Resumo do artigo: Segurança no BT Hub

Todos os hubs BT têm sistemas de segurança integrados para proteger sua rede Wi-Fi do acesso não autorizado. Os recursos de segurança incluem tecnologia de criptografia, firewall ativado, chave WPS para compartilhar Wi-Fi e atualizações de software atualizadas. Os hubs BT também usam a tecnologia de criptografia WPA2 para manter as redes sem fio seguras. Além disso, os hubs têm um firewall que bloqueia o tráfego prejudicial e recebe regularmente atualizações de software para obter recursos adicionais e correções de segurança.

perguntas frequentes

1) O que é WPS e como funciona?

WPS (configuração protegida por Wi-Fi) é um método de conectar rapidamente dispositivos a um roteador pressionando o botão WPS dedicado no hub. Ele elimina a necessidade de compartilhar sua senha Wi-Fi e fornece uma maneira conveniente de conectar dispositivos.

2) Qual é a importância da tecnologia de criptografia?

A tecnologia de criptografia, como o WPA2, é essencial para manter as redes sem fio seguras e privadas. Impede o acesso não autorizado à sua rede Wi-Fi e garante que seus dados sejam transmitidos com segurança.

3) Como funciona o firewall nos hubs da BT?

O firewall nos hubs da BT atua como um sistema de segurança que verifica o tráfego de entrada e saída. Ele permite que o tráfego seguro entre e bloqueie o tráfego malicioso, como malware, que pode prejudicar seus dispositivos.

4) Como as atualizações de software aumentam a segurança?

Atualizações regulares de software fornecidas pela BT para seus hubs adicionam novos recursos e correções de segurança importantes. Essas atualizações são enviadas automaticamente pela Internet para garantir que seu hub esteja atualizado e protegido contra as ameaças mais recentes.

5) pode meraki ir substituir meu provedor de serviços de Internet (ISP)?

Não, Meraki Go não é um ISP. Funciona com seu serviço de Internet existente para fornecer Wi-Fi de nível comercial seguro e confiável. Ele pode aprimorar o desempenho da rede sem fio, mas não substitui a necessidade de um ISP.

6) Quais produtos Meraki Go oferece?

Meraki Go oferece pontos de acesso, firewalls e interruptores de roteador. Esses produtos fornecem soluções de rede Wi-Fi de negócios robustos e seguros.

7) Quanta área é uma cobertura de ponto de acesso meraki?

Um único ponto de acesso Meraki Go pode cobrir uma área de 500-1.000 pés quadrados. Para espaços maiores, vários pontos de acesso podem ser implantados e combinando juntos para fornecer uma extensa cobertura Wi-Fi.

8) Como posso determinar os produtos Meraki Go certos para o meu espaço?

Você pode usar a ferramenta Finder Product do Meraki Go, que considera o tamanho do seu espaço e o número de dispositivos que você possui, para determinar os produtos Meraki Go mais adequados para suas necessidades de rede sem fio.

9) Posso usar o meraki ir para minha rede doméstica?

Sim! Muitos clientes usam o Meraki Go para suas redes domésticas. Ele fornece uma solução Wi-Fi confiável e segura que pode melhorar a conectividade sem fio em ambientes residenciais.

10) Existe um painel on -line para gerenciar Meraki Go?

Sim, você pode gerenciar sua rede Meraki Go usando o Portal da Web, além do aplicativo móvel. Isso fornece uma maneira conveniente de monitorar e definir as configurações de sua rede de qualquer dispositivo com acesso à Internet.

11) Existem taxas de licenciamento ou assinatura para Meraki Go?

Não, Meraki Go não tem taxas de licenciamento ou assinatura. Depois de comprar os produtos Meraki Go, você pode usá -los sem custos adicionais.

12) Eu não recebi meu e -mail de verificação. O que devo fazer?

Se você não recebeu o e -mail de verificação ao registrar uma nova conta, tente esperar algum tempo, pois a geração de e -mail pode levar mais tempo. Se o email não chegar nos primeiros 5 minutos, você poderá emitir uma redefinição de senha, que também serve como verificação de email. Como alternativa, você pode tentar se registrar com um novo endereço de e -mail.

13) Estou tendo problemas de login. Como posso voltar à minha conta?

Se você estiver enfrentando problemas de login com o Meraki Go, pode tentar fazer login no aplicativo móvel e no portal da web. Se os problemas persistirem, você pode fazer uma redefinição de senha. Se os problemas continuarem, você pode pedir a outro administrador em sua empresa para removê-lo como administrador e re-adquirir você. Isso também pode ajudar se você estiver bloqueado devido à autenticação de dois fatores.

14) pode meraki ser usado com um modem?

Se o seu ISP exigir um modem para se conectar à Internet, você precisará do serviço do seu ISP e de um modem para permitir que seus dispositivos Meraki Go funcionem. Verifique os requisitos específicos do seu ISP.

15) pode meraki ser usado sem um modem?

Se o seu ISP exigir apenas um roteador, como para a Internet de fibra, você precisará apenas do serviço do seu ISP. Você pode conectar diretamente a porta Ethernet do Firewall do Router Meraki Go em sua configuração existente para acesso à Internet. Verifique com o seu ISP para obter os requisitos específicos.

perguntas frequentes

WPS (configuração protegida por Wi-Fi) é um método de conectar rapidamente dispositivos a um roteador simplesmente pressionando o botão WPS dedicado no hub. Isto’está embutido em todos os hubs BT. Além de ser uma maneira mais conveniente de se conectar, significa que você não’Temos que compartilhar sua senha se você não’não quero.

Segurança no BT Hub

Todos os hubs BT incluem um sistema de segurança embutido que protege sua rede Wi-Fi de qualquer pessoa que tenta acessá-lo sem sua chave sem fio.

Usar Wi-Fi em casa é uma maneira conveniente e segura de se conectar à Internet. Usamos uma variedade de tecnologias para manter sua casa Wi-Fi segura.

1) tecnologia de criptografia

Todos os hubs BT incluem um sistema de segurança embutido que protege sua rede Wi-Fi de qualquer pessoa que tenta acessá-lo sem sua chave sem fio. Verifique a tabela para ver que tipo de segurança sem fio seu modelo de hub usa.

BT Smart Hub 2

2.4GHz Wi-Fi Segurança

5GHz Wi-Fi Segurança

BT Smart Hub

2.4GHz Wi-Fi Segurança

5GHz Wi-Fi Segurança

BT Home Hub 5

2.4GHz Wi-Fi Segurança

5GHz Wi-Fi Segurança

BT Home Hub 4

2.4GHz Wi-Fi Segurança

5GHz Wi-Fi Segurança

BT Home Hub 3

2.4GHz Wi-Fi Segurança

5GHz Wi-Fi Segurança

2.4GHz Wi-Fi Segurança

5GHz Wi-Fi Segurança

BT Smart Hub 2

BT Smart Hub

BT Home Hub 5

BT Home Hub 4

BT Home Hub 3

WPA2 (e seu antecessor WPA) são tecnologias de criptografia usadas para manter as redes sem fio seguras e privadas. Eles foram desenvolvidos pela aliança Wi-Fi, que Bt é membro de.

Ao comprar um produto com Wi-Fi, procure a certificação Wi-Fi, o que significa que ele tem segurança WPA2.

Você pode obter a segurança mais atualizada atualizando para o nosso mais recente hub inteligente BT>

2) firewall ativado

Um firewall é um sistema de segurança que protege sua rede, verificando o tráfego de entrada e saída. O tráfego considerado seguro é deixado entrar, e o tráfego que pode danificar seu computador, como malware, é bloqueado.

Todos os hubs BT têm um firewall, que é ativado por padrão.

3) Chave WPS para compartilhar Wi-Fi

WPS (configuração protegida por Wi-Fi) é um método de conectar rapidamente dispositivos a um roteador simplesmente pressionando o botão WPS dedicado no hub. Isto’está embutido em todos os hubs BT. Além de ser uma maneira mais conveniente de se conectar, significa que você não’Temos que compartilhar sua senha se você não’não quero.

4) Software atualizado

Lançamos regularmente atualizações de software para nossos hubs. Essas atualizações são enviadas para o hub automaticamente pela Internet e adicionam novos recursos e correções de segurança importantes.

Isto’Também é importante considerar a instalação de software antivírus e controles parentais:

perguntas frequentes

Se um modem é exigido pelo seu ISP, você’Preciso de serviço e um modem para conectar -se à Internet e permitir que os dispositivos Meraki Go funcionem. Confira como funciona.

Se o seu ISP exigir apenas um roteador (e.g. para internet de fibra), você’LL só precisará de serviço deles e pode conectar diretamente a porta Ethernet ao seu firewall do roteador meraki go para acesso à Internet.

Você é um provedor de serviços de Internet (ISP)? Posso obter a internet através de meraki ir?

Meraki Go não é um provedor de serviços de Internet. Funciona com sua Internet existente para fornecer wifi seguro e confiável de grau de negócios. Confira como funciona.

Quais produtos Meraki Go oferece?

Pontos de acesso, firewalls e interruptores. Para saber mais sobre hardware de rede, leia nosso blog WiFi 101.

Qual espaço de tamanho Meraki vai cobertura?

Cada um dos nossos pontos de acesso tem um alcance de 500-1.000 pés quadrados. Para espaços maiores, ou locais com espaços internos e externos,’também é fácil adicionar vários pontos de acesso interno e/ou externo que se unem para fornecer uma extensa cobertura de wifi.

Quais produtos Meraki Go são adequados para o meu espaço?

Meraki vai’s localizador de produtos ajudará você a determinar o que você precisa com base no tamanho do espaço e quantos dispositivos você tem.

Meraki vai trabalhar para casas também?

Sim! Muitos de nossos clientes usam Meraki Go para suas redes domésticas.

Existe um painel on -line para Meraki Go?

Sim, você pode gerenciar o Meraki passar pelo portal da web, além do aplicativo móvel. Faça login na web.Meraki-go.

Existem taxas de licenciamento ou assinatura para Meraki Go?

Meraki Go não tem taxas de licenciamento ou assinatura.

Usando Meraki Go

Eu nunca recebi meu e -mail de verificação. O que devo fazer?

Ao registrar uma nova conta, um email de verificação é enviado para o endereço de e -mail fornecido. Às vezes, este e -mail não chega. No caso de você não estar vendo o e -mail de verificação:

- Dê algum tempo. Em algumas circunstâncias raras, a geração de e -mail pode levar mais tempo do que o esperado. Se o email não chegar nos primeiros 5 minutos, passe para a etapa 2.

- Emitir uma redefinição de senha. Uma redefinição de senha dobra como verificação de email, pois envia uma redefinição de senha por e -mail para o endereço de e -mail fornecido.

- Tente se registrar com um novo endereço de e -mail.

EU’estou tendo problemas de login. Como posso voltar à minha conta?

Se você’está experimentando problemas de login meraki, recomendamos que você tente fazer o seguinte:

- Tente fazer login no aplicativo móvel e na web portal.

- Se os problemas persistirem com o login, faça uma redefinição de senha.

- Se os problemas ainda persistirem, peça a alguém em sua empresa que’já é um administrador, remova você como administrador e renove você. Nota: Isso também pode ser uma solução para bloqueios 2FA (autenticação de dois fatores).

Finalmente, a ajuda por [email protected] as etapas acima não resolverem o problema de login.

Como faço para agendar atualizações de firmware?

Para simplificar o Meraki para você gerenciar, gerenciamos e agendamos automaticamente as atualizações de firmware, para que’é fácil para você permanecer atualizado e seguro.

Para selecionar uma janela para quando novas atualizações são executadas:

- No aplicativo móvel ou portal da web, clique em Configurações

- Role para Configurações avançadas

- Selecione Atualizações de software

- Em seguida, selecione seu dia e hora preferidos da semana

Posso pré-confiar meus dispositivos?

O Meraki Go foi projetado para ser fácil para você unir, configurar e gerenciar, e não requer pré -configuração. Depois de receber seu hardware meraki, você pode configurá -los.

Para ficar à frente de algumas etapas de integração enquanto você espera que seus dispositivos Meraki Go chegem, você pode criar uma conta meraki go primeiro através do aplicativo móvel ou do portal da web.

Para MSPs (provedores de serviços gerenciados)

Se você’Re um MSP e tentando configurar dispositivos para seus clientes remotamente, você pode registrar os dispositivos de algumas maneiras.

1. Para dispositivos que enviam para o seu local (recomendado)

- Unbox e digitalize o código QR de hardware do aplicativo móvel

- Conecte e conecte os dispositivos à Internet

- Preconfigure seus clientes’ dispositivos e redes

Você pode enviar os dispositivos pré -configurados para seus clientes para que eles possam simplesmente conectá -los, conectá -los à Internet e continuar.

2. Para dispositivos que enviam para seu cliente’S Localização

- Adicione seu cliente como administrador à conta meraki go’Configuração

- Peça -lhes para unir e digitalizar o código QR de hardware do aplicativo móvel

- Peça -lhes para conectar e conectar dispositivos à Internet

- Em seguida, continue com a configuração de sua rede

Como alternativa, eles podem compartilhar o número de série com você para que você possa adicionar manualmente hardware à conta e configurar a rede deles.

Posso agendar minha rede de wifi para ligar e desligar em um determinado momento?

Sim, você pode facilmente disponibilizar sua rede wifi.

Por exemplo, você pode agendar sua rede Wi-Fi para permanecer durante o horário comercial, mas desative durante o horário não comercial.

Usando a disponibilidade de rede programada, você pode escolher entre modelos internos para configurar os tempos de disponibilidade da rede ou personalizar os horários todos os dias da semana.

Do aplicativo móvel Meraki Go Mobile ou Web:

- Selecione os Configurações aba

- Sob Acesso, Selecione Rede wifi

- Escolha a rede que você’D gostaria de atualizar

- Sob Disponibilidade de rede, Selecione Horários

- Alternar Cronograma habilitado para ligar

- No Personalizado suspenso, escolha entre um modelo ou configurar os tempos de disponibilidade de rede personalizados todos os dias da semana

Como faço para configurar a autenticação multifatorial (MFA) para maior segurança?

A autenticação multifatorial (MFA) permite proteger suas redes adicionando outro identificador de segurança, além do seu nome de usuário e senha.

Para configurar o MFA em sua conta:

- Selecione os Configurações aba

- Role para baixo até Conta, em seguida, selecione Autenticação multifatorial

- Baixe um aplicativo autenticador (e.g. Google Authenticator) ou use um aplicativo existente

- Depois de baixado, volte para Meraki Go e selecione Adicione Meraki Go Para adicionar suas credenciais ao aplicativo autenticador

- Retorne a Meraki vá para verificar sua senha única (OTP) digitando o código

- Selecione Habilitar

Uma vez ativado, todos os administradores da sua conta meraki go deverão configurar a autenticação multifatorial.

Como faço para transferir a propriedade de um site para um novo proprietário?

Você pode simplesmente adicionar o novo proprietário como um novo administrador e depois que eles o removam como um administrador existente. Siga estas poucas etapas:

- Adicione o novo proprietário como um novo administrador ao seu site

- Peça ao novo proprietário para removê -lo como administrador desse site

Todos os privilégios administrativos serão transferidos e suas configurações de rede atuais serão mantidas.

Noções básicas de rede

O que é wifi 6?

WiFi 6 é a próxima geração de wifi. Como o WiFi 5, ele conecta você à Internet, mas’é significativamente mais rápido e torna sua rede mais eficiente. Wifi 6 apresenta:

• Novos recursos para lidar com o aumento das demandas de tráfego

• Aumento da capacidade e cobertura

• Inteligência de rede

Se você’Tenho mais pessoas e dispositivos conectados às suas redes, o WiFi 6 oferece melhor desempenho com maior velocidade, capacidade, cobertura e flexibilidade para pequenas empresas. Os principais benefícios de Meraki vão’S WiFi 6 pontos de acesso interno e externo são:

• 3x velocidades mais rápidas com 1 Gbps Ethernet portas

• Capacidade 2x que permite até 100 clientes para cada ponto de acesso

• 4x a largura de banda com 1024 QAM

• Capacitante da malha

Você pode ler nosso blog WiFi 6 para saber mais.

O que é uma rede?

Uma rede combina seus dispositivos – computadores, telefones celulares, impressoras, sistemas de ponto de venda, câmeras de segurança – para fins de compartilhar informações ou comunicar -se com as redes ou outras redes.

O sistema completo de meraki go inclui um switch, ponto de acesso e firewall do roteador. Ele fornece tudo o que você precisa para implantar uma rede simples, segura e confiável baseada em nuvem que você pode gerenciar no aplicativo móvel ou online.

Você pode ler nosso blog de rede 101 para saber mais.

Posso criar uma rede Meraki Go com meu roteador existente?

Sim, você pode adicionar qualquer um de nossos dispositivos Meraki Go, incluindo o Firewall e Switches do roteador, para criar uma rede completa com o seu roteador existente.

Dito isto, para obter os melhores resultados, recomendamos a substituição do seu roteador existente por todo o hardware Meraki Go Hardware. Isso permite que você crie uma rede mais segura e escalável que você possa gerenciar através do aplicativo móvel ou online.

O que é um ponto de acesso?

Um ponto de acesso é um dispositivo de rede que cria conectividade sem fio (WiFi) através de uma rede de área local sem fio (WLAN).

O ponto de acesso Meraki Go é um dispositivo Wifi baseado em nuvem, que substitui um roteador tradicional. Ele permite aumentar a produtividade e aprimorar as experiências dos clientes por meio de conectividade on-line confiável, segurança cibernética de grau de negócios e insights acionáveis sobre dispositivos em sua rede.

Você pode ler nosso blog de rede 101 para saber mais.

Quantos pontos de acesso posso ter em minha conta meraki go?

Cada conta Meraki Go permite que você tenha até 50 pontos de acesso Meraki Go, o que inclui qualquer combinação de pontos de acesso interno e externo.

Posso mudar o canal que meus pontos de acesso meraki go estão usando?

Os pontos de acesso Meraki Go utilizam algo conhecido como Autorf, que lhes permite determinar automaticamente os melhores canais a serem usados com base em uma variedade de fatores. Como as mudanças no canal podem interromper os clientes, a Meraki Go Points de acesso esperará até que não haja clientes na rede para mudar para um canal melhor, se necessário.

O que é uma mudança?

Uma mudança é geralmente a base de uma rede de negócios. O Switch Meraki Go conecta perfeitamente todos os seus dispositivos habilitados para Wifi com dispositivos com fio em uma rede através de suas portas físicas. Os dispositivos podem incluir computadores de mesa, dispositivos móveis, impressoras e telefones VoIP.

Você pode ler nosso blog de rede 101 para saber mais.

Eu preciso de um interruptor?

Os switches são úteis se você tiver vários dispositivos habilitados para WiFi em uma casa ou escritório e quiser se juntar a eles em uma única rede. Isso pode incluir computadores, impressoras, câmeras de segurança ou TVs inteligentes. O interruptor permite que eles se comuniquem e não competam pelo WiFi, o que otimiza a experiência do WiFi.

Você pode ler nosso blog de rede 101 para saber mais.

Quantos switches posso ter em minhas contas meraki go?

Atualmente, não há limite para interruptores permitidos em contas meraki go.

Qual é o firewall do roteador?

O Firewall do Router Meraki Go permite que seus dispositivos se conectem à Internet enquanto protegem seus negócios contra ameaças on -line filtrando tráfego malicioso. Atua como uma barreira para proteger sua rede interna contra riscos externos de segurança cibernética.

Você pode ler nosso blog de rede 101 para saber mais.

Quantos firewalls de roteador posso ter em minhas contas meraki go?

Apenas um firewall de roteador Meraki Go é permitido em uma conta. Isso se deve ao fato de uma conta ser um local e o firewall do roteador deve ser sua entrada na Internet.

Como faço para exportar minhas configurações de rede?

Neste momento, não há’T uma maneira de exportar suas configurações de rede. Embora os recursos de exportação sejam um recurso que está sendo avaliado, recomendamos a solução alternativa abaixo.

Você pode copiar/colar suas configurações de rede do portal da web ou aplicativo móvel.

Do portal da web:

- Faça login em sua conta no portal da web

- Selecione e copie/cole as informações de rede necessárias.

- Se você’está tentando copiar informações de dispositivo ou hardware e.g. De hardware> Informações do produto, você pode clique em qualquer campo (e.g. Modelo, endereço MAC em série, nome do host, etc.), e será copiado automaticamente para a área de transferência.

Do aplicativo móvel:

- Abra o aplicativo Meraki Go Mobile

- Se você’está tentando copiar informações de dispositivo ou hardware, e.g. De hardware> Informações do produto, você pode tocar e segurar em qualquer campo (e.g. Modelo, endereço MAC em série, nome do host, etc.), e será copiado automaticamente para a área de transferência.

A partir daí, basta colar as informações de hardware onde elas’é necessário.

Nota: Você pode enviar qualquer solicitação de recurso do aplicativo móvel ou em nossa lista de desejos da comunidade Meraki Go. Monitoramos e priorizamos regularmente todas as solicitações feitas.

Expandindo sua rede de negócios

Pode meraki ir suportar vários locais?

Sim! O Firewall Plus do roteador permite que você use uma única conta para gerenciar até 5 locais físicos diferentes através do aplicativo Meraki Go ou Web Portal. Isso oferece a opção de gerenciar cada local separadamente ou fazer login com um endereço de e -mail e gerenciar dispositivos em vários sites sob o nome de uma empresa.

E se eu precisar cultivar minha rede?

Você pode adicionar facilmente novos dispositivos Meraki Go para criar uma rede completa ou expandir sua rede à medida que sua empresa cresce.

Meraki vai apoiar ter vários administradores de conta?

Sim, você pode ter vários administradores gerenciando uma única rede através do aplicativo Meraki Go ou Web Portal. Você também pode alternar facilmente as contas para gerenciar várias contas meraki go.

Quantas redes sem fio podem ser fornecidas?

Atualmente, a Meraki Go suporta a capacidade de configurar até quatro redes sem fio. Cada uma dessas redes tem a capacidade de ser configurada com um nome exclusivo, configurações de bloqueio da web e uso personalizadas e a capacidade de transformar a rede em uma rede de convidados.

E se eu mudar a localização do meu negócio?

Você pode configurar de maneira rápida e fácil o Meraki Go em um novo local da mesma maneira que instalou os dispositivos Meraki Go em seu local atual.

Meraki Go vs. Cisco Meraki

O que’é a diferença entre Cisco Meraki e Meraki Go?

Meraki é um sistema de gerenciamento de nuvem de grau corporativo. Os clientes incluem faculdades e universidades, redes de varejo e restaurantes, sistemas hospitalares e locais esportivos como o Sofi Stadium.

O Meraki Go fornece uma solução de rede simples, segura e inteligente para pequenas empresas. O sistema baseado em nuvem capacita os empresários com um sistema confiável que eles podem instalar e gerenciar facilmente a si mesmos. Meraki Go é vendido diretamente aos clientes através de parceiros como a Amazon.

Posso combinar meus dispositivos Meraki Go com os dispositivos Enterprise Meraki?

Os dispositivos Meraki Go e Cisco Meraki atualmente não podem ser combinados. Eles não podem ser gerenciados através do mesmo painel ou aplicativo móvel, e Meraki Go Points de acesso e pontos de acesso Cisco Meraki também não se conectam ou se conectam um ao outro.

Recomendamos criar suas redes Meraki Go usando apenas dispositivos Meraki Go.

Permaneça conectado

Como posso entrar em contato com o suporte ao cliente?

O suporte Meraki Go está disponível no aplicativo diretamente no aplicativo móvel meraki go ou no portal da web.

A equipe de suporte ao cliente está disponível de segunda a sexta-feira, das 7h às 16h CST para ajudar com quaisquer perguntas ou problemas que você possa ter.

- No aplicativo móvel, você pode abrir um bilhete navegando para Configurações> Suporte de contato.

- No portal da web, selecione Suporte de contato Do suspensão do ícone do usuário no canto superior direito ou visite este link: suporte do portal da web.

Precisa de qualquer conselho ou ajuda a solucionar problemas? Visite nossa comunidade Meraki Go para obter respostas mais engenhosas e interaja com outros clientes.

Como posso aprender sobre notícias e atualizações de produtos?

Inscreva -se para obter e -mails para obter notícias e anúncios meraki go.

Também anunciamos atualizações nas mídias sociais, por isso não deixe de nos seguir:

Você também pode visitar a comunidade Meraki Go para acompanhar as atualizações do produto e enviar qualquer solicitação da lista de desejos do produto lá. Nós os monitoramos ativamente!

Um firewall diminui a velocidade da Internet?

Sim, um firewall terá um pequeno efeito na velocidade da Internet se não conseguir processar dados tão rápido quanto a velocidade da sua Internet. Para verificar, dê uma olhada nas especificações do seu firewall.

Por exemplo, se você tiver o Firewall da próxima geração do FortiGate 1800F (NGFW), recebe a taxa de transferência de proteção de ameaças completa a uma taxa de 9.1 Gbps. Se o seu provedor de serviços de internet (ISP) fornecer mais de 9.1 Gbps e você tem todos os recursos de proteção do 1800F ligados, suas velocidades serão efetivamente limitadas a 9.1 Gbps. Se isso afetar seu negócio’S Operação, você ficará melhor usando o 6500F, que fornece 100 Gbps de proteção contra ameaças ou outro modelo mais rápido.

O FortiGate 1800F fornece taxa de transferência muito alta, mas muitos firewalls não oferecem proteção contra ameaças tão rápida. Se você estiver usando algum desses, pode notar uma diferença de velocidade.

Compreendendo o básico

Como um firewall afeta a velocidade da Internet? Um firewall inspeciona pacotes de dados antes de permitir que eles passem para sua rede, e isso pode afetar a velocidade da Internet. Devido à maneira como um firewall funciona, seu efeito na velocidade da Internet depende do tipo que você tem: hardware ou software.

Aqui estão algumas coisas a ter em mente sobre um hardware vs. Firewall de software:

- Um firewall de hardware é um aparelho físico posicionado na borda da sua rede ou um segmento. Afeta a velocidade ao inspecionar pacotes de dados, principalmente se não vier com taxa de transferência adequada.

- Um firewall de software está instalado no seu computador, para que só possa afetar a velocidade desse dispositivo em particular, não toda a sua rede.

Funcionamento

Um firewall pega os pacotes de dados tentando passar por ele e filtra dados potencialmente prejudiciais. Isso é feito usando um conjunto de regras programadas no firewall destinado a detectar e descartar dados maliciosos.

Velocidade reduzida da Internet

Um firewall pode afetar a velocidade da Internet, pois executa suas tarefas? Sim, porque leva tempo para examinar cada pacote de dados. Se o firewall não puder fazer isso com rapidez suficiente, você poderá notar uma diferença de velocidade.

Como corrigir problemas de velocidade da Internet no firewall

Existem algumas maneiras de resolver problemas de velocidade. Essas medidas devem ser tomadas com cuidado para evitar negar os benefícios de um firewall.

Teste a velocidade da Internet

Primeiro, teste sua velocidade da Internet. Verifique para ver como ele se compara ao que você deveria estar recebendo do seu ISP. Teste -o usando um cabo Ethernet conectado diretamente ao seu modem.

Desative o firewall

Se você estiver usando um firewall de hardware e software, desative o firewall de hardware primeiro indo ao seu painel de configurações. Lembre -se de que um firewall pode fornecer segurança de aplicativos da web e impedir a injeção de linguagem de consulta estruturada (SQL), falsificação, malware e outros tipos de ataques, então verifique seu computador em busca de ameaças após o teste.

Por outro lado, se você estiver usando o seu firewall para configurar uma rede privada virtual (VPN), você deve desligar o firewall do software primeiro. Dessa forma, você pode manter sua conexão VPN e, se o teste revelar que o firewall do software está afetando sua velocidade, você encontrará o problema sem interromper sua conectividade. Você pode aprender mais sobre firewalls como soluções VPN aqui.

Como escolher um firewall

Se você estiver no mercado de firewalls em casa, empresarial ou para pequenas empresas, decidir como escolher um é bastante direto.

- Firewall corporativo. Um firewall corporativo normalmente custa mais, mas fornece uma taxa de transferência muito alta – no caso de uma inspeção de pacotes NGFW, profunda e completa. Se você tem uma rede grande e uma quantidade significativa de dados que você precisa proteger, vá com um firewall corporativo.

- Firewall de rede de alto desempenho e menor. A grande maioria das pequenas e médias empresas (SMBs) é bem protegida com um firewall de rede regular. A chave é escolher um que forneça taxa de transferência de proteção de ameaças suficientes, conforme descrito acima.

- Firewall da nuvem. Um firewall em nuvem é uma boa solução para proteger seus aplicativos da web hospedados na nuvem, além de impedir ameaças que podem surgir devido a funcionários remotos que se conectam à sua rede através da nuvem.

Você precisa de firewalls de hardware e software?

Se você tiver um NGFW de alto rendimento capaz de realizar a inspeção de pacotes profundos (DPI), pode não precisar de um firewall de hardware e software. Esse dispositivo pode fazer o trabalho. No entanto, é sempre melhor ter um firewall de hardware e software, porque se uma ameaça é capaz de ignorar seu firewall de hardware, o software, que é instalado no seu dispositivo, pode captá -lo potencialmente.

Como o Fortinet pode ajudar

O Fortinet oferece uma seleção diversificada de NGFWs fortigate para fornecer segurança ultra-rápida, graças ao alto rendimento e à incorporação de tecnologias de inteligência e aprendizado de máquina para proteger sua rede em tempo real em tempo real.

Além disso, os firewalls de aplicativos da Web da Fortinet (WAFS) defendem seus aplicativos da web de ataques, incluindo o Top 10 do OWASP, ataques de dia zero e vulnerabilidades desconhecidas e conhecidas em seus aplicativos.

Com as soluções SD-WAN, você pode automatizar como o tráfego é processado, bem como como a largura de banda é alocada a aplicativos e áreas específicas da sua rede.

Perguntas frequentes

Um firewall desacelerará a velocidade da Internet?

Sim, principalmente se não tiver taxa de transferência de proteção de ameaças suficientes.

Como um firewall afeta a velocidade da Internet?

Um firewall precisa inspecionar pacotes de dados enquanto tentam entrar em sua rede ou dispositivo, e o processo de inspeção leva tempo.

Como você conserta problemas de velocidade da Internet no firewall?

Para corrigir problemas de velocidade da Internet como resultado de um firewall, você deve se conectar primeiro ao seu modem diretamente e depois verifique sua velocidade depois de desligar o firewall do hardware e depois desligar o firewall do seu software. Quando você vê qual está causando o problema de velocidade, atualize para uma solução de firewall que fornece taxa de transferência mais rápida.

Como proteger sua rede sem fio doméstica (atualizada 2023)

Depois que seu acesso WiFi sai para o mundo, pode ser difícil proteger sua rede sem fio doméstica contra intrusão. Explicamos mudanças simples que você pode fazer junto com as melhores práticas para proteger sua rede doméstica de hackers.

@Vpn_news ATUALIZADA: 24 de abril de 2020

Você provavelmente tem um roteador wifi em sua casa para fornecer acesso à Internet a toda a família. Quando as pessoas aparecem, pedem a senha para que possam verificar algo em seu smartphone ou mostrar fotos de férias armazenadas na nuvem. Em pouco tempo, muitas pessoas conhecem sua senha de wifi e as pessoas podem se conectar ao seu roteador sempre que passam pela sua casa. Em um prédio de apartamentos, seu roteador’s sinal se estende para apartamentos vizinhos.

Ao contrário das redes físicas, os sistemas Wi -Fi podem se estender além das paredes de sua casa. Uma vez que a senha do Access sai no mundo, é muito difícil controlar quem pode acessar sua rede doméstica. Portanto, você precisa considerar a implementação de algumas mudanças e rotinas que o protegem de intrusos, bisbilhoteiros e carpetes da Internet.

Você tem dois grandes problemas de segurança para lidar. A primeira é que você precisa controlar quem pode realmente entrar em sua rede. O segundo problema é o da pegada de sinal. Se pessoas fora de sua casa podem pegar um sinal do seu roteador, elas também podem capturar dados e colher todas as suas senhas.

Aqui estão alguns simples, mas tarefas importantes Para melhorar a segurança da sua rede.

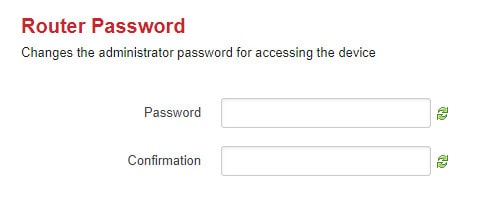

1. Faça uma senha de roteador complicada

Todo mundo se preocupa que eles ganhassem’Não consigo lembrar uma senha e, assim, configurá -los como uma série de números, como 11111111. No entanto, senhas difíceis que são impossíveis de lembrar são boas para segurança do sistema.

Você terá que dar a senha wifi a outros membros de sua família e amigos íntimos e parentes que visitam regularmente. No entanto, você pode’t controlar quem eles podem dar essa senha para. Embora existam maneiras de procurar uma senha que já tenha sido configurada em qualquer computador’S Sistema Operacional, poucas pessoas sabem sobre essa utilidade. Fazer uma senha complicada torna mais difícil se comunicar e também é impossível adivinhar.

Torne a vida um pouco mais difícil para aqueles que tentam adivinhar sua senha de wifi usando uma sequência de caracteres aleatórios. Uma senha wifi precisa ter 12 ou 20 cartas de comprimento e você pode criar uma para você usando o Gerador de Senha Comparitech.

Limitar o acesso à senha

Embora pareça razoável dar acesso ao wifi aos seus filhos, amigos e amigos, você não deveria’Sinto -me obrigado a distribuir a senha a todos que entram em sua casa. Por exemplo, um vendedor visitante é um completo estranho e não importa o quão bem vestido eles estejam, você não’sabem quais são seus planos e você pode’t confie neles. Alguém que está em sua propriedade para executar um serviço, como um encanador, um jardineiro ou um decorador não faz’T tenho o direito de pedir a senha para o seu wifi. Nesses casos, você deve estar preparado para dizer “Não.”

Visitantes comerciais deveriam’preciso acessar seu roteador Wi -Fi para obter informações da Internet para o trabalho deles. Seus empregadores devem fornecer a eles um plano de dados ou um modem USB se o modelo de negócios incluir o armazenamento de dados na nuvem.

Altere a senha com frequência

Não há regra difícil e rápida sobre a frequência com que você deve alterar a senha do roteador. No entanto, você deve alterá -lo regularmente. Memorizar um novo email ou senha bancária on -line pode ser irritante porque você precisa fazer login o tempo todo. Mas como os roteadores Wi -Fi normalmente exigem que você faça login uma vez para ter acesso indefinido, alterar uma senha de wifi é menos um incômodo.

Faça a alteração da senha do roteador parte da sua rotina mensal. No primeiro mês, após o café da manhã, mude a senha do WiFi. Se você tem muitas pessoas dentro e fora de sua casa – durante uma reforma, por exemplo – mude a senha semanalmente. Lembre -se de atualizar a nota que você manteve da senha.

Muitos roteadores wifi modernos também incluem uma opção para configurar um ‘Rede de convidados’ com seu próprio SSID e senha. Isso significa que os hóspedes podem se conectar à Internet com seus dispositivos, e você não’Temos que compartilhar sua senha principal.

2. Mude o roteador’s credenciais de administração

Você pode acessar o console do seu roteador de qualquer dispositivo conectado à rede. A maioria dos fabricantes configura a conta do administrador em roteadores com o mesmo nome de usuário e senha para cada equipamento que eles vendem. Isso é diferente de simplesmente se conectar à rede; Ele concede que você controla a configuração da rede. Com um pouco de know-how, qualquer pessoa conectada ao roteador pode adivinhar ou pesquisar no Google suas credenciais de login. Isso o torna vulnerável a um hacker ou a uma jovem superada.

Se alguém entrar no console do administrador, pode alterar a senha do administrador e trancá -lo. Então, mude essas credenciais antes de algum amigo inteligente da sua filha fazer isso. Sem acesso à conta do administrador no seu roteador, você não poderá executar nenhuma tarefa para melhorar sua segurança wifi.

O nome de usuário e a senha padrão podem ser impressos em um livreto que veio na caixa com o roteador ou você poderá encontrá -lo nas páginas de suporte no fabricante wifi’s site. Pode até ser exibido na tela de login para o roteador. Se você puder’t Encontre o nome de usuário e a senha em qualquer lugar, tente SYS/Admin, System/Admin, Admin/Admin, Usuário/Usuário, Sistema/Senha e Admin/Senha para a combinação de nome de usuário/senha. Se nada disso funcionar, procure seu roteador nesta lista de senhas de administrador de roteador padrão.

Quando você encontra a combinação certa, você precisa procurar o sistema de menu para obter os detalhes da conta. Altere a senha da conta do administrador para uma sequência aleatória de letras e números e faça com que pelo menos 12 caracteres. Vestir’T esquecendo de escrever essa nova senha em um lugar seguro antes de sair do console. Como a maioria dos consoles do roteador é acessada via navegador da web, um gerenciador de senhas pode cuidar disso para você.

3. Alterar o nome da rede

Conforme explicado na seção anterior, os fabricantes de roteadores produzem as mesmas configurações para cada item de uma linha de produtos que eles produzem. Freqüentemente, um fabricante instala exatamente o mesmo software de administração em todos os seus modelos de roteador. Essa consistência facilita a vida para hackers.

O software de detecção de rede gratuito permite que os hackers vejam todas as redes Wi -Fi circundantes. O hacker não’preciso saber de qual lar o sinal vem porque ele não’preciso entrar em sua casa para entrar em sua rede. Cada rede é identificada por um nome, chamado SSID.

Os fabricantes de roteadores costumam colocar a marca ou modelo do roteador no SSID. Se você obteve um roteador do seu provedor de serviços de Internet, o ISP poderá mudar esse SSID quando mostrar seu próprio nome em vez do fabricante. Se você comprou o roteador, seu SSID provavelmente identificará o fabricante ou mesmo o modelo do roteador.

Um hacker pode usar as informações que aparecem no SSID para procurar o nome de usuário e a senha padrão do roteador com pouco esforço. Mude o ssid para que não’t Gará a marca ou modelo do roteador. Vestir’T Escolha um identificador que inclua seu nome, endereço ou número de telefone. Vestir’t Utilize qualquer outra informação pessoal no nome. Então, “10bulllane,” “Rede JBDecker,” e “HomeNet-12281975” são todas as idéias ruins. Evite fazer declarações políticas, não’t Utilize linguagem ofensiva, e Don’T provocar hackers com desafios em seu SSID. Apenas faça isso sem graça.

Ocultar a rede

Seu roteador não faz’tenho que transmitir seu ssid. Se você impedir seu roteador de enviar seu identificador, seu wifi doméstico se tornará uma rede oculta. Os dispositivos que já possuem dados de conexão armazenados ainda poderão se conectar, mas os transeuntes venceram’T vejo. Em muitos casos, a lista de rede que outros vêem incluirá uma linha que diz “Rede oculta.” Sem saber o nome da rede, é impossível se conectar a ela.

Tornando impossível para os dispositivos desconhecidos se conectar à rede apresenta um problema se você comprar um novo gadget. No entanto, você pode ativar temporariamente a transmissão SSID para deixar seu novo dispositivo ver a rede. Depois de configurar uma conexão com a senha, deixe a rede oculta novamente. Esconder a rede facilita o bloqueio dos visitantes de entrar na rede. Se eles podem’T Veja o seu roteador na lista de redes disponíveis, é menos provável que peça a senha.

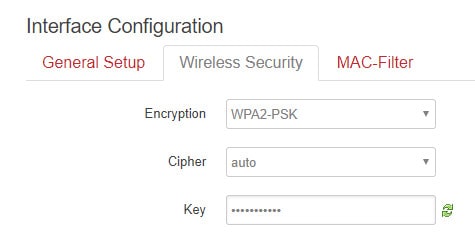

4. Fortalecer a criptografia WiFi

Várias ferramentas de hacker disponíveis gratuitamente podem quebrar a criptografia WiFi fraca, o que pode permitir que um invasor intercepte, veja e modifique sua atividade online. Três tipos de sistemas de proteção WiFi são comumente usados para proteger transmissões, portanto, apenas o usuário final’O dispositivo s e o roteador wifi podem ler o conteúdo de uma transmissão. Estes são a privacidade equivalente (WEP) com fio, acesso protegido por Wi-Fi (WPA) e acesso protegido de Wi-Fi 2 (WPA 2). Destes três, você deve estar usando o WPA2. De fato, você precisa de uma versão fortalecida deste sistema, que é chamado WPA2 AES. Isso usa a cifra AES para proteger as transmissões e o método de criptografia é impossível de quebrar.

Você pode alterar a criptografia wifi no console do roteador. A opção de criptografia AES geralmente aparece em uma segunda lista de picking. Então, depois de escolher o WPA2 no primeiro campo, você pode selecionar AES no segundo campo.

5. Desligue o plugue ‘n Play

O plugue universal ‘n A metodologia de jogo ajuda os dispositivos em sua casa a descobrir a rede e depois se comunicar com o fabricante para atualizações e suprimentos de firmware. UPNP é um elemento -chave na criação da Internet das Coisas. Esta é a tecnologia que torna os eletrodomésticos “inteligente.” Essencialmente, gadgets inteligentes podem acessar a internet. UPNP também fornece um canal para hackers.

Seu roteador deve cooperar com o sistema UPNP para que esses gadgets domésticos tenham acesso à Internet. Embora a criação de dispositivos de ajuste autodidata pareça atraente no início, a ausência de proteção de senha para a maioria dos dispositivos, ou a tendência para os fabricantes usarem a mesma senha para todos os dispositivos, tornam esses equipamentos inteligentes uma vulnerabilidade de segurança.

O UPNP ajuda um dispositivo a serem configurados, mas depois que você tem essa coisa funcionando, desligue seus recursos UPNP. Você também deve desligar a compatibilidade do UPNP no seu roteador. O UPNP permitiu que os hackers infectassem dispositivos domésticos e os incluíam em botnets. Uma botnet é um exército de dispositivos que podem ser direcionados para enviar solicitações de acesso a um computador tudo ao mesmo tempo, bloqueando sua disponibilidade. Isso é chamado de ataque de DDoS e está sendo cada vez mais usado por países como a Rússia e a China como estratégia militar, então o UPNP está prejudicando a defesa nacional.

6. Desligue o gerenciamento remoto

O console de um roteador só deve estar acessível a partir de dispositivos conectados à rede. No entanto, uma configuração de roteador padrão permite acesso remoto. Isso significa que você pode acessar o console pela Internet, de outro local. Infelizmente, se você pode fazer isso, também pode mais ninguém. Então, desligue o acesso remoto.

7. Limite WPS

A WIF-Fi Protected Setup (WPS) oferece uma maneira fácil de obter novos dispositivos para reconhecer a rede e se conectar ao roteador. WPS usa um dos dois métodos.

Se o seu roteador tiver um botão WPS na parte traseira, empurrá -lo enviará um sinal que adiciona o dispositivo à rede e passa por credenciais para que você não’Temos que inserir uma senha de texto.

Um método alternativo usa um código numérico de oito caracteres inserido nas configurações de rede do dispositivo. O WPS permite dispositivos em sua casa, como decodificadores e consoles de jogos, para manter uma presença na rede, mesmo quando você altera a senha necessária para computadores e telefones se conectarem.

O WPS apresenta uma fraqueza de segurança porque o método de código é fácil de quebrar. Se o seu roteador tiver um botão WPS, desligue os recursos de código WPS e confie no botão. Se você não for’T tenho o botão, desligue o WPS completamente porque a opção de código é um problema sério para a segurança da sua rede.

8. Mantenha o firmware do roteador atualizado

O fabricante do roteador deve atualizar o firmware no seu gateway automaticamente. No entanto, assim como você deve fazer um cronograma mensal para alterar a senha do WiFi, você também deve verificar regularmente se há atualizações. O console do roteador deve incluir esta opção. Caso contrário, crie um hábito no primeiro mês para verificar o fabricante do roteador’s site para qualquer atualização e instale -os se estiverem disponíveis.

Outro gatilho para atualizações de firmware deve ser qualquer notícia que fale sobre grandes ataques de vírus. Geralmente, novos vírus se espalham porque um hacker descobriu uma fraqueza de segurança, chamada de um “explorar.” Os hackers às vezes detectam essas fraquezas antes das empresas de tecnologia. O surto de um ataque sério provocará o produtor do roteador a verificar seu código de firmware para garantir que seu equipamento não esteja vulnerável ao novo ataque. Se for, eles emitirão um patch de segurança. Então, verifique no site do seu roteador’S Fabricante sempre que essas notícias quebram.

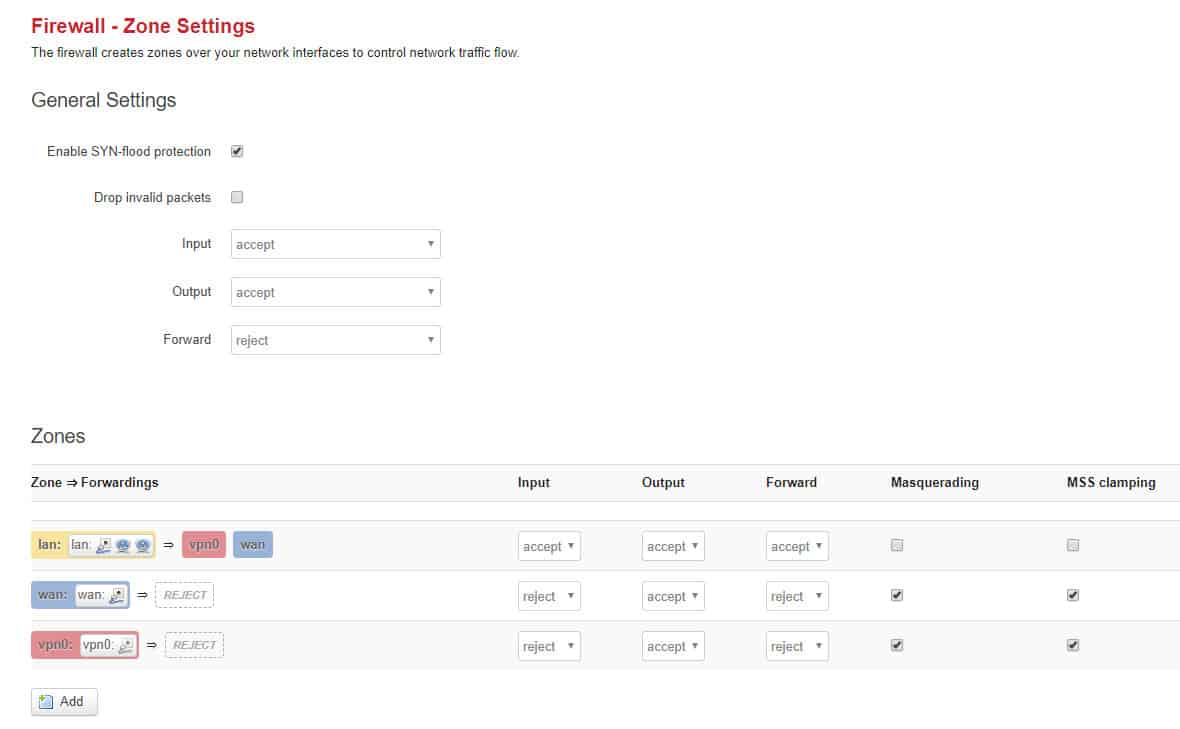

9. Ligue o firewall

Provavelmente, seu roteador de wifi tem um firewall, mas você não’t ligou. Navegue pelas configurações do console para ver se você consegue encontrá -lo. Caso contrário, visite as páginas de suporte ao cliente do fabricante do roteador’s site. Se houver uma base de conhecimento, você pode pesquisar no site com a palavra -chave “firewall” e veja quais informações surgem.

Os roteadores wifi operam um sistema chamado Nat, que significa “Tradução do Endereço da Rede”. Este endereço de manipulação significa que cada computador em sua rede recebe um endereço conhecido apenas pelo roteador. Não’T representará você na internet. Em vez disso, o roteador tem seu próprio endereço da Internet e isso se comunica com o mundo exterior. Um efeito colateral muito afortunado do sistema NAT é que ele impede que estranhos identifiquem os endereços de dispositivos individuais na rede. O tráfego não solicitado está bloqueado antes de atingir dispositivos de usuário final.

Além dessa proteção, os roteadores geralmente têm um firewall de hardware. Isso funciona um pouco diferente da variedade de software que você provavelmente instalou no seu computador. Vale a pena ligar.

10. Alocar endereços estáticos

Esta etapa é um pouco técnica e você pode achar um pouco estranho implementar. Conforme explicado acima, todos os dispositivos em sua rede sem fio têm um endereço. Isso é chamado de endereço IP e deve ser único. Seu computador’S O endereço IP é único apenas em sua rede privada. É por isso que o roteador também usa um endereço público e isso representa você na internet.

Seu roteador aloca um endereço IP para cada dispositivo na rede através de um sistema chamado “Protocolo de configuração do host dinâmico,” ou dhcp. Os hackers podem manipular o DHCP para se alocar um endereço de rede, tornando -os muito difíceis de identificar.

Uma das configurações no console do seu roteador permitirá que você mude a maneira como os endereços são alocados em sua rede. Para parar o roteador usando o DHCP, você precisa olhar para a página de configuração de rede do console. A opção que você está procurando provavelmente será uma lista suspensa e será rotulada “Tipo de conexão WAN” ou “Configuração de endereço.” As configurações precisas dependem do seu modelo de roteador. No entanto, você verá que o campo está atualmente definido como DHCP. Você precisa mudar isso para IP estático.

Antes de fazer essa alteração, vá para todos os computadores e dispositivos habilitados para rede em sua casa e anote o endereço IP que cada um está usando atualmente. Depois de alterar o roteador para usar endereços IP estáticos, volte para cada dispositivo e aloque o endereço que você observou para baixo. A eficácia da mudança de alocação de endereços está em debate.

11. Filtragem de endereço MAC

Seu roteador’s console conterá um item de menu chamado “Filtragem MAC” ou “Filtragem de endereço MAC.” Esta opção permitirá apenas dispositivos aprovados na sua rede. Cada dispositivo que pode conectar uma rede tem um endereço MAC. Este é realmente o identificador da placa de rede e é único em todo o mundo. Portanto, não há dois dispositivos no mundo emitidos com o mesmo endereço MAC. Mac significa “Controlador de acesso à mídia.” É composto por seis números hexadecimais de dois dígitos separados por colonos. Parece que 00: 17: 5f: 9a: 28.

Você pode ler que a filtragem de endereços MAC é uma perda de tempo porque pode ser evitada. Isso é verdade até um ponto. Se você só quer impedir os vizinhos pulando na sua rede de graça e você pode’T mantenha seus filhos quietos sobre a senha, então a filtragem de endereço MAC fornecerá a funcionalidade que você precisa. Se você suspeitar que um de seus vizinhos seja um hacker, essa técnica venceu’t suponho muita resistência.

Em dispositivos móveis, procure nas configurações de rede para obter o endereço MAC. Nos computadores, abra uma janela da linha de comando e digite ipconfig /all. Isso trará uma lista de atributos do computador, incluindo o endereço MAC. Faça uma lista dos endereços MAC de todos os dispositivos em sua casa que você deseja deixar para a rede.

Quando você vai para configurar a lista de filtragem, preste atenção às instruções da página, porque nem todos os sistemas de filtragem Mac são exatamente os mesmos – o layout depende do seu roteador.

Existem dois modos em um filtro de endereço MAC. Estes são “permitir” e “negar” ou eles podem ser rotulados “incluir” e “excluir.” Se você não for’T vejo essas opções, então seu roteador’s filtro mac é da variedade de permitir/incluir. Se essas opções estiverem disponíveis, selecione Permitir/incluir. Deve haver uma caixa na tela em que você insere uma lista de endereços. Geralmente, um retorno de carruagem é suficiente para separar os registros, mas pode ser necessário colocar uma vírgula ou um semicolon após cada endereço.

A filtragem de endereço MAC pode ser afastada por um hacker que tem um sniffer de pacote sem fio. Cada informação que entra ou sai de um dispositivo tem seu endereço MAC nele. Embora os endereços MAC sejam alocados para as cartões de rede do mundo e sejam controlados centralmente, para que cada um seja único no mundo, os hackers sabem como alterar um endereço. Portanto, o hacker só precisa escolher um dos endereços MAC que ele vê é ativo na rede e depois mudar seu computador’s endereço MAC para isso. No entanto, essas ferramentas não estão disponíveis em dispositivos móveis, então o hacker teria que estar sentado com um laptop ao alcance do seu roteador para pegar o sinal.

12. Desligue o roteador

Se você não estiver’t usando seu wifi, você pode desligar o roteador. Às vezes, você pode querer deixar um grande download em execução durante a noite. No entanto, na maioria das vezes, você não’t Usará a rede enquanto você estiver dormindo. É uma boa ideia desligar todos os eletrônicos à noite e até desconectá -los. Esta é uma medida de segurança contra faíscas que causam incêndios no aparelho e também é uma boa prática salvar o ambiente. Muitos dispositivos elétricos e eletrônicos queimam eletricidade, mesmo quando estão no modo de espera. Portanto, desconectar tudo antes de ir para a cama reduzirá sua conta de eletricidade e também ajudará a salvar o planeta, reduzindo a demanda em usinas de energia.

Você também pode desligar o roteador quando for trabalhar. Se houver muita gente em sua casa, a última pessoa a sair de casa de manhã desliga o roteador e o primeiro a chegar em casa à noite vira o roteador.

A razão para esta dica deve ser óbvia. Quanto menos horas em que seu sistema wifi estiver ativo, menor a possibilidade de um ataque de hacker. Ele também negará a seus vizinhos com backing de backing acesso ao seu wifi para grandes pedaços do dia. Se o seu serviço de Internet for medido, esta etapa reduzirá sua conta mensal.

13. Verifique na porta 32764

No início de 2014, descobriu -se que o firmware de certos modelos de roteador mantinha um processo que ouvia na porta 32764. Tendo uma porta “abrir” é uma vulnerabilidade de segurança e, quando a comunidade Infosec descobriu o problema, as empresas do roteador envolveram removeram a rotina que ouviu as respostas nessa porta. No entanto, em abril daquele ano, uma atualização de firmware introduziu um procedimento para abrir a porta novamente.

Uma porta é um número que representa um endereço para um aplicativo. Para que um porto seja aberto, ele precisa de um processo ouvindo nela. Se hackers descobrirem programas de escuta obscuros que podem manipular o programa para causar danos ao roteador ou à rede.

Parece que o acesso através da porta 32764 é um requisito para um fornecedor de hardware, chamado Sercomm. Você provavelmente não fez’T Compre um roteador Sercomm, mas este fabricante fornece para a Cisco, Netgear, Linksys e Diamond. Você pode encontrar uma lista de roteadores em risco aqui. A boa notícia é que o processo que ouve na porta só pode ser ativado de dentro da rede. Verifique se a porta 32764 está aberta neste site. Se estiver aberto, você precisa entrar em contato com o fornecedor do roteador para obter ajuda sobre esse assunto. Apenas fechar a porta não é uma solução viável porque foi aberta sob comando sem o seu conhecimento e eles podem simplesmente abri -la novamente. Se a empresa do roteador puder’t forneça um patch para fechar essa vulnerabilidade, peça seu dinheiro de volta.

14. Mantenha seus dispositivos saudáveis

Os computadores e outros dispositivos em sua casa podem fornecer avenidas para os hackers entrarem no seu roteador. Alguns dos dispositivos que se conectam à sua rede serão portáteis. Dispositivos como laptops, tablets e smartphones têm maior probabilidade de serem infectados porque provavelmente se conectam a outras redes e acessam a Internet em locais públicos. Existem mais possibilidades para infecção por vírus e intrusão fora da casa. Equipamento que nunca sai da casa é exposto apenas a um ponto de acesso à Internet e, portanto, tem menos probabilidade de ser infectado.

Você também precisa ter cuidado com as pessoas transferindo arquivos para seus computadores com palitos de memória USB. A cópia de arquivos oferece um método de acesso para vírus. Portanto, verifique se seus computadores têm firewalls e software anti-malware.

Verifique se o seu software está atualizado e você permite atualizações automáticas. Patches e novos lançamentos para sistemas operacionais e aplicativos são frequentemente emitidos para conectar as fraquezas de segurança.

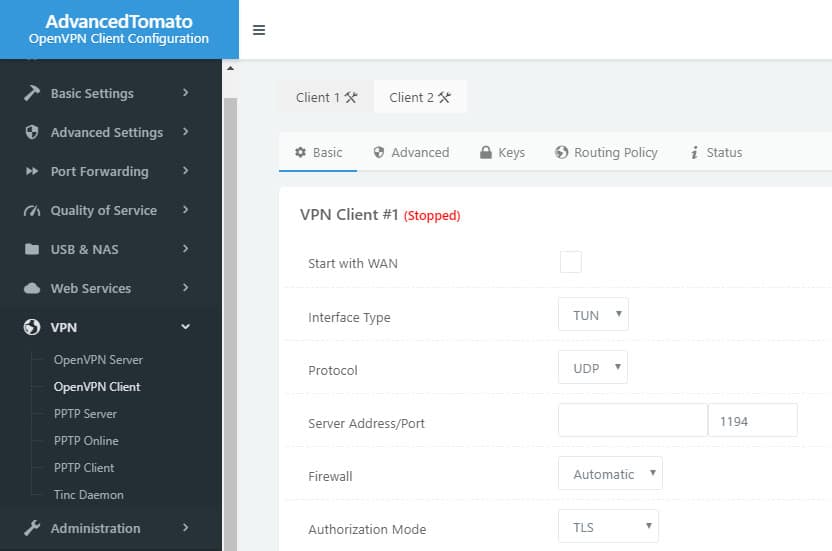

15. Use uma VPN

Redes privadas virtuais são usadas principalmente para melhorar a privacidade na Internet. No entanto, eles também oferecem benefícios de segurança que ajudam a proteger seu roteador da intrusão. Se você ou outros membros da sua família frequentemente usam pontos de acesso wifi em locais públicos, como cafés, o uso de uma VPN ajudará a proteger seus dispositivos de ataques por pontos de acesso WiFi comprometidos. Hackers usam “Homem no meio” Ataques para roubar dados de outros usuários conectados à mesma rede e também podem ser usados para esbelar malware em seus dispositivos. Quando você traz esses dispositivos para casa e conecta -os à sua rede, seu roteador se torna um alvo fácil.

Uma VPN também é uma boa solução para os problemas levantados por sniffers de pacotes sem fio. Um VPN criptografa todo o tráfego de e para o seu computador até um servidor remoto que fica pela Internet além do seu roteador Wi -Fi. Isso significa que os intermediários não serão capazes de enganá -lo em uma conexão falsa e vencer’É possível entrar no seu fluxo de dados, infiltrando seu roteador. A proteção oferecida pela VPN passa pelo roteador, portanto, mesmo que a criptografia fornecida pelo roteador seja despojada, você ainda tem criptografia VPN para tornar seus dados ilegíveis.

16. Centralize sua pegada de sinal

A maioria das pessoas mantém seu roteador wifi na sala porque isso’s onde a conexão é para um cabo ou linha telefônica. As salas de estar frequentemente enfrentam a rua, então colocar o roteador por uma janela da sala da frente envia metade da sua pegada de sinal para o mundo exterior.

Se você colocar seu roteador wifi na parede mais distante da sala atrás da TV, o layout de sua casa ou apartamento pode significar que o outro lado daquela parede está dentro de um vizinho’s casa. Paredes oferecem maior resistência às ondas de rádio do que as janelas. No entanto, você ainda está dando metade da sua cobertura wifi aos seus vizinhos.

Encontre o ponto central de sua casa e coloque o roteador lá. Lembre -se de que a área de sinal de um roteador wifi é como uma bola – irradia acima e abaixo, bem como horizontalmente. Então, se você tem uma casa de dois andares, coloque o roteador no teto no nível mais baixo, para que o andar de cima também obtenha serviço.

Se sua casa for maior que o roteador’S pegada de sinal, centralizando o roteador no meio da casa, fornecerá a cobertura máxima disponível e impedirá que o sinal passasse para fora.

Se sua casa for menor que a pegada do sinal, você terá várias opções diferentes para reduzir a força do sinal fora de sua casa’s limites. Você pode usar um roteador de 5 GHz em vez de um 2.4 GHz, porque eles têm um alcance menor e não podem penetrar nas paredes. Você também pode tentar reduzir o roteador’s Range embrulhando papel alumínio em torno das antenas ou até colocando -o dentro de uma caixa de papelão. Se você’Realmente dedicado, você pode até pintar suas paredes com tinta anti-wifi para impedir que o sinal saia para fora.

17. Crie uma gaiola de Faraday

Algumas casas recebem cobertura de telefone celular terrível. Em muitos casos, mesmo se você estiver em uma área urbana que deve obter barras cheias, a disponibilidade de sinal cai assim que você passa dentro de casa. Isto não é normal. Este fenômeno é causado pelo material que entrou na construção de sua casa. Qualquer metal no material de construção atrairá sinais de rádio e impedirá que eles passem pela pele da casa para seus quartos. Isso é chamado de gaiola de faraday e, embora seja irritante para criar um serviço de telefone celular ruim dentro de casa, é ótimo para prender seu sinal de wifi dentro de sua casa.

Os materiais de construção que bloqueiam seu sinal Wi -Fi de passagem para fora incluem isolamento da membrana de papel alumínio embutido atrás de Sheetrock nas paredes. Se sua casa’As paredes internas têm esse isolamento, você terá problemas para afastar o sinal wifi da sala onde o roteador é mantido. Os quadros de janelas de metal reduzem a quantidade de sinal que passa pelo vidro das janelas e paredes de concreto armado que contêm barras de metal também impedirão a pegada wifi de se estender ao ar livre.

Se sua casa não fizer’T contém muito metal em suas paredes externas, você pode integrar metais em sua decoração para impedir que o wifi se estenda para fora. As idéias incluem revestimento de alumínio, que podem ir do lado de fora da casa para proteger as paredes, dar uma nova aparência à sua casa e também bloquear todos os wifi. Outras idéias incluem cortinas que contêm roscas metálicas, coberturas de parede de cobre, uma unidade de prateleira de metal e telas de metal.

Se o metal não’T alimente seu design de interiores e confira tinta que bloqueia os sinais de wifi. Você também pode considerar o papel de parede metálico brilhante impresso em papel alumínio.

18. Desligue sua rede ao sair por longos períodos de tempo

Se você’estou indo de férias ou venceu’Precisando da sua rede de wifi em casa por algumas semanas, você deve desativá -lo. Hackers podem’t Funcionar em sua rede quando não estiver’tonelada. Não apenas desligará o seu roteador ajudará a reduzir os riscos de segurança, mas se você o desconectar, também poderá impedir que ele seja danificado por surtos de energia.

19. Configure uma rede separada para dispositivos IoT

Os dispositivos IoT estão se tornando cada vez mais comuns em nossas casas. Nós’Agora tenho TVs inteligentes, frigoríficos inteligentes, nossos próprios escravos virtuais em Alexa e Google Home, bem como uma série de outros dispositivos de IoT em muitos de nossos moradores. Com os novos desenvolvimentos tecnológicos e o lançamento do 5G, esse número só está definido para expandir. Isso é preocupante de duas maneiras:

- Quanto mais dispositivos IoT, mais terminais e maior o número de entradas em potencial para hackers.

- Os dispositivos de IoT têm um histórico de segurança ruim.

Com isso em mente, aqueles que estão especialmente preocupados com a segurança podem querer considerar a criação de uma rede wifi separada para seus dispositivos de IoT. Embora possa não fazer parte de proteger sua rede doméstica, a configuração de um segundo permite que você separe sua casa’s ativos digitais.

Ao fazer isso, você pode colocar tudo valioso em uma rede, como seus computadores, telefones e dados importantes. Na outra rede, você pode colocar todos os dispositivos IoT menos seguros, bem como qualquer coisa que’não é tão importante. Você pode até usar esta segunda rede para os hóspedes, impedindo -os de introduzir ameaças em sua rede principal

Com duas redes separadas, você pode eliminar os riscos de dispositivos IoT mal protegidos que atuam como uma abertura para sua rede principal. Se hackers encontrarem o seu caminho para a sua rede de IoT, tudo o que eles’LL Find são os outros dispositivos IoT, e eles venceram’Conseguirá trabalhar em seus computadores ou telefones, nem eles podem roubar ou montar ataques de ransomware em seus dados importantes.

Wifi seguro

Manchetes de notícias sobre Ransomware e roubo de identidade são preocupantes. O pensamento de que alguém pode se intrometer em seu wifi se parece um pouco com a ameaça de ser atacado ou assaltado em sua própria casa. Você não’É preciso ser um especialista técnico para melhorar a segurança da sua rede de wifi doméstico, você só precisa ser um pouco mais inteligente em seus hábitos.

Soluções simples para problemas de segurança geralmente são as melhores. Como você pode ver, nenhuma das soluções em nossa lista custa dinheiro. A maioria dessas sugestões são etapas de senso comum que qualquer um pode tomar. Mesmo as idéias mais complicadas, como esconder a rede ou a filtragem de endereços MAC, exigem apenas que você explore as opções disponíveis no roteador WiFi’s console.

Certifique-se de manter seus dados pessoais protegidos de ladrões de identidade e impedir que vizinhos de punho apertado roubem sua Internet, executando as recomendações neste guia.

Você tem algumas idéias sobre como melhorar a segurança wifi? Se você consegue pensar em algumas boas idéias que ignoramos, deixe uma mensagem na seção de comentários abaixo e compartilhe seu conhecimento com a comunidade.

Veja também:

- O Guia Ultimate para Segurança e Privacidade do MAC

- Os melhores wifi Stumblers