Webrtc IP утечки: если вы все еще будете беспокоиться

Другой сверстник, веб -приложение и сервер поворота Don’T действительно нужен этот доступ, если вы не надо’T Care о варианте использования подключения к локальной сети. Если подключение сеанса WEBRTC в местной сети (внутри офиса компании, дома и т. Д.)’T, что вы’Повторите сфокусирован, тогда у вас будет в порядке, если не делиться локальным IP -адресом.

Вытекает ли WebRTC ваш настоящий IP без взаимодействия с пользователем?

На Stackoverflow обсуждалось много раз, что по умолчанию технология WEBRTC утечет ваш реальный IP, даже если вы используете прокси для просмотра Интернета. Что я не видел, чтобы обсудить, требует ли это конечный пользователь нажать кнопку, чтобы включить этот вид утечки или возникает ли утечка независимо от каких -либо действий, предпринятых пользователем. Например, когда вы переходите к Express VPN, они требуют, чтобы вы нажимали кнопку для проверки на утечку Webrtc. Мой вопрос: это сделано по соображениям конфиденциальности, или каким -то образом кнопка активирует технологию WEBRTC, чтобы она могла утечь ваш IP? Другими словами, предполагая, что вам никогда не нужно использовать WEBRTC Tech (просто браузер в блоге или магазине электронной коммерции), и все, что вы делаете, это нажимать на несколько ссылок – может ли веб -сайт все еще обнаружить ваш настоящий IP через WEBRTC? Спасибо

спросил 14 ноября 2021 года в 23:45

Эрин Паркинсон Эрин Паркинсон

101 10 10 бронзовых значков

1 Ответ 1

Да, браузер может Обнаружение вашего публичного IP -адреса с помощью WEBRTC.

Нет, утечка не зависит от вашего взаимодействия с кнопкой.

Недавно я обнаружил, что непреднамеренный github Repo webrtc-IP, который может утечь общедоступный IP-адрес пользователя, используя WEBRTC. Это мощно, потому что вы не можете проследить его, так как ничего не показано на вкладке сетей.

К сожалению, эта утечка не работает для частных IPS из -за постепенного перехода к MDNS (по крайней мере для WEBRTC), который полностью описан в этом замечательном блоге. В любом случае, вот работающая демонстрация:

Я не уверен, что это утечет ваш истинный IP -адрес, даже если вы используете прокси, но не стесняйтесь проверить его.

Webrtc IP утечки: если вы все еще будете беспокоиться?

Узнайте об истории IP -утечек WEBRTC: как новая библиотека JavaScript непреднамеренно вызвала проблему конфиденциальности, как она была эксплуатирована и в какой степени это было решено.

• Опубликовано: 28 ноября 2022 г

Прежде чем добраться до сочной части этой статьи, вам нужно понять, почему WEBRTC требует вашего IP -адреса и как это не так уязвимость, как особенность WEBRTC.

Зачем Webrtc нужен мой IP -адрес?

Адрес IP (интернет -протокол) помогает направлять данные вокруг сетей. Каждому устройству присваивается уникальный IP -адрес, который можно использовать для его идентификации. IP -адрес может быть локальным или общедоступным, локальный адрес используется для общения с местными устройствами в одной и той же локальной сети (локальная сеть), в то время как общедоступный адрес используется для общения с устройствами через Интернет.

Как работает Webrtc и как он определяет оптимальный маршрут для подключения двух или более устройств, довольно сложно. Для целей этой статьи, пусть’S просто предположим, что установление соединения является вопросом обмена информацией об соединении (IP -адресов) между сверстниками. Эта информация об соединении называется кандидатами на ICE (интерактивное учреждение подключения), стандартный метод обхода NAT (трансляция сетевого адреса), используемый в WEBRTC, который показывает доступные методы, которые сверстник может передавать через (непосредственно или через сервер поворота).

- Местные IP -адреса

- Общественные IP -адреса, найденные через STUN Servers

- Общественные IP -адреса, найденные на серверах поворота.

Чтобы сверстники установили оптимальное соединение, необходима эта информация. Например, если два устройства подключены к одной и той же локальной сети, им нужен доступ друг к другу’S локальные IP -адреса. Пока они’не в той же сети, им понадобится доступный публичный IP.

С современными браузерами и растущей необходимостью доступа к ресурсам, таким как устройства’ Веб-камеры и микрофоны, необходим простой в использовании API. Вот где вошел Webrtc, библиотека JavaScript, встроенную в современные браузеры и включенная по умолчанию.

Он предоставляет удобный API для разработчиков для взаимодействия и позволяет легко создавать медиа -соединение между несколькими сверстниками. Часть этого простоты использования требует способа извлечь кандидатов на льду для местного устройства, так как эта информация должна быть передана с любым другим одноранговым. Таким образом, WEBRTC раскрывает удобный способ получить доступ к кандидатам на льду и, косвенно, простой способ получить доступ к устройству’S локальный и публичный IP -адрес.

NAT: частные и публичные IP -адреса

IPv4 был введен в 1983 году, а его 32-разрядный формат только допускает ~ 4.3 миллиарда уникальных адресов. Сегодня у нас есть больше, чем это количество уникальных устройств, подключенных к Интернету, то есть каждое устройство не может иметь уникальный общедоступный IP -адрес.

NAT – это метод, принятый брандмауэрами и маршрутизаторами для отображения нескольких локальных частных адресов IPv4 по публичному адресу IPv4 перед передачей информации, который сохраняет публичные адреса IPv4, которые зарегистрированы юридически.

Это означает, что когда вы подключаете свой телефон или ноутбук к Интернету, вы’не получить уникальный публичный адрес IPv4; Вместо этого вы’Повторный использование публичного адреса маршрутизатора или ваших интернет -провайдеров (интернет -поставщик).

Webrtc IP утечки: если вы все еще будете беспокоиться

Другой сверстник, веб -приложение и сервер поворота Don’T действительно нужен этот доступ, если вы не надо’T Care о варианте использования подключения к локальной сети. Если подключение сеанса WEBRTC в местной сети (внутри офиса компании, дома и т. Д.)’T, что вы’Повторите сфокусирован, тогда у вас будет в порядке, если не делиться локальным IP -адресом.

Вытекает ли WebRTC ваш настоящий IP без взаимодействия с пользователем?

На Stackoverflow обсуждалось много раз, что по умолчанию технология WEBRTC утечет ваш реальный IP, даже если вы используете прокси для просмотра Интернета. Что я не видел, чтобы обсудить, требует ли это конечный пользователь нажать кнопку, чтобы включить этот вид утечки или возникает ли утечка независимо от каких -либо действий, предпринятых пользователем. Например, когда вы переходите к Express VPN, они требуют, чтобы вы нажимали кнопку для проверки на утечку Webrtc. Мой вопрос: это сделано по соображениям конфиденциальности, или каким -то образом кнопка активирует технологию WEBRTC, чтобы она могла утечь ваш IP? Другими словами, предполагая, что вам никогда не нужно использовать WEBRTC Tech (просто браузер в блоге или магазине электронной коммерции), и все, что вы делаете, это нажимать на несколько ссылок – может ли веб -сайт все еще обнаружить ваш настоящий IP через WEBRTC? Спасибо

спросил 14 ноября 2021 года в 23:45

Эрин Паркинсон Эрин Паркинсон

101 10 10 бронзовых значков

1 Ответ 1

Да, браузер может Обнаружение вашего публичного IP -адреса с помощью WEBRTC.

Нет, утечка не зависит от вашего взаимодействия с кнопкой.

Недавно я обнаружил, что непреднамеренный github Repo webrtc-IP, который может утечь общедоступный IP-адрес пользователя, используя WEBRTC. Это мощно, потому что вы не можете проследить его, так как ничего не показано на вкладке сетей.

К сожалению, эта утечка не работает для частных IPS из -за постепенного перехода к MDNS (по крайней мере для WEBRTC), который полностью описан в этом замечательном блоге. В любом случае, вот работающая демонстрация:

Я не уверен, что это утечет ваш истинный IP -адрес, даже если вы используете прокси, но не стесняйтесь проверить его.

Webrtc IP утечки: если вы все еще будете беспокоиться?

Узнайте об истории IP -утечек WEBRTC: как новая библиотека JavaScript непреднамеренно вызвала проблему конфиденциальности, как она была эксплуатирована и в какой степени это было решено.

• Опубликовано: 28 ноября 2022 г

Прежде чем добраться до сочной части этой статьи, вам нужно понять, почему WEBRTC требует вашего IP -адреса и как это не так уязвимость, как особенность WEBRTC.

- Векторы атаки, которые демонстрируют, как можно использовать WEBRTC

- Последствия конфиденциальности просочившегося IP -адреса

- Как защитить себя и нужно ли вам вообще

Зачем Webrtc нужен мой IP -адрес?

Адрес IP (интернет -протокол) помогает направлять данные вокруг сетей. Каждому устройству присваивается уникальный IP -адрес, который можно использовать для его идентификации. IP -адрес может быть локальным или общедоступным, локальный адрес используется для общения с местными устройствами в одной и той же локальной сети (локальная сеть), в то время как общедоступный адрес используется для общения с устройствами через Интернет.

Как работает Webrtc и как он определяет оптимальный маршрут для подключения двух или более устройств, довольно сложно. Для целей этой статьи, пусть’S просто предположим, что установление соединения является вопросом обмена информацией об соединении (IP -адресов) между сверстниками. Эта информация об соединении называется кандидатами на ICE (интерактивное учреждение подключения), стандартный метод обхода NAT (трансляция сетевого адреса), используемый в WEBRTC, который показывает доступные методы, которые сверстник может передавать через (непосредственно или через сервер поворота).

Есть три типа адреса, которые клиент WEBRTC пытается договориться:

- Местные IP -адреса

- Общественные IP -адреса, найденные через STUN Servers

- Общественные IP -адреса, найденные на серверах поворота.

Чтобы сверстники установили оптимальное соединение, необходима эта информация. Например, если два устройства подключены к одной и той же локальной сети, им нужен доступ друг к другу’S локальные IP -адреса. Пока они’не в той же сети, им понадобится доступный публичный IP.

С современными браузерами и растущей необходимостью доступа к ресурсам, таким как устройства’ Веб-камеры и микрофоны, необходим простой в использовании API. Вот где вошел Webrtc, библиотека JavaScript, встроенную в современные браузеры и включенная по умолчанию.

Он предоставляет удобный API для разработчиков для взаимодействия и позволяет легко создавать медиа -соединение между несколькими сверстниками. Часть этого простоты использования требует способа извлечь кандидатов на льду для местного устройства, так как эта информация должна быть передана с любым другим одноранговым. Таким образом, WEBRTC раскрывает удобный способ получить доступ к кандидатам на льду и, косвенно, простой способ получить доступ к устройству’S локальный и публичный IP -адрес.

NAT: частные и публичные IP -адреса

IPv4 был введен в 1983 году, а его 32-разрядный формат только допускает ~ 4.3 миллиарда уникальных адресов. Сегодня у нас есть больше, чем это количество уникальных устройств, подключенных к Интернету, то есть каждое устройство не может иметь уникальный общедоступный IP -адрес.

NAT – это метод, принятый брандмауэрами и маршрутизаторами для отображения нескольких локальных частных адресов IPv4 по публичному адресу IPv4 перед передачей информации, который сохраняет публичные адреса IPv4, которые зарегистрированы юридически.

Это означает, что когда вы подключаете свой телефон или ноутбук к Интернету, вы’не получить уникальный публичный адрес IPv4; Вместо этого вы’Повторный использование публичного адреса маршрутизатора или ваших интернет -провайдеров (интернет -поставщик).

Преемник IPv4 – IPv6, и вы можете прочитать больше здесь. С введением IPv6 NAT (для его первоначального намерения) больше не понадобится, так как каждое устройство будет возможно иметь уникальный IP -адрес.

Поскольку IPv6 является новее и не полностью принята, в этой статье будет обсуждаться реализация утечки IP в контексте IPv4, насколько большое беспокойство вызывает утечка либо вашего публичного или частного адреса IPv4 и что это значит, если вы протекаете оба.

Доступ к IP -информации через webrtc javascript

Локальный IP -адрес можно легко извлечь из кандидата от Ice:

const pc = new rtcpeerconnection (); ПК.OniceCandidate = e => < if (e.candidate) < console.log(e.candidate.candidate.split(" ")[4]); >> ПК.createoffer () .Тогда (предложение => ПК.SetLocaldescription (предложение));Следует отметить, что приведенное выше может быть выполнено на любой Веб -сайт и будет работать до тех пор, пока WEBRTC не отключен вручную в браузере (включен по умолчанию). Что еще более важно, для вышеуказанного кода нет подсказки; Это может быть выполнено и не будет видно для пользователя.

Однако, если вы запустили вышеизложенное в 2022 году, вы можете отметить, что на самом деле он не распечатывает ваш локальный IP -адрес. Вместо этого это’Посмотрим примерно так:

E6D4675B-0C93-43D1-B4BE-F8AE4D050721.местныйЭто адрес MDNS, и он решает проблему утечки локальных IP -адресов через WEBRTC.

Что такое MDNS (многоадресная DNS)

Система доменных имен (DNS) используется для разрешения доменного имени, например, https: // Google.com, к IP -адресу. Аналогичным образом, протокол MDNS разрешает имена хостов по IP -адресам в небольших сетях, которые не включают локальный сервер имен.

Тем не менее, он работает немного по -разному, потому что нет реестра для проверки матча между именем хоста и IP -адресом. Вместо того, чтобы запрашивать сервер имен, все участники сети обращаются непосредственно. Когда клиент хочет знать IP -адрес в локальной сети устройства с данным именем (скажем, Гордон.местный), он отправляет многоадресную расстояние в сеть и спрашивает, какой участник сети совпадает с именем хоста. Все устройства в локальной сети получают запрос, и устройство с правильным именем может затем вернуть свой IP -адрес, а также на многоадресной расстоянии.

Все устройства в локальной сети получают ответ и теперь могут кэшировать эту информацию для будущего использования.

Как Webrtc использует MDNS

Как упоминалось ранее, WEBRTC пытается подключить сверстников наиболее оптимальным образом. Чтобы максимизировать вероятность прямого однорангового соединения, клиентские личные IP-адреса включены в коллекцию кандидатов на ICE, например, когда два устройства находятся в одной локальной сети и должны подключаться.

Тем не менее, разоблачение локального IP -адреса любому злонамеренному JavaScript, работающему в браузере, может иметь последствия для конфиденциальности – и, как мы увидим позже, также можно использовать для более продвинутых эксплойтов.

Вот почему webrtc теперь использует mdns. Локальный IP -адрес скрыт с динамически сгенерированными именами MDNS. Это обрабатывается для вас автоматически – если Webrtc необходимо поделиться локальным IP -адресом, который он считает частным, он вместо этого будет использовать адрес MDNS. Если нет адреса MDNS, он будет генерировать и зарегистрировать случайный с локальной сетью.

Этот случайный адрес будет использоваться в качестве замены локального IP -адреса во всех отрицаниях SDP и ICE сообщений. Это гарантирует, что локальный IP -адрес не’t подвергается воздействию JavaScript, и, кроме того, локальный IP -адрес является’t подвергается воздействию сигнализации или других серверов.

Злоупотреблять библиотекой WEBRTC

Известно, что еще в 2015 году выяснилось, что веб -сайт New York Time использовал WEBRTC без какого -либо законного использования для него. Статьи выступили в критике веб -сайта за сбором IP -адресов. Это было предположительно для отслеживания мошенничества с кликами и идентификации ботов. Это только один пример бесчисленных других.

Интересные наблюдения можно сделать, глядя на Google’S Анонимная статистика использования от Chrome до статуса хромированной платформы.

Глядя на процент загрузки страниц, инициализируется WEBRTC, число довольно большое ~ 6-8%:

Этот график показывает процент вызовов RTCPeerConnection на загрузке страницы Chrome.

Это только показывает, что инициализируется и не используется WEBRTC. Для этого могут быть законные причины, или, возможно, 6-8% всех нагрузок страниц-это видеозвонки или просто плохой код, который излишне использует API.

Что интересно в авторе’мнение состоит в том, что Covid, по -видимому, не оказывает существенного влияния на количество нагрузок страниц, которые требуют соединения WEBRTC. Во всяком случае, это неуклонно уменьшалось с начала Covid.

Более интересные данные-это рассмотрение вызовов для Setlocaldescription, которые мы видели ранее, можно использовать для доступа к локальному IP-адресу устройства (не так уж и увлекательно с актуальными браузерами с использованием MDN).

Этот график следует за тем, что мы видели раньше. Однако использование ближе к ~ 2-4%. Почему существует такая большая разница по сравнению с использованием конструктора? Это неясно, может быть’S просто плохой код.

Чтобы завершить картину, мы также должны взглянуть на призыв к SetRemoteScription, так как это необходимо для WEBRTC, чтобы установить одноранговое соединение и может быть рассмотрено “законно” использовать.

Этот график, безусловно, самый интересный. Это значительная разница от того, что мы видели раньше, и использование является фракцией по сравнению с другими вызовами, около 0.01-0.04% всех загрузки страниц. И интересно, что здесь мы видим, что он внимательно следит за тем, что мы ожидаем, с ковидовой пандемией, с увеличением видеопроводов с последующим устойчивым уменьшением, когда люди возвращаются в свой офис или в школу.

Эта статья не пытается сделать какие -либо предположения из этих данных. Он просто разделяется из любопытства и отметить, что значительный процент вызовов RTCPeerConnect. Для получения дополнительной информации взгляните на эту статью и это видео. Возможно, что webrtc неправильно используется в попытке собрать информацию о посещении пользователя.

Вектор атаки в реальном мире: NAT Slipstreaming

Интересная атака, названная Nat Slipstreaming и обнаруженная Сами Камкар, позволяет злоумышленнику удаленно получить доступ к любой службе TCP/UDP, связанной с любой системой, стоящей за жертвой’S Nat, обходя жертву’S Nat/Firsmewall, просто посетив веб -сайт.

Эта статья победила’Тонть подробно о том, как работает атака. Однако эта атака является отличным примером, чтобы проиллюстрировать некоторые опасности разоблачения IP -адреса. POC для этой атаки полагается на WEBRTC, чтобы получить жертву’S локальный IP -адрес. Другие методы используются, если частный адрес не может быть извлечен через WEBRTC. Атака также использует другие поведения WEBRTC и протокола поворота, чтобы позволить ему работать при дополнительных обстоятельствах.

Для получения дополнительной информации см. Оригинальную статью Сами Камкарор, или это видео Хусейна Насера.

Проблема конфиденциальности: скрыть вашу личность

Ты’Вероятно, видел все рекламы VPN (виртуальная частная сеть), поощряющие вас “Оставайтесь сохранения” и скрыть свою личность. Общая идея в том, что вы надеваете’Не хочу поделиться своим публичным IP -адресом, просматривая Интернет. Есть много причин, по которым вы можете использовать VPN:

- Доступ к ресурсам внутренней компании, доступных только через VPN

- Скрыть трафик от вашего провайдера

- Избегайте персонализированных рекламных объявлений и результатов поиска в Google на основе вашего IP -адреса

- Добавлена безопасность/шифрование

- Хитрости веб -сайты думают, что вы’re из другой области (например, контент Netflix, закрепленный регионом, заполненный регионом))

Но возникает вопрос, действительно ли плохо утечь ваш публичный IP? Действительно ли VPN обеспечивает дополнительную безопасность?

Ответ на это: это зависит. По большей части, использование VPN будет скрывать ваш трафик у вашего интернет -провайдера и предоставить вам другой IP -адрес. Тем не менее, теперь вы просто меняете сущность, которая имеет контроль. Если вы доверяете VPN, вы’Повторный подключение к большему, чем ваш провайдер, тогда это, вероятно, хорошая торговля. Тем не менее, существуют местные законы и юрисдикции, которые провайдеры и VPN должны придерживаться. Требует исследования, чтобы определить, кому доверять, и будет зависеть от того, где вы живете и какие услуги вы используете.

Посмотрите это видео, я просочил свой IP -адрес от LiveOverflow, для отличного обсуждения по этой теме:

- Если вы будете обеспокоены утечкой вашего публичного IP -адреса

- Если вы используете VPN

- Все меняет IPv6

Некоторые ключевые выводы из видео:

- Ваш общественный IP (скорее всего) разделен многими людьми. Может случиться так, что ваш домашний маршрутизатор напрямую подключен к Интернету и доступен через публичный IP -адрес, но он’Скорее всего, что вы’Re за дополнительным NAT на слое ISP.

- Скорее всего, у вас может быть прокатный IP -адрес, что означает, что он часто меняется.

- Сканирование всего подмножества IPv4 выиграно’Это займете злоумышленника долго, и если они захотят сканировать проблемы безопасности маршрутизатора по всему диапазону, они могли бы, и ваш IP может быть обнаружен независимо от.

- Ты’Re с большей вероятностью протекает конфиденциальную информацию через социальные сети, чем IP, вы’повторно подключен к.

Что все сказано, все еще есть законные причины скрытия вашего IP -адреса.

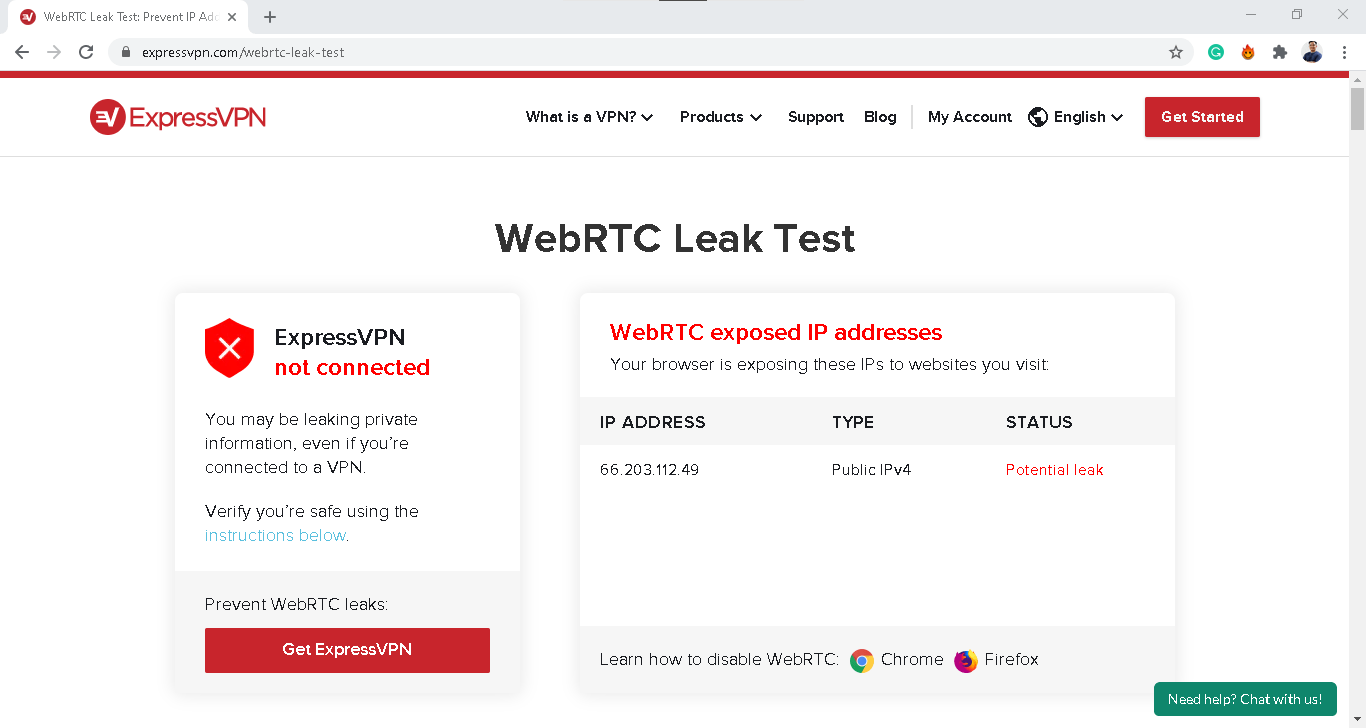

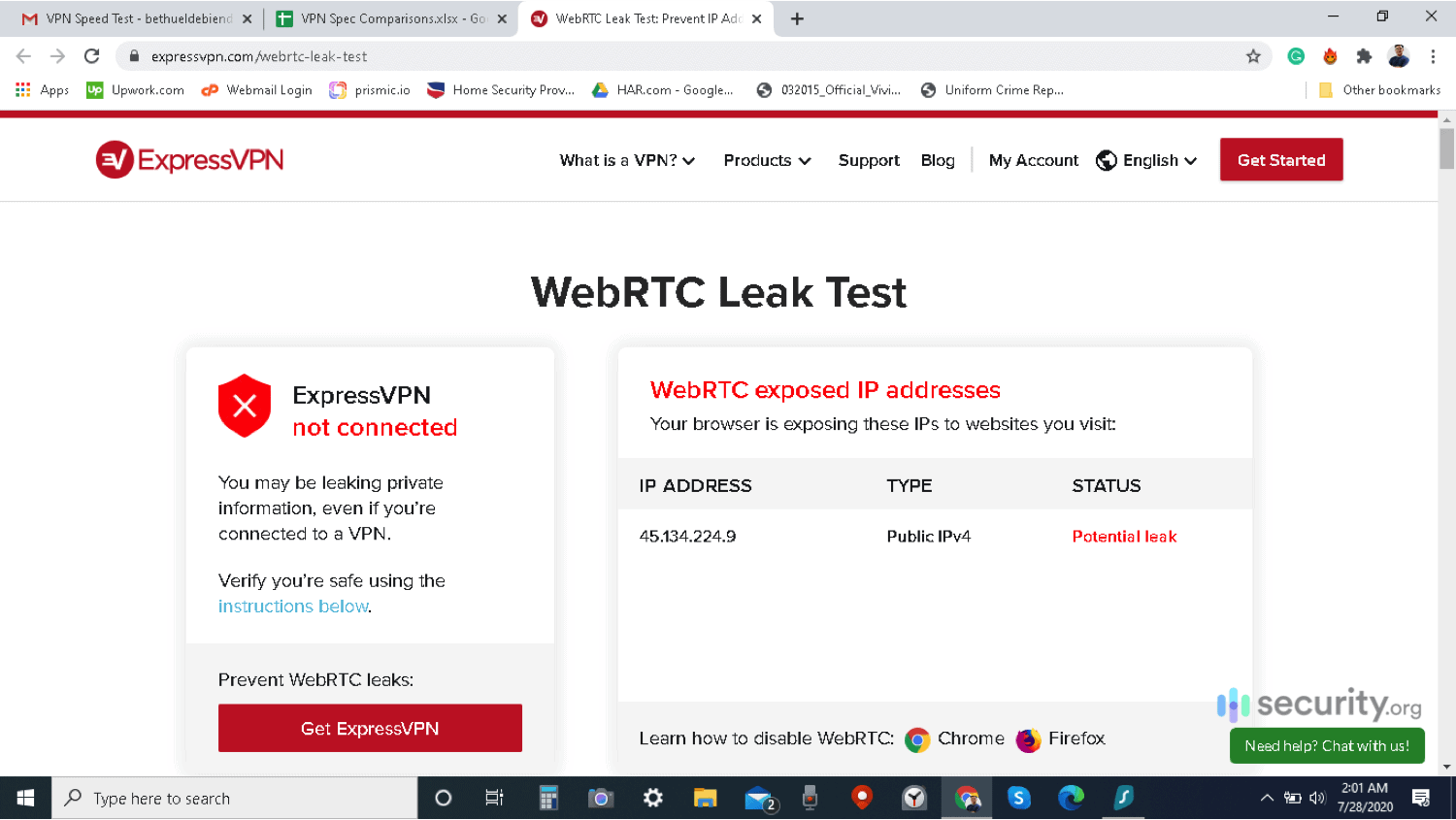

Может ли VPN защитить вас от утечек IP webrtc?

Ответ на этот вопрос также: это зависит. Здесь это зависит от фактического VPN и независимо от того, установлено ли у вас расширение браузера или нет. Вы должны исследовать своего поставщика VPN, чтобы определить, используют ли они методы, чтобы скрыть ваш “настоящий” IP -адрес от webrtc и проверить, если он работает.

В этой статье обсуждается, как WEBRTC может утечь ваш IP, даже при использовании VPN. В статье также упоминается тесты, которые вы можете сделать, чтобы увидеть, правильно ли ваш VPN скрывает ваш IP.

Как защитить себя

Или более крупный вопрос: вам нужно скрыть свой публичный IP?

Это в конечном счете зависит от вас, чтобы решить, кому вы больше доверяете: VPN, ISP или альтернативное решение, такое как TOR.

Есть несколько вещей, которые следует учитывать:

- Ваш VPN может не замаскировать ваш настоящий IP и может протечь через WEBRTC или какие -то другие средства.

- Ваш VPN с такой же вероятностью зарегистрирует ваш трафик и продаст его рекламодателям, как и ваш интернет -провайдер.

- Законы вашей страны должны быть приняты во внимание.

- Можно отключить WEBRTC во всех браузерах (нелегко сделать на Chrome и требует установки расширения).

- Возможно, наиболее безопасным способом маскировки вашей онлайн -идентификации является использование TOR (с браузером Tor, который отключает WEBRTC). Это выявляет другие риски для рассмотрения.

Обязательно изучите, понимаете риски и компромиссы, и проведите некоторые тестирование, чтобы гарантировать, что выбранное вами решение работает, как и предполагалось, и удовлетворяет ваши потребности в конфиденциальности в Интернете.

Утечки WEBRTC: полный гид

Эта функция – WEBRTC, и сегодня мы’поговорить обо всем, что нужно знать об этом. Что такое webrtc? Почему случаются утечки webrtc? И самое главное, как мы можем защитить себя от этой уязвимости?

Webrtc утечки

Проще говоря, утечки WEBRTC могут раскрыть ваше устройство’S Public IP -адрес, который является уникальным идентификатором, который ваш интернет -поставщик назначил вашему устройству.

Это может быть проблематично, особенно если вы’повторный использование VPN. Весь смысл использования VPN состоит в том, чтобы скрыть ваши общедоступные IP -адреса. Если у ваших браузеров есть утечки WEBRTC, они все равно могут поставить под угрозу ваши IP -адреса.

Результат? Ну, есть много вещей, которые другие могут сделать с вашим IP -адресом. Например:

- Ваш интернет -поставщик может отслеживать вашу онлайн -деятельность.

- Правительства могут шпионить за вами.

- Киберпреступники могут получить доступ или украсть личные данные.

- Рекламодатели могут отправить вам персональный спам.

Короче говоря, утечки WEBRTC представляют большие риски безопасности. Не только это, но если вы’Повторный использование VPN для изменения вашей области Netflix и получить доступ к контенту Georstric, утечки WEBRTC могут прервать ваши сеансы переедания. Никто этого не хочет.

Знать разницу: Два или более устройств могут иметь один и тот же частный (локальный) IP -адрес, но общедоступные (реальные) IP -адреса уникальны. Что’S Зачем скрывать ваш общедоступный IP -адрес является ключом к достижению конфиденциальности в Интернете.

Что такое webrtc?

Чтобы понять, насколько рискованные утечки Webrtc, нам нужно сделать шаг назад и сначала поговорить о WEBRTC. Webrtc означает общение в режиме реального времени в режиме реального времени. Это’S Бесплатный проект и проект с открытым исходным кодом, который предоставляет веб-браузеры и мобильные приложения с возможностями связи в реальном времени. 1

Если вы’Re – веб -сайт или разработчик приложений, Webrtc облегчает создание коммуникационных решений. Но даже если вы’нет, webrtc приносит нам пользу, конечные пользователи.

Одна из функций WEBRTC заключается в том, что он позволяет прямую связь между браузерами или приложениями без промежуточного сервера. Это переводится на более быстрые и менее лакированные передачи видео, аудио и больших файлов, поэтому WEBRTC популярен среди видеочата, прямы. Некоторые из приложений, которые используют WEBRTC:

- Google Meet и Google Hangouts

- Facebook Messenger

- Раздор

- Amazon Chime

Проблема с webrtc

Как видите, webrtc не обязательно плохая вещь. Однако, если вы хотите скрыть свой IP -адрес, может быть небольшая проблема. Видите ли, любые два устройства, которые используют WEBRTC для общения, нужно знать друг друга’S публичные IP -адреса.

Вот куда появляются утечки Webrtc. Сторонние актеры могут использовать каналы связи WEBRTC, чтобы получить реальные IP-адреса вовлеченных сторон, что будет угрозой конфиденциальности. Утечки WEBRTC могут даже обойти зашифрованные туннели некоторых VPN.

Что еще хуже, обмен IP -адресами между двумя устройствами является частью WEBRTC’S Основная функциональность; это’S не то, что вы можете отключить или пропустить. Итак, как мы можем защитить себя от утечек Webrtc? Есть два варианта:

- Найти и блокировать утечки Webrtc

- Отключите webrtc в вашем браузере полностью

Как проверить на утечки webrtc

Это’S довольно легко проверить ваши браузеры на утечки WEBRTC.

- Во -первых, узнайте и запишите свое устройство’S публичный IP -адрес. Если вам нужны инструкции по поиску вашего IP-адреса, ознакомьтесь с этими руководствами:

- Как найти свой компьютер’S IP -адрес

- Как найти свой Mac’S IP -адрес

- Как найти свой iPhone’S IP -адрес

- Как найти свой роутер’S IP -адрес

- Как найти свой року’S IP -адрес

- Как найти свой принтер’S IP -адрес

- Далее используйте инструмент тестирования утечки WEBRTC на ExpressVPN’S сайт. 2

- Если IP -адрес в инструменте тестирования утечки соответствует вашему устройству’S IP -адрес, тогда ваш браузер может протекать ваш IP -адрес через WEBRTC.

Помните, что WEBRTC – это функция браузера, поэтому, если вы используете разные браузеры, обязательно проверьте их все.

Примечание: Firefox, Google Chrome, Opera и Microsoft Edge наиболее уязвимы для утечек WEBRTC, потому что эти браузеры по умолчанию в WEBRTC.

Как заблокировать утечки webrtc

Теперь, если ваш браузер протекает ваш IP -адрес через WEBRTC, вам нужно немедленно заблокировать утечку. Вы можете сделать это с помощью VPNS. Да, мы знаем, что ранее мы говорили, что утечки WEBRTC могут обойти некоторые VPN, но только потому, что не все VPN обращают внимание на этот тип утечки. Вот почему, когда мы тестируем VPN, мы всегда выполняем на них тестирование утечки WEBRTC. Например, все лучшие VPN в нашей книге прошли тест на утечку WEBRTC. Это означает, что они позволяют WEBRTC функционировать, но только через свои зашифрованные туннели. Таким образом, посторонние и третьи стороны не могут использовать каналы связи WEBRTC для получения IP -адресов. Чтобы проверить, способен ли ваш VPN блокировать утечки WEBRTC, вот что вы должны сделать.

Как заблокировать утечки WEBRTC с помощью VPN

- Отключите свой VPN.

- Найдите и отметите общедоступный IP -адрес вашего устройства.

- Поверните свой VPN снова.

- Откройте свой браузер для инструмента ExpressVPN утечки утечки.

- Если он показывает настоящий IP -адрес вашего устройства со второго шага, то есть утечка. Если он показывает другой IP -адрес, то ваш VPN работает.

Если вы узнаете, что ваш VPN не’T, сделав что -нибудь, чтобы предотвратить утечки WEBRTC, вы можете связаться с вашим поставщиком VPN и отменить службу VPN, переключиться на новый VPN или перейти к наиболее верному решению для утечек WEBRTC: полностью отключение WEBRTC.

Совет профессионала: Утечки WEBRTC – одна из вещей, которые мы проверяем при тестировании VPN. Узнайте больше о том, как мы выбираем VPN в нашем руководстве VPN.

Как отключить webrtc

Прежде чем отключить WEBRTC, имейте в виду, что это помешает вам использовать функции, которые с ним связаны. Что’S, почему мы рекомендуем сначала попробовать VPNS. VPNS позволит вам использовать услуги WEBRTC, но более безопасно. Если вы’Убедитесь, что вы хотите отключить webrtc, хотя здесь’S, как это сделать.

Хром

Забавный факт: Google является одним из основных сторонников проекта WEBRTC, и поэтому нет возможности навсегда отключить WEBRTC на Chrome. Что’S К сожалению; Тем не менее, есть расширения браузера, которые позволят временно управлять или отключить webrtc.

- Webrtc Network Limiter: Это дополнение, созданное Google’t выключить webrtc, но он перенастроет webrtc’S Варианты маршрутизации трафика. Одна из вещей, которые он делает, заключается в том, что требуется, чтобы трафик WEBRTC проходил прокси -серверы, что затрудняет у кого -нибудь красть IP -адреса. 3 Это похоже на то, что делают лучшие VPN для Chrome, но вместо зашифрованных туннелей ограничитель сети WEBRTC использует прокси -серверы.

- Управление WEBRTC: Это простое расширение браузера позволяет вам включать и выключать WEBRTC. Когда управление WEBRTC включается, ваш Chrome Browser прекратит использование WEBRTC.

- Webrtc утечка предотвращает: Аналогично ограничителю сети WEBRTC, это расширение предотвращает утечки WEBRTC, контролируя скрытые настройки конфиденциальности и параметры маршрутизации WEBRTC и параметры маршрутизации.

- Webrtc Protect – Защитите утечку IP: По умолчанию, этот расширение браузера отключает WEBRTC. Тем не менее, вы можете настроить его, чтобы позволить вам продолжать использовать WEBRTC. Если вы это сделаете, это будет контролировать ваши параметры маршрутизации WEBRTC, вроде как ограничитель сети WEBRTC.

Сафари

Safari более строго, чем большинство браузеров с точки зрения обработки пользователей’ конфиденциальность. Некоторые могут даже сказать, что вы не надеваете’Не нужно выключить WEBRTC, и что все, что вам нужно, это хороший VPN для сафари. Однако, если вы хотите абсолютного душевного спокойствия, вы можете выключить WEBRTC в нескольких простых шагах:

- Открытое сафари.

- Нажмите Safari на панели меню.

- Нажмите на предпочтения.

- В окне «Настройки» появится вкладка Advanced.

- Прокрутите вниз и отметите флажок с надписью Show Develop Menu в баре меню.

- Закройте окно настроек.

- Нажмите кнопку «Разработать» в строке меню.

- Выберите экспериментальные функции.

- Нажмите Удалить Legacy WEBRTC API.

Обратите внимание, что отключение WEBRTC на сафари влияет только на текущий сеанс. Как только вы закроете и вновь откроете браузер, WEBRTC включится снова.

Fire Fox

Как Google, Mozilla Firefox является тяжелым сторонником Webrtc. Если VPN для Firefox может’T не предотвратите утечки WEBRTC, вы можете полностью отключить WEBRTC, выполнив эти шаги:

- Открытый Firefox.

- Тип о: config в адресную строку.

- Нажмите, я принимаю риск!

- Тип СМИ.Peerconnection.включен в строку поиска.

- Дважды щелкните результат, чтобы изменить значение с истины на false.

Край

Наконец, здесь’S, как отключить WEBRTC на Microsoft Edge:

- Открытый край.

- Type Edge: // флаги в адресную панель.

- Нажмите Enter.

- Ищите анонимизируйте местные IPS, выявленные WEBRTC.

- Нажмите на раскрывающееся меню рядом с ним и выберите включить.

- Edge побудит вас перезапустить браузер для новых настроек, чтобы вступить в силу.

- Закрыть, а затем снова откройте Edge.

Как насчет идентификаторов устройства?

Хотя основной проблемой с утечками WEBRTC является утечка IP -адресов, третьи стороны могут также использовать WEBRTC для получения некоторой информации о устройствах мультимедиа на вашем компьютере. Это ваши микрофоны, камеры, аудиовывода, CD -игроки и другие. Например, если вы зайдете на веб -сайт утечек браузера, 4, который является еще одним веб -сайтом, который может обнаружить утечки WEBRTC, вы можете увидеть, какие типы медиа -устройств на вашем компьютере.

К счастью, браузеры Дон’T позволяйте третьим сторонам получать идентификаторы устройства, которые являются уникальными 16-значными кодами, специфичными для медиа-устройств. Тем не менее, третьи стороны все еще могут увидеть, какие типы медиа -устройств у вас есть, а также хэши, которые ваш браузер генерирует вместо идентификаторов устройства.

И поскольку эти хэши, сгенерированные браузером. Хорошая новость заключается в том, что блокировка утечек WEBRTC, либо с использованием VPNS, либо отключения WEBRTC, предотвращает утечку этих фрагментов информации.

Рекаптировать

Несмотря на все хорошие вещи, которые приносит WEBRTC – более быстро’T не игнорируйте угрозу, которую представляют ее утечки для нашей конфиденциальности. Как мы всегда говорим, конфиденциальность – это все, и мы никогда не можем быть слишком безопасными в Интернете. Пока мы ждем, пока разработчики WEBRTC придумают решения для утечек WEBRTC, наши лучшие ставки на данный момент – использовать надежные VPN или полностью отключить WEBRTC.

Часто задаваемые вопросы

Подводя итог, давайте ответим на несколько часто задаваемых вопросов о утечках WEBRTC и WEBRTC.

Вы можете исправить утечки WEBRTC, либо используя VPN, который блокирует утечки WEBRTC или полностью отключив WEBRTC в ваших браузерах. Первое – лучшее решение, если вы хотите насладиться всеми функциональными возможностями, которые поставляются с WEBRTC, но с лучшей безопасностью. VPN, которые блокируют утечки WEBRTC, позволяют WEBRTC работать над вашим браузером, но только через зашифрованные туннели. Это мешает кому -либо красть ваш IP -адрес, используя WEBRTC Communications.

Чтобы остановить утечку WEBRTC в Chrome, вы можете использовать VPN всякий раз, когда используете Chrome. VPNS Route Communications WEBRTC через зашифрованные туннели, предотвращая утечки WEBRTC. Вы также можете использовать хромированные расширения, такие как ограничитель сети WEBRTC, который перенастроет параметры маршрутизации WEBRTC, чтобы сделать их более безопасными, или управление WEBRTC для включения и выключения WEBRTC по желанию.

Это зависит. Вы не должны’T выключите WEBRTC в вашем браузере, если вы используете веб -сайты или услуги, которые полагаются на WEBRTC, такие как Google Hangouts, Google Meets или Facebook Messenger. Однако, если услуги, которые вы используете, Don’T Используйте WEBRTC, отключение функции предотвращает полностью утечки WEBRTC.

- Найдите и отметьте свое устройство’S публичный IP -адрес.

- Перейти в ExpressVPN’S webrtc тестовый веб -сайт или любой онлайн -инструмент, который обнаруживает утечки webrtc.

- Если ваш общедоступный IP -адрес соответствует IP -адресу на веб -сайте, то ваш WEBRTC утекает.

Что такое тест на утечку WEBRTC? [Гид]

Услышав FUD вокруг утечек IP Webrtc и тестирования их? Истории, стоящие за ними, верны, но только частично.

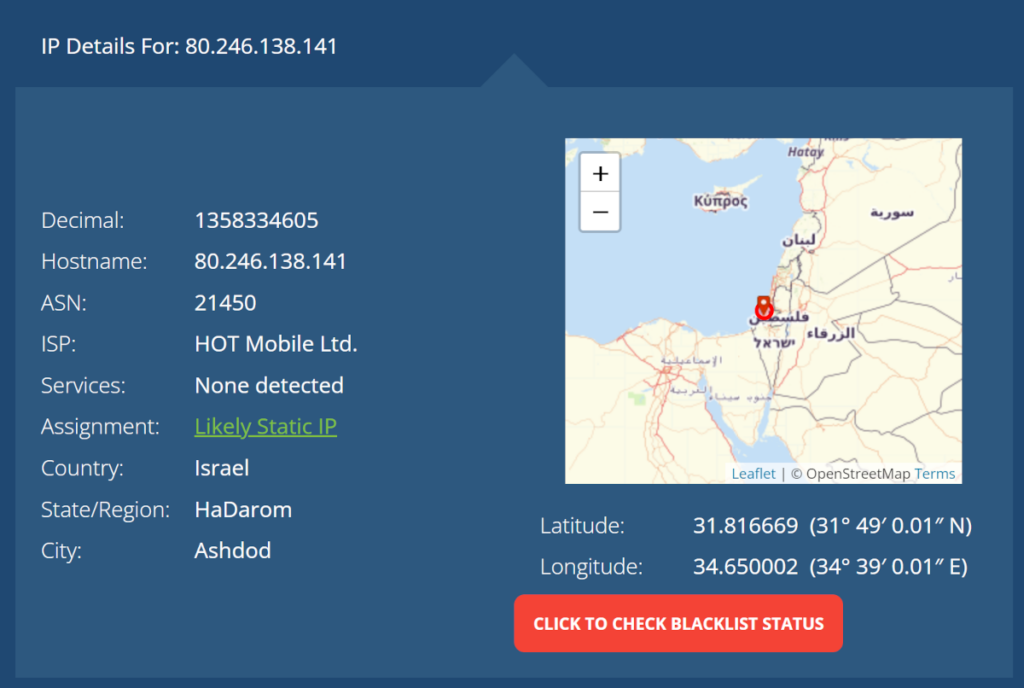

В какой -то момент были популярны тесты на утечку IP WEBRTC, и каким -то образом они все еще сегодня. Некоторые из них связаны с чистым FUD, в то время как другая его часть важна для рассмотрения и просмотра. В этой статье я’Попробую покрыть это как можно больше. Без утечки моего личного IP -адреса (192.168.123.191 На данный момент, если вы должны знать) или мой публичный IP -адрес (80.246.138.141, в то время как привязанный к моему телефону в кафе), позволите копаться в этой теме вместе ⛏

Оглавление

- Премьер по IP -адресам

- Частные и публичные IP -адреса

- IP -адреса и конфиденциальность

- Кто знает ваш IP -адрес (ES)?

- Разработчики приложений WEBRTC

- Разработчики VPN

Премьер по IP -адресам

IP -адреса – это то, что заставило вас прочитать эту статью в первую очередь. Он используется машинами, чтобы связаться друг с другом и общаться. Существуют разные типы IP -адресов, и одна такая группировка проводится между частными и публичными адресами.

Частные и публичные IP -адреса

Давным -давно, интернет был построен поверх IPv4 (и это все еще в основном). IPv4 означал, что на каждом устройстве был построен IP -адрес из 4 октетов – в общей сложности около 4 миллиардов потенциальных адресов. Меньше, чем люди на земле сегодня и, конечно, меньше, чем количество устройств, которые сейчас существуют и подключаются к Интернету.

Это было решено путем разделения диапазонов адресов на частные и публичные. Частный диапазон IP -адресов – это диапазон, который может быть повторно использован разными организациями. Например, этот частный IP -адрес, который я поделился выше? 192.168.123.191? Это также может быть частный IP -адрес, который вы используете.

Частный IP -адрес используется для общения между устройствами, которые размещены в одной и той же локальной сети (LAN). Когда устройство находится в другой сети, то локальное устройство тянется к нему через удаленное устройство’S публичный IP -адрес. Откуда взялся этот общедоступный IP -адрес?

Общественный IP -адрес – это то, что Nat Device связывает с частным IP -адресом. Это “коробка” Сидя на краю локальной сети, подключая ее к общедоступному Интернету. По сути, он выступает в качестве переводчика публичных IP -адресов на частные.

IP -адреса и конфиденциальность

Итак, у нас есть IP -адреса, которые похожи на … домашние адреса. Они указывают, как можно достичь устройства. Если я знаю ваш IP -адрес, то я кое -что о вас знаю:

- Частный IP -адрес – это небольшое окно для этой локальной сети. Достаточно таких адресов, и кто -то может хорошо понять архитектуру этой сети (или мне так говорят)

- Общественные IP -адреса могут сказать вам, где этот пользователь. В какой -то степени:

Быстрый взгляд на этот общедоступный IP -адрес свыше дает вам следующую информацию о Watismyipaddress.com:

- Мой провайдер горячий мобильный

- Но … это сотовая горячая точка, привязанная от моего смартфона

- И я определенно не нахожусь в Ашдоде, хотя я вырос там в детстве

- Достаточно сказать, что это не’t Статический IP -адрес тоже

- Что нужно рассмотреть здесь – казалось бы, невинный веб -сайт знает мой публичный IP -адрес. Там’S не реально “конфиденциальность” в публичных IP -адресах

Это несколько точно, но в этом конкретном случае не так много. В других случаях это может быть чертовски точным. Что означает, что это довольно личное для меня.

Одна вещь, чтобы эти неприятные IP -адреса могут быть использованы для? Отпечатков пальцев. Это процесс понимания, кто я основан на макияже и поведении моей машины и меня. IP -адрес является одной из многих характеристик, которые можно использовать для спечатков пальцев.

Если вы’не уверен, являются ли IP -адреса проблемой конфиденциальности или нет, то есть’S. Представление о том, что, скорее всего, IP -адреса считаются частной идентифицируемой информацией – PII (на основе управления судами США, насколько я могу получить). Это означает, что IP -адрес может использоваться для идентификации вас как человека. Как это влияет на нас? я’D Скажем, это зависит от случая использования и способа связи – но что я знаю? Я не адвокат.

Кто знает ваш IP -адрес (ES)?

IP -адреса важны для связи. Они содержат в них некоторую личную информацию из -за своей природы. Кто все равно знает мои IP -адреса?

Очевидный ответ – ваш интернет -провайдер – поставщик, предоставляющий вам доступ к Интернету. Он выделил общедоступный IP -адрес, который вы используете для вас, и знает, от какого частного IP -адреса вы поступаете (во многих случаях он даже назначил его через ADSL или другое устройство доступа, которое он установил в вашем доме).

Если только ты не’Попытка скрыть, все веб -сайты, к которым вы получаете. Когда вы подключились к моему блогу, чтобы прочитать эту статью, чтобы отправить вам этот кусок контента, мой сервер должен был знать, на что ответить, что означает, что он имеет ваш общедоступный IP -адрес. Я храню его и использую в другом месте? Не то, чтобы я непосредственно знаю, но мои маркетинговые услуги, такие как Google Analytics, могут и, вероятно, используют ваш общедоступный IP -адрес.

Этот личный IP -адрес, хотя, большинство веб -сайтов и облачных сервисов’Т непосредственно знает об этом и обычно Дон’это тоже нужно.

WEBRTC и IP -адреса

Webrtc делает две вещи иначе, чем большинство других протоколов на основе браузеров:

- Он включает в себя одноранговую связь, непосредственно между двумя устройствами. Это расходится от классического подхода клиента-сервер, где сервер опосредует каждое сообщение между клиентами

- WEBRTC использует динамические порты, сгенерированные на сеанс, когда это необходимо. Это снова, что вы выиграли’не увидеть в другом месте в веб -браузерах, где порты 80 и 443 так распространены

Поскольку WEBRTC расходится от подхода клиента-сервер и использует динамические эфемерные порты, там есть’S необходимость в том, чтобы механизмы обхода NAT смогли иметь возможность. Ну … пройти через эти наты и брандмауэры. И в то время как в этом, постарайтесь не тратить слишком много сетевых ресурсов. Вот почему нормальное соединение со стороны сверстников в WEBRTC будет иметь 4+ типа “местный” адреса в качестве кандидатов на такие сообщения:

- Локальный адрес (обычно частный IP -адрес устройства)

- Рефлексивный адрес сервера (общедоступный IP -адрес, полученный по запросу STUN)

- Адрес ретрансляции (общедоступный IP -адрес, полученный с помощью запроса на поворот). Этот поступает в 3 разных “ароматы”: UDP, TCP и TLS

Много -много адресов, которые необходимо сообщить от одного сверстника к другому. А затем договорился и проверил на подключение с помощью льда.

То есть’S это незначительное дополнительное “неудобство” что все эти IP -адреса передаются в SDP, который передается приложению поверх WEBRTC для отправки через сеть. Это сродни мне отправить письмо, позволяя почтовому отделению прочитать его как раз перед тем, как оно закрывает конверт.

IP -адреса необходимы для WEBRTC (и VoIP), чтобы иметь возможность вести и общаться должным образом.

Это важно, поэтому я’LL напишите еще раз: IP -адреса необходимы для WEBRTC (и VoIP), чтобы иметь возможность вести и общаться должным образом.

Это означает, что это не’T ошибка или нарушение безопасности от имени WEBRTC, а скорее ее нормальное поведение, которое позволяет вам общаться в первую очередь. Нет IP -адресов? Нет связи.

И последнее: вы можете скрыть пользователя’S локальный IP -адрес и даже публичный IP -адрес. Делать это, хотя означает, что связь проходит через сервер хода посредника.

Прошло webrtc “эксплойты” IP -адресов

Webrtc – отличный путь для хакеров:

- Это новая технология, поэтому понимание его ограничено

- WEBRTC сложный, с множеством различных сетевых протоколов и атак с помощью его обширных API

- IP -адреса необходимы для обмена, предоставляя доступ к … ну … IP -адресам

Основные эксплойты вокруг IP -адресов в браузерах, влияющих на пользователя’S Конфиденциальность была проведена до сих пор для снятия снятия пальцев.

Отпечатка пальцев – это акт выяснения, кто пользователь основан на цифровом отпечатке пальцев, который он оставляет в Интернете. Вы можете хорошо узнать о том, кто пользователь основан на поведении своего веб -браузера. Отпечатление пальцев делает пользователей идентифицируемыми и отслеживаемыми, когда они просматривают Интернет, что довольно полезно для рекламодателей.

Там’S обратная сторона – WEBRTC – это/был полезным способом узнать, является ли кто -то настоящим человеком или ботом, работающим в автоматизации браузера, как указано в комментариях. Многие высокомасштабные автоматизации браузера просто не могли’T вполне справляйтесь с API -интерфейсом webrtc в браузере, поэтому имело смысл использовать его как часть методов для вырубки реального трафика из ботов.

С тех пор WEBRTC внес некоторые изменения в экспозицию IP -адресов:

- Это не’T выявляйте локальные IP -адреса приложению, если пользовательский гарантинг’T позволил получить доступ к камере или микрофону

- Если он все еще нуждается в местных адресах, он использует MDNS вместо этого

Кто знает ваш местный IP -адрес в WEBRTC?

В сеансе WEBRTC существуют разные объекты, которые должны иметь ваш локальный IP -адрес в сеансе WEBRTC:

- Ваш браузер. Его “внутренности” который запускает стек WEBRTC, должен знать ваш локальный IP -адрес. И это так. Так же и ваш браузер в этом отношении

- Другой сверстник. Это может быть еще один веб -браузер или медиа -сервер. Им нужен этот IP -адрес, чтобы вернуться к вам, если они’в той же сети, что и вы. И они могут знать, что только если они попытаются обратиться к вам

- Веб -приложение. Поскольку у Webrtc нет сигнализации, приложение – это то, что отправляет локальный IP -адрес другим одноранговому

- Расширения браузера. Они могут иметь доступ к этой информации просто потому, что у них есть доступ к кодированию JavaScript к веб -странице, проводящей связь. Поскольку веб -приложение имеет четкое представление о IP -адресах в сообщениях SDP, так же и любые расширения браузера, которые имеют доступ к этой веб -странице и веб -приложению

- Поверните серверы. Не твои, но твой сверстник’S Turn Server. Поскольку этот сервер поворота может выступить в качестве посредника для трафика. Ему нужен ваш локальный IP -адрес, чтобы попробовать (и в основном не удалось) подключиться к нему

Другой сверстник, веб -приложение и сервер поворота Don’T действительно нужен этот доступ, если вы не надо’T Care о варианте использования подключения к локальной сети. Если подключение сеанса WEBRTC в местной сети (внутри офиса компании, дома и т. Д.)’T, что вы’Повторите сфокусирован, тогда у вас будет в порядке, если не делиться локальным IP -адресом.

Кроме того, если вы обеспокоены вашей конфиденциальностью до такой степени, что не хотите, чтобы люди знали ваш местный IP -адрес – или публичный IP -адрес – тогда вы не будете’Не хочу, чтобы эти IP -адреса были обнажены.

Но как браузер или приложение могут узнать об этом?

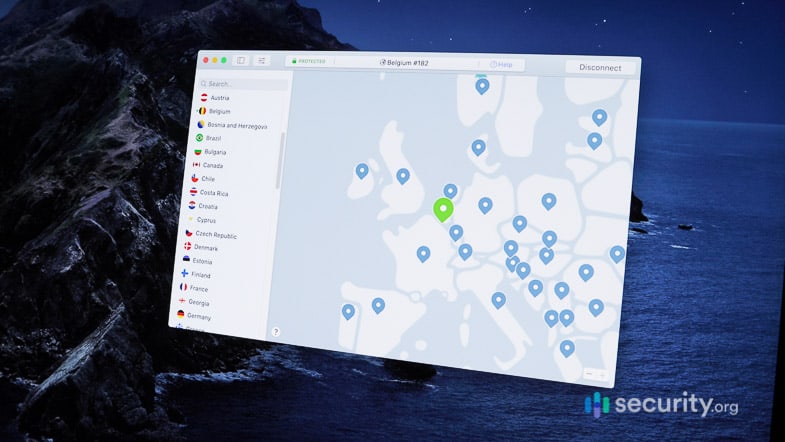

VPNS останавливает утечки IP WEBRTC

При использовании VPN вы практически делаете, так это убедитесь, что весь трафик направляется через VPN. Есть много причин для использования VPN, и все они вращаются вокруг конфиденциальности и безопасности – либо пользователя, либо корпорации, чей VPN используется.

VPN Client перехватывает весь исходящий трафик с устройства и направляет его через VPN -сервер. VPNS также настраивает прокси -серверы для этой цели, чтобы веб -трафик в целом проходил через этот прокси, а не непосредственно в пункт назначения – все это, чтобы скрыть самого пользователя или контролировать пользователя’История просмотра (вы видите, как все эти технологии можно использовать либо для анонимности, либо для полной противоположности?).

Webrtc также представляет собой проблему для VPN:

- Он использует несколько адресов и портов. Динамически. Так что немного сложнее отслеживать и перенаправить

- IP -адреса находятся в организме HTTP и WebSocket Speess, а не только в заголовках протокола. Их можно довольно сложно найти, чтобы удалить/заменить

- Webrtc использует UDP, который обычно не делает’t

- Я упоминал, что это довольно новое? И поставщики VPN мало что знают об этом

Чтобы все это ушло, в браузерах встроены политики конфиденциальности. И VPN могут изменить эти политики, чтобы удовлетворить их потребности-такие вещи, как не позволяя не сданному трафику UDP.

Сколько вы должны заботиться о утечках IP webrtc?

Что’S, чтобы вы могли решить.

Как пользователь, я дону’Многие заботятся о том, кто знает мой IP -адрес. Но я не пример – я также использую сервисы Chrome и Google. Наряду с подпиской на Office 365 и учетной записи Facebook. Большую часть моей жизни уже отдана корпоративной Америке. ��

Вот несколько правил большого пальца I’D Используйте, если бы я решил, забочу ли я:

- Если вы’Перезагрузка JavaScript в вашем браузере, тогда вам, вероятно, не о чем беспокоиться – Webrtc выиграл’В любом случае не работаю без этого

- Предполагая вас’не использовать Skype, Facebook Messenger, WhatsApp и другие, потому что вы надеваете’Не хочу, чтобы они знали или отслеживали вас, вы должны дважды подумать об использовании webrtc. И если вы используете его, убедитесь, что “затыкать” что “Утечка IP” в Webrtc

- Используя VPN? Тогда это означает, что ты не доносишь’Не хочу, чтобы ваши IP -адреса публично известны. Убедитесь, что ваш VPN также правильно обрабатывает WEBRTC

- Вы заменили поиск Google на DuckDuckgo в своем браузере? Или другие поисковые системы, потому что они, как говорили? Тогда вы можете также рассмотреть его угол

Во всех других случаях просто ничего не делайте и не стесняйтесь продолжать использовать WEBRTC “как есть”. Большинство веб -пользователей тоже это делают.

Вы хотите конфиденциальность или конфиденциальность?

Это сложно ��

Вы хотите общаться с кем -то в Интернете. Без них напрямую не зная вашего личного или публичного IP -адреса. Потому что … ну … знакомства. И анонимность. И преследование. И что угодно.

С этой целью вы хотите, чтобы связь была замаскирована сервером. Весь трафик – сигнализация и носитель – направляются через промежуточный сервер/службу. Так что вы замаскированы от других сверстников. Но угадайте, что – это означает, что ваши личные и общедоступные IP -адреса будут известны на промежуточный сервер/службу.

Вы хотите общаться с кем -то в Интернете. Без людей, компании или правительства подслушивают разговор.

С этой целью вы хотите, чтобы общение было одноранговым. Нет серверов поворота или медиа -серверов в качестве посредников. Что здорово, но угадайте, что – это означает.

В какой -то момент кому -то нужно знать ваши IP -адреса, если вы хотите и вам нужно общаться. Именно с чего мы начали с.

Ох, и сложные схемы, а сеть-это хорошо, но не так’T работайте так хорошо с коммуникациями в реальном времени, где задержка и битрейт имеют решающее значение для качества медиа.

Разработчик’Угол утечек IP Webrtc

Мы’я видел проблему, причины этого и мы’я обсудил пользователя’Угол здесь. Но как насчет разработчиков? Что они должны делать с этим?

Разработчики приложений WEBRTC

Если вы разработчик приложений WEBRTC, то вы должны принять во внимание, что некоторые из ваших пользователей будут осознавать конфиденциальность. Это может включать в себя то, как они думают о своих IP -адресах.

Вот несколько вещей, о которых вы думаете здесь:

- Предлагает ли ваш сервис P2P Communications? (Вам, вероятно, нужны локальные IP -адреса для этого в сообщениях)

- Если ваш трафик течет исключительно через медиа -серверы, рассмотрите возможность удаления кандидатов на хост со стороны устройства. Они все равно будут в основном бесполезными

- Ты’Re, вероятно, передавать IP -адреса в сообщениях SDP в вашей сети. Вы храните их или регистрируете их где угодно? Как долго? В каком формате?

- Проверьте свой сервис в различных средах для сжатия конфиденциальности:

- Веб -прокси

- Строгие брандмауэры

- VPN различных типов

Разработчики VPN

Если вы разработчик VPN, вы должны узнать больше о WEBRTC и приложить некоторые усилия для его обработки.

Блокировка WEBRTC вообще выиграл’T решить проблему-она просто усугубляет пользователей, которым нужен доступ к приложениям на основе WEBRTC (= почти все приложения для встреч).

Вместо этого вы должны убедиться, что часть вашего клиентского приложения VPN заботится о конфигурациях браузера, чтобы поместить их в политику, которая соответствует вашим правилам:

- Убедитесь, что вы направляете трафик WEBRTC через VPN. Это включает в себя как сигнализацию, так и носитель (сложнее). я’D также проверьте маршрутизацию канала данных, когда я был вами

- Обрабатывать маршрутизацию UDP. Дон’T, просто выполните простой подход только для TCP/TLS, так как это разрушит качество опыта для ваших пользователей

- Проверьте несколько различных типов приложений WEBRTC. Дон’T только посмотрите на Google Meet – есть много других людей, которые используют

Тест утечки WEBRTC: версия часто задаваемых вопросов

✅ Что такое тест на утечку WEBRTC?

Тест утечки WEBRTC – это простое веб -приложение, которое пытается найти ваш локальный IP -адрес. Это используется для проверки и доказывания, что невинное веб-приложение без особых разрешений от пользователя может получить доступ к таким данным.

✅ Webrtc по -прежнему утечка IP?

да и нет.

Это действительно зависит от того, где ты’Посмотрите на эту проблему.

WEBRTC нуждается в IP -адресах для правильного общения. Здесь’S не настоящая утечка. Приложения, написанные плохо, могут утечь такие IP -адреса непреднамеренно. Приложение VPN может быть реализовано плохо, чтобы не подключить это “утечка” Для пользователей, занимающихся конфиденциальностью, которые их используют.✅ Могу ли я заблокировать утечки webrtc в Chrome?

Да. Изменив политику конфиденциальности в Chrome. Это то, что VPNs может сделать также (и должны сделать).

✅ Насколько сильна утечка WEBRTC?

Утечка IP -адресов WEBRTC дает веб -приложениям возможность узнать ваш личный IP -адрес. Это было проблемой конфиденциальности в прошлом. Сегодня, чтобы получить доступ к этой информации, веб -приложения должны сначала попросить пользователя получить согласие на доступ к его микрофону или камере, так что это меньше проблемы.

✅ Что такое хороший VPN для подключения утечки WEBRTC?

Я могу’T действительно рекомендую хороший VPN, чтобы подключить утечки WEBRTC. Это н’T, что я делаю, и, честно говоря, я не домон’T верю в такие инструменты, подключающие эти утечки.

Одно из эмпирических правил, которое я могу дать здесь, это то, что Дон’T, чтобы пойти на бесплатный VPN. Если это бесплатно, то вы являетесь продуктом, что означает, что они продают ваши данные – точная конфиденциальность, которую вы пытаетесь защитить.