Защитит ли вас VPN от хакеров

Это лучшее решение, чем полагаться на SSL с веб -сайтов по ряду причин: с VPN весь трафик с вашего устройства зашифруется, независимо от того, есть ли сайт, который вы посещаете, имеет SSL или нет. Даже если точка доступа Wi-Fi, к которой вы подключены, злонамеренна, она не видит трафик. Любая сторона, которая в состоянии контролировать ваш трафик, даже не видит адреса и URL-адреса сайтов, с которыми вы общаетесь, что они могут сделать с SSL через Open Wi-Fi.

Даже с VPN, Open Wi-Fi обнажает пользователей

Те моменты между Wi-Fi Connect и VPN-запуском могут много отдать.

Ларри Селцер – 12 июня 2015 г. 13:15 UTC

Читатель комментарии

Ларри Селцер – бывший директор по байтам, темным чтению и сетевым вычислениям в UBM Tech и провел более десяти лет консалтинга и написания по технологиям, в первую очередь в области безопасности. Ларри начал свою карьеру инженера-программиста в ныне несуществующей настольной программной корпорации в Принстоне, штат Нью-Джерси, в команде, которая написала язык запросов NPL 4GL.

К настоящему времени любой разумный ИТ-человек знает опасности открытого Wi-Fi. Эти бесплатные подключения в кафе и отелях не шифруют сетевой трафик, поэтому другие в сети могут прочитать ваш трафик и, возможно, угнать ваши сеансы. Но одно из основных решений этой проблемы имеет дыру в ней, которая не ценится.

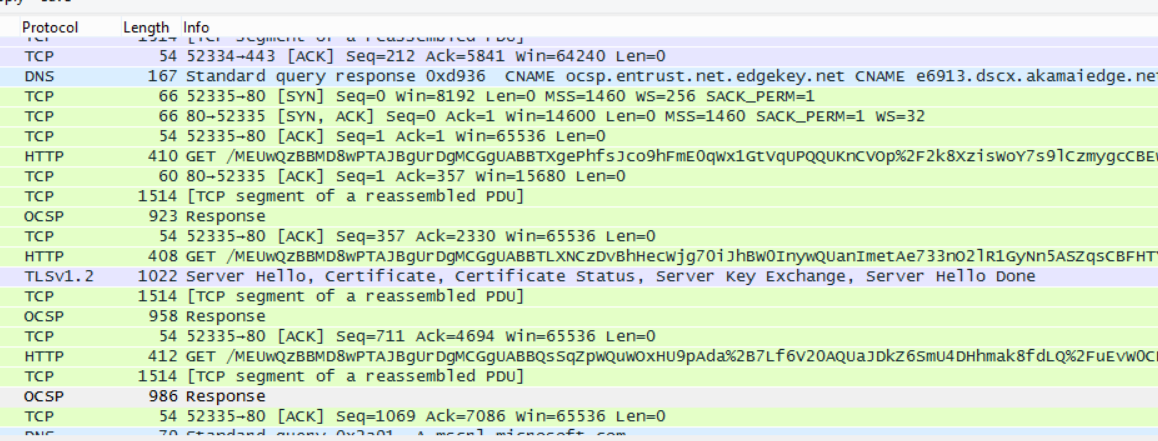

Крупные сайты, такие как Twitter и Google. Но для более широкой защиты многие люди используют виртуальную частную сеть (VPN). Большинство людей, если они вообще используют VPN, используют корпоративный. Но есть и государственные услуги, такие как Freedome F-Secure и Hidemyass’s Frecure и Privax. Ваше устройство подключается к серверам VPN Service и устанавливает зашифрованный туннель для всего вашего интернет -трафика с устройства на свои серверы. Служба затем доказывает весь ваш трафик в пункт назначения и из его назначения.

Это лучшее решение, чем полагаться на SSL с веб -сайтов по ряду причин: с VPN весь трафик с вашего устройства зашифруется, независимо от того, есть ли сайт, который вы посещаете, имеет SSL или нет. Даже если точка доступа Wi-Fi, к которой вы подключены, злонамеренна, она не видит трафик. Любая сторона, которая в состоянии контролировать ваш трафик, даже не видит адреса и URL-адреса сайтов, с которыми вы общаетесь, что они могут сделать с SSL через Open Wi-Fi.

Но в этой защите есть дыра, и это происходит во время подключения. VPN не может подключиться, пока вы не подключитесь к Интернету, но соединение VPN не является мгновенным. Во многих, возможно, большинстве общественных сайтов Wi-Fi, ваше оборудование Wi-Fi может автоматически подключаться к сети, но вы должны открыть браузер для «портала пленного», который поступает от локального маршрутизатора и попытаться получить доступ к Интернету. Возможно, вам придется сначала принять соглашение о TOS (Условия обслуживания).

В этот период, прежде чем ваш VPN вступит во владение, что может быть раскрыто, зависит от того, какое программное обеспечение вы запускаете. Вы используете клиент по электронной почте POP3 или IMAP? Если они проверяют автоматически, этот трафик выйдет в ясном виде для всех, включая потенциально учетные данные для входа в систему. Другие программы, такие как клиент обмена мгновенными сообщениями, могут попытаться войти в систему.

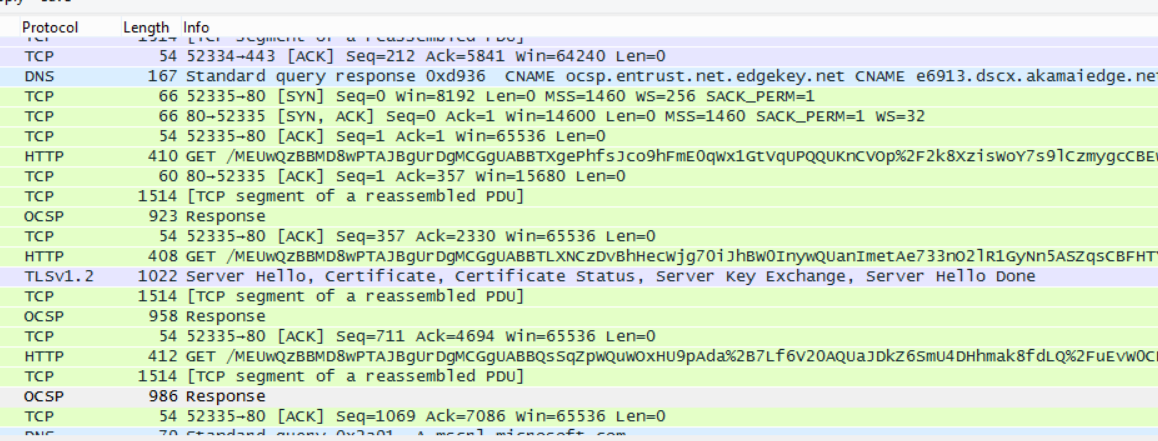

Я проверил этот сценарий на Starbucks с Google Wi-Fi во время работы Wireshark. Тысячи пакетов отправлялись взад и вперед в открытой сети, прежде чем VPN попытался подключиться. Быстрое сканирование списка не нашел ничего, что выглядело опасно, и на самом деле программное обеспечение в моей системе использовало TLS 1.2 почти во всех случаях, что было довольно облегчением. Но ваша конфигурация может отличаться от моей, и даже если ваше программное обеспечение попытается использовать HTTPS, она может быть уязвима для атак, таких как SSLStrip, что все равно обманывает программное обеспечение в Open HTTP.

Этот пробел в покрытии может быть только в секунде, но этого достаточно, чтобы раскрыть ценную информацию, такую как учетные данные входа в систему. Попробуйте запустить инструмент мониторинга сети, такой как TCPVIEW Microsoft для Windows или Little Snitch для Mac, прежде чем установить подключение к Интернету, и посмотрите, что происходит в эти первые несколько секунд. Информация может быть защищена путем шифрования, но она может содержать подробную информацию о конфигурации вашей системы, которые можно использовать для ее идентификации – или предоставить подсказки для злоумышленника.

Даже после этого разрыва, иногда соединения VPN падают. По крайней мере, в конфигурациях большинства операционных систем по умолчанию приложения в системе пройдут в сфере открытого Wi-Fi-соединения. Не обвиняйте только публичных поставщиков VPN. Та же самая проблема относится к корпоративным VPN, если только они не сталкиваются с проблемой настройки системы вокруг проблемы.

Итак, как вы это делаете? Шон Мерфи, основатель Privategiant (www.Приватетегарник.com), который создает продукты для защиты безопасности и конфиденциальности онлайн-коммуникаций, предполагает, что вы делаете это с помощью брандмауэра программного обеспечения, который поставляется с вашей операционной системой, либо сторонним

Основной подход заключается в предотвращении всех входящих и исходящих подключений в ваших общественных сетях (или зонах), за исключением браузера, который вы используете для подключения к неволенным порталам и тому подобное. Этот браузер должен быть тем, что вы используете только для этой цели, и, возможно, некоторое легкое просмотр (конечно, не электронная почта, социальная или любая другая личная цель.) Используя тот же брандмауэр, установите профиль / зону для трафика VPN, где входящий / исходящий трафик менее ограничен (я рекомендую блокировать исходящие соединения, которые не используют ваш VPN, поэтому вы не случайно протекаете данные). Это по сути имитирует отказование, вокруг которого необходимо настраивать продукты безопасности VPN.

Ответы на уникальные вопросы:

- В: Как VPN защищает вас от хакеров на открытом Wi-Fi?

A: VPN шифрует весь трафик с вашего устройства, есть ли у сайта, который вы посещаете, есть SSL или нет. Это означает, что даже если точка доступа Wi-Fi является злонамеренной, она не видит вашего трафика. Кроме того, любая сторона, контролирующая ваш трафик, не может увидеть адреса и URL -адреса сайтов, с которыми вы общаетесь. - В: Достаточно ли SSL, чтобы защитить пользователей в открытых сетях Wi-Fi?

A: SSL обеспечивает некоторую защиту, но этого недостаточно. Использование VPN обеспечивает лучшее решение, поскольку он шифрует весь трафик вашего устройства, предлагая защиту, даже если посещение сайта не имеет SSL. - Q: Можно ли установить соединение VPN мгновенно?

A: Нет, соединение VPN не является мгновенным. Существует разрыв между подключением к сети Wi-Fi и запуском VPN. В течение этого времени трафик с вашего устройства может подвергаться потенциальным угрозам. - В: Какая информация может быть раскрыта до подключения VPN?

A: В зависимости от используемого вами программного обеспечения, трафик, например, POP3 или IMAP E-mail Client Traffic и мгновенные сообщения клиента могут быть обнаружены до установки VPN-соединения. Это может потенциально разоблачить учетные данные для атакующих. - В: Как можно использовать инструменты мониторинга сети для определения потенциальных рисков безопасности?

A: Запуск инструментов мониторинга сети, таких как TCPVIEW Microsoft для Windows или Little Snitch для Mac, прежде чем установить подключение к Интернету, может дать представление о первых нескольких секунд сетевой активности. Эта информация, хотя и зашифрована, может раскрыть детали конфигурации системы, которые могут помочь злоумышленникам. - Q: Может ли подключения VPN вниз?

A: Да, соединения VPN могут опуститься. Когда подключение к VPN стержено, приложения в системе могут автоматически не сработать с открытым соединением Wi-Fi, потенциально подвергая трафик для рисков безопасности. - В: Как программный брандмауэр может помочь защитить от сбоев соединения VPN?

О: Шон Мерфи предлагает использовать программный брандмауэр для предотвращения всех входящих и исходящих соединений в общественных сетях, за исключением конкретного браузера, используемого для непомножных порталов. Настройка профиля/зоны для трафика VPN, где входящий/исходящий трафик менее ограничен, вы можете имитировать конфигурацию отказоустойчивости, необходимую для защиты VPN от утечки данных.

Защитит ли вас VPN от хакеров

Это лучшее решение, чем полагаться на SSL с веб -сайтов по ряду причин: с VPN весь трафик с вашего устройства зашифруется, независимо от того, есть ли сайт, который вы посещаете, имеет SSL или нет. Даже если точка доступа Wi-Fi, к которой вы подключены, злонамеренна, она не видит трафик. Любая сторона, которая в состоянии контролировать ваш трафик, даже не видит адреса и URL-адреса сайтов, с которыми вы общаетесь, что они могут сделать с SSL через Open Wi-Fi.

Даже с VPN, Open Wi-Fi обнажает пользователей

Те моменты между Wi-Fi Connect и VPN-запуском могут много отдать.

Ларри Селцер – 12 июня 2015 г. 13:15 UTC

Читатель комментарии

Ларри Селцер – бывший директор по байтам, темным чтению и сетевым вычислениям в UBM Tech и провел более десяти лет консалтинга и написания по технологиям, в первую очередь в области безопасности. Ларри начал свою карьеру инженера-программиста в ныне несуществующей настольной программной корпорации в Принстоне, штат Нью-Джерси, в команде, которая написала язык запросов NPL 4GL.

К настоящему времени любой разумный ИТ-человек знает опасности открытого Wi-Fi. Эти бесплатные подключения в кафе и отелях не шифруют сетевой трафик, поэтому другие в сети могут прочитать ваш трафик и, возможно, угнать ваши сеансы. Но одно из основных решений этой проблемы имеет дыру в ней, которая не ценится.

Крупные сайты, такие как Twitter и Google. Но для более широкой защиты многие люди используют виртуальную частную сеть (VPN). Большинство людей, если они вообще используют VPN, используют корпоративный. Но есть и государственные услуги, такие как Freedome F-Secure и Hidemyass’s Frecure и Privax. Ваше устройство подключается к серверам VPN Service и устанавливает зашифрованный туннель для всего вашего интернет -трафика с устройства на свои серверы. Служба затем доказывает весь ваш трафик в пункт назначения и из его назначения.

Это лучшее решение, чем полагаться на SSL с веб -сайтов по ряду причин: с VPN весь трафик с вашего устройства зашифруется, независимо от того, есть ли сайт, который вы посещаете, имеет SSL или нет. Даже если точка доступа Wi-Fi, к которой вы подключены, злонамеренна, она не видит трафик. Любая сторона, которая в состоянии контролировать ваш трафик, даже не видит адреса и URL-адреса сайтов, с которыми вы общаетесь, что они могут сделать с SSL через Open Wi-Fi.

Но в этой защите есть дыра, и это происходит во время подключения. VPN не может подключиться, пока вы не подключитесь к Интернету, но соединение VPN не является мгновенным. Во многих, возможно, большинстве общественных сайтов Wi-Fi, ваше оборудование Wi-Fi может автоматически подключаться к сети, но вы должны открыть браузер для «портала пленного», который поступает от локального маршрутизатора и попытаться получить доступ к Интернету. Возможно, вам придется сначала принять соглашение о TOS (Условия обслуживания).

В этот период, прежде чем ваш VPN вступит во владение, что может быть раскрыто, зависит от того, какое программное обеспечение вы запускаете. Вы используете клиент по электронной почте POP3 или IMAP? Если они проверяют автоматически, этот трафик выйдет в ясном виде для всех, включая потенциально учетные данные для входа в систему. Другие программы, такие как клиент обмена мгновенными сообщениями, могут попытаться войти в систему.

Я проверил этот сценарий на Starbucks с Google Wi-Fi во время работы Wireshark. Тысячи пакетов отправлялись взад и вперед в открытой сети, прежде чем VPN попытался подключиться. Быстрое сканирование списка не нашел ничего, что выглядело опасно, и на самом деле программное обеспечение в моей системе использовало TLS 1.2 почти во всех случаях, что было довольно облегчением. Но ваша конфигурация может отличаться от моей, и даже если ваше программное обеспечение попытается использовать HTTPS, она может быть уязвима для атак, таких как SSLStrip, что все равно обманывает программное обеспечение в Open HTTP.

Этот пробел в покрытии может быть только в секунде, но этого достаточно, чтобы раскрыть ценную информацию, такую как учетные данные входа в систему. Попробуйте запустить инструмент мониторинга сети, такой как TCPVIEW Microsoft для Windows или Little Snitch для Mac, прежде чем установить подключение к Интернету, и посмотрите, что происходит в эти первые несколько секунд. Информация может быть защищена путем шифрования, но она может содержать подробную информацию о конфигурации вашей системы, которые можно использовать для ее идентификации – или предоставить подсказки для злоумышленника.

Даже после этого разрыва, иногда соединения VPN падают. По крайней мере, в конфигурациях большинства операционных систем по умолчанию приложения в системе пройдут в сфере открытого Wi-Fi-соединения. Не обвиняйте только публичных поставщиков VPN. Та же самая проблема относится к корпоративным VPN, если только они не сталкиваются с проблемой настройки системы вокруг проблемы.

Итак, как вы это делаете? Шон Мерфи, основатель Privategiant (www.Приватетегарник.com), который создает продукты для защиты безопасности и конфиденциальности онлайн-коммуникаций, предполагает, что вы делаете это с помощью брандмауэра программного обеспечения, который поставляется с вашей операционной системой, либо сторонним

Основной подход заключается в предотвращении всех входящих и исходящих подключений в ваших общественных сетях (или зонах), за исключением браузера, который вы используете для подключения к неволенным порталам и тому подобное. Этот браузер должен быть тем, что вы используете только для этой цели, и, возможно, некоторое легкое просмотр (конечно, не электронная почта, социальная или любая другая личная цель.) Используя тот же брандмауэр, установите профиль / зону для трафика VPN, где входящий / исходящий трафик менее ограничен (я рекомендую блокировать исходящие соединения по умолчанию, а затем добавление в программы по мере необходимости, удивительно, сколько программ обращается к дому домой. все время.) Хорошая вещь в этом подходе – это ваш почтовый клиент, первичный веб -браузер и другие приложения, которые вы используете, будут бесполезны, если вы не будете активно подключены к VPN.

Шон Салливан, консультант по безопасности в F-Secure, дал нам тот же совет с полезным дополнением, что и «. Вы хотели бы запустить браузер [для портала капитала] в «безопасном режиме», поэтому плагины отключены.«Если вы пользователь Firefox или Google Chrome, то Internet Explorer и Safari должны соответствовать счету. У тебя все равно есть их в системе.

Настройка программного обеспечения брандмауэра на вашем компьюте. Он варьируется в зависимости от операционных систем и продуктов, и это может быть даже невозможно в Windows 8.1. В Windows вот краткое изложение того, что вам нужно сделать:

- Подключитесь к VPN по вашему выбору, используя обычную процедуру для этого продукта.

- В сети и центре обмена в панели управления убедитесь, что соединение VPN установлено в качестве общедоступной сети, а домашняя или публичная сеть Wi-Fi устанавливается в качестве дома или офиса (дом лучше). (В Windows 8 и позже это может быть проблематично беззаботно, сетевое соединение является совершенно новым, потому что Windows 8.X не предоставляет пользовательского интерфейса, с помощью которого можно изменить тип местоположения – поэтому все упражнение может быть невозможным – если вы не сначала удаляете и воссоздаете все свои сетевые подключения.)

- Наконец, брандмауэр Windows на панели управления перейдите в расширенные настройки. Создайте правило для блокировки всех программ от подключения в общественных сетях. Затем создайте правило, чтобы разрешить как программу VPN, так и браузер, который вы хотите использовать для получения разрешения подключения в Paptive Portal. Вам нужно будет установить эти правила как для входящих, так и для исходящих соединений.

Bolehvpn из Гонконга создал более подробный набор инструкций по использованию брандмауэра Windows в Windows 7. На Mac вы можете достичь тех же результатов с вышеупомянутым маленьким брандмауэром Little Snitch. И Дуглас Кроуфорд в Bestvpn.У COM есть инструкции для брандмауэра Comodo в Windows, но говорит, что он не может получить процедуру для работы на стандартном брандмауэре Windows в Windows 8.1.

В целом, это достаточная проблема, чтобы пройти, и это конфигурация, которую вы бы хотели только на открытом Wi-Fi. Если вы работаете там, где есть безопасное шифрование WPA2 на Wi-Fi, то VPN, вероятно, не стоит накладных расходов и сниженных производительности сети.

Реальное решение этой проблемы не взломает брандмауэрами, оно обеспечивает шифрование по умолчанию в публичном Wi-Fi. Сейчас это не так много, потому что это означало бы предоставление паролей, а накладные расходы поддержки были бы слишком велики для кафе. Результатом является то, что у нас есть небезопасная ситуация с плохой, но адекватной удобством для удобства использования.

У Alliance Wi-Fi было решение этой проблемы почти на месте, называемое Passpoint. Протокол Passpoint был создан для того, чтобы разрешить Wi-Fi «роуминг» путем создания способа для точек доступа для предоставления доступа через сторонние учетные данные, такие как ваш идентификатор Google или ваша учетная запись ISP. Когда вы подключаетесь к публичной точке доступа через Passpoint, он подключает вас и устанавливает безопасное соединение, используя WPA2-Enterprise, золотой стандарт в безопасности Wi-Fi, в том числе оставить свой трафик незашифрованным или видимым на общей беспроводной лане.

Причина, по которой вы еще не видите Passpoint повсюду, заключается в том, что она требует, чтобы поставщик Wi-Fi, такой как потребительский интернет-провайдер, Google или Boingo,-доверять определенным поставщикам аутентификации и рекламировать список их для подключаемых устройств-чем дольше, тем лучше. И пользователям нужно будет настроить Passpoint в своей системе, чтобы использовать один или несколько своих учетных данных при подключении к такой сети. До сих пор не было широкого принятия Passpoint-в то время как она использовалась в некоторых местах с большим объемом, таких как многие аэропорты, это все еще довольно редко.

Альянс Wi-Fi теперь говорит, что Passpoint набирает обороты на предприятии как способ обработки Byod. Это интересно, если это правда, но это не учитывает общую точку публичной конфиденциальности Wi-Fi. Passpoint может закрыть окно утечки данных VPN и сделать общественные интернет -услуги гораздо более безопасными. В его отсутствие нет хорошего решения.

Защитит ли вас VPN от хакеров?

Опубликовано 13 января 2023 года Гарри Боуном в основе конфиденциальности.

VPN может помочь защитить вас от хакеров в необеспеченных общественных сети Wi -Fi.

Злоугодные хакеры пытаются получить несанкционированный доступ или иным образом нарушить работу вашего компьютера, смартфона или любого другого подключенного к Интернету устройству.

В то время как виртуальная частная сеть (VPN) – отличный способ защитить вашу конфиденциальность и безопасность онлайн, она’S не предназначен для защиты вас от хакеров во всех ситуациях. Мы объясняем, как и когда VPN может помочь держать хакеров в страхе.

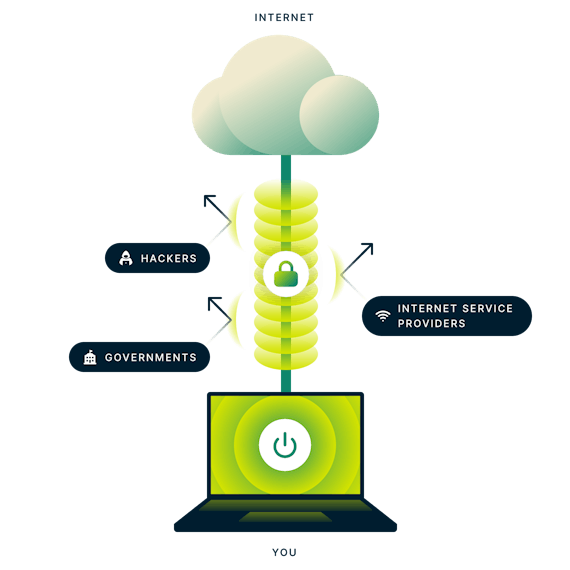

Как VPN защищает вас от хакеров?

Хороший VPN – важный инструмент для защиты вашей конфиденциальности и улучшения вашей общей безопасности онлайн. Но это помогает только защищаться от конкретных типов онлайн -атак.

Зашифруя подключение к Интернету и скрывая свой IP -адрес, VPN может помочь предотвратить эксплуатацию небезопасных сетей или использование Hackers или использование вашего IP -адреса для вас нацелиться на вас.

Шифруйте ваш интернет

С помощью VPN весь трафик с вашего устройства надежно зашифрован, поэтому ваш интернет -поставщик (ISP), мобильная сеть или общественный поставщик Wi -Fi могут’Твижен свой трафик. Ваши запросы DNS или запросы на посещение веб -сайтов также зашифрованы, поэтому ваш провайдер может’не посмотрите, куда вы выходите в интернет.

Так что, если вы’Повторный использование VPN на публичном Wi -Fi, любой преступник, который взламывает сеть, может’T Следите за своей активностью в Интернете. Но большинство веб -сайтов и приложений теперь используют HTTPS, что значительно снизило угрозу со стороны общественных хакеров Wi -Fi, как мы объясняем ниже.

Скрытие вашего IP -адреса

При подключении к VPN исходный IP -адрес, назначенный вам. Все, что может увидеть все онлайн, это адрес сервера VPN, который вы’повторно подключен к.

Скрыв свой оригинальный IP -адрес, VPN может помешать хакерам использовать его для удаленного взлома или атаки на ваше устройство.

Позволять’S рассмотрим более подробно, что виды взлома VPN могут помочь предотвратить.

Что хакеры делают VPN защищать вас от?

Поскольку VPN шифрует весь ваш интернет -трафик и скрывает ваш IP -адрес, основной сценарий, в котором VPN может защитить вас от хакеров, находится в необеспеченных публичных Wi -Fi Networks.

Некоторые бесплатные общедоступные сети Wi -Fi по -прежнему используют небезопасное шифрование или не имеют сильного пароля, поэтому они’повторно уязвим для атаки: хакеры могут проникнуть в сеть и шпионить за вами.

С включенным VPN, зашифрованный VPN -туннель между вашим устройством и VPN обеспечивает безопасность вашего онлайн -активности от хакеров’ Поклонные глаза.

Тем не менее, большинство веб -сайтов теперь используют HTTPS, которые шифруют трафик между вашим устройством и веб -сайтом. Поскольку HTTPS защищает информацию, которую вы отправляете в Интернете, например, личные или финансовые детали, риск общественных хакеров Wi -Fi намного ниже, чем когда -то было.

Но https только шифрует данные, которые вы обменяетесь на веб -сайтах. Это не’T Hide, какие сайты вы посещаете, чтобы хакер все еще мог отслеживать, куда вы выходите. Он также не защищает вас от DNS Spoofing (см. Ниже).

Человек в среднем атаках

В атаке «Человек в среднем» (MITM) хакер перехватывает трафик между вашим устройством и маршрутизатором Wi-Fi. Таким образом, они могут подслушать то, что вы делаете, например, чтобы украсть ваши личные данные или выдать себя за вас в Интернете.

VPN скрывает вашу интернет -активность, защищая вас от атаки. Атаки MITM включают злых близнецов, обнюхивание Wi -Fi и DNS.

Злые близнецы (злые горячие точки)

Стремясь подключиться к бесплатному Wi -Fi в кафе однажды, вы можете увидеть несколько сетей на вашем устройстве: “Seattle_starbucks_wifi”, “Starbucks_wifi”, или “Free_starbucks_wifi”. Будьте осторожны, так как можно было “злой близнец” Злоусовеченная точка горячей точки, созданная хакером – подключить, и все ваши данные могут быть видны для них.

Если вы влюбитесь в злого близнеца, VPN скрывает ваши данные от злоумышленника.

Wi -Fi Sniff

Один из способов, которым хакеры могут использовать необеспеченные сети, – это использовать специализированное программное обеспечение для “вынюхивать” пакеты данных и проанализируйте их. Благодаря пакетному поднофуферу они могут отслеживать ваш интернет-трафик и даже угнать ваши файлы cookie, чтобы выдать себя за вас в Интернете и получить доступ к вашему банку (чтобы привести пример наихудшего случая).

С вашим VPN ваши данные и реальный IP -адрес зашифруются и могут’Т нюхает.

DNS Ссылка

Когда вы вводите адрес веб -сайта в вашем браузере, он отправляет DNS -запрос вашему интернет -провайдеру, чтобы найти веб -сайт’S Правильный числовой IP -адрес. К сожалению, эти запросы DNS, которые могут разоблачить всю вашу историю просмотра, обычно не зашифрованы. Если хакерские подделки или “яды” Ваши просьбы DNS, они могут перенаправить вас на злонамеренный сайт, который они контролируют.

Хороший VPN обрабатывает и шифрует все ваши запросы DNS, то есть хакеры могут’T вмешивается с ними.

Другие отдаленные атаки

Поскольку VPN скрывает ваш реальный IP -адрес, он также может защитить вас от различных атак, которые используют ваш IP -адрес, какую бы сеть вы вы’в.

Например, если хакеры знают ваш IP-адрес, они могут сканировать порты на вашем устройстве, чтобы обнаружить слабости или нацелиться на вас с помощью атаки отказа в службе (DOS или DDOS).

Что хакеры делают VPN, не предотвращая?

Помимо использования необеспеченного общественного Wi -Fi, хакеры могут использовать различные способы доступа или повреждения ваших онлайн -устройств. Вот некоторые угрозы, которые выиграл VPN’Т остановка.

Вредоносное ПО

Хакеры могут использовать все виды вредоносных программ для доступа к вашему устройству, например, шпионские программы, руткиты и трояны с удаленным доступом. VPN – это’T спроектирован как основная линия защиты от вредоносных программ.

Но некоторые хорошие VPN, такие как Proton VPN, могут дать вам некоторую защиту. Получите Proton VPN Plus, и вы можете позволить рекламному блокировке NetShield блокировать немного вредоносного ПО.

Тем не менее, VPN не заменяет антивирус или программное обеспечение для безопасности в Интернете, которое активно контролирует и сканирует ваше устройство для вредоносного ПО. Установите антивирусное программное обеспечение на свои устройства и держите его в обновлении.

Уязвимости программного обеспечения

VPN может’T Защитите вас от хакеров, атакующих слабости в ваших приложениях или операционной системе. Они варьируются от известных уязвимостей, для которых могут быть доступны исправления безопасности, до так называемых нулевых дней, которые’T известен разработчикам продуктов и не имеют исправлений.

Чтобы минимизировать риск от известных угроз, сохранить ваши приложения, операционную систему и определения антивируса, обновленные до последних версий.

Человеческая ошибка

Один из самых простых способов взломать ваше устройство с вашей помощью. Если ты не ДОН’T заблокируйте ваши онлайн-учетные записи с помощью сильных паролей и двухфакторной аутентификации (2FA), где это возможно, вы’повторно подвергать себя риску быть взломанным.

Хакеры также могут использовать социальную инженерию, чтобы заставить вас раскрыть конфиденциальную информацию или предпринять действия, которые могут поставить под угрозу ваше устройство.

VPN не является защитой, если вы перейдите по ссылке в фишинговой электронной почте или загружаете вредоносное программное обеспечение с несанкционированного веб -сайта.

Получите надежный VPN и многое другое, чтобы сражаться с хакерами

VPN – отличный инструмент для защиты вашей конфиденциальности и безопасности в Интернете, но это’S только защита от определенных видов взлома. Поскольку VPN шифрует ваше интернет -соединение и скрывает ваш IP -адрес, он может помочь защитить вас от общественных хакеров Wi -Fi или любого, кто использует ваш IP -адрес, чтобы атаковать вас.

Таким образом, хороший VPN – это всего лишь одно оружие в вашей арсенал против хакеров, а также эти основные меры предосторожности:

- Используйте прочные пароли и двухфакторную аутентификацию (2FA).

- Установить программное обеспечение для удаления антивируса или вредоносных программ.

- Остерегайтесь фишинга и будьте осторожны, что вы скачиваете.

- Держите ваши операционные системы, приложения и антивирус.

Помните, что поставщик VPN может увидеть вашу онлайн -деятельность и сам по себе может быть взломан, поэтому выбор VPN, которому вы можете доверять, жизненно важен. Proton VPN доверяют миллионам по всему миру, включая журналистов и активистов, потому что мы разработали его как можно более частным и безопасным, насколько это возможно.

В Proton наша цель – дать всем конфиденциальности и безопасности в Интернете, поэтому присоединяйтесь к нам. Вместе мы можем создать лучший интернет, где конфиденциальность – это по умолчанию.

Гарри Костей

Давний защитник конфиденциальности, Гарри работал переводчиком и писателем в различных отраслях, в том числе в Москве, контролируя российские СМИ на BBC. Он присоединился к Proton для продвижения конфиденциальности, безопасности и свободы для всех в Интернете.

Защишит ли меня VPN при использовании публичного Wi-Fi ?

При путешествии, в аэропорту, в отеле или просто в кафе в будущем, многие люди соединяются с Wi-Fi, предлагаемым бесплатно некоторыми компаниями и учреждениями. Действительно, в течение многих лет эти горячие точки стали все более популярными. Причина этого в том, что пользователям трудно уйти от своих смартфонов, планшетов и других цифровых устройств. Не так легко отказаться от Интернета и его обширной сети! Но эти точки доступа в Интернет, которые открыты для всех, могут быть особенно опасными из -за их минимальной безопасности. Многие люди задают себе вопрос: «Защитит ли VPN мою анонимность при использовании публичного Wi-Fi?”Мой просмотр конфиденциально или я во власти хакеров и сомнительных третьих сторон? Давайте ответим в этой статье.

Для начала важно понять, как работает VPN. Быстрое напоминание для тех, кто не знаком со словами, защищенный компьютерный туннель, маскированный IP -адрес, шифрование данных и другие драгоценные камни.

Виртуальная частная сеть для чайников

VPN или виртуальная частная сеть (виртуальная частная сеть для неанглийских динамиков)-это простое приложение (или программное обеспечение), которое будет загружено и установлено на всех устройствах: ноутбуки, планшеты и, конечно же, смартфоны.

Если они предлагаются бесплатно или для нескольких евро в месяц, все VPN играют ту же роль: обеспечить вашу защиту онлайн. Они делают это, шифруя ваш интернет -трафик и маскируя свой IP -адрес (идентификационный номер вашего устройства), создав безопасный компьютерный туннель в общей сети.

Если вы не поняли ни слова предыдущего абзаца, не паникуйте! Мы вернемся к нему позже. Единственная действительно важная вещь, которую нужно помнить, это то, что VPN, несмотря на их сложное имя, очень просты в использовании: просто нажмите кнопку, чтобы получить безопасное подключение к Интернету.

Как работает VPN?

Чтобы понять, как VPN защищает вас при использовании публичного Wi -Fi, вы уже должны понять, как работает Интернет без VPN.

Это довольно просто: Интернет можно рассматривать как гигантский механизм, в котором каждое цифровое устройство (компьютеры, смартфоны, серверы и т. Д.) подключается через систему общих водных труб. Чтобы общаться друг с другом, они используют эти трубы: вода – это данные вашего компьютера. Без VPN любой, кто подключен к этому лабиринту труб, может видеть и использовать вашу воду: она полностью доступна.

Однако, если вы используете VPN, программное обеспечение пропустит запечатанную трубу внутри машины. Это означает, что вы все еще подключены ко всему механизмам, но ваша вода будет тщательно храниться в вашей трубе. Никто не может получить к нему доступ.

Эта труба является безопасным компьютерным туннелем. Внутри ваши данные зашифрованы, чтобы они были совершенно нечитаемы, если кому -то удастся проникнуть в вашу трубу (что уже очень сложная задача).

Чтобы настроить этот безопасный компьютерный туннель, VPN будет полагаться на один из доступных VPN -серверов в мире. Этот сервер будет использовать свой собственный IP -адрес и маскировать свой. Затем он позаботится о шифровании вашей информации. Таким образом, вы можете быть практически анонимным в Интернете.

Каковы риски использования публичного Wi-Fi или горячей точки?

Все больше и больше пользователей Интернета используют общественный Wi-Fi, также известный как горячие точки, будь то в аэропортах, отелях, в некоторых ресторанах или торговых центрах. Но тот факт, что эти точки доступа в Интернете открыты для всех, без ограничений или паролей, делает их особенно небезопасными.

Хакеры, хакеры и другие киберпреступники

Верхняя часть списка опасностей, связанных с использованием публичного Wi-Fi, приходит киберпреступность. Да, вы можете быть защищены мощным антивирусом, но, к сожалению, этого уже недостаточно, чтобы гарантировать сохранение ваших личных данных и вашей онлайн -безопасности.

Смартфоны, которые даже более хрупкие, чем компьютеры, являются целью хакеров и веб -пиратов номер один. Они содержат столько или больше информации, чем ноутбук, но, как правило, менее безопасны. Любой, кто не установил антивирус на свой телефон, должен поднять руку!

Следовательно, бесплатный Wi-FIS-настоящие шлюзы к пиратству онлайн. В точке горячей точки гораздо больше отверстий для безопасности, чем за строгим интрасетистом компании или вашего собственного домашнего подключения к Интернету.

Использование открытого Wi-Fi с помощью устройства, которое не защищено VPN, означает, что это возможность для киберпреступников:

- Восстановите свои личные и профессиональные файлы (документы, фотографии и видео. );

- Получить пароли для ваших различных учетных записей;

- Получите доступ к данным вашего банка;

- Распространять вредоносные программы (вирус, троянский лошадь, червь. ) на вашем устройстве (и тех, кто подключен к нему);

- Непревзойденную вашу личность;

- Введите мошеннические предложения;

- Взломать свой доступ к определенным онлайн -сервисам.

Сбор и перепродажа личных данных

Без VPN вы оставляете следы с каждым кликом, с каждым поиском, с каждым действием, которое вы предпринимаете в сети. В то время как некоторые люди чувствуют, что им нечего скрывать, для других, этот аспект старшего брата глубоко их беспокоит.

Государственные организации, компании. Многие учреждения хотят иметь доступ к вашим личным данным. И это еще более верно, когда эти горячие точки предлагаются некоторые из них.

Для них обычная практика собирать информацию во время серфинга в Интернете. Вам нужно только иметь терпение, чтобы посмотреть на общие условия горячих точек, чтобы увидеть это. Но пользователи интернета не обращают большого внимания. И кто может обвинить их?

Наконец, вы должны знать, что некоторые недобросовестные компании без колебаний нарушают закон, продавая личные данные, оставленные на общественном Wi -Fi. После всего. Если это бесплатно, вы продукт!

Сайты заблокированы цензурой

Наконец, хотя и не говоря уже о риске, некоторые отели, аэропорты или компании регулярно добровольно ограничивают доступ к определенным услугам и сайтам.

Путешественники быстро поймут, что в некоторых странах, таких как Китай, Иран и Куба, цензура Интернета. Без того, чтобы быть таким экстремальным, отели, которые предлагают бесплатный Wi -Fi, также могут блокировать доступ к потоковым платформам или торрент -серверам.

Маскировка вашего IP -адреса, важная информация, которая определяет ваше местоположение, имеет важное значение.

Защищает ли VPN меня при использовании публичного Wi -Fi?

Так что подключение к горячей точке рискованно. Но это достаточно VPN, чтобы защитить меня? Да. при определенных условиях!

Да. if’it имеет переключатель убийств и двойной VPN!

Если вы являетесь постоянным пользователем публичного Wi-Fi, вы должны заметить, что сеть далеко не стабильна и что разъединения являются легионом. Это неудобство может показаться безвредным, но если ваш поставщик VPN не предлагает функцию переключателя убийства, оно может стать очень проблематичным.

Действительно, переключатель убийств постоянно контролирует ваше соединение с VPN -сервером. Переключатель убийства отвечает за управление шифрованием ваших данных и маскировка вашего IP -адреса, чтобы гарантировать вашу защиту и анонимность в Интернете. Когда соединение Wi -Fi случайно прервано, переключатель убийства немедленно и автоматически отключит вас от Интернета. При этом вы избегаете разоблачения онлайн -просмотра и IP -адреса.

Кроме того, вторая функция, двойная VPN, значительно укрепляет вашу безопасность, когда вы подключены к бесплатному Wi -Fi. Обычно поставщик VPN направляет вас на VPN -сервер для создания безопасного компьютерного туннеля. С двойным VPN вы пройдете через второй VPN -сервер. Это называется двойным шифрованием AZS 256-бит. Это означает, что ваш интернет -трафик не будет зашифрован один раз, а дважды, предоставив вам полную безопасность, даже на общественном Wi -Fi.

Поэтому эти две функции абсолютно обязательны, если вы хотите, чтобы ваш VPN защитил вас при использовании горячей точки.

Да. Если заплатить за!

При сравнении различных предложений VPN вы очень быстро видели, что некоторые поставщики предлагают свои услуги бесплатно, а другие – нет. Но они действительно эффективны? Спойлер: нет.

Чтобы получить наилучшую возможную защиту в Интернете, у вас не будет большого выбора: вам придется пройти через оплачиваемый провайдер.

На самом деле, бесплатные VPN пронизаны недостатками:

- Их полоса пропускания сильно ограничена (специально);

- Скорость их пропускной способности (очень) замедляется;

- Их серверы немного и плохо поддерживаются;

- Их приложение и программное обеспечение не обновляются.

Короче говоря, с бесплатным VPN вы можете ожидать многочисленных отключений (в дополнение к отключениям, вызванным горячими точками!) это выявляет вас. И на то есть веские причины, без бесплатного VPN предлагает переключатель Kill или двойной VPN, в отличие от оплачиваемых услуг.

Более того, в то время как платные VPN используют продажу своих подписок, чтобы сохранить свой серверный парк и регулярное обновление их приложения, это не относится к бесплатным услугам. Поэтому невозможно подтвердить, что вы в безопасности от любых недостатков безопасности, которые могут появиться!

Итак, для нескольких евро в месяц выберите платного поставщика, который гарантирует вашу безопасность в Интернете.

Короче говоря, VPN может защитить вас при использовании общественного Wi -Fi, в аэропортах, отелях и тому подобном. Но вы не должны пренебрегать качеством обслуживания вашего поставщика. Так что не стесняйтесь тратьте время, чтобы прочитать наше сравнение лучших VPN, прежде чем сделать ваш выбор.

Wi-Fi VPN: советы по безопасности для бесплатных общественных сетей

Общественный Wi-Fi в отелях, аэропортах и кафе раскрывает вас реальной конфиденциальности и рисках безопасности. Узнайте, как ExpressVPN обеспечивает вас в безопасности, даже в необеспеченных сетях Wi-Fi.

6 типов общественных рисков безопасности Wi-Fi

Использование Интернета за необеспеченным, общественные сети Wi-Fi подвергают риску конкретных типов кибератак и других преступных действий.

Пакет нюхает

Хакер записывает все данные, которые проходят между вами и необеспеченным маршрутизатором Wi-Fi путем изучения пакетов данных. Как правило, сетевые администраторы используют инструменты для обнюхивания пакетов для мониторинга и защиты сетевого трафика. Тем не менее, хакеры используют эти инструменты для кражи информации.

Rogue Wi-Fi Networks

Хакер устанавливает фальшивую сеть, которая маскирует как законную, чтобы украсть информацию у ничего не подозревающих пользователей, которые подключаются к ней. Этот метод также может использоваться для заражения пользователя’S Устройство с вредоносными программами и вирусами.

Человек в среднем атаках

Хакер тайно ретран и, возможно, изменяет связь между двумя сторонами, которые считают, что они напрямую общаются друг с другом. Есть несколько типов атак с человеком в среднем (MITM). Наиболее часто используемая атака MITM – это IP Spoofing, где хакера обманывает ничего не подозревающих пользователей, думая, что они взаимодействуют с веб -сайтом, надеясь, что они откажутся от личной информации, которая может быть украдена.

Кража личных данных

Используя атаки человека в среднем. Кража личных данных обычно включает в себя украденную информацию, которую затем хакеры могут использовать, чтобы выдать себя за жертву. С достаточным количеством финансовой информации, хакер может снять деньги и совершать покупки на имя своей жертвы.

Данные нарушения

Хакер использует необеспеченный маршрутизатор Wi-Fi для незаконного доступа к личной информации от ничего не подозревающих пользователей. Персональные данные, такие как фотографии, видео и информация о кредитной карте, могут быть подвержены риску во время нарушения данных.

Вредоносная инфекция

Хакер может распространять вредоносные программы или вирусы для ничего не подозревающих пользователей на любом устройстве, подключенном к необеспеченному маршрутизатору через Wi-Fi. Если на публичном Wi-Fi, не нажимайте на всплывающую рекламу или видео, так как они могут содержать опасные вирусы, которые могут заразить ваши устройства.

Как VPN перестает взламывать Wi-Fi

Позволять’Предположим, кто-то пытается взломать ваш телефон через Wi-Fi с пакет нюхает программа. Если Wi-Fi небезопасен, этот общественный хакера Wi-Fi может напрямую читать ваш трафик. VPN может помочь обеспечить необеспеченный Wi-Fi.

ExpressVPN предотвращает взлом Wi-Fi, создав зашифрованный туннель между вашим устройством и безопасным VPN-сервером:

Безопасно ли использовать общественный Wi-Fi с VPN?

Общественные хакеры Wi-Fi не смогут прочитать какие-либо данные внутри этого зашифрованного туннеля.

Теперь пусть’S скажу вам’Попытка подключиться к Hotel Wi-Fi, но вы случайно подключитесь к хакеру’с Rogue Wi-Fi Network вместо. Без какой -либо дополнительной безопасности хакер может читать и изменять любую незашифрованную связь или даже вводить вредоносный код на ваше устройство.

Однако с помощью ExpressVPN зашифрованный туннель не позволяет хакерам чтение, инъекцию или изменение любых данных.

Хакеры Wi-Fi также могут использовать атаку человека в среднем (MITM), чтобы сломать шифрование и выдать себя за сайты, которые вы посещаете, чтобы они могли перехватывать ваш трафик без ваших знаний.

Защита безопасности Wi-Fi на каждом устройстве

ExpressVPN имеет приложения для каждого устройства, которое вы подключаетесь к Wi-Fi, включая Windows, Mac, iOS, Android, Linux и многое другое.

Ищу безопасность VPN Wi-Fi на вашем маршрутизаторе? Приложение ExpressVPN для маршрутизаторов защищает каждое устройство на вашем доме или офисном Wi-Fi одновременно.

Советы по надежному использованию общественного Wi-Fi

1. Используйте VPN

VPN может помочь вам оставаться частным и безопасным на необеспеченном общественном соединении Wi-Fi, шифруя вашу интернет-активность и защищая его от Snoops. Ваш онлайн -трафик отправляется через зашифрованный туннель, чтобы предотвратить перехват.

2. Избегайте доступа к банковским счетам

Возможно, самые чувствительные учетные записи, которые вы получаете в Интернете, – это банковские и другие финансовые услуги. Лучше всего не войти в систему с публичным Wi-Fi и подождать, пока вы не будете в сети, которой вам доверяете (например, ваш домашний Wi-Fi).

3. Дон’Т оставшись навсегда вписаться на учетные записи

Злоумышленник по Wi-Fi может легче повлиять на ваши онлайн-учетные записи, если вы вошли в них. Это одна из причин’S всегда хорошая идея для выхода из веб -сайта или приложения после вас’повторно.

4. Установите свое устройство, чтобы забыть ранее используемые Wi-Fi Networks

Только потому, что вы использовали публичную службу Wi-Fi, когда-то не’ТО БОЛЬШЕ ВАС’LL захочу снова подключиться к этому. Забыв в сети предотвращает автоматическое подключение к нему, когда вы’Повторите поблизости, снижая риск неосознанно использовать необеспеченную сеть.

5. Держите свою операционную систему и приложения

Уязвимости в устаревшем программном обеспечении или приложениях часто используются актерами угрозы. Лучшая практика – держать их в курсе, чтобы убедиться, что у них есть все последние исправления безопасности.

6. Проверьте безопасное соединение

Пока это’S Трудно сказать, безопасна ли публичная сеть Wi-Fi, по крайней мере, ей потребуется пароль для входа в систему. Также проверяйте символ на замок, когда вы используете браузер, который указывает на шифрование HTTPS. Если вы сомневаетесь, включите VPN.

7. Подключитесь через LAN

Атакующий устройство за соединением Ethernet требует, чтобы хакер получил доступ к его кабелю и маршрутизатору, поэтому оно’S не так просто, как перехват трафика Wi-Fi. Ethernet был бы хорошим вариантом, когда вы находитесь в гостиничном номере, например,.

8. Придерживайтесь HTTPS

Сайты HTTPS Используйте протокол SSL/TLS, который шифрует всю связь и трафик, чтобы предотвратить кражу ваших данных третьим лицам. Вы можете сказать, что веб -страница использует HTTPS, если рядом с URL есть символ замок. Немедленно оставьте сайт, если он не использует HTTPS, особенно когда вы’повторный использование публичного Wi-Fi.

9. Избегайте использования AirDrop и других инструментов обмена файлами

Яблоко’S Airdrop Function позволяет легко распределить огонь по устройствам, и в то время как это’S отлично, это также может облегчить кому -то для отправки инфицированных файлов. Если кто -то неожиданно отправляет вам что -то по AirDrop, не принимайте это.