Использование Tor Vs. VPN для анонимного просмотра

Краткое содержание:

1. Тор является личным инструментом просмотра, который обеспечивает анонимность, шифруя соединение и передавая его через несколько реле.

2. Узел охраны Tor: Основной вход в сеть TOR, который подключает пользователей TOR к сети.

3. Средний узел Tor: Добавляет уровень безопасности, передавая зашифрованные данные между узлами.

4. Узел выхода из Tor: Конечный пункт назначения любого запроса, введенного в браузер TOR, защищая IP -адреса пользователей.

5. Преимущества использования Tor: Скрывает онлайн -деятельность, сбрасывает файлы cookie, обеспечивает анонимность и не требует регистрации или сборов.

6. Tor Vs. VPN: TOR сосредоточен на доступе к заблокированным веб -сайтам и анонимности в темной паутине, в то время как VPN обходит региональные ограничения и скрывает личность на традиционных веб -сайтах.

Вопросы:

1. Safe без VPN?

Отвечать: TOR обеспечивает анонимность и зашифрованные соединения, что делает его безопасным для использования без VPN для частного просмотра и доступа к заблокированным сайтам. Тем не менее, VPN может добавить дополнительный уровень безопасности.

2. Как работает Tor?

Отвечать: TOR шифрует соединения и передает зашифрованные данные через несколько реле, включая охраняющие узлы, средние узлы и узлы выхода, чтобы обеспечить анонимность и защиту IP -адресов пользователей.

3. Можно использовать для доступа к темной паутине?

Отвечать: Да, TOR можно использовать для доступа к темной паутине, поскольку он скрывает IP -адреса пользователей и обеспечивает анонимность.

4. Каковы преимущества использования Tor?

Отвечать: Тор скрывает онлайн -активность, сбрасывает файлы cookie, обеспечивает анонимность и позволяет доступ к заблокированным сайтам.

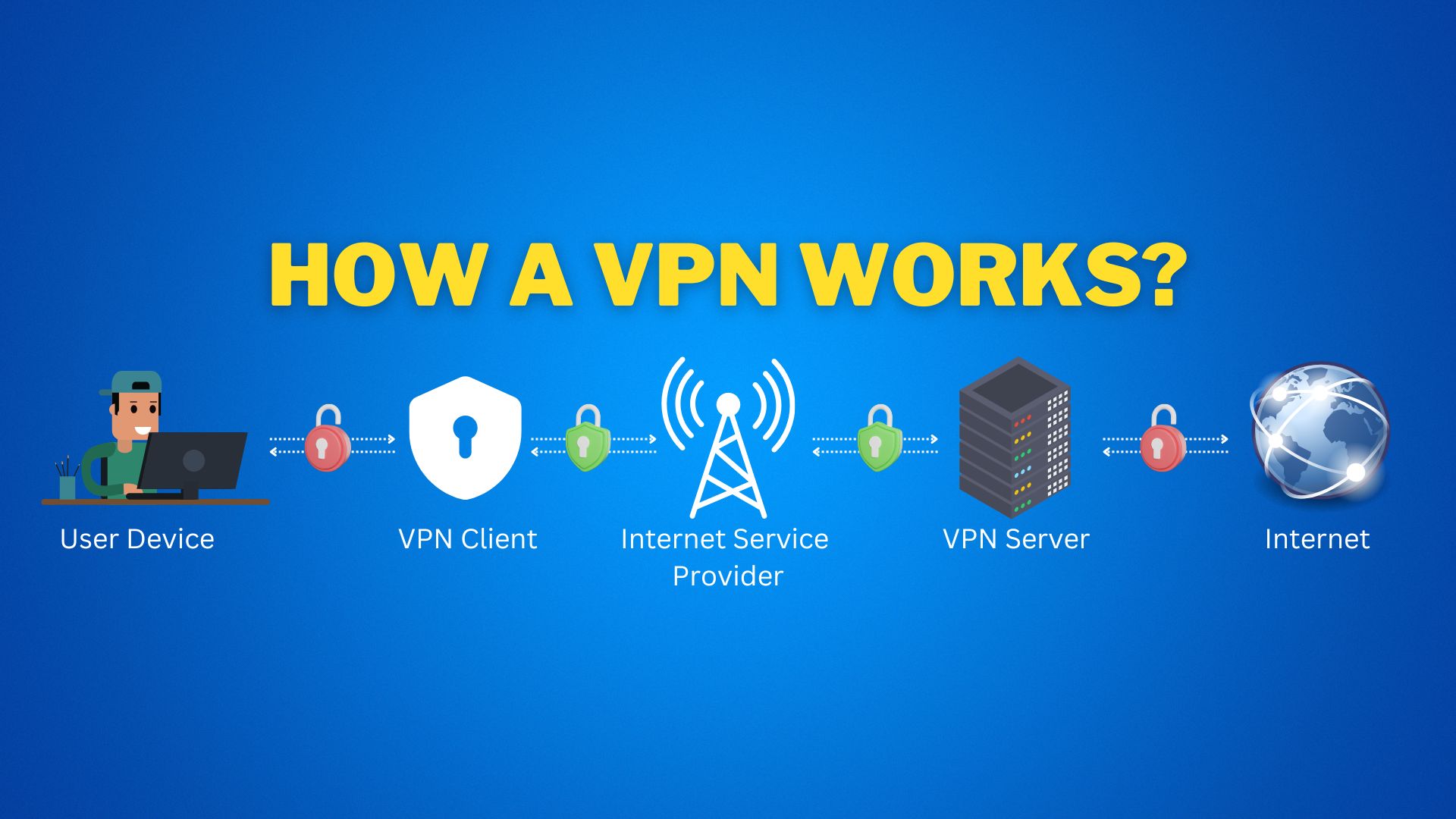

5. Как работает VPN?

Отвечать: VPN создает безопасную и зашифрованную сеть для передачи данных, защиты идентификации пользователей и позволяя анонимный онлайн -просмотр.

6. Каковы преимущества использования VPN?

Отвечать: VPN скрывает оригинальные IP-адреса, позволяет обходить региональные ограничения, помогает превзойти государственную цензуру и обеспечивает безопасную связь на общественном Wi-Fi.

7. Можно ли использовать VPN для доступа к темной сети?

Отвечать: VPN не обеспечивает прямой доступ к темной сети. Его основная функция заключается в обеспечении анонимности и защиты идентичности на традиционных сайтах.

8. Можно ли использовать TOR и VPN вместе?

Отвечать: Да, TOR и VPN могут быть использованы вместе для повышения конфиденциальности и безопасности путем объединения анонимности TOR с шифрованием и защитой от идентификации VPN.

9. Что лучше для доступа к заблокированным сайтам: Tor или VPN?

Отвечать: TOR специально разработан для доступа к блокированным сайтам и обеспечивает анонимность, что делает его лучшим выбором для этой цели. Однако VPN также может эффективно обходить региональные ограничения.

10. Законно использовать Tor и VPN?

Отвечать: И TOR, и VPN являются юридическими инструментами. Тем не менее, законность определенных видов деятельности, проведенных с помощью этих инструментов, может варьироваться в зависимости от местных законов и правил.

Использование Tor Vs. VPN для анонимного просмотра

Когда вы ищете что -то в браузере TOR, они сначала подключают вас к узлу Guard Tor. Этот узел похож на главный вход, чтобы войти в мир Tor. Для каждого пользователя TOR доступен набор охраняемых узлов. Каждый раз, когда вы работаете в браузере Tor, он соединяет вас с одним из узлов Tor Guard.

Safe без VPN?

TOR – это частный инструмент просмотра, который предоставляет анонимность своим пользователям. Достаточно ли достаточно самостоятельно? Безопасно ли использовать TOR без VPN? Давай выясним.

Миша Унага

9 февраля 2022 г. • 5 минут прочтено

Технологический мир, в котором мы живем сегодня, небезопасен для кого -либо. Один отчет показывает, что каждые тридцать девять секунд, нарушение данных происходит онлайн. Это означает, что каждый день почти тридцать тысяч веб -сайтов взломаны по всему миру. Из -за этих нарушений данных люди используют несколько инструментов для защиты своей конфиденциальности и информации. Этот инструмент может быть TOR, VPN или любой прокси -браузер, который обеспечивает анонимность.

Из всех этих инструментов один выделяется как светящаяся палка в темноте. Он действует как основная защита от сталкеров. Это Тор.

Что такое Tor?

Слово Tor коротко для маршрутизации лука.

Сотрудники военно -исследовательской лаборатории Соединенных Штатов разработали это программное обеспечение. Первоначально браузер TOR служил военно -морским силам Соединенных Штатов. Его основная цель состояла в том, чтобы сохранить конфиденциальность государственного общения. Медленно, браузер приобрел популярность среди простых людей. Сегодня у Tor более четырех миллионов активных пользователей.

TOR – это частный инструмент просмотра, который гарантирует анонимный серфинг. Это происходит, шифруя соединение много раз. Затем TOR передает эту зашифрованную информацию в несколько реле. Реле распространяются по всему миру и действуют как слои защиты.

Лучшая характеристика Tor – это то, что это частный инструмент просмотра. Это означает, что одна организация не контролирует это. Волонтеры, сидящие по всему миру, контролируют все эти реле. Следовательно, обеспечение безопасности.

Узлы, которые заставляют TOR работать:

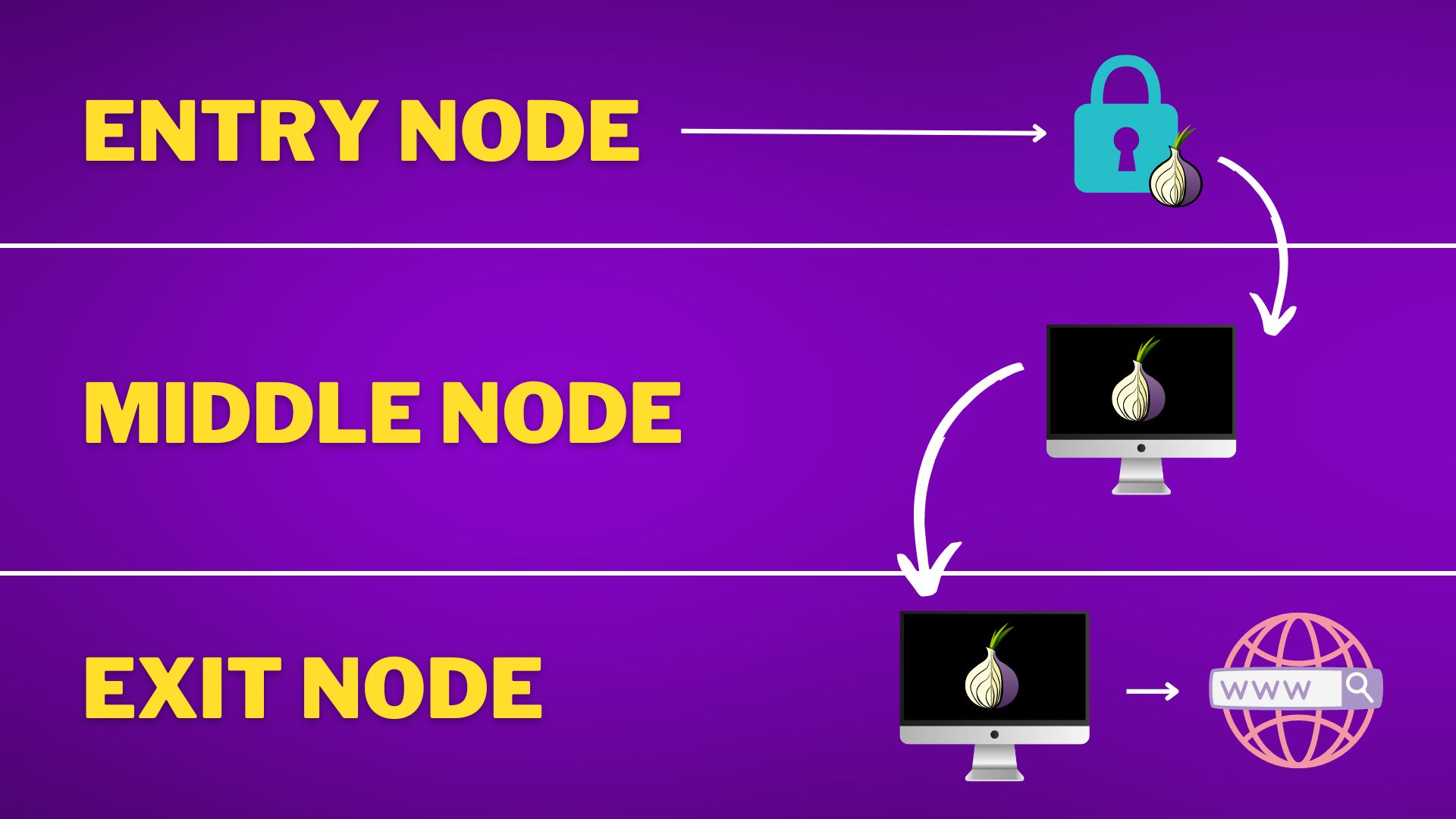

Чтобы понять, как работает браузер Tor, нам нужно хорошо понять все его защитные слои.

Tor Guard Node

Когда вы ищете что -то в браузере TOR, они сначала подключают вас к узлу Guard Tor. Этот узел похож на главный вход, чтобы войти в мир Tor. Для каждого пользователя TOR доступен набор охраняемых узлов. Каждый раз, когда вы работаете в браузере Tor, он соединяет вас с одним из узлов Tor Guard.

Tor Guard Node получает ваш IP -адрес, но не о чем беспокоиться. В этот узел трудно взломать, так что не волнуйтесь. Ни один киберпанк не может увидеть ваш IP -адрес или использовать его для doxx, вы.

Средний узел

Средние узлы Tor – это то, что делает сеть Tor такой большой. Эти узлы/реле не могут получить доступ к IP -адресу этих серфинга Tor. Они не знают, к какому веб -сайту вы собираетесь получить доступ. Когда вы ищете что -то на Tor, он переходит от охраняемого узла к среднему узлу в зашифрованной форме. TOR передает зашифрованные данные из одного среднего узла в другой.

Средние узлы TOR добавляют слой безопасности. Затем ваши данные передаются в узел выхода.

TOR EXIT NODE

Конечным пунктом назначения любого запроса, введенного в браузер TOR является узел выхода TOR. В отличие от охраняемых узлов, узлы выхода не знают вашего IP -адреса. Таким образом, веб -сайт, к которому вы обращаетесь, не получает вашего настоящего IP -адреса. Вместо этого он получает адрес узел выхода TOR.

Поэтому, когда люди совершают незаконные поиски, входные узлы принимают все бремя. Это означает, что многие выходящие узлы Tor становятся жертвами юридических уведомлений и получают предупреждения о том, что их сняли.

Каковы преимущества использования Tor?

Tor – это частный инструмент просмотра, который скрывает вашу деятельность в Интернете. У него есть функция, которая сбрасывает куки, когда вы перестаете его использовать.

Когда вы получаете доступ к веб -сайту через браузер Tor, он гарантирует вашу анонимность. Ни один хакер или государственное агентство не может получить эту информацию.

Tor скрывает идентичность своих пользователей, пока они занимаются серфингом в браузере Tor. Это потому, что он обещает сохранить вас анонимным круглосуточным. Tor не требует, чтобы его пользователи регистрировались или платили огромные сборы. Это частный браузер, в который каждый может войти через Firefox и т. Д.

Safe без VPN?

Теперь, когда мы знаем все о Tor, давайте прочистим свет на часто задаваемый вопрос. Safe без VPN?

Чтобы ответить на это, мы должны понять, что такое VPN. И как это отличается от Tor.

VPN виртуальная частная сеть. Он защищает вашу личность в Интернете, собрав зашифрованную сеть для ваших данных. Это похоже на скрытый туннель, построенный в общедоступной сети, помогая вам получать зашифрованные данные и обмениваться зашифрованными данными, анонимно.

Каковы преимущества использования VPN?

VPN скрывает ваш исходный IP -адрес и позволяет единогласно серфинговать.

VPN имеет свои серверы по всему миру. Это устраняет проблему региональных ограничений. Таким образом, вы можете легко получить доступ к веб -сайтам любой страны.

VPN помогает вам превзойти цензуру, нанятую правительством на определенных веб -сайтах. VPN разрабатывает безопасное соединение при подключении вашего устройства к публичному Wi-Fi.

Виртуальная частная сеть против маршрутизации лука

Как VPN, так и TOR эффективно защищают вашу личность и обладают областями опыта. TOR защищает вашу конфиденциальность, когда вы пытаетесь получить доступ к веб -сайтам, заблокированным вашей страной. VPN помогает вам превзойти региональные ограничения, следовательно, позволяя вам транслировать ваши любимые шоу.

Серверы TOR не могут быть обнаружены, и, следовательно, они могут быть использованы для доступа к темной сети. Напротив, VPN не предлагает такого обслуживания. Вместо этого он скрывает вашу личность от традиционных сайтов, к которым вы обращаетесь. Это мешает веб -сайтам накапливать ваши данные и продавать их.

Тор гарантирует, что никто не может найти ни одного следа того, что вы обратились. Принимая во внимание, что VPN защищает ваши данные от взлома при использовании публичного Wi-Fi.

Тем не менее, TOR и VPN оба преуспевают в защите вашей личности по -разному. Это доказывает, что это безопасно использовать TOR без VPN. На самом деле официальный веб -сайт Tor не рекомендует использовать Tor с VPN. TOR просит своих пользователей сделать никакой такой попытки, если они не являются экспертами. Вы можете поставить под угрозу свою безопасность, используя два инструмента вместе без адекватных знаний.

Хотя TOR может защищать вашу личность в Интернете, знайте, что ничто не является сто процентов безопасным. Несколько проблем безопасности были подняты в последние десятилетия.

Любой может стать оператором узла TOR

Хотя эта децентрализация является преимуществом, она может быстро превратиться в серьезный недостаток. Поскольку операторы узла Tor могут видеть ваш IP -адрес и данные, они могут легко украсть его. Один хакер по имени Дэн Эгерстад начал работать с узлами. За короткий период он собрал значительное количество личной информации.

Вы легко узнаваемы при использовании TOR через общественный Wi-Fi

Эльдо Ким, студент Гарварда, использовал TOR, чтобы отправить угрозы бомбардировки. Когда он получил доступ к браузеру Tor с подключением к интернету университета, он стал легко прослеживаться.

Правительственные учреждения могут регулировать узлы TOR

В одном отчете показывается, что некоторые узлы используются по высокой стоимости. Скажем так тысячи долларов. Ни один обычный человек не заплатил бы так много ни за что. Таким образом, считается, что эти узлы принадлежат правительству. Они используют их для сбора информации о пользователях TOR.

Существование злонамеренных узлов TOR

Децентрализованная система TOR работает над убеждением, что каждый волонтер узел на 100% верен причине. То есть защита идентичности всех его пользователей. К сожалению, правда довольно противоречит. В 2016 году немногие исследователи придумали свои открытия в статье под названием «Желевы: к выявлению и выявлению плохого поведения tor hsdirs“. Цель этого документа состояла в том, чтобы проиллюстрировать, как группа определила 110 вредоносных реле TOR.

Заключение

Теперь, когда вы знаете о хорошем и плохом, вы решите, что это хороший браузер для вас.

Освоение CHATGPT: 8 Pro Tips для разработчиков

Максимизируйте свой опыт CHATGPT с нашими лучшими 8 советами для эффективного общения с искусственным интеллектом. Узнайте, как переосмыслить негативы, поддерживать четкий контекст и задайте точные вопросы, чтобы получить точные, полезные ответы. Узнайте, как устранение кода, перефразировать запросы и установить контекст для оптимальных результатов. Разблокировать весь потенциал Chatgpt

16 марта 2023 г. 2 мин Читайте

Работает ли Google Authenticator в автономном режиме?

Google Authenticator – отличный способ обеспечить безопасность ваших учетных записей электронной почты. Можете ли вы использовать его, когда не подключитесь к Интернету? Да!

16 февраля 2022 г. 2 мин прочитал

Должен ли я использовать свое настоящее имя в переполнении стека?

Вы программист? Наличие учетной записи переполнения стека может дать повышение вашей карьеры, но если вы используете свое настоящее имя для этого? Если вы боретесь с той же путаницей, эта статья для вас.

Использование Tor Vs. VPN для анонимного просмотра

Независимо от того, почему вы хотите остаться инкогнито онлайн, вы’Скорее всего, выберет виртуальную частную сеть (VPN) или Tor Browser. Это два из самых популярных вариантов среди тех, кто обеспокоен защитой своей цифровой идентичности.

Но если вы хотите выбрать один, который является наиболее подходящим?

Проще говоря, TOR лучше всего подходит для тех, кто передает конфиденциальную информацию. VPN, как правило, является более эффективным решением для повседневного использования, так как оно достигает большого баланса между скоростью соединения, удобством и конфиденциальностью.

Однако каждый онлайн -пользователь’Потребности разные. Итак, позвольте нам помочь вам решить, какой из них лучше. Мы тут’LL углубляться в следующие проблемы.

Оглавление

- Tor Vs. VPN

- Что такое браузер Tor?

- Что такое сервис VPN?

- Что’S разница между Tor и VPN?

- Преимущества Tor

- Преимущества VPN

- Когда вы должны использовать Tor?

- Когда вы должны использовать VPN?

- Часто задаваемые вопросы

- Это лучше, чем VPN?

- TOR безопасен без VPN?

- Это незаконно?

- VPN опасен?

- Если вы используете VPN с Tor?

- Кларио предлагает VPN?

- Нижняя линия

Tor Vs. VPN

TOR и VPN – это инструменты, используемые для того, чтобы оставаться анонимными онлайн. Эти два выполняют похожие, но разные функции.

Что такое браузер Tor?

Браузер TOR-это бесплатный проект с открытым исходным кодом, позволяющий анонимно просматривать веб-сайт. Название – аббревиатура, исходящая из фразы “луковой маршрутизатор”. Да, имя звучит глупо, но идея, стоящая за ним, блестящая: сеть браузеров Tor создана из слоев на уровнях независимых узлов, управляемых пользователями Tor.

Что такое сервис VPN?

VPN помогает вам защитить конфиденциальность в Интернете, создав безопасное соединение с любой сетью или сервером через Интернет. VPN широко используются, чтобы избежать ограничений геолокации, предотвращения обнюхивания трафика и обеспечения безопасного взаимодействия с вашими приложениями по магазинам и банковским делам.

Что’S разница между Tor и VPN?

Ключевое отличие между Tor и VPN заключается в том, что существует несколько инструментов VPN и поставщиков услуг, но только одна сеть браузера TOR.

TOR опирается на децентрализованный уровень независимых узлов для надежной передачи данных, в то время как программное обеспечение VPN подключается к центральному серверу, чтобы обеспечить безопасный туннель VPN.

Другое распространенное различие между ними – особенности их использования.

Если ваша онлайн -деятельность связана с передача чрезвычайно конфиденциальной информации или может доставить вам проблемы в странах со строгими законами о цензуре, Tor – лучший вариант, чтобы пойти на. Причина очевидна, поскольку поставщики VPN все еще должны быть зарегистрированы, платить налоги и соблюдать законодательство.

Если вы просто хотите убедиться, что ваша анонимность и обеспечение доступа при путешествии или работы из дома, то VPN – ваш самый подходящий выбор.

Вы можете использовать эти две технологии одновременно для достижения самого высокого уровня конфиденциальности. Это откроет TOR через VPN -соединение, чтобы вы могли получить доступ к преимуществам каждого. Тем не менее, это, вероятно, будет рекомендовано, если вы технологически продвинутый онлайн -пользователь.

Преимущества Tor

- Скрывает вашу онлайн -деятельность. Ваша история просмотра и файлы cookie автоматически сбрасывается, когда вы перестаете его использовать.

- Защита против шпионов. Тор предотвращает отслеживание веб -сайтов, которые вы посещаете.

- Анонимная идентичность. Тор пытается заставить всех пользователей выглядеть, чтобы помешать любому идентифицировать вас от характеристик вашего браузера или устройств.

- Многослойное шифрование. В сети TOR ваш трафик перенаправляется и зашифруется несколько раз, чтобы сохранить вас полностью анонимным.

- Бесплатный доступ. Браузер Tor позволяет вам получить доступ к веб -сайтам, заблокированным вашей сетью.

Преимущества VPN

- VPN позволяет анонимный веб -серфинг. VPN скрывает ваш настоящий IP -адрес, так что вы можете анонимно просматривать сайты.

- VPN удаляет региональные ограничения. Серверы VPN расположены по всему миру, поэтому вы можете преодолеть региональные ограничения и получить доступ к любому веб -сайту, чтобы смотреть фильмы или слушать музыку.

- VPN сохраняет высокоскоростное соединение. Когда вы используете определенный VPN -сервер для подключения к желаемому пункту назначения, он’гораздо быстрее, чем соединение через несколько узлов TOR.

- VPN превосходит цензуру. Это поможет вам избежать ограничений по цензуре, налагаемых определенными правительствами, подключая пользователей с серверами за пределами юрисдикций страны и поставщиков интернет -услуг (ISP).

- VPN защищает соединение через общественный Wi-Fi. Если вы получите доступ к Интернету из общедоступной точки доступа Wi-Fi, VPN сохраняет ваше интернет-подключение безопасным.

Когда вы должны использовать Tor?

TOR более эффективен, чем VPN в следующих случаях:

- Вы хотите оставаться в безопасности при доступе к гео-уплотнению контента. Использование Tor – хороший способ защитить вашу конфиденциальность, когда вы’Попытка получить доступ к контенту, который’S запрещено в вашей стране. Это включает в себя географические ограничения (например, доступ к контенту только для США из Европы или Австралии), избегание цензуры в таких странах, как Иран и Китай, и многое другое.

- Вы хотите получить доступ к темной паутине. Тор’S Hidden Services также является шлюзом в темную паутину. Он состоит из веб -сайтов, которые доступны только через подключение к Tor и не могут быть найдены с помощью поисковых систем, таких как Google. Темная сеть часто ассоциируется с преступниками, поэтому в некоторых странах это незаконно.

- Вы хотите держаться подальше от трекеров браузера. Если вы хотите использовать Интернет и не оставить цифрового следа, использование браузера Tor – лучшее решение. Это’S почти невозможно отследить подключение к первоначальному пользователю, поэтому вы можете просматривать Интернет, не оставляя никаких идентификационных знаков позади.

Когда вы должны использовать VPN?

Используйте VPN через Tor, если:

- Вы хотите разблокировать контент с заблокированным регионом. VPN поможет вам обойти любые локализованные ограничения, если вы находитесь в стране, где доступ к вашим любимым программам или потоковым услугам закрыт.

- Вы хотите сохранить подключение к Интернету. VPN использует наиболее расширенное шифрование для защиты ваших данных. Хороший VPN также гарантирует, что веб -сайты, обрабатывающие ваши данные, не видят, откуда они, дав вам самую высокую степень анонимности.

- Вы хотите быть в безопасности при использовании публичного Wi-Fi. Использование VPN на публичном Wi-Fi защищает вашу конфиденциальную информацию, пароли и другую личную информацию от потенциальных хакеров.

Часто задаваемые вопросы

Это лучше, чем VPN?

Это зависит от вашей онлайн -деятельности. Это лучший способ избежать цензуры и обеспечить безопасность, но обеспечивает ограниченный просмотр видео и просмотр и просмотр.

TOR безопасен без VPN?

Да. Вы можете определенно использовать Tor для обычного веб -серфинга без VPN.

Это незаконно?

Несмотря на то, что в большинстве западных стран не строго запрещены, основные игроки индустрии технологий избегают поощрения использования браузера TOR. Тем не менее, браузер Tor является незаконным в некоторых авторитарных странах, таких как Китай и Иран.

VPN опасен?

Использование бесплатного VPN Service может подвергнуть вашу онлайн -безопасность. Когда вы используете VPN -сервер, вы защищаете свой трафик от контроля вашего провайдера. Но в то же время вы позволяете провайдеру VPN шпионить за своим трафиком. Компании, предоставляющие бесплатные услуги VPN, не сохраняют конфиденциальность вашей личной информации и могут поделиться ею с третьими лицами.

Если вы используете VPN с Tor?

Использовать два инструмента одновременно возможно, но мы не рекомендуем это делать. Исключение заключается в том, что вы являетесь продвинутым пользователем, который точно знает, как настроить как VPN, так и TOR, чтобы ваша анонимность осталась безопасной.

Кларио предлагает VPN?

На самом деле, мы делаем! Взгляните на Кларио’S VPN.

Нижняя линия

Личная безопасность и конфиденциальность становятся все более важными, поскольку правительства, хакеры и даже наши любимые поисковые системы Google изобретает более продвинутые способы нарушить нашу анонимность и отслеживать наше поведение.

В то время как услуги Tor и VPN работают, чтобы сохранить вашу личность анонимной, последний является более удобным выбором при правильном использовании. TOR – это бесплатный браузер, который будет шифровать вашу онлайн -деятельность, но он медленнее, не предоставляет доступ ко всем веб -сайтам и потенциально может привести к проблемам с законом.

Читать далее:

- Прокси против. VPN: различия и варианты использования

- Как перейти к режиму инкогнито

- Мне действительно нужен VPN дома?

Tor против VPN: кто лучше?

И VPN, и TOR обеспечивают онлайн -безопасность, но лишь немногие считают VPN с TOR или TOR через VPN. В чем разница между ними? Цель этой статьи – ответить на этот вопрос и точно объяснить, следует ли вам использовать TOR или VPN.

Оглавление

- Что такое Tor?

- Плюсы и минусы браузера Tor

- Что такое VPN?

- Плюсы и минусы VPN

- Это более безопасно, чем VPN?

- Если вы используете VPN с Tor?

- Заключение: какой из них лучше?

Что такое Tor?

Тор означает ‘Луковой маршрутизатор’ И они’Re некоммерческая организация, которая разрабатывает цифровые инструменты конфиденциальности. Tor – это инструмент, предназначенный для защиты вашей цифровой идентификации, и он’S одна из компаний’S Продукты.

Когда вы просматриваете Интернет, используя TOR, все ваши онлайн -деятельность зашифрованы, и все они путешествуют по сети TOR, гарантируя, что все ваши онлайн -деятельность оставались частными. Но Как браузер Tor именно это делает? Тор по сути применяет три уровня защиты:

- Во -первых, ваши данные проходят через Узел входа. Единственный, кто знал бы, кто доступ к соединению.

- После этого соединение направляется через Средний узел Затем в узел выхода.

- Единственный Узел выхода знает, какие данные выведены.

Плюсы и минусы браузера Tor

Есть много преимуществ в использовании браузера Tor, но самое главное, что он бесплатный. Браузер Tor можно загрузить бесплатно, и если вы более продвинуты, вы даже можете загрузить проект с открытым исходным кодом и самостоятельно изменить его код. Tor также очень удобный браузер. Это’S супер простой в использовании. Наконец, одним из наиболее важных преимуществ браузера TOR является его защита вашей конфиденциальности. Если вы обеспокоены вашей конфиденциальностью, как TOR защищает вас? Не раскрывая свой IP -адрес на веб -сайтах, которые вы посещаете.

Есть несколько недостатков. Из -за многих реле, которые проходит ваш интернет -трафик, снижение скорости соединения неизбежно. Видео и фотографии занимают много времени, чтобы загрузить.

В дополнение к его недостаткам, браузер TOR также имеет недостаток в блокировании многих веб -сервисов. В конце концов, это может стать очень раздражающим. Это’S также стоит упомянуть, что использование браузера Tor может доставить вам юридические проблемы. Любой может использовать браузер Tor. Это означает, что если кто -то в сети TOR участвует в незаконном акте, и вы Узел выхода, Тогда вы можете оказаться в серьезных проблемах, так как трафик будет прослежен для вас, даже если вы не имеете к этому никакого отношения.

Что такое VPN?

VPN является аббревиатурой для виртуальной частной сети, и это’S Инструмент, который создан для изменения вашего IP -адреса при шифровании вашего трафика. В то время как инструмент раньше был зарезервирован для ИТ-экспертов и сотрудников крупных корпораций, чтобы получить доступ к конфиденциальной информации в частном порядке, теперь он стал обязательным инструментом для повседневного интернет-пользователя.

Как точно работает VPN? Позволять’Скажитесь поближе, как это работает. Все услуги VPN имеют серверы, расположенные по всему миру. Когда вы подключаетесь к одному из их серверов, ваш интернет -трафик проходит через этот сервер, прежде чем добраться до Интернета. Кроме того, ваш IP -адрес временно изменяется на адрес VPN -сервера, который вы’повторно подключен к. Поскольку ваше устройство будет показаться в другом месте, потому что ваш IP -адрес изменился на IP -адрес сервера, который вы’Выбран, вы также можете безопасно получить доступ к ресурсам этой локальной сети. Так что в основном, если вы подключитесь к американскому серверу, вы’смогу посмотреть все фильмы, которые они снимаются на американском Netflix.

Плюсы и минусы VPN

Ваш трафик не направляется через несколько серверов, как в браузере TOR, поэтому вы получаете приличное подключение к Интернету. Хотя ты’Познакомьтесь с некоторой потерей скорости, это’S намного лучше, чем браузер Tor.

Вы также можете разблокировать блокированный контент с помощью VPN. С VPN вы можете получить доступ ко всему в Интернете, где бы вы ни были. Переключение вашего местоположения может обмануть веб -сайт, чтобы вам поверить’в другой стране, если услуга или сайт заблокированы в вашей стране.

Кроме того, ваш IP -адрес также находится под вашим контролем. Ваш IP -адрес раскрывает так много о вас в Интернете. С помощью VPN вы можете просто изменить свой IP -адрес и усложнить их идентифицировать вас. И, наконец, VPN шифрует весь ваш трафик. В отличие от браузера TOR, который шифрует при его просите, VPN шифрует весь интернет -трафик, генерируемый вашим компьютером. Это означает это’S более безопасно, чем Tor.

Есть также несколько недостатка в использовании VPN. Прежде всего, это’S не бесплатно. Бесплатные VPN доступны, но они обычно ненадежны. Чтобы насладиться лучшим сервисом VPN, вы’нужно подписаться.

Еще одним недостатком VPN является тот факт, что поставщики услуг могут следить за тем, что вы делаете в Интернете. Некоторые поставщики VPN даже регистрируют вашу деятельность. Вы должны проверить любую службу VPN’S политика конфиденциальности, прежде чем совершать его и убедиться, что она не’T собирайте, храните или поделитесь своими личными данными.

Это более безопасно, чем VPN?

Сеть TOR шифрует данные по мере его движения между узлами. Конечный узел общения, однако, не зашифрован, поэтому веб -сайт должен расшифровать сообщение, чтобы понять его таким образом, чтобы скрыть ваши следы, но не ваш контент. Следовательно, это’Важно убедиться, что запрос не содержит идентифицирующей информации. Когда дело доходит до VPN Services, лучшие используют серверы только для RAM. Таким образом, данные зашифрованы и могут’Т оставшись.

Тот факт, что ваши данные проходят только через один сервер, а затем зашифруют только один слой, заставляет VPN чувствовать себя хуже. Во многих случаях это’S Стандартный, но другие VPN предлагают дополнительные функции для добавления слоев безопасности, таких как двойной VPN для подключений VPN-VPN.

Если вы используете VPN с Tor?

Вы можете использовать TOR и VPN вместе: ваш интернет -провайдер не будет иметь представления, шифрование добавляет дополнительный уровень безопасности, а система тройного узла сама по себе очень безопасна. Преимущества использования VPN и TOR вместе довольно очевидны.

Даже это не’т идеал. TOR замедляет интернет, поэтому, когда я использую TOR с VPN, я получаю еще более медленные скорости. Кроме того, вы не можете выбрать узел выхода при настройке TOR через VPN.

Однако вместо этого вы можете использовать VPN через TOR. Таким образом, ваш узел выхода будет зависеть от конфигурации VPN, но я дону’это рекомендую сделать это.

Вся цель TOR над маневрией VPN – скрыть от вашего интернет -провайдера, повысить безопасность и предотвратить вход. VPN с TOR полностью лишает этих вещей.

Таблица ниже идеально суммирует разницу между этими двумя способами использования VPN с TOR.

| По сравнению с VPN | VPN над TOR |

| Ваш трафик не защищен в Tor’S выходные узлы | Ваш трафик’S защищен от Tor’S выходные узлы. |

| Ваш провайдер может’не вижу, что ты’повторный использование TOR, но может видеть, что вы используете VPN. | Ваш провайдер может’я вижу, что вы используете VPN, но видите, что используете Tor. |

| Некоторые сайты могут заблокировать вас, потому что они видят трафик Tor. | Позволяет вам получить доступ к сайтам, которые блокируют трафик Tor. |

| Может получить доступ .луковые сайты. | Может’T Access .луковые сайты |

| Tor входные узлы могут’t, чтобы увидеть свой настоящий IP -адрес | Узлы ввода Tor могут увидеть ваш реальный IP -адрес |

| Доусен’T позвольте вашему хосту узла TOR видеть ваш настоящий IP -адрес. | Позволяет вашему хосту узла TOR видеть ваш настоящий IP -адрес. |

Заключение: какой из них лучше?

В целом, и TOR, и VPN созданы для защиты вашей цифровой конфиденциальности, но я считаю, что VPN намного лучше. В то время как Tor свободен, он поставляется со слишком большим количеством недостатков, чтобы воспринимать это серьезно. Это’S медленно, это’S был заблокирован некоторыми сайтами, и просто быть пользователем может привести к серьезным юридическим проблемам. С другой стороны, VPN очень бывают, защищены, могут разблокировать любой веб-сайт и полностью контролировать ваш IP-адрес.

Почему то, кто использует Tor

Tor – это программное обеспечение, обеспечивающее анонимность в Интернете. Тысячи добровольцев запускают компьютерные серверы, которые поддерживают анонимные пользователи в Интернете. Он работает, направляя подключение к Интернету пользователя через несколько серверов Tor, называемых Tor Relays. Роль каждого сервера состоит в том, чтобы переместить эти данные на другой сервер, с конечными данными перемещения на конечный сайт на конечный сайт.

IP Cloaking [Edit]

В Интернете IP -адрес пользователя действует как глобально уникальный идентификатор, который обычно используется для отслеживания всей активности пользователя. Проще говоря, Tor – это IP -плащ. TOR скрывает IP -адрес пользователя.

TOR делает это, заменив реальный IP -адрес пользователя на IP на сервере реле выхода TOR. При использовании TOR веб -сайты, посещаемые пользователем, могут видеть только IP -адрес реле выхода TOR. Веб -сайт не может увидеть реальный IP -адрес пользователя.

Несколько серверов хмеля [редактировать]

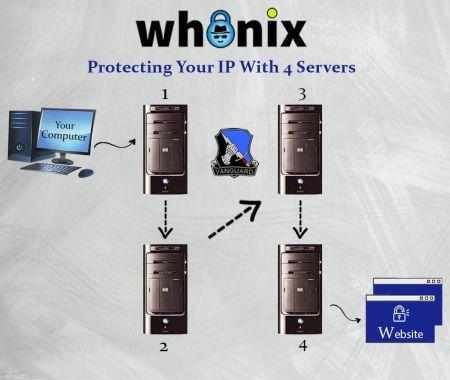

В прошлом TOR использовал 3 сервера. В настоящее время TOR использует 4 сервера, благодаря Vanguards.

Количество серверов между пользователем и пунктом назначения:

- Прошлое: В прошлом было 3 хмеля. Цепь из 3 серверов. Другими словами, раньше было 3 сервера между пользователем и назначением, защищающим IP -адрес пользователя.

- Настоящее время: В настоящее время внутри Whonix ™ благодаря Vanguards, который установлен по умолчанию в WHONIX ™, количество реле TOR, по крайней мере, составляет, по крайней мере, 4.

Общие IP -адреса [редактировать]

При посещении веб -сайтов с помощью TOR реле выхода TOR обязательно нужно знать сервер, к которому пользователь подключается к. Это по техническим причинам. В противном случае пользователь не мог посетить веб -сайт. Благодаря необходимости знать архитектуру Tor, реле выхода Tor не знает IP -адрес пользователя, не говоря уже о личности.

Выходные реле Tor используются тысячами других пользователей одновременно. Поэтому тысячи пользователей делятся одни и те же IP -адреса каждый день. Преимущество этого в том, что это улучшает анонимность для всех.

Рандомизация маршрута [редактировать]

Есть тысячи реле Tor. [1]

При посещении разных веб -сайтов, для лучшей анонимности, TOR использует разные маршруты через сеть TOR. Другими словами, Tor не всегда использует одни и те же 4 реле Tor.

Маршрут, который выбирает Tor, называется цепью Tor, которая используется в течение ограниченного времени для ограниченной цели.

Первые два реле Tor в цепи Tor называются входными охранниками TOR. Третья реле TOR называется средней реле, а четвертая реле TOR называется реле выхода TOR.

Входные охранники TOR, выбранные TOR. Смотрите также входные охранники Tor. Средняя эстафета и выход изменяют больше регулярности. Это затрудняет Snooping Spies, чтобы отслеживать пользователя.

Схема TOR обычно используется в течение 10 минут, прежде чем TOR автоматически изменяет цепь Tor. Давние работает подключения, которые нельзя прервать (например, загрузка большого файла или соединения IRC), однако, работают до тех пор, пока они не будут завершены.

У Tor на самом деле всегда есть несколько разных цепей Tor в одно и то же время. Это связано с изоляцией потока, которое разрабатывается в следующей главе.

Нет архитектуры журналов [редактировать]

Программное обеспечение TOR, запущенное реле Tor, не имеет функции регистрации IP, которые можно включить. [2] Злоусовершенные реле TOR должны были бы сами добавить функцию регистрации IP. Следовательно, нет риска для реле Tor, чтобы случайно вступать в журналы IP. Функции журнала также предназначены для дезинфекции конфиденциальных данных в случае, если пользователь публикует их в Интернете в отчетах об ошибках.

Запрос реле TOR для начала регистрации имеет ограниченный смысл из -за рандомизации маршрута, юрисдикционного трения в разных странах, невыполненность из -за добровольного и эфемерного характера участия ретрансляции TOR во многих странах, в отличие от работы в качестве бизнеса, такого как VPN/интернет -провайдеры, которые могут регулироваться законами во многих странах.

Тот факт, что проект TOR ни в коем случае не связан с размещением реле, дает ему иммунитет от таких юридических атак (организационное разделение), поскольку их дизайн кода защищена в соответствии с законами о свободе слова и не может быть вынужден добавлять подрывные функции, такие как ведение журнала или бэкдоры.

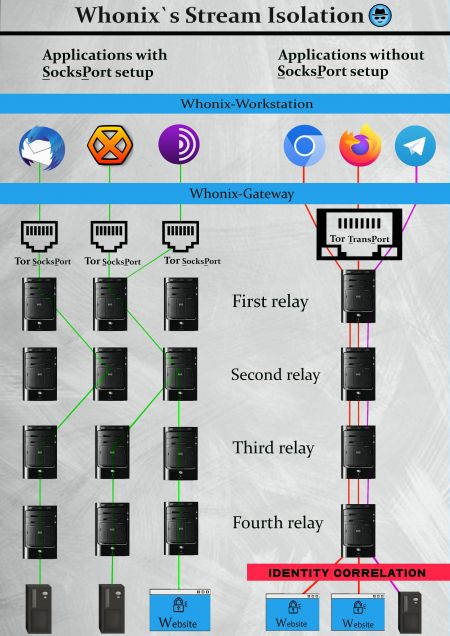

Изоляция потока [Редактировать]

Для лучшей анонимности, посещая различные веб -сайты, используя несколько вкладок браузера в браузере Tor, они используют разные изолированные сетевые пути (схемы TOR) через сеть TOR. [3] Эти схемы TOR выделены друг от друга. Это называется изоляцией потока. Также подключения к различным сервисам лука автоматически выделится потоковой передачей. [4]

В WHONIX ™ отдельные предварительно установленные приложения направляются по разным путям в сети TOR, выделится потоком. Например, обновления операционной системы всегда изолированы от трафика веб -просмотра. Они никогда не делятся одной и той же схемой Tor. Это предотвращает злонамеренные выходные реле TOR и другие наблюдатели [5] от корреляции всех интернет -активности от одного и того же пользователя с одним и тем же псевдонимом.

Анонимное правоприменение [редактировать]

Проект WHONIX ™ хочет обеспечить хорошую безопасность по умолчанию для наших пользователей. Вот почему фундаментальный дизайн WHONIX ™ – это заставить весь исходящий трафик через сеть анонимности TOR.

После около 20 лет разработки TOR стал большой сетью с хорошей пропускной способностью (.лук) и много возможностей (.лук) .

Виртуальные частные сети (VPN) обычно быстрее Tor, но VPN не предназначены для анонимности. Администраторы VPN могут войти в систему, где подключается пользователь, так и на веб -сайте, нарушая анонимность в процессе. [6] TOR обеспечивает анонимность по дизайну Вместо политики, делая невозможным для одной точки в сети, чтобы узнать как происхождение, так и пункт назначения соединения. Анонимность по дизайну обеспечивает более высокий стандарт, поскольку доверие удаляется из уравнения.

При использовании VPN противник может нарушить анонимность, контролируя входящие и исходящие соединения ограниченного набора серверов. С другой стороны, сеть TOR формируется более 6000 реле и почти 2000 мостами (.лук) бежать по всему миру добровольцами. [7] Это заставляет гораздо труднее провести успешные, сквозные корреляционные атаки (подтверждение), хотя и не невозможно.

Несмотря на превосходство Tor для VPN, отравленные узлы Tor представляют угрозу для анонимности. Если противник запускает злонамеренный входной защитник TOR и узел выхода в сети из 7000 реле (2000 входных охранников и 1000 узлов выхода), шансы пересечения цепи TOR составляют около одного на 2 миллиона. Если противник может увеличить свой вредоносной вход и реле выхода, составляя 10 процентов от полосы пропускания, они могут деанонимизировать 1 процент всех цепей Tor. [8]

Пользовательская база [редактировать]

У Tor есть самая большая пользовательская база из всех доступных анонимных сетей. Более 2 миллионов пользователей (.лук) подключаться к Tor ежедневно. Принятие Тор значительной аудиторией доказывает свою зрелость, стабильность и удобство использования. Это также привело к быстрому развитию и значительным вкладам сообщества.

Тор в равной степени используется журналистами, правоохранительными органами, правительствами, правозащитниками, лидерами бизнеса, военными, жертвами жестокого обращения и средними гражданами, обеспокоенными конфиденциальностью в Интернете. [9] Это разнообразие на самом деле обеспечивает более сильную анонимность, потому что оно затрудняет идентификацию или нацеливание на определенный профиль пользователя Tor. Анонимность любит компанию. [10]

Технические достоинства и признание [редактировать]

TOR сотрудничает с ведущими исследовательскими учреждениями и подвергался интенсивным академическим исследованиям. Это сеть анонимности, которая выигрывает от наиболее аудита и рецензирования. Например, см. Библиографию анонимности | Избранные документы в анонимности .

TOR получил награды от таких учреждений, как Electronic Frontier Foundation и Free Software Foundation, чтобы назвать несколько .

Выдержка с самой секретной оценкой АНБ охарактеризовала TOR как «король высокой безопасной анонимности в Интернете с низкой задержкой» с «без претендентов на трон в ожидании». [11]

Нужно знать архитектуру [редактировать]

Архитектура TOR основана на строгой реализации принципа необходимости для знания. Каждая реле TOR в цепочке анонимизирующих реле имеет доступ только к информации, которая требуется для ее работы. Суммируя:

1. Первое реле Tor знает, кто вы (ваш IP -адрес), но не в том, где вы подключаетесь к.

2. Второе реле Tor знает ваших входных охранников, но не знает вас.

3. Третий знает ваши вторые реле Tor, но, конечно, вас также не знает.

4. Четвертое реле Tor (также называемое реле выхода Tor) знает ваше третье реле Tor, обязательно нужно знать сервер назначения (например, веб -сайт), к которому вы подключаетесь, но, конечно, понятия не имеет, кто вы есть.

Обзор ниже, который реле Tor знает, что? и информация о реле.

- 3 или более реле Tor: В обзоре ниже перечислены только 3 реле Tor. Входная защита, средняя эстафета и эстафета. Это было правдой в прошлом. В настоящее время благодаря Vanguards, однако количество реле Tor не менее 4. Обзор ниже не был переписан с 3 до 4 реле для лучшей читаемости, чтобы избежать повторения, поскольку принципы все же самые.

- Входные охранники в против мостов: Для лучшей читаемости, в обзоре ниже упоминается только охранник входа, а не входной защитник / мосты. Только Для целей плавного обзора, использование входной защиты TOR совпадает с использованием моста Tor. Для получения дополнительной информации о мостах, использовать их или сеть, см. Мосты.

Какая реле Tor знает, что? [ редактировать ]

- Входная защита

- знает:

- IP/местоположение пользователя TOR

- IP/местоположение средней реле

- IP/Расположение реле выхода

- Сообщение для средней эстафеты

- Сообщение выхода

- Средняя эстафета

- знает:

- IP/местонахождение

- IP/Расположение реле выхода

- IP/местоположение пользователя TOR

- Сообщение для эстафеты Exit

- Сообщение для эстафеты охранника

- Выходная эстафета

- знает:

- IP/Расположение средней реле

- Содержание сообщения от пользователя

- Когда не использует сквозное шифрование, например, SSL, или, если сквозное шифрование сломано (орган злонамеренного сертификата, да, случилось):

- Например, он знает некоторые вещи, такие как:

- “Кто -то хочет знать, какой у IP есть пример имени DNS.com, который 1.2.3.4.”

- “Кто -то хочет просмотреть 1.2.3.4.”

- Дата и время передачи.

- При выборе 1.2.3.4: содержание этой передачи (как выглядит сайт).

- Шаблон, количество x трафика отправляет время y до времени z.

- “Войдите с именем пользователя: Пример -организатор и пароль: exaterpassword.”

- Например, он знает некоторые вещи, такие как:

- “Кто -то хочет знать, какой у IP есть пример имени DNS.com, который 1.2.3.4.”

- “Кто -то хочет просмотреть 1.2.3.4.”

- Дата и время передачи.

- При выборе 1.2.3.4: Сколько трафика было передано.

- Шаблон, количество x трафика отправляет время y до времени z.

- IP/местоположение пользователя TOR

- IP/местоположение охраны

- Сообщение для эстафеты охранника

- Сообщение для средней эстафеты

Информация о реле Tor [Редактировать]

Информация, доступная для каждого из реле TOR, приведена ниже.

Стол: Информация о реле Tor [12]

Категория Входная защита Средняя эстафета Выходная эстафета IP/местоположение пользователя TOR Да Нет Нет IP входной охраны Да Да Нет Сообщение для входа Да Нет Нет IP средней эстафеты Да Да Да Сообщение для средней эстафеты Нет Да Нет IP Exit Relay Нет Да Да Сообщение для выхода Нет Нет Да IP -сервер назначения Нет Нет Да Сообщение для сервера назначения Нет Нет Да Клиент пользователя TOR осведомлен о всей информации из вышеупомянутых категорий. Это потому, что по дизайну, клиент TOR планирует свои схемы TOR (пути через сеть TOR).

Организационное разделение [Редактировать]

Существует чистое организационное разделение между,

- А) Разработчики программного обеспечения TOR (проект TOR),

- Б) Волонтеры, управляющие сетью TOR,

- В) и проект WHONIX ™.

Луковое шифрование [редактировать]

Для реализации необходимости знать архитектуру Tor использует несколько слоев шифрования.

Сообщение и IP -адрес для сервера назначения (например, на веб -сайте) обернуты как минимум на 4 уровня шифрования, как показано на следующей диаграмме.

Фигура: Схема слоев шифрования Tor Tor (лицензия)

1. Связь между локально запущенным клиентом TOR и машиной пользователя с первым реле TOR шифрована.

2. Первое реле Tor может развернуть 1 слой шифрования. Расшифрованное сообщение включает IP -адрес второго реле в цепочке и зашифрованное сообщение для второго реле.

3. Сообщение проходит через сеть TOR из цепочки реле TOR (как определено клиентом пользователя), пока не достигнет последнего реле TOR, реле выхода TOR.

4. Реле выхода TOR получила сообщение, которое включает IP -адрес сервера назначения, а также сообщение для сервера назначения.

5. Фактическое сообщение для сервера назначения может быть либо зашифровано, либо незашифрованным. Это зависит от приложения, выбранного пользователем, если:

- Незашифровано: В прошлом это было более крупной проблемой, когда многие веб -сайты и приложения еще не использовали шифрование, потому что, как упоминалось в предупреждении: выходные реле могут подслушать связь, если не зашифрованы.

- Зашифровано: В случае зашифрованного сообщения, которое называется сквозного шифрования, которое очень рекомендуется. Большинство приложений в настоящее время используют сквозное шифрование

- Например, при просмотре Интернета с помощью сквозного шифрования легко выполняться с помощью HTTP S . S обозначает безопасность. HTTP S в настоящее время стандарт. Большинство веб -сайтов поддерживают HTTP S . Современные браузеры, такие как Tor Browser, имеют режим только для HTTPS, включенный по умолчанию, и покажут зловещее предупреждение, если HTTP S будет недоступен и прервет подключение к веб-сайту. См. Также браузер Tor, шифрование.

- Для других приложений (таких как мгновенные посланники) рекомендуется, чтобы пользователь выбирал приложения, которые, как известно, используют шифрование. Большинство современных и свободных программных приложений делают. С сомнением, пользователь может попытаться найти приложение в документации.

Местоположение скрытые серверы [редактировать]

- Луковые услуги

- Место хостинга скрытые услуги

Технические функции [Редактировать]

- Socksport s

- и также может обеспечить транспорт, который требует.

- .подключение к домену лука, которое требуется для SDWDATE.

- Имеет /и т. Д. /Торрк.дюймовый Поддержка фрагмента настройки конфигурации.

- Совместимость с такими приложениями, такими как Onionshare, CWTCH, BISQ, Ricochet IM, Zeronet, Wahay, Bitcoin Core.

Отношения между проектом TOR и WHONIX ™ [РЕДАКТИРОВАТЬ]

- Программное обеспечение Tor ® производится проектом TOR .

- Сеть TOR управляет всемирным сообществом добровольцев.

- Whonix ™ – это совершенно отдельный проект, разработанный другой командой.

- WHONIX ™ – полная операционная система, которая использует TOR в качестве сетевого приложения по умолчанию.

Многие люди используют Tor за пределами Whonix ™. Точно так же, значительное использование числа WHONIX ™ для действий, отличных от доступа к Интернету через TOR, например, проводя Mox Services, туннелирование I2P через TOR, туннелирование VPN или другие анонимные сети через TOR и больше.

Дальнейшее чтение [редактировать]

- Whonix против VPNS

- Tor Vs. Прокси, прокси -цепи

- Обзор сети анонимности

Сноски [Редактировать]

- ↑ Только подмножество из них можно использовать в качестве реле выхода TOR.

- ↑ https: // tor.Stackexchange.com/Question/21721/do-relay-and-enter-nodes-hake-logs

- ↑ https: // gitlab.Торпроект.Org/Legacy/trac/-/выпуски/3455

- ↑ https: // Списки.Торпроект.org/pipermail/tor-talk/2012-сентябрь/025432.HTML

- ↑ например яnternet сЭрвис пRovider (ISP) выхода TOR.

- ↑ Обещания, сделанные операторами VPN, не имеют смысла, поскольку они не могут быть проверены.

- ↑ Признано, что сеть имеет неизвестную долю операторов злонамеренных реле.

- ↑ https: // arstechnica.Com/Информационная технология/2016/08/Building-A-New-Tor-That-withstands-Next-Generation-State-Surveillance/

- ↑ https: // 2019.www.Торпроект.org/about/torusers.HTML.поступка

- ↑ https: // www.Freehaven.net/anonbib/cache/unbalouse: weis2006.PDF

- ↑ https: // boingboing.Net/2013/10/04/NSA-and-uk-intel-agency-gchq-t.HTML

- ↑ https: // gitlab.Торпроект.Org/Legacy/Trac/-/Wikis/Doc/torfaq#какой-то-tor-node-know

Лицензия [Редактировать]

Английский пользователь Wikipedia Hantwister, CC By-Sa 3.0, через файл: onion_diagram.SVG Wikimedia Commons

WHONIX ™ Почему Whonix использует Tor Wiki Page Copyright (C) Амнезия

WHONIX ™ Почему Whonix использует Tor Wiki Page Copyright (C) 2012 – 2022 Зашифрованная поддержка LP < [email protected] >Эта программа поставляется абсолютно без гарантии; Подробности см. В вики -исходный код.

Это бесплатное программное обеспечение, и вы можете перераспределить его при определенных условиях; Для получения подробной информации см. Вики -исходный код.WHONIX ™ самая водонепроницаемая операционная система конфиденциальности в мире.

Пожертвовать

Следуйте за нами в социальных сетях

Бесплатно · плюс · премиальная поддержка

В том, в чем мы верим свобода и доверие. Вот почему мы полностью поддерживаем программное обеспечение с открытым исходным кодом и свободой.

Личные мнения модераторов или участников проекта WHONIX ™ не представляют проект в целом. Используя этот веб-сайт, вы признаете, что прочитали, поняли и соглашались быть связанными этими этими соглашениями: Условия обслуживания, политика конфиденциальности, политика cookie, e-sign, согласие, DMCA, Imprint, Whonix зашифровал поддержку LP, 2023

Пожертвовать

Кто не является корпоративным интересом, будучи финансируемым пользователем. Большое спасибо!

Сканируйте QR -код или используйте адрес кошелька ниже.

Мы считаем, что программное обеспечение для безопасности, такое как Whonix, должно оставаться с открытым исходным кодом и независимым. Вы бы помогли поддерживать и развивать проект? Узнайте больше о нашей 10 -летней истории успеха и, возможно, пожертвуйте!

Получено из “https: // www.Whonix.org/w/index.PHP?title = Why_does_whonix_USE_TOR & ORDID = 93835 “

Используя наш веб-сайт, вы признаете, что прочитали, поняли и согласились с нашей политикой конфиденциальности, политикой файлов cookie, условиях обслуживания и согласие на электронную подпись.

- Например, он знает некоторые вещи, такие как:

- Когда не использует сквозное шифрование, например, SSL, или, если сквозное шифрование сломано (орган злонамеренного сертификата, да, случилось):

- Содержание сообщения от пользователя

- IP/Расположение средней реле

- знает:

- знает:

- знает: