Jeśli ukryjesz SSID Wi-Fi

Streszczenie:

Istnieje powszechny mit, że ukrywanie transmisji SSID w sieci Wi-Fi może znacznie poprawić bezpieczeństwo sieciowe. Jednak ten artykuł ma na celu obalenie tego mitu, wyjaśniając, że podczas ukrywania SSID może stworzyć dodatkowy punkt tarcia dla potencjalnych hakerów, nie jest to niezawodny środek bezpieczeństwa. Zdeterminowani hakerzy mogą nadal znaleźć SSID poprzez wąchanie ruchu sieciowego. Artykuł zawiera szczegółowe informacje o tym, jak wyłączyć transmisję SSID w sieci Wi-Fi i wyjaśnia proces łączenia się z siecią z ukrytym SSID. Podsumowuje stwierdzenie, że w przypadku sieci domowych decyzja o ukryciu SSID powinna opierać się na kompromisie między potencjalnymi korzyściami bezpieczeństwa a niedogodnościami dotyczącymi ręcznego konfigurowania nowych klientów sieciowych.

Kluczowe punkty:

1. Adresy MAC i identyfikacja sieci: Każde urządzenie w sieci ma unikalny adres MAC, który służy do identyfikacji podczas wysyłania i odbierania danych przez sieć.

2. SSID Broadcast: Większość routerów automatycznie przesyła swoją nazwę sieci (SSID) na otwarte powietrze co kilka sekund, umożliwiając klientom widzenie i łączenie się z siecią bez konfigurowania ręcznego połączenia.

3. Mit of SSID Broadcast: Istnieje mit, który wyłączanie transmisji SSID poprawia bezpieczeństwo sieci, zapobiegając dołączeniu do sieci niechcianych urządzeń.

4. SSID Broadcast and Network Security: Ukrywanie SSID nie jest niezawodnym środkiem bezpieczeństwa, ponieważ zdeterminowani hakerzy mogą nadal znaleźć SSID za pomocą innych środków.

5. Wyłączanie transmisji SSID: Aby wyłączyć transmisję SSID, musisz zalogować się do routera jako administrator i uzyskać dostęp do ustawień routera. Proces może się różnić w zależności od producenta routera.

6. Łączenie z siecią z ukrytym SSID: W przypadku wyłączonego programu SSID, urządzenia muszą być ręcznie skonfigurowane z nazwą sieci i tryb bezpieczeństwa, aby połączyć się z siecią.

7. Kompromis ukrywania SSID: W przypadku sieci domowych z jednym routerem, ukrywanie SSID to kompromis między potencjalnymi korzyściami bezpieczeństwa a niedogodnościami ręcznie konfigurowania nowych klientów sieciowych.

8. Widoczność sieci domowej: Ukrywanie SSID obniża profil sieci Wi-Fi z sąsiednimi gospodarstwami domowymi.

9. Bezpieczeństwo sieci domowych: Sieci mieszkalne są rzadziej skierowane do hakerów w porównaniu z sieciami biznesowymi z danymi o wysokiej wartości.

10. Bezpieczeństwo sieci osobistej i profesjonalnej: Urządzenia osobiste i profesjonalne wymagają różnych poziomów bezpieczeństwa, a sieci domowe mogą nie mieć takiego samego poziomu IT i działu bezpieczeństwa, jak sieci biznesowe.

Pytania:

1. Co to jest adres MAC? Jak jest używany w identyfikacji sieci?

Adres MAC to alfanumeryczny ciąg, który identyfikuje każde urządzenie w sieci. Jest używany jako identyfikacja, gdy urządzenia wysyłają i odbierają dane przez sieć.

2. Ukrywanie transmisji SSID poprawia bezpieczeństwo sieciowe?

Ukrywanie transmisji SSID nie jest niezawodnym środkiem bezpieczeństwa, ponieważ zdeterminowani hakerzy mogą nadal znaleźć SSID za pomocą innych środków. Tworzy dodatkowy punkt tarcia, ale nie gwarantuje całkowitej ochrony.

3. Jak możesz wyłączyć transmisję SSID w sieci Wi-Fi?

Aby wyłączyć transmisję SSID, musisz zalogować się do routera jako administrator i uzyskać dostęp do ustawień routera. Proces może się różnić w zależności od producenta routera.

4. Jak połączyć się z siecią z ukrytym SSID?

W przypadku wyłączonego programu SSID, urządzenia muszą być ręcznie skonfigurowane z nazwą sieci i tryb bezpieczeństwa, aby połączyć się z siecią. Po zakończeniu początkowego połączenia urządzenia pamiętają te ustawienia i nie będą musiały być ponownie skonfigurowane.

5. Jakie są kompromisy ukrywania SSID w sieci domowej?

Ukrywanie SSID może obniżyć profil sieci Wi-Fi z sąsiednimi gospodarstwami domowymi. Wymaga to jednak ręcznej konfiguracji nowych klientów sieciowych, dodając dodatkowe niedogodności.

6. Są sieciami mieszkalnymi skierowanymi przez hakerów tak często jak sieci biznesowe?

Sieci mieszkalne są rzadziej skierowane do hakerów w porównaniu z sieciami biznesowymi z danymi o wysokiej wartości.

7. Jak ukrywanie SSID wpływa na widoczność sieci?

Ukrywanie SSID sprawia, że Twoja sieć Wi-Fi jest mniej widoczna dla sąsiednich gospodarstw domowych.

8. Są osobiste i profesjonalne wymagania dotyczące bezpieczeństwa sieci?

Urządzenia osobiste i profesjonalne wymagają różnych poziomów bezpieczeństwa. Sieci biznesowe zwykle mają wyższe środki bezpieczeństwa w porównaniu z sieciami mieszkalnymi.

9. Czy hakerzy mogą nadal znaleźć SSID, nawet jeśli jest ukryty?

Tak, zdeterminowani hakerzy mogą nadal znaleźć SSID za pomocą innych środków, takich jak wąchanie ruchu sieciowego.

10. Ukrywa SSID niezawodny środek bezpieczeństwa dla sieci Wi-Fi?

Nie, ukrywanie SSID nie jest niezawodną miarą bezpieczeństwa, ponieważ może być omijany przez zdeterminowanych hakerów. Zaleca się wdrożenie innych środków bezpieczeństwa oprócz ukrycia SSID.

Jeśli ukryjesz SSID Wi-Fi

Unikalny Media Access Control (PROCHOWIEC) Adres identyfikuje każde urządzenie w sieci. Adres MAC to ciąg alfanumeryczny oddzielony przez kolony, jak to: 00: 02: D1: 1A: 2d: 12. Urządzenia sieciowe używają tego adresu jako identyfikacji, gdy wysyłają i odbierają dane przez sieć. Mit technologiczny twierdzi, że możesz zabezpieczyć swoją sieć i zapobiec dołączeniu niechcianych urządzeń, konfigurując router, aby umożliwić tylko urządzenia, które mają określone adresy MAC.

Wyłącz transmisję SSID, aby ukryć swoją sieć Wi-Fi

Wyłączanie transmisji SSID poprawia bezpieczeństwo sieci domowej?

- Instytut Technologii w Massachusetts

- University of Illinois

Absolwent MIT, który wnosi lata doświadczenia technicznego do artykułów na temat SEO, komputerów i sieci bezprzewodowych.

Zaktualizowano 18 lipca 2020 r

Zrecenzowany przez

Michael Heine jest pisarzem, redaktorem i inżynierem sieciowym z ponad 25-letnim doświadczeniem w branży telewizyjnej, obrony, dostawcy usług internetowych, telekomunikacji i edukacji.

- Routery i zapory ogniowe

- Połączenie bezprzewodowe

- Centry sieciowe

- ISP

- Internet szerokopasmowy

- Ethernet

- Instalowanie i aktualizacja

- Wi-Fi i Wireless

Większość routerów szerokopasmowych i innych bezprzewodowych punktów dostępu automatycznie przesyła ich nazwę sieci – Identyfikator Zestawu Serwisowego, Zwykle skrócone SSID – Into na świeżym powietrzu co kilka sekund. SSID Broadcasting pomaga klientom zobaczyć i łączyć się z siecią. W przeciwnym razie muszą znać nazwę i nawiązać z nią ręczne połączenie.

Większość routerów obsługuje przełącznik do nadawania lub nie nadawania, SSID.

Czy SSID transmituje ryzyko bezpieczeństwa sieci?

:max_bytes(150000):strip_icc()/i57lMh46Vf-ca136f1c80f8443cae1a9481f150c538.png)

Rozważ analogię włamywacza. Blokowanie drzwi po wychodzeniu w domu jest mądrą decyzją, ponieważ zapobiega wejściu przeciętnego włamywacza. Jednak zdeterminowany albo przebije się przez drzwi, wybierze zamek lub wejdzie przez okno.

Podobnie, chociaż lepsza decyzja jest ukryta w SSID, nie jest to głupi środek bezpieczeństwa. Ktoś z odpowiednimi narzędziami i wystarczającą ilością czasu może wąchać ruch z sieci, znaleźć SSID i kontynuować przenikanie do sieci. Stłumienie SSIDS tworzy dodatkowy punkt tarcia, jak bycie jedynym domem w okolicy z zamkniętymi drzwiami. Ludzie chętni do kradzieży poświadczeń sieciowych na swobodną jazdę na sygnał Wi-Fi zwykle wybierają najniższe wiszące owoce (i.mi., transmisja SSIDS w zasięgu), zanim zawracają sobie przeszkadzanie w pakiecie-styfującym stłumionym SSID.

Jak wyłączyć transmisję SSID w sieci Wi-Fi

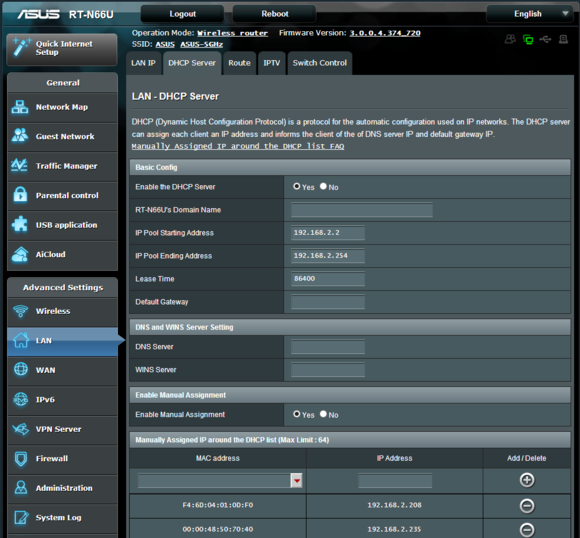

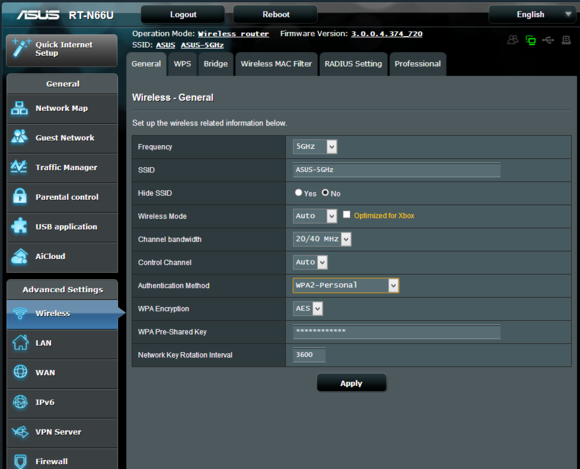

Wyłączanie transmisji SSID wymaga podpisania routeera jako administratora. Po wejściu do ustawień routera strona do wyłączenia transmisji SSID jest inna w zależności od routera. Prawdopodobnie się nazywa Transmisja SSID i jest ustawiony Włączony domyślnie.

Skontaktuj się z producentem routera, aby uzyskać szczegółowe informacje na temat ukrywania SSID. Na przykład przejdź do witryny Linksys, aby uzyskać instrukcje dotyczące routera Linksys lub do strony NetGear dla routera NetGear.

Jak połączyć się z siecią z ukrytym SSID

Nazwa sieci nie jest wyświetlana dla urządzeń bezprzewodowych, co jest powodem wyłączenia transmisji SSID. Łączenie z siecią nie jest tak łatwe.

Ponieważ SSID nie pojawia się już na liście sieci pokazanych na urządzeniach bezprzewodowych, każde urządzenie musi być skonfigurowane ręcznie za pomocą ustawień profilu, w tym nazwy sieci i trybu bezpieczeństwa. Po nawiązaniu wstępnego połączenia urządzenia zapamiętują te ustawienia i nie będą musiały być ponownie skonfigurowane ponownie.

Jako przykład iPhone może połączyć się z ukrytą siecią przez Ustawienia aplikacja w Wi-Fi > Inny menu.

Jeśli wyłączysz transmisję SSID w sieci domowej?

Sieci domowe nie wymagają korzystania z widocznego SSID, chyba że sieć użyje kilku różnych punktów dostępu, które urządzenia wędrują. Jeśli Twoja sieć korzysta z jednego routera, wyłączenie tej funkcji jest kompromisem między potencjalnymi korzyściami bezpieczeństwa a utratą wygody w konfigurowaniu nowych klientów sieci domowych.

Tłumienie SSID obniża profil sieci Wi-Fi z sąsiednimi gospodarstwami domowymi. Jednak dodatkowy wysiłek ręcznego wprowadzania SSIDS na nowych urządzeniach klientów jest dodatkowym niedogodnością. Zamiast podawać tylko hasło sieciowe, wymagany są również tryb SSID i.

Jeśli ukryjesz SSID Wi-Fi?

Rozpoczęcie dnia pracy w spodniach piżamy przy stole kuchennym może być najbardziej przytulną częścią pracy w domu, ale połączenie bezprzewodowe między laptopem roboczym a routerem osobistym, które ułatwia poniedziałki, wprowadza problemy bezpieczeństwa do stołu. Twoja sieć domowa’T dokładnie mają poparcie firmy’w końcu i działy bezpieczeństwa.

Urządzenia osobiste i profesjonalne potrzebują różnych poziomów bezpieczeństwa. Badowie są bardziej zainteresowani sieciami biznesowymi z danymi o wysokiej wartości, zamiast sieci mieszkalnych wykorzystywanych przede wszystkim do rozrywki i komunikacji. Dzięki pandemii Covid, bezpieczeństwo sieci domowej stało się o wiele ważniejsze, że wiele z nich przesyła ważne dane biznesowe.

Ogólna lista kontroli bezpieczeństwa dla domu Wi-Fi wygląda tak:

- Użyj silnego szyfrowania (WPA 2)

- Zmień domyślny SSID

- Zmień domyślne hasło

- Wyłącz WPS (konfiguracja chroniona Wi-Fi)

- Aktualizacja oprogramowania

- Użyj sieci gości

Wszystkie są prawie powszechnie uzgodnione. Jednak tam’s jedna kontrola bezpieczeństwa, którą niektórzy zalecają, a niektórzy don’T:

- Ukryj sieć SSID

W społeczności cyberbezpieczeństwa toczy się debata na temat tego, czy jest to cenna kontrola bezpieczeństwa dla sieci bezprzewodowych. Prowadzenie tajników komputerów, sieci i Internetu w domu jest wystarczająco mylące same bez dodatkowego zamieszania sprzecznych opinii. Więc pozwól’s spójrz na ten argument i sprawdź, czy możemy wymyślić właściwą odpowiedź.

Tło: Co to jest SSID?

SSID lub identyfikator zestawu usług, to nazwa sieci bezprzewodowej. Jest transmitowany przez sieć bezprzewodową’router s (lub punkt dostępu), aby urządzenia mogą zobaczyć różne sieci bezprzewodowe w ich pobliżu. To ułatwia użytkownikom znalezienie, wybór i połączenie z pobliskimi punktami dostępu.

Domyślnym ustawieniem routera bezprzewodowego jest nadawanie jego SSID.

Co ukrywa SSID?

Ukrywanie SSID jest po prostu wyłączeniem routera bezprzewodowego’SSID Funkcja transmisji. Wyłączenie transmisji SSID powstrzymuje router przed wysyłaniem sieci bezprzewodowej’nazwa S, czyniąc go niewidocznym dla użytkowników. Jednak to tylko ukrywa nazwę wyświetlania się na listach urządzeń pobliskich sieci. Sama sieć wciąż tam jest, ponieważ ludzie nadal muszą z niej korzystać. To prowadzi nas do debaty.

Zaleci ukrywania swojego SSID.

Główną zaletą ukrywania SSID jest to, że zmniejsza prawdopodobieństwo ataku, powstrzymując hakerów i wścibskich sąsiadów, nawet wiedząc, że Twoja sieć jest tam. To sprawia, że Twoja sieć jest mniejsza “nisko wiszący owoc” utrudniając znalezienie. Teoria jest taka, że zwykły atakujący zdecydowałby się zaatakować bardziej oczywisty, w tym przypadku nie ukryta sieć.

Jednak twoja sieć jest nadal dostępna i nadal można ją znaleźć przez zdeterminowanych atakujących. SSID jest zawarty w danych informacyjnych lub pakietach danych, które są przesyłane w sieci. Te pakiety danych można znaleźć i zbadać za pomocą łatwo dostępnych narzędzi do analizy sieci i każdego, kto ma know-how, aby z nich korzystać.

W takim przypadku ukrywanie SSID nie jest rozwiązaniem jednorazowym i nadal musi być sprzężone z innymi kontrolami bezpieczeństwa Wi-Fi wymienionego powyżej. Ukryta sieć nie może zapobiec atakowi, jedynie zmniejszyć prawdopodobieństwo, że jeden kiedykolwiek się wydarzy.

Wady ukrywania SSID.

Głównym argumentem przeciwko ukrywaniu SSID jest to, jak wspomniano powyżej: bardziej zaawansowani technicznie źli ludzie nadal mogą znaleźć twoją sieć, czy SSID jest ukryty, czy nie. Dla nich możesz równie dobrze biegać z gigantycznym znakiem, który mówi “Używam ukrytej sieci!”

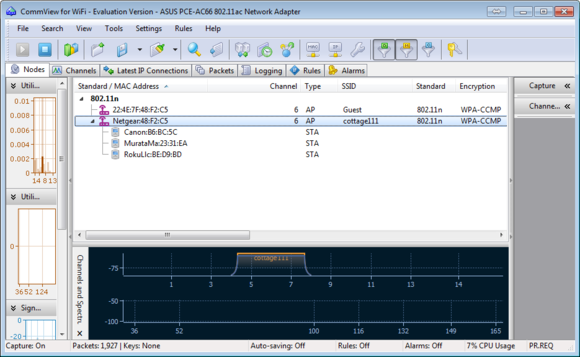

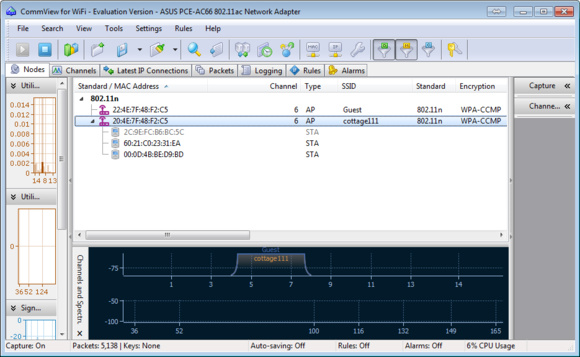

Łatwo dostępne narzędzia do skanowania sieci, takie jak Inssider, zgłoszą się do wszystkich pobliskich sieci, w tym ukrytych. Poniższy zrzut ekranu pokazuje, jak to wygląda, gdy ktoś wykrywa ukrytą sieć. Ósma lista z różowym paskiem obok jego nazwy to ukryta sieć. Ta aplikacja pozostawia puste, inne wymienione “Ukryty SSID.”

Stąd istnieje wiele narzędzi hakerskich, których atakujący może użyć do identyfikacji ukrytego SSID. Mogą nawet czuć się do tego zachęcani – po prostu co to masz’S warto ukryć?

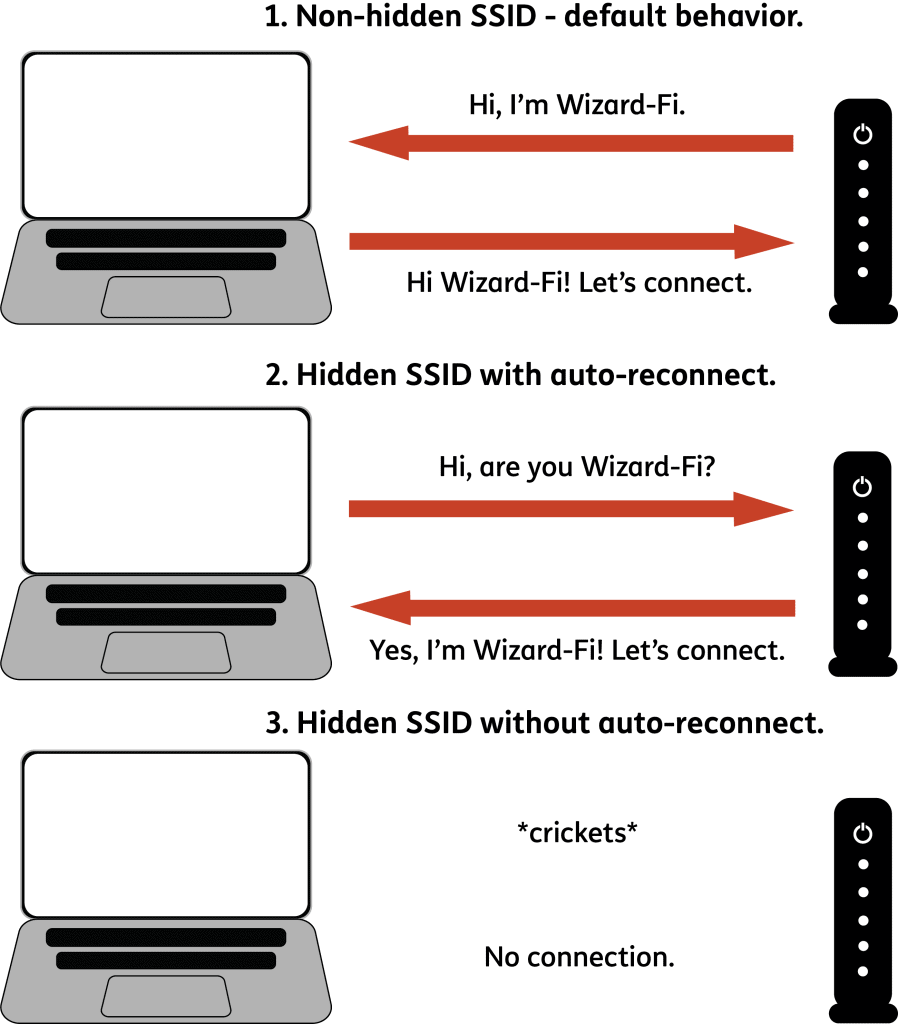

Kolejnym prezentem dla Twojej ukrytej sieci są same urządzenia mobilne. Dla wygody użytkowników komputery i telefony komórkowe zawsze próbują ponownie połączyć się z preferowaną siecią Wi-Fi. To sprawia, że wracasz do domu bez płynnego wrażenia, otwierając laptopa i Don’T muszę się martwić o ponowne połączenie z Wi-Fi.

Zwykle jest to obsługiwane przez urządzenie działające jako odbiornik – słucha ping z SSID routera, aby nawiązać połączenie. Kiedy używasz ukrytego SSID, przesuwasz tę odpowiedzialność na urządzenie mobilne w przeciwieństwie do routera. Teraz, gdy urządzenie jest z dala od ukrytej sieci, to’S ciągle wysyła pings, aby poszukiwał routera. SSID to kluczowa część informacji, które muszą być zawarte w “uścisk dłoni” między routerem a urządzeniem w celu nawiązania połączenia. Jeśli żadne urządzenie nie jest nadawane, nie ma’nie wiem, czy oni’należy się ze sobą łączyć.

Atakujący to’S Monitorowanie sygnałów sieci lokalnych może łatwo wykryć to zachowanie, mówiąc im 1. Że używasz ukrytej sieci w domu lub pracy i 2. Nazwa tej sieci.

Ukrywanie SSID ma również inną wadę użyteczności – utrudnia to połączenie z siecią dla uzasadnionych użytkowników. Zamiast wybierać z listy widzialnych sieci, musisz ręcznie wprowadzić wszystkie szczegóły sieci dla połączenia Wi-Fi.

Wyłączenie transmisji SSID utrudnia również starsze wersje systemu Windows znalezienie i utrzymanie połączenia z siecią. Te starsze wersje systemu Windows będą priorytetowo ustępować łączeniem z siecią z transmisją SSID bez względu na siłę sygnału i odłączają się od sieci bez ukrytego SSID i łączą się z tym, który jest transmitowany. Wiadomo również, że bezprzewodowe klucze upuszczają połączenia, gdy SSID jest ukryty.

Nasze podejście do ukrytych SSIDS

Obie strony argumentu mają ważne punkty, więc odpowiedź na co jest lepszą praktyką, ostatecznie sprowadza się do tego pytania:

To korzyść z zniechęcenia swobodnego napastnika, który warto ryzykować wyglądanie jak bardziej atrakcyjny cel i komplikować uzasadnione wykorzystanie sieci?

Naszym zdaniem to’nie jest warte wady, aby ukryć swój SSID. Możesz zniechęcić zwykłych atakujących i hakerów zainteresowanych niskim wiszącym owocami z innymi elementami kontroli bezpieczeństwa: użyj silnego hasła, szyfruj ruch sieciowy i uruchomić zaktualizowane oprogramowanie układowe. W przeciwieństwie do ukrytych SSID, nie są one bez wady użyteczności.

Więc odpowiedź brzmi nie. Pozostałe kontrole bezpieczeństwa są wystarczające, aby korzyści nie przewyższają ryzyka ukrywania SSID – Don’nie rób tego!

Aby otrzymać więcej świetnych treści cyberbezpieczeństwa dla liderów biznesu, zarejestruj się na nasz miesięczny biuletyn: https: // fractionalCiso.com/biuletyn/

Samantha Rutledge, SSCP

Samantha jest starszym analitykiem ds. Bezpieczeństwa cybernetycznego – pomaga klientom w ocenie cyberbezpieczeństwa, zarządzaniu ryzykiem oraz inicjatywie polityki i zgodności. Samantha ma doświadczenie w zakresie reakcji na incydenty, cyfrowej kryminalistyki i dochodzeń w zakresie bezpieczeństwa cybernetycznego. Pracowała w Hewlett Packard Enterprise’s Global Security Department i Centene Corporation’Zespół reagowania na incydenty incydentów z cyberbezpieczeństwem (CSIRT). Samantha jest praktykiem certyfikowanym przez systemy (SSCP). Samantha ma licencjat’stopień na zachodnim gubernatorze’S University in Cyberbezpieczeństwo i zapewnienie informacji.

Opowieści z kliknięcia

Zarejestruj się w naszym comiesięcznym biuletynie dla liderów biznesu w zakresie minimalizacji ryzyka bezpieczeństwa cybernetycznego.

- Ataki i luki

- Kariera w cyberprzestrzeni

- Bezpieczeństwo w chmurze

- Cloud Security Alliance

- Ubezpieczenie cybernetyczne

- Zgodność z cyberbezpieczeństwem

- Kontrola cyberbezpieczeństwa

- Programy bezpieczeństwa cybernetycznego

- Szkolenie cyberbezpieczeństwa

- E-commerce

- Frakcjonalne Ciso

- Przewodniki hartowania

- HIPAA

- Reagowania na incydenty

- IoT Cyberbezpieczeństwo

- ISO 27001

- Porada hasła

- Prywatność

- Zarządzanie programem

- Ria

- Ocena ryzyka i zarządzanie

- SaaS Cyberbezpieczeństwo

- Zasady bezpieczeństwa

- Soc 2

- Oprogramowanie i narzędzia

- Opowieści z kliknięcia

- Wskazówki techniczne

- Bez kategorii

- Zarządzanie dostawcami

Bezpłatny ebook: 5 rzeczy do poznania dla pierwszego Soc 2

- Jak zmierzyć SOC 2

- Oszacuj koszty i długość SOC 2

- Przygotuj się na SOC 2

- Zarządzaj okresem audytu SoC 2

- Wykorzystaj swój SoC 2 dla wzrostu

Jeśli nadawasz SSID Wi-Fi lub utrzymać go w ukryciu?

Steve Larner Steve Larner nosi ponad dziesięć lat zarządzania treścią, edytowaniem i pisaniem w wielu różnych branżach. Jako entuzjasta technologiczna Steve lubi także odkrywać nowe produkty i urządzenia oraz pomagać innym w rozwiązywaniu problemów technologicznych. Przeczytaj więcej 30 sierpnia 2020

Często zadawane pytanie dotyczy bezpieczeństwa Wi-Fi, a w szczególności, czy nadawanie identyfikatora zestawu usług Wi-Fi (SSID) jest ryzykiem bezpieczeństwa. Jeśli pokażesz SSID Wi-Fi lub ukryć go? Pozwalać’S Spójrz.

Co to jest SSID?

SSID to nazwa, którą widzi urządzenie, gdy skanuje drogi oddechowe w poszukiwaniu sieci. Jeśli pozostanie w trybie domyślnym, którego nigdy nie powinieneś robić, SSID zwykle ma nazwę twojego przewoźnika sieciowego lub producenta routera. Jeśli go zmieniasz, nowa nazwa będzie transmitowana na dowolnym urządzeniu w zakresie.

Ideą SSID jest poinformowanie Cię, które sieci są dostępne i o jakiej sile są z twojej istniejącej lokalizacji. To ustawienie pozwala lepiej decydować o tym, z jakim Wi-Fi może połączyć się, albo z najsilniejszym sygnałem lub ten, który umożliwia dostęp publiczny. Jeśli ty’w domu, oczywiście link do tego. Na zewnątrz siła sygnału jest wszystkim w kontaktach z sieciami publicznymi.

Twój router Wi-Fi będzie okresowo nadawał SSID wraz z używanym kanałem i typem bezpieczeństwa. SSID ISN’t ściśle niezbędne do połączenia urządzeń bezprzewodowych, ale i tak jest przesyłane.

Jeśli wyemitował Twój SSID Wi-Fi lub utrzymać go w ukryciu?

Teoretycznie można by pomyśleć, że nie nadawanie sygnału SSID utrudni hakerowi dostęp do sieci. Po co pomagać hakerowi, kiedy nie’Nie muszę, prawda?

W praktyce ukrywanie SSID nie ma żadnej różnicy w bezpieczeństwie Twojej sieci. W rzeczywistości może powodować więcej problemów niż rozwiązuje. Tutaj’s dlaczego.

Twój router Wi-Fi publikuje SSID w Beacon. Jednak informacje o SSID i sieci są również zawarte w pakietach danych. Ten proces występuje, aby router wiedział, gdzie wysłać pakiety po przesłaniu. Zatem zatrzymanie transmisji SSID nie zapobiega transmisji danych sieciowych, ponieważ router potrzebuje tego, aby zapewnić ruch między urządzeniami.

Ukrywając swój SSID, utrudniacie sieci sieci, jednocześnie zapobiegając dodaniu żadnego bezpieczeństwa do sieci.

Dlaczego nie powinieneś ukryć swojego SSID?

Istnieją wady, aby nie nadawać SSID, głównie jeśli używasz starszego komputera. Windows 10 jest całkiem niezły w sieci Wi-Fi i może utrzymywać połączenie z siecią, niezależnie od tego, czy nadajesz SSID, czy nie. Starsze wersje systemu Windows i komputerów korzystających z adapterów Wi-Fi USB mają problemy z znalezieniem i trzymaniem sieci bez SSID.

Zamiast łączyć się ze znanym lub najsilniejszym połączeniem, starsze komputery i niektóre urządzenia mobilne zdecydowałyby się na niższy sygnał wytrzymałościowy z nadawanym SSID. Nawet jeśli SSID ISN’t konieczne do utworzenia połączenia, coś w ramach ich odpowiednich systemów operacyjnych wydawało się, że woli to.

Windows XP i Windows 7 miały ten problem, podobnie jak wczesne wersje Androida. Bezprzewodowe klucze USB zrzuciły połączenie na komputerze Windows 10, gdy nie jest nadawane SSID.

Choć powinno’T być konieczne, aby mieć SSID dla stabilnego połączenia, jest to przynajmniej potrzebne na pewnym poziomie.

Jak zwiększyć bezpieczeństwo Wi-Fi

Jeśli wyłączenie SSID nie ma wpływu na bezpieczeństwo sieci, co robi? Jak powstrzymać hakerów i niechcianych intruzów z sieci Wi-Fi? Czytaj dalej, a ty’zobaczę.

Są trzy rzeczy, które musisz zrobić, aby zabezpieczyć swoją sieć bezprzewodową:

- Użyj szyfrowania WPA 2

- Użyj silnego klucza sieciowego

- Zmień nazwę użytkownika i hasło na router Wi-Fi

Idealnie, powinieneś zainicjować te trzy moment, w którym rozpakujesz router. Większość routerów stron trzecich wymusza zmianę hasła podczas pierwszego logowania się, ale niektóre routery dostawców sieci nie. Tak czy inaczej, zmień nazwę użytkownika z ‘Admin’ i od razu ponownie na nowo hasło. Wartości są po prostu takie – są takie same dla wszystkich produkowanych routerów tego samego modelu i wydania. Ponadto wielu producentów używa tego samego niewykonania zobowiązania dla większości swoich routerów.

Przejdź do routera’S Strona internetowa, a prawdopodobnie znajdziesz ustawienie w ramach Wireless. Ustawienie osobiste lub przedsiębiorstwa’t wiele znaczy, chyba że masz router klasy biznesowej, ale najczęstszą opcją gospodarstwa domowego jest użycie WPA2/Personal.

Wreszcie, kiedy zmienisz SSID na coś osobistego, ale nie można zidentyfikować, zmień klucz dostępu lub hasło na coś silnego. Im bardziej skomplikowane możesz zrobić hasło, tym lepiej, o ile je pamiętasz!

5 mitów bezpieczeństwa Wi-Fi, które musisz teraz porzucić

Wi-Fi ewoluowało na przestrzeni lat, podobnie jak techniki zabezpieczenia sieci bezprzewodowej. Wyszukiwanie w Internecie może odkryć informacje, które’jest przestarzałe i nie są bezpieczne ani istotne, czy to’po prostu mit.

My’LL oddzielić sygnał od szumu i pokazuje najbardziej obecny i skuteczny sposób zabezpieczenia sieci Wi-Fi.

Mit nr. 1: Don’T nadawaj swojego SSID

Każdy router bezprzewodowy (lub punkt dostępu bezprzewodowego) ma przypisaną nazwę sieci. Termin techniczny to Identyfikator Zestawu Serwisowego (SSID). Domyślnie router będzie transmitował swój SSID w sygnałach nawigacyjnych, więc wszyscy użytkownicy w jego zakresie mogą zobaczyć sieć na komputerze lub innym urządzeniu.

Wyłączenie transmisji SSID ukryje twoją nazwę sieci przed przeciętnym Joe, ale to’nie ma blokady dróg dla nikogo, kto zamierza włamać się do twojej sieci, czy to doświadczonego czarnego, czy sąsiedzkiego dzieciaka po prostu wygłupia.

Mit nr. 2: Włącz filtrowanie adresów MAC

Unikalny Media Access Control (PROCHOWIEC) Adres identyfikuje każde urządzenie w sieci. Adres MAC to ciąg alfanumeryczny oddzielony przez kolony, jak to: 00: 02: D1: 1A: 2d: 12. Urządzenia sieciowe używają tego adresu jako identyfikacji, gdy wysyłają i odbierają dane przez sieć. Mit technologiczny twierdzi, że możesz zabezpieczyć swoją sieć i zapobiec dołączeniu niechcianych urządzeń, konfigurując router, aby umożliwić tylko urządzenia, które mają określone adresy MAC.

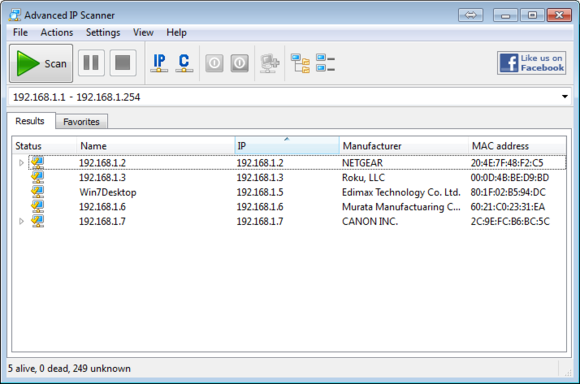

Konfigurowanie takich instrukcji konfiguracji jest łatwe, choć żmudne, proces: Określisz adres MAC każdego urządzenia, na które chcesz zezwolić w sieci, a następnie wypełniasz tabelę w router’S interfejs użytkownika. Żadne urządzenie z adresem MAC, który nie jest w tej tabeli, nie będzie mógł dołączyć do Twojej sieci, nawet jeśli zna twoje hasło sieci bezprzewodowej.

Ale potrzebujesz’t Niepoko. Haker korzystający z bezprzewodowego analizatora sieci będzie mógł zobaczyć adresy MAC każdego komputera’zezwolił w sieci i może zmienić swój komputer’S adres MAC, który pasuje do jednego’w tym stole, który starannie stworzyłeś. Jedyne coś, co ty’LL osiągnęło, postępując zgodnie z tą procedurą, to marnować trochę czasu – chyba że uważasz, że pełna lista adresów MAC klientów sieciowych byłaby przydatna do innego celu.

Filtrowanie Mac-Address może pomóc Ci zablokować przeciętne Joe przed podłączeniem do routera z nieautoryzowanego komputera lub innego urządzenia, ale wygrało’t Zatrzymaj zdeterminowany haker. Jednak utrudni to Twoją sieć legalnym użytkownikom współpracę, ponieważ ty’LL musi skonfigurować router za każdym razem, gdy dodasz do niego nowe urządzenie lub zapewnić gościowi tymczasowy dostęp.

Mit nr. 3: Ogranicz swój router’S Pula adresów IP

Każde urządzenie w sieci musi być również zidentyfikowane przez unikalne protokół internetowy (Ip) adres. Adres IP przypisany routerem będzie zawierał ciąg takich cyfr: 192.168.1.10. W przeciwieństwie do adresu MAC, który urządzenie wysyła do routera, router użyje jego Dynamiczny protokół sterowania hostem (DHCP) serwer do przypisania i wysyłania unikalnego adresu IP do każdego urządzenia łączącego sieć. Według jednego trwałego mitu technologicznego możesz kontrolować liczbę urządzeń, które mogą dołączyć do Twojej sieci, ograniczając pulę adresów IP, które może narysować router – zakres od 192.168.1.1 do 192.168.1.10, na przykład. To’s baloney, z tego samego powodu, że następne roszczenie jest.

Mit nr. 4: Wyłącz swój router’S serwer DHCP

Wadą logika stojąca za tym mitem twierdzi, że możesz zabezpieczyć swoją sieć, wyłączając router’S serwer DHCP i ręczne przypisanie adresu IP do każdego urządzenia. Podobno każde urządzenie, które nie’t mają jeden z przypisanych adresów IP, które wygrałeś’Nie mogę dołączyć do swojej sieci. W tym scenariuszu utworzysz tabelę składającą się z adresów IP i urządzeń’ponownie przypisane, tak jak w przypadku adresów MAC. Ty’d Musisz również ręcznie skonfigurować każde urządzenie, aby użyć określonego adresu IP.

Słabość, która neguje te procedury, polega na tym, że jeśli haker już przeniknął twoją sieć, szybkie skanowanie IP może określić adresy IP, które używa sieci. Haker może następnie ręcznie przypisać kompatybilny adres do urządzenia, aby uzyskać pełny dostęp do sieci. Podobnie jak w przypadku filtrowania adresów MAC, głównym efektem ograniczania adresów IP (lub ręcznego przypisywania ich) jest skomplikowanie procesu łączenia nowych urządzeń, które zatwierdzasz do sieci.

Mit nr. 5: Małe sieci są trudne do penetracji

Ten mit sugeruje, że zmniejszenie routera bezprzewodowego’S Power Transmission utrudni osobie poza domem lub miejscem biznesowym, aby się wkraść na twoją sieć, ponieważ wygrał’Nie mogę go wykryć. To jest najgłupszy pomysł na bezpieczeństwo. Każdy, kto zamierza złamać twoją sieć bezprzewodową, użyje dużej anteny, aby odebrać router’Sygnały S. Zmniejszenie routera’S Power transmisji zmniejszy swój zasięg i skuteczność dla legalnych użytkowników.

Brak mitu: szyfrowanie jest najlepszym bezpieczeństwem sieciowym

Teraz, kiedy my’Wydawane z pięcioma mitami bezpieczeństwa Wi-Fi, niech’S Omów najlepszy sposób na zabezpieczenie sieci bezprzewodowej: szyfrowanie. Szyfrowanie – zasadniczo wspinanie się – dane przemieszczające się po sieci są potężnym sposobem zapobiegania dostępom do danych w znaczącej formie w sensownej formie. Chociaż mogliby im się przechwycić i uchwycić kopię transmisji danych, wygrali’Nie mogę odczytać informacji, przechwytywania haseł logowania lub przejmować konta, chyba że mają klucz do szyfrowania.

Przez lata pojawiło się kilka rodzajów szyfrowania. Przewodowa równoważna prywatność (WEP) zapewnił najlepsze bezpieczeństwo na początku Wi-Fi. Ale dziś szyfrowanie WEP można pękać w ciągu kilku minut. Jeśli to’S jedyne zabezpieczenie, które zapewnia router, lub jeśli niektóre z twoich urządzeń sieciowych są tak stare, że mogą pracować tylko z WEP, to’Długo przeszłość, abyś je przetworzył i uaktualnić do nowszego standardu.

Dostęp chroniony przez Wi-Fi (WPA) przyszedł następny, ale ten protokół bezpieczeństwa również miał problemy z bezpieczeństwem i został zastąpiony przez WPA2. WPA2 istnieje od prawie 10 lat. Jeśli Twój sprzęt jest wystarczająco dorosły, aby ograniczyć się do bezpieczeństwa WPA, powinieneś rozważyć aktualizację.

Zarówno WPA, jak i WPA2 mają dwa różne tryby: osobisty (alias PSK, akronim dla Klucz wstępny) i Enterprise (AKA RADIUS, akronim dla Zdalny wybór uwierzytelniania na serwerze użytkowników). WPA Personal jest przeznaczony do użytku domowego i jest łatwy do skonfigurowania. Po prostu ustanawiasz hasło na router, a następnie wprowadź to hasło na każdym komputerze i innym urządzeniu, które chcesz połączyć z siecią Wi-Fi. Tak długo, jak używasz silnego hasła-zalecam używanie 13 lub więcej znaków i symboli mieszanych-powinno być w porządku. Przywdziewać’t Używaj słów znalezionych w słowniku, właściwych rzeczownikach, nazw osobistych, nazwach zwierząt lub czegoś takiego. Silne hasło może wyglądać tak: H & 5U2V $ (Q7f4*.

Twój router może zawierać funkcję bezpieczeństwa przycisków Konfiguracja chroniona Wi-Fi (WPS). WPS umożliwia dołączenie do urządzenia do sieci bezprzewodowej spędzonej przez WPA2, naciskając przycisk na routerze i przycisk na kliencie (jeśli klient obsługuje również WPS). Jednak wada WPS sprawia, że jest podatny na ataki z siły brutalnej. Jeśli ty’Szczególnie świadome bezpieczeństwa, możesz rozważyć wyłączenie WPS w router.

WPA2 w trybie korporacyjnym jest przeznaczony dla sieci prowadzonych przez firmy i organizacje. Zapewnia wyższy poziom bezpieczeństwa niż WPA, ale wymaga serwera RADIUS lub hostowanej usługi RADIUS.

Teraz, gdy rozumiesz najlepszy sposób na zabezpieczenie sieci, spędzisz kilka minut, upewniając się, że router jest poprawnie skonfigurowany.