Czy Webroot ma numer telefonu?

Bezpieczeństwo mobilne zakupów, bankowości i przeglądania

Zagrożenia ze strony mobilnego złośliwego oprogramowania na urządzeniach z Android ™ nadal rosną wykładniczo. Każdego roku Webroot klasyfikuje miliony nowych aplikacji jako podejrzane lub złośliwe. I ataki iOS również rosną. Dzięki coraz większej liczbie zakupów, bankowości i przeglądania na urządzeniach mobilnych, hakerzy poświęcają większy wysiłek, aby zagrozić tym urządzeniom. Ochrona ich jest ważniejsza niż kiedykolwiek.

Kluczowe punkty:

- Mobilne zagrożenia złośliwego oprogramowania rosną na urządzeniach Android ™ i iOS

- Webroot kategoryzuje podejrzane lub złośliwe aplikacje

- Urządzenia mobilne są podatne na hakowanie podczas zakupów, bankowości i przeglądania

Pytania:

- W jaki sposób urządzenia mobilne są ukierunkowane przez hakerów?

- Co robi Webroot, aby chronić urządzenia mobilne?

- Które typy urządzeń są ukierunkowane przez złośliwe oprogramowanie mobilne?

- Jak Webroot kategoryzuje aplikacje?

- Dlaczego ochrona urządzeń mobilnych jest ważna?

- Jakie funkcje oferuje Webroot dla iPhone® Security?

- Jak Webroot chroni urządzenia Android ™?

- Jakie jest znaczenie bezpiecznego przeglądania stron internetowych?

- Jak Webroot blokuje mobilne zagrożenia?

- Co oferuje Babbed Browsing?

Hakerzy koncentrują się na narażaniu urządzeń mobilnych ze względu na rosnące wykorzystanie zakupów, bankowości i przeglądania na tych urządzeniach.

Webroot oferuje bezpieczne przeglądanie mobilne, które identyfikuje złośliwe strony internetowe i chroni przed phishingiem i innymi taktykami inżynierii społecznej. Zapewnia także oprogramowanie antywirusowe Androida, które automatycznie chroni, skanuje i sprawdza zagrożenia.

Urządzenia Android ™ i urządzenia iOS są podatne na mobilne ataki złośliwego oprogramowania.

Webroot klasyfikuje miliony nowych aplikacji jako podejrzane lub złośliwe.

Ponieważ na urządzeniach mobilnych występuje więcej zakupów, bankowości i przeglądania, kluczowe jest ich ochrona przed hakowaniem i złośliwym oprogramowaniem.

Webroot zapewnia bezpieczne przeglądanie stron internetowych, bezpieczne wyszukiwanie w celu blokowania złośliwych stron internetowych, blokowanie zagrożeń mobilnych za pomocą uczenia maszynowego i sztucznej inteligencji oraz przeglądania tabletek w celu uproszczenia wielozadaniowego i nawigacji.

Bezpieczeństwo mobilne Webroota dla urządzeń Android ™ oferuje silne bezpieczeństwo bez wpływu na wydajność urządzenia. Automatycznie skanuje aplikacje w poszukiwaniu złośliwego oprogramowania i wirusów, blokuje złośliwe strony, które próbują ukraść dane osobowe, i zapewnia łatwe zarządzanie zakładami.

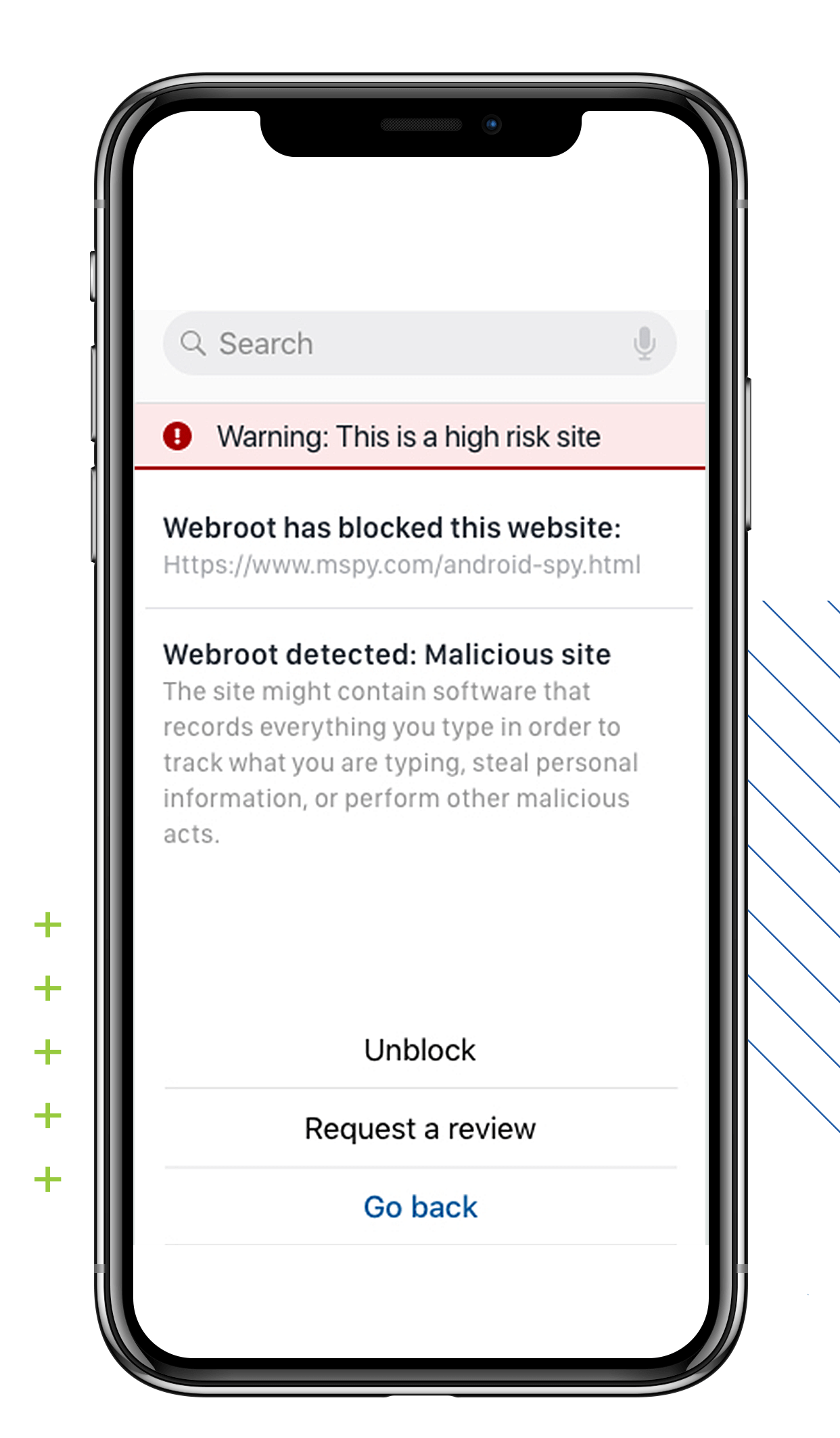

Bezpieczne przeglądanie stron internetowych chroni użytkowników przed odwiedzaniem złośliwych stron internetowych i spadającymi ofiarą w ataki phishingowe lub inżynierii społecznej.

Webroot korzysta z uczenia maszynowego i sztucznej inteligencji z 20-letnim danymi historycznymi do wykrywania i blokowania zagrożeń mobilnych w czasie rzeczywistym.

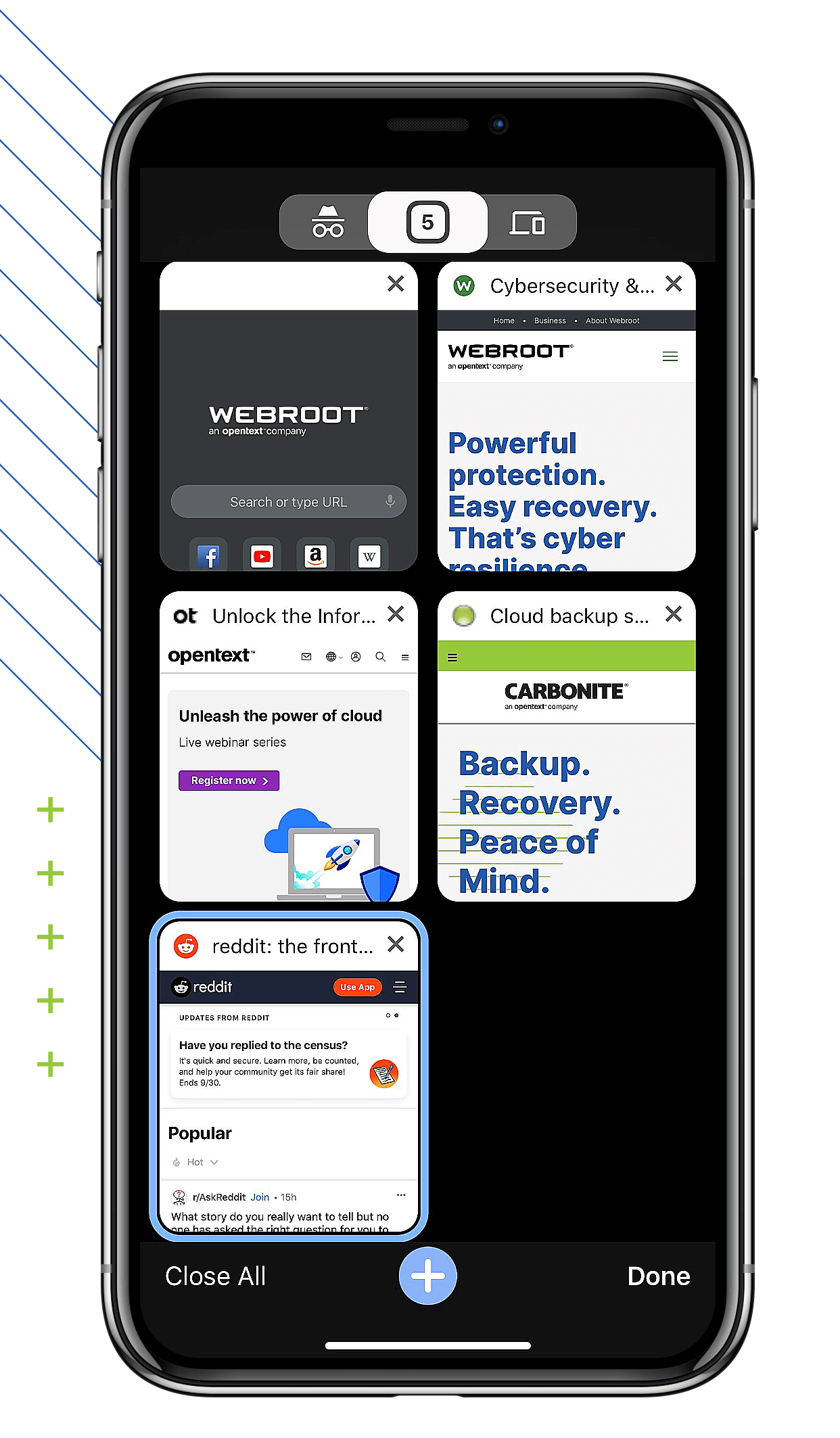

Przeglądanie tabletek upraszcza wielozadaniowość i nawigację online, ułatwiając przełączanie między wieloma otwartymi kartami.

Czy Webroot ma numer telefonu?

Niestety podany tekst nie zawiera żadnych informacji o tym, czy Webroot ma numer telefonu, czy nie.

Czy Webroot ma numer telefonu?

Dave Long, dyrektor ds. Rozwoju w Cage Data.

Bezpieczeństwo mobilne zakupów, bankowości i przeglądania

Zagrożenia ze strony mobilnego złośliwego oprogramowania na urządzeniach z Android ™ nadal rosną wykładniczo. Każdego roku Webroot klasyfikuje miliony nowych aplikacji jako podejrzane lub złośliwe. I ataki iOS również rosną. Dzięki coraz większej liczbie zakupów, bankowości i przeglądania na urządzeniach mobilnych, hakerzy poświęcają większy wysiłek, aby zagrozić tym urządzeniom. Ochrona ich jest ważniejsza niż kiedykolwiek.

Jak Webroot może zapewnić Ci bezpieczeństwo

Bezpieczne mobilne przeglądanie stron internetowych identyfikuje złośliwe strony internetowe i chroni przed phishingiem i innymi taktykami inżynierii społecznej mające na celu wykorzystanie danych osobowych w czasie rzeczywistym. Android Antivirus automatycznie chroni, skanuje i sprawdza wszystkie aplikacje i aktualizacje zagrożeń bez przerwy.

Bezpieczeństwo mobilne dla twojego iPhone’a ®

Bezpieczne przeglądanie internetowe

Proste w użyciu, potężne bezpieczeństwo internetowe dla twojego iPhone®, które wygrały’t Prędkość przeglądania uderzenia

Bezpieczne wyszukiwanie

Blokuje złośliwe strony internetowe, które kradną dane osobowe podczas korzystania z przeglądarki Webroot lub Safari®

Zablokować mobilne zagrożenia

Bezmorne przeglądanie wspierane przez uczenie maszynowe i sztuczną inteligencję z 20-letnim danymi historycznymi

PRZESWOŁANIE PRZESWOLANE

Upraszcza wielozadaniowość i nawigację online.

Bezpieczeństwo mobilne urządzeń z Android ™

Nowe bezpieczeństwo mobilne Webroot

Załóż swoją najlepszą obronę przed hakerami – bez wpływu na wydajność urządzenia

Potężny, łatwy bezpieczeństwo

Automatycznie skanuje aplikacje w poszukiwaniu złośliwego oprogramowania i wirusów

Ochrona tożsamości

Blokuje złośliwe strony, które próbują ukraść Twoje dane osobowe lub zaszkodzić urządzeniu

Łatwe zarządzanie zakładami

Szybko znajdź i uzyskaj dostęp do najnowszych kart i łatwo zamknij lub dodaj nowe karty

Czy Webroot ma numer telefonu?

Dostarczaj lepsze, szybsze wyniki w świecie wielu chmury

Opentext World Innovation Summits

Napięcie opentext jest liderem

The Forrester Wave ™: Platforme bezpieczeństwa danych, Q1 2023: Zobacz, jak mierzą najbardziej znaczące dostawcy platform bezpieczeństwa danych

Opentext mianował lidera w Forrester Wave ™: Content Platforms, Q1 2023

Odkryj swoją przewagę informacyjną

Master Modern Work

Digitalizuj łańcuchy dostaw

Twórz doświadczenia skoncentrowane na komunikacji

Zbuduj odporny i bezpieczniejszy świat

Uwolnij kreatywność programistów

Zarządzaj informacjami bezpiecznie, inteligentnie i jako całością, zamiast jej części, aby podniecić każdą osobę i każdą organizację.

Zarządzaj informacjami na skalę

Chmura opentext

W różnych branżach i na całym świecie OpenText upoważnia organizacje do inteligentnej skalowania operacji na cyfrową przyszłość.

Zarządzaj treściami, które zasilają biznes

Modernizuj pracę poprzez ulepszone integracje, solidne zarządzanie treścią i inteligentną automatyzację, łączenie treści z cyfrową firmą w celu wyeliminowania silosów i zapewnienia wygodnego, bezpiecznego i zgodnego zdalnego dostępu do informacji.

Połącz raz, osiągnij wszystko

Połącz ludzi, procesy i technologie oraz wzmocnij bezpieczną współpracę i inteligencję biznesową w czasie rzeczywistym na jednej, ujednoliconej platformie zdolnej do budowania globalnych i zrównoważonych łańcuchów dostaw, szybko wdrażając nowych partnerów handlowych i usuwanie silosów informacyjnych.

Twórz klientów na całe życie

Zbuduj niezapomniane i dostosowane doświadczenia klientów za pomocą jednej platformy z niezrównanym zakresem możliwości obsługi całej podróży klienta.

Zabezpieczyć, zbadać, odzyskać

Ciesz się spokojem z najlepszym w klasie cyberbezpieczeństwa, ochroną danych, cyfrowymi rozwiązaniami bezpieczeństwa kryminalistycznego i końcowego. Znajdź i zbieraj złożone dowody szybciej i zdalnie reaguj na cybertreat.

Zarządzanie informacjami jako usługa

Utwórz fascynujące aplikacje korporacyjne, ulepszaj istniejące inwestycje lokalne lub rozszerz rozwiązania do chmury szybciej i bardziej opłacalnie dzięki usług API programistów.

Przechwytywaj i wzbogacaj dane na skalę

Wygeneruj wgląd, aby poinformować o podejmowaniu decyzji, inteligentnie zautomatyzował procesy i dostarczyć informacje tam, gdzie jest to potrzebne, zwiększając ludzką zdolność i wzmacniając innowacje.

Zwolnij czas na kreatywność i innowacje

Zautomatyzuj powtarzające się zadania, organizuj procesy w wielu systemach, szybko buduj aplikacje i upoważnij pracowników do podejmowania decyzji opartych na danych.

Liderzy branży zaufaj opentext

Zajmij się najtrudniejszymi wyzwaniami biznesowymi na świecie ze sprawdzonymi rozwiązaniami i usługami zarządzania informacjami

Zaprojektowany dla codziennych bohaterów, zbudowany dla profesjonalistów IT.

Platforma RMM i PSA w jednym w jednym.

Oprogramowanie RMM, dostęp do zdalnego, automatyzacje IT, zarządzanie łatami, skryptowanie, bilety i raportowanie.

Nie wymagamy karty kredytowej

Ostatnie alerty –

Atera powiadomienia o tym, zanim się pojawią, więc zawsze możesz im zapobiegać.

Aktywność biletu –

Zapewnij najlepszą obsługę klienta z naszym pomocy technicznej, fakturowania i raportowania.

Podsumowanie statusu łatki –

Zaoszczędź czas, automatyzując łatki dla każdego rodzaju oprogramowania na urządzeniach użytkowników końcowych.

Dodaj nieograniczone urządzenia –

Masz teraz pełny widok swoich sieci IT. Urządzenia nieograniczone, stała cena.

Departamenty IT i MSP na całym świecie osiągnęły kolejny poziom.

Klienci nowej generacji

Wszystko, czego potrzebujesz, aby dotrzeć do miejsca, w którym chcesz być.

POWITANIE

DO

Następny poziom tego

Wszystko w jednym

Jedno kompleksowe rozwiązanie RMM

Zbudowany dla profesjonalistów IT.

Zdalne monitorowanie i zarządzanie, dostęp do zdalnego dostępu, pomocy, rozliczenia i raportowanie. Dostajesz każdą funkcję, każde narzędzie – wszystko, czego potrzebujesz – aby usprawnić swój przepływ pracy i zacząć od poniedziałku rano.

Łatwy w użyciu

Łatwe i szybkie wdrażanie

Aby uderzyć w ziemię.

Utrzymuj wszystko, co działa płynnie dzięki intuicyjnej konstrukcji Atera i przezroczystym interfejsie. Zbudowany dla profesjonalistów, którzy potrzebują czegoś, co pomoże im pracować mądrzej i szybciej.

Pay-Per Technick

Zarządzaj nieograniczonymi urządzeniami,

bez łamania banku.

Zaoszczędź dużo pieniędzy dzięki naszym destrukcyjnym, uczciwym i przejrzystym cenom. Z nieograniczonymi urządzeniami masz teraz swobodę mówienia tak. Ty’Nigdy nie miał problemów z niezręcznymi rozmowami na temat podnoszenia cen, a zamiast ciebie’LL Garner Lojalność klientów.

IT Automations

Zwiększ swoje procesy pracy

poprzez automatyzację.

Zasady automatyzacji IT, biblioteka scenariuszy i wyłączne oprogramowanie do zarządzania łatami zajmują się pracami, abyś mógł przyspieszyć i kształtować przyszłość.

Urządzenia zarządzane

Skrypty, udostępnione w naszej bibliotece

Zdalne monitorowanie i zarządzanie (RMM)

Zajęte radzeniem sobie z tym, co dziś na ciebie rzuca?

A może ty’Szuka maksymalizacji wydajności czasu?

Dostosuj swoje zdalne oprogramowanie monitorowania i zarządzania w ciągu kilku minut. Dzięki całkowitej widoczności i kontroli sieci klientów z dowolnego urządzenia, możesz teraz zapewnić natychmiastową, pierwszorzędną obsługę IT, gdziekolwiek, w dowolnym momencie.

Uzyskaj pełną widoczność sieci klientów z dowolnego urządzenia, gdziekolwiek.

Helpdesk, Billing and Reporting (PSA)

Pakowane z możliwościami zarządzania biletami i raportowaniem, bądź na szczycie swojej gry ze usprawnioną codzienną działalnością biznesową i zapewnij najlepszą obsługę klienta dzięki naszej najnowocześniejszej automatyzacji usług profesjonalnych (PSA).

Usprawnij codzienne operacje biznesowe, aby zapewnić najlepszą obsługę klienta.

Skrawek

Kierownictwo

Zapisz czas, automatyzując łatki dla systemu Windows, Mac i każdy rodzaj oprogramowania na urządzeniach użytkowników końcowych i pozostań na bieżąco. Zapewnij szczelne bezpieczeństwo przed hakerami, eliminując luki w zabezpieczeniach.

Zautomatyzuj łatki dla systemu Windows, Mac i innych systemów operacyjnych na urządzeniach użytkowników końcowych.

Dostęp zdalny

Nasze integracje z Splashtop i AnyDesk pozwalają na natychmiastowy dostęp i wsparcie na żądanie bez żadnych ukrytych kosztów. Obsługuj dowolne urządzenie w dowolnym miejscu, w dowolnym momencie z najbezpieczniejszymi, najlepszymi narzędziami dostępu do zdalnego dostępu. Idź tam i gdziekolwiek, z Aterą.

Obsługuj dowolne urządzenie w dowolnym miejscu, w dowolnym momencie, dzięki najbezpieczniejszym narzędziom dostępu zdalnego.

Wykrywanie sieci

Natychmiastowe skanowanie sieci? Masz to.

Masz teraz pełny widok wszystkich sieci IT swoich klientów. Po prostu stwórz kompleksową inwentaryzację wszystkich zasobów i gotowe. Atera ma wszystko, czego potrzebujesz, aby rosnąć i mocy dzięki swoim celom.

Uzyskaj kompletny widok swoich klientów IT Networks z kompleksowymi zapasami.

Wszystkie narzędzia potrzebne do świadczenia usługi 360 ° – scentralizowane.

Zaprogramuj swój plac zabaw

Dane do faktury

Zomentum

Zomentum Revenue Platform jest miejscem docelowym do zarabiania, zarządzania i wzrostu przychodów w sprzedaży IT.

Bezpieczeństwo

Eset

Platforma ESET Cyberbezpieczeństwo integruje proaktywne możliwości zapobiegania naruszeniom, wykryciu i reakcji.

![]()

Dostęp zdalny

Anydesk

Bezpieczny i niezawodny zdalny dostęp zarówno do urządzeń Mac, jak i Windows.

Kopia zapasowa

Acronis

Kopia zapasowa i ochrona cybernetyczna z elastycznym przechowywaniem, natychmiastowym przywracaniem, bezpieczeństwem danych i innymi.

Bezpieczeństwo

Emsisoft

Inteligentny wirus i złośliwe oprogramowanie z dyskretnym, podwójnym bezpieczeństwem.

Bezpieczeństwo

Webroot

Ochrona końcowa oparta na chmurze i blokowanie niechcianych żądań domeny internetowej w czasie rzeczywistym.

Bezpieczeństwo

Malwarebytes

Zarządzanie bezpieczeństwem punktu końcowego, subskrypcje licencyjne, dostęp oparty na role, raportowanie i więcej.

Dostęp zdalny

Splashtop

Natychmiastowy i bezpieczny zdalny dostęp dla wszystkich użytkowników, w tym włączenie Atera’S Praca z domu.

[ESC] Mundane zadania,

Zautomatyzuj swoją przyszłość

Oprogramowanie RMM, PSA i zdalny dostęp, które zmienią sposób, w jaki go uruchamiasz.

Dave, my’zawsze tutaj, aby uratować wielkie pieniądze.

„Atera zaoszczędziła pieniądze z organizacji. Patrzymy na Aterę jako dodatkowy pracownik, który płacimy tylko około 300 USD miesięcznie. To niesamowite oszczędności niż konieczność zatrudnienia kogoś do wykonania wszystkich zadań, które Atera wykonuje dla nas.”

Dave Long, dyrektor ds. Rozwoju w Cage Data.

Kimberly, Atera jest wyobrażonym przyjacielem, którego nigdy nie wiedziałeś, że potrzebujesz.

„Atera’Oprogramowanie RMM w całości w jednym jest bardzo łatwe w użyciu, nie tylko dla mnie, ale nawet dla osób, które twierdziły: „Nie jestem w tym zbyt dobry.„Po jego zainstalowaniu i skonfigurowaniu, działa sama w sobie.”

Kimberly Bassett, dyrektor ds. Technologii w Jetty It Solutions.

Rozmowy pieniężne, Chris. Pieniądze mówią.

„Uruchomienie nowego MSP nie jest łatwe. Istnieje tak wiele możliwości rozwiązań RMM, ale Atera utknęła ze względu na swój model cenowy. Rozpocząłem próbę i natychmiast zacząłem wdrożyć moich klientów.”

Chris D, prezes/dyrektor generalny “Inteligentny to”.

Martin, zawsze idź duży lub idź do domu.

„Atera’S RMM i PSA pozwalają na większą i lepszą obsługę istniejącym klientom, możliwość rozszerzenia mojej bazy klientów i nie kompromisu na poziomie usług w cenie, która jest przystępna cena.”

To łatwe, Thomas. Łatwe jak niedzielne poranki.

„Monitorowanie sieci i projekty IT jest łatwe, a wszystkie oparte na SaaS. Atera ma potężny projekt z potężnymi narzędziami, które mogą monitorować wiele serwerów i ma jedną z najlepszych automatyzacji IT.”

Thomas C, asystent technologii informatycznych.

Zrób deszcz, Donald. Spraw, żeby padało.

„Jeśli masz 1000 punktów końcowych, które zarządzasz, wydasz od 600 do 1000 USD miesięcznie na inne narzędzia monitorowania i zarządzania zdalnym. To tylko 99 USD/użytkownik z Atera. Po stronie niskiej, która jest rocznym oszczędnościami w wysokości 6 000 USD.”

Donald H, prezydent/CTO “Moja firma IT”.

To jest bilet, Paul!

„Proces rejestracji platformy Atera RMM był super prosty i możesz zacząć go używać po wyjęciu z pudełka pierwszego dnia. Po prostu wdrożyć agenta i idź.”

Paul Y, kierownik ds. Usług informacyjnych.

Twój tajny arsenał narzędzi – automatyki.

Działaj mądrzej,

nie mocniej.

Jesteś skończony’T mieć czas lub pieniądze na zmarnowanie na nieożyciejące, powtarzające się zadania. Okres. Zautomatyzuj (prawie) każde zadanie w urządzeniach systemu Windows, Mac OS i Linux z elastycznymi i konfigurowalnymi progami, wraz z naszą obszerną, kompleksową i bezpłatną biblioteką skryptową. Destruve IT Automations umieszczają cię z powrotem do kierowcy’siedzisko jako profesjonalista IT.

Jeden mały krok dla człowieka,

Jeden gigantyczny skok dla profesjonalistów IT.

Przeglądaj wszystkie nasze funkcje, bezpłatne przez 30 dni.

Używamy plików cookie, aby upewnić się, że masz Najlepsze doświadczenie na naszej stronie. Klikając “Rozumiem” Akceptujesz nasze użycie plików cookie. Ustawienia plików cookie to dostały!

Polityka prywatności i plików cookie

Przegląd prywatności

Ta strona internetowa korzysta z plików cookie, aby poprawić Twoje wrażenia podczas nawigacji po stronie internetowej. Z tych plików cookie, pliki cookie, które są skategoryzowane w razie potrzeby, są przechowywane w przeglądarce, ponieważ są niezbędne do działania podstawowych funkcjonalności strony internetowej. Używamy również plików cookie, które pomagają nam analizować i rozumieć, w jaki sposób korzystasz z tej witryny. Te pliki cookie będą przechowywane w przeglądarce tylko za twoją zgodą. Masz również możliwość rezygnacji z tych plików cookie, ale rezygnacja z niektórych z tych plików cookie może mieć wpływ na twoje wrażenia z przeglądania. Aby uzyskać dalsze wyjaśnienia, przeczytaj więcej na stronie Polityki prywatności.