If (typ EZ_AD_Units! Undefined) (728,90, vpnsuccess_com-box-3, ezslot_18,129, 0, 0); __ez_fad_position (div-gpt-ad-vpnsuccess_com-box-3-0); Czy oprogramowanie szpiegujące blokowe VPN? Sprawdź te 6 wskazówek

Wykryto wirusa

VPN przeciwko wirusom i złośliwym oprogramowaniu: tak lub nie?

Złośliwe oprogramowanie… wirusy…W pewnym momencie musiałeś o nich słyszeć. Ale my’na pewno tych, którzy nie są’T dobre rzeczy – złośliwe oprogramowanie jest niesławne do kradzieży i usuwania danych, szpiegowania, uszkodzenia sprzętu i wielu więcej. Więc to’S Coś Ty’D oczywiście chcę uniknąć.

Potężne narzędzie bezpieczeństwa cybernetycznego, VPN, mogło przekazać ci umysł w tym względzie. Ale czy ogólnie jest skuteczny przeciwko wirusom i złośliwym oprogramowaniu? W tym artykule’LLL LIST Co Jest I Isn’T na VPN’S Lista opisu stanowiska. Pozwalać’S zacznij.

Jak wiedzieć, czy Twoje urządzenie jest zakażone wirusem

Notatka: Chociaż często używane zamiennie, złośliwe oprogramowanie i wirusy są technicznie różne. Podczas gdy złośliwe oprogramowanie jest terminem dla każdego złośliwego oprogramowania, Wirus to specyficzny rodzaj złośliwego oprogramowania, który replikuje się na inne programy.

Po pierwsze, skąd wiesz, czy Twoje urządzenie jest zakażone wirusem? Cóż, może mieć wirusa, jeśli zauważysz następujące:

- Niezwykle wolne prędkości i wydajność

- Częste urządzenie ulega awarii

- Nieznane programy, które zaczynają się po włączeniu urządzenia

- Masowe e -maile wysyłane z twojego konta

- Zmiany w twoim urządzeniu’S spersonalizowane funkcje i hasła

Czy VPN są bezpieczne?

Przed przejściem do VPN wielu zastanawia się, czy to rozwiązanie bezpieczna. Bez zbędnych ceregieli – tak, użycie VPN jest bezpieczne, Ale tylko jeśli korzystasz z wiarygodnego dostawcy. Wiemy, że jest tam wiele bezpłatnych VPN. Jednak bez względu na brak ceny może być brak ceny, można’T gwarantuje ich bezpieczeństwo i niezawodność. W tym przypadku wygrałeś’t płacić za pieniądze, ale w ograniczonej funkcjonalności i ryzyku ujawnienia lub sprzedaży danych.

Niezawodny VPN to świetne narzędzie bezpieczeństwa cybernetycznego. Podobne do tego, jak możesz pozostawić ślady podczas chodzenia, pozostawiasz również ślady cyfrowe podczas korzystania z Internetu. A VPN pomaga usunąć te ślady (dane osobowe, zapisy działań online itd.) W celu ochrony prywatności online. Ale co jeszcze może zrobić VPN? Jest antywirusem w porządku obrad? Pozwalać’Stunuj się, aby się dowiedzieć.

Czy VPN może chronić Cię przed wirusem?

Nie – zapobieganie otrzymywaniu wirusów jest’t na VPN’S Opis stanowiska. Choć skutecznie chronić twoją prywatność, to nie’t trzymaj wirusy na dystans samodzielnie. Alert spoilera – VPN może jednak chronić cię przed jakimś złośliwym oprogramowaniem, ale więcej o tym za chwilę.

Ochrona VPN: co’S zawiera?

Chociaż VPN nie’T chronisz cię bezpośrednio przed wirusami, to’jest użyteczny w ochronie przed innymi, nie mniej niepokojącymi rzeczami. Czym oni są? My’VE skompilował dla Ciebie listę.

Publiczne hotspot Snoopers

Łączenie się z publicznym hotspotem Wi-Fi często wydaje się być ratunkiem. Jednak ostrzegam, że Te sieci mogą wyrządzić więcej szkody niż pożytku, znane z niezaszyfrowanych połączeń i wysokiej ekspozycji na cyberataki. Kolejną rzeczą, dla których publiczne hotspoty są znane, są szpiegowie lub hakerzy, którzy widzą wszystko’ponownie do połączenia. Na szczęście korzystanie z VPN podczas łączenia się z hotspotem daje warstwę szyfrowania między twoją aktywnością a światem zewnętrznym, Pozostawiając hakerów, aby żeruj na kogoś innego.

Blokowanie reklamy i złośliwego oprogramowania

560 000 nowych elementów złośliwego oprogramowania są wykrywane codziennie. I oni’Często przenoszone przez nieustępliwe reklamy w Internecie. Na szczęście wiele zaawansowanych VPN zwykle ma wbudowany bloker reklam i złośliwego oprogramowania. Tak więc, chociaż VPN nie’t Zapobiegaj bezpośrednio wirusom, w pewnym sensie chroni przed atakami złośliwego oprogramowania. Te blokery mogą zidentyfikować i blokować witryny hostingowe złośliwego oprogramowania, więc nigdy nie dociera do urządzenia na początek.

ISP Switching

Korzystanie z wiarygodnego VPN jest najlepsze do ukrywania aktywności internetowej przed dostawcą usług internetowych (ISP). Oprócz szyfrowania wszystkich informacji o Tobie, VPN przenosi również Twój adres IP do VPN’Serwer S. Oznacza to, że twój dostawca usług internetowych może’rozszyfruj zawartość ruchu internetowego, ani nie można ustalić, dokąd podróżuje twój ruch. Oznacza to, że twój dostawca dostawcy dostawcy usług internetowych tylko widzi zaszyfrowane Dane podróżujące na serwer, ale Móc’t Nie zobacz dokładnie, jakie witryny odwiedzasz lub cokolwiek robisz.

Pokrycie ISP

Podobnie możesz ominąć dławienie dostawcy usług internetowych (gdy usługodawcy internetowe celowo ogranicza Twój Internet’Smutka s) z VPN, ponieważ ukryje treść Ciebie’Ponowne przeglądanie z twojego ISP. To’s proste jako dzień tutaj – ponieważ VPN blokuje dostawcę usług internetowych przed oglądaniem Twojej aktywności w sieci, ten ostatni może’t przepadłem dowolnym.

Zapobieganie śledzeniu

Oprócz dostawców usług internetowych, inne strony trzecie, takie jak właściciele witryn, agencje reklamowe, wyszukiwarki, mogą również śledzić Twoje dane. Jednak VPNS maskowanie twojego adresu IP i lokalizacji oznacza, że wygrałeś’t Bądź ukierunkowany. A ponieważ samo połączenie jest zaszyfrowane, żaden szpieka nie może przechwycić Twojej komunikacji.

Ochrona VPN: co’S nie wliczone?

W tym samym czasie VPN ISN’Wszechmogący. Tutaj’S co wygrał’t Chroń cię przed.

Zakazana strona internetowa lub aplikacja

VPN może’t chronisz, jeśli odwiedzisz zagrożoną stronę internetową lub pobranie złośliwej aplikacji.

If (typ EZ_AD_Units! Undefined) (728,90, vpnsuccess_com-box-3, ezslot_18,129, 0, 0); __ez_fad_position (div-gpt-ad-vpnsuccess_com-box-3-0); Czy oprogramowanie szpiegujące blokowe VPN? Sprawdź te 6 wskazówek

Wykryto wirusa

VPN przeciwko wirusom i złośliwym oprogramowaniu: tak lub nie?

Złośliwe oprogramowanie… wirusy…W pewnym momencie musiałeś o nich słyszeć. Ale my’na pewno tych, którzy nie są’T dobre rzeczy – złośliwe oprogramowanie jest niesławne do kradzieży i usuwania danych, szpiegowania, uszkodzenia sprzętu i wielu więcej. Więc to’S Coś Ty’D oczywiście chcę uniknąć.

Potężne narzędzie bezpieczeństwa cybernetycznego, VPN, mogło przekazać ci umysł w tym względzie. Ale czy ogólnie jest skuteczny przeciwko wirusom i złośliwym oprogramowaniu? W tym artykule’LLL LIST Co Jest I Isn’T na VPN’S Lista opisu stanowiska. Pozwalać’S zacznij.

Jak wiedzieć, czy Twoje urządzenie jest zakażone wirusem

Notatka: Chociaż często używane zamiennie, złośliwe oprogramowanie i wirusy są technicznie różne. Podczas gdy złośliwe oprogramowanie jest terminem dla każdego złośliwego oprogramowania, Wirus to specyficzny rodzaj złośliwego oprogramowania, który replikuje się na inne programy.

Po pierwsze, skąd wiesz, czy Twoje urządzenie jest zakażone wirusem? Cóż, może mieć wirusa, jeśli zauważysz następujące:

- Niezwykle wolne prędkości i wydajność

- Częste urządzenie ulega awarii

- Nieznane programy, które zaczynają się po włączeniu urządzenia

- Masowe e -maile wysyłane z twojego konta

- Zmiany w twoim urządzeniu’S spersonalizowane funkcje i hasła

Czy VPN są bezpieczne?

Przed przejściem do VPN wielu zastanawia się, czy to rozwiązanie bezpieczna. Bez zbędnych ceregieli – tak, użycie VPN jest bezpieczne, Ale tylko jeśli korzystasz z wiarygodnego dostawcy. Wiemy, że jest tam wiele bezpłatnych VPN. Jednak bez względu na brak ceny może być brak ceny, można’T gwarantuje ich bezpieczeństwo i niezawodność. W tym przypadku wygrałeś’t płacić za pieniądze, ale w ograniczonej funkcjonalności i ryzyku ujawnienia lub sprzedaży danych.

Niezawodny VPN to świetne narzędzie bezpieczeństwa cybernetycznego. Podobne do tego, jak możesz pozostawić ślady podczas chodzenia, pozostawiasz również ślady cyfrowe podczas korzystania z Internetu. A VPN pomaga usunąć te ślady (dane osobowe, zapisy działań online itd.) W celu ochrony prywatności online. Ale co jeszcze może zrobić VPN? Jest antywirusem w porządku obrad? Pozwalać’Stunuj się, aby się dowiedzieć.

Czy VPN może chronić Cię przed wirusem?

Nie – zapobieganie otrzymywaniu wirusów jest’t na VPN’S Opis stanowiska. Choć skutecznie chronić twoją prywatność, to nie’t trzymaj wirusy na dystans samodzielnie. Alert spoilera – VPN może jednak chronić cię przed jakimś złośliwym oprogramowaniem, ale więcej o tym za chwilę.

Ochrona VPN: co’S zawiera?

Chociaż VPN nie’T chronisz cię bezpośrednio przed wirusami, to’jest użyteczny w ochronie przed innymi, nie mniej niepokojącymi rzeczami. Czym oni są? My’VE skompilował dla Ciebie listę.

Publiczne hotspot Snoopers

Łączenie się z publicznym hotspotem Wi-Fi często wydaje się być ratunkiem. Jednak ostrzegam, że Te sieci mogą wyrządzić więcej szkody niż pożytku, znane z niezaszyfrowanych połączeń i wysokiej ekspozycji na cyberataki. Kolejną rzeczą, dla których publiczne hotspoty są znane, są szpiegowie lub hakerzy, którzy widzą wszystko’ponownie do połączenia. Na szczęście korzystanie z VPN podczas łączenia się z hotspotem daje warstwę szyfrowania między twoją aktywnością a światem zewnętrznym, Pozostawiając hakerów, aby żeruj na kogoś innego.

Blokowanie reklamy i złośliwego oprogramowania

560 000 nowych elementów złośliwego oprogramowania są wykrywane codziennie. I oni’Często przenoszone przez nieustępliwe reklamy w Internecie. Na szczęście wiele zaawansowanych VPN zwykle ma wbudowany bloker reklam i złośliwego oprogramowania. Tak więc, chociaż VPN nie’t Zapobiegaj bezpośrednio wirusom, w pewnym sensie chroni przed atakami złośliwego oprogramowania. Te blokery mogą zidentyfikować i blokować witryny hostingowe złośliwego oprogramowania, więc nigdy nie dociera do urządzenia na początek.

ISP Switching

Korzystanie z wiarygodnego VPN jest najlepsze do ukrywania aktywności internetowej przed dostawcą usług internetowych (ISP). Oprócz szyfrowania wszystkich informacji o Tobie, VPN przenosi również Twój adres IP do VPN’Serwer S. Oznacza to, że twój dostawca usług internetowych może’rozszyfruj zawartość ruchu internetowego, ani nie można ustalić, dokąd podróżuje twój ruch. Oznacza to, że twój dostawca dostawcy dostawcy usług internetowych tylko widzi zaszyfrowane Dane podróżujące na serwer, ale Móc’t Nie zobacz dokładnie, jakie witryny odwiedzasz lub cokolwiek robisz.

Pokrycie ISP

Podobnie możesz ominąć dławienie dostawcy usług internetowych (gdy usługodawcy internetowe celowo ogranicza Twój Internet’Smutka s) z VPN, ponieważ ukryje treść Ciebie’Ponowne przeglądanie z twojego ISP. To’s proste jako dzień tutaj – ponieważ VPN blokuje dostawcę usług internetowych przed oglądaniem Twojej aktywności w sieci, ten ostatni może’t przepadłem dowolnym.

Zapobieganie śledzeniu

Oprócz dostawców usług internetowych, inne strony trzecie, takie jak właściciele witryn, agencje reklamowe, wyszukiwarki, mogą również śledzić Twoje dane. Jednak VPNS maskowanie twojego adresu IP i lokalizacji oznacza, że wygrałeś’t Bądź ukierunkowany. A ponieważ samo połączenie jest zaszyfrowane, żaden szpieka nie może przechwycić Twojej komunikacji.

Ochrona VPN: co’S nie wliczone?

W tym samym czasie VPN ISN’Wszechmogący. Tutaj’S co wygrał’t Chroń cię przed.

Zakazana strona internetowa

Administratorzy witryny nie mogą przestrzegać najlepszych praktyk w celu zabezpieczenia danych. A jeśli strona nie’T Przechowywać swoje informacje prawidłowo, może zostać skradzione lub niewłaściwie wykorzystywane. Musisz więc uważać, do których witryn podajesz swoje informacje, jak może VPN’t chroń cię, jeśli ta strona’s zagrożony.

Dane, które chętnie się rozdano

Jeśli celowo przekazujesz swoje dane, na przykład na Facebooku lub Google, wyrażasz swoją zgodę. Więc jeśli udostępnisz pewne dane osobowe i zostaje one przechwycone przez stronę trzecią, tam’nic, co może zrobić VPN.

Zapobieganie witrynie złośliwego oprogramowania

Jak my’Wspomniane wcześniej niektóre VPN zapewniają prawdziwy klejnot w postaci blokatora reklam/złośliwego oprogramowania, który ostrzega przed dostępem do niebezpiecznej strony. Ale jakiś don’T. Więc jeśli to’jest dla Ciebie niezbędną funkcją, powinieneś sprawdzić, czy oferuje to dostawca.

Zarażone torrenty

Ten sprowadza się do twojego samozadowolenia. Możesz uzyskać ostrzeżenie, że witryna hosting linków do torrentów, podobnie jak Pirate Bay, jest niebezpieczna i chociaż wiele plików jest wolnych od infekcji, inne mogą być pakowane w złośliwe oprogramowanie. Jeśli plik zawiera wirusa, wygrał VPN’t Ci pomóż.

Próby inżynierii społecznej

Dzisiaj niesławne są ataki inżynierii społecznej, które w dużej mierze grają na zaufaniu użytkowników. Wśród nich są miejsca phishingowe zwykle zaprojektowane tak, aby wyglądały identycznie z legalnym. Poza tym oni’rec jest teraz bardziej rozpowszechnionym rodzajem fałszywej aktywności niż witryny złośliwego oprogramowania, przewyższając ich od 8 do 1. Przykładem jednej powszechnie naśladowanej witryny jest PayPal, ponieważ uzyskanie dostępu do poświadczeń użytkownika jest z pewnością opłacalne dla hakerów. A jeśli ufasz oszustwie, oni’Dostaj się z przeszłości funkcji bezpieczeństwa VPN.

Podsumowując to i odpowiedzieć na nasze główne pytanie – VPN przeciwko wirusom – nie, ale VPN przeciwko (inne rodzaje) złośliwego oprogramowania – tak!

Cybergiene: jak chronić się przed wirusami?

Wreszcie, powinieneś nie’T Niech wszystko pójdzie z prądem. To’Sm, niech’S Oczydź kilka sposobów, aby pomóc w utrzymaniu wirusa urządzenia bez wirusa.

1. Informuj swój system operacyjny i aplikacji

Musisz sprawdzić nowe aktualizacje systemów operacyjnych i aplikacji, ponieważ zapewniają one nowe funkcje, rozwiązać problemy związane z bezpieczeństwem i poprawić prywatność.

2. Unikaj pirackiego materiału

Oprócz bycia nielegalnym, takie pliki mogą często zawierać wirusy i inne rodzaje złośliwego oprogramowania, które mogą zainfekować urządzenie. Więc to’Lepiej się z nich unikać.

3. Uważaj na oszustwa phishingowe ze stronami i e -mailami

Ataki phishingowe są dziś wszędzie w Internecie -’T tworzenie legalnych, ale złośliwych stron zajmuje. Aby uniknąć takich oszustw, zawsze powinieneś sprawdzić adres internetowy na pasku adresu URL (zwróć większą uwagę na te strony, które mogą przechowywać Twoje dane osobowe, takie jak PayPal). Możesz także sprawdzić status certyfikacji Witryny i sprawdzić, czy tam’S symbol blokady obok adresu URL, jak tutaj:

Brak symbolu blokady wskazuje, że strona internetowa’T mieć certyfikat HTTPS (lub SSL). A dziś ma to najbardziej wiarygodne strony internetowe i firmy.

4. Zainstaluj antywirus, który działa dobrze z VPN

Ponownie – VPN nie jest antywirusem, ale narzędziem prywatności. Ale to nie’t oznacza, że istnieje’T stopień nakładania się, który sprawi, że korzystne będzie korzystanie z obu narzędzi razem. Na przykład antywirus identyfikuje złośliwy kod na urządzeniu i usuwa go, podczas gdy niektóre VPN mogą wykrywać i blokować witryny, które hostują złośliwe oprogramowanie, więc nigdy nie dotarłoby do urządzenia. W ten sposób ty’Zabij dwa ptaki jednym kamieniem – zapewnij swoje urządzenia bezpieczne i chroń swoją prywatność online.

Dobrą rzeczą jest to, że nie masz’T muszę szukać niezawodnego VPN długości – Veepn ma twoje plecy. To’s jeden z niewielu dostawców oferujących top Bloker reklamowy i złośliwego oprogramowania – Netguard.

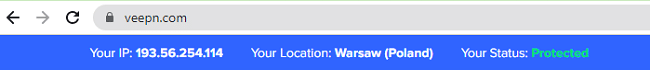

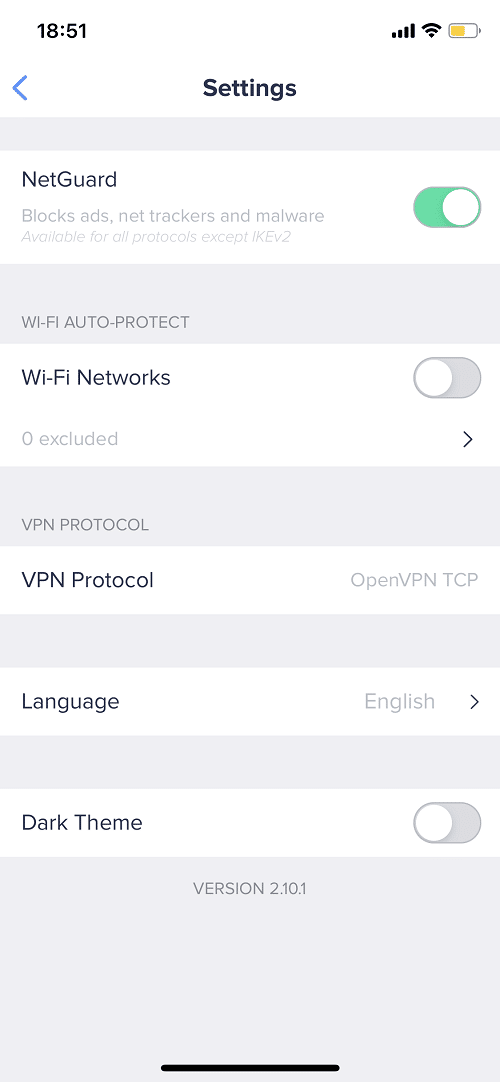

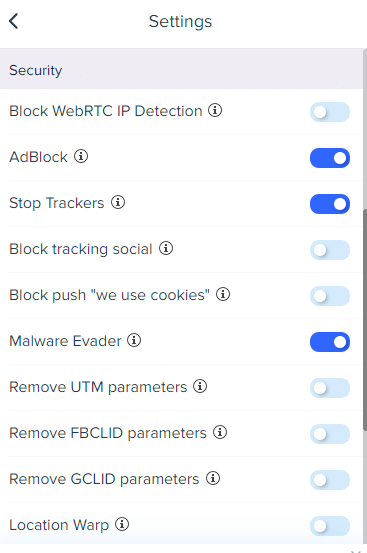

Netguard sprawia, że Twoje wrażenia online są szybsze i bezpieczniejsze Blokując reklamy, trackery i złośliwe strony internetowe. Reaguje natychmiast i blokuje dostęp, jeśli odwiedzasz podejrzaną stronę internetową, która może hostować złośliwe oprogramowanie, oprogramowanie szpiegujące lub inne złośliwe oprogramowanie. Dzięki temu możesz też Trzymaj się z dala od kontroli botnetu i pomiń wyskakujące reklamy. Funkcja jest obecna w systemie Windows, MacOS, iOS i rozszerzenie (tylko OpenVPN) i możesz ją włączyć w ustawieniach. Na iOS wygląda na to:

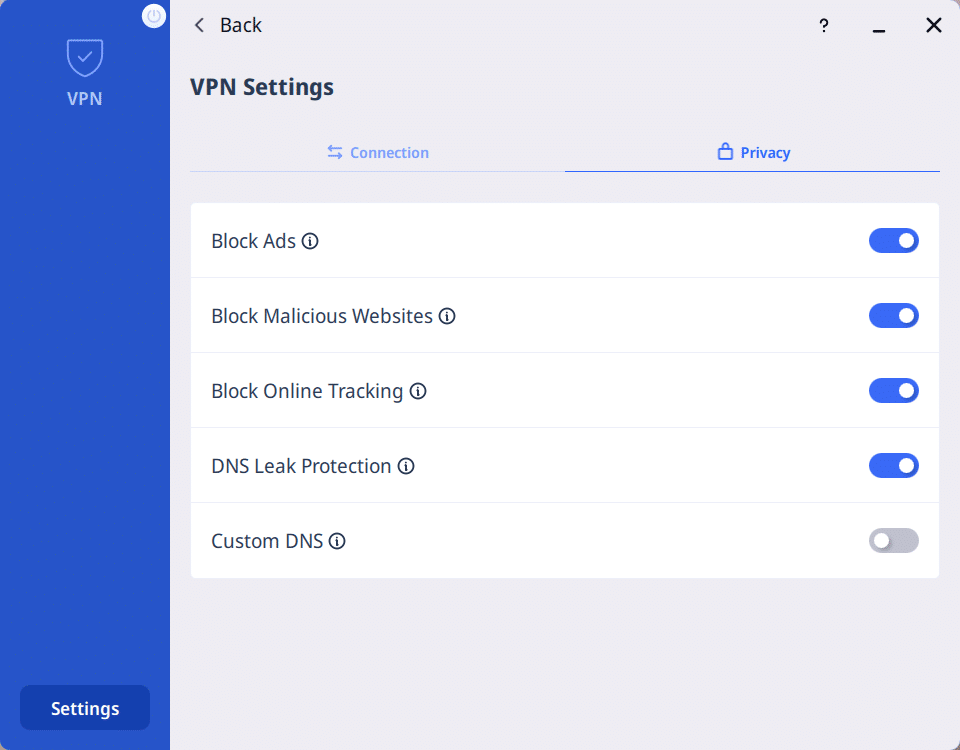

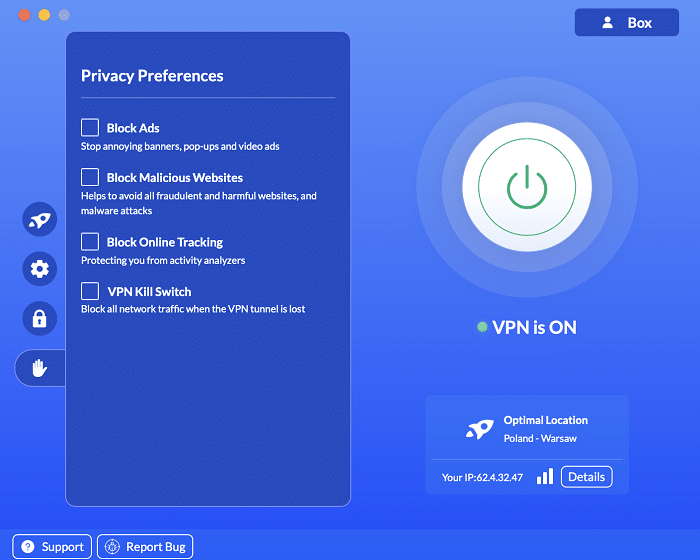

Aplikacje systemu Windows i MacOS, a także rozszerzenie, Don’t mieć funkcję netguard jako taka, ale trzy różne przełączniki, które pełnią tę samą rolę. Na przykład, oto jak to wygląda:

- Windows:

3. Na temat rozszerzenia Chrome:

Możesz zobaczyć na zrzutach ekranu Veepn zapobiega śledzeniu Również, gdy aplikacja na iOS ma tę funkcję osadzoną w Netguard, podczas gdy system Windows, MacOS i przeglądarki mają dla niego osobny przełącznik. Kolejne jest gadżet VPN Kill Switch – Funkcja, która automatycznie blokuje dostęp do sieci na wypadek, gdyby połączenie VPN spadnie. Czasami zdarzają się krople połączenia, więc’lepiej być przygotowanym na ten scenariusz.

To powiedziawszy, dlaczego Don’T dajesz Veepnowi strzał? Wypróbuj to i uczyń Internet bezpiecznym miejscem dla Ciebie.

FAQ

Czy nadal potrzebujesz antywirusa z VPN?

Tak, jeśli chcesz poprawić swoje bezpieczeństwo online. Antiwirus chroni urządzenie przed zagrożeniami oprogramowania, podczas gdy VPN szyfruje Twoje dane, zapewnia je bezpieczeństwo i ukrywa aktywność internetową przed wścibskimi oczami.

Czy VPN może zatrzymać wirusa?

Nie ty’d potrzebuję oprogramowania antywirusowego do tego, ponieważ zapobieganie wirusom ISN’t W programie VPN.

W jaki sposób VPN chroni twoją poufność?

VPN ukrywa twoją tożsamość online i gwarantuje anonimowość, ukrywając adres IP i szyfrując dane, co uniemożliwia stronom trzecim, takim jak twoje dostawcy usług internetowych, agencje reklamowe, hakerzy i inni, skocz. Wybierz niezawodny VPN, taki jak Veepn, który chroni Twoje dane osobowe i chroni Twoją tożsamość.

Wiedza to władza, Veepn to wolność

30 dniowa gwarancja zwrotu pieniedzy

powiązane posty

Rozrywka 6 minut przeczytana

Co musisz wiedzieć o HBO Max i Discovery Plus Połączenie: Kluczowe spostrzeżenia i analiza treści

Veepn Research Lab

Zachowaj swoje dane osobowe prywatne.

Chroń się z Veepn

Napisane przez Veepn Research Lab Veepn Research Lab jest poświęcone najnowszym postom na temat bezpieczeństwa i prywatności w Internecie.

powiązane posty

Rozrywka 6 minut przeczytana

Co musisz wiedzieć o HBO Max i Discovery Plus Połączenie: Kluczowe spostrzeżenia i analiza treści

HBO Max i Discovery Plus Połączenie był gorącym tematem od marca 2022 r. Na początku było wiele obaw, że HBO Max przestanie istnieć i zamiast tego zostanie wchłonięta w Discovery Plus jako zakładka HBO. Ale tak się nie stało. Niemniej jednak połączenie ma nadal spowodować znaczące zmiany dla HBO Max. Czym są i czy będziesz mógł cieszyć się ulubionymi tytułami HBO Max? Gdzie będzie dostępna ta nowa usługa? Czytaj dalej, aby się dowiedzieć.

Veepn Research Lab

Dobrze wiedzieć 7 minut przeczytania

Jak zmienić swoją lokalizację na Snapchat, aby chronić tożsamość online

Badanie Snapchata może być zabawne – ale jeśli ty’Ponowna osoba świadoma prywatności, możesz martwić się informacjami ujawniającymi tę aplikację. Aby być bardziej szczegółowym, inni użytkownicy mogą zobaczyć Twoją rzeczywistą lokalizację. Co’S WIĘCEJ, Snapchat może wykorzystywać Twoje prywatne dane do celów reklamowych. Na szczęście tam’jest bezpiecznym i wydajnym sposobem ochrony prywatnych szczegółów. Przeczytaj, aby dowiedzieć się, jak zmienić lokalizację na Snapchat z wirtualną prywatną siecią (VPN).

Veepn Research Lab

Rozrywka 6 minut przeczytana

Proste i bezpieczne rozwiązanie do oglądania telewizji YouTube poza USA

Popularna usługa przesyłania strumieniowego z ponad 100 kanałami, YouTube TV ma duże ograniczenie – To’s Dostępne tylko w USA. Dobra wiadomość jest taka, że możesz użyć prostego narzędzia, takiego jak VPN, aby ominąć lokalizację telewizji YouTube podczas podróży poza USA. Ten przewodnik pokaże, jak korzystać z VPN do oglądania YouTube TV poza USA i jak uzyskać najlepsze możliwe połączenie.

Czy oprogramowanie szpiegujące blokowe VPN? Sprawdź te 6 wskazówek

Spyware to rosnący problem i upewnia się’ponownie chronione jest niezwykle ważne, w tym to, czy używana przez Ciebie VPN zapewnia wystarczającą ochronę.

Czy oprogramowanie szpiegujące blokowe VPN? VPN nie mogą blokować pobrania oprogramowania szpiegującego, ale niektóre VPN zawierają ograniczoną inteligencję zagrożenia, aby sprawdzić, czy witryna jest wymieniona jako złośliwa, a jeśli tak, mogą zablokować połączenie lub pokazać ostrzeżenie, aby nie kontynuować. Programy antyspyware w połączeniu z VPN zapewniają większą ochronę.

W poniższej części tego artykułu przyjrzę się krokom, które możesz podjąć, minimalizując pobieranie oprogramowania szpiegowskim.

1. Użyj renomowanego VPN

Gorąco polecam użycie renomowanego VPN Ponieważ ograniczy to możliwości zainstalowania każdego oprogramowania szpiegującego na komputerze, tablecie lub smartfonie podczas procesu instalacji VPN (sprawdź moją najnowszą listę VPN).

Czy mój VPN można użyć do szpiegowania? To’S Pierwsze pytanie, które zadałbym, jeśli chodzi o ochronę przed oprogramowaniem szpiegowskim. Wiele bezpłatnych VPN może zawierać nieuczciwe programy zaprojektowane w celu przechwytywania informacji i wykorzystania ich do złośliwych celów lub do sprzedaży stronom trzecim w ramach generowania przychodów.

Skorzystałbym z jednego z renomowanych VPN (kliknij tutaj, aby uzyskać najnowszą listę), które zbudowały swoją reputację w zakresie zapewniania bezpiecznych usług VPN i nie kradnącej informacji lub szpiegowania.

Słup

Korzystanie z Tor (router cebulowy) dla prywatności może być również problematyczne, Ponieważ może to zainfekować komputer złośliwym oprogramowaniem, ukraść prywatne dane, ujawnić swój adres IP, zainstaluj ukryte śledzenie na urządzeniu, wyciekaj dane do stron trzecich, a nawet ukraść przepustowość. Tak więc, chociaż wygląda to na świetną bezpłatną okazję, może kosztować więcej niż się spodziewać.

2. Użyj ochrony oprogramowania szpiegowskim

To’jest wysoce wskazane, aby mieć jakąś formę ochrony oprogramowania szpiegującego, zdolną do wykrywania i naprawy, takie jak zainstalowane wysokiej jakości antywirus lub oprogramowanie antymalware. Pozwoli to na automatyczne skanowanie plików, które zdecydujesz się pobrać przez skaner anty-malware w poszukiwaniu wirusów i oprogramowania szpiegowskim lub na ręczne skanowanie samodzielnie przed wykonaniem jakiejkolwiek instalacji.

Jest to bardzo ważne, ponieważ każda instalacja oprogramowania będzie wymagała instalacji podwyższonych uprawnień, oznacza to, że oprogramowanie ma możliwość korzystania z tych praw użytkownika administracyjnego do instalowania innych programów, takich jak oprogramowanie szpiegujące, a także zamierzonego programu.

Jeśli oprogramowanie antywirusowe lub antymalizacyjne może szybko dowiedzieć się, czy zainstalowane oprogramowanie jest złośliwe, może zaoszczędzić od nieumyślnego, dając nieuczciwemu oprogramowaniu za darmo na urządzeniu podczas procesu instalacji.

Używam MalwareBytes w ramach mojego arsenału wykrywania oprogramowania szpiegującego’jestem bardzo zadowolony z tego, jak to’były w stanie blokować oprogramowanie szpiegujące i inne złośliwe zajęcia w swoich utworach. To’jest ważne, aby upewnić się, że program przeciwwirusowy lub antymalware nie ma’T’stwierdził, że bajty złośliwego oprogramowania są dość łatwe do pracy z moim VPN i nie powodując problemów.

Potencjalnie niechciane programy

Malwarebytes ma ochronę potencjalnie niechcianych programów (PUP) I to powstrzymuje niechciane programy ukryte w programie głównym przed instalacją. Te szczenięta mogą obejmować oprogramowanie szpiegujące, a kiedy to się stało, Malwarebytes powstrzymał szczeniaka przed instalacją i ostrzeżeniem wiadomości, mówiąc mi, że oprogramowanie próbuje zainstalować szczeniaki.

3. Regularnie skanuj w poszukiwaniu oprogramowania szpiegowskim

Program MalwareBytes, którego używam, wykonuje codzienne skanowanie, a także oferuje wykrywanie w czasie rzeczywistym. Daily Skan będzie przebiegać przez dokładne sprawdzenie mojego laptopa i smartfona, aby sprawdzić dowolne oprogramowanie szpiegujące.

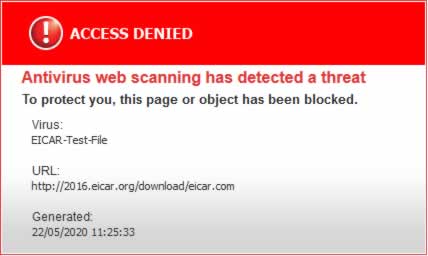

Wykryto wirusa

Na moim smartfonie tam’s również sprawdzanie integralności zainstalowanych aplikacji, ponieważ czasami oprogramowanie szpiegujące może być przebrane za uzasadnione aplikacje lub pakowane jako ukryta część aplikacji.

4. Użyj ochrony złośliwego oprogramowania VPN

Niektóre VPN mają funkcjonalność umożliwiającą im próbę blokowania domen uważanych za hosting złośliwego oprogramowania i oprogramowania szpiegującego. To powstrzyma urządzenie przed połączeniem się z witryną hostingową złośliwego oprogramowania i oprogramowania szpiegującego.

Nordvpn Cybersec

Nordvpn zawiera funkcje cybernecji zdolne do blokowania stron internetowych podejrzanych o hosting złośliwego oprogramowania lub oszustw phishingowych, chroniąc użytkowników przed oszustwami. Ta funkcja nie jest automatycznie włączona i musi być włączona z panelu sterowania Nordvpn.

Prywatny dostęp do Internetu Mace

Prywatny dostęp do Internetu ma coś, co nazywa MACE, zaprojektowane do przyjmowania wszelkich żądań DNS i upewnienia się, że są one rozwiązywane według specjalnego procesu DNS. Ten specjalny proces DNS jest świadomy domen hostowanych złośliwym oprogramowaniem i może je potencjalnie blokować.

5. Użyj ochrony linków phishingowych

Mam na laptopie i na smartfonie i na smartfonie Sprawdza każdą witrynę, którą się łączę, aby sprawdzić, czy’nie wymienione jako strona internetowa phishing. Pojawia się ostrzeżenie i mówi mi, że połączenie ze stroną zostało zablokowane, ponieważ podejrzewano, że jest witryną phishingową. Wykrywanie odbywa się w czasie rzeczywistym, więc jak tylko podejrzewa się link phishingowy’S natychmiast zablokowany.

Przeglądarka internetowa, Mozilla Firefox ma również wbudowaną ochronę phishingową, jak pokazano na poniższym zdjęciu.

Wykryto link phishingowy

Ochrona przed linkami phishingowymi rozciąga się również na mój program e -mail Microsoft Outlook, gdzie jeśli kliknę link w e -mailu, a ten link próbuje zabrać mnie na stronę phishingową, połączenie zostanie zablokowane przez oprogramowanie MalwareBytes Software.

MalwareBytes prowadzi zaktualizowaną listę witryny, która jest zaangażowana w phishing, a kiedy próbuję połączyć się ze stroną internetową, adres strony jest sprawdzany przez MalwareBytes, aby sprawdzić, czy nie ma go na liście, jeśli tak jest, połączenie strony internetowej jest blokowane, ponieważ witryna jest uważana za czarną listę phishingową jako witryna phishing.

Co phishing?

Phishing próbuje oszukać ludzi, aby zrezygnować z haseł i informacji o karcie kredytowej, a także innych poufnych informacji. Ogólnie rzecz biorąc, ludzie otrzymają wiadomość e -mail z wiadomość zachęcającą do kliknięcia linku w ciele e -mail.

Wiadomość jak ‘Odrzuciliśmy Twoją ostatnią transakcję dla Twojego bezpieczeństwa, naciśnij przycisk potwierdź teraz, aby Cię zweryfikować’Re posiadacz konta’. Po naciśnięciu przycisku potwierdź teraz, link zabiera osobę na stronę internetową phishing.

Witryna phishingowa zostanie zaprojektowana tak, aby hakerów będzie wyglądać tak, aby hakerzy będzie miało formularz do wprowadzenia informacji o logowanie.

6. Używaj renomowanych sklepów aplikacji

Instalowanie oprogramowania z sklepów aplikacji stanowi ryzyko, jeśli nie są one renomowane, Na przykład za pomocą Apple App Store i Google Play Store (na Androidzie) zapewnia, że wszelkie aplikacje przeszły przez jakąś formę sprawdzania i sprawdzania walidacji w stosunku do oprogramowania szpiegowskim (zdarzały się przypadki, w których prześlizgnęły się nieuczciwe aplikacje, ale kończy się to naprawione przez aplikacje).

Instalowanie aplikacji z nieopisanych sklepów z aplikacjami, takimi jak pobieranie pliku APK (na Android) ze strony internetowej i instalowanie tego bezpośrednio, otwiera możliwość możliwego pliku aplikacji zawierającego złośliwe elementy, takie jak Spyware.

Podobnie na komputerach stacjonarnych i laptopach należy podjąć czujność, aby zapewnić pobieranie oprogramowania z renomowanej strony internetowej, a nie jedna z nich, aby działać złośliwie z skażonymi pobieraniem.

Co to jest oprogramowanie szpiegujące?

Podczas gdy większość ludzi wie o prawnie gwarantowanych plikach cookie i polityce prywatności, niewielu wie czym jest oprogramowanie szpiegujące i jak może uszkodzić urządzenie. Ten rodzaj złośliwego oprogramowania jest jeszcze bardziej niebezpieczny niż wirusy, ponieważ może niszczyć dane, a także zbierać osobiste poufne dane.

Spyware to programy, które potajemnie rejestrują to, co robisz na swoim komputerze. Spyware jest używane do kilku doskonale uzasadnionych celów (firmy mogą go używać do sprawdzenia, czy informacje o karcie kredytowej ISN’nie jest kopiowany i zapisywany na komputerach), ale większość oprogramowania szpiegującego jest złośliwe. Jego celem jest zazwyczaj przechwytywanie haseł, poświadczeń bankowych i danych kredytowych, które są wysyłane przez Internet do oszustów.

Spyware to program komputerowy ukryty w komputerach lub urządzeniach mobilnych, które rejestrują Twoje prywatne dane i wysyła te informacje z powrotem do tych, którzy je utworzyli lub monitorowali.

Oprogramowanie szpiegujące różni się nieco od wirusów komputerowych tym, że się nie replikuje, ale ponieważ jest zaprojektowane tak, aby był instalowany dyskretnie i działa w ciszy w tle, trudno jest oddzielić oprogramowanie szpiegujące od rosnącego zagrożenia oprogramowaniem ransomware.

Oprogramowanie szpiegujące może ukraść Twoje dane, wpływać na funkcjonowanie urządzenia, pozostać na urządzeniu, które szpieguje twoje działania, a nawet wykonywać inne nielegalne funkcje, takie jak wydobycie kryptowalut bez Twojej wiedzy.

Rządowe szpiegostwo i złośliwe oprogramowanie mogą obecnie przejąć większość Twojej prywatności i rozmów, ale istnieją inne formy złośliwego oprogramowania, takie jak wirusy, które cicho zarażają komputer.

Wniosek

Na szczęście istnieją sposoby, aby zapobiec infekowaniu urządzeń szpiegowskich i wysyłaniu prywatnych informacji do hakerów. Postępując zgodnie z wskazówkami wymienionymi w tym artykule, szanse na złapanie przez oprogramowanie szpiegujące można drastycznie zminimalizować.

Co to jest oprogramowanie szpiegujące i jak możesz się chronić?

Złe rzeczy mogą się zdarzyć na twoim urządzeniu bez Twojej wiedzy, ponieważ cyberprzestępcy stają się bardziej ukradkowe podczas opracowywania swoich narzędzi. Spyware jest jednym z najbardziej nailnych z tych narzędzi. Dowiedz się, jak to działa i jak się chronić.

14 lutego 2022

Время чтениwią: 3 мин.

Co to jest oprogramowanie szpiegujące?

Spyware to rodzaj złośliwego oprogramowania, który gromadzi dane na urządzeniu i przekazuje je do stron trzecich bez właścicieli urządzeń’ wiedza lub zgoda. Cyberprzestępcy używają go do gromadzenia danych o swoich ofiarach, agencje rządowe śledzą z tym zarówno przestępców, jak i stałych obywateli, a korporacje czasami wykorzystują oprogramowanie szpiegujące do monitorowania swoich pracowników.

Podobnie jak inne złośliwe oprogramowanie, szpiegostwo zwykle kończy się na komputerze bez twojej wiedzy za pośrednictwem złośliwych linków, pobierania, przechwytywania stron trzecich lub innych sposobów.

Oprogramowanie szpiegujące może być używane do różnych celów:

- Aktywność cyberprzestępczkowa. CyberKriminals wykorzystują oprogramowanie szpiegujące do gromadzenia danych od swoich ofiar’ urządzenia.

- Cele marketingowe. Czasami marketerzy podejmują nieetyczne praktyki gromadzenia danych i wykorzystują oprogramowanie szpiegujące do śledzenia działań swoich klientów.

- Szpiegowanie rządowe. Urzędnicy państwowi mogą również wykorzystywać oprogramowanie szpiegujące do śledzenia zainteresowania.

- Organy ścigania. Policja lub tajne agencje mogą stosować oprogramowanie szpiegowskie do śledzenia przestępców.

- Monitorowanie korporacyjne. Pracodawcy mogą monitorować swoich pracowników.

Jak działa oprogramowanie szpiegowskie?

Spyware może przechwycić urządzenie na różne sposoby – może ono piggyback na pobieraniu, może wstrzyknąć się za pośrednictwem złośliwych reklam lub linków lub ktoś może po prostu potajemnie zainstalować je w twoim urządzeniu. Działa w tle i zaczyna szukać przydatnych informacji w sprzęcie i przeglądarkach. Aplikacje Spyware zwykle próbują wynosić historię przeglądania, dane e -mail, poświadczenia, szczegóły karty kredytowej i szpilki. Niektóre aplikacje Spyware, o nazwie Keyloggers, mogą zobaczyć wszystko, co wpisujesz, śledząc swoje klawisze.

Spyware wysyła zebrane dane do stron trzeci.

Rodzaje oprogramowania szpiegującego

Oprogramowanie szpiegujące może być w różnych formach. Tutaj jest kilka z nich:

Keyloggers

Keyloggers śledzą swoje pociągnięcia klawiatury, a osoba, która je prowadzi. Na przykład ktoś może łatwo wyrwać wszystkie hasła i korespondencję w ten sposób.

Trojany

Trojany infiltrują urządzenie, udając się jako uzasadnione aplikacje. Kiedy je wpuszczasz, dostarczają aplikację Spyware.

Adware

Adware śledzi Twoją aktywność online i przekazuje lub sprzedaje dane reklamodawcom, którzy następnie bombardują cięleżnymi reklamami. Jednak cyberprzestępcy mogą również użyć go do dostarczania zwodniczych, złośliwych reklam, które mogą wstrzykiwać urządzenie z poważniejszym złośliwym oprogramowaniem.

Śledzenie ciastek

Podobnie jak w Adware, śledzenie plików cookie nie zawsze jest groźne. Pliki cookie są wszczepiane w strony internetowe, aby śledzić Cię w Internecie, a następnie serwować reklamy według tego, co robisz. Jednak superdecookies można wbudowane w urządzenie bez twojej wiedzy i trudno jest ich się ich pozbyć. Mogą zawierać dane uwierzytelniania, przeglądanie historii i danych ukierunkowania reklam.

Monitorowanie systemu

Monitorowanie systemu jest jedną z najbardziej natrętnych i niebezpiecznych form oprogramowania szpiegowskim, ponieważ przechwytuje poufne dane w urządzeniu i monitoruje twoje działania.

Stalkerware

Stalkerware to forma oprogramowania szpiegującego, z którego osoba zwykle używa do monitorowania kogoś, z kim ma bliskie relacje. Na przykład mąż może obserwować swojego małżonka lub rodzice mogą śledzić swoje dzieci. Pracodawcy mogą również używać Stalkerware do monitorowania swojego personelu.

Jak powstrzymać szpiegostwo przed dostępem do komputera

Wścibkie oczy podążają wszędzie, gdzie się wybierasz. Aby dowiedzieć się, jak zapobiegać dostępowi do komputera szpiegowskiego, przeczytaj post do końca.

Spyware, jak wyjaśnia sama nazwa to paskudny wirus, który przechwytuje twoje poufne informacje, takie jak hasła, numery kart kredytowych, nazwy użytkowników i więcej. Ponadto, aby zbierać dane IT rejestruje klawiszey, wideo i audio za pośrednictwem kamery internetowej. Jeśli to nie’T zadzwoni dzwonek, pozwól mi powiedzieć, że oprogramowanie szpiegujące wykorzystuje moc przetwarzania procesora, co powoduje powolną wydajność systemu. Ponadto, szpiegostwa jest dobre w pozostawaniu ukrytym, to sprawia, że usunięcie go trudnego i jeszcze trudniejszego.

Jeśli jednak znasz oznaki zakażenia szpiegiem, sprawy stają się łatwe.

W jaki sposób system jest zarażony przez oprogramowanie szpiegujące?

- Phishing i sfałszowanie

- Słabości bezpieczeństwa

- trojański

- Darmowe oprogramowanie

Oznaki komputer ma oprogramowanie szpiegujące?

- Nieoczekiwany i nagłe spadek PC’s wydajność.

- Ustawienia zmieniają się bez zgody użytkowników

- Losowe wyskakujące wiadomości z różnych aplikacji

- Nagłe wyłączenie systemu

Chociaż znaki te informują, że system jest zarażony przez oprogramowanie szpiegujące, informują również, że twój system może być w ramach ataku złośliwego oprogramowania. Aby poznać powód, użyj narzędzia do skanowania złośliwego oprogramowania, takiego jak Systweak Antivirus.

Jak zapobiec dostępu do komputera szpiegowskiego?

1. Pobierz i zainstaluj SystWeak Antivirus.

2. Umieść SystWeak Antivirus, najlepsze narzędzie bezpieczeństwa do wykrywania oprogramowania szpiegowskiego.

3. Z lewego panelu kliknij opcję typów skanowania i wybierz tryb skanowania.

Narzędzie oferuje trzy tryby skanowania –

- Szybki skan- skanuje obszary systemu krytycznego w celu zakażeń

- Głębokie skanowanie- Skanuj foldery, podfoldery i wszystkie części zagrożeń. Jest to czasochłonne.

- Skanowanie niestandardowe- Daje użytkownikom opcję wyboru obszarów do skanowania, które zajmuje znacznie dłużej niż szybkie skanowanie.Jeśli po raz pierwszy uruchamiasz narzędzie bezpieczeństwa, sugerujemy użycie opcji głębokiego skanowania.

Notatka : Głęboki skan jest dogłębny i należy go używać co najmniej raz w miesiącu, gdy system jest w stanie bezczynności.

4. W zależności od przechowywanych danych Deep Scan zajmie trochę czasu. Poczekaj, aż proces się skończy.

5. Po zakończeniu skanowania otrzymasz listę wszystkich zainfekowanych plików, w tym oprogramowania szpiegującego, złośliwego oprogramowania, wirusa i innych zagrożeń.

6. Przejrzyj wyniki skanowania, wybierz infekcję oprogramowania szpiegującego i kliknij Protect teraz, aby powstrzymać szpiegostwo przed dostępem do komputera.

7. Otrzymasz teraz podsumowanie wyników zagrożenia wykonanej akcji.

8. Uruchom ponownie system, aby zastosować zmiany i to’S It.

Gdy system będzie wolny od oprogramowania szpiegowski.

Dodatkowa wskazówka –

Ręczne kroki w celu usunięcia oprogramowania szpiegowskim – Windows 10

Gdy podejrzewasz, że Twój system jest zarażony przez oprogramowanie szpiegujące, aby zapobiec wysyłaniu informacji szpiegowskich, przejdź do offline (odłącz od Internetu).

1. Uruchom ponownie system w trybie awaryjnym. Aby to zrobić, kliknij menu Windows> Naciśnij i przytrzymaj Zmiana klucz> Uruchom ponownie.

2. Wybierać Rozwiązywanie problemów Z wyświetlonego menu.

3. Wybierać Zaawansowane opcje.

4. Kliknij Ustawienia uruchamiania > Kliknij Uruchom ponownie system.

5. Aby uruchomić w trybie awaryjnym, naciśnij numer 4

6. To uruchomi system w trybie awaryjnym, a zobaczysz słowa “Tryb bezpieczeństwa” wyświetlane we wszystkich czterech zakątkach pulpitu.

7. W trybie awaryjnym, w systemie Windows Wyszukaj typ, Oczyść dysku, otwórz aplikację i usuń pliki tymczasowe.

8. Dalej, naciśnij Klucz z systemem Windows + I > Aplikacje.

9. Sortować aplikacje według daty i odinstaluj te, które nie’t rozpoznaj.

10. Po zakończeniu ponownie uruchomić system i uruchom antywirus SystWeak, aby zeskanować system infekcji, pomoże to powstrzymać szpiegostwo w dostępie do komputera.

Zakończyć

Za pomocą tych prostych kroków możesz łatwo zapobiec dostępowi do komputera szpiegowskiego. Jeśli znajdziesz ręczne kroki trudne i zbyt dużo pracy, użyj SystWeak Antivirus, najlepsze narzędzie bezpieczeństwa, które pomoże wyczyścić wszystkie rodzaje infekcji siedzących w systemie.

SystWeak Antivirus to niesamowite narzędzie, które oferuje ochronę w czasie rzeczywistym, ochronę exploit, ochronę złośliwego oprogramowania, a nawet skanowanie elementów uruchamiania dla złośliwego oprogramowania. Narzędzie jest idealne do zabezpieczenia komputera na wszystkich rodzajach zagrożeń. Zalecamy użycie go do ochrony przed oprogramowaniem szpiegowskim i powstrzymania oprogramowania szpiegującego dostęp do komputera. Mamy nadzieję, że informacje są pomocne i wypróbujesz narzędzie. Udostępnij swoją opinię w sekcji komentarzy poniżej.