Czy VPN ukrywa torrenting przed ISP?

“Torrenting” odnosi się do udostępniania plików za pośrednictwem zdecentralizowanej sieci udostępniania peer-to-peer (P2P). Udostępnianie plików P2P pozwala użytkownikom wymieniać pliki bez przesyłania ich na serwer. Zazwyczaj po pobraniu czegoś z Internetu klikasz “pobierać” przycisk i bum, plik pojawia się na komputerze. Torrenting działa nieco inaczej. Zamiast przyjmować cały plik z jednego serwera i pobierać cały plik za jednym razem, a “potok” (Czasami nazywany również “abstrakt”) rozbije duży plik i podzieli go na małe elementy o nazwie “pakiety.”

Czy VPN ukryje torrenting przed ISP?

Will a VPN Protect Ja z mojego ISP lub gliniarze, jeśli ja potok? Tak VPN Móc chronić Twoja aktywność internetowa od twojego ISP, to prosta odpowiedź. Powinno to również utrudnić komuś na zewnątrz rozpoznanie określonego ruchu za twój.

Podobnie, czy mój dostawca usług internetowych może zobaczyć moje pobieranie za pomocą VPN?

Pouczasz VPN Do złożyć tę prośbę do Serwer VPN Kiedy się z nim połączysz. Jednakże Serwer VPN teraz kontroluje pakiet, a dostawcy usług internetowych nigdy nie dowie się, gdzie się skończy. Podsumowując, gdy używasz VPN, Twój dostawca usług internetowych widzi następujące informacje: Serwer VPN’S publiczny adres IP.

Może również być dostarczanym dostawcą usług internetowych, czy jesteś torrenting?

Twój dostawca usług internetowych nie ma możliwości dowiedzenia się, czy ty’ponownie za pomocą BitTorrent lub tego, co ty’ponownie pobieranie z nim. Najbardziej torrent Aplikacje używają szyfrowania, utrudniając dostawcom dostawców usług internetowych (i Twojego domu domowego) śledzenie Bittorrent Activity.

Po drugie, jak uniknąć ISP z wiedzy, że jesteś torrenting?

Używać VPN jest twoim najlepszym bezpieczeństwem przed twoim ISP lub ktokolwiek inny, wie, co pobierasz lub robisz online. A VPN to usługa, którą kupujesz od renomowanego VPN dostawca. Instalowanie VPN Klient na urządzeniu pozwala bezpiecznie połączyć się z Serwer VPN.

Także, czy VPN cię chronią podczas torrentowania?

Używać VPN Aby je pokonać bariery i zachowanie Twoja prywatność, gdy torrenting jest dobry pomysł. Wszystkie dane internetowe są szyfrowane za pomocą wirtualnej sieci prywatnej, Lub VPN, Więc nikt nie widzi, co ty’remis – nawet podczas torrentowania.

Ludzie również pytają, co się stanie, jeśli twój dostawca usług internetowych cię złapie torrenting?

Jeśli cię odkryją nielegalnie torrentowanie, twój Dostawca usług internetowych (ISP) I Monitorowanie trolli praw autorskich Sieć BitTorrent może podjąć działania. Może to różnić się od listu ostrzegawczego do dławiania połączenia internetowego (spowolnienia) do działań prawnych, choć ta ostatnia staje się coraz nietypowa.

Co VPN jest najlepsze do torrentowania?

Nasz Kompleksowa lista najlepszych VPN dla torrenting Obejmuje Nordvpn, Surfshark, Atlas VPN, PrivateVPN, Ipvanish i Mullvad VPN.

Czy Pia pozwala na torrentowanie?

Prywatny dostęp do Internetu (PIA) jest bezpieczny VPN dla torrentów, które wspiera działania torrentów z jego szyfrowaniem, polityką zero-logów i zapobieganiem wyciekom.

Co się stanie, jeśli mój VPN odłączy się podczas torrentowania?

Jeżeli twój Usługa VPN jest przerywana i odłącza się podczas torrentowania, nie będziesz już chronić, a twoje działania potoku można oglądać. Ważne jest, aby zapewnić stabilne połączenie podczas torrentowania.

Czy Nordvpn ukrywa torrenting?

Nordvpn Ukrywa twoje działania torrentów, ukrywając Twój adres IP. Podczas korzystania z Nordvpn Twój ruch torrentów będzie kierowany przez ich serwery, co utrudnia odnalezienie.

Jaka jest kara za torrent?

Kara za nielegalne potok może obejmować otrzymanie listu ostrzegawczego od dostawcy dostawcy usług internetowych i dławianie prędkości połączenia internetowego. Jeśli zostaniesz przyłapany na wielu razy i okazał się winny w sądzie, możesz spotkać się z zarzutami karnymi, w tym grzywny w wysokości do 250 000 USD i potencjalny czas więzienia.

Czy Socks5 jest bezpieczny do torrentowania?

Socks5 (Wersja 5) to zalecany proxy do torrentowania ze względu na jego obsługę pełnego UDP, co pozwala na szybsze pobieranie torrentów i zwiększone połączenia peer/trackerów.

Czy Pia Wireguard jest bezpieczny?

Prywatny dostęp do Internetu (PIA) zapewnia bezpieczeństwo dzięki technologiom szyfrowania, takich jak WireGuard i OpenVPN, zapewniając bezpieczne połączenia. PIA oferuje szyfry zarówno AES-128, jak i AES-256 w celu zwiększenia bezpieczeństwa.

Czy VPN ukrywa torrenting przed ISP?

“Torrenting” odnosi się do udostępniania plików za pośrednictwem zdecentralizowanej sieci udostępniania peer-to-peer (P2P). Udostępnianie plików P2P pozwala użytkownikom wymieniać pliki bez przesyłania ich na serwer. Zazwyczaj po pobraniu czegoś z Internetu klikasz “pobierać” przycisk i bum, plik pojawia się na komputerze. Torrenting działa nieco inaczej. Zamiast przyjmować cały plik z jednego serwera i pobierać cały plik za jednym razem, a “potok” (Czasami nazywany również “abstrakt”) rozbije duży plik i podzieli go na małe elementy o nazwie “pakiety.”

Czy VPN ukryje torrenting przed ISP?

Will a VPN Protect Ja z mojego ISP lub gliniarze, jeśli ja potok? Tak VPN Móc chronić Twoja aktywność internetowa od twojego ISP, to prosta odpowiedź. Powinno to również utrudnić komuś na zewnątrz rozpoznanie określonego ruchu za twój.

Podobnie, czy mój dostawca usług internetowych może zobaczyć moje pobieranie za pomocą VPN?

Pouczasz VPN Do złożyć tę prośbę do Serwer VPN Kiedy się z nim połączysz. Jednakże Serwer VPN teraz kontroluje pakiet, a dostawcy usług internetowych nigdy nie dowie się, gdzie się skończy. Podsumowując, gdy używasz VPN, Twój dostawca usług internetowych widzi następujące informacje: VPN serwer’S publiczny adres IP.

Pytanie jest również pytane, czy dostawcy usług internetowych stwierdziło, czy jesteś torrenting?

Twój dostawca usług internetowych nie ma możliwości dowiedzenia się, czy ty’ponownie za pomocą BitTorrent lub tego, co ty’ponownie pobieranie z nim. Najbardziej torrent Aplikacje używają szyfrowania, utrudniając dostawcom dostawców usług internetowych (i Twojego domu domowego) śledzenie Bittorrent Activity.

Po drugie, jak uniknąć ISP z wiedzy, że jesteś torrenting?

Używać VPN jest twoim najlepszym bezpieczeństwem przed twoim ISP lub ktokolwiek inny, wie, co pobierasz lub robisz online. A VPN to usługa, którą kupujesz od renomowanego VPN dostawca. Instalowanie VPN Klient na urządzeniu pozwala bezpiecznie połączyć się z VPN serwer.

Także, czy VPN cię chronią podczas torrentowania?

Używać VPN Aby je pokonać bariery i zachowanie Twoja prywatność, gdy torrenting jest dobry pomysł. Wszystkie dane internetowe są szyfrowane za pomocą wirtualnej sieci prywatnej, Lub VPN, Więc nikt nie widzi, co ty’remis – nawet podczas torrentowania.

Ludzie również pytają, co się stanie, jeśli twój dostawca usług internetowych cię złapie torrenting?

Jeśli cię odkryją nielegalnie torrentowanie, twój dostawca usług internetowych (ISP) I Monitorowanie trolli praw autorskich Sieć BitTorrent może podjąć działania. Może to różnić się od listu ostrzegawczego do dławiania połączenia internetowego (spowolnienia) do działań prawnych, choć ta ostatnia staje się coraz nietypowa.

Powiązane pytania i odpowiedzi

Co VPN jest najlepsze do torrentowania?

Nasz Kompleksowa lista najlepszych VPN dla torrenting Nordvpn jest najlepszym potokiem VPN w sklepie. Surfshark jest jednym z najtańszych VPN, które wspierają torrenting. Atlas VPN jest tani VPN to pozwala torrenting. PrivateVPN to szybkie VPN Do torrenting. Ipvanish to niezawodny VPN Do torrenting. Mullvad VPN jest najlepszy VPN Do torrenting anonimowość.

Czy Pia pozwala na torrentowanie?

Chociaż to prędkości pobierania są wolniejsze niż inne rywale, Prywatny dostęp do Internetu (PIA) to bezpieczny VPN do torrentowania. PIA wykorzystuje szyfrowanie AES-256, politykę zero-logów i zapobieganie wyciekom, aby skutecznie ukryć twój torrenting IP.

Co się stanie, jeśli mój VPN odłączy się podczas torrentowania?

Ponieważ VPN idzie na dół, nie dłuższy widok torrent, gdy twój VPN Usługa jest przerwana. Możesz przetestować tę funkcję, pobierając bezpieczny torrent; Po pobraniu Torrent musisz odłączyć swój VPN połączenie.

Czy Nordvpn ukrywa torrenting?

Ponieważ ruch będzie siękł z twojego Lokalny klient torrent (zainstalowany na komputerze) do Serwer Nordvpn, które będą Zmień swój prawdziwy Adres IP z własnym, twoje działania torrentowania zostaną ukryte.

Jaka jest kara za torrent?

Jeśli ty’Odnośnie nielegalnie torrentowanie, Twój dostawca usług internetowych prawdopodobnie wyda ci list ostrzegawczy i dławicie swoje prędkości połączenia. Jeśli ty’Przyłapany wiele razy i okazał się winny w sądzie, możesz stawić czoła zarzutom karnym, które obejmują grzywnę w wysokości 250 000 $ i do pięciu lat więzienia.

Czy Socks5 jest bezpieczny do torrentowania?

Wersja 5 skarpet (Socks5) Socks5 (wersja 5) jest najlepszym proxy dla torrentów, ponieważ Obsługuje pełny UDP (Które proxy HTTP Don’t), umożliwiając połączenie się z większą liczbą rówieśników/trackerów i pobieranie Torrenty znacznie szybciej.

Czy Pia Wireguard jest bezpieczny?

Jest PIA SAFE? Bezpieczny VPN to Prywatny dostęp do Internetu. Wireguard i OpenVPN to najbezpieczniejsze technologie szyfrowania używane przez wszystkie jego aplikacje. Możesz użyć domyślnego AES-128 lub bardziej bezpiecznego szyfru AES-256 z OpenVPN.

Czy prywatny dostęp do Internetu ma podzielone tunelowanie?

W sektorze VPN, Prywatny dostęp do Internetu Zawiera najbardziej kompleksową i przyjazną dla użytkownika funkcję podzielonego tunelowania. Z wyraźnym graficznym interfejsem użytkownika, Tunelowanie PIA jest dostępne dla wszystkich klientów PIA VPN Desktop – Windows, Mac i Linux (GUI).

Czy mogę wyłączyć VPN podczas pobierania?

Czy jest możliwe Wyłącz VPN Kiedy ściąganie? Ponieważ VPN byłby dezaktywowany, raczej nie będziesz w stanie zapobiec szkodliwemu złośliwemu oprogramowaniu ściąganie. Możesz jednak pobrać złośliwe oprogramowanie, które ukrywa Twój adres IP po jego pobraniu.

Jak używać QBitTorrent z VPN?

Używać QBitTorrent z VPN, pełnomocnik, lub oba, pobierz i zainstaluj Dobry VPN, Socks5 pełnomocnik, lub oba, następnie połącz się z jednym z VPN’S P2P przyjazny serwery. Przetestuj połączenie po skonfigurowaniu pełnomocnik. QbitTorrent może być teraz używany do bezpiecznego pobierania torrentów.

Czy Nordvpn jest dobry do piratów?

Torrenting jest ułatwione z Nordvpn’S dedykowane serwery P2P. Nie jest to jednak jedyny wybór na rynku łączy wysoki serwer prędkości z zapobieganiem wyciekom i środkami bezpieczeństwa wymagane, aby zapewnić bezpieczeństwo podczas torrentowania.

Który jest lepszy Nordvpn vs Cyberghost?

Nordvpn Lub Cyberghost: Co jest lepsze? Obydwa Usługi VPN są doskonałe. Nordvpn, Z drugiej strony, przewyższa Cyberghost w wielu obszarach, w tym szybkość, funkcje bezpieczeństwa, możliwości przesyłania strumieniowego i prostota użytkowania.

Czy YTS jest nielegalne?

Z tego powodu nielegalność, Yify był formalnie zamknięty w dół. To, jak Limewire i Zatoka Piratów, został zamknięty. Kiedy się nad tym zastanowić, sprzedaż informacji o prawach autorskich w formularzu danych Isn’T aż do kradzieży kogoś’powieść i tworzenie identycznych klonów i dawanie go za darmo.

Jak łatwo jest złapać się na torrentowanie?

Czy mogę być ścigany Do torrenting? Po prostu po prostu, Tak, możesz zostać złapany torrenting. Władze i dostawców usług internetowych mogą po prostu Śledź osoby, które rozpowszechniają treści chronione prawem autorskim, nie podejmując żadnych wysiłków w celu ochrony ich prywatności. Na podstawie ich adresu IP dostawca usług internetowych może zidentyfikować użytkowników, którzy wymieniają pliki.

Czy Socks5 to samo jak VPN?

Skarpetki 5 pełnomocnik może być używane zamiast VPN. Używa pełnomocnik serwer do przekierowania pakietów między serwerem a klientem. To oznacza, że twój prawdziwy adres IP jest ukryty i używasz pełnomocnik dostawca’adres, aby uzyskać dostęp do Internetu.

Czy potrzebuję proxy, jeśli mam VPN?

Czy konieczne jest użycie pełnomocnik Jeśli masz VPN? NIE. Twoje IP Adres jest ukryty przez oba VPN i a Serwer proxy. A VPN, Z drugiej strony szyfruje dane, które przesyłasz i odbierasz, podczas gdy a Serwer proxy nie.

Surfshark to dobry VPN?

Jest Surfshark A godny zaufania VPN? Surfshark jest solidnym i godny zaufania VPN. Surfshark VPN Unblocks Większość usług streamingowych oferuje różnorodne metody bardzo bezpiecznego szyfrowania i szybkiego tunelowania, nie zachowuje żadnych rekordów i zawiera szereg ekskluzywnych funkcji.

Jest bezpieczny?

Czy wirtualne prywatne sieci naprawdę bezpieczne? Tak, pod warunkiem, że używasz Wiarygodne VPN. Kiedy korzystasz z ExpressVPN, Twoje dane są szyfrowane za pomocą AES-256, ten sam standard szyfrowania, który użył amerykańskiego rządu i specjalistów ds. Bezpieczeństwa na całym świecie, aby zabezpieczyć informacje poufne.

Czy PIA używa serwerów RAM?

Prywatny dostęp do Internetu (PIA), dostawca VPN, ogłosił, że następny Sieć generacji, Który Zawiera dodatkowe VPN Serwery i kompatybilność z przewodu, są teraz dostępne dla wszystkich swoich klientów.

Czy Pia ma adblock?

Wiele blokerów reklam nie będzie Zatrzymaj reklamę YouTube, Ale Pia’S Wbudowany bloker reklam będzie.

Czy pia mace jest dobrany?

Ma wiele jednoczesnych połączeń za dobrą cenę, dobre Wyniki testu prędkości, fantastyczny interfejs użytkownika i Wyrafinowane opcje sieciowe To Włącz majsterkowanie majsterkowania. Nadal potrzebuje oceny stron trzecich, aby potwierdzić swoje zabezpieczenia prywatności.

Czy powinienem użyć VPN dla QbitTorrent?

My Zaproponuj wykorzystanie QbitTorrent VPN Dla każdego, kto tego używa Oprogramowanie torrentów. A VPN Chroni twoją tożsamość przed innymi użytkownikami torrentów i posiadaczy praw autorskich, jednocześnie umożliwiając dostęp do stron internetowych, które są obecnie ograniczone w Twojej okolicy. To’jest prosty do ochrony podczas korzystania z QBitTorrent za korzystanie z VPN.

Czy QBitTorrent ukrywa swój adres IP?

QbitTorrent, jak wiele Popularni klienci torrentowi, podlega protokołu Bittorrent’S Wbudowane wady prywatności. Ponieważ twoje pobierania są identyfikowalne, Twój adres IP jest publiczny, a twoje torrenty są niezaszyfrowane, niezależnie od tego, czy wiesz o tym.

Surfshark jest dobry do torrentowania?

Surfshark udowodnił być niezawodnym i Bezpieczna opcja torrentowania. Współpracuje z różnymi klientami torrentów, w tym Utorrent, BitTorrent i QbitTorrent, i umożliwia torrenting na wszystkich swoich serwerach.

Jak używać Nordvpn do torrentowania?

Otwórz Utorrent, wybierać “Opcje,” i wtedy “Preferencje” Aby skonfigurować Nordvpn. Pojawi się nowe okno; Kliknij “Połączenie” i wybierz “Socks5” z Typ serwera proxy Menu rozwijane. Wprowadź jeden z Nordvpn’s adresy serwera przyjaznego do torrentów w “Pełnomocnik” pole.

Wniosek

“Czy VPN mnie ochroni podczas torrentowania” to pytanie, które było zadawane wiele razy wcześniej. Odpowiedź na to pytanie nie zawsze jest jasna, ale wydaje się, że niektóre VPN mają możliwość ukrycia adresu IP i zapobiegania ISP blokowaniu ruchu torrentowego.

Ten film powinien pomóc:

“Najlepszy VPN do torrentowania” jest pytaniem, które było wcześniej zadawane. Odpowiedź na pytanie brzmi „tak”, ale zależy to od tego, jakiego rodzaju usługi używasz.

Powiązane tagi

- Czy VPN ukrywa pobieranie

- Nordvpn torrenting

- Czy dostawcy usług internetowych dbają o torrenting

- Ukryj torrenting przed dostawcą usług internetowych bez VPN

- VPN do torrenting Reddit

Czy VPN ukrywa torrenting przed ISP?

Reddit i jego partnerzy używają plików cookie i podobnych technologii, aby zapewnić lepsze wrażenia.

Akceptując wszystkie pliki cookie, zgadzasz się na korzystanie z plików cookie w celu dostarczania i utrzymywania naszych usług i witryny, poprawy jakości Reddit, personalizowanie treści i reklam Reddit oraz mierz skuteczność reklamy.

Odrzucając nieistotne pliki cookie, Reddit może nadal używać niektórych plików cookie, aby zapewnić właściwą funkcjonalność naszej platformy.

Aby uzyskać więcej informacji, zapoznaj się z naszym powiadomieniem o plikach cookie i naszej polityki prywatności .

Skąd dostawcy dostawcy usług cię znają’Re torrenting? 5 prostych sposobów na ukrycie!

Jesteśmy obsługiwani czytelnik i możemy zdobyć prowizję, kupując linki na naszej stronie. Ucz się więcej.

Dyspscy wiedzą, kiedy ty’Re torrenting, jeśli zidentyfikowano znaczny wzrost przepustowości w Internecie. Torrenting za pomocą aplikacji takich jak Utorrent wymaga ogromnej ilości przepustowości do przesyłania plików między użytkownikami końcowymi do miejsca docelowego (komputer).

Twój dostawca usług internetowych korzysta również z aplikacji do monitorowania sieci i DPI (głęboka inspekcja pakietów) Aby wykryć numer portu, metadane i adres IP z udostępnianych pakietów internetowych. Chociaż sam torrenting jest’t Nielegalne, pobieranie materiałów chronionych prawem autorskim może powodować kłopoty.

Istnieją różne sposoby ukrywania aktywności torrentowania przed swoim dostawcą usług internetowych.

Czytaj dalej, aby znaleźć najlepsze dostępne metody.

Co mogą zobaczyć dostawcy usług internetowych podczas torrentowania?

Czy ty’Ponownie pobieranie najnowszego odcinka The Walking Dead lub uzyskanie kopii Office 365, Rzeczywistość jest Twój dostawca usług internetowych nie jest zainteresowany tym, co ty’Re torrenting.

Typowe działania online, takie jak przeglądanie internetowe, wysyłanie wiadomości e -mail i treści przesyłania strumieniowego, nie wymagają dużej przepustowości, ale często zobaczysz, że prędkości połączenia spadają, jeśli wykryto torrenting. To jest znane jako dławianie, Środki dostawcy dostawcy usług internetowych ograniczanie przepustowości niezależnie od tego, czy pliki torrentów są legalne czy nielegalne.

Władze są znane z przekazywania nieograniczonych grzywien tym, którzy zostali ścigani za torrentowanie. Istnieją również pokosy doniesień o użytkownikach mających poważny czas więzienia na przestępstwa.

Poniższy zrzut ekranu pobrany z Utorrent pokazuje listę wszystkich rówieśników jednocześnie udostępniając plik w sieci BitTorrent.

Przedstawia, jak łatwo dostępne są adresy IP każdego użytkownika do wścibskich oczu, jak twój dostawca dostawczy.

Twój dostawca usług internetowych przechowuje dzienniki całej Twojej aktywności online, więc teoretycznie mogą sprawdzić pakiety danych zidentyfikowanych jako torrenty, ale często pozostawiają to właścicielowi praw autorskich.

Skąd dostawcy dostawcy usług internetowych pobierasz legalne torrenty lub materiały chronione prawem autorskim?

Kiedy użytkownicy są identyfikowani jako pobieranie materiałów chronionych prawem autorskim przez torrenting, natychmiastowe założenie jest to, że nasi dostawcy usług internetowych są jedynym winowajcą w procesie wykrywania.

W rzeczywistości dostawcy usług internetowych to tylko jeden kawałek układanki.

Prawa autorskie lub właściciele mediów filmów i muzyki Użyj automatycznego oprogramowania śledzenia Aby wykryć, czy ich treść jest płacona lub pobierana nielegalnie za pośrednictwem torrenting.

Jeśli wykryto torrenting, oprogramowanie śledzenia automatycznie wysyła ostrzeżenie do twojego dostawcy usług internetowych zawierających adres IP w celu podjęcia dalszych działań.

Jakie są konsekwencje bycia złapanym torrentem?

Jeśli dostawcy usług internetowych identyfikuje jednego ze swoich klientów jako aktywnie torrentowanie, może wysłać list podobny do tego poniżej. List jest zasadniczo pierwszym ostrzeżeniem, aby nie kontynuować potoku.

W tym momencie użytkownik może kontynuować torrentowanie bez ochrony ich prywatności online lub on’ll ląduje na takim przewodniku, aby zrozumieć Jak ukryć swój adres IP.

Czy szyfrowanie torrentów na poziomie aplikacji może ukryć Twoją aktywność?

To’nierzadko aplikacje BitTorrent zawierają opcję szyfrowania torrentów, chociaż nie jest to powszechnie reklamowane. Po włączeniu szyfrowanie torrentów zaciemnia ruch Bittorrent przesyłany przez połączenie.

Może to uniemożliwić dostawcy dostawcy usług internetowych identyfikację ruchu jako strumienia Bittorrent.

Wada szyfrowanie torrentów polega na tym, że pliki są otwarcie wymieniane między nieznajomymi przez sieć BitTorrent, co oznacza, że dane wewnątrz tych torrentów pozostają możliwe do zidentyfikowania. Jak wyjaśniono w tym artykule od Bram Cohena, twórcę BitTorrent, szyfrowanie torrentów tak naprawdę nie szyfruje ruch.

Jak skonfigurować szyfrowanie Utorrent?

Konfigurowanie szyfrowania torrentów jest proste. Sprawdź poniższe czynności, aby włączyć to w Utorrent.

- Udaj się do opcji> Preferencje> BitTorrent (Tab)> Szyfrowanie protokołu.

- Włączone “Wymuszony” opcja szyfrowania wychodzącego.

- Kliknij “Stosować”.

Jak używać VPN do torrentowania

My’Przejrzyj Cię dokładnie, jak używać VPN do mocrentnych plików.

Wszystkie nasze treści są napisane przez ludzi, a nie roboty. Ucz się więcej

Aliza Vigderman, starszy redaktor

Gabe Turner, redaktor główny

Ostatnia aktualizacja 27 lutego 2023

Autor: Aliza Vigderman i Gabe Turner 27 lutego 2023

- Jak skonfigurować

- Co to jest VPN

- Dlaczego jest popularny

- Prędkości podczas torrentowania

- Jak wybrać VPN

- Streszczenie

Prywatność online jest trudna do zdobycia, więc kiedy ty’Robienie czegoś online, na które marszczy brwi przez rząd, to’Najlepiej jest być niejasny za pomocą VPN. My’rozmawiać o torrentowaniu, który jest powszechnie używany do pirackich filmów i programów (co jest nielegalne i nie mamy’t Condone), ale jest również przydatny do udostępniania i pobierania dużych plików (co jest’t Nielegalne).

Dziś my’Ponownie dzielenie się z Tobą, jak korzystać z VPN do legalnego torrentowania, abyś mógł chronić się przed czujnymi oczami rządu i dostawcy Internetu.

Wybór odpowiedniego VPN jest krytyczny

Możesz wpaść w kłopoty, nawet jeśli ty’RE torrenting legalnie. Twój dostawca usług internetowych może’t Nie zobacz, co ty’Ponownie pobieranie. A jeśli cię złapią, mogą dławić prędkość Internetu. To’S Dlaczego potrzebujesz dobrego VPN, który może doskonale ukryć ruch potokowy, a te były najlepsze’Testowane:

Ocena redaktora:

9.7 /10

Ocena redaktora:

9.5 /10

Ocena redaktora:

9.4 /10

Jak torrent z VPN

Pozwalać’zacznij od rady taktycznej. Tutaj’s przewodnik krok po kroku po torrentowaniu z VPN.

- Wybierz usługę VPN. VPN oznacza wirtualną prywatną sieć i IT’s rodzaj oprogramowania, który tworzy zaszyfrowany tunel między komputerem a siecią. Korzystanie z VPN ukrywa aktywność internetową przed dostawcą usług internetowych (ISP). Opracowaliśmy najlepsze VPN do torrentowania, więc’jest świetnym miejscem na początek. Jeśli chcesz przeprowadzić własne badania, zalecamy dwukrotnie sprawdzanie, czy usługa VPN umożliwia torrenting, tak jak nie wszystkie aplikacje. Pod względem kosztów VPN kosztują od 2 do 15 USD miesięcznie, w zależności od usługi, długości umowy i liczby podłączonych urządzeń. Istnieje również kilka bezpłatnych VPN do torrentowania, które my’ve Recenzowane i zalecane.

- Sprawdź, czy Twoja VPN działa. Po wybraniu usługi upewnij się, że sprawdź, czy Twoja VPN działa i że Twoje dane są w pełni zaszyfrowane, end-to-end-end.

- Włącz przełącznik zabójstwa. A “wyłącznik awaryjny” Zamyka wszystkie otwarte aplikacje i aktywność, jeśli VPN przestanie działać. To zapewnia, że Twoja aktywność nie jest’t odsłonięte, nawet przez ułamek sekundy. Przełącznik zabójstwa jest szczególnie przydatnym narzędziem dla torrentów, ponieważ ludzie mogą zostawić swoje komputery pobierające pliki na godzinę. Jeśli w tym okresie twoje połączenie VPN spadnie, Twój adres IP może zostać ujawniony i możesz zostać zidentyfikowany.

- Odwiedź stronę torrentów. Odwiedź stronę internetową torrentów i wyszukaj żądaną treści.

- Pobierz plik. Po znalezieniu pożądanej treści kliknij link magnesowy lub pobierz jego plik torrent i voila! Ty’Oficjalnie uwięziono z VPN.

Ratownik pieniędzy: Większość usług VPN oferuje 30-dniową gwarancję zwrotu pieniędzy, dzięki czemu możesz przetestować usługę, zanim całkowicie się z tym zaangażujesz.

Dlaczego miałbym używać VPN do torrentu?

Wierzcie lub nie, dużo przeglądania Internetu jest w pełni widoczne dla twojego dostawcy usług internetowych. Firmy te mogą zebrać Twoje dane osobowe i przekazać je lub sprzedać stronom trzecim. Te strony trzecie mogą być firmami marketingowymi lub mogą być rządem. Dlatego to’jest kluczowe dla ochrony danych przed każdym, kto próbuje je zebrać bez uzyskania wyraźnej zgody, szczególnie ważnych, jeśli planujesz pobierać i udostępniać pliki torrentów.

Co to jest torrent?

“Torrenting” odnosi się do udostępniania plików za pośrednictwem zdecentralizowanej sieci udostępniania peer-to-peer (P2P). Udostępnianie plików P2P pozwala użytkownikom wymieniać pliki bez przesyłania ich na serwer. Zazwyczaj po pobraniu czegoś z Internetu klikasz “pobierać” przycisk i bum, plik pojawia się na komputerze. Torrenting działa nieco inaczej. Zamiast przyjmować cały plik z jednego serwera i pobierać cały plik za jednym razem, a “potok” (Czasami nazywany również “abstrakt”) rozbije duży plik i podzieli go na małe elementy o nazwie “pakiety.”

Pakiety są na serwerze (zwane także a “siewnik”. To są twoje “rówieśnicy” Lub “pijawki.” Plik torrent śledzi, kto ma pakiet i naprzemiennie, gdzie ty’ponownie pobierać z. Każdy piwa działa jak własny mały serwer, zmniejszając obciążenie sieciowe. Jednak, gdy pobierasz, ty’RE również przesyłanie, które może zwolnić internet.

Co to jest BitTorrent?

BitTorrent, czasem skrócony jako BT, to oprogramowanie, które porusza pliki w Internecie. Narzędzie jest protokołem komunikacyjnym do udostępniania P2P, który umożliwia użytkownikom dystrybucję danych i plików elektronicznych w Internecie w zdecentralizowany sposób. BitTorrent jest jednym z najczęstszych protokołów do przesyłania dużych plików, takich jak cyfrowe pliki wideo lub audio, z ponad miliardem użytkowników na całym świecie. 1 Aby wysłać lub odbierać pliki, możesz użyć klienta BitTorrent, który jest programem komputerowym, który implementuje protokół BitTorrent. Popularni klienci to μtoRrent, Xunlei Thunder, Transmission, QBitTorrent, Vuze, potop, Bitcomet i Tixati. BitTorrent Trackers podają listę plików dostępnych do przesyłania i pozwalają znaleźć użytkowników rówieśników, którzy mogą przesyłać pliki.

Streaming vs. Torrenting

Streaming i torrenting mogą wydawać się podobne, ponieważ oba wymagają wysyłania pliku do urządzenia. Duża różnica polega na tym, że plik przesyłania strumieniowego jest odtwarzany, gdy staje się dostępny, podczas gdy pobieranie torrentów jest przechowywane na pamięci. Inną główną różnicą jest to, że bezpośrednie pobierania pochodzą z jednego źródła, a torrenty to P2P. Udostępnianie P2P umożliwia pobieranie treści ze źródła, a także od innych użytkowników. Streaming i torrenting to oba sposoby oglądania treści, a my’VE skompilował również najlepsze VPN do streamingu,.

Jak działa torrentowanie?

Torrenting nie’t Zależy od scentralizowanego serwera do przechowywania plików. Zamiast tego bity danych z poszczególnych dużych plików są zapisywane u uczestniczących użytkowników lub rówieśników, aby ułatwić proces udostępniania plików. Protokół komunikacyjny P2P, taki jak BitTorrent, rozkłada pliki na kawałki i przenosi je z przesyłaczy (sederów) do downloaderów (piwa) za pośrednictwem klienta torrentowego. Klient torrent to osobny program, który odczytuje wszystkie informacje w .Plik torrent i łączy użytkowników do wymiany danych.

Na przykład, jeśli chcielibyśmy wysłać wszystkie nasze filmy naszych kotów w naszym zespole w pracy (i jest ich wiele), zamiast wysyłać e -maile z nieporęcznymi plikami w przód. Możemy szybko podzielić się naszymi materiałami, a nasi współpracownicy’ Komputery nie są’trzęsiłem się z aktami naszych kotów. To’S Win-Win.

Jak działa udostępnianie plików peer-to-peer?

Peer-to-Peer (P2P) Udostępnianie plików umożliwia komputery’ Kompatybilne programy P2P do połączenia i tworzenia sieci. Następnie użytkownicy mogą udostępniać pliki cyfrowe bezpośrednio innym komputerom w nowo utworzonej sieci. 2 Praktycznie każdy może dołączyć do sieci P2P, instalując określone oprogramowanie, więc miliony komputerów można podłączyć jednocześnie i udostępniać dźwięk, wideo, obrazy i gry.

Dlaczego torrenting jest popularny?

Torrenting to szybki i łatwy sposób na udostępnianie ogromnych plików. Ponadto, kiedy my’Rozmawiając o ogromnych plikach, zazwyczaj rozumiemy muzykę, filmy i zdjęcia wysokiej jakości, czyli typu treści, które można udostępnić. Kolejnym plusem jest to, że użytkownicy mogą udostępniać treści z innych krajów, do których mogą nie mieć dostępu za pośrednictwem usługi przesyłania strumieniowego.

Jest nielegalne?

Sam torrenting nie jest nielegalny, podobnie jak’naprawdę tylko kolejna metoda udostępniania dużych plików. Jednak to, jakie pliki są udostępniane, mają znaczenie i to’s, gdzie sprawy stają się cierniste. Torrenting może stać się nielegalny, jeśli użytkownik przesyła lub pobrań materiały chronione prawem autorskim za pośrednictwem klienta lub strony internetowej torrentów, zgodnie z ustawą o cyfrowym tysiącleciu z 1988 roku. . Ci, którzy poprowadzili naruszenia na dużą skalę, mieli nawet czas więzienia. 4

Dlaczego Hollywood nienawidzi torrentowania

Podczas gdy materiał chroniony prawem autorskim jest z pewnością nielegalny, zdarza się to cały czas. Kiedy użytkownicy Torrent Music i filmy, otrzymują treść za darmo, nie płacąc żadnego z twórców. Ponieważ torrenting jest tak popularny, nielegalne pobieranie treści sumują. Ostatecznie kosztuje studia, filmowców i artystów, ponieważ tantiemy nie są zbierane. Z pewnością Don’t Zalecaj materiał chroniony prawem autorskim, ponieważ’S nielegalny, ale efekt spływu dla branży kreatywnej jest kolejnym powodem, aby rządzić.

Dlaczego torrenting jest niebezpieczny?

Ogólnie rzecz biorąc, większość torrentów jest stosunkowo bezpieczna do pobrania, o ile wiesz, gdzie oni’re. Jednak pliki torrentów zawierające złośliwe oprogramowanie są szeroko rozpowszechnione i często są powiązane z pirackim kopiami programów telewizyjnych. Ponadto torrenting wymaga udostępnienia sieci z wieloma (czasem tysiącami) użytkowników, a złośliwe oprogramowanie może być wszędzie. Oprócz czujności na temat udostępniania plików, to’S są również korzystne w inwestowaniu w oprogramowanie przeciwwirusowe.

Ostrzeżenie: Użytkownicy Torrent muszą uważać na wykonywalne (.exe) lub pliki wsadowe (.nietoperz), ponieważ są one powszechnie kojarzone ze skryptami, które instalują złośliwe oprogramowanie do komputerów.

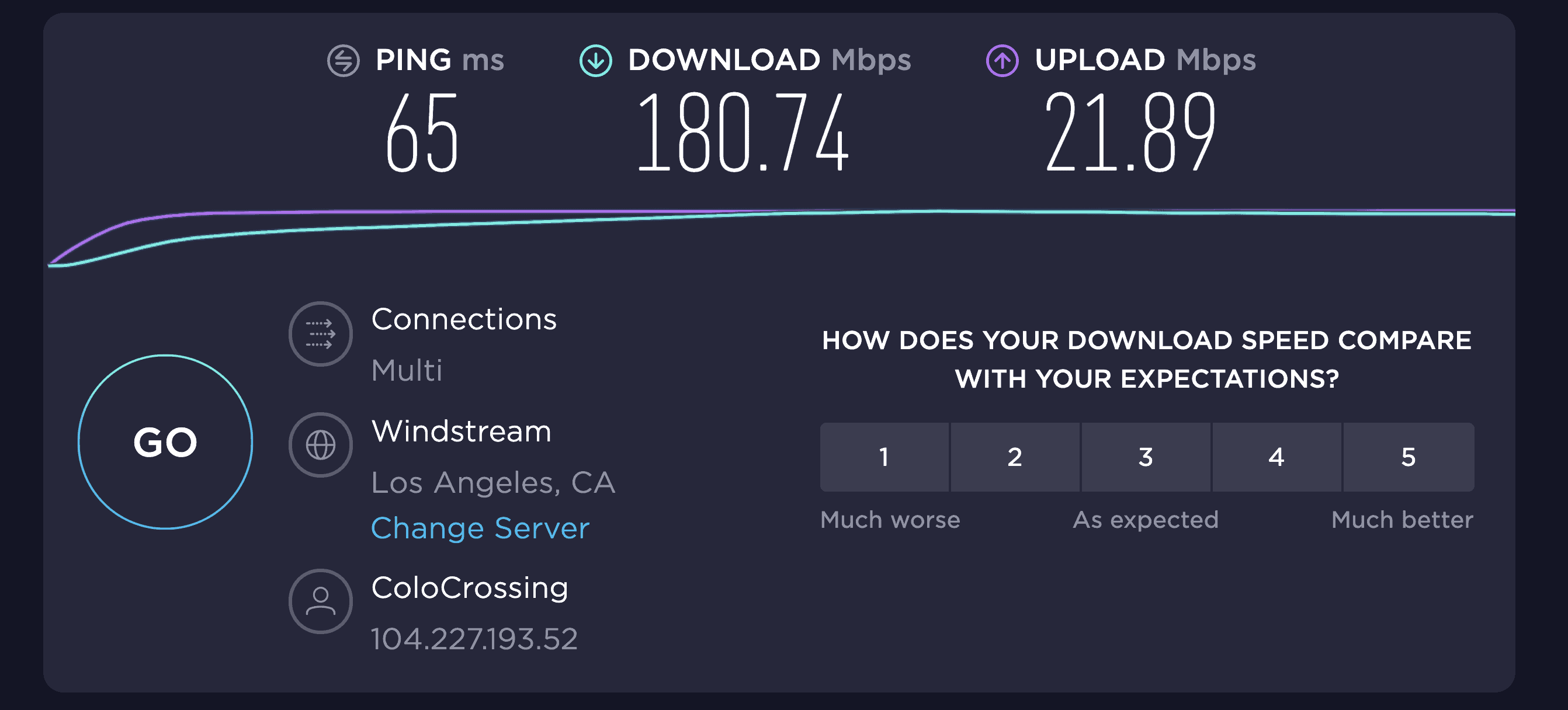

Prędkość podczas torrentowania z VPN

Niestety, VPN zwolnią system, podobnie jak torrenting. To’jest ważne, aby zminimalizować spowolnienie, ponieważ nikt nie chce być całkowicie wkurzony podczas wykonywania pracy, zakupów online, a nawet bezmyślnie przewijania. Dobrym sposobem na zwiększenie prędkości VPN jest wybór serwera, który Ty’ponownie fizycznie blisko. To’Sno jest konieczne wybrać firmę VPN, która ma wiele serwerów, ponieważ im więcej serwerów oferuje firma, tym większe prawdopodobieństwo, że będzie blisko ciebie.

Publiczne sieci Wi-Fi są świetne, ale mogą również kosztować trochę prędkości, zwłaszcza jeśli w tej samej sieci znajduje się wiele urządzeń. Jeśli to’możliwe, stosowanie połączenia przewodowego zwiększy łączność. Jeśli chodzi o zużycie danych VPN i użycie komórkowe, możesz wybrać protokół VPN, który wykorzystuje najmniejszą ilość danych mobilnych, takich jak IKEV2 lub IPSEC, i unikać 256-bitowej Stealth OpenVPN. W niektórych przypadkach VPN mogą faktycznie pomóc w prędkości Internetu. Dyspsów byli winni “Pokrycie przepustowości,” lub spowolnienie połączenia, jeśli zauważą, że ty’Ponownie pobieranie lub przesyłanie strumieniowe duże pliki. 5 VPN uniemożliwia dostawcy dostawcy usług internetowych i nie wiedząc, co ty’Robienia, mogą’t przeporządkuj ruch.

Czy utorrent jest bezpieczny?

Tak, Utorrent sam w sobie jest bezpieczny, gdy jest odpowiednio używany. Żadne oprogramowanie szpiegujące ani złośliwe oprogramowanie nie pochodzi z instalacji programu, jeśli pochodzi on z oficjalnej strony internetowej. Jednak to nie’t oznacza to’S 100 procent bezpieczny. W świecie torrentów jest wielu złych aktorów, którzy chcą zainfekować komputer, a możesz być na nich narażony za pośrednictwem Utorrent. To’Sno zalecamy torrenting z ostrożnością, najlepiej tylko pobierać pliki od wiarygodnych użytkowników. To’jest również kluczowe, aby mieć oko na pliki kończące się .exe lub .nietoperz, które często są powiązane ze skryptami, które mogą nękać system z złośliwym oprogramowaniem.

Jak chroni Cię VPN

VPN pozwala komunikować się z publiczną, niezabezpieczoną, niezaszyfrowaną siecią prywatnie i bezpiecznie poprzez ustanowienie bezpiecznych, zaszyfrowanych połączeń. Innymi słowy, prowadzi dane pochodzące z komputera za pośrednictwem serwerów w innych lokalizacjach i wspina je, aby uczynić go nieczytelnym dla złych aktorów (takich jak hakerzy), którzy mogą chcieć szpiegować Twoją aktywność. Połączenia bezprzewodowe, takie jak sieć Wi-Fi w ulubionej kawiarni, są szczególnie wrażliwe.

VPN szyfruje lub scra się, aby haker mógł’t Nie zobacz, co ty’Robienie online. VPN tworzy tunel między komputerem a serwerem VPN i ukrywa ważne informacje, takie jak adres IP, historia przeglądania, informacje o kartach kredytowych i pobieranie. Tunel może’t niech penetruje się, a połączenie VPN jest prywatne. Ponadto możesz użyć go na wszystkich urządzeniach, w tym telefonu, laptopa i tabletu. VPN chronią również dane, takie jak e -maile, pobierania, informacje o logowaniu i historia przeglądania. VPN zmienia również Twój adres IP, dzięki czemu wydaje się, że używasz komputera gdzie indziej, a zatem, co jeszcze trudniej jest prześledzić swoją aktywność z powrotem.

Jak wybrać VPN do bezpiecznego torrentowania

Poniżej znajdują się funkcje, których chcesz szukać w VPN do torrenting:

- Bezpieczeństwo: Chcesz VPN z silnymi protokołami szyfrowania (AES-256 Bit to złoty standard).

- Przełącznik zabijania: Przełącznik zabójstwa zamknie się ze wszystkich aplikacji i aktywności brązowienia w mało prawdopodobnym wydarzeniu, w którym VPN się nie powiedzie.

- Zdolność do potoku: Niektóre usługi VPN blokują torrenting, więc jeśli ty’ponownie planować korzystać z VPN do tych celów, sprawdzaj go dwukrotnie’możliwe.

- Polityka prywatności z minimalnym rejestracją: Ogólnie nie’T uważaj, że firma VPN zarejestrowała dowolny z naszego ruchu internetowego, geolokalizację lub pochodzenie adresu IP. Mamy większą elastyczność dla firm śledzących informacje, które’jest niezbędne do utrzymania naszych kont, podobnie jak nasze nazwy i informacje o płatnościach. Niektórzy z największych dostawców VPN zaczęli niezależnie kontrolować się, aby upewnić się, że ich polityka prywatności jest konkurencyjna.

- Prędkość: Tam’S Nie ma sensu wybierać VPN, która tak bardzo dławi Twoich prędkości, że zajmowanie się Twojej firmy trwa wiecznie. Testujemy różnicę w ping (opóźnienie), prędkości pobierania i prędkości przesyłania. Kiedy dokonujemy przeglądu VPN, używamy testu prędkości z Ookla 6, który mierzy prędkość w milisekundach do ping i megabitów na sekundę do pobierania i przesyłania prędkości.

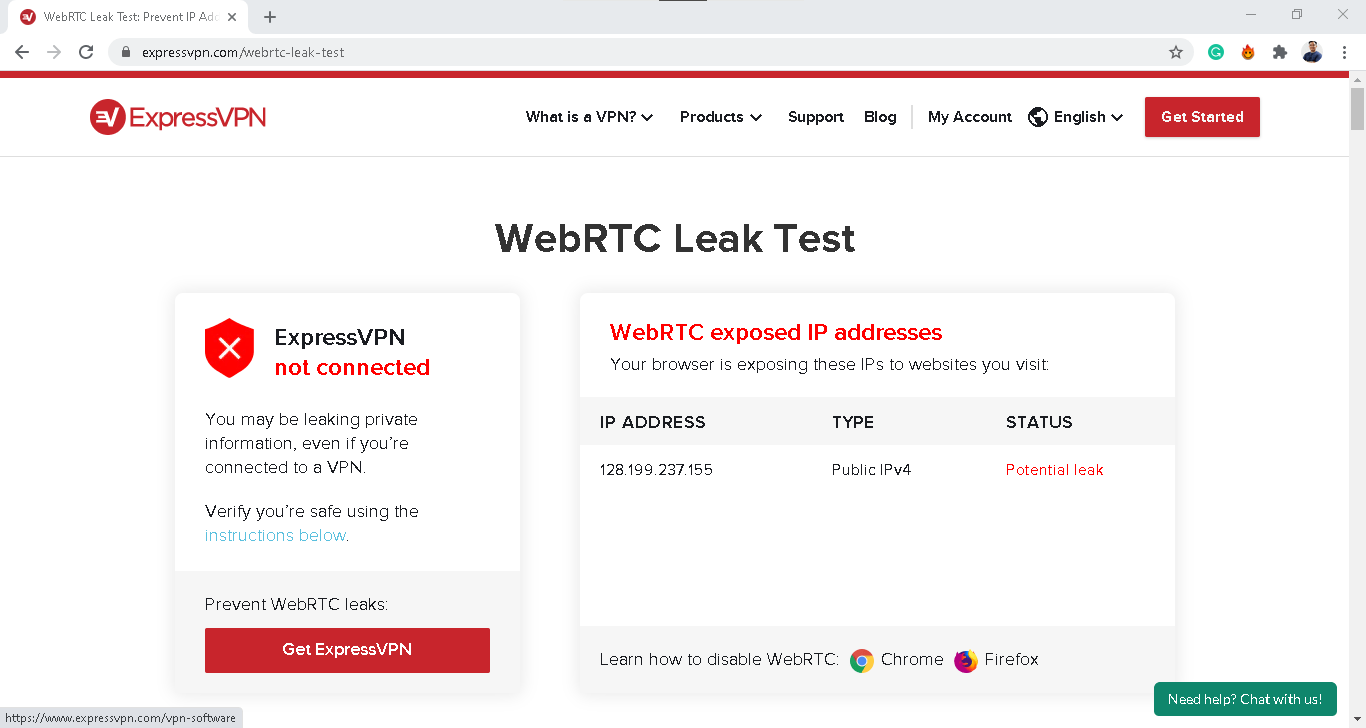

- Wycieki WebRTC i DNS: Aby upewnić się, że nasz prywatny adres IP jest ukryty w VPN, używamy testu szczelności WebRTC, aby upewnić się, że pokazany adres IP jest inny w przypadku VPN. Robimy to samo z serwerami nazwy domeny (DNS) lub adresami URL stron internetowych. Używamy narzędzia na dnsleaktest.com 8, aby poszukać zmiany adresu IP ze połączonym VPN.

- Obsługa klienta: Last, ale nie mniej więcej wybór dostawcy z doskonałymi opcjami obsługi klienta. Większość firm oferuje bazę danych FAQ i e -mail, ale funkcje czatu na żywo i linie telefoniczne są bardziej pomocne.

Najgorsze VPN do torrentowania

Nie wszystkie VPN pozwalają na torrenting, więc’jest ważne, aby dwukrotnie sprawdzić usługi VPN’ funkcje, jeśli ty’ponownie planować torrent. Na przykład zaszyfruj.Ja nie pozwala na torrenting, podczas gdy keepsolid VPN pozwala tylko na torrenting na garści serwerów (California One, Ontario, Rumunia, Luksemburg i Paryż).

W podsumowaniu

Torrenting to prosty i skuteczny sposób udostępniania filmów, muzyki i zdjęć. Korzystanie z VPN ochroni całą twoje działania udostępniania, szyfrując twoje połączenie, uniemożliwiając dostawcy dostawcy usług internetowych, co ty’. Podczas gdy VPN ukrywają użytkowników’ Aktywność, nie zalecamy używania VPN do materiałów chronionych w torrentach. To jest nielegalne i podobnie jak wszystkie bezpieczeństwo cyfrowe, VPNS’t 100 procent szczelnie. Jeśli jednak planujesz torrentowanie swoich najnowszych wyników Tiktok, mixtape i starych zdjęć wakacyjnych, to’najlepiej to zrobić podczas korzystania z VPN.

FAQ

Nadal nie jestem pewien, jak używać VPN do torrentowania? Poniżej odpowiedzieliśmy na najczęstsze pytania.

Tak, torrenting z VPN jest całkowicie bezpieczny, jeśli wiesz i ufasz sieci P2P, której używasz. Niektóre osoby używają sieci P2P i witryn z torrentami do rozpowszechniania złośliwych plików, więc zawsze powinieneś mieć aktywowany program anty-malware, gdy Ty’Re torrenting, aby się również chronić.

Nie, nie idziesz do więzienia za torrent lub używać BitTorrent. Torrenting to tylko protokół kopiowania pliku, który skutecznie przesuwa pliki po Internecie. Możesz jednak zostać aresztowany za pobieranie licencjonowanych treści bez odpowiednich uprawnień.

Powinieneś użyć VPN podczas torrentowania, ponieważ VPN szyfruje ruch przed opuszczeniem komputera, co oznacza, że dostawca usług internetowych nie może monitorować Twojej aktywności.

Tam’S spore niebezpieczeństwo w torrentowaniu, szczególnie bez VPN. Jedno z największych zagrożeń związanych z torrentingiem dotyczy integralności udostępnianych plików. Jako jeden z najpopularniejszych i rozpowszechnionych protokołów dzielenia się P2P, torrenty są dużym celem dla hakerów, pozbawionych skrupułów reklamodawców i innych stron, które chcą zarażić systemy.

- BitTorrent. (2019). Biała księga BitTorrent (BTT).

BitTorrent.com/btt/btt-docs/bitTorrent_ (btt) _White_Paper_v0.8.7_FEB_2019.PDF - Federalna Komisja Handlu. (2021). Udostępnianie plików peer-to-peer: przewodnik dla biznesu.

FTC.GOV/TIPS-Advice/Business-Center/Wskazówka/Peer-Peer-File-Shaaring-Guide-Business - U.S. Biuro praw autorskich. (1998). Digital Millennium Copyright Act z 1998 roku.

Prawo autorskie.Gov/Ustawa/DMCA.PDF - Ministerstwo Sprawiedliwości. (2019). Ośmiu oskarżonych odpowiedzialnych za prowadzenie dwóch największych nielegalnych programów telewizyjnych i usług przesyłania strumieniowego filmów w Stanach Zjednoczonych.

sprawiedliwość.Gov/OPA/PR/ośmiu obrońców-naładowane dwa największe i nielegalne-television-show-i-ruchowe strumienie - The New York Times. (2011). Układanie hamulców w prędkościach surfowania w sieci.

NY Times.COM/2011/11/14/Technology/Putting-the-Brakes-on-Web-Surfing-Speeds.html - Ookla. (2021). SpeedTest autorstwa Ookli.

test prędkości.internet/ - Expressvpn. (2021). Test szczelności WebRTC.

Expressvpn.COM/WEBRTC-Leak-Test - Dnsleaktest. (2021). Test szczelności DNS.

dnsleaktest.com/

- Polityka prywatności

- Zasady i Warunki

- Dostępność

- Nie sprzedaj/udostępniaj moich danych osobowych

- Ogranicz wykorzystanie moich poufnych danych osobowych

Skąd usługodni cię znają’Re torrenting i jak to ukryć

Muzyka torrentingowa, filmy, programy telewizyjne i inne treści są nadal bardzo popularne na całym świecie, pomimo powstania internetowych platform streamingowych. To powiedziawszy, tego rodzaju działalność online jest nielegalna w większości krajów na całym świecie. Jeśli zostaniesz przyłapany na treści chronionych prawem autorskim, ty’Ponowne ryzyko ogromnych grzywien, a potencjalnie nawet więzienia.

Co’Martwi się o to, że twój dostawca usług internetowych (taki jak T-Mobile, Spectrum lub Verizon) może wykryć, kiedy Ty’Re torrenting. Z pomocą posiadacza praw autorskich mogą następnie powiadomić władze dowodem nielegalnej działalności. Wiedząc o tym, czy możesz użyć narzędzia takiego jak VPN, aby ukryć torrenting przed swoim dostawcą usług internetowych?

Tak, możesz użyć VPN, aby ukryć swoje działania torrentowania przed swoim dostawcą usług internetowych. W tym artykule my’LL Wyjaśnij, w jaki sposób Twój dostawca usług internetowych może dowiedzieć się, że ty’Re torrenting i to, co może zobaczyć, gdy treści online torrent. Co ważniejsze, my’Podziel się również z wami przydatnymi wskazówkami na temat torrentu bez znaczenia dostawcy usług internetowych.

Skąd twój dostawca usług internetowych wie, że jesteś torrentem?

Twój dostawca usług internetowych może stwierdzić, czy ty’Re torrenting poprzez sprawdzenie adresu IP i numeru portu na pakietach danych. Kiedy to zauważa, że masz wysoką konsumpcję przepustowości, będzie wiedział, że ty’Ponownie pobieranie lub przesyłanie dużych plików.

Mając to na uwadze, możesz również się zastanawiać: “Skąd mój dostawca usług internetowych wie, co pobieram?”. Dobra wiadomość jest taka, że sam ISP’T wykryć i śledź dokładnie to, co pobierasz. Zła wiadomość jest taka, że tam’wciąż ktoś, kto to robi. To jest firma medialna, która zawiera konkretne prawa autorskie do Torrent’Ponownie pobieranie. To prowadzi nas do następnej części kluczowej.

Co widzi twoje dostawcy usług internetowych, kiedy ty’Re torrenting?

Mówiąc prosto, twój dostawca usług internetowych może zobaczyć wiele informacji, gdy ty’Re torrenting. Ale to może’t faktycznie widzę pliki, które ty’Ponownie pobieranie. W tym miejscu wchodzą posiadacze praw autorskich.

Wielu posiadaczy praw autorskich uważnie monitoruje serwer Torrent Tracker materiału chronionego prawem autorskim. Śledzą wszystkie adresy IP, które łączą się z nim, aby pobrać treści chronione prawem autorskim. Kiedy zaczynasz pobierać plik, łączysz się z serwerem Torrent Tracker.

Ten serwer zapewnia płynną komunikację wszystkich rówieśników, którzy łączą się lub odłączają od klienta Torrent. Klient Torrent You’re przy użyciu IND’T Zrób jakąkolwiek różnicę. Czy ty’Ponownie pobieranie plików za pomocą QBitTorrent, Utorrent lub Vuze, proces jest taki sam.

Jeśli ty’Nie używa serwera VPN lub innego narzędzia do ukrycia prawdziwego adresu IP, zostanie udostępniony każdemu. Ponieważ torrenting jest aktywnością P2P (peer-to-peer), wszyscy udostępniający ten sam plik może się widzieć’s adresy IP. Tak więc, jeśli posiadacz praw autorskich czeka taktycznie, może zebrać IPS każdego użytkownika, który pobiera plik.

Kiedy zaczniesz torrentować jeden z ich materiałów chronionych prawem autorskim, posiadacz praw autorskich zaloguje Twój adres IP. Następnie dotrą do twojego dostawcy usług internetowych i poinformują go o twoich działaniach. Ponieważ twój dostawca usług internetowych ma wystarczającą ilość informacji, aby połączyć Twój adres IP z danymi, z którymi podał go posiadacz praw autorskich, będzie wiedział, że rzeczywiście jesteś treścią chronioną na p2p.

W tym momencie większość dostawców usług internetowych wysłałaby list z powiadomieniem o twoich działaniach dotyczących naruszenia praw autorskich. Możesz nie mieć poważnych kłopotów za pierwszym razem, ale wszelkie inne działania przyciągną poważniejsze konsekwencje. Wyniki mogą obejmować zakończenie Internetu po zapłacenie ogromnej grzywny lub nawet skierowanego do więzienia.

Czy dostawcy usług internetowych dbają o torrenting?

W większości przypadków wygrał twój dostawca usług internetowych’T ZABAŻ TY’Re torrenting. Wynika to z faktu, że samo torrenting nie jest nielegalny w większości krajów. Co może sprawić, że jest to nielegalne, zależy od rodzaju treści’Re torrenting.

Na przykład, jeśli ty’refrenting gier chronionych prawem autorskim, ty’Prawdopodobnie złamanie prawa w twoim kraju, ponieważ jest to nielegalne w większości miejsc na całym świecie. W takim przypadku ISP może podjąć dalsze działania, aby zapobiec korzystaniu z treści chronionych prawem autorskim i dystrybucji.

W niektórych przypadkach dostawca usług internetowych może działać bez żadnej strony trzeciej, jeśli cię zauważa’ponownie używa dużej przepustowości. W takich sytuacjach może zacząć dławić przepustowość. To wtedy twój dostawca usług internetowych celowo spowalnia połączenie, aby zarządzać ruchem danych w określonym okresie.

Biorąc to pod uwagę, twój dostawca usług internetowych może nie przejmować się twoim torrentem. W większości przypadków działa tylko w imieniu posiadacza praw autorskich lub firmy antypirackiej. Z tej perspektywy dostawca usług internetowych po prostu robi to, czego wymaga prawo i nie’T ciesz się procesem.

Czy VPN ukrywa torrenting przed dostawcą usług internetowych?

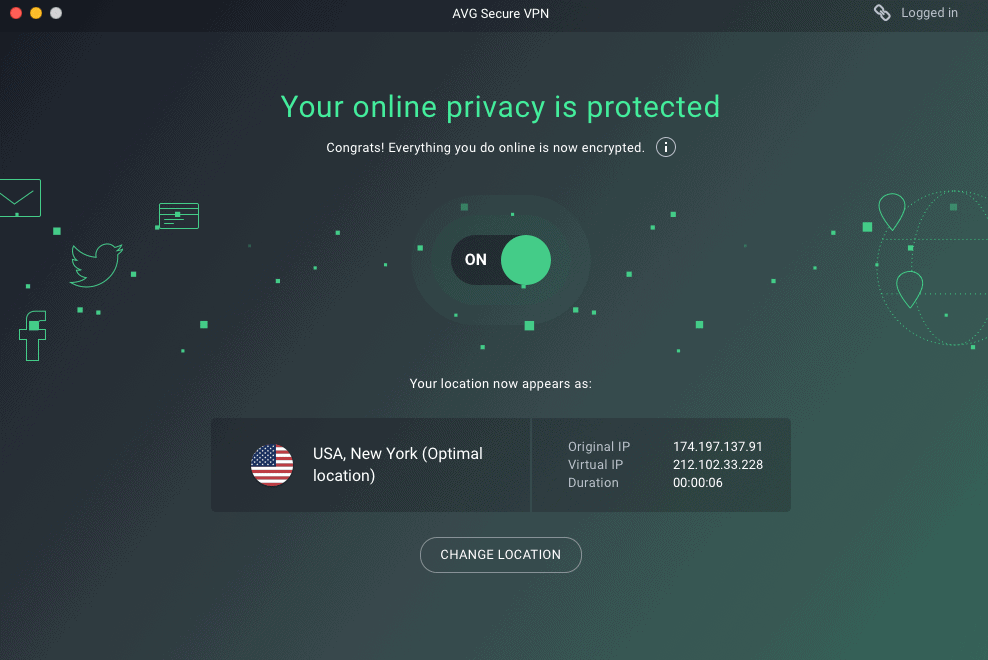

VPN ukrywa czynności z torrentowania przed dostawcą usług internetowych, rozkładając ruch i maskowanie prawdziwego adresu IP. Twoje dane są wysyłane przez VPN’Szyfrowany tunel. W ten sposób nikt, nawet twój dostawca usług internetowych, nie może zobaczyć, co ty’Re -podłączanie się do serwera VPN.

Uruchamiając dane przez zaszyfrowany tunel, VPN ukrywa kilka ważnych aspektów dostawcy dostawcy usług internetowych. Co’S WIĘCEJ, VPN zasadniczo łączy się z siecią równorzędną w Twoim imieniu za pośrednictwem jednego z serwerów. Oznacza to, że posiadacz praw autorskich, który monitoruje serwer Torrent Tracker’t Zobacz swój prawdziwy adres IP. W rezultacie mogą’t, powiedz, że to ty pobrałeś lub przesłałeś konkretny plik.

Powinniśmy jednak dokonać jednego godnego uwagi rozróżnienia. Podczas gdy VPN może maskować twój prawdziwy adres IP i działania online, nie’T ukryj fakt, że ty’re przy użyciu VPN. Innymi słowy, twój dostawca usług internetowych będzie wiedział, że ty’ponownie połączone z VPN i zobacz, że ty’Ponowne przesyłanie dużych ilości danych. Ale nikt nie będzie wiedział, co jest w pakietach danych’Ponowne przesłanie lub pobieranie.

Biorąc to pod uwagę, jest to więcej niż wystarczające dla większości użytkowników, którzy lubią torrent. Ponieważ korzystanie z VPN jest legalne w większości krajów, wygrał dostawca usług internetowych’t robić jakieś problemy, jeśli cię zauważa’ponownie podłączony do serwera VPN.

Mówiąc dokładniej w przypadku danych, które dostawca może zobaczyć z połączenia VPN, dostawcy usług internetowych widzą te dane podczas korzystania z VPN. Jest to równie ważne, jak wiedza o tym, co ukrywa VPN. Tak więc, jeśli chcesz dowiedzieć się więcej szczegółów na temat wszystkiego, co Twój VPN robi dla Ciebie, kiedy Ty’Re torrenting, pamiętaj, aby przeczytać.

Za pomocą niektórych VPN możesz oszukać ISP, aby nie było’nawet nie wiem, czy ty’ponownie podłączony do serwera VPN. Możesz to zrobić, łącząc się z zaciemnionymi serwerami, które ukrywają fakt, że ty’ponownie podłączony do serwera VPN.

Dużą częścią ukrywania potoków przed twoim dostawcą usług internetowych jest korzystanie z VPN, którym możesz zaufać. Dobrą zasadą jest wybranie usługi, która ma politykę zero-logów. Ponadto usługa powinna być najlepiej oparta na kraju przyjaznym dla prywatności. Te dwa aspekty zapewniają, że usługa wygrała’T ujawnij swoje dane na władze i nie’t zachowaj logi swoich działań torrentów.

Jak używać VPN do ukrycia torrentowania przed swoim dostawcą usług internetowych

Podczas gdy my’T chcę promować sposoby ukrycia nielegalnych pobrań przed dostawcą usług internetowych, korzystanie z VPN jest najlepszym sposobem na zrobienie tego. To powiedziawszy, nawet jeśli zdecydujesz się użyć VPN do ukrycia nielegalnych torrentów, pamiętaj, że tam jest’zawsze jest niewielką szansą na złapanie.

Mając to na uwadze, zależy to również od jakości VPN’RE Używanie do torrentowania. Jeśli masz zdolny VPN do torrentowania z niektórymi zaawansowanymi funkcjami, ty’LL ma bezpieczniejsze i bardziej prywatne doświadczenie.

Tutaj’S Jak używać VPN do torrentowania krok po kroku:

- Zarejestruj się z VPN

- Pobierz aplikację dla swojego urządzenia

- Zainstaluj aplikację i zaloguj się

- Włącz funkcję przełącznika zabójstwa

- Połącz się z serwerem VPN

- Zacznij torrentować swoją ulubioną treść!

Dodatkowo powinieneś mieć włączony przełącznik zabójstwa VPN. Będzie to chroni twój prawdziwy adres IP w przypadku wszelkich spadków połączenia, ponieważ przełącznik zabójstwa odciąłby twoją sieć, aby zapobiec wyciekom jakichkolwiek możliwych do zidentyfikowania informacji.

Możesz także włączyć przekazywanie portów w aplikacji VPN, jeśli usługa obsługuje tę funkcję. Przekazywanie portów jest szczególnie przydatne w przypadku działania torrentowania, ponieważ poprawia prędkości pobierania torrentów i ma korzystny wpływ na sadzenie torrentów.

Dodatkowe sposoby ukrywania torrentowania przed dostawcą usług internetowych

VPN są preferowaną metodą (i najbardziej wydajną) do pozostania prywatnym i uzyskiwania wielkich prędkości podczas zawartości torrentów. Mimo to nie są’t jedyne narzędzie, którego możesz użyć do ukrycia torrentowania przed swoim dostawcą usług internetowych. Pod tym względem jest kilka Alternatywne sposoby, w jaki możesz ukryć swoje działania torrentów:

- Użyj serwera proxy – Serwer proxy może być również świetnym sposobem na ukrycie nawyków torrentowania. Powinieneś jednak pamiętać, że serwery proxy utrzymują cię tylko w prywatności. Nie mają’T szyfruj swoje informacje lub dostarczaj funkcjom bezpieczeństwa, takimi jak aplikacje VPN.

- Użyj routera cebulowego – Router cebulowy (Projekt TOR) jest jednym z najpopularniejszych narzędzi dla użytkowników, którzy chcą pozostać anonimowi online. W tym kontekście działa również na torrenting. Podobnie jak inne metody, router cebulowy utrzymuje Twój adres IP prywatny, ale ma jedną wadę. To może’t dostarczaj takie same prędkości jak usługa VPN lub serwer proxy, a połączenia są na ogół bardziej niestabilne.

- Użyj pudełka nasion – Mówiąc prosto, Seedbox to zdalny serwer, którego można użyć do torrentowania. Główną zaletą korzystania z nasion jest to, że ty’nie pobierać bezpośrednio lub przesyłania plików z urządzeniem, więc ty’Nie ujawniając twojego adresu IP.

Wniosek

Mamy nadzieję, że ten szczegółowy artykuł pomógł Ci nauczyć się ukrywać działania torrentowania przed swoim dostawcą usług internetowych. Pamiętaj, że to nie’to ma znaczenie, jeśli ty’’zawsze mądry, aby ukryć torrenting przed swoim dostawcą usług internetowych. Oczywiście, jeśli ty’Ponownie pobierając treści chronione prawem autorskim, aktywność jest nadal nielegalna, nawet jeśli ty’ponownie chronione za pomocą VPN lub innego narzędzia.

To powiedziawszy, im mniej informacji możesz umieścić w Internecie o Tobie i Twoich zainteresowaniach, tym lepiej. Dlatego upewnij się, że zawsze używaj VPN, aby Twoje działania były prywatne. Co więcej, najwyższej jakości VPN do torrentowania ochroni wszystkie twoje działania online i powstrzyma je z dala od wścibskich oczu.