Czy VPN chroni Cię przed hakerami

To lepsze rozwiązanie niż poleganie na SSL ze stron z wielu powodów: z VPN cały ruch z urządzenia jest szyfrowany, niezależnie od tego, czy witryna, którą odwiedzasz. Nawet jeśli punkt dostępu Wi-Fi, do którego jesteś połączony, jest złośliwy, nie widzi ruchu. Każda strona, która jest w stanie monitorować ruch ruch.

Nawet z VPN otwarty Wi-Fi ujawnia użytkowników

Te chwile między Wi-Fi Connect a VPN Launch mogą wiele rozdawać.

Larry Seltzer – 12 czerwca 2015 13:15 UTC

Larry Seltzer jest byłym dyrektorem redakcyjnym Bajte, Dark Reading i Network Computing w UBM Tech i spędził ponad dekadę konsultacje i pisanie na temat tematów technologicznych, głównie w dziedzinie bezpieczeństwa. Larry rozpoczął swoją karierę jako inżynier oprogramowania w nieistniejącej już serwisu Software Corporation w Princeton, New Jersey, w zespole, który napisał język zapytania NPL 4GL.

Do tej pory każda czująca osoba IT zna niebezpieczeństwa otwartego Wi-Fi. Te bezpłatne połączenia w kawiarniach i hotelach nie szyfrowują ruchu sieciowego, więc inni w sieci mogą odczytać ruch i być może porwać sesje. Ale jedno z głównych rozwiązań tego problemu ma w sobie dziurę, która nie jest powszechnie doceniana.

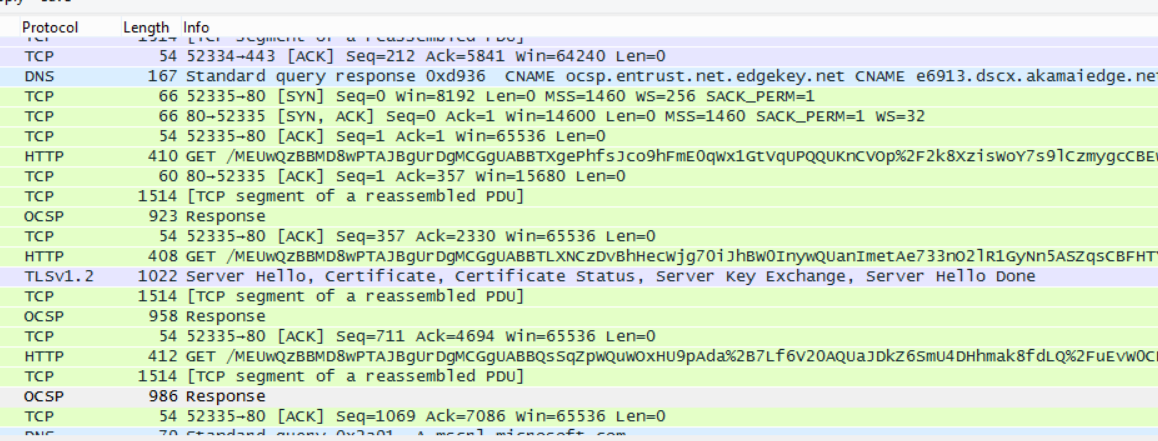

Duże witryny, takie jak Twitter i Google, zasadniły SSL w celu ochrony użytkowników w takich sieciach. Ale dla szerszej ochrony wiele osób korzysta z wirtualnej sieci prywatnej (VPN). Większość ludzi, jeśli w ogóle używają VPN, użyj korporacyjnej. Ale istnieją również usługi publiczne, takie jak Freedome i Hidemasia Privax. Twoje urządzenie łączy się z serwerami usługi VPN i ustanawia zaszyfrowany tunel dla całego ruchu internetowego z urządzenia do serwerów. Usługa następnie zaskarża cały ruch do iz miejsca docelowego.

To lepsze rozwiązanie niż poleganie na SSL ze stron z wielu powodów: z VPN cały ruch z urządzenia jest szyfrowany, niezależnie od tego, czy witryna, którą odwiedzasz. Nawet jeśli punkt dostępu Wi-Fi, do którego jesteś połączony, jest złośliwy, nie widzi ruchu. Każda strona, która jest w stanie monitorować ruch ruch.

Ale w tej ochronie jest dziura i dzieje się to w czasie łączenia. VPN nie może się połączyć, dopóki nie połączysz się z Internetem, ale połączenie VPN nie jest natychmiastowe. W wielu, być może większość publicznych witryn Wi-Fi, twój sprzęt Wi-Fi może automatycznie łączyć się z siecią, ale musisz otworzyć przeglądarkę do „portalu niewoli”, który pochodzi z lokalnego routera i próbować uzyskać dostęp do Internetu Beyond Beyond. Być może najpierw będziesz musiał ręcznie zaakceptować umowę TOS (Warunki usług).

W tym okresie przed przejściem przez VPN, to, co może zostać ujawnione, zależy od tego, jakie oprogramowanie uruchomisz. Czy używasz klienta e-mail POP3 lub IMAP? Jeśli sprawdzają automatycznie, ruch ten jest wyłączony, aby wszyscy mogli zobaczyć, w tym potencjalnie poświadczenia logowania. Inne programy, takie jak klient informacyjnych, mogą spróbować zalogować się.

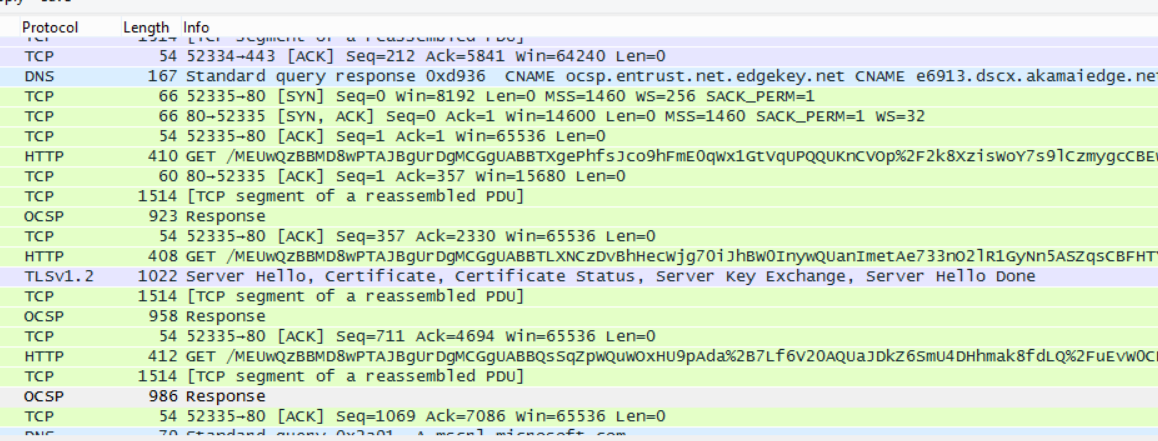

Testowałem ten scenariusz na Starbucks z Google Wi-Fi podczas uruchamiania Wireshark. Tysiące pakietów poszło tam iz powrotem w otwartej sieci, zanim VPN próbowała się połączyć. Szybki skan listy nie znalazł nic, co wyglądało niebezpiecznie, a w rzeczywistości oprogramowanie w moim systemie wykorzystało TLS 1.2 W prawie wszystkich przypadkach, co było całkiem ulgą. Ale Twoja konfiguracja może być różna od mojej, a nawet jeśli oprogramowanie próbuje użyć HTTPS, może być podatne na ataki takie.

Ta luka w zasięgu może być tylko kwestią sekundy, ale to wystarczy, aby ujawnić cenne informacje, takie jak poświadczenia logowania. Spróbuj uruchomić narzędzie do monitorowania sieci, takie jak Microsoft TCPView dla systemu Windows lub Litt. Informacje mogą być chronione przez szyfrowanie, ale mogą przenosić szczegóły dotyczące konfiguracji systemu, które można użyć do jej zidentyfikowania – lub zapewnić wskazówki dla atakującego.

Nawet poza tą luką czasami połączenia VPN spadają. Przynajmniej w domyślnych konfiguracjach większości systemów operacyjnych aplikacje w systemie zakończą się niepowodzeniem do otwartego połączenia Wi-Fi. Nie obwiniaj tylko publicznych dostawców VPN. Ten sam problem dotyczy korporacyjnych VPN, chyba że nie mają problemu z konfiguracją systemu wokół problemu.

Więc jak to robisz? Shaun Murphy, założyciel Primateant (www.PRIMATYSTYCJA.com), który produkuje produkty chroniące bezpieczeństwo i prywatność komunikacji online, sugeruje, że robisz to w zaporze oprogramowania, albo takim z systemem operacyjnym lub trzecim:

Podstawowym podejściem jest zapobieganie wszystkim połączeniom przychodzącym i wychodzącym w sieciach publicznych (lub strefach), z wyjątkiem przeglądarki, której używasz do łączenia się z portalem w niewoli i takich. Ta przeglądarka powinna być taka, której używasz tylko do tego celu i być może trochę lekkiego przeglądania (z pewnością nie e -mailem, społecznym ani żadnym innym osobistym celem.) Korzystając z tej samej zapory, skonfiguruj profil / strefę dla ruchu VPN, w którym ruch przychodzący / wychodzący jest mniej ograniczony (zalecam blokowanie połączeń wychodzących, które nie używają Twojego VPN, aby nie przypadkowo wycieku danych). Zasadniczo naśladuje to przełączanie awaryjne, wokół których dostawcy VPN muszą skonfigurować produkty bezpieczeństwa.

Odpowiedzi na unikalne pytania:

- P: Jak VPN chroni przed hakerami na otwartym Wi-Fi?

Odp.: VPN szyfruje cały ruch z urządzenia, niezależnie od tego, czy odwiedzasz witrynę, ma SSL, czy nie. Oznacza to, że nawet jeśli punkt dostępu Wi-Fi jest złośliwy, nie widzi twojego ruchu. Ponadto każda strona monitorująca ruch nie może zobaczyć adresów i adresów URL witryn, z którymi się komunikujesz. - P: Czy jest wystarczający SSL, aby chronić użytkowników w otwartych sieciach Wi-Fi?

Odp.: SSL zapewnia pewną ochronę, ale to nie wystarczy. Korzystanie z VPN zapewnia lepsze rozwiązanie, ponieważ szyfruje cały ruch urządzenia, oferując ochronę, nawet jeśli odwiedzasz witrynę, nie ma SSL. - P: Czy połączenie VPN można natychmiast ustalić?

Odp.: Nie, połączenie VPN nie jest natychmiastowe. Istnieje luka czasu między połączeniem z siecią Wi-Fi a uruchamianiem VPN. W tym czasie ruch z urządzenia może być narażony na potencjalne zagrożenia. - P: Jakie informacje mogą zostać ujawnione przed połączeniem VPN?

Odp.: W zależności od używanego oprogramowania ruch, taki jak POP3 lub IMAP E-mail Ruch klientów i próby logowania klientów komunikatów informacyjnych mogą zostać ujawnione przed ustanowieniem połączenia VPN. To może potencjalnie ujawnić poświadczenia logowania na atakujących. - P: Jak można użyć narzędzi monitorowania sieci do identyfikacji potencjalnych zagrożeń bezpieczeństwa?

Odp.: Uruchamianie narzędzi monitorowania sieci, takich jak TCPView Microsoft dla systemu Windows lub Litt. Informacje te, choć zaszyfrowane, mogą ujawnić szczegóły konfiguracji systemu, które mogłyby pomóc atakującym. - P: Czy połączenia VPN mogą spaść?

Odp.: Tak, połączenia VPN mogą zejść. Gdy połączenie VPN się nie powiedzie, aplikacje w systemie mogą automatycznie awansować do otwartego połączenia Wi-Fi, potencjalnie narażając ruch na ryzyko bezpieczeństwa. - P: Jak zapora oprogramowania może pomóc w ochronie przed awarią połączenia VPN?

Odp.: Shaun Murphy sugeruje użycie zapory oprogramowania, aby zapobiec wszystkim połączeniom przychodzącym i wychodzącym w sieciach publicznych, z wyjątkiem konkretnej przeglądarki używanej do portali w niewoli. Konfigurowanie profilu/strefy dla ruchu VPN, w którym ruch przychodzący/wychodzący jest mniej ograniczony, możesz naśladować konfigurację awaryjną potrzebną do ochrony VPN przed wyciekiem danych.

Czy VPN chroni Cię przed hakerami

To lepsze rozwiązanie niż poleganie na SSL ze stron z wielu powodów: z VPN cały ruch z urządzenia jest szyfrowany, niezależnie od tego, czy witryna, którą odwiedzasz. Nawet jeśli punkt dostępu Wi-Fi, do którego jesteś połączony, jest złośliwy, nie widzi ruchu. Każda strona, która jest w stanie monitorować ruch ruch.

Nawet z VPN otwarty Wi-Fi ujawnia użytkowników

Te chwile między Wi-Fi Connect a VPN Launch mogą wiele rozdawać.

Larry Seltzer – 12 czerwca 2015 13:15 UTC

Komentarze czytelnika

Larry Seltzer jest byłym dyrektorem redakcyjnym Bajte, Dark Reading i Network Computing w UBM Tech i spędził ponad dekadę konsultacje i pisanie na temat tematów technologicznych, głównie w dziedzinie bezpieczeństwa. Larry rozpoczął swoją karierę jako inżynier oprogramowania w nieistniejącej już serwisu Software Corporation w Princeton, New Jersey, w zespole, który napisał język zapytania NPL 4GL.

Do tej pory każda czująca osoba IT zna niebezpieczeństwa otwartego Wi-Fi. Te bezpłatne połączenia w kawiarniach i hotelach nie szyfrowują ruchu sieciowego, więc inni w sieci mogą odczytać ruch i być może porwać sesje. Ale jedno z głównych rozwiązań tego problemu ma w sobie dziurę, która nie jest powszechnie doceniana.

Duże witryny, takie jak Twitter i Google, zasadniły SSL w celu ochrony użytkowników w takich sieciach. Ale dla szerszej ochrony wiele osób korzysta z wirtualnej sieci prywatnej (VPN). Większość ludzi, jeśli w ogóle używają VPN, użyj korporacyjnej. Ale istnieją również usługi publiczne, takie jak Freedome i Hidemasia Privax. Twoje urządzenie łączy się z serwerami usługi VPN i ustanawia zaszyfrowany tunel dla całego ruchu internetowego z urządzenia do serwerów. Usługa następnie zaskarża cały ruch do iz miejsca docelowego.

To lepsze rozwiązanie niż poleganie na SSL ze stron z wielu powodów: z VPN cały ruch z urządzenia jest szyfrowany, niezależnie od tego, czy witryna, którą odwiedzasz. Nawet jeśli punkt dostępu Wi-Fi, do którego jesteś połączony, jest złośliwy, nie widzi ruchu. Każda strona, która jest w stanie monitorować ruch ruch.

Ale w tej ochronie jest dziura i dzieje się to w czasie łączenia. VPN nie może się połączyć, dopóki nie połączysz się z Internetem, ale połączenie VPN nie jest natychmiastowe. W wielu, być może większość publicznych witryn Wi-Fi, twój sprzęt Wi-Fi może automatycznie łączyć się z siecią, ale musisz otworzyć przeglądarkę do „portalu niewoli”, który pochodzi z lokalnego routera i próbować uzyskać dostęp do Internetu Beyond Beyond. Być może najpierw będziesz musiał ręcznie zaakceptować umowę TOS (Warunki usług).

W tym okresie przed przejściem przez VPN, to, co może zostać ujawnione, zależy od tego, jakie oprogramowanie uruchomisz. Czy używasz klienta e-mail POP3 lub IMAP? Jeśli sprawdzają automatycznie, ruch ten jest wyłączony, aby wszyscy mogli zobaczyć, w tym potencjalnie poświadczenia logowania. Inne programy, takie jak klient informacyjnych, mogą spróbować zalogować się.

Testowałem ten scenariusz na Starbucks z Google Wi-Fi podczas uruchamiania Wireshark. Tysiące pakietów poszło tam iz powrotem w otwartej sieci, zanim VPN próbowała się połączyć. Szybki skan listy nie znalazł nic, co wyglądało niebezpiecznie, a w rzeczywistości oprogramowanie w moim systemie wykorzystało TLS 1.2 W prawie wszystkich przypadkach, co było całkiem ulgą. Ale Twoja konfiguracja może być różna od mojej, a nawet jeśli oprogramowanie próbuje użyć HTTPS, może być podatne na ataki takie.

Ta luka w zasięgu może być tylko kwestią sekundy, ale to wystarczy, aby ujawnić cenne informacje, takie jak poświadczenia logowania. Spróbuj uruchomić narzędzie do monitorowania sieci, takie jak Microsoft TCPView dla systemu Windows lub Litt. Informacje mogą być chronione przez szyfrowanie, ale mogą przenosić szczegóły dotyczące konfiguracji systemu, które można użyć do jej zidentyfikowania – lub zapewnić wskazówki dla atakującego.

Nawet poza tą luką czasami połączenia VPN spadają. Przynajmniej w domyślnych konfiguracjach większości systemów operacyjnych aplikacje w systemie zakończą się niepowodzeniem do otwartego połączenia Wi-Fi. Nie obwiniaj tylko publicznych dostawców VPN. Ten sam problem dotyczy korporacyjnych VPN, chyba że nie mają problemu z konfiguracją systemu wokół problemu.

Więc jak to robisz? Shaun Murphy, założyciel Primateant (www.PRIMATYSTYCJA.com), który produkuje produkty chroniące bezpieczeństwo i prywatność komunikacji online, sugeruje, że robisz to w zaporze oprogramowania, albo takim z systemem operacyjnym lub trzecim:

Podstawowym podejściem jest zapobieganie wszystkim połączeniom przychodzącym i wychodzącym w sieciach publicznych (lub strefach), z wyjątkiem przeglądarki, której używasz do łączenia się z portalem w niewoli i takich. Ta przeglądarka powinna być taka, której używasz tylko do tego celu i być może trochę lekkiego przeglądania (z pewnością nie e -mailem, społecznym ani żadnym innym osobistym celem.) Korzystając z tej samej zapory, skonfiguruj profil / strefę dla ruchu VPN, w którym ruch przychodzący / wychodzący jest mniej ograniczony (domyślnie zalecam blokowanie połączeń wychodzących, a następnie dodanie programów w razie potrzeby, zaskakujące, ile programów nazywa domem do domu. cały czas.) Zaletą tego podejścia jest klient e -mail, podstawowa przeglądarka internetowa i inne aplikacje, których używasz, będą bezużyteczne, chyba że jesteś aktywnie podłączony do VPN.

Sean Sullivan, doradca ds. Bezpieczeństwa w F-Secure, udzielił nam takiej samej porady z użytecznym dodatkiem, który ”. chciałbyś uruchomić przeglądarkę [dla portalu w niewoli] w „trybie awaryjnym”, aby wtyczki były wyłączone.„Jeśli jesteś użytkownikiem Firefox lub Google Chrome, Internet Explorer i Safari powinny pasować do rachunku. I tak masz je w systemie.

Konfigurowanie oprogramowania zapory na komputerze w celu blokowania ruchu bez VPN nie jest takie proste. Różni się w zależności od systemów operacyjnych i produktów i może nawet nie być możliwe w systemie Windows 8.1. W systemie Windows jest podsumowanie tego, co musisz zrobić:

- Połącz się z wybranym VPN, stosując normalną procedurę tego produktu.

- . (W systemie Windows 8 i nowszym może to być problematyczne, połączenie sieciowe jest zupełnie nowe, ponieważ Windows 8.x nie zapewnia interfejsu użytkownika, z którym można zmienić typ lokalizacji – więc całe ćwiczenie może być niemożliwe – chyba najpierw usuniesz i odtwarzasz wszystkie połączenia sieciowe.)

- Wreszcie, w zaporze systemu Windows w panelu sterowania przejdź do zaawansowanych ustawień. Utwórz regułę, aby zablokować wszystkie programy do łączenia się w sieci publicznych. Następnie utwórz regułę, aby umożliwić zarówno program VPN, jak i przeglądarkę, której chcesz użyć do portalu w niewoli, aby można było połączyć się w sieci publicznych. Będziesz musiał ustawić te reguły zarówno dla połączeń przychodzących, jak i wychodzących.

Bolehvpn z Hongkongu stworzył bardziej szczegółowy zestaw instrukcji korzystania z zapory systemu Windows w systemie Windows 7. Na komputerze Mac możesz osiągnąć te same wyniki dzięki wspomnianej małej zaporze Snich. I Douglas Crawford w Bestvpn.COM ma instrukcje dotyczące zapory Comodo w systemie Windows, ale mówi, że nie mógłby uruchomić procedury na standardowej zaporze systemu Windows w systemie Windows 8.1.

Podsumowując, przejście jest sporo problemów i jest to konfiguracja, którą chcesz tylko na otwartych Wi-Fi. Jeśli pracujesz tam, gdzie jest bezpieczne szyfrowanie WPA2 na Wi-Fi, VPN prawdopodobnie nie jest warte kosztów ogólnych i zmniejszonej wydajności sieci.

Prawdziwym rozwiązaniem tego problemu nie jest hakowanie zaporami ogniowymi. To nie jest teraz wiele, ponieważ oznaczałoby to podanie haseł, a narzut obsługi byłby po prostu zbyt wielki na kawiarnię. W rezultacie mamy niepewną sytuację ze złym, ale odpowiednią użytecznością.

Sojusz Wi-Fi od lat ma rozwiązanie tego problemu, zwane Passpoint. Protokół PassPoint został utworzony, aby umożliwić WI-FI „Roaming”, tworząc sposób dostępu do punktów dostępu za pośrednictwem poświadczenia innych firm, takich jak ID Google ID lub konto ISP. Po połączeniu z publicznym punktem dostępu za pośrednictwem PassPoint, uwierzytelnia Cię i ustanawia bezpieczne połączenie za pomocą WPA2-Enterprise, złotego standardu w zakresie bezpieczeństwa Wi-Fi-pozostawienie ruchu niezapryte lub widoczne na wspólnym sieci bezprzewodowej.

Powodem, dla którego nie widzisz jeszcze PassPoint wszędzie, jest to, że wymaga on dostawcy Wi-Fi-takiego jak konsumencki dostawcy usług internetowych, Google lub Boingo-aby zaufać niektórym dostawcom uwierzytelniania i reklamować ich listę z urządzeniami łączącymi-im dłużej, tym lepiej. A użytkownicy musieliby skonfigurować PassPoint w swoim systemie, aby używać jednego lub więcej swoich poświadczeń podczas łączenia się z taką siecią. Nie było jeszcze szerokiego przyjęcia PASSPoint-podczas gdy został użyty w niektórych lokalizacjach o dużej objętości, takich jak wiele lotnisk, nadal jest to dość rzadkie.

Sojusz Wi-Fi mówi teraz, że Passpoint zyskuje przyczepność w przedsiębiorstwie jako sposób na poradzenie sobie z BYOD. To interesujące, jeśli to prawda, ale nie dotyczy punktu bólu publicznego prywatności Wi-Fi. PassPoint może potencjalnie zamknąć okno wycieku danych VPN i sprawić, że publiczne usługi internetowe są znacznie bezpieczniejsze. Przy jego nieobecności nie ma dobrego rozwiązania.

Czy VPN chroni Cię przed hakerami?

Opublikowane 13 stycznia 2023 r. Przez Harry’ego Bone w podstawach prywatności.

VPN może pomóc w ochronie przed hakerami w niezabezpieczonych publicznych sieciach Wi -Fi.

Złośliwy hakerzy starają się uzyskać nieautoryzowany dostęp lub w inny sposób zakłócać działanie komputera, smartfona lub dowolnego innego urządzenia podłączonego do Internetu.

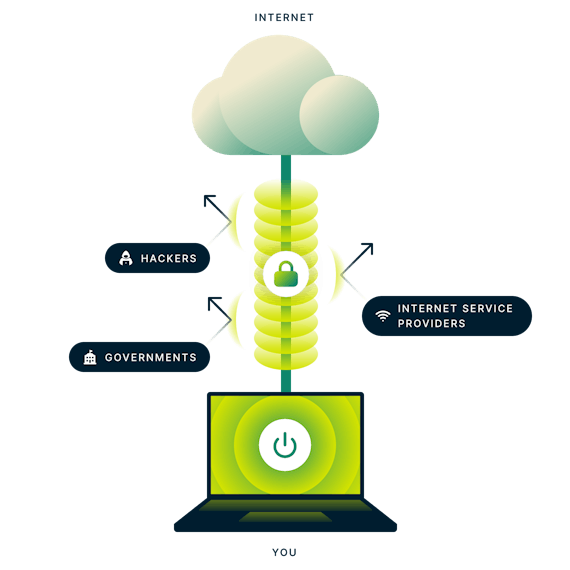

Podczas gdy wirtualna sieć prywatna (VPN) to świetny sposób na ochronę prywatności i bezpieczeństwa online, IT’S nie zaprojektowany, aby obronić cię przed hakerami we wszystkich sytuacjach. Wyjaśniamy, jak i kiedy VPN może pomóc w powstrzymaniu hakerów.

Jak VPN chroni Cię przed hakerami?

Dobra VPN to niezbędne narzędzie do ochrony prywatności i poprawy ogólnego bezpieczeństwa online. Ale pomaga tylko obronić się przed określonymi rodzajami ataków online.

Szyfrując swoje połączenie internetowe i ukrywając adres IP, VPN może pomóc w zapobieganiu hakerom wykorzystywania niezabezpieczonych sieci lub korzystania z adresu IP do Tobie.

Szyfrowanie swojego Internetu

Dzięki VPN cały ruch z urządzenia jest bezpiecznie zaszyfrowany, więc Twój dostawca usług internetowych (ISP), sieć komórkowa lub publiczny dostawca Wi -Fi może’t Zobacz swój ruch. Twoje zapytania DNS lub prośby o odwiedzenie stron internetowych są również szyfrowane, aby Twój dostawca usług internetowych może’T Zobacz, gdzie idziesz online.

Więc jeśli ty’Ponowne korzystanie z VPN na publicznym Wi -Fi, każdy przestępca, który hacuje się do sieci, może’t Monitoruj swoją aktywność online. Ale większość stron internetowych i aplikacji używa teraz HTTPS, co znacznie zmniejszyło zagrożenie ze strony publicznych hakerów Wi -Fi, jak wyjaśniamy poniżej.

Ukrywanie adresu IP

Po połączeniu z VPN, oryginalny adres IP przypisany do Ciebie jest ukryty przed widokiem publicznym. Wszyscy każdy online może zobaczyć adres serwera VPN’ponownie połączone.

Ukrywając oryginalny adres IP, VPN może uniemożliwić hakerom używanie go do zdalnego włamania się do urządzenia lub w inny sposób.

Pozwalać’s Rozważ bardziej szczegółowo, że rodzaje hakowania VPN mogą pomóc w zapobieganiu.

Jaką hakerzy chroni cię VPN?

Ponieważ VPN szyfruje cały ruch internetowy i ukrywa adres IP, główny scenariusz, w którym VPN może obronić Cię przed hakerami, jest niezabezpieczone publiczne sieci Wi -Fi.

Niektóre bezpłatne publiczne sieci Wi -Fi nadal używają niepewnego szyfrowania lub nie mają silnego hasła, więc’Wrażliwy na atak: hakerzy mogą włamać się do sieci i szpiegować.

Przy włączonym VPN zaszyfrowany tunel VPN między urządzeniem a VPN zapewnia bezpieczeństwo Twojej aktywności online przed hakerami’ wścibskie oczy.

Jednak większość stron internetowych używa teraz HTTPS, która szyfruje ruch między urządzeniem a witryną. Ponieważ HTTPS zabezpiecza informacje przesyłane online, takie jak dane osobowe lub finansowe, ryzyko publicznych hakerów Wi -Fi jest znacznie niższe niż kiedyś.

Ale HTTPS szyfruje tylko dane, które wymieniasz ze stronami internetowymi. To nie’t Ukryj, które witryny odwiedzasz, aby haker mógł nadal monitorować miejsce, w którym wchodzisz online. Nie broni cię też przed fałszowaniem DNS (patrz poniżej).

Man-in-thetdle Ataks

W ataku Man-in-the-Middle (MITM) haker przechwytuje ruch między urządzeniem a routerem Wi-Fi. W ten sposób mogą podsłuchiwać to, co robisz, na przykład, aby ukraść Twoje dane osobowe lub podszywać się z Ciebie online.

VPN ukrywa aktywność internetową, zapewniając bezpieczeństwo przed atakiem. Ataki MITM obejmują złe bliźniaki, wąchanie Wi -Fi i fałszowanie DNS.

Złe bliźniaki (złośliwe hotspoty)

Pewnego dnia chcąc połączyć się z bezpłatnym Wi -Fi w kawiarni, możesz zobaczyć kilka sieci na swoim urządzeniu: “Seattle_starbucks_wifi”, “Starbucks_wifi”, Lub “Free_starbucks_wifi”. Bądź ostrożny, ponieważ może być “zły bliźniak” złośliwy hotspot stworzony przez hakera – Connect, a wszystkie Twoje dane mogą być dla nich widoczne.

Jeśli zakochasz się w złym bliźniaku, VPN ukryje twoje dane przed intruzem.

Wifi wąchanie

Jednym ze sposobów, w jaki hakerzy mogą wykorzystać niezabezpieczone sieci, jest użycie specjalistycznego oprogramowania “Wąchać” pakiety danych i przeanalizuj je. Dzięki snifferowi pakietu mogą monitorować Twój ruch w Internecie, a nawet przejmować pliki cookie, aby podszywać się z Ciebie online i uzyskać dostęp do banku (aby dać najgorszy przykład).

Dzięki włączonym VPN Twoje dane i prawdziwy adres IP są szyfrowane i mogą’być wąchanym.

Podkład DNS

Po wprowadzeniu adresu witryny w przeglądarce wysyła zapytanie DNS do swojego dostawcza usług internetowych, aby wyszukać witrynę’s prawidłowy numeryczny adres IP. Niestety, te żądania DNS, które mogą ujawnić całą historię przeglądania, są zazwyczaj niezaszyfrowane. Jeśli haker fałszuje lub “trucizny” Twoje prośby DNS mogą przekierować cię do złośliwej witryny, którą kontrolują.

Dobry VPN obsługuje i szyfruje wszystkie żądania DNS, co oznacza, że hakerzy mogą’T manipulowanie nimi.

Inne zdalne ataki

Ponieważ VPN ukrywa prawdziwy adres IP, może również chronić Cię przed różnymi atakami, które wykorzystują Twój adres IP, niezależnie od sieci’reon.

Na przykład, jeśli hakerzy znają Twój adres IP, mogą zeskanować porty na urządzeniu, aby dostrzec słabości lub atakować za pomocą ataku odmowy usług (DOS lub DDOS).

Czego hakerzy nie zapobiega VPN?

Oprócz wykorzystywania niezabezpieczonych publicznych Wi -Fi, hakerzy mogą korzystać z różnych sposobów dostępu lub uszkodzenia urządzeń online. Oto kilka zagrożeń wygranych przez VPN’t Stop.

Złośliwe oprogramowanie

Hakerzy mogą używać wszelkiego rodzaju złośliwego oprogramowania, aby uzyskać dostęp do urządzenia, takich jak oprogramowanie szpiegowskie, rootkits i zdalne trojany dostępu. VPN ISN’t Zaprojektowany jako podstawowa linia obrony przed złośliwym oprogramowaniem.

Ale kilka dobrych VPN, takich jak Proton VPN, mogą zapewnić ochronę. Pobierz Proton VPN Plus, a możesz włączyć NetShield Ad-Blocker, aby zablokować złośliwe oprogramowanie przed dotarciem do urządzenia.

Mimo to VPN nie zastępuje oprogramowania antywirusowego lub internetowego, które aktywnie monitoruje i skanuje Twoje urządzenie w poszukiwaniu złośliwego oprogramowania. Zainstaluj oprogramowanie antywirusowe na swoich urządzeniach i informuj je na bieżąco.

Słabości oprogramowania

VPN może’t chronisz przed hakerami atakującymi słabości w aplikacjach lub systemie operacyjnym. Obejmują one znane luki, dla których łatki bezpieczeństwa mogą być dostępne, po tak zwane zero dni, które nie są’t znany twórcom produktów i nie mają żadnych poprawek.

Aby zminimalizować ryzyko znanych zagrożeń, utrzymuj swoje aplikacje, system operacyjny i definicje antywirusowe aktualizowane do najnowszych wersji.

Ludzki błąd

Jednym z najłatwiejszych sposobów, w jaki przestępcy mogą zhakować urządzenie, jest Twoja pomoc. Jeśli nie masz’T Zamknij swoje konta online za pomocą silnych haseł i uwierzytelniania dwuskładnikowego (2FA), gdzie to możliwe, ty’Rzutowanie się na ryzyko zhakowania.

Hakerzy mogą również korzystać z inżynierii społecznej, aby oszukać cię w ujawnianiu poufnych informacji lub podjęcia działań, które mogą zagrozić Twojemu urządzeniu.

VPN nie jest obroną, jeśli skorzystasz z linku w e -mailu phishingowym lub pobierasz złośliwe oprogramowanie z nieautoryzowanej strony internetowej.

Zdobądź zaufany VPN i więcej, aby walczyć z hakerami

VPN to świetne narzędzie do ochrony prywatności i bezpieczeństwa online, ale to’tylko obrona przed niektórymi rodzajami hakowania. .

Tak więc dobra VPN to tylko jedna broń w twojej zbrojowni przeciwko hakerom, a także te podstawowe środki ostrożności:

- Użyj silnych haseł i uwierzytelniania dwuskładnikowego (2FA).

- Zainstaluj oprogramowanie do usuwania antywirusowego lub złośliwego oprogramowania.

- Uważaj na phishing i uważaj na to, co pobierasz.

- Informuj swoje systemy operacyjne, aplikacje i antywirus.

Pamiętaj, że dostawca VPN może zobaczyć Twoją aktywność online i może zostać zhakowany, więc wybór VPN, którego możesz zaufać, jest niezbędne. Proton VPN jest ufny miliony na całym świecie, w tym dziennikarze i aktywistów, ponieważ zaprojektowaliśmy to tak, aby było tak prywatne i bezpieczne, jak to możliwe.

W Proton naszym celem jest zapewnienie wszystkim prywatności i bezpieczeństwa online, więc dołącz do nas. Razem możemy zbudować lepszy Internet, w którym prywatność jest domyślna.

Harry Bone

Od dawna adwokat prywatności, Harry pracował jako tłumacz i pisarz w wielu branżach, w tym w Moskwie monitorując rosyjskie media dla BBC. Dołączył do Proton, aby promować prywatność, bezpieczeństwo i wolność dla wszystkich online.

Czy VPN chroni mnie podczas korzystania z publicznego Wi-Fi ?

Podczas podróży, na lotnisku, hotelu lub po prostu w kawiarni na drodze, wiele osób łączy się z Wi-Fi oferowanym bezpłatnie przez niektóre firmy i instytucje. Rzeczywiście, od wielu lat te hotspoty są coraz bardziej popularne. Powodem tego jest to, że użytkownikom mają trudności z ucieczką od smartfonów, tabletów i innych urządzeń cyfrowych. Nie jest łatwo zrezygnować z Internetu i jego rozległej sieci! Ale te punkty dostępu do Internetu, które są otwarte dla wszystkich, mogą być szczególnie niebezpieczne ze względu na ich minimalne bezpieczeństwo. Wiele osób zadaje sobie pytanie: „Czy VPN chroni moją anonimowość podczas korzystania z publicznego Wi-Fi?„Czy moje przeglądanie jest poufne, czy jestem na łasce hakerów i niesmacznych stron trzecich? Odpowiedzmy w tym artykule.

Na początek należy zrozumieć, jak działa VPN. Szybkie przypomnienie dla tych, którzy nie są zaznajomieni z słowami Secure Computer Tunnel, Maskowany adres IP, szyfrowanie danych i inne klejnoty.

Wirtualna prywatna sieć dla manekinów

VPN lub wirtualna prywatna sieć (wirtualna prywatna sieć dla głośników nieanglojęzycznych) to prosta aplikacja (lub oprogramowanie) do pobrania i zainstalowania na wszystkich urządzeniach: laptopy, tablety i oczywiście smartfony.

Niezależnie od tego, czy są oferowane bezpłatnie, czy przez kilka euro miesięcznie, wszystkie VPN odgrywają tę samą rolę: zapewnienie ochrony online. Robią to, szyfrując ruch internetowy i maskując adres IP (numer identyfikacyjny urządzenia) poprzez tworzenie bezpiecznego tunelu komputerowego w wspólnej sieci.

Jeśli nie zrozumiałeś słowa o poprzednim akapicie, nie panikuj! Wrócimy do tego później. Jedyną naprawdę ważną rzeczą do zapamiętania jest to, że VPN, pomimo skomplikowanej nazwy, są bardzo łatwe w użyciu: wystarczy kliknąć przycisk, aby uzyskać bezpieczne połączenie internetowe.

Jak działa VPN?

Aby zrozumieć, w jaki sposób VPN chroni Cię podczas korzystania z publicznego Wi -Fi, musisz już zrozumieć, jak działa sieć bez VPN.

To dość proste: Internet może być postrzegany jako gigantyczna maszyna, w której każde urządzenie cyfrowe (komputery, smartfony, serwery itp.) jest połączony przez system wspólnych rur wodnych. Aby komunikować się ze sobą, używają tych rur: woda to dane komputerowe. Bez VPN każdy podłączony do tego labiryntu rur może zobaczyć i użyć wody: jest całkowicie dostępny.

Jeśli jednak użyjesz VPN, oprogramowanie wsunie uszczelnioną rurę wewnątrz maszyny. Oznacza to, że nadal jesteś podłączony do wszystkich maszyn, ale twoja woda będzie starannie przechowywana w rurze. Nikt inny nie może do niego uzyskać dostępu.

Ta rura to bezpieczny tunel komputerowy. Wewnątrz dane są szyfrowane, aby były całkowicie nieczytelne, jeśli ktoś zdoła włamać się do rury (co jest już bardzo złożonym zadaniem).

Aby skonfigurować ten bezpieczny tunel komputerowy, VPN będzie polegać na jednym z dostępnych serwerów VPN na świecie. Ten serwer użyje własnego adresu IP i zamaskuje twój. Następnie zajmie się szyfrowaniem twoich informacji. W ten sposób możesz być praktycznie anonimowy w Internecie.

Jakie są ryzyko korzystania z publicznego Wi-Fi lub hotspotu?

Coraz więcej użytkowników Internetu korzysta z publicznego Wi-Fi, znanego również jako hotspoty, czy to na lotniskach, hotelach, niektórych restauracjach, czy centrach handlowych. Ale fakt, że te punkty dostępu do Internetu są otwarte dla wszystkich, bez ograniczeń i haseł, sprawia, że są one szczególnie niepewne.

Hakerzy, hakerzy i inne cyberprzestępcy

Na szczycie listy zagrożeń związanych z użyciem publicznego Wi-Fi jest cyberprzestępczość. Tak, możesz być chroniony przez potężny antywirus, ale niestety nie jest to już wystarczające, aby zagwarantować zachowanie danych osobowych i bezpieczeństwo online.

Smartfony, które są jeszcze bardziej kruche niż komputery, są numerem jeden cel hakerów i piratów internetowych. Zawierają tyle samo lub więcej informacji niż laptop, ale ogólnie są mniej bezpieczne. Każdy, kto nie zainstalował antywirusa w swoim telefonie, powinien podnieść rękę!

Darmowe Wi-Fis to zatem prawdziwą bramę do piractwa online. W hotspotu jest o wiele więcej dziur niż za rygorystycznym intranetem firmy lub własnym domowym połączeniem internetowym.

Korzystanie z otwartego Wi-Fi z urządzeniem, które nie jest chronione przez VPN oznacza pozostawienie możliwości dla cyberprzestępców do:

- Odzyskaj swoje osobiste i profesjonalne pliki (dokumenty, zdjęcia i filmy. );

- Uzyskaj hasła dla różnych kont;

- Uzyskaj dostęp do danych bankowych;

- Propaguj złośliwe oprogramowanie (wirus, koń trojański, robak. ) na twoim urządzeniu (i podłączonych do niego);

- Niezrównasz się do swojej tożsamości;

- Wprowadź fałszywe oferty;

- Zhakuj swój dostęp do niektórych usług online.

Zbieranie i odsprzedaż danych osobowych

Bez VPN pozostawiasz ślady przy każdym kliknięciu, przy każdym wyszukiwaniu, z każdym działaniem, które podejmujesz w sieci. Podczas gdy niektórzy ludzie czują, że nie mają nic do ukrycia, dla innych, ten aspekt Wielkiego Brata głęboko im przeszkadza.

Organizacje rządowe, firmy. Wiele instytucji chce mieć dostęp do twoich danych osobowych. I jest to jeszcze bardziej prawdziwe, gdy niektóre z nich są oferowane przez niektóre z nich.

Powszechną praktyką jest zbieranie informacji podczas surfowania po Internecie. Aby to zobaczyć. Ale użytkownicy Internetu nie zwracają większej uwagi. I kto może ich winić?

Wreszcie powinieneś wiedzieć, że niektóre pozbawione skrupułów firmy nie wahają się złamać prawa, sprzedając dane osobowe pozostawione na publicznym Wi -Fi. Mimo wszystko. Jeśli jest bezpłatny, jesteś produktem!

Witryny zablokowane przez cenzurę

Wreszcie, choć nie mówiąc o ryzyku, niektóre hotele, lotniska lub firmy regularnie ograniczają dostęp do niektórych usług i stron.

Podróżni szybko zdadzą sobie sprawę, że w niektórych krajach, takich jak Chiny, Iran i Kuba, cenzura w Internecie jest powszechna. Bez tak ekstremalnych hoteli, które oferują bezpłatne Wi -Fi, mogą również blokować dostęp do platform streamingowych lub serwerów torrentów.

Masowanie adresu IP, kluczowe informacje wskazujące Twoją lokalizację, jest niezbędna.

Czy VPN chroni mnie podczas korzystania z publicznego Wi -Fi?

Więc łączenie się z hotspotem jest ryzykowne. Ale jest na tyle VPN, aby mnie chronić? Tak. w określonych warunkach!

Tak. Jeśli’it ma przełącznik zabicia i podwójny VPN!

Jeśli jesteś stałym użytkownikiem publicznego Wi-Fi, musisz zauważyć, że sieć jest daleka od stabilnej i że odłączenia są legionem. Ta niedogodność może wydawać się nieszkodliwa, ale jeśli dostawca VPN nie oferuje funkcji przełącznika zabójstwa, może stać się bardzo problematyczne.

Rzeczywiście, przełącznik zabijania stale monitoruje połączenie z serwerem VPN. Przełącznik zabójstwa jest odpowiedzialny za zarządzanie szyfrowaniem danych i maskowanie adresu IP w celu zagwarantowania ochrony i anonimowości w Internecie. Gdy połączenie Wi -Fi zostanie przypadkowo przerwane, przełącznik zabijania natychmiast i automatycznie odłączy Cię od Internetu. W ten sposób unikasz ujawnienia przeglądania online i adresu IP.

Ponadto druga funkcja, podwójna VPN, znacznie wzmacnia bezpieczeństwo, gdy jesteś podłączony do bezpłatnego Wi -Fi. Zwykle dostawca VPN prowadzi do serwera VPN, aby utworzyć bezpieczny tunel komputerowy. Z podwójnym VPN przejdziesz przez drugi serwer VPN. Nazywa się to podwójnym szyfrowaniem AZS 256-bitowym. Oznacza to, że ruch internetowy nie zostanie szyfrowany raz, ale dwa razy, co daje całkowite bezpieczeństwo, nawet na publicznym Wi -Fi.

Dlatego te dwie funkcje są absolutnie obowiązkowe, jeśli chcesz, aby Twoja VPN chroniła Cię podczas korzystania z hotspotu.

Tak. Jeśli zapłaci się!

Porównując różne oferty VPN, bardzo szybko zobaczyłeś, że niektórzy dostawcy oferują swoje usługi za darmo, podczas gdy inni nie. Ale czy są naprawdę skuteczne? Spoiler: nie.

Aby uzyskać najlepszą możliwą ochronę w Internecie, nie będziesz miał dużego wyboru: będziesz musiał przejść przez płatnego dostawcę.

W rzeczywistości bezpłatne VPN są pełne wad:

- Ich przepustowość jest poważnie ograniczona (celowo);

- Prędkość ich przepustu jest (bardzo) spowolniona;

- Ich serwery są niewiele i słabo utrzymane;

- Ich aplikacja i oprogramowanie nie są aktualizowane.

Krótko mówiąc, z bezpłatnym VPN, możesz oczekiwać wielu odłączeń (oprócz awarii indukowanych przez hotspot!) To cię naraża. I nie bez powodu brak bezpłatnych VPN nie oferuje przełącznika zabójstwa lub podwójnego VPN, w przeciwieństwie do usług płatnych.

Ponadto, podczas gdy płatne VPN korzystają z sprzedaży swoich subskrypcji w celu utrzymania parku serwerowego i regularnej aktualizacji ich aplikacji, nie jest tak. Dlatego niemożliwe jest poświadczenie, że jesteś bezpieczny przed wszelkimi wadami bezpieczeństwa, które mogą się pojawić!

Tak więc przez kilka euro miesięcznie wybierz płatnego dostawcę, który zagwarantuje twoje bezpieczeństwo w Internecie.

Krótko mówiąc, VPN może cię chronić podczas korzystania z publicznego Wi -Fi, na lotniskach, hotelach i tym podobnych. Ale nie powinieneś zaniedbać jakości usług swojego dostawcy. Więc nie wahaj się poświęcić trochę czasu na przeczytanie naszego porównania najlepszych VPN przed dokonaniem wyboru.

Wi-Fi VPN: Wskazówki dotyczące bezpieczeństwa bezpłatne sieci publiczne

Publiczne Wi-Fi w hotelach, lotniskach i kawiarniach naraża Cię na prywatność i zagrożenia dla bezpieczeństwa. Dowiedz się, jak ExpressVPN zapewnia bezpieczeństwo, nawet w niezabezpieczonych sieciach Wi-Fi.

6 rodzajów publicznych zagrożeń bezpieczeństwa Wi-Fi

Korzystanie z Internetu nad niezabezpieczonymi, publicznymi sieciami Wi-Fi naraża Cię na określone rodzaje cyberataków i innych czynności przestępczych.

Wąchanie pakietu

Haker rejestruje wszystkie dane, które przechodzą między tobą a niezabezpieczonym routerem Wi-Fi, badając pakiety danych. Zasadniczo administratorzy sieci używają narzędzi powąkania pakietów do monitorowania i ochrony ruchu sieciowego. Jednak hakerzy używają tych narzędzi do kradzieży informacji.

Rogue Wi-Fi Networks

Haker konfiguruje fałszywą sieć, która maskarada jako uzasadniona do kradzieży informacji od niczego niepodejrzewających użytkowników, którzy się z nią łączą. Ta metoda może być również stosowana do zarażenia użytkownika’urządzenie ze złośliwym oprogramowaniem i wirusami.

Man-in-thetdle Ataks

Haker potajemnie przekazuje i prawdopodobnie zmienia komunikację między dwiema stronami, które uważają, że bezpośrednio się ze sobą komunikują. Istnieje kilka rodzajów ataków man-in-thetle (MITM). Najczęściej używanym atakiem MITM jest sfałszowanie IP, w którym haker szuka niczego niepodejrzewających użytkowników do myślenia, że wchodzą w interakcje ze stroną internetową, mając nadzieję, że zrezygnują z danych osobowych, które mogą zostać skradzione.

Kradzież tożsamości

Korzystając z ataków Man-in-the-Middle, hakerzy mogą ukraść dane osobowe znalezione na urządzeniu podłączonym do publicznego Wi-Fi. Kradzież tożsamości zwykle obejmuje skradzione informacje, których hakerzy mogą następnie użyć do podszywania się pod ofiarą. Z wystarczającą ilością informacji finansowych haker może wypłacać pieniądze i dokonywać zakupów na nazwisko swojej ofiary.

Naruszenie danych

Haker używa niezabezpieczonego routera Wi-Fi, aby nielegalnie uzyskać dostęp do danych osobowych od niczego niepodejrzewających użytkowników. Dane osobowe, takie jak zdjęcia, filmy i informacje o karcie kredytowej mogą być zagrożone podczas naruszenia danych.

Zakażenie złośliwego oprogramowania

Haker może rozpowszechniać złośliwe oprogramowanie lub wirusy na niczego niepodejrzewających użytkowników na dowolnym urządzeniu podłączonym do niezabezpieczonego routera przez Wi-Fi. Jeśli na publicznym Wi-Fi, unikaj klikania okien.

Jak VPN przestaje hakować przez Wi-Fi

Pozwalać’S, przypuśćmy, że ktoś próbuje zhakować telefon przez Wi-Fi Wąchanie pakietu program. Jeśli Wi-Fi jest niezabezpieczone, ten publiczny haker Wi-Fi może być w stanie bezpośrednio odczytać ruch. VPN może pomóc w zabezpieczeniu niezabezpieczonego Wi-Fi.

ExpressVPN zapobiega tego rodzaju hakowaniu Wi-Fi, tworząc zaszyfrowany tunel między urządzeniem a bezpiecznym serwerem VPN:

Czy można bezpiecznie używać publicznego Wi-Fi z VPN?

Publiczni hakerzy Wi-Fi nie będą w stanie odczytać żadnych danych w tym zaszyfrowanym tunelu.

Teraz pozwól’Smake You’próbuję połączyć się z hotelem Wi-Fi, ale przypadkowo połączysz się z hakerem’S Rogue Wi-Fi Network Zamiast. Bez żadnego dodatkowego bezpieczeństwa haker może odczytać i zmienić jakąkolwiek niezaszyfrowaną komunikację, a nawet wstrzyknąć złośliwy kod na urządzenie.

Jednak z ExpressVPN zaszyfrowany tunel uniemożliwia hakerom odczytanie, wstrzyknięcie lub zmianę danych.

Hakerzy Wi-Fi mogą również użyć ataku Man-in-the-The Middle (MITM), aby przełamać szyfrowanie i podszywać się pod witryny, które odwiedzasz, aby mogli przechwycić ruch bez Twojej wiedzy.

Ochrona bezpieczeństwa Wi-Fi na każdym urządzeniu

ExpressVPN ma aplikacje dla każdego urządzenia, które łączysz z Wi-Fi, w tym Windows, Mac, iOS, Android, Linux i inne.

Szukam bezpieczeństwa Wi-Fi VPN na router? Aplikacja ExpressVPN dla routerów chroni jednocześnie urządzenie w domu lub biura Wi-Fi.

Wskazówki dotyczące korzystania z publicznego Wi-Fi bezpiecznie

1. Użyj VPN

VPN może pomóc Ci pozostać prywatnym i bezpiecznego na niezabezpieczonym połączeniu Wi-Fi poprzez szyfrowanie aktywności internetowej i chroniąc przed szpiegiem. Twój ruch online jest wysyłany przez zaszyfrowany tunel, aby zapobiec przechwytywaniu.

2. Unikaj dostępu do kont bankowych

Prawdopodobnie najbardziej wrażliwe konta, które uzyskujesz dostęp do online, to bankowość i inne usługi finansowe. Najlepiej nie zalogować się do nich przez publiczne Wi-Fi i czekać, aż znajdziesz się w sieci, której ufasz (np. Home Wi-Fi).

3. Przywdziewać’t pozostaj na stałe zalogowany na konta

Atakujący przez Wi-Fi może łatwiej wpłynąć na konta online, jeśli jesteś do nich zalogowany. To jest jeden z powodów’jest zawsze dobrym pomysłem, aby zalogować się po stronie internetowej lub aplikacji’gotowe używanie go.

4. Ustaw urządzenie, aby zapomnieli wcześniej używane sieci Wi-Fi

Tylko dlatego, że kiedyś korzystałeś z publicznej usługi Wi-Fi’t you you’LL chce się z nim ponownie połączyć. Zapominanie o sieci zapobiega automatycznym połączeniu urządzenia, gdy jesteś’W pobliżu, obniżenie ryzyka nieświadomego korzystania z niezabezpieczonej sieci.

5. Informuj system operacyjny i aplikacje

Podatności na przestarzałe oprogramowanie lub aplikacje są często wykorzystywane przez podmioty zagrożone. Najlepszą praktyką jest ich aktualizacja, aby upewnić się, że mają wszystkie najnowsze łatki bezpieczeństwa.

6. Sprawdź bezpieczne połączenie

What It’trudno stwierdzić, czy publiczna sieć Wi-Fi jest bezpieczna, przynajmniej powinna wymagać hasła do zalogowania się. Sprawdź również symbol kłódki podczas korzystania z przeglądarki, która wskazuje szyfrowanie HTTPS. W razie wątpliwości włącz VPN.

7. Połącz przez LAN

Atakowanie urządzenia przez połączenie Ethernet wymaga hakera, aby uzyskać dostęp do kabla i routera, więc’nie jest tak łatwe, jak przechwycenie ruchu Wi-Fi. Na przykład Ethernet byłby dobrą opcją, gdy jesteś w pokoju hotelowym.

8. Trzymaj się HTTPS

Witryny HTTPS używają protokołu SSL/TLS, który szyfruje całą komunikację i ruch, aby zapobiec kradzieży złośliwych stron trzecich. Możesz powiedzieć, że strona internetowa używa HTTPS, jeśli obok adresu URL znajduje się symbol kłódki. Zostaw stronę natychmiast, jeśli nie używa HTTPS, szczególnie gdy ty’ponownie za pomocą publicznego Wi-Fi.

9. Unikaj używania Airdrop i innych narzędzi do udostępniania plików

Jabłko’S Funkcja Airdrop pozwala na łatwe udostępnianie pożaru na urządzeniach, a gdy to’świetnie, może również ułatwić komuś przesłanie zainfekowanych plików. Jeśli ktoś nieoczekiwanie wyśle ci coś przez Airdrop, nie akceptuj tego.