8 popularnych mitów VPN

Na moim smartfonie istnieje również sprawdzenie integralności zainstalowanych aplikacji, ponieważ czasami oprogramowanie szpiegujące może być przebrane za uzasadnione aplikacje lub pakowane jako ukryta część aplikacji.

Czy oprogramowanie szpiegujące blokowe VPN? Sprawdź te 6 wskazówek

Spyware to rosnący problem i upewnienie się, że jesteś chroniony.

Czy oprogramowanie szpiegujące blokowe VPN? VPN nie mogą blokować pobrania oprogramowania szpiegującego, ale niektóre VPN zawierają ograniczoną inteligencję zagrożenia, aby sprawdzić, czy witryna jest wymieniona jako złośliwa, a jeśli tak, mogą zablokować połączenie lub pokazać ostrzeżenie, aby nie kontynuować. Programy antyspyware w połączeniu z VPN zapewniają większą ochronę.

W poniższej części tego artykułu przyjrzę się krokom, które możesz podjąć w minimalizacji oprogramowania szpiegowskim.

1. Użyj renomowanego VPN

Gorąco polecam użycie renomowanego VPN Ponieważ ograniczy to możliwości zainstalowania każdego oprogramowania szpiegującego na komputerze, tablecie lub smartfonie podczas procesu instalacji VPN (sprawdź moją najnowszą listę VPN).

Czy mój VPN można użyć do szpiegowania? To pierwsze pytanie, które zadałbym, jeśli chodzi o ochronę przed oprogramowaniem szpiegowskim. Wiele bezpłatnych VPN może zawierać nieuczciwe programy zaprojektowane w celu przechwytywania informacji i wykorzystania ich do złośliwych celów lub do sprzedaży stronom trzecim w ramach generowania przychodów.

Skorzystałbym z jednego z renomowanych VPN (kliknij tutaj, aby uzyskać najnowszą listę), które zbudowały swoją reputację w zakresie zapewniania bezpiecznych usług VPN i nie kradnącej informacji lub szpiegowania.

Słup

Korzystanie z Tor (router cebulowy) dla prywatności może być również problematyczne, Ponieważ może to zainfekować komputer złośliwym oprogramowaniem, ukraść prywatne dane, ujawnić swój adres IP, zainstaluj ukryte śledzenie na urządzeniu, wyciekaj dane do stron trzecich, a nawet ukraść przepustowość. Tak więc, chociaż wygląda to na świetną bezpłatną okazję, może kosztować więcej niż się spodziewać.

2. Użyj ochrony oprogramowania szpiegowskim

Bardzo wskazane jest posiadanie jakiejś formy ochrony oprogramowania szpiegującego, zdolności do wykrywania i naprawy, takie jak zainstalowane wysokiej jakości antywirus lub oprogramowanie antymalware. Pozwoli to na automatyczne skanowanie plików, które zdecydujesz się pobrać przez skaner anty-malware w poszukiwaniu wirusów i oprogramowania szpiegowskim lub na ręczne skanowanie samodzielnie przed wykonaniem jakiejkolwiek instalacji.

Jest to bardzo ważne, ponieważ każda instalacja oprogramowania będzie wymagała instalacji podwyższonych uprawnień, oznacza to, że oprogramowanie ma możliwość korzystania z tych praw użytkownika administracyjnego do instalowania innych programów, takich jak oprogramowanie szpiegujące, a także zamierzonego programu.

Jeśli oprogramowanie antywirusowe lub antymalizacyjne może szybko dowiedzieć się, czy zainstalowane oprogramowanie jest złośliwe, może zaoszczędzić od nieumyślnego, dając nieuczciwemu oprogramowaniu za darmo na urządzeniu podczas procesu instalacji.

Używam MalwareBytes w ramach mojego Arsenalu wykrywania oprogramowania szpiegującego i jestem bardzo zadowolony z tego, jak było w stanie blokować oprogramowanie szpiegujące i inne złośliwe zajęcia w swoich utworach. Ważne jest, aby upewnić się, że Twój program antywirusowy lub antymalware nie jest sprzeczny z Twoim VPN i odkryłem, że bajty złośliwego oprogramowania są dość łatwe w pracy z moją VPN i nie powodując problemów.

Potencjalnie niechciane programy

Malwarebytes ma ochronę potencjalnie niechcianych programów (PUP) I to powstrzymuje niechciane programy ukryte w programie głównym przed instalacją. Te szczenięta mogą obejmować oprogramowanie szpiegujące, a kiedy to się stało, Malwarebytes powstrzymał szczeniaka przed instalacją i ostrzeżeniem wiadomości, mówiąc mi, że oprogramowanie próbuje zainstalować szczeniaki.

3. Regularnie skanuj w poszukiwaniu oprogramowania szpiegowskim

Program MalwareBytes, którego używam, wykonuje codzienne skanowanie, a także oferuje wykrywanie w czasie rzeczywistym. Daily Skan będzie przebiegać przez dokładne sprawdzenie mojego laptopa i smartfona, aby sprawdzić dowolne oprogramowanie szpiegujące.

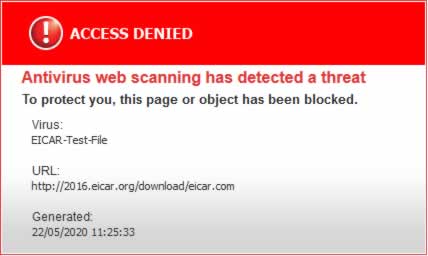

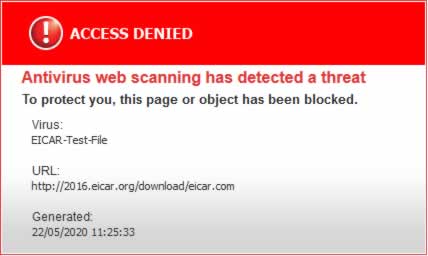

Wykryto wirusa

Na moim smartfonie istnieje również sprawdzenie integralności zainstalowanych aplikacji, ponieważ czasami oprogramowanie szpiegujące może być przebrane za uzasadnione aplikacje lub pakowane jako ukryta część aplikacji.

4. Użyj ochrony złośliwego oprogramowania VPN

Niektóre VPN mają funkcjonalność umożliwiającą im próbę blokowania domen uważanych za hosting złośliwego oprogramowania i oprogramowania szpiegującego. To powstrzyma urządzenie przed połączeniem się z witryną hostingową złośliwego oprogramowania i oprogramowania szpiegującego.

Nordvpn Cybersec

Nordvpn zawiera funkcje cybernecji zdolne do blokowania stron internetowych podejrzanych o hosting złośliwego oprogramowania lub oszustw phishingowych, chroniąc użytkowników przed oszustwami. Ta funkcja nie jest automatycznie włączona i musi być włączona z panelu sterowania Nordvpn.

Prywatny dostęp do Internetu Mace

Prywatny dostęp do Internetu ma coś, co nazywa MACE, zaprojektowane do przyjmowania wszelkich żądań DNS i upewnienia się, że są one rozwiązywane według specjalnego procesu DNS. Ten specjalny proces DNS jest świadomy domen hostowanych złośliwym oprogramowaniem i może je potencjalnie blokować.

5. Użyj ochrony linków phishingowych

Mam na laptopie i na smartfonie i na smartfonie Sprawdza każdą witrynę, którą się łączę, aby sprawdzić, czy nie jest wymieniona jako strona internetowa phishing. Pojawia się ostrzeżenie i mówi mi, że połączenie ze stroną zostało zablokowane, ponieważ podejrzewano, że jest witryną phishingową. Wykrywanie odbywa się w czasie rzeczywistym, więc jak najszybciej.

8 popularnych mitów VPN

Na moim smartfonie tam’s również sprawdzanie integralności zainstalowanych aplikacji, ponieważ czasami oprogramowanie szpiegujące może być przebrane za uzasadnione aplikacje lub pakowane jako ukryta część aplikacji.

Czy oprogramowanie szpiegujące blokowe VPN? Sprawdź te 6 wskazówek

Spyware to rosnący problem i upewnia się’ponownie chronione jest niezwykle ważne, w tym to, czy używana przez Ciebie VPN zapewnia wystarczającą ochronę.

Czy oprogramowanie szpiegujące blokowe VPN? VPN nie mogą blokować pobrania oprogramowania szpiegującego, ale niektóre VPN zawierają ograniczoną inteligencję zagrożenia, aby sprawdzić, czy witryna jest wymieniona jako złośliwa, a jeśli tak, mogą zablokować połączenie lub pokazać ostrzeżenie, aby nie kontynuować. Programy antyspyware w połączeniu z VPN zapewniają większą ochronę.

W poniższej części tego artykułu przyjrzę się krokom, które możesz podjąć, minimalizując pobieranie oprogramowania szpiegowskim.

1. Użyj renomowanego VPN

Gorąco polecam użycie renomowanego VPN Ponieważ ograniczy to możliwości zainstalowania każdego oprogramowania szpiegującego na komputerze, tablecie lub smartfonie podczas procesu instalacji VPN (sprawdź moją najnowszą listę VPN).

Czy mój VPN można użyć do szpiegowania? To’S Pierwsze pytanie, które zadałbym, jeśli chodzi o ochronę przed oprogramowaniem szpiegowskim. Wiele bezpłatnych VPN może zawierać nieuczciwe programy zaprojektowane w celu przechwytywania informacji i wykorzystania ich do złośliwych celów lub do sprzedaży stronom trzecim w ramach generowania przychodów.

Skorzystałbym z jednego z renomowanych VPN (kliknij tutaj, aby uzyskać najnowszą listę), które zbudowały swoją reputację w zakresie zapewniania bezpiecznych usług VPN i nie kradnącej informacji lub szpiegowania.

Słup

Korzystanie z Tor (router cebulowy) dla prywatności może być również problematyczne, Ponieważ może to zainfekować komputer złośliwym oprogramowaniem, ukraść prywatne dane, ujawnić swój adres IP, zainstaluj ukryte śledzenie na urządzeniu, wyciekaj dane do stron trzecich, a nawet ukraść przepustowość. Tak więc, chociaż wygląda to na świetną bezpłatną okazję, może kosztować więcej niż się spodziewać.

2. Użyj ochrony oprogramowania szpiegowskim

To’jest wysoce wskazane, aby mieć jakąś formę ochrony oprogramowania szpiegującego, zdolną do wykrywania i naprawy, takie jak zainstalowane wysokiej jakości antywirus lub oprogramowanie antymalware. Pozwoli to na automatyczne skanowanie plików, które zdecydujesz się pobrać przez skaner anty-malware w poszukiwaniu wirusów i oprogramowania szpiegowskim lub na ręczne skanowanie samodzielnie przed wykonaniem jakiejkolwiek instalacji.

Jest to bardzo ważne, ponieważ każda instalacja oprogramowania będzie wymagała instalacji podwyższonych uprawnień, oznacza to, że oprogramowanie ma możliwość korzystania z tych praw użytkownika administracyjnego do instalowania innych programów, takich jak oprogramowanie szpiegujące, a także zamierzonego programu.

Jeśli oprogramowanie antywirusowe lub antymalizacyjne może szybko dowiedzieć się, czy zainstalowane oprogramowanie jest złośliwe, może zaoszczędzić od nieumyślnego, dając nieuczciwemu oprogramowaniu za darmo na urządzeniu podczas procesu instalacji.

Używam MalwareBytes w ramach mojego arsenału wykrywania oprogramowania szpiegującego’jestem bardzo zadowolony z tego, jak to’były w stanie blokować oprogramowanie szpiegujące i inne złośliwe zajęcia w swoich utworach. To’jest ważne, aby upewnić się, że program przeciwwirusowy lub antymalware nie ma’T’stwierdził, że bajty złośliwego oprogramowania są dość łatwe do pracy z moim VPN i nie powodując problemów.

Potencjalnie niechciane programy

Malwarebytes ma ochronę potencjalnie niechcianych programów (PUP) I to powstrzymuje niechciane programy ukryte w programie głównym przed instalacją. Te szczenięta mogą obejmować oprogramowanie szpiegujące, a kiedy to się stało, Malwarebytes powstrzymał szczeniaka przed instalacją i ostrzeżeniem wiadomości, mówiąc mi, że oprogramowanie próbuje zainstalować szczeniaki.

3. Regularnie skanuj w poszukiwaniu oprogramowania szpiegowskim

Program MalwareBytes, którego używam, wykonuje codzienne skanowanie, a także oferuje wykrywanie w czasie rzeczywistym. Daily Skan będzie przebiegać przez dokładne sprawdzenie mojego laptopa i smartfona, aby sprawdzić dowolne oprogramowanie szpiegujące.

Wykryto wirusa

Na moim smartfonie tam’s również sprawdzanie integralności zainstalowanych aplikacji, ponieważ czasami oprogramowanie szpiegujące może być przebrane za uzasadnione aplikacje lub pakowane jako ukryta część aplikacji.

4. Użyj ochrony złośliwego oprogramowania VPN

Niektóre VPN mają funkcjonalność umożliwiającą im próbę blokowania domen uważanych za hosting złośliwego oprogramowania i oprogramowania szpiegującego. To powstrzyma urządzenie przed połączeniem się z witryną hostingową złośliwego oprogramowania i oprogramowania szpiegującego.

Nordvpn Cybersec

Nordvpn zawiera funkcje cybernecji zdolne do blokowania stron internetowych podejrzanych o hosting złośliwego oprogramowania lub oszustw phishingowych, chroniąc użytkowników przed oszustwami. Ta funkcja nie jest automatycznie włączona i musi być włączona z panelu sterowania Nordvpn.

Prywatny dostęp do Internetu Mace

Prywatny dostęp do Internetu ma coś, co nazywa MACE, zaprojektowane do przyjmowania wszelkich żądań DNS i upewnienia się, że są one rozwiązywane według specjalnego procesu DNS. Ten specjalny proces DNS jest świadomy domen hostowanych złośliwym oprogramowaniem i może je potencjalnie blokować.

5. Użyj ochrony linków phishingowych

Mam na laptopie i na smartfonie i na smartfonie Sprawdza każdą witrynę, którą się łączę, aby sprawdzić, czy’nie wymienione jako strona internetowa phishing. Pojawia się ostrzeżenie i mówi mi, że połączenie ze stroną zostało zablokowane, ponieważ podejrzewano, że jest witryną phishingową. Wykrywanie odbywa się w czasie rzeczywistym, więc jak tylko podejrzewa się link phishingowy’S natychmiast zablokowany.

Przeglądarka internetowa, Mozilla Firefox ma również wbudowaną ochronę phishingową, jak pokazano na poniższym zdjęciu.

Wykryto link phishingowy

Ochrona przed linkami phishingowymi rozciąga się również na mój program e -mail Microsoft Outlook, gdzie jeśli kliknę link w e -mailu, a ten link próbuje zabrać mnie na stronę phishingową, połączenie zostanie zablokowane przez oprogramowanie MalwareBytes Software.

MalwareBytes prowadzi zaktualizowaną listę witryny, która jest zaangażowana w phishing, a kiedy próbuję połączyć się ze stroną internetową, adres strony jest sprawdzany przez MalwareBytes, aby sprawdzić, czy nie ma go na liście, jeśli tak jest, połączenie strony internetowej jest blokowane, ponieważ witryna jest uważana za czarną listę phishingową jako witryna phishing.

Co phishing?

Phishing próbuje oszukać ludzi, aby zrezygnować z haseł i informacji o karcie kredytowej, a także innych poufnych informacji. Ogólnie rzecz biorąc, ludzie otrzymają wiadomość e -mail z wiadomość zachęcającą do kliknięcia linku w ciele e -mail.

Wiadomość jak ‘Odrzuciliśmy Twoją ostatnią transakcję dla Twojego bezpieczeństwa, naciśnij przycisk potwierdź teraz, aby Cię zweryfikować’Re posiadacz konta’. Po naciśnięciu przycisku potwierdź teraz, link zabiera osobę na stronę internetową phishing.

Witryna phishingowa zostanie zaprojektowana tak, aby hakerów będzie wyglądać tak, aby hakerzy będzie miało formularz do wprowadzenia informacji o logowanie.

6. Używaj renomowanych sklepów aplikacji

Instalowanie oprogramowania z sklepów aplikacji stanowi ryzyko, jeśli nie są one renomowane, Na przykład za pomocą Apple App Store i Google Play Store (na Androidzie) zapewnia, że wszelkie aplikacje przeszły przez jakąś formę sprawdzania i sprawdzania walidacji w stosunku do oprogramowania szpiegowskim (zdarzały się przypadki, w których prześlizgnęły się nieuczciwe aplikacje, ale kończy się to naprawione przez aplikacje).

Instalowanie aplikacji z nieopisanych sklepów z aplikacjami, takimi jak pobieranie pliku APK (na Android) ze strony internetowej i instalowanie tego bezpośrednio, otwiera możliwość możliwego pliku aplikacji zawierającego złośliwe elementy, takie jak Spyware.

Podobnie na komputerach stacjonarnych i laptopach należy podjąć czujność, aby zapewnić pobieranie oprogramowania z renomowanej strony internetowej, a nie jedna z nich, aby działać złośliwie z skażonymi pobieraniem.

Co to jest oprogramowanie szpiegujące?

Podczas gdy większość ludzi wie o prawnie gwarantowanych plikach cookie i polityce prywatności, niewielu wie czym jest oprogramowanie szpiegujące i jak może uszkodzić urządzenie. Ten rodzaj złośliwego oprogramowania jest jeszcze bardziej niebezpieczny niż wirusy, ponieważ może niszczyć dane, a także zbierać osobiste poufne dane.

Spyware to programy, które potajemnie rejestrują to, co robisz na swoim komputerze. Spyware jest używane do kilku doskonale uzasadnionych celów (firmy mogą go używać do sprawdzenia, czy informacje o karcie kredytowej ISN’nie jest kopiowany i zapisywany na komputerach), ale większość oprogramowania szpiegującego jest złośliwe. Jego celem jest zazwyczaj przechwytywanie haseł, poświadczeń bankowych i danych kredytowych, które są wysyłane przez Internet do oszustów.

Spyware to program komputerowy ukryty w komputerach lub urządzeniach mobilnych, które rejestrują Twoje prywatne dane i wysyła te informacje z powrotem do tych, którzy je utworzyli lub monitorowali.

Oprogramowanie szpiegujące różni się nieco od wirusów komputerowych tym, że się nie replikuje, ale ponieważ jest zaprojektowane tak, aby był instalowany dyskretnie i działa w ciszy w tle, trudno jest oddzielić oprogramowanie szpiegujące od rosnącego zagrożenia oprogramowaniem ransomware.

Oprogramowanie szpiegujące może ukraść Twoje dane, wpływać na funkcjonowanie urządzenia, pozostać na urządzeniu, które szpieguje twoje działania, a nawet wykonywać inne nielegalne funkcje, takie jak wydobycie kryptowalut bez Twojej wiedzy.

Rządowe szpiegostwo i złośliwe oprogramowanie mogą obecnie przejąć większość Twojej prywatności i rozmów, ale istnieją inne formy złośliwego oprogramowania, takie jak wirusy, które cicho zarażają komputer.

Wniosek

Na szczęście istnieją sposoby, aby zapobiec infekowaniu urządzeń szpiegowskich i wysyłaniu prywatnych informacji do hakerów. Postępując zgodnie z wskazówkami wymienionymi w tym artykule, szanse na złapanie przez oprogramowanie szpiegujące można drastycznie zminimalizować.

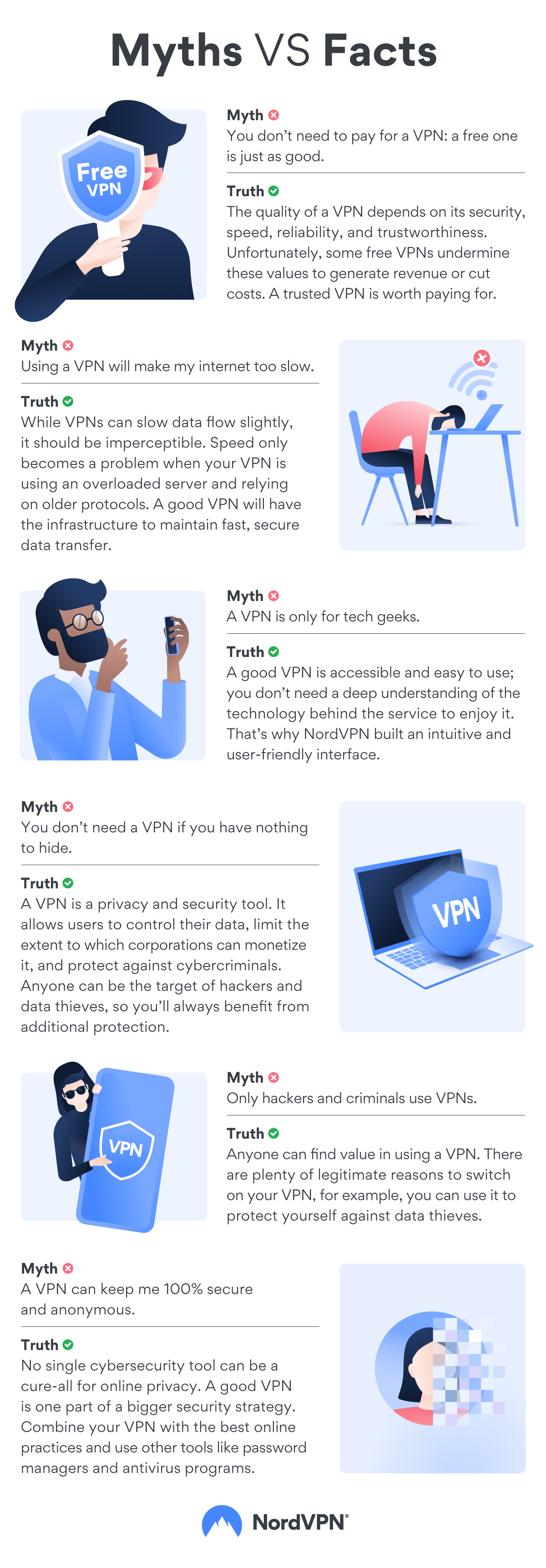

8 popularnych mitów VPN

VPN utrzymują prywatność online i mogą pomóc w zapewnieniu cyberprzestępców. I chociaż VPN mają nawet pewne ukryte korzyści, które niewiele rzadko wspomina, wciąż istnieje wiele mitów otaczających VPN i jak działają. Więc tu’jest prawdą o VPN, gdy rozbijamy 8 najczęstszych mitów o VPN.

09 stycznia 2022

Время чтения: 9 мин.

8 mitów VPN, o których musisz zapomnieć

Mit 1. VPN są nielegalne

To jest tylko częściowo prawdziwe. VPN są rzeczywiście nielegalne w krajach z dużą cenzurą i nadzorem online. Ponieważ niezawodny VPN pozwala użytkownikom ich unikać, agencje rządowe w tych krajach zabraniają ich używania.

Tam’jest powszechnym nieporozumieniem, że tylko hakerzy i przestępcy używają VPN, ponieważ chcą ukryć swoje przestępstwa przed prawem, ale jest to dalekie od prawdy. Miliony ludzi korzystają z VPN do bezpiecznego i prywatnego przeglądania Internetu, badań wrażliwych tematów i ochrony danych online podczas podróży, między innymi innymi rzeczami.

Mit 2. Bezpłatne VPN są tak samo dobre jak płatne VPN

W miarę jak mity VPN, ten jest szczególnie niebezpieczny dla przeciętnego użytkownika. Zawsze musisz pamiętać o tym: kiedy firma nastawiona na zysk zapewnia usługi za darmo, to’s, ponieważ używają cię do zarabiania pieniędzy. Jesteś produktem, a nie klientem.

Przywdziewać’Nie zapomnij o tej zasadzie, jeśli ty’Ponownie waży korzyści z bezpłatnego VPN w stosunku do płatnego. W jaki sposób bezpłatny VPN zarabia pieniądze, zależy od ich poczucia etyki, ale żadna z metod, których używają dobrze, nie bodź się dla twojego bezpieczeństwa online.

Najczęstsze metody obejmują staranne logowanie ruchu, a następnie wstrzykiwanie reklam do tego, co robisz online lub po prostu sprzedaż tych danych stronom trzecim. Mniej skrupulatne bezpłatne VPN sprzedały nawet swoich użytkowników’ przepustowość dla korporacji i hakerów lub wykorzystali ich dostęp do dostarczania złośliwego oprogramowania.

Darmowe VPN oferują również mniej funkcji i Don’T Prace, a także VPN premium. Zwykle zatrudniają mniej ludzi i mogą’T. Płatne VPN Premium odpowiadają klientom, a nie reklamodawcom, więc mają silniejszą motywację do dostarczania produktu, który działa.

Wszystkie są płatne VPN w 100% bezpieczne? Oczywiście nie. Niektóre logują twoje dane, mają słabe protokoły szyfrowania i wycieki DNS. Podobnie jak w przypadku wszystkiego innego, musisz starannie wybrać i przeprowadzić badania przed wybraniem najlepszego dostawcy VPN.

Mit 3. VPN sprawi, że mój Internet będzie zbyt wolny, aby użyć

To’jest prawdą, że VPN może spowolnić prędkość Internetu, ale nie ma’T muszę. Nasilenie spowolnienia zależy również od wybranych ustawień i prędkości VPN, ale zwykle będzie zbyt małe, aby zauważyć, jeśli ty’po prostu przeglądanie online.

Kiedy ty’RE na VPN, cały ruch internetowy przejeżdża przez serwer VPN, gdzie jest szyfrowany przed udaniem się do miejsca docelowego. Oczywiście proces ten będzie miał niewielki wpływ na szybkość Twojej Internetu. Ale w zależności od kraju, z którym zdecydujesz się połączyć, możesz w ogóle nie zauważyć żadnej różnicy. Jeśli zastarszysz się w ruchu przez kraj po drugiej stronie świata, twoje opóźnienie na pewno trafi. Jeśli jednak wybierzesz własny kraj, spowolnienie powinno być ledwo zauważalne.

Istnieje również kilka scenariuszy, w których możesz doświadczyć szybkości. Aby przepadnąć dane, dostawcy usług internetowych muszą zobaczyć twój rzeczywisty ruch, który mogą’t robić, kiedy to’Szyfrowane. Jeśli oni’remisowało dławianie się, otrzymujesz wyższe prędkości Internetu.

Bezpieczeństwo online zaczyna się od kliknięcia.

Bądź bezpieczny ze światem’S wiodący VPN

Mit 4. Tam’S Nie ma czegoś takiego jak łatwy w użyciu VPN. Tylko maniaków technologicznych troszczą się o nich

Technologia VPN może wydawać się dla niektórych tajemna, ale Nordvpn’intuicyjny interfejs i obsługa klienta 24/7 sprawiają, że jest to jeden z najprostszych do użytku VPN! Użyj przycisku Quick Connect, gdy potrzebujesz szybkiego i łatwego bezpieczeństwa lub majsterowanie przy ustawieniach i przeglądaj serwery’ Lista do dostosowania połączenia VPN.

Jesteś skończony’T musi mieć obszerne pochodzenie technologiczne i wcisnąć kilka faktów VPN, aby móc użyć jednego. W końcu prawdopodobnie możesz’t Wyjaśnij technologię za komputerem lub smartfonem’czy przeczytanie tego postu z jednego. Ale to nie’t powstrzymaj cię przed używaniem go.

Mit 5. Nie mam’T potrzebuję VPN, ponieważ nie mam nic do ukrycia

Korzyści z VPN są jasne dla ludzi w represyjnych stanach cenzury lub osoby zajmującej się bardzo poufnymi informacjami. Ale co z przeciętnym obywatelem przestrzegającym prawa? Jeśli nie masz nic do ukrycia przed rządem lub dostawcą usług internetowych, naprawdę potrzebujesz VPN?

Prawda o VPNS jest taka, że są’T tylko dla prywatności – zapewniają również bezpieczeństwo. Wszyscy chcemy ukryć nasz ruch przed cyberprzestępalniami szukającymi okazji do uzyskania naszych danych i potencjalnie zrujnowania naszego życia. Jeśli korzystasz z bankowości internetowej, wysyłaj e -maile z poufnymi danymi osobowymi lub przechowuj ważne pliki na swoich urządzeniach, VPN pomoże Ci zachować bezpieczeństwo. Jak dowodzi incydent z hakowaniem Securus, nigdy nie należy zakładać, że rząd będzie wykorzystywać ludzi’S Dane bezpiecznie i odpowiedzialnie.

To prawda, czy ty’rozmawiać o prywatności lub bezpieczeństwie. Nadzór to śliskie zbocza, które może prowadzić do innych większych naruszeń, więc nigdy nie powinien być całkowicie tolerowany. Prywatność ma znaczenie, nawet jeśli nie masz nic do ukrycia.

Pro wskazówka: Tylko dlatego, że nie’nie mam nic do ukrycia, nie’T znaczy, że don’T mieć coś, co haker może chcieć ukraść. Twoje dane są cenne, więc podejmij kroki w celu ochrony przed hakerami i tymi danymi.

Mit 6. Tylko przestępcy i hakerzy używają VPN

To jeden z najbardziej rozpowszechnionych mitów VPN. Przestępcy i hakerzy używają VPN, ale oni’nie tylko od tych, którzy korzystają z bezpieczeństwa online i prywatności. Oto kilka innych grup osób, które regularnie korzystają z VPN:

- Częstotni podróżnicy, którzy chronią się podczas korzystania z publicznego Wi-Fi.

- Obywatele stanów represyjnych, którzy wykorzystują VPNS do uniknięcia cenzury i wymiany informacji.

- Studenci i pracownicy zagraniczni, którzy muszą spędzać długie okresy za granicą i mogą przegapić witryny i usługi z ograniczoną geo.

- Dziennikarze, którzy chcą bezpiecznie szukać informacji bez obawy o represję.

- Specjaliści, którzy pracują z poufnymi danymi lub tajemnicami handlowymi, które muszą pozostać poufne.

- Każdy, kto ceni swoje bezpieczeństwo i prywatność online.

Mit 7. Nie mam’T potrzebuję mobilnego VPN

Niektórzy uważają, że potrzebują tylko VPN na swoim laptopie, ale Twój telefon prawdopodobnie zawiera więcej informacji o tobie niż jakiekolwiek inne urządzenie.

Jeśli połączysz się z publicznym Wi-Fi w telefonie, VPN ochroni Cię przed cyberprzestępczkami, o których wiadomo, że szpiegują inne podłączone do sieci. Często jest skradzione, gdy twoje dane są skradzione’powiązane z publicznym Wi-Fi lub zarażone złośliwym oprogramowaniem. Więc VPN jest niezbędna do ochrony się na publicznym Wi-Fi.

Kolejną rzeczą, o której należy pamiętać, jest to, jak twój dostawca usług internetowych jest w stanie śledzić to, co robisz online. Oni’Można zobaczyć odwiedzane strony internetowe, a nawet ile czasu spędzasz na tych stronach. Jeśli jednak używasz VPN w telefonie, wszystko, co robisz online, jest ukryte przed twoim dostawcą usług internetowych, co daje prywatność.

Mit 8. VPN zapewni mi w 100% bezpieczne i prywatne bez względu na to, co robię

VPN to potężne narzędzia bezpieczeństwa i prywatności, ale wygrały’t chronisz cię przed błędem ludzkim. Aby uzyskać najlepszą ochronę online, połącz swój VPN z innymi narzędziami bezpieczeństwa i odrobiną wiedzy internetowej. Na przykład VPN może’t Chroń cię, jeśli wykonasz następujące czynności:

- Wygrał VPN’t chroń cię, jeśli usługa’ponowne dostęp do kompromisu. Nie wszystkie usługi internetowe i administratorzy przestrzegają najlepszych praktyk bezpieczeństwa danych, więc uważaj, kogo podajesz swoje dane. Mogą nie być w stanie bezpiecznie go zarządzać i przechowywać.

- Wygrał VPN’t chronisz przed oszustwami inżynierii społecznej. Te oszustwa, zaprojektowane tak, aby po żerując w dobrej naturze są popularnym sposobem kradzieży użytkowników’ informacje, ponieważ mogą one ominąć większość środków bezpieczeństwa, które możesz mieć na miejscu. Jeśli ufasz oszustwie, oni’Miną obok swoich funkcji bezpieczeństwa VPN, zapory i antywirusa – wszystko dlatego, że ty’pozwól im.

- VPN nie zabezpieczy twoich informacji, jeśli sam je rozdasz. Praktyki gromadzenia danych przyjęte przez gigantów online, takie jak Facebook i Google, są gotowe z użytkownikami’ zgoda. My’napisał wiele artykułów na temat ograniczenia przepływu danych do swoich serwerów, ale tam’S tylko jedno rozwiązanie, jeśli naprawdę chcesz zminimalizować swój ślad online – przestań używać tych usług.

- VPN nie jest substytutem oprogramowania antywirusowego. Podczas gdy VPN ukrywa adres IP i szyfruje ruch internetowy, może to’T pomóż bardzo, jeśli klikniesz złośliwy link i przypadkowo pobierz wirusa. Czy więc VPN chroni przed wirusami? Nie, ale użytkownicy VPN są zwykle mniej skłonni do zhakowania i zarażania złośliwym oprogramowaniem.

VPN ukryje Twój adres IP i zaszyftuje Twoją aktywność online. Możesz cieszyć się prywatnym i bezpiecznym przeglądaniem Internetu za pomocą VPN Active. VPN i programy antywirusowe Don’t zwykle łączy się, ale są wyjątki. Niektóre VPN premium, takie jak Nordvpn, oferują dodatkowe funkcje, które mogą uniemożliwić pobieranie złośliwego oprogramowania. Na przykład funkcja ochrony zagrożenia pomaga zidentyfikować pliki zawierające złośliwe oprogramowanie, powstrzymuje cię przed lądowaniem na złośliwych stronach internetowych, a blokuje śledzenie i natrętne reklamy na miejscu.

Bezpieczeństwo online zaczyna się od kliknięcia.

Bądź bezpieczny ze światem’S wiodący VPN

Jak powstrzymać kogoś przed szpiegowaniem na moim telefonie komórkowym

Dzięki nadmiernemu rządowi programom nadzoru, szalejącym oprogramowaniu szpiegującym i rosnącej liczbie złych aktorów, praktycznie niemożliwe jest zachowanie bezpieczeństwa. Wszyscy’S próbuje się do tego zrobić’S na telefonie komórkowym – i to’S działa. Ponieważ pozbycie się naszych telefonów nie jest opcją, zabezpieczenie ich jest ważniejsze niż kiedykolwiek. Istnieją kroki, które możesz podjąć, aby Twój telefon przestał cię słuchać.

16 sierpnia 2018

Время чтениwią: 8 мин.

Jak stwierdzić, czy Twój telefon jest szpiegowany

Większość narzędzi szpiegujących powoduje błędy, które pomogą je zidentyfikować. Po prostu zwróć szczególną uwagę na sposób funkcjonowania urządzenia mobilnego. Oto kilka oznak, że Twój telefon może zostać naruszony:

Nadmierny drenaż baterii

Nadmierny drenaż baterii jest zwykle spowodowany działaniami wymagającymi zasobów, takimi jak gry, streaming lub przeglądanie sieci. Jeśli jednak zauważysz, że bateria spływa bez żadnego znaczącego korzystania z telefonu, może to wskazywać na obecność oprogramowania szpiegowskim. Zwykle takie oprogramowanie wykorzystuje znaczną ilość zasobów urządzenia, gdy jest aktywna.

Nadmierne wykorzystanie danych

Ponieważ aplikacje Spyware są zaprojektowane do wysyłania danych z urządzenia mobilnego do hakera’Serwer S C&C (Command & Control), nadmierne użycie danych może wskazywać, że Ty’został zarażony. To’jest dobrym pomysłem do regularnego śledzenia użytkowania sieci; W ten sposób, ty’Będę w stanie wykryć niezwykłe kolce, które mogą wskazywać na przebiegłą aktywność.

Aktywność na twoim urządzeniu’S na gotowości

To kolejny znak, że ludzie zwykle przeoczają. Powinieneś zwrócić uwagę, jeśli Twój telefon działa znacznie wolniej, zaczyna oświetlać się w trybie gotowości lub wymaga więcej czasu na włączenie lub wyłączenie. Możesz sprawdzić aktywność aplikacji za pośrednictwem menu Ustawienia systemu operacyjnego.

Otrzymywanie niezwykłych lub podejrzanych SMS -ów

Niektóre narzędzia szpiegowskie używają wiadomości tekstowych do odbierania poleceń i interakcji z ich właścicielami. Prosty tekst może zainicjować śledzenie GPS, włączyć mikrofon/aparat lub uruchomić inne procesy inwazyjne bez Twojej wiedzy. Takie wiadomości tekstowe często wydają się być bełkotem pochodzącym od nieznanego nadawcy. Ignorowanie ich może jednak zakończyć się źle.

Podejrzane dźwięki

Oprogramowanie szpiegujące do podsłuchu w rozmowach telefonicznych może wydawać dziwne dźwięki podczas rozmowy. Należą do nich biały szum, sygnały dźwiękowe, trzaski i echa. Chociaż takie zakłócenia mogą być spowodowane złym odbiorem, to’najlepiej nie ryzykować i sprawdzić urządzenie pod kątem podejrzanej aktywności i natrętnych aplikacji.

Jak wykryć i usunąć oprogramowanie szpiegujące z urządzenia z Androidem

Jeśli podejrzewasz, że twój Android został zarażony złośliwym oprogramowaniem, to’Najprawdopodobniej będzie aplikacją, więc powinien to być w centrum twoich działań bezpieczeństwa.

- Jeśli Twój telefon wykazuje objawy złośliwego oprogramowania, wyłącz go. Możesz użyć innego urządzenia do poszukiwania rozwiązania, a ty nie’t chce, aby złośliwe oprogramowanie kradnie więcej danych niż już.

- Zrobić rozeznanie. Jakie były objawy? Czy ktoś online narzeka na te same problemy? Może się nawet okazać, że inni dotarli już do sedna rzeczy i zidentyfikowali aplikację używaną jako winowajcę. Przywdziewać’nie zapomnij, że to twój cel – odkrycie, która aplikacja może cię szpiegować.

- Rozpocznij Android w trybie awaryjnym (instrukcje, jak to zrobić, mogą się różnić w zależności od urządzenia). Zapewni to, że tylko niezbędne i zaufane aplikacje, które wysłane z telefonem będą działać na starcie. Czy objaw zniknął? Jeśli tak, prawie na pewno masz złośliwe oprogramowanie na rękach. Jeśli wiesz, która aplikacja’RE PIĘKUJEM, po prostu usuń go teraz. Jeśli nie, możesz spróbować odwrócić aplikacje na jeden po drugim, dopóki nie zobaczysz, że objawy powrócą, aby określić, która aplikacja jest odpowiedzialna. Jeśli objawy pojawiły się tylko ostatnio, to’prawdopodobne jest, że niedawno masz aplikację, ale możesz’t bądź w 100% pewny.

- Jeśli usunięcie podejrzanych aplikacji nie’t, możesz zresetować telefon do jego ustawień fabrycznych. To zniszczy każde złośliwe oprogramowanie, ale to’LL usuwa również zapisane hasła, wszystkie inne aplikacje i wszelkie inne dane’ve zapisane na twoim telefonie. Upewnij się, że wszystko, co nie’T chcę stracić, jest synchronizowany gdzie indziej!

- Ostatnim krokiem jest kontrola obrażeń. Będzie to łatwiejsze, jeśli wiesz, czym była aplikacja i jakie informacje ukradło. Zmień hasła, usuń swoje pliki cookie, zadzwoń do swojego banku – rób, aby upewnić się, że każda skradziona informacja może’T być używane przeciwko tobie. Jeśli nie masz’nie wiem, która aplikacja szpiegowała cię lub co ukradła, może być trudniejsze, ale to’jest ważne, aby zapewnić, że możesz’T być ukierunkowanym na oszustwo lub kradzież tożsamości.

Jeszcze kilka sposobów zabezpieczenia urządzenia:

- Ustaw mocne hasło.

- Zaktualizuj swój system operacyjny.

- Zainstaluj Nordvpn.

Nordvpn zabezpiecza ruch na Androida, jak nikt inny!

Jak wykryć i usunąć oprogramowanie szpiegujące z iPhone’a

Jeśli uważasz, że ktoś może szpiegować na Twoim iPhonie, to’Najprawdopodobniej będzie aplikacją. Apple utrzymuje środowisko App Store dość czyste, ale nikt’jest doskonały i przepuszczają również od czasu do czasu złośliwe oprogramowanie (uwaga: instrukcje te dotyczą tylko iPhone’ów bezbokrą).

- Pierwszą rzeczą, którą powinieneś zrobić, jeśli telefon pokazuje oznaki posiadania złośliwego oprogramowania, jest całkowite wyłączenie go. Jesteś skończony’t chce, aby złośliwe oprogramowanie kradnie więcej informacji niż już. Tak długo jak ty’wyraźnie zaobserwowałem objawy złośliwego oprogramowania, ty’Będę w stanie kontynuować badania bez telefonu.

- Poszukaj swoich objawów online. Czy jakikolwiek inni użytkownicy mieli te same problemy, co miałeś? Kto wie – mogli już wymyślić, jak rozwiązać problem. W każdym razie ty’Szukam informacji, które mogą prowadzić do złośliwej aplikacji odpowiedzialnej za problemy.

- Mamy nadzieję, że masz teraz pomysł, która aplikacja może infekować Twój telefon. Nawet jeśli nie masz’T, to jednak’czas, aby ponownie włączyć telefon. Możesz uruchomić telefon w trybie odzyskiwania i kontynuować odzyskiwanie (znajdź instrukcje Apple tutaj) lub po prostu włączyć go i zainicjować reset do jednego z twoich kopii zapasowych iCloud.

- Jeśli kopia zapasowa nie pomogła, ty’LL chce wykonać pełny reset fabryki. Ty’Znajdź Apple’S instrukcje, jak to zrobić tutaj. Przywdziewać’nie zapomnij, że pełny resetuje wszystko, co nie’t cofnął się. Jeśli masz coś, co nie’Nie chcę stracić, upewnij się’s uratowany gdzie indziej!

- Teraz, gdy telefon jest wolny od oprogramowania szpiegowski. Przywdziewać’ogranicz się do danych, które podałeś aplikację, ponieważ istnieją sposoby na uzyskanie informacji z innego miejsca na urządzeniu. Zmień hasła, zadzwoń do banku, aby ostrzec je przed potencjałem podejrzanej aktywności i zrób wszystko, co możesz, aby Twoje prywatne informacje mogą’T być używane przeciwko tobie.

Chociaż iOS słynie z bezpieczeństwa, to’najlepiej podjąć kilka kroków ostrożności, aby być po bezpiecznej stronie.

Kilka sposobów zabezpieczenia urządzenia:

- Ustaw mocne hasło

- Wyłącz Siri na ekranie blokady

- Wyłącz powiadomienia o zamykaniu

- Wyłącz automatyczną synchronizację z iCloud

- Zaktualizuj iOS

- Zainstaluj Nordvpn. Dlaczego miałbym potrzebować VPN, pytasz? Kliknij tutaj, aby się dowiedzieć.

Dolna linia

Na szczęście mobilne oprogramowanie szpiegujące nie jest trudne do śledzenia i usunięcia – na razie. W końcu my’LL stoi w obliczu zupełnie nowej fali zaawansowanego mobilnego oprogramowania szpiegującego; Wyzwanie polega na odpowiednim ustanowieniu naszych zabezpieczeń.

Chroń swój telefon komórkowy teraz.

Bądź bezpieczny ze światem’S wiodący VPN

Czy VPN zapewnia bezpieczeństwo przed wirusami internetowymi?

Tak długo jak ty’Re w Internecie, ty’Spotkaj różne zagrożenia: wirusy, naruszenie danych, złośliwe oprogramowanie i wiele innych. Tak, to’jest tam szorstkie, ale są rzeczy, które mogą pomóc. W tym celu VPN (wirtualna sieć prywatna) chroni cię przed wirusami? Cóż, ty’Zdecydowanie mniej prawdopodobne jest zarażenie. Ale to wystarczy? I jakie są różnice między oprogramowaniem antywirusowym a VPN? Pozwalać’S Wejdź w to.

Spis treści

Jak VPN chroni przed wirusami?

Dobry VPN może zrobić tylko tyle, aby zapewnić bezpieczeństwo. VPN zabezpiecza twoje dane poprzez szyfrowanie ich (przekształcając je w nieczytelny kod). Chociaż VPN nie chronią bezpośrednio przed wirusami, są przydatne w ochronie przed atakami złośliwego oprogramowania, ponieważ:

1. VPN mogą zapobiec wykonaniu złośliwego oprogramowania.

Korzystanie z usługi VPN w celu zabezpieczenia połączenia może uniemożliwić złośliwemu oprogramowaniu skuteczne wykonanie pracy. Domyślnie serwer VPN ogranicza porty, co utrudnia zakażenia złośliwego oprogramowania do nawiązania połączenia z ich obsługą w celu przesyłania danych lub odbierania instrukcji.

2. VPN mogą zapobiegać rozprzestrzenianiu się reklam złośliwego oprogramowania.

Kilku dostawców VPN oferuje dodatkowe środki bezpieczeństwa, takie jak AdBlock . Wiele stron zakażonych złośliwym oprogramowaniem naraża Twoje urządzenia. Programy takie jak AdBlock zapewniają, że reklamy i wirusy komputerowe zapobiegają ładowaniu, aby użytkownicy VPN mogli bezpiecznie przeglądać.

Jeśli chcesz zagłębić się w sposób, w jaki VPN chronią przed złośliwym oprogramowaniem, sprawdź nasz artykuł, który omawia proces dalej.

Co jest lepsze: oprogramowanie VPN lub antywirusowe?

Co jest lepsze do ochrony urządzeń przed hakerami? Po pierwsze, niech’S Spójrz na kluczowe różnice między usługą VPN a oprogramowaniem antywirusowym:

Co to robi

VPN ukrywa Twój adres IP (protokół internetowy), ruch online i lokalizacja geograficzna.

Oprogramowanie antywirusowe zapobiega, skanuje, wykrywa i usuwa wirusy z komputera.

Jak to robi

VPN tworzy bezpieczny tunel między sobą a jednym z jego serwerów, gdy uzyskujesz dostęp do Internetu.

Oprogramowanie antywirusowe skanuje pliki komputerowe i systemowe pod kątem złośliwego oprogramowania lub kodu i usuwa je.

- Sprawia, że przeglądanie internetowe jest bezpieczniejsze i prywatne

- Bezpieczeń

- Działa w tle w celu ochrony w czasie rzeczywistym

- Zapewnia, że urządzenia są wolne od wirusów i bezpieczne w użyciu

Porównanie VPN i antywirusów jest jak porównywanie jabłek z pomarańczami. Tam nie jest’T jest jasna odpowiedź na pytanie, które jest lepsze, ponieważ potrzebujesz obu, aby zapewnić swoje poufne informacje podczas przeglądania sieci.

Co robi VPN?

Połączenie VPN ukryje Twój adres IP i zaszyftuje wszystkie dane, aby nie można go było zobaczyć ani przechwycić przez osoby trzecie podczas aktywnego połączenia internetowego. Zapewni ci również wysoki poziom prywatności, aby zapewnić swoje nawyki przeglądania.

Jednak VPN wygrał’t chronisz przed wirusami lub wyślij alerty, jeśli urządzenie je złapie. VPN szyfruje Twoje dane i pomaga ominąć ograniczenia, takie jak cenzura lub bloki stron internetowych.

Jeśli ty’szukam ochrony wirusów, ty’W szukając oprogramowania antywirusowego.

Co robi antywirus?

Rozwiązania antywirusowe są przeznaczone do wykrywania i usuwania złośliwych programów, takich jak wirusy i robaki, z komputera. Ma na celu wykrycie i usunięcie tych zagrożeń, zanim będą mogły powodować problemy. Użytkownicy mogą planować regularne skany w celu ochrony w czasie rzeczywistym.

Program płatnego antywirusowego, w przeciwieństwie do bezpłatnego antywirusowego, może również wykrywać i usuwać zagrożone pliki i oprogramowanie szpiegujące, takie jak oprogramowanie do logowania kluczy i inne złośliwe programy, które działają przez Stealth. Po wykryciu wirusów na komputerach program wysyła powiadomienia.

Jak wiedzieć, czy Twoje urządzenie jest zarażone wirusem

Tutaj’S Jak możesz dowiedzieć się, czy Twoje urządzenie ma wirusa:

- Problemy z wydajnością (aplikacje, oprogramowanie) . Wirusy zużywają dużo komputera’Pamięć, pozostawiając inne aplikacje z kilkoma zasobami do wydajnego działania.

- Urządzenia komunikaty o awarii/błędach. Powolna wydajność aplikacji, powolny system operacyjny i powolny komputer ogólnie spowodowany przez wirusy mogą prowadzić do awarii aplikacji i urządzeń.

- Większe rachunki telefoniczne. Wirusy mogą wykorzystywać dane z telefonu komórkowego do wysyłania informacji.

- Losowe reklamy wyskakujące. Adware to rodzaj wirusa komputerowego, który czai się na komputerze i pokazuje reklamy, gdy jesteś online.

- Aplikacje, których nie ma’t rozpoznaj. Aplikacje zainstalowane przez wirusy mogą dać sobie uprawnienia administratora na twoich urządzeniach.

- Brakujące pliki. Wirusy mogą zawieść komputer i niszczyć lub ukrywać pliki na komputerze.

Teraz, jeśli masz którykolwiek ze znaków wymienionych powyżej, polecam zeskanowanie urządzenia za pomocą antywirusa. W ten sposób ty’Będę w stanie usunąć wirusa i przejść na swoją wesołą drogę.

Jak zapobiegać infekowaniu wirusów urządzeń

Teraz, gdy urządzenie jest piskliwe, niech, niech’S zobacz, jak możesz to utrzymać w ten sposób:

- Zdobądź antywirus i wykonaj regularne skany. To’jest kluczowe, aby wyprzedzić wirusy poprzez ciągłe monitorowanie i ochronę danych osobowych. Skany wirusów są niezbędne do wykrywania i eliminowania szkodliwego kodu.

- Uważaj na oszustwa phishingowe z e -mailami i złośliwymi załącznikami. Dowiedz się, jak identyfikować i unikać oszustw phishingowych, aby uniknąć pobierania wirusów i złośliwego oprogramowania z zainfekowanego przywiązania.

- Uważaj podczas przeglądania,IUnikaj dziwnych stron internetowych. Tworzenie profesjonalnych, ale złośliwych stron internetowych zawierających wirusy i złośliwe oprogramowanie zajmuje zaledwie kilka minut.

- Utrzymuj swój system operacyjny i aplikacji. Systemy operacyjne i aplikacje są stale aktualizowane w celu zapewnienia nowych funkcji, problemów i zwiększenia prywatności i bezpieczeństwa.

- Unikaj pirackiego materiału. Pirackie pliki mogą zawierać wirusy i złośliwe oprogramowanie, które mogą zainfekować Twoje urządzenie.

Ćwicz cyber higieny: chroń swoje urządzenia na wszystkich frontach

Dzisiaj’S cyfrowy świat, to’jest niezbędne, aby mieć odpowiednie narzędzia bezpieczeństwa online, aby zapewnić bezpieczeństwo podczas przeglądania sieci. Jak wspomniano, korzyści z programów VPN i programów antywirusowych nie można porównać, jeśli chodzi o bezpieczeństwo cyfrowe. Przy tak wielu zagrożeniach, to’jest niezbędny do aktualnego antywirusa na wszystkich urządzeniach. Należy jednak pozwolić VPN chronić swoje dane podczas przeglądania sieci, szczególnie jeśli jesteś podłączony do publicznego Wi-Fi.

Surfshark One zapewnia pakiet cyberbezpieczeństwa w jednym w jednym, który zapewnia bezpieczeństwo na obu frontach. Surfshark Alert, Surfshark Search i Surfshark Antivirus to tylko kilka funkcji w tym pakiecie, które utrzymają urządzenie w czystości. Otrzymuj rozszerzoną ochronę urządzeń za pomocą Surfshark One, abyś mógł mieć spokój, wiedząc, że jesteś chroniony przed wirusami, jednocześnie zachowując prywatność danych online.

Chroń się przed złodziejami danych i wirusami

30 dniowa gwarancja zwrotu pieniedzy