Za pomocą Tor vs. VPN do anonimowego przeglądania

Streszczenie:

1. Słup to prywatne narzędzie do przeglądania, które zapewnia anonimowość poprzez szyfrowanie połączenia i przekazanie go przez wiele przekaźników.

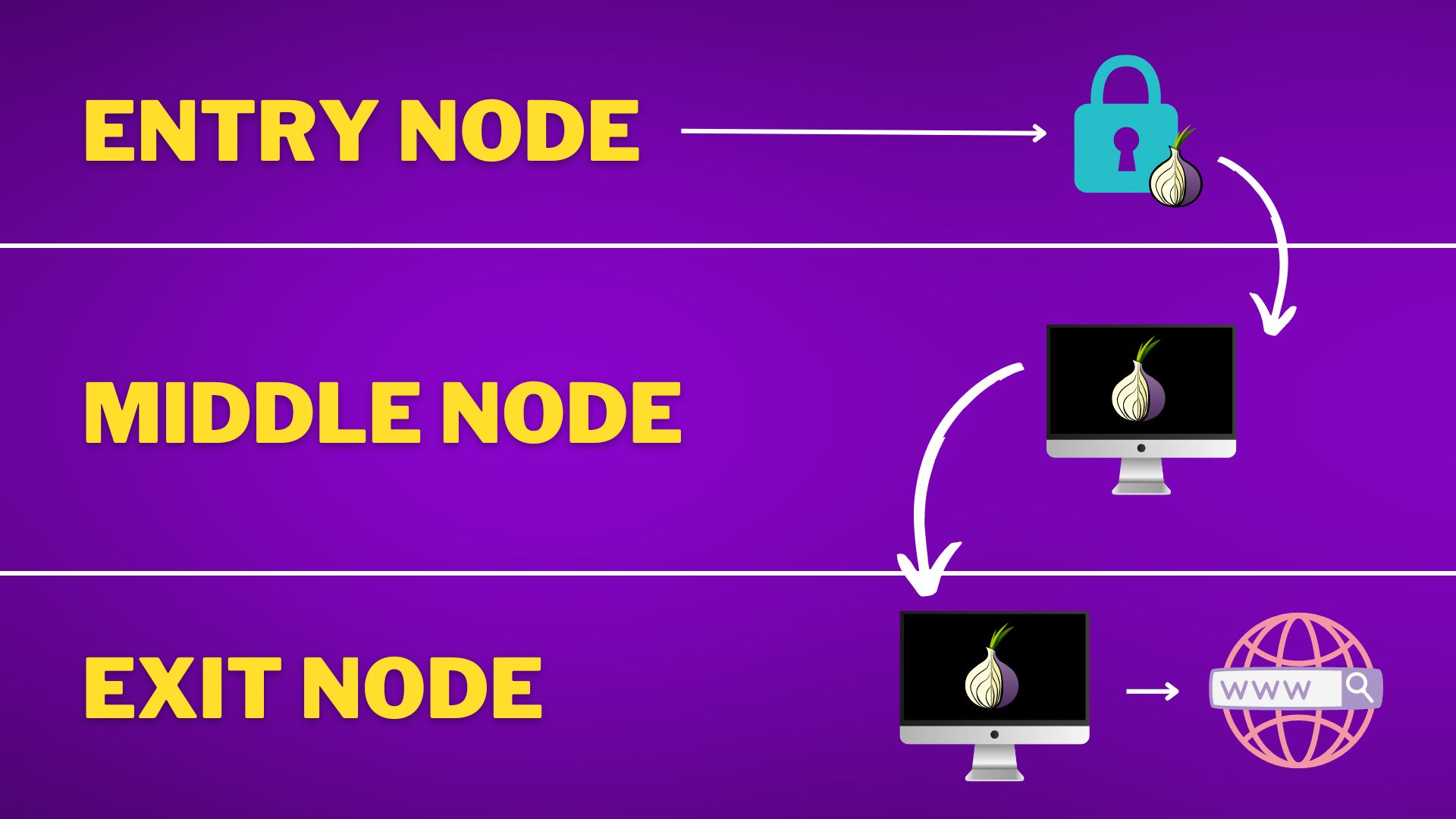

2. Tor Guard Node: Główne wejście do sieci Tor, która łączy użytkowników TOR z siecią.

3. Tor Middle Node: .

4. Węzeł exit Tor: Ostateczne miejsce docelowe każdego zapytania wprowadzonego do przeglądarki Tor, chroniąc adresy IP użytkownika.

5. Zalety korzystania z TOR: Ukrywa aktywność online, resetuje pliki cookie, zapewnia anonimowość i nie wymaga rejestracji ani opłat.

6. Tor vs. VPN: .

Pytania:

1. Jest bezpieczny bez VPN?

Odpowiedź: Tor zapewnia anonimowość i zaszyfrowane połączenia, dzięki czemu można bezpiecznie używać bez VPN do prywatnego przeglądania i dostępu do zablokowanych stron internetowych. Jednak VPN może dodać dodatkową warstwę bezpieczeństwa.

2. Jak działa Tor?

Odpowiedź: Tor szyfruje połączenia i przekazuje zaszyfrowane dane przez wiele przekaźników, w tym węzły ochronne, węzły środkowe i węzły wyjściowe, aby zapewnić anonimowość i chronić adresy IP użytkownika.

3. Można użyć do dostępu do ciemnej sieci?

Odpowiedź: Tak, TOR może być używany do dostępu do ciemnej sieci, ponieważ ukrywa adresy IP użytkownika i zapewnia anonimowość.

4. ?

Odpowiedź: Tor ukrywa aktywność online, resetuje pliki cookie, zapewnia anonimowość i umożliwia dostęp do zablokowanych stron internetowych.

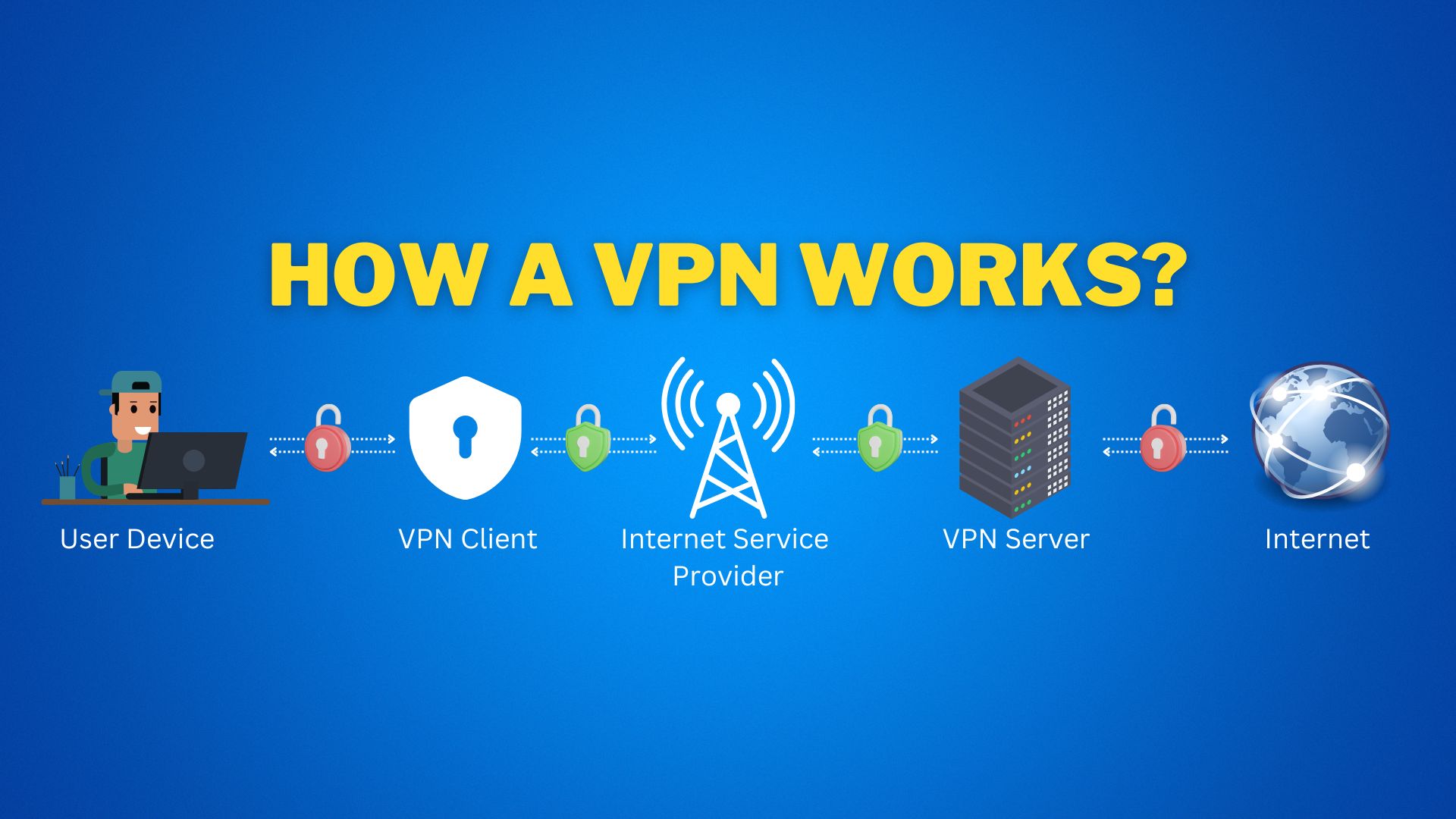

5. Jak działa VPN?

Odpowiedź: VPN tworzy bezpieczną i zaszyfrowaną sieć do transmisji danych, chroniąc tożsamość użytkownika i umożliwiając anonimowe przeglądanie online.

. Jakie są zalety korzystania z VPN?

.

7. Czy można użyć VPN do dostępu do ciemnej sieci?

Odpowiedź: . Jego podstawową funkcją jest zapewnienie anonimowości i ochrona tożsamości na tradycyjnych stronach internetowych.

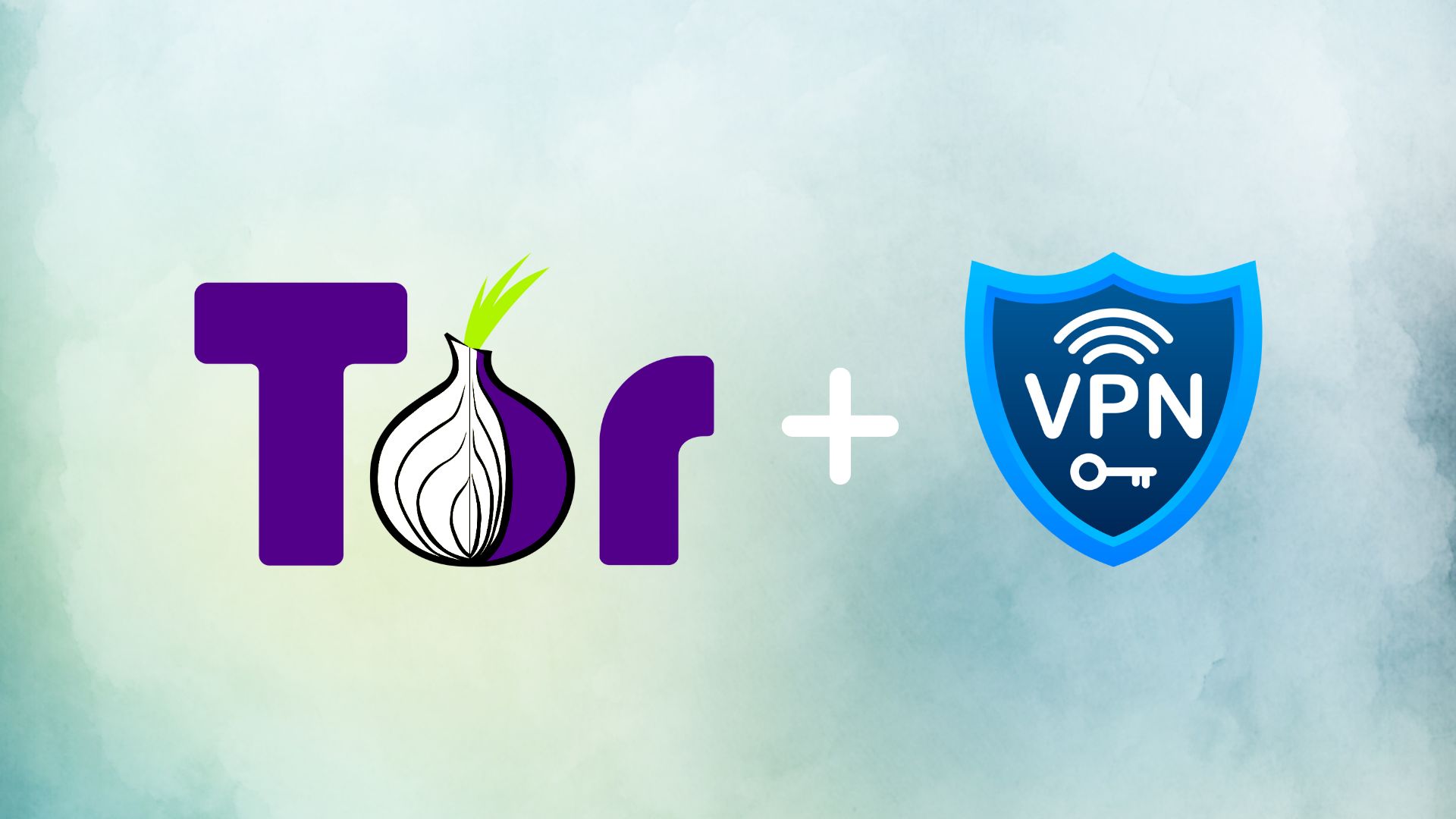

8. Czy można używać razem TOR i VPN?

Odpowiedź: Tak, TOR i VPN mogą być używane razem do zwiększenia prywatności i bezpieczeństwa poprzez połączenie anonimowości TOR z szyfrowaniem i ochroną tożsamości VPN.

9. Co jest lepsze do uzyskania dostępu do zablokowanych stron internetowych: TOR lub VPN?

Odpowiedź: TOR jest specjalnie zaprojektowany, aby uzyskać dostęp do zablokowanych stron internetowych i zapewnia anonimowość, co czyni go lepszym wyborem do tego celu. Jednak VPN może również skutecznie ominąć ograniczenia regionalne.

10. Czy stosowanie TOR i VPN jest legalne?

Odpowiedź: Zarówno TOR, jak i VPN są narzędziami prawnymi. Jednak legalność niektórych działań przeprowadzonych za pośrednictwem tych narzędzi może się różnić w zależności od lokalnych przepisów i przepisów.

Za pomocą Tor vs. VPN do anonimowego przeglądania

Kiedy szukasz czegoś w przeglądarce Tor, najpierw łączą cię z węzłem Tor Guard. Ten węzeł jest jak główne wejście do wejścia do świata Tor. Dla każdego użytkownika TOR dostępny jest zestaw węzłów ochronnych. Za każdym razem, gdy surfujesz po przeglądarce Tor, łączy cię z jednym z węzłów Tor Guard.

Jest bezpieczny bez VPN?

TOR to prywatne narzędzie do przeglądania, które zapewnia anonimowość swoim użytkownikom. Jest wystarczający wystarczający sam na własną rękę? Czy można bezpiecznie używać TOR bez VPN? Dowiedzmy Się.

Mischa Untaga

9 lutego 2022 • 5 minut odczyt

Świat technologiczny, w którym żyjemy dzisiaj, nie jest dla nikogo bezpieczny. Jeden raport pokazuje, że co trzydzieści dziewięć sekund naruszenie danych ma miejsce online. Oznacza to, że każdego dnia prawie trzydzieści tysięcy stron jest zhakowanych na całym świecie. Z powodu tych naruszeń danych ludzie używają kilku narzędzi do ochrony swojej prywatności i informacji. To narzędzie może być Tor, VPN lub dowolna przeglądarka proxy, która zapewnia anonimowość.

Spośród wszystkich tych narzędzi wyróżnia się jak świetny patyk w ciemności. . To jest Tor.

?

Słowo Tor jest krótkie do routingu cebuli.

Pracownicy Naval Research Laboratory w Stanach Zjednoczonych zaprojektowali to oprogramowanie. Początkowo przeglądarka Tor służyła siłom morskim Stanów Zjednoczonych. Jego głównym celem było zachowanie prywatności komunikacji rządowej. Powoli przeglądarka zyskała popularność wśród zwykłych ludzi. Dzisiaj Tor ma ponad cztery miliony aktywnych użytkowników.

Tor to prywatne narzędzie do przeglądania, które gwarantuje anonimowe surfowanie. Robi to, szyfrując połączenie wiele razy. . Przekaźniki są rozpowszechniane na całym świecie i działają jako warstwy ochrony.

Najlepszą cechą TOR jest to, że jest to prywatne narzędzie do przeglądania. Oznacza to, że jedna organizacja jej nie kontroluje. Wolontariusze siedzące na całym świecie kontrolują wszystkie te przekaźniki. Stąd zapewnia bezpieczeństwo.

Węzły, które sprawiają, że Tor działa:

.

Tor Guard Node

Kiedy szukasz czegoś w przeglądarce Tor, najpierw łączą cię z węzłem Tor Guard. Ten węzeł jest jak główne wejście do wejścia do świata Tor. Dla każdego użytkownika TOR dostępny jest zestaw węzłów ochronnych. Za każdym razem, gdy surfujesz po przeglądarce Tor, łączy cię z jednym z węzłów Tor Guard.

Tor Guard Node otrzymuje Twój adres IP, ale nie ma się czym martwić. Ten węzeł jest trudny do złamania, więc nie martw się. Żaden cyberpunk nie może zobaczyć twojego adresu IP ani użyć go do Doxx.

Tor środkowy węzeł

. Te węzły/przekaźniki nie mogą uzyskać dostępu do adresu IP osób surfingowych. Nie wiedzą też, do której strony internetowej masz dostęp. Kiedy spojrzysz na coś na Tor, przechodzi od węzła strażnika do środkowego węzła w formie szyfrowanej. Tor przekazuje zaszyfrowane dane z jednego środkowego węzła do drugiego.

Tor środkowe węzły dodają warstwę bezpieczeństwa. .

TOR EXIT Węzeł

Ostatecznym celem dowolnego zapytania wprowadzonego do przeglądarki Tor jest węzeł wyjściowy Tor. W przeciwieństwie do węzłów straży, węzły wyjściowe nie znają twojego adresu IP. Tak więc dostępna strona internetowa nie ma prawdziwego adresu IP. Zamiast tego jest adres węzła wyjściowego Tor.

Więc kiedy ludzie przeprowadzają nielegalne wyszukiwania, węzły wyjściowe wymagają całego ciężaru. Oznacza to, że wiele węzłów wyjściowych Tor staje się ofiarami powiadomień prawnych i otrzymuje ostrzeżenia o zniesieniu.

Jakie są zalety korzystania z Tora?

TOR to prywatne narzędzie do przeglądania, które ukrywa Twoją aktywność online. Ma funkcję, która resetuje pliki cookie, gdy przestaniesz go używać.

Kiedy uzyskujesz dostęp do strony internetowej za pośrednictwem przeglądarki Tor, zapewnia to twoją anonimowość. Żaden haker ani agencja rządowa nie może uzyskać tych informacji.

Tor ukrywa tożsamość użytkowników, o ile surfują na przeglądarce Tor. To dlatego, że obiecuje zachować anonimowe 24/7, stał się ulubionym wyborem reporterów wiadomości i pracowników socjalnych. TOR nie wymaga od użytkowników zarejestrowania się lub płacenia wysokich opłat. Jest to prywatna przeglądarka, którą każdy może wejść przez Firefox itp.

Jest bezpieczny bez VPN?

Teraz, gdy wiemy wszystko o Tor, rzućmy światło na często zadawane pytanie. Jest bezpieczny bez VPN?

Aby to odpowiedzieć, musimy zrozumieć, czym jest VPN. I jak to różni się od TOR.

VPN to wirtualna prywatna sieć. Zabezpiecza to tożsamość online, montażową zaszyfrowaną sieć dla danych. To jest jak ukryty tunel zbudowany w sieci publicznej, pomagając otrzymywać i udostępniać zaszyfrowane dane.

Jakie są zalety korzystania z VPN?

VPN ukrywa oryginalny adres IP i umożliwia jednogłośnie surfowanie.

VPN ma swoje serwery rozłożone na całym świecie. To eliminuje problem ograniczeń regionalnych. Dlatego możesz łatwo uzyskać dostęp do stron internetowych dowolnego kraju.

VPN pomaga pokonać cenzurę zatrudnioną przez rząd na niektórych stronach internetowych. VPN opracowuje bezpieczne połączenie po podłączeniu urządzenia do publicznego Wi-Fi.

Wirtualna sieć prywatna vs routing cebuli

. Tor zabezpiecza Twoją prywatność, gdy próbujesz uzyskać dostęp do stron zablokowanych przez Twój kraj. VPN pomaga przewyższyć ograniczenia regionalne, dzięki czemu umożliwia strumieniowe strumieniowe programy.

Nie można wykryć serwerów Tor, dlatego można je użyć do dostępu do ciemnej sieci. Natomiast VPN nie oferuje takiej usługi. Zamiast tego ukrywa twoją tożsamość w tradycyjnych stronach internetowych, do których masz dostęp. To powstrzymuje strony internetowe od gromadzenia danych i ich sprzedaży.

TOR zapewnia, że nikt nie może znaleźć jednego śladu tego, co dostęp do. Podczas gdy VPN chroni Twoje dane przed zhakowaniem podczas korzystania z publicznego Wi-Fi.

Jednak Tor i VPN wyróżniają się ochroną Twojej tożsamości na różne sposoby. Dowodzi to, że można bezpiecznie używać TOR bez VPN. W rzeczywistości oficjalna strona TOR nie zaleca używania TOR z VPN. Tor prosi użytkowników, aby nie podejmowali takiej próby, chyba że są ekspertami. Możesz zagrozić swojemu bezpieczeństwu, używając dwóch narzędzi razem bez odpowiedniej wiedzy.

Chociaż Tor jest w stanie chronić twoją tożsamość online, wiedz, że nic nie jest w stu procentach bezpieczne. W ciągu ostatnich dziesięcioleci podniesiono kilka problemów bezpieczeństwa.

Każdy może zostać operatorem węzła Tor

Chociaż ta decentralizacja jest zaletą, może szybko zmienić się w główną wadę. Ponieważ operatorzy węzłów Tor mogą zobaczyć Twój adres IP i dane, mogą go łatwo ukraść. Jeden haker o imieniu Dan Egerstad zaczął obsługiwać węzły Tor. W krótkim okresie zebrał znaczną liczbę danych osobowych.

Możesz łatwo rozpoznać się podczas korzystania z TOR przez publiczne Wi-Fi

Eldo Kim, student z Harvardu, użył Tora do wysłania zagrożeń bombowych. Kiedy uzyskał dostęp do przeglądarki Tor z połączeniem internetowym uniwersytetu, stał się łatwy do prześledzenia.

Agencje rządowe mogą regulować węzły Tor

Jeden raport ujawnia, że niektóre węzły Tor są uruchamiane po wysokich kosztach. Powiedzmy tysiące dolarów. Żadna zwykła osoba nie zapłaciłaby tyle za nic. Uważa się więc, że te węzły Tor są własnością rządu. Używają ich do gromadzenia informacji o użytkownikach TOR.

Istnienie złośliwych węzłów Tor

Zdecentralizowany system TOR działa na przekonanie, że każdy wolontariusz węzła jest w 100% wierny przyczynie. To znaczy chronić tożsamość wszystkich jego użytkowników. Niestety prawda jest zupełnie przeciwna. W 2016 roku niewielu badaczy wymyśliło swoje odkrycia w artykule o nazwie „Honions: w kierunku wykrywania i identyfikacji niewłaściwego zachowania Tor Hsdirs“. Celem tego artykułu było zilustrowanie, w jaki sposób grupa zidentyfikowała 110 złośliwych przekaźników Tor.

Wniosek

Teraz, gdy znasz dobro i zła, to ty decydujesz, czy jest to dla ciebie dobra przeglądarka.

Mastering Chatgpt: 8 wskazówek dla programistów

. . Dowiedz się, jak rozwiązywać problemy z kodem, przeformułować zapytania i ustawić kontekst dla optymalnych wyników. Odblokuj pełny potencjał chatgpt

?

Google Authenticator to świetny sposób na bezpieczeństwo konta e -mail. ? !

?

? Posiadanie konta przepełnienia stosu może zwiększyć twoją karierę, ale jeśli użyjesz do tego swojego prawdziwego nazwiska? .

Za pomocą Tor vs. VPN do anonimowego przeglądania

Bez względu na to, dlaczego chcesz zostać incognito online, ty’Prawdopodobnie wybierze wirtualną sieć prywatną (VPN) lub przeglądarkę Tor. Są to dwie najpopularniejsze opcje wśród osób zainteresowanych ochroną ich cyfrowej tożsamości.

Ale jeśli chcesz wybrać jeden, co jest najbardziej odpowiednie?

Mówiąc najprościej, Tor jest najlepszy dla osób przekazujących poufne informacje. VPN jest zwykle bardziej skutecznym rozwiązaniem do codziennego użytku, ponieważ zapewnia doskonałą równowagę między szybkością połączenia, wygodą i prywatnością.

Jednak każdy użytkownik online’Pot są różne. Pomóż nam więc zdecydować, który z nich jest najlepszy. ’LL zagłębić się w następujące problemy.

Spis treści

- Tor vs. VPN

- Jaka jest przeglądarka Tor?

- Co to jest usługa VPN?

- Co’S różnica między TOR a VPN?

- Korzyści z TOR

- Korzyści z VPN

- Kiedy powinieneś używać TOR?

- Kiedy powinieneś użyć VPN?

- FAQ

- Jest lepszy niż VPN?

- Jest bezpieczny bez VPN?

- Jest nielegalny?

- Jest niebezpiecznym VPN?

- Jeśli użyjesz VPN z TOR?

- Czy Clario oferuje VPN?

- Dolna linia

Tor vs. VPN

. Te dwa wykonują podobne, ale różne funkcje.

Jaka jest przeglądarka Tor?

Browser Tor to bezpłatny projekt open source, który umożliwia anonimowe surfowanie. Tytuł jest akronimem pochodzącym z wyrażenia “router cebulowy”. Tak, nazwa brzmi głupio, ale pomysł jest genialny: sieć przeglądarki Tor jest zbudowana z warstw niezależnych węzłów prowadzonych przez użytkowników TOR.

Co to jest usługa VPN?

VPN pomaga chronić prywatność online, tworząc bezpieczne połączenie z dowolną siecią lub serwerami przez Internet. VPN są szeroko stosowane w celu uniknięcia ograniczeń geolokalizacji, zapobiegania wąchaniu ruchu i zapewnienia bezpiecznej interakcji z aplikacjami do zakupów i bankowych.

Co’S różnica między TOR a VPN?

Kluczowa różnica między TOR i VPN polega na tym, że dostępnych jest wiele narzędzi VPN i usługodawców, ale tylko jedna sieć przeglądarki Tor.

.

Inną powszechną różnicą między nimi jest specyfika ich użycia.

Jeśli Twoja aktywność online jest powiązana z transmisja niezwykle poufnych informacji lub może wpaść w kłopoty w krajach ze ścisłymi przepisami cenzury, TOR jest najlepszą opcją, aby wybrać. Powód jest oczywisty, ponieważ dostawcy VPN nadal muszą być zarejestrowani, płacić podatki i przestrzegać przepisów.

Jeśli po prostu chcesz zapewnić anonimowość i bezpieczny dostęp podczas podróży lub pracy z domu, to VPN jest Twoim najbardziej odpowiednim wyborem.

Możesz użyć tych dwóch technologii jednocześnie, aby osiągnąć najwyższy poziom prywatności. To otworzy Tor za pośrednictwem połączenia VPN, abyś mógł uzyskać dostęp do korzyści z każdego. Prawdopodobnie jest to jednak poinformowane tylko wtedy, gdy jesteś zaawansowanym technologicznie użytkownikiem online.

Korzyści z TOR

- Ukrywa twoją aktywność online. Twoja historia przeglądania i pliki cookie są automatycznie resetujne, gdy przestaniesz go używać.

- Ochrona anty-szpiegowa. Tor uniemożliwia innym śledzenie odwiedzanych stron internetowych.

- Anonimowa tożsamość. Tor próbuje sprawić, by wszyscy użytkownicy wyglądali podobni do powstrzymania każdego z identyfikacji na podstawie cech Twojej przeglądarki lub urządzeń.

- . W sieci TOR Twój ruch jest przekierowywany i szyfrowany kilkakrotnie, aby zapewnić ci całkowitą anonimową.

- . Przeglądarka Tor umożliwia dostęp do stron internetowych zablokowanych przez twoją sieć.

Korzyści z VPN

- VPN umożliwia anonimowe surfowanie w sieci. VPN ukrywa prawdziwy adres IP, dzięki czemu możesz anonimowo przeglądać strony internetowe.

- VPN usuwa ograniczenia regionalne. Serwery VPN znajdują się na całym świecie, więc możesz pokonać regionalne ograniczenia i uzyskać dostęp do dowolnej strony internetowej do oglądania filmów lub słuchania muzyki.

- . Gdy używasz określonego serwera VPN, aby podłączyć się do żądanego miejsca docelowego, IT’S znacznie szybciej niż łączenie się przez kilka węzłów TOR.

- VPN przewyższa cenzurę. Pomaga uniknąć ograniczeń cenzury nałożonych przez niektóre rządy poprzez łączenie użytkowników z serwerami spoza jurysdykcji kraju i dostawców usług internetowych (ISP).

- VPN zabezpiecza połączenie za pośrednictwem publicznego Wi-Fi. Jeśli uzyskujesz dostęp do Internetu z publicznego hotspotu Wi-Fi, VPN zapewnia bezpieczne połączenie internetowe.

Kiedy powinieneś używać TOR?

TOR jest bardziej skuteczny niż VPN w następujących przypadkach:

- Chcesz zachować bezpieczeństwo, dostęp do treści ograniczonych geo. Używanie TOR to dobry sposób na ochronę prywatności, gdy ty’ponownie próbować uzyskać dostęp do treści’S zabronione w twoim kraju. .

- Chcesz uzyskać dostęp do ciemnej sieci. Słup’S Hidden Services to także brama do ciemnej sieci. Składa się ze stron internetowych, które są dostępne tylko za pośrednictwem połączenia TOR i nie można ich znaleźć za pośrednictwem wyszukiwarek takich jak Google. Ciemna sieć jest często kojarzona z przestępcami, dlatego w niektórych krajach jest nielegalna.

- Chcesz trzymać się z dala od śledzących przeglądarki. . To’jest prawie niemożliwe do prześledzenia połączenia z pierwotnym użytkownikiem, dzięki czemu możesz surfować po sieci bez pozostawiania żadnych znaków identyfikacyjnych.

Kiedy powinieneś użyć VPN?

Użyj VPN nad Tor, jeśli:

- Chcesz odblokować treść w regionie. VPN pomoże Ci ominąć wszelkie zlokalizowane ograniczenia, jeśli jesteś w kraju, w którym dostęp do ulubionych programów lub usług przesyłania strumieniowego jest zamknięty.

- . VPN wykorzystuje najbardziej zaawansowane szyfrowanie do ochrony danych. Dobry VPN zapewnia również, że strony internetowe przetwarzające Twoje dane nie widzą, skąd pochodzą, zapewniając najwyższy stopień anonimowości.

- . Korzystanie z VPN w publicznym Wi-Fi chroni twoje poufne informacje, hasła i inne dane osobowe od przyszłych hakerów.

Jest lepszy niż VPN?

To zależy od Twojej aktywności online. Jest to najlepszy sposób na uniknięcie cenzury i zapewnienie bezpieczeństwa, ale zapewnia ograniczone wrażenia z oglądania i przeglądania wideo.

Jest bezpieczny bez VPN?

. Zdecydowanie możesz użyć TOR do normalnego surfowania w sieci bez VPN.

Jest nielegalny?

Chociaż nie są ściśle zabronione w większości krajów zachodnich, główni gracze z branży technologicznej unikają zachęcania do używania przeglądarki Tor. Jednak przeglądarka Tor jest nielegalna w niektórych krajach autorytarnych, takich jak Chiny i Iran.

Jest niebezpiecznym VPN?

Korzystanie z bezpłatnej usługi VPN może narażać Twoje bezpieczeństwo online. Kiedy korzystasz z serwera VPN, chronisz ruch przed monitorowaniem przez dostawcę usług internetowych. Ale jednocześnie pozwalasz dostawcy VPN na szpiegowanie ruchu. Firmy świadczące bezpłatne usługi VPN nie zachowują poufności prywatnych informacji i zamiast tego mogą udostępniać je stronom trzecim.

Jeśli użyjesz VPN z TOR?

Używanie dwóch narzędzi jednocześnie jest możliwe, ale nie zalecamy tego robienia. Wyjątkiem jest to, że jesteś zaawansowanym użytkownikiem, który dokładnie wie, jak skonfigurować zarówno VPN, jak i Tor, aby Twoja anonimowość pozostała bezpieczna.

Czy Clario oferuje VPN?

Właściwie to robimy! ’S VPN.

Dolna linia

Bezpieczeństwo osobiste i prywatność stają się coraz ważniejsze jako rządy, hakerzy, a nawet nasza ulubiona wyszukiwarka Google Wynalazj bardziej zaawansowane sposoby złamania naszej anonimowości i śledzenia naszego zachowania.

. TOR jest bezpłatną przeglądarką, która zaszyfrowuje Twoją aktywność online, ale jest wolniejsza, nie zapewnia dostępu do wszystkich stron internetowych i może potencjalnie prowadzić do problemów z prawem.

Czytaj więcej:

- Proxy vs. VPN: różnice i przypadki użycia

- Jak przejść do trybu incognito

- Czy naprawdę potrzebuję VPN w domu?

Tor vs VPN: Który jest lepszy?

Zarówno VPN, jak i Tor zapewniają bezpieczeństwo online, ale niewiele osób uważa VPN z TOR lub TOR Over VPN. Jaka jest różnica między nimi? Celem tego artykułu jest odpowiedź na to pytanie i dokładne wyjaśnienie, czy powinieneś użyć TOR, czy VPN.

Spis treści

- Co to jest Tor?

- ?

- Plusy i wady VPN

- Jest bardziej bezpieczny niż VPN?

- Jeśli użyjesz VPN z TOR?

- Wniosek: który jest lepszy?

Co to jest Tor?

Tor oznacza ‘Router cebulowy’ i oni’Re organizacja non-profit, która opracowuje cyfrowe narzędzia do prywatności. TOR to narzędzie zaprojektowane w celu ochrony twojej cyfrowej tożsamości i IT’s jedna z firm’Produkty s.

Podczas przeglądania sieci za pomocą TOR, wszystkie Twoje działania online są szyfrowane, a wszystkie z nich podróżują przez sieć TOR, zapewniając, że wszystkie Twoje działania online pozostaną prywatne. Ale Jak dokładnie to robi przeglądarka Tor? Tor zasadniczo stosuje trzy warstwy ochrony:

- Po pierwsze, twoje dane przechodzą przez Węzeł wejściowy. Jedyny, który wiedziałby, kto jest dostępny do połączenia.

- Następnie połączenie jest kierowane przez Środkowy węzeł .

- Jedyny Węzeł wyjściowy wie, jakie dane są wyprowadzane, ale nie skąd pochodzą.

Plusy i wady przeglądarki Tor

Korzystanie z przeglądarki Tor jest wiele zalet, ale najważniejsze jest to, że jest bezpłatna. Browser Tor można pobrać za darmo, a jeśli jesteś bardziej zaawansowany, możesz nawet pobrać projekt Open-Source i samodzielnie zmodyfikować jego kod. TOR jest również bardzo przyjazną dla użytkownika przeglądarką. To’. Wreszcie jedną z najważniejszych zalet przeglądarki Tor jest ochrona Twojej prywatności. Jeśli martwisz się o swoją prywatność, w jaki sposób Tor cię chroni? Nie ujawniając Twojego adresu IP na odwiedzane strony internetowe.

Jest kilka wad. . .

Oprócz swoich wad przeglądarka Tor ma również wadę zablokowania przez wiele usług internetowych. W końcu może to stać się bardzo denerwujące. To’S warto również wspomnieć, że korzystanie z przeglądarki Tor może wprawić Cię w kłopoty prawne. . Oznacza to, że jeśli ktoś w sieci TOR angażuje się w nielegalny czyn, a ty jesteś Węzeł wyjściowy, wtedy możesz znaleźć się w poważnych kłopotach, ponieważ ruch zostanie ci prześledzony, nawet jeśli nie masz z tym nic wspólnego.

Co to jest VPN?

VPN to akronim dla wirtualnej sieci prywatnej i to’. Podczas gdy narzędzie było zarezerwowane dla ekspertów IT i pracowników głównych korporacji w celu uzyskania prywatnego dostępu do poufnych informacji, stało się to obowiązkowym narzędziem dla codziennego użytkownika Internetu.

? Pozwalać’S przyjrzyj się bliżej, jak to działa. Wszystkie usługi VPN mają serwery na całym świecie. Kiedy łączysz się z jednym z ich serwerów, ruch internetowy przechodzi przez ten serwer przed dotarciem do Internetu. ’ponownie połączone. ’wybrane, możesz również bezpiecznie uzyskać dostęp do zasobów tej sieci lokalnej. Zasadniczo, jeśli połączysz się z serwerem amerykańskim, ty’Będę w stanie oglądać wszystkie filmy, które mają w amerykańskim serwisie Netflix.

Twój ruch nie jest prowadzony przez wiele serwerów, takich jak w przeglądarce Tor, więc otrzymasz przyzwoite połączenie internetowe. ’’.

Możesz także odblokować zablokowane treści za pomocą VPN. Dzięki VPN możesz uzyskać dostęp do wszystkiego w Internecie bez względu na to, gdzie jesteś. ’.

. Twój adres IP tak wiele o tobie ujawnia. Dzięki VPN możesz po prostu zmienić swój adres IP i utrudnić każdemu zidentyfikowanie Cię. I wreszcie, VPN szyfruje cały Twój ruch. W przeciwieństwie do przeglądarki TOR, która szyfruje, gdy o to poprosisz, VPN szyfruje cały ruch internetowy generowany przez komputer. To oznacza’.

Istnieje również kilka wad stosowania VPN. Po pierwsze, to’S nie za darmo. Dostępne są bezpłatne VPN, ale zwykle są zawodne. Aby cieszyć się najlepszą usługą VPN, ty’Muszę zasubskrybować.

Kolejnym minusem VPN jest fakt, że dostawcy usług są w stanie monitorować to, co robisz w Internecie. Niektórzy dostawcy VPN nawet rejestrują twoją aktywność. Powinieneś sprawdzić dowolną usługę VPN’Polityka prywatności przed zobowiązaniem się i upewnij się, że tak się nie’T Zbieraj, przechowuj lub udostępniaj swoje dane osobowe.

Jest bardziej bezpieczny niż VPN?

. Jednak końcowy węzeł komunikacji nie jest szyfrowany, więc strona musi odszyfrować wiadomość, aby ją zrozumieć w sposób, który ukrywa twoje ślady, ale nie treść. Dlatego to’jest ważne, aby upewnić się, że żądanie nie zawiera informacji o identyfikacji. Jeśli chodzi o usługi VPN, najlepsze używają serwerów RAM. Więc dane są szyfrowane i mogą’t Staj się.

. ’s Standard, ale inne VPN oferują dodatkowe funkcje do dodawania warstw bezpieczeństwa, takie jak podwójne VPN dla połączeń VPN-to-VPN.

Jeśli użyjesz VPN z TOR?

Możesz użyć TOR i VPN razem: Twój dostawca usług internetowych nie będzie miał pojęcia, szyfrowanie dodaje dodatkową warstwę bezpieczeństwa, a system potrójnych węzłów jest bardzo bezpieczny sam w sobie. Korzyści płynące z korzystania z VPN i TOR są całkiem widoczne.

Nawet to nie’. Tor już spowalnia internet, więc kiedy używam Tora z VPN, dostaję jeszcze wolniejsze prędkości. Dodatkowo nie można wybrać węzła wyjściowego podczas konfigurowania TOR na VPN.

Jednak zamiast tego możesz użyć VPN ponad TOR. W ten sposób twój węzeł wyjściowy będzie zależeć od konfiguracji VPN, ale ja dam’T Zalecaj to robienie.

Celem Manewru TOR Over VPN jest ukrywanie się przed dostawcą usług internetowych, zwiększenie bezpieczeństwa i zapobieganie węzłom wejściowym przed znajomością twojej tożsamości. VPN z Tor całkowicie unieważnia te rzeczy.

Poniższa tabela doskonale podsumowuje różnicę między tymi dwoma sposobami korzystania z VPN z TOR.

| Tor nad VPN | VPN nad Tor |

| Twój ruch nie jest chroniony w TOR’s Węzły wyjściowe | Twój ruch’s chroniony w Tor’s Węzły wyjściowe. |

| ’t Nie widzę, że ty’ponowne użycie TOR, ale widać, że używasz VPN. | Twój dostawca usług internetowych może’t Zobacz, że używasz VPN, ale możesz zobaczyć, że używasz Tor. |

| Niektóre strony mogą cię zablokować, ponieważ widzą ruch Tor. | Umożliwia dostęp do stron blokujących ruch TOR. |

| .Witryny cebuli. | Móc’t .Witryny cebuli |

| Węzły wejściowe Tor mogą’t Zobacz swój prawdziwy adres IP | Węzły wpisowe Tor mogą zobaczyć twój prawdziwy adres IP |

| Diesen’T Pozwól, aby Twój host nodowy Tor zobaczył twój prawdziwy adres IP. | Pozwala na hosta Tor Węzło na widok prawdziwego adresu IP. |

Wniosek: który jest lepszy?

Ogólnie rzecz biorąc, zarówno Tor, jak i VPN są zbudowane w celu ochrony prywatności cyfrowej, ale uważam, że VPN są znacznie lepsze. Chociaż Tor jest wolny, ma zbyt wiele wad, aby potraktować to poważnie. To’S powolny, to’zostały zablokowane przez niektóre witryny i po prostu bycie użytkownikiem może wylądować w poważnych problemach prawnych. .

Dlaczego Whonix używa TOR

TOR to oprogramowanie zapewniające anonimowość w Internecie. Tysiące wolontariuszy uruchamia serwery komputerowe, które utrzymują anonimowe użytkowników w Internecie. . Rolą każdego serwera jest przeniesienie tych danych na inny serwer, z końcowym przesuwaniem danych do witryny końcowej.

Patrzące IP [edytuj]

W Internecie adres IP użytkownika działa jako globalnie unikalny identyfikator, który jest powszechnie używany do śledzenia całej aktywności użytkownika. Mówiąc prosto, Tor jest płaszczem IP. Tor ukrywa adres IP użytkownika.

TOR robi to, zastępując prawdziwy adres IP użytkownika na adres IP serwera przekaźnika wyjściowego TOR. Podczas korzystania z TOR, witryny odwiedzane przez użytkownika, mogą zobaczyć tylko adres IP przekaźnika wyjściowego TOR. Witryna nie może zobaczyć prawdziwego adresu IP użytkownika.

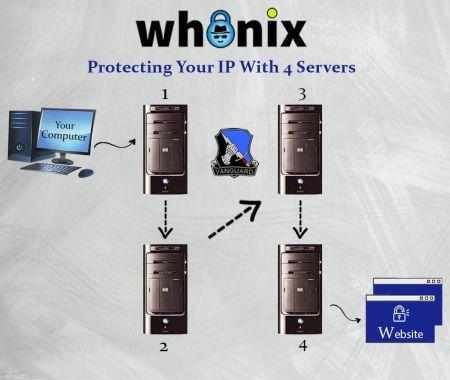

Wiele chmielów serwerowych [edytuj]

W przeszłości Tor używał 3 serwerów. W dzisiejszych czasach Tor używa 4 serwerów, dzięki awangardom.

Liczba serwerów między użytkownikiem a miejscem docelowym:

- Przeszłość: W przeszłości były 3 chmiel. Łańcuch 3 serwerów. .

- Obecnie: W dzisiejszych czasach Whonix ™ dzięki Vanguards, który jest domyślnie zainstalowany w Whonix ™, liczba przekaźników TOR jest przynajmniej 4.

Udostępnione adresy IP [edycja]

Podczas widzenia stron internetowych za pomocą TOR, przekaźnik wyjścia TOR koniecznie musi znać serwer, z którym łączy się użytkownik. To jest z powodów technicznych. W przeciwnym razie użytkownik nie mógł odwiedzić witryny. Dzięki Torowi, aby poznać architekturę, przekaźnik wyjściowy TOR nie zna adresu IP użytkownika, nie mówiąc już o tożsamości.

Przekaźniki wyjściowe TOR są używane przez tysiące innych użytkowników jednocześnie. Dlatego tysiące użytkowników dzielą te same adresy IP codziennie. Zaletą tego jest to, że poprawia to anonimowość dla wszystkich.

Randomizacja trasy [edycja]

. [1]

Odwiedzając różne strony internetowe, aby uzyskać lepszą anonimowość, Tor używa różnych tras za pośrednictwem sieci Tor. Innymi słowy, Tor nie zawsze używa tych samych 4 przekaźników.

.

Pierwsze dwa przekaźniki TOR w obwodzie Tor nazywa się Tor Entry Guards. Trzecia przekaźnik Tor nazywa się przekaźnikiem środkowym, a sztafeta czwartego Tor nazywa się sztafetą wyjściową Tor.

Tor strażnicy wybrani przez Tora są przechowywane przez dłuższy czas, ponieważ jest to bezpieczniejsze według anonimowości. . Środkowy przekaźnik i przekaźnik wyjściowy zmienia się bardziej regularność. .

Obwód Tor jest zwykle używany przez 10 minut, zanim Tor automatycznie zmieni obwód Tor. Długo działające połączenia, których nie można przerywać (takie jak pobieranie dużego pliku lub połączenia IRC), jednak działają tak długo, aż zostaną zakończone.

. Jest to związane z izolacją strumienia, która jest opracowana w następnym rozdziale.

Brak architektury dzienników [edytuj]

. [2] złośliwe przekaźniki TOR musiałyby samodzielnie dodać funkcję rejestrowania adresu IP. Dlatego nie ma ryzyka, że przekaźniki TOR przypadkowe utrzymanie dzienników IP. Funkcje rejestrowania są również zaprojektowane w celu odkażania poufnych danych na wypadek, gdyby użytkownik opublikował je online w raportach o błędach.

.

Fakt, że projekt TOR nie jest w żaden sposób związany z hostingiem przekaźników, daje mu odporność z takich ataków prawnych (separacja organizacyjna), ponieważ ich projekt kodu jest chroniony na mocy przepisów dotyczących wolności słowa i nie można go zmusić do dodawania wywrotowych funkcji, takich jak rejestrowanie lub backdoorsors.

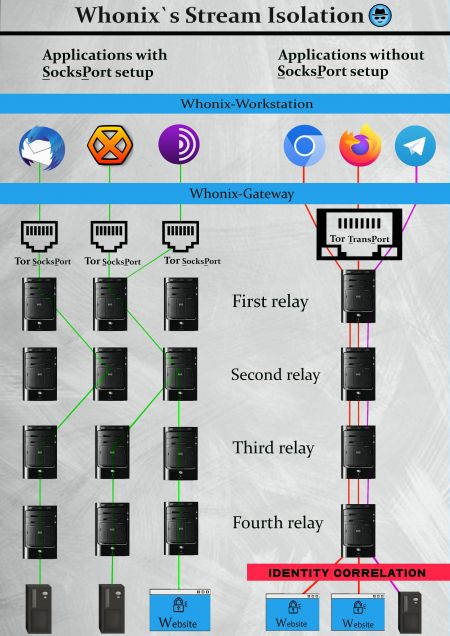

Aby uzyskać lepszą anonimowość, odwiedzając różne strony internetowe za pomocą wielu zakładek przeglądarki w przeglądarce Tor, używają różnych, izolowanych ścieżek sieciowych (obwodów TOR) za pośrednictwem sieci Tor. [3] Te obwody Tor są odizolowane od siebie. Nazywa się to izolacja strumieniowa. Również połączenia z różnymi usługami cebuli są automatycznie izolowane. [4]

W Whonix ™ wyraźne wstępnie zainstalowane aplikacje są kierowane przez różne ścieżki w sieci TOR, strumień izolowany. Na przykład aktualizacje systemów operacyjnych są zawsze odizolowane od ruchu przeglądania internetowego. One nigdy nie dzielą tego samego obwodu Tor. .

Egzekwowanie anonimowości [edycja]

Projekt Whonix ™ chce domyślnie egzekwować dobre bezpieczeństwo dla naszych użytkowników. Dlatego fundamentalnym projektem Whonix ™ jest wymuszanie całego ruchu wychodzącego za pośrednictwem sieci Anonimalności Tor.

Po około 20 latach rozwoju Tor stał się dużą siecią o dobrej przepustowości (.. .

. Administratorzy VPN mogą zalogować się zarówno, gdzie użytkownik łączy się z witryny docelowej, przerywając anonimowość w tym procesie. [6] Tor zapewnia anonimowość według projektowania Zamiast polityki, uniemożliwiając jednemu punktowi w sieci poznanie zarówno pochodzenia, jak i docelowego połączenia. Anonimowość według projektowania stanowi wyższy standard, ponieważ zaufanie jest usuwane z równania.

Podczas korzystania z VPN przeciwnik może złamać anonimowość, monitorując przychodzące i wychodzące połączenia ograniczonego zestawu serwerów. Z drugiej strony sieć TOR jest tworzona przez ponad 6000 przekaźników i prawie 2000 mostów (.Cebula) biegaj na całym świecie przez wolontariuszy. [7] To sprawia, że o wiele trudniej jest przeprowadzić udane, kompleksowe korelacje (potwierdzenie), choć nie jest niemożliwe.

Pomimo wyższości Tora w stosunku do VPN, zatrute węzły Tor stanowią zagrożenie dla anonimowości. Jeśli przeciwnik prowadzi złośliwe osłonę wejściową Tor i węzeł wyjściowy w sieci 7000 przekaźników (2000 strażników wejściowych i 1000 węzłów wyjściowych), szanse na przekroczenie obwodu TOR są około jednego na 2 miliony. Jeśli przeciwnik może zwiększyć swoje złośliwe wejście i sztafy wyjściowe, aby stanowić 10 procent przepustowości, może deanonimizować 1 procent wszystkich obwodów Tor.

Baza użytkowników [edycja]

Tor ma największą bazę użytkowników wszystkich dostępnych sieci anonimowości. .Cebula) Połącz się z Tor codziennie. Przyjęcie Tora przez znaczącą publiczność dowodzi jego dojrzałości, stabilności i użyteczności. Doprowadziło to również do szybkiego rozwoju i znaczących wkładów społeczności.

. [9] Ta różnorodność faktycznie zapewnia silniejszą anonimowość, ponieważ utrudnia zidentyfikowanie lub celowanie w określony profil użytkownika TOR. . [10]

Zasługi techniczne i rozpoznawanie [edytuj]

Tor współpracuje z wiodącymi instytucjami badawczymi i podlegał intensywnym badaniom akademickim. Jest to sieć anonimowości, która korzysta z najbardziej audytu i recenzji. Na przykład zobacz Bibliografię Anonimowość | Wybrane dokumenty w anonimowości .

TOR otrzymał nagrody od instytucji takich jak Electronic Frontier Foundation i Free Software Foundation, aby wymienić kilka .

Wyciąg z ściśle tajnej oceny NSA scharakteryzowanego Tora jako „króla wysokiej bezpiecznej anonimowości internetowej o niskim opóźnieniu” z „bez pretendentów do tronu w oczekiwaniu”. [11]

Muszę poznać architekturę [edytuj]

Architektura TOR opiera się na ścisłym wdrożeniu zasady potrzeby znaczenia. Każde przekaźniki TOR w łańcuchu przekaźników anonimowych ma tylko dostęp do informacji wymaganych do jego działania. W skrócie:

1. .

2. Drugi przekaźniki Tor zna twoich strażników wejściowych, ale cię nie zna.

3. Trzeci zna twoje drugie przekaźniki TOR, ale oczywiście też cię nie zna.

. Czwarta przekaźnik TOR (zwany także przekaźnikiem wyjściowym TOR) zna swój trzeci przekaźnik TOR, koniecznie musi znać serwer docelowy (taki jak strona internetowa), z którą się łączysz, ale oczywiście nie masz pojęcia, kim jesteś.

? a informacja o przekaźnikach Tor wyraża te same zasady w różnych słowach i formatach.

- 3 lub więcej przekaźników TOR: Poniższy przegląd zawiera tylko 3 przekaźniki TOR. . To było prawda w przeszłości. W dzisiejszych czasach dzięki awangardom liczba przekaźników TOR wynosi co najmniej 4. .

- Tor Strażniki wejściowe kontra mosty: Aby uzyskać lepszą czytelność, poniższy przegląd wspomina tylko strażnik wejściowy, a nie strażnik wejściowy / mosty. Tylko Do celów płynnego przeglądu użycie osłony wejścia TOR jest takie samo jak za pomocą mostu Tor. .

Który Tor Relay wie co? [ edytować ]

-

- wie:

- IP/Lokalizacja przekaźnika wyjściowego

- Wiadomość przekaźnika wyjściowego

- Przekaźnik środkowy

- wie:

- IP/Lokalizacja przekaźnika wyjściowego

- Wiadomość do przekaźnika Exit

- Wiadomość do przekaźnika strażnika

- Przekaźnik wyjścia

- wie:

-

- Treść wiadomości od użytkownika

- Gdy nie korzystają z end-to-end szyfrowania, takiego jak SSL, lub jeśli szyfrowanie end-to-end jest zepsute (złośliwe organ certyfikatu, tak się stało):

- Na przykład wie kilka rzeczy, jak:

- „Ktoś chce wiedzieć, jaki IP ma przykład nazwy DNS.com, czyli 1..3.4.

- „Ktoś chce zobaczyć 1..3.4.”

- Data i godzina transmisji.

- Podczas pobierania 1.2.3.4: Treść tej transmisji (jak wygląda strona).

- Wzór, ilość x ruch wysyła od czasu y do czasu z.

- „Zaloguj się do nazwy użytkownika: Przykładowy i hasło: Przykładowy SWORD.”

- Na przykład wie kilka rzeczy, jak:

- „Ktoś chce wiedzieć, jaki IP ma przykład nazwy DNS…3.4.”

- „Ktoś chce zobaczyć 1.2.3.4.”

- Data i godzina transmisji.

- Podczas pobierania 1.2.3.4: Ile ruchu zostało przesłanych.

- .

- IP/lokalizacja użytkownika TOR

- IP/lokalizacja strażnika

- Wiadomość do przekaźnika strażnika

- Wiadomość do przekaźnika środkowego

Tor przekaźnik świadomość informacji [edycja]

Informacje dostępne dla każdego przekaźnika TOR zostały podsumowane poniżej.

Tor przekaźnik świadomość informacji [12]

Kategoria Strażnik wejścia Przekaźnik środkowy IP/lokalizacja użytkownika TOR Tak NIE NIE IP strażnika wejścia Tak Tak NIE Wiadomość dla strażnika wejścia Tak NIE IP środkowego przekaźnika Tak Tak Tak Wiadomość do przekaźnika środkowego NIE NIE IP przekaźnika wyjściowego NIE Wiadomość do przekaźnika wyjściowego NIE NIE Tak IP serwera docelowego NIE NIE Tak NIE Tak Klient użytkownika jest świadomy wszystkich informacji z powyższych kategorii. Dzieje się tak, ponieważ według TOR Design klient TOR planuje swoje obwody Tor (ścieżki przez sieć TOR).

Rozdział organizacyjny [edytuj]

Istnieje czyste oddzielenie organizacyjne między,

- Programiści oprogramowania Tor (projekt Tor),

- B) ,

- C) oraz projekt Whonix ™.

Szyfrowanie cebuli [edytuj]

Do wdrożenia potrzeby poznania architektury Tor wykorzystuje wiele warstw szyfrowania.

Komunikat i adres IP dla serwera docelowego (na przykład na przykład witryna) jest owinięta w co najmniej 4 warstwy szyfrowania, jak pokazano na poniższym schemacie.

Postać: Schemat warstw szyfrowania cebuli (licencja)

1. Komunikacja między lokalnym klientem TOR a maszyną użytkownika z pierwszym przekaźnikiem TOR jest szyfrowana.

. Pierwszy przekaźnik TOR może rozpakować 1 warstwę szyfrowania. .

3. Wiadomość przechodzi przez sieć Tor z łańcucha przekaźnika Tor (zgodnie z decydem klienta TOR), dopóki nie dotrze do ostatniego przekaźnika TOR, przekaźnika wyjściowego TOR.

4. Przekaźnik wyjściowy TOR otrzymał komunikat zawierający adres IP serwera docelowego, a także komunikat dla serwera docelowego.

5. Rzeczywista wiadomość dla serwera docelowego może być zaszyfrowana lub niezaszyfrowana.

- Niezaszyfrowany: .

- Zaszyfrowane: W przypadku zaszyfrowanej wiadomości nazywa się szyfrowaniem end-to-end, które jest bardzo zalecane.

- Na przykład, podczas przeglądania Internetu, korzystanie z end-to-end szyfrowania jest łatwo wykonane za pomocą HTTP S . S oznacza bezpieczne. HTTP S jest obecnie standardem. Większość stron internetowych obsługuje http s . Nowoczesne przeglądarki, takie jak Tor Browser, mają domyślnie włączony tryb tylko HTTPS i pokazywałby złowieszcze ostrzeżenie, czy HTTP S jest niedostępne i przerywa łączenie się ze stroną internetową. Zobacz także Browser, szyfrowanie.

- W przypadku innych aplikacji (takich jak komunikatorzy) zaleca się, aby użytkownik wybiera aplikacje, o których wiadomo, że używa szyfrowania. Większość nowoczesnych aplikacji. W wątpliwość użytkownik może spróbować wyszukać aplikację w dokumentacji.

Lokalizacja ukryte serwery [edytuj]

- Usługi cebuli

- Hosting Lokalizacja Ukryte usługi

Funkcje techniczne [edycja]

- SKUKSPORT s

- i może również zapewnić transport, którego wymaga Whonix ™.

- .Łączność domeny cebulowej, która jest wymagana przez SDWDATE.

- Ma /etc /torrc.D Obsługa fragmentu konfiguracji konfiguracji.

- Kompatybilność z aplikacjami przyjaznymi dla Tor, takimi jak Oniionshare, CWTCH, BISQ, Ricochet IM, Zeronet, Wahay, Bitcoin Core.

Związek między projektem TOR a Whonix ™ [edytuj]

- Oprogramowanie TOR ® jest wykonane przez projekt TOR .

- Sieć Tor jest prowadzona przez światową społeczność wolontariuszy.

- Whonix ™ to całkowicie osobny projekt opracowany przez inny zespół.

- Whonix ™ to kompletny system operacyjny, który wykorzystuje TOR jako domyślną aplikację sieciową.

Wiele osób używa Tora poza Whonix ™. Podobnie znacząca liczba używa Whonix ™ do działań innych niż dostęp do Internetu za pośrednictwem TOR, na przykład hosting usług cebulowych, tunelowanie I2P za pośrednictwem TOR, tunelowanie VPN lub inne sieci anonimowości za pośrednictwem TOR i więcej.

Dalsze czytanie [edytuj]

- Whonix kontra VPN

- Tor vs. Proxy, łańcuchy proxy

- Przegląd sieci anonimowości

Przypisy [edytuj]

- ↑ tylko ich podzbiór może być używany jako przekaźniki wyjściowe TOR.

- ↑ https: // tor.Stackexchange.com/pytania/21721/do-relay-and-entry-nodes-keep-logs

- ↑ https: // gitlab.Torproject.org/legacy/trac/-/emisj/3455

- ↑ https: // lista.Torproject.Org/Pipermail/Tor-Talk/2012-wrzesień/025432.html

- ↑, takie jak Internet SErvice PRovider (ISP) przekaźnika wyjściowego TOR.

- ↑ Obietnice złożone przez operatorów VPN są bez znaczenia, ponieważ nie można ich zweryfikować.

- ↑ Wprawdzie sieć ma nieznany odsetek złośliwych operatorów przekaźników.

- ↑ https: // arstechnica.COM/Information-Technology/2016/08/Building-A-New-Tor-to-Withstands-Next-Generation-Surveillance/

- ↑ https: // 2019.www.Torproject.Org/About/Torusers.html.en

- ↑ https: // www.Freehaven.net/anonbib/pamięć podręczna/użyteczność: Weis2006.PDF

- .NET/2013/104/NSA-and-Uk-Intel-Agency-Gchq-T.html

- ↑ https: // gitlab.Torproject.org/legacy/trac/-/wiikis/doc/torfaq#, który-tor-node-wieds-co

Licencja [edycja]

Angielski użytkownik Wikipedii Hantwister, CC BY-SA 3.0, za pośrednictwem pliku: onion_diagram.SVG Wikimedia Commons

Whonix ™ Dlaczego Whonix używa Page Tor Wiki Page Copyright (C) Amnezja

< [email protected] >Ten program nie ma absolutnie żadnej gwarancji; Aby uzyskać szczegółowe informacje, zobacz kod źródłowy Wiki.

To jest bezpłatne oprogramowanie i możesz je rozwinąć pod pewnymi warunkami; Szczegółowe informacje można znaleźć w kodzie źródłowym Wiki.Whonix ™ Najbardziej wodoszczelny system operacyjny prywatności na świecie.

Podarować

Śledź nas w mediach społecznościowych

Bezpłatne · Plus · Wsparcie premium

W Whonix wierzymy w wolność i zaufanie. Dlatego w pełni obsługujemy oprogramowanie typu open source i freedom.

Osobiste opinie moderatorów lub współpracowników projektu Whonix ™ nie reprezentują projektu jako całości. Korzystając z tej strony internetowej, potwierdzasz, że przeczytałeś, zrozumiałeś i zgadzasz się na związanie niniejszych umów: Warunki usług, polityka prywatności, polityka plików cookie, zgoda e-podpisu, DMCA, nadruk Whonix Szyfrowany wsparcie LP, 2023

Podarować

Whonix jest wolny od odsetek korporacyjnych poprzez finansowanie użytkowników. Bardzo dziękuję!

Zeskanuj kod QR lub użyj poniższego adresu portfela.

Uważamy, że oprogramowanie bezpieczeństwa, takie jak Whonix musi pozostać open source i niezależne. Czy pomógłbyś podtrzymywać i rozwijać projekt? Dowiedz się więcej o naszej 10 -letniej historii sukcesu i być może przekazaj darowiznę!

Źródło: „https: // www.Whonix.org/w/indeks.php?title = Why_Does_Whonix_use_tor & Oldid = 93835 ”

Korzystając z naszej strony internetowej, przyjmujesz do wiadomości, że przeczytałeś, zrozumiałeś i zgodziłeś się na naszą politykę prywatności, politykę plików cookie, warunki usług i zgody na e-podpis.

- Na przykład wie kilka rzeczy, jak:

- Gdy nie korzystają z end-to-end szyfrowania, takiego jak SSL, lub jeśli szyfrowanie end-to-end jest zepsute (złośliwe organ certyfikatu, tak się stało):

- Treść wiadomości od użytkownika

-

- wie:

- wie:

- wie: