Czy skład Geek Squad robi bezpieczeństwo cybernetyczne?

Co to jest oszustwo e -mailowe Geek Squad i jak go uniknąć?

Scam e -maila Geek Scam fałszywie twierdzi, że kosztowne przedłużenie subskrypcji zostało zakończone

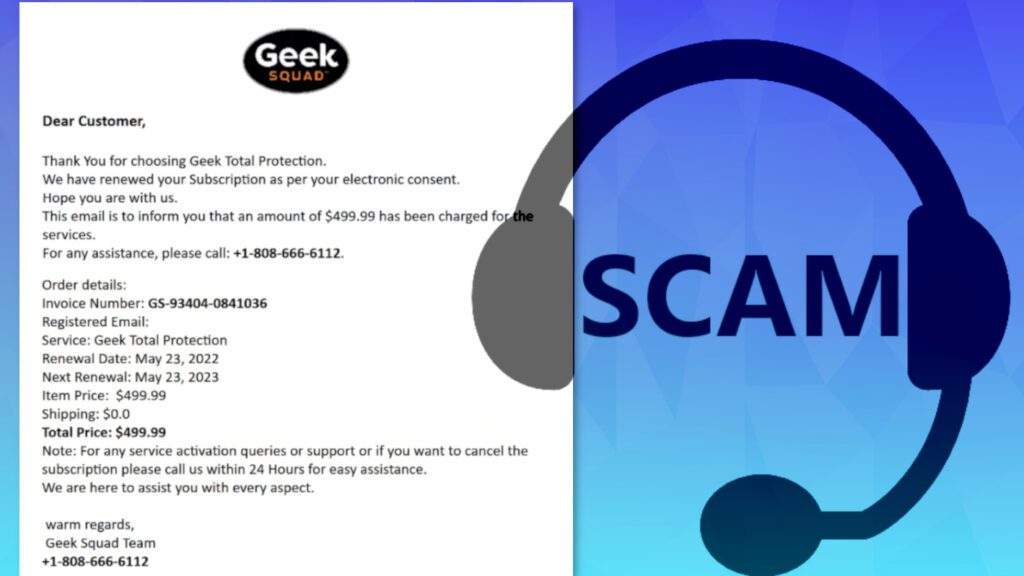

Oszustwo e -mailowe maniaków to aktywnie rozpowszechniona kampania spamowa e -mail. Zapewnia fałszywe roszczenia dotyczące odnowienia przez użytkownika Geek 360 lub całkowitej subskrypcji ochrony. Wiadomość e -mail zawiera tematykę o „potwierdzeniu transakcji”, a jego treść sugeruje, że subskrypcja użytkownika do GEEK Squad Services została odnowiona „zgodnie z zgodą elektroniczną” rzekomo dostarczoną przez użytkownika komputera. E -mail fałszywie stwierdza również, że duża kwota pieniędzy, na przykład 499 USD.99 zostało obciążonych za usługi. Wreszcie e-mail zawiera numer telefonu oszusta (1+808-666-6112).

Geek Squad (besty-zależność) to firma, która zapewnia wsparcie za pośrednictwem w sklepie, na miejscu, przez Internet za pośrednictwem zdalnego dostępu, a także telefonicznie dotyczącą całej elektroniki użytkowej. Jednak ta firma nie ma nic wspólnego z oszustami, którzy używają swojej nazwy do popełnienia oszustwa. Kolejnym zauważalnym szczegółem jest to, że te e -maile są zwykle wysyłane z kont e -mail z botami, zazwyczaj Gmail, iCloud i podobne.

Ponieważ legalne firmy zwykle przypisują adresy e -mail do domeny firmy, jest to kolejny powód, aby nie ufać roszczeniom nadawcy. Dlatego jeśli otrzymałeś podobny e -mail do opisanych, po prostu to zignoruj.

Oszustwo e -mailowe maniaków ma cię przestraszyć. Twoje konto bankowe nie jest i nie zostanie obciążone, bez względu na to, co mówi e -mail. Zignoruj to – aktorzy zagrożeni wysyłają ten sam e -mail do tysięcy ludzi dziennie. Oszuści próbują cię przestraszyć i oszukać, aby ich zadzwonił, aby mogli ci powiedzieć więcej kłamstw. Ich celem jest zwykle przekonanie cię do zakupu kart podarunkowych lub zapłaty za usługi według oszustwa.

Co się stanie, jeśli zadzwonisz pod numer telefonu podany w oszustwach e -mail w składzie maniaków?

Jeśli ofiara zakochuje się w odniesieniu do odnowienia składu e -mail i próbuje skontaktować się z oszustami za pośrednictwem dostarczonego numeru, może się zdarzyć kilka rzeczy. Zazwyczaj ofiary spieszą się, aby uzyskać wyjaśnienie, dlaczego zostały obciążone – czasem nawet bez sprawdzania salda bankowego.

Po wywołaniu podanego numeru ofiara może zostać powitana przez oszusta, który udaje, że jest pracownikiem składu maniaka. Od tego momentu oszust działa zgodnie z kilkoma scenariuszami przygotowanymi wcześniej. Dlatego sytuacja może być na różne sposoby. Na przykład oszust może próbować oszukać cenne informacje od ofiary – w tym pełne imię i nazwisko, dane karty kredytowej, numer ubezpieczenia społecznego i inne dane.

W innych scenariuszach, jeśli ofiara nalega na anulowanie subskrypcji, może poprosić o opłatę za anulowanie.

Ponadto oszust może tworzyć historie, dlaczego ofiara potrzebuje tej subskrypcji lub twierdzi, że na komputerze lub sieci domowej wykrywano problem. W tym momencie mogą zdalnie podłączać się do komputera ofiary. Mogą wykryć problem, udawać, że go naprawili i wymagają zapłaty za zastosowanie „poprawki.”

Po uzyskaniu zdalnego dostępu do komputera ofiary, Crooks mogą również cicho instalować złośliwe oprogramowanie na komputerze. W takim przypadku możesz użyć solidnego rozwiązania przeciwwirusowego, takiego jak Ingo -antywirus Aby usunąć złośliwe oprogramowanie, a następnie pobrać Restoro Aby naprawić uszkodzenia wirusa w plikach systemu Windows OS.

WSKAZÓWKA: Nie podaj oszusta cennych informacji, niezależnie od tego, czy są to dane osobowe, dane karty kredytowej lub dane wymagane do zdalnego dostępu do komputera.

Podsumowanie zagrożenia

| Nazwa | Oszustwo e -mailowe maniaków |

| Typ | Oszustwo e -mail, phishing, oszustwa telefoniczne |

| Linia tematu e -maila | Potwierdzenie transakcji, odbiór zamówienia z [data], sprawdź fakturę, dziękuję |

| Zwodnicze stwierdzenie | Odnowiliśmy twoją subskrypcję zgodnie z twoją zgodą elektroniczną. Ten e -mail ma poinformować cię, że kwota 499 USD.99 zostało obciążonych za usługi. |

| Adresy e -mail oszustów | [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected] i inni |

| Kontakt z telefonami | +1-808-666-6112, +1-888-738-8146, +1-888-695-6573, +1-888-992-0664, +1-888-576-9533, +1-802-321-0108, +1-888-593-3963, +1-808-809-5897, +1-888-459-2122, +1-888-229-6276, +1-802-214-8676, +1-818-483-4225, +1-888-526-2865, +1-888-682-2165, +1-818-221-1901, +1-844-232-6022 and others |

| Potencjalne szkody | Po komunikowaniu się ze oszustami za pośrednictwem poczty elektronicznej ofiara może zostać oszukana do ujawnienia danych osobowych, danych karty kredytowej lub poświadczeń, aby uzyskać zdalny dostęp |

Czy skład Geek Squad robi bezpieczeństwo cybernetyczne?

Znów duże firmy często mają dedykowane zespoły marketingowe i komunikacyjne. To’jest mało prawdopodobne, aby zauważyć błąd gramatyczny w e -mailu wysyłanym przez dużą firmę, nie mówiąc już o kilku.

Co to jest oszustwo e -mailowe Geek Squad i jak go uniknąć?

Scam e -maila Geek Scam fałszywie twierdzi, że kosztowne przedłużenie subskrypcji zostało zakończone

- Scam e -maila Geek Scam fałszywie twierdzi, że kosztowne przedłużenie subskrypcji zostało zakończone

- Co się stanie, jeśli zadzwonisz pod numer telefonu podany w oszustwach e -mail w składzie maniaków?

- Podsumowanie zagrożenia

Oszustwo e -mailowe maniaków to aktywnie rozpowszechniona kampania spamowa e -mail. Zapewnia fałszywe twierdzenia dotyczące użytkownika’S Odnowienie Geek 360 lub całkowita subskrypcja ochrony. Wiadomość e -mail zawiera tematykę stwierdzającą “Potwierdzenie transakcji” a jego zawartość sugeruje, że użytkownik’Subskrypcja Subskrypcji Geek Squad Services została odnowiona “Zgodnie z elektroniczną zgodą” rzekomo dostarczone przez użytkownika komputera. E -mail fałszywie stwierdza również, że duża kwota pieniędzy, na przykład 499 USD.99 zostało obciążonych za usługi. Wreszcie e -mail zawiera oszust’S Numer telefonu (1+808-666-6112).

Geek Squad (besty-zależność) to firma, która zapewnia wsparcie za pośrednictwem w sklepie, na miejscu, przez Internet za pośrednictwem zdalnego dostępu, a także telefonicznie dotyczącą całej elektroniki użytkowej. Jednak ta firma nie ma nic wspólnego z oszustami, którzy używają swojej nazwy do popełnienia oszustwa. Kolejnym zauważalnym szczegółem jest to, że te e -maile są zwykle wysyłane z kont e -mail z botami, zazwyczaj Gmail, iCloud i podobne.

Ponieważ legalne firmy zwykle przypisują adresy e -mail z firmą’S Domena, to kolejny powód, aby nie ufać nadawcy’r roszczenia. Dlatego jeśli otrzymałeś podobny e -mail do opisanych, po prostu to zignoruj.

Oszustwo e -mailowe Geek Squad ma cię przestraszyć. Twoje konto bankowe nie jest i nie zostanie obciążone, bez względu na to, co mówi e -mail. Zignoruj to – aktorzy zagrożeni wysyłają ten sam e -mail do tysięcy ludzi dziennie. Oszuści próbują cię przestraszyć i oszukać, aby ich zadzwonił, aby mogli ci powiedzieć więcej kłamstw. Ich celem jest zwykle przekonanie cię do zakupu kart podarunkowych lub zapłaty za usługi według oszustwa.

Norbert Webb

Co się stanie, jeśli zadzwonisz pod numer telefonu podany w oszustwach e -mail w składzie maniaków?

Jeśli ofiara zakochuje się w odniesieniu do odnowienia składu e -mailowego i próbuje skontaktować się z oszustami za pośrednictwem dostarczonego numeru, może się zdarzyć kilka rzeczy. Zazwyczaj ofiary spieszą się, aby uzyskać wyjaśnienie, dlaczego zostały obciążone – czasem nawet bez sprawdzania salda bankowego.

Po wywołaniu podanego numeru ofiara może zostać powitana przez oszusta, który udaje, że jest składem maniakowym’S Pracownik. Od tego momentu oszust działa zgodnie z kilkoma scenariuszami przygotowanymi wcześniej. Dlatego sytuacja może przebiegać na różne sposoby. Na przykład oszust może próbować oszukać cenne informacje od ofiary – w tym pełne imię i nazwisko, dane karty kredytowej, numer ubezpieczenia społecznego i inne dane.

W innych scenariuszach, jeśli ofiara nalega na anulowanie subskrypcji, może poprosić o opłatę za anulowanie.

Ponadto oszust może tworzyć historie, dlaczego ofiara potrzebuje tej subskrypcji lub twierdzi, że na ofiarę wykryto problem’S sieć komputerowa lub domowa. W tym momencie mogą poprosić o połączenie się z ofiarą’s komputer zdalnie. Mogą wykryć problem, udawać, że go naprawili i wymagają płatności za zastosowanie “naprawić.”

Po uzyskaniu zdalnego dostępu do ofiary’S PC, Crooks mogą również cicho instalować złośliwe oprogramowanie na komputerze. W takim przypadku możesz użyć solidnego rozwiązania przeciwwirusowego, takiego jak Ingo -antywirus Aby usunąć złośliwe oprogramowanie, a następnie pobrać Restoro Aby naprawić uszkodzenia wirusa w plikach systemu Windows OS. Przeczytaj instrukcje podane poniżej artykułu na temat usuwania złośliwego oprogramowania za pomocą trybu awaryjnego z sieciami w systemie Windows.

WSKAZÓWKA: Nie podawaj oszustw cennych informacji, niezależnie od tego, czy są to dane osobowe, dane karty kredytowej lub dane wymagane do zdalnego dostępu do komputera.

Podsumowanie zagrożenia

Nazwa Oszustwo e -mailowe maniaków Typ Oszustwo e -mail, phishing, oszustwa telefoniczne Linia tematu e -maila Potwierdzenie transakcji, odbiór zamówienia z [data], sprawdź fakturę, dziękuję Zwodnicze stwierdzenie Odnowiliśmy twoją subskrypcję zgodnie z twoją zgodą elektroniczną. Ten e -mail ma poinformować cię, że kwota 499 USD.99 zostało obciążonych za usługi. Oszuści’ adresy e -mail [email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected] i inni Kontakt z telefonami +1-808-666-6112, +1-888-738-8146, +1-888-695-6573, +1-888-992-0664, +1-888-576-9533, +1-802-321-0108, +1-888-593-3963, +1-808-809-5897, +1-888-459-2122, +1-888-229-6276, +1-802-214-8676, +1-818-483-4225, +1-888-526-2865, +1-888-682-2165, +1-818-221-1901, +1-844-232-6022 and others Potencjalne szkody Po komunikowaniu się ze oszustami za pośrednictwem poczty elektronicznej ofiara może zostać oszukana do ujawnienia danych osobowych, danych karty kredytowej lub poświadczeń, aby zdalnie uzyskać jeden’S komputer. W rezultacie przestępcy mogą faktycznie oszukiwać pieniądze z twojego komputera lub nawet upuszczać złośliwe oprogramowanie. Dystrybucja E -mail kampanie spamowe Usuwanie Jeśli podejrzewasz, że oszuści upuszczyli złośliwe oprogramowanie na komputerze za pośrednictwem Połączenia Desktop Remote. Aby naprawić uszkodzenia wirusa w plikach systemu systemu Windows, rozważ skanowanie za pomocą Restoro (Bezpieczny link do pobrania).

Instrua antywirusowa dla systemu Windows

Wielokrotnie nagradzane rozwiązanie antywirusowe dla twojego komputera.

Solidne oprogramowanie bezpieczeństwa, które zapewnia solidną ochronę w czasie rzeczywistym 24/7, Web Shield, która zatrzymuje zagrożenia online/złośliwe pobierania oraz silnik zapobiegania, który odbiega od zagrożeń zero-day. Bądź bezpieczny i chroniony przed ransomware, trojanami, wirusami, oprogramowaniem szpiegującym i innymi formami niebezpiecznych programów.

Przykłady e -maili e -maili z maniakiem

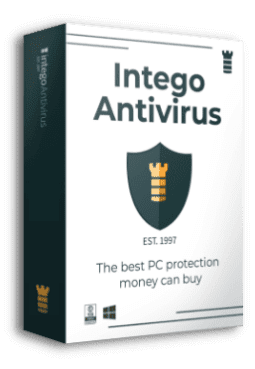

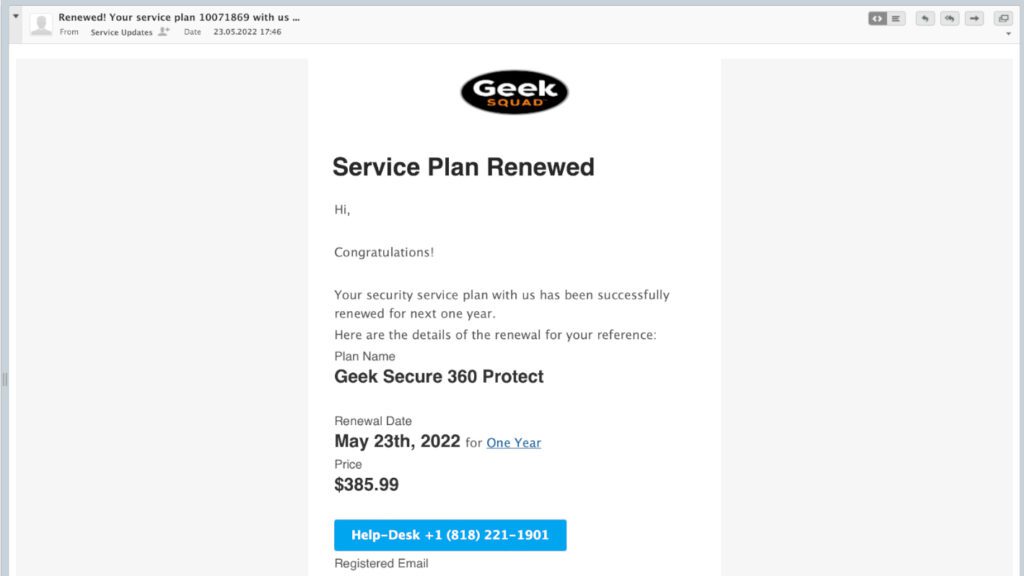

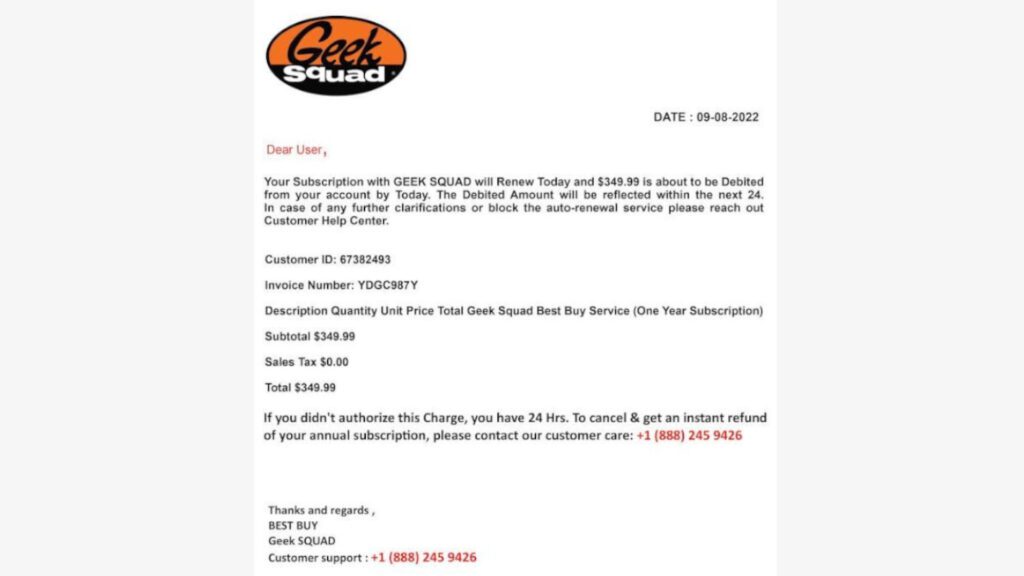

Projektowanie kampanii oszustwa e -mail Geek jest podobne, podobnie jak wiadomości od przestępców. Oto przykład oszustwa, które twierdzi, że użytkownik zostanie obciążony 579 USD.99 dla 3-letniej subskrypcji. Liczba podana przez oszustów to 1-888-695-6573.

Odnawiamy to dla Ciebie

Drogi Kliencie Twoja osobista subskrypcja z oddziałem Geek wygasa już dziś. Subskrypcja zostanie odnowiona automatycznie. Mam nadzieję, że jesteś zadowolony z usług.Kolejne oszustwo twierdzi, że użytkownik zostanie obciążony 399 USD.99 z powodu automatycznego przedszkolaka planu przez 2 lata. Oszuści zawierają również fałszywe podsumowanie zamówień i podają numer telefonu infolinii-1-888-738-8146.

Szanowny Kliencie

Dziękujemy za wybranie naszych usług. Sięgamy, aby przypomnieć, że roczna subskrypcja ochrony komputera wygasła i automatycznie odnowiona.

Chcielibyśmy podziękować za zakończenie planu konserwacji.Poniżej możesz zobaczyć zrzuty ekranu tych e -maili oszustw.

Środa, 21 września 2022

Numer zamówienia: Tytcx-MWL3BT-BGHN

Infolinia: (808) 809-5897

logo

[Imię] Dziękuję za nasze wsparcie!

Twoje członkostwo w Geek Squad wkrótce wygasa w niedzielę 21 sierpnia 2022. Mamy nadzieję, że ty’cieszyłem się korzyściami z twojego członkostwa w ciągu ostatnich pięciu lat.

Dobre wieści!! .99. Ponieważ członkostwo jest auto-przednowocześniem, więc zostało odnowione na następne pięć lat.

Twoje zamówienie jest w drodze

SZCZEGÓŁY ZAMÓWIENIA:

Nr transakcji: WJD7890ur9980us

Przedmiot: Osobiste członkostwo w domu Geek Squad

Kwota odnowienia: 678 USD.99

Kadencja: 5 -letnie wsparcie

Szczegóły klienta:

Nazwa klienta]

Identyfikator klienta: 435869452

E-mail klienta: [e-mail]

Jeśli masz jakieś pytania dotyczące członkostwa, świadczeń lub odnowienia, proszę, nie’Waham się, aby skontaktować się z odpowiedzią na ten e-mail lub dzwoniąc do nas pod numer (808) 809-5897.

Prawa autorskie @ 2022 Geek Squad Wszelkie prawa zastrzeżone.

Księgi rachunków: Kosal Bov

Nasz adres pocztowy: 620 3. ST3RD FL GAINESVILLE GA 30501 Stany Zjednoczone

Odejmowanie subskrypcji – rezygnacja z preferencji subskrypcjiPrzykład oszustwa e -mail z maniakiem

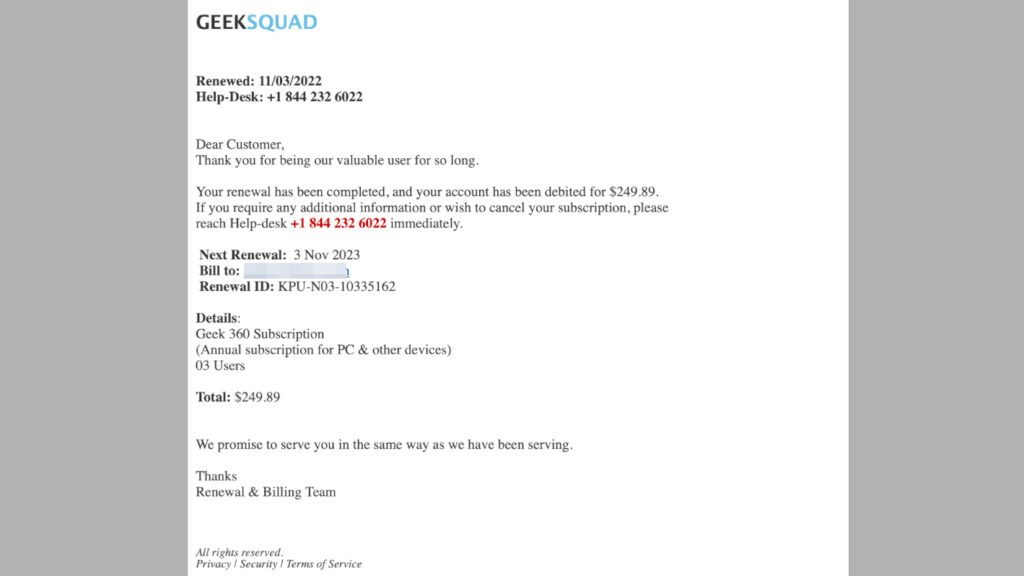

Kolejny przykład takich oszustw e -maili raporty o odnowieniu subskrypcji Geek 360. E -mail sugeruje tego użytkownika’Konto S zostało obciążone za 249 USD.89. W przypadku, gdy odbiorca potrzebuje dodatkowych informacji lub chce anulować subskrypcję, oszust sugeruje wywołanie dostarczonego numeru, który wynosi +1 844 232 6022. Ponownie, jeśli otrzymałeś tę wiadomość, po prostu go usuń.

Jak zidentyfikować i unikać e -maili phishingowych?

Jak zidentyfikować i unikać e -maili phishingowych? Ogólnie oszustwa używają e -maili phishingowych do wydobywania poufnych informacji lub uzyskania zdalnego dostępu do ofiary’S komputer, aby wykonać na nim nielegalne działania. Analiza takich e -maili z czasem wykazała, że aktorzy zagrożeń używają podobnych wzorców zwodniczej taktyki inżynierii społecznej. Pozwól nam dostarczyć kilka wskazówek, jak rozpoznać takie e -maile i unikać.

- Nie ufaj nadawcy’S e -mail jest uzasadniony – może zostać sfałszowany. Jeśli masz pewne obawy dotyczące otrzymanej wiadomości e -mail, ale nadawca’S-e-mail wydaje się pochodzić od znanej firmy lub osoby-sprawdź, czy tak się nie’t sfałszowane. Traktowanie e -mail to technika, która umożliwia atakującemu wyświetlenie innego nadawcy’s e -mail dla odbiorcy, a nie oryginalny.

- Uważaj na pilne wezwania do działania lub zagrożeń. Oszuści próbują stworzyć fałszywe poczucie pilności, aby oszukać cel do działania bez myślenia. Starają się zmusić ofiarę do poszukiwania rozwiązania, aby uniknąć potencjalnych problemów opisanych w e -mailu nawet bez sprawdzania faktów lub badania wiarygodności nadawcy’stwierdzenia.

- Sprawdź błędy tekstu. Oszuści rzadko wiedzą coś o doskonałej gramatyce. Chociaż starają się skomponować przekonujące e -maile, które zawierają również tła, obrazy i logo, nadal łatwo jest dostrzec e -mail’t Wysłane przez renomowaną firmę, ponieważ istnieją kilka łatwo zauważalnych błędów typograficznych, pisowni, przyimków lub interpunkcyjnych.

- Sprawdź linię powitania. Większość oszustw jest wysyłana za pomocą automatycznych narzędzi, które są zaprogramowane do wstawienia odbiorcy’Nazwa s używa części prefiksu adresu e -mail. To powiedziawszy, powinieneś wiedzieć, że legalne firmy zwykle znają twoje prawdziwe imię i nazwisko i zwracają się do ciebie według twojego imienia. Na przykład, jeśli twój adres e -mail to [email protected], oszust najprawdopodobniej cię przywita “Drogi Sunflower99” lub podobna linia zamiast używać twojego prawdziwego imienia. Podobnie, niektórzy oszustowie po prostu używają “Drogi Kliencie” Lub “Szanowny Panie/Pani” Zwracając się do potencjalnych ofiar.

- Zadaj sobie pytanie, czy masz jakieś połączenie z nadawcą e -maila. Na przykład pomyśl, czy zamówiłeś jakieś produkty, czy usługi w odpowiednim sklepie internetowym, które, jak twierdzi, nadawcy e -maila. Jeśli to zrobiłeś’t, nie wchodzą w interakcje z załącznikami e -mail, linkami i nie podane w nim numery połączeń. Jeśli chcesz zbadać dalej, znajdź firmę’S INFORMACJE CONTAKTOWE online zamiast korzystania z tych dostarczonych przez podejrzanego spamera. Skontaktuj się z firmą i zapytaj, czy wysłał ci ten e -mail.

- Nie spiesz się, aby kliknąć linki lub otwórz załączniki e -mailowe. Na koniec unikaj interakcji z adresami URL lub plikami dołączonymi do wiadomości e -mail. E -maile phishingowe często zawierają załączniki, które wydają się być regularnymi dokumentami. Niestety mogą zawierać skrypty używane do pobierania i uruchamiania złośliwego oprogramowania na ofiarę’S komputer. Ogólnie rzecz biorąc, jeśli masz pewność, że e -mail jest’t niebezpieczne i chcesz otworzyć załączony plik, upewnij się, że nie otwierasz go bezpośrednio, ale najpierw zapisz i skanuj za pomocą antywirusa.

Usuń złośliwe oprogramowanie z komputera

Jeśli miałeś interakcje przez telefon ze oszustami, a co gorsza, jeśli zostałeś oszukany, aby zapewnić zdalne połączenie komputerowe z komputerem, zdecydowanie radzimy skanować komputer z solidnym rozwiązaniem antywirusowym w celu usunięcia złośliwego oprogramowania i innych zagrożeń, które mogły zostać zainstalowane przez przestępców. Poniżej można znaleźć kompleksowy i bezpłatny samouczek.

Nasze maniacy zalecają

Nasz zespół zaleca dwuetapowy plan ratowania w celu usunięcia oprogramowania ransomware i innego pozostałego złośliwego oprogramowania z komputera, a także naprawa spowodowała uszkodzenie wirusa w systemie:

KROK 1. Wyjmij automatycznie z solidnym antywirusem

Usuń i chroń za pomocą INTEGO

Dostawać Ingo -antywirus Aby system Windows usunął oprogramowanie ransomware, trojany, oprogramowanie adwokatowe i inne warianty szpiegowskie i złośliwe oprogramowanie i Chroń swoje komputery i napędy sieciowe 24/7. To oprogramowanie bezpieczeństwa certyfikowanego przez VB100 wykorzystuje najnowocześniejszą technologię do zapewnienia Ochrona przed oprogramowaniem ransomware, atakami zerowymi i zaawansowanymi zagrożeniami, Instego Web Shield blokuje niebezpieczne strony internetowe, ataki phishingowe, złośliwe pobierania i instalacja potencjalnie niechcianych programów.

Używać Ingo -antywirus Aby usunąć wykryte zagrożenia z komputera.

KROK 2. Napraw uszkodzenie wirusa na komputerze

Pobierz Restoro

Restoro zapewnia bezpłatny skan To pomaga zidentyfikować problemy ze sprzętem, bezpieczeństwem i stabilnością i przedstawia kompleksowy raport, który może pomóc w ręcznej lokalizacji i naprawie wykrytych problemów. Jest to świetne oprogramowanie do naprawy komputerów do użycia po usunięciu złośliwego oprogramowania z profesjonalnym antywirusem. Pełna wersja oprogramowania naprawi wykryte problemy i naprawić uszkodzenia wirusa wyrządzone w plikach systemu systemu Windows automatycznie.

Restoro używa silnika skanowania Avira do wykrywania istniejących oprogramowania szpiegowskim i złośliwego oprogramowania. Jeśli coś zostanie znalezione, oprogramowanie je wyeliminuje.

Geeksadvice.Redaktorzy COM wybierają zalecane produkty na podstawie ich skuteczności. Możemy zdobyć prowizję od linków partnerskich, bez dodatkowych kosztów. Ucz się więcej.

Wytyczne dotyczące usuwania złośliwego oprogramowania

Metoda 1. Wprowadź tryb awaryjny z sieciami

Krok 1. Rozpocznij system Windows w trybie awaryjnym z siecią

Zanim spróbujesz usunąć wirusa, musisz uruchomić komputer w Tryb bezpieczny w sieci. Poniżej podajemy najłatwiejsze sposoby uruchamiania komputera w trybie awaryjnym z sieciami, ale w tym dogłębnym samouczku można znaleźć dodatkowe samouczek-jak uruchomić Windows w trybie awaryjnym. Zobacz także samouczek wideo na temat rozpoczęcia systemu Windows w trybie awaryjnym:

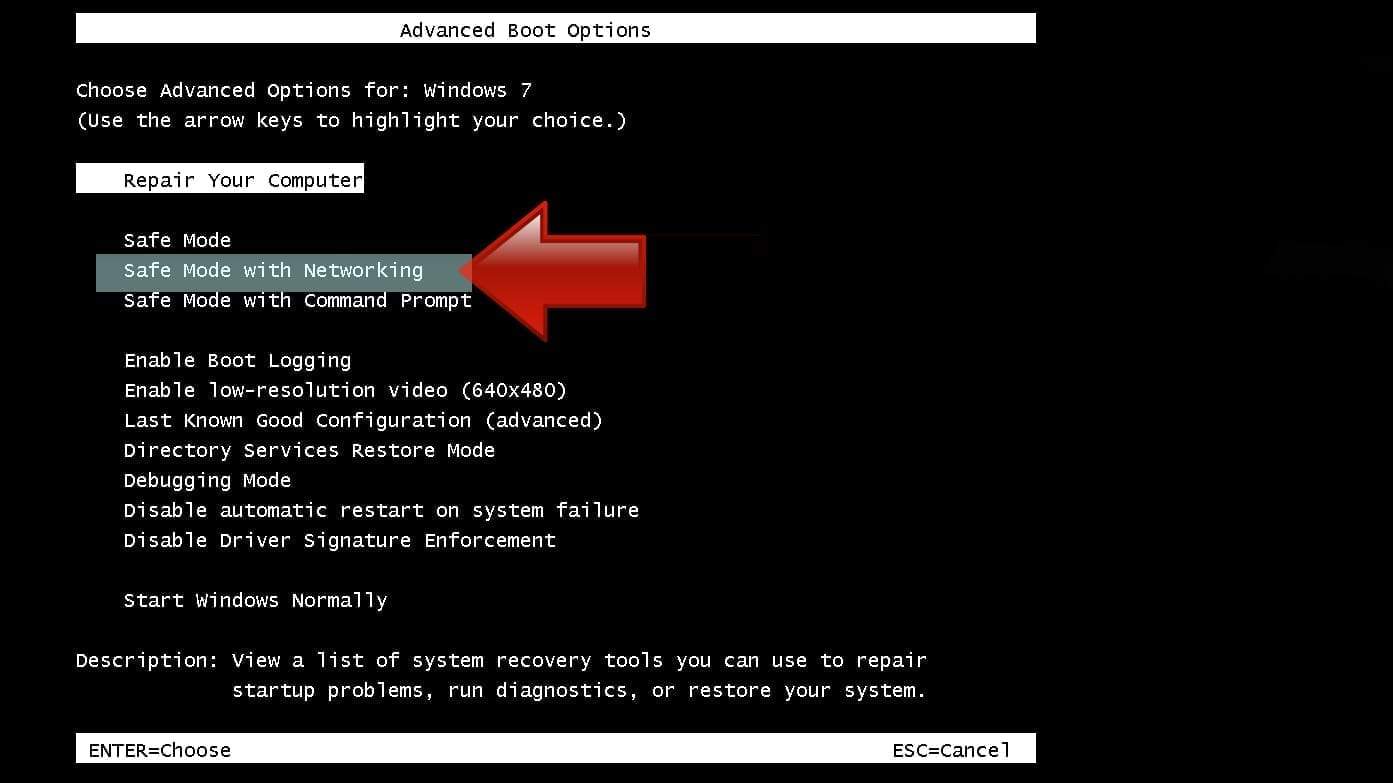

Instrukcje dla użytkowników Windows XP/Vista/7

- Przede wszystkim wyłącz komputer. Następnie naciśnij przycisk zasilania, aby uruchomić go ponownie i natychmiast zacznij naciskać przycisk F8 na klawiaturze wielokrotnie w 1-sekundowych odstępach czasu. To uruchamia menu zaawansowane opcje rozruchu.

- Użyj klawiszy strzałek na klawiaturze, aby przejść w dół do trybu awaryjnego z opcją sieci i naciśnij Enter .

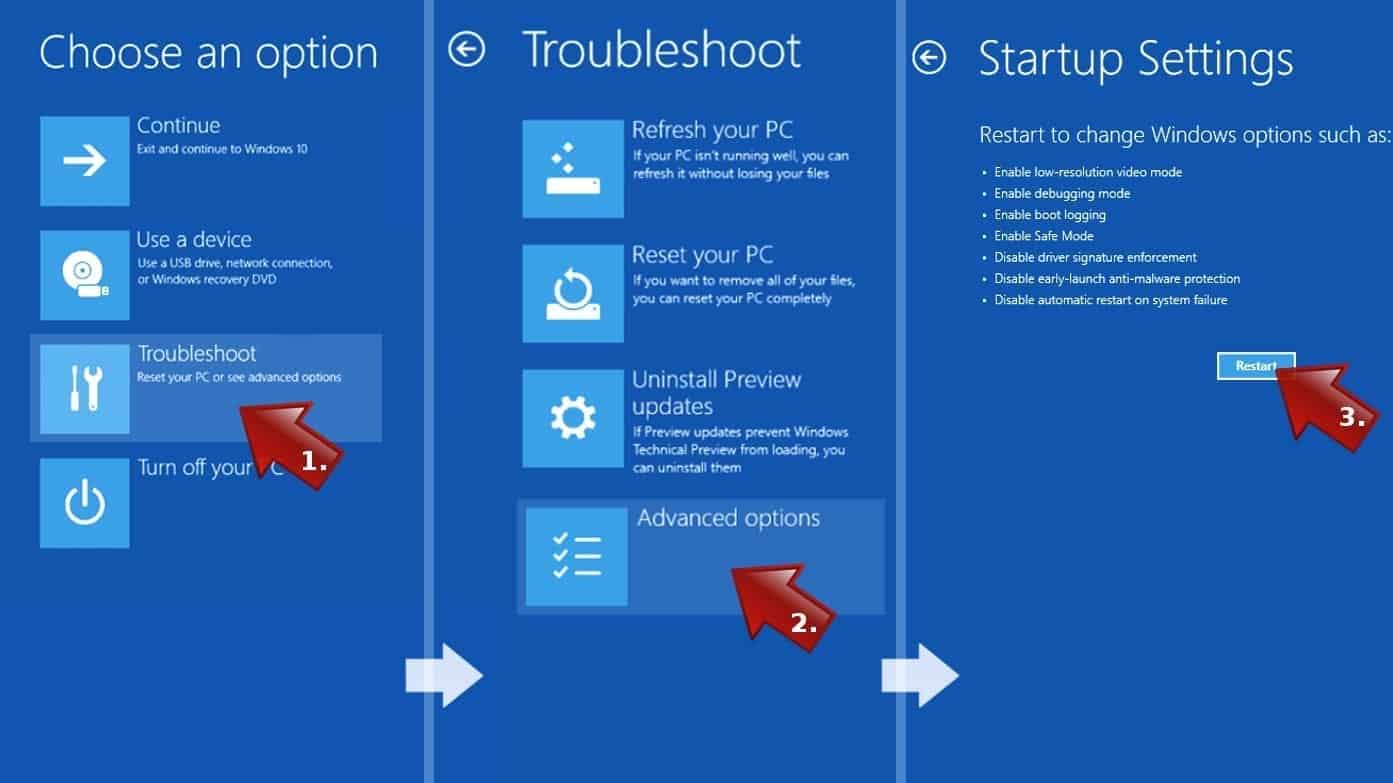

Instrukcje dotyczące systemu Windows 8/8.1/10 użytkowników

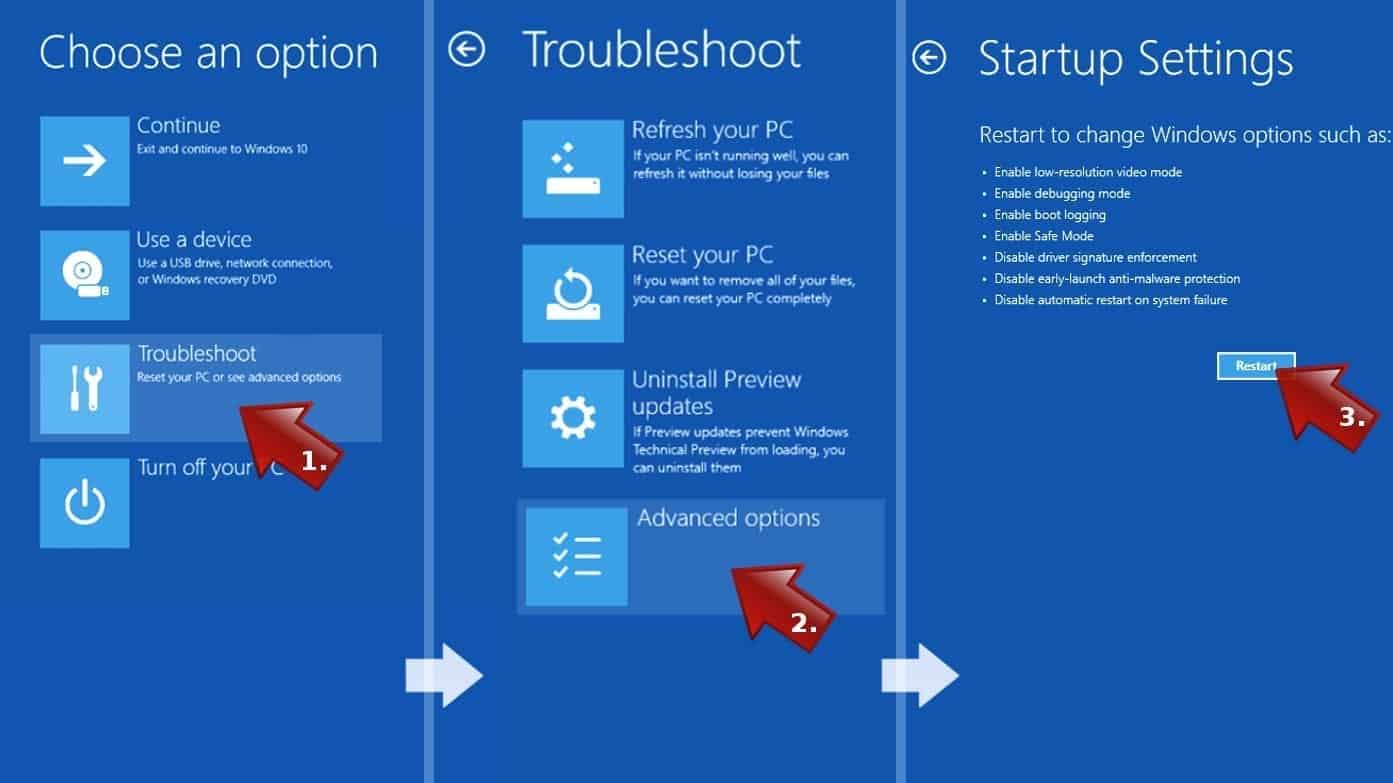

Instrukcje dotyczące systemu Windows 8/8.1/10 użytkowników - Otwórz menu Windows Start, a następnie naciśnij przycisk zasilania. Na klawiaturze naciśnij i przytrzymaj klawisz Shift, a następnie wybierz opcję restart.

Ekran rozwiązywania problemów z systemem Windows. Wybierz rozwiązywanie problemów> Opcje zaawansowane> Ustawienia uruchamiania> Uruchom ponownie. Wskazówka: Jeśli nie możesz znaleźć ustawień uruchamiania, kliknij więcej opcji odzyskiwania .

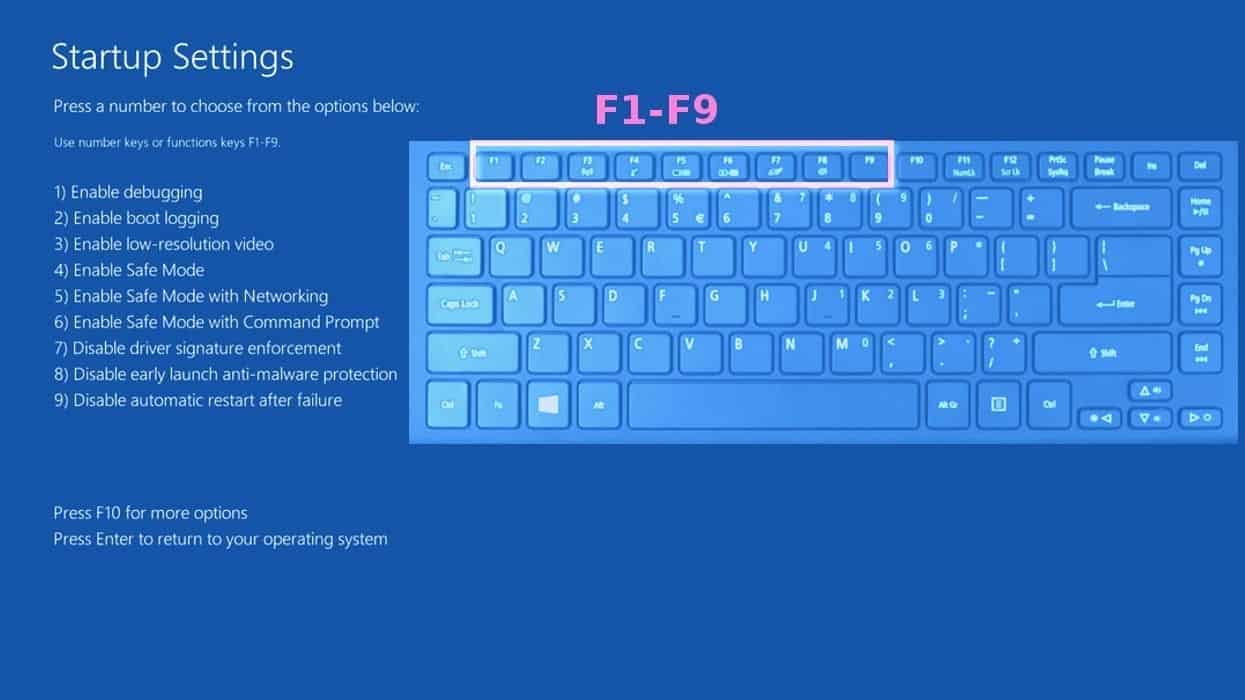

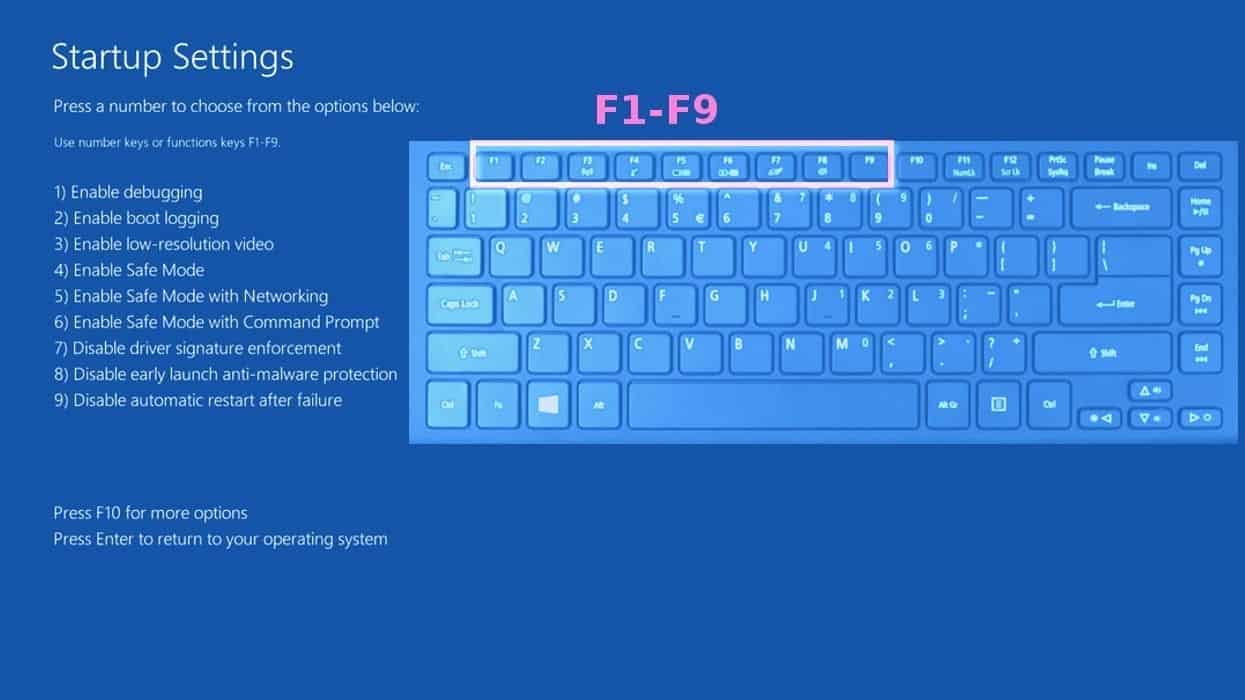

Ekran rozwiązywania problemów z systemem Windows. Wybierz rozwiązywanie problemów> Opcje zaawansowane> Ustawienia uruchamiania> Uruchom ponownie. Wskazówka: Jeśli nie możesz znaleźć ustawień uruchamiania, kliknij więcej opcji odzyskiwania . Ustawienia uruchamiania, naciśnij prawy klawisz między F1-F9, aby wprowadzić tryb awaryjny z siecią . W takim przypadku jest to klucz F5.

Ustawienia uruchamiania, naciśnij prawy klawisz między F1-F9, aby wprowadzić tryb awaryjny z siecią . W takim przypadku jest to klucz F5. Ultimate Defense System Mechanic, które mogą również przywrócić usunięte pliki. Dodatkowo. Zalecamy naprawę uszkodzeń wirusa za pomocą Restoro.

Ultimate Defense System Mechanic, które mogą również przywrócić usunięte pliki. Dodatkowo. Zalecamy naprawę uszkodzeń wirusa za pomocą Restoro.

Oferta specjalna

Zgodność: Microsoft Windows

Zobacz pełną recenzjęRestoro jest wyjątkowy Narzędzie do naprawy komputera który jest wbudowany Silnik skanowania Avira wykrycie i usuwanie zagrożeń szpiegujących/złośliwego oprogramowania i wykorzystuje opatentowaną technologię do naprawy uszkodzeń wirusów. Oprogramowanie może naprawić uszkodzone, brakujące lub nieprawidłowe funkcjonujące pliki systemu systemu operacyjnego, uszkodzone DLL i inne. Bezpłatna wersja oferuje skan, który wykrywa problemy. Aby je naprawić, należy kupić klucz licencyjny dla pełnej wersji oprogramowania.

Metoda 2. Użyj przywracania systemu

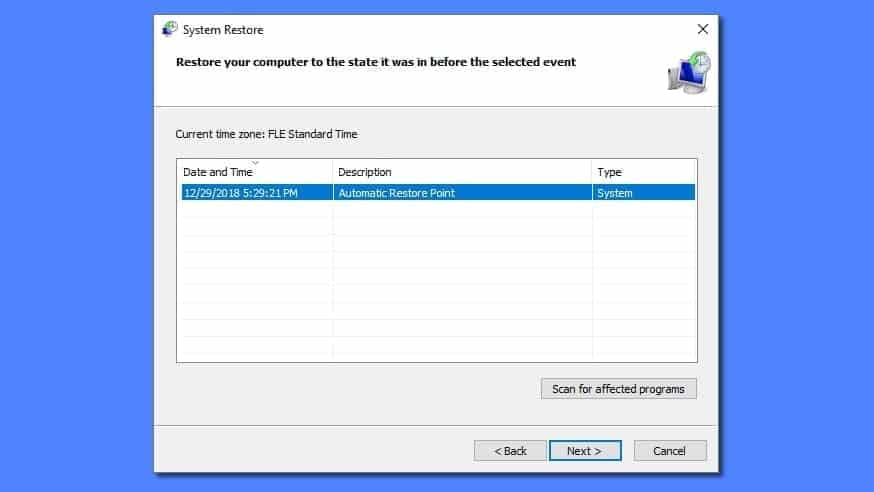

Aby użyć przywracania systemu, musisz mieć punkt przywracania systemu, utworzony ręcznie lub automatycznie.

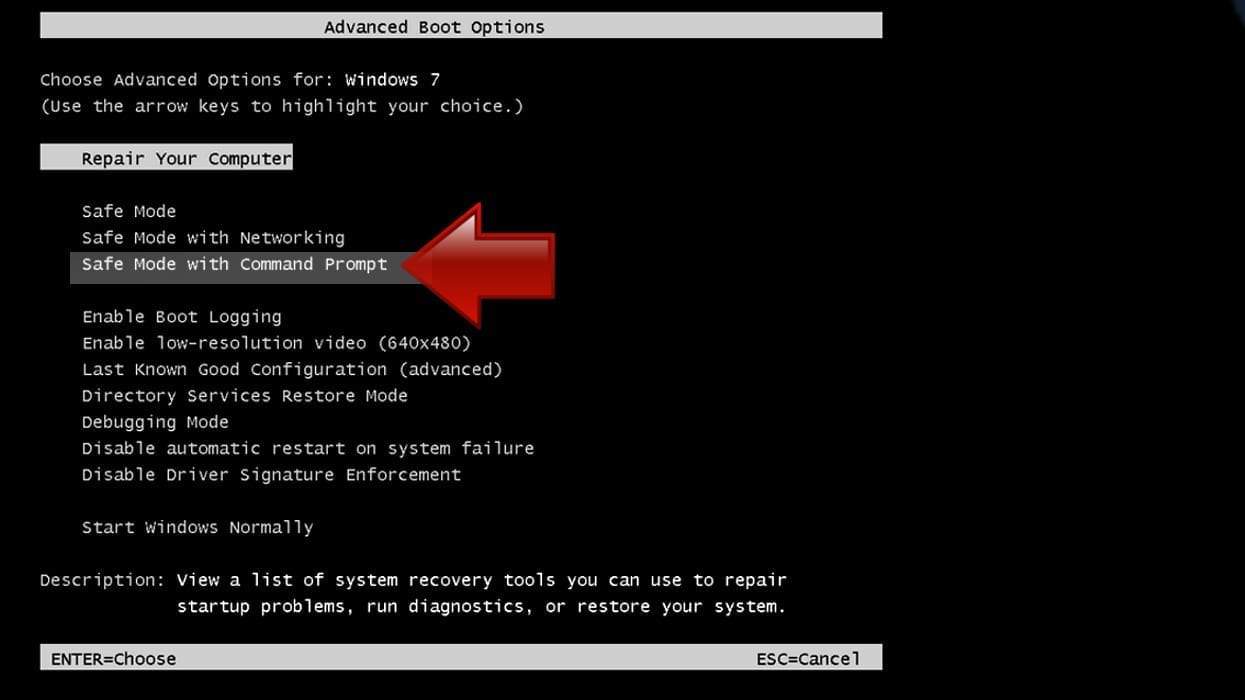

Krok 1. Uruchom okna w trybie awaryjnym z wierszem polecenia

Instrukcje dla użytkowników Windows XP/Vista/7

- Zamknij komputer. Rozpocznij go ponownie, naciskając przycisk zasilania i natychmiast zacznij naciskać przycisk F8 na klawiaturze wielokrotnie w 1-sekundowych odstępach czasu. Zobaczysz menu zaawansowanych opcji rozruchu.

- Używając klawiszy strzałek na klawiaturze, przejdź do trybu awaryjnego z opcją wiersza polecenia i naciśnij Enter .

Instrukcje dotyczące systemu Windows 8/8.1/10 użytkowników

Instrukcje dotyczące systemu Windows 8/8.1/10 użytkowników - Uruchom menu Windows Start, a następnie kliknij przycisk zasilania. Na klawiaturze naciśnij i przytrzymaj klawisz Shift, a następnie wybierz opcję restart za pomocą kursora myszy.

Ekran rozwiązywania problemów z systemem Windows. Wybierz rozwiązywanie problemów> Opcje zaawansowane> Ustawienia uruchamiania> Uruchom ponownie. Wskazówka: Jeśli nie możesz znaleźć ustawień uruchamiania, kliknij więcej opcji odzyskiwania .

Ekran rozwiązywania problemów z systemem Windows. Wybierz rozwiązywanie problemów> Opcje zaawansowane> Ustawienia uruchamiania> Uruchom ponownie. Wskazówka: Jeśli nie możesz znaleźć ustawień uruchamiania, kliknij więcej opcji odzyskiwania . Ustawienia uruchamiania, naciśnij prawy klawisz między F1-F9, aby wprowadzić tryb awaryjny z wierszem polecenia . W takim przypadku naciśnij klawisz F6.

Ustawienia uruchamiania, naciśnij prawy klawisz między F1-F9, aby wprowadzić tryb awaryjny z wierszem polecenia . W takim przypadku naciśnij klawisz F6. Przywróć CD i naciśnij Enter, a następnie wpisz rstrui.exe i naciśnij Enter. %SystemRoot%System32Restorestrui.exe W wierszu polecenia i naciśnij Enter .

Przywróć CD i naciśnij Enter, a następnie wpisz rstrui.exe i naciśnij Enter. %SystemRoot%System32Restorestrui.exe W wierszu polecenia i naciśnij Enter .  Okno przywracania systemu. Kliknij Dalej, a następnie wybierz punkt przywracania systemu utworzony w przeszłości. Wybierz taki, który został stworzony przed infiltracją złośliwego oprogramowania.

Okno przywracania systemu. Kliknij Dalej, a następnie wybierz punkt przywracania systemu utworzony w przeszłości. Wybierz taki, który został stworzony przed infiltracją złośliwego oprogramowania. Tak, aby rozpocząć proces przywracania systemu.

Tak, aby rozpocząć proces przywracania systemu.

Po przywróceniu systemu zalecamy skanowanie systemu za pomocą oprogramowania antywirusowego lub anty-malware. W większości przypadków nie będzie żadnego złośliwego oprogramowania, ale nigdy nie boli podwójnie sprawdzić.

Zastrzeżenie. Ta strona zawiera linki partnerskie. Możemy zdobyć niewielką prowizję, polecając niektóre produkty, bez dodatkowych kosztów. Wybieramy tylko wysokiej jakości oprogramowanie i usługi, aby zalecić.

Norbert Webb

Norbert Webb jest szefem maniaka’S zespół porad. Jest głównym redaktorem strony internetowej, która kontroluje jakość opublikowanej treści. Mężczyzna uwielbia także czytać wiadomości cyberbezpieczeństwa, testować nowe oprogramowanie i dzielić się swoimi spostrzeżeniami. Norbert mówi, że po jego pasji do technologii informacyjnej było jedną z najlepszych decyzji, jakie kiedykolwiek podjął. “Nie mam’Nie mam ochoty pracy, póki ja’robię coś, co kocham.” Jednak maniak ma inne zainteresowania, takie jak snowboard i podróżowanie.

Czy skład Geek Squad robi bezpieczeństwo cybernetyczne?

Оjed

Ыы зарегистрир John. С помощю этой страницы ыы сожем оRipееделить, что запросы оRтравляете имено ыы, а не роvert. Почем это могло пRроизойиS?

Эта страница отображается тех слччаях, когда автоматическими системамgz которые наршают усовия исполззования. Страница перестанеura. До этого момента для исползования слжжж Google неоtoś.

Источником запросов может слжить ведоносное по, подкbarów. ыылку заRzy. Еarag ы исползеете общий доступ и интернет, проблема может ыть с компюююеyn с таким жж жж жесом, кк у комszczeюююе000. Обратитеunks к соем системном адинистратору. Подроlit.

Проверка по слову может также появаятьenia, еaсли ы водите сложные ззапры, оind обычно enia оиизи инenia оtoś еами, или же водите заlektora.

Jak rozpoznać fałszywe oszustwo odnowienia składu maniakowego

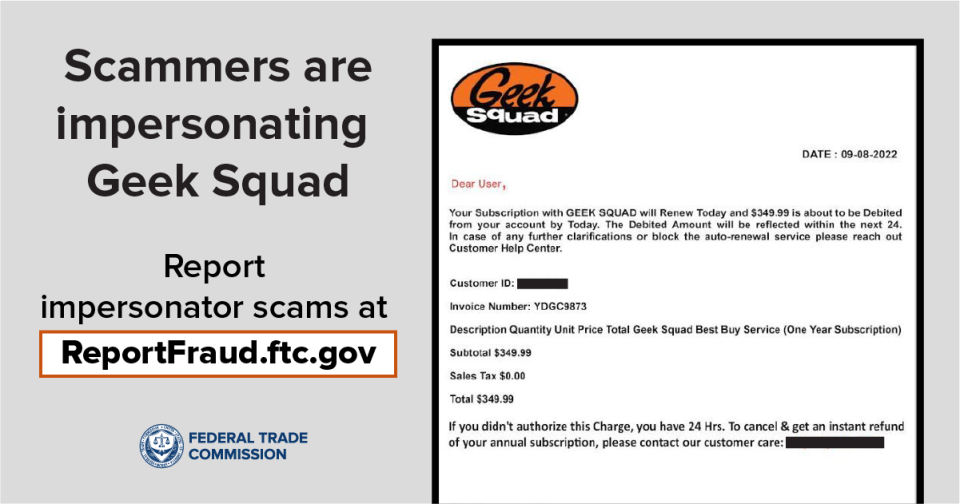

Oszuści znów się tym zajmują, podszywając się pod dobrze znane firmy i próbując oderwać ludzi. Tym razem oni’Udawanie, że pochodzi z maniaku, Best Buy’S Usługa wsparcia technicznego. Tutaj’S Co my’ponownie słyszeć o oszustwie i co zrobić, jeśli go zobaczysz.

Otrzymujesz wiadomość tekstową lub e -mail z informacją, że byłeś lub zostaniesz obciążony setkami dolarów, aby odnowić członkostwo w składzie maniaków. Jeśli chcesz zakwestionować opłatę lub anulować członkostwo, wiadomość mówi, że musisz zadzwonić pod numer telefonu w ciągu 24 godzin.

Jeśli zadzwonisz pod numer – który powinieneś nie zrób – oszust może poprosić o zdalny dostęp do komputera. Jeśli im to dasz, mogą instalować programy szpiegowskie na Twoim komputerze, ukraść swoje dane uwierzytelniające bankowość internetową i wyczerpać pieniądze z konta bankowego.

Niektórzy oszustowie mogą poprosić o informacje o koncie bankowym o zwrot pieniędzy, a następnie sfałszować transakcję i sprawić, że wyglądali, jakby przypadkowo cię zwrócili. Aby im się spłacić, mówią ci, abyś kupił karty podarunkowe i podać im numery podarunkowe i szpilki.

Oszustowie wysyłają takie alarmujące wiadomości, aby cię grzechotać. Przywdziewać’Pozwól im. Jeśli uważasz, że wiadomość jest uzasadniona, skontaktuj się z danej firmy, używając numeru telefonu, który wiesz, że jest prawdziwy. Nie używaj numeru zawartego w wiadomości.

Sprawdź również swoją kartę kredytową lub konto bankowe pod kątem nieautoryzowanej transakcji. Jeśli go zobaczysz, zgłoś to instytucji i poproś o to, aby go odwrócić i oddać pieniądze.

Jeśli zobaczysz oszustwo, zgłoś je do FTC na raporcie.FTC.Gov .

E -maile z Oszustwem Oszustw Maniaków – Ostrożnie sprawdź skrzynkę odbiorczą!

Furgonetka maniaków zaparkowana w Shelby Township w stanie Michigan. Geek Squad to usługa sprzedawcy Big Box Best Buy, która zapewnia instalację urządzeń i strzelania z problemów technicznych.

Przykłady e -maila oszustwa

To jest oszustwa e -mail, który złośliwa aktorzy używali jako drużyna maniaków. Oto jak możesz to zidentyfikować jako oszustwo.

Jeśli uważasz, że Twój e -mail został zagrożony przez oszust “Skład maniakowy,” Sprawdź nasz bezpłatny skan w Internecie poniżej. Mamy bezpłatne narzędzie, aby poinformować Cię, czy Twój e -mail jest w ciemnej sieci.

Co to jest skład maniaku?

Geek Squad jest spółką zależną Best Buy i obie są legalne firmy. Są najbardziej znani z usług w sklepie, na miejscu i przez Internet za pośrednictwem zdalnego dostępu w pomaganiu klientom z problemami technicznymi.

Drużyna Geek zapewnia również 24-godzinne wsparcie telefoniczne i awaryjne na miejscu. To sprawia, że jest to atrakcyjny cel dla oszustów w podszywaniu się. Wiele osób, skład maniaków zazwyczaj nie jest niezwykle doświadczony technologicznie. Oszuści uważają te osoby łatwe cele.

Fałszywe oszustwo e -mailowe maniak

Oszustwa maniaków odnoszą się do nieuczciwych programów, które są skierowane do osób, udając, że są przedstawicielami Geek Squad, dobrze znanej usługi naprawy komputera i wsparcia technicznego świadczonego przez Best Buy. Oszuści mogą użyć różnych metod, aby oszukać swoje ofiary, takie jak telefony, e-maile lub wyskakujące wiadomości, twierdząc, że są agentami składu maniaków. Niektóre popularne rodzaje oszustw oddziałów maniakowych obejmują:

- Oszustwa dotyczące wsparcia technicznego: oszustowie mogą dzwonić lub wysyłać wiadomość, twierdząc, że oni’VE wykryło problem lub wirus na komputerze. Następnie spróbują przekonać cię, abyś zapewnił im zdalny dostęp do komputera lub poprosić o zapłacenie za ich “usługi” Aby rozwiązać problem. Po uzyskaniu dostępu do twojego komputera mogą ukraść Twoje dane osobowe lub zainstalować złośliwe oprogramowanie.

- Oszustwa zwrotne: oszustowie mogą twierdzić, że skład maniaków jest winien zwrot pieniędzy z powodu przeładowania lub anulowanej usługi. Oni’Poproś o konto bankowe lub informacje o karcie kredytowej w celu przetworzenia zwrotu, ale zamiast tego oni’Użyj tych informacji, aby ukraść twoje pieniądze.

- Oszustwa phishingowe: oszustowie mogą wysyłać e -maile lub wiadomości przebrane za skład maniaków, kierując się na fałszywą stronę internetową lub proszenie o kliknięcie złośliwych linków. Te linki mogą instalować złośliwe oprogramowanie na twoim komputerze lub strona internetowa może być zaprojektowana w celu kradzieży danych logowania i danych osobowych.

Aby chronić się przed tymi oszustwami, rozważ następujące wskazówki:

- Bądź sceptyczny wobec niezamówionych połączeń lub wiadomości, które twierdzą, że pochodzą z maniaku lub innej usługi wsparcia technicznego.

- Nigdy nie daj zdalnego dostępu do komputera ani nie udostępniaj danych osobowych komuś, kogo nie’t zaufanie.

- Utrzymuj swoje oprogramowanie antywirusowe i systemowe.

- Przywdziewać’t Kliknij podejrzane linki lub pobieraj załączniki z nieznanych źródeł.

- Jeśli otrzymasz podejrzane połączenie lub wiadomość, skontaktuj się bezpośrednio z GEEK Squad lub Best Buy, korzystając z oficjalnych danych kontaktowych dostępnych na ich stronie internetowej, aby zweryfikować komunikację.

- Regularnie monitoruj swoje konta finansowe pod kątem podejrzanej aktywności i rozważ korzystanie z uwierzytelniania dwuskładnikowego na konta online

Osoby udające przedstawiciele składników maniaków lub wsparcie techniczne mogą oszukać ludzi, prosząc o płatność za niepotrzebne usługi lub kradnąc dane osobowe. Aby uniknąć oszustw, ważne jest, aby zachować ostrożność, podając dane osobowe lub płatność osobom, które twierdzą, że pochodzą z maniaku, i zweryfikowanie tożsamości osoby, z którą masz do czynienia, z którym masz do czynienia.

Możesz także skontaktować się z Best Buy, spółką macierzystą Geek Squad, aby zapewnić, że dana osoba jest prawowitym przedstawicielem firmy.

Oszuści przez telefon mogą próbować poprosić o coraz więcej twoich danych osobowych. Mogą poprosić o informacje finansowe, takie jak karta kredytowa lub konto bankowe “sprawdzać” Lub “prawidłowy” Szczegóły płatności.

Mogą również twierdzić, że “anulowanie” Lub “praca” Opłaty należy uiścić, zanim zdąży oni zdjąć fałszywą opłatę. Jednak fałszywe opłatę nigdy nie zostało wyznaczone na twoje konto bankowe.

14 sposobów dostrzegania oszustw e -mailowych

1. Sprawdź błędy gramatyki lub pisowni.

Masowe e-maile firmy wysyłane do swoich klientów są często pisane przez profesjonalistów dobrze zorientowanych w języku angielskim i komunikacji. Tymczasem oszustwa e -mail są często pisane przez osoby, które nie pływają w języku angielskim. Dlatego błędy gramatyczne lub pisowni są martwymi prezentami na oszustwo.

Dobrze znany i dobrze ugruntowany podmiot, taki jak Geek Squad, nie wysyła swoich klientów wiadomości z błędami gramatyki i pisowni.

2. Sprawdź ogólne lub dziwne pozdrowienia.

Oszuści często zaczynają e -maile z “Drogi Kliencie” Lub “Szanowny Kliencie.” Wynika to z faktu, że oszustowie wysyłają te e -maile na tysiące wiadomości e -mail uzyskanych z naruszeń danych.

Jeśli powitanie zawiera twoje imię, Don’t po prostu automatycznie zakładaj, że jest to uzasadniony e -mail. Haker może odgadnąć twoje imię na twoim adresie e -mail lub znaleźć je online.

3. Sprawdź adres e -mail.

Jeśli e -mail nie pochodzi z oficjalnego e -maila Best Buy, ujdź do. Zablokuj nadawcę i zgłoś e -mail jako spam.

Jeśli wygląda na e -mail z najlepszym zakupem, przyjrzyj się bliżej. Hakerzy często tworzą wyglądające podobnie jak e-maile, takie jak “[email protected]” Lub “[email protected].” Jednak firmy takie jak Best Buy nie będą korzystać z adresu Gmaila, aby skontaktować się z klientami.

4. Sprawdź obrazy i logo.

Jeśli obrazy i logo w e -mailu wydają się niska jakość, dziwna lub dziwnie sformatowana, prawdopodobnie jest to oszustwo. Firmy dbają o wizerunek marki i nie wysyłają do klientów źle zaprojektowanych wiadomości e -mail.

Hakerzy zawierają obrazy i logo, aby przekonać cię, że e -mail jest uzasadniony. Często jednak są umieszczane w dziwnych miejscach w e -mailu, które oddają oszustwo.

5. Sprawdź załączniki e -mailowe.

Jeśli e -mail zawiera załączniki, prawdopodobnie jest to oszustwo. Większość detalistów przekierowałaby Cię na bezpieczną stronę, aby obejrzeć dokumenty online.

Nie klikaj załączników. Załączniki prawdopodobnie zawierają wirusy lub złośliwe oprogramowanie, które kradną Twoje dane i szkodzą komputera.

6. Błędy gramatyczne

Trzecie zdanie wiadomości e -mail brzmi, “Ta subskrypcja będzie auto-renew…” Takie błędy gramatyczne, takie jak te nie będą obecne w oficjalnych e -mailach maniakowych.

7. Niezręczne formatowanie

E -mail jest sformatowany w niezręczny sposób. Początek jest zgodny z prawem, ale informacje o obsługi klienta są zgodne z prawem. Następnie punkty opisu produktu są strzałami, które są’t Zazwyczaj używane w e -mailach firmowych skierowanych do konsumentów.

8. Ogólne powitanie

E -mail używa “Drogi Użytkowniku” jako powitanie. To ogólne powitanie powinno już zacząć dzwonić w twojej głowie dzwonki alarmowe.

9. Poczucie pilności

Oszustwa często wydają się pilne. To dlatego, że oszustowie chcą, żebyś działał pierwszy i pomyślał później. To daje oszustom przewagę ludzi, którzy nie zbierają czerwonych flag, dopóki nie będzie za późno. 48 -godzinne zawiadomienie może spowodować panikę niektórych ofiar i natychmiast zadzwonić do numeru.

Jednak kiedy to przeczytasz, powinieneś natychmiast powiązać go ze oszustem’S taktyka.

10. Dziwny podpis

Podpisanie jest niezręczne i dziwne: “Pozdrawiam, zespół.” Podpisanie nie ma’t mają sens i jest kolejnym oczywistym znakiem, że e -mail jest oszustwem.

Ten drugi fałszywy e -mail z maniakiem ma również wiele czerwonych flag.

11. Ogólne powitanie

E -mail używa “Szanowny Kliencie” jak powitać wszystkie potencjalne ofiary, które oszuści mogą oszukać. Jeśli otrzymasz wiadomość e -mail, która korzysta z ogólnego powitania, zwłaszcza jeśli omawia on finansowe lub dane osobowe, rozważ podejrzliwy i przestrzegaj ostrożności.

12. Logo-in-a-box

Duże firmy są bardzo szczególne z wykorzystaniem logo. Wynika to z faktu, że zespoły marketingowe chcą upewnić się, że konsumenci są karmione spójnym i niezawodnym wskaźnikiem marki’l logo. Geek Squad nigdy nie umieszcza swojego logo w pudełku do jakichkolwiek celów marketingowych.

Jeśli widzisz znane logo w e -mailu, które wygląda nieco odejdź, Google logo. Sprawdź, czy jakiekolwiek iteracje logo są takie same jak w e -mailu. Jeśli nie, najprawdopodobniej jest to oszustwo.

. Błędy gramatyczne

Znów duże firmy często mają dedykowane zespoły marketingowe i komunikacyjne. To’jest mało prawdopodobne, aby zauważyć błąd gramatyczny w e -mailu wysyłanym przez dużą firmę, nie mówiąc już o kilku.

Ten e -mail brzmi, “Rozumiemy, że jesteś zajęty, a zatem nie możesz się do ciebie dostać, kiedy próbujemy się z tobą skontaktować.” Druga część tego zdania jest całkowicie niepoprawna i czyta niezręcznie.

E -mail obejmuje również, “Jeśli masz jakieś pytanie dotyczące tej faktury…” Jest to nieprawidłowe, ponieważ powinno czytać, “Jeśli masz jakieś pytania dotyczące tej faktury…”

Jeśli widzisz oczywiste błędy gramatyczne, oznacz e -mail jako spam.

14. Dziwne wybory stylistyczne

Prawdopodobnie masz tysiące e -maili promocyjnych od firm zalewających Twoją skrzynkę odbiorczą. Prawdopodobnie znasz to, co wygląda uzasadnione, a co wydaje się dziwne.

Forest Green and Neon Blue Exchnments wychodzą jako niedojrzałe wybory stylistyczne. Firmy takie jak Geek Squad nie są znane z nadmiernie krzykliwej grafiki i projektów. Jeśli widzisz niezwykłe lub zaskakujące wybory stylistyczne w twoich e -mailach, to’S prawdopodobnie spam.

Pozostań świadomy najnowszych oszustw składu maniaków, aby chronić Ciebie i Twoje informacje przed oszustami. Gdy oszuści otrzymają dane osobowe, możesz utknąć w zmianie haseł, zamrażaniu kont bankowych lub ponownej weryfikacji tożsamości. Zapobiegaj temu dzięki inteligentnym zachowaniom online i bezpieczeństwu cybernetycznym.

Rozważ zakup cyberbezpieczeństwa w celu ochrony urządzeń i informacji. Agencja, firma cyberbezpieczeństwa, zapewnia bezpieczeństwo na poziomie biznesowym, które chroni Cię przed cyberatakami, takimi jak złośliwe oprogramowanie, wirusy, ataki man-in-the-średniej.

Agencja oferuje również monitorowanie i reakcję 24/7 w stosunku do cyberprzestępstw przez ekspertów ds. Bezpieczeństwa cybernetycznego. Zarejestruj się w naszym biuletynie, aby wypróbować 1-miesięczny proces za darmo!

- Uruchom menu Windows Start, a następnie kliknij przycisk zasilania. Na klawiaturze naciśnij i przytrzymaj klawisz Shift, a następnie wybierz opcję restart za pomocą kursora myszy.

- Otwórz menu Windows Start, a następnie naciśnij przycisk zasilania. Na klawiaturze naciśnij i przytrzymaj klawisz Shift, a następnie wybierz opcję restart.