Czy Samsung szpiega swoich użytkowników?

Według autorów badań, z tego zbierania danych nie rezygnuje.

Podsumowanie artykułu

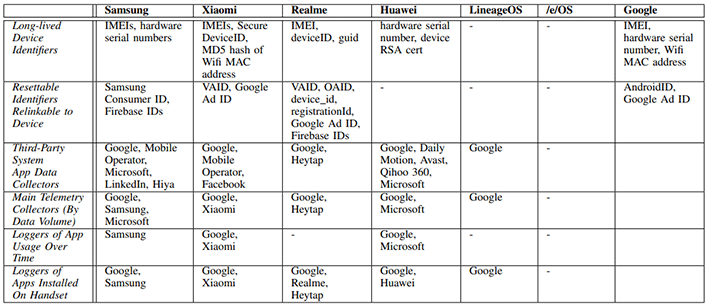

Badanie przeprowadzone przez University of Edinburgh i Trinity College Dublin wykazało, że telefony z Androidem z Samsunga, Xiaomi, Huawei i Realme, a także telefony z Lineageo i /E /OS, przesyłają znaczne ilości danych użytkownika dla programistów OS i podmiotów zewnętrznych, takich jak Google, Microsoft, Linkedin i Facebook i Facebook. Nawet gdy telefony są bezczynne, nadal zbierają gigabajty danych. Stwierdzono, że urządzenia Samsung i Xiaomi rejestrują znaczne ilości danych dotyczących zdarzeń interakcji użytkownika, podczas gdy inne urządzenia koncentrowały się na przesiedleniu identyfikatorów użytkowników.

Kluczowe punkty:

- Telefony z Androidem od różnych producentów, w tym Samsung, Xiaomi, Huawei i Realme, zbierają i przesyłają dane użytkowników dla programistów systemu operacyjnego i podmiotów stron trzecich.

- Identyfikatory urządzeń i użytkowników, informacje o konfiguracji urządzenia i rejestrowanie zdarzeń użytkownika to niektóre z konkretnych danych zebranych przez te telefony z Androidem.

- Posetowalne identyfikatory użytkowników, takie jak identyfikatory reklamowe, mogą być nadal powiązane z oryginalnym urządzeniem i użytkownikiem.

- Usługi Google Play i sklep Google Play zbierają duże ilości danych ze wszystkich telefonów, z wyjątkiem tych, którzy korzystają /e /OS.

- Praktyki gromadzenia danych przez Google i inne podmioty charakteryzują się brakiem przejrzystości i dokumentacji.

- Naukowcy podkreślają potrzebę większej uwagi na obawy dotyczące prywatności w samym systemie operacyjnym, a nie tylko koncentrując się na określonych aplikacjach.

- Obawy dotyczące zbierania danych przez telefony z Androidem podkreślają kompromis między użytkowaniem smartfonów a prywatnością.

- Hakerzy znaleźli luki w wstępnie zainstalowanych aplikacjach na urządzeniach Samsung, umożliwiając im szpiegowanie użytkowników i zdobywanie kontroli nad systemem.

- Samsung pracuje nad naprawą tych luk, ale szczegóły dotyczące incydentów i ich rozdzielczości są ograniczone.

- Sergey Toshin, badacz bezpieczeństwa, odkrył dwanaście luk dotyczy urządzeń Samsung, z trzema aktualnymi kwestiami krytycznymi.

Pytania i szczegółowe odpowiedzi

P1: Jakie dane robią telefony z Androidem od Samsunga, Xiaomi, Huawei i Realme?

A1: Te telefony zbierają i przesyłają identyfikatory urządzeń i użytkowników, informacje o konfiguracji urządzenia oraz dane rejestrowania zdarzeń użytkowników. Urządzenia Samsung i Xiaomi rejestrują znaczne ilości danych dotyczących zdarzeń interakcji użytkownika, podczas gdy inne urządzenia koncentrują się głównie na przesiedlanych identyfikatorach użytkowników.

Q2: Czy identyfikatory użytkowników można połączyć z powrotem z oryginalnym urządzeniem i użytkownikiem?

A2: Tak, naukowcy odkryli, że przesiedlane identyfikatory użytkowników, takie jak identyfikatory reklamowe, mogą być nadal powiązane z oryginalnym urządzeniem i użytkownikiem.

P3: Które podmioty zbierają duże ilości danych z telefonów z Androidem?

A3: Usługi Google Play i Google Play Store zbierają duże ilości danych ze wszystkich telefonów z Androidem, z wyjątkiem tych, którzy korzystają.

Q4: Jaki jest poziom przejrzystości w zakresie praktyk gromadzenia danych?

A4: Praktyki gromadzenia danych charakteryzują się brakiem przejrzystości, ponieważ Google nie dostarcza dokumentacji zebranych danych, a ładunki są dostarczane jako dane kodowane przez binarne wygenerowane przez celowo obserwowane kod.

P5: Które systemy operacyjne zostały uwzględnione w badaniu?

A5: Badanie obejmowało telefony z Androidem z Samsunga, Xiaomi, Huawei i Realme, a także urządzenia z Lineageo i /E /OS.

P6: Jakie są obawy podkreślone przez badanie?

A6: Badanie podkreśla brak uwagi na obawy dotyczące prywatności w samym systemie operacyjnym i podkreśla potrzebę większej świadomości i kontroli w tym obszarze.

P7: Jakie kompromis podkreśla obawy dotyczące zbierania danych?

A7: Obawy dotyczące zbierania danych przez telefony z Androidem podnoszą kwestię kompromisu między wykorzystaniem smartfonów a prywatnością.

P8: Jakie luki w zabezpieczeniach znaleziono hakerzy w wstępnie zainstalowanych aplikacjach na urządzeniach Samsung?

A8: Hakerzy znaleźli luki, które pozwalają im szpiegować użytkownikom i uzyskać pełną kontrolę nad systemem, manipulowanie z wstępnie zainstalowanymi aplikacjami Samsung.

P9: Jakie działania podjął Samsung, aby zająć się lukami?

A9: Samsung pracuje nad naprawieniem luk w zabezpieczeniach, ale szczególne szczegóły dotyczące incydentów i ich rozdzielczości nie zostały w pełni ujawnione.

P10: Co zrobił badacz bezpieczeństwa Sergey Toshin odkrył o lukach Samsunga?

A10: Sergey Toshin odkrył dwanaście luk na urządzeniach Samsung, z trzema aktualizowanymi problemami krytycznymi. Te luki w zabezpieczeniach stanowią zagrożenia dla użytkowników Samsung.

Czy Samsung szpiega swoich użytkowników

Według autorów badań, z tego zbierania danych nie rezygnuje.

Study ostrzega telefony z Androidem od Samsunga, Xiaomi i innych szpieguje użytkowników

Każdy, kto korzysta z telefonu z Androidem, prawdopodobnie miał pewnego świadomego bezpieczeństwa znajomego: „Nie wiesz, ile danych zbiera Twój telefon?„Większość z nas wzrusza ramionami jako jedna z nieuniknionych okoliczności współczesnego życia: chcesz smartfona, radzisz sobie z pozyskiwaniem danych. Mimo to niektórzy ludzie nie są tak skłonni do poświęcenia.

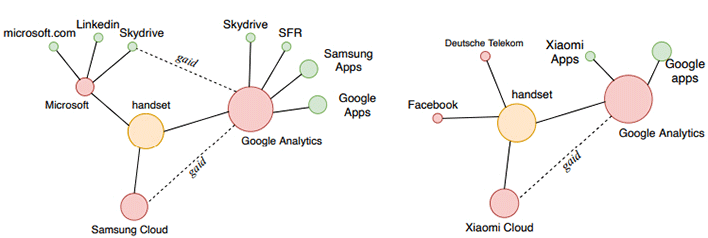

Nowe opracowanie współpracy z University of Edinburgh w Szkocji i Trinity College Dublin w Irlandii testowało telefony z Androidem z Samsung, Xiaomi, Huawei i Realme, a także telefonów z linią i otwartym źródłem, skupionym na prywatności /E /OS /OS. Badanie wykazało, że „nawet przy minimalnie skonfigurowanym i słuchawkach jest bezczynny, warianty Androida dostarczające dostawcę przesyła znaczne ilości informacji dla programisty systemu operacyjnego, a także stron trzecich (Google, Microsoft, LinkedIn, Facebook itp.) ”

Jak zauważają autorzy artykułu, choć wiele powiedziano o obawach dotyczących prywatności dotyczące określonych aplikacji, stosunkowo niewiele zostało napisane o obawach dotyczących prywatności w samym systemie operacyjnym. Po przetestowaniu autorzy są entuzjastyczni, że ten temat wymaga znacznie większej uwagi, ponieważ odkryli, że urządzenia pochłaniają gigabajty danych, nawet jeśli bezczynne.

Kredyt: Trinity College Dublin

Mówiąc dokładniej, naukowcy odkryli, że telefony Samsung, Xiaomi, Huawei i Realme zbierają identyfikatory urządzeń i użytkowników, informacje o konfiguracji urządzenia oraz prawdopodobnie najbardziej potępiające rejestrowanie zdarzeń użytkownika (jako forma „telemetryki.„) Stwierdzono, że tylko urządzenia Samsung i Xiaomi rejestrują znaczne ilości danych dotyczących zdarzeń interakcji użytkownika – inne urządzenia koncentrowały się głównie na przesiedlanych identyfikatorach użytkowników.

To nie jest zbyt pocieszające, biorąc pod uwagę, że naukowcy pokazują również, w jaki sposób zebrane dane, które są powiązane z tymi przesiedlanymi identyfikatorami użytkowników (takimi jak identyfikatory reklamowe) mogą być nadal powiązane z oryginalnym urządzeniem i użytkownikiem. Ponadto naukowcy komentują, że największym winowajcą zbierania danych jest w rzeczywistości sama Google. W artykule mówią, że „usługi Google Play i sklep Google Play zbierają duże ilości danych ze wszystkich telefonów”, z wyjątkiem urządzenia /e /os, ponieważ system operacyjny nie korzysta z usług Google Play Services.

Autorzy zauważają „Nieprzezroczysty charakter tego gromadzenia danych”, komentując, że Google nie zawiera żadnej dokumentacji, i że ładunki są dostarczane jako dane kodowane przez binarne wygenerowane przez celowo obojętnie kodu. Najwyraźniej rozmawiali z Google o opublikowaniu dokumentacji Android Creator do tego gromadzenia/telemetrii danych, „ale do tej pory tak się nie stało.”

Badanie jest dość dogłębne i pełne technicznego żargonu, ale nadal warto przeczytać, jeśli w ogóle jesteś zainteresowany tym tematem. Dokument PDF można znaleźć na stronie Trinity College Dublin.

Hakerzy znaleźli sposób na szpiegowanie użytkowników Samsunga poprzez manipulację z wstępnie zainstalowanymi aplikacjami

Hakerzy są do następnego celu: Samsung. Hakerzy mogą teraz szpiegować użytkowników, manipulacji z wstępnie zainstalowanymi aplikacjami Samsung.

Hakerzy mogą oglądać użytkowników, a nawet przejąć pełną kontrolę nad całym systemem. Bardziej niepokojące jest to, że błędy wydają się należeć do znacznie bardziej obszernego zestawu wykorzystywanego. Jeden z badaczy bezpieczeństwa Samsunga poinformował o tym incydencie do programu Bug Bug Giant.

Samsung jest południowokoreańskim gigantem technologicznym, ale to nie powstrzymało hakerów przed manipulowaniem ich systemem. Firma pracuje teraz nad naprawą niekończących się luk, które nadal wpływają na smartfony mobilne.

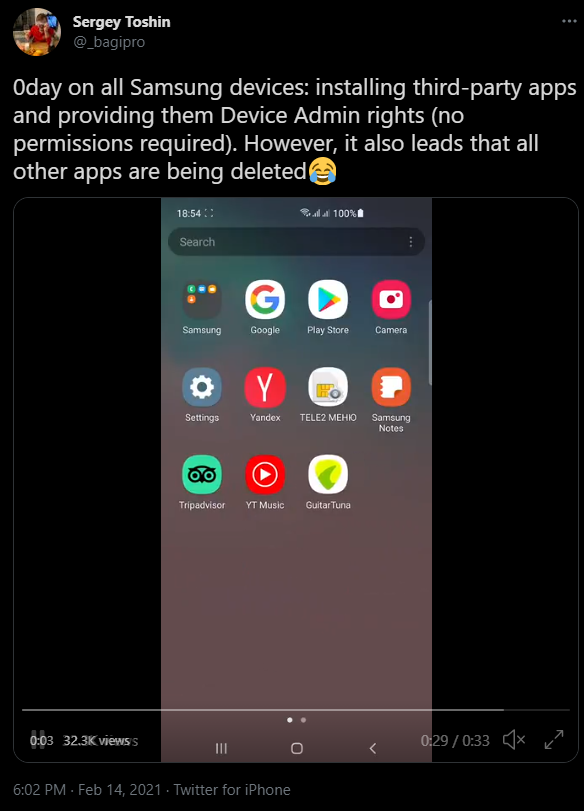

Hakerzy o trzech krytycznych problemach Samsunga

Bleeping Computer niedawno poinformował, że od początku 2021 r. Założyciel firmy Oversecured Company, Sergey Toshin, odkrył ponad dwanaście luk, które obecnie wpływają na wszystkie urządzenia Samsung.

Ze względu na ryzyko bezpieczeństwa, jakie te błędy stanowią dla użytkowników Samsunga, firma ujawnia tylko szczegóły światła na temat incydentu. Na razie poruszono tylko trzy problemy.

Według internetowego punktu medialnego Toshin wspomniał również, że najmniej groźnym ryzykiem, jakie stwarza problem, jest to, że hakerzy mogą ukraść wiadomości użytkowników, jeśli z powodzeniem oszukują ofiarę.

Te dwa problemy są bardziej skomplikowane i poważne ze względu na powagę ich ukrycia.

Wykorzystanie błędów nie wymaga od użytkowników Samsunga do zrobienia czegokolwiek, ponieważ mogliby go użyć do czytania i zapisywania dowolnych plików, aby uzyskać dostęp do urządzeń.

Samsung nadal nie potwierdził, kiedy błędy zostaną naprawione, głównie dlatego, że cały proces może potrwać do dwóch miesięcy. Firma wciąż musi wykonać wiele testów łatek, aby zapewnić, że nie spowoduje dalszych problemów.

Toshin dodał, że zgłosił wszystkie trzy zagrożenia bezpieczeństwa, a teraz czeka na zdobycie nagród.

Hacker zebrał prawie 30 000 $

Jeden haker otrzymał prawie 30 000 USD od początku 2021.

Haker dowiedział się, że w wstępnie zainstalowanych aplikacjach na smartfonach Samsung za pomocą skanera, który stworzył, aby pomóc w tym, że zrobił to, aby pomóc w tym, że zrobił to, aby pomóc w błonie.

Poinformował Samsunga o wadach w lutym, a nawet opublikował wideo o tym, jak aplikacja zewnętrzna może dać mu prawa administracyjne do każdego urządzenia Samsung. Miał jednak ogromny efekt uboczny – wszystkie aplikacje w urządzeniu Samsung zostały usunięte podczas próby uzyskania podwyższonych uprawnień.

Błąd został później załatany w kwietniu, ale nadal miał znaczący wpływ na aplikację zarządzaną, a teraz jest oznaczona jako CVE-201021-25356.

Jako nagrodę haker otrzymał 7 000 $ za zgłaszanie błędów.

Bleeping Computer wspomniał, że Toshin otrzymał również 5 460 USD za poinformowanie Samsunga o innym numerze dotyczącej aplikacji Ustawienia. Dał hakerom dostęp do dowolnych plików jako faktycznego użytkownika systemu. Jego etykieta jest znana jako CVE-2011-25393.

Na koniec otrzymał kolejne 4850 USD z lutowej partii błędów, które pozwoliły na tworzenie dowolnych plików ukrytych za użytkownika telefonii, który może uzyskać dostęp do SMS -ów i szczegółów połączenia.

Ten artykuł jest własnością technologii

Napisane przez Fran Sanders

Jak bardzo ufasz swojemu smartfonowi z Androidem? Nowe badanie sugeruje szpiegowanie

Czy uważasz, że możesz zaufać swojemu smartfonowi z Androidem z danymi i danymi osobowymi? To najnowsze badanie sprawi, że pomyślisz dwa razy.

Jak bardzo ufasz swojemu smartfonowi?

Jak wiele osób, prawdopodobnie nosisz swój telefon komórkowy w kieszeni. Być może nawet lubisz swoje urządzenie, do którego powierzasz wszystkie najbardziej intymne sekrety i zdjęcia.

Jednak według ostatnich badań smartfony z Androidem nie są godne zaufania.

Badania – który był prowadzony przez zespoły z University of Edinburgh w Szkocji i Trinity College Dublin W Irlandii – odkrył szereg problemów związanych z prywatnością związanymi z korzystaniem ze smartfonów z systemem Android przez główne marki.

Profesor Doug Leith w Trinity College Dublin wraz z dr Paulem Patrasem i Haoyu Liu na University of Edinburgh, zbadał dane przesłane przez sześć wariantów systemu systemu Androida opracowanego przez Samsunga, Xiaomi, Huawei, Realme, Lineage i E/OS.

Odkryli, że „nawet po skonfigurowaniu minimalnie i słuchawce jest bezczynne, te warianty Androida dostawcy przesyłają znaczne ilości informacji do programisty systemu operacyjnego, a także stronom trzecim (Google, Microsoft, LinkedIn, Facebook itp.), Które mają wstępnie zainstalowane aplikacje systemowe”.

- Litwa mogłaby zakazać chińskich smartfonów od instytucji państwowych w miarę kontynuowania Xiaomi Censorship Row

- Online Prywatność Watchog Plik ponad 400 skarg związanych z plikami cookie internetowymi

Jaki jest twój telefon o tobie?

Wśród zebranych danych naukowcy zauważyli stałe systemy identyfikacji smartfonów, historię użytkowania aplikacji i dane telemetryczne.

Z wyjątkiem E/OS, wszyscy badani producenci słuchawek Zbierają listę wszystkich aplikacji zainstalowanych na słuchawce, badanie podkreśla.

Są to potencjalnie poufne informacje, ponieważ mogą ujawnić zainteresowania użytkowników, takie jak najnowsza aplikacja randkowa i tak dalej.

Według autorów badań, z tego zbierania danych nie rezygnuje.

„Myślę, że całkowicie przegapiliśmy ogromne i ciągłe gromadzenie danych przez nasze telefony, dla których nie ma rezygnacji”, Leith, który jest również przewodniczącym systemów komputerowych w Trinity’S School of Computer Science and Statistics, powiedział.

“My’Byłem zbyt skoncentrowany na plikach cookie i na źle wychowanych aplikacjach ”.

Znaczące działanie jest pilnie potrzebne, aby zapewnić ludziom prawdziwą kontrolę nad danymi, które pozostawiają ich telefon.

Profesor Doug Leith

Przewodniczący systemów komputerowych, School of Computer Science and Statistics w Trinity College

Profesor ma nadzieję, że to badanie będzie działać jako „budzenie” dla społeczeństwa, polityków i organów regulacyjnych.

„Pilnie potrzebne jest sensowne działanie, aby zapewnić ludziom prawdziwą kontrolę nad danymi, które opuszczają ich telefony” – dodał.

- Według Microsoft ponad połowa cyberataków pochodzi z Rosji

- Niewłaściwa konfiguracja oprogramowania Microsoft ujawnia dane 38 milionów ludzi

Xiaomi, Samsung i Huawei do poprowadzenia wyścigu udostępniania danych

Zgodnie z badaniami, słuchawkę Xiaomi wysyła szczegóły „wszystkich ekranów aplikacji oglądanych przez użytkownika na Xiaomi, w tym kiedy i jak długo używana jest każda aplikacja”.

Badanie ujawnia czas i czas trwania połączeń telefonicznych.

Na słuchawce Huawei, to’s klawiatura Swiftkey, która dzieli szczegóły użycia aplikacji w czasie z Microsoft.

„Efekt jest podobny do użycia plików cookie do śledzenia ludzi’działanie s, gdy przemieszczają się między stronami internetowymi ”, według dr Paula Patrasa, profesora nadzwyczajnego w School of Informatics na University of Edinburgh.

Na innym poziomie Samsung, Xiaomi, Realme i Google zbierają „długotrwałe identyfikatory urządzeń”, takie jak sprzętowy numer seryjny, wraz z „identyfikatorami reklam resettujących użytkownika”.

Często na dole lub z tyłu urządzenia, numer seryjny sprzętowy jest unikalnym numerem używanym do identyfikacji i zapasów. Jest unikalny dla użytkownika i najczęściej jest proszony o zgłaszanie kradzieży telefonu na policji.

Jeśli chodzi o użytkownika’S ID reklamy, jego celem jest umożliwienie reklamodawcom na pseudo-anonimowe śledzenie aktywności reklam użytkownika. To’s przypisane przez urządzenie lub środowisko operacyjne i przechowywane bezpośrednio na samym urządzeniu.

Fakt, że systemy Android mogą przechowywać te dane, oznacza, że „gdy użytkownik resetuje identyfikator reklamowy, nowa wartość identyfikatora może być trywialnie powiązana z powrotem do tego samego urządzenia, potencjalnie podważając użycie identyfikatorów reklamowych”, mówi badanie, badanie mówi.

- Bardziej bezpieczne i lepsze w korygowaniu literówek w telefonie, czy ten szwajcarski start-up może wziąć udział w Google?

- Nagry zyski dla Apple, Microsoft i Google wśród Covid-19 Boost dla Big Tech

Jak zakończyć te praktyki „pod maską”?

Według badania istnieje tylko jeden sposób, aby uniknąć upadku ofiar tego na dużą skalę – wariant E/OS utworzony przez Francuza Gaela Duval i pochodzący z Lineageos.

Ten wariant Androida oparty jest na module, który umożliwia korzystanie z usług Google bez przesyłania danych osobowych. Dostęp do danych osobowych jest zablokowany dla Google i wszystkich aplikacji lub usług innych firm.

Oprócz tego wyjątku naukowcy stwierdzają, że niezbędne jest dostarczanie danych osobowych, aby cieszyć się korzyściami ze smartfonów i ich usług.

„Chociaż my’Widziane przepisy dotyczące ochrony danych osobowych przyjęte w kilku krajach w ostatnich latach, w tym przez państwa członkowskie UE, Kanada i Korea Południowa, praktyki gromadzenia data użytkowników pozostają powszechne ”-powiedział Patras.

„Bardziej niepokojące, takie praktyki mają miejsce ‘pod maską’ na smartfonach bez wiedzy użytkowników i bez dostępnych środków w celu wyłączenia takiej funkcjonalności. Warianty Androida dbające o prywatność zyskują jednak przyczepność, a nasze ustalenia powinny zachęcić wiodących sprzedawców na rynku, aby podążać za ”.

Udostępnij ten artykuł

Może ci się spodobać również

Teraz graj dalej

Możliwe oprogramowanie szpiegujące na telefonach Samsung

[Redaktor’S Uwaga: Tam’jest trwającym w ten sposób “programy szpiegujące” już teraz. Pracujemy’T osobiście spojrzał na to na dowolne telefony i zdekodowane czapki Wireshark tego, czego nie ma czystsze oprogramowanie. My’Ponownie pozostawiając nasz oryginalny tekst w tej chwili, ale możesz wziąć to z ziarnem soli, dopóki nie pojawią się dalsze dowody. Lub informuj nas wszystkich w komentarzach. Ale uważaj na wycofanie się do szybkich wniosków.]

Samsung może mieć najwyższej klasy opcje sprzętu, jeśli chcesz smartfona z Androidem, ale to nie’T powstrzymał ich przed podejmowaniem wątpliwych decyzji dotyczących oprogramowania, które czasami się na nim ładuje. Często te telefony przychodzą z “domyślny” aplikacje, które mogą’T’nawet być wyłączone, a najnowsze odkrycie związane z wstępnie załadowanym oprogramowaniem na telefonach Samsung wydaje się być dość dużą podatnością na bezpieczeństwo.

To omawiane oprogramowanie jest “Czyszczenie przechowywania” w “Opieka urządzenia” sekcja telefonu, która ma obsłużyć optymalizację i usunięcie plików. Ta konkretna aplikacja jest złożona przez chińską firmę o nazwie Qihoo 360 i może’t Usunięcia z telefonu bez użycia ADB lub korzenia. Firma znana jest z wyjątkowo złych praktyk dotyczących skanowania wirusa, a oprogramowanie zostało oskarżone o wysyłanie wszystkich informacji o plikach przez telefon do serwerów w Chinach, które mogą następnie przekazać wszystkie dane, które ma chińskiemu rządowi. Wszystko to zostało odkryte dzięki zastosowaniu przechwytywania pakietów i Osint, które są omówione w poście.

Te rewelacje pojawiły się niedawno na Reddit od [KCHAXCER], który wysunął oryginalne roszczenia. W tym momencie wydaje się to również dość uzasadnione, a inny użytkownik o imieniu [Georgepb] był w stanie zapewnić tymczasowe rozwiązanie/obejście w komentarzach do oryginalnego postu. To’jest interesującym problemem, który prawdopodobnie powinien’Nie istnieją na każdym telefonie, nie mówiąc już o flagowym telefonie konkurującym z różnymi iPhone’ami, ale podkreśla to pewne obawy dotyczące bezpieczeństwa, które wszyscy powinniśmy mieć z naszymi codziennymi urządzeniami użytkowania, kiedy możemy’t Kontroluj oprogramowanie na sprzęcie, który podobno posiadamy. Istnieje jednak pewne alternatywy, jeśli jesteś zainteresowany telefonami typu open source.

Dzięki [kickaxe] za napiwek!

Opublikowane w hackach Security Tagged App, China, Osint, Packet Revture, Phone, wstępnie zainstalowane, bezpieczeństwo, serwer, smartfon, wirus

Hakerzy mogą wykorzystywać błędy w wstępnie zainstalowanych aplikacjach Samsung do szpiegowania użytkowników

Samsung pracuje nad załataniem wielu luk na urządzeniach mobilnych, które mogłyby być używane do szpiegowania lub do pełnej kontroli nad systemem.

Błędy są częścią większego zestawu odkrytych i zgłaszanych przez jednego badacza bezpieczeństwa za pośrednictwem firmy’Program Bug Bug Bug.

Poważne problemy na urządzeniach Samsung

Od początku roku, Sergey Toshin – założyciel firmy Oversecured Specialed in Mobile App Security, znalazł kilkanaście luk dotyczących urządzeń Samsung.

Dla trzech szczegółów są obecnie lekkie ze względu na wysokie ryzyko, jakie pozują użytkownikom. Bez szczegółowych informacji, Toshin powiedział Bleeping Computer.

Pozostałe dwa są jednak poważniejsze, ponieważ są bardziej ukryte. Wykorzystanie ich nie wymaga działania użytkownika urządzenia Samsung. Atakujący mógłby użyć go do odczytu i/lub zapisu dowolnych plików z podwyższonymi uprawnieniami.

Nie jest jasne, kiedy poprawki zostaną popchnięte do użytkowników, ponieważ proces ten zwykle zajmuje około dwóch miesięcy z powodu różnych testów łatki, aby upewnić się, że nie powoduje innych problemów

Toshin zgłosił odpowiedzialnie wszystkie trzy luki w zabezpieczeniach i obecnie czeka na otrzymanie nagród.

17 problemów odpowiedzialnie ujawnionych

Od samego Samsunga haker zebrał blisko 30 000 USD od początku roku, za ujawnienie 14 problemów. Pozostałe trzy luki oczekują obecnie na załatanie

W przypadku siedmiu z tych już załatanych błędów, które przyniosły 20 690 USD w nagrodach, Toshin podaje szczegóły techniczne i instrukcje wykorzystania koncepcji w poście na blogu dzisiaj.

Haker odkrył błędy w wstępnie zainstalowanych aplikacjach na urządzeniach Samsung za pomocą skanera wypornego, który stworzył specjalnie, aby pomóc w zadaniu.

Poinformował o wadach w lutym, a także opublikował wideo pokazujące, w jaki sposób aplikacja zewnętrzna uzyskała prawa administracyjne urządzenia. Exploit, wówczas zero-dni, miał niechciany efekt uboczny: w trakcie uzyskania podwyższonych uprawnień, wszystkie inne aplikacje na telefonie z Androidem zostały usunięte.

Błąd został załatany w kwietniu. Wpłynęło to na zarządzaną aplikację do obsługi i jest teraz śledzone jako CVE-201021-25356. Haker otrzymał 7 000 USD za zgłoszenie.

Toshin otrzymał kolejną mocną nagrodę (5 460 USD) za udostępnianie szczegółów Samsungowi na temat problemu (CVE-2021-25393) w aplikacji, która pozwoliła na uzyskanie dostępu do odczytu/zapisu do arbitralnych plików z uprawnieniami użytkownika systemu.

Trzecia najlepiej opłacana (4850 USD) podatność na lutową partię pozwoliła na pisanie dowolnych plików jako użytkownika telefonii, który ma dostęp do szczegółów połączenia i wiadomości SMS/MMS.

Samsung załatał większość tych wad w maju. Jednak Toshin powiedział BleepingComputerowi, że Samsung załatał także kolejny zestaw siedmiu błędów, które ujawnił za pośrednictwem firmy’Program Bug Bug Bug.

Te niosły ryzyko, takie jak czytanie/zapisanie dostępu do kontaktów użytkowników, dostęp do karty SD i wyciek danych osobowych, takich jak numer telefonu, adres i e -mail.

Użytkownikom zaleca się zastosowanie najnowszych aktualizacji oprogramowania układowego od producenta, aby uniknąć potencjalnych zagrożeń bezpieczeństwa.

Toshin zgłosił w swojej karierze ponad 550 luk, zarabiając ponad 1 milion dolarów w nagrodach z błędów, za pośrednictwem platformy Hackerone i różnych programów nagród w Bug.