Hakerzy mogą wykorzystywać błędy w wstępnie zainstalowanych aplikacjach Samsung do szpiegowania użytkowników

Streszczenie:

Od początku 2021 r. Odkryto ponad dwanaście luk w wstępnie zainstalowanych aplikacjach Samsung przez Sergey Toshin, założyciel firmy o mocy Oversecured Company. Hakerzy mogą wykorzystać te błędy, aby szpiegować użytkowników Samsung, zdobywając kontrolę nad swoimi urządzeniami.

Kluczowe punkty:

- Hakerzy znaleźli sposób na szpiegowanie użytkowników Samsunga poprzez manipulację z wstępnie zainstalowanymi aplikacjami.

- Błędy należą do większego zestawu luk w zabezpieczeniach wpływających na wszystkie urządzenia Samsung.

- Wbrew tym lukrzom podniesiono tylko trzy kwestie.

- Jednym ryzykiem przedstawionym przez błędy jest możliwość kradzieży wiadomości użytkowników.

- Wykorzystanie błędów może umożliwić hakerom czytanie i zapisanie dowolnych plików oraz uzyskanie dostępu do urządzeń.

- Samsung pracuje nad naprawą luk, ale może to potrwać do dwóch miesięcy.

- Sergey Toshin zgłosił zagrożenia bezpieczeństwa i czeka na nagrody.

- Haker otrzymał prawie 30 000 USD na początku 2021 r. Za ujawnienie 14 problemów w urządzeniach Samsung.

- Błędy zostały odkryte za pomocą skanera o mocy wypoczynkowej.

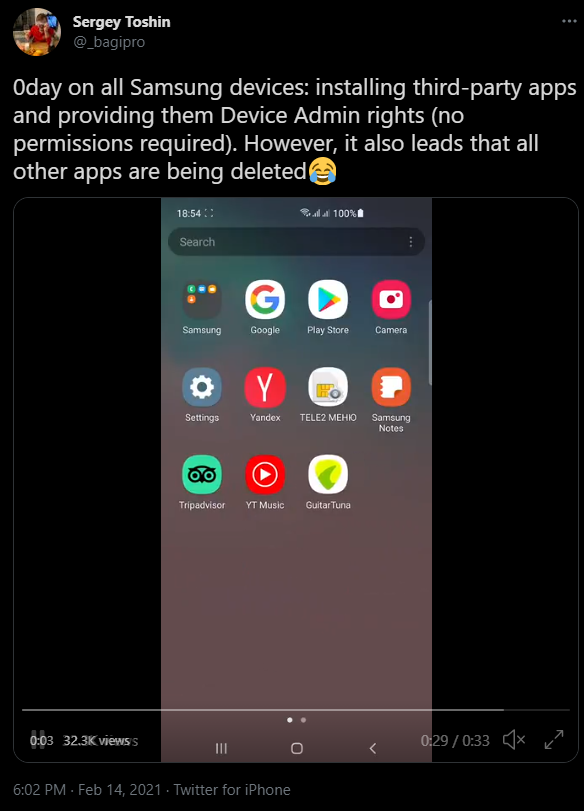

- Haker poinformował Samsunga o wadach i opublikowano wideo pokazujące prawa administracyjne do każdego urządzenia Samsung.

- Niektóre błędy zostały załatane, ale poprawki dla innych nadal są w toku.

- Haker otrzymał nagrody za zgłaszanie błędów.

Pytania:

- Jak hakerzy szpiegują użytkowników Samsunga?

- Jaka jest ciężkość błędów?

- Czy Samsung zdaje sobie sprawę z luk w zabezpieczeniach?

- Jak długo potrwa naprawa błędów?

- Który odkrył luki?

- Ile pieniędzy otrzymał haker za ujawnienie błędów?

- Jaki jest cel skanera wyprzedanego?

- Jak błędy zostały ujawnione Samsungowi?

- Czy wszystkie błędy zostały załatane?

- Czy haker otrzymał wszelkie nagrody za zgłaszanie błędów?

- Czy są jakieś ryzyko dla użytkowników Samsunga?

- Czy istnieją jakieś szczególne informacje na temat luk w zabezpieczeniach?

Hakerzy mogą wykorzystywać błędy w wstępnie zainstalowanych aplikacjach Samsung, aby uzyskać kontrolę nad urządzeniami użytkowników i szpiegować na nich.

Błędy stanowią poważne zagrożenia dla bezpieczeństwa. Jeden błąd umożliwia atakującym kradzież wiadomości użytkowników, podczas gdy inni umożliwiają im czytanie i pisanie dowolnych plików.

Tak, Samsung jest świadomy luk i pracuje nad ich naprawieniem.

Naprawienie błędów może potrwać do dwóch miesięcy.

Dealesze zostały odkryte przez Sergey Toshin, założyciel Oversecured Company.

Haker otrzymał prawie 30 000 USD za ujawnienie 14 błędów w urządzeniach Samsung.

Skaner o mocy wykorzystywany służy do identyfikacji błędów w wstępnie zainstalowanych aplikacjach na urządzeniach Samsung.

Haker poinformował Samsunga o błędach i opublikowano wideo pokazujące prawa administracyjne do dowolnego urządzenia Samsung.

Niektóre błędy zostały załatane, ale poprawki dla innych nadal są w toku.

Tak, haker otrzymał nagrody za zgłaszanie błędów.

Tak, błędy stanowią ryzyko bezpieczeństwa użytkownikom Samsung, ponieważ hakerzy mogą uzyskać kontrolę nad swoimi urządzeniami.

Tylko trzy luki zostały publicznie ujawnione ze względu na ryzyko, jakie pozują użytkownikom.

Odpowiedzi:

- Jak hakerzy szpiegują użytkowników Samsunga?

- Jaka jest ciężkość błędów?

- Czy Samsung zdaje sobie sprawę z luk w zabezpieczeniach?

- Jak długo potrwa naprawa błędów?

- Który odkrył luki?

- Ile pieniędzy otrzymał haker za ujawnienie błędów?

- Jaki jest cel skanera wyprzedanego?

- Jak błędy zostały ujawnione Samsungowi?

- Czy wszystkie błędy zostały załatane?

- Czy haker otrzymał wszelkie nagrody za zgłaszanie błędów?

- Czy są jakieś ryzyko dla użytkowników Samsunga?

- Czy istnieją jakieś szczególne informacje na temat luk w zabezpieczeniach?

Hakerzy mogą szpiegować użytkowników Samsung, wykorzystując luki w wstępnie zainstalowanych aplikacjach na ich urządzeniach. Te luki pozwalają hakerom na uzyskanie kontroli nad urządzeniami i dostępem do poufnych informacji.

Błędy mają różne poziomy nasilenia. Jeden błąd umożliwia hakerom kradzież wiadomości użytkowników, narażając ich prywatność. Inne błędy umożliwiają hakerom czytanie i pisanie dowolnych plików, potencjalnie uzyskiwanie dostępu do danych osobowych i poufnych informacji.

Tak, Samsung jest świadomy luk w zabezpieczeniach. Firma została powiadomiona o błędach za pośrednictwem swojego programu nagród i aktywnie pracuje nad ich naprawieniem, aby zapewnić bezpieczeństwo użytkowników.

Proces naprawy błędów i wdrażania łatek zwykle trwa około dwóch miesięcy. Samsung musi przeprowadzić obszerne testy, aby upewnić się, że poprawki nie powodują żadnych dalszych problemów ani podatności.

Dealesze zostały odkryte przez Sergey Toshin, założyciel Oversecured Company. Toshin zidentyfikował ponad dwanaście luk w zabezpieczeniach wpływających na wstępnie zainstalowane aplikacje Samsunga i odpowiedzialnie zgłosił je gigantowi technologicznemu.

Jeden haker otrzymał prawie 30 000 USD za ujawnienie w sumie 14 problemów w urządzeniach Samsung. Nagrody za błędy są przekazywane osobom, które odpowiedzialnie ujawniają luki wobec firmy.

Scanner o mocy wyprzedania to narzędzie opracowane przez hakera w celu identyfikacji błędów i luk w wstępnie zainstalowanych aplikacjach na smartfonach Samsung. Pomaga w identyfikacji i zgłaszaniu problemów bezpieczeństwa dla Samsunga.

Haker odpowiedzialny za odkrycie błędów poinformował Samsunga o wadach. Ponadto opublikowali wideo pokazujące, w jaki sposób aplikacja zewnętrzna może przyznać im prawa administracyjne na dowolne urządzenie Samsung. Dowody te pomogły podnieść świadomość na temat luk i szybkie działania Samsunga.

Niektóre błędy zostały załatane, ale poprawki dla innych nadal są w toku. Samsung aktywnie pracuje nad zajęciem się lukami w celu zapewnienia bezpieczeństwa użytkowników. Firma przestrzega dokładnego procesu łatania, aby zapewnić skuteczność poprawek.

Tak, haker otrzymał nagrody za odpowiedzialne zgłaszanie błędów do Samsunga. Te nagrody za błędy są nagrodami dostarczanymi przez firmy osobom, które znajdują i ujawniają luki w swoim oprogramowaniu lub systemach.

Tak, istnieją ryzyko bezpieczeństwa dla użytkowników Samsung z powodu odkrytych luk w zabezpieczeniach. Hakerzy mogą wykorzystać te luki, aby uzyskać kontrolę nad urządzeniami użytkowników i potencjalnie uzyskać dostęp do ich danych osobowych, zagrażając ich prywatności i bezpieczeństwa.

Tylko trzy luki zostały publicznie ujawnione, ponieważ stanowią one znaczące ryzyko dla użytkowników. Bardziej szczegółowe informacje na temat luk w zabezpieczeniach mogą być udostępnione przez Samsung po wprowadzeniu poprawek, aby upewnić się, że użytkownicy są w pełni świadomi potencjalnego ryzyka.

Ten artykuł jest własnością technologii

Napisane przez Fran Sanders

Hakerzy mogą wykorzystywać błędy w wstępnie zainstalowanych aplikacjach Samsung do szpiegowania użytkowników

Bleeping Computer niedawno poinformował, że od początku 2021 r. Założyciel firmy Oversecured Company, Sergey Toshin, odkrył ponad dwanaście luk, które obecnie wpływają na wszystkie urządzenia Samsung.

Hakerzy znaleźli sposób na szpiegowanie użytkowników Samsunga poprzez manipulację z wstępnie zainstalowanymi aplikacjami

Hakerzy są do następnego celu: Samsung. Hakerzy mogą teraz szpiegować użytkowników, manipulacji z wstępnie zainstalowanymi aplikacjami Samsung.

Hakerzy mogą oglądać użytkowników, a nawet przejąć pełną kontrolę nad całym systemem. Bardziej niepokojące jest to, że błędy wydają się należeć do znacznie bardziej obszernego zestawu wykorzystywanego. Jeden z badaczy bezpieczeństwa Samsunga poinformował o tym incydencie do programu Bug Bug Giant.

Samsung jest południowokoreańskim gigantem technologicznym, ale to nie powstrzymało hakerów przed manipulowaniem ich systemem. Firma pracuje teraz nad naprawą niekończących się luk, które nadal wpływają na smartfony mobilne.

Hakerzy o trzech krytycznych problemach Samsunga

Bleeping Computer niedawno poinformował, że od początku 2021 r. Założyciel firmy Oversecured Company, Sergey Toshin, odkrył ponad dwanaście luk, które obecnie wpływają na wszystkie urządzenia Samsung.

Ze względu na ryzyko bezpieczeństwa, jakie te błędy stanowią dla użytkowników Samsunga, firma ujawnia tylko szczegóły światła na temat incydentu. Na razie poruszono tylko trzy problemy.

Według internetowego punktu medialnego Toshin wspomniał również, że najmniej groźnym ryzykiem, jakie stwarza problem, jest to, że hakerzy mogą ukraść wiadomości użytkowników, jeśli z powodzeniem oszukują ofiarę.

Te dwa problemy są bardziej skomplikowane i poważne ze względu na powagę ich ukrycia.

Wykorzystanie błędów nie wymaga od użytkowników Samsunga do zrobienia czegokolwiek, ponieważ mogliby go użyć do czytania i zapisywania dowolnych plików, aby uzyskać dostęp do urządzeń.

Samsung nadal nie potwierdził, kiedy błędy zostaną naprawione, głównie dlatego, że cały proces może potrwać do dwóch miesięcy. Firma wciąż musi wykonać wiele testów łatek, aby zapewnić, że nie spowoduje dalszych problemów.

Toshin dodał, że zgłosił wszystkie trzy zagrożenia bezpieczeństwa, a teraz czeka na zdobycie nagród.

Hacker zebrał prawie 30 000 $

Jeden haker otrzymał prawie 30 000 USD od początku 2021.

Haker dowiedział się, że w wstępnie zainstalowanych aplikacjach na smartfonach Samsung za pomocą skanera, który stworzył, aby pomóc w tym, że zrobił to, aby pomóc w tym, że zrobił to, aby pomóc w błonie.

Poinformował Samsunga o wadach w lutym, a nawet opublikował wideo o tym, jak aplikacja zewnętrzna może dać mu prawa administracyjne do każdego urządzenia Samsung. Miał jednak ogromny efekt uboczny – wszystkie aplikacje w urządzeniu Samsung zostały usunięte podczas próby uzyskania podwyższonych uprawnień.

Błąd został później załatany w kwietniu, ale nadal miał znaczący wpływ na aplikację zarządzaną, a teraz jest oznaczona jako CVE-201021-25356.

Jako nagrodę haker otrzymał 7 000 $ za zgłaszanie błędów.

Bleeping Computer wspomniał, że Toshin otrzymał również 5 460 USD za poinformowanie Samsunga o innym numerze dotyczącej aplikacji Ustawienia. Dał hakerom dostęp do dowolnych plików jako faktycznego użytkownika systemu. Jego etykieta jest znana jako CVE-2011-25393.

Na koniec otrzymał kolejne 4850 USD z lutowej partii błędów, które pozwoliły na tworzenie dowolnych plików ukrytych za użytkownika telefonii, który może uzyskać dostęp do SMS -ów i szczegółów połączenia.

Ten artykuł jest własnością technologii

Napisane przez Fran Sanders

Hakerzy mogą wykorzystywać błędy w wstępnie zainstalowanych aplikacjach Samsung do szpiegowania użytkowników

Samsung pracuje nad załataniem wielu luk na urządzeniach mobilnych, które mogłyby być używane do szpiegowania lub do pełnej kontroli nad systemem.

Błędy są częścią większego zestawu odkrytych i zgłaszanych przez jednego badacza bezpieczeństwa za pośrednictwem firmy’Program Bug Bug Bug.

Poważne problemy na urządzeniach Samsung

Od początku roku, Sergey Toshin – założyciel firmy Oversecured Specialed in Mobile App Security, znalazł kilkanaście luk dotyczących urządzeń Samsung.

Dla trzech szczegółów są obecnie lekkie ze względu na wysokie ryzyko, jakie pozują użytkownikom. Bez szczegółowych informacji, Toshin powiedział Bleeping Computer.

Pozostałe dwa są jednak poważniejsze, ponieważ są bardziej ukryte. Wykorzystanie ich nie wymaga działania użytkownika urządzenia Samsung. Atakujący mógłby użyć go do odczytu i/lub zapisu dowolnych plików z podwyższonymi uprawnieniami.

Nie jest jasne, kiedy poprawki zostaną popchnięte do użytkowników, ponieważ proces ten zwykle zajmuje około dwóch miesięcy z powodu różnych testów łatki, aby upewnić się, że nie powoduje innych problemów

Toshin zgłosił odpowiedzialnie wszystkie trzy luki w zabezpieczeniach i obecnie czeka na otrzymanie nagród.

17 problemów odpowiedzialnie ujawnionych

Od samego Samsunga haker zebrał blisko 30 000 USD od początku roku, za ujawnienie 14 problemów. Pozostałe trzy luki oczekują obecnie na załatanie

W przypadku siedmiu z tych już załatanych błędów, które przyniosły 20 690 USD w nagrodach, Toshin podaje szczegóły techniczne i instrukcje wykorzystania koncepcji w poście na blogu dzisiaj.

Haker odkrył błędy w wstępnie zainstalowanych aplikacjach na urządzeniach Samsung za pomocą skanera wypornego, który stworzył specjalnie, aby pomóc w zadaniu.

Poinformował o wadach w lutym, a także opublikował wideo pokazujące, w jaki sposób aplikacja zewnętrzna uzyskała prawa administracyjne urządzenia. Exploit, wówczas zero-dni, miał niechciany efekt uboczny: w trakcie uzyskania podwyższonych uprawnień, wszystkie inne aplikacje na telefonie z Androidem zostały usunięte.

Błąd został załatany w kwietniu. Wpłynęło to na zarządzaną aplikację do obsługi i jest teraz śledzone jako CVE-201021-25356. Haker otrzymał 7 000 USD za zgłoszenie.

Toshin otrzymał kolejną mocną nagrodę (5 460 USD) za udostępnianie szczegółów Samsungowi na temat problemu (CVE-2021-25393) w aplikacji, która pozwoliła na uzyskanie dostępu do odczytu/zapisu do arbitralnych plików z uprawnieniami użytkownika systemu.

Trzecia najlepiej opłacana (4850 USD) podatność na lutową partię pozwoliła na pisanie dowolnych plików jako użytkownika telefonii, który ma dostęp do szczegółów połączenia i wiadomości SMS/MMS.

Samsung załatał większość tych wad w maju. Jednak Toshin powiedział BleepingComputerowi, że Samsung załatał także kolejny zestaw siedmiu błędów, które ujawnił za pośrednictwem firmy’Program Bug Bug Bug.

Te niosły ryzyko, takie jak czytanie/zapisanie dostępu do kontaktów użytkowników, dostęp do karty SD i wyciek danych osobowych, takich jak numer telefonu, adres i e -mail.

Użytkownikom zaleca się zastosowanie najnowszych aktualizacji oprogramowania układowego od producenta, aby uniknąć potencjalnych zagrożeń bezpieczeństwa.

Toshin zgłosił w swojej karierze ponad 550 luk, zarabiając ponad 1 milion dolarów w nagrodach z błędów, za pośrednictwem platformy Hackerone i różnych programów nagród w Bug.