Nowe aplikacje z Android Malware zainstalowane 10 milionów razy z Google Play

Streszczenie:

Niedawno w sklepie Google Play odkryto setki złośliwych aplikacji, ukrytych za uzasadnione aplikacje. Te aplikacje zawierają rodzaj złośliwego oprogramowania o nazwie DressCode, który może infiltować sieci, kradzież dane i dodawać zainfekowane urządzenia do botnetu. Kodowanie dresscode zostało pobrane setki tysięcy razy i ukrywa się jako popularne gry, motywy układu telefonicznego i aplikacje użyteczności publicznej. Ponadto w sklepie Google Play w sklepie Google Play znaleziono nową partię złośliwych aplikacji na Androida i złośliwego oprogramowania, z blisko 10 milionami instalacji. Te aplikacje stanowią różne narzędzia, ale mają na celu wypychanie natrętnych reklam, subskrybowanie użytkowników Premium Services i kradzieży kont mediów społecznościowych.

Kluczowe punkty:

- Setki złośliwych aplikacji w sklepie Google Play przebrają się za uzasadnione aplikacje.

- Złośliwe oprogramowanie, znane jako Dresscode, zostało zaprojektowane do infiltracji sieci, kradzieży danych i uczestnictwa w atakach DDOS i kampaniach e -mailowych spam.

- Kod dresscode może złamać słabe hasła routera i infekować urządzenia IoT w sieci.

- Podczas gdy Kode Dresscode jest dystrybuowane za pośrednictwem sklepu Google Play, jest częściej dystrybuowany za pośrednictwem nieoficjalnych sklepów z aplikacjami.

- Aby zachować ochronę, zaleca się korzystanie z oprogramowania bezpieczeństwa mobilnego, takiego jak Norton Mobile Security.

- Pobieranie aplikacji tylko z oficjalnych sklepów z aplikacjami jest najlepszą praktyką i należy zachować ostrożność podczas pobierania aplikacji.

- Czytanie recenzji aplikacji i badanie opisów aplikacji może pomóc zidentyfikować podrabiane aplikacje.

- Ostatnio w sklepie Google Play Store znaleziono nową partię złośliwych aplikacji na Androida z Adware i złośliwym oprogramowaniem.

- Te aplikacje stanowią narzędzia do edycji obrazu, wirtualne klawiatury, optymalizatory systemu i zmieniacze tapet.

- Podstawową funkcjonalnością tych aplikacji jest naciąganie natrętnych reklam, subskrybowanie użytkowników do usług premium i kradzież kont mediów społecznościowych.

Pytania:

- Jak te złośliwe aplikacje ukrywają się w sklepie Google Play?

- Jaki jest cel złośliwego oprogramowania kodu dresscode?

- Gdzie jest w większości rozdzielony kod dressowy?

- Jak użytkownicy mobilni mogą być chronione przed tymi złośliwymi aplikacjami?

- Jakie jest znaczenie pobierania aplikacji z oficjalnych sklepów z aplikacjami?

- Jak użytkownicy mogą zidentyfikować podrobione aplikacje?

- Jakie są ryzyko stwarzane przez nową partię złośliwych aplikacji na Androida znalezione w sklepie Google Play?

- Jakie rodzaje aplikacji robią te nowe złośliwe aplikacje na Androida?

- Ile razy zainstalowano te nowe złośliwe aplikacje na Androida?

- Jakie jest źródło informacji dotyczących tych złośliwych aplikacji?

Te złośliwe aplikacje ukrywają się za uzasadnione aplikacje, często jako popularne gry, motywy układu telefonicznego lub aplikacje użyteczności publicznej.

Złośliwe oprogramowanie do dresscode zostało zaprojektowane do infiltracji sieci, kradzieży danych, uczestnictwa w atakach DDOS i angażowania się w kampanie e -mailowe spam. Może również złamać słabe hasła routera i infekować urządzenia IoT w sieci.

Kod dresscode jest dystrybuowany za pośrednictwem sklepu Google Play, ale jest częściej dystrybuowany za pośrednictwem nieoficjalnych sklepów z aplikacjami.

Korzystanie z oprogramowania bezpieczeństwa mobilnego, takiego jak Norton Mobile Security z możliwościami wykrywania złośliwego oprogramowania, zaleca się ochronę przed tymi złośliwymi aplikacjami.

Pobieranie aplikacji z oficjalnych sklepów z aplikacjami zmniejsza ryzyko pobierania złośliwych aplikacji. Jednak należy zachować ostrożność podczas pobierania z oficjalnych sklepów z aplikacjami.

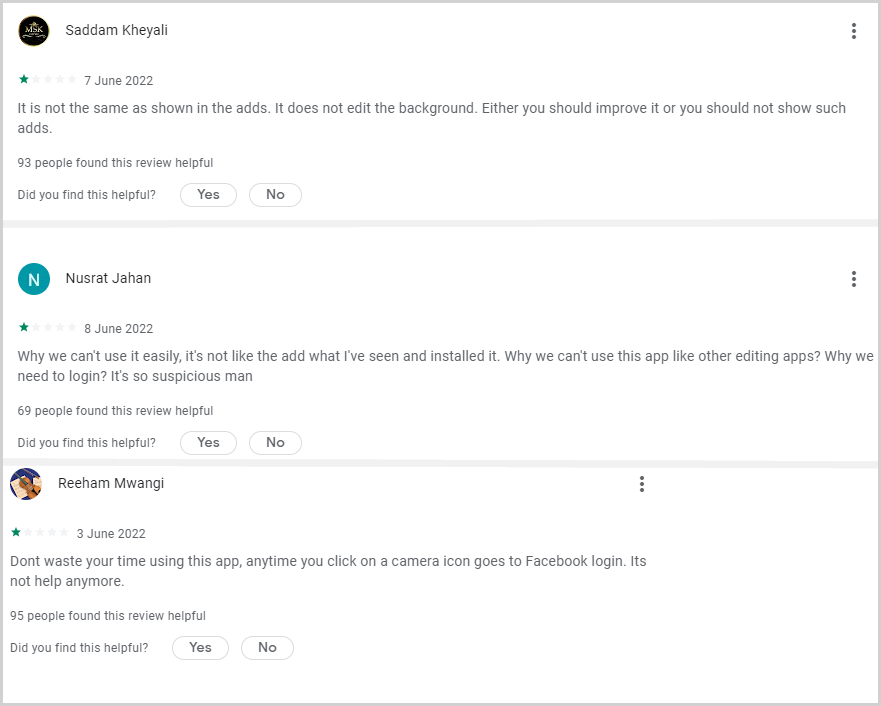

Użytkownicy mogą zidentyfikować podrobione aplikacje, czytając recenzje aplikacji, badając opisy aplikacji, sprawdzając szczegóły programisty i szukając problemów pisowni lub gramatyki.

Nowa partia złośliwych aplikacji na Androida znalezione w sklepie Google Play zawiera oprogramowanie reklamowe i złośliwe oprogramowanie. Ich podstawową funkcjonalnością jest wypychanie natrętnych reklam, subskrypcja użytkowników do usług premium i kradzież kont w mediach społecznościowych.

Te nowe złośliwe aplikacje na Androida stanowią narzędzia do edycji obrazu, wirtualne klawiatury, optymalizatory systemów i zmieniacze tapet.

Te nowe złośliwe aplikacje na Androida zostały zainstalowane blisko 10 milionów razy na urządzeniach mobilnych.

Informacje dotyczące tych złośliwych aplikacji pochodzą od DR. Zespół Web Antivirus, który opublikował raport podkreślający nowe zagrożenia.

Szczegółowe odpowiedzi:

- Jak te złośliwe aplikacje ukrywają się w sklepie Google Play?

- Jaki jest cel złośliwego oprogramowania kodu dresscode?

- Gdzie jest w większości rozdzielony kod dressowy?

- Jak użytkownicy mobilni mogą być chronione przed tymi złośliwymi aplikacjami?

- Jakie jest znaczenie pobierania aplikacji z oficjalnych sklepów z aplikacjami?

- Jak użytkownicy mogą zidentyfikować podrobione aplikacje?

- Jakie są ryzyko stwarzane przez nową partię złośliwych aplikacji na Androida znalezione w sklepie Google Play?

- Jakie rodzaje aplikacji robią te nowe złośliwe aplikacje na Androida?

- Ile razy zainstalowano te nowe złośliwe aplikacje na Androida?

- Jakie jest źródło informacji dotyczących tych złośliwych aplikacji?

Te złośliwe aplikacje ukrywają się, udając uzasadnione zastosowania. Często używają popularnych tytułów gier, motywów układu telefonicznego lub nazwy aplikacji użytkowych, aby wydawać się autentyczne. Jednak ich faktyczna funkcjonalność jest złośliwa i może zaszkodzić urządzeniom użytkowników i ukraść poufne informacje.

Złośliwe oprogramowanie do sukienki obsługuje wiele celów. Po pierwsze, ma na celu infiltrowanie sieci i kradzież wrażliwych danych z zainfekowanych urządzeń. Dodatkowo, dresscode może dodawać zainfekowane urządzenia do botnetu, które można użyć do przeprowadzania ataków odmowy usług (DDOS) lub uczestnictwa w kampaniach e-mailowych spam. Kod dresscode jest również w stanie złamać słabe hasła routera i infekować inne urządzenia, w tym urządzenia domowe podłączone do IoT, w tej samej sieci.

Podczas gdy Kode Dresscode jest dystrybuowane za pośrednictwem sklepu Google Play, jest częściej dystrybuowany za pośrednictwem nieoficjalnych sklepów z aplikacjami. Te nieoficjalne sklepy z aplikacjami mogą mieć mniej ścisłych środków bezpieczeństwa, co ułatwia cyberprzestępczom dystrybucję i infekowanie urządzeń z złośliwym oprogramowaniem dla dresscode.

Aby zachować ochronę przed tymi złośliwymi aplikacjami, zaleca się korzystanie z oprogramowania do bezpieczeństwa mobilnego, takiego jak Norton Mobile Security. Mobilne oprogramowanie bezpieczeństwa często ma mechanizmy wykrywania do identyfikacji i blokowania złośliwego oprogramowania, zanim dotrze do urządzeń użytkowników. Korzystając z niezawodnego i aktualnego oprogramowania bezpieczeństwa mobilnego, użytkownicy mogą zwiększyć ochronę przed tymi zagrożeniami.

Pobieranie aplikacji z oficjalnych sklepów z aplikacjami, takimi jak Google Play Store lub Apple App Store, zmniejsza ryzyko zainstalowania złośliwych aplikacji. Oficjalne sklepy z aplikacjami mają środki bezpieczeństwa w celu identyfikacji i usuwania złośliwych aplikacji ze swoich platform. Jednak konieczne jest zachowanie ostrożności, nawet przy pobieraniu z oficjalnych sklepów z aplikacjami, ponieważ niektóre złośliwe aplikacje mogą nadal prześlizgnąć się przez proces weryfikacji.

Użytkownicy mogą zidentyfikować fałszywe aplikacje, podejmując kilka środków ostrożności. Po pierwsze, czytanie recenzji aplikacji może zapewnić wgląd w wydajność aplikacji i wszelkie potencjalne problemy zgłaszane przez innych użytkowników. Jeśli wysoko oceniana aplikacja ma kilka pisemnych recenzji, może to być czerwona flaga. Po drugie, zbadanie opisu aplikacji może pomóc zidentyfikować podrabiane aplikacje. Użytkownicy powinni szukać szczegółów na temat programisty, jakości grafiki i logo oraz wszelkich problemów z gramatyką lub pisowni. Podrabiane aplikacje mogą mieć niewielkie błędy w błędach błędnych lub przeszczepów popularnych nazw aplikacji. Jeśli coś wydaje się podejrzane lub nie na miejscu, użytkownicy powinni zastanowić się dwa razy przed pobraniem.

Nowa partia złośliwych aplikacji na Androida znalezione w sklepie Google Play stwarza znaczne ryzyko dla użytkowników. Te aplikacje zawierają oprogramowanie reklamowe i złośliwe oprogramowanie, które mogą negatywnie wpłynąć na urządzenia i prywatność użytkowników. Pchają natrętne reklamy, co prowadzi do złego doświadczenia użytkownika i potencjalnej ekspozycji na dalsze zagrożenia bezpieczeństwa. Ponadto aplikacje te mogą subskrybować użytkowników usług premium bez ich zgody, co powoduje nieoczekiwane opłaty. Najbardziej poważnym ryzykiem jest potencjał tych aplikacji do kradzieży konta w mediach społecznościowych, pogarszając dane osobowe użytkowników i obecność online.

Nowe złośliwe aplikacje na Androida stanowią różne rodzaje aplikacji do oszukiwania użytkowników. Mogą ukryć się jako narzędzia do edycji obrazu, wirtualne klawiatury, optymalizatory systemu, zmieniacze tapet i inne. Te przebrania aplikacji są wybierane w celu przyciągnięcia użytkowników i sprawić, że złośliwe aplikacje wydają się przydatne lub zabawne. Jednak ich prawdziwym celem jest wykonywanie złośliwych działań i wykorzystanie urządzeń i informacji użytkowników.

Te nowe złośliwe aplikacje na Androida zostały zainstalowane blisko 10 milionów razy na urządzeniach mobilnych. Duża liczba instalacji podkreśla skalę i zasięg tych złośliwych aplikacji, stanowiąc poważne zagrożenie dla dużej liczby użytkowników.

Informacje dotyczące tych złośliwych aplikacji pochodzą od DR. Zespół Antiwirusowy Web. Przeprowadzili badania i analizy tych zagrożeń i opublikowali raport w celu zwiększenia świadomości użytkowników na temat ryzyka związanego z tymi złośliwymi aplikacjami.

Uwaga redakcyjna: Celem naszych artykułów jest dostarczanie informacji edukacyjnych na temat zagrożeń cyberbezpieczeństwa. Należy zauważyć, że oferty Nortonlifelock nie mogą obejmować ani chronić przed każdym rodzajem przestępstwa, oszustwa lub zagrożenia. Celem jest zwiększenie świadomości i promowanie bezpieczeństwa cybernetycznego. Użytkownicy powinni zapoznać się z pełnymi warunkami i umowami, aby uzyskać szczegółowe informacje dotyczące produktów i usług Nortonlifelock. Ponadto ważne jest, aby pamiętać, że żadne rozwiązanie bezpieczeństwa nie może zagwarantować pełnej ochrony przed kradzieżą tożsamości lub cyberprzestępczością.

Informacje o prawach autorskich:

© 2023 Nortonlifelock Inc. Wszelkie prawa zastrzeżone. Nortonlifelock, logo Nortonlifelock, logo znaku wyboru, Norton, LifeLock i logo Lockman są znakami towarowymi lub zarejestrowanymi znakami towarowymi Nortonlifelock Inc. lub jego podmioty stowarzyszone w Stanach Zjednoczonych i innych krajach. Firefox jest znakiem towarowym Fundacji Mozilla. Android, Google Chrome, Google Play i logo Google Play są znakami towarowymi Google, LLC. MAC, iPhone, iPad, Apple i Logo Apple są znakami towarowymi Apple Inc., Zarejestrowany w U.S. i inne kraje. App Store to znak serwisowy Apple Inc. Alexa i wszystkie powiązane logo są znakami towarowymi Amazon.com, inc. lub jego podmioty stowarzyszone. Microsoft i logo okienne są znakami towarowymi Microsoft Corporation w U.S. i inne kraje. Robot z Androidem jest reprodukowany lub zmodyfikowany z pracy utworzonej i udostępniany przez Google i używany zgodnie z warunkami opisanymi w Creative Commons 3.0 Licencja atrybucji. Inne nazwy mogą być znakami towarowymi ich właścicieli.

Źródła:

- https: // www.Bleeping Computer.COM/News/Security/New-Android-Malware-Apps-instaled-10-milion-tyłów-from-Google-Play/

Nowe aplikacje z Android Malware zainstalowane 10 milionów razy z Google Play

Naukowcy z Cyble zauważyli także hydra bankowość trojana w sklepie Google Play, niedawno zaobserwowano skierowane do klientów bankowych w Europie.

W sklepie Google Play pojawiają się setki złośliwych aplikacji, przebrane za uzasadnione aplikacje.

W sklepie Google Play pojawiają się setki złośliwych aplikacji, przebrane za uzasadnione aplikacje. Te złośliwe aplikacje niosą złośliwe oprogramowanie zwane kodem dresscode. Kod dresscode został zaprojektowany do infiltracji sieci i kradzieży danych. Może również dodawać zainfekowane urządzenia do botnetu, który jest w stanie przeprowadzić ataki odmowy usług (DDOS), a także brać udział w kampaniach e-mailowych spam.

Wypróbuj Norton 360 Bezpłatny 30-dniowy proces*

Obejmuje Norton Secure VPN i Manager Password

30 dni bezpłatnego* Kompleksowe antywirus, bezpieczeństwo urządzeń i prywatność online z Norton Secure VPN.

Dołącz dziś. Anuluj w dowolnym momencie.

*Obowiązują warunki

Kod dresscode może również zagrozić sieciom domowym. Jeśli urządzenie zainfekowane kodem dresscode ma kontakt z siecią, w której router ma słabe hasło, może złamać hasło, a następnie zainfekować inne urządzenia w sieci, w tym urządzenia domowe podłączone do IoT.

Kod dresscode początkowo pojawił się w sklepie Google Play około kwietnia 2016 r. I od tego czasu został pobrany setki tysięcy razy. Pasuje się jako dobrze znane, popularne gry, motywy układu telefonu, aplikacje narzędziowe i wiele innych.

Podczas gdy ta aplikacja jest dystrybuowana za pośrednictwem sklepu Google Play, była dystrybuowana w znacznie wyższej tempie w nieoficjalnych sklepach z aplikacjami.

Jak zachować ochronę:

Użyj oprogramowania mobilnego bezpieczeństwa

Chociaż dobre wykształcenie na temat zagrożeń mobilnych może zająć długą drogę, może to tylko poruszyć. Dobry mobilny pakiet bezpieczeństwa Internetu, taki jak Norton Mobile Security, będzie miał wykrycia dla tego złośliwego oprogramowania i zatrzyma go na ścieżkach, zanim dotrze do urządzenia.

Pobierz tylko aplikacje z oficjalnych sklepów z aplikacjami

To’zawsze najlepsza praktyka do pobierania aplikacji z oficjalnych sklepów z aplikacjami, jednak podczas pobierania aplikacji należy najpierw zachować ostrożność.

Zawsze czytaj recenzje aplikacji. Jeśli wysoko oceniana aplikacja ma niewiele pisemnych recenzji, jest to czerwona flaga. Często, jeśli wystąpi problem z aplikacją, użytkownicy skomentują, na czym polega problem.

Zbadaj dokładnie opis aplikacji. Spójrz na to, kim jest programista, jakość grafiki i logo, a także zagadnień gramatycznych i pisowni. Niewielka błąd lub przeredagowanie aplikacji’S S nazwa może pomóc w dostrzeżeniu podrobionych aplikacji. Jeśli coś wygląda nie na miejscu, zastanów się dwa razy przed pobraniem.

Wypróbuj Norton 360 Bezpłatny 30-dniowy proces*

Obejmuje Norton Secure VPN i Manager Password

30 dni bezpłatnego* Kompleksowe antywirus, bezpieczeństwo urządzeń i prywatność online z Norton Secure VPN.

Dołącz dziś. Anuluj w dowolnym momencie.

*Obowiązują warunki

Uwaga redakcyjna: Nasze artykuły dostarczają dla Ciebie informacji edukacyjnych. Oferty Nortonlifelock nie mogą obejmować ani chronić przed każdym rodzajem przestępczości, oszustw lub zagrożenia, o którym piszemy. Naszym celem jest zwiększenie świadomości na temat bezpieczeństwa cybernetycznego. Przejrzyj pełne warunki podczas rejestracji lub konfiguracji. Pamiętaj, że nikt nie może zapobiec całej kradzieży tożsamości lub cyberprzestępczości i że LifeLock nie monitoruje wszystkich transakcji we wszystkich firmach.

Copyright © 2023 Nortonlifelock Inc. Wszelkie prawa zastrzeżone. Nortonlifelock, logo Nortonlifelock, logo znaku wyboru, Norton, LifeLock i logo Lockman są znakami towarowymi lub zarejestrowanymi znakami towarowymi Nortonlifelock Inc. lub jego podmioty stowarzyszone w Stanach Zjednoczonych i innych krajach. Firefox jest znakiem towarowym Fundacji Mozilla. Android, Google Chrome, Google Play i logo Google Play są znakami towarowymi Google, LLC. Mac, iPhone, iPad, Apple i Apple Logo to znaki handlowe Apple Inc., Zarejestrowany w U.S. i inne kraje. App Store to znak serwisowy Apple Inc. Alexa i wszystkie powiązane logo są znakami towarowymi Amazon.com, inc. lub jego podmioty stowarzyszone. Microsoft i logo okienne są znakami towarowymi Microsoft Corporation w U.S. i inne kraje. Robot z Androidem jest reprodukowany lub zmodyfikowany z pracy utworzonej i udostępniany przez Google i używany zgodnie z warunkami opisanymi w Creative Commons 3.0 Licencja atrybucji. Inne nazwy mogą być znakami towarowymi ich właścicieli.

Nowe aplikacje z Android Malware zainstalowane 10 milionów razy z Google Play

W sklepie Google Play, która została zainstalowana w sklepie Google Play, która została zainstalowana w sklepie Google Play, która została zainstalowana blisko 10 milionów razy na urządzeniach mobilnych, znaleziono nową partię złośliwych aplikacji na Androida.

Aplikacje stanowią narzędzia do edycji obrazu, wirtualne klawiatury, optymalizatory systemu, zmieniacze tapet i inne. Jednak ich podstawową funkcjonalnością jest wypychanie natrętnych reklam, subskrypcja użytkowników Premium Services i kradzież konta mediów społecznościowych ofiar.

Odkrycie tych złośliwych aplikacji pochodzi od DR. Zespół Web Antivirus, który podkreślił nowe zagrożenia w opublikowanym dzisiaj raporcie.

Google usunęło zdecydowaną większość prezentowanych aplikacji, ale w momencie pisania tego pisania trzy aplikacje pozostają dostępne do pobrania i instalacji za pośrednictwem sklepu Play Store.

Ponadto, jeśli zainstalowałeś którąkolwiek z tych aplikacji przed ich usunięciem ze sklepu Play, nadal będziesz musiał je ręcznie odinstalować od urządzenia i uruchomić skanowanie AV, aby wyczyścić resztki.

Nowe złośliwe aplikacje na Androida

Aplikacje adware odkryte przez DR. Sieć to modyfikacje istniejących rodzin, które po raz pierwszy pojawiły się w sklepie Google Play w maju 2022.

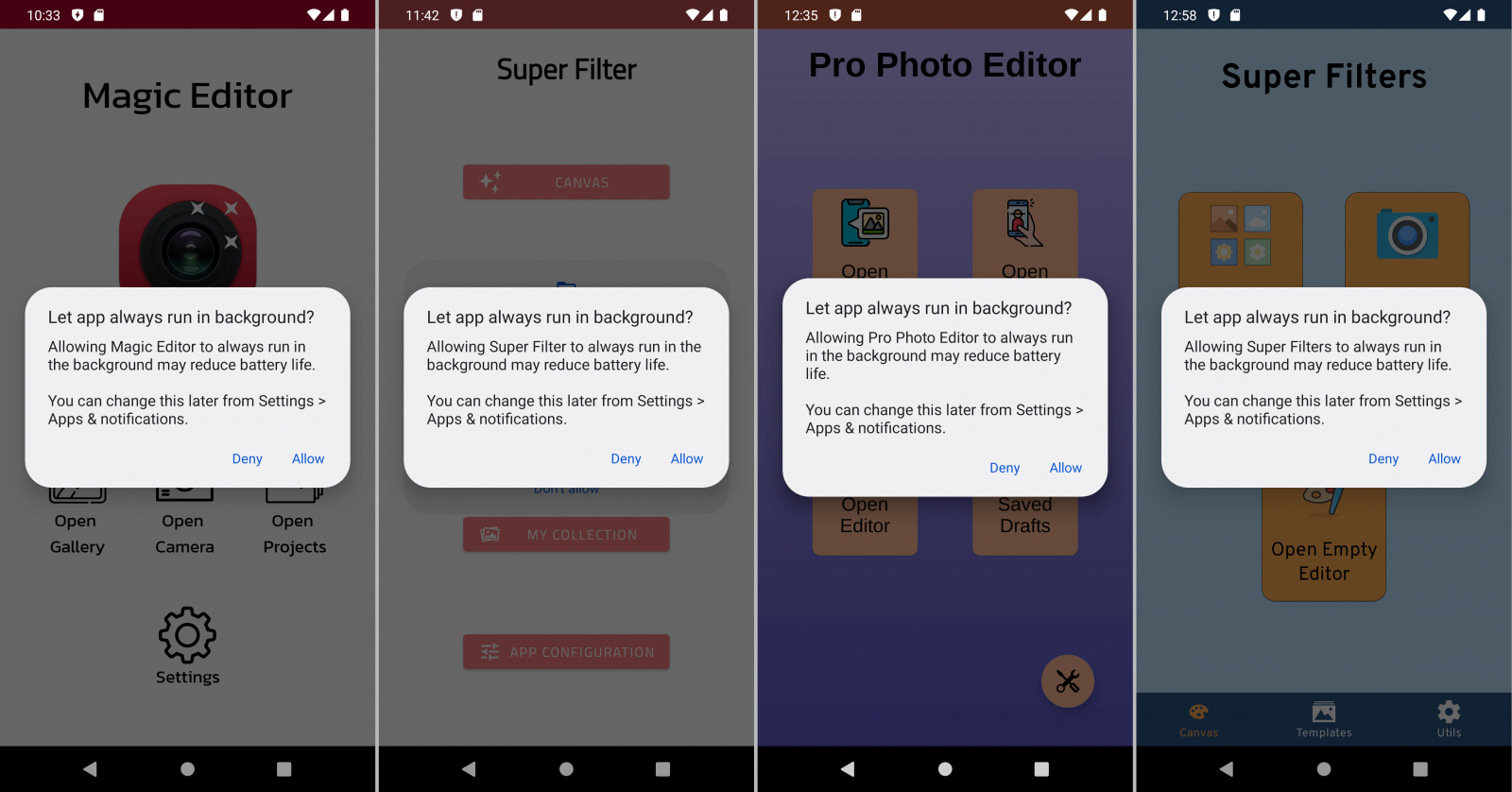

Po instalacji aplikacje żądają uprawnień do nakładania systemu Windows na dowolną aplikację i może dodać się do listy wykluczania akumulatora, aby mogły kontynuować działanie w tle, gdy ofiara zamyka aplikację.

Dodatkowo ukrywają swoje ikony przed szufladą aplikacji lub zastępują je czymś przypominającym podstawowy komponent systemu, na przykład „SIM Toolkit”.

![]()

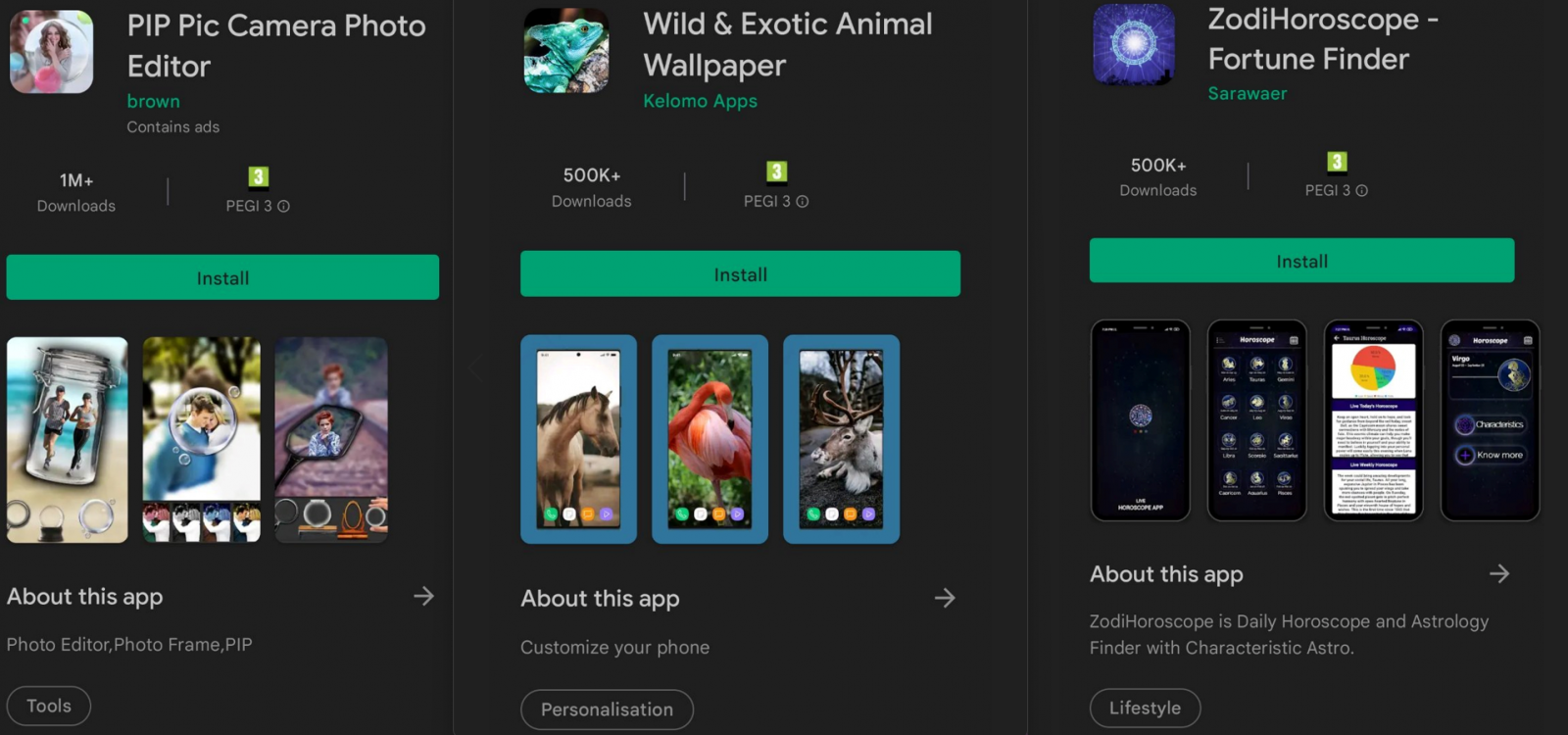

Pełną listę aplikacji Adware można znaleźć na dole artykułu, ale jednym znaczącym przykładem w sklepie Play jest „Neon Temat Keyboard”, który ma ponad milion pobrań pomimo 1.Wynik 8-gwiazdkowy i wiele negatywnych recenzji.

„Ta aplikacja„ zabiła ”mój telefon. Nie pękał, nie mogłem nawet wprowadzić hasła, aby odblokować telefon i go odinstalować. W końcu musiałem wykonać kompletne wycieranie (Reset Factory), aby odzyskać telefon. Nie, instaluj tę aplikację . „Przeczytaj recenzję aplikacji w sklepie Google Play.

.jpg)

Drugą kategorią złośliwych aplikacji znalezionych w sklepie Play to Joker Apps, znany z ponoszenia fałszywych opłat na liczby mobilne ofiar, subskrybując je do usług premium.

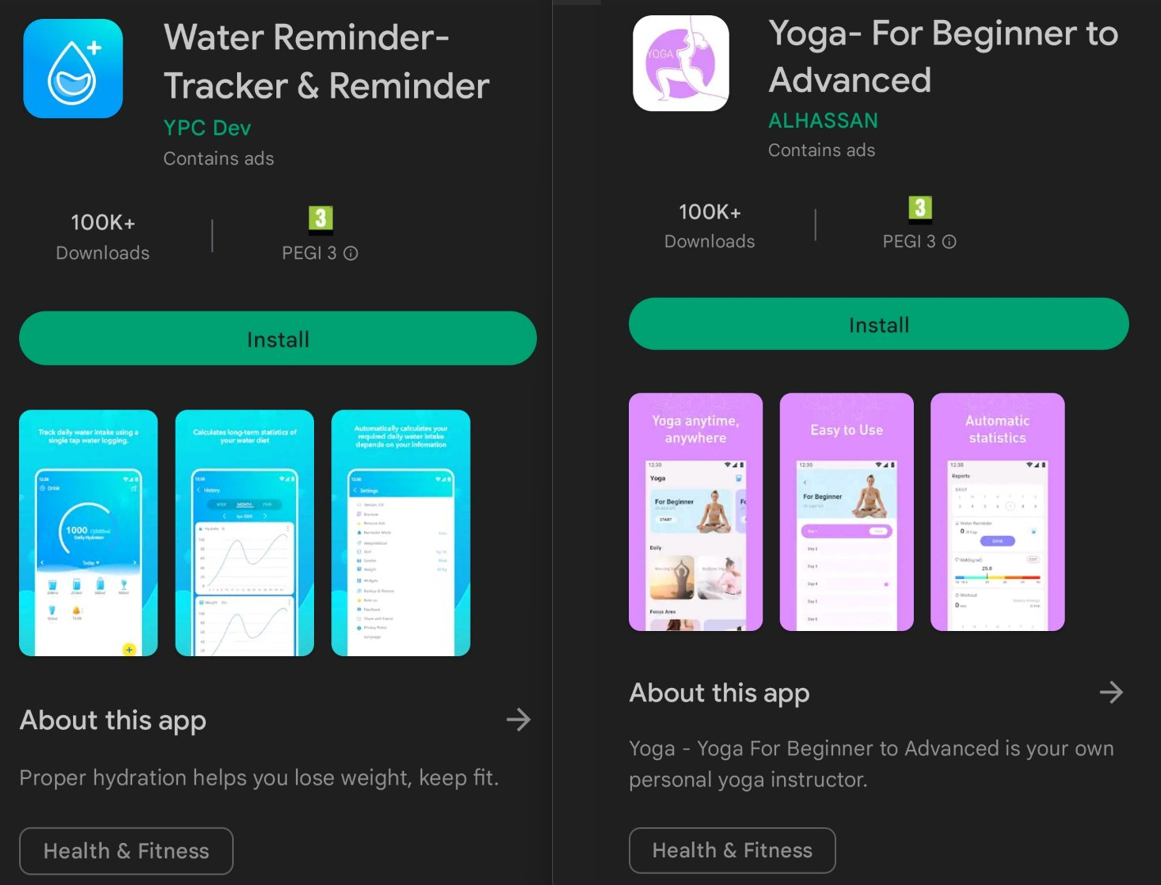

Dwie z wymienionych aplikacji, „Water Remingder” i „Joga – dla początkujących do zaawansowanych”, są nadal w sklepie zabaw, odpowiednio 100 000 i 50 000 pobrań.

Oba zapewniają obiecaną funkcjonalność, ale wykonują również złośliwe działania w tle, wchodząc w interakcje z niewidocznymi lub nieostronnymi elementami załadowanymi przez WebView i obciążając użytkowników opłatami.

Wreszcie, dr. Web podkreśla dwie kradzieże konta na Facebooku rozmieszczone w narzędzia do edycji obrazów, które stosują filtry kreskówek na zwykłych obrazach.

Te aplikacje to „YouToon – AI Cartoon Effect” i „Pista – Cartoon Photo Effect”, które zostały zbiorowo pobrane ponad 1.5 milionów razy za pośrednictwem sklepu Play.

BleepingComputer skontaktował się z Google w sprawie złośliwych aplikacji pozostałych w sklepie zabaw, ale w tej chwili nie słyszał.

Pozostanie bezpieczne w sklepie Google Play

Android złośliwe oprogramowanie zawsze znajdzie sposób na wkradnięcie.

Z tego powodu ważne jest, aby sprawdzić recenzje i oceny użytkowników, odwiedzić stronę dewelopera, przeczytać Politykę prywatności i zwrócić uwagę na żądane uprawnienia podczas instalacji.

Ponadto zawsze zadaj sobie pytanie, czy obiecana funkcjonalność jest dla Ciebie konieczna, ponieważ utrzymanie liczby aplikacji w telefonie jest co najmniej niezawodnym sposobem na zmniejszenie szans na zakażenia złośliwego oprogramowania.

Na koniec upewnij się, że Play Protect jest aktywny na urządzeniu i regularnie monitoruj dane internetowe i zużycie baterii, aby zidentyfikować wszelkie podejrzane procesy działające w tle.

Jak wcześniej wspomniano, użytkownicy powinni również sprawdzić, czy mają na swoich urządzeniach instalację któraś z następujących aplikacji Android Adware, a jeśli znaleziono, ręcznie usuń je i skanuj w poszukiwaniu wirusów.

- Redaktor zdjęć: Filtr Beauty (GB.Artfilter.Tenvarnist)

- Redaktor zdjęć: Retouch & Cutout (de de.Nineyghsh.QuickArttwo)

- Redaktor zdjęć: Filtry artystyczne (GB.Painnt.Moonlightingnine)

- Edytor zdjęć – producent projektowania (GB.dwadzieścia dziewięć.Redaktoridea)

- Edytor zdjęć i gumka tła (de de.Fotoground.Twentysixshot)

- Edytor Photo & Exif (de.xnano.PhotoExiFeditornine)

- Edytor zdjęć – efekty filtrów (de de.Hitopgop.Sixtyeightgx)

- Filtry i efekty fotograficzne (de de.SixtyoneCollice.Kameraroll)

- Edytor zdjęć: obraz Blur (de de.Instgang.Fiftyggfife)

- Redaktor zdjęć: Cut, wkleja (de de.Fiftyninecamera.rolredactor)

- Klawiatura emoji: naklejki i GIF (GB.Crazykey.Sevenboard)

- Neonowa klawiatura (com.NeonthemeKeyboard.aplikacja)

- Motyw neonowy – klawiatura Android (com.Androidneonkeyboard.aplikacja)

- Cashe Cleaner (com.CachecleanreasyTool.aplikacja)

- Fantazyjne ładowanie (com.FancyanimatedBattery.aplikacja)

- FastCleaner: Cashe Cleaner (com.FastCleanerCashecleaner.aplikacja)

- Zadzwoń na skórki – motywy dzwoniącego (com.RockSkinthemes.aplikacja)

- Zabawny dzwoniący (com.FunnyCallerCustomtheme.aplikacja)

- Motywy telefoniczne callme (com.CallerCallwallPaper.aplikacja)

- Incall: tło kontaktowe (com.MyCallCustomCallscrean.aplikacja)

- MyCall – Personalizacja zadzwoń (com.MyCallCallpersonalizacja.aplikacja)

- Motyw dzwoniącego (com.gość.temat.powolny)

- Motyw dzwoniącego (com.callertheme.Firstref)

- Śmieszne tapety – ekran na żywo (com.FunnywallpapaersLive.aplikacja)

- 4K Tapety Auto Changer (de de.Andromo.ssfiftyLivesixcc)

- Newscrean: 4D Tapety (com.NewsCrean4dWallpapers.aplikacja)

- Zapasowe tapety i tła (de de.Stockeighty.Onewallpapers)

- Uwagi – przypomnienia i listy (com.Notatki.aplikacja)

Android złośliwe oprogramowanie w sklepie Google Play otrzymuje 2 miliony pobrań

Badacze cyberbezpieczeństwa odkryli w zeszłym miesiącu w sklepie Google Play w sklepie Google Play, a co najmniej pięć nadal dostępnych i zgromadziło ponad dwa miliony pobrań.

Infekcje adware wyświetlające niechciane reklamy, które mogą być szczególnie nachalne, degradują wrażenia użytkownika, wyczerpują baterię, generować ciepło, a nawet powodować nieautoryzowane opłaty.

To oprogramowanie ogólnie próbuje ukryć, udając się jako coś innego na urządzeniu hosta i zarabia dla zdalnych operatorów, zmuszając ofiarę do wykonywania wyświetleń lub kliknięć w reklamach powiązanych.

Jednak trojany kradnące informacje są o wiele bardziej nikczemne, kradnące logowania dla innych witryn, które często często, w tym media społecznościowe i konta bankowości internetowej.

Infiltracja sklepu Google Play

Analitycy w DR. Web Antivirus Report, że aplikacje adware i trojany kradnące dane były jednymi z najważniejszych zagrożeń z Androidem w maju 2022 r.

Na górze raportu znajdują się aplikacje Spyware, które mogą kradzież informacje z powiadomień innych aplikacji, przede wszystkim w celu wyroku jednorazowych kod 2FA (OTP) i przejęcia konta.

Wśród wielu zagrożeń, które udało się infiltrować sklep Google Play, następujące pięć jest nadal dostępnych:

- PIP PIC Camera Edytor zdjęć -1 milion pobrań, złośliwe oprogramowanie udające oprogramowanie do edycji obrazu, ale które kradnie poświadczenia konta na Facebooku użytkowników.

- Dzikie i egzotyczne tapety dla zwierząt -500 000 pobrań, trojan adware, który zastępuje jego ikonę i nazwę na „zestaw narzędzi SIM” i dodaje się do listy wyjątków oszczędzania baterii.

- Zodihoroskop -Fortune Finder-500 000 pobrań, złośliwe oprogramowanie, które kradną poświadczenia konta na Facebooku, oszukując użytkowników do ich wprowadzenia, rzekomo w celu wyłączenia reklam w aplikacji.

- Camera PIP 2022 – 50 000 pobrań, aplikacja do efektów kamery, która jest również porywaczem konta na Facebooku.

- Latarka do ludności – 10 000 pobrań, aplikacja Adware, która serwuje filmy i statyczne reklamy banerowe.

Bleeping Computer skontaktował się z Google, aby poinformować ich o powyższych aplikacjach i sprawdzić, czy istniejące wersje zostały oczyszczone i ponownie przetwarzane, czy nadal są tak niebezpieczne, jak opisano w DR. Raport sieci.

Jednak sądząc po ostatnich recenzjach użytkowników, te aplikacje nadal demonstrują złośliwą funkcjonalność i nie dostarczają swoich obietnic funkcji.

Inne aplikacje zauważone przez DR. Zespół Antiwirusowy Web w sklepie Play w maju 2022 r. Obejmuje grę wyścigową, usunięte narzędzie do odzyskiwania obrazu, fałszywą aplikację do odszkodowania dla rosyjskich użytkowników oraz aplikację „bezpłatny dostęp do platformy fanów jedynej fanów platformy.

Te aplikacje zostały od tego czasu usunięte ze sklepu Play, ale użytkownicy, którzy zainstalowali je na swoich urządzeniach, muszą je usunąć, a także uruchomić pełne skanowanie AV, aby wykorzenić wszystkie pozostałości.

Infiltracja złośliwego oprogramowania hydra

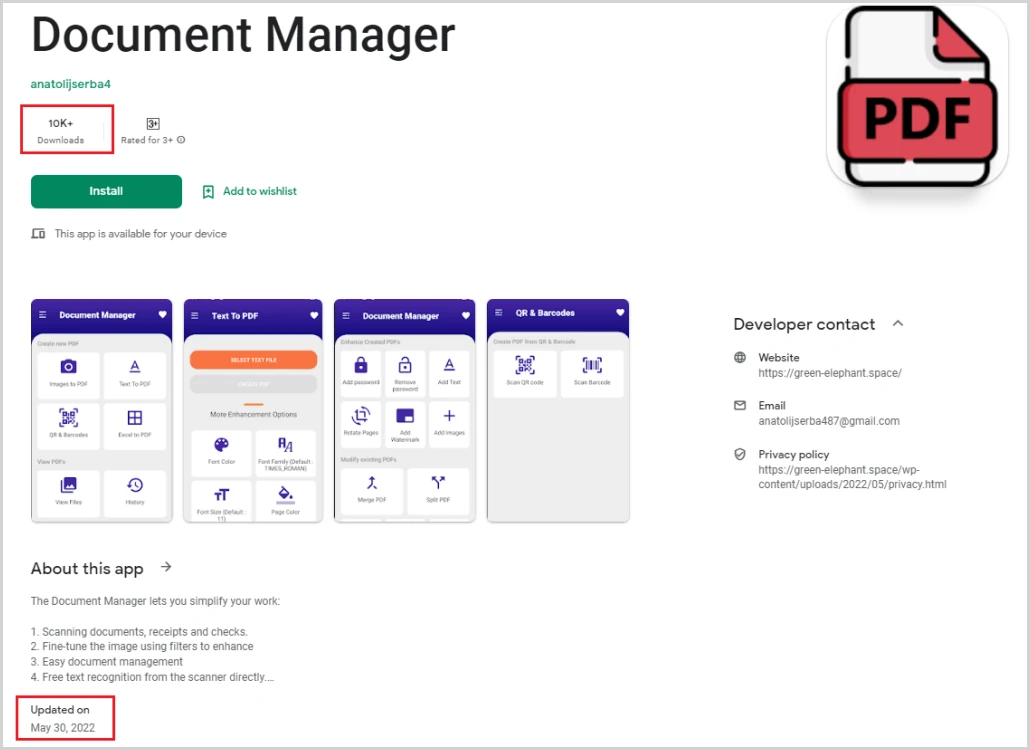

Naukowcy z Cyble zauważyli także hydra bankowość trojana w sklepie Google Play, niedawno zaobserwowano skierowane do klientów bankowych w Europie.

Złośliwe oprogramowanie udające funkcje skanowania dokumentów PDF z tekstem SMS -ów do PDF i QR i zgromadził 10 000 pobrań.

Cyble powiedział Bleeping Computer, że złośliwa aplikacja jest w sklepie zabaw do 9 czerwca 2022 r., Ale Google go usunął.

Jednak ta sama aplikacja PDF jest nadal dostępna w sklepach innych firm, takich jak Apkaio.com i apkcombo.com, więc strzeż się.

Te 4 aplikacje na Androida dostępne w Google Play Store są złośliwe, twierdzi

Zawsze pobieraj aplikacje tylko z oficjalnych sklepów z aplikacjami, takimi jak urządzenie’s producent lub system aplikacji systemu operacyjnego. Zmniejsza to ryzyko pobrania potencjalnie szkodliwych aplikacji nawet o 90%. Nigdy nie sprawdzaj pola wyboru „Niezoczyste źródła”, aby zainstalować/boczne aplikacje APK.

Rodzina aplikacji obciążonych złośliwym oprogramowaniem od programistów wciąż udaje się w Google Play Store. Te aplikacje mają kumulatywną liczbę pobierania 1 miliona. Zgodnie z firmą zajmującą się oprogramowaniem dla zabezpieczeń MalwareBytes, istnieją cztery aplikacje zawierające złośliwe oprogramowanie, które kradną użytkowników’ Informacje poprzez obsługę im stron phishingowych.

Co’S W związku z tym, że programista wcześniej wdrożył złośliwe oprogramowanie w swoich aplikacjach, a jednak te aplikacje są dostępne do pobrania w sklepie Google Play. Te aplikacje są opracowywane przez grupę aplikacji mobilnych i są aplikacjami skoncentrowanymi na Bluetooth:

- Bluetooth Auto Connect

- Driver: Bluetooth Wi-Fi, USB

- Nadawca aplikacji Bluetooth

- Transfer mobilny: inteligentny przełącznik

MalwareBytes twierdzi, że aplikacje wymienione w Google Play są zarażone Androidem/Trojanem.Ukryte.BTGTHB, który służy do kradzieży użytkowników’ Informacja. Oprócz tego złośliwe oprogramowanie w aplikacji otwiera witryny phishingowe w Chrome . Treść witryn phishingowych może być nieszkodliwa i wykorzystywana po prostu do produkcji pay-per-click. Może to być niebezpieczna strona phishingowa, która próbuje oszukać niczego niepodejrzewających użytkowników.

Zgodnie z analizą Bluetooth Auto Connect, gdy użytkownicy po raz pierwszy zainstalują tę złośliwą aplikację, to zacznie wykazywać swoje złośliwe zachowanie. Opóźnianie złośliwego zachowania jest jedną z powszechnych taktyk, których cyberprzestępcy stosują do uniknięcia wykrywania przez programistów złośliwego oprogramowania.

IT JOBS: Niedobór tych technologii ma ponad 2 miliony

Pomimo dodania ponad 464 000 pracowników w ubiegłym roku, luka robocza w zakresie bezpieczeństwa cyber.16 milionów, stawiając organizację na „umiarkowane” do „ekstremalnego” ryzyka cyberataków, ujawnił nowy raport.

Oszustwa cybernetyczne są ukierunkowane na personel kolejowy za pośrednictwem numerów telefonów CUG

Według FIR złożonego przez jej osobistą sekretarz, Dharmendrę Vermę, na komisariacie policji w Krishnanagar, „przynajmniej dwa razy nieznana osoba lub gang próbuje wymusić pieniądze na Whatsapp.„Teksty phishingowe zostały wysłane w sierpniu i październiku.

Cybernetyczne urzędnicy z 37 krajów, 13 firm na spotkanie z oprogramowaniem ransomware w Waszyngtonie

Biały Dom będzie gościć urzędników z 37 krajów i 13 globalnych firm w Waszyngtonie w tym tygodniu, aby zająć się rosnącym zagrożeniem dla ransomware i innych cyberprzestępczości, w tym nielegalnego korzystania z kryptowalut, powiedział wyższy urzędnik USA.

Po zakończeniu okresu opóźnień złośliwa aplikacja otwiera miejsca phishingowe w Chrome. Niektóre z nich są wykorzystywane do zarabiania pieniędzy na podstawie pay za kliknięcie, a inne prowadzą do witryn phishingowych, w tym tych z treścią dorosłych. Te zainfekowane witryny informują użytkowników poprzez wyskakujące okienko, że zostali zainfekowani i muszą wykonać aktualizację, aby usunąć zagrożenie z telefonów.

Rozwój pojawia się w czasie, gdy Google pracuje nad odnowieniem sklepu Google Play, aby Android mógł uzyskać zalecenia dotyczące wysokiej jakości aplikacji w sklepie. Firma twierdzi, że na podstawie niektórych nowych macierzy sprawi, że tytuły o wyższej jakości będą bardziej widoczne w sklepie i usunie niższą jakość z widocznych miejsc.