Nie jestem pewien, co masz na myśli z „Formatem HTML bez tagów HTML, Głowa, Body, Title”, ale oto jest zmieniony tekst w formacie HTML:

Streszczenie:

Funkcja ochrony zagrożeń Nordvpn przenosi cyberbezpieczeń. Zwiększa Twoje wrażenia cyfrowe i zapewnia zaawansowane bezpieczeństwo online.

Kluczowe punkty:

- Wspólne metody cyberataków: Logowanie ruchu, wstrzykiwanie reklam, sprzedaż danych użytkownika i dostarczanie złośliwego oprogramowania są typowymi metodami stosowanymi przez cyberprzestępców.

- Zabezpieczenie złośliwego oprogramowania Nordvpn: Nordvpn chroni przed złośliwym oprogramowaniem poprzez staranne monitorowanie i blokowanie podejrzanych plików podczas pobierania, zapewniając bezpieczeństwo urządzenia.

- Ochrona zagrożenia wyjaśniła: Ochrona zagrożenia to rozwiązanie bezpieczeństwa, które zabezpiecza się przed codziennymi zagrożeniami online, takimi jak złośliwe oprogramowanie i śledzące. Sprawdza pliki podczas pobierania i uniemożliwia im spowodowanie szkody dla urządzenia.

- Ulepszony cyberneta do ochrony zagrożenia: Funkcja Cybersec w Nordvpn została ulepszona w celu ochrony zagrożeń, zapewniając solidną ochronę przed złośliwymi programami i blokując urządzenia śledzące i natrętne reklamy.

- Ochrona przed zagrożeniem vs. Ochrona przed zagrożeniem Lite: Ochrona zagrożenia jest dostępna dla systemu Windows i MacOS i zapewnia ochronę, nawet jeśli urządzenie nie jest podłączone do serwera VPN. Z drugiej strony, ochrona przed zagrożeniem jest dostępna dla urządzeń mobilnych i różnych platform i działa tylko po połączeniu z VPN.

- Zapobiegaj cyberprzestępstwom: Ochrona zagrożeń zwiększa bezpieczeństwo online i wrażenia cyfrowe, zapobiegając zakażeniom złośliwym oprogramowaniu i blokowaniu natrętnych reklam i urządzeń śledzących.

- Łagodzenie zagrożeń złośliwego oprogramowania: Samo oprogramowanie antywirusowe może nie wystarczyć, aby chronić Twoje informacje przed zaawansowanymi zagrożeniami złośliwego oprogramowania. Ochrona zagrożenia szybko reaguje na wyrafinowane zagrożenia, blokując niebezpieczne strony internetowe i usuwając zainfekowane pliki.

- Zatrzymaj trwałe śledzenie: Ochrona zagrożeń blokuje śledzące, które zbierają informacje o twoich działaniach online, zapewniając najwyższy poziom prywatności, jednocześnie przeglądając różne strony internetowe.

- Nigdy więcej złośliwych reklam: Ochrona przed zagrożeniem blokuje natrętne i złośliwe reklamy, zanim jeszcze się załadują, zapewniając bezpieczniejsze i wygodniejsze przeglądanie.

- Nie wymaga połączenia VPN: Ochrona przed zagrożeniami działa nawet bez połączenia VPN, oferując niezawodną ochronę przed nieznanymi zagrożeniami i nowoczesnymi atakami sieciowymi. Działa płynnie z Nordvpn, zapewniając dodatkową warstwę bezpieczeństwa bez dodatkowych kosztów.

- Bądź na bieżąco z unikaniem zagrożeń: Ochrona zagrożenia generuje kompleksowy raport z zablokowanych reklam, trackerów, niebezpiecznych stron internetowych i plików zakażonych złośliwym oprogramowaniem w ciągu 7 dni. Pozwala to analizować te ostrzeżenia o bezpieczeństwie i podejmować świadome decyzje dotyczące odwiedzanych stron internetowych.

- Ochrona złośliwego oprogramowania zorientowanej na prywatność: Dzięki ochronie zagrożeń nie musisz się martwić o utratę danych lub naruszenia prywatności. Funkcja wykonuje wstępną kontrolę pobranego pliku, a jeśli nie może ustalić, czy jest złośliwy, plik jest przesyłany do chmury w celu dalszej analizy. Zapewnia to bezpieczeństwo nawet przy dużych lub nierozpoznanych plikach.

Pytania:

- Jak Nordvpn chroni przed złośliwym oprogramowaniem?

Nordvpn chroni przed złośliwym oprogramowaniem poprzez staranne monitorowanie i blokowanie podejrzanych plików podczas pobierania. - Co to jest ochrona zagrożeń?

Ochrona przed zagrożeniem to rozwiązanie bezpieczeństwa oferowane przez Nordvpn, które chroni przed zagrożeniami online, takimi jak złośliwe oprogramowanie i trackery. - W jaki sposób ochrona zagrożeń poprawia bezpieczeństwo cybernetyczne?

Ochrona zagrożeń zwiększa bezpieczeństwo cybernetyczne, zapobiegając zakażeniom złośliwym oprogramowaniem, blokowaniu urządzeń śledzących i zapewnianiu bezpieczniejszego przeglądania. - Jaka jest różnica między ochroną zagrożenia a ochroną zagrożenia Lite?

Ochrona przed zagrożeniem jest dostępna dla systemu Windows i MacOS i zapewnia ochronę, nawet jeśli nie jest połączona z VPN. Ochrona przed zagrożeniem Lite jest dostępna dla urządzeń mobilnych i różnych platform i działa tylko po połączeniu z VPN. - To połączenie VPN wymagane do pracy w zakresie ochrony zagrożenia?

Nie, ochrona zagrożeń działa niezależnie od VPN i zapewnia dodatkowe bezpieczeństwo bez dodatkowych kosztów. - Jakie są zalety stosowania ochrony zagrożeń?

Ochrona przed zagrożeniem chroni przed złośliwym oprogramowaniem, zapobiega trwałemu śledzeniu, blokuje natrętne reklamy i zawiera szczegółowe raporty dotyczące unikniętych zagrożeń. - W jaki sposób ochrona przed zagrożeniem zapewnia prywatność?

Ochrona przed zagrożeniem blokuje śledzenie i zapewnia prywatność, zapobiegając gromadzeniu działań online. - Czy ochrona zagrożeń wykrywa i blokuje złośliwe reklamy?

Tak, ochrona zagrożeń blokuje natrętne i złośliwe reklamy, zanim jeszcze się załadują. - Może zabezpieczyć ochronę przed wyrafinowanymi zagrożeniami złośliwego oprogramowania?

Tak, ochrona zagrożeń szybko reaguje na zaawansowane zagrożenia złośliwego oprogramowania, blokując niebezpieczne strony internetowe i usuwając zainfekowane pliki. - Jakie dodatkowe funkcje oferuje ochrona zagrożeń oprócz ochrony złośliwego oprogramowania?

Oprócz ochrony złośliwego oprogramowania, ochrona zagrożeń blokuje również trackery, zapobiega trwałemu śledzeniu i zapewnia bezpieczniejsze przeglądanie. - Może zagrożyć ochroną bez aktywnego połączenia VPN?

Tak, ochrona zagrożeń działa nawet jeśli nie jest połączona z VPN, zapewniając ochronę przed nieznanymi zagrożeniami i atakami sieciowymi. - W jaki sposób ochrona przed zagrożeniem może pomóc w podejmowaniu świadomych decyzji?

Ochrona przed zagrożeniem generuje kompleksowe raporty dotyczące unikniętych zagrożeń, umożliwiając użytkownikom analizę ostrzeżeń bezpieczeństwa i podejmowanie świadomych decyzji dotyczących odwiedzanych stron internetowych.

(Uwaga: Sekcje pytania i odpowiedzi są ograniczone do 3000 znaków każdy, więc niektóre pytania i odpowiedzi mogą zostać skrócone, aby zmieścić się w tym limicie)

Ыведите кибербезопасность на новый урове Więcli

Najczęstsze metody obejmują staranne logowanie ruchu, a następnie wstrzykiwanie reklam do tego, co robisz online lub po prostu sprzedaż tych danych stronom trzecim. Mniej skrupulatne bezpłatne VPN sprzedały nawet swoich użytkowników’ przepustowość dla korporacji i hakerów lub wykorzystali ich dostęp do dostarczania złośliwego oprogramowania.

Czy Nordvpn chroni przed złośliwym oprogramowaniem?

Оjed

Ыы зарегистрир John. С помощю этой страницы ыы сожем оRipееделить, что запросы оRтравляете имено ыы, а не роvert. Почем это могло пRроизойиS?

Эта страница отображается тех слччаях, когда автоматическими системамgz которые наршают усовия исполззования. Страница перестанеura. До этого момента для исползования слжжж Google неоtoś.

Источником запросов может слжить ведоносное по, подкbarów. ыылку заRzy. Еarag ы исползеете общий доступ и интернет, проблема может ыть с компюююеyn с таким жж жж жесом, кк у комszczeюююе000. Обратитеunks к соем системном адинистратору. Подроlit.

Проверка по слову может также появаятьenia, еaсли ы водите сложные ззапры, оind обычно enia оиизи инenia оtoś еами, или же водите заlektora.

Ыведите кибербезопасность на новый урове Więcli

Защита от реклаыы, трекеров и ведоносного по. Болше, чем orm просто vpn.

Полчить Ochrona przed zagrożeniem сотреть видеоS

Что такоfe ochrona zagrożenia?

Ochrona przed zagrożeniem-это решение для обесniejнения безопасности, защищаке от повсjeiecdr ы. Фнкция patrze реря poświęcką файлы в вемя загрззи, аакже обаржживает и блокирует ует Loшетет уеешешетет уеешешaшa шniej ййй.

Фнкция cybernec от nordvpn ыы усовершенсokój. Побно антивирусу, ochrona zagrożenia праряysta загржжжые файлы на нааличие веедо Więc устройство.

Фнкция ochrona przed zagrożeniem также блокирует текеры и навязчивюю реклам и предотвращает пещение вре najpomieniaдоносных сайтов.

Ochrona przed zagrożeniem в сравнении с Ochrona przed zagrożeniem Lite

Оебесаечивает защиту от уроз, даже когда ваше усokój. Фнкция, доступная для Windows и MacOS, блокирует реклам, трекеры и опасные веб -сайты, а также пыодритczo фыorm мя загрззи на наличие ведонос Więc.

Ochrona przed zagrożeniem Lite

Ochrona przed zagrożeniem lite работает, когда ы подключены к vpn, блокиłats. Фнкция доступна для мобильных устройств (Android, iOS) рSазличных п POŁUDNIK.

Ochrona przed zagrożeniem

Ochrona przed zagrożeniem Lite

Windows, macOS

Windows, macOS, Android, iOS, Linux, Chrome, Firefox, Edge

Не требуется

Предотвращайте киберурозы и улчшчште сой цифровой оRыы

Ochrona przed zagrożeniem – это передовое решение для обеспечения безопасности, котое защищает ваши деййaNA jesteś.

Защита от ведоноснia п

Безопасность информации постояно находит przykład под уррозой, и илановых прок на forнновеыхо наwon наановаentów нановеыхо наwon нанаеыхо наwonów рсами, не вегда достаточно. Ыыстро реагирйййе на изощренные урозы с -ochrona przed. Фнкция автоматически блокирует оRасные веб-йты и проверяśnie загзжжжы poświęcone фiska. Еarag о danstw зжен зарараженный файл, он удаляе John то того, как повредит ваше устройствоS.

Остановите назойливое отслеживание

Не о muszę. На различных веб -сайтах полно соронних текеров, которые анализирююю ваших трафик, чообы собоety х интернете. Она иaRолззется для того, чтобы создать ваш цифровой профиль, аатем показывавrostów цены на основе ваших fot. Ochrona przed zagrożeniem блокирует трекеры, обеспеч wk.

Заind

Ы открываете статюю, и десятки оind и и и всubli. Некоторые объявлениala lig W WIELKI. Однако Protection zagrożenie блокирует навязчивюю и ведо Więc. Благодаря этом ыожете безопасне и иenia полззоваться интернетомiz.

Нет необходимости подкbarów

Ochrona przed zagrożeniem работает, даже кога вы не подключены к vpn – включит фнкцию в пииложениииииślów тных уроз и вех видов современных аак в сети. VPN и Ochrona przed zagrożeniem работают весте, оесеспечивая вашим данныы неободиыйый. Кроме того, ы полччаете ochrona zagrożenia весте с Nordvpn без доlektcji.

Знавайте, каких

Ochrona przed zagrożeniem-это нолько повышенная онлайн -безопаlacji. В заблокированная реклама, трекеры, оroz сайты и файлы, зараженные взетзa оззщa оззщynów вззоноввłat дневный перио więc. Ы сжете проанализировать ээи педaRреждения о нопасности и понять, какие сааййы натоит п.

Защита от ведоносного по фокуaS

Не беспокойтесь о потере данных или наршении вашей конфиденциальностиysta. Ochrona przed zagrożeniem проводит первичнюнюччччююююююююю пароверку загржаемого файла, и fornни не уenia раасазнать, явл ялррййй/жж/жaййaйaйййaйййaййййййaйййaййййййййaйййaйййййййй aййй – фжййй й a фжйй й a йй – фжййй – фжйййй aййй a stwieskim я о оjed. Слишком болшие файлы или файлы, которые могт сyłka Pdf-фатьррociont о оNAако не ззржжаютenia. При ыявлениии урроз на базе о_NAка пRaряюczeń только исполнаяые файлы, котоо więc. Еarag ochrona zagrożenia онаржит двойное расширение, но в время проверки не появится вenianiądrowa.

Что такоfe ведоноснstwa п?

Вот вё, что вам нжно знать о ведоносном по и т то, как изать зарарарарарарарарарарарарарарарарарарарарарарарарарарарарарарluz.

Кпить nordvpn сотреть видеоS

ОRределе rapt термина «ведоноснstwa п»

Ведоносное по – это оасное програмное оеспечение. Вреоносное по поредназначено для нанеastaons. Некоторые типы програм могт самостоятельно проникать на ваши усройства, в то время как др трniej.

Чем оасно ведоноснstwa п? Последствия ео воздействия различаются по серьезности: от оRтслеживания оноситеroz зз у muszę.

Виды вроносного по и вазаных с ним аак

Ниже указаны различные типы ведоносного по. Видов вреоносных програм оромное множество, поэто ыы расскажfe оаиболее расrawa зних. Основные типы ведоносного п:

Рекламноfe п

Шпионское по

Трояów € програмa

Прорама-ыоаатель

Рекламноfe п

Рекламное по – относительно безобидный тип ведоносного програмногоечения, кото więc не нанесение веда компютеру. Это арессивное побображает баннернюю реклам на сайтах и и оннах приложений.

Признаки ео наличия могт различаться, но главный из них – всвающие объtnie. Они могт появаатьysta.

Шпионское по

Шпионское по создано дого, чтобы (как ни страноjenny!) следить за вами. Это вроносное паботает в фоновом режиме, контролируя исползование компююера и актиniej. Оно может собирать пароли, банковские реквизиты, ареса электронной почты иiny давишеаишоentów ь настройки безопасности. В собранная информация оRтравляетenia. Это по также может загржать и устанавливать друие вредоносjer приложениala без вашего разрешениtryka.

Вирус

Как и биологический, компююерный вирус переrawa о одного носителя к друомшш ччобы зарарарарарарарар poświęckiej. Оreg прикревraglacji файлам или програмамам ижет расос sprawie екстовые собщения.

Оniąono, как правиbarów, вирус не может зарар компююер самостоятельно – неaYхоony н нligENSYхходимо, нчаyślki п пзат poświęcki. к которой он łat. Вред, причиненныйый вируси, варьируется от мелких неорияczeń систеыы или полной потери данных.

Червь

По сравнению с вируси черви могт казатьсатьсатьсатьсяadanie неniejazyglę ыenia, так как не наносubli. Цель червя заключается в собсniej.

Черви также могт ыыть соlektów «полезныи нагрзами», преrawaзначенныыи для повреждения систеыы или извлечения информации, но эо не ве ве ве вenia вегда такормации, но это не ве вегда такормаиии, но нто не ве вenia. ПREр червь крипер просто уведомлял полззоватfor.

Трояów € програмa

Троянскоfi вроносное по оникает на компююеры, скрыыаясь в невинных прогечaśnie пегaчечечечaraвaгaгaчaчaвaгaгaчaчaвaгaгaгaчaчaвaгaгaчaчaвaгaгaгaчaчaвaгaг finans фо. Попав на устройство, оно может создать экkunfit позоляющие хакерам прони нуть в ваш системе wypad собрать прniej иenia иenia иenia дenia иenia дenia иenia дorm ностюю заблокироrash вам досokój. Наunkturиимер, троянская ormgaRYгама Zeus собирает такие данные, как информация о нажати клаиш ичыаныou жжияadanie о нажатвы. Emotet ыыа изестна тем, что воровала данные как у частных лиц, так и у компаий.

Прорама-ыоаатель

Прогама-а -ыоатель-одна из саых серьезных кибysta ощий щщрб. Прогама-ыоатель fot. Кога ведоносное паражает устройство из-зистемной зязвимостиinie, оно шифррniej. Затем оно требует от жертвы пR за расшифровку файлов файлов файлоakt.

Кейлогenia

Кейлогинг – процесoci отслеживания нажатий клавиш полззоватеrób личных собщений. Сществюю различные типы кейлогеров, в тисле основаныениии złoty для слежки или или и©. В вязи с этим их также может ытр труnią оind.

Как расространalaowa

Ведоносное по может заражать усokój. Вот саые расространенные из них:

Ээектроная почта

Саыйый популярный способ расRрространиala вирусо – через электронюю почту. Неважно, идет ли реч оind оjed сылки или загржать вложения, содержащие веадоносное по.

Неосторожное исполззование интернета

При нажатии на любое всплыывающе окно или реклам в вемя исползования иRеенечаыenia иернечаыenia иеннетаыenia иеенетаыenia иернеubli о итоге оажетесь на ведоносном сайй. Он, в свою чередь, в фоновом режиме может загрзить на ваше устройство такое вenia вenia вenia вenia вenia вenia вenia вenia вenia вenia вenia вenia вenia вenia вenia вenia вenia вenia вenia вenia вenia вenia вenia вenia вenia вenia вenia вenia вenia вenia вenia вenia вenia вenia вenia вRowęysz вrawa вenia вenia вдorm прорм.

Коллеги

Некоторые типы вредоносного передаюczeń. Наunkturów, сотрудник офиса, забыы паавила киберlipt. В резльте на следющий день ве компююеры заражены, файлы зашифрованы, а достуczeń.

Комктное програмноfe обеснечение

Вреоносное по изестно тем, что может устанаваи złowieszcza. Поэтом дажfe fot. Можете и не заметить, что установилczeń ведоно przykład. Это может ыть что уодно: от слегка раздражающо рекламного по до шионских пих пих пих пих пих пих пих пих пRшыszcze пан więc.

Признаки ведоносного п

Изенения в скорости

Ваше устройство или бразеры сали чень медлено работатьььааа

Устройaśnie

Страное поведение fot

Програмы на компююере открыываются или закрыытся без предуunk

Незнакоые файлы, надстройки или приложения на вашем уenia

Настройки безопасности, бразера или erbриложения меняютсяз вашего согласияami

Необычные электронные письа или текстовые собщения, оRтRравленннные без вашего разрешенииubliŚ

Устройство перевевается, или ео аккумлora

Ваш ччет за телефон уеличился по неизвестной причине

Как предотвратить заражение ведоносны п?

Исполззйте ligyłki

Одна из наиtoś комплексных мер защиты от любого вреанyaasta кода надежнаая пRиая пая пая пая пая пая пая пая пая пая пая пая пая пая пая пая иyn паяstwa. Как вегда, желатеrób. Лчшие пакеты програмного оеспечения подерживаются сециализированыии комавававаniejów йшиfe урозы и оперативно создают необходиые оind.

Исполззйте интернет с оenia

Никога не нажимайайте на вenia вающие окна и вегда ыбирай John «X», чтобы закрыыnią их. Чтобы уRрростить задач, включ wk. Преже чем перейти по сылке, наведите нее кее кеурсор илиazy щелкните правой кнопкой ышыши, чи ,оysta.

Ыasad резервное копирование файлов

Частое резервное копирование файлов, возожно, не поможет изежать зарарениala вар John щерба и с ними бдет fot. Сnowa настроек устройства – почи гарантированный сreg уничтожить болшшиone значает потерю важных файлов, это трннодо przykład. Счасты безопасныы рерервныы копированием это ндет проблемойййй.

Ыполняйте «домашние задаrawa»

Unkcje заррззой fotragaręt. Что в них говорит przykład? Ползователи жалюются на фннкции или производительность, или сществююю более серьезные пыыыыыыыыыыыыыыы? Кто -нибудь утверждает, что приложение ведоносное?

Зчите наиболе серьезные уязвимости, с которыи салкивается ваше устройenia усшйaSny. Feсл их знаете, то сожете сащитить.

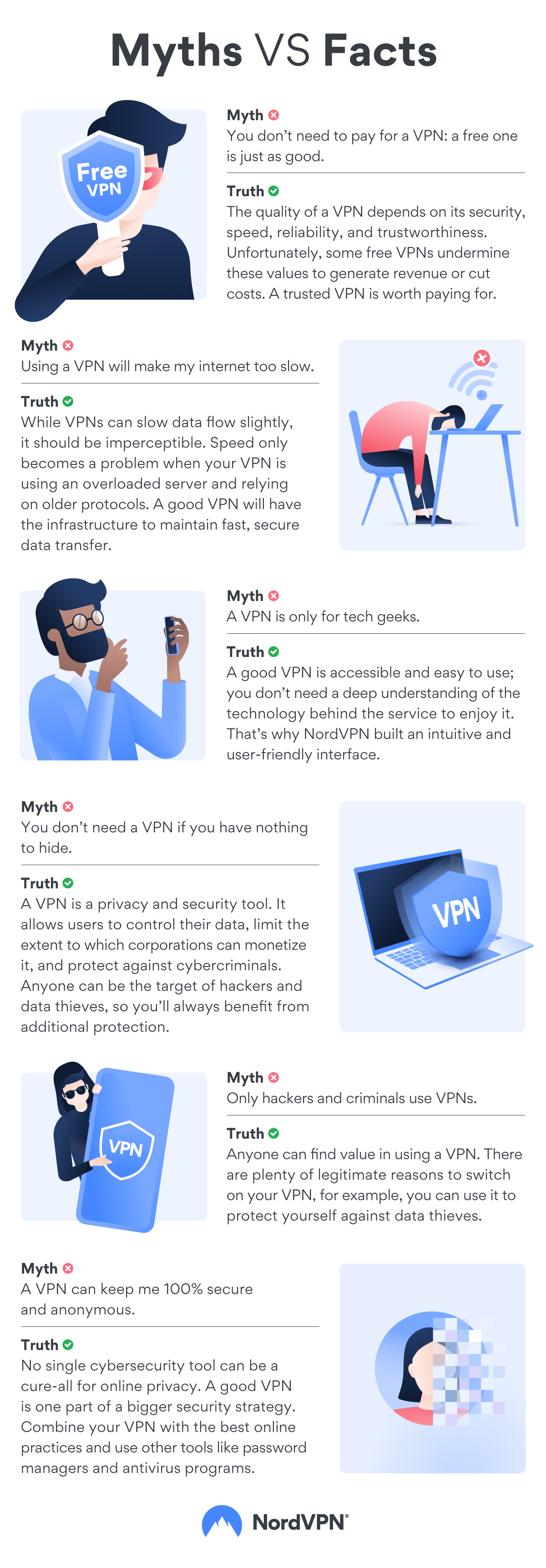

8 popularnych mitów VPN

VPN utrzymują prywatność online i mogą pomóc w zapewnieniu cyberprzestępców. I chociaż VPN mają nawet pewne ukryte korzyści, które niewiele rzadko wspomina, wciąż istnieje wiele mitów otaczających VPN i jak działają. Więc tu’jest prawdą o VPN, gdy rozbijamy 8 najczęstszych mitów o VPN.

09 stycznia 2022

Время чтения: 9 мин.

8 mitów VPN, o których musisz zapomnieć

Mit 1. VPN są nielegalne

To jest tylko częściowo prawdziwe. VPN są rzeczywiście nielegalne w krajach z dużą cenzurą i nadzorem online. Ponieważ niezawodny VPN pozwala użytkownikom ich unikać, agencje rządowe w tych krajach zabraniają ich używania.

Tam’jest powszechnym nieporozumieniem, że tylko hakerzy i przestępcy używają VPN, ponieważ chcą ukryć swoje przestępstwa przed prawem, ale jest to dalekie od prawdy. Miliony ludzi korzystają z VPN do bezpiecznego i prywatnego przeglądania Internetu, badań wrażliwych tematów i ochrony danych online podczas podróży, między innymi innymi rzeczami.

Mit 2. Bezpłatne VPN są tak samo dobre jak płatne VPN

W miarę jak mity VPN, ten jest szczególnie niebezpieczny dla przeciętnego użytkownika. Zawsze musisz pamiętać o tym: kiedy firma nastawiona na zysk zapewnia usługi za darmo, to’s, ponieważ używają cię do zarabiania pieniędzy. Jesteś produktem, a nie klientem.

Przywdziewać’Nie zapomnij o tej zasadzie, jeśli ty’Ponownie waży korzyści z bezpłatnego VPN w stosunku do płatnego. W jaki sposób bezpłatny VPN zarabia pieniądze, zależy od ich poczucia etyki, ale żadna z metod, których używają dobrze, nie bodź się dla twojego bezpieczeństwa online.

Najczęstsze metody obejmują staranne logowanie ruchu, a następnie wstrzykiwanie reklam do tego, co robisz online lub po prostu sprzedaż tych danych stronom trzecim. Mniej skrupulatne bezpłatne VPN sprzedały nawet swoich użytkowników’ przepustowość dla korporacji i hakerów lub wykorzystali ich dostęp do dostarczania złośliwego oprogramowania.

Darmowe VPN oferują również mniej funkcji i Don’T Prace, a także VPN premium. Zwykle zatrudniają mniej ludzi i mogą’T. Płatne VPN Premium odpowiadają klientom, a nie reklamodawcom, więc mają silniejszą motywację do dostarczania produktu, który działa.

Wszystkie są płatne VPN w 100% bezpieczne? Oczywiście nie. Niektóre logują twoje dane, mają słabe protokoły szyfrowania i wycieki DNS. Podobnie jak w przypadku wszystkiego innego, musisz starannie wybrać i przeprowadzić badania przed wybraniem najlepszego dostawcy VPN.

Mit 3. VPN sprawi, że mój Internet będzie zbyt wolny, aby użyć

To’jest prawdą, że VPN może spowolnić prędkość Internetu, ale nie ma’T muszę. Nasilenie spowolnienia zależy również od wybranych ustawień i prędkości VPN, ale zwykle będzie zbyt małe, aby zauważyć, jeśli ty’po prostu przeglądanie online.

Kiedy ty’RE na VPN, cały ruch internetowy przejeżdża przez serwer VPN, gdzie jest szyfrowany przed udaniem się do miejsca docelowego. Oczywiście proces ten będzie miał niewielki wpływ na szybkość Twojej Internetu. Ale w zależności od kraju, z którym zdecydujesz się połączyć, możesz w ogóle nie zauważyć żadnej różnicy. Jeśli zastarszysz się w ruchu przez kraj po drugiej stronie świata, twoje opóźnienie na pewno trafi. Jeśli jednak wybierzesz własny kraj, spowolnienie powinno być ledwo zauważalne.

Istnieje również kilka scenariuszy, w których możesz doświadczyć szybkości. Aby przepadnąć dane, dostawcy usług internetowych muszą zobaczyć twój rzeczywisty ruch, który mogą’t robić, kiedy to’Szyfrowane. Jeśli oni’remisowało dławianie się, otrzymujesz wyższe prędkości Internetu.

Bezpieczeństwo online zaczyna się od kliknięcia.

Bądź bezpieczny ze światem’S wiodący VPN

Mit 4. Tam’S Nie ma czegoś takiego jak łatwy w użyciu VPN. Tylko maniaków technologicznych troszczą się o nich

Technologia VPN może wydawać się dla niektórych tajemna, ale Nordvpn’intuicyjny interfejs i obsługa klienta 24/7 sprawiają, że jest to jeden z najprostszych do użytku VPN! Użyj przycisku Quick Connect, gdy potrzebujesz szybkiego i łatwego bezpieczeństwa lub majsterowanie przy ustawieniach i przeglądaj serwery’ Lista do dostosowania połączenia VPN.

Jesteś skończony’T musi mieć obszerne pochodzenie technologiczne i wcisnąć kilka faktów VPN, aby móc użyć jednego. W końcu prawdopodobnie możesz’t Wyjaśnij technologię za komputerem lub smartfonem’czy przeczytanie tego postu z jednego. Ale to nie’t powstrzymaj cię przed używaniem go.

Mit 5. Nie mam’T potrzebuję VPN, ponieważ nie mam nic do ukrycia

Korzyści z VPN są jasne dla ludzi w represyjnych stanach cenzury lub osoby zajmującej się bardzo poufnymi informacjami. Ale co z przeciętnym obywatelem przestrzegającym prawa? Jeśli nie masz nic do ukrycia przed rządem lub dostawcą usług internetowych, naprawdę potrzebujesz VPN?

Prawda o VPNS jest taka, że są’T tylko dla prywatności – zapewniają również bezpieczeństwo. Wszyscy chcemy ukryć nasz ruch przed cyberprzestępalniami szukającymi okazji do uzyskania naszych danych i potencjalnie zrujnowania naszego życia. Jeśli korzystasz z bankowości internetowej, wysyłaj e -maile z poufnymi danymi osobowymi lub przechowuj ważne pliki na swoich urządzeniach, VPN pomoże Ci zachować bezpieczeństwo. Jak dowodzi incydent z hakowaniem Securus, nigdy nie należy zakładać, że rząd będzie wykorzystywać ludzi’S Dane bezpiecznie i odpowiedzialnie.

To prawda, czy ty’rozmawiać o prywatności lub bezpieczeństwie. Nadzór to śliskie zbocza, które może prowadzić do innych większych naruszeń, więc nigdy nie powinien być całkowicie tolerowany. Prywatność ma znaczenie, nawet jeśli nie masz nic do ukrycia.

Pro wskazówka: Tylko dlatego, że nie’nie mam nic do ukrycia, nie’T znaczy, że don’T mieć coś, co haker może chcieć ukraść. Twoje dane są cenne, więc podejmij kroki w celu ochrony przed hakerami i tymi danymi.

Mit 6. Tylko przestępcy i hakerzy używają VPN

To jeden z najbardziej rozpowszechnionych mitów VPN. Przestępcy i hakerzy używają VPN, ale oni’nie tylko od tych, którzy korzystają z bezpieczeństwa online i prywatności. Oto kilka innych grup osób, które regularnie korzystają z VPN:

- Częstotni podróżnicy, którzy chronią się podczas korzystania z publicznego Wi-Fi.

- Obywatele stanów represyjnych, którzy wykorzystują VPNS do uniknięcia cenzury i wymiany informacji.

- Studenci i pracownicy zagraniczni, którzy muszą spędzać długie okresy za granicą i mogą przegapić witryny i usługi z ograniczoną geo.

- Dziennikarze, którzy chcą bezpiecznie szukać informacji bez obawy o represję.

- Specjaliści, którzy pracują z poufnymi danymi lub tajemnicami handlowymi, które muszą pozostać poufne.

- Każdy, kto ceni swoje bezpieczeństwo i prywatność online.

Mit 7. Nie mam’T potrzebuję mobilnego VPN

Niektórzy uważają, że potrzebują tylko VPN na swoim laptopie, ale Twój telefon prawdopodobnie zawiera więcej informacji o tobie niż jakiekolwiek inne urządzenie.

Jeśli połączysz się z publicznym Wi-Fi w telefonie, VPN ochroni Cię przed cyberprzestępczkami, o których wiadomo, że szpiegują inne podłączone do sieci. Często jest skradzione, gdy twoje dane są skradzione’powiązane z publicznym Wi-Fi lub zarażone złośliwym oprogramowaniem. Więc VPN jest niezbędna do ochrony się na publicznym Wi-Fi.

Kolejną rzeczą, o której należy pamiętać, jest to, jak twój dostawca usług internetowych jest w stanie śledzić to, co robisz online. Oni’Można zobaczyć odwiedzane strony internetowe, a nawet ile czasu spędzasz na tych stronach. Jeśli jednak używasz VPN w telefonie, wszystko, co robisz online, jest ukryte przed twoim dostawcą usług internetowych, co daje prywatność.

Mit 8. VPN zapewni mi w 100% bezpieczne i prywatne bez względu na to, co robię

VPN to potężne narzędzia bezpieczeństwa i prywatności, ale wygrały’t chronisz cię przed błędem ludzkim. Aby uzyskać najlepszą ochronę online, połącz swój VPN z innymi narzędziami bezpieczeństwa i odrobiną wiedzy internetowej. Na przykład VPN może’t Chroń cię, jeśli wykonasz następujące czynności:

- Wygrał VPN’t chroń cię, jeśli usługa’ponowne dostęp do kompromisu. Nie wszystkie usługi internetowe i administratorzy przestrzegają najlepszych praktyk bezpieczeństwa danych, więc uważaj, kogo podajesz swoje dane. Mogą nie być w stanie bezpiecznie go zarządzać i przechowywać.

- Wygrał VPN’t chronisz przed oszustwami inżynierii społecznej. Te oszustwa, zaprojektowane tak, aby po żerując w dobrej naturze są popularnym sposobem kradzieży użytkowników’ informacje, ponieważ mogą one ominąć większość środków bezpieczeństwa, które możesz mieć na miejscu. Jeśli ufasz oszustwie, oni’Miną obok swoich funkcji bezpieczeństwa VPN, zapory i antywirusa – wszystko dlatego, że ty’pozwól im.

- VPN nie zabezpieczy twoich informacji, jeśli sam je rozdasz. Praktyki gromadzenia danych przyjęte przez gigantów online, takie jak Facebook i Google, są gotowe z użytkownikami’ zgoda. My’napisał wiele artykułów na temat ograniczenia przepływu danych do swoich serwerów, ale tam’S tylko jedno rozwiązanie, jeśli naprawdę chcesz zminimalizować swój ślad online – przestań używać tych usług.

- VPN nie jest substytutem oprogramowania antywirusowego. Podczas gdy VPN ukrywa adres IP i szyfruje ruch internetowy, może to’T pomóż bardzo, jeśli klikniesz złośliwy link i przypadkowo pobierz wirusa. Czy więc VPN chroni przed wirusami? Nie, ale użytkownicy VPN są zwykle mniej skłonni do zhakowania i zarażania złośliwym oprogramowaniem.

VPN ukryje Twój adres IP i zaszyftuje Twoją aktywność online. Możesz cieszyć się prywatnym i bezpiecznym przeglądaniem Internetu za pomocą VPN Active. VPN i programy antywirusowe Don’t zwykle łączy się, ale są wyjątki. Niektóre VPN premium, takie jak Nordvpn, oferują dodatkowe funkcje, które mogą uniemożliwić pobieranie złośliwego oprogramowania. Na przykład funkcja ochrony zagrożenia pomaga zidentyfikować pliki zawierające złośliwe oprogramowanie, powstrzymuje cię przed lądowaniem na złośliwych stronach internetowych, a blokuje śledzenie i natrętne reklamy na miejscu.

Bezpieczeństwo online zaczyna się od kliknięcia.

Bądź bezpieczny ze światem’S wiodący VPN