Czy mogę dostać wirusa na moim routerze? Wszystko co musisz wiedzieć

Linksys jest świadomy złośliwego oprogramowania o nazwie Księżyc To wpłynęło na wybrane starsze routery Wi-Fi Linksys oraz punkty dostępu i routerów bezprzewodowych N. Będziemy pracować nad dotkniętymi produktami z rozwiązaniem oprogramowania, który ma zostać opublikowana na naszej stronie internetowej w nadchodzących tygodniach.

Czy mój router ma wirusa?

Win32/Sality najnowszy komponent: główny zmieniacz DNS routera o nazwie Win32/Rbrute

Wirus Wi-Fi Chameleon zaraża całe miasta „jak choroba w powietrzu”

Zdefiniowany atak zatrucia DNS

Zabezpiecz swój router: Jak pomóc zapobiec kolejnemu usunięciu internetowi

Win32/rbrute.A skanuj Internet stron administracyjnych routera, aby zmienić wpis dla głównego serwera DNS. Rogue DNS Server następnie przekierowuje użytkowników do fałszywych witryn internetowych, które są częścią operacji Win32/sality.

W momencie naszego dochodzenia w Win32/Rbrute są celem następujących routerów.A:

- Airve WT-2000Arm

- Routery Cisco pasujące do „poziomu_15_” w atrybucie HTTP Realm

- D-Link DSL-2520U

- D-Link DSL-2542B

- D-Link DSL-2600U

- EDIMAX AR7084

- Huawei Echolife

- TP-Link

- TP-Link TD-8816

- TP-Link TD-8817

- TP-Link TD-8817 2.0

- TP-Link TD-8840T

- TP-Link TD-8840T 2.0

- TP-Link TD-W8101G

- TP-Link TD-W8151N

- TP-Link TD-W8901G

- TP-Link TD-W8901G 3.0

- TP-Link TD-W8901GB

- TP-Link TD-W8951nd

- TP-Link TD-W8961nd

- TP-Link TD-W8961nd

- ZTE ZXDSL 831CII

- ZTE ZXV10 W300

Rozwiązanie

Unikaj zainfekowanych stron internetowych

Popularne strony internetowe, takie jak Google lub Facebook, mogą być zablokowane przez Twój produkt ESET. Jeśli produkt ESET wykrywa Win32/sality, Win32/rbrute lub Win32/fareit, komputer, router lub router publiczny w sieci mogą być zarażone przez atak zatrucia DNS. Nie zalecamy otwierania tych stron internetowych, dopóki nie upewniłeś się, że infekcja zostanie oczyszczona.

Jak mogę się chronić?

- Utrzymuj swój produkt ESET na bieżąco – Specjaliści w ESET Virus Lab codziennie analizują zagrożenia online i wydają regularne aktualizacje, aby stale poprawić poziom ochrony użytkowników ESET. Domyślnie produkt ESET aktualizuje moduły kilka razy dziennie. Te aktualizacje umożliwiają szybkie wykrywanie pojawiających się zagrożeń i zachowują komputer przed stronami i pobrane pliki, do których możesz zostać przekierowany z powodu zatrucia DNS.

- Informuj oprogramowanie w router – Nowe łatki bezpieczeństwa i aktualizacje oprogramowania układowego pomagają chronić router przed niewłaściwym użyciem. Regularnie sprawdź stronę administracyjną routera lub narzędzie konfiguracyjne, aby uzyskać aktualizacje oprogramowania układowego.

- Zmień domyślną nazwę użytkownika i hasło – Routery często używają domyślnych poświadczeń do początkowej konfiguracji. Domyślne informacje logowania są łatwe do odgadnięcia i można je znaleźć w Internecie. Zmień domyślną informację logowania na unikalną nazwę użytkownika i silne hasło.

- Wyłącz zdalne zarządzanie – Korzystając z tej funkcji, możesz zezwolić użytkownikowi na konfigurację, aktualizację i sprawdzenie statusu routera. Zalecamy wyłączenie zdalnego zarządzania, gdy nie używasz go, aby zminimalizować narażenie na ataki na router spoza sieci lokalnej.

- Zastanów się nad zmianą nazwy punktu dostępu – Wybierz nazwę punktu dostępu, która nie zawiera nazwy urządzenia, nazwy producenta ani innych informacji, które ujawniają, jakiego rodzaju routera używasz. To prosta zmiana i sprawia, że ostateczny atak jest nieco trudniejszy.

- Wyłącz Universal Plug and Play – Jeśli UPNP nie jest usługą, której używasz, powinieneś wyłączyć tę opcję w ustawieniach routera. Z włączoną UPNP router jest bardziej wrażliwy, a do uwierzytelnienia można uzyskać dostęp do uwierzytelnienia.

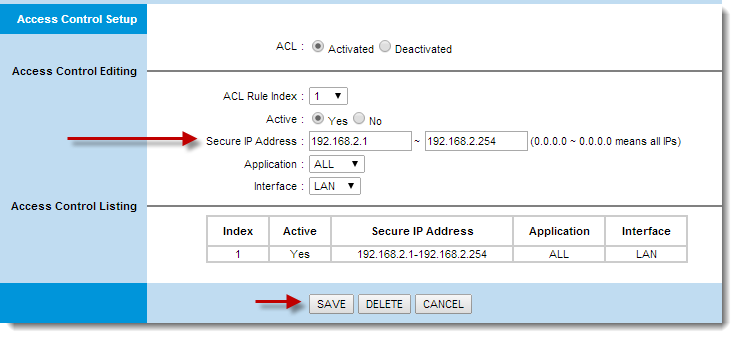

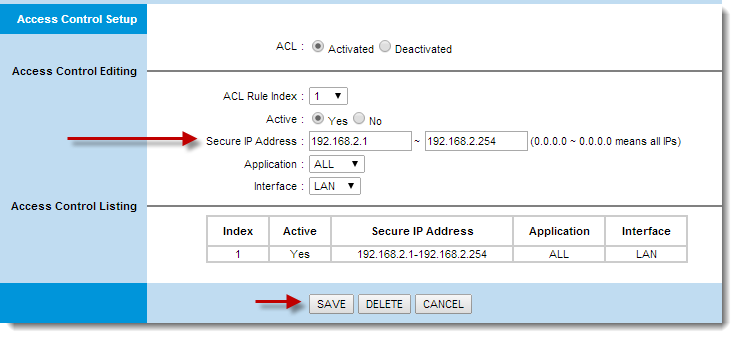

- Ogranicz dostęp do interfejsu internetowego routera tylko do Twojej sieci LAN – Zezwalaj tylko na określony zakres adresów IP zlokalizowanych w sieci LAN (sieć lokalna), aby uzyskać dostęp do interfejsu internetowego routera. Na przykład, jeśli Twój adres IP to 192.168.2.25 i jest odziedziczony z serwera DHCP routera, zezwól na podsieci/zakres adresów IP z 192.168.2.1 do 192.168.2.254 (rysunek 1-2 jest przykładem strony administratora routera-Twoja strona może być inna).

Mój router jest zarażony. Co powinienem zrobić?

Skonsultuj się z producentem routera

Kroki wymienione poniżej są szczegółowo wyjaśnione w przewodniku użytkownika użytkownika/administracji routera. Wsparcie techniczne ESET nie zapewnia pomocy w zakresie zarządzania i konfiguracji routera.

- Upewnij się, że Twój produkt ESET jest aktualny i odbiera aktualizacje modułu (wcześniej aktualizacje bazy danych Signature Virus Signature).

- Zaktualizuj produkty ESET – sprawdź najnowsze moduły produktów

- Zresetuj router, aby użyć ustawień domyślnych.

- Zmień hasło do routera.

- Upewnij się, że zdalne zarządzanie w router jest wyłączone.

Czy mogę dostać wirusa na moim routerze? Wszystko co musisz wiedzieć

Linksys jest świadomy złośliwego oprogramowania o nazwie Księżyc To wpłynęło na wybrane starsze routery Wi-Fi Linksys oraz punkty dostępu i routerów bezprzewodowych N. Będziemy pracować nad dotkniętymi produktami z rozwiązaniem oprogramowania, który ma zostać opublikowana na naszej stronie internetowej w nadchodzących tygodniach.

Czy mój router ma wirusa?

Aby uzyskać więcej informacji o tej operacji, odwiedź następujące zasoby ESET:

- Win32/sality najnowszy komponent: router’S GROADY DNS Changer o nazwie Win32/Rbrute

- Wirus Wi-Fi Chameleon zaraża całe miasta ‘Jak choroba w powietrzu’

- Zdefiniowany atak zatrucia DNS

- Zabezpiecz swój router: Jak pomóc zapobiec kolejnemu usunięciu internetowi

Win32/rbrute.A skanuj Internet stron administracyjnych routera, aby zmienić wpis dla głównego serwera DNS. Rogue DNS Server następnie przekierowuje użytkowników do fałszywych witryn internetowych, które są częścią operacji Win32/sality.

W momencie naszego dochodzenia w Win32/Rbrute są celem następujących routerów.A:

- Airve WT-2000Arm

- Pasowanie routerów Cisco “poziom_15_” W atrybucie HTTP Realm

- D-Link DSL-2520U

- D-Link DSL-2542B

- D-Link DSL-2600U

- EDIMAX AR7084

- Huawei Echolife

- TP-Link

- TP-Link TD-8816

- TP-Link TD-8817

- TP-Link TD-8817 2.0

- TP-Link TD-8840T

- TP-Link TD-8840T 2.0

- TP-Link TD-W8101G

- TP-Link TD-W8151N

- TP-Link TD-W8901G

- TP-Link TD-W8901G 3.0

- TP-Link TD-W8901GB

- TP-Link TD-W8951nd

- TP-Link TD-W8961nd

- TP-Link TD-W8961nd

- ZTE ZXDSL 831CII

- ZTE ZXV10 W300

Rozwiązanie

Unikaj zainfekowanych stron internetowych

Popularne strony internetowe, takie jak Google lub Facebook, mogą być zablokowane przez Twój produkt ESET. Jeśli produkt ESET wykrywa Win32/sality, Win32/rbrute lub Win32/fareit, komputer, router lub router publiczny w sieci mogą być zarażone przez atak zatrucia DNS. Nie zalecamy otwierania tych stron internetowych, dopóki nie upewniłeś się, że infekcja zostanie oczyszczona.

Jak mogę się chronić?

- Utrzymuj swój produkt ESET na bieżąco – Specjaliści w ESET Virus Lab codziennie analizują zagrożenia online i wydają regularne aktualizacje, aby stale poprawić poziom ochrony użytkowników ESET. Domyślnie produkt ESET aktualizuje moduły kilka razy dziennie. Te aktualizacje umożliwiają szybkie wykrywanie pojawiających się zagrożeń i zachowują komputer przed stronami i pobrane pliki, do których możesz zostać przekierowany z powodu zatrucia DNS.

- Informuj oprogramowanie w router – Nowe łatki bezpieczeństwa i aktualizacje oprogramowania układowego pomagają chronić router przed niewłaściwym użyciem. Regularnie sprawdź stronę administracyjną routera lub narzędzie konfiguracyjne, aby uzyskać aktualizacje oprogramowania układowego.

- Zmień domyślną nazwę użytkownika i hasło – Routery często używają domyślnych poświadczeń do początkowej konfiguracji. Domyślne informacje logowania są łatwe do odgadnięcia i można je znaleźć w Internecie. Zmień domyślną informację logowania na unikalną nazwę użytkownika i silne hasło.

- Wyłącz zdalne zarządzanie – Korzystając z tej funkcji, możesz zezwolić użytkownikowi na konfigurację, aktualizację i sprawdzenie statusu routera. Zalecamy wyłączenie zdalnego zarządzania, gdy nie używasz go, aby zminimalizować narażenie na ataki na router spoza sieci lokalnej.

- Zastanów się nad zmianą nazwy punktu dostępu – Wybierz nazwę punktu dostępu, która nie zawiera nazwy urządzenia, nazwy producenta ani innych informacji, które ujawniają, jakiego rodzaju routera używasz. To prosta zmiana i sprawia, że ostateczny atak jest nieco trudniejszy.

- Wyłącz Universal Plug and Play – Jeśli UPNP nie jest usługą, której używasz, powinieneś wyłączyć tę opcję w ustawieniach routera. Z włączoną UPNP router jest bardziej wrażliwy, a do uwierzytelnienia można uzyskać dostęp do uwierzytelnienia.

- Ogranicz dostęp do interfejsu internetowego routera tylko do Twojej sieci LAN – Zezwalaj tylko na określony zakres adresów IP zlokalizowanych w sieci LAN (sieć lokalna), aby uzyskać dostęp do interfejsu internetowego routera. Na przykład, jeśli Twój adres IP to 192.168.2.25 i jest odziedziczony z serwera DHCP routera, zezwól na podsieci/zakres adresów IP z 192.168.2.1 do 192.168.2.254 (rysunek 1-2 jest przykładem strony administratora routera-Twoja strona może być inna).

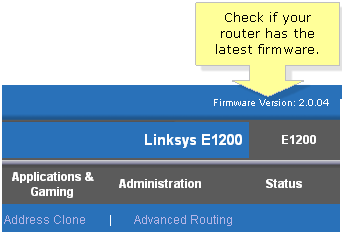

Rysunek 1-1

Kliknij obraz, aby wyświetlić większy w nowym oknie

Mój router jest zarażony. Co powinienem zrobić?

Skonsultuj się z producentem routera

Kroki wymienione poniżej są szczegółowo wyjaśnione w przewodniku użytkownika użytkownika/administracji routera. Wsparcie techniczne ESET nie zapewnia pomocy w zakresie zarządzania i konfiguracji routera.

- Upewnij się, że Twój produkt ESET jest aktualny i odbiera aktualizacje modułu (wcześniej aktualizacje bazy danych Signature Virus Signature).

- Zaktualizuj produkty ESET – sprawdź najnowsze moduły produktów

- Zresetuj router, aby użyć ustawień domyślnych.

- Zmień hasło do routera.

- Upewnij się, że zdalne zarządzanie w router jest wyłączone.

- Ogranicz dostęp WAN (sieć szerokiej obszaru) do routera. Możesz to osiągnąć, ograniczając dozwolone połączenia tylko do tych z własnej sieci LAN – patrz powyżej, aby uzyskać instrukcje.

- Zrestartuj swój komputer.

Jeśli używany router nie korzysta z obecnej technologii bezpieczeństwa, możesz zmniejszyć ryzyko dla swojego systemu, kupując nowszy router.

Potrzebujesz pomocy w Ameryce Północnej?

Jeśli jesteś klientem ESET w Ameryce Północnej i potrzebujesz pomocy, odwiedź helpus.eset.com, aby porozmawiać z technikiem na żywo, wyświetlić dokumentację produktu lub zaplanować konsultację z doradcą ESET Home.

Czy mogę dostać wirusa na moim routerze? Wszystko co musisz wiedzieć

Don’często myśl o naszych routerach – dopóki coś pójdzie nie tak. Kiedy to się stanie, możesz zacząć się zastanawiać Czy mogę dostać wirusa na moim routerze?

Cóż, nie szukaj dalej.

W tym artykule my’Wyjaśnij, czy złośliwe oprogramowanie routera jest możliwe i jak możesz zostać zarażony. Ponadto my’Podziel się wskazówkami dotyczącymi bezpieczeństwa, aby zapobiec ponownemu powtórki. Pozwalać’S Zrób to!

Czy mogę dostać wirusa na moim routerze?

Tak, możesz dostać wirusa na swoim router. Ma system operacyjny (OS), który automatycznie to oznacza’jest podatny na ataki.

Popularny przykład obejmuje VPNFILTER. To’s rodzaj złośliwego oprogramowania zaprojektowanego do narażania instalacji sieciowych. Po raz pierwszy zgłoszony w 2018 r., Zrobił ponad 500 000 urządzeń w ponad 50 krajach.

I VPNFILTER ISN’T jedyny:

Mirai i Meris Obecnie stanowią ponad 50% wirusów routera. Te dwa są bardziej wyrafinowane, szczególnie w celu wprowadzenia ataków DDOS na poziomie przedsiębiorstw.

Ale w jaki sposób wirusy dostają się do routerów?

Oto niektóre z najczęstszych scenariuszy:

Gganie haseł

Sprzedawcy sprzedają routery internetowe z łatwo dostępnymi nazwami użytkowników i haseł administratorów. Jest to wygodne dla użytkowników podczas procesu konfiguracji.

Niestety, Domyślne poświadczenia są łatwe do wyszukiwania w Internecie, I większość użytkowników zapomina je zmienić. Hakerzy mogą następnie odgadnąć ich drogę do router.

Ataki phishingowe

Cyberprzestępcy mogą również wysyłać ofiary uzasadnione wyglądające e-maile, aby je oszukać dostarczanie poufnych informacji. Na przykład mogą poprosić o twój router’S Pomieniowania logowania pod pozorem wsparcia technicznego.

Zwykle zaszczepiają poczucie pilności w swoich wiadomościach i sprawiają, że ich prośby trudno zignorować.

Dodatkowo wiadomości mogą zawierać szkodliwe linki i załączniki. Kliknięcie lub otwieranie wywoła instalację złośliwego oprogramowania.

Luki w routerach

Routery, jak każde inne urządzenie, mają luki bezpieczeństwa, które hakerzy mogą nadużywać. To obejmuje Błędy oprogramowania, złe konfiguracje, słabe szyfrowanie, otwarte porty, i więcej.

Cyberkryminale starają się szukać takich exploitów w sprzęcie sieciowym.

Jakie są potencjalne zagrożenia?

Złośliwe oprogramowanie routera może mieć tragiczne konsekwencje. Poniżej są niektóre z ryzyka, na które stoisz:

Kradzież danych

Cyberprzestępca, który hakuje router, może zdalnie śledzić wszystko, co robisz. Obejmuje to twoje Działania internetowe, transakcje finansowe i udostępnione pliki.

I to’S nie wszystkie:

Oni mogą Monitoruj inne podłączone urządzenia W Twojej sieci. Przykłady obejmują CCTV, inteligentne urządzenia, domowe centrum automatyzacji i inne. Ponadto intruz może wykorzystać zebrane dane, aby zagrozić ci i wymagać okupu.

Infekcje wirusów

Hakerzy Don’t Zatrzymaj się w infekowaniu routerów wirusami. Mają tendencję do Rozłóż złośliwe oprogramowanie jeszcze dalej, do innych urządzeń podłączonych do hotspotu.

Takie ataki mają znaczący wpływ na sieci i systemy przedsiębiorstw. Jeśli się powiedzie, mogą zatrzymać działalność biznesową.

Porwanie DNS

Atakujący, który wbija się w router, puszka Zmień domyślne ustawienia DNS i przekieruj użytkowników do szkodliwych stron internetowych.

Typowe obejmują Witryny phishingowe gdzie ofiary nieświadomie dostarczają danych osobowych. Inni mogą Cię zarażić pobieraniem do pobrania Drive-by.

Ataki botnetu

Czy wiesz, że twój hakowany router może stać się częścią botnetu? To’S Sieć zdalnie kontrolowanych zainfekowanych urządzeń używanych do uruchamiania duża skala ataki komputerowe.

Zawierają one kampanie spamowe, wyposażenie poświadczone i rozproszone ataki usługi (DDOS).

Ale nie martw się! Mamy rozwiązanie.

Jak usunąć wirusa z routera?

Przywdziewać’T panika, jeśli router ma wirusa. Poniższe kroki pomogą ci to naprawić:

- Odłącz router od Internetu. Routery wymagają odłączenia ich od sieci przed funkcjami krytycznymi.

- Wykonaj reset fabryki. Reset fabryczny przywraca urządzenie z powrotem do pierwotnego stanu. Usuwa wszystkie dane, ustawienia i dodatki, w tym złośliwe oprogramowanie.

- Skonfiguruj router. Zasilić router po wykonaniu resetowania fabrycznego, aby go ponownie skonfigurować. Zacznij od aktualizacji oprogramowania do najnowszej wersji. Następnie zmień hasło administratora na coś wyjątkowego i trudnego do odgadnięcia.

- Utwórz nową sieć Wi -Fi .

Pamiętaj, aby przypisać mu unikalną nazwę i hasło. Możesz także dodać sieć gości dla swoich odwiedzających.

Pamiętaj, aby przypisać mu unikalną nazwę i hasło. Możesz także dodać sieć gości dla swoich odwiedzających.

Jak zachować bezpieczeństwo?

Wiedza, jak naprawić infekcje wirusa routera. Ale to’jeszcze lepiej, aby im zapobiec!

Po prostu postępuj zgodnie z tymi zaleceniami:

- UstawMocne i długie hasło administracyjne dla routera. Może obejmować kombinację liczb, liter i specjalnych symboli.

- Wyłącz dostęp do zdalnego Aby zatrzymać nieautoryzowanych użytkowników.

- Zmień adres URL logowania do konsoli administracyjnej, jeśli urządzenie na to pozwala.

- Włącz swoją zaporę Aby zablokować niechciane połączenia.

- Zawsze Zaktualizuj oprogramowanie układowe routera Aby skorzystać z poprawek błędów i łatek bezpieczeństwa.

Ty’teraz będę mógł przeglądać bez zmartwień!

Streszczenie

Przyszedłeś tutaj, pytając, Czy mogę dostać wirusa na moim routerze? A teraz to wiesz’możliwe.

Twój router może zostać zainfekowany jak każde inne urządzenie zasilane przez system operacyjny. Cyberprzestępcy głównie polegają Ataki phishingowe, zgadywanie haseł i wykorzystywanie podatności Aby uzyskać dostęp do tego.

Jednak możesz teraz wyeliminować złośliwe oprogramowanie na dobre podziękowania dla naszego małego przewodnika. Ponadto nasze wskazówki dotyczące bezpieczeństwa zapewnią ci bezpieczeństwo przed przyszłymi wpadkami. Powodzenia!

Daniel Wabuge jest miłośnikiem technologii, pasjonatem Internetu, cyberbezpieczeństwa, hostingu, serwerów, VPN, IoT i ćpunem sprzętu komputerowego. Jako zaufany głos w świecie technologii, oferowanie czytelnikom unikalnego połączenia wiedzy technicznej i twórczego talentu jest tym, co robi najlepiej. Jest także certyfikowany przez IBM w zakresie ataków cyberbezpieczeństwa i narzędzi używanych przez cyberprzestępcy.

Jak złośliwe oprogramowanie może zainfekować Twój router Wi-Fi

To’S True: złośliwe oprogramowanie może teraz zainfekować router, co oznacza, że każde urządzenie podłączone do routera może zostać zainfekowane przez złośliwe oprogramowanie. Chroń się teraz.

13 lutego 2017

przez PSAFE Newsroom

Od lat pojawiły się doniesienia o routerach zarażonych złośliwym oprogramowaniem. Niestety, to’Teraz zgłasza się, że nowe szczepy złośliwego oprogramowania, takie jak Trojan Switcher, mogą zarażić jedno urządzenie, aby uzyskać dostęp do routera Wi-Fi. Ten rodzaj złośliwego oprogramowania jest często dystrybuowany za pośrednictwem złośliwych aplikacji, które są ukryte jako popularne aplikacje. Po zakażeniu złośliwego oprogramowania podłączonego do sieci może następnie zainfekować router i rozprzestrzeniać złośliwe oprogramowanie do wszystkich urządzeń podłączonych do sieci Wi-Fi.

Twój router nie jest’prawdopodobnie wyzdrowieje po zarażeniu tego rodzaju złośliwego oprogramowania – ty’Muszę kupić nowy router. Na szczęście tego rodzaju złośliwego oprogramowania można łatwo zapobiec, jeśli podejmiesz niezbędne środki ostrożności. Pamiętaj, aby pamiętać o najnowszych zagrożeniach złośliwego oprogramowania, oprócz ćwiczeń bezpiecznych nawyków online, takich jak unikanie podejrzanych linków. Przywdziewać’T Pobierz wszelkie aplikacje, które mają kilka plików do pobrania/recenzji lub wydają się podejrzane w języku lub projektowaniu. Ponadto uruchom zwykłe skanowanie wirusów na smartfonie, abyś mógł złapać złośliwe oprogramowanie przed rozłożeniem.

Co zrobić, jeśli router ma złośliwe oprogramowanie

Jak wspomniano, złośliwego oprogramowania, takiego jak Trojan przełącznika’Muszę kupić nowy router. To’S Dlaczego środki zapobiegawcze, takie jak praktykowanie bezpiecznych nawyków online i uruchamianie skanowania wirusów na urządzeniu, są tak ważne. Możesz także chronić swoje urządzenie przed złośliwymi stronami internetowymi i próbami phishing, aktywując bezpieczną nawigację za każdym razem, gdy przeglądasz sieć:

Jeśli twój router ma więcej “łagodny” Forma złośliwego oprogramowania należy jednak go usunąć. Przykładem tego jest złośliwe oprogramowanie Mirai; Ten rodzaj złośliwego oprogramowania służy do uzbrojenia urządzenia w celu ataków DDOS. Na szczęście po odłączeniu routera i ponownego uruchomienia złośliwego oprogramowania nie powinno już być na urządzeniu.

Jak stwierdzić, czy Twój router ma złośliwe oprogramowanie

Niestety routery nie są tak bezpieczne, jak powinny. Wiele z tego ma związek z producentem’projekt s, brak regulacji bezpieczeństwa urządzeń i brak troski o bezpieczeństwo wśród dostawców internetowych. Co więcej, routery Don’T.

Istnieje kilka sposobów, aby stwierdzić, czy Twój router został zarażony złośliwym oprogramowaniem. Należą do nich: zmiana na serwerze DNS; złośliwy serwer DNS porywający serwer w celu przekierowania ruchu internetowego do złośliwych witryn; i brakujące HTTPS, w których powinien być taki. Możesz sprawdzić, czy router został zainfekowany, czy nie, sprawdzając, czy ustawienia DNS są prawidłowe.

Jak zapobiec, aby router Linksys nie otrzymał złośliwego oprogramowania księżyca

Linksys jest świadomy złośliwego oprogramowania o nazwie Księżyc To wpłynęło na wybrane starsze routery Wi-Fi Linksys oraz punkty dostępu i routerów bezprzewodowych N. Będziemy pracować nad dotkniętymi produktami z rozwiązaniem oprogramowania, który ma zostać opublikowana na naszej stronie internetowej w nadchodzących tygodniach.

Co to jest złośliwe oprogramowanie księżyca?

Księżycowe złośliwe oprogramowanie omija uwierzytelnianie na routerze, logując się, nie znając poświadczeń administratora. Po zainfekowaniu router zaczyna zalewać sieć porty 80 I 8080 ruch wychodzący, co powoduje ciężką aktywność danych. Można to przejść jako niezwykle powolna łączność internetowa na wszystkich urządzeniach.

Co powinienem zrobić, aby zapobiec zakażeniu tego złośliwego oprogramowania?

Istnieje kilka kroków, jak zapobiec zakażeniu złośliwego oprogramowania księżyca. Postępuj zgodnie z poniższymi krokami, aby dowiedzieć się, jak:

Krok 1:

Uzyskaj dostęp do routera’S Strona konfiguracji internetowej. Aby nauczyć się, kliknij Tutaj . Jeśli ty’ponownie za pomocą komputera Mac®, kliknij Tutaj .

Krok 2:

Sprawdź, czy Twój router Linksys ma najnowsze oprogramowanie układowe. Obecna wersja oprogramowania układowego można zobaczyć w prawym górnym rogu strony internetowej strony konfiguracji. Jeśli twój router nie’T mieć najnowszą wersję oprogramowania układowego, zaktualizuj ją za pośrednictwem STRONA WSPARCIA LINKSYS . Aby dowiedzieć się, jak, Clic K Tutaj .

NOTATKA: Aby sprawdzić wersję oprogramowania oprogramowania Smart Wi-Fi Linksys za pomocą konta Cloud Linksys, kliknij Tutaj . Jeśli używasz routera Wi-Fi Linksys, kliknij Tutaj Instrukcje.

Krok 3:

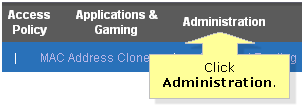

Po sprawdzeniu, że router ma najnowsze oprogramowanie układowe, kliknij Administracja patka.

NOTATKA: Jeśli zaktualizowałeś oprogramowanie układowe routera, uzyskaj dostęp do routera’S Strona konfiguracji internetowej ponownie, a następnie kliknij Administracja patka.

Krok 4:

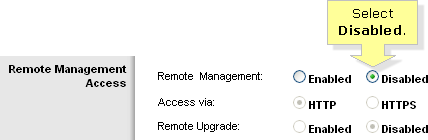

Upewnij się, że Zdalne zarządzanie opcja pod Dostęp do zdalnego zarządzania sekcja jest ustawiona na Wyłączony .

Krok 5:

Kliknij Bezpieczeństwo patka.

Krok 6:

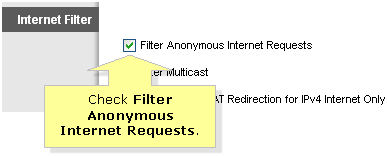

Upewnij się, że Filtr anonimowe żądania internetowe opcja poniżej Filtr internetowy sprawdzone.

Krok 7:

Kliknij Zapisz ustawienia .

Krok 8:

Powercycle router poprzez odłączenie go od źródła zasilania, a następnie podłączenie. Powinno to usunąć pamięć podręczną i usunąć Malwar E, jeśli router został zainfekowany.

Czy ten artykuł wsparcia był użyteczny?

Dodatkowe pytania dotyczące wsparcia?

Kontakt z obsługą

Potrzebuję pomocy? Jesteśmy tu dla Ciebie. Nasz zespół ekspertów to zawsze tylko jedno połączenie, czat lub publikacja.

Połączenie telefoniczne

Czat na żywo

Belkin International, Inc.

Umowa licencyjna użytkownika końcowego

Belkin International, Inc., w tym wszystkie podmioty stowarzyszone i spółki zależne (“Belkin”, “nas” Lub “My”) Dziękujemy za wybranie jednego z naszych produktów Belkin, Linksys lub WEMO ( “Produkt”). Ta umowa licencyjna użytkownika końcowego (to “Porozumienie”) jest dokumentem prawnym zawierającym warunki, na podstawie których ograniczone korzystanie z określonego oprogramowania (zgodnie z definicją poniżej), które działa z produktem, jest licencjonowane przez Ciebie.

Przeczytaj uważnie niniejszą Umowę przed zainstalowaniem lub użyciem tego produktu.

Zaznaczając pole lub klikając przycisk, aby potwierdzić akceptację podczas pierwszego zainstalowania oprogramowania, zgadzasz się na wszystkie warunki niniejszej Umowy. Ponadto, korzystając, kopiując lub instalując oprogramowanie, zgadzasz się na wszystkie warunki niniejszej Umowy. Jeśli nie zgadzasz się na wszystkie niniejsze Warunki, nie zaznacz pola ani nie kliknij przycisku i/lub nie używaj, skopiuj lub instaluj oprogramowanie i odinstaluj oprogramowanie ze wszystkich urządzeń, które posiadasz lub kontrolujesz. Jeśli nie zaakceptujesz warunków niniejszej Umowy i kupiłeś produkt zawierający oprogramowanie od autoryzowanego sprzedawcy, sprzedawcy lub App Store (zgodnie z definicją poniżej), możesz być uprawniony do zwrotu produktu do zwrotu, z zastrzeżeniem warunków obowiązującej zasady zwrotu.

Jeśli znajdujesz się w Stanach Zjednoczonych, niniejsza Umowa zawiera postanowienie dotyczące rozstrzygania sporów i wiążącego arbitrażu w sekcji 17, w tym zwolnienie zbiorowe, które wpływa na twoje prawa w odniesieniu do sporów, które możesz mieć z Belkinem. Możesz zrezygnować z takiego arbitrażu i zrzeczenia się zbiorowego, jak przewidziano w sekcji 17.

To oprogramowanie jest licencjonowane przez Belkin i, w stosownych przypadkach, Belkin’S dostawcy. “Oprogramowanie” oznacza wszystkie programy oprogramowania układowego i powiązane pliki dostarczone w odniesieniu do produktu; wszystkie programy, aplikacje lub “aplikacje” i powiązane pliki dostarczone w odniesieniu do produktu; Wszystkie zmodyfikowane wersje i ulepszenia lub ulepszenia takich programów (takie jak te dostarczone za pośrednictwem aktualizacji internetowych), wszystkie kolejne wersje takich programów oraz wszystkie kopie takich programów i plików. Oprogramowanie nie zawiera żadnego oprogramowania typu open source (zgodnie z definicją poniżej).

Przez “Ty,” Mamy na myśli nabywcę, odbiorcę lub inny użytkownik końcowy produktu zawierający oprogramowanie lub nabywca, odbiorca lub inny użytkownik oprogramowania. “Ty” Może również oznaczać osobę, która pobrała oprogramowanie z autoryzowanej strony internetowej, takiej jak http: // www.Belkin.com lub z autoryzowanego rynku aplikacji lub sklepu, takiego jak Apple’S Store App Store lub Google Play (każdy taki rynek aplikacji lub sklep jest określany w niniejszej Umowie “Sklep z aplikacjami” i wspólnie jako “App Stores”).

1. Dotacja licencyjna . Belkin daje ci prawo do użycia: (i) gdzie twój produkt nie jest “Mały biznes lub SMB” Produkt markowy, do celów osobistych, niekomercyjnych; lub (ii) gdzie Twój produkt jest “Mały produkt o średnim biznesie lub średniej, do użytku osobistego lub komercyjnego; Kopie oprogramowania w formularzu kodu obiektowego na urządzeniach, które posiadasz (lub, w przypadku oprogramowania układowego, jedna kopia oprogramowania układowego w formularzu kodu obiektowego wyłącznie na produkcie związanym z oprogramowaniem układowym). W ramach tej licencji możesz (a) obsługiwać oprogramowanie w sposób opisany w dokumentacji użytkownika oprogramowania; (B) W przypadku gdy oprogramowanie jest dostarczane do pobrania na komputer osobisty lub urządzenie mobilne, zrób tyle kopii oprogramowania, ile potrzebujesz do własnego użytku (nie obejmuje oprogramowania układowego); oraz (c) trwale przekazuj wszystkie swoje prawa do korzystania z produktu (w tym między innymi oprogramowania) na inną osobę, o ile osoba ta również zgadza się być związaną z niniejszą Umową, a po takim przelewu przestajesz korzystać z produktu i oprogramowania.

Można znaleźć dokumentację użytkownika oprogramowania na “Wsparcie” Strona obowiązującej strony internetowej Belkin.

2. Ograniczenia licencji . Oprogramowanie jest udostępniane na podstawie ograniczonej licencji tylko zgodnie z niniejszą Umową. Masz niewyłączne prawo do korzystania z oprogramowania zgodnie z niniejszą Umową. Nie możesz jednak (i) modyfikować, dostosowywać lub w inny sposób tworzyć prace pochodne z oprogramowania, produktu zawierającego oprogramowanie lub dokumentację użytkownika (z wyjątkiem przypadków dozwolonych przez obowiązującą licencję open source); (ii) dzierżawa, sublicenzja, odsprzedaż, czynsz, pożyczka, redystrybucja lub w inny sposób przeniesienie (z wyjątkiem wyraźnie dozwolonych powyżej), czy to do celów komercyjnych, czy w inny sposób dokumentacja oprogramowania lub użytkownika; (iii) Inżynier wsteczny, demontaż, odszyfrowanie lub dekompiluj produkt lub oprogramowanie lub w inny sposób próbuj zmniejszyć oprogramowanie do formularza, z wyjątkiem, i tylko w zakresie, w jakim takie działanie jest dozwolone przez obowiązujące prawo lub jeżeli Belkin jest zobowiązany do zezwolenia na taką działalność na podstawie obowiązującej licencji otwartego źródła; (iv) usuń lub zmień wszelkie prawa autorskie, znak towarowy lub inne zastrzeżone powiadomienia zawarte w dokumentacji oprogramowania lub użytkownika;(v) użyj dokumentacji produktu, oprogramowania lub użytkownika, aby opracować konkurencyjny sprzęt i/lub oprogramowanie, lub w inny sposób w jakikolwiek sposób nie określony w niniejszej Umowie lub dokumentacji użytkownika; (vi) Jeśli oprogramowanie jest oprogramowaniem układowym, skopiuj oprogramowanie układowe (inna niż jedna kopia kopii zapasowej tylko do celów archiwalnych), użyj go w systemie wielu użytkowników lub obsługuj je osobno od produktu, na który jest osadzone; (VII) Użyj oprogramowania do przesyłania wirusów oprogramowania lub innego szkodliwego kodu komputerowego, plików lub programów lub do obejścia, wyłączenia lub w inny sposób zakłócania funkcji oprogramowania związanych z bezpieczeństwem; (viii) Użyj oprogramowania do zbierania lub zbioru osób trzecich’S Informacje o osobiście, aby wysłać nieautoryzowaną komunikację komercyjną lub zaatakować prawa prywatności jakiejkolwiek strony trzeciej; lub (ix) używać oprogramowania do dowolnego bezprawnego celu i/lub w jakikolwiek sposób, który narusza niniejszą Umowę. Wszelkie prawa, które nie są wyraźnie przyznane przez Belkin na podstawie niniejszej Umowy, są niniejszym zarezerwowane przez Belkin. Nie nabywasz takich praw, czy to za pośrednictwem estoppel, implikacji, czy w inny sposób.

3. Ograniczenia oprogramowania aplikacji . Jeśli pobrałeś oprogramowanie ze sklepu z aplikacjami, podlegasz również wszelkim warunkom korzystania z tego sklepu App Store. Takie warunki użytkowania mogą zabronić wykonaniu niektórych rzeczy, które możesz zrobić na mocy niniejszej Umowy lub pozwolić na wykonanie niektórych rzeczy, których nie możesz zrobić na podstawie niniejszej Umowy. Ponadto zastosowanie App Store’S Warunki użytkowania mogą spowodować inne warunki niniejszej Umowy, które nie mają zastosowania do oprogramowania lub ubiegające się w inny sposób niż niniejsza Umowa. Jeśli korzystanie z oprogramowania podlega App Store’s Warunki użytkowania, a następnie w przypadku jakiegokolwiek konfliktu lub dwuznaczności między warunkami niniejszej Umowy a takim sklepem App Store’s Warunki użytkowania, App Store’S Warunki użytkowania będą regulowane, ale tylko w zakresie niezbędnym do rozwiązania takiego konfliktu lub dwuznaczności, a warunki niniejszej Umowy w przeciwnym razie pozostaną w pełni siły i skutku. Niezależnie od wręcz przeciwnego niniejszej Umowy, korzystając z oprogramowania, potwierdzasz i zgadzasz się, że Twoim obowiązkiem jest zrozumienie warunków niniejszej Umowy, a także warunki korzystania z dowolnego sklepu z aplikacjami, które mogą być istotne dla oprogramowania lub produktu. Jeśli niniejsza Umowa dotyczy aplikacji pobranej z Apple’S App Store, warunki w załączonym jeździecku Apple będą również miały zastosowanie.

4. Aktualizacje i aktualizacje . Chociaż Belkin nie jest do tego wymagany, Belkin może zapewnić ulepszenia lub aktualizacje tego oprogramowania. Niniejsza Umowa będzie zarządzać wszelkimi aktualizacjami dostarczonymi przez Belkin, które zastępują i/lub uzupełniają oryginalne oprogramowanie układowe i/lub oprogramowanie, chyba że takim uaktualnieniu towarzyszy oddzielna umowa licencyjna użytkownika końcowego, w którym to przypadku będzie regulacja warunków tej umowy licencji użytkownika końcowego. Jeśli zdecydujesz się nie pobierać i/lub korzystać z aktualizacji lub aktualizacji dostarczonej przez Belkin, rozumiesz, że możesz narazić oprogramowanie na poważne zagrożenia bezpieczeństwa lub spowodować, że oprogramowanie stanie się bezużyteczne lub niestabilne. Niektóre produkty zawierają funkcję automatycznego aktualizacji, która daje nam możliwość automatycznego tworzenia aktualizacji. Możesz zmienić opcje automatycznego aktualizacji, zmieniając ustawienia w ramach informacji o koncie produktu. W bardzo ograniczonych przypadkach aktualizacje mogą być nadal automatycznie stosowane, niezależnie od ustawienia automatycznego aktualizacji. Na przykład możemy dostarczyć automatyczną aktualizację, która naprawia naruszenie bezpieczeństwa lub podatność na twoją sieć. Możemy również automatycznie dostarczyć aktualizowane pliki danych oprogramowania, na przykład dostarczenie zaktualizowanych informacji o urządzeniach w celu identyfikacji nowych urządzeń w sieci. Te pliki danych nie aktualizują oprogramowania układowego, ale składają się z plików oprogramowania, które są buforowane na Twoim produkcie i zastępują starsze pliki. Zgadzając się na niniejszą Umowę, zgadzasz się na automatyczne aktualizacje.

5. Dane i prywatność . Belkin jest zaangażowany w ochronę Twojej prywatności. Naszym celem jest zapewnienie pozytywnego doświadczenia podczas korzystania z naszych aplikacji, produktów i usług, jednocześnie zachowanie danych osobowych, zgodnie z definicją w polityce prywatności Belkin (The Belkin ( “Polityka prywatności”), bezpieczne. Nasze praktyki prywatności są opisane w Polityce prywatności, a także w osobnych zawiadomieniach podanych, gdy aplikacja, produkt lub usługa jest kupowana lub pobierana. Przez cały czas Twoje informacje będą traktowane zgodnie z Polityką prywatności Belkin, która jest włączona przez odniesienie do niniejszej Umowy i można je obejrzeć tutaj.

6. Oprogramowanie open source . Niniejszym przyjmujesz do wiadomości, że oprogramowanie może zawierać oprogramowanie typu open source. Niniejsza licencja nie dotyczy oprogramowania open source zawartego w oprogramowaniu. Raczej warunki w obowiązującej licencji oprogramowania open source mają zastosowanie do oprogramowania typu open source. Nic w niniejszej Umowie nie ogranicza twoich praw lub daje ci prawa, które zastępują, każda licencja oprogramowania typu open source. Przyjmujesz do wiadomości, że licencja oprogramowania typu open source znajduje się wyłącznie między tobą a odpowiednim licencjodawcą oprogramowania typu open source. Zastosujesz się do warunków wszystkich obowiązujących licencji oprogramowania typu open source, jeśli takie istnieją. Informacje o licencji i prawach autorskich do oprogramowania open source są ujawniane w dokumentacji produktu, w ramach “Wsparcie” zakładka na stronach internetowych Belkin i w obrębie “Skontaktuj się z nami” Sekcja na stronach internetowych Linksys. Belkin nie jest zobowiązany do zapewnienia żadnej konserwacji lub obsługi oprogramowania typu open source lub żadnego oprogramowania produktowego, które zostało zmodyfikowane przez Ciebie zgodnie z licencją oprogramowania typu open source.

“Oprogramowanie open source” oznacza każdy oprogramowanie lub komponent oprogramowania lub technologia, która podlega licencji open source. Licencje open source są na ogół licencjami, które udostępniają kod źródłowy do bezpłatnej modyfikacji i dystrybucji, ale mogą również mieć zastosowanie do technologii otrzymywanej i dystrybucji wyłącznie w formularzu kodu obiektowego. Przykłady licencji open source obejmują: (a) ogólna licencja publiczna GNU (GPL) lub Lesser/Library GPL (LGPL); (b) licencja OpenSSL; (c) licencja publiczna Mozilla; (d) Licencja Berkeley Software Distribution (BSD); oraz (e) licencja Apache.

7. PRAWA WŁASNOŚCI INTELEKTUALNEJ . Wszystkie prawa do tytułu i własności intelektualnej (w tym między innymi wszystkie prawa autorskie, patenty, prawa handlowe i prawa znaków towarowych) w oprogramowaniu (w tym między innymi żadnej treści włączonej do oprogramowania), towarzyszące mu materiały drukowane i wszelkie kopie oprogramowania, są własnością Belkin lub jego dostawców. Dlatego musisz traktować oprogramowanie jak każdy inny materiał chroniony przepisami i traktatami dotyczącymi międzynarodowych praw własności i zgodnie z niniejszą Umową.

8. Produkty i usługi stron trzecich . Oprogramowanie może zawierać linki lub inne funkcje, które ułatwiają odwiedzanie lub logowanie się do niezależnych stron internetowych stron trzecich (“Połączone strony”). Te funkcje są dostarczane wyłącznie jako wygoda. Połączone strony nie są pod Belkinem’Kontrola S, a Belkin nie ponosi odpowiedzialności ani nie ponosi odpowiedzialności i nie popiera treści ani praktyk takich powiązanych witryn, w tym wszelkich informacji lub materiałów zawartych w takich powiązanych stronach. Będziesz musiał dokonać własnego niezależnego osądu w zakresie interakcji z dowolnymi powiązanymi stronami. Niniejszym zrzekasz się i uwalniasz wszelkie roszczenia prawne, które możesz mieć przeciwko Belkinowi w odniesieniu do tych witryn lub produktów lub usług innych firm oraz korzystania z tych witryn, produktów lub usług innych firm. Zachęcamy do przeczytania warunków i polityki prywatności każdej strony trzeciej, którą wybierasz.

9. ODSZKODOWANIE . Jeżeli Belkin jest przedmiotem roszczenia, angażuje się w postępowanie sądowe lub cierpi na jakiekolwiek straty ekonomiczne lub szkody w wyniku naruszenia niniejszej Umowy, w zakresie dozwolonym przez prawo, będziesz odpowiedzialny za zrekompensowanie Belkina za pełną stratę, a także wszelkie uzasadnione kwoty, które Belkin zaciąga opłaty prawni.

10. TERMIN . Niniejsza Umowa obowiązuje po kliknięciu “Akceptuję” przycisk, lub gdy w jakikolwiek inny sposób korzystasz, skopiuj lub instaluje oprogramowanie, które będą stanowić akceptację i zgodę na niniejszą Umowę. Po zaakceptowaniu niniejsza Umowa obowiązywała do momentu rozwiązania. Ograniczona licencja w niniejszej Umowie zostanie automatycznie rozwiązana, jeśli nie zastosujesz się do któregokolwiek z warunków w niniejszej Umowie. Zgadzasz się, że po takim zakończeniu natychmiast zniszczysz wszystkie programy i dokumentację, które dotyczą oprogramowania, w tym wszystkich kopii wykonanych lub uzyskanych przez Ciebie, i w inny sposób zaprzestaj korzystania z oprogramowania. Jeśli oprogramowanie zostało zainstalowane na komputerze osobistym lub urządzeniu mobilnym, musisz odinstalować oprogramowanie. Jeśli oprogramowanie to oprogramowanie lub oprogramowanie układowe osadzone w produkcie, musisz przestać korzystać z produktu. Wszystkie postanowienia niniejszej Umowy, z wyjątkiem sekcji 1 i ograniczonej gwarancji w sekcji 12 (pierwszy akapit), przetrwają rozwiązanie.

11. Ważne powiadomienie o swoich prawach konsumentów .

Mieszkańcy spoza UE . Niektóre kraje, stany i/lub prowincje nie zezwalają na wykluczenie lub ograniczenie określonych warunków, gwarancji lub gwarancji i/lub nie zezwalają na sprzedaż produktów lub usług bez gwarancji lub gwarancji. W związku z tym, jeśli te przepisy mają zastosowanie do ciebie, niektóre lub wszystkie poniższe sekcje uprawnione “Ograniczona gwarancja i zastrzeżenie” I “Ogólne wykluczenia i ograniczenie odpowiedzialności” Nie może się do ciebie dotyczyć. Tylko te wyłączenia i ograniczenia, które są zgodne z prawem w twojej jurysdykcji, będą miały zastosowanie do ciebie i, w takich przypadkach, Belkin’Odpowiedzialność będzie ograniczona tylko do maksymalnego zakresu dozwolonego przez prawo. Wykonalność tych ograniczonych gwarancji może się różnić w zależności od lokalnych przepisów dotyczących dla Ciebie i możesz mieć dodatkowe prawa w zależności od tego, gdzie mieszkasz.

Jeśli znajdujesz się w Australii lub Nowej Zelandii, następujące cztery akapity mają do Ciebie:

Korzyści, które dajemy w niniejszej Umowie Dodatkowe Wszelkie prawa i środki zaradcze, które możesz mieć zgodnie z Australian Competition and Consumer Act 2010 lub ustawą o gwarancji konsumenckiej nowozelandzkiej z 1993 r. (“CGA”) (zgodnie z obowiązującymi) i inne obowiązujące w Australii i Nowej Zelandii przepisy dotyczące ochrony konsumentów.

W Australii nasze oprogramowanie i media, na których jest dostarczane, a także wszelkie powiązane usługi, zawierają gwarancje, których nie można wykluczyć zgodnie z australijskim prawem konsumenckim. W przypadku poważnych niepowodzeń w usłudze masz prawo:

- Aby anulować umowę serwisową z nami; I

- do zwrotu nieużywanej części lub odszkodowania za jej zmniejszoną wartość.

Masz również prawo do rekompensaty za wszelkie inne rozsądnie przewidywalne straty lub uszkodzenie. Jeśli awaria nie wynosi poważnej awarii, masz prawo mieć problemy z usługi naprawioną w rozsądnym czasie, a jeśli nie zostanie to zrobione, anulowanie umowy i uzyskanie zwrotu z niewykorzystanej części umowy.

W Nowej Zelandii nasze oprogramowanie i media, na których jest dostarczane z gwarancjami, których nie można wykluczyć na podstawie ustawy o gwarancjach konsumenckich z 1933 r. (NZ CGA).

Niniejsza Umowa nie jest przeznaczona i nie: (i) zmienia lub wyklucza wszelkie ustawowe prawa konsumentów, których nie można zgodnie z prawem zmienić ani wykluczyć; lub (ii) ograniczyć lub wykluczyć jakiekolwiek prawo, które masz wobec osoby, która sprzedała produkt, jeśli ta osoba naruszyła z tobą jakąkolwiek umowę o sprzedaży. Zgadzasz się korzystać z oprogramowania zgodnie ze wszystkimi obowiązującymi przepisami, w tym lokalnymi przepisami kraju lub regionu, w którym mieszkasz lub, w którym pobierasz lub korzystasz z oprogramowania.

Mieszkańcy UE . Nic w niniejszej Umowie nie ma na celu lub nie będzie miało wpływu na ograniczenie twoich praw wynikających z prawa Unii Europejskiej i/lub przepisów twojego kraju zamieszkania, w tym prawa do jakości i sprawności w celu oprogramowania i jego zgodności z jego opisem, który został przez nas, zanim zaakceptowałeś niniejszą Umowę.

Odniesienia w niniejszej Umowie “Specjalne, pośrednie, konsekwentne, karne lub przypadkowe szkody” oznacza wszelkie straty, które (i) nie były rozsądnie przewidywalne przez obie strony; (ii) byli ci znani, ale nie nam; i/lub (iii) były w rozsądny sposób przewidzieć przez obie strony, ale mogliby im zapobiec, takie jak na przykład (ale bez ograniczeń) straty spowodowane wirusami, złośliwym oprogramowaniem lub innymi złośliwymi programami lub utratą lub uszkodzeniem danych danych.

Zgadzasz się korzystać z oprogramowania zgodnie ze wszystkimi obowiązującymi przepisami, w tym lokalnymi przepisami kraju lub regionu, w którym mieszkasz lub, w którym pobierasz lub korzystasz z oprogramowania.

12. Ograniczona gwarancja i zastrzeżenie gwarancji . Belkin uzasadnia, że każde media (takie jak CD lub USB Stick), na których można dostarczyć oprogramowanie, będą wolne od wad w materiałach i wykonaniu przy normalnym użyciu przez 90 dni od daty jego pierwotnego zakupu ( “Okres gwarancji”). Jeśli złożycie kwalifikujące się roszczenie dotyczące mediów oprogramowania na podstawie niniejszej gwarancji w okresie gwarancyjnym ( “Ograniczona gwarancja”), Belkin uhonoruje tę gwarancję, zastępując media oprogramowania. Aby złożyć roszczenie na podstawie niniejszej ograniczonej gwarancji, zwróć wadliwe media wraz z paragonem sprzedaży bezpośrednio do Belkin na adres wskazany poniżej lub możesz skontaktować się z zespołem wsparcia Belkin w Twojej okolicy, jak wskazano poniżej. Ta ograniczona gwarancja jest nieważna, jeśli niepowodzenie mediów wynikało z wypadku, nadużycia lub niewłaściwego zastosowania. Wszelkie media zastępcze będą uzasadnione przez pozostałą część pierwotnego okresu gwarancyjnego lub trzydzieści (30) dni, w zależności od tego, w zależności. W odniesieniu do konsumentów, którzy są uprawnieni do CGA, media, na których zapewniane jest oprogramowanie, zawierają gwarancje, których nie można wykluczyć zgodnie z prawem nowozelandzkim, a niniejsza ograniczona gwarancja jest dodatkiem do jakichkolwiek praw ustawowych, które konsumenci mogą mieć w ramach prawa Nowej Zelandii. Ta ograniczona gwarancja nie ma zastosowania w Australii. Konsumenci w Australii mają ustawowe prawa w odniesieniu do oprogramowania i mediów, w których oprogramowanie jest dostarczane zgodnie z australijskim prawem konsumenckim.

Z wyjątkiem niniejszej ograniczonej gwarancji w mediach, z zastrzeżeniem sekcji 11 oraz w maksymalnym zakresie dozwolonym przez obowiązujące prawo, oprogramowanie i wszelkie powiązane programy i dokumentacja jest dostarczana “JAK JEST,” Z wszelkimi błędami i bez żadnych gwarancji. W tych jurysdykcjach, w których może to zrobić zgodnie z prawem, oraz w maksymalnym zakresie dozwolonym przez obowiązujące prawo, Belkin, jego sprzedawcy i jego dostawcy niniejszym zrzeczeniem się i wykluczenie wszystkich innych gwarancji, wyrażenia, ustawy ustawowej lub dorozumianej, w tym między innymi w dorozumianych gwarancjach zaopatrzenia, zaakceptowanej lub satysfakcjonującej jakości, nieograniczonej, tytułowej, sprawności, sprawności w szczególnym celu lub uszkodzeniu danych wirusowych lub wolnych od wirusa lub wolnego od wirusów, z nich, złożonego z wirusa lub wolności, władzy. Bezpieczeństwo, wydajność, brak zaniedbania, wysiłek roboczy, ciche przyjemność, że funkcje zawarte w oprogramowaniu spełnią Twoje wymagania lub że korzystanie z oprogramowania lub powiązanych informacji, programów i dokumentacji będą nieprzerwane lub wolne od błędów, lub że wady w oprogramowaniu zostaną skorygowane lub że korzystanie z oprogramowania i powiązanych informacji,Programy i dokumentacja wygenerują dokładne, niezawodne, terminowe wyniki, informacje, materiały lub dane. Żadne ustne lub pisemne informacje lub porady udzielone przez Belkin lub dealer, agent lub podmiot stowarzyszony nie tworzą gwarancji. W zakresie, w jakim gwarancje nie mogą być zrzeczone lub wykluczone, są one ograniczone do czasu trwania okresu gwarancji wskazanego powyżej.

13. Oświadczenia, ogólne wykluczenia i ograniczenie odpowiedzialności:

W niektórych jurysdykcjach i okolicznościach można wykluczyć i/lub ograniczyć Belkin’Odpowiedzialność wobec konsumentów. Tylko w tych jurysdykcjach, w których może to zrobić zgodnie z prawem, oraz w pełnym stopniu, że jest to dozwolone przez lokalne przepisy konsumenckie w twoim kraju (w tym ustawy, o których mowa w sekcji 11 powyżej, jeśli jesteś klientem w Australii lub Nowej Zelandii), Belkin:

- Wyklucza wszelką odpowiedzialność za utratę danych lub uszkodzenia danych spowodowanych korzystaniem z oprogramowania;

- Wyklucza wszelką odpowiedzialność, jaką może być dla Ciebie:

- Utrata przychodów lub zysków,

- Utrata możliwości korzystania z produktów, oprogramowania lub usług innych firm oraz

- Wszelkie pośrednie, konsekwentne, specjalne, wzorowe, przypadkowe lub karne straty lub szkody (w tym między innymi odszkodowania w przypadku utraty użytkowania, danych, przerwy w biznesie lub koszt zakupu usług zastępczych), które powstają zgodnie z jakimkolwiek prawem (w tym prawem zaniedbania) i która dotyczy korzystania lub niemożności korzystania z oprogramowania lub jakichkolwiek powiązanych usług usług. Wykluczenie to ma zastosowanie nawet jeśli Belkin został poinformowany o możliwości takich szkód, a nawet jeśli jakakolwiek gwarancja lub zaradność podana na podstawie powyższej gwarancji nie powiodło się jej istotnego celu; I

To ograniczenie jest kumulatywne i nie zostanie zwiększone przez istnienie więcej niż jednego incydentu lub roszczeń. Nic w niniejszej sekcji nie ogranicza Belkin’Odpowiedzialność za śmierć lub obrażenia ciała wynikające z zaniedbania lub lekkomyślności Belkina i/lub związanych z nimi partii.

Korzystanie z oprogramowania, produktów i powiązanych programów i dokumentacji jest na własne ryzyko i dyskrecję. Jesteś wyłącznie odpowiedzialny za (i Belkin zrzekają się) wszelkie straty, odpowiedzialność lub szkody, w tym do domu, systemu HVAC, systemu elektrycznego, hydraulicznego, produktu, innych urządzeń peryferyjnych podłączonych do produktu, komputera, urządzenia mobilnego oraz wszystkich innych przedmiotów i zwierząt domowych, wynikających z niewłaściwego użycia oprogramowania, produktu i powiązanej dokumentacji i powiązanej dokumentacji. Jesteś odpowiedzialny za przestrzeganie wszelkich ostrzeżeń bezpieczeństwa i środków ostrożności, które towarzyszą produktowi. Jeśli nie czujesz się komfortowo w korzystaniu z produktu po przeczytaniu ostrzeżeń bezpieczeństwa, musisz zwrócić produkt do miejsca zakupu i przestać korzystać z oprogramowania. Belkin nie ponosi odpowiedzialności za (i) brak przestrzegania ostrzeżeń bezpieczeństwa, środków ostrożności lub innych instrukcji dostarczanych z produktem i/lub oprogramowaniem, (ii) zaniedbanie w użyciu produktu i/lub oprogramowania, lub (iii) Twoje celowe niewłaściwe wykorzystanie produktu lub oprogramowania.

Ponadto uznajesz, że oprogramowanie oraz wszelkie powiązane programy i dokumentacja nie są certyfikowane na reakcję kryzysową, przeznaczone ani odpowiednie do użytku w sytuacjach lub środowiskach, w których awaria, opóźnienie lub błędy lub niedokładności danych lub informacji dostarczone przez oprogramowanie mogą prowadzić do śmierci, obrażeń ciała lub poważnych szkód fizycznych lub środowiskowych, w tym bez ograniczeń w związku z funkcjonowaniem dostępu do obiektów samolotu, lotniczym lub komunikacji, kontroli ruchu powietrznego lub uzupełnienia systemów życia lub uzgodnienia systemów życia lub uzgodnienia systemów życia lub uzgodnienia systemów życia lub uzgodnienia systemów życia lub uzgodnienia. Rozumiesz, że produkt i oprogramowanie nie są częścią i nie zawierają monitorowanego systemu powiadomień awaryjnych. Belkin nie monitoruje powiadomień awaryjnych i nie wysyła władz awaryjnych do twojego domu w przypadku awarii. Kontakty z obsługą klienta Belkin nie mogą być uznawane za rozwiązanie ratujące życie i nie są one zastępowaniami służb ratowniczych. Wszystkie sytuacje zagrażające życiu i awaryjne powinny być kierowane do odpowiednich usług reagowania awaryjnego w Twojej okolicy.

Twoim obowiązkiem jest wykonanie kopii zapasowej systemu, w tym bez ograniczeń, wszelkich materiałów, informacji lub danych, których możesz użyć lub posiadać w związku z produktem lub oprogramowaniem, a Belkin nie ponosi odpowiedzialności za brak kopii zapasowej systemu lub jakiegokolwiek materiału, informacji lub danych.

Niektóre produkty i oprogramowanie Belkin mogą monitorować zużycie energii w domu. Belkin nie gwarantuje ani nie obiecuje żadnego określonego poziomu oszczędności energii ani innych korzyści pieniężnych z korzystania z produktów lub oprogramowania lub żadnej innej funkcji. Rzeczywiste oszczędności energii i wszelkie powiązane korzyści pieniężne różnią się w zależności od czynników poza Belkin’S Kontrola lub wiedza. Od czasu do czasu Belkin może korzystać z oprogramowania, aby dostarczyć Ci informacje, które są unikalne dla Ciebie i Twojego zużycia energii i sugeruje możliwość zaoszczędzenia pieniędzy na rachunkach za energię, jeśli przyjmujesz sugestie lub funkcje produktu lub oprogramowania. Przyjmujesz do wiadomości, że te informacje nie są gwarancją faktycznych oszczędności i zgadzasz się nie szukać środków pieniężnych lub innych środków od Belkin, jeśli twoje oszczędności różnią się. Wszystkie informacje dostarczone przez Belkin są dostarczane “jak jest” I “jako dostępne”. Nie możemy zagwarantować, że jest to poprawne lub aktualne. W przypadkach, w których ma to kluczowe znaczenie, dostęp do informacji za pośrednictwem oprogramowania nie zastępuje bezpośredniego dostępu do informacji w domu.

Gwarancje i środki zaradcze określone w niniejszej Umowie są wyłączne, a w zakresie dozwolonym przez prawo, zamiast wszystkich innych ustnych lub pisemnych, wyraźnych lub dorozumianych.

14. Przepisy dotyczące kontroli eksportu : Zgadzasz się, że użycie oprogramowania podlega U.S. oraz lokalne przepisy i przepisy dotyczące kontroli eksportu. Oświadczasz i gwarantujesz, że nie znajdujesz się w lub obywatelu embarga lub “Wsparcie terrorystyczne” kraj lub zabroniony lub ograniczony użytkownik końcowy w ramach obowiązującego u.S. lub lokalne przepisy dotyczące eksportu i terroryzmu, regulacje i listy. Zgadzasz się ściśle przestrzegać wszystkich przepisów i przepisów dotyczących kontroli eksportu i zgadzasz się nie eksportować, ponownie eksportować, przekierowywać, przenosić ani ujawniać jakiejkolwiek części oprogramowania lub powiązanych informacji technicznych lub materiałów, bezpośrednio lub pośrednio, z naruszeniem obowiązującego prawa lub regulacji eksportu lub regulacji.

15. U.S. Użytkownicy rządowi : Oprogramowanie i dokumentacja użytkownika kwalifikują się jako “przedmioty komercyjne” zgodnie z definicją w 48 ° C.F.R. 2.101 i 48 c.F.R. 12.212. Wszystko u.S. Użytkownicy rządowi nabywają dokumentację oprogramowania i użytkownika, z tymi prawami, które mają zastosowanie do klientów pozarządowych. Korzystanie z dokumentacji oprogramowania lub użytkownika lub obu stanowi zgodę na U.S. Rząd, w którym oprogramowanie i dokumentacja użytkownika są “Komercyjne oprogramowanie komputerowe” I “Dokumentacja oprogramowania komputerowego komercyjnego,” i stanowi akceptację praw i ograniczeń.

16. OGÓLNE WARUNKI . Jeżeli jakakolwiek część niniejszej Umowy lub którekolwiek z jej warunków okaże się, że jest nieważne lub niewykonalne przez prawo w określonej jurysdykcji, taka część lub warunki będą interpretowane i egzekwowane w maksymalnym zakresie dozwolonym w takiej jurysdykcji, a pozostałe przepisy lub jakakolwiek jego część pozostaną w pełnym sile i skutku. Niniejsza Umowa stanowi całą umowę między Belkinem a Tobą w odniesieniu do oprogramowania i jego wykorzystania i zastępuje wszelkie sprzeczne lub dodatkowe warunki zawarte w dowolnym zamówieniu lub gdzie indziej. Żadne postanowienie niniejszej Umowy nie może zostać zniesione, zmodyfikowane lub zastąpione, z wyjątkiem pisemnego instrumentu podpisanego i zaakceptowanego przez Belkina i ciebie. Jednak w tym dokumencie, o której mowa, podano tutaj politykę prywatności Belkin. Belkin może zapewnić tłumaczenia niniejszej Umowy jako wygodę użytkownikom. Jednak w przypadku konfliktu lub niespójności między angielskimi a wszelkimi nieanglojęzycznymi wersją niniejszej Umowy rządzi, w zakresie, w jakim nie jest zabroniona przez prawo lokalne w twojej jurysdykcji. Wszelkie dostawcy Belkin będą bezpośrednio i przeznaczeni beneficjentami stron trzecich niniejszej Umowy, w tym bez ograniczeń w odniesieniu do zrzeczeń gwarancji i ograniczeń dotyczących odpowiedzialności określonej w niniejszym dokumencie. Inne niż określone w poprzednim zdaniu, osoba lub podmiot, który nie jest stroną niniejszej Umowy. Brak awarii lub opóźnienia w wykonywaniu jakiegokolwiek prawa lub środka zaradczego nie będzie działać jako zrzeczenie się jakiegokolwiek (lub innego) prawa lub środka zaradczego. Język niniejszej Umowy nie będzie interpretowany ściśle za lub przeciwko żadnej ze stron, niezależnie od tego, kto opracował taki język lub był głównie odpowiedzialny za opracowanie. Prawa i obowiązki wynikające z niniejszej Umowy nie podlegają wycenianiu przez ciebie, a wszelkie próby przypisania będą nieważne i bez skutku. Niniejsza Umowa wiąże i będą mogły z korzyścią dla stron i ich następców oraz dozwolone cesje. W przypadku jakiegokolwiek postępowania sądowego między stronami wynikającymi z niniejszej Umowy lub związane z niniejszą Umową, strona dominująca jest uprawniona do odzyskania, oprócz jakiejkolwiek innej ulgi przyznanej lub przyznanej, koszty i wydatki (w tym uzasadnionych prawników’ i świadek ekspertów’ opłaty) poniesione w każdym takim postępowaniu.

Jeśli znajdujesz się w Stanach Zjednoczonych, sekcja 17 dotyczy Ciebie:

17. Arbitraż, zrzeczenie się arbitrażu w klasie, prawo rządzące prawem i miejscem.

Obowiązkowy arbitraż . Masz prawo do rezygnacji z tego obowiązkowego przepisu arbitrażowego. Jeśli zrezygnujesz, zachowasz prawo do złożenia pozwu. Aby zrezygnować, musisz postępować zgodnie z wskazówkami określonymi poniżej pod nagłówkiem “Jak zrezygnować z obowiązkowego arbitrażu”. Jeśli nie zrezygnujesz, zgodzisz się na obowiązkowy arbitraż określony poniżej.

PROSZĘ CZYTAĆ UWAŻNIE. Poniższe przepisy wpływają na twoje prawa.

Ty i Belkin omijasz i zgadzają się, że wszelkie roszczenia, spory lub kontrowersje między tobą a Belkin wynikające z (1) niniejszej Umowy, w tym ważność niniejszej sekcji, oraz (2) korzystanie z oprogramowania i/lub produktów na mocy niniejszej Umowy (łącznie, (łącznie, The Toment “SPÓR”) Zostanie rozwiązane wyłącznie i wreszcie przez wiązanie arbitrażu zarządzanego przez wzajemnie uznane w kraju organ arbitrażowy zgodnie z kodeksem procedur w sprawie sporów związanych z konsumentami. Rozumiesz, że bez tego przepisu miałbyś prawo spierać spór przez sąd przed jury lub sędziego, oraz że wyraźnie i świadomie zrzekłeś się tych praw i zgadza się, aby rozwiązać wszelkie spory poprzez wiążący arbitraż zgodnie z postanowieniami niniejszej sekcji.

Procedury i opłaty arbitrażowe . Arbitraż nastąpi przed jednym arbitrem, który musi być emerytowanym sędzią lub sprawiedliwością, w jednym z sześciu regionalnych miejsc zgodnych z poniższym przepisem miejsca. Niezależnie od tego, czy panujesz w sporze, o ile arbitraż nie jest frywolny przez arbitra, mierzoną przez zasadę 11 (b) federalnych przepisów postępowania cywilnego, będziesz uprawniony do zwrotu kosztów arbitrażu, w ramach wyłącznego uznania arbitra. Jeśli orzeczenie arbitrażowe jest równe lub większe niż kwota zażądane w roszczeniu arbitrażowym, Belkin zapłaci za rozsądnych i faktycznych prawników’ Opłaty, które ponieśliście, aby arbitrażować spór, plus minimalny odzysk 2 500 USD. Wszelkie decyzje lub przyznanie arbitra wydanego w postępowaniu arbitrażowym jest ostateczne i wiążące dla każdej strony i może zostać zawarte jako wyrok w dowolnym sądzie właściwym jurysdykcji. Jeżeli którąkolwiek ze stron przyniesie spór w sądzie lub na innym forum nie-arbitrażowym, arbiter lub sędzia może przyznać drugiej stronie uzasadnione koszty i wydatki (w tym między innymi prawników’ Opłaty) poniesione w celu egzekwowania zgodności z tym wiążącym przepisem arbitrażowym, w tym pozostaniem lub odrzuceniem takiego sporu.

Zrzeczenie się roszczeń klasowych; MAŁY SĄD ROSZCZENIA . Ani ty, ani Belkin nie będziecie uprawnieni do przyłączenia się lub konsolidacji roszczeń w arbitrażu przez innych konsumentów lub arbitrażu roszczeń jako przedstawiciela lub członka klasy lub w sprawie prywatnego prokuratora ogólnego. Rozumiesz, że bez tego postanowienia mogłeś mieć prawo do arbitrażu sporu na zasadzie klasowej lub reprezentatywnej, i że wyraźnie i świadomie zrzekłeś się tych praw i zgadza się z arbitrażowaniem tylko własnego sporu (zgodnych z postanowieniami niniejszej sekcji.

Niezależnie od powyższej umowy wobec arbitrażowych sporów, ty i Belkin, każdy z ciebie potwierdzicie i zgadza się, że każda ze stron może, jako alternatywę dla arbitrażu, wnieść indywidualne postępowanie w sądzie w małych roszczeniach w celu rozwiązania sporu, tak długo, jak taki niewielki sąd nie przewiduje ani nie zezwolić na połączenie lub konsolidację roszczeń lub konsolidacji roszczeń lub konsolidacji roszczeń.

PRAWO RZĄDOWE . Niniejsza Umowa ma być interpretowana zgodnie z wewnętrznymi prawami stanu Kaliforni. Jednak w odniesieniu do dostarczonego oprogramowania, jeśli jesteś konsumentem i mieszkasz w kraju, w którym Belkin sprzedaje lub promuje oprogramowanie, prawo lokalne może wymagać, aby niektóre przepisy dotyczące ochrony konsumenckiej kraju zamieszkania miały zastosowanie do niektórych sekcji niniejszej Umowy. Każda z konwencji ONZ w sprawie umów dotyczących międzynarodowej sprzedaży towarów i konwencji ONZ w sprawie okresu ograniczenia w międzynarodowej sprzedaży towarów jest niniejszym wyraźnie wykluczona i nie będzie miała zastosowania do niniejszej Umowy.

LOKAL . Z wyjątkiem indywidualnych działań w małych roszczeniach, które można wnieść do dowolnego małego sądu roszczeń, w których jurysdykcja i miejsce są właściwe, wszelkie arbitraż, pozew prawny, postępowanie lub postępowanie wynikające z niniejszej Umowy lub wszelkie spory w Dallas, Texas, (5) Seat, Nowy Jork, (2) Atlanta, Georgia, (3) Chicago, Illinois, (4) Dallas, Teksas, (5) Los Angalii, OR (6) L. A ty i Belkin każde nieodwołalnie poddasz się wyłącznej jurysdykcji i miejscu do jakiegokolwiek takiego postępowania. Jednak w przypadku sporu w wysokości 2500 USD lub mniej możesz wybrać, czy arbitraż w którymkolwiek z sześciu regionalnych obiektów przebiega osobiście, telefonicznie, czy oparty tylko na zgłoszeniach.

Jak zrezygnować z obowiązkowego arbitrażu. Niezależnie od powyższego, Ty lub Belkin możecie złożyć pozew w sądzie, zamiast rozwiązywać spór przez arbitraż, jeżeli (a) spór kwalifikuje się do Sądu Małych Roszczeń (istnieją ograniczenia pieniężne dla Sądu Roszczeń) lub (B) zrezygnujesz z tych procedur arbitrażowych w ciągu 30 dni od daty przyjęcia niniejszej Umowy( “Termin rezygnacji”). Aby zrezygnować z obowiązkowego arbitrażu, musisz (i) wysłać pisemne powiadomienie do Belkin International, Inc., 12045 e. Waterfront Drive, Playa Vista, Kalifornia, 90094, ATTN: Dyrektor prawny lub (ii) pisemne powiadomienie e -mail do [email protected]. W obu przypadkach takie pisemne powiadomienie musi zawierać twoje imię i nazwisko, adres i jasne stwierdzenie, że nie chcesz rozwiązywać sporów z Belkinem poprzez arbitraż. Wszelkie wnioski o rezygnację otrzymane po terminie rezygnacji nie będzie ważne i musisz realizować spór w zakresie arbitrażu lub, jeśli spór się kwalifikuje, w sądzie w mały.

Jeśli znajdujesz się poza Stanami Zjednoczonymi lub jeśli sekcja 17 nie ma zastosowania do Ciebie lub w inny sposób nie jest niewykonalna jako orzekł przez sąd właściwej jurysdykcji, wówczas sekcja 18 dotyczy Ciebie:

18. PRAWO RZĄDOWE.

Mieszkańcy spoza UE . Sądy w niektórych krajach lub jurysdykcjach nie zastosują prawa kalifornijskiego do niektórych rodzajów sporów. Jeśli mieszkasz w jednym z tych krajów lub jurysdykcji, to w przypadku wykluczenia prawa Kaliforni’Prawa s będą miały zastosowanie do takich sporów związanych z niniejszą Umową. We wszystkich innych okolicznościach niniejsza Umowa będzie podlegać prawu Kalifornii, bez odniesienia do jego lub jakiejkolwiek innej jurysdykcji’s Zasady konfliktu praw. Sądy w niektórych krajach lub jurysdykcjach nie pozwolą na rozstrzyganie sporów poprzez arbitraż lub zrzeczenie się roszczeń w całej klasie. Jeśli jesteś rezydentem jednego z tych krajów lub jurysdykcji, wszelkie działania wynikające z niniejszej Umowy mogą być wniesione wyłącznie w sądzie stanowym lub federalnym w Los Angeles w Kaliforni. Jeśli jednak jesteś konsumentem i mieszkasz w kraju, w którym Belkin sprzedaje lub dystrybuuje oprogramowanie, prawo lokalne może wymagać, aby niektóre przepisy dotyczące ochrony konsumentów w kraju zamieszkania miało zastosowanie do niektórych sekcji niniejszej Umowy. Ponadto Belkin może ubiegać się o zwolnienie z tytułu nakazów w każdym sądzie, mając jurysdykcję w celu ochrony jego praw własności intelektualnej. Każda z konwencji ONZ w sprawie umów dotyczących międzynarodowej sprzedaży towarów i konwencji ONZ w sprawie okresu ograniczenia w międzynarodowej sprzedaży towarów jest niniejszym wyraźnie wykluczona i nie będzie miała zastosowania do niniejszej Umowy.

Mieszkańcy UE . Jeśli jesteś osobą naturalną, która mieszka w kraju w Unii Europejskiej, prawo państwa członkowskiego, w którym jesteś rezydentem, zastosują się do niniejszej Umowy, a wszelkie spory potencjalnie powstają w związku z tym. Sądy państwa członkowskiego, w którym mieszkasz, będą miały niewyłączną jurysdykcję w sprawie jakiegokolwiek takiego sporu. Mieszkańcy krajów Unii Europejskiej mogą również przynieść taki spór przed lokalnym organem rozwiązywania sporów konsumenckich, jeśli jakikolwiek taki organ jest ustanowiony zgodnie z prawem kraju, w którym mieszkasz. W przeciwnym razie, jeśli znajdujesz się w Europie i nie jesteś osobą naturalną, prawo Wielkiej Brytanii mają zastosowanie do wszystkich spraw wynikających z niniejszej Umowy (bez odniesienia do jej postanowień dotyczących wyboru prawa), a wszystkie spory są rozpatrywane wyłącznie przez właściwe sądy Wielkiej Brytanii.

Jadnik Apple

(Wymagane do oprogramowania aplikacji w Apple’Tylko App Store)Potwierdzenie. Zarówno Belkin, jak i ty przyjmują do wiadomości, że (i) niniejsza Umowa kończy się tylko Belkin a tobą, a nie z Apple, Inc. (“Jabłko”); (ii) Ponieważ między Belkin i Apple, Belkin, a nie Apple, ponosi wyłączną odpowiedzialność za licencjonowaną aplikację (“App”) i ich treść. Niniejsza Umowa nie przewiduje zasad użytkowania aplikacji, która jest sprzeczna z Warunkami usług w App Store w dniu zawarcia niniejszej Umowy, i potwierdzasz, że miałeś możliwość przeglądu warunków usługi sklepu App Store.

Zakres licencji: Licencja przyznana dla aplikacji jest ograniczona do niezarejestrowanej licencji na korzystanie z aplikacji na dowolnych produktach marki Apple, które posiadasz lub kontrolujesz, oraz zgodnie z zasadami użytkowania określonymi w warunkach usługi w App Store, z tym wyjątkiem, że taka aplikacja może być dostępna, nabywana i używana przez inne konta powiązane z tobą.

Konserwacja i wsparcie. Belkin ponosi wyłączną odpowiedzialność za świadczenie jakichkolwiek usług konserwacyjnych i wsparcia w odniesieniu do aplikacji zgodnie z wymogami obowiązującego prawa. Zarówno Belkin, jak i ty przyjmujesz do wiadomości, że Apple nie ma żadnego obowiązku dostarczania jakichkolwiek usług konserwacyjnych i wsparcia w odniesieniu do aplikacji.

Gwarancja: Belkin ponosi wyłączną odpowiedzialność za gwarancję w niniejszej Umowie, czy to wyrażone lub dorozumiane przez prawo, w zakresie, w jakim nie jest skutecznie zrzeczone. W przypadku braku zgodności aplikacji z jakąkolwiek obowiązującą gwarancją, możesz powiadomić Apple, a Apple zwróci cenę zakupu aplikacji. W maksymalnym zakresie dozwolonym przez obowiązujące prawo Apple nie będzie miał żadnego innego zobowiązania gwarancji w odniesieniu do aplikacji, a wszelkie inne roszczenia, straty, zobowiązania, szkody, koszty lub wydatki związane z brakiem zgodności z jakąkolwiek gwarancją będzie Belkin’S SOLE RELYGLITY.

Roszczenia produktowe. Belkin i ty przyjmujesz do wiadomości, że Belkin, a nie Apple, są odpowiedzialne za rozwiązanie wszelkich roszczeń związanych z aplikacją oraz posiadaniem i/lub korzystaniem z aplikacji, w tym między innymi: (i) roszczeń o odpowiedzialność za produkt; (ii) wszelkie roszczenia, że aplikacja nie spełnia wszelkich obowiązujących wymogów prawnych lub regulacyjnych; oraz (iii) roszczenia wynikające z ochrony konsumentów lub podobnych przepisów. Niniejsza Umowa nie ogranicza Belkina’odpowiedzialność poza to, co jest dozwolone przez obowiązujące prawo.

Prawa własności intelektualnej. Belkin i ty przyjmujesz do wiadomości, że w przypadku jakiejkolwiek strony trzecie’Prawa własności intelektualnej, Belkin, a nie Apple będą odpowiedzialne wyłącznie za dochodzenie, obronę, rozliczenie i zwolnienie z takich roszczeń dotyczących naruszenia własności intelektualnej.

Warunki porozumienia stron trzecich. Podczas korzystania z aplikacji należy przestrzegać wszelkich obowiązujących warunków umowy innych firm, takich jak umowa o usłudze danych bezprzewodowych.

Beneficjent strony trzeciej. Belkin i ty przyjmują do wiadomości i zgadzają się, że Apple i jego spółki zależne są beneficjentami stron trzecich niniejszej Umowy i że po przyjęciu warunków niniejszej Umowy Apple będzie miało prawo (i zostanie uznane za przyjęte prawo), aby egzekwować niniejszą Umowę przeciwko Tobie jako beneficjenta stron trzecich.

Belkin International, Inc.

12045 East Waterfront Drive

Playa Vista, Kalifornia 90094Jeśli masz pytanie dotyczące swojego produktu lub oprogramowania lub masz z nim problem, przejdź do następujących stron internetowych, aby uzyskać informacje na temat skontaktowania się z Belkin w Twojej okolicy:

- Produkty Belkin i Wemo: https: // www.Belkin.com/wsparcie

- Produkty Linksys: https: // obsługa.Linksys.com

Belkin, Linksys, WEMO i wiele nazw produktów i logo są znakami towarowymi grupy firm Belkin. Wspomniane znaki handlowe stron trzecich są własnością ich właścicieli.

© 2019 Belkin International, Inc. i/lub jego podmioty stowarzyszone. Wszelkie prawa zastrzeżone.

O świeżej, nowe złośliwe oprogramowanie pozwala hakerom porwać router Wi-Fi

Jakbyś nie zrobił’T mam już wystarczająco dużo, aby się martwić, nowy raport stwierdza, że hakerzy są ukierunkowane na routery Wi-Fi w domu, aby uzyskać dostęp do wszystkich podłączonych urządzeń.

Raport pochodzi z Black Lotus Lab, działu bezpieczeństwa Lumen Technologies. Raport szczegółowo opisuje kilka zaobserwowanych ataków w świecie rzeczywistych na małe routery domowe/domowe (SOHO) od 2020 r., Kiedy miliony ludzi zaczęły pracować z domu na początku pandemii Covid 19.

Według Black Lotus Lab, atakujący używają zdalnych trojanów dostępu (szczury), aby porwać dom’router s. Trojany używają nowego szczepu złośliwego oprogramowania o nazwie Zuorat, aby uzyskać dostęp, a następnie rozmieścić wewnątrz routera. Po wdrożeniu szczury umożliwiają atakującym przesyłanie i pobieranie plików do wszystkich podłączonych urządzeń w sieci domowej lub biurowej.

- To złośliwe oprogramowanie Mac może ukraść dane karty kredytowej w ciągu kilku sekund

- Świetnie, hakerzy używają teraz chatgpt do tworzenia złośliwego oprogramowania

- Ta wada bezpieczeństwa Wi-Fi może pozwolić dronom śledzić urządzenia przez ściany

“Szybkie przejście na odległe prace wiosną 2020 r. Stanowiło dla aktorów zagrożenia nową okazją do obalenia tradycyjnej ochrony obrony, ukierunkowanie na najsłabsze punkty nowego obwodu sieci-małe biuro/biuro domowe (SOHO).” Lumen Technologies powiedział w poście na blogu. “Aktorzy mogą wykorzystać dostęp routera Soho, aby utrzymać obecność niskiej wykrywania w sieci docelowej.”

Zalecane filmy

Zuorat jest odporny na próby piaskowania go do dalszych badań. Próbuje skontaktować się z kilkoma serwerami publicznymi, gdy po raz pierwszy wdraża. Jeśli to nie’t Otrzymuj każdą odpowiedź, zakłada, że został piaskownica i usuwa się.

Złośliwe oprogramowanie jest niezwykle wyrafinowane, a Lumen Technologies uważa, że może pochodzić od aktora państwa narodowego, a nie nieuczciwych hakerów. Oznacza to, że rząd z dużą ilością zasobów może być skierowany do routerów Soho w Ameryce Północnej i Europie.

Zuorat zyskuje zdalny dostęp do routerów Soho. Jest to ciągle skanowanie sieci w poszukiwaniu wrażliwych routerów i ataków, jeśli się znajduje.

Gdy trojany się znajdują, tam’nie ogranicza szkód, jakie mogą wyrządzić. Jak dotąd oni’był zadowolony z kradzieży danych – osobiste informacje, które można identyfikować (PII), informacje finansowe i normalnie bezpieczne informacje biznesowe lub korporacyjne. Jednak zdolność podmiotów zagrożonych wdrożeniem innego złośliwego oprogramowania, gdy oni’uzyskał dostęp.

Blue Lotus Lab był w stanie prześledzić jeden z wirusów Zuorat na serwerach w Chinach. Poza tym niewiele wiadomo na temat początków złośliwego oprogramowania.

Najczęstsze routery gospodarstw domowych wydają się być wrażliwe, w tym Cisco, NetGear i Asus. Najlepszym sposobem ochrony przed infekcją Zuorat jest regularne ponowne uruchomienie routera domowego. Wirus nie może przetrwać ponownego uruchomienia, który usuwa router i przywraca go do ustawień fabrycznych.

Zalecenia redaktorów

- Microsoft dał ci nowy sposób na zachowanie bezpieczeństwa przed wirusami

- Ten główny błąd Apple może pozwolić hakerom ukraść Twoje zdjęcia i wytrzeć urządzenie

- To rozszerzenie Chrome pozwala hakerom zdalne przejęcie komputera

- Hakerzy infiltrują strony z wiadomościami, aby rozpowszechniać złośliwe oprogramowanie

- To nowe złośliwe oprogramowanie jest skierowane do konta na Facebooku – upewnij się, że twoje jest bezpieczne