Streszczenie

W tym artykule omówimy sposoby ustalenia, czy Twój dostawca usług internetowych blokuje port BitTorrent. ISPS często blokują torrentowanie z powodu obaw związanych z naruszeniem praw autorskich i wysokim wykorzystaniem przepustowości. Używają różnych metod, takich jak monitorowanie wzorców ruchu i korzystanie z głębokiej kontroli pakietów w celu identyfikacji działań torrentowania. Dostępnych jest jednak kilka narzędzi do testowania sieci, które mogą pomóc w ustaleniu, czy Twój dostawca usług internetowych blokuje port BitTorrent.

1. Jak dostawcy usług internetowych blokują port BitTorrent?

Twój dostawca usług internetowych może blokować port BitTorrent, monitorując korzystanie z Internetu, identyfikując zużycie wysokiej przepustowości lub połączenia TCP zwykle powiązane z torrentingiem. Dodatkowo mogą zastosować głęboką kontrolę pakietów do sprawdzenia pakietów danych pod kątem aktywności torrentowania. Mogą również otrzymywać powiadomienia od agencji monitorujących torrent.

2. Co to jest M-lab?

M-LAB to wspierana przez Google usługa bazy danych w chmurze, która oferuje narzędzia do testowania, jeśli Twój dostawca usług internetowych blokuje ruch BitTorrent. Zapewnia zaawansowane narzędzie o nazwie Glasnost, które może sprawdzić, czy Twój dostawca usług internetowych blokuje różne usługi, w tym BitTorrent.

3. Jak pomaga narzędzie WAN Killer autorstwa Solarwindsa?

Narzędzie WAN Killer autorstwa SolarWinds to narzędzie do tworzenia sieci, które pozwala zidentyfikować wszelkie bloki przez dostawcę usług internetowych. Oferuje szczegółowe obserwacje i pomaga w działaniach cyfrowych. Służy przede wszystkim do monitorowania sieci oraz monitorowania serwerów i aplikacji.

4. Co to jest Datadog?

DatAdog to narzędzie analityczne i monitorujące zaprojektowane dla aplikacji w skali w chmurze. Oferuje usługi monitorowania serwerów, baz danych i narzędzi, umożliwiając ustalenie, czy połączenie sieciowe szerokopasmowe blokuje usługi BitTorrent.

5. Jakie są cechy oparanżu zarządzania?

ManageEngine OpManager to narzędzie do monitorowania wydajności sieci z ponad 2000 wskaźnikami wydajności. Ma przyjazny dla użytkownika pulpit nawigacyjny, natychmiastowe powiadomienia i inteligentne raportowanie. Oferuje takie funkcje, jak monitorowanie routera, monitorowanie przełączników, monitorowanie WAN RTT i monitorowanie VoIP.

6. Jak mogę sprawdzić, czy mój dostawca usług internetowych blokuje ruch Bittorrent?

Możesz użyć narzędzi do testowania sieci wymienionych w tym artykule, takich jak M-Lab, WAN Killer, Datadog i ManageEngine OpManager, aby sprawdzić, czy Twój dostawca usług internetowych blokuje porty BitTorrent. Te narzędzia pomogą przeanalizować połączenie sieciowe i zidentyfikować wszelkie blokady lub przerwy.

7. Czy są dostępne inne narzędzia do testowania sieciowego?

Tak, oprócz tych wymienionych w tym artykule, dostępnych jest wiele innych narzędzi do testowania sieci. Możesz zbadać różne opcje i wybrać tę, która najlepiej odpowiada Twoim wymaganiom.

8. Dlaczego dostawcy usług internetowych blokują port BitTorrent?

ISPS często blokują port BitTorrent, aby zapobiec naruszeniu praw autorskich i zarządzać zatłoczeniem sieci spowodowanym dużym wykorzystaniem przepustowości. Mogą również otrzymywać powiadomienia prawne lub powiadomienia od agencji monitorujących, co skłoniło ich do podjęcia działań przeciwko działaniom torrentowania.

9. Czy mogę ominąć blokowanie dostawcy usług internetowych?

Istnieją metody ominięcia blokowania ISP, takie jak korzystanie z wirtualnej sieci prywatnej (VPN) lub korzystanie z serwerów proxy. Te metody mogą pomóc w maskowaniu działań torrentowania i ominąć wszelkie ograniczenia nałożone przez twojego dostawcę usług internetowych.

10. Jakie są potencjalne konsekwencje torrentowania?

Torrenting Materiał chroniony prawem autorski. Ważne jest, aby zdawać sobie sprawę z przepisów i przepisów dotyczących torrentowania w twoim kraju i odpowiedzialnego korzystania z platform torrentowania.

*Należy pamiętać, że podane odpowiedzi są oparte na informacjach podanych w artykule i mogą nie odzwierciedlać osobistych doświadczeń ani opinii.

Blokowanie potoku ISP? Jak walczyć

Nawet jeśli ty’remisowe materiały prawne, twój dostawca usług internetowych prawdopodobnie będzie niezadowolony. Niestety wielu widzi wszystkich użytkowników P2P jako “Hogs zasobów”, Ale to nie’T zawsze przypadek. Torrenting coś nie chronionego prawem autorskim lub starszym filmem jest mało prawdopodobne, aby doprowadziło do drastycznych działań. Zamiast tego dostawcy usług internetowych zwykle wdrażają środki ostrożności, aby zapobiec torrentowaniu.

5 Narzędzia do testowania sieci do sprawdzenia, czy Twój dostawca usług internetowych blokuje port BitTorrent

Czasami możesz czuć, że Twój Internet może być szybszy, a BitTorrent nie udostępnia plików ani Internetu. Głównym powodem może być Twój dostawca usług internetowych lub usługodaw. Dzieje się tak z wieloma użytkownikami, ponieważ ISP próbuje chronić ich przed zawiadomienia DMCA lub zagrożenia prawne podczas korzystania z torrentów. W tym artykule poinformuje Cię o narzędzia, które pomogą sprawdzić, czy Twój dostawca usług internetowych blokuje port BitTorrent.

Jak ISPS blokują port BitTorrent?

ISP często może określić, że używasz torrent, gdy używasz starej strony Torrent, masz wysokie wykorzystanie przepustowości lub kilka TCP, które działa jako czynnik identyfikacyjny dla nich. W przeciwnym razie, nawet jeśli przeglądarka jest ustawiona w trybie incognito, ISP może korzystać z głębokiej kontroli pakietów (DPI), co może ocenić Twoje pakiety danych zgłaszające wykorzystanie torrentów.

Co więcej, otrzymują nawet powiadomienia o tym od agencji monitorowania torrentów. We wszystkich tych przypadkach wpłynie to na użycie stron z torrentami. Stąd te narzędzia pomogą Ci przetestować porty BitTorrent.

Jak sprawdzić, czy Twój dostawca usług internetowych blokuje port BitTorrent

Wiele narzędzi do testowania sieci jest dostępnych online, ale wymieniliśmy najlepsze na podstawie ich wydajności i ocen. Oni są:

- M-lab

- Wan Killer autorstwa Solarwindsa

- Datadog

- Manage, Opmanager

- Monitor sieci PRTG

Przeczytaj i wypróbuj każdy, a następnie wybierz, co jest dla Ciebie najlepsze.

1] M-lab

Wspierane przez Google M-LAB lub Laboratorium Pomiar to zaawansowana usługa bazy danych w chmurze. To narzędzie oferuje trzy narzędzia, z których jednym jest Glasnost, aby sprawdzić, czy ruch Bittorrent jest zablokowany przez Twojego dostawcę usług internetowych lub szerokopasmowy. Ponadto narzędzie może sprawdzić połączenie prędkości Internetu. Więc poinformowałoby to, kiedy cokolwiek blokuje połączenie sieciowe szerokopasmowe.

Jest to zaawansowane narzędzie do dystrybucji danych. Poza tym Glasnost pozwala przetestować, czy usługodawcy internetowe blokuje inne usługi, takie jak e -mail, HTTP, SSH, Flash Video i P2P Aplikacje. Ponadto ten projekt ma na celu informowanie i uświadomienie ludziom dostawców usług internetowych’ Zasady kształtowania ruchu.

Narzędzie działa poprzez pomiar i porównanie pracy różnych aplikacji między hostem a usługami pomiarowymi. Więc identyfikują ruch płynny w różnych kierunkach.

2] Wan Killer autorstwa Solarwindsa

Wan Killer autorstwa Solarwinds umożliwia identyfikację wszelkich bloków przez dostawcę usług internetowych. Solarwinds jest znany z oferowania szczegółowych obserwacji, które pomagają w działaniach cyfrowych. Jest to znacząca sieć i oprogramowanie do zarządzania operacjami IT. Ta platforma oferuje usługi takie jak monitorowanie sieci oraz monitorowanie serwera i aplikacji. Wszystko to czyni to preferowanym wyborem przez administratorów sieci.

Jednym z jego narzędzi jest generator ruchu sieciowego WAN Killer, który nadaje mu swoją nazwę. W związku z tym zachowuje kontrolę barier, dodając równowagę między serwerami. To narzędzie ma prosty interfejs i wygląd, który sprawia, że wygląda prosto. Ponadto jego funkcje i funkcje wydają się łatwe. Zamiast być szczegółowym rozwiązaniem, ta aplikacja oferuje bezstresową aplikację testową.

Sieć WAN Killer jest niewielką częścią tego masywnego systemu testowania. Ma szeroki zakres narzędzi w jednym oprogramowaniu lub solarwinds.

3] Datadog

DataDog to kolejne narzędzie analityczne i monitorujące. To narzędzie służy głównie do aplikacji w skali w chmurze. Wymawia usługi monitorowania serwerów, baz danych i narzędzi, w których możesz wiedzieć, czy twoje szerokopasmowe połączenie sieciowe blokuje usługi BitTorrent. Datadog korzysta z platformy analizy danych opartych na SaaS.

Narzędzie do monitorowania sieci będzie monitorować dobre samopoczucie sieci, których eksperci używają, aby uniknąć i naprawić awarie sieci. Poza tym świadczy usługi takie jak monitorowanie bazy danych, poufny skaner danych, zarządzanie bezpieczeństwem aplikacji, zarządzanie bezpieczeństwem w chmurze itp.

4] Manage Engine Opmanager

Zarządzanie silnikiem OP Manage to znane narzędzie do monitorowania wydajności sieci za pomocą wskaźników wydajności 2K+. Ma również atrakcyjny i łatwy pulpit nawigacyjny z natychmiastowymi powiadomieniami i inteligentnymi raportami. Inne funkcje obejmują monitorowanie routera, monitorowanie przełączników, monitorowanie WAN RTT i monitorowanie VoIP.

Aby sprawdzić blokady lub awarie za pomocą połączenia sieciowego szerokopasmowego przez automatyczne mapowanie sieci L1/L2. W związku z tym wskazuje na awarie sieci i wpływ na wydajność. Narzędzie zawiera automatyczne powiadomienia za pośrednictwem wiadomości tekstowych i wiadomości e -mail o aktualizacjach. Analizuje wzorce ruchu i przepustowość sieci, aby zidentyfikować równowagę systemu.

5] Monitor sieci PRTG

Monitor sieci PRTG to tymczasowo bezpłatne narzędzie do monitorowania sieci, które wykrywa bloki i przyczyny powolnego Internetu lub prędkości pobierania BitTorrent. Jest to doskonałe narzędzie do łatwego i szybkiego monitorowania sieci, aby kontrolować kontrolę w Internecie. Wysyła również natychmiastowe powiadomienia w przypadku błędów połączenia szerokopasmowego.

Możesz skorzystać z nieograniczonego narzędzia przez 30 dni. Opublikuj to, sprawi, że dotrzesz do Freeware Edition. Możesz więc uaktualnić do jego płatnej wersji, aby ponownie korzystać z zaawansowanych funkcji. Jest to narzędzie, szczególnie dla firm, których prace są utrudniane przez usterki techniczne lub przerwy wpływające na ich działalność. Ale używasz go, aby rozpoznać, czy twoje połączenie internetowe jest zablokowane lub przerywane w celu uzyskania dostępu.

Ponadto monitorowanie pomaga przeanalizować, czy istnieje usterka z połączeniem internetowym lub innym błędem. Po przeanalizowaniu katastrofy możesz natychmiast popracować nad wyzdrowieniem po szkodach i kontynuowaniu doświadczenia w rozrywce.

Tak więc te narzędzia powyżej pomagają określić, czy problem leży z twoim dostawcą usług internetowych. Gdy znasz problem, możesz rozwiązać problem, aby kontynuować dostęp do stron z torrentu bez żadnych bloków. Dużą rolą jest to, że BitTorrent może zmienić porty komunikacyjne. Oznacza to, że możesz zmienić port urządzenia za pomocą zapory ogniowej lub VPN. Inne rozwiązania używają proxy, takiego jak VPN, szyfrują torrent lub używa danych mobilnych. Oferuje zwiększoną ochronę przed czekami ISP.

Dlaczego mój torrent nie działa?

Kiedy twój torrent nie’t pracuj, mogą być dwa problemy. Po pierwsze, strona miałaby usterki. Po drugie, dostawca usług internetowych zidentyfikował, że korzystasz z nielegalnych stron z torrentami i próbujesz powstrzymać Cię przed dostępem do. ISP nie może blokować samego oprogramowania, więc często blokuje niektóre kanały komunikacji, aby uniemożliwić dostęp do oprogramowania. Drugi powód jest najczęstszy.

Czy zmiana DN wpływa na ISP z śledzenia?

Nie, to nie’T. Jednak bardzo trudno jest im śledzić Twoją aktywność internetową. Możesz przejść na Cloudflare, Google DNS lub cokolwiek, co działa najlepiej. Ponieważ poziom bezpieczeństwa oferowany przez te usługi DNS jest wysoki, dostawcy usług internetowych będą musieli wydać znacznie więcej na złamanie.

Namiętny manik gadżetowy, profesjonalny koszykarz i alpinista. W 2014 roku rozpocząłem swoją internet i uwielbiam eksperymentować z oknami, gadżetami, smartfonami i dronami. Jestem entuzjastą zwierząt domowych i wolontariuszem organizacji pozarządowej w celu ratowania psów.

Blokowanie potoku ISP? Jak walczyć

Myślę, że możesz mieć do czynienia z torrentem blokującym dostawcę usług internetowych? Ty’nie sam. Dziesiątki dostawców usług internetowych powoduje problemy dla użytkowników torrentów.

Dlaczego? Najprawdopodobniej chronią się przed zawiadomieniami DMCA i groźnymi listami od prawników. I szanowanie praw, które są sprzeczne z potokiem. My’Omów ten temat bardziej dogłębnie w tym artykule-w jaki sposób dostawcy usług internetowych wykrywają torrenting, jak go blokują i co możesz z tym zrobić.

Spis treści

- Czy dostawcy usług internetowych mogą wykryć ruch potokowy?

- Czy mój dostawca usług internetowych blokuje torrenting?

- W jaki sposób twój dostawca usług internetowych blokuje torrenting?

- Jak odblokować ruch torrentowy (7 opcji)

- Pomaga, kiedy ty’Ponowne radzenie sobie z Utorrentem blokującym dostawcę usług internetowych?

- Zmiana mojego DN, pozbywa się problemu z blokowaniem potoku dostawcy usług internetowych?

ZASTRZEŻENIE: CACTUSVPN IN’T Zachęcaj do nielegalnego torrentowania. Jednak możemy’Ignoruj fakt, że wiele osób na całym świecie może uzyskać tylko potrzebną treści (rozrywka, książki szkolne, oprogramowanie związane z pracą itp.) Za pomocą torrentów.

Czy dostawcy usług internetowych mogą wykryć ruch potokowy?

Nie bezpośrednio – chyba że używasz przestarzałego klienta torrentów.

Ale tak skryty jak ruch Bittorrent, twój dostawca usług internetowych może sprawdzić ruch pod kątem pewnych znaków, aby sprawdzić, czy ty’Ponownie pobieranie torrentów:

- Jednoczesne strumienie przesyłania.

- Wiele połączeń TCP.

- Wysokie użycie przepustowości.

Poza tym mogą również użyć DPI do analizy niezaszyfrowanych zapytań DNS. W ten sposób oni’Poznam cię’odwiedzałem strony z potoku.

Ponadto, jeśli mogą sobie na to pozwolić, twój dostawca usług internetowych może zapłacić agencję monitorującą torrent, aby powiadomić je, gdy adres IP, który do nich należy do nich.

Czy mój dostawca usług internetowych blokuje torrenting?

Najłatwiejszym sposobem na stwierdzenie jest próba pobrania potoku. Jeśli jest wystarczająca ilość siewników, a ty nie’Nie otrzymuj wszelkich prędkości lub nie otrzymuję bardzo niskich prędkości, tam’S duża szansa, że twój dostawca usług internetowych blokuje ruch torrentów.

Spróbuj pobrać bezpośrednie pobieranie w tym samym czasie, co torrent. Jeśli bezpośrednie pobieranie przechodzi bez żadnych problemów, ale stragany torrent, twój dostawca usług internetowych jest prawdopodobnie winowajcą.

Także, jeśli możesz’T połącz się z stronami torrentów, ale wiesz, że one’Uruchom i uruchamianie, bo wiesz, że ludzie mogą z powodzeniem ich użyć, twój dostawca usług internetowych prawdopodobnie je blokuje.

My’widziałem, jak niektórzy ludzie w Internecie zalecają niektóre narzędzia online, które powinny wykryć blokowanie torrerencji, ale wydają się dość przestarzałe i don’naprawdę działa dobrze.

Jedna szybka nuta

Czasami to’nie twój dostawca dostawcy dostawcy usług internetowych, który blokuje torrenting, ale inni rówieśnicy, którzy cię blokują lub dławią. To może się zdarzyć, jeśli nie masz’Wysiące wystarczająco z powrotem do społeczności.

Aby upewnić się, że to nie’t Problem, spróbuj zwiększyć maksymalną liczbę rówieśników i/lub połączeń. Ponadto, jeśli Twój klient Torrent ma jakieś opcje dławiania przepustowości, upewnij się, że oni’ponownie wyłączone.

Jeśli ty’Wciąż uzyskuje te same wyniki, problem blokowania ISP jest problemem.

W jaki sposób twój dostawca usług internetowych blokuje torrenting?

Cóż, tylko oni wiedzą, jak to działa, więc my’po prostu spekuluje się tutaj. Ale uważamy, że mogą zrobić którekolwiek z następujących czynności:

- Użyj filtrowania DNS, blokowania IP lub blokowania adresu URL, aby ograniczyć dostęp do stron torrentów.

- Użyj DPI do analizy ruchu i upuszczenia połączeń torrentów w swojej sieci.

- Blokuj porty ruchu BitTorrent (takie jak porty TCP 6881 do 6889).

- Połączenia potoku przepustnicy, aby zniechęcić cię do ich uruchomienia.

Jak odblokować ruch torrentowy (7 opcji)

Biorąc pod uwagę kontekst, my’Skoncentruj się na rozwiązaniach, które pomagają głównie odblokować torrenting. Jeśli mogą pomóc ci również odblokować strony z torrentami, my’wspomnij o tym.

My’LL ocenia również rozwiązania, które wymyśliliśmy pod względem wydajności i wygodnych.

Więc pozwól’S zacznij:

1. Użyj VPN

Bez wątpienia usługi VPN, takie jak CactusVPN to najlepszy sposób na cieszenie się torrenting. Oferujemy usługę online, która “ukryć” Twój adres IP i szyfruje ruch z całego ruchu. Tutaj’S bardzo prosty przegląd tego, jak to wszystko działa:

- Subskrybujesz CACTUSVPN i używasz naszych aplikacji VPN do łączenia się z jednym z naszych serwerów VPN.

- Aplikacja i serwer ustalają zaszyfrowane połączenie między nimi. Wszystkie dane są szyfrowane, co oznacza, że tylko aplikacja i serwer mogą je odszyfrować.

- Podczas wizyty witryny torrentów żądania połączenia są kierowane przez serwer CactUSVPN. Więc cała Twoja komunikacja online z witryną jest wykonywana za pośrednictwem serwera’S adres IP.

- Z tego powodu możesz ominąć swojego dostawcę usług internetowych’S Firewall, ponieważ jego reguły są powiązane tylko z adresem IP.

Więc dolne – z VPN, możesz odblokować zarówno strony torrentów, jak i ruch uliczny, i zatrzymać przepustowość dostawcy dostawcy usług internetowych. A twój dostawcy dostawcy usług internetowych wygrał’Nie znam cię’Robienie tego, ponieważ ruch jest szyfrowany.

Potrzebujesz dobrego Torrenting VPN?

Wypróbuj CactusVPN-Oferujemy szybkie serwery przyjazne potoku z nieograniczoną przepustowością. Ponadto zapewniamy również lekkie protokoły, takie jak IKEV2 i L2TP/IPSEC, aby upewnić się, że cieszysz się płynnymi prędkościami.

Co’S WIĘCEJ, oferujemy zarówno przełącznik zabójstwa na poziomie systemu, jak i. W ten sposób, nie’T Muszę się martwić, że twój dostawca usług internetowych złapie cię w akcie, jeśli Twój VPN odłączy się.

Och, a ty’Z przyjemnością wiemy, że mamy aplikacje przyjazne dla większości platform.

Specjalna oferta! Zdobądź CactusVPN za 3 USD.5/MO!

A kiedy zostaniesz klientem kaktusvpn, my’Wciąż masz plecy z 30-dniową gwarancją zwrotu pieniędzy.

2. Użyj proxy

Proxy ukrywa Twój adres IP, tak jak robią VPN. Więc może pomóc ci odblokować strony z torrentami.

Jednak nie wszystkie proxy mogą odblokować ruch torrentowy.

Ponieważ wielu z nich nie’t Użyj szyfrowania. Lub jeśli je używają, to’jest dość słaby, co czyni go podatnym na DPI.

Jednak serwery HTTPS powinny pomóc. Oferują silniejsze bezpieczeństwo, które powinny powstrzymać dostawcę usług internetowych przed wykrywaniem ruchu.

Ale zamiast płacić za jeden i zajmować się skomplikowanymi interfejsami użytkownika, dlaczego nie użyć VPN, którego serwery podwoione jako proxy? Dzięki CactuSVPN możesz faktycznie użyć naszych bezpiecznych serwerów VPN jako proxy bez dodatkowych kosztów.

3. Zaszypuj swoje torrenty

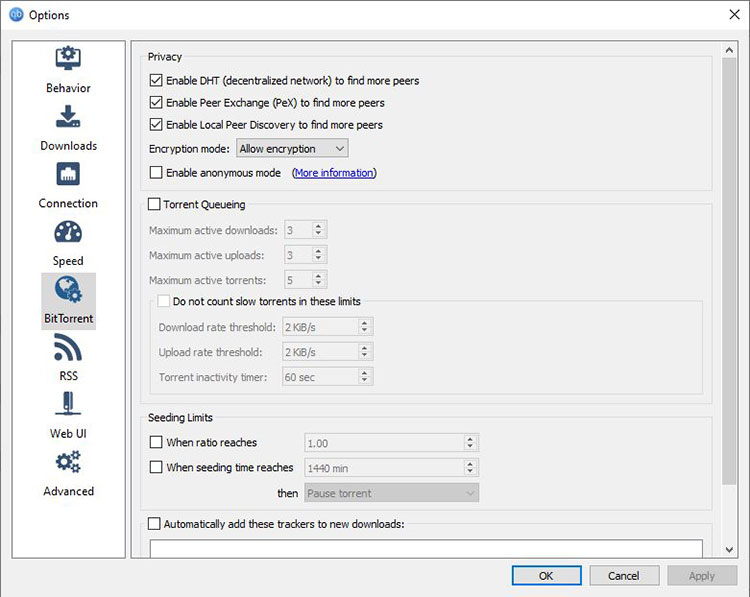

Jeśli nie masz’T chcesz użyć VPN, możesz zwrócić się do wbudowanego szyfrowania w swoim kliencie Torrent. To, jak włączasz tę opcję, różni się w zależności od klienta Torrent do klienta Torrent, ale zwykle musisz udać się do tego miejsca: Narzędzia> Opcje> BitTorrent.

Powinieneś znaleźć opcję umożliwiającą dostosowanie klienta torrentów’T tryb szyfrowania tam. Aby włączyć szyfrowanie, zwykle musisz wybrać te opcje: Zezwalaj na szyfrowanie Lub Wymagają szyfrowania.

Pamiętaj tylko, że istnieją pewne wady:

- Jeśli wymuszasz szyfrowanie (poprzez opcję szyfrowania wymagań), ty’Muszę znosić z ograniczoną liczbą rówieśników. To’S, ponieważ Twój klient torrent będzie łączył się tylko z innymi rówieśnikami, którzy używają szyfrowania. Jeśli jest ich tylko kilka, twoje prędkości spadną.

- Jeśli Twój klient Torrent szyfruje tylko nagłówki twoich pakietów danych, a nie ładunek, szyfrowanie wygrało’T. W ten sposób Twojego dostawcy usług internetowych będzie bardzo łatwe do wykrycia ruchu torrentów.

- Tam’rzekomo wniosek firmy o imieniu Sandvine, która może zidentyfikować ruch Bittorrent, nawet jeśli używane jest szyfrowanie.

- Wbudowane szyfrowanie u klientów torrentów jest dość słabe (tylko 60 i 80-bitowe klucze szyfrowania).

- Ta opcja wygrała’T pomóc ci odblokować strony z potoku.

4. Użyj portu 80

Jeśli twój dostawca usług internetowych blokuje porty, być może będziesz musiał użyć takiego, które mogą’T Touch – Port 80, dokładnie. Ponad TCP, to’S Domyślny port dla transferów danych HTTP. To’s używany do ruchu internetowego, więc’jest bezpieczne do powiedzenia, że twój dostawca usług internetowych wygrał’t blokuj to.

Aby użyć go klienta z torrentem, zwykle musisz iść Narzędzia> Opcje> Połączenie. Po prostu wpisz w 80 w polu portu i wyłącz UPNP i NAT-PMP.

Spodziewaj się jednak radzić sobie z wolniejszymi prędkościami. I oczywiście nie ma szyfrowania (ponieważ to’s http nie https).

Alternatywnie możesz po prostu spróbować przejść na różne porty, dopóki nie znajdziesz jednego dostawcy dostawcy usług internetowych’T blok.

5. Użyj danych mobilnych

Zasadniczo masz dwie opcje:

- Użyj danych mobilnych na smartfonie lub tablecie, aby pobrać torrenty. Ty’użyć innej sieci, która’nie jest prowadzony przez twojego dostawcę usług internetowych, więc powinno być’T być każdym blokowaniem torrenta (chyba że twój dostawca mobilny go egzekwuje). Następnie po prostu przenieś pobraną zawartość do głównego urządzenia.

- Utwórz urządzenie’S Dane mobilne, użyj ich, aby rozpocząć pobieranie torrenta, który chcesz na głównym urządzeniu, a następnie wróć do swojego dostawcza usług internetowych’Sieć s. Torrent powinien nadal pobierać jak zwykle. Pamiętaj jednak, że zadziała to tylko wtedy, gdy twój dostawca usług internetowych użyje zapory z bardzo podstawowymi blokami.

6. Użyj pudełka nasion

Seedbox to zwykle VPS (wirtualny prywatny serwer), którego ludzie płacą za pobieranie torrentów. Pomagają ci odblokować witryny i ruchu torrentów, maskując adres IP, ukrywając przeglądanie i używając HTTPS do szyfrowania ruchu.

Więc to’s w zasadzie proxy HTTPS – z wyjątkiem znacznie szybszych prędkości i lepszej przepustowości.

Zanim zapytasz, nie, nie ma bezpłatnych pudełek nasion. Właściciele płacą za wynajem serwerów, więc muszą jakoś zarabiać pieniądze. Jeśli kiedykolwiek natkniesz się na bezpłatną pudełko na nasiona, to’prawdopodobnie złośliwe lub oszustwa.

Naszym zdaniem, Seedbox jest najlepszą alternatywą dla korzystania z VPN, jeśli ty’Re zainteresowany tylko pobieraniem torrentów. Po prostu pamiętaj, że oni’Zazwyczaj droższe. VPN może kosztować około 4-5 USD miesięcznie z planem długoterminowym, ale Seedbox może kosztować od 6 do 15 USD. Niektóre plany Seedbox mogą nawet wzrosnąć do 50 USD i więcej w zależności od twoich potrzeb.

7. Użyj anomosów

Zaoszczędziliśmy to na koniec, ponieważ anomos’ Witryna faktycznie nie’T pracuj już. Ty’LL musi pobrać klienta z tej strony innej firmy lub źródła.

Jeśli chodzi o anomos, pomyśl o tym jak o kliencie torrentowym z kompleksowym szyfrowaniem. Od tego’S na podstawie Pythona interfejs użytkownika jest dość czysty i łatwy do przyzwyczajenia.

Istnieją jednak pewne problemy:

- Prawdopodobnie wygrałeś’Nie otrzymuj wszelkich wsparcia, ponieważ główny projekt wydaje się martwy. Oznacza to również, że możesz poradzić sobie z błędami i klientem niereagującym.

- Anomos mogą się tylko otworzyć .pliki atorrent. Musisz je znaleźć lub przekonwertować zwykłe pliki torrentów na nie.

Podsumowując, użycie zwykłego klienta torrentów wraz z VPN brzmi znacznie wygodniej niż poleganie na anomo.

Pomaga, kiedy ty’Ponowne radzenie sobie z Utorrentem blokującym dostawcę usług internetowych?

Teoretycznie możesz. TOR to sieć prywatności, która ukrywa Twój adres IP i szyfruje ruch. Więc to’jest dość podobny do VPN, ale – w przeciwieństwie do tego – szyfruje Twój ruch wiele razy.

To brzmi całkiem nieźle, ale tutaj’S Problem – torrenting nad tor isn’t bardzo bezpieczne. Sami twierdzą to i zachęcają ludzi, żeby tego nie robili. To może faktycznie złamać prywatność twojego ruchu w sieci. Albo klient potoku może całkowicie zignorować Tora.

Poza tym Tor nie nadaje się również do torrentowania ze względu na jego prędkości. Z ponad dwoma milionami użytkowników i tylko nieco ponad 6000 serwerów do obejrzenia, wygrałeś’W najbliższym czasie pobieraj duże 60 gb torrenty. Nie wspominając o tobie’LL przyczynia się do uczynienia całej sieci wolniejszej dla wszystkich innych.

W rzeczywistości, jeśli sprawdzisz Tor’S wskaźniki wydajności, ty’Pobieranie pliku 1 MIB (około 1 MB) zajmuje to średnio około pięciu sekund (około 1 MB). Więc otrzymujesz prędkości 1 MB/s (około 8 Mb/s), co jest’t Zbyt dobrze, gdy radzi sobie z dużymi plikami.

Ale Don’T Zapomnij – my’RE REALIZACJA Z MEGABYTES na sekundę. Ponieważ średnia dla 1 MB na Tor wynosi pięć sekund, to oznacza, że ty’otrzymam 0.2 MB/s (lub 2 Mb/s), co jest jeszcze gorsze.

Podsumowując, Don’T Użyj TOR do torrentowania (nawet jeśli to’s w nazwie). Ty’Lepiej z VPN lub nasila.

Zmiana mojego DN, pozbywa się problemu z blokowaniem potoku dostawcy usług internetowych?

Możesz zmienić swoje DN na odblokowanie stron z torrentami Jeśli Twój dostawca usług internetowych używa filtrowania DNS, aby je zablokować. W ten sposób zapytania DNS przejdą przez inny serwer DNS – taki’S nie jest własnością twojego dostawcy usług internetowych.

Jeśli chcesz to zrobić, zalecamy użycie:

Ale zmiana wygranych przez DNS’t pomóż powstrzymać dostawcę usług internetowych przed bezpośrednim blokowaniem ruchu torrentowego.

Co’S więcej, nawet jeśli zrobisz to tylko w celu uzyskania dostępu do witryn torrentów zablokowanych przez filtrowanie DNS, nadal masz jeszcze jeden problem – Twój dostawca usług internetowych może użyć DPI, aby zobaczyć swoje niezaszyfrowane zapytania DNS, nawet jeśli ty’re przy użyciu serwera DNS innych firm.

Zasadniczo widzą, jak komunikujesz się z Cloudflare DNS (1.1.1.1) i proszenie o stronę potoku (jak Theiratebay.org). Gdy cię złapią, mogą po prostu upuścić zapytania DNS, co spowodowało połączenie z czasem.

Najlepszą rzeczą do zrobienia w tym przypadku jest użycie DNS przez HTTPS do szyfrowania zapytań (tutaj’S Jak to zrobić z CactusVPN) lub użyj VPN, który oferuje własne zaszyfrowane serwery DNS. Druga opcja jest lepsza, ponieważ pomaga odblokować witryny torrentów i ruch uliczny.

Czy twój dostawca usług internetowych kiedykolwiek blokował torrenting?

Jeśli tak, jak to się obejrzałeś? Czy użyłeś VPN lub dowolnej innej wskazówki, o której wspominaliśmy tutaj? Czy wypróbowałeś inne metody? Jeśli pracowali, powiedz nam o nich w komentarzach.

Jak ominąć dowolną blokadę potoku od swojego ISP. Oto 4 metody

Twoje torrenty zostały zablokowane przez twojego dostawcę usług internetowych, co dalej? Twórcy treści i właściciele praw autorskich nadal próbują pokryć cały dostęp do strony hostingowej Torrent. Niektórzy dostawcy usług internetowych (dostawcy usług internetowych) są również zobowiązani do zawsze aktywności, aby zablokować wszystkie działania torrentów. To obejmuje najnowsze wiadomości, które opublikowaliśmy, gdzie komunikacja Smile zablokowała torrenty dla subskrybentów pakietu danych Trueunlimited.

Istnieje podjęto wiele wysiłków w celu zamknięcia lub blokowania stron potoku, które nadal są intensywnie wykonywane. Mimo to istnieją miejsca piractwa, które wciąż się pojawiają. Ponadto istnieje kilka sposobów otwarcia witryn, które są blokowane lub ograniczone przez kilku użytkowników, w tym strony z potoku. Jak? Pozwalać’s tylko spójrz na następujące.

1. Zmień serwer DNS

Często jedyny blok zaimplementowany przez ISPS jest tylko w DNS poziom. DNS lub System nazwy domeny Te funkcje tłumaczenia adresów IP na nazwy witryn są często używane do ograniczenia dostępu do stron torrentów. Ponieważ domyślnie użytkownicy używają serwerów DNS, które są regulowane przez dostawców usług internetowych. Dlatego przekształcenie go w publiczne DNS może rozwiązać problem trudnego dostępu do strony torrentów.

Następnie najpopularniejsze użyte publiczne serwery DNS obejmują:

- Google DNS: 8.8.8.8 | 8.8.4.4

- Opendns: 208.67.222.222 | 208.67 220,220

- Comodo DNS: 8.26.56.26 | 8.20.247.20

Możemy zmienić serwer DNS za pomocą ustawień sieciowych, a wkrótce będziemy mogli uzyskać dostęp do wszystkich stron internetowych, które są zablokowane przez każdego dostawcę usług internetowych.

Jak zmienić serwer DNS:

W systemie Windows: Wprowadź urządzenie sieciowe i kliknij prawym przyciskiem myszy> Kliknij właściwości> Właściwości IPv4, a następnie zmień serwer DNS i kliknij OK.

Na Mac OS: Wprowadź preferencje systemowe> Sieć> Fifanced> DNS i dodaj nowy serwer DNS, a następnie kliknij OK.

Na Linux: Kliknij aplet sieciowy> Edytuj połączenia> Edytuj> Ustawienia IPV> Automatyczne (DHCP) Tylko adresy> Serwer DNS i dodaj każdy nowy adres oddzielony za pomocą przecinka.

2. Użyj innego połączenia

To powinno być pierwsze rozwiązanie objazd Połączenie dostępu do torrentów. Po prostu użyj innego połączenia. Często wielu dostawców usług internetowych i sieci Zapory ogniowe wdrożyć podstawowe bloki, takie jak w biurze lub kampusie.

Podstawowy blok służy do ograniczenia początkowego połączenia z witryną torrentów. Aby rozwiązać ten problem, możemy użyć kilku różnych połączeń z zewnątrz. Tak więc, gdy rozpoczyna się dostęp do potoku, możemy użyć komórkowej Internet danych Ścieżka na telefonie komórkowym, a następnie po rozpoczęciu pobierania Torrent, ponownie uzyskaj dostęp do innych połączeń, takich jak Wi -Fi, aby kontynuować pobieranie.

Redaktor’S Uwaga: Ta metoda wygrała’t działaj, jeśli zapora używa bardziej zaawansowanych funkcji, ale ta metoda nie’Tur, aby najpierw spróbować.

3. Użyj bezpłatnej lub premium VPN Service

Zaleta używania VPN Premium jest tak. Ale VPN jest najlepszą metodą, jeśli nie znasz zmian w ustawieniach sieciowych, inną alternatywną metodą otwierania witryn blokowych jest użycie VPN.

Premium VPN ma funkcję szyfrowania danych, a także nie będą rejestrować aktywności sieci użytkowników w Internecie, więc jest zagwarantowana bezpieczna.

Jak go używać, jest również bardzo łatwe, po prostu zapłacić cenę subskrypcji i zainstaluj ją na komputerze lub router użyte, a my możemy uzyskać dostęp do torrentów i pobrać torrent.

Jeśli chcesz wypróbować niezawodność VPN premium, możesz wypróbować ją z ExpressVPN, jest to usługa VPN, która została specjalnie przetestowana w celu obsługi wszystkich potrzeb, które będą krytyczne.

Ale mimo to wciąż istnieje wiele innych niezawodnych usług VPN do wyboru.

4. Użyj Premium Seedbox

Pudełka z nasion jest nowym narzędzie W świecie torrentów. Jest to wirtualny serwer, który pozwala nam przesyłać i pobierać torrenty.

To’jest podobny do popularnego Dropbox usługa, tylko tym razem działa jako miejsce, w którym można uzyskać dostęp do wszystkiego związanego z torrenami.

Powodem, dla którego Seedbox jest popularny, jest jego unikalne możliwości transferu danych.

To pozwala każdemu administratorom sieci niezdolne do zablokowania usług SeedBox, ponieważ oznacza to, że muszą blokować cały dostęp do sieci.

Rozwiązaniem jest użycie płatnego pudełka nasion, wyeliminuje wszystkie ograniczenia. Najwygodniejszym i łatwym w użyciu SeedBox do torrentów jest Bitport, Seedr i FileStream.

Czy mój dostawca usług internetowych blokuje torrent?

Reddit i jego partnerzy używają plików cookie i podobnych technologii, aby zapewnić lepsze wrażenia.

Akceptując wszystkie pliki cookie, zgadzasz się na korzystanie z plików cookie w celu dostarczania i utrzymywania naszych usług i witryny, poprawy jakości Reddit, personalizowanie treści i reklam Reddit oraz mierz skuteczność reklamy.

Odrzucając nieistotne pliki cookie, Reddit może nadal używać niektórych plików cookie, aby zapewnić właściwą funkcjonalność naszej platformy.

Aby uzyskać więcej informacji, zapoznaj się z naszym powiadomieniem o plikach cookie i naszej polityki prywatności .

Pobierz aplikację Reddit

Zeskanuj ten kod QR, aby pobrać aplikację teraz

Lub sprawdź to w App Stores

R/TechSupport

R/TechSupport

Zaskakujący problem techniczny? Zapytaj wsparcie techniczne Reddit i staraj się również pomóc innym w ich problemach. Pamiętaj, aby sprawdzić również serwer Discord! https: // rtech.Wsparcie/niezgoda

Członkowie online

przez VSVarma01

Jak sprawdziłem, czy mój dostawca usług internetowych blokuje moje połączenie do torrentowania?

Mam wątpliwości, że mój dostawca usług internetowych może blokować moje połączenie, ponieważ mój Internet zaczął być trochę wybredny, po tym, jak uwięziłem bez użycia VPN. Nie jestem z USA ani żadnych innych krajów pierwszego świata i nigdy nie słyszałem lokalnego przypadku dostawców usług internetowych, więc nie korzystałem z VPN. Przyczyną moich podejrzeń to:

- Mój Internet wciąż się wyłącza i trwa wiele razy dziennie.

- Chociaż czasami zdarzają się odcięcia Internetu, nigdy nie jest tak niespójne, że ciągle cię zacięcie.

- Zazwyczaj VPN, którego używam, Tunnelbear nie pozwalał mi logować się również w oprogramowaniu.

- Później użyłem rozszerzenia Chrome Proxy, o którym doskonale zdaję sobie sprawę, że wcale nie jest bezpieczniejsze niż zwykłe korzystanie z Internetu.

Aktualizacja! Zaczęło działać normalnie od nocy, nie mam pojęcia, jak tylko trzymać laptopa na chwilę.

Co twój dostawca usług internetowych myśli o torrentach?

Jezeli tam’jedna rzecz, której nienawidzą dostawcy usług internetowych (dostawcy usług internetowych), to’s torrenting. Rozumieją jednak, że większość osób zainteresowanych 1 Gb / s lub usługi 10 Gb / s prawdopodobnie to robi. Powszechną odpowiedzią jest to, że dostawcy usług internetowych oferują wyższe pobieranie niż prędkości przesyłania. To jest n’t, że kosztuje ich więcej pieniędzy, aby umożliwić użytkownikom przesłanie. Powodem jest zniechęcenie do przesyłania dużych plików.

Oczywiście niektórzy dostawcy usług internetowych oferują plany szybkich z taką samą przesyłaniem, co prędkość pobierania. Wspólnym planem w Stanach Zjednoczonych jest przesyłanie 500 Mbps/pobieranie 500 Mbps. Przeciętny użytkownik nigdy nie będzie potrzebował bliskich tych prędkości, szczególnie do przesyłania. Dlaczego więc te firmy nienawidzą torrentów, ale uwielbiają ten biznes?

Dlaczego dostawcy dostawców usług internetowych przeciwko torrentom?

Nawet jeśli poszczególne firmy’ Postanie może się różnić, większość jest sprzeczna z praktyką. Jednak w wielu krajach byłoby to tabu, albo nielegalne, aby wprost zablokować działalność P2P. Torrenting jest często kojarzony z piractwem, ale własnością intelektualną “kradzież” Isn’t ISPS’ główny problem.

Dostawcy dostawcze usług internetowych liczą na większości klientów, aby minimalnie korzystać z ich sieci. Nawet strumieniowanie wideo w wysokiej rozdzielczości zwykle zajmuje tylko około 25 Mb / s. Przeciętny klient lubi błyskawiczne prędkości, więc firmy oferują je. Jeśli każdy klient ma maksymalnie przepustowość, ich siatki po prostu ulegnie awarii. Sieci są zaprojektowane tak, aby stanowiły około 5% “zaawansowanych użytkowników”. Zwykle zakładają, że 95% użytkowników będzie po prostu okresowo korzystać z sieci.

Żadna aktywność nie generuje ciągłe strumienie i stroje w dół Jak torrenting. Dostawcy internetowi wiedzą o tym będzie zdarzają się, ale podejmują kroki, aby to zniechęcić. Podczas gdy oni mógł Po prostu zaktualizuj pojemność sieciową, która zjadłaby zyski. Powszechnym rozwiązaniem było arbitralne “czapka danych”. Na przykład dostawca usług internetowych nałożyłby coś w rodzaju 250 GB miesięcznie limit przesyłania danych.

Wiele krajów oraz poszczególnych prowincji i państw zakazało tej praktyki. Wynika to z faktu, że dostawcy usług internetowych pobierają użytkowników za miesięczny dostęp, podobnie jak narzędzie. Nawet w miejscach, w których czapki są legalne, firmy mają tendencję do odejścia od tego. Nawet ci, którzy Don’t torrent ma tendencję do złości. Czapki danych są straszny dla public relations, więc’s głównie problemem z przeszłości.

Kąt prawny

Chociaż głównym powodem, dla którego usługodawcy nienawidzą działalności P2P, jest wykorzystanie zasobów, martwią się także o odpowiedzialność prawną. Każdy kraj ma bardzo różne przepisy dotyczące tego, co stanowi “naruszenie praw autorskich”. Istnieją kraje, w których pobieranie treści chronionych prawem autorskim jest legalne. W szczególności to’jest niesamowicie rzadki do przesyłania lub “wysiew” Treść, która ma być legalna w każdym kraju.

Właściciele własności intelektualnej w niektórych krajach agresywnie dążą do domniemanych piratów. Obejmuje to wchodzenie w roj i chwytanie adresów IP. W zależności od ciężkości mogą po prostu narzekać na dostawcę usług internetowych. Jeśli to’jest bardzo surowym krajem, może nawet zamienić się w legalne wezwanie.

Tak czy inaczej, może wywołać ból głowy dla dostawców usług internetowych. Presja ze strony właścicieli własności intelektualnej doprowadziła do “strajk” Zasady. Wielu dostawców usług internetowych ma ustaloną liczbę razy, gdy użytkownik może zostać oskarżony o naruszenie praw autorskich. Po osiągnięciu progu użytkownik’Usługa S jest anulowana. Dokonano tego w celu zmniejszenia ilości podejmowanych działań prawnych.

W niektórych krajach właściciele praw autorskich mogą zabrać dostawcę usług internetowych przed. Następnie domagają się poznać tożsamość użytkownika tego, kogo podejrzewa. Stamtąd użytkownika można w niektórych przypadkach pozwać. Jeśli dostawcy usług internetowych nie zrobi nic z piractwem wewnętrznym, w niektórych miejscach można by sankcjonować. W najlepszym razie ich publiczny wizerunek się pogorszył.

Co jeśli mój dostawca usług internetowych złapie mnie torrenting?

Wiadomość zwykle koncentruje się na opowieściach związanych z działaniami prawnymi. Z biegiem lat popularna opinia w większości przypadków wyciągnęła od tego uchwytów praw autorskich. Jeśli jednak to’jest rażącym naruszeniem, takie jak przesłanie filmu, zanim trafi do teatrów, działania prawne są powszechne. W najgorszym przypadku możesz zostać skierowany do władz lub sądu cywilnego w sprawie ścigania.

USA tworzą większość rodzajów naruszenia praw autorskich “cywilny” w naturze. To znaczy tam’nie ma możliwości pójścia do więzienia, ale możesz stracić dużo pieniędzy. Jest to stosunkowo rzadkie podejście. Większość krajów, które zakazały tej praktyki, traktują ją jak sprawa karna!

Najprawdopodobniej przyłapanie się. Możesz otrzymać “strajk” Jeśli twój dostawca usług internetowych zaimplementował “Polityka strajku”. Jeśli tak się stanie, powinieneś dokładnie sprawdzić swoją umowę. To’możliwe, że jeśli zostaniesz ponownie złapany, możesz stracić usługę internetową.

Ogólnie rzecz biorąc, dostawcy dostawcy usług internetowych’Nie musisz dać ci ostrzeżenia przed zabiciem służby. Jeśli mają dobre dowody na to, że podzieliłeś materiały chronione prawem autorskim, to’wystarczająco. Jednak większość wygrała’T Zrób to, ponieważ oznaczałoby to trwałe utratę firmy. Najczęstsze kroki podjęte w mniejszych przypadkach to “miękkie środki”.

Miękkie środki

Nawet jeśli ty’remisowe materiały prawne, twój dostawca usług internetowych prawdopodobnie będzie niezadowolony. Niestety wielu widzi wszystkich użytkowników P2P jako “Hogs zasobów”, Ale to nie’T zawsze przypadek. Torrenting coś nie chronionego prawem autorskim lub starszym filmem jest mało prawdopodobne, aby doprowadziło do drastycznych działań. Zamiast tego dostawcy usług internetowych zwykle wdrażają środki ostrożności, aby zapobiec torrentowaniu.

Najczęstszym sposobem, w jaki to robią “dławianie” Ty. Jeśli przyjrzysz się uważnie ofertom Internetu, ty’Zobacz, że większość oferuje “prędkości aż do …”. Wynika to z faktu, że większość rezerwuje do prawa obniż maksymalne prędkości przesyłania i/lub pobierania. Na przykład, jeśli byłeś w planie 500 Mbps/500 Mbps, możesz zobaczyć wdrożenie twardego czapki 200 Mbps. Większość krajów ma przepisy dotyczące stopień do którego możesz zostać dławiony.

Bardziej ukierunkowane podejście nazywa się “Jednostronna przepustnica”. Z tym modelem twój dostawca usług internetowych po prostu przecina twój wgrywać prędkości, ale pozostawia prędkość pobierania tam, gdzie jest. Na przykład, jeśli miałeś połączenie 500 Mbps/500 Mb/s, możesz zobaczyć, jak przecięto go na coś takiego jak 100 Mbps/500 Mbps.

Najbardziej ukierunkowany “miękka miara” Takpps to blok na ruchu potoku. Mogą zakazać zakresów portów, które odpowiadają popularnym klientom Torrent. Inne mogłyby zakazać konkretnych protokołów stosowanych w transferach P2P. Niektóre kraje pozwalają nawet na blokowanie dostawców usług internetowych Dostęp do społeczności P2P! To często sprowadza się do ustalenia, czy “wolność słowa” Obowiązują zabezpieczenia konstytucyjne.

Czasami twój dostawca usług internetowych może nie mieć uprawnień prawnych wszystko. Mogą wysłać “list zagrożenia” Tobie w odniesieniu do Twojej aktywności P2P. Przeczytaj ich zawartość bardzo blisko, Jak niektórzy wspominają o konsekwencjach, jeśli to się powtórzy, itp.

Jak mogę ukryć swoją aktywność P2P przed moim dostawcą usług internetowych?

Zdecydowanie najlepszym i najłatwiejszym sposobem na ukrycie torrerenta jest Użyj VPN. To’zawsze najlepiej ruszać w drogę Używanie VPN zamiast czekać na konsekwencje. Zapobiega to dyscyplinarnym środkom od twojego dostawcy dostawcy usług internetowych.

VPN ma “End-to-End Szyfrowanie”. Wszystkie twoje dostawcy usług internetowych może zobaczyć, gdy używasz VPN, to to, że jesteś z nim podłączony. Mogą mieszać używaną przepustowość. Co najważniejsze, oni Móc’T Zobacz zawartość Twojego ruchu internetowego. Z ochroną VPN, dostawcy usług internetowych Móc’Nie znam cię nawet’Re torrenting!

Mogą mieć podejrzenia ze względu na objętość przesyłanych danych. Niektórzy dostawcy usług internetowych nadal będą żądać użycia mniej danych. Jednakże, Zwykle nie mieliby prawa po swojej stronie. Bez dowodów na naruszenie praw autorskich lub potoków jakichkolwiek’niewiele mogą zrobić.

Oczywiście musisz najpierw dokładnie zbadać usługi VPN. Niektóre głównie “bezpłatny”, Usługi VPN są drapieżne. Te nieuczciwe usługi Zrejestruje twoje dane i sprzedają je! Tam’nie ma nic, aby powstrzymać ich przed sprzedażą go władzom lub dostawcy dostawcy usług internetowych. Pamiętaj, jeśli Analizujesz’Płacisz za produkt, jesteś produktem!

Jak kończy się ten związek?

W przeciwieństwie do wielu małżeństw, rozwód użytkowników dostawców usług internetowych i P2P jest bardzo mało prawdopodobny. Kiedy zobaczysz ten artykuł, prawdopodobnie wygląda to jak gigantyczna część informacji, ale jest tutaj kilka kluczowych wynos.

Po pierwsze, niezależnie od twojego zamiaru, poznaj przepisy dotyczące torrentów swojego kraju/stanu/prowincji/lokalizacji. Możesz być zaskoczony, jak łagodne (lub nie tak łagodne). Znajomość prawa pomoże zwiększyć znaczenie Zawsze używając VPN!

Po drugie, jeden z najczęstszych “Czarne znaki” Użytkownik może uzyskać “Użytkownik P2P”. ISPS często utalentowanych użytkowników. Uruchamiają zautomatyzowane skrypty w losowych momentach. Jeśli widzi to torrenting, możesz zostać skategoryzowany jako. Niezależnie od tego, czy to’S jedyny torrent’Ve kiedykolwiek pobrano, liczy się.

Następnie pamiętaj, że dostawcy usług internetowych’Naprawdę dbaj o legalność. O tym troszczą się ich własne wyniki i wykorzystanie zasobów. Nawet w doskonale legalnych stronach potoku nadal używaj VPN. Podobnie jak w przypadku większości działań życiowych, po drodze może zaoszczędzić mnóstwo kłopotów i pieniędzy.