Podsumowanie artykułu:

1. Podwyższone zagrożenia i kontrola regulacyjna Średnia cyberbezpieczeństwo nigdy nie były wyższym priorytetem.

Większość liderów biznesu i bezpieczeństwa zgadza się, że ryzyko bezpieczeństwa cybernetycznego i ochrony danych rośnie i prawdopodobnie będzie nadal ewoluować wraz z rozwijającą się technologią.

Kluczowe punkty:

– Fortune 500 firma z powodzeniem zamknęła oszustwo, przekupstwo i korupcję za pomocą polecenia ryzyka PwC, zasilanego przez Microsoft Sentinel.

– PwC i Microsoft oferują rozwiązania bezpieczeństwa, które mogą pomóc w uproszczeniu cyber.

– Tradycyjne rozwiązania dotyczące incydentów bezpieczeństwa i zarządzania zdarzeniami mogą nie nadążać za dzisiejszymi cyberprzestępczymi zagrożeniami, ale usługi wykrywania zagrożeń i reagowania PWC i Microsoft mogą zapewnić ciągłe monitorowanie i reakcję alertów.

– Microsoft Defender PWC dla usług IoT łączy możliwości cyberbezpieczeństwa z technologią Microsoft, aby pomóc firmom w lepszej widoczności w swoich sieciach OT i poprawić odporność.

– Rozwiązania oparte na chmurze PWC mogą pomóc organizacjom zaprojektować inteligentny i połączony cyfrowy łańcuch dostaw, który jest przejrzysty i bezpieczny we wszystkich operacjach.

Pytania:

1. Jak firma Fortune 500 zajęła się oszustwem, przekupstwem i korupcją?

Fortune 500 firma z powodzeniem zamknęła oszustwo, przekupstwo i korupcję za pomocą polecenia ryzyka PwC, zasilanego przez Microsoft Sentinel.

2. Jak PwC i Microsoft mogą uprościć cyberbezpieczeństwo, jednocześnie zmniejszając ryzyko i złożoność?

Mogą uprościć portfolio bezpieczeństwa, zebrać informacje o istniejących aplikacjach, przeprowadzić analizę scenariuszy i ściśle współpracować z organizacjami w celu zracjonalizacji stosu bezpieczeństwa i poprawy możliwości bezpieczeństwa.

3. Dlaczego tradycyjne rozwiązania dotyczące incydentów bezpieczeństwa i zarządzania wydarzeniami są niewystarczające?

Tradycyjne rozwiązania mogą nie nadążać za dzisiejszymi zagrożeniami cybernetycznymi pod względem objętości i złożoności.

4. W jaki sposób PwC i Microsoft mogą pomóc organizacjom scentralizować monitorowanie zagrożeń?

PWC i Microsoft oferują usługi wykrywania zagrożeń i reagowania, od projektowania i budowania centrów operacji bezpieczeństwa nowej generacji po ciągłe operacje oraz ciągłe monitorowanie i reakcję.

5. Jakie są zalety Microsoft Defender PWC dla usług IoT?

Usługi te łączą możliwości cyberbezpieczeństwa OT z technologią Microsoft, aby zapewnić lepszą widoczność w sieciach OT, zidentyfikować zagrożenia i poprawić odporność.

6. W jaki sposób rozwiązania w chmurze PwC mogą poprawić bezpieczeństwo łańcucha dostaw?

Rozwiązania oparte na chmurze PWC oferują ciągłe bezpieczeństwo i scentralizowane zarządzanie, upraszczając proces monitorowania, aktualizacji i identyfikacji zagrożeń w inteligentnym i połączonym cyfrowym łańcuchu dostaw.

7. Jak PwC i Microsoft mogą pomóc organizacjom ulepszyć inteligencję sieciową?

PwC i Microsoft współpracują z organizacjami w celu proaktywnego identyfikacji i reagowania na zagrożenia w środowisku, zarówno wewnętrznym, jak i zewnętrznym.

8. Jakie usługi związane z zgodnością oferuje PwC?

PWC oferuje usługi w zakresie zarządzania informacjami, ochroną informacji, poufnym obliczeniami i zgodnością z certyfikacją modelu dojrzałości cyberbezpieczeństwa (CMMC).

9. W jaki sposób PwC może pomóc organizacjom w zarządzaniu ich danymi?

PWC świadczy usługi w zakresie ochrony informacji, zarządzania rekordami, dzielenia się wiedzą i bezpiecznej współpracy w celu zapewnienia bezpieczeństwa cennych informacji w całym cyklu życia.

10. W jaki sposób organizacje mogą zarządzać rozwijającymi się wymaganiami wymagań i przepisów dotyczących zgodności?

Organizacje mogą spełniać wymagania dotyczące zgodności, wykorzystując usługi PwC w zakresie zarządzania informacjami, ochroną informacji, poufnym obliczeniami i zgodnością z certyfikacją modelu dojrzałości cyberbezpieczeństwa (CMMC).

Zaufanie i bezpieczeństwo cybernetyczne

Zoptymalizowany łańcuch dostaw został zaprojektowany w celu zaspokojenia ewoluujących wymagań klientów i stworzenia większej liczby możliwości biznesowych – podczas usprawnienia kosztów i wydajności. Nasze rozwiązania w chmurze obejmują ciągłe bezpieczeństwo i scentralizowane zarządzanie, aby uprościć proces monitorowania, aktualizacji i identyfikacji zagrożeń, wykorzystując analitykę, aby pomóc w odkryciu potężnych spostrzeżeń. Możemy zaprojektować inteligentny i połączony cyfrowy łańcuch dostaw, który’S przezroczyste i bezpieczne w całej organizacji – od operacji, po marketing, po realizację.

Przygotuj się na jutro’s groźby cybernetyczne, dziś

Podwyższone zagrożenia i kontrola regulacyjna Średnia cyberbezpieczeństwo nigdy nie były wyższym priorytetem. Większość liderów biznesu i bezpieczeństwa zgadza się: ryzyko cyberbezpieczeństwa i ochrony danych rośnie i prawdopodobnie będzie nadal ewoluować wraz z rozwijającą się technologią. Przygotowanie firmy do sprostania coraz bardziej złożonym i nieoczekiwanym ryzyku może być przytłaczające, ale nie ma’T muszę być. Pwc’S głębokie doświadczenie branżowe i Microsoft’S bezpieczna technologia umożliwia firmom do pewności budowania zaufania w swoim jutro. Razem my’LL pomoże rozwiązać najbardziej złożone wyzwania biznesowe.

Szybkie odczyty na temat krytycznych tematów cyberbezpieczeństwa

Za pięć minut uzyskaj najnowsze tematy takie jak racjonalizacja portfela, ryzyko zewnętrzne oraz incydenty związane z bezpieczeństwem i zarządzanie wydarzeniami.

Jak PwC i Microsoft mogą pomóc Ci uprościć cyber

Studium przypadku: Jak firma Fortune 500 zamknęła oszustwo, przekupstwo i korupcję

Globalne oszustwa, przekupstwo i korupcja to problem 4 bilionów dolarów rocznie. Pwc’s Komenda Ryzyka, zasilana przez Microsoft Sentinel, pomogło zidentyfikować ryzyko, które wcześniej mogło zostać niewykryte. Zapoznaj się z tym, w jaki sposób globalna firma podjęła ryzyko i zgodność z przewagą konkurencyjną. Ponowne wyobrażenie sobie zgodności

Bądź gotowy na PwC’S rozwiązania bezpieczeństwa zasilane przez Microsoft

Demistyfikowane bezpieczeństwo

Zwiększ gotowość cybernetyczną, jednocześnie zmniejszając ryzyko i złożoność.

- Racjonalizacja portfela

- Operacje cybernetyczne

- Obrońca IoT

- Łańcuch dostaw

- Reagowania na incydenty

Zbyt wiele narzędzi bezpieczeństwa może przynieść większą złożoność i hamować działania związane z redukcją ryzyka. Możemy uprościć Twoje portfolio – gromadzenie informacji o istniejących aplikacjach i przeprowadzaniu analizy scenariuszy w celu zidentyfikowania luk w Twojej technologii. My’LL ściśle z tobą zracjonalizację stosu bezpieczeństwa i poprawy możliwości bezpieczeństwa – redukując koszty i złożoność programu bezpieczeństwa cybernetycznego, jednocześnie wspierając cele redukcji ryzyka.

Uprości swój stos bezpieczeństwa: Szybkie odczyt | Oglądać

Tradycyjne rozwiązania dotyczące incydentów bezpieczeństwa i zarządzania zdarzeniami (SIEM) nie mogą nadążyć za rosnącą objętością i złożonością dzisiejszego’s groźby cybernetyczne. Nasze usługi wykrywania zagrożeń i reakcji (TDR) obejmują projektowanie i budowanie natywnych w chmurze, centra operacyjne bezpieczeństwa nowej generacji (SOC), SIEM i rozszerzone wykrywanie i reakcja (XDR) do bieżących operacji, 24/7. Dzięki szybkiej wymiany płynnie migrujemy istniejący SIEM i SOC do Microsoft Sentinel i Microsoft 365 Defender XDR. Szybkie wydanie idzie o krok dalej, aby zbudować pełną platformę TDR, która obsługuje przejście do hybrydowej usługi zarządzanej na miejscu lub poza nim z ciągłym monitorowaniem i reakcją.

Scentralizuj monitorowanie zagrożeń: Szybkie odczyt | Oglądać

Konwergencja technologii informatycznych (IT), technologii operacyjnej (OT) i Internetu rzeczy (IoT) tworzy złożony i odłączony ekosystem cyfrowy, który jest trudny dla dostawców do integracji i zabezpieczenia. Nasz Microsoft Defender for IoT Services łączą Pwc’możliwości bezpieczeństwa cybernetycznego z Microsoft’Technologia S, która pomaga firmom uzyskać lepszą widoczność w swoich sieciach OT i danych. Możemy pomóc Twojej organizacji w szybkim zidentyfikowaniu zasobów OT, identyfikowaniu zagrożeń w środowisku, poprawie odporności i kontynuowaniu operacji.

Buduj odporność operacyjną: Głębokie nurkowanie

Zoptymalizowany łańcuch dostaw został zaprojektowany w celu zaspokojenia ewoluujących wymagań klientów i stworzenia większej liczby możliwości biznesowych – podczas usprawnienia kosztów i wydajności. Nasze rozwiązania w chmurze obejmują ciągłe bezpieczeństwo i scentralizowane zarządzanie, aby uprościć proces monitorowania, aktualizacji i identyfikacji zagrożeń, wykorzystując analitykę, aby pomóc w odkryciu potężnych spostrzeżeń. Możemy zaprojektować inteligentny i połączony cyfrowy łańcuch dostaw, który’S przezroczyste i bezpieczne w całej organizacji – od operacji, po marketing, po realizację.

Ulepszenie inteligencji sieci: Głębokie nurkowanie

Zapobiegaj podmiotom zagrożeń przed zadaniem szkody dla Twojej organizacji poprzez identyfikację i reagowanie na zagrożenia, zanim staną się rzeczywistością. Współpracujemy z Tobą, aby proaktywnie zidentyfikować zagrożenia w twoim środowisku i reagować na zagrożenia zarówno z Twojej organizacji, jak i na zewnątrz.

Zgodność, Met

Zaufaj zmieniające się wymagania wymagań i przepisów dotyczących zgodności.

- Zarządzanie informacjami

- Ochrona informacji

- Poufne obliczenia

- CMMC

Cenne informacje wymagają ochrony na wszystkich etapach cyklu życia. Tworzymy, przechowujemy, używamy, archiwizujemy i usuwamy informacje – i poinformujemy Cię o tym, gdzie żyje. Od ochrony informacji, po zarządzanie rejestrami, po dzielenie się wiedzą i bezpieczną współpracę-możemy w pełni wykorzystać Twoje informacje w bezpieczniejszym i przyjaznym dla użytkownika środowisku.

Rządzić swoimi danymi: Głębokie nurkowanie | Oglądać

Rosnące zasoby informacyjne wymagają większej widoczności w miejscu, w którym znajdują się poufne dane. Prowadzimy aktualną ocenę państwa w celu zidentyfikowania poufnych luk w zarządzaniu danymi, która pomoże poinformować o ulepszeniach procesów, takich jak określenie struktury zarządzania, ról i obowiązków w Twojej organizacji. Możemy klasyfikować, chronić i rządzić Twoimi danymi, formalizując procesy, kontrole i wskaźniki, które wspierają twoją strategię bezpieczeństwa informacji.

Dane w chmurze ISN’t zawsze bezpieczne. Uzyskaj pełną kontrolę nad swoimi danymi, zabezpieczając je w izolowanym środowisku, które pozwala użytkownikom je analizować bez narażania go na złośliwe aktorzy. My’Uwolniłem nowe możliwości współpracy, które mogą zmniejszyć powierzchnię ataku – możesz skupić się na obawie o ochronę firmy na spędzanie więcej czasu na prowadzeniu.

Każda firma w ramach łańcucha dostaw Departamentu Obrony z dostępem do niektórych typów danych, takich jak informacje o umowie federalnej i kontrolowane niesklasyfikowane informacje – nie tylko baza przemysłowa obronna – będzie zobowiązana do certyfikacji certyfikacji certyfikacji cyberbezpieczeństwa dojrzałości (CMMC) (CMMC). My’LL pomoże ustalić podstawowe środki bezpieczeństwa i stworzyć spersonalizowane rekomendacje dla Twojej firmy z zgodnością z planem, abyś mógł podnieść kontrolę nad bezpieczeństwem cybernetycznym do nowego standardu.

Tożsamość i dostęp do zarządzania

Zachowaj bezpieczeństwo dzięki dodatkowym warstwom ochrony.

- Ryzyko poufne

- Zero Trust

- Zarządzanie tożsamością i dostępem

Różno ryzyko poufne, a zapobieganie jego kluczowym elementowi bezpieczeństwa cybernetycznego, który wymaga uwagi wszystkich zainteresowanych stron. Możemy zbudować wykrywanie i reagowanie na zapobieganie ryzykowi poufnemu od podstaw lub uzupełnić istniejące środowisko. Przyspiesz swój program ryzyka poufnych, aby pomóc zmniejszyć ryzyko w stosunku do najbardziej wrażliwych aktywów i wykryć ryzykowne zachowanie w całej organizacji’Systemy S.

Zmniejsz ryzyko poufności: Głębokie nurkowanie

Incydenty bezpieczeństwa wykorzystały luki w zakresie oprogramowania i niewystarczające kontrole tożsamości, aby uzyskać dostęp do cennych danych lub zakłócać krytyczne operacje biznesowe. Organizacje badają nowoczesne kompleksowe rozwiązania Zero Trust, aby skutecznie chronić przed’s groźby cybernetyczne. Pwc’S Microsoft Zero Trust to trójfazowe podejście koncentrujące się na budowaniu bezpiecznego fundamentu wokół użytkowników i urządzeń, umożliwianiu dostępu warunkowego i stosowaniu segmentacji w celu ochrony Twojej firmy’S. informacje.

Zbuduj bezpieczny fundament: Szybkie odczytanie

Urządzenia, aplikacje, usługi online i sieci są zagrożone, gdy twoje poświadczenia są używane lub skradzione. Technologia bez hasła wykorzystuje czynniki uwierzytelniania, biometrii i innych mechanizmów zamiast haseł, aby chronić swoje zasoby osobiste i przedsiębiorstwa od nieautoryzowanych użytkowników. Łączymy zaufanie urządzeń z kontrolą ryzyka, aby zmniejszyć zagrożenia, abyś mógł być pewien, że Twoje konta są bezpieczne przed złośliwymi aktorami.

PWC mianowany członkiem Microsoft Intelligent Security Association

„Relacje bezpieczeństwa między Microsoft i PwC pomogły naszym wspólnym klientom lepiej zrozumieć ich środowiska IT, zareagować na zagrożenia i dostosować się do zmieniającego się krajobrazu bezpieczeństwa. Jesteśmy podekscytowani, że PwC osiągnęło Microsoft Verified Managed XDR Solution – czekamy na dalsze rozszerzenie naszego sojuszu za pośrednictwem programu MSA.”

-Mandana Javaheri, Microsoft Global Senior Director ds. Rozwoju biznesu cyberbezpieczeństwa

Zaufanie i bezpieczeństwo cybernetyczne

Gospodarka oparta na danych może kwitnąć tylko wtedy, gdy rządy, firmy i osoby fizyczne mogą uzyskać dostęp do komputerów w chmurze z pewnością, że ich dane są bezpieczne. Zapewniamy bezpieczeństwo danych wszystkim naszym klientom i opracowaliśmy wiodące w branży polityki prywatności, programy zgodności i środki bezpieczeństwa, które stosujemy w naszym ekosystemie obliczeniowym.

Cyber Surakshit Bharat

Odkryj Microsoft’S Inicjatywa, aby skupić się i wzmocnić ekosystem bezpieczeństwa cybernetycznego w Indiach.

Potrzebujesz bezpieczeństwa dla swojego

biznes?

Użyj Microsoft Security Essentials, aby pomóc w ochronie wirusów, oprogramowania szpiegowskim i innym złośliwym oprogramowaniu.

Office 365 – Bezpieczeństwo, zgodność i prywatność

Dowiedz się, w jaki sposób Microsoft, jako lider branży w zakresie usług produktywności w chmurze, nieustannie podejmuje kroki w celu utrzymania zaufania do Office 365.

Czy Microsoft robi bezpieczeństwo cybernetyczne?

Microsoft Security

Microsoft Security

4 maja 2023 • 6 min, czytaj

Jak Microsoft może pomóc Ci pójść bez hasła w tym Światowym Dniu Hasła

Dowiedz się, jak zgadywanie, powtórka, phishing i multifaktora ataki zmęczeniowe wykazują ciągłą podatność haseł.

1 marca 2023 • 5 min Przeczytaj

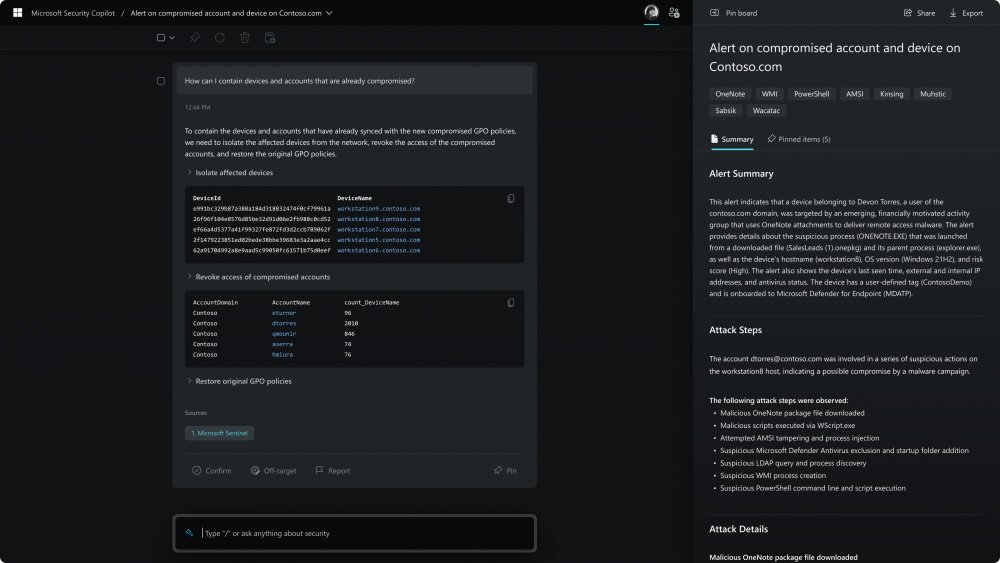

5 sposobów, w jakie Microsoft Security Copilot zmieni Twój biznes’S Bezpieczeństwo cybernetyczne

Microsoft Security Copilot to innowacyjne rozwiązanie zasilane przez sztuczną inteligencję, które ma na celu przekształcenie sposobu, w jaki firmy podchodzą do bezpieczeństwa cybernetycznego.

Wykorzystanie mocy otwartej AI’S GPT-4, Security Copilot oferuje szybkie możliwości wykrywania i rekultywacji, usprawnione procesy i ulepszona ogólna postawa bezpieczeństwa.

W tym artykule my’LL zbadaj, w jaki sposób Microsoft Security Copilot ma korzyść firmom każdej wielkości, zapewniając zaawansowaną inteligencję zagrożenia, skracając czas reakcji, zajmując się lukami umiejętności i poprawa współpracy między zespołami bezpieczeństwa.

1. Zwracanie się do braku umiejętności bezpieczeństwa cybernetycznego i luk personelu

Krajobraz cybernetyczny staje się bardziej złożony. I to’S wywiera ogromną presję na firmy, aby zwiększyły obronę.

W tej sekcji my’Zbadaj, w jaki sposób Microsoft Security Copilot może pomóc w wypełnianiu luki między stale rosnącym zapotrzebowaniem na specjalistów ds. Bezpieczeństwa cybernetycznego a obecną pulą talentów.

Rosnące zapotrzebowanie na specjalistów ds. Bezpieczeństwa cybernetycznego

W miarę ewolucji zagrożeń i mnożących się, zapotrzebowanie na wykwalifikowanych specjalistów ds. Bezpieczeństwa cybernetycznego jest gwałtowny. A organizacje starają się znaleźć wykwalifikowany personel, który może zabezpieczyć swoje zasoby cyfrowe. Raporty pokazują, że zapotrzebowanie na analityków bezpieczeństwa IT lub stanowiska bezpieczeństwa cybernetycznego w samych USA jest na najwyższym poziomie.

W momencie pisania około 3.4 miliony ofert pracy na rynku pracy w cyberbezpieczeństwie.

Jednak pula talentów bezpieczeństwa cybernetycznego nie nadąża za tym popyt.

Jak bezpieczeństwo Copilot pomoże w niedoborze personelu

Microsoft Security Copilot oferuje rozwiązanie tego problemu. Zasadniczo będzie działać jako Asystent cyfrowy dla analityków bezpieczeństwa cybernetycznego.

To narzędzie napędzane AI może zautomatyzować różne zadania, umożliwiając analitykom skupienie się na bardziej krytycznych i strategicznych aspektach ich pracy.

W ten sposób Security Copilot skutecznie uzupełnia istniejącą siłę roboczą, pomagając organizacjom zajmować się niedoborami personelu bezpieczeństwa cybernetycznego.

Przyspieszanie wdrożenia i szkolenia nowego personelu

Ale AI wygrał’T Zastąp ludzkich analityków. Przynajmniej jeszcze nie. Nowi pracownicy bezpieczeństwa cybernetycznego będą musieli zostać przeszkoleni.

Microsoft Security Copilot również może w tym pomóc.

Podczas szkolenia nowych analityków bezpieczeństwa cyber. Security Copilot może jednak przekształcić sposób, w jaki firmy na pokładzie i szkolenie nowych pracowników.

Security Copilot pozwala mniej doświadczonym analitykom uczyć się z narzędzia AI, zapewniając wskazówki, zalecenia i sugestie dotyczące naprawy w czasie rzeczywistym. Pomoże to przyspieszyć rozwój ich umiejętności obronnych.

To nie tylko przynosi korzyści nowym analitykom, ale także umożliwia cały zespół bezpieczeństwa, wspierając kulturę ciągłego uczenia się i współpracy.

Ostatecznie Security Copilot może pomóc firmom pozostać o krok przed cyberprzestępstwami, skuteczne rozwijanie i utrzymanie silnej siły roboczej ds. Bezpieczeństwa cybernetycznego.

2. Lepsze wykrywanie zagrożeń i reakcja

Microsoft Security Copilot wnosi nowy poziom wydajności i skuteczności firmom’ wysiłki w zakresie bezpieczeństwa cybernetycznego.

W tej sekcji my’Omów, w jaki sposób narzędzie oparte na AI zwiększa wykrywanie zagrożeń i reakcję, co czyni ją przełomem dla organizacji starających się zapewnić bezpieczeństwo swoich aktywów cyfrowych.

Możliwości przetwarzania języka naturalnego do wykrywania zagrożeń

Jeden z ochrony’Kluczowe mocne strony polegają na jego zdolności do analizy i przetwarzania dużych ilości danych. Robi to przy użyciu możliwości przetwarzania języka naturalnego (NLP).

Ta zaawansowana technologia pozwala narzędziem AI wykrywanie zagrożeń, których mogą przegapić tradycyjne środki bezpieczeństwa. Dzieje się tak, ponieważ może rozpoznać wzory i anomalie w dużych zestawach danych, które w przeciwnym razie mogłyby się nie wykryć.

Wykorzystując NLP, Security Copilot może pomóc Twojej firmie wyprzedzić nowe zagrożenia i zminimalizować ryzyko naruszenia danych.

Szybsza, bardziej wydajna reakcja na incydenty

Każda minuta liczy się w szybkim świecie bezpieczeństwa cybernetycznego. Security Copilot pozwala firmom szybciej i wydajniej reagować na incydenty.

Zapewniając analizę i odpowiedzi prędkości maszyny, narzędzie umożliwia analitykom bezpieczeństwa na rozróżnianie danych, identyfikację luk i podejmowanie decydujących działań w celu rozwiązania problemów.

Ta zwiększona prędkość i wydajność mogą mieć znaczącą różnicę w łagodzeniu potencjalnych szkód spowodowanych przez cyberataki.

Integracja z istniejącymi ofertami bezpieczeństwa Microsoft

Jednym z najcenniejszych aspektów Microsoft Security Copilot jest bezproblemowa integracja z istniejącymi produktami Microsoft Security.

Należą do nich Sentinel, Defender i Intune.

Ta kompatybilność zapewnia, że możesz łatwo włączyć bezpieczeństwo Copilot do obecnego ekosystemu bezpieczeństwa, wzmacniając skuteczność Twojej obrony.

Ponadto Microsoft planuje wspierać rosnącą liczbę produktów bezpieczeństwa stron trzecich. To dodatkowo zwiększy bezpieczeństwo Copilot’S’ wartość jako wszechstronne i potężne narzędzie dla firm w różnych branżach.

3. Zwiększona wydajność i współpraca

Microsoft Security Copilot nie tylko wzmocni twoją obronę bezpieczeństwa cybernetycznego, ale także wspierać zwiększoną wydajność i współpracę.

W tej sekcji zbadano, w jaki sposób narzędzie pomoże usprawnić przepływy pracy i ułatwi lepszą komunikację między analitykami bezpieczeństwa.

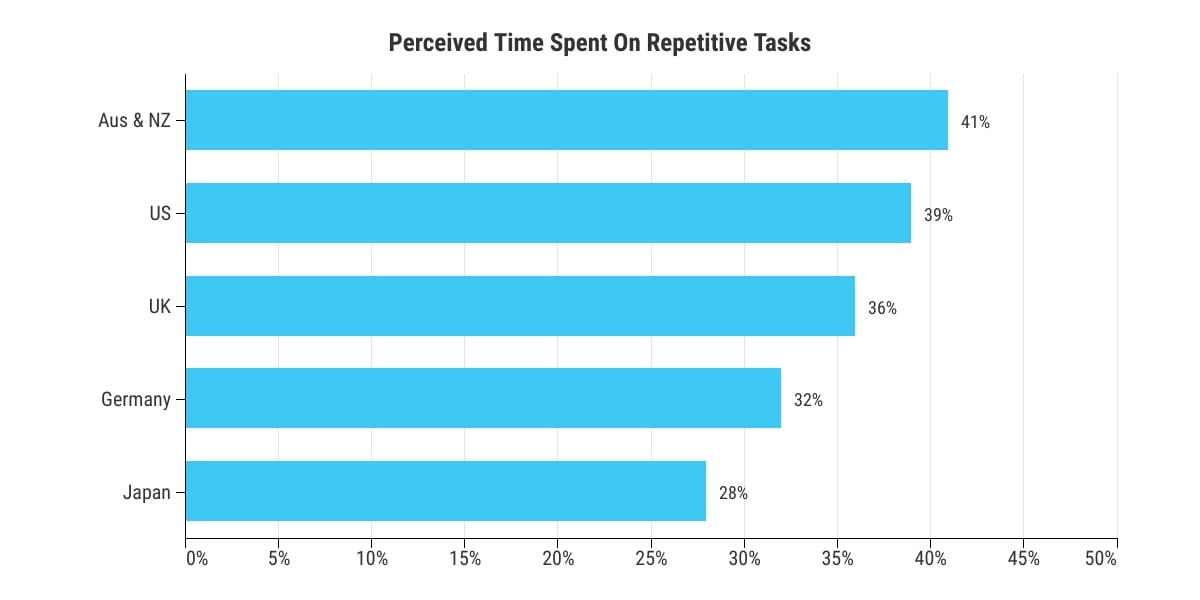

Automatyzacja powtarzających się zadań

Jednym z najbardziej wpływowych sposobów, w jaki bezpieczeństwo Copilot zwiększy wydajność, jest automatyzacja powtarzających się zadań. Te, które zużywają cenny czas i zasoby lub “Praca o pracy”.

Obsługując bardziej przyziemne aspekty bezpieczeństwa cyber.

Ta automatyzacja ostatecznie doprowadzi do bardziej wydajnego i skutecznego zespołu bezpieczeństwa.

Utwórz udostępniane raporty i szybkie książki

Security Copilot promuje również lepszą współpracę, umożliwiając tworzenie raportów do udostępniania i szybkich książek.

Zasoby te pomagają zespołom bezpieczeństwa szybko dzielić się kluczowymi informacjami ze swoimi kolegami, usprawniając komunikację i wspierając bardziej spójną dynamikę zespołu.

Ułatwiając członkom zespołu dzielenie się spostrzeżeniami i ustaleniami, Security Copilot upoważnia firmy do szybszego i skutecznego reagowania na zagrożenia.

Usprawnienie procesu polowania na zagrożenie

Polowanie na zagrożenie jest istotną częścią bezpieczeństwa cybernetycznego. Może to jednak być również czasochłonny i złożony proces.

Security Copilot upraszcza to zadanie, zapewniając usprawnione podejście do identyfikacji i badania potencjalnych zagrożeń.

Łącząc przetwarzanie języka naturalnego i analizę opartą na AI, narzędzie może szybko wykryć wzorce i anomalie, które mogą oznaczać złośliwą aktywność.

To usprawnione podejście nie tylko zaoszczędzi czas, ale także pozwoli zespołom bezpieczeństwa skutecznie chronić swoje organizacje przed cyberprzestępstwami.

4. Ciągłe uczenie się i adaptacja

Zdolność do dostosowywania i uczenia się ma kluczowe znaczenie dla firm, aby pozostać o krok przed cyberprzestępstwami. Microsoft Security Copilot oferuje ciągłe możliwości uczenia się i adaptacji. Zapewni to firmom niezawodny i dynamiczny system obrony

W tej sekcji my’omówić, w jaki sposób bezpieczeństwo copilot’możliwości uczenia się mogą przynieść korzyści firmom na dłuższą metę.

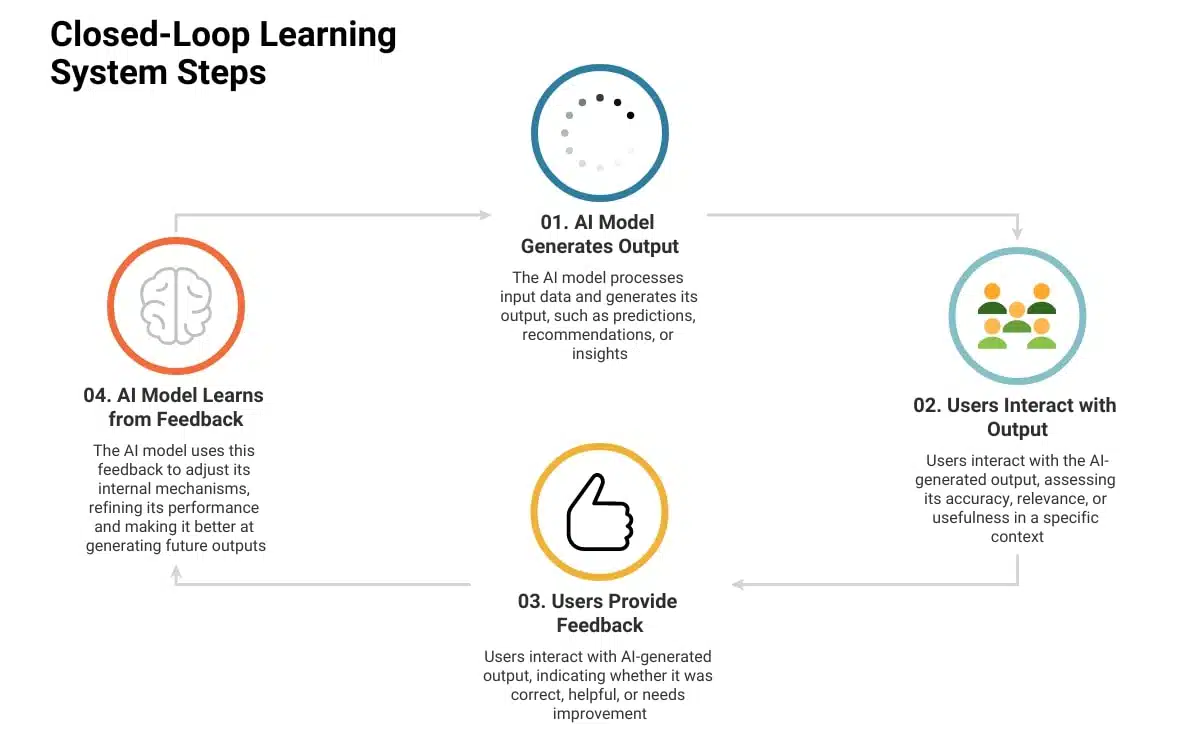

System uczenia się bliskiej pętli w celu ciągłego doskonalenia

Security Copilot używa systemu uczenia się zamkniętej pętli, który umożliwia mu poprawę z czasem.

Użytkownicy mogą przekazać opinię narzędzi’Wyjścia S, które są następnie używane przez Microsoft do dalszego udoskonalenia modelu AI.

Jest to proces iteracyjny, który pozwala narzędziem stać się bardziej dokładnym i skutecznym w wykrywaniu i naprawianiu problemów bezpieczeństwa. To ostatecznie zapewni firmom bardziej mechanizm obrony orbity.

Dostosowanie do ewoluującego krajobrazu bezpieczeństwa cybernetycznego

Bezpieczeństwo Copilot dostosuje się do zmian w krajobrazie bezpieczeństwa cybernetycznego. Zrobi to, wykorzystując Microsoft’s globalny inteligencja zagrożeń i najnowsze badania w zakresie AI i Cyber Security.

Będąc na bieżąco z pojawiającymi się trendami i włączając nowe informacje do swojego algorytmu, Security Copilot pomoże przedsiębiorstwom w utrzymaniu najnowocześniejszej obrony przed ewoluującymi zagrożeniami cybernetycznymi.

Bilansowanie pomocy AI z ludzkim ekspertem

Podczas gdy bezpieczeństwo Copilot oferuje potężną pomoc opartą na AI, nie zastąpi potrzeby wykwalifikowanych specjalistów ds. Bezpieczeństwa cybernetycznego.

Zamiast tego narzędzie będzie działać z ekspertami od ludzkich, zwiększając ich umiejętności i zapewniając cenne spostrzeżenia. Działa jak Force mnożnik, umożliwianie zespołom bezpieczeństwa działanie w sposób wydajniejszy w identyfikowaniu, analizie i łagodzeniu cyberprzestępstw.

Bezpieczeństwo Copilot’S integracja z ludzką wiedzą pozwala na bardziej kompleksowe zrozumienie krajobrazu bezpieczeństwa cybernetycznego. Zachęca do identyfikacji martwych punktów, które mogą przegapić same AI lub samych ludzi.

To podejście oparte na współpracy zapewnia, że firmy skorzystają z najlepszych z obu światów, łącząc szybkość i wydajność sztucznej inteligencji z dopracowanym zrozumieniem i doświadczeniem ludzkich profesjonalistów.

Uderzając właściwą równowagę między pomocą AI a ekspertyzą ludzką, Security Copilot umożliwia Twojej firmie budowanie odpornej i adaptacyjnej strategii bezpieczeństwa cybernetycznego, zdolnej.

Utrzymuje zespoły bezpieczeństwa do zachowania zwinności i reakcji w obliczu pojawiających się zagrożeń, ułatwiając ochronę poufnych informacji i utrzymanie integralności infrastruktury cyfrowej.

5. Bezpieczeństwo danych i prywatność

Bezpieczeństwo danych i prywatność to naturalne obawy dla firm na całym świecie. Mając to na uwadze, to’jest niezbędne do zrozumienia, w jaki sposób te technologie obsługują poufne dane i podtrzymują standardy prywatności.

Microsoft’Zobowiązanie do bezpieczeństwa danych i prywatności

Microsoft ma od dawna zaangażowanie w zapewnienie bezpieczeństwa i prywatności swoich klientów’ dane.

Wraz z rozwojem bezpieczeństwa Copilot, Microsoft zastosował kompleksowe podejście do ochrony poufnych informacji. Firma’S RIGITNYCH ZASOBII BEZPIECZEŃSTWA DANYCH I PRZEPUSZENIE Globalnych przepisów dotyczących prywatności zapewniają, że Twoja firma może z pewnością wykorzystać bezpieczeństwo Copilot, aby zwiększyć swoje strategie bezpieczeństwa cybernetycznego bez uszczerbku dla swoich danych’uczciwość lub poufność.

Przejrzystość w szlakach audytu AI

Jednym z kluczowych aspektów utrzymania bezpieczeństwa danych i prywatności jest zapewnienie przejrzystości w systemach AI.

Security Copilot oferuje przejrzyste szlaki audytu, które pozwalają firmom monitorować sposób interakcji AI z ich danymi i podejmuje decyzje.

Ten poziom przejrzystości nie tylko pomaga organizacjom utrzymać kontrolę nad ich danymi, ale także umożliwia im przegląd i potwierdzenie AI’działania, zapewniające zgodność z wewnętrznymi politykami i przepisami zewnętrznymi.

Brak korzystania z danych firmy do szkolenia modeli AI

Nikt nie chce, aby ich poufne dane używane do szkolenia systemów AI. To może przypadkowo ujawnić cenne informacje.

Microsoft zajął się tymi obawami, zapewniając, że bezpieczeństwo Copilot nie wykorzystuje danych firmy do szkolenia swoich modeli AI.

Zamiast tego AI opiera się na uczenia się z procesów i innych dostępnych zasobów przy jednoczesnym zachowaniu surowych zasad segregacji danych.

Takie podejście pozwala bezpieczeństwu Copilot stale doskonalić swoje wyniki, jednocześnie szanując firmy’ Wymagania dotyczące bezpieczeństwa danych i prywatności.

Wniosek

Microsoft Security Copilot stanowi znaczący krok naprzód w świecie bezpieczeństwa cybernetycznego. Oferuje firmom potężne i wszechstronne narzędzie do poprawy ich cyfrowej obrony.

Łącząc analizę AI z ludzką wiedzą, bezpieczeństwo Copilot zapewnia kompleksowe i adaptacyjne podejście do wykrywania zagrożeń i naprawy.

Dzięki swojej zdolności do usprawnienia procesów, ulepszania współpracy i oferowania ciągłego uczenia się i adaptacji, Security Copilot ma rewolucjonizować sposób, w jaki firmy chronią swoje zasoby cyfrowe.

Przyjmując tę innowacyjną technologię, organizacje mogą pozostać o krok przed cyberprzestępstwami i zapewnić bezpieczeństwo i integralność swoich danych.