Streszczenie

Microsoft Edge Zapewnia ulepszone funkcje bezpieczeństwa, aby zapewnić bezpieczniejsze przeglądanie w Internecie. Oferuje dodatkową warstwę ochrony poprzez stosowanie konserwatywnych ustawień bezpieczeństwa na nieznanych stronach. Ulepszony tryb bezpieczeństwa łagodzi podatności związane z pamięcią poprzez wyłączenie kompilacji JIT JavaScript i umożliwiając dodatkowe zabezpieczenia systemu operacyjnego. Pomaga to zapobiec złośliwym stronom wykorzystywania luk i atakowania użytkowników. Microsoft Edge obsługuje również WebAssembly w trybie ulepszonego bezpieczeństwa dla różnych systemów operacyjnych.

Kluczowe punkty

- Bezpieczeństwo przeglądania: Microsoft Edge oferuje lepsze zabezpieczenia bezpieczeństwa w celu zmniejszenia ryzyka ataków podczas przeglądania sieci lub odwiedzania nieznanych witryn.

- Obrona w głębi: Ulepszony tryb bezpieczeństwa w Microsoft Edge zawiera środki takie jak wyłączenie kompilacji JIT JavaScript i umożliwianie dodatkowych zabezpieczeń systemu operacyjnego.

- Ochrona bezpieczeństwa pierwszej linii: Microsoft Edge używa SmartScreen do ochrony użytkowników przed oszustwami phishingowymi i pobieraniem złośliwego oprogramowania.

- Wsparcie Webassembly: Microsoft Edge obsługuje WebAssembly w trybie ulepszonym bezpieczeństwa dla różnych systemów operacyjnych.

- Konfiguracja: Użytkownicy mogą skonfigurować poziom ulepszonego bezpieczeństwa w ustawieniach Microsoft Edge.

Pytania i odpowiedzi

- W jaki sposób Microsoft Edge poprawia bezpieczeństwo przeglądania?

Microsoft Edge zwiększa przeglądanie bezpieczeństwa, zapewniając dodatkową warstwę ochrony poprzez konserwatywne ustawienia bezpieczeństwa na nieznanych stronach. Zmniejsza to ryzyko ataków ze strony złośliwych stron internetowych. - Co to jest dogłębna obrona?

Głęboka obrona odnosi się do kombinacji środków bezpieczeństwa zaimplementowanych w trybie wzmocnionego bezpieczeństwa Microsoft Edge. Obejmuje wyłączanie kompilacji JIT JavaScript i umożliwianie dodatkowej ochrony systemu operacyjnego w celu ograniczenia luk związanych z pamięcią. - Jak Microsoft Edge chroni przed oszustwami phishingowymi i pobieraniem złośliwego oprogramowania?

Microsoft Edge korzysta ze SmartScreen, ochrony bezpieczeństwa pierwszego rzutu, aby chronić użytkowników przed oszustwami phishingowymi i pobieraniem złośliwego oprogramowania. SmartScreen identyfikuje i blokuje potencjalnie szkodliwe strony internetowe i pobieranie. - Które systemy operacyjne obsługują WebAssembly w trybie ulepszonym?

Webassembly jest obsługiwany w trybie ulepszonym bezpieczeństwa dla systemów X64 Windows, X64 MacOS, X64 Linux i ARM64 w Microsoft Edge. - Jak mogę skonfigurować ulepszone ustawienia zabezpieczeń w Microsoft Edge?

Aby skonfigurować ulepszone ustawienia zabezpieczeń w Microsoft Edge, przejdź do „Ustawienia i więcej”> „Ustawienia”> „Prywatność, wyszukiwanie i usługi”. W sekcji „Bezpieczeństwo” sprawdź, czy „wzmocnienie bezpieczeństwa w Internecie” jest włączone. Możesz wybrać żądany tryb bezpieczeństwa – zrównoważony lub ścisły. - Jaka jest różnica między zrównoważonymi i surowymi trybami bezpieczeństwa w Microsoft Edge?

Tryb zrównoważony w Microsoft Edge to tryb adaptacyjny, który zapewnia pełny dostęp do platformy internetowej dla znajomych i zaufanych witryn, ograniczając możliwości nowych i nieznanych witryn. Tryb ścisłego stosuje domyślnie zwiększone zabezpieczenia bezpieczeństwa we wszystkich stronach, ale może wymagać ręcznej konfiguracji normalnych zadań. - Jakie są ulepszone witryny bezpieczeństwa w Microsoft Edge?

Ulepszone witryny bezpieczeństwa pozwalają użytkownikom tworzyć wyjątki dla niektórych znanych stron internetowych, którym ufają lub chcą egzekwować ulepszone tryby bezpieczeństwa. Użytkownicy mogą dodawać witryny do listy wyjątków w ustawieniach Microsoft Edge.

Wskazówki i zalecenia

- Upewnij się, że „Ulepsz bezpieczeństwo w Internecie” jest włączone w ustawieniach Microsoft Edge dla ulepszonego bezpieczeństwa.

- Rozważ użycie zrównoważonego trybu bezpieczeństwa, aby uzyskać praktyczną równowagę między ochroną a doświadczeniem użytkownika.

- W razie potrzeby dodaj zaufane strony do listy wyjątków.

- Bądź na bieżąco z najnowszą wersją Microsoft Edge, aby uzyskać najnowsze ulepszenia bezpieczeństwa.

Bezpiecznie przeglądaj sieć w Microsoft Edge

Zapytania Kusto w zaawansowanym polowaniu można wykorzystać do podsumowania bloków ochrony stron internetowych w Twojej organizacji przez okres do 30 dni. Te zapytania wykorzystują informacje wymienione powyżej, aby rozróżnić różne źródła bloków i podsumować je w sposób przyjazny dla użytkownika. Na przykład poniższe zapytanie zawiera wszystkie bloki WCF pochodzące z Microsoft Edge.

Przeglądaj bezpieczniej z Microsoft Edge

W tym artykule opisano, w jaki sposób Microsoft Edge zapewnia lepsze bezpieczeństwo w Internecie.

Ten artykuł dotyczy Microsoft Edge w wersji 111 lub nowszej. Niektórzy użytkownicy mogą domyślnie włączyć zwiększone bezpieczeństwo z powodu ciągłego rozwoju i testowania. Jeśli chcesz wyłączyć funkcję bezpieczeństwa, zapoznaj się z tym, co nowego w ustawieniach bezpieczeństwa Microsoft Edge w tym artykule.

Deweloperzy powinni zdawać sobie sprawę, że interpreter Webassembly (WASM) działający w trybie wzmocnionym może nie przynieść oczekiwanego poziomu wydajności. Zalecamy dodanie witryny jako wyjątku do rezygnacji z ulepszonego trybu bezpieczeństwa dla użytkowników witryny.

Przegląd

Microsoft Edge dodaje ulepszone zabezpieczenia bezpieczeństwa, aby zapewnić dodatkową warstwę ochrony podczas przeglądania sieci i odwiedzając nieznane strony. Platforma internetowa została zaprojektowana, aby zapewnić bogate wrażenia z przeglądania za pomocą potężnych technologii, takich jak JavaScript. Z drugiej strony ta moc może przełożyć się na większą ekspozycję podczas wizyty złośliwej strony. Dzięki ulepszonemu trybowi bezpieczeństwa Microsoft Edge pomaga zmniejszyć ryzyko ataku poprzez automatyczne stosowanie bardziej konserwatywnych ustawień bezpieczeństwa w nieznanych witrynach i dostosowań z czasem podczas przeglądania.

Obrona w głębi

Ulepszony tryb bezpieczeństwa w Microsoft Edge łagodzi luki związane z pamięcią poprzez wyłączenie kompilacji JavaScript Just-in-Time (JIT) i umożliwiając dodatkowe zabezpieczenia systemu operacyjnego dla przeglądarki. Zabezpieczenia te obejmują ochronę stosu stosu i dowolnego osłony kodu (ACG).

W połączeniu zmiany te pomagają zapewnić „obronę dogłębnie”, ponieważ utrudniają one większe niż kiedykolwiek wcześniej, aby złośliwa witryna korzystać z nieoprawionej podatności na pisanie do pamięci wykonywalnej i atakowanie użytkownika końcowego. Możesz dowiedzieć się więcej o wynikach eksperymentów z postu na blogu Microsoft Edge Security Team i wprowadzić ulepszone bezpieczeństwo dla Microsoft Edge.

Możesz być również zainteresowany, aby dowiedzieć się więcej o zabezpieczeniach bezpieczeństwa pierwszej linii w Microsoft Edge. W szczególności możesz dowiedzieć się więcej o tym, jak Microsoft Edge SmartScreen chroni użytkowników przed oszustwami phishingowymi i pobieraniem złośliwego oprogramowania.

Webassembly jest teraz obsługiwany w trybie ulepszonym bezpieczeństwa dla systemów X64 Windows, X64 MacOS, X64 Linux i ARM64.

Co nowego w ustawieniach bezpieczeństwa Microsoft Edge

Z , Microsoft Edge zapewnia dodatkową warstwę ochrony podczas przeglądania sieci.

Ulepszone bezpieczeństwo w Internecie działa na nieznanych witrynach bez kompilacji Just In Time (JIT) w celu zmniejszenia powierzchni ataku, co utrudnia złośliwe witryny wykorzystanie.

Ta dodatkowa ochrona obejmuje łagodzenie systemu operacyjnego systemu Windows, takie jak ochrona stosu wymuszona na sprzęt, dowolna ochrona kodu (ACG) i kontrola osłona przepływu (CFG).

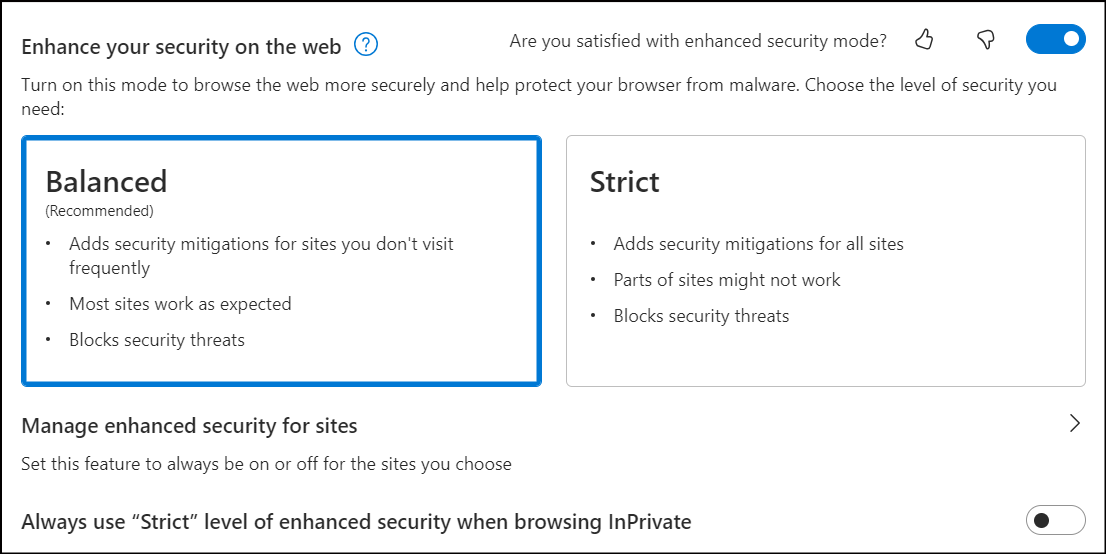

Użyj następujących kroków, aby skonfigurować dodane bezpieczeństwo.

- W Microsoft Edge, przejdź do Ustawienia i więcej >Ustawienia >Prywatność, wyszukiwanie i usługi.

- Pod Bezpieczeństwo, zweryfikuj to Zwiększ swoje bezpieczeństwo w Internecie jest włączony.

- Wybierz opcję, która jest najlepsza do przeglądania.

Dostępne są następujące ustawienia przełączania:

- Wyłącz (domyślnie): funkcja jest wyłączona

- Przełącz ON – Balanced (zalecany): Microsoft Edge zastosuje dodatkowe zabezpieczenia bezpieczeństwa, gdy użytkownicy odwiedzają nieznane witryny, ale ominą te zabezpieczenia dla powszechnie odwiedzanych witryn. Ta kombinacja zapewnia praktyczny poziom ochrony przed atakującymi, jednocześnie zachowując wrażenia użytkownika dla zwykłych zadań użytkownika w Internecie.

- Przełącz dalej – ścisłe: Microsoft Edge zastosuje dodatkowe zabezpieczenia zabezpieczeń dla wszystkich witryn, które odwiedza użytkownik. Użytkownicy mogą zgłosić pewne wyzwania realizację swoich zwykłych zadań.

.

Jak działa tryb „zrównoważony”

Tryb zrównoważony to tryb adaptacyjny, który opiera się na zachowaniu użytkownika na konkretnym urządzeniu, oraz zrozumienie przez Microsoft ryzyka w Internecie, aby zapewnić witryny, którego użytkownicy najprawdopodobniej używają i ufają pełny dostęp do platformy internetowej, jednocześnie ograniczając nowe i nieznane strony podczas wizyty.

Jak działa tryb „ścisłego”

Jak sama nazwa wskazuje, tryb ścisłego stosuje te zabezpieczenia bezpieczeństwa domyślnie wszystkie strony. Jednak nadal możesz ręcznie dodawać witryny do listy witryn wyjątków, a konfiguracja administratora przedsiębiorstwa będzie nadal miała zastosowanie, jeśli są obecne. Tryb ścisłego nie jest odpowiedni dla większości użytkowników końcowych, ponieważ może wymagać pewnego poziomu konfiguracji dla użytkownika, aby wykonać normalne zadania.

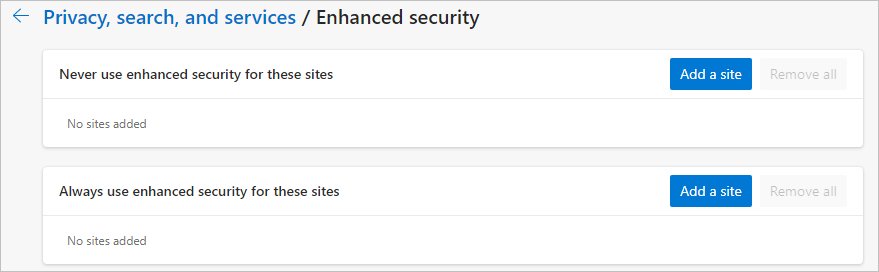

Ulepszone strony bezpieczeństwa

W trybie zrównoważonym i ścisłym możesz również tworzyć wyjątki dla niektórych znanych stron internetowych, którym ufasz lub chcesz egzekwować te tryby. Użyj następujących kroków, aby dodać witrynę do swojej listy.

- W Microsoft Edge, wybierz Ustawienia i więcej >Ustawienia >Prywatność, wyszukiwanie i usługi.

- Zweryfikuj to Zwiększ swoje bezpieczeństwo w Internecie jest włączony.

- Pod Zwiększ swoje bezpieczeństwo w Internecie, wybierać Zarządzaj zwiększonym bezpieczeństwem witryn.

- Wybierać Dodaj stronę, Wpisz pełny adres URL, a następnie wybierz Dodać.

Możesz użyć kroków (1–3) do wyświetlania witryn w Ulepszone strony bezpieczeństwa.. Możesz Edytować Strona, Usunąć strona lub Usuń wszystko wyjątki.

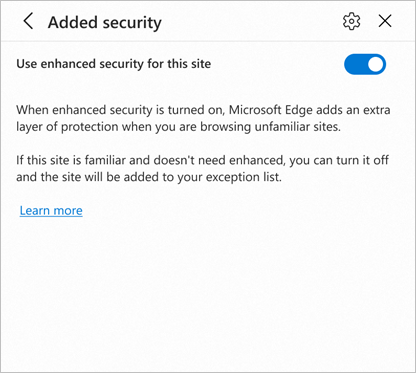

Następny zrzut ekranu pokazuje stronę Ustawienia dla wyjątków bezpieczeństwa.

Enterprise Controls

Administratorzy Enterprise mogą skonfigurować tę funkcję bezpieczeństwa za pomocą ustawień zasad grupy, w tym tworzenie list „pozwól” i „odmówić”, aby wyraźnie zwiększyć bezpieczeństwo dla swoich użytkowników podczas wizyty w niektórych witrynach lub wyłączenie trybu dla innych. Aby uzyskać pełną listę zasad, zobacz dokumentację zasad przeglądarki Microsoft Edge.

Ustawienie zasady EnhanceSecurityMode na „StrictMode” lub ustawienie zasady DefaultJAVAScriptJITSetting na BlockJavaScriptJit będzie miał taki sam efekt jak zmiana Zwiększ swoje bezpieczeństwo w Internecie Ustawienie edge: // Ustawienia/prywatność do „ścisłego”.

Doświadczenie użytkownika z ulepszonym trybem bezpieczeństwa

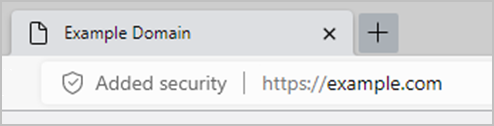

Po włączeniu ulepszonego trybu bezpieczeństwa zobaczą baner ze słowami „Dodano bezpieczeństwo” na pasku nawigacji adresu URL, gdy Microsoft Edge stosuje ulepszony tryb bezpieczeństwa dla konkretnej witryny.

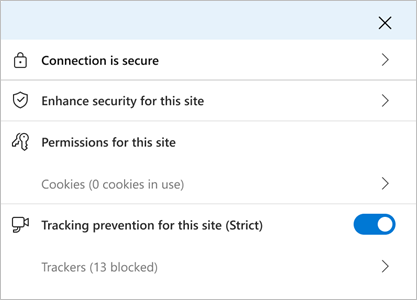

Po wybraniu banera zobaczysz następny przelot. Możesz wybrać „Ulepszenie bezpieczeństwa dla tej witryny”, aby przekierować Cię do drugiego lotu, który pokazuje ustawienia zabezpieczeń obecnej witryny i daje użytkownikowi opcję włączenia lub wyłączania bezpieczeństwa.

„Enhance Security dla tej witryny” pojawia się tylko wtedy, gdy ulepszony tryb bezpieczeństwa jest włączony w ustawieniach Microsoft Edge.

W wyniku pokazanym na następnym zrzucie ekranu możesz ręcznie włączyć lub wyłączyć ulepszony tryb bezpieczeństwa dla określonej strony. Jeśli zmienisz przełącznik „Użyj ulepszonego bezpieczeństwa dla tej witryny”, Microsoft Edge proaktywnie doda tę witrynę do listy witryn wyjątkowych.

Zawsze możesz usunąć tę witrynę, aktualizując listę witryn wyjątków w Ustawienia > Prywatność, wyszukiwanie i usługi > Ulepszone wyjątki bezpieczeństwa.

Wyślij nam opinie

Chcemy uzyskać Twoją opinię na temat naszej następnej iteracji, aby poprawić „ulepszony tryb bezpieczeństwa”. Jeśli coś nie działa tak, jak się oczekujesz lub jeśli masz opinie na temat tych zmian, chcemy usłyszeć od Ciebie. Możesz skontaktować się z obsługą Microsoft, aby zgłosić problemy lub opinie. Możesz także zostawić informacje zwrotne na naszym forum TechCommunity.

Zobacz też

- Wideo: Bezpieczne przeglądanie na Microsoft Edge

- Tryb bezpieczny Super Duper

- Strona docelowa Microsoft Edge Enterprise

Informacja zwrotna

Prześlij i przeglądaj informacje zwrotne dla

Bezpiecznie przeglądaj sieć w Microsoft Edge

Microsoft Edge pomaga ustalić, czy strona internetowa jest bezpieczna do przeglądania.

Podczas przeglądania Internetu zobaczysz ikonę na pasku adresu, który wskazuje bezpieczeństwo połączenia z witryną, którą odwiedzasz. Te ikony pomagają ustalić, czy możesz zabezpieczyć wysyłanie i odbieranie informacji ze strony. Połączenie informuje, czy informacje wysyłane do witryny i ze strony, takie jak hasła, adresy lub karty kredytowe, są bezpiecznie wysyłane i nie mogą być przechwycone przez atakującego. Połączenie nie mówi o reputacji witryny. Jeśli jednak adres jest znaną witryną phishingową lub złośliwego oprogramowania, Microsoft Defender SmartScreen określi i wskazuje.

Ikona połączenia w pasku adresu ma cztery różne stany. Poniższe informacje wyjaśniają, co oznacza każdy stan i zawiera wskazówki, jak podejmować inteligentne decyzje dotyczące przeglądania:

Połączenie bezpieczne (ważny certyfikat)

- Strona internetowa’Odwiedzanie ma ważny certyfikat wydany przez zaufany organ. Informacje wysyłane do i ze strony są bezpieczne i nie mogą być przechwycone przez atakującego. Jednak nawet strony internetowe z ważnymi certyfikatami mogą mieć słabą reputację, więc zawsze sprawdzaj adres URL na pasku adresu’ponownie na zamierzonej witrynie przed wprowadzeniem jakichkolwiek informacji.

Nie w pełni bezpieczne (brak ważnego certyfikatu)

- Ta strona nie ma ważnego certyfikatu. Informacje wysyłane do i z nich są nie zabezpieczone i może być przechwycony przez atakującego lub widziany przez innych. Dane osobowe istnieje ryzyko podczas wysyłania lub odbierania informacji z tej witryny.

- Jeśli to możliwe, skontaktuj się z właścicielem witryny, aby poprosić o ochronę jej danych za pomocą bezpiecznego połączenia.

Nieaktualna konfiguracja bezpieczeństwa (nieważna, wygasła, podpisana)

- Certyfikat tej witryny jest nieprawidłowy lub coś jest poważnie nie tak z bezpieczeństwem witryny. Informacje wysyłane do i z nich są nie zabezpieczone i może być przechwycony przez atakującego lub widziany przez innych.

- Microsoft Edge sugeruje Don’T Wprowadź dane osobowe na tej stronie lub unikaj ich zupełnie.

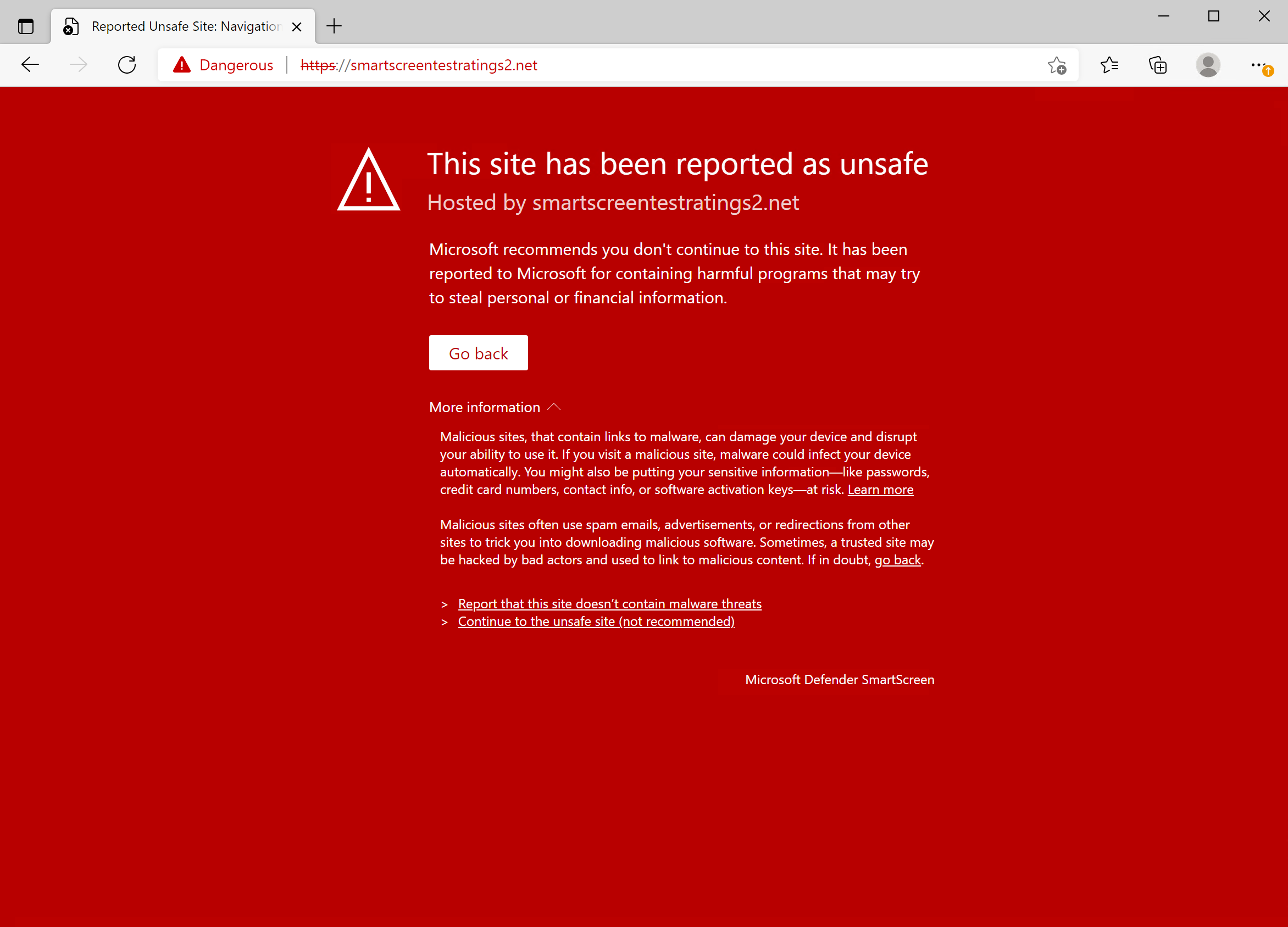

Podejrzana lub niebezpieczna strona internetowa (phishing lub złośliwe oprogramowanie)

- Ta strona została oznaczona przez Microsoft Defender SmartScreen. Microsoft Edge sugeruje, że go unikasz. Korzystanie z tej witryny narażi twoją prywatność i bezpieczeństwo.

- Witryna została oznaczona, ponieważ może próbować nakłonić Cię do zainstalowania czegoś niebezpiecznego lub ujawnienia danych osobowych, takich jak hasła lub karty kredytowe.

- Dowiedz się więcej o Microsoft Defender SmartScreen.

Chroń swoją organizację przed zagrożeniami internetowymi

Ochrona przed zagrożeniem internetowym jest częścią ochrony sieci w Defender dla punktu końcowego. Wykorzystuje ochronę sieci, aby zabezpieczyć Twoje urządzenia przed zagrożeniami internetowymi. Integrując z Microsoft Edge i popularnymi przeglądarkami stron trzecich, takimi jak Chrome i Firefox, ochrona zagrożeń internetowych zatrzymuje zagrożenia internetowe bez serwera proxy i może chronić urządzenia, gdy są nieobecne lub na miejscu. Ochrona przed zagrożeniem internetowym zatrzymuje dostęp do witryn phishingowych, wektorów złośliwego oprogramowania, witryn exploit, niezaufanych lub niskich stron, a także witryn, które zablokowałeś na niestandardowej liście wskaźników.

Otrzymanie nowych niestandardowych wskaźników może potrwać do dwóch godzin.

Wymagania wstępne

Ochrona internetowa wykorzystuje ochronę sieci, aby zapewnić bezpieczeństwo przeglądania stron internetowych na Microsoft Edge i zewnętrznych przeglądarkach internetowych.

- Edytuj obrońcę podstawowej linii bazowej Ochrona internetowa i sieć Aby umożliwić ochronę sieci przed wdrożeniem lub ponownym wdrożeniem. Dowiedz się o recenzowaniu i przypisaniu obrońcy do linii podstawowej

- Włącz ochronę sieci przy użyciu konfiguracji urządzeń Intune, SCCM, zasad grupy lub rozwiązania MDM. Przeczytaj więcej o umożliwieniu ochrony sieci

Jeśli ustawisz ochronę sieci Tylko audyt, Blokowanie będzie niedostępne. Ponadto będziesz mógł wykryć i rejestrować próby dostępu do złośliwych i niechcianych stron internetowych tylko na Microsoft Edge.

Skonfiguruj ochronę zagrożeń internetowych

Poniższa procedura opisuje, jak skonfigurować ochronę zagrożeń internetowych za pomocą Microsoft Intune Admin Center.

- Przejdź do centrum administracyjnego Microsoft Intune (https: //.Microsoft.com) i zaloguj się.

- Wybierać Bezpieczeństwo punktu końcowego >Redukcja powierzchni ataku, a następnie wybierz + Utwórz politykę.

- Windows 10 i nowszy, Wybierz Ochrona sieci profil, a następnie wybierz Tworzyć.

- Na Podstawy Tab, określ nazwę i opis, a następnie wybierz Następny.

- Na Ustawienia konfiguracji Tab, rozwinąć ochrona sieci, Podaj swoje ustawienia, a następnie wybierz Następny.

- Ustawić Włącz ochronę sieci Do Włączony Więc ochrona sieci jest włączona. Alternatywnie możesz ustawić ochronę sieci Tryb audytu Aby zobaczyć, jak to będzie działać w twoim środowisku. W trybie audytu ochrona sieci nie uniemożliwia użytkownikom odwiedzania witryn lub domen, ale śledzi wykrywania jako zdarzenia.

- Aby chronić użytkowników przed potencjalnymi oszustwami phishingowymi i złośliwym oprogramowaniem, skręć Wymagaj SmartScreen dla Microsoft Edge Legacy Do Tak.

- Aby uniemożliwić użytkownikom ominięcie ostrzeżeń o potencjalnie złośliwych stronach, ustaw Zablokować złośliwy dostęp do strony Do Tak.

- Aby uniemożliwić użytkownikom ominięcie ostrzeżeń i pobieranie niezweryfikowanych plików, ustaw Zablokować niezweryfikowane pobieranie pliku Do Tak.

- Na Tagi zakresu Tab, jeśli Twoja organizacja używa tagów zakresu, wybierz + Wybierz tagi zakresu, a następnie wybierz Następny. (Jeśli nie używasz tagów zakresu, wybierz Następny.) Aby dowiedzieć się więcej o znacznikach zakresu, patrz Użyj kontroli dostępu opartego na rolach (RBAC) i znacznikach zakresu do rozpowszechniania IT.

- Na Zadania Tab, określ użytkowników i urządzenia, aby otrzymać zasadę ochrony sieci, a następnie wybierz Następny.

- Na Recenzja + Utwórz Tab, przejrzyj ustawienia zasad, a następnie wybierz Tworzyć.

powiązane tematy

- Przegląd ochrony sieci

- Ochrona przed zagrożeniem

- Monitoruj bezpieczeństwo sieci

- Odpowiedz na zagrożenia internetowe

- Ochrona sieci

Informacja zwrotna

Prześlij i przeglądaj informacje zwrotne dla

Ochrona sieci

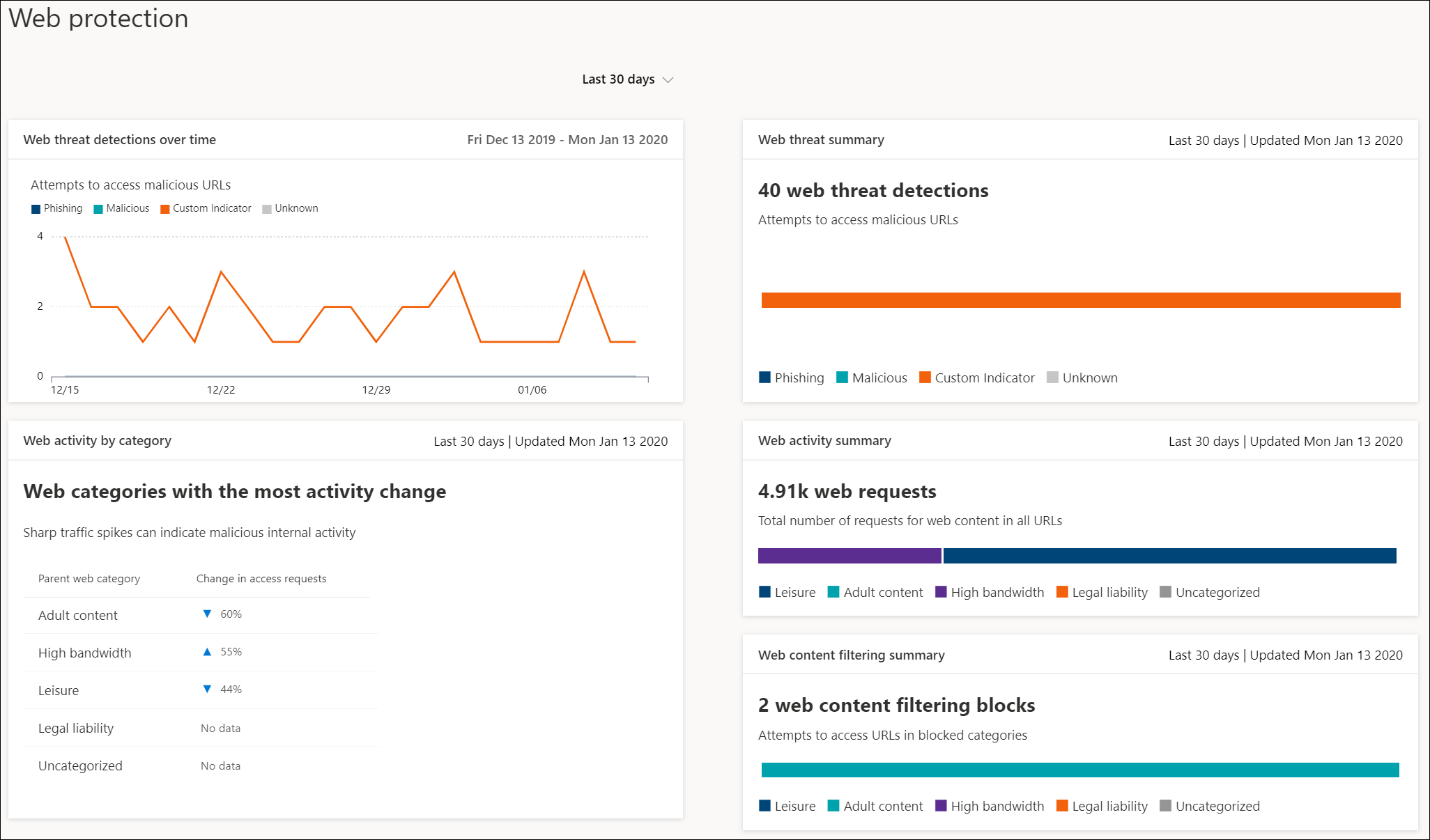

Ochrona internetowa w Microsoft Defender dla punktu końcowego to funkcja złożona z ochrony zagrożeń internetowych, filtrowania treści internetowych i niestandardowych wskaźników. Ochrona internetowa pozwala zabezpieczyć swoje urządzenia przed zagrożeniami internetowymi i pomaga regulować niechciane treści. Raporty o ochronie sieci Web można znaleźć w portalu Microsoft 365 Defender Raporty> Ochrona internetowa.

Ochrona przed zagrożeniem

Karty tworzące ochronę zagrożeń internetowych są Wykrycia zagrożeń internetowych w czasie I Podsumowanie zagrożenia internetowego.

Ochrona zagrożenia internetowego obejmuje:

- Kompleksowa widoczność zagrożeń internetowych wpływających na Twoją organizację.

- Możliwości dochodzenia w sprawie działań związanych z zagrożeniem związanym z siecią poprzez powiadomienia i kompleksowe profile adresów URL i urządzeń, które uzyskują dostęp do tych adresów URL.

- Pełny zestaw funkcji bezpieczeństwa, które śledzą ogólne trendy dostępu do złośliwych i niechcianych stron internetowych.

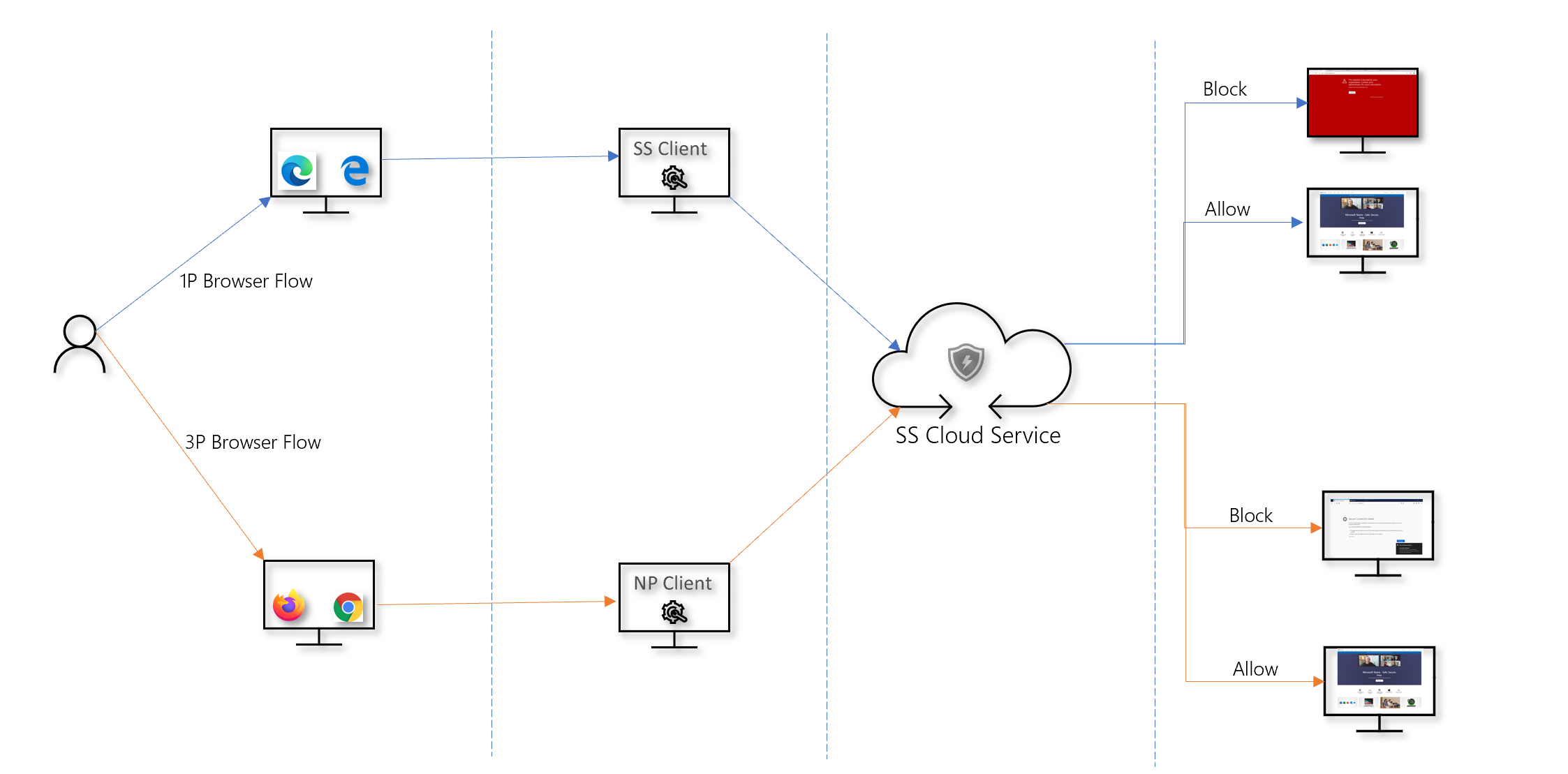

W przypadku procesów innych niż Microsoft Edge i Internet Explorer scenariusze ochrony sieci wykorzystują ochronę sieci do kontroli i egzekwowania:

- IP jest obsługiwany dla wszystkich trzech protokołów (TCP, HTTP i HTTPS (TLS)).

- Obsługiwane są tylko pojedyncze adresy IP (brak bloków CIDR lub zakresów IP) w niestandardowych wskaźnikach.

- Zaszyfrowane adresy URL (pełna ścieżka) można zablokować tylko w przeglądarkach First Party (Internet Explorer, Edge).

- Zaszyfrowane adresy URL (tylko FQDN) mogą być blokowane w przeglądarkach stron trzecich (i.mi. Inne niż Internet Explorer, Edge).

- Pełne bloki ścieżek URL można zastosować do niezaszyfrowanych adresów URL.

Może być do 2 godzin opóźnienia (zwykle mniej) między czasem podejmowania działania a zablokowaniem adresu URL i IP.

Niestandardowe wskaźniki

Niestandardowe wykrywania wskaźników są również podsumowane w raportach dotyczących zagrożeń internetowych organizacji Wykrycia zagrożeń internetowych w czasie I Podsumowanie zagrożenia internetowego.

Wskaźnik niestandardowy obejmuje:

- Możliwość tworzenia wskaźników kompromisu opartego na IP i adresu URL w celu ochrony organizacji przed zagrożeniami.

- Możliwości dochodzenia w stosunku do działań związanych z niestandardowymi profilem IP/URL i urządzeniami, które uzyskują dostęp do tych adresów URL.

- Możliwość tworzenia zasad zezwoleń, blokowania i ostrzegania dla IPS i adresów URL.

Filtrowanie treści sieciowych

Filtrowanie treści internetowych obejmuje Aktywność internetowa według kategorii, Podsumowanie filtrowania treści internetowych, I Podsumowanie aktywności internetowej.

Filtrowanie treści internetowych obejmuje:

- Użytkownikom nie mogą uzyskać dostępu do stron internetowych w zablokowanych kategoriach, niezależnie od tego, czy przeglądają lokalne, czy na wyjeździe.

- Możesz wygodnie wdrażać różne zasady w różnych zestawach użytkowników za pomocą grup urządzeń zdefiniowanych w Microsoft Defender dla ustawień kontroli dostępu opartych na role końcowej.

Uwaga tworzenie grupy urządzeń jest obsługiwane w Defender dla Planu 1 i Planu 2.

Kolejność pierwszeństwa

Ochrona internetowa składa się z następujących komponentów, wymienionych w kolejności pierwszeństwa. Każdy z tych komponentów jest egzekwowany przez klienta SmartScreen w Microsoft Edge i przez klienta ochrony sieci we wszystkich innych przeglądarkach i procesach.

- Wskaźniki niestandardowe (IP/URL, Microsoft Defender dla zasad aplikacji w chmurze)

- Umożliwić

- Ostrzegać

- Blok

- Intel SmartScreen, w tym Exchange Online Protection (EOP)

- Eskalacje

Microsoft Defender dla aplikacji w chmurze obecnie generuje wskaźniki tylko dla zablokowanych adresów URL.

Kolejność pierwszeństwa dotyczy kolejności operacji, według których oceniany jest adres URL lub IP. Na przykład, jeśli masz zasady filtrowania treści internetowych, możesz tworzyć wykluczenia za pomocą niestandardowych wskaźników IP/URL. Niestandardowe wskaźniki kompromisu (MKOl) są wyższe w kolejności pierwszeństwa niż bloki WCF.

Podobnie podczas konfliktu między wskaźnikami pozwala zawsze mieć pierwszeństwo przed blokami (logika zastępująca). Oznacza to, że wskaźnik zezwolenia wygra w stosunku do dowolnego obecnego wskaźnika bloku.

Poniższa tabela podsumowuje niektóre wspólne konfiguracje, które przedstawiłyby konflikty w stosie ochrony sieci. Identyfikuje również wynikające z tego ustalenia na podstawie powyższego pierwszeństwa.

Niestandardowe zasady wskaźnika Polityka zagrożenia internetowego Polityka WCF Defender for Cloud Apps Policy Umożliwić Blok Blok Blok Zezwalaj (zastąpienie ochrony sieci) Umożliwić Umożliwić Blok Blok Zezwalaj (wyjątek WCF) Ostrzegać Blok Blok Blok Ostrzegaj (zastępca) Wewnętrzne adresy IP nie są obsługiwane przez niestandardowe wskaźniki. W przypadku zasady ostrzegania, gdy jest omijany przez użytkownika końcowego, witryna będzie domyślnie odblokowana przez 24 godziny dla tego użytkownika. Ten okres czasowy może zostać zmodyfikowany przez administratora i jest przekazywany przez usługę chmurową SmartScreen Cloud. Możliwość ominięcia ostrzeżenia można również wyłączyć w Microsoft Edge za pomocą CSP dla bloków zagrożeń internetowych (złośliwe oprogramowanie/phishing). Aby uzyskać więcej informacji, zobacz Ustawienia Microsoft Edge SmartScreen.

Chronić przeglądarki

We wszystkich scenariuszach ochrony internetowej SmartScreen i Ochrona sieci mogą być używane razem, aby zapewnić ochronę zarówno w przeglądarkach i procesach pierwszej i zewnętrznej. SmartScreen jest wbudowany bezpośrednio w Microsoft Edge, a ochrona sieci monitoruje ruch w przeglądarkach i procesach innych firm. Poniższy schemat ilustruje tę koncepcję. Ten schemat dwóch klientów współpracujących w celu zapewnienia wielu zasięgów przeglądarki/aplikacji jest dokładny dla wszystkich funkcji ochrony stron internetowych (wskaźniki, zagrożenia internetowe, filtrowanie treści).

Rozwiązywanie problemów z blokami punktu końcowego

Odpowiedzi z chmury SmartScreen są znormalizowane. Narzędzia takie jak Fiddler mogą być użyte do sprawdzenia odpowiedzi z usługi w chmurze, co pomoże określić źródło bloku.

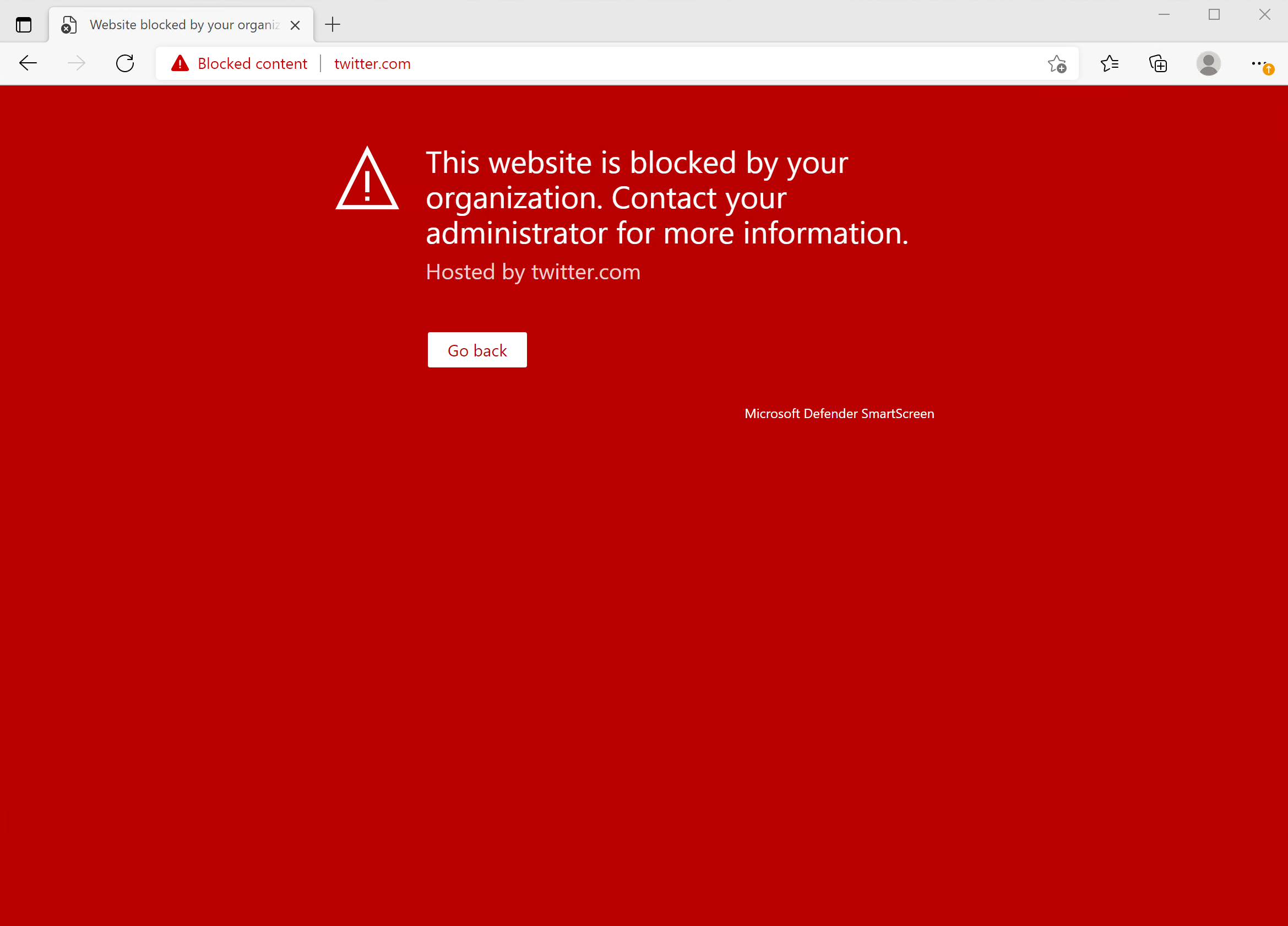

Gdy usługa chmury SmartScreen odpowiada reakcją zezwoleń, bloków lub ostrzegawczych, kategoria odpowiedzi i kontekst serwera jest przekazywany klientowi. W Microsoft Edge kategoria odpowiedzi jest używana do określenia odpowiedniej strony blokowej do pokazania (złośliwe, phishing, polityka organizacyjna).

Poniższa tabela pokazuje odpowiedzi i ich skorelowane cechy.

ResponCeCategory Funkcja odpowiedzialna za blok CustomPolicy WCF CustomBlockList Niestandardowe wskaźniki Casbpolicy Obrońca aplikacji w chmurze Złośliwy Zagrożenia internetowe Wyłudzanie informacji Zagrożenia internetowe Zaawansowane polowanie na ochronę sieci

Zapytania Kusto w zaawansowanym polowaniu można wykorzystać do podsumowania bloków ochrony stron internetowych w Twojej organizacji przez okres do 30 dni. Te zapytania wykorzystują informacje wymienione powyżej, aby rozróżnić różne źródła bloków i podsumować je w sposób przyjazny dla użytkownika. Na przykład poniższe zapytanie zawiera wszystkie bloki WCF pochodzące z Microsoft Edge.

DeviceEvents | gdzie akcja == "SmartScreenurlWarning" | rozszerzyć parsedfields = parse_json (dodatkowe pola) | Project DeviceName, ActionType, Timestamp, Remoteurl, inicjatingProcessFileName, doświadczenie = toString (ParsedFields.Doświadczenie) | gdzie doświadczenie == „CustomPolicy”Podobnie możesz użyć poniższego zapytania, aby wymienić wszystkie bloki WCF pochodzące z ochrony sieci (na przykład blok WCF w przeglądarce strony trzeciej). Zwróć uwagę, że program akcji został zaktualizowany, a „doświadczenie” zostało zmienione na „ResponCategory”.

DeviceEvents | gdzie akcja == "exploitguardNetWorkprotectectionBlocked" | rozszerzyć parsedfields = parse_json (dodatkowe pola) | Project DeviceName, ActionType, Timestamp, Remoteurl, inicjowanie ProcessFileName, ResponderCategory = toString (ParsedFields.ResponCategory) | gdzie responderCategory == „CustomPolicy”Aby wymienić bloki, które są spowodowane innymi funkcjami (takimi jak wskaźniki niestandardowe), patrz powyższa tabela przedstawiająca każdą funkcję i ich odpowiednią kategorię odpowiedzi. Te zapytania można również zmodyfikować w celu wyszukiwania telemetrii związanych z określonymi maszynami w Twojej organizacji. Należy zauważyć, że pokazany w każdym powyższym zapytaniu wyświetli tylko te połączenia, które zostały zablokowane przez funkcję ochrony sieci, a nie cały ruch sieciowy.

Doświadczenie użytkownika

Jeśli użytkownik odwiedzi stronę internetową, która stanowi ryzyko złośliwego oprogramowania, phishing lub innych zagrożeń internetowych, Microsoft Edge uruchomi stronę blokową, która odczytuje „Ta strona została zgłoszona jako niebezpieczna” wraz z informacjami związanymi z zagrożeniem.

Jeśli zostanie zablokowany przez WCF lub wskaźnik niestandardowy, strona blokowa pokazuje w Microsoft Edge, która informuje użytkownika, że ta strona jest zablokowana przez ich organizację.

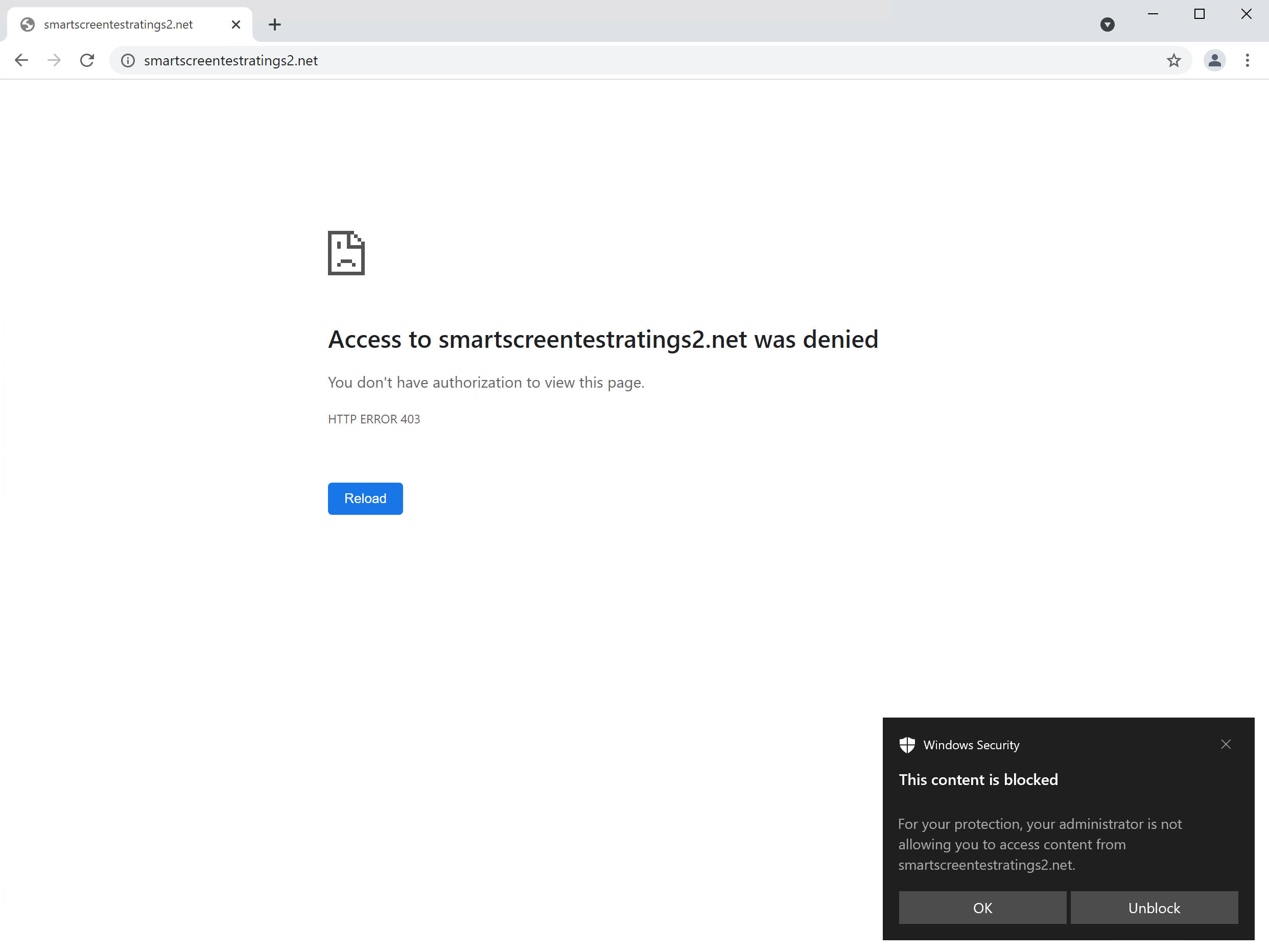

W każdym razie w przeglądarkach innych firm nie wyświetla się żadne strony blokowe, a użytkownik widzi stronę „Bezpieczne połączenie nieudane” wraz z powiadomieniem Toast. W zależności od zasady odpowiedzialnej za blok użytkownik zobaczy inną wiadomość w powiadomieniu Toast. Na przykład filtrowanie zawartości sieci wyświetli wiadomość „Ta treść jest zablokowana”.

Zgłoś fałszywe pozytywy

Aby zgłosić fałszywie pozytywny dla witryn, które zostały uznane za niebezpieczne przez SmartScreen, użyj linku, który pojawia się na stronie blokowej w Microsoft Edge (jak pokazano powyżej).

W przypadku WCF możesz zakwestionować kategorię domeny. Przejść do Domeny Zakładka raportów WCF. Zobaczysz elipsę obok każdej domeny. Unosić się na tej elipsie i wybierz Kategoria sporu. Otworzy się wylot. Ustaw priorytet incydentu i podaj dodatkowe szczegóły, takie jak sugerowana kategoria. Aby uzyskać więcej informacji na temat włączenia WCF i jak kwestionować kategorie, zobacz filtrowanie treści sieciowych.

Aby uzyskać więcej informacji na temat przesłania fałszywych pozytywów/negatyw.

Powiązana informacja

Temat Opis Ochrona przed zagrożeniem Zatrzymaj dostęp do witryn phishingowych, wektorów złośliwego oprogramowania, witryn exploit, niezaufanych lub niskich stron, a także zablokowanych stron. Filtrowanie treści sieciowych Śledź i reguluj dostęp do stron internetowych na podstawie ich kategorii treści.