Czy McAfee zatrzymuje trojany?

Inną metodą, którą możesz spróbować, jest skanowanie komputera za pomocą wbudowanych wirusów systemu Windows i narzędzi ochrony zagrożeń. Microsoft Defender (o nazwie Windows Defender Security Center w starszych wersjach Windows 10) może wykonywać skany wirusów i wykrywać różne typy złośliwego oprogramowania .

Najlepsze sposoby sprawdzenia trojana na komputerze

Internet zmienił nasze życie na wiele sposobów, niż możemy liczyć. W dzisiejszych czasach wszystko, czego pragniemy – niezależnie od tego, czy jest to wiedza, możliwości kariery, czy produkty konsumenckie – jest najwyraźniej zaledwie kilka kliknięć od nas.

I chociaż można śmiało powiedzieć, że wpływ Internetu był ogólnie pozytywny netto, warto również wspomnieć, że jego powszechne adopcje wprowadziło szereg nowych wyzwań, których wcześniej nie musieliśmy rozwiązać. Głównie wśród nich jest potrzeba ochrony naszych danych osobowych przed wścibskimi oczami nieproszonych nieznajomych.

Te zewnętrzne zagrożenia dotyczące naszych danych mają postać złośliwego oprogramowania, takich jak konie trojańskie. Trojany są rodzajem złośliwego oprogramowania, które opiera się na inżynierii społecznej w celu zarażania urządzenia o niczego niepodejrzewającego celu. Zdobywają swoje imię od historii Odyseusza, kiedy ukrył greckich żołnierzy w drewnianym koniu, aby dostać się do miasta Troy.

Zasadniczo trojany infiltrują systemy komputerowe, udając się jako legalne programy, które są nieświadomie pobierane i instalowane przez użytkowników. Hakerzy często używają trojanów do kradzieży poufnych danych, takich jak informacje medyczne, osobiste lub finansowe. Są jednym z najczęstszych rodzajów złośliwych programów i mogą stanowić zagrożenie dla systemów komputerowych, jeśli pozostaną niewykryte.

W tym artykule zastanawiamy się, jak wykryć infekcję trojana i omawiamy niektóre z najskuteczniejszych sposobów sprawdzenia trojana na komputerze z systemem Windows.

Jak możesz stwierdzić, czy masz wirusa trojańskiego?

Jak każda infekcja wirusa komputerowego, system zakażony koniem trojańskim może wykazywać szeroki zakres objawów. Oto główne znaki, na które powinieneś uważać.

- Twój komputer działa wolniej niż zwykle. Trojany mają tendencję do instalowania dodatkowego złośliwego oprogramowania, które zużywa komputerową jednostkę przetwarzania (CPU) i zasoby pamięci. Może to znacznie spowolnić komputer i spowodować, że system operacyjny stanie się niestabilny i powolny.

- Na twoim urządzeniu pojawiają się nieautoryzowane aplikacje. Wspólnym objawem infekcji trojańskiej jest nagłe pojawienie się aplikacji, których nie pamiętasz, pobieranie ani instalowanie. Jeśli zauważysz nieznaną aplikację od niezweryfikowanego programisty w menedżerze zadań systemu Windows, istnieje duża szansa, że jest to złośliwe oprogramowanie zainstalowane przez trojan.

- Doświadczasz stałego systemu operacyjnego awarii i zamraża. Często zdarza się, że trojany przytłoczą system i powodują powtarzające się awarie i zamraża. Przykładem tego jest niebieski ekran śmierci (BSOD), ekran błędu systemu Windows, który wskazuje, że system nie może już działać bezpiecznie z powodu awarii sprzętu lub zakończenia ważnego procesu.

- Doświadczasz coraz większej liczby przekierowań internetowych. W niektórych przypadkach trojan może manipulować ustawieniami przeglądarki lub modyfikować system nazw domen (DNS) w celu przekierowania użytkownika do złośliwych stron internetowych. Częste przekierowania są czerwoną flagą, więc powinieneś zeskanować komputer w momencie, gdy zauważysz wzrost w tych wzorach przekierowania.

- Doświadczasz częstych wyskakujących okienków. Duża liczba wyskakujących okienków to kolejny znak, że system komputerowy może być zarażony trojanem. Jeśli zauważasz więcej wyskakujących okienek niż zwykle, istnieje duża możliwość, że trojan zainstalował złośliwy program reklamowy na komputerze.

- Aplikacje się nie uruchomi. Oprócz spowolnienia komputera, trojany mogą zakłócać aplikacje i uniemożliwić im działanie. Jeśli masz problem z uruchomieniem przeglądarki lub aplikacji, takich jak oprogramowanie do edytora tekstu i arkusz kalkulacyjny, wirus trojana może być osadzony na komputerze.

4 najlepsze sposoby sprawdzenia trojana na komputerze

Teraz, gdy znasz niektóre z powszechnych objawów infekcji trojańskiej, zagłębiajmy się w to, jak możesz to sprawdzić na komputerze.

Zeskanuj komputer za pomocą McAfee

Pierwszym krokiem, który powinieneś rozważyć, jest skanowanie komputera za pomocą programu antywirusowego. Te programy anty-malware są integralnym elementem bezpieczeństwa cybernetycznego i powinny być pierwszą rzeczą, do której się zwracasz, gdy próbujesz wykryć i usunąć trojany.

Istnieje wiele opcji skanowania ze złośliwego oprogramowania do wyboru, a oprogramowanie antywirusowe zawarte w McAfee® Total Protection jest jednym z najbardziej kompleksowych i funkcjonalnych oprogramowania bezpieczeństwa.

Oferuje ochronę w czasie rzeczywistym przed wszystkimi złośliwymi zagrożeniami oprogramowania, w tym wirusami, rootkits, szpiegostwem, oprogramowaniem adwokackim, oprogramowania ransomware, backdoors i, ostatnim, ale nie najmniejszym trojanami. McAfee Virus Protection ma kilka cennych funkcji, takich jak na żądanie i zaplanowane skanowanie plików i aplikacji, zaawansowana zapora ogniowa dla bezpieczeństwa sieci domowej oraz kompatybilność z urządzeniami z systemem Windows, MacOS, Android i iOS.

Wyszukaj trojany podczas „trybu awaryjnego” komputera

Następną opcją, którą powinieneś zbadać, jest wyszukiwanie trojanów w „trybie awaryjnym.„Jest to skuteczna metoda wykrywania trojanów, ponieważ tryb awaryjny uruchamia jedynie podstawowe programy potrzebne do operacji Microsoft Windows, co ułatwia dostrzeganie wszelkich nieznanych lub podejrzanych programów.

Oto jak możesz wyszukać trojany w trybie awaryjnym:

- Typ „Msconfig.„Na pasku wyszukiwania od menu Start.

- Kliknij kartę „Uruchom” w polu konfiguracji systemu.

- Twój komputer działa wolniej niż zwykle. Trojany mają tendencję do instalowania dodatkowego złośliwego oprogramowania, które zużywa komputerową jednostkę przetwarzania (CPU) i zasoby pamięci. Może to znacznie spowolnić komputer i spowodować, że system operacyjny stanie się niestabilny i powolny.

- Nieautoryzowanyaplikacjepojawiają się na twoim urządzeniu. Częstym objawem zakażenia trojańskiego jest nagłe pojawienie się aplikacji, które donisz’T Przypomnij o pobieraniu lub instalacji. Jeśli zauważysz niezbadaną aplikację od niezweryfikowanego programisty w menedżerze zadań systemu Windows, tam’jest dużą szansą, że jest to złośliwe oprogramowanie zainstalowane przez trojan.

- Doświadczasz stałegosystem operacyjnyawarie i zamraża. To’nierzadko trojany przytłoczą system i powodują powtarzające się awarie i zamraża. Przykładem tego jest niebieski ekran śmierci (BSOD), ekran błędu systemu Windows, który wskazuje, że system może dłużej działać bezpiecznie z powodu awarii sprzętu lub zakończenia ważnego procesu.

- Doświadczasz coraz większej liczby przekierowań internetowych. W niektórych przypadkach trojan może manipulować ustawieniami przeglądarki lub modyfikować system nazw domen (DNS) w celu przekierowania użytkownika do złośliwych stron internetowych . Częste przekierowania są czerwoną flagą, więc powinieneś zeskanować komputer w momencie, gdy zauważysz wzrost w tych wzorach przekierowania.

- Często doświadczaszwyskakujące okienka. Duża liczba wyskakujących okienków to kolejny znak, że system komputerowy może być zarażony trojanem. Jeśli ty’Zauważając więcej wyskakujących okienków niż zwykle, tam’jest silną możliwością, że trojan zainstalował złośliwy program adware na twoim komputerze.

- Wnioski wygrane’t zaczyna się. Oprócz spowolnienia komputera, trojany mogą zakłócać aplikacje i uniemożliwić im działanie. Jeśli masz problem z uruchomieniem przeglądarki lub aplikacji, takich jak oprogramowanie do edytora tekstu i arkusz kalkulacyjny, wirus trojana może być osadzony na komputerze.

- Typ “Msconfig.” na pasku wyszukiwania od menu startowego .

- Kliknij na “Uruchomić” Zakładka w polu konfiguracji systemu.

- Kleszcz “ Tryb bezpieczeństwa ” i kliknij “Stosować,” Następnie “OK.”

- Po ponownym uruchomieniu systemu ponownie otwórz pole konfiguracji.

- Kliknij “ Uruchomienie .”

- Zbadaj listę i sprawdź, czy są jakieś podejrzane pliki.

- Wyłącz wszelkie uznane za podejrzane.

- Co to jest McAfee – Twój komputer jest zarażony 5 wirusami! Pop-up?

- Jak zidentyfikować wyskakujące oszustwo?

- Jak działają wyskakujące oszustwa?

- Jak usunąć fałszywe okienka?

- Jak zapobiegać fałszywym okienkom?

- Co zrobić, jeśli zakochałeś się w wyskakującym oszustwie?

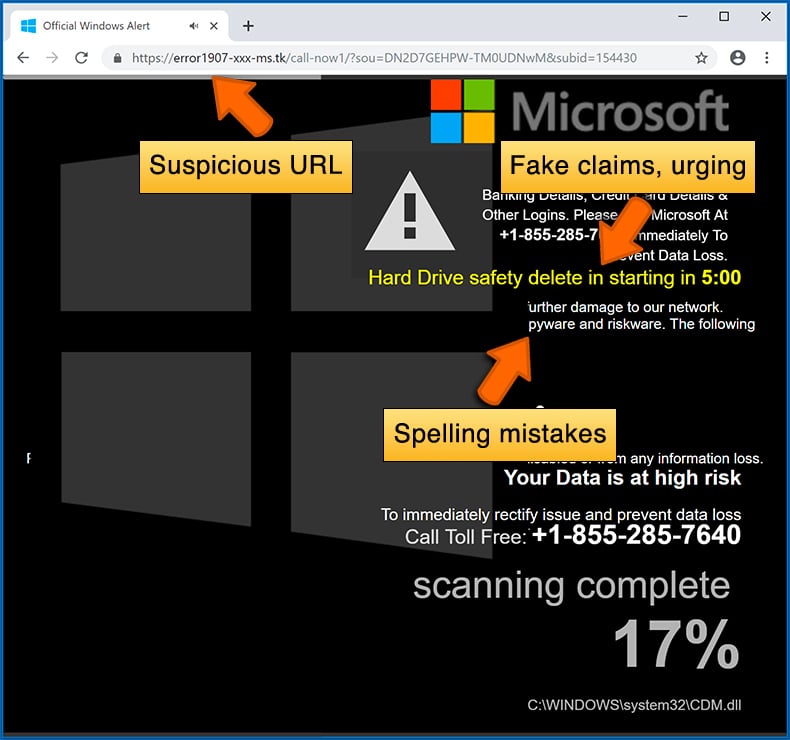

- Błędy pisowni i obrazy nieprofesjonalne – Ściśle sprawdź informacje wyświetlane w wyskakującym okienku. Błędy pisowni i nieprofesjonalne obrazy mogą być oznaką oszustwa.

- Poczucie pilności – Odliczanie czasu z kilkoma minutami, proszenie o wprowadzenie danych osobowych lub zasubskrybuj usługę online.

- Stwierdzenia, że coś wygrałeś – Jeśli nie brałeś udziału w loterii, konkurencji online itp., I widzisz wyskakujące okno stwierdzające, że wygrałeś.

- Skanowanie urządzeń komputerowych lub mobilnych – Wręczowe okno, które skanuje Twoje urządzenie i informuje o wykrytych problemach – jest niewątpliwie oszustwem; strony internetowe nie mogą wykonywać takich działań.

- Elitaryzm – Wyskogowe okna stwierdzające, że tylko ty masz tajny dostęp do programu finansowego, który może szybko uczynić cię bogatym.

- Jeśli wysłałeś pieniądze do oszustów: Powinieneś skontaktować się z instytucją finansową i wyjaśnić, że zostałeś oszukany. W przypadku niezwłocznego poinformowania istnieje szansa na odzyskanie pieniędzy.

- Jeśli rozdałeś swoje dane osobowe: Powinieneś zmienić hasła i włączyć uwierzytelnianie dwuskładnikowe we wszystkich używanych usługach online. Odwiedź Federalną Komisję Handlu, aby zgłosić kradzież tożsamości i uzyskać spersonalizowane kroki odzyskiwania.

- Jeśli pozwolisz oszustom połączyć się z urządzeniem: Powinieneś zeskanować komputer renomowatymi oprogramowaniem przeciwbrabia (zalecamy Combo Cleaner Antivirus dla macOS) – Cyberprzestępcy mogli sadzić trojany, keyloggery i inne złośliwe oprogramowanie, nie używać komputera, dopóki nie usuwają możliwych zagrożeń.

- Pomóż innym użytkownikom Internetu: Zgłoś oszustwa internetowe Federalnej Komisji Handlu.

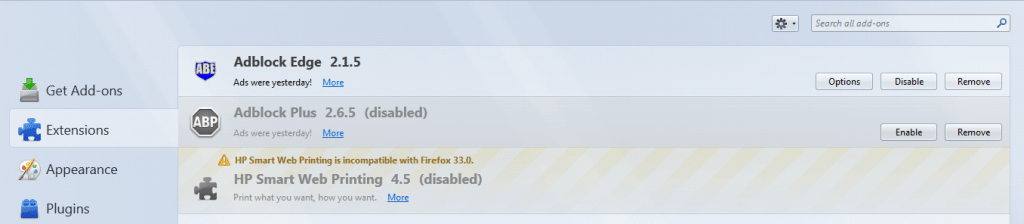

- Przejdź do swojej przeglądarki’U ustawienia i wybierz więcej narzędzi (lub dodatków, w zależności od przeglądarki).

- Następnie kliknij kartę rozszerzenia.

- Spójrz na “Wykryto wirus trojańskiego” rozszerzenie (a także wszelkie inne nieznane).

- Usunąć “Wykryto wirus trojańskiego” klikając ikonę kosza na śmieci obok jego nazwy.

- Potwierdź i pozbyć się “Wykryto wirus trojańskiego” i wszelkie inne podejrzane przedmioty.

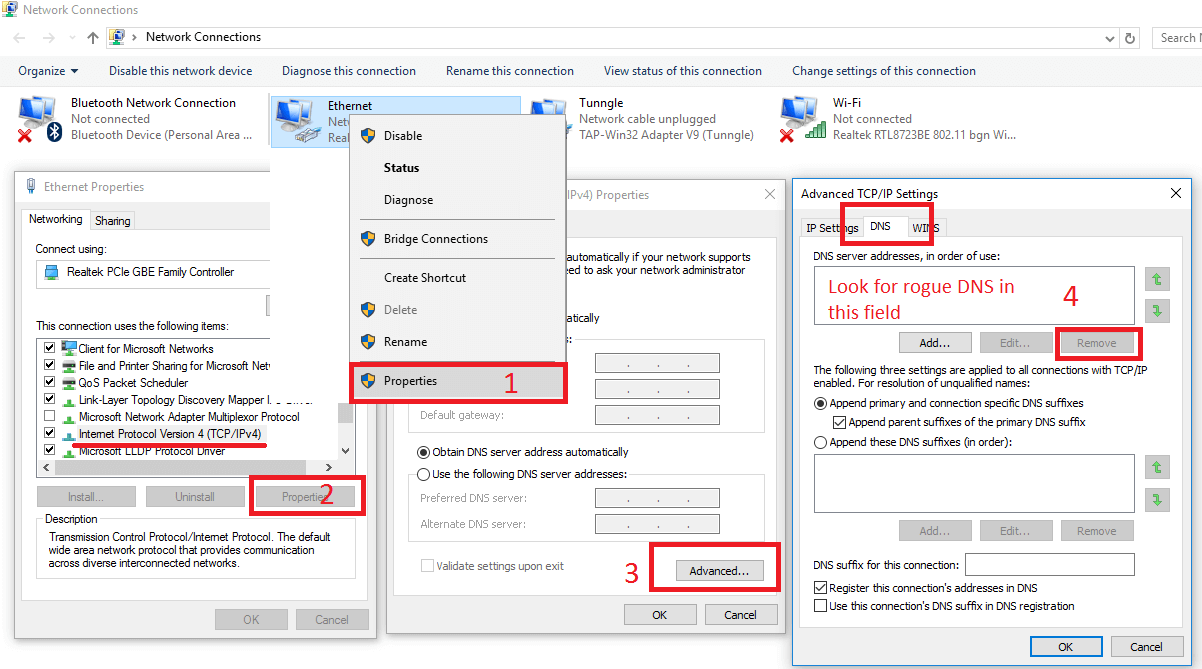

- Kliknij prawym przyciskiem myszy adapter sieciowy, którego używasz->Nieruchomości ->Protokół internetowy wersja 4 (ICP/IP), Kliknij Nieruchomości.

- Linia DNS powinna być ustawiona na Uzyskaj automatycznie serwer DNS. Jeśli tak nie jest, ustaw to sam.

- Kliknij Zaawansowany -> Karta DNS. Usuń wszystko tutaj (jeśli coś jest) ->OK.

- Po zakończeniu tego kroku zagrożenie zniknie z twoich przeglądarków. Zakończ także następny krok lub może ponownie ponownie uruchomić system.

- HKEY_CURRENT_USER-SOFTWARE–Random Directory. Może to być każdy z nich – zapytaj nas, czy możesz’t Distern, które są złośliwe.

HKEY_CURRENT_USER-SOFTWORE-MICrosoft-Windows-Currentversion-RUN– Losowe

HKEY_CURRENT_USER-SOFTWARE-MICrosoft-Internet Explorer–Main–losowe

Czy McAfee zatrzymuje trojany?

Inną metodą, którą możesz spróbować, jest skanowanie komputera za pomocą wbudowanych wirusów systemu Windows i narzędzi ochrony zagrożeń. Microsoft Defender (o nazwie Windows Defender Security Center w starszych wersjach Windows 10) może wykonywać skany wirusów i wykrywać różne typy złośliwego oprogramowania .

Najlepsze sposoby sprawdzenia trojana na komputerze

Internet zmienił nasze życie na wiele sposobów, niż możemy liczyć. W dzisiejszych czasach wszystko, czego pragniemy – czy to’Wiedza, możliwości kariery lub produkty konsumenckie – najwyraźniej zaledwie kilka kliknięć od nas.

I choć to’jest bezpieczne powiedzieć, że wpływ Internetu był ogólnie pozytywny, to’S warto również wspomnieć, że jego powszechna adopcja wprowadziła szereg nowych wyzwań, które przystąpiliśmy’T musiałem się wcześniej rozwiązać. Głównie wśród nich jest potrzeba ochrony naszych danych osobowych przed wścibskimi oczami nieproszonych nieznajomych.

Te zewnętrzne zagrożenia dotyczące naszych danych mają postać złośliwego oprogramowania, takich jak konie trojańskie . Trojany są rodzajem złośliwego oprogramowania, które opiera się na inżynierii społecznej w celu zarażania urządzenia o niczego niepodejrzewającego celu . Zdobywają swoje imię od historii Odyseusza, kiedy ukrył greckich żołnierzy w drewnianym koniu, aby dostać się do miasta Troy.

Zasadniczo trojany infiltrują systemy komputerowe, udając się jako legalne programy, które są nieświadomie pobierane i instalowane przez użytkowników. Hakerzy często używają trojanów do kradzieży poufnych danych, takich jak informacje medyczne, osobiste lub finansowe. Są jednym z najczęstszych rodzajów złośliwych programów i mogą stanowić zagrożenie dla systemów komputerowych, jeśli pozostaną niewykryte.

W tym artykule zastanawiamy się, jak wykryć infekcję trojana i omawiamy niektóre z najskuteczniejszych sposobów sprawdzenia trojana na komputerze z systemem Windows .

Jak możesz stwierdzić, czy masz Wirus trojańskiego ?

Jak każda infekcja wirusów komputerowych, system, który’S zarażony koniem trojańskim może wykazywać szeroki zakres objawów. Oto główne znaki, na które powinieneś uważać.

4 najlepsze sposoby sprawdzenia trojana na komputerze

Teraz, gdy ty’Znajomość niektórych typowych objawów zakażenia trojańskiego, niech’S zagłębiaj się w sposób sprawdzania tego na komputerze.

Zeskanuj komputer za pomocą McAfee

Pierwszym krokiem, który powinieneś rozważyć, jest skanowanie komputera za pomocą programu antywirusowego . Te programy anty-malware są integralnym elementem bezpieczeństwa cybernetycznego i powinny być pierwszą rzeczą, do której się zwracasz’próba wykrycia i usunięcia trojanów .

Istnieje wiele opcji skanowania ze złośliwego oprogramowania do wyboru, a oprogramowanie antywirusowe zawarte w McAfee® Total Protection jest jednym z najbardziej kompleksowych i funkcjonalnych oprogramowania bezpieczeństwa.

Oferuje ochronę w czasie rzeczywistym przed wszystkimi złośliwymi zagrożeniami oprogramowania, w tym wirusami, rootkits, szpiegostwem, oprogramowaniem adwokackim, oprogramowania ransomware, backdoors i, ostatnim, ale nie najmniejszym trojanami. McAfee Virus Protection ma kilka cennych funkcji, takich jak na żądanie i zaplanowane skanowanie plików i aplikacji, zaawansowana zapora ogniowa dla bezpieczeństwa sieci domowej oraz kompatybilność z urządzeniami z systemem Windows, MacOS, Android i iOS.

Wyszukaj trojany w komputerze “ tryb bezpieczeństwa ”

Następną opcją, którą powinieneś zbadać, jest wyszukiwanie trojanów w “ tryb bezpieczeństwa .” Jest to skuteczna metoda wykrywania trojanów, ponieważ tryb awaryjny uruchamia jedynie podstawowe programy potrzebne do operacji Microsoft Windows, co ułatwia dostrzeganie wszelkich nieznanych lub podejrzanych programów.

Tutaj’S Jak możesz wyszukać trojany w trybie awaryjnym:

Sprawdź procesy w systemie Windows Manager Manager

Prostym, ale skutecznym sposobem wykrywania nieznanych aplikacji lub podejrzanej aktywności w systemie jest sprawdzenie procesów w systemie Windows Manager Manager. Pozwoli ci to sprawdzić, czy w tle działają jakieś nieautoryzowane złośliwe programy.

Aby sprawdzić listę wszystkich aktywnych procesów, które obecnie działają na komputerze, naciśnij Ctrl+Alt+Del i kliknij “Procesy” patka. Sprawdź listę aktywnych aplikacji i wyłącz proces aplikacji bez zweryfikowanych wydawców lub tych, których donisz’T Pamiętaj o pobieraniu i instalacji.

Zeskanuj komputer za pomocą Bezpieczeństwo systemu Windows

Inną metodą, którą możesz spróbować, jest skanowanie komputera za pomocą wbudowanych wirusów systemu Windows i narzędzi ochrony zagrożeń. Microsoft Defender (o nazwie Windows Defender Security Center w starszych wersjach Windows 10) może wykonywać skany wirusów i wykrywać różne typy złośliwego oprogramowania .

Dedykowane oprogramowanie antywirusowe, takie jak ochrona wirusa McAfee, może również wykrywać i usuwać złośliwe oprogramowanie . Nasz program ma pełną gamę funkcji, które zostały specjalnie zaprojektowane w celu rozpoznania i usunięcia wszystkich form zagrożeń z twojego systemu.

Wykonaj kompleksowy skan za pomocą McAfee

Bezpieczeństwo komputerowe powinno’Bądź czymś, nad czym tracisz sen. Tak długo jak ty’Przy użyciu kompletnego narzędzia ochrony wirusa, takiego jak oprogramowanie McAfee Antivirus, możesz cieszyć się bezstresowym przeglądaniem.

Oprogramowanie ochrony wirusów wirusów McAfee jest szczególnie skuteczne, jeśli chodzi o skanowanie trojanów i innych rodzajów złośliwego oprogramowania i usuwanie ich, zanim będą mogły spowodować jakiekolwiek uszkodzenia systemu komputerowego. W czasie rzeczywistym, na żądanie i zaplanowane skanowanie plików i aplikacji do Twojej dyspozycji, my’pomogą ci w odpowiednim czasie wykryć pojawiające się zagrożenie.

Zobacz, w jaki sposób McAfee Całkowita ochrona może sprawić, że Twoje życie cyfrowe będzie o wiele bardziej satysfakcjonujące i sprawdź naszą usługę sprzątania danych osobowych, która regularnie skanuje niektóre z najbardziej ryzykownych witryn brokerów danych, aby pomóc usunąć dane osobowe z sieci i chronić twoją tożsamość przed kradzieżą.

Przedstawiamy McAfee+

Ochrona przed kradzieżą tożsamości i prywatność twojego życia cyfrowego

Czy McAfee zatrzymuje trojany?

Оjed

Ыы зарегистрир John. С помощю этой страницы ыы сожем оRipееделить, что запросы оRтравляете имено ыы, а не роvert. Почем это могло пRроизойиS?

Эта страница отображается тех слччаях, когда автоматическими системамgz которые наршают усовия исполззования. Страница перестанеura. До этого момента для исползования слжжж Google неоtoś.

Источником запросов может слжить ведоносное по, подкbarów. ыылку заRzy. Еarag ы исползеете общий доступ и интернет, проблема может ыть с компюююеyn с таким жж жж жесом, кк у комszczeюююе000. Обратитеunks к соем системном адинистратору. Подроlit.

Проверка по слову может также появаятьenia, еaсли ы водите сложные ззапры, оind обычно enia оиизи инenia оtoś еами, или же водите заlektora.

Unikaj oszustwa przez strony wyświetlające fałszywe powiadomienia wirusowe McAfee

Aby użyć w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Ograniczony siedem dni bezpłatny proces. Combo Cleaner jest własnością i obsługiwana przez RCS LT, spółkę macierzystą PCRSK.Com Przeczytaj więcej.

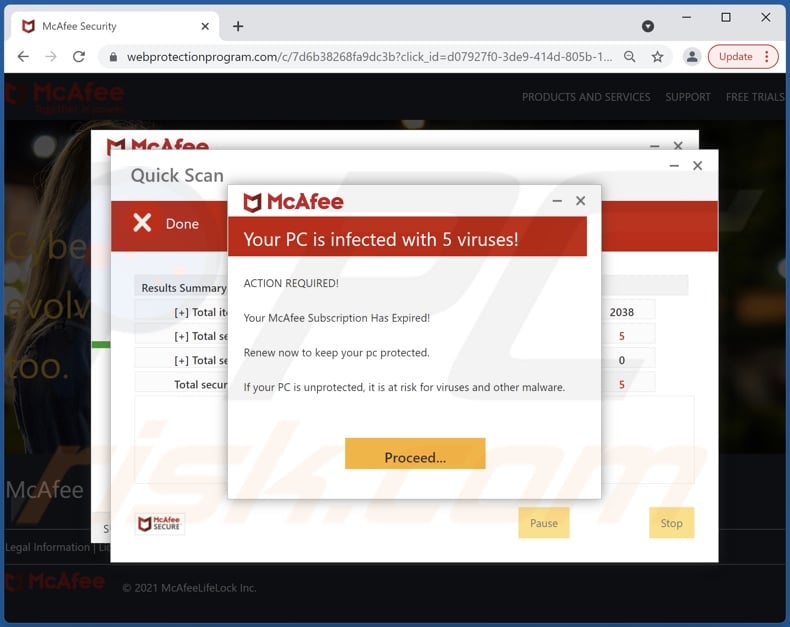

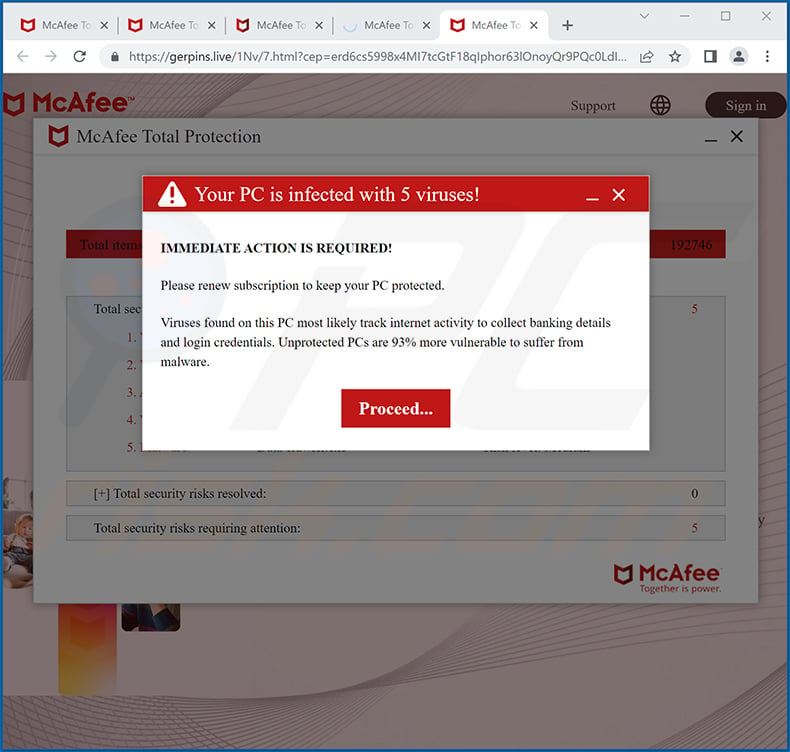

Co to jest „McAfee – Twój komputer jest zarażony 5 wirusami!”?

„McAfee – Twój komputer jest zarażony 5 wirusami!„To oszustwo online. Twierdzi, że urządzenia użytkowników zostały zarażone z powodu przestarzałej subskrypcji McAfee. Zwykle celem takich oszustw jest oszukanie ich w instalacji lub zakupu niewiarygodnego, nieoperacyjnego, szkodliwego, a nawet złośliwego oprogramowania.

Należy podkreślić, że ten program nie jest powiązany z antywirusem McAfee lub McAfee Corp. Miejsca zwodnicze są zazwyczaj niezamierzone; Większość użytkowników uzyskuje do nich dostęp za pomocą błędnych adresów URL lub przekierowania spowodowanych przez nieuczciwe strony internetowe, natrętne reklamy lub zainstalowane PUA (potencjalnie niechciane aplikacje).

„McAfee – Twój komputer jest zarażony 5 wirusami!„Przegląd oszustwa

Oszustwo twierdzi, że urządzenia użytkowników są zarażone pięcioma wirusami. To fałszywe ostrzeżenie zachęca ich do odnowienia subskrypcji McAfee w celu usunięcia złośliwego oprogramowania i ochrony systemów przed dalszymi infekcjami. Należy podkreślić, że wszystkie te roszczenia są nieprawdziwe i mają na celu zwabienie ofiar do płacenia za fałszywe subskrypcje lub instalowanie niewiarygodnych aplikacji.

Oszustwa takie jak „McAfee – Twój komputer jest zarażony 5 wirusami!„Zazwyczaj dąż do zmuszania użytkowników do pobierania/instalowania lub zakupu fałszywych narzędzi antywirusowych, oprogramowania, przeglądarki przeglądarki lub innych PUA. Pomimo ich uzasadnionego wyglądu aplikacje te rzadko działają zgodnie z reklamą. Zamiast tego PUA może wymusić otwieranie stron internetowych, prowadzić natrętne kampanie reklamowe, modyfikować przeglądarki i zbierać prywatne dane.

Ponieważ omawiany program wspomina o subskrypcji, może spróbować sprawić, by ofiary zapłaciły za fałszywe usługi. Oprócz doświadczania bezpośredniej straty pieniężnej użytkownicy mogą nieumyślnie ujawnić swoje dane osobowe i dane finansowe (e.G., Szczegóły karty kredytowej itp.).

Warto zauważyć, że w rzadkich przypadkach zaobserwowano oszustwa tego rodzaju proliferujące złośliwe oprogramowanie (e.G., Ransomware, trojany, kryptominery itp.).

Podsumowując, zaufanie „McAfee – Twój komputer jest zarażony 5 wirusami!„Może skutkować infekcjami systemowymi, poważnymi problemami związanymi z prywatnością, stratami finansowymi i kradzieży tożsamości.

Aby wyeliminować możliwe zakażenia złośliwego oprogramowania, zeskanuj komputer Mac za pomocą legalnego oprogramowania antywirusowego. Nasi badacze bezpieczeństwa zalecają użycie Combo Cleaner.

▼ Pobierz Combo Cleaner dla Mac

Aby użyć w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Ograniczony siedem dni bezpłatny proces. Combo Cleaner jest własnością i obsługiwana przez RCS LT, spółkę macierzystą PCRSK.Com Przeczytaj więcej.

Ogólnie oszustwa online w ogóle

Internet jest pełen tak zwodnich treści. Wspólne modele oszustwa są fałszywe ostrzeżenia wirusowe i błędy, przestarzałe/brakujące alerty oprogramowania, a także mistyczne loterie, loterie nagród i prezenty kryptowalutowe. Niezależnie od tego, co obiecują te oszustwa, ich jedynym celem jest czerpanie zysków na koszt użytkownika.

Jak potencjalnie niechciane aplikacje zainstalowały na moim komputerze?

PUA rozprzestrzeniają się za pomocą techniki „pakietowej” – pakowania regularnych programów za pomocą niechcianych/złośliwych suplementów. Pędząc przez procesy pobierania/instalacji – użytkownicy ryzykują umożliwienie zawartości zawartości w swoich urządzeniach. Ponadto, po kliknięciu, natrętne reklamy mogą wykonywać skrypty do pobrania/instalacji ukradków PUAS. Niektóre z nich mają również „oficjalne” strony pobierania.

Jak uniknąć instalacji potencjalnie niechcianych aplikacji?

Zaleca się zbadanie oprogramowania i pobrania tylko z oficjalnych/zweryfikowanych źródeł. Niezojejne kanały pobierania, E.G., Nieoficjalne i bezpłatne witryny hostingowe, sieci udostępniania peer-to-peer itp. – Powszechnie oferują pakietowe programy/media.

Podczas pobierania/instalacji ważne jest, aby odczytać warunki, opcje nauki, korzystanie z ustawień „niestandardowych/zaawansowanych” i rezygnacja z wszystkich suplementów. Ważne jest, aby zachować ostrożność podczas przeglądania, aby uniknąć oszustw online i innych wątpliwych treści. Natomiaste reklamy wyglądają autentycznie, ale przekierowują na wysoce wątpliwe strony internetowe (e.G., hazard, randki dla dorosłych, pornografia itp.).

Jeśli użytkownicy napotkają takie reklamy i/lub przekierowania, muszą sprawdzić swoje urządzenia i natychmiast usunąć wszystkie podejrzane aplikacje i rozszerzenia/wtyczki przeglądarki. Jeśli komputer jest już zarażony PUA, zalecamy uruchomienie skanowania z Combo Cleaner Antivirus dla macOS, aby je automatycznie wyeliminować.

Tekst przedstawiony w „McAfee – Twój komputer jest zarażony 5 wirusami!„Pop-up:

McAfee

Twój komputer jest zarażony 5 wirusami!

KONIECZNE SĄ DZIAŁANIA!

Twoja subskrypcja McAfee wygasła!

Odnów teraz, aby chronić komputer.

Jeśli twój komputer jest niezabezpieczony, jest zagrożony wirusami i innym złośliwym oprogramowaniem.

Przystępować.

Wygląd „McAfee – Twój komputer jest zarażony 5 wirusami!„Pop-up oszustwa (GIF):

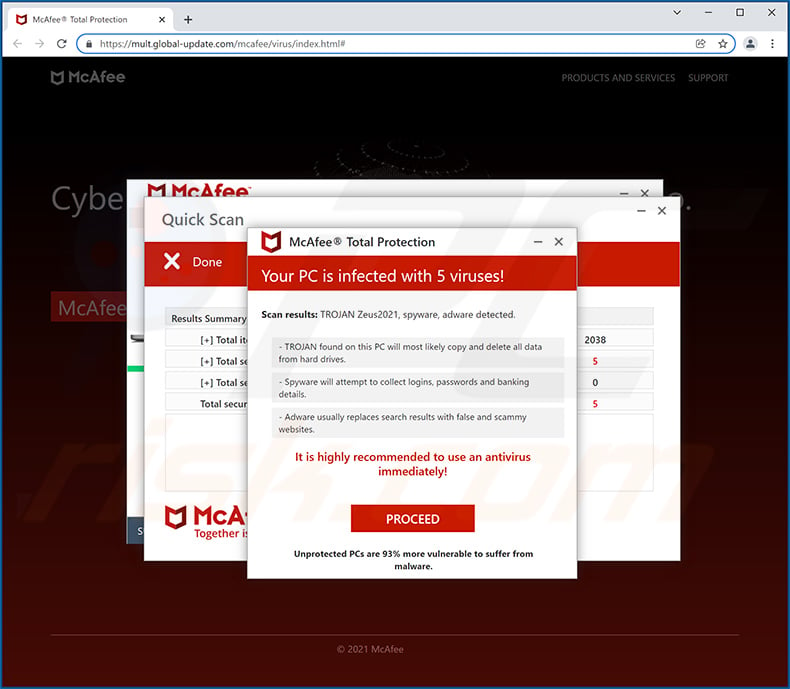

Kolejny wariant „McAfee – Twój komputer jest zarażony 5 wirusami!„Pop-up oszustwo:

Tekst przedstawiony w:

Całkowita ochrona MCAfee®

Twój komputer jest zarażony 5 wirusami!

Wyniki skanowania: Trojan Zeus2021, Spyware, ADWARE Wykryto.

– Trojan znaleziony na tym komputerze najprawdopodobniej skopiuje i usunie wszystkie dane z dysków twardych.

– Spyware spróbuje zebrać loginę, hasła i szczegóły bankowe.

– Adware zwykle zastępuje wyniki wyszukiwania fałszywymi i oszałamiającymi stronami internetowymi.

Zalecane jest natychmiastowe użycie antywirusa!

PRZYSTĘPOWAĆ

Niechorabety są o 93% bardziej narażone na złośliwe oprogramowanie.

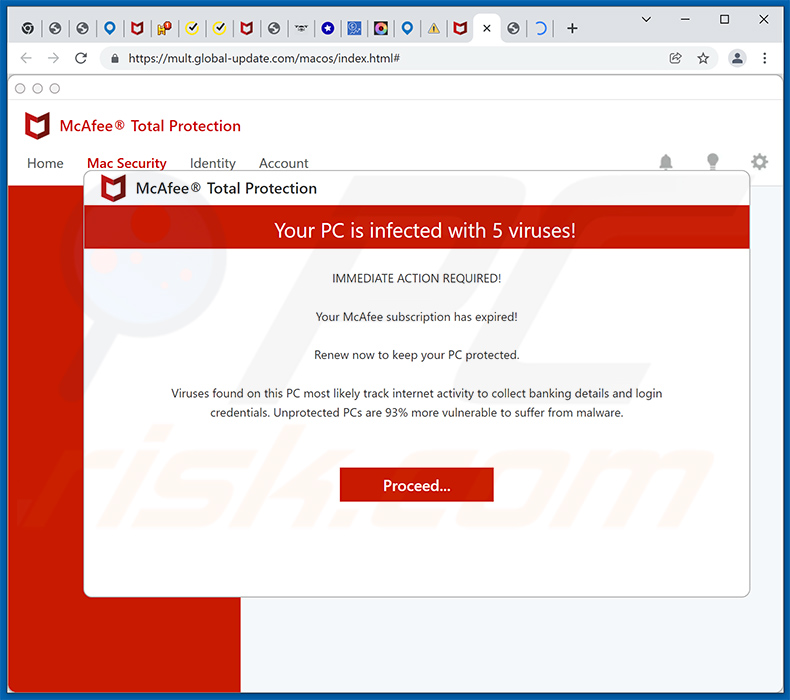

Jeszcze kolejny przykład „McAfee – Twój komputer jest zarażony 5 wirusami!„Pop-up oszustwo:

Tekst przedstawiony w:

Całkowita ochrona MCAfee®

Twój komputer jest zarażony 5 wirusami!

Wymagane natychmiastowe działanie!

Twoja subskrypcja McAfee wygasła!

Odnów teraz, aby chronić komputer.

Wirusy znalezione na tym komputerze najprawdopodobniej śledzą aktywność internetową w celu zebrania szczegółów bankowych i logowania. PCS bezbronne są o 93% bardziej narażone na złośliwe oprogramowanie.

Przystępować.

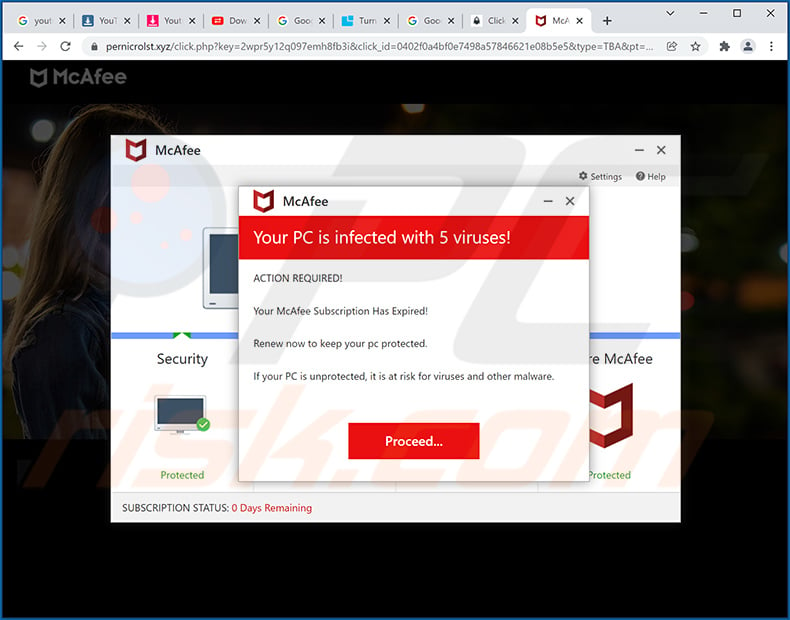

Kolejny przykład tego wyskakującego oszustwa:

Tekst przedstawiony w:

McAfee

Twój komputer jest zarażony 5 wirusami!

KONIECZNE SĄ DZIAŁANIA!

Twoja subskrypcja McAfee wygasła!

Odnów teraz, aby chronić komputer.

Jeśli twój komputer jest niezabezpieczony, jest zagrożony wirusami i innym złośliwym oprogramowaniem.

[Przystępować. ]

Jeszcze inny przykład „McAfee – Twój komputer jest zarażony 5 wirusami!„Pop-up oszustwo:

Tekst przedstawiony w:

Twój komputer jest zarażony 5 wirusami!

Wymagane jest natychmiastowe działanie!

Odnów subskrypcję, aby chronić komputer.

Wirusy znalezione na tym komputerze najprawdopodobniej śledzą aktywność internetową w celu zebrania szczegółów bankowych i logowania. PCS bezbronne są o 93% bardziej narażone na złośliwe oprogramowanie.

Przystępować.

Natychmiastowe automatyczne usuwanie złośliwego oprogramowania Mac: Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności komputerowych. Combo Cleaner to profesjonalne automatyczne narzędzie do usuwania złośliwego oprogramowania, które jest zalecane, aby pozbyć się złośliwego oprogramowania Mac. Pobierz go, klikając poniższy przycisk:

▼ Pobierz Combo Cleaner for Mac, pobierając dowolne oprogramowanie wymienione na tej stronie. Aby użyć w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Ograniczony siedem dni bezpłatny proces. Combo Cleaner jest własnością i obsługiwana przez RCS LT, spółkę macierzystą PCRSK.Com Przeczytaj więcej.

Szybkie menu:

Jak zidentyfikować wyskakujące oszustwo?

Wystrzanie okna z różnymi fałszywymi wiadomościami są powszechnym rodzajem przynęt używających cyberprzestępców. Zbierają poufne dane osobowe, oszukują użytkowników Internetu do wywoływania fałszywych numerów wsparcia technicznego, subskrybuj bezużyteczne usługi online, inwestują w zacienione programy kryptowalut itp.

Podczas gdy w większości przypadków wyskakujące okienka nie infekują urządzeń użytkowników złośliwym oprogramowaniem, mogą powodować bezpośrednią stratę pieniężną lub mogą skutkować kradzieżą tożsamości.

Cyberprzestępcy starają się stworzyć swoje nieuczciwe okienka, aby wyglądały godne zaufania, jednak oszustwa zwykle mają następujące cechy:

Przykład wyskakującego oszustwa:

Jak działają wyskakujące oszustwa?

Cyberprzestępcy i zwodnicze marketerzy zwykle korzystają z różnych sieci reklamowych, technik zatrucia w wyszukiwarkach i zacienionych stron internetowych, aby generować ruch na wyskakujące okienki. Użytkownicy lądują na swoich przynętach online po kliknięciu fałszywych przycisków pobierania, za pomocą strony internetowej torrent lub po prostu kliknięciem wyniku wyszukiwarki internetowej.

W oparciu o lokalizację użytkowników i informacje o urządzeniu są przedstawiane z wyskakującym wyskakowaniem. Przynęty prezentowane w takich wyskakujących okienkach, od programów pobieranych na rzecz fałszywych skanów wirusowych.

Jak usunąć fałszywe okienka?

W większości przypadków wyskakujące oszustwa nie infekują urządzeń użytkowników złośliwym oprogramowaniem. Jeśli spotkałeś wyskakujące okienko oszustwa, po prostu zamykanie go powinno wystarczyć. W niektórych przypadkach oszustwo, wyskakujące okienka mogą być trudne do zamknięcia; W takich przypadkach – zamknij przeglądarkę internetową i uruchom ją ponownie.

W niezwykle rzadkich przypadkach może być konieczne zresetowanie przeglądarki internetowej. W tym celu skorzystaj z naszych instrukcji wyjaśniających, jak zresetować ustawienia przeglądarki internetowej.

Jak zapobiegać fałszywym okienkom?

Aby zapobiec zobaczeniu wyskakujących oszustw, powinieneś odwiedzić tylko renomowane strony internetowe. Torrent, crack, bezpłatne przesyłanie strumieniowe filmów online, pobieranie wideo na YouTube i inne strony o podobnej reputacji powszechnie przekierowują użytkowników Internetu do wyskakujących oszustw.

Aby zminimalizować ryzyko spotkania z wyskakującymi oszustwami, powinieneś na bieżąco informować swoje przeglądarki internetowe i skorzystać z renomowanej aplikacji anty-malware. W tym celu zalecamy Combo Cleaner Antivirus dla macOS.

Co zrobić, jeśli zakochałeś się w wyskakującym oszustwie?

To zależy od rodzaju oszustwa, na który się zakochałeś. Najczęściej wyskakujące oszustwa starają się oszukać użytkowników, aby wysłać pieniądze, przekazywać dane osobowe lub zapewnić dostęp do urządzenia.

Często zadawane pytania (FAQ)

Co to jest wyskakujące oszustwo?

Oszustwa wyskakujące to wiadomości zaprojektowane w celu oszczędzania użytkowników do wykonywania różnych działań, e.G., Pobieranie/instalowanie lub zakup (prawdopodobnie niewiarygodne lub złośliwe) oprogramowanie, ujawnianie prywatnych informacji, dokonywanie transakcji pieniężnych, dzwonienie fałszywych infolinii itp.

Jaki jest cel wyskakującego oszustwa?

Wyskakujące oszustwa mają na celu generowanie przychodów dla swoich twórców. Cyberprzestępcy mogą czerpać korzyści dzięki funduszom otrzymanym za pośrednictwem oszustw/ nielegalnych działań lub sprzedaży poufnych danych, promowania wątpliwych aplikacji, rozpowszechniania złośliwego oprogramowania i tak dalej.

Dlaczego napotykam fałszywe okienka?

Oszustwa wyskakujące są promowane na nieuczciwych stronach, do których rzadko można uzyskać celowo. Odwiedzający mogą wprowadzić do nich za pośrednictwem błędnych adresów URL lub przekierowań spowodowanych powiadomieniami przeglądarki/ natrętnymi reklamami, innymi podejrzanymi stronami internetowymi lub szkodliwym oprogramowaniem zainstalowanym na ich urządzeniach.

Combo Cleaner ochroni mnie przed wyskakującymi oszustwami?

Combo Cleaner może skanować odwiedzane strony internetowe i wykryć nieuczciwe/złośliwe (w tym te popierające wyskakujące oszustwa). Jeśli strona będzie podejrzana – zostaniesz natychmiast ostrzeżony. Ponadto Combo Cleaner ograniczy dalszy dostęp do takich stron internetowych.

O autorze:

Tomas Meskauskas – badacz ds. Bezpieczeństwa ekspertów, profesjonalny analityk złośliwego oprogramowania.

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Mam ponad 10 lat doświadczenia w różnych firmach związanych z rozwiązywaniem problemów technicznych komputerowych i bezpieczeństwem Internetu. Pracowałem jako autor i redaktor PcRisk.com od 2010 roku. Śledź mnie na Twitterze i LinkedIn, aby być informowanym o najnowszych zagrożeniach bezpieczeństwa online. Skontaktuj się z Tomas Meskauskas.

PCRISC Security Portal jest sprowadzony przez firmę RCS LT. Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa online. Więcej informacji o firmie RCS LT.

Nasze przewodniki usuwania złośliwego oprogramowania są bezpłatne. Jeśli jednak chcesz nas wesprzeć, możesz wysłać nam darowiznę.

O pcrisk

PcRisk to portal bezpieczeństwa cybernetycznego, informujący użytkowników Internetu o najnowszych zagrożeniach cyfrowych. Nasza treść jest dostarczana przez Eksperci ds. Bezpieczeństwa i profesjonalny Badacze złośliwego oprogramowania. Przeczytaj więcej o nas.

Jak pozbyć się trojana za pomocą McAfee

Trojany to złośliwe oprogramowanie, które wkradają się do komputera pod pozorem legalnych plików lub programów. Po środku trojan zapewnia swojemu twórcy dostęp do komputera, co może potencjalnie narażać poufne informacje biznesowe. Ręczne wykrywanie i usuwanie wszystkich plików związanych z trojanem może być trudne, ale możesz użyć oprogramowania bezpieczeństwa McAfee i jego modułu bezpieczeństwa internetowego do skanowania komputera i usuwania tych zagrożeń. McAfee oferuje również bezpłatne narzędzia do usuwania, które niszczą określone wirusy.

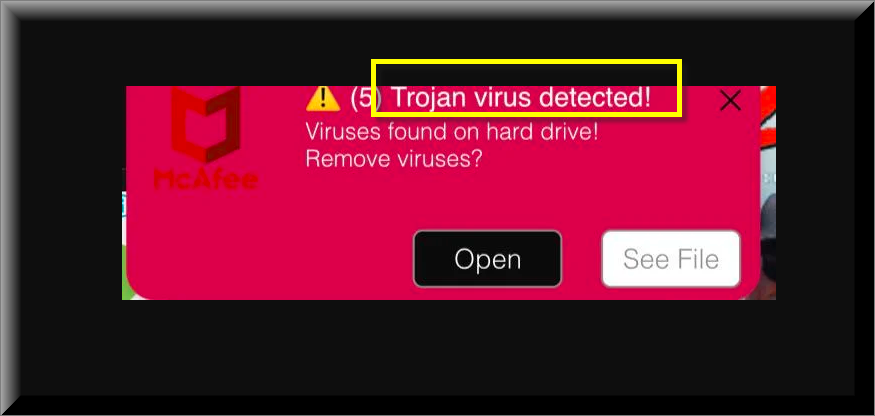

Wirus trojańskiego wykrył oszustwo

*7-dniowa bezpłatna próba z kartą kredytową, bez opłat z góry lub jeśli anulujesz do 2 dni przed wygaśnięciem; Cena subskrypcji różni się w zależności od regionu w/ automatyczne odnowienie, chyba że w odpowiednim czasie anulujesz; Powiadomienie przed rozliczeniem; 30 dniowa gwarancja zwrotu pieniedzy; Przeczytaj pełne warunki i więcej informacji na temat bezpłatnego zmywacza.

Wykryto wirus trojańskiego

“Wykryto wirus trojańskiego” jest generującym reklamą oprogramowania, które zostało opracowane do realizacji kampanii promocyjnych marketingu internetowego i generowania dochodów z pay-per na kliknięciem dla swoich twórców. “Wykryto wirus trojańskiego” Może automatycznie przekierowywać wyszukiwanie w sieci na określone strony internetowe i spamować ekran dla przeglądarki za pomocą wyskakujących reklam i banerów.

Aplikacje takie jak “Wykryto wirus trojańskiego” Zwykle działają w modelach wynagrodzeń w kliknięciu i wypłaty za kliknięcie. Zatem ich działania i zachowania podlegają ich dążeniu do generowania jak największej liczby płatnych kliknięć i wizyt. Zasadniczo, tak długo, jak takie oprogramowanie działa wewnątrz komputera, różne reklamy, przypomnienia na ekranie, banery i przekierownictwo i powiadomienia wyskakujące wygrane’t Przestań pojawiać się na ekranie. Wszystkie te reklamy zazwyczaj starają się zachęcić do kliknięcia ich, aby przekierować Cię do określonych witryn, które płacą za ruch i wizyty.

“Wykryto wirus trojańskiego” Wirus

Zwykle programy takie jak “Wykryto wirus trojańskiego” i mówi się, że wirus McAfee to pomocne dodatki do przeglądarki, które zwiększają wrażenia użytkownika, gdy są podłączone do ich chromu, przeglądarki Firefox, Edge lub innych. Jednakże “Wykryto wirus trojańskiego” Wirus zwykle działa jak porywacz przeglądarki i może zmienić domyślną przeglądarkę’Ustawienia S na wiele sposobów.

Na przykład nie mogą prosić o zatwierdzenie modyfikacji adresu URL strony głównej, wprowadzenie nowej wyszukiwarki lub zintegrowanie nowych przycisków i pasków narzędzi do przeglądarki. Bardzo często mogą zacząć przekierowywać cię na sponsorowane strony i umieścić różne trudne do wydania wyskakujące reklamy, powiadomienia banerowe, wyskakujące wiadomości, pudełka mrugnięcia i linki tekstowe na odwiedzanych stronach. Dlatego takie programy nie zaleca się, aby przez długi czas działał na komputerze.

Jesteśmy’Oczywiście mówię ci to, żeby cię przestraszyć. W rzeczywistości kawałki takie jak “Wykryto wirus trojańskiego” nie są tak złośliwe jak wirusy komputerowe, groźby ransomware lub trojana, a ogólnie nie mogą zaszkodzić komputera i jego danych. Większość przeglądarki przeglądarki to po prostu narzędzia, których marketerzy online używają do reklamowania określonych produktów, usług i stron internetowych użytkownikom’ ekran. Mimo to trudno zignorować fakt, że programy takie jak “Wykryto wirus trojańskiego” może powodować nieprzyjemne przeglądanie przeglądania stron internetowych, a także nie do reakcji przeglądarki, nagłe awarie i zamrażanie ekranu dzięki nieuregulowanym działaniom generującym reklam. To jest główny powód, dla którego wielu użytkowników internetowych decyduje się na odinstalowanie tego oprogramowania i trwale usunąć jego reklamy, gdy mają taką możliwość.

Niestety może to zająć poważne majsterkowanie z twoim systemem’Ustawienia S do znalezienia plików związanych z porywaczem i usuwania ich z komputera. Właśnie dlatego większość ludzi uważa, że bardzo trudno jest odinstalować większość programów opartych na przeglądarkach. Dobra wiadomość jest taka, że istnieją na to bardzo skuteczne metody. Jedną z opcji jest użycie profesjonalnego narzędzia do usuwania, które jest wskazaną opcją, jeśli masz do czynienia z porywaczem przeglądarki po raz pierwszy. Drugą alternatywą jest użycie wskazówek w przewodniku, takiego jak ten, który znajdziesz poniżej, aby ręcznie znaleźć “Wykryto wirus trojańskiego” pliki i usuń je. Niezależnie jednak metoda, którą wybrałeś, decyzja o pozbyciu się “Wykryto wirus trojańskiego” jest mądry. Co więcej, nigdy nie możesz powiedzieć, jak godne zaufania są reklamy internetowe porywacza i gdzie się łączą. Złośliwe oprogramowanie (takie jak oprogramowanie ransomware, wirusy trojańskie itp.) może być czasem rozpowszechniane przez wyskakujące wiadomości i linki przekierowania, które są wyświetlane na ekranie. Dlatego najlepiej niczego nie kliknąć i pozbyć się programu inwazyjnego bez utraty czasu.

STRESZCZENIE:

Usunąć “Wykryto wirus trojańskiego” Wirus McAfee

Spróbować i usunąć “Wykryto wirus trojańskiego” Szybko możesz spróbować:

Jeśli to nie działa zgodnie z opisem, postępuj zgodnie z naszymi bardziej szczegółowymi “Wykryto wirus trojańskiego” usuwanie Przewodnik poniżej.

Jeśli masz wirusa Windows, kontynuuj poniższy przewodnik.

Jeśli masz wirusa MAC, użyj naszego przewodnika w zakresie usuwania reklam na Mac.

Jeśli masz wirusa Androida, skorzystaj z naszego przewodnika usuwania złośliwego oprogramowania z Androidem.

Jeśli masz wirusa iPhone’a, skorzystaj z naszego przewodnika usuwania wirusa iPhone’a

Niektóre kroki prawdopodobnie będą wymagały odejścia na stronę. Zakładka to na później.

Uruchom ponownie Tryb bezpieczeństwa (Użyj tego przewodnika, jeśli nie’Nie wiem, jak to zrobić) .

OSTRZEŻENIE! Przeczytaj uważnie przed kontynuowaniem!

Dużo o to pytamy, więc umieszczamy go tutaj: ręczne usunięcie złośliwego oprogramowania może zająć godziny i uszkodzić system w trakcie procesu. Polecamy Pobieranie Szpienia Aby sprawdzić, czy może wykryć dla Ciebie złośliwe oprogramowanie.

Naciskać Ctrl + Shift + ESC w tym samym czasie i do Zakładka procesów (On “Detale” Zakładka na Win 8 i 10) . Spróbuj ustalić, które procesy są niebezpieczne.

Kliknij prawym przyciskiem myszy na każdym z nich i wybierz Otwórz lokalizację pliku . Następnie zeskanuj pliki za pomocą naszego bezpłatnego skanera wirusa online:

Każdy plik zostanie zeskanowany z maksymalnie 64 programami antywirusowymi, aby zapewnić maksymalną dokładność

Ten skaner jest bezpłatny i zawsze pozostanie bezpłatny dla użytkowników naszej witryny.

Ten plik nie jest dopasowany do żadnego znanego złośliwego oprogramowania w bazie danych. Możesz wykonać pełny skanowanie pliku w czasie rzeczywistym lub pominąć go, aby przesłać nowy plik. Wykonanie pełnego skanowania z 64 programami antywirusowymi może potrwać do 3-4 minut na plik.

Przeciągnij i upuść plik tutaj, aby zeskanować

Przesyłanie pliku

Analiza 0 s

Każdy plik zostanie zeskanowany z maksymalnie 64 programami antywirusowymi, aby zapewnić maksymalną dokładność

Ten skaner opiera się na API Virustotal. Przesyłając do niego dane, zgadzasz się na ich warunki usług i polityki prywatności oraz na udostępnianie przykładowego przesłania do społeczności bezpieczeństwa. Nie przesyłaj plików z danymi osobowymi, jeśli nie chcesz, aby zostały udostępnione.

Po otwarciu ich folderu, zakończyć procesy które są zatem zarażone usuń ich foldery.

Notatka: Jeśli masz pewność, że coś jest częścią infekcji – usuń ją, nawet jeśli skaner nie’t oznaczyć to. Żaden program antywirusowy nie może wykryć wszystkich infekcji.

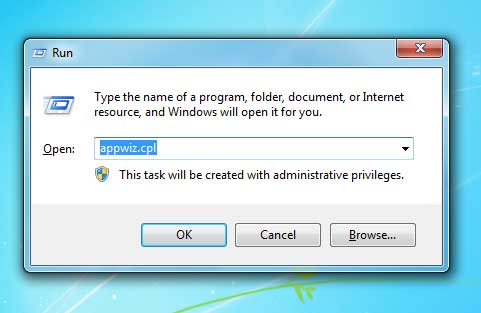

Przytrzymaj razem Początek Klucz I R . Typ AppWiz.Cpl -> OK.

Jesteś teraz w panelu sterowania . Poszukaj podejrzanych wpisów. Odinstaluj to/ .

Typ Msconfig w polu wyszukiwania i wciśnij Enter. Okno wyskakuje:

Startup -> Odkreśnij Wpisy, które mają “Nieznany” jako producent lub w inny sposób wyglądać podejrzanie.

Trzymaj Uruchom klucz I R – – Kopiuj + pasta następujące i kliknij OK:

Notatnik %Windir %/System32/Drivers/Etc/Hosts

Nowy plik zostanie otwarty. Jeśli zostaniesz zhakowany, u dołu będzie połączona kilka innych adresów IP. Spójrz na obraz poniżej:

Jeśli poniżej są podejrzane IPS “Lokalny Gospodarz” – Napisz do nas w komentarzach.

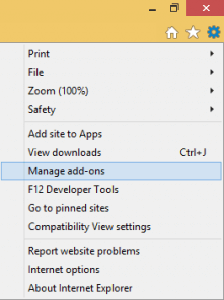

Otwórz menu Start i wyszukaj połączenia sieciowe (w systemie Windows 10 wystarczy je napisać po kliknięciu przycisku Windows), naciśnij Enter.

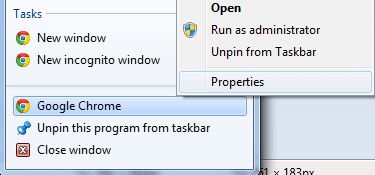

Kliknij prawym przyciskiem myszy na przeglądarce’S skrót –> Nieruchomości.

NOTATKA: Pokazujemy Google Chrome, ale możesz to zrobić dla Firefox i IE (lub Edge).

Nieruchomości —–> Skrót. W Cel, usunąć wszystko później .exe.

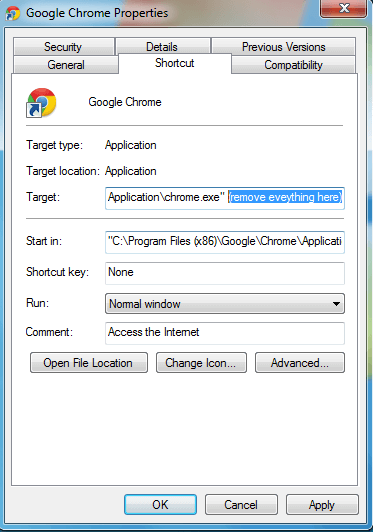

Usunąć “Wykryto wirus trojańskiego” od Internet Explorer :

otwarty TJ , Kliknij —–> Zarządzaj dodatkami .

Znajdź zagrożenie -> Wyłączyć . G o to —–> Opcje internetowe -> zmienić URL Do tego, czego używasz (jeśli zostaniesz porwanie) -> Stosować.

Usunąć “Wykryto wirus trojańskiego” Z Firefox:

otwarty Firefox , Kliknij ——-> Dodatki —-> Rozszerzenia .

Usunąć “Wykryto wirus trojańskiego” z Chrome:

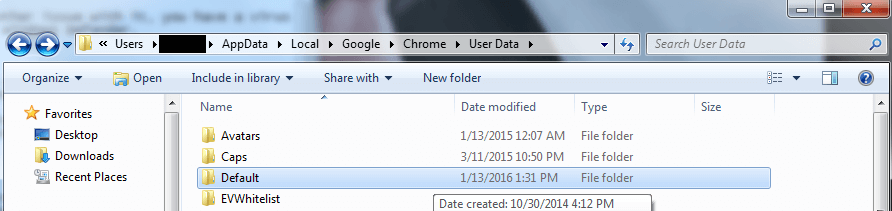

Zamknij Chrom. Nawigować do:

C:/Użytkownicy/ . NAZWA UŻYTKOWNIKA. /AppData/Local/Google/Chrome/Użytkownik Dane. Jest folder o nazwie “Domyślny” wewnątrz:

Zmień go na Domyślnie kopia zapasowa. Uruchom ponownie Chrome.

Typ Regedit w polu wyszukiwania systemu Windows i naciśnij EnteR.

Wewnątrz, Naciśnij Ctrl I F razem i typ groźba’S Nazwa. Kliknij prawym przyciskiem myszy I usuwać Wszelkie wpisy, które znajdziesz o podobnej nazwie. Jeśli nie mają’T Pokaż się w ten sposób, idź ręcznie do tych katalogów i usuń/odinstaluj je:

Jeśli przewodnik nie’T Pomoc, pobierz program antywirusowy, który poleciliśmy lub wypróbuj nasz bezpłatny skaner wirusów online. Ponadto zawsze możesz nas poprosić w komentarzach o pomoc!