Jakie są ataki ransomware? Pogłębiony przewodnik

Streszczenie

Ataki oprogramowania ransomware to rodzaj cyberataku, w którym hakerzy szyfrowują pliki ofiary i wymagają okupu za wydanie. Ataki te stały się coraz bardziej powszechne w ostatnich latach, kierując się osobami, przedsiębiorstwami, a nawet organizacjami rządowymi. Ataki ransomware mogą mieć niszczycielskie konsekwencje, często prowadząc do utraty danych, utraty finansów i szkód reputacyjnych.

Kluczowe punkty:

- Ataki ransomware obejmują hakerów szyfrowanie plików i domaganie się okupu za ich wydanie.

- Ataki te kierują się na osoby, firmy i organizacje rządowe.

- Ataki ransomware mogą prowadzić do utraty danych, utraty finansów i szkód reputacyjnych.

- Zapobieganie i terminowa reakcja są kluczowe dla zminimalizowania wpływu ataków ransomware.

- Ataków ransomware można zapobiec poprzez solidne środki bezpieczeństwa cybernetycznego i szkolenie pracowników.

- Regularne tworzenie kopii zapasowych danych i aktualizacji oprogramowania jest niezbędne do ochrony przed atakami ransomware.

- W przypadku ataku ransomware konieczna jest natychmiastowa izolacja dotkniętych systemów, aby zapobiec dalszemu rozprzestrzenianiu się.

- Organy ścigania i eksperci ds. Bezpieczeństwa cybernetycznego odgrywają kluczową rolę w badaniu ataków ransomware i zatrzymywaniu sprawców.

- Ataki ransomware stale się rozwijają, a hakerzy przyjmują nowe techniki i technologie.

- Współpraca między organizacjami, ekspertami branżowymi i agencjami rządowymi jest niezbędne w zwalczaniu ataków ransomware.

Pytania i odpowiedzi

1. Jakie są ataki ransomware?

Ataki ransomware obejmują hakerów szyfrowanie plików i domaganie się okupu za ich wydanie. Mogą atakować osoby, firmy i organizacje rządowe.

2. Jakie są konsekwencje ataków ransomware?

Ataki ransomware mogą prowadzić do utraty danych, utraty finansów i szkód reputacyjnych. Ofiary mogą napotkać trudności w dostępie do ich plików, powodując zakłócenia operacyjne i niepowodzenia finansowe.

3. Jak można zapobiec atakom ransomware?

Ataków ransomware można zapobiec za pomocą solidnych środków bezpieczeństwa cyber.

4. Co należy zrobić w przypadku ataku ransomware?

W przypadku ataku ransomware konieczna jest natychmiastowa izolacja dotkniętych systemów, aby zapobiec dalszemu rozprzestrzenianiu się. Plany reagowania na incydenty powinny zostać aktywowane, a organy ścigania i eksperci ds. Bezpieczeństwa cybernetycznego.

5. Jak ewoluują ataki ransomware?

Ataki ransomware stale się rozwijają. Hakerzy przyjmują nowe techniki i technologie w celu ominięcia środków bezpieczeństwa i maksymalizacji zysków. Poinformowanie się o najnowszych trendach oprogramowania ransomware ma kluczowe znaczenie dla zachowania ochrony.

6. Jaką rolę odgrywają organy ścigania w zwalczaniu ataków ransomware?

Organy ścigania odgrywają kluczową rolę w badaniu ataków ransomware i zatrzymywaniu sprawców. Współpraca międzynarodowa jest często wymagana ze względu na globalny charakter tych cyberprzestępczości.

7. Jak organizacje mogą współpracować w celu zwalczania ataków ransomware?

Współpraca między organizacjami, ekspertami branżowymi i agencjami rządowymi jest niezbędne w dzieleniu się inteligencją zagrożeń, opracowywanie strategii łagodzenia i zwiększaniu świadomości na temat ataków ransomware.

8. Jakie są ważne środki bezpieczeństwa cybernetycznego, aby chronić przed atakami ransomware?

Regularne tworzenie kopii zapasowych danych, wdrażanie uwierzytelniania wieloskładnikowego i ograniczenie uprawnień użytkownika może znacznie zwiększyć ochronę przed atakami ransomware. Kluczowe jest również aktualizację oprogramowania i łatek bezpieczeństwa.

9. Czy są jakieś konkretne branże, które są bardziej podatne na ataki ransomware?

Podczas gdy ataki oprogramowania ransomware mogą ukierunkować dowolną branżę, sektory takie jak opieka zdrowotna, finanse i rząd są często uważane za główne cele ze względu na wrażliwy charakter ich danych i potencjalny wpływ na bezpieczeństwo publiczne i bezpieczeństwo.

10. Jakie są oznaki, które wskazują na możliwy atak ransomware?

Znaki możliwego ataku ransomware obejmują zaszyfrowane pliki z nietypowymi rozszerzeniami, notatki ransom wymagające płatności i problemy z wydajnością systemu. Wszelkie podejrzane działalność powinny być natychmiast zgłaszane lub natychmiastowe.

Jakie są ataki ransomware? Pogłębiony przewodnik

Dostęp do kontroli rodzicielskich i ochrony kradzieży tożsamości jest również kłopotem – Oni’Re Dostępne tylko za pośrednictwem McAfee’s internetowy pulpit nawigacyjny, co oznacza, że masz 3 różne menu, aby przejść do tych funkcji. I to’nie wspominając nawet o menedżerze haseł i VPN, które są wyciszane w osobnych aplikacjach! Idealnie ja’D lubię widzieć, jak McAfee integruje wszystkie swoje funkcje z jednym intuicyjnym interfejsem, takim jak TotalAv i Bitdefender.

McAfee Antivirus Review – czy jest wystarczająco dobry w 2023 roku?

McAfee zapewnia doskonałe wykrywanie złośliwego oprogramowania w czasie rzeczywistym i ochronę sieci za świetną cenę. Ma również mnóstwo przydatnych dodatkowych funkcji i jest jednym z niewielu dostawców, którzy pozwalają na pokrycie nieograniczonej liczby urządzeń.

McAfee’S skaner antywirusowy uzyskał doskonałą 100% oceny wykrywania złośliwego oprogramowania We wszystkich moich testach na urządzeniach Windows, Mac, Android i iOS. Był w stanie zidentyfikować i blokować zarówno proste, jak i wyrafinowane zagrożenia, w tym wirusy, trojany, oprogramowanie szpiegujące, oprogramowanie ransomware i kryptojukrzy.

McAfee oferuje również więcej dodatkowych funkcji niż większość innych antywirusów, w tym:

Większość McAfee’S funkcje działają dokładnie tak, jak obiecano – I’M Ogromny fan McAfee’S przedłużenie przeglądarki anty-fishingowej i anty-exploit, które w moich testach blokowało bardziej niebezpieczne miejsca niż Chrome lub Firefox. Myślę też, że McAfee’Ochrony zapory ogniowej i Wi-Fi są lepsze niż podobne zabezpieczenia oferowane przez konkurentów premium, takich jak Totalav i Avira.

To powiedziawszy, nie’t, pełne skanowanie może spowodować spowolnienie systemu (Ale możesz zaplanować pełne skany, kiedy ty’nie korzystać z komputera), a ja’D chciałbym zobaczyć wszystkie McAfee’S Funkcje zintegrowane z pojedynczym pulpitem nawigacyjnym. Myślę też, że VPN może wykorzystać pewną poprawę – to’Nie można uzyskać dostępu do niektórych popularnych stron strumieniowych (działa z Netflix i Amazon Prime, ale nie z Disneyem+ i Hulu), i nie ma’t mają dodatki takie jak dzielone tunelowanie.

Ale ogólnie nadal uważam, że McAfee jest jednym z najlepszych antywirusów. Ma wysokiej jakości skaner złośliwego oprogramowania, zapewnia szeroką gamę funkcji bezpieczeństwa i jest łatwy w użyciu-i wszystko to za bardzo niską cenę.

McAfee oferuje roczne subskrypcje dla wszystkich swoich planów a także zdyskontowany 2-letni plan dla swojego Plus Plan, który ma zasięg do 5 urządzeń. McAfee ma 30-dniową gwarancję zwrotu pieniędzy na wszystkie swoje plany, więc tam’nie ryzyko tego wypróbowania.

| �� Ogólna ranga | #3 z 70 przeciwwirusów |

| �� Firewall | ✅ |

| �� VPN | ✅ (nieograniczone dane) |

| �� darmowy plan | ❌ |

| �� Ceny | Począwszy od 36 €.61/rok |

| �� Gwarancja zwrotu pieniędzy | 30 dni |

| �� Systemy operacyjne | Windows, Android, Mac, iOS |

Pełna recenzja McAfee

McAfee to premium anty-malwarze z mnóstwem funkcji bezpieczeństwa. Spędziłem kilka tygodni testowanie stresu McAfee’S Ochrona bezpieczeństwa na moim komputerze, MacBook Pro, Samsung Galaxy i iPhone, i byłem pod wielkim wrażeniem tego, jak dobrze działał we wszystkich obszarach (zwłaszcza biorąc pod uwagę, że ma więcej dodatkowych funkcji niż prawie jakikolwiek konkurent).

McAfee jest jednym z najbardziej imponujących programów antywirusowych w 2023 roku – To’jest bardzo niezawodny, bardzo łatwy w użyciu i może obejmować od 5 do nieograniczonej liczby urządzeń (jest to coś, co nie ma innych ofert antywirusowych).

McAfee Premium – 60% zniżki

Rabat zastosowany automatycznie przy kasie.

60 % sukcesu

Funkcje bezpieczeństwa McAfee

Skaner antywirusowy

McAfee’S skaner antywirusowy wykorzystuje tradycyjne metody wykrywania złośliwego oprogramowania i heurystyki. Oznacza to, że sprawdza pliki na McAfee’S ogromna baza danych wirusów i identyfikuje potencjalnie niebezpieczne pliki na podstawie ich zachowania. Testowałem McAfee’S skaner antywirusowy, pobierając masywną bazę danych plików złośliwego oprogramowania na mój komputer – w tym wirusy, trojany, rootkits, ransomware i spyware. Następnie zainstalowałem McAfee i przeprowadziłem pełny skan systemowy. Skan wykrył 100% mojego testowego złośliwego oprogramowania. Ale ja mogę’twierdzę, że byłem zaskoczony wynikami.

McAfee jest jednym z rzadkich antywirusów z konsekwentnie doskonałymi wynikami Wbrew wszelkiego rodzaju złośliwym oprogramowaniu – jedynymi innymi markami, które mogą konkurować z McAfee, są Norton i Bitdefender, które zarówno zidentyfikowały, jak i usunęły wszystkie próbki złośliwego oprogramowania podczas wszystkich naszych testów.

McAfee’S COLL SKANUJ SYSTEMU ZAKOŃCZENIE ZAKOŃCZENIE – To jest na równi z konkurentami takimi jak Bitdefender, ale zarówno Norton, jak i Avira’Skanki S są szybsze, zajmują tylko 40 minut. Prowadziłem też McAfee’S szybki skan, którego zakończenie zajęło mniej niż 2 minuty, i czas trwania McAfee’S Custom Scan zależy od rodzajów plików, które postanowiłem skanować (od kilku minut do 1 godziny).

McAfee’Skaner S powoduje spowolnienie systemu, co jest jedyną rzeczą, którą nie’Tam w tej sprawie. Kiedy McAfee skanował mój komputer, działał wolniej niż zwykle – nadal mogłem przeglądać Internet i korzystać z programów tekstu, aby wykonać trochę pracy, ale oglądanie filmu lub granie w grę nie było wykluczone. Ale McAfee pozwala zaplanować skany w dowolnym momencie, więc możesz zaplanować pełny skan systemowy, aby uruchomić, gdy wiesz, że wygrałeś’T Używaj swojego komputera. To powiedziawszy, niektórzy konkurenci, tacy jak Totalav Don’t Wpływ na system’S Performance podczas skanów systemu.

Ogólnie McAfee’Skaner antywirusowy jest jednym z najlepszych na rynku. Jeśli ty’Szukając niezawodnej ochrony przed znanymi, jak i zerowymi zagrożeniami, McAfee jest naprawdę dobrym wyborem, z doskonałym wskaźnikiem wykrywania złośliwego oprogramowania, szybkim skanowaniem i prostym planowaniem skanowania. Moją jedyną skargą jest to, że skaner antywirusowy spowolnił mój komputer podczas pełnego skanowania systemu, ale możesz łatwo zaplanować pełne skany w nocy lub kiedy ty’nie używać komputera.

Zapora

McAfee’Zapora ogniowa jest potężna, łatwa w użyciu i wysoce konfigurowalna – ale jeśli ty’nie odnoszą się do technologii, działa również doskonale po wyjęciu z pudełka. W moich testach McAfee wykrył różne moje groźby testowe, w tym wtargnięcia sieciowe, ataki exploit i programy złośliwego oprogramowania, próbując komunikować się ze zdalnymi serwerami. McAfee’S Ochrona zapory była tak dobra jak Norton’Smart Firewall i zasadniczo dokładniejsze i skuteczne niż wbudowane zapory ogniowe dostarczane zarówno przez system Windows, jak i MacOS.

McAfee’S Firewall ma mnóstwo możliwości bezpieczeństwa – Na przykład McAfee pozwala użytkownikom:

- Zdecyduj, które programy mogą uzyskać dostęp do sieci.

- Otwórz i zamknij określone porty sieciowe.

- Wybierz 4 różne poziomy intensywności w celu ochrony sieci.

- Dostosuj ustawienia zaufania dla zapisanych sieci.

- Aktywuj wykrywanie wtargnięcia oprogramowania.

- Programy specyficzne dla białej.

Naprawdę podoba mi się różnorodność opcji McAfee’Zapiera zapora og -ale mniej znaczących technologii użytkowników mogą również po prostu ustawić zaporę ogniową, aby automatycznie blokować podejrzaną aktywność przy prawie zerowym wejściu użytkownika.

McAfee’S Firewall zapewnia najnowocześniejszą ochronę użytkowników sieci -Naprawdę podoba mi się jego narzędzie blokujące program, ochrona wtrzymywania sieci i zaawansowane ustawienia dla użytkowników obsługujących technologię. Podczas gdy chciałbym zobaczyć McAfee’S diagnostyka oferuje nieco więcej informacji na temat wykrytych zagrożeń, to’S wciąż jedna z najlepszych zapór ogniowych i’VE używane w 2023.

VPN (wirtualna sieć prywatna)

McAfee Safe Connect VPN jest zasilany przez najlepszy samodzielny VPN Tunnelbear – To’S łatwe w użyciu, ma dość szybkie prędkości połączenia internetowego i jest dobry w przypadku podstawowych działań online, takich jak przeglądanie i strumieniowe treści.

VPN prowadzi cały ruch internetowy za pośrednictwem bezpiecznego serwera, który szyfruje wszystkie Twoje dane i ukrywa ruch online. Ten bezpieczny serwer maskuje również Twój adres IP, aby wyglądał tak, jakbyś’ponownie łączyć się z innej lokalizacji. Na przykład, jeśli ty’Znajduje się w USA i połącz się z serwerem w Wielkiej Brytanii’otrzyma adres IP od Wielkiej Brytanii, co pozwala przeglądać Internet’re w Wielkiej Brytanii.

McAfee Safe Connect VPN’Sieć S zawiera ponad 1900 serwerów w ponad 45 krajach – To całkiem dobra sieć serwerów, ale’nie tak duże, jak to, co samodzielnie konkurenci, tacy jak oferta ExpressVPN (ExpressVPN ma ponad 3000 serwerów w 90 krajach). McAfee’S Safe Connect VPN chroni dane użytkownika za pomocą 256-bitowego szyfrowania AES, który jest jednym z najsilniejszych szyfrowania i tam i tam’s A Kill Switch, który odłącza Cię od Internetu, jeśli połączenie VPN spadnie.

McAfee’S Safe Connect VPN przyjęła tunelbear’S ścisła polityka bez logów, Co jest świetne – zapobiega rejestrowaniu dostawcy VPN. Plus, tunelbear’Polityka bez LOGS jest niezależnie kontrolowana i potwierdzana każdego roku.

W moich testach mogłem uzyskać dostęp do Netflix i Amazon Prime, ale nie Disney+ czy Hulu. Oglądałem także programy telewizyjne i filmy na mniej znanych usługach strumieniowych, takich jak Pluton TV, ale zostałem zablokowany przez innych, takich jak Crunchyroll. Jeśli ty’Szukam VPN, który konsekwentnie współpracuje z usługami przesyłania strumieniowego, polecam ExpressVPN.

Kolejną wadą jest to, że McAfee’S VPN brakuje dodatkowych funkcji, takie jak dzielone tunelowanie (pozwala wybrać ruch przemieszcza przez serwer VPN i który ruch przechodzi przez sieć lokalną) i zaciemnione serwery (aby ominąć zapory ogniowe w krajach restrykcyjnych).

Jednak McAfee Safe Connect VPN działało naprawdę dobrze w moich testach prędkości – Miałem bardzo szybkie prędkości, kiedy byłem podłączony do lokalnego serwera (i’M w USA), a McAfee Safe Connect VPN utrzymywał przyzwoite prędkości do płynnego przeglądania odległych serwerów w Europie i Ameryce Południowej (chociaż strony internetowe zajęły 4-5 sekund, gdy połączyłem się z serwerem w Australii).

McAfee Safe Connect VPN to OK wybór do przeglądania i strumieniowania. Jednak chociaż ma intuicyjny interfejs, szybkie prędkości na lokalnych serwerach i działa z Netflix, IT’brakuje wielu dodatkowych funkcji, które zwykle są zawarte w wielu samodzielnych dostawcach VPN.

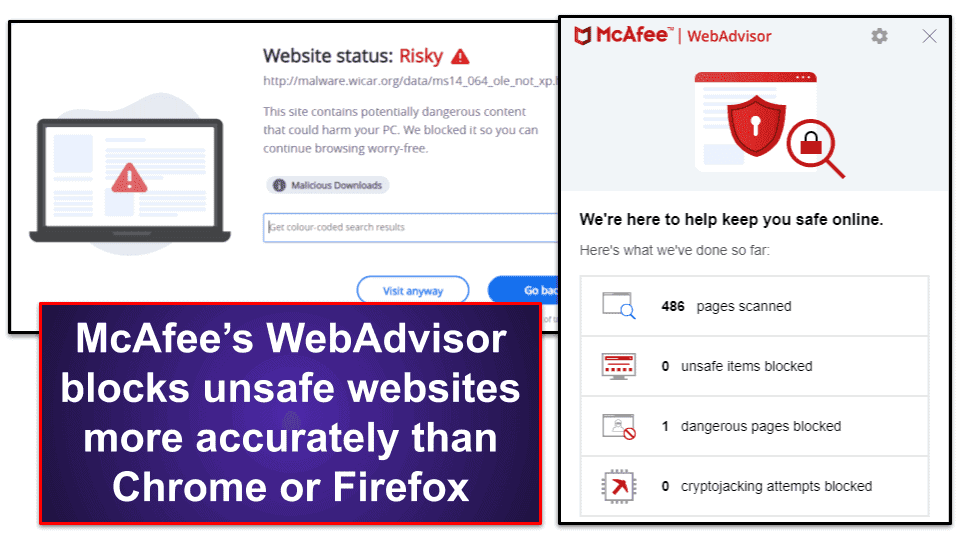

WebAdvisor (tylko Windows i Mac)

McAfee WebAdvisor blokuje strony phishingowe, wykorzystywanie ataków i kryptojackerów opartych na przeglądarce, Zapewnia także oceny bezpieczeństwa dla niektórych stron internetowych. To’S bezpłatne narzędzie oparte na systemie Windows, które można pobrać osobno jako dodatek do przeglądarki i IT’S oferowane również jako część Całkowita ochrona. WebAdvisor jest dostępny dla Chrome, Firefox, Edge, Explorer i Safari dla użytkowników Mac.

WebAdvisor analizuje każdą witrynę, którą odwiedzasz pod kątem znanych ataków exploit, I identyfikuje także miejsca phishingowe z masowej bazy danych phishingowych, która jest stale aktualizowana.

WebAdvisor zablokował każdą stronę phishingową i wykorzystuje atak w moich testach, Wykrywanie wielu niebezpiecznych miejsc, które chromu’S i Firefox’S Wbudowane zabezpieczenia nie wykryły-wyniki te umieszczają go tam z Norton i Bitdefender, jeśli chodzi o ochronę sieci.

WebAdvisor zawiera również opcjonalny tryb bezpiecznego wyszukiwania, który przypisuje oceny bezpieczeństwa oznaczone kolorami do wyników wyszukiwania. Przetestowałem go z Google i choć tak się nie stało’t Zapewnia oceny wielu witryn, dostarczał “Niebezpieczny” Oceny dla niektórych piratów. Również to nie’Nieważaj wszelkich bezpiecznych witryn jako niebezpiecznych.

WebAdvisor może również oceniać linki w sieciach społecznościowych, takich jak Facebook, Twitter, Instagram i więcej. W moich testach ta ocena linków była zaskakująco dokładna, oznaczając większość linków jako bezpieczną, i poprawnie oznaczono witryny phishingowe, gdy przyjaciel został zhakowany na Instagramie.

Trudno było znaleźć stronę instalacyjną WebAdvisor dla Firefox i Edge. Zamiast podać link w aplikacji McAfee, musiałem go pobrać z McAfee’S strona internetowa. To jest moja jedyna skarga na WebAdvisor i to’nie jest taka wielka umowa.

Ogólnie rzecz biorąc, WebAdvisor jest jednym z najlepszych narzędzi ochrony online na rynku. Jego ochrona przeciwphishingowa i anty-eksploatowa jest lepsza niż chrom’S i Firefox’S wbudowane zabezpieczenia oraz jego oceny linków do wyszukiwarek i mediów społecznościowych są naprawdę pomocne, szczególnie dla mniej zaawansowanych użytkowników, którzy mają trudności z identyfikacją niebezpiecznych witryn.

Optymalizacja wydajności

Całkowita ochrona oferuje 2 przyzwoite narzędzia optymalizacji wydajności – Uprzepustnik śledzenia i wzmocnienie internetowe – na komputery stacjonarne i przeglądarki.

Zmywacz do śledzenia może usunąć następujące elementy z systemu:

- Pliki i śledzenia przeglądarki internetowej.

- Historia przeglądania stron internetowych.

- Aktywna historia systemu Windows.

- Recykling pojemników.

- Pliki tymczasowe.

Zmywacz śledzenia’S skan uwolnił prawie 300 MB miejsca na moim komputerze, I zajęło to mniej niż 1 minutę.

Szczególnie podoba mi się, jak łatwo jest wyświetlić szczegóły skanowania zmywacza śledzenia – McAfee oddziela pliki na różne kategorie, oferując rozwijane menu, które wymieniają określone nazwy plików, które są oznaczone do usuwania w każdej kategorii. To sprawia, że zaawansowani użytkownicy są naprawdę łatwe do decydowania o tym, które pliki należy zachować, podczas gdy mniej znali się na technologii użytkownicy mogą po prostu pozwolić McAfee usunąć wszystkie pliki.

Web Boost to rozszerzenie Chrome, które powstrzymuje filmy od automatycznego odtwarzania – Może to być przydatne do poprawy prędkości przeglądarki, ale głównie uważam, że jest to denerwujące, ponieważ zapobiegało załadowaniu miniatur na YouTube.

Ogólnie McAfee’S Narzędzia do optymalizacji wydajności są całkiem dobre – Uznałem, że zmywacza śledzenia łatwe w użyciu i pomocne, i podobało mi się, jak szczegółowe są wyniki skanowania. To powiedziawszy, nie’t myślę, że rozszerzenie Web Boost jest bardzo przydatne.

Menedżer haseł

McAfee’S True Key Massel Manager zapewnia dobrą ochronę haseł i przyzwoita funkcjonalność, ale to’brakuje niektórych dodatkowych funkcji zawartych w najlepszych samodzielnych menedżerach haseł w 2023 roku.

True Key przechowuje i synchronizuje dane użytkownika w chmurze Korzystanie z 256-bitowej szyfrowania AES i architektury zerowej wiedzy-to uniemożliwia to (w tym McAfee) możliwość dostępu do zapisanych loginów. McAfee’S Password Manager można zainstalować na urządzeniach Windows, Mac, iOS lub Android i obsługuje Firefox, Chrome, Edge i Safari.

True Key oferuje funkcje takie jak nieograniczone przechowywanie haseł na wszystkich urządzeniach, Pamięć karty kredytowej i dokumentów, bezpieczne notatki, generator haseł i automatyczne wypełnienie. Ale byłem rozczarowany, gdy dowiedziałem się, że prawdziwy klucz’T Oferuj bezpieczną opcję 2FA (możesz zalogować się na urządzeniach mobilnych lub urządzeniach z systemem Windows Hello za pomocą skanowania biometrycznego, ale prawdziwy klucz isn’t Kompatybilny z uwierzytelniaczami TOTP lub tokenami USB, takimi jak Yubikey).

Ja też nie’t, podobnie jak w przypadku prawdziwego klucza braku bezpiecznego udostępniania haseł, Audyt sklepienia hasła i monitorowanie łamania hasła – najlepsi konkurenci, tacy jak 1Password i Dashlane, zawierają te funkcje i wiele więcej.

Jednak prawdziwy klucz jest dobrym podstawowym menedżerem haseł. Bardzo łatwo było mi generować, zapisywać i automatycznie wypełniać hasła-możesz ustawić True Key na hasła do automatycznego wypełnienia za pomocą jednego kliknięcia, a nawet automatycznie wprowadzać informacje o logowaniach podczas przejścia do zapisanej strony internetowej (która jest dobrym oszczędnością czasu, ale nie jest to świetna funkcja do użycia z perspektywy bezpieczeństwa).

True Key oferuje również proste odzyskiwanie hasła głównego – Jeśli zapomnisz głównego hasła, McAfee wyśle Ci e -mail, aby zmienić hasło. Chociaż jest to fajna funkcja dla większości użytkowników, to’S nie jest to bardzo bezpieczna praktyka, dlatego najlepsi menedżerowie haseł, tacy jak Dashlane Don’t Oferuj takie proste narzędzia do odzyskiwania konta.

Ogólnie podoba mi się, jak jest przyjazny dla użytkownika prawdziwy klucz – Nawet jeśli jego funkcje są ograniczone w porównaniu z najlepszymi samodzielnymi menedżerami haseł, True Key jest nadal przydatnym dodatkiem Całkowita ochrona które mogą pomóc w generowaniu i przechowywaniu unikalnych haseł za pomocą zaawansowanego szyfrowania. Możesz przeczytać naszą recenzję TrueKey tutaj.

Kontrola rodzicielska

McAfee’S Bezpieczna aplikacja rodzinna oferuje doskonałe kontrole rodzicielskie W przypadku urządzeń Windows, Android i iOS (ale nie dla komputerów Mac) – jednak w przeciwieństwie do Nortona, elementy sterujące są’t zawarte w dowolnym z poszczególnych pakietów antywirusowych. Oni’remisować tylko jako osobny zakup lub jako część rodziny Premia I Zaawansowany plany.

Bezpieczna rodzina pozwala na:

- Filtruj zawartość sieci.

- Ogranicz użycie urządzenia i dostęp do Internetu.

- Blokuj określone aplikacje.

- Lokalizacja urządzenia śledzenia (w odległości 10 metrów).

Kiedy przetestowałem bezpieczną rodzinę, uznałem, że jego interfejs jest bardzo intuicyjny i uporządkowany. Podoba mi się, że McAfee oferuje ustawienia wstępne dla każdego dziecka’S ZASADY ZASTOSOWANIA I WŁĄCZENIA WEWNĘTRZNYCH NA WIEDZIE. Następnie możesz ręcznie dostosować uprawnienia do poszczególnych aplikacji i kategorii treści, dodać strony internetowe do zablokowania i zaplanować czas ekranu dla każdego dziecka’s indywidualne potrzeby.

McAfee Safe Family działała dobrze podczas moich testów, blokowanie wszystkich niechcianych treści i aplikacji internetowych. Przetestowałem go pod kątem różnych treści, w tym stron pornograficznych, gwałtownych gier, serwisów społecznościowych i witryn hostingowych mowy nienawiści – zablokowało to wszystkie te niebezpieczne strony, a także zarejestrowało moje wyszukiwania (jest to naprawdę pomocne dla rodziców, którzy chcą być informowani o tym, jakie treści szukają ich dzieci).

McAfee Safe Family również zablokowała mnie do pobrania nowych aplikacji i uniemożliwiłem mi dokonywanie zakupów w aplikacji bez zgody rodzicielskiej, a ja nie byłem w stanie odinstalować McAfee Safe Family od mojego dziecka’urządzenie s. Podoba mi się również opcja żądań rodzinnych, która pozwala Twojemu dziecku poprosić o pozwolenie na dostęp do zablokowanej strony internetowej lub aplikacji.

Jedna z bezpiecznych rodzin’Najlepsze funkcje to śledzenie lokalizacji. Możesz śledzić swoje dziecko’urządzenia s do 10 metrów, a Twoje dziecko może również wysłać szybką aktualizację za pośrednictwem Safe Family Mobile App, gdy’bezpiecznie dotarł do celu, na przykład przyjaciel’dom, szkoła lub dom. Przetestowałem śledzenie lokalizacji z moją córką’iPad i był zaskoczony, jak dokładnie bezpieczna rodzina może śledzić jej urządzenie – było to znacznie bardziej responsywne i precyzyjne niż Apple lub Google’S “Znajdź mój” narzędzia.

Jednak McAfee Safe Family brakuje niektórych kluczowych funkcji że inne najlepsze kontrole rodzicielskie oferują. Obejmują one monitorowanie YouTube (abyś mógł zobaczyć, jakie filmy one’ponowne obserwowanie), połączenia telefoniczne i monitorowanie wiadomości tekstowych oraz kontakt awaryjny (pozwala Twojemu dziecku skontaktować się z członkiem rodziny lub zaufanym przyjacielem, jeśli jest zagrożony). Istnieje również kilka funkcji, które Don’T Pracuj z urządzeniami iOS, w tym raporty z wykorzystaniem sieci i aplikacji, filtrowanie stron internetowych, zapobieganie odinstalowanemu i żądanie dostępu do zablokowanych aplikacji i stron internetowych.

Ogólnie jednak McAfee Safe Family to doskonała aplikacja do kontroli rodzicielskiej. Podoba mi się możliwości blokowania aplikacji i strony internetowej i śledzący lokalizację, ale ja’D lubię patrzeć, jak McAfee dodaje funkcje, takie jak monitorowanie YouTube w przyszłości.

Monitorowanie tożsamości

McAfee’S Usługa monitorowania tożsamości zapewnia monitorowanie w czasie rzeczywistym dla ogromnej różnorodności informacji osobowych (PII) za pomocą Monitorowania Live Dark Web wraz z Experian’S Sieć kredytowa. Usługa monitorowania tożsamości jest dostępna dla klientów w ponad 30 krajach, w tym w Wielkiej Brytanii, Stanach Zjednoczonych, Australii, Brazylii, Kanadzie, Francji, Niemczech, Włoszech, Japonii, Nowej Zelandii i Hiszpanii. Jest to znacznie lepsze niż TotalAV, co oferuje tylko ochronę kradzieży identyfikacyjnej klientom z siedzibą w USA.

McAfee’narzędzie monitorowania tożsamości umożliwia monitorowanie następujących informacji Aby sprawdzić, czy było to zaangażowane w naruszenie danych:

- 1 SSN (numer ubezpieczenia społecznego).

- 1 data urodzenia.

- 2 kierowca’licencje.

- 2 identyfikatory podatkowe.

- 2 paszporty.

- 2 medyczne identyfikatory.

- Do 10 adresów e -mail.

- Do 10 numerów telefonów.

- Do 10 kart kredytowych i debetowych.

- Do 10 nazw użytkowników.

- Do 10 kont bankowych.

McAfee dostarcza informacji o tym, jak chronić PII Jeśli któraś z powyższych informacji była zaangażowana w naruszenie danych. Na przykład mój adres e -mail był zaangażowany w 9 naruszeń danych, a McAfee dostarczył mi zewnętrzny link do witryny, która została naruszona, aby szybko zmienić hasło. Zmiana hasła zajęła zaledwie kilka minut za pomocą McAfee’S prawdziwy kluczowy menedżer haseł.

Kiedy subskrybujesz McAfee Zaawansowany, Otrzymujesz czyszczenie danych osobowych, Zasięg kradzieży tożsamości do 1 miliona dolarów, utracona ochrona portfela i zamrożenie bezpieczeństwa. Narzędzie do czyszczenia danych osobowych skanuje katalogi brokerów danych w celu uzyskania danych osobowych i pomaga zapobiegać tym, co brokerów nie wykorzystać twoich PII. Brokerzy danych (takie jak Yellowbook, Allpeople i E -mail Finder) to agregatory metadanych online, które gromadzą publicznie dostępne informacje o Tobie i sprzedają szczegółowe profile osobiste reklamodawcom i innym firmom.

Na szczęście większość z tych firm jest prawnie zobowiązana do szanowania twoich życzeń Jeśli poprosisz o to, aby Twoje informacje były prywatne. McAfee’Narzędzie do ochrony prywatności wymienia wszystkie brokerzy danych z Twoimi informacjami i ułatwia usunięcie się z ich katalogów – jeśli uaktualniesz do usługi premium, McAfee automatycznie usunie Cię ze wszystkich tych list. Norton oferuje podobną usługę z ochroną kradzieży tożsamości, a podczas moich testów było również szybkie i łatwe w użyciu.

McAfee’S utracona obsługa portfela jest również bardzo pomocna – Jeśli stracisz portfel, kartę kredytową lub identyfikatory, utracona usługa portfela oznacza McAfee’Zespół odzyskiwania S może pomóc w zorganizowaniu niezbędnych odwołania, ponownych reguł i ponownego wydania. A funkcja zamrożenia bezpieczeństwa zatrzymuje nieautoryzowane osoby przed otwieraniem rachunków karty kredytowej, banku i mediów w Twoim imieniu.

McAfee oferuje kilka różnych poziomów ochrony kradzieży tożsamości. Całkowita ochrona plus Użytkownicy, którzy Don’t Zarejestruj się na automatyczne przedszkola. Auto-przednowoczelanie Całkowita ochrona plus Plany dodają również monitorowanie ciemnej sieci dla 60 sztuk PII (w tym numery telefonów i więcej). Całkowita premia ochrony Plan dodaje czyszczenie danych osobowych (tylko ręczne usunięcie). I użytkownicy, którzy kupują Całkowita ochrona zaawansowana Uzyskaj dostęp do oczyszczania danych osobowych (usuwanie pełnej usługi), 1 milion dolarów ubezpieczenia odzyskiwania tożsamości, utracona ochrona portfela i zamrożenie bezpieczeństwa.

Ogólnie monitorowanie tożsamości McAfee oferuje silne zapobieganie kradzieży tożsamości z różnymi narzędziami do monitorowania dobrego zakresu PII – to’jest doskonałą i niedrogą opcją dla użytkowników w wielu różnych krajach, którzy chcą zabezpieczyć swoją tożsamość.

Dodatkowe funkcje

McAfee Całkowita ochrona oferuje o wiele więcej narzędzi bezpieczeństwa, Jak na przykład:

- Analizator sieci domowej. Ostrzega, jeśli niezaufane urządzenie próbuje połączyć się z twoją siecią.

- Skaner podatności. Zapewnia, że wszystkie twoje programy są aktualne.

- Bezpieczny niszczycielka pliku. Zapisuje wrażliwe na wrażliwe usunięte pliki, aby nie można ich przywrócić.

Naprawdę lubię McAfee’s Home Network Analyzer, który oferuje łatwą do zrozumienia mapę dowolnej sieci, umożliwiając użytkownikom identyfikację i rozwiązywanie problemów z urządzeniami na router.

Skaner podatności to kolejne naprawdę przydatne narzędzie -Analizuje wszystkie aplikacje na twoim urządzeniu i daje powiadomienie, jeśli chcesz zaktualizować którykolwiek z programów (jest to szczególnie ważne ze względu na rosnące zagrożenie ataków zero-dniowych i wykorzystywania oprogramowania w 2023 r.).

Lubię też McAfee’S BEZPŁATNA SHREDER, które mogą całkowicie usunąć pliki z komputera w ciągu zaledwie kilku sekund.

McAfee’S dodatkowe funkcje są całkiem niezłe, I doceniam to, że firma ciężko pracuje, aby zapewnić tak imponującą gamę przydatnych zabezpieczeń dzięki ofertom przeciwwirusowym premium.

Plany i ceny McAfee

McAfee oferuje obecnie 3 różne poziomy cen Całkowita ochrona plany, i jego Plus Plan jest dostępny dla doskonałej wartości dla użytkowników, którzy kupują 2-letni plan subskrypcji.

W przypadku wszystkich swoich planów McAfee pozwala poprosić o zwrot pieniędzy:

- W ciągu 30 dni od zakupu subskrypcji,

- W ciągu 60 dni od automatycznej odnowienia.

- W ciągu życia subskrypcji, jeśli McAfee nie usunie złośliwego oprogramowania.

Wszystkie plany McAfee zawierają dodatkowe funkcje które są dostępne tylko dla klientów, którzy subskrybują automatyczne przednowoczelne (jak ochrona VPN i identyfikator).

Uwaga: w zależności od lokalizacji, McAfee’Plany S mogą obejmować różne nazwy, funkcje i czas trwania subskrypcji.

Tutaj’S Szybki przegląd wszystkich planów McAfee:

| Plus | Premia | Zaawansowany | |

| Platformy | Windows, Mac, Android, iOS | Windows, Mac, Android, iOS | Windows, Mac, Android, iOS |

| Cena | 36 €.61 / rok | Począwszy od 50 €.34 / rok | Począwszy od 82 €.38 / rok |

| Liczba urządzeń | 5 | Nieograniczony | Nieograniczony |

| Skanowanie i usuwanie złośliwego oprogramowania | ✅ | ✅ | ✅ |

| Ochrona w czasie rzeczywistym | ✅ | ✅ | ✅ |

| Zapora | ✅ | ✅ | ✅ |

| Ochrona sieci | ✅ | ✅ | ✅ |

| Ochrona Wi-Fi | ✅ | ✅ | ✅ |

| Menedżer haseł | ✅ | ✅ | ✅ |

| VPN | ✅ | ✅ | ✅ |

| Kontrola rodzicielska | ❌ | ✅ (Tylko plan rodzinny) | ✅ (Tylko plan rodzinny) |

| Oczyszczanie danych osobowych | ❌ | ✅ | ✅ |

| Monitorowanie kradzieży tożsamości | ✅ | ✅ | ✅ |

| Zakres kradzieży tożsamości | ❌ | ❌ | ✅ |

| Zgubiony portfel | ❌ | ❌ | ✅ |

| Zamrażanie bezpieczeństwa | ❌ | ❌ | ✅ |

Całkowita ochrona Plus – Pełna ochrona za doskonałą cenę

McAfee’S Całkowita ochrona plus Plan oferuje mnóstwo wspaniałych funkcji, i obejmuje maksymalnie 5 urządzeń i zapewnia do 5 licencji VPN (tylko dla subskrybentów automatycznych)). Jego funkcje obejmują:

- Skaner antywirusowy.

- Nieograniczony bezpieczny VPN (musi zostać zapisany na automatyczne przednowoczelne).

- Zapora.

- Monitorowanie tożsamości.

- Przeglądanie internetowe i ochrona przed fhishing.

- Menedżer haseł.

- Niszczarka pliku.

- Wsparcie online 24/7.

Za zaledwie 36 €.61 / rok, ten plan jest na równi z Norton Standard 360 plan, i oferuje doskonałą ochronę na wszystkich urządzeniach. Użytkownicy szukający doskonałej ochrony po okazyjnej cenie powinni sprawdzić ten plan (chociaż brak kontroli rodzicielskiej oznacza to’nie jest tak dobry dla rodzin).

Całkowita premia ochrony – ogólna najlepsza wartość

McAfee’S Premia Plan umożliwia zasięg nieograniczonej liczby urządzeń i zapewnia wszystkie funkcje Plus plan. Obejmuje także narzędzia do czyszczenia danych osobowych (tylko ręczne usuwanie).

Całkowity Premium ochrony Dla poszczególnych użytkowników kosztuje tylko 50 €.34 / rok, co jest naprawdę dobrą okazją. Plan rodzinny dodaje kontrole rodzicielskie, które działały naprawdę dobrze na wszystkich moich urządzeniach.

Ogólnie całkowita ochrona Premia to najlepsza wartość zarówno dla osób, jak i rodzin, które chcą chronić wszystkie urządzenia w swoich gospodarstwach domowych i to’jest tańsze niż wiele konkurencyjnych marek, które oferują znacznie mniej funkcji.

Całkowita ochrona zaawansowana – najbardziej kompleksowy plan

McAfee’S Zaawansowany Plan dodaje czyszczenie danych osobowych w pełnym zakresie, Zakres kradzieży tożsamości do 1 miliona dolarów, utracona ochrona portfela i zamrożenie bezpieczeństwa, a także oferowanie wszystkich cech Plus I Premia Plany na nieograniczonych urządzeniach.

Zaawansowany Plan zaczyna się od 82 €.38 / rok, co jest o wiele więcej niż inne plany, ale to’jest całkiem dobre dla osób, które szukają zwiększonej ochrony tożsamości. Biorąc to pod uwagę, wolę Norton 360 z LifeLock Select (dostępny tylko w USA), który obejmuje 25 000 USD w zakresie kradzieży tożsamości, 1 milion USD pomocy prawnej i 100 GB przechowywania w chmurze za nieco więcej.

McAfee łatwość użycia i konfiguracji

McAfee’s Pobierz i instalacja zajęło tylko kilka minut. Natychmiast po instalacji McAfee zaproponował, że przeprowadzi skanowanie antywirusowe, które zajęło około godziny na moim komputerze.

McAfee’ssbo deski rozdzielczej wydaje się wystarczająco prosta, ale to’jest bardziej mylące niż musi być. Istnieje 6 głównych funkcji na ekranie głównym:

- Antywirus.

- Zmywacz śledzenia.

- Sprawdź swój wynik ochrony.

- Bezpieczny VPN.

- Ochrona identyfikacyjna.

- Chronić więcej urządzeń.

Niektóre z tych przycisków są przydatne – Na przykład Antywirus Przycisk podciąga okno, w którym możesz łatwo zaplanować skanowanie, wybrać z różnych rodzajów skanowania lub uruchomić szybkie skanowanie w systemie.

Jednak nie’T sądzę, że mój wynik ochrony jest taki ważny, i ja’D raczej zobacz inne wymienione tutaj funkcje, takie jak zapora. Ponadto uznałem to za denerwujące, że do innych funkcji McAfee można uzyskać tylko z Moja ochrona Pasek boczny, który wyświetla funkcje takie jak skanowanie w czasie rzeczywistym, shredder plików, lista plików kwarantannie i skaner sieci domowej.

Dostęp do kontroli rodzicielskich i ochrony kradzieży tożsamości jest również kłopotem – Oni’Re Dostępne tylko za pośrednictwem McAfee’s internetowy pulpit nawigacyjny, co oznacza, że masz 3 różne menu, aby przejść do tych funkcji. I to’nie wspominając nawet o menedżerze haseł i VPN, które są wyciszane w osobnych aplikacjach! Idealnie ja’D lubię widzieć, jak McAfee integruje wszystkie swoje funkcje z jednym intuicyjnym interfejsem, takim jak TotalAv i Bitdefender.

W większości jednak cała McAfee’S funkcje są łatwe w użyciu. Miałem frustrację, znajdując funkcje dostrojenia systemu i żałuję, że VPN i bezpieczne aplikacje rodzinne zostały zawarte w pulpicie nawigacyjnym McAfee, ale biorąc pod uwagę, ile ma funkcji, McAfee sprawia, że swoje narzędzia bezpieczeństwa Internetu jest dość łatwe do znalezienia i wykorzystania.

McAfee Mobile App

McAfee’S aplikacja mobilna, Mobilne zabezpieczenia, jest dostępny zarówno na iOS, jak i Android. Możesz aktywować subskrypcję mobilną, wysyłając e -maile lub wysyłać SMS -y do linku od McAfee’s internetowy pulpit nawigacyjny lub możesz po prostu pobrać aplikację z urządzenia’S App Store i wprowadź informacje o logowaniu.

Aplikacja mobilna’Interfejs S jest nieskrępowany i łatwy w nawigacji. Możesz aktywować niektóre narzędzia za pomocą przycisków na ekranie, a resztę można uzyskać z menu w prawym górnym rogu.

McAfee wykrył całe złośliwe oprogramowanie dla Androida na moim urządzeniu Po 10-minutowym skanie. Byłem pod wrażeniem szybkości i dokładności tego skanu-wielu konkurentów nie łapie plików takich jak rootkits, adware i aplikacje szpiegujące dane.

McAfee nie’T Oferuj funkcję skanowania antywirusowego dla iOS, Ponieważ aplikacje iOS mogą’T być zainfekowane tradycyjnymi plikami złośliwego oprogramowania, ale oferuje doskonałe zabezpieczenia przeciwphiningowe, które mogą wykryć złośliwe strony internetowe.

Niestety McAfee zaktualizował swoją aplikację do usunięcia funkcji antykradzieżowych, co wcześniej było jedną z moich ulubionych aplikacji bezpieczeństwa mobilnego. Jednak wciąż istnieją inne przydatne funkcje McAfee’S aplikacja mobilna, w tym:

- Skaner sieci WI-FI. Skanuj każdą sieć Wi-Fi w poszukiwaniu problemów bezpieczeństwa.

- Bezpieczny VPN. Szyfruje ruch przeglądania i chroni twój prawdziwy adres IP (ale to’S nie tak dobre jak samodzielne VPN, takie jak ExpressVPN).

- Ochrona przed kradzieżą id. Ostrzega, jeśli Twój adres e -mail zostanie znaleziony w dowolnych naruszeniach danych.

McAfee’S aplikacja mobilna ISN’t najbardziej bogatą w funkcje opcję (Wolę Norton’aplikacja mobilna), ale to’jest niedrogim wyborem zarówno na iOS, jak i Androida – zwłaszcza jeśli dostaniesz go z McAfee’S Premia plan.

Obsługa klienta McAfee

McAfee’S Opcje obsługi klienta obejmują:

- 24/7 na żywo obsługa czatu na żywo.

- 24/7 wsparcie telefoniczne.

- Forum wsparcia.

- Baza wiedzy online.

Lubię kontaktować się z McAfee przez telefon, aby naciskać na obawy. Kiedy miałem problem z moim planem, zespół wsparcia telefonicznego był w stanie zaktualizować mój plan, zwrócić mi zakup i dać mi zniżkę w ciągu zaledwie kilku minut.

Miałem też dobre doświadczenie z McAfee’S zespół wsparcia czatu na żywo. Zanim udało mi się uzyskać do czatu, musiałem wypełnić formularz szczegółami i przesłać moje pytanie na piśmie. Potem musiałem czekać na dostępną osobę wsparcia. Skontaktowałem się z McAfee’S Kilka razy na żywo i przy każdym okazjach musiałem czekać tylko kilka sekund, aż ktoś stanie się dostępny – co jest naprawdę dobre, szczególnie w porównaniu z wolniejszymi konkurentami, takimi jak Norton! Każda osoba wsparcia McAfee, z którą rozmawiałem, była kompetentna, uprzejma i do rzeczy.

McAfee’A agenci czatu zawsze oferowali kontrolę nad moim komputerem za pośrednictwem apletu do pobrania i napraw dla mnie problem, gdy je oglądam. Początkujący użytkownicy mogą uznać tę opcję za atrakcyjną, ale wolę po prostu prosić o instrukcje i zrobić wszystko sam – i McAfee’S Personel Scate również nie mieli w porządku. Na moje pytania zawsze odpowiedziała szczegółowo i otrzymałem numer sprawy dla każdego zapytania na wypadek, gdybym musiał go śledzić.

McAfee’S Forum wsparcia jest również dość aktywne i responsywne. Zarówno personel wsparcia McAfee, jak i społeczność użytkowników McAfee są dostępne, aby odpowiedzieć na twoje pytania. Odpowiedziałem na pytanie w mniej niż 5 godzin – co jest dość szybkie!

Uważam jednak, że baza wiedzy online była dość frustrująca. Wiele odpowiedzi FAQ dotyczy tylko starszych wersji oprogramowania, co w zasadzie uniemożliwia uzyskanie potrzebnych odpowiedzi bez łączenia się z osobą wsparcia na żywo. Ale odkąd McAfee’S Zespoły czatu na żywo i telefoniczne są tak responsywne, że powinno to’być problemem dla większości użytkowników.

Ogólnie znalazłem McAfee’S Wsparcie doskonale – Z łatwością jedna z najlepszych marek antywirusowych, które przetestowałem. Byłem pod wielkim wrażeniem, że jego obsługa czatu na żywo 24/7 jest dostępna dla wszystkich użytkowników, więc możesz uzyskać do niego dostęp, nawet jeśli masz bezpłatną próbę.

Czy McAfee jest najlepszym antywirusem w 2023 roku?

McAfee’S Całkowita ochrona to dobrze zaokrąglony apartament bezpieczeństwa, a jego skaner antywirusowy jest jednym z najlepszych i’VE kiedykolwiek testowano – McAfee uzyskał 100% ocenę wykrywania w moich testach, z powodzeniem identyfikując i usuwając wszystkie rodzaje złośliwego oprogramowania. Jedynym niewielkim minusem jest to, że pełne skanowanie systemu może spowodować spowolnienie systemu, ale można temu zapobiec, planując skanowanie, gdy ty’nie korzystać z komputera.

Naprawdę lubię McAfee’S Firewall (która jest znaczącą poprawą w porównaniu z wbudowanymi zaporami zaporowymi z Windows i MacOS), a jego ochrona internetowa jest wyjątkowo dobra. McAfee’Sterowanie rodzicielskie i aplikacje mobilne mają również doskonałe funkcje i intuicyjne interfejsy na różnych urządzeniach. Myślę, że McAfee’S VPN i menedżer haseł są przyzwoite, ale nie są’t prawie tak dobre jak najlepsze samodzielne VPN i menedżerowie haseł.

Ogólnie rzecz biorąc, McAfee jest jednym z najlepszych internetowych apartamentów bezpieczeństwa na rynku, z ogromną liczbą przydatnych funkcji i super przystępnych planów dla osób i rodzin. Czy odbierasz Plus Zaplanuj 5 urządzeń lub Premia I Zaawansowany plany dotyczące nieograniczonych urządzeń, ty’Re otrzymywanie doskonałej ochrony złośliwego oprogramowania dla komputerów komputerowych, komputerów Mac, Androids i iOS za pomocą doskonałej ceny.

McAfee oferuje również doskonałą obsługę klienta, i ma bez ryzyka 30-dniową gwarancję zwrotu pieniędzy.

Często Zadawane Pytania

Czy McAfee jest dobrym antywirusem?

Tak. McAfee jest wśród najlepszych skanerów anty-malarstwa na rynku, ze spójną 100% oceną wykrywania dla różnych złośliwych oprogramowania, w tym trojanów, rootkits, szpiegostwa, adware i innych.

W moich testach McAfee’Pełne skanowanie systemu zajęło około 1 godzinę, co jest porównywalne z najlepszymi konkurentami, takimi jak Bitdefender. McAfee pozwala wygodnie planować skany i tam’S także opcja dostosowania skanowania (możesz wybrać określone pliki do skanowania).

McAfee oferuje niedrogie plany antywirusowe dla osób fizycznych i rodzin na różnych urządzeniach.

Czy McAfee usunie złośliwe oprogramowanie z mojego komputera?

Tak. McAfee to niezawodny antywirus, którego można użyć do skanowania komputera w poszukiwaniu wirusów i ochrony go w czasie rzeczywistym. W moich testach działało konsekwentnie, wykrywając wszelkiego rodzaju złośliwe oprogramowanie, takie jak oprogramowanie ransomware, szpiegostwo, krypttoJackers, adware itp.

Również ten antywirus jest wspierany przez obietnica ochrony wirusa McAfee. Oznacza to, że firma obiecuje przywrócić użytkownikom w dowolnym momencie podczas subskrypcji, jeśli McAfee nie jest w stanie usunąć złośliwego oprogramowania ze swoich urządzeń (Norton ma również podobną umowę z ich produktami).

Czy McAfee wykryje oprogramowanie szpiegujące?

Tak. McAfee’Skaner złośliwego oprogramowania jest zaprojektowany do wykrywania i usuwania każdego rodzaju znanego złośliwego oprogramowania (w tym oprogramowania szpiegującego i adware). Zawiera również silnik ochrony w czasie rzeczywistym we wszystkich jego planach, który może blokować pliki złośliwego oprogramowania-takie jak szpiegostwo-przed pobieraniem lub otwieraniem na urządzeniu.

Jeśli ty’Ciekawe różnica między samodzielnym oprogramowaniem antyspyware a bardziej kompleksowymi programami anty-malware, bezpieczeństwa dokonały pełnego podziału najlepszych rozwiązań antyspyware.

Czy McAfee zwolni mój komputer?

Może. McAfee zwolnił mój komputer podczas pełnego skanowania systemu, ale użytkownicy mogą również zaplanować skany w nocy i uniknąć spowolnienia. Kiedy ty’Nie wykonując skanowania, McAfee raczej nie spowolni twojego systemu. To powiedziawszy, jeśli ty’Szukam bardzo lekkiego antywirusa, spójrz na Bitdefender, co jest niezwykle łatwe dla zasobów systemowych.

McAfee Całkowita ochrona Zawiera także przyzwoite narzędzia do dostrojenia systemu, które mogą pomóc zoptymalizować uruchamianie systemu, wyczyścić pliki śmieciowe i szybciej uruchomić powolny komputer.

Czy McAfee ma bezpłatną wersję?

McAfee nie’T mieć bezpłatną wersję, Ale oferuje 30-dniową gwarancję zwrotu pieniędzy ze wszystkimi swoimi planami (przedłużone do 60 dni dla klientów samochodowych).

Czy McAfee jest dostępny na iOS i Android?

Tak. McAfee Mobilne zabezpieczenia jest dostępny zarówno na iOS, jak i Android.

McAfee’Aplikacja m mobilna oferuje zaawansowaną ochronę przeciwbrańską i przeciwposobową, kontrolę bezpieczeństwa Wi-Fi i VPN. To’S One najlepsze aplikacje mobilne na rynku – i to’jest niezwykle przystępny cenowo przy zakupie w ramach jakiegokolwiek Całkowita ochrona Plan wielu urządzeń.

Który McAfee powinienem kupić?

To zależy od tego, czego potrzebujesz! Aby pokryć 5 urządzeń i skorzystać z McAfee’jest doskonałą ochroną złośliwego oprogramowania i większości dodatkowych funkcji, możesz zdecydować się na Całkowita ochrona plus plan.

Ale jeśli masz większe gospodarstwo domowe i chcesz nieograniczonego pokrycia urządzenia, Premia Plan jest świetną opcją, a jeśli chcesz kompleksowej ochrony kradzieży tożsamości, powinieneś sprawdzić Zaawansowany plan. Wreszcie, jeśli kontrole rodzicielskie są dla ciebie ważne, spójrz na Premia I Zaawansowany Plany rodzinne.

Czy McAfee można zaufać?

Tak. McAfee to bezpieczne oprogramowanie, które można zainstalować na urządzeniach Windows, Mac, Android i iOS. McAfee jest legalną firmą cyberbezpieczeństwa i nie ma’T angażuj się w zacienione przedsięwzięcia, takie jak rejestrowanie danych i sprzedaż ich reklamodawcom stron trzecich. Skanuje, wykrywa i usuwa złośliwe oprogramowanie z urządzeń i pomaga zapobiegać cyberprzestępstwom w czasie rzeczywistym, takimi jak ataki phishingowe, oprogramowanie ransomware, rootkits i trojany. Oferuje również wiele dodatkowych funkcji, w tym zaporę i VPN.

Czy istnieje lepszy antywirus niż McAfee?

Szczerze mówiąc, moim ulubionym antywirusem jest Norton, który oferuje najlepszą ochronę na rynku. Jego skany zajmują mniej czasu, ma lepsze elementy sterowania rodzicielskie i lepszy menedżer haseł, a także z innymi funkcjami, których brakuje McAfee, takie jak ochrona kamery internetowej i kopia zapasowa w chmurze. To powiedziawszy, McAfee’S Wskaźnik wykrywania złośliwego oprogramowania jest tak samo dobry jak Norton’S, to’S także bogate w funkcje, oferuje konkurencyjne plany cenowe i to’S Ogólna doskonała wartość.

Jakie są ataki ransomware? Pogłębiony przewodnik

Wszyscy uwielbiamy spędzać czas na surfowaniu po sieci – czy my’Zakupy, płacenie rachunków lub reagowanie na śmieszne memy. Internet pozwolił także wielu z nas pracować z domu, nawet podczas pandemii.

Internet jest świetny, ale najlepszym sposobem, aby się nim cieszyć, jest wiedzieć, gdzie i jak źli aktorzy mogą wyskoczyć w naszych systemach komputerowych.

Jednym ze sposobów jest użycie oprogramowania ransomware, które jest rodzajem złośliwego oprogramowania, który zagraża użytkownikom zablokowanym dostępem lub doxingiem (ujawniając dane osobowe)’T PŁACI PIENIĄDZE CYBERCRIMINALS, KTÓRYM WYGODAJĄ Złośliwe oprogramowanie.

My’Wyjaśnij, czym jest oprogramowanie ransomware, jak to działa i jak się przed nim bronić, abyś mógł pozostać o krok naprzód i nadal cieszyć się życiem online.

Co to jest oprogramowanie ransomware?

Ransomware to złośliwe oprogramowanie, które wykorzystuje szyfrowanie do przechowywania informacji w Ransom. To może oznaczać, że możesz’T Uzyskaj dostęp do danych krytycznych w plikach, bazach danych lub aplikacjach. Cyberprzestępstwo zwykle wymaga okupu, aby zapewnić dostęp.

Często oprogramowanie ransomware zawiera termin dodania poczucia pilności zagrożenia. Typowe ataki ransomware mogą sugerować, że Twoje dane zostaną utracone lub opublikowane w Internecie dla świata, aby sprawdzić, czy nie’t. Żądania okupu zwykle proszą o płatność w Bitcoin lub innej formie kryptowaluty, w której transakcje są mniej regulowane i identyfikowalne.

Niestety, oprogramowanie ransomware jest często zaprojektowane w celu rozpowszechniania sieci i docelowych serwerów i serwerów plików – szybko sparaliżowanie całej organizacji. Ataki oprogramowania ransomware stanowią rosnący problem, generując miliardy dolarów płatności na cyberprzestępcy oraz zadawanie szkód i wydatków dla firm i organizacji rządowych.

Jeśli jednak masz podstawowe zrozumienie, jak działa oprogramowanie ransomware, możesz podjąć kroki w celu ochrony siebie.

Jak działa oprogramowanie ransomware?

Ransomware wykorzystuje asymetryczne szyfrowanie, które wykorzystuje mieszaninę symetrycznych i asymetrycznych metod szyfrowania, aby utrudnić odszyfrowanie plików danych ransomed. Mówiąc prosto, cyberprzestępcy za pomocą asymetrycznego szyfrowania generują klucz publiczny do szyfrowania plików i osobnego, ale prywatnego klucza do odszyfrowania tych samych plików. W rezultacie ofiara musi polegać na hakerze dla klucza deszyfrowania – oczywiście za cenę – ponieważ klucz prywatny do odszyfrowania plików jest przechowywany na atakującym’Serwer S.

Następnie atakujący udostępnia klucz prywatny dla ofiary dopiero po zapłaceniu okupu, chociaż to’T zawsze tak, jak widać w ostatnich kampaniach ransomware. Bez dostępu do klucza prywatnego, może być trudno odszyfrować pliki do okupu.

Istnieje wiele form oprogramowania ransomware. Często ransomware (i inne złośliwe oprogramowanie) jest dystrybuowane przy użyciu kampanii spamowych lub poprzez ukierunkowane ataki. Złośliwe oprogramowanie potrzebuje wektora ataku, w ten sposób cyberprzestępczy zyskuje dostęp do urządzenia, aby dostarczyć złośliwe oprogramowanie. Może to przyjąć formę załącznika e-mail, strony internetowej, okna wyskakującego, a nawet wiadomości błyskawicznej. Jednak po złośliwym oprogramowaniu ustanawia swoją obecność’Pozostań w systemie, dopóki nie zakończy zadania.

Po udanym wykorzystaniu, oprogramowanie ransomware spada i wykonuje złośliwy binarny w zainfekowanym systemie. Ten binarny następnie wyszukuje i szyfruje cenne pliki, takie jak dokumenty Microsoft Word, obrazy, bazy danych i tak dalej. Oprogramowanie ransomware może również wykorzystywać luki w systemie i sieci, aby rozprzestrzeniać się na inne systemy i być może w całej organizacje.

Po zaszyfrowaniu plików ransomware wyświetla monit użytkownika o zapłacenie okupu w ciągu 24 do 48 godzin na odszyfrowanie plików lub oni’Zostać zagubiony na zawsze. Jeśli tworzenie kopii zapasowych danych jest niedostępne lub kopie zapasowe są zaszyfrowane, ofiara może być zmuszona zapłacić okupowi za odzyskanie plików osobistych.

Przykłady ataków ransomware

Cyberataki, w tym różne rodzaje oprogramowania ransomware, występują i ewoluują przez cały czas, ale istnieje kilka sposobów na ich uniknięcie.

Wszystko zaczyna się od patrzenia w przeszłość, aby chronić twoje wrażliwe dane w przyszłości. W następnych kilku sekcjach my’LL obejmuje, w jaki sposób hakerzy zaangażowali się w wymuszenie w systemach komputerowych na przestrzeni lat.

Cryptolocker

Cryptolocker był jednym z najwcześniejszych użytkowników tego rodzaju złośliwego oprogramowania – domagając się zapłaty okupu w kryptowalucie, aby użytkownik odzyskał dane. W rzeczywistości prawdopodobnie po raz pierwszy wiele osób słyszało ten termin “oprogramowanie ransomware.”

W 2013 r. Cryptolocker zaatakował załącznik e -mail, który wyglądał jak powiadomienia o śledzeniu firm wysyłkowych, takich jak UPS i FedEx. Spowodowało to ponad 250 000 zainfekowanych systemów komputerowych i do 27 milionów dolarów wymuszonych pieniędzy.

Chociaż od 2014 r. Istnieje klucz do deszyfrowania od 2014 roku, nadal może powodować problemy dla użytkowników, którzy mogą nie rozpoznać obecności oprogramowania ransomware.

Wannacry

W 2017 roku Wannacry wziął “robak” Podejście do oprogramowania ransomware, rozprzestrzeniając się na komputery Windows za pośrednictwem współdzielonych sieci. W tym czasie oprogramowanie ransomware zmieniło wszystko na komputerze w zaszyfrowane dane, a hakerzy grożą nie zwracającymi danych, dopóki okup nie został zapłacony (w tym przypadku kryptowaluty). Szacunki wskazują, że ponad 200 000 komputerów jest zarażonych na całym świecie.

Utworzono Killswitch, aby pomóc systemom operacyjnym zainfekowanym WannaCry, ale grupa hakerska wciąż stwarza nowe zagrożenia.

Kaseya

Ataki ransomware Kaseya miały miejsce 2 lipca 2021 r. I doprowadziły do reakcji FBI, ponieważ reprezentowało to globalne wydarzenie cyberprzestępczości. Jednak w tym przypadku grupa ransomware Revil spowodowała szkodliwe wykorzystanie luk w zabezpieczeniach w oprogramowaniu lokalnym Kaseya VSA. Następnie hakerzy zażądali 70 milionów dolarów w Bitcoin.

Firma zarządzała wieloma dostawcami usług, więc atak wpłynął na wszystkich niższych klientów tych dostawców usług. W rzeczywistości atak złośliwego oprogramowania mógł wpłynąć na około 1500 organizacji na całym świecie.

Dobra wiadomość jest taka, że plastry zostały opracowane dla dotkniętych serwerów.

Jbs

Możesz nie od razu pomyśleć o świecie’jest największym dostawcą mięsa jako jedna z ofiar oprogramowania ransomware, ale to’S dokładnie to, co się stało z JBS Foods.

Grozi zakłóceniem łańcucha dostaw żywności w maju 2021’S Północnoamerykańskie i australijskie rośliny, szyfrowania danych, które następnie zostały określające za ponad 11 milionów dolarów Bitcoin przez firmę.

Rurociąg kolonialny

7 maja 2021 r. Hakerzy wykonali złośliwe użycie jednego wyciekającego hasła należącego do wirtualnej sieci prywatnej (VPN) związane z Colonial Pipeline Company.

Mimo że naruszenia konta było od pewnego czasu uśpione, nadal było z powodzeniem wykorzystywane jako punkt wejścia do sieci kolonialnej. Hasło do tego konta zostało powiązane z partią zagrożonych haseł w ciemnej sieci, wiodącymi urzędnikami do przekonania, że mógł to być pracownik, który ponownie wykorzystał to samo hasło dla innych kont.

To główne zdarzenie cyberbezpieczeństwa pokazuje, w jaki sposób oprogramowanie ransomware może skonfigurować obóz wewnątrz systemów komputerowych bez użycia phishing.

Jak bronić przed ransomware

Proaktywne to jedna z najlepszych rzeczy, które możesz zrobić, aby zabezpieczyć się przed atakami ransomware. Oznacza to zastanowienie się nad tym, jakie luki mogą istnieć w bieżącej konfiguracji sieci komputerowej i zwracanie się do nich, zanim’ponownie używane do cyberprzestrzeni.

Istnieje kilka sposobów, w których możesz pomóc w zmniejszeniu ekspozycji na cyberprzestępcy, po prostu czujną, gdzie zwykle wchodzą. Poniższe sekcje zawierają informacje o tym, jak skonfigurować najlepszą możliwą obronę przed ransomware.

Utwórz kopię zapasową danych

Najlepszym sposobem na uniknięcie zagrożenia zablokowaniem plików krytycznych jest upewnienie się, że zawsze masz kopie zapasowe, najlepiej w chmurze i na zewnętrznym dysku twardym. W ten sposób, jeśli otrzymasz infekcję oprogramowania ransomware, możesz bez wyczyszczenia komputera lub urządzenia i ponownie zainstalować pliki z kopii zapasowej. To chroni twoje dane i wygrałeś’Nie kusi się, aby nagrodzić autorów złośliwego oprogramowania, płacąc okup. Wygrane kopie zapasowe’t Zapobiegaj oprogramowaniu ransomware, ale mogą pomóc w ograniczeniu ryzyka.

Zabezpiecz kopie zapasowe

Upewnij się, że Twoje dane tworzenia kopii zapasowych ISN’t Dostępne do modyfikacji lub usunięcia z systemów, w których przebywają dane. Ransomware będzie szukać kopii zapasowych danych i szyfrować je lub usunąć, aby mogły’t niech odzyskaj, więc’jest ważne, aby użyć systemów kopii zapasowych, które nie’t Zezwalaj na bezpośredni dostęp do plików kopii zapasowych.

Użyj oprogramowania bezpieczeństwa i bądź na bieżąco

Upewnij się, że wszystkie komputery i urządzenia są chronione za pomocą kompleksowego oprogramowania bezpieczeństwa i utrzymuj wszystkie oprogramowanie na bieżąco. Upewnij się, że aktualizujesz swoje urządzenia’ oprogramowanie wcześnie i często, ponieważ łatki do wad są zwykle zawarte w każdej aktualizacji.

Ćwicz bezpieczne surfowanie

Uważaj, gdzie klikasz. Przywdziewać’nie odpowiadaj na e -maile i wiadomości tekstowe od osób, które nie’Nie wiem i pobieraj tylko aplikacje z zaufanych źródeł. Jest to ważne, ponieważ autorzy złośliwego oprogramowania często używają inżynierii społecznej, aby spróbować zainstalować niebezpieczne pliki. [Break owijania tekstu]

Używaj tylko bezpiecznych sieci

Unikaj używania publicznych sieci Wi-Fi, ponieważ wiele z nich nie jest’t bezpieczne i cyberprzestępcy mogą węszyć w Twoim użytkowaniu Internetu. Zamiast tego rozważ zainstalowanie VPN takiego jak McAfee Secure VPN, która zapewnia bezpieczne połączenie z Internetem. [Break owijania tekstu]

Być na bieżąco

Utrzymuj aktualność w najnowszych zagrożeniach ransomware, abyś wiedział, na co zwrócić uwagę. W przypadku, gdy otrzymasz infekcję ransomware i przystań’Nie potwierdziłem wszystkich plików, wiedz, że niektóre narzędzia do odszyfrowania są udostępniane przez firmy technologiczne, aby pomóc ofiarom.

Co zrobić, jeśli ty’Ponownie ofiarę ataku ransomware

Ataki ransomware Don’T musisz przeliterować katastrofę, jeśli złapiesz je na czas i wiesz, co robić. Jeśli cię podejrzewasz’został trafiony atakiem ransomware, to’jest ważne, aby działać szybko.

Na szczęście istnieje kilka kroków, które możesz podjąć, aby szybko rozwiązać problemy z oprogramowaniem ransomware i sprawić, że systemy komputerowe w krótkim czasie w krótkim czasie powróciły do biznesu.

- Odizolować zainfekowane urządzenie. Wiele programów antymalware zaczyna od odkrycia, gdzie oprogramowanie ransomware zamieszkało. Może to być na jednym urządzeniu w sieci lub na wielu urządzeniach. Niezależnie od przypadku, oddzielenie zainfekowanych komputerów i innych urządzeń od sieci podstawowej i wszelkich innych możliwości poufnych danych powinno być krok pierwszym.

- Oceń szkody. Zrozumienie, do czego ma dostęp do ransomware na twoim komputerze, jest następnym krokiem. Czy to tylko twoje konta internetowe chronione hasłem, czy też zaangażowane były również dokumentacja finansowa i opieki zdrowotnej? Czasami zakres szkód jest natychmiast oczywisty. Innym razem, podobnie jak w przypadku wielu e -maili phishingowych, ty’Będę w stanie zobaczyć, że tylko niektóre aspekty twoich prywatnych informacji zostały porwane.

- Zidentyfikuj oprogramowanie ransomware. Dowiedzenie się, kto i co faktycznie naruszyło twoją prywatność, ma kluczowe znaczenie. Znane grupy hakerów, takie jak Revil i Darkside, często ograniczają swoje ataki do gigantycznych korporacji, ale pojawienie się takich rzeczy jak oprogramowanie ransomware jako usługa (RAAS) oznacza, że źli aktorzy mogą i będą teraz atakować każdego.

- Zgłoś oprogramowanie ransomware władzom. Niezależnie od tego, czy odkryłeś, że zostałeś dotknięty przez nieco vintage grupę ransomware, taką jak Petya, czy bardziej wyrafinowany nowoczesny program, taki jak Ryuk, zawsze zgłoś swoje doświadczenie ransomware organom ścigania. Głównym powodem tego jest pomoc urzędnikom w dalszym rozwoju systemów deszyftora’nie więcej oprogramowania ransom, o które można się martwić. Drugi powód jest taka, że jesteś’nie uważane za współdziałanie działań każdej grupy hakerów, która była ukierunkowana na twoje informacje.

- Oceń swoje kopie zapasowe. Na koniec przyjrzyj się do swoich systemów pamięci i tworzenia kopii zapasowych’Re poprzez pierwsze kłopoty z atakiem ransomware. Upewnij się, że wszelkie zewnętrzne dyski twarde lub przestrzenie przechowywania w chmurze pozostały czyste. Jeśli te bezpieczne przestrzenie nadal istnieją, zwykle możesz je użyć, aby przywrócić większość wrażliwych danych.

Uzyskaj spersonalizowany plan ochrony

My’wszyscy spędzali ostatnio więcej czasu online po pandemii i nikt nie potrzebuje problemów z cyberbezpieczeństwem na swoich talerzach. Dobra wiadomość jest taka, że oprogramowanie antywirusowe rozwija się szybko i istnieje wiele kroków, które możesz podjąć, aby chronić swoje systemy komputerowe przed niepotrzebnymi atakami, takimi jak ransomware.

Jednym pewnym sposobem na spokój ducha przeciwko grupom hakerów jest zaufanie do eksperckich usług całkowitej ochrony od McAfee. Wszystkie nasze plany zawierają prywatną ochronę VPN, ochronę antywirusową i bezpieczne. Oznacza to, że możesz żyć swoim podłączonym życiem wolnym od zagrożeń, takich jak oprogramowanie ransomware, złośliwe oprogramowanie i więcej.

Z wieloma niedrogymi planami, tam’S plan ochrony McAfee dla każdej osoby. To’S niewielka cena za pozostanie o krok przed atakami ransomware.

Jak zapobiegać oprogramowaniu ransomware

Kiedy się do tego dojdziesz. Kierują się niektórymi z naszych najważniejszych i cennych rzeczy – naszych plików, naszych zdjęć i naszych informacji przechowywanych na naszych urządzeniach. Pomyśl o nagle utrata dostępu do nich wszystkich i zmuszaniu zapłacenia okupu, aby uzyskać dostęp. Co gorsza, płacenie okupu nie jest gwarancją, że haker je zwróci.

To’S co robi atak ransomware. Ogólnie rzecz biorąc, to’S rodzaj złośliwego oprogramowania, który zaraża sieć lub urządzenie, a następnie zazwyczaj szyfruje przechowywane na niej pliki, dane i aplikacje, cyfrowo jezając, aby odpowiednie właściciele mogą’t dostęp do nich. Tylko klucz cyfrowy może je odblokować – taki, który trzyma haker.

Na pewno paskudne, ale możesz podjąć kilka kroków, które mogą znacznie zmniejszyć ryzyko, że się z tobą przydarzyło. Nasz niedawno opublikowany przewodnik bezpieczeństwa ransomware łamie je dla Ciebie, aw tym blogu my’Spójrz na kilka powodów, dla których ochrona oprogramowania ransomware jest tak ważna.

Jak naprawdę jest zła oprogramowanie ransomware?

Krótka odpowiedź jest dość zła – na melodię miliardów dolarów skradzionych od ofiar każdego roku . Oprogramowanie ransomware jest skierowane do ludzi i ich rodzin, jak wyjaśniono powyżej. Jednak jest również skierowany do dużych organizacji, rządów, a nawet firm, które prowadzą krytyczne odcinki infrastruktury energetycznej i łańcucha dostaw żywności. W związku z tym kwot okupa dla tych ofiar wspina się na miliony dolarów.

Kilka ostatnich przypadków ataków ransomware na dużą skalę obejmuje:

- JBS Foods, maj 2021 – Zorganizowani atakujący ransomware atakowali JBS’S Północnoamerykańskie i australijskie zakłady przetwórstwa mięsa, które zakłóciły dystrybucję żywności na supermarkety i restauracje. Obawiając się dalszych zakłóceń, firma zapłaciła Bitcoin o wartości ponad 11 milionów dolarów dla odpowiedzialnej grupy hakerskiej.

- Kolonialny, maj 2021 r. – W ataku, który miał główne nagłówki, atak ransomware zamknął 5500 mil rurociągu wzdłuż wschodniego wybrzeża U.S. Hakerzy narażali sieć ze starszym hasłem znalezionym w ciemnej sieci, pozwalając hakerom wstrzykiwać swoje złośliwe oprogramowanie do kolonialnej’Systemy S. Operator rurociągów powiedział, że zapłacił prawie 4 USD.5 milionów dla odpowiedzialnych hakerów, z których niektóre zostały odzyskane przez U.S. organy ścigania.

- Kaseya, lipiec 2021 – Aż 1500 firm zaszyfrowało swoje dane za pomocą ataku ransomware, który nastąpił po początkowym ataku ransomware na Kaseya, firmę, która zapewnia rozwiązania IT innym firmom. Kiedyś naciekła ransomware Kaseya’Systemy S, szybko rozprzestrzeniły się na Kaseya’Klienci. Zamiast płacić okup, Kaseya’ Współpracowało z u.S. Federalne organy ścigania i wkrótce uzyskały klucz do odszyfrowania, który mógłby przywrócić wszelkie dane zaszyfrowane w ataku.

Kto’S za takimi atakami? Biorąc pod uwagę ich zakres i ich skalę, to’S często zorganizowane grupy hakerskie. Mówiąc prościej, są to duże napady. Wymaga wiedzy specjalistycznej, aby je ściągnąć, nie wspominając o dalszej wiedzy specjalistycznej w celu przeniesienia dużych sum kryptowaluty w sposób obejmujący hakerów’ utwory.

Jeśli chodzi o ataki ransomware na ludzi i ich rodziny, indywidualne kwoty ataku są znacznie niższe, zwykle w setkach dolarów. Ponownie, winowajcami stojącymi za nimi mogą być duże grupy hakerskie, które rzucają szerszą sieć dla poszczególnych ofiar, w których setki udanych ataków o setkach dolarów szybko się sumują. Jeden przykład: grupa hakerów, która postawiła jako agencja rządowa i główny detalista, który wysłał tysiące napędów USB zarażonych złośliwym oprogramowaniem .

Inni hakerzy ransomware, którzy są skierowane do ludzi i rodziny, są znacznie mniej wyrafinowani. Mali hakerzy i grupy hakerskie mogą znaleźć narzędzia potrzebne do przeprowadzenia takich ataków, robiąc zakupy w ciemnej sieci, w których oprogramowanie ransomware jest dostępne do sprzedaży lub do dzierżawy jako usługa (oprogramowanie ransomware jako usługa lub RAA). W efekcie hakerzy bliski amateur mogą pobrać gotowy atak z półki.

Podsumowując, hakerzy wyrównają atak ransomware na praktycznie każdą lub jakąkolwiek organizację – robiąc go wszystkich’s.

Jak ransomware kończy się na komputerach i telefonach?

Hakerzy mają kilka sposobów na wprowadzanie oprogramowania ransomware na jedno z twoich urządzeń. Jak każdy inny rodzaj złośliwego oprogramowania, może zainfekować urządzenie za pomocą linku phishingowego lub fałszywego załącznika. Może się tam również skończyć, pobierając aplikacje z wątpliwych sklepów z aplikacjami, z skradzionym lub zhakowanym hasłem lub za pośrednictwem przestarzałego urządzenia lub routera sieciowego o słabych środkach bezpieczeństwa. I jak wspomniano powyżej, zainfekowane urządzenia magazynowe zapewniają inną alejkę.

Ataki inżynierii społecznej wprowadzają również do miksu, w którym haker pozwala, gdy ktoś, kogo ofiara zna i sprawia, że ofiara pobierała złośliwe oprogramowanie lub zapewni dostęp do hakera do urządzenia, aplikacji lub sieci chronionego hasłem, aplikacji lub sieci.

I tak, oprogramowanie ransomware może również skończyć na smartfonach.

Ransomware smartfonów może szyfrować pliki, zdjęcia i tym podobne na smartfonie, tak jak to możliwe na komputerach i sieciach. Jeszcze inne formy mobilnych oprogramowania ransomware don’T muszę szyfrować dane, aby telefon był bezużyteczny. “Lockerpin” oprogramowanie ransomware, które w przeszłości uderzyło niektóre urządzenia z Androidem, zmieniłby numer PIN, który zablokował telefon. Inne formy ransomware ekranu blokady po prostu wkleiłyby ostrzeżenie na ekranie głównym za pomocą “zapłacić, bo inaczej” wiadomość.

Mimo to Ransomware ISN’T tak powszechne na smartfonach, jak na komputerach, i istnieje kilka powodów. W przeważającej części, oprogramowanie do smartfonów opiera się na pobieraniu złośliwych aplikacji ze sklepów z aplikacjami. Zarówno Google Play, jak i Apple’Store App Store wykonują swoją część, aby utrzymać swoje wirtualne półki wolne od aplikacji obciążonych złośliwym oprogramowaniem z dokładnym procesem przesyłania, jak donosi Google i Apple .

Jednak źli aktorzy znajdują sposoby na zakradnięcie się złośliwego oprogramowania do sklepów. Czasami przesyłają aplikację, która’s początkowo czyszczenie, a następnie pchaj złośliwe oprogramowanie do użytkowników w ramach aktualizacji. Innym razem oni’LL osadził złośliwy kod, tak aby uruchamiał się tylko raz’Surowaj w niektórych krajach. Będą również szyfrować złośliwy kod w przesłanej aplikacji, co może utrudnić recenzentom wąchanie.

Ponadto Android umożliwia użytkownikom pobieranie aplikacji z sklepów z aplikacjami zewnętrznymi, które mogą mieć dokładny proces przesyłania aplikacji, co może uczynić je bardziej podatnymi na hosting złośliwych aplikacji. Ponadto niektóre sklepy z aplikacjami zewnętrznymi są frontami dla zorganizowanych gangów cyberprzestępczości, zbudowanych specjalnie w celu dystrybucji złośliwego oprogramowania.

Podstawowe kroki, aby chronić się przed atakiem ransomware.

Najpierw kopię zapasową danych i plików.

Ludzie stojący za tymi atakami grają na jednym z twoich największych obaw – że te ważne i cenne rzeczy na twoim urządzeniu mogą zniknąć na zawsze. Jednak z kopią kopii zapasowej nie masz się nie bawić. Możesz po prostu przywrócić dowolne dane i pliki, które mogły zostać zaatakowane. Rozważ użycie renomowanej usługi przechowywania w chmurze, którą chronisz z silnym, unikalnym hasłem. Podobnie możesz utworzyć kopię zapasową danych lokalnie na zewnętrznym dysku, który odłączasz od sieci i przechowywane w bezpiecznej lokalizacji. Więc podczas wygrania kopii zapasowej’t Zapobiegaj atakowi, z pewnością może zminimalizować wszelkie zagrożenie lub obrażenia od jednego.

Uważaj na to, co klikniesz.

Atakerzy ransomware używają e -maili phishingowych, fałszywych bezpośrednich wiadomości w mediach społecznościowych i SMS -ów, aby pomóc w zainstalowaniu złośliwego oprogramowania na urządzeniu. Wiele z tych wiadomości może wyglądać dość uzasadnionych, tak jak oni’Pochodzą z marki, którą znasz, instytucję finansową, a nawet rząd. Linki osadzone w tych wiadomościach zabiorą Cię na jakąś formę złośliwej strony internetowej’ponownie skłonił do pobrania fałszywego pliku lub formularza – który jest w rzeczywistości złośliwym oprogramowaniem. Podobnie niektóre e -maile phishingowe po prostu wysyłają złośliwe oprogramowanie do odbiorcy w postaci złośliwego załącznika, który maskarysa jako uzasadniony dokument, taki jak faktura, arkusz kalkulacyjny lub zawiadomienie o wysyłce.

Skorzystaj z oprogramowania ochrony online.

To zapewnia pierwszą linię obrony. Oprogramowanie ochrony online zawiera kilka funkcji, które mogą zatrzymać atak ransomware, zanim zacznie się zakorzenić:

- Funkcje bezpiecznego surfowania, które ostrzegają o złośliwych pobieraniach, załącznikach i stronach internetowych.

- Silny antywirus, który dostaje i neutralizuje najnowsze zagrożenia złośliwego oprogramowania za pomocą najnowszych technologii antywirusowych.

- Scanery podatności, które pomagają na bieżąco na utrzymanie urządzenia i jego aplikacji z najnowszymi środkami bezpieczeństwa.

- Zapora ogniowa, która pomaga intruzom dostęp do urządzeń w sieci – i plików na nich.

Jeszcze więcej sposobów zapobiegania atakom ransomware.

Ta lista jest tylko na początek. Nasz przewodnik bezpieczeństwa ransomware idzie jeszcze głębiej na ten temat.

Wchodzi w szczegóły tego, jak wygląda oprogramowanie ransomware i jak to działa, a następnie proste rzeczy, które możesz zrobić, aby temu zapobiec, wraz z krokami, które należy podjąć, jeśli niefortunne kończą się z tobą lub kimś, kogo znasz.

Ransomware to jeden z najgorszych ataków, ponieważ jest skierowany do naszych plików, zdjęć i informacji, rzeczy, które nie’Nie wiem, gdzie my’D być bez. Jeszcze to’Dobrze wiedzieć, że rzeczywiście możesz obniżyć ryzyko o kilka stosunkowo kroków. Gdy już je uda ci się, szanse na ciebie przejdzie, że przychodzi z tego, że cię zna’co chroniło co’jest dla ciebie cenny i ważny.

Przedstawiamy McAfee+

Ochrona przed kradzieżą tożsamości i prywatność twojego życia cyfrowego

Jak zapobiegać atakom ransomware: niezbędny przewodnik

Internet zmienił świat, zapewniając nieograniczony dostęp do informacji i globalnych połączeń. Rząd, instytucje edukacyjne i firmy zależą od sieci, aby wykonywać swoje codzienne funkcje.

Niestety sieć nie jest całkowicie bezpieczna. Zagrożenia bezpieczeństwa są niebezpieczną stroną Internetu. Mogą obniżyć wydajność i uszkodzić reputację dotkniętych organizacji. Podczas gdy niektóre cyberataki to subtelne próby kradzieży danych, są ataki oprogramowania ransomware, które pobierają pieniądze od organizacji lub osoby.

Co to jest oprogramowanie ransomware?

Istnieje kilka rodzajów oprogramowania ransomware, ale wzór jest taki sam. Atakujący udaje się zainstalować złośliwy program na serwerze komputerowym lub sieciowym. W większości przypadków program ten szyfruje niektóre lub wszystkie dane dotyczące systemu. Z zaszyfrowanymi danymi organizacja nie może wykonywać niezbędnych funkcji. Następnie atakujący domagają się okupu, zwykle w kryptowalutach, takich jak Bitcoin, aby zapewnić anonimowość. Jeśli organizacja płaci okup, przestępcy wysyłają klucz do deszyfrowania, który uwalnia dane.

Nowsza odmiana tego tematu obejmuje zagrożenie o usuwaniu danych. Kolejna odmiana polega na groźbym uwolnieniu wrażliwych danych. Te taktyki wywierają presję na organizację lub osobę, aby częściej uiścić opłatę.

Czy McAfee chroni ransomware?

Czy kiedykolwiek zastanawiałeś się, jak skuteczne jest oprogramowanie antywirusowe?

Są dni Norton i McAfee?

My’VE rzuciłem okiem na zalety oprogramowania antywirusowego w celu zapobiegania problemom bezpieczeństwa, takim jak oprogramowanie ransomware, a także to, jak zarządzana usługa bezpieczeństwa może wypełnić lukę między dobrą ochroną a bardziej zaokrągloną, wydajną usługą, która oferuje dodatkowe wsparcie wsparcia.

Co to jest antywirus?

Oprogramowanie antywirusowe zostało zaprojektowane w celu zidentyfikowania obecności wirusa lub szkodliwego złośliwego oprogramowania w systemie komputerowym, usuwanie go i zapobieganie mu dalszym wpływowi w przyszłości.

Blokuje spamy i reklamy, chroni dane i pliki, ogranicza dostęp do witryny do autoryzowanych sieci, chroni hasła i więcej.

Typowe oprogramowanie antywirusowe działa na modelu opartym na subskrypcji, takim jak Norton i McAfee, chociaż Windows Defender jest bezpłatny na wszystkich komputerach Windows.

Jakie są zalety posiadania oprogramowania antywirusowego?

Oprogramowanie antywirusowe zazwyczaj oferuje 4 korzystne rodzaje ochrony.

- Wirus ochrona – Wykrywa i usuwa złośliwe oprogramowanie, zanim wyrządzi jakąkolwiek szkodę komputera

- Ochrona oprogramowania szpiegującego – uniemożliwia hakerom szpiegowanie komputera i kradzież poufnych informacji, takich jak szczegóły karty kredytowej, hasła itp.

- ochrona sieci – Ostrzega przed niewiarygodnymi stronami w celu ochrony wrażliwych danych

- Ochrona przed spamem – blokuje e -maile i reklamy spamowe

Często ma również funkcję zapory, która dwukrotnie sprawdza dowolne pliki lub dane wchodzące lub opuszczające komputer i blokuje podejrzane treści, pomagając chronić się przed atakami szpiegującymi i.

To oprogramowanie antywirusowe wystarczające do zapobiegania ransomware?

Oprogramowanie antywirusowe jest w stanie wykryć, gdy plik jest szyfrowany, nawet jeśli najbardziej subtelne zmiany występują w dokumencie, co ułatwia identyfikację ransomware. Jednak hakerzy stają się coraz bardziej mądrzej dzięki swojej taktyce – 2 nd generacji ransomware ma możliwość ominięcia oprogramowania antywirusowego.

Cisco zauważył, że: “Wiele operacji ransomware ma zespoły programistyczne, które monitorują aktualizacje od dostawców antywirusowych, aby autorzy wiedzieli, kiedy wariant został wykryty i to’czas na zmianę technik.”

Dzięki tej zwiększonej widoczności aktualizacji oprogramowania antywirusowego hakerzy mogą teraz być bardziej zamierzeni w swoich taktykach, aby zwiększyć swoje szanse na sukces. Oznacza to, że organizacje mogą nie być tak bezpieczne z antywirusem, jak początkowo myśleli.

Zarządzana usługa bezpieczeństwa zwiększa antywirus w celu lepszej ochrony

To’jasne, że oprogramowanie antywirusowe jest korzystne i ma fundamentalne znaczenie dla każdego użytkownika urządzenia. Samodzielne – to’S Good. Jednak sparowanie go z zarządzaną usługą bezpieczeństwa – zewnętrzny zespół o głębokości wiedzy specjalistycznej niezrównany w oprogramowaniu antywirusowym – organizacje mogą zwiększyć postawę bezpieczeństwa i szybkość naprawy na najwyższym poziomie.

Oprogramowanie antywirusowe opiera się na użytkownikach, aby stale informować swój system – celowy wysiłek, o którym wiele organizacji może zapomnieć, zakładając, że antywirus wykonuje swoją pracę za kulisami.

Inwestowanie w zarządzaną usługę bezpieczeństwa oznacza, że organizacje naprawdę mogą zasiąść na boku, jeśli chcą – automatycznie przejmą proces identyfikacji, analizy i naprawy ryzyka zagrożenia, zalecania najlepszego kierunku działania lub wykonania go w Twoim imieniu. Ta ulepszona ochrona wypełnia otwory bezpieczeństwa oprogramowania antywirusowego – luki w systemie operacyjnym lub oprogramowaniu sieciowym, które pozwalają wirusowi potencjalnie ominąć oprogramowanie antywirusowe i infiltrować użytkownika’S dane, informacje i więcej.

Zarządzana usługa bezpieczeństwa może również przynieść korzyści organizacjom, które cenią obsługę klienta – coś, czego często brakuje oprogramowania antywirusowego, chyba że wersje premium są opłacane. Oznacza to, że jeśli pojawią się problemy, organizacje nie są’pozostawione do Internetu i forów, aby pomóc w rozwiązaniu ich problemów – zamiast tego mają całą jednostkę ekspertów ds. Bezpieczeństwa cybernetycznego w SoC, popierając je na każdym kroku.

Ogólnie sam antywirus może chronić twoją organizację przed ransomware, na poziomie podstawowym, ale wygrał’t Zatrzymaj go po nim’S infiltrował Twój system.

Zarządzana usługa bezpieczeństwa może wkroczyć w celu rozszerzenia pomocy od wstępnego wykrycia próby właściwej drogi do analizy i naprawy – wartościowa inwestycja dla każdej organizacji szukającej najwyższej ochrony bezpieczeństwa.

Aby uzyskać więcej informacji na temat tego, jak Talion zarządza groźbami ważnych organizacji, od zarządzania phishingiem po wywiad zagrożenia i nie tylko, przeczytaj broszurę naszej firmy.

Zaangażuj się w więcej treści #ransomaware w każdą środę na LinkedIn.