Czy macOS losowy adres MAC?

Extreme Office of CTO Office of the CTO opublikowało 30 kwietnia 2021

Jak losować / prywatny adres MAC na komputerze MacBook (MacOS) i komputerach stacjonarnych (Windows 11), który ma tylko przewodowe połączenie Ethernet

Zmieniłem wszystkie moje urządzenia, aby używać randomizacji komputerów Mac w celu uzyskania pozytywnych konsekwencji prywatności. Udało mi się łatwo zmienić moje urządzenia z Androidem i iOS za pomocą filmu Toggle. Z Androidem nazywa się to randomizowanym komputerem Mac i dla iOS nazywa się prywatny adres Wi-Fi. Próbowałem również włączyć tę funkcję na moim MacBookie z MacOS Monterey i na moim komputerze komputerowym Windows 11. Jednak w przypadku macOS nie wydaje się, aby losować / prywatny adres MAC. Mój komputer stacjonarny Windows 11 jest podłączony wyłącznie za pomocą przewodowego połączenia Ethernet, jednak mogłem znaleźć przewodniki, jak to zrobić dla połączenia Wi-Fi, nie mogę znaleźć żadnego przełącznika do randomizacji komputerów Mac na przewodowym połączeniu dla systemu Windows 11. Moje pytanie brzmi: czy można nawet losować / prywatny adres MAC dla MacBooka z MacOS oraz komputer stacjonarny Windows 11, który ma tylko przewodowe połączenie Ethernet? Prawie wszystkie badania, które przeprowadziłem, dały mi tylko przewodniki na urządzenia iOS, Android i Windows tylko na Wi-Fi. Najlepszy artykuł, jaki znalazłem, było to, ale nie dotyczy przewodowego połączenia Ethernet dla systemu Windows 10/11, a obejście MacOS nie utrzymuje się na ponownym uruchomieniu, co nie jest idealne.

zapytał 19 kwietnia 2022 o 17:55

Sneakyshrike sneakyshrike

127 1 1 Złota odznaka 2 2 srebrne odznaki 7 7 brązowych odznaki

Co u licha jest sens losowania adresu MAC w połączeniu przewodowym? Randomizacja ma zapobiegać nieznanym, a zatem niezaufanym publicznym połączeniom Wi -Fi od śledzenia Cię. Nie ma to żadnego sensu inaczej [i powinno być również wyłączone na znane zaufanie do Wi-Fi].

19 kwietnia 2022 o 18:06

Nie wiem ani nie obchodzi mnie, jak wykonałbyś mac fałszowanie na pudełku Apple lub Windows, ale sprzęt jest zdecydowanie zdolny. To jest trywialne pod Linux.

19 kwietnia 2022 o 19:00

Istnieje kilka narzędzi, które pozwala ci to zrobić (przynajmniej w systemie Windows).

19 kwietnia 2022 o 19:10

@TetSujin Dzięki za poinformowanie mnie o tym. nie mam pojęcia. Po prostu założyłem, że będzie to korzystne dla wszystkich urządzeń przewodowych i bezprzewodowych.

20 kwietnia 2022 o 18:01

NIE. Adres MAC nie przemierza granic, więc na połączeniu przewodowym nigdy nie opuszcza budynku. Na publicznym Wi -Fi można użyć ustalonego komputera Mac do śledzenia nawyków związanych z połączeniem – czy jeździsz codziennie do Starbucks, a czasem zamiast tego dostajesz się. W sieci krajowej lub nawet biznesowej to po prostu nie jest to problem.

Czy macOS losowy adres MAC?

Extreme Office of CTO Office of the CTO opublikowało 30 kwietnia 2021

W miarę ewolucji analizy danych od śnieżki do lawiny, inicjatywy prywatności danych stały w luce między osobami fizycznymi a firmami, które chcą wykorzystać swoje dane. Jak wiemy, Apple przez cały czas był silnym adwokatem prywatności (ich zespoły marketingowe powiedzą ci raz po raz), ale w iOS 14 prawie przenieśli to na zupełnie nowy poziom.

Randomizacja MAC

Jak wielu z was wie, adresy MAC są „spalone” identyfikatory układów radiowych, które dają im to, co ma być unikalnym światowym adresem. Chip używa adresu MAC do komunikacji sieci. Z powodu tej wyjątkowości adres MAC historycznie reprezentował sam układ, urządzenie z zainstalowanym układem, a użytkownik, który go przewraca. Zatem adresy MAC są nieco polem bitwy dla prywatności danych osobowych.

Od kilku lat iOS i Android obsługiwały randomizację MAC, co jest sposobem na dynamiczną zmianę adresu MAC używanego do komunikacji w powietrzu. W poprzednich wersjach adres MAC był losowo losowo podczas procesu odkrywania urządzenia, w którym skanowanie urządzeń do poznania pobliskich sieci. Zapobiegło to większości rodzajów śledzenia urządzeń/użytkowników użytkowników przechodniów (lub odłączonych). Ale gdy urządzenie połączy się z siecią, urządzenie tylko i zawsze używa „prawdziwego” adresu MAC.

Co nowego?

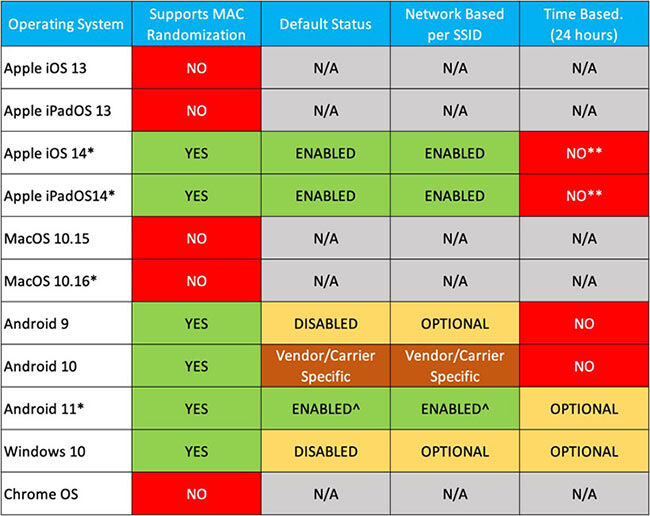

Powodem tego artykułu jest to, że Apple stworzyło całkiem spore strach w branży w pierwszych kilku wersjach beta z iOS 14. Mimo że ostateczne wydanie iOS 14 ma mniej agresywne zachowanie randomizacji niż beta, świat randomizacji MAC zmienia się, a operatorzy sieci są mądrzy.

W iOS 14 Apple dodaje randomizację MAC dla wszystkich połączeń Wi-Fi, nie tylko do skanowania. Dla każdego unikalnego SSID (sieć bezprzewodowa) urządzenie wybierze nowy randomizowany adres i użyje tego prywatnego adresu dla sieci (podczas testowania beta, ten adres był również losowy co 24 godziny). Funkcja prywatnego adresowania jest domyślnie włączona, ale może być wyłączona przez użytkownika lub za pośrednictwem profili sieciowych popchniętych przez administratorów.

Rysunek 1: Prywatny adres MAC iOS 14

Jest całkiem możliwe, że Apple prawnie planowało uwolnić agresywny algorytm randomizacji, a branża rozmawiała z nimi z półki. Myślę jednak, że bardziej prawdopodobne jest, że grali rolę agenta zmiany w sposób, który tylko Apple może. Drażniając agresywne zachowanie, zwrócili uwagę wszystkich, a ich celem było wpłynięcie na branżę w celu przyjęcia paradygmatów operacyjnych, które nie zależą tak mocno od adresów MAC. Ale ta zmiana zajmie trochę czasu dla operatorów sieciowych.

Pomimo faktu, że Apple wstrząsnęło łodzią

Streszczenie:

- Zmieniłem wszystkie moje urządzenia, aby używać Mac Randomation z powodów prywatności, ale nie mogłem znaleźć opcji, aby to zrobić na moim MacBookie z MacOS i Windows 11 PC z przewodowym połączeniem Ethernet.

- Randomizacja komputerów Mac jest wykorzystywana przede wszystkim do zapobiegania śledzeniu publicznych połączeń Wi-Fi.

- Na urządzeniach Apple i Windows dostępne są narzędzia do fałszowania komputerów Mac.

- Randomizacja adresu MAC jest obsługiwana na urządzeniach z systemem iOS i Androida w celu komunikacji nieobsługowej.

- W iOS 14 Apple wprowadziło randomizację komputerów Mac dla wszystkich połączeń Wi-Fi, nie tylko podczas skanowania.

- Funkcja prywatna adresowania w iOS 14 jest domyślnie włączona, ale może być wyłączona przez użytkownika lub administratorów.

- Agresywne zachowanie Apple w wersjach beta iOS 14 podniosło świadomość na temat randomizacji komputerów Mac i jego znaczenie w prywatności danych.

- Przemysł powoli obejmuje paradygmaty operacyjne, które zmniejszają zależność od adresów MAC.

Pytania:

- Jaki jest cel randomizacji komputerów Mac na połączeniu przewodowym?

- Czy można sfałszować adres MAC na urządzeniach Apple i Windows?

- Które urządzenia obsługują randomizację komputerów Mac?

- Jakie zmiany zostały wprowadzone w randomizacji MAC w iOS 14?

- Czy prywatna funkcja adresowania w iOS 14 może być wyłączona?

- Jaką rolę odegrała Apple w promowaniu randomizacji komputerów Mac?

Randomizacja MAC w połączeniu przewodowym nie jest konieczna, ponieważ adres MAC nie opuszcza budynku i nie jest używany do śledzenia jak w publicznych połączeniach Wi-Fi. Służy przede wszystkim z przyczyn prywatności w sieci bezprzewodowych.

Tak, sfałszowanie MAC jest możliwe zarówno na urządzeniach Apple, jak i Windows. Dostępne są narzędzia do wykonania tego zadania.

Urządzenia iOS i Android obsługują losowanie komputerów MAC w komunikacji nieobsługowej.

W iOS 14 randomizacja MAC została rozszerzona na wszystkie połączenia Wi-Fi, nie tylko podczas skanowania. Każdy unikalny SSID będzie miał nowy randomizowany adres MAC, a funkcja jest domyślnie włączona.

Tak, prywatna funkcja adresowania w iOS 14 może być wyłączona przez użytkowników lub administratorów za pośrednictwem profili sieciowych.

Agresywne zachowanie Apple w wersjach beta iOS 14 zwróciło uwagę na znaczenie randomizacji Maca. Mają na celu wpływ na branżę w celu zmniejszenia zależności od adresów MAC.

Czy macOS losowy adres MAC?

Extreme Office of CTO Office of the CTO opublikowało 30 kwietnia 2021

Jak losować / prywatny adres MAC na komputerze MacBook (MacOS) i komputerach stacjonarnych (Windows 11), który ma tylko przewodowe połączenie Ethernet

I’Zmieniłem wszystkie moje urządzenia, aby używać randomizacji komputerów Mac w celu pozytywnych implikacji prywatności. I’VE udało się łatwo zmienić moje urządzenia z Androidem i iOS za pomocą filmu Toggle. Z Androidem it’s nazywany randomizowanym komputerem Mac i dla iOS it’S nazywany prywatny adres Wi-Fi. I’Próbowałem również włączyć tę funkcję na moim MacBookie z MacOS Monteray i na moim komputerze komputerowym Windows 11. Jednak w przypadku macOS nie ma’Wydaje się, że jest jakąkolwiek opcją losowania / prywatnego adresu MAC. Mój komputer stacjonarny Windows 11 jest podłączony wyłącznie za pomocą przewodowego połączenia Ethernet, jednak mogłem znaleźć przewodniki, jak to zrobić dla połączenia Wi-Fi, mogę’Nie znajdź dowolnego przełącznika, aby losować komputer Mac na przewodowym połączeniu dla systemu Windows 11. Moje pytanie brzmi: czy można nawet losować / prywatny adres MAC dla MacBooka z MacOS oraz komputer stacjonarny Windows 11, który ma tylko przewodowe połączenie Ethernet? Prawie wszystkie badania, które przeprowadziłem, dały mi tylko przewodniki na urządzenia iOS, Android i Windows tylko na Wi-Fi. Najlepszy artykuł, jaki znalazłem, było to, ale tak nie jest’t Zadmów na przewodowe połączenie Ethernet dla systemu Windows 10/11, a obejście MacOS wygrały’t trwa od ponownego uruchomienia, który jest’t idealny.

zapytał 19 kwietnia 2022 o 17:55

Sneakyshrike sneakyshrike

127 1 1 Złota odznaka 2 2 srebrne odznaki 7 7 brązowych odznaki

Co u licha jest sens losowania adresu MAC w połączeniu przewodowym? Randomizacja ma zapobiegać nieznanym, a zatem niezaufanym publicznym połączeniom Wi -Fi od śledzenia Cię. Nie ma to żadnego sensu inaczej [i powinno być również wyłączone na znane zaufanie do Wi-Fi].

19 kwietnia 2022 o 18:06

Nie wiem ani nie obchodzi mnie, jak zrobiłbyś mac fałszowanie na pudełku Apple Orwindows, ale sprzęt jest zdecydowanie zdolny do TJIS. Jest trywialny pod Linux.

19 kwietnia 2022 o 19:00

Istnieje kilka narzędzi, które pozwala ci to zrobić (przynajmniej w systemie Windows).

19 kwietnia 2022 o 19:10

@TetSujin Dzięki za poinformowanie mnie o tym. nie mam pojęcia. Po prostu założyłem, że będzie to korzystne dla wszystkich urządzeń przewodowych i bezprzewodowych.

20 kwietnia 2022 o 18:01

NIE. Adres MAC nie przemierza granic, więc na połączeniu przewodowym nigdy nie opuszcza budynku. Na publicznym Wi -Fi można użyć stałego komputera Mac do śledzenia nawyków związanych z połączeniem – czy jeździsz codziennie do Starbucks, a czasem zamiast tego dostajesz. W sieci krajowej lub nawet biznesowej to po prostu nie jest to problem.

Czy macOS losowy adres MAC?

Extreme Office of CTO Office of the CTO opublikowało 30 kwietnia 2021

W miarę ewolucji analizy danych od śnieżki do lawiny, inicjatywy prywatności danych stały w luce między osobami fizycznymi a firmami, które chcą wykorzystać swoje dane. Jak wiemy, Apple przez cały czas był silnym adwokatem prywatności (ich zespoły marketingowe powiedzą ci raz po raz), ale w iOS 14 prawie przenieśli to na zupełnie nowy poziom.

Randomizacja MAC

Jak wielu z was wie, adresy MAC są “spalił się” identyfikatory układów radiowych, które dają im to, co ma być unikalnym światowym adresem. Chip używa adresu MAC do komunikacji sieci. Z powodu tej wyjątkowości adres MAC historycznie reprezentował sam układ, urządzenie z zainstalowanym układem, a użytkownik, który go przewraca. Zatem adresy MAC są nieco polem bitwy dla prywatności danych osobowych.

Od kilku lat iOS i Android obsługiwały randomizację MAC, co jest sposobem na dynamiczną zmianę adresu MAC używanego do komunikacji w powietrzu. W poprzednich wersjach adres MAC był losowo losowo podczas urządzenia’Proces odkrywania, w ten sposób usunięcia urządzeń do nauki o pobliskich sieciach. Zapobiegło to większości rodzajów śledzenia urządzeń/użytkowników użytkowników przechodniów (lub odłączonych). Ale gdy urządzenie połączy się z siecią, urządzenie tylko i zawsze używa “prawdziwy” Adres MAC.

Co’s nowy?

Powodem tego artykułu jest to, że Apple stworzyło całkiem spore strach w branży w pierwszych kilku wersjach beta z iOS 14. Mimo że ostateczne wydanie iOS 14 ma mniej agresywne zachowanie randomizacji niż beta, świat randomizacji MAC zmienia się, a operatorzy sieci są mądrzy.

W iOS 14 Apple dodaje randomizację MAC dla wszystkich połączeń Wi-Fi, nie tylko do skanowania. Dla każdego unikalnego SSID (sieć bezprzewodowa) urządzenie wybierze nowy randomizowany adres i użyje tego prywatnego adresu dla sieci (podczas testowania beta, ten adres był również losowy co 24 godziny). Funkcja prywatnego adresowania jest domyślnie włączona, ale może być wyłączona przez użytkownika lub za pośrednictwem profili sieciowych popchniętych przez administratorów.

Rysunek 1: Prywatny adres MAC iOS 14

To’jest całkowicie możliwe, że Apple legalnie planowało uwolnić agresywny algorytm randomizacji, a branża rozmawiała z nimi z półki. Myślę jednak’bardziej prawdopodobne, że grali rolę agenta zmiany w sposób, który tylko Apple może. Drażniając agresywne zachowanie, dostali wszystkich’uwaga, a ich celem było wpływ na branżę w celu przyjęcia paradygmatów operacyjnych, które Don’t W zależności od adresów MAC. Ale ta zmiana zajmie trochę czasu dla operatorów sieciowych.

Pomimo faktu, że Apple wstrząsnęło łodzią w swojej wersji beta, Android ma zachowanie randomizacji komputerów Mac na połączone sesje od Androida 10.0. Android domyślnie jest na randomizowanym komputerze Mac, który można wyłączyć, jak pokazano poniżej.

Oprócz producentów OS, IEEE 802.Grupa robocza 11AQ włączyła również ulepszenia Prywatności Mac. 802.11AQ zauważa, że adresy MAC, scramblery danych OFDM, numery sekwencji, dane żądania sondy i inne atrybuty mogą być użyte do jednoznacznej identyfikacji urządzeń. Istnieją sposoby rozwiązania tego problemu w protokole, a także szersze wysiłki branżowe w celu poprawy prywatności indywidualnej prywatności.

Po prostu wiesz, to’s ta druga wartość sześciokątna w adresie MAC, który wskazuje adres prywatny (generowany oprogramowaniem). Każdy adres pasujący jeden z następujących wzorców jest uważany za prywatny:

- x2: xx: xx: xx: xx: xx

- x6: xx: xx: xx: xx: xx

- xa: xx: xx: xx: xx: xx

- xe: xx: xx: xx: xx: xx

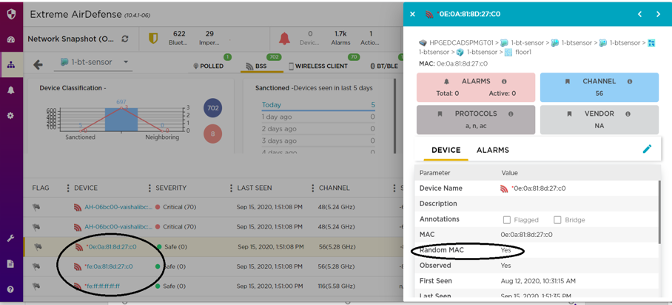

Platformy analityki bezpieczeństwa, takie jak Extreme AirDefense, powinny być również w stanie określić, czy urządzenia używają prywatnych adresów.

Więc co’S wielka sprawa?

Szczerze mówiąc, na razie nie ma’t jeden. Kryzys zażegnany.

Jednak w niektórych branżach IOS 14 wywołała trochę paniki. mówię “zabezpieczenie” Ponieważ Apple koncentruje się na prywatności i będą nadal priorytetyzować w przyszłości. Cały punkt randomizacji komputerów Mac polega na zaciemnieniu niektórych aspektów śledzenia obecności, które identyfikują wzorce zachowania, szczególnie w różnych sieciach i miejscach, które mogą wskazywać na aktywność użytkownika.

Ponieważ inicjatywy prywatności pchają się naprzód (i będą), mogą wystąpić również skutki uboczne w doświadczeniu użytkownika i przepływach pracy operatora. Należy pamiętać, że adresy MAC zawsze były przewidywalnym długoterminowym identyfikatorem urządzeń, co oznacza, że narzędzia ekosystemowe, procesy i paradygmaty połączeń są często budowane wokół adresów MAC.

Więc tu’s ważny punkt. Adresy MAC przyszłości mogą nie zachowywać się tak samo jak adresy MAC dzisiaj (lub wczoraj). Twoim zadaniem domowym jest ocena całej Twojej sieci’s wspólne przepływy pracy, które opierają się na stałym i stabilnym adresie MAC. Następnie przemyśń, czy będą działać, jeśli adres MAC jest inny, czy też MAC zmienia się regularnie (e.G. co 24 godziny). Zacznij retuolować teraz, abyś nie został później zaskoczony. Oto kilka obszarów operacyjnych, aby zacząć.

W niewoli portale internetowe

Portale w niewoli to strony internetowe prezentowane użytkownikom podczas początkowego połączenia sieciowego, zazwyczaj dla sieci gości. Oni’Służy do dostarczania warunków prawnych i umów, dla logowania gości/odwiedzających, aby uchwycić niektóre informacje o gościach w zamian za łączność oraz do uwierzytelniania/rozliczeń, takich jak hotspoty oparte na użytkowaniu.

W wielu przypadkach portale internetowe w niewoli używają adresu MAC jako kotwicy urządzenia, a więc użytkownik’Stan autoryzacji S jest podłączony do Mac. Jeśli Mac kiedykolwiek się zmieni, infrastruktura ponownie zmusi użytkownika przez portal, tworząc wyzwanie dla użytkownika.

To’jest trudny do udzielenia konkretnych wskazówek dotyczących ewoluujących przepływów pracy w portalu, ponieważ one’ponownie używane na wiele różnych sposobów. Jednym z rozważań byłoby spojrzenie na alternatywne schematy uwierzytelniania, które nie są kluczowe przez MAC, takie jak 802.1x Certyfikat przepływ pracy (wiem, certyfikatów są przerażające), ekstremalne’S prywatny PSK lub hotspot 2.0.

Uwierzytelnianie MAC

Chociaż adresy MAC zawsze były podatne na nadmierne podsłuch i sfałszowanie (kopiowanie przez atakującego), niektóre systemy używają adresów MAC do uwierzytelniania urządzenia. W kontekstach wrażliwych na bezpieczeństwo praktyka ta jest bardzo rzadka i nie zalecana, ale nadal się dzieje. W niektórych środowiskach korporacyjnych wykorzystuje kombinację 802.1X Uwierzytelnianie użytkownika i uwierzytelnianie MAC w celu zapewnienia uwierzytelniania dwuskładnikowego urządzeń IT należących do. W tym przypadku można uniknąć problemów randomizacji komputerów Mac, ponieważ może on popchnąć profil do urządzeń, który wyłącza funkcję randomizacji podczas wdrażania. To’S tylko jedno pole do sprawdzenia w instalacji profilu (gdy Twoje MDM lub inne narzędzie do obsługi obsługuje prywatny przełącznik Mac). Rozważ także wpływ randomizowanego komputera Mac na SSID, jeśli korporacyjne urządzenia IT połączą się z więcej niż jednym SSID.

W niektórych publicznych sieciach dostępu z subskrypcjami użytkowania (miesięcznie, rocznie, pomost) plany użytkowania mogą być specyficzne dla urządzenia, w których komputer Mac jest wykorzystywany w przepływie pracy księgowej w celu śledzenia zużycia danych użytkowników. Te przepływy pracy mogą wymagać nowego podejścia do kojarzenia kont z urządzeniami, jeśli użytkownik ma włączony prywatny adres (lub jeśli prywatny komputer Mac kiedykolwiek zmienia się dla SSID). W większości przypadków operatorzy ci dostosują się do alternatywnych form uwierzytelnienia (potencjalnie w hotspot 2.0 przepływ pracy) Czy nazwy użytkowników i hasła, certyfikaty, aplikacje, profile na urządzeniach lub SIMS. Oczywiście mogą walczyć z tym ręcznym sposobem, pokazując użytkownikom, jak wyłączyć tę funkcję i trzymać się adresu bez producencji.

Analityka urządzeń

Teraz my’wreszcie dotarcie do interesującego tematu Apple. W rzeczywistości zachowanie iOS 14’Zmień historię analityki, ale należy pamiętać o pewnych punktach:

- Jeśli adresy prywatny MAC się zmieni, wówczas nowy adres MAC zostanie uznany za nowe unikalne urządzenie, które może kołyszą się zliczanie urządzeń/użytkowników.

- Prywatne adresy nie będą mapować baz danych OUI. OUI jest trywialnym mechanizmem mapowania komputera Mac na producenta urządzenia, ale adresy prywatne będą zasłaniać nawet ten podstawowy mechanizm.

- Coraz bardziej niemożliwe jest nawiązanie połączenia między urządzeniem skanującym a podłączonym urządzeniem, na przykład “zaangażowany” goście. Ale prawdopodobnie ten przypadek użycia śledzenia zaangażowania był bardziej slajdów.

- Ponieważ MAC pozostaje taki sam dla danego SSID, to’nadal można zmierzyć powtórkę w porównaniu z nowymi gośćmi i ostatecznie powiązać użytkownika’s Aktywność w czasie do określonej sesji.

Większość innych analizy obecności pozostaje niezmieniona, podobnie jak pomiary obłożenia, gęstość użytkownika, dane o przepływie lokalizacji – i oczywiście, za każdym razem, gdy możemy zmapować określonego użytkownika na losowy komputer Mac, możemy zyskać więcej.

Myślenie o randomizacji Mac, które obraca się codziennie lub co tydzień, jednym z działań jest operatorzy miejsc, aby skoncentrowali się na przyjęciu aplikacji przez użytkowników – oczywiście jest to święty Graal zaangażowania. Aby zaangażować użytkowników, śledzić powtórzenia użytkowników lub wyodrębnić informacje, operatorzy mogą być zmuszeni do osłodzenia puli za pomocą aplikacji na urządzenie, które zwiększają wartość dla użytkownika, co po prostu podnosi koszt wpisu dla uzasadnienia biznesowego.

Rejestracja Mac

W niektórych środowiskach, w których operatorzy chcą, aby użytkownicy rejestrują swoje urządzenia, adresy MAC są często używane jako prosta forma dieżu dostępu. Na przykład w środowiskach uniwersyteckich można oczekiwać, że studenci w akademikach zarejestrują urządzenia (drukarki, konsole do gier, telewizory, towary IoT), które nie obsługują 802.1x bezpieczeństwo. Ponadto, w uniwersytetach i innych kontekstach jednostek wielocząstech, baza danych rejestracji Maca może być używana do bezpieczeństwa sieci prywatnej, która pozwala użytkownikom uzyskać dostęp do własnych urządzeń (podobnych do sieci domowych), jednocześnie zablokowaną przez innych’ urządzenia. Głównym wyzwaniem na dziś jest upewnienie się, że rejestracja nastąpi z prywatnym komputerem Mac powiązanym z operacyjnym SSID. Jest to bardzo ważne dla przepływu pracy, ponieważ SSID na pokładzie może nie pasować do operacyjnego SSID, więc prywatny komputer Mac może być inny dla tych witryn. Inną przydatną opcją jest dostarczenie unikalnych poświadczeń uwierzytelniania, takich jak prywatne PSK. Prywatne klawisze wstępne (PPSKS) zapewniają widoczność tożsamości za pośrednictwem unikalnych PSK na urządzenie lub użytkownika, które można grupować razem w ramach zasady użytkownika.

Na razie może to nie być powszechnym problemem, ponieważ urządzenia mobilne są głównym celem randomizacji i obsługują elastyczne mechanizmy uwierzytelniania.

Listy odmowy MAC

Istnieją również przepływy pracy w Wi-Fi, w których systemy automatycznie obowiązują (lub administratorami robią to ręcznie) zasadę odmowy dostępu do użytkowników, którzy zachowywali się złośliwie, naruszyli zasadę użytkowania lub wielokrotnie nie uwierzytelnili uwierzytelniania. W rzeczywistości te czarne listy Don’t Zatrzymaj zdeterminowanych atakujących lub naruszających. Mimo to są narzędziami Security Lite w sieci administratora sieci’S narzędzi, który może już nie być skuteczny dla naruszeń korzystających z platform z zachowaniami randomizacji.

Rozwiązywanie problemów

W rozwiązywaniu problemów z rozwiązywaniem problemów, adres MAC może być jedynym identyfikatorem, który rozpoczął rozwiązywanie problemów z narzędziami produktu, dzienników lub przechwytywania pakietów. Uzyskanie adresu MAC adresem ręcznego rozwiązywania problemów nie jest naprawdę wygodne, ale może być jedyną opcją w niektórych sytuacjach. W iOS 14 Apple faktycznie ułatwiło rozwiązanie tego problemu, wyświetlając adres MAC w narzędzia połączenia. Zachowanie beta z codzienną randomizacją prawie zniszczyło ten przepływ pracy, ale ostateczna wersja iOS 14 sprawiła, że randomizowane adresy MAC są widoczne. Aby znaleźć adres MAC, po prostu otwórz menu Wi-Fi i kliknij sieć, aby zobaczyć adres prywatny.

Planowanie długoterminowe, upewnij się, że budujesz swoją łączność rozwiązywanie przepływów pracy wokół nazw użytkowników, nazw hostów lub innych identyfikatorów związanych z polityką w celu rozwiązywania problemów z określonymi urządzeniami.

Zasady oparte na komputerze Mac

Home Routery Wi-Fi coraz częściej obsługują ograniczenia czasowe i treści, które można zastosować do określonych urządzeń (takich jak dziecko’S telefon). Te zasady są egzekwowane przez adres MAC. Jeśli oni’nie działa już, to’S, ponieważ Mac jest teraz prywatny adres. Łatwym rozwiązaniem jest wyłączenie funkcji sieci domowych. Ale doświadczeni młodzi ludzie mogą po prostu ponownie włączyć funkcję, aby ominąć kontrole bezpieczeństwa. Więc ty’d lepiej zdefiniuj politykę zarówno dla adresu rzeczywistego, jak i prywatnego.

Rezerwacje IP oparte na komputerze Mac

Nie mam’T Spodziewaj się wielu przypadków użycia, w których urządzenia mobilne mają zarezerwowane adresy IP na serwerze DHCP, ale może się to zdarzyć. Adresy MAC są zwykłą jednostką łączącą tę funkcję. Przypuszczalnie te przypadki użycia mają nadzór, dzięki czemu funkcja można łatwo wyłączyć na urządzeniu lub prywatny adres może być używany do wpisu do rezerwacji.

Zastosowanie kryminalistyczne

W przypadkach, w których publiczne Wi-Fi zostało użyte do popełnienia przestępstw online, adresy MAC są kluczową częścią zestawu narzędzi kryminalistycznych, które można użyć do korelacji urządzenia z użytkownikiem. Przepisy dotyczące tego typu zastosowania kryminalistycznego różnią się w zależności od kraju, więc może nie zastosować się jednakowo wszędzie. Ponownie, wdrożenie beta zburzyło ten przypadek użycia, podczas gdy wydanie iOS 14 utrzymuje ją w grze, o ile wykonywasz kryminalistykę zarówno na rzeczywistych, jak i prywatnych adresach, na wszelki wypadek.

Zamykanie myśli

Ta rozmowa wydaje się klasyczną grą bezpieczeństwa w porównaniu z łatwością użytkowania. W miarę postępu prywatności branża będzie musiała się dostosować. Można powiedzieć, że adres MAC nigdy nie miał być używany na wszystkie sposoby, w jaki go używamy. Jednak od ponad 20 lat adres MAC jest niezawodnym elementem protokołu bezprzewodowego i zbudowano wokół niego 20 lat funkcjonalności. Apple oszczędził operatorów sieci bardzo bólu, porzucając ich wdrożenie beta, ale myślę, że paradygmat randomizacji Mac będzie się zmieniać. Mądrze byłoby, aby operatorzy sieciowe myśleli (i rozpocząć projektowanie) świata, w którym adresy MAC są nie tylko prywatne, ale regularnie obracają.

Zasoby

Apple opublikowało krótką stronę bazy wiedzy na ten temat: https: // wsparcie.jabłko.com/en-us/ht211227

Ten blog został pierwotnie autor: Marcus Burton, architekt, technologia chmurowa

Więc co’S WIELKA CZĘŚĆ RANSIGIZACJI MAC? – Część 1

Apple umożliwia teraz losowe adresy MAC dla wszystkiego, co domyślnie robi ich urządzenie. Losowe adresy MAC są’wszystko źle. W świecie Wi-Fi wszystko, co robią inżynierowie. Na tym blogu Jim Palmer wyjaśnia to od użytkownika’S Punkt widzenia, to’SMOUFOFF między anonimowością a łatwością dostępu do sieci.

Autor

Jim Palmer

Opublikowany

18 września 2020

Udział

Kategorie

Randomizacja MAC brzmi bardziej jak to, co wydarzyłoby się w Twojej okolicy Fast Food, niż przyczyną pomruków w całym tłumie IT. Ale to’jest to prawda. Apple ogłosiło nową funkcję prywatności z najnowszym Apple iOS 14, iPados 14 i WatchOS 7 za pomocą randomizacji Mac. Aby zrozumieć, dlaczego to tworzy fale z profesjonalistami IT, musimy tu trochę nerdy.

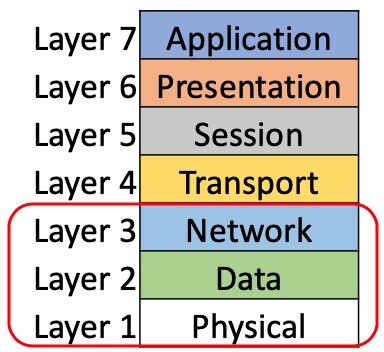

Adresy średniego dostępu (MAC, zwane także Media Acces. Tym medium może być miedziany kabel, kabel światłowodowy lub radio. To medium, bez względu na formę, znana jako warstwa fizyczna w modelu OSI. Adres MAC jest używany w warstwie danych.

Gdy stajemy się bardziej mobilnym społeczeństwem, minęły czasy dostępu do informacji z określonych miejsc, takich jak biurko lub kiosk. Dzisiaj ciągle się poruszamy; wokół miasta lub miasta lub tylko z jednego pokoju w domu do drugiego. W miarę poruszania się urządzeń warstwa fizyczna nieustannie dostosowuje się na podstawie sytuacji. Laptop może być podłączony do sieci rano, a później bezprzewodowy podczas pracy na werandzie. Zdolność warstwy fizycznej do dostosowywania się do naszego stylu życia oznacza, że warstwa danych odegrała znacznie większą rolę. To’S zawsze były zobowiązane do działania komunikacji sieciowej, podobnie jak wszystkie warstwy, ale ze zmiennością warstwy fizycznej inżynierowie sieci polegali na niezmiennym charakterze warstwy danych jako sposób na utrzymanie stabilnych sieci. Czasami jest to szkodliwe dla użytkownika końcowego. Więcej o tym później.

Rysunek 1 Model OSI

Klucz do stabilności sieci

Aby zrozumieć, dlaczego myślimy o warstwie 2, gdzie żyje adres MAC, jako klucz do stabilności sieci, musimy spojrzeć na warstwę 3, warstwę sieciową. W tym miejscu adresy IP żyją. Adresy IP mogą się zmieniać cały czas. Dla różnych sieci Wi-Fi, to’S prawie dający się o to, że się zmieni. Od domu, kawiarni po biuro po sklep spożywczy i w domu, warstwa sieci zmienia się w każdym miejscu. Mimo to’s zwykle Wi-Fi we wszystkich tych miejscach warstwa fizyczna jest również inna: różne pasma, różne kanały, różne ustawienia, ale nadal Wi-Fi.

Z całą tą fluktuacją w warstwach 1 i 3 inżynierowie sieci polegali na stabilności warstwy 2 i adresu MAC do budowania stabilnych sieci. Korzyści dla użytkownika końcowego jest oczywiste: stabilność sieci. Minusem tej stabilności dla tego samego użytkownika jest to, że operatorzy sieci mogą poznać tego użytkownika’nawyki S poprzez tę stabilną informację. Operatorzy sieci wiedzą, kiedy i ile razy ten sam adres MAC pojawia się w konkretnym sklepie. Jeśli mogą sprawić, że użytkownik tego urządzenia dostarczył pewne dane osobowe – na przykład za pomocą konta mediów społecznościowych do zalogowania się do portalu w niewoli – mogą następnie powiązać te dwie informacje. Przywiązać adres MAC z użytkownikiem’Nazwa i konto w mediach społecznościowych oraz zupełnie nowy świat otwiera się. To prawda, że świat może pochodzić z filmu “Raport mniejszości” ale to’s zmieniacz gier!

Witamy w świecie losowych adresów MAC. Te są’Nawiasem mówiąc, nowy. Urządzenia zaczęły używać losowych adresów MAC podczas procesu sondowania Wi-Fi w 2014 roku. Zarówno Android, jak i Windows używają losowych adresów MAC dla obu ‘sondowanie’ I ‘Łączenie z’ Sieci na jakiś czas, ale tylko jeśli są włączone w zaawansowanych ustawieniach. Teraz Apple umożliwia losowe adresy MAC dla wszystkiego, co urządzenie robi domyślnie. Dodanie jeszcze większej losowości do tej randomizacji jest funkcją, która zmienia losowy adres MAC co 24 godziny dla tej samej sieci. Będzie to domyślnie włączone w iOS 14, ale zostało usunięte podczas testów beta. Jednak w Android 11 i Windows 10 jest to zaawansowana funkcja, którą może być włączony przez użytkownika końcowego. Postępując zgodnie z tą trajektorią, nie jest’Trudno sobie wyobrazić, że randomizacja MAC będzie domyślnie włączona na wszystkie urządzenia w niezbyt odległej przyszłości.

Od użytkownika’S Punkt widzenia, może to być mile widziane. Ponieważ lokalna kawiarnia może’T Powiązaj wszelkie dane osobowe z czymś, co zawsze się zmienia, anonimowość użytkownika powraca. Użytkownicy mogą’być śledzonym, gdy dążą do swojego dnia. Ale to zawsze dobra rzecz?

Rysunek 2 Obecny od września 2020 r

Wróć do ostatniego pobytu w hotelu przez kilka dni. Połączyłeś się z ich siecią, wpisałeś coś na stronę Splash i byłeś w drodze. Następnym razem, gdy będziesz musiał go użyć, nie było strony Splash. Sieć cię znała’D już zalogowali się, ponieważ związali login z urządzeniem’S adres MAC. Jeśli adres MAC jest losowy i nowy, sieci mogą’Nie wiem, czy to urządzenie już się zalogowało, czy nie. Użytkownicy będą musieli ponownie się zalogować. I jeszcze raz. Jeśli hotel ogranicza liczbę urządzeń – powtórnie śledzone według adresu MAC – które mogą być używane przez każdego gościa, co się teraz stanie?

Portale w niewoli, zarezerwowane adresy DHCP, listy kontroli dostępu (ACL) w Layers 2 i 3, zasady zapory, lista dotkniętych usług i funkcji, które mogą się zepsuć, trwają i trwają.

Losowe adresy MAC są’wszystko źle. W świecie Wi-Fi wszystko, co inżynierowie, to akt równoważenia, kompromis. Od użytkownika’S Punkt widzenia, to’SMOUFOFF między anonimowością a łatwością dostępu do sieci. To prawda, że użytkownicy mogą włączyć lub wyłączyć tę funkcję losowego adresu MAC, ale zrobienie tego dla każdej sieci byłoby całkiem obowiązkiem. Dla administratorów sieci, inżynierów i architektów oznacza to przejście przez każdą sieć, aby zapewnić losowość w Warstwa 2 Won’t znacząco wpływa na sieci, albo gdy te nowe system systemu operacyjnego’S są wydawane dla wszystkich do aktualizacji do lub kiedy nowe urządzenia zostaną uruchomione z nowym systemem operacyjnym wstępnie załadowanym. Istnieje inne zachowanie między aktualizacją a wstępnie załadowanym na nowym urządzeniu. Noś ze mną, kiedy to wyjaśniam.

Jeśli masz urządzenie iOS 13 i aktualizuj na iOS 14 lub Android 9 do Android 10, to’S nie przypuszczalny Aby użyć randomizowanych adresów MAC dla dowolnych wcześniej połączonych sieci. Jeśli to’s nowy WLAN, wypróbuje randomizowany komputer Mac na pierwszą próbę. Jeśli stowarzyszenie się nie powiedzie, to’S przypuszczalny* Powrócić do spalonego Maca. Jeśli masz urządzenie iOS 13 i uaktualność do iOS 14, a następnie zapomnij o wcześniej połączonym WLAN, it’S przypuszczalny* zachowywać się tak, jakby to’s nowy WLAN. Zapominanie i ponowne dołączenie do sieci jest powszechnym krokiem do rozwiązywania problemów dla wielu (w tym), a zrozumienie implikacji losowych komputerów Mac jest ważne dla przyszłych rozwiązywania problemów zarówno dla użytkowników, jak i pracowników informatycznych.

Jeśli kupisz urządzenie, które ma iOS 14 lub Android 10 wstępnie załadowane, każda WLAN będzie traktowana jako nowa, więc spróbuje losowego adresu MAC dla każdego WLAN. Jeśli stowarzyszenie się nie powiedzie, to’S przypuszczalny* powrócić do spalonego Maca i spróbuj ponownie. Od tego’s nowe urządzenie, które nie’T wiele pomaga. Ilość zamieszania spowodowana podczas rozwiązywania problemów z urządzeniem, które użyło wielu adresów MAC podczas próby podłączenia i dostępu do sieci, zwiększy czas na rozwiązanie każdego wywołania problemów. To jest prezent, który będzie dawać administratorom sieci!

Mam nadzieję, że do tego momentu pytasz o wpływ i jak go złagodzić. Chciałbym, żeby była łatwa odpowiedź, ale nigdy nie ma. Najłatwiejszym rozwiązaniem jest poproszenie wszystkich, którzy kiedykolwiek wykorzystają twoją sieć, aby wyłączyć tę funkcję dla dowolnego zarządzanego przez siebie SSID. Choć to możliwe, to’S całkowicie niewykonalny. Uzyskanie 100% użytkowników do tego nigdy się nie wydarzy. Nawet jeśli masz zarządzanie urządzeniami mobilnymi (MDM) z każdym urządzeniem używającym go i wszystkie są podłączone po wdrożeniu, profile można wypchnąć, które wyłączają losowe adresy MAC. Możliwe, tak! Prawdopodobne… nie. To, co użytkownicy mogą zrobić w 100% przypadków, to zadzwoń do pomocy technicznej, kiedy mogą’t połącz. Wyobraź sobie obecny wolumen połączenia z biurkiem pomocy wykładniczo rosnącego w zależności od tego, gdzie urządzenia i użytkownicy wpadają na powyższy wykres w połączeniu ze zwiększonym czasem poświęconym każdemu połączeniu. Jest organizacją gotową do tego?

Teraz, gdy lepiej rozumiesz, dlaczego randomizowane adresy MAC możesz przeczytać więcej o wpływie na sieci i o tym, jak CommScope może pomóc w części 2 tego bloga.

*Poszukaj przyszłego bloga, gdy nowe telefony rozpoczną wysyłkę z tym nowym systemem operacyjnym wstępnie zainstalowanym.

Wyłącz losowy adres MAC

![]()

![]()

![]()

Wielu dostawców zaczęło korzystać z Prywatne (losowe) adresy MAC do łączenia się z każdą siecią. W niektórych przypadkach może być pożądane, aby wyłączyć prywatne (randomizowane) adresy MAC, aby uniknąć ponownego zarejestrowania urządzenia do użytku w sieci MSU.

Wybierz sprzedawcę z następującej listy:

Jabłko

Randomizowany adres MAC jest skonfigurowany dla każdej sieci:

iPhone, iPad lub iPod Touch

- otwarty Ustawienia App

- Wybierać Wi-Fi

- Wybierz przycisk informacji Obok sieci

- Wyłączyć Adres prywatny

Apple Watch

- otwarty Ustawienia App

- Wybierać Wi-Fi

- Wybierz nazwę sieci

- Wyłączyć Adres prywatny

Android

Randomizowany adres MAC jest skonfigurowany dla każdej sieci:

- otwarty Ustawienia App

- Wybierać Sieć i Internet

- Wybierać Wi-Fi

- Wybierz sieć do skonfigurowania

- Wybierać Zaawansowany

- Wybierać Prywatność

- Wyłączyć Randomizowany Mac

Okna

Randomizowany adres MAC jest skonfigurowany dla każdej sieci:

- Wybierz Początek przycisk

- Wybierać Ustawienia

- Sieć i Internet

- Wi-Fi

- Zarządzaj znanymi sieciami

- Wybierz sieć

- Wybierać Nieruchomości

- Wyłączyć „Użyj losowych adresów sprzętowych dla tej sieci”

![]()

![]()

- Zadzwoń do nas: (517) 432-6200

- Informacje kontaktowe

- Oświadczenie o prywatności

- Dostępność witryny

- Zadzwoń do MSU: (517) 355-1855

- Odwiedzać: MSU.Edu

- MSU jest pracodawcą afirmatywnym, równorzędnym.

- Spartanie będą.

- © Michigan State University