Jak wiedzieć, czy Twój laptop szkolny zainstalował oprogramowanie szpiegujące

Pamiętaj o skandalu „WebCamgate”, który doprowadził do Robbins V. Federalny dystrykt szkolny Merion Federalny? Cóż, zakończyło się to, że szkoła zapłaciła oszałamiającą osadę w wysokości 610 000 $, aby rozstrzygnąć ten pozew, po tym, jak potajemnie szpiegowali uczniów w zakresie prywatności swoich domów.

Czy szkoła może zobaczyć, co robisz na ich laptopie, gdy jest połączony z domem Wi -Fi?

Mam szkolnego laptopa, każdy uczeń dostaje jeden, a także zabiera go do domu do pracy. Czy widzą witryny, które masz, gdy używasz Wi -Fi w domu?

126K 55 55 Złote odznaki 293 293 Srebrne odznaki 328 328 Brązowe odznaki

zapytał 21 stycznia 2017 o 5:05

User136995 User136995

41 1 1 Złota odznaka 1 1 srebrna odznaka 2 2 brązowe odznaki

Tak, moga. Istnieje wiele sposobów śledzenia tych informacji. Podobnie istnieje wiele sposobów, aby zapobiec ich śledzeniu tych informacji. Google (Linux Live CD)

23 stycznia 2018 o 14:06

5 odpowiedzi 5

Nie ma wystarczających informacji, aby udzielić jasnej odpowiedzi, ale mogę ci to powiedzieć.

Szkoły zwykle mają wstępnie zainstalowane oprogramowanie do śledzenia laptopów i utrzymywania ich z synchronizacją z siecią szkolną. Dzięki temu oprogramowaniu mogą potencjalnie zdalnie zarejestrować historię przeglądania (nawet jeśli jesteś w innej sieci), ale to nie jest prawdopodobne. Najbardziej prawdopodobnym sposobem, w jaki mogliby z łatwością śledzić historię przeglądania z tego komputera, jest to, czy byłeś w sieci szkoły. Sieć szkoły najprawdopodobniej ma zaawansowany system, dzięki czemu może obsługiwać zaporę ogniową, która może blokować niektóre strony internetowe, których szkoła nie uzna za odpowiednie. To powiedziawszy, najprawdopodobniej szkolna sieć miałaby rejestrowanie ruchu internetowego komputerów uczniów w tej sieci. Oprócz tej sieci jedynym sposobem, w jaki mogliby sprawdzić twoją historię, jest:

- Mają oprogramowanie, które zdalnie wysyła uczniów przeglądających historię (jak wspomniano wcześniej, mało prawdopodobne)

- Mają fizyczny dostęp do twojego komputera. (Pamiętaj, że nie będą potrzebować poświadczeń, jeśli komputer nie zostanie zaszyfrowany).

Podsumowując, że nie akceptowałbym niczego na szkolnym laptopie, którego nie chciałbyś, aby Twoja szkoła widziała. Jednak najprawdopodobniej nie będą oni wykopać, dopóki nie będą miały powodu (na przykład używanie dużej przepustowości w sieci szkolnej).

AKTUALIZACJA: Po zobaczeniu również, czy Twoja szkoła „może zobaczyć twój Facebook”, odpowiedź na to nie jest nie. Twoja szkoła nie może (korzystając z sieci) przeczytać wiadomości na czacie na Facebooku lub naprawdę wszystko, co robisz na Facebooku, ponieważ jest szyfrowana za pomocą SSL (Secure Socket Layer).

Jak wiedzieć, czy Twój laptop szkolny zainstalował oprogramowanie szpiegujące

Szkoły nie mogą prawnie szpiegować swoich uczniów za pośrednictwem laptopów lub kamer internetowych. Jednak zgłoszono kilka przypadków, w których szkoły lub uczelnie instalują oprogramowanie szpiegujące lub wymagają od rodziców umieszczania oprogramowania szpiegującego na urządzeniach dla dzieci.

Pamiętaj o skandalu „WebCamgate”, który doprowadził do Robbins V. Federalny dystrykt szkolny Merion Federalny? Cóż, zakończyło się to, że szkoła zapłaciła oszałamiającą osadę w wysokości 610 000 $, aby rozstrzygnąć ten pozew, po tym, jak potajemnie szpiegowali uczniów w zakresie prywatności swoich domów.

Spis treści

Władze ze szkoły zrobiły to za pośrednictwem kamer internetowych osadzonych w laptopach. Zrobiono potajemnie ponad 66 000 zdjęć.

Dlaczego szkoły instalują oprogramowanie szpiegujące na laptopach wydanych szkolnym

Laptopy wydane przez szkoe są często dostępne za wysoce subsydiowaną cenę, czasem nawet podawane za darmo. Przychodzą jednak z nierozwiązanymi pytaniami etycznymi i realnymi kosztami.

Niektóre oprogramowanie i programy zainstalowane w celu szpiegowania uczniów wysyłają swoje dane automatycznie do chmury i często bez ich wiedzy i zgody lub ich rodzin.

Taka technologia umożliwia także władzom szkolnym lub nauczycielom szpiegowania któregokolwiek z uczniów w kampusie, czy w domu, niezależnie od tego, czy korzystają z komputerów. Nauczyciele mogą zobaczyć, co uczniowie robią, przeglądając swoje ekrany bez ich wiedzy i zgody, ale mogą również zobaczyć, ile czasu uczniowie spędzają na określonych stronach internetowych lub zadaniach szkolnych.

Dyrektorzy szkoły mogą również oglądać ekrany laptopów nauczycieli i zobaczyć, ile czasu poświęcili na przeglądanie Internetu, witryn, które odwiedzają i wiele więcej.

Czy Twój laptop z wydanym przez szkołę ma na sobie oprogramowanie szpiegujące?

Zamiast czekać, aż dyrektor w Twojej szkole oskarży Cię o „niewłaściwe zachowanie” w domu, możesz sprawdzić własny komputer szkolny pod kątem oprogramowania szpiegowskim i usunąć go za pomocą kilku wskazówek, które podzielimy się z Tobą poniżej.

Sprawdź uruchamianie dowolnego oprogramowania szpiegującego lub podejrzanego oprogramowania

- Przejdź do paska wyszukiwania na komputerze i wpisz Msconfig i kliknij Konfiguracja systemu.

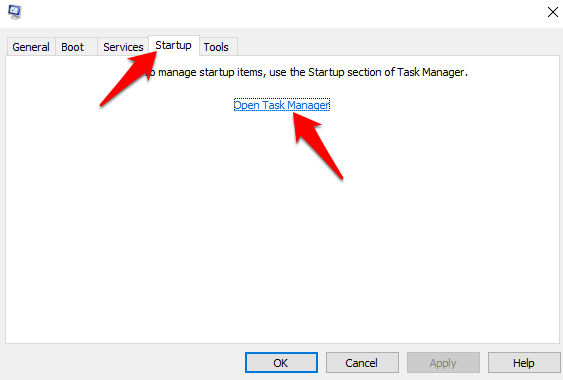

- Kliknij Karta Startup a następnie kliknij Otwórz menedżera zadań.

- Jeśli zobaczysz jakiś podejrzany program na liście elementów startupowych, wyłącz go lub usuń natychmiast.

- Sprawdź pliki systemowe pod kątem każdego złośliwego oprogramowania za pomocą aktualnego programu antywirusowego.

- Utrzymuj swój system operacyjny i wszystkie zainstalowane oprogramowanie na bieżąco z najnowszymi łatami i aktualizacjami bezpieczeństwa.

- Regularnie przejrzyj i dostosuj ustawienia prywatności na laptopie wydanym przez szkołę, aby upewnić się, że niechciane śledzenie lub monitorowanie jest wyłączone.

Postępując zgodnie z tymi krokami, możesz pomóc w ochronie prywatności i upewnić się, że laptop wydany przez szkołę jest wolny od oprogramowania szpiegowskim.

Jak wiedzieć, czy Twój laptop szkolny zainstalował oprogramowanie szpiegujące

Zapamiętaj “WebCamgate” skandal, który doprowadził do Robbins v. Federalny dystrykt szkolny Merion Federalny? Cóż, zakończyło się to, że szkoła zapłaciła oszałamiającą osadę w wysokości 610 000 $, aby rozstrzygnąć ten pozew, po tym, jak potajemnie szpiegowali uczniów w zakresie prywatności swoich domów.

Czy szkoła może zobaczyć, co robisz na ich laptopie, gdy jest połączony z domem Wi -Fi?

Mam szkolnego laptopa, każdy uczeń dostaje jeden, a także zabiera go do domu do pracy. Czy widzą witryny, które masz, gdy używasz Wi -Fi w domu?

126K 55 55 Złote odznaki 293 293 Srebrne odznaki 328 328 Brązowe odznaki

zapytał 21 stycznia 2017 o 5:05

User136995 User136995

41 1 1 Złota odznaka 1 1 srebrna odznaka 2 2 brązowe odznaki

Tak, moga. Istnieje wiele sposobów śledzenia tych informacji. Podobnie istnieje wiele sposobów, aby zapobiec ich śledzeniu tych informacji. Google (Linux Live CD)

23 stycznia 2018 o 14:06

5 odpowiedzi 5

Nie ma wystarczających informacji, aby udzielić jasnej odpowiedzi, ale mogę ci to powiedzieć.

Szkoły zwykle mają wstępnie zainstalowane oprogramowanie do śledzenia laptopów i utrzymywania ich z synchronizacją z siecią szkolną. Dzięki temu oprogramowaniu mogą potencjalnie zdalnie zarejestrować historię przeglądania (nawet jeśli jesteś w innej sieci), ale to nie jest prawdopodobne. Najbardziej prawdopodobnym sposobem, w jaki mogliby z łatwością śledzić historię przeglądania z tego komputera, jest to, czy byłeś w sieci szkoły. Sieć szkoły najprawdopodobniej ma zaawansowany system, dzięki czemu może obsługiwać zaporę ogniową, która może blokować niektóre strony internetowe, których szkoła nie uzna za odpowiednie. To powiedziawszy, najprawdopodobniej szkolna sieć miałaby rejestrowanie ruchu internetowego komputerów uczniów w tej sieci. Oprócz tej sieci jedynym sposobem, w jaki mogliby sprawdzić twoją historię, jest:

- Mają oprogramowanie, które zdalnie wysyła uczniów przeglądających historię (jak wspomniano wcześniej, mało prawdopodobne)

- Mają fizyczny dostęp do twojego komputera. (Pamiętaj, że nie będą potrzebować poświadczeń, jeśli komputer nie zostanie zaszyfrowany).

Podsumowując, że nie akceptowałbym niczego na szkolnym laptopie, którego nie chciałbyś, aby Twoja szkoła widziała. Jednak najprawdopodobniej nie będą oni wykopać, dopóki nie będą miały powodu (na przykład używanie dużej przepustowości w sieci szkolnej).

AKTUALIZACJA: Po zobaczeniu również, czy Twoja szkoła „może zobaczyć twój Facebook”, odpowiedź na to nie jest nie. Twoja szkoła nie może (korzystając z sieci) przeczytać wiadomości na czacie na Facebooku lub naprawdę wszystko, co robisz na Facebooku, ponieważ jest szyfrowana za pomocą SSL (Secure Socket Layer).

Jak wiedzieć, czy Twój laptop szkolny zainstalował oprogramowanie szpiegujące

Szkoły nie są’T prawnie pozwolono na szpiegowanie swoich uczniów za pośrednictwem laptopów lub kamer internetowych. Zgłoszono jednak kilka przypadków, w których szkoły lub uczelnie instalują oprogramowanie szpiegujące lub wymagają od rodziców, aby umieścić naczyń szpiegowskich na swoje dzieci’urządzenia s.

Zapamiętaj “WebCamgate” skandal, który doprowadził do Robbins v. Federalny dystrykt szkolny Merion Federalny? Cóż, zakończyło się to, że szkoła zapłaciła oszałamiającą osadę w wysokości 610 000 $, aby rozstrzygnąć ten pozew, po tym, jak potajemnie szpiegowali uczniów w zakresie prywatności swoich domów.

Spis treści

Władze ze szkoły zrobiły to za pośrednictwem kamer internetowych osadzonych w laptopach. Zrobiono potajemnie ponad 66 000 zdjęć.

Dlaczego szkoły instalują oprogramowanie szpiegujące na laptopach wydanych szkolnym

Laptopy wydane przez szkoe są często dostępne za wysoce subsydiowaną cenę, czasem nawet podawane za darmo. Przychodzą jednak z nierozwiązanymi pytaniami etycznymi i realnymi kosztami.

Niektóre oprogramowanie i programy zainstalowane w celu szpiegowania uczniów wysyłają swoje dane automatycznie do chmury i często bez ich wiedzy i zgody lub ich rodzin.

Taka technologia umożliwia także władzom szkolnym lub nauczycielom szpiegowania któregokolwiek z uczniów w kampusie, czy w domu, niezależnie od tego, czy oni’ponownie za pomocą komputerów. Nauczyciele mogą zobaczyć, co uczniowie robią, przeglądając swoje ekrany bez ich wiedzy i zgody, ale mogą również zobaczyć, ile czasu uczniowie spędzają na określonych stronach internetowych lub zadaniach szkolnych.

Dyrektorzy szkoły mogą również oglądać nauczycieli’ Ekrany laptopów i zobacz, ile czasu oni’spędził na przeglądaniu Internetu, odwiedzających witrynach i dużo więcej.

Czy Twój laptop z wydanym przez szkołę ma na sobie oprogramowanie szpiegujące?

Zamiast czekać, aż dyrektor w Twojej szkole oskarży cię “niewłaściwe zachowanie” W domu możesz sprawdzić własny komputer szkolny pod kątem oprogramowania szpiegowskim i usunąć go za pomocą kilku wskazówek’Podziel się z Tobą poniżej.

Sprawdź uruchamianie dowolnego oprogramowania szpiegującego lub podejrzanego oprogramowania

- Przejdź do paska wyszukiwania na komputerze i wpisz Msconfig i kliknij Konfiguracja systemu.

- Kliknij Karta Startup a następnie kliknij Otwórz menedżera zadań.

- Jeśli zobaczysz jakiś podejrzany program lub oprogramowanie’Sytuacja znacznej ilości komputera’S Pamięć, tymczasowo zakończ swoje procesy, a następnie uruchom wyszukiwanie online, aby potwierdzić, czy to, czy nie’S złośliwy. Jeśli tak, odinstaluj go.

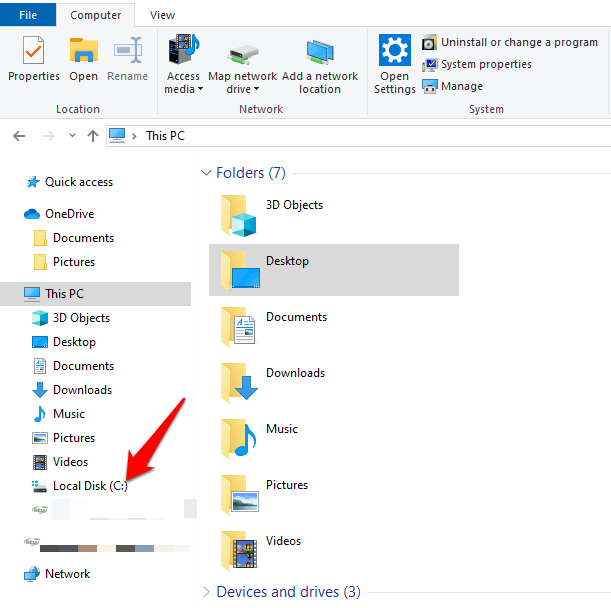

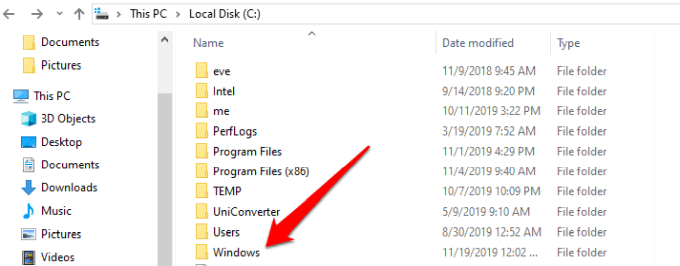

Sprawdź folder tymczasowy pod kątem oprogramowania

Folder tymczasowy pomaga komputera w łatwym wyświetlaniu witryny lub programu, ale złośliwe oprogramowanie często ukrywa się w folderze. Więc jeśli widzisz podejrzane pliki, usuń je.

- Zawsze możesz usunąć wszystko w folderze tymczasowym, aby upewnić się, że złośliwe oprogramowanie jest również usuwane. Po prostu zawiera dane tymczasowe, więc wygrał’naprawdę powoduje wszelkie znaczące szkody dla komputera’System S.

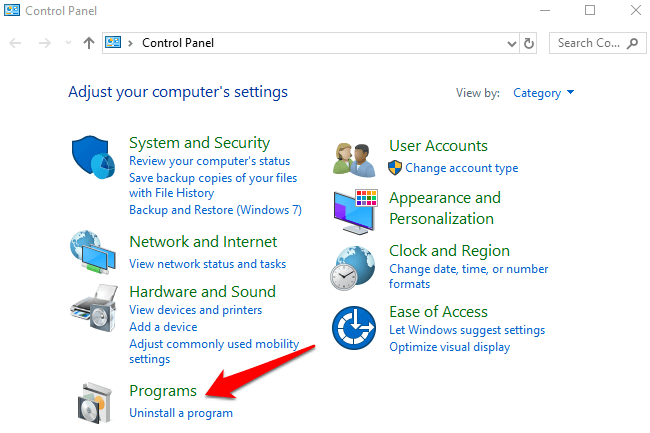

Sprawdź oprogramowanie szpiegujące z panelu sterowania

- Kliknij Start> Panel sterowania> Programy.

- Przewiń Programy Aby sprawdzić, czy tam’s każde nieznane oprogramowanie. Jezeli tam’jest dziwnym programem, możesz sprawdzić jego nazwę w wyszukiwarce, aby potwierdzić, czy to’jest legalny czy nie. Jeśli to’s Spyware, kliknij prawym przyciskiem myszy Odinstalowanie.

Uruchom skan antywirusowy lub anty-malware

Jeśli twój laptop ma silny program antywirusowy lub antywirusowy, uruchom skanowanie, aby mógł sprawdzić i wybrać dowolne złośliwe programy oraz skanować w poszukiwaniu oprogramowania szpiegującego obecne w systemie. Inne złośliwe oprogramowanie, takie jak zdalne trojany dostępu (szczury), keyloggery lub aplikacje VNC używane do szpiegowania, mogą być również odebrane przez skany.

Upewnij się, że oprogramowanie bezpieczeństwa’Narzędzie aktualizacji S ma najnowsze definicje, które pomaga zaktualizować definicje złośliwego oprogramowania dla udanego skanowania.

Użyj oprogramowania do usuwania upartych programów

Jeśli natkniesz się na uparte programy, które odmawiają usunięcia z menedżera programów, pobierz i instaluj oprogramowanie innych firm i uruchom go w trybie awaryjnym, aby odinstalować oprogramowanie szpiegujące lub monitorujące. Dobrym narzędziem do tego byłoby RevounInstaller lub PC Decapifier.

Wniosek

Jeśli dowiesz się, że laptop wydany przez szkołę jest używany do nielegalnego szpiegowania, jedną z najlepszych opcji, jakie masz po zebraniu solidnych dowodów, jest kontynuowanie roszczeń z policją.

Elsie jest pisarzem i redaktorem technologicznym, ze szczególnym naciskiem na system Windows, Android i iOS. Pisze o oprogramowaniu, elektronice i innych przedmiotach technicznych, a jej ostatecznym celem jest pomoc ludziom w użytecznych rozwiązaniach codziennych problemów technicznych w prostym, prostym i bezstronnym stylu. Ma stopień BCOM z marketingu i obecnie realizuje swoje magistra w zakresie komunikacji i nowych mediów. Przeczytaj pełną biografię Elsie

Subskrybuj na YouTube!

Czy podobała ci się ta wskazówka? Jeśli tak, sprawdź nasz kanał YouTube z naszej siostrzanej strony internetowej. Obejmujemy system Windows, Mac, oprogramowanie i aplikacje oraz mamy kilka wskazówek dotyczących rozwiązywania problemów i filmów. Kliknij przycisk poniżej, aby zasubskrybować!

Bezpieczeństwo w świecie K12

Twoim zadaniem jest ochrona szkoły, personelu i uczniów, zarówno cyfrowo, jak i fizycznie, i tak’S Nie jest to łatwe w dzisiejszych czasach’S Krajobraz połączony z Internetem.

Bezpieczeństwo w przestrzeni K12 jest bardziej skomplikowane niż kiedykolwiek, a szkoły są tak wysokiej wartości Cyberprzestępczości, jak szpitale i rządy. Dzielnice digitalizują wszystko, od tablic po pracę domową i chociaż wydruki nadal stanowią ponad połowę materiałów instruktażowych dla 67% dzielnic, twoje drukarki również są wrażliwe. Sieci oparte na chmurze, Wi-Fi na terenie kampusu i fizyczne zasoby szkolne wymagają różnych rodzajów bezpieczeństwa.

Na szczęście cyberbezpieczeństwo ewoluuje obok szkół, a istnieje wiele nowych i zaufanych narzędzi, które zapewniają bezpieczeństwo, od biometryki po zabezpieczenie przechowywania sprzętu komputerowego.

Ocena zagrożeń ochrony danych K12

Eksperci ds. Bezpieczeństwa cybernetycznego zgadzają się najsłabszy link do dziś’okręg szkolny’S Bezpieczeństwo jest takie samo jak zawsze – Humans. Twoi pracownicy i studenci, nieumyślnie lub nie, zawsze będą najsłabszym ogniwem w sieciach okręgowych. To’jest łatwiejszy niż myślisz, że zainstalowanie złośliwego oprogramowania na urządzeniu dostępu do rekordów szkolnych i siedzenie spustoszenia w systemie. Za 250 USD+rekordy studenckie sprzedają się za ponad 25 -krotnie wartość twojego numeru ubezpieczenia społecznego.

Personel musi być w pełni przeszkolony w zakresie rozpoznawania i proaktywnie zapobiegania wspólnym cyberatakom. Wspólne zagrożenia obejmują oszustwo phishingowe, albo telefonicznie lub e -mailem, do personelu ze złym aktorem udającym z biura okręgowego z prośbą o dane osobowe, które’s skorzysta z dostępu do danych szkolnych. Atak wewnętrzny może wynikać z pozostawienia urządzeń niezabezpieczonych, zapewniając bezpośredni dostęp do szkolnych rekordów.

Badanie Millennium Cohort wykazało, że jeden na 20 nastolatków zhakował komputer w swoim życiu, a szkoła jest prawdopodobnie celem’s gdzie spędzają większość dnia. Obciąża zasoby, jednocześnie zagrażając wrażliwych danych. Uczniowie mogą zainstalować złośliwy kod na dyskach USB, aby infiltrować swoją sieć od wewnątrz, uruchamiając oprogramowanie ransomware, górników kryptowalut, serwery gier i plików, boty DDOS i inne.

Budowanie bezpiecznego środowiska K12

Pozostanie na szczycie tych zagrożeń cyberbezpieczeństwa wymaga kompleksowej strategii IT. Tam’S Brak szybkiej poprawki, a wszystko, co połączone z Internetem jest ostatecznie celem. Szkoły są jeszcze większym celem ze względu na dużą pulę danych o wysokiej wartości.

Tutaj’S Jak zachować ochronę bez rozbiórki ciasnego budżetu.

1. Bezpieczne przechowywanie urządzenia

Żadna ilość bezpieczeństwa cybernetycznego ani interwencja IT nie może powstrzymać fizycznego kradzieży. Podczas gdy nadchodzące kroki będą chronić urządzenia szkolne i pracowników przed naruszeniem przez złośliwe oprogramowanie, potrzebujesz fizycznych rozwiązań bezpieczeństwa do pełnej ochrony 360 stopni.

Bezpieczne szafki ładujące, takie jak Kensington AC12, mają stojaki do naładowania do 12 urządzeń o 90 watach każdy. Blokowanie urządzeń mobilnych za tymi drzwiami odpornymi na manipulacje zapewnia wygodę bez poświęcania bezpieczeństwa. Zapewniamy również różnorodne zamki laptopów do zamykania stacji roboczych, podczas gdy nauczyciele są poza klasą. Tylko przez blokowanie urządzeń w bezpiecznej pamięci, ty’Zauważa znaczny wzrost bezpieczeństwa. Ponadto nasz bloker portów USB K67913WW utrzymuje nieautoryzowane napędowe napędowe napędy przed uszkodzeniem sieci.

2. Uwierzytelnianie dostępu

Tam’nie ma powodu, dla którego żaden z twoich nauczycieli lub uczniów ma dostęp do urządzeń szkolnych. Dostęp oparty na pozwoleniu ma kluczowe znaczenie dla blokowania informacji i powstrzymywania złośliwego oprogramowania. Biometryczne są kluczowym elementem uwierzytelniania opartego na uprawnieniu w środowisku K12, zapewniającym tokenizowane możliwości przeciwpomienne w sieci.

Zaawansowana technologia odcisków palców bezpiecznie przechowuje dane dotyczące odcisków palców dla szyfrowania kompleksowego (E2E) w transmisji. Umożliwia to technologię dziennika FIDO dla personelu i powstrzymuje studentów przed dostępem do urządzeń. Tam’nie ma powodu, o który powinieneś się martwić “Rozbijanie komputera mainframe” Za każdym razem, gdy nauczyciel odwraca się.

3. Monitorowanie na żywo

Oczywiście żadna ilość cyberbezpieczeństwa K12 nie może zastąpić wartości monitorowania w czasie rzeczywistym. Nigdy nie wiadomo, kiedy nastąpi zagrożenie bezpieczeństwa, a im szybciej odpowiesz, tym mniej szkód zostanie wyrządzone. W świecie hakowania termin “zero-dzień” jest używany do opisania aktywnego, nieskrępowanego cyberataku. Informacje są świeże, dostęp jest aktualny, a zagrożenie jest bardzo realne.

Monitorowanie sieci w czasie rzeczywistym zapewnia, że zobaczysz jakąkolwiek niezwykłą aktywność, jak tylko się to nastąpi, i możesz odpowiedzieć na identyfikację i usunięcie jak najszybciej. Od pierwszego dnia szkody są już wyrządzone, więc możesz’T pozwolić sobie na wahanie.

4. Dokumenty papierowe niszczenia

Bezpieczne przechowywanie dokumentów jest ważne, ale właściwe utylizację jest jeszcze bardziej. Różnorodne sprzęt do niszczenia papieru w całej szkole ułatwia nauczycielom i pracownikom niszczenie dokumentów zawierających poufne informacje, które mogą’być wrzuconym do zwykłego koszulki ściernej.

Niszczarka biurowa M150-HS zapewnia mikro-wycięte strzępy na maksymalnie 10 arkuszach (w tym zszywki i klipsy papierowe) w rozmiarze 6-galonów’jest łatwy do ukrycia pod głównym dyrektorem’s lub administrator’biurko. M6000 unosi stawkę z 21-galonowym koszem oraz opatentowaną automatyczną karmieniem i zamkiem, które pozwala odejść.

5. Trening użytkownika

Szkolenie jest niezbędne do naprawy sieci’S OBSŁUGIE LINK BEZPIECZEŃSTWA – Ludzie. Najlepsze praktyki i powtarzalne, udokumentowane procesy muszą być wprowadzone w dzielnicy, aby zapewnić, że każdy dyrektor, nauczyciel i asystent postępuje zgodnie z ujednoliconym procesem. Kiedy pojawią się zagrożenia cyberbezpieczeństwa, komunikowanie się z personelem jak najszybcie.

Nauczyciel klikający złośliwy link lub dostęp do bezpiecznych serwerów z niezabezpieczonych urządzeń może zagrozić integralności danych. Poświęcenie czasu, pieniędzy i zasobów na ciągłe uczenie się to najwyższy zwrot z inwestycji’Zrobić ten semestr.

K12 Cyberbezpieczeństwo w latach 2020

Cyberbezpieczeństwo w ciągu następnej dekady jest coraz bardziej skomplikowane, a pozostanie bezpieczne będzie wymagało czujności i wysokiej jakości narzędzi. Mamy narzędzia, aby zapewnić bezpieczeństwo okręgu szkolnego przed wszystkimi manierstwem zagrożeń danych, zarówno fizycznych, jak i cyfrowych.

Kensington rozumie unikalne potrzeby bezpieczeństwa szkół K12 w porównaniu z firmami, rządem, szpitalem i innymi organizacjami. Skontaktuj się z jednym z naszych menedżerów kont edukacyjnych, aby dowiedzieć się więcej o tym, jak instalujemy rozwiązania, aby zabezpieczyć Twoich uczniów’ przyszły.

Szkoły K12 – w jaki sposób specjaliści mogą pomóc wzmocnić bezpieczeństwo w Internecie

W miarę jak społeczeństwo staje się coraz bardziej zależne od technologii, liczba naruszeń danych i cyberataków nadal rośnie również. Właśnie dlatego branże wszystkich typów koncentrują swoją uwagę na bezpieczeństwie sieci.

Jedną z rosnących społeczności doświadczających potrzeby cyberbezpieczeństwa jest edukacja K-12. Szkoły coraz bardziej zwracają się do technologii do celów operacyjnych, testowania i ulepszania wrażeń w klasie. Departament Edukacji zaleca, aby szybki dostęp szerokopasmowy i łączność bezprzewodowa były najważniejsze dla okręgów szkolnych. Educations Superhighway.Org kładzie również silny nacisk na szybki łącznik szerokopasmowy, mówiąc, że jest to klucz do poprawy u.S. szkoły’ Ranking w gotowości technologicznej, która jest obecnie 16. w porównaniu z innymi narodami rozwiniętymi. Te postępy w technologii wiążą się z zwiększonym zagrożeniem dla bezpieczeństwa.

Wraz z tymi zagrożeniami zwiększona liczba urządzeń osobistych na kampusach zarówno studentów, jak i wykładowców wymaga potrzeby BYOD (lub przyniesienie własnego urządzenia) w kampusie, zapewniając, że wszystkie te urządzenia są bezpieczne i wygrane’T zaszkodzić szkoły’Sieć s.

Niestety, nawet wraz z rosnącym wykorzystaniem technologii, szkoły nadal nie są’T odpowiednio przygotowany do zapobiegania lub odbijania potencjalnych problemów związanych z bezpieczeństwem sieciowym. Wynika to głównie z braku personelu, budżetu i zasobów w celu zapewnienia, że sieci są zawsze chronione.

Zamiast zatrudniania osoby IT na personel, systemy szkolne zwracają się do zlecanych specjalistów ds. Bezpieczeństwa sieci’kołysać. Outsourcing tych zadań stanowi realną alternatywę dla szkół, które chcą obniżyć koszty kosztów i zarządzania siecią. Jednocześnie outsourcing daje spokój administratorów i wykładowców, którzy potrzebują doświadczonych specjalistów do zarządzania swoją siecią.

Specjaliści ds. Bezpieczeństwa sieci są dobrze zorientowani we wszystkich rzeczach związanych z ochroną Twojej sieci. Szkoły powinny rozważyć współpracę ze specjalistą w sprawach dotyczących:

- Ochrona danych zastrzeżonych – Specjaliści będą monitorować przepływ informacji za pośrednictwem sieci, sprawdzają wykorzystanie przepustowości i uniemożliwić nieautoryzowanym użytkownikom dostęp do poufnych informacji.

- Ustawienie odpowiednich zasad użytkowania infrastruktury IT – Specjaliści opracowują i wdrażają protokoły bezpieczeństwa w sieci komputerowej.

- Budowanie niestandardowych bezpieczeństwa dla swojej szkoły’S Specjalna sieć – Specjalista zbierze szkołę’S Cele sieciowe i stworzą wydajny i skuteczny plan niestandardowy, który pasuje do szkoły’S specyficzne potrzeby bezpieczeństwa IT.

- Edukowanie pracowników i studentów na temat sposobów bezpieczeństwa sieci – Specjaliści pomogą w połączeniu zaleceń, aby najlepiej edukować pracowników i studentów w zakresie zagrożeń i ryzyka związanych z bezpieczeństwem sieci.

Poniżej znajduje się kilka przykładów wielu sposobów, w jakie dostawcy mogą pomóc w systemach szkolnych.

Opracowanie strategii planowania sieci, które zapewniają bezpieczeństwo systemu

Dzisiaj’S Nowoczesne sale lekcyjne polegają na niezawodności sieci, ale administratorzy napotykają znaczne przeszkody, jeśli chodzi o zapewnienie tej udogodnień. Szkoły muszą stworzyć strategię sieciową, która będzie się skalować w miarę wzrostu potrzeb technologicznych, a w klasie stają się coraz bardziej połączone i zdigitalizowane. Opracowanie planu dostosowania się do tych zmian może być trudne, ale specjaliści mają duże doświadczenie w tym obszarze i mogą pomóc w wprowadzeniu planu, który najlepiej odpowiada dla twojego systemu szkoły lub szkolnej.

Grossmont Union High School District w Kalifornii składa się z dziewięciu szkół średnich i 18 000 uczniów. System szkolny przechodzi poważne przejście, aby przenieść klasy do bardziej cyfrowego środowiska uczenia się. Aby uwzględnić zmianę, dzielnica jest połączona za pośrednictwem WAN, umożliwiając wszystkim studentom i wykładowcom dostęp do szybkich Internetu i interaktywnych aplikacji do nauki cyfrowej.

Chociaż przejście do tego rodzaju nowoczesnej klasy jest ekscytujące, przejście może wiązać się z potencjalnymi zagrożeniami bezpieczeństwa, jeśli nie jest właściwie wdrożone. Aby wesprzeć te wysiłki dla Twojej szkoły, współpracuj ze specjalistą, aby upewnić się’ponownie wdrażanie tego rodzaju wysiłków skutecznie i bezpiecznie. Specjaliści zapewnią, że Twoje sieci będą niezawodne i skonfigurują metodyczne i praktyczne ulepszenia, które będą miały miejsce z czasem, aby Ty’nie przeciążać systemu ani nie ryzykować wyłączania sieci.

Wzmacniając bezpieczeństwo poprzez obronę przed cyberatakami

Istnieje wiele czynników, które mogłyby przyczynić się do zamknięcia sieci, ale cyberataki stanowią ciągłe zagrożenie, o których systemy szkolne muszą być świadomi. W szczególności ataki od zaprzeczenia usług (DDOS) są coraz większe troski o administratorów szkół. Atak DDOS jest próbą uczynienia usługi online niedostępną poprzez przytłoczenie jej ruchem z wielu źródeł. To nie tylko zagraża czasowi aktualizacji i niezawodności, ale może potrwać godziny, tygodnie, a nawet miesiące, aby ponownie uruchomić sieć w pierwotnym stanie. Te opóźnienia mogą spowodować zakłócenia uczenia się i mogą wpłynąć na szkołę’jest reputacją lub potencjałem uzyskania finansowania.

Aby uniknąć tych ataków, opracuj bliskie relacje z usługodawcą sieciowym, który może pomóc Ci przekierować ruch na witrynach, jeśli nastąpi atak.

Specjaliści ds. Bezpieczeństwa sieci mogą pomóc w opracowaniu zasad bezpieczeństwa IT, które określają protokoły bezpieczeństwa do wdrażania w szkole. Protokoły te pomagają w łagodzeniu cyberataku, a także w planach reagowania na incydenty.

Specjaliści upewniają się, że Twoja sieć jest stale bezpieczna, utrzymując na najważniejszym poziomie zabezpieczenia sprzętu, oprogramowania i bezpieczeństwa. Inicjatywy te obejmują:

- Korzystanie z zapory do swojej szkoły’S połączenie internetowe

- Instalowanie, używanie i regularne aktualizowanie oprogramowania anty-malware, antywirusowe i antyspyware na każdym komputerze w szkole

- Ciągłe monitorowanie systemów w celu wykrywania potencjalnych problemów

Jak widać, dostawcy usług internetowych i zarządzanych’t tylko tam, aby współpracować z tobą w zakresie rozwiązań głosowych, internetowych i telewizyjnych. Ponieważ edukacja K-12 trwa do świata cyfrowego, wzrasta znaczenie niezawodnych, bezpiecznych sieci. Współpracowanie ze specjalistami pozwala szkołom osiągnąć swoje cele edukacyjne bez martwienia się o ryzyko związane z epoką cyfrową.

Aby uzyskać więcej informacji na temat tego, jak Cox Business może pomóc w zabezpieczeniu sieci, odwiedź:

Dyrektor wykonawczy marketingu w Cox Business

Lisa jest dyrektorem wykonawczym marketingu w Cox Business, gdzie ona’odpowiedzialne za definiowanie, prowadzenie i wiodą krajowej strategii marketingowej i programów dla kluczowych segmentów, branż i kanałów sprzedaży, w tym przedsiębiorstwa i kanałów pośrednich i przewoźników.

Najnowsze posty Lisa Majdi (patrz All)

- 6 Najlepsze praktyki dla cyberbezpieczeństwa K -12 w celu ochrony szkół – 7 lutego 2023

- Metaverse, Web 3.0 i przyszłość technologii biznesowej – co Twoja firma musi teraz wiedzieć – 11 stycznia 2023

- Jak wykorzystać chmurę, aby zwiększyć transformację cyfrową i osiągnąć cele biznesowe – 17 sierpnia 2022