Pobierz zaporę DNS: niezawodna i wydajna ochrona złośliwego oprogramowania dla iPhone’a

Pobierz najlepszą ochronę złośliwego oprogramowania dla iPhone’a i spraw, aby Twoje życie cyfrowe są bezpieczniejsze już dziś!

403 Błąd

Dystrybucja Amazon Cloudfront jest skonfigurowana tak, aby blokować dostęp z twojego kraju. W tej chwili nie możemy połączyć się z serwerem dla tej aplikacji lub strony internetowej. Może być zbyt duży ruch lub błąd konfiguracji. Spróbuj ponownie później lub skontaktuj się z właścicielem aplikacji lub witryny.

Jeśli dostarczasz treści klientom za pośrednictwem Cloudfront, możesz znaleźć kroki w celu rozwiązania problemów i pomożesz zapobiec temu błędowi, przeglądając dokumentację CloudFront.

Wygenerowany przez CloudFront (CloudFront) Identyfikator żądania: 0bWO0QLALTQOFAQNJZ2QFCCWJ9LCJOSXPLYIXWXXQD7PXAF3TY225Q ==

Pobierz zaporę DNS: niezawodna i wydajna ochrona złośliwego oprogramowania dla iPhone’a

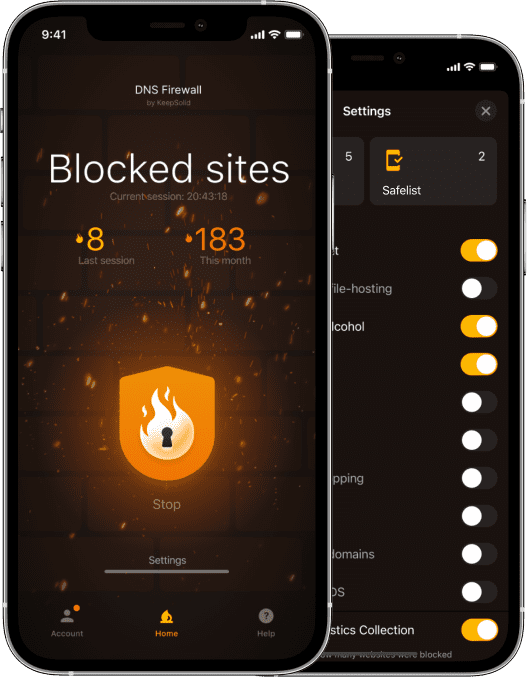

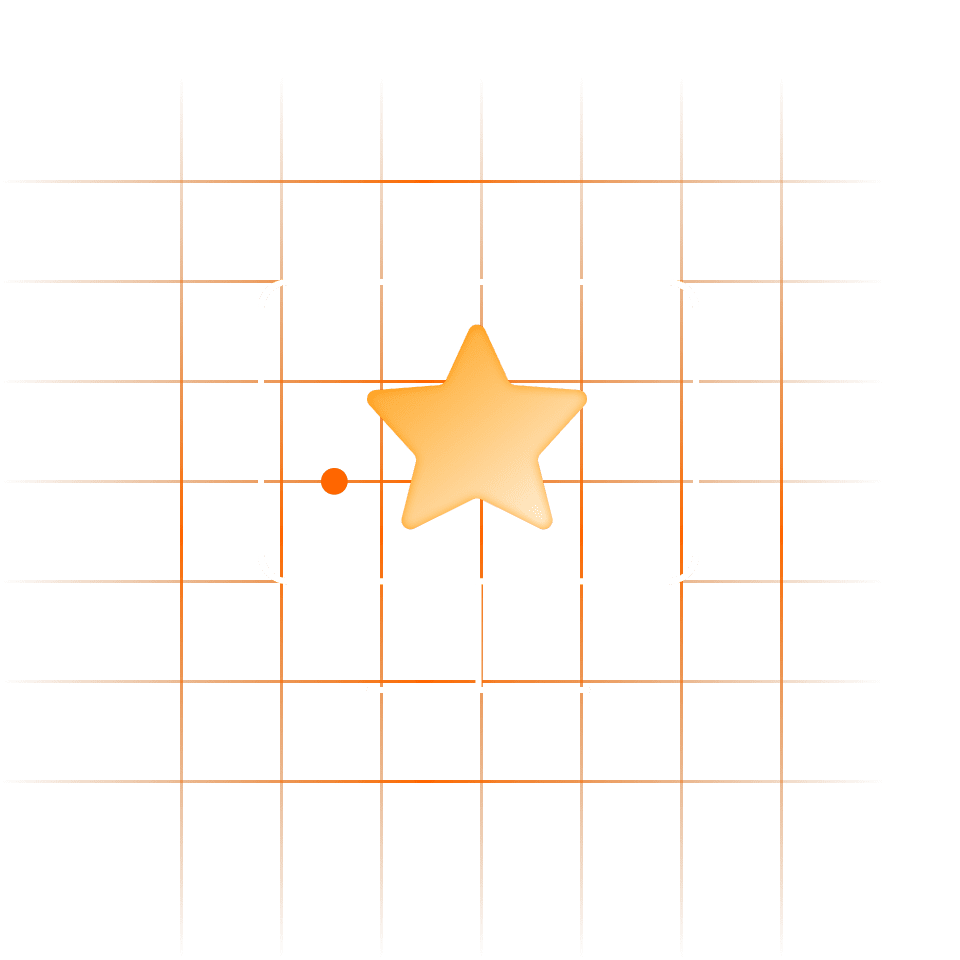

Musisz szukać odpowiedzi na temat ochrony danych i zachować bezpieczeństwo w Internecie podczas surfowania w Internecie – przyszedłeś we właściwe miejsce! DNS Firewall broni zarówno iPhone’a, jak i iPada z zakażenia złośliwego oprogramowania, blokuje podejrzane strony internetowe, zapobiega próbom phishing i filtruje nieodpowiednie treści, takie jak hazard, fałszywe wiadomości, witryny dla dorosłych i Whatnot.

Pobierz najlepszą ochronę złośliwego oprogramowania dla iPhone’a i spraw, aby Twoje życie cyfrowe są bezpieczniejsze już dziś!

iOS 12.1 lub nowszy / Apple ID dla zakupów w aplikacji

Notatka: Firewall DNS jest również dostępny w ramach pakietu bezpieczeństwa Monodefense®.

Ciesz się bezpiecznym i wygodnym przeglądaniem z naszą najlepszą ochroną złośliwego iPhone’a

Unikaj niepożądanych treści

Pobierz naszego wyskakującego blokera iOS i zacznij przeglądać sieć bez żadnych przeszkód na swój sposób. Dzięki regularnym aktualizacjom bazy danych DNS Firewall dąży do stale rosnącej liczby witryn hazardowych, usług dla dorosłych i reklam. Pobierz tę aplikację na urządzeniu iOS i pozbądź się irytujących powiadomień, blokuje wyskakujące okienka na iPhonie i odfiltruj nieodpowiednie treści w ciągu kilku sekund!

Zapobiegaj atakom phishingowym

Ponieważ jesteśmy na tej samej stronie, witryny phishingowe próbują ukraść poświadczenia konta, hasła i inne poufne informacje, oszukując Cię do wierzenia, że jesteś na oryginalnej stronie. Należy zauważyć, że możesz lądować na miejscach phishingowych nie tylko podążając za adresem URL phishing.

Filtruj podejrzany ruch DNS

DNS Firewall przez Keepsolid filtruje Twój ruch w czasie rzeczywistym, przechwytuje rozdzielczość DNS ze znanych stron internetowych, a tym samym utrzymuje urządzenie wolne od złośliwego oprogramowania. Ale czy iPhone potrzebuje ochrony złośliwego oprogramowania? Oczywiście tak, tak. Nasz złośliwy bloker oprogramowania ma na celu ochronę danych przed stratą i nieautoryzowanym dostępem.

3 proste kroki, aby rozpocząć zaporę DNS

Utwórz niestandardową listę zablokowanych witryn

Włącz połączenie DNS i popraw bezpieczeństwo online

Miej jakieś pytania w kontakcie z naszą najlepszą aplikacją do ochrony odszkodowania iPhone’a? Skontaktuj się z naszym przyjaznym zespołem obsługi klienta za pośrednictwem [e -mail chroniony] .

Najważniejsze korzyści z naszego złośliwego blokera dla iPhone’a

Funkcja filtrowania URL

DNS Firewall implementuje technologię filtrowania adresów URL, która zaprzecza dostępowi do stron internetowych i usług online, które wcześniej były blokowane. Nasz adres URL i złośliwe oprogramowanie dla iPhone’a zapewnia około 10 różnych kategorii witryn, które możesz zablokować. Możesz także dostosować własną listę zablokowanych zasobów.

7-dniowy bezpłatny proces

Zastanawiam się, jak pozbyć się złośliwego oprogramowania na iPhone? Mamy dla Ciebie dogodną ofertę! Wypróbuj Firewall DNS przez 7 dni za darmo, odkryj wszystkie jego cechy premium, a następnie zdecyduj. Na dodatek, keepsolid inc. Zapewnia 30-dniową gwarancję zwrotu pieniędzy, więc masz 37 dni na sprawdzenie wszystkiego.

Ochrona wszystkich urządzeń

DNS Firewall to wieloplatformowa usługa ochrony złośliwego oprogramowania. Dlatego nie ma znaczenia, czy masz iPhone’a, Samsung, czy jakikolwiek inny smartfon. Możesz je zabezpieczyć! To samo jest wyposażone w komputery i laptopy: chroń swoje Mac, Lenovo, Acer, Dell, HP i tak dalej bez kłopotów.

Kliknięcie linku phishingowego na iPhonie nie jest już problemem

O nie! Kliknąłem link phishingowy na moim iPhonie. Co powinienem zrobić?

Nie ma żadnych specjalnych kroków, które musisz podjąć. Wystarczy zamknąć stronę internetową phishing i usuń aplikacje lub pliki (jeśli ty’Pobrano dowolne).

Chyba że Ty’VE dostarczył swój adres e -mail, hasło lub szczegóły karty; Jeśli tak, jak najszybciej zmień naruszenia haseł. Możesz również skontaktować się z bankiem, aby ustawić nowy kod PIN i zablokować kartę.

Jednak z włączoną zaporą DNS, twój strażnik nigdy nie upada! Więc nie’T muszę się martwić. Dzięki naszemu najwyższej klasy blokerze złośliwego oprogramowania dla iPhone’a, poznajesz phishing i złośliwe strony przed wyrządzaniem jakichkolwiek szkód. Pobierz go teraz na iPhonie i przekonaj się sam!

Microsoft Defender dla punktu końcowego na iOS

Microsoft Defender dla punktu końcowego na iOS oferuje ochronę przed phishingiem i niebezpiecznymi połączeniami sieciowymi ze stron internetowych, e -maili i aplikacji. Wszystkie alerty będą dostępne za pośrednictwem pojedynczej szklanki w portalu Microsoft 365 Defender. Portal daje zespoły bezpieczeństwa scentralizowane spojrzenie na zagrożenia na urządzeniach iOS wraz z możliwymi do sprawdzonymi spostrzeżeniami do zbadania i reagowania na incydenty.

Pytania:

1. Co to jest zapora DNS?

DNS Firewall to aplikacja na iPhone’a, która zapewnia niezawodną i wydajną ochronę złośliwego oprogramowania, blokowanie podejrzanych stron internetowych, zapobieganie próbom phishingowym i filtrowaniu nieodpowiednich treści.

2. Jakie są wymagania dotyczące korzystania z zapory ogniowej DNS?

iOS 12.1 lub nowszy oraz identyfikator Apple dla zakupów w aplikacji wymagane są do użycia zapory DNS.

3. Jakie inne usługi oferują zapora DNS?

Firewall DNS jest również dostępny w ramach pakietu bezpieczeństwa Monodefense®.

4. Jak zapora DNS pomaga uniknąć niepożądanych treści?

DNS Firewall zapewnia wyskakujące okienko iOS, które filtruje irytujące powiadomienia, blokuje wyskakujące okienka na iPhonie i filtruje nieodpowiednie treści.

5. Jak zapora DNS zapobiega atakom phishingowym?

DNS Firewall przechwytuje Resolution DNS ze znanych witryn z miglicznymi stronami, uniemożliwiając użytkownikom lądowanie na stronach phishingowych i ochronę poświadczeń konta i informacji poufnych.

6. Jak DNS Firewall Filtr Suspicious DNS Ruch?

DNS Firewall filtruje ruch w czasie rzeczywistym i blokuje rozdzielczość DNS ze znanych witryn internetowych, utrzymując urządzenia wolne od złośliwego oprogramowania.

7. Jakie są kroki, aby zacząć z zaporą DNS?

Kroki, aby zacząć od DNS Firewall to: 1) Utwórz niestandardową listę zablokowanych stron, 2) Włącz połączenie DNS i 3) Popraw bezpieczeństwo online.

8. Jakie są najlepsze zalety zapory DNS?

Najważniejsze korzyści z zapory DNS obejmują filtrowanie adresów URL, 7-dniową bezpłatną próbę i ochronę wszystkich urządzeń.

9. Jak DNS Firewall wdraża filtrowanie adresów URL?

Firewall DNS odmawia dostępu do stron internetowych i usług online, które są na liście bloków, zapewniając około 10 różnych kategorii witryn, które możesz zablokować. Możesz także dostosować własną listę zablokowanych zasobów.

10. Czy istnieje bezpłatna próba dla zapory DNS?

Tak, DNS Firewall oferuje 7-dniową bezpłatną próbę dla użytkowników do odkrycia wszystkich swoich funkcji premium przed dokonaniem zakupu.

11. Czy zapora ogniowa DNS może chronić urządzenia inne niż iPhone’y?

Tak, DNS Firewall to wieloplatformowa usługa ochrony złośliwego oprogramowania, której można używać na różnych smartfonach, komputerach i laptopach.

12. Co powinienem zrobić, jeśli kliknąłem link phishingowy na moim iPhonie?

Jeśli kliknąłeś link phishingowy na iPhonie, powinieneś zamknąć witrynę phishingową i usunąć pobrane aplikacje lub pliki. Jeśli podałeś jakieś poufne informacje, takie jak adres e -mail, hasło lub szczegóły karty, jak najszybciej zmień kompromisowe hasła i rozważ skontaktowanie się z bankiem, aby ustawić nowy kod PIN i zablokować kartę.

13. Czy DNS Firewall zapewnia ochronę przed phishingiem i niebezpiecznymi połączeniami sieciowymi na iOS?

Nie, DNS Firewall koncentruje się na ochronie złośliwego oprogramowania i filtrowaniu treści. W celu ochrony przed phishingiem i niebezpiecznymi połączeniami sieciowymi na iOS zaleca się Microsoft Defender dla punktu końcowego.

14. Czy Microsoft Defender dla punktu końcowego zapewnia scentralizowane monitorowanie zagrożeń dla iOS?

Tak, Microsoft Defender dla punktu końcowego oferuje scentralizowany widok zagrożeń na urządzeniach iOS za pośrednictwem portalu obrońcy Microsoft 365, umożliwiając zespołom bezpieczeństwa na badanie i reagowanie na incydenty.

15. Jak długo trwa gwarancja zwrotu pieniędzy dla zapory DNS?

DNS Firewall oferuje 30-dniową gwarancję zwrotu pieniędzy, zapewniając użytkownikom wystarczająco dużo czasu na wypróbowanie aplikacji i zdecydowanie, czy spełnia ich potrzeby.

Pobierz zaporę DNS: niezawodna i wydajna ochrona złośliwego oprogramowania dla iPhone’a

Pobierz najlepszą ochronę złośliwego oprogramowania dla iPhone’a i spraw, aby Twoje życie cyfrowe są bezpieczniejsze już dziś!

403 Błąd

Dystrybucja Amazon Cloudfront jest skonfigurowana tak, aby blokować dostęp z twojego kraju. W tej chwili nie możemy połączyć się z serwerem dla tej aplikacji lub strony internetowej. Może być zbyt duży ruch lub błąd konfiguracji. Spróbuj ponownie później lub skontaktuj się z właścicielem aplikacji lub witryny.

Jeśli dostarczasz treści klientom za pośrednictwem Cloudfront, możesz znaleźć kroki w celu rozwiązania problemów i pomożesz zapobiec temu błędowi, przeglądając dokumentację CloudFront.

Wygenerowany przez CloudFront (CloudFront) Identyfikator żądania: 0bWO0QLALTQOFAQNJZ2QFCCWJ9LCJOSXPLYIXWXXQD7PXAF3TY225Q ==

Pobierz zaporę DNS: niezawodna i wydajna ochrona złośliwego oprogramowania dla iPhone’a

Musisz szukać odpowiedzi na temat ochrony danych i zachować bezpieczeństwo w Internecie podczas surfowania w Internecie – przyszedłeś we właściwe miejsce! DNS Firewall broni zarówno iPhone’a, jak i iPada z zakażenia złośliwego oprogramowania, blokuje podejrzane strony internetowe, zapobiega próbom phishing i filtruje nieodpowiednie treści, takie jak hazard, fałszywe wiadomości, witryny dla dorosłych i Whatnot.

Pobierz najlepszą ochronę złośliwego oprogramowania dla iPhone’a i spraw, aby Twoje życie cyfrowe są bezpieczniejsze już dziś!

iOS 12.1 lub nowszy / Apple ID dla zakupów w aplikacji

Notatka: Firewall DNS jest również dostępny w ramach pakietu bezpieczeństwa Monodefense®.

Ciesz się bezpiecznym i wygodnym przeglądaniem z naszą najlepszą ochroną złośliwego iPhone’a

Unikaj niepożądanych treści

Pobierz naszego wyskakującego blokera iOS i zacznij przeglądać sieć bez żadnych przeszkód na swój sposób. Dzięki regularnym aktualizacjom bazy danych DNS Firewall dąży do stale rosnącej liczby witryn hazardowych, usług dla dorosłych i reklam. Pobierz tę aplikację na urządzeniu iOS i pozbądź się irytujących powiadomień, blokuje wyskakujące okienka na iPhonie i odfiltruj nieodpowiednie treści w ciągu kilku sekund!

Zapobiegaj atakom phishingowym

Ponieważ jesteśmy na tej samej stronie, witryny phishingowe próbują ukraść poświadczenia konta, hasła i inne poufne informacje, oszukując Cię do wierzenia, że jesteś na oryginalnej stronie. Należy zauważyć, że możesz lądować na miejscach phishingowych nie tylko podążając za adresem URL phishing.

Filtruj podejrzany ruch DNS

DNS Firewall przez Keepsolid filtruje Twój ruch w czasie rzeczywistym, przechwytuje rozdzielczość DNS ze znanych stron internetowych, a tym samym utrzymuje urządzenie wolne od złośliwego oprogramowania. Ale czy iPhone potrzebuje ochrony złośliwego oprogramowania? Oczywiście tak, tak. Nasz złośliwy bloker oprogramowania ma na celu ochronę danych przed stratą i nieautoryzowanym dostępem.

3 proste kroki, aby rozpocząć zaporę DNS

Utwórz niestandardową listę zablokowanych witryn

Włącz połączenie DNS i popraw bezpieczeństwo online

Miej jakieś pytania w kontakcie z naszą najlepszą aplikacją do ochrony odszkodowania iPhone’a? Skontaktuj się z naszym przyjaznym zespołem obsługi klienta za pośrednictwem [e -mail chroniony] .

Najważniejsze korzyści z naszego złośliwego blokera dla iPhone’a

Funkcja filtrowania URL

DNS Firewall implementuje technologię filtrowania adresów URL, która zaprzecza dostępowi do stron internetowych i usług online, które wcześniej były blokowane. Nasz adres URL i złośliwe oprogramowanie dla iPhone’a zapewnia około 10 różnych kategorii witryn, które możesz zablokować. Możesz także dostosować własną listę zablokowanych zasobów.

7-dniowy bezpłatny proces

Zastanawiam się, jak pozbyć się złośliwego oprogramowania na iPhone? Mamy dla Ciebie dogodną ofertę! Wypróbuj Firewall DNS przez 7 dni za darmo, odkryj wszystkie jego cechy premium, a następnie zdecyduj. Na dodatek, keepsolid inc. Zapewnia 30-dniową gwarancję zwrotu pieniędzy, więc masz 37 dni na sprawdzenie wszystkiego.

Ochrona wszystkich urządzeń

DNS Firewall to wieloplatformowa usługa ochrony złośliwego oprogramowania. Dlatego nie ma znaczenia, czy masz iPhone’a, Samsung, czy jakikolwiek inny smartfon. Możesz je zabezpieczyć! To samo jest wyposażone w komputery i laptopy: chroń swoje Mac, Lenovo, Acer, Dell, HP i tak dalej bez kłopotów.

Kliknięcie linku phishingowego na iPhonie nie jest już problemem

O nie! Kliknąłem link phishingowy na moim iPhonie. Co powinienem zrobić?

Nie ma żadnych specjalnych kroków, które musisz podjąć. Wystarczy zamknąć stronę internetową phishing i usuń aplikacje lub pliki (jeśli ty’Pobrano dowolne).

Chyba że Ty’VE dostarczył swój adres e -mail, hasło lub szczegóły karty; Jeśli tak, jak najszybciej zmień naruszenia haseł. Możesz również skontaktować się z bankiem, aby ustawić nowy kod PIN i zablokować kartę.

Jednak z włączoną zaporą DNS, twój strażnik nigdy nie upada! Więc nie’T muszę się martwić. Dzięki naszemu najwyższej klasy blokerze złośliwego oprogramowania dla iPhone’a, poznajesz phishing i złośliwe strony przed wyrządzaniem jakichkolwiek szkód. Pobierz go teraz na iPhonie i przekonaj się sam!

Microsoft Defender dla punktu końcowego na iOS

Microsoft Defender dla punktu końcowego na iOS oferuje ochronę przed phishingiem i niebezpiecznymi połączeniami sieciowymi ze stron internetowych, e -maili i aplikacji. Wszystkie alerty będą dostępne za pośrednictwem pojedynczej szklanki w portalu Microsoft 365 Defender. Portal zapewnia zespołom bezpieczeństwa scentralizowany widok zagrożeń na urządzeniach iOS wraz z innymi platformami.

Uruchomienie innych produktów ochrony punktu końcowego zewnętrznego obok Defender dla punktu końcowego na iOS może spowodować problemy z wydajnością i nieprzewidywalne błędy systemu.

Wymagania wstępne

Dla użytkowników końcowych

- Microsoft Defender dla licencji EndPoint przypisany do użytkowników końcowych aplikacji. Zobacz Microsoft Defender, aby uzyskać wymagania dotyczące licencji punktu końcowego.

- Dla zapisanych urządzeń:

- Urządzenia są rejestrowane za pośrednictwem aplikacji portalu Intune Company w celu egzekwowania zasad zgodności z urządzeniami intune. Wymaga to, aby użytkownik końcowy otrzymał licencję Microsoft Intune.

- Aplikacja Portal Intune Company można pobrać z Apple App Store.

Apple nie pozwala przekierowywać użytkowników na pobieranie innych aplikacji ze sklepu z aplikacjami, więc ten krok musi być wykonany przez użytkownika przed wejściem do Microsoft Defender dla aplikacji EndPoint.

- Urządzenia są zarejestrowane w Azure Active Directory. Wymaga to zalogowania użytkownika końcowego za pośrednictwem aplikacji Microsoft Authenticator.

Dla administratorów

- Dostęp do portalu Defender Microsoft 365.

- Dostęp do Microsoft Intune Administration Center, do:

- Wdrażaj aplikację do zapisanych grup użytkowników w Twojej organizacji.

- Skonfiguruj Microsoft Defender dla sygnałów ryzyka punktu końcowego w zasadzie ochrony aplikacji (MAM)

- Microsoft Defender dla EndPoint rozszerza teraz ochronę na dane organizacji w zarządzanej aplikacji dla osób, które nie korzystają z zarządzania urządzeniami mobilnymi (MDM), ale korzysta z Intune do zarządzania aplikacjami mobilnymi. Rozszerza to również wsparcie na klientów korzystających z innych rozwiązań zarządzania mobilnością przedsiębiorstw, jednocześnie korzystając z Intune do zarządzania aplikacjami mobilnymi (MAM).

- Ponadto Microsoft Defender dla punktu końcowego obsługuje już urządzenia, które są rejestrowane za pomocą Intune Mobile Device Management (MDM).

wymagania systemowe

- Urządzenie iOS z iOS 14.0 i powyżej. iPady są również obsługiwane.

- Urządzenie jest albo zapisane do aplikacji Portal Intune Company lub jest zarejestrowane w Azure Active Directory za pośrednictwem Microsoft Authenticator z tym samym kontem.

- Microsoft Defender dla punktu końcowego na iOS nie jest obsługiwany na urządzeniach bez użytkowników lub współdzielonych.

- Microsoft Defender dla punktu końcowego na iOS nie jest obecnie obsługiwany podczas korzystania z rejestracji użytkowników iOS.

Instrukcje Instalacji

Wdrożenie Microsoft Defender dla punktu końcowego na iOS można wykonać za pośrednictwem Microsoft Intune i obsługiwane są zarówno urządzenia nadzorowane, jak i bez nadzoru. Użytkownicy końcowi mogą również bezpośrednio zainstalować aplikację z Apple App Store.

- Aby uzyskać informacje na temat wdrażania na zarejestrowanych urządzeniach za pośrednictwem Microsoft Configuration Manager lub Intune, zobacz Microsoft Defender dla punktu końcowego na iOS.

- Informacje na temat korzystania z Defender do punktu końcowego w zasadzie ochrony aplikacji (MAM), patrz Polityka ochrony aplikacji, aby uwzględnić obrońcę sygnałów ryzyka punktu końcowego (MAM)

Zasoby

- Bądź na bieżąco z nadchodzącymi wydań.

- Przekaż informacje zwrotne za pośrednictwem systemu sprzężenia zwrotnego w aplikacji lub przez zunifikowaną konsolę bezpieczeństwa

Następne kroki

- Wdrażaj Microsoft Defender dla punktu końcowego na iOS za pośrednictwem Intune dla zapisanych urządzeń

- Skonfiguruj zasadę ochrony aplikacji tak, aby obejmowała obrońcę dla sygnałów ryzyka punktu końcowego (MAM)

- Skonfiguruj Microsoft Defender dla punktu końcowego w funkcjach iOS

- Skonfiguruj warunkowe zasady dostępu na podstawie oceny ryzyka urządzenia od Microsoft Defender dla punktu końcowego

- Podstawy zarządzania aplikacjami mobilnymi (MAM)

Czy iOS wymaga ochrony złośliwego oprogramowania?

Autor

- Robert Merkel wykładowca inżynierii oprogramowania, Monash University

Oświadczenie o ujawnieniu

Robert Merkel nie pracuje, nie konsultuje się, nie posiada finansowania ani nie otrzymuje finansowania żadnej firmy lub organizacji, która skorzystałaby z tego artykułu, i nie ujawnił żadnych istotnych przynależności poza ich nominację akademicką.

Wzmacniacz

Monash University zapewnia finansowanie jako partner założyciel rozmowy AU.

Podczas gdy Apple’S Mac OS X Reputacja doskonałego bezpieczeństwa w systemie Windows ma niewielkie podstawy techniczne, iOS (system operacyjny dla iPhone’ów i iPadów) to zupełnie inna historia. Jako takie, kiedy prawie ćwierć miliona kont Apple zostało niedawno zagrożonych przez złośliwe oprogramowanie, była to wielka niespodzianka dla wielu osób.

Do tej pory Apple było w stanie utrzymać iPhone’a i iPada prawie całkowicie wolne od złośliwego oprogramowania. Podczas gdy iOS złośliwe oprogramowanie – niektóre z nich najwyraźniej stworzone przez agencje wywiadowcze – istnieje tylko mniejszość użytkowników, że jest podatna na większość.

I aby być wrażliwym, najpierw musi być urządzenie iOS “JailBroken”.

iOS’S “więzienie” – lub umieścić go bardziej dyplomatycznie: to “Prywatny ogród” – jest u podstaw imponującego rekordu bezpieczeństwa. Ale ma to cenę, której niektórzy użytkownicy nie chcą zapłacić, a to naraża ich na większe ryzyko zhakowania.

Bezpieczeństwo iOS: Wymagane podpisy

Każde urządzenie iOS zawiera specjalny sprzęt i oprogramowanie zaprojektowane w celu zapewnienia, że można uruchomić tylko oprogramowanie autoryzowane przez Apple.

Każde oprogramowanie, które działa na urządzeniu iOS, w tym samym iOS, musi być cyfrowo “podpisane” przez Apple z prywatną połową dwuczęściowego cyfrowego “klucz”. Każde urządzenie iOS ma “publiczny” połowa klucza. Zanim jakimkolwiek oprogramowaniem będzie działać, telefon używa klucza publicznego, aby sprawdzić, czy podpis oprogramowania jest autentyczny i dotyczy oprogramowania faktycznie obecnego na urządzeniu. Jeśli oprogramowanie lub podpis zostałby zmodyfikowany, oprogramowanie nie uruchomi.

Ten podpis jest praktycznie niemożliwy do stworzenia bez dostępu do Apple’S KLUCZ prywatny. I do tej pory mechanizmy w iOS do sprawdzania podpisów były właściwie wodoszczelne, przynajmniej bez fizycznego podłączania telefonu z komputerem z kablem USB.

Powiązane mechanizmy pozwalają Apple ograniczyć pobraną aplikację z uruchamiania na urządzeniu iOS lub cofnąć pozwolenie na uruchomienie aplikacji w dowolnym momencie. W szczególności oznacza to, że korzystanie z nielegalnie skopiowanego oprogramowania jest niemożliwe na niezmodyfikowanym urządzeniu iOS.

Wszystkie aplikacje na Apple’S Apple jest podpisywane przez Apple. Te aplikacje są udostępniane w App Store dopiero po przejściu szeroko zakrojonego procesu weryfikacji według firmy’S Opublikowane wytyczne.

Podczas przechowywania złośliwego oprogramowania i innych form zastrzeżenia oprogramowania poza App Store jest głównym celem, wytyczne nakładają również ograniczenia komercyjne. Na przykład aplikacje subskrypcyjne muszą korzystać z Apple’S mechanizm płatności, na którym Apple zbiera 30% prowizji.

Ta praktyka przyciągnęła negatywny komentarz federalnego senatora USA Al Franken, który poprosił Federalną Komisję Handlu o zbadanie, co uważa za potencjalnie nielegalne zachowania antykonkurencyjne zgodnie z prawem USA.

Minkerers, piraci i mówcy języków obcych

Niektórzy użytkownicy iOS nie chcą zaakceptować ograniczeń nałożonych na nich przez Apple, a czasem aplikacjom autoryzowanym przez Apple, z różnych powodów. Aby obejść te ograniczenia, wykorzystują wady w iOS’S system bezpieczeństwa, aby zainstalować dodatkowe nieautoryzowane oprogramowanie przez pierwsze “Jailbreaking” ich urządzenie.

JailBrusing Urządzenie iOS wymaga programu takiego jak TAIG, który anonimowi programiści udostępnili bez żadnych kosztów. Użytkownik pobiera TAIG na komputer lub komputer Mac, łączy urządzenie iOS, a następnie uruchamia TAIG.

Oprócz umożliwienia użytkownikowi nieograniczonego dostępu do plików ukrytych za kulisami na urządzeniu iOS, TAIG instaluje “Menedżer pakietów” nazywany Cydia. Dzięki temu mogą instalować nowe aplikacje niezatwierdzone przez Apple, które są dostępne z różnych repozytoriów innych firm, a także “poprawki” Aby zmodyfikować istniejące aplikacje.

Niektóre z dodatkowych funkcji do pobrania za pośrednictwem Cydii zawiera poprawki, aby umożliwić łatwe zapisywanie zdjęć na kanale Instagram, modyfikując czcionki systemowe i ulepszone wejście języka chińskiego. Historycznie, Apple’S Stock IOS Chinese Celyboard jest gorsza od nieautoryzowanych klawiatur innych firm.

Może jednak’Tem odmówiono, że możliwość instalowania pirackiego oprogramowania jest również atrakcyjna dla niektórych użytkowników iOS. Wygląda na to, że był to zarówno upadek ofiar ostatniego hacka, jak i cel hakerów.

Złośliwe oprogramowanie było dystrybuowane jako “Koń trojański” Poprzez repozytoria (głównie pirackiego) oprogramowania dostępnego przez Cydię w Chinach (chociaż nie zarządzało go sama twórca Cydia). Po zainstalowaniu ukradł poświadczenia konta Apple użytkownika, który zainstalował złośliwe oprogramowanie.

To pozwoliło hakerom korzystać z tych kont do zakupu przedmiotów w App Store dla kogoś innego’s użycie. Złośliwe oprogramowanie można również wykorzystać do trzymania telefonu w celu okupu lub kradzieży informacji przechowywanych w chmurze na koncie Apple.

Komu ufasz?

Jako użytkownik znajduję Apple’postawa, że jest to najlepszy arbiter tego’jest dla mnie odpowiednie dla mojego urządzenia nieco irytujące. Ale ta polityka była również bardzo skuteczna w utrzymywaniu złośliwego oprogramowania z ekosystemu iOS, wszystko bez potrzeby inwestowania konsumentów w dodatkowe oprogramowanie przeciwbrabiczne.

Poza więzieniem na iOS ciężar trzymania złośliwego oprogramowania’S Telefon zawiera całkowicie użytkownika i ich osąd. To’S wirtualny dziki zachód, pełen banitów, którzy chcą wykorzystać nieostre.

Podczas gdy sympatyzuję z chińskimi użytkownikami obciążonymi nieefektywnym wkładem języka ojczystego, dla większości z nas’trudno to zobaczyć “Fajny” Animacje i inne nieautoryzowane aplikacje są warte ryzyka zakażenia złośliwym oprogramowaniem.