Uwolnij swoją firmę od ransomware z Chrome OS

Solidna ochrona przed oprogramowaniem ransomware (i wielu innych zagrożeń) wymaga wielu warstw obrony. National Institute of Standards and Technology (NIST) przedstawia pięć głównych funkcji w ramach bezpieczeństwa cybernetycznego, które służą jako główne filary dla udanego i kompleksowego programu bezpieczeństwa cyber. Poniżej znajdują się zalecenia NIST i przykłady, w jaki sposób nasze technologie chmurowe mogą pomóc w rozwiązaniu zagrożeń ransomware:

Streszczenie

Chrome OS to pierwsza platforma, która zapewnia domyślną ochronę przed ransomware. Dzięki wbudowanym proaktywnym środkom bezpieczeństwa, Chrome OS oferuje wiele warstw obrony, aby zabezpieczyć Twoją firmę. Postępując zgodnie z zaleceniami National Institute of Standards and Technology (NIST), Chrome OS może skutecznie zająć się zagrożeniami ransomware i zapewnić prywatność i bezpieczeństwo danych.

Kluczowe punkty

- Chrome OS oferuje solidną ochronę przed ransomware i innymi zagrożeniami poprzez wdrożenie wielu warstw obrony.

- Ramy bezpieczeństwa cybernetycznego przedstawione przez NIST zapewniają kompleksowe podejście do cyberbezpieczeństwa w każdej organizacji.

- Chrome OS zapewnia bezpieczne przeglądanie intuicyjnych ustawień prywatności.

- Funkcja „kontroli bezpieczeństwa” w Chrome powiadomi użytkowników o wszelkich zagrożonych hasłach lub niebezpiecznych rozszerzeniach, zapewniając bezpieczeństwo online.

- Użytkownicy mogą łatwo zarządzać ustawieniami prywatności w Chrome, w tym oczyszczanie historii przeglądania, zarządzanie plikami cookie i kontrolowanie uprawnień witryny.

- Chrome regularnie aktualizuje funkcje bezpieczeństwa w celu ochrony przed zagrożeniami phishingowymi i złośliwymi oprogramowaniem.

- Chrome oferuje szeroką gamę przydatnych funkcji, takich jak spersonalizowane kanały informacyjne i zarządzanie hasłami.

- Możliwości tłumaczenia i wyszukiwania Google zwiększają wrażenia użytkownika w Chrome.

- Chrome OS chroni przed złośliwym oprogramowaniem, blokując elementy wykonywalne i uruchamianie aplikacji tylko z zaufanych źródeł.

- Dane i pliki w systemie operacyjnym Chrome są automatycznie zapasowe do chmury, minimalizując ryzyko utraty danych z powodu ataków ransomware.

pytania

- W jaki sposób Chrome OS chroni przed ransomware?

Chrome OS zapewnia domyślną ochronę przed oprogramowaniem ransomware poprzez wdrożenie wielu warstw obrony. Automatycznie tworzy kopie zapasowe danych i plików do chmury, co czyni je odzyskiwaniem w przypadku ataku. Chrome OS blokuje również wykonywalne i uruchamia tylko aplikacje z zaufanych źródeł, zmniejszając ryzyko zakażeń złośliwego oprogramowania.

- Jakie są główne funkcje przedstawione w ramach cyberbezpieczeństwa przez NIST?

Ramy bezpieczeństwa cybernetycznego przedstawione przez NIST obejmują pięć głównych funkcji: identyfikuj, chronić, wykrywać, odpowiadać i odzyskać. Funkcje te służą jako podstawa kompleksowego programu bezpieczeństwa cybernetycznego w każdej organizacji.

- W jaki sposób ustawienia prywatności Chrome mogą pomóc w zapewnieniu bezpieczeństwa online?

Ustawienia prywatności Chrome umożliwiają użytkownikom skonfigurowanie swoich wrażeń z przeglądania zgodnie z ich potrzebami. Użytkownicy mogą wyczyścić swoją historię przeglądania, zarządzać plikami cookie i kontrolować uprawnienia witryny, takie jak dostęp do danych lokalizacji lub aparatu. Ustawienia te pomagają chronić dane osobowe i zapobiegać nieautoryzowanemu dostępowi do poufnych danych.

- W jaki sposób funkcja „kontroli bezpieczeństwa” w Chrome poprawia bezpieczeństwo?

Funkcja „kontroli bezpieczeństwa” w Chrome regularnie skanuje w poszukiwaniu zagrożonych haseł i niebezpiecznych rozszerzeń. W przypadku wykrycia jakiekolwiek luki, Chrome powiadomi użytkownika i zapewnia kroki w celu rozwiązania problemu. To proaktywne podejście pomaga użytkownikom utrzymać bezpieczną obecność w Internecie i zapobiegać potencjalnym naruszeniom bezpieczeństwa.

- Jakie są zalety regularnych aktualizacji bezpieczeństwa Chrome?

Chrome uwalnia aktualizacje bezpieczeństwa co sześć tygodni, upewniając się, że użytkownicy są chronione przed najnowszymi zagrożeniami, w tym atakami phishingowymi i złośliwymi oprogramowaniem. Te aktualizacje wzmacniają funkcje bezpieczeństwa Chrome OS i zapewniają użytkownikom bezpieczne środowisko przeglądania.

- Jakie dodatkowe funkcje oferują Chrome?

Oprócz środków bezpieczeństwa, Chrome oferuje różne funkcje, aby poprawić wrażenia użytkownika. Obejmują one spersonalizowane kanały informacyjne, zarządzanie hasłami, możliwości tłumaczenia i szybki dostęp do prognoz pogodowych i konwersji walut. Chrome ma na celu zapewnienie użytkownikom kompleksowego i intuicyjnego przeglądania.

- W jaki sposób Chrome OS chroni przed złośliwym oprogramowaniem?

Chrome OS chroni przed złośliwym oprogramowaniem poprzez blokowanie wykonywalnych i umożliwiając jedynie aplikacje z zaufanych źródeł, takich jak Google Play Store. Zapobiega to działaniu złośliwych aplikacji na urządzeniach z systemem operacyjnym Chrome. Ponadto Google Play chroni aplikacje do złośliwego oprogramowania przed ich pobraniem, zapewniając dodatkową warstwę ochrony.

- W jaki sposób Chrome OS tworzy kopie zapasowe danych i plików?

Chrome OS automatycznie tworzy kopie zapasowe danych użytkownika i plików do chmury. Oznacza to, że nawet jeśli nastąpi atak ransomware, dane można łatwo przywrócić z kopii zapasowej w chmurze. Chrome OS minimalizuje ilość danych przechowywanych lokalnie na urządzeniu, zmniejszając ryzyko utraty danych.

- Jaki jest koszt ataków ransomware dla firm?

Ataki ransomware mogą mieć znaczące konsekwencje finansowe dla firm. Według Sophos średni koszt na atak wynosi około 761 106 USD. Globalnie oczekuje się, że koszty ataków ransomware przekroczy 20 miliardów dolarów w 2021 r., Co podkreśla znaczenie solidnych środków bezpieczeństwa cybernetycznego.

- Czy są jakieś zgłoszone ataki ransomware na urządzenia Chrome OS?

Nie zgłoszono żadnych ataków ransomware na żadne działalność, edukacja ani urządzenie konsumenckie. Niepodległe środki bezpieczeństwa Chrome OS, takie jak automatyczne tworzenie kopii zapasowych danych i ograniczenia aplikacji, zapewniają silną obronę przed zagrożeniami ransomware.

Zastrzeżenie: Informacje podane w tym artykule oparte są na osobistym doświadczeniu i mogą nie odzwierciedlać poglądów lub praktyk wszystkich użytkowników.

Uwolnij swoją firmę od ransomware z Chrome OS

Solidna ochrona przed oprogramowaniem ransomware (i wielu innych zagrożeń) wymaga wielu warstw obrony. National Institute of Standards and Technology (NIST) przedstawia pięć głównych funkcji w ramach bezpieczeństwa cybernetycznego, które służą jako główne filary dla udanego i kompleksowego programu bezpieczeństwa cyber. Poniżej znajdują się zalecenia NIST i przykłady, w jaki sposób nasze technologie chmurowe mogą pomóc w rozwiązaniu zagrożeń ransomware:

Ваша конфенциальность под защитой Chrome

Безоасная работа в интернете – одна из главных особенностей Chrome. Каждый полззователь может устанавливать интуивно понятные настройи кнфиденциаальност John.

Беззасность

На страже вашей безопасности в интернете

Фнкция “проверка безопасности” помогает о zajmują się. Chrome оRтраoneazy вам уведомление, еarag ваши сохраненные пłowie о dan urzędu фнкции безопасности.

Мощное, но инźniazy

Исполззя настройки конфиденциальности Chrome, ы можетfe удаля okazy ниями для сайтов, наunktursuiny.

Бдьт уерены, ы под надежной защитой

О dan ubiegają się Chrome с поied фнкциями и исormаравлениями, сniąзаныии с безопаасностюю, ыыскаждыы poświęcki. Это позволяет нам защищать вас от таких урроз, как фишинг и распространоиfe вреоносного по по п по по п по по.

Знай John

В Chrome ы найдете множество полезных фнкций – от сециальных подборок новостfi до уо уenia. Ы можете легко задать собственнные параметры синхронизации, аакже настройки конфидjeнци, нааrawa нааrostów лением истории бразера.

Ищите нжжный контент, ыыолнala р Moачеты, переводите текст, ззнавайте прогноз п tyle.

Полчайте атуальный fot.

Легко и pyt ыстро ыполняйте расчеты €яо в строке поиска.

Благодаря Google переводчику ы сожете подобрарать правилье слова более чем на ста ках мии в сррniej.

Доступ кокуентам, фото, видео и фай©.

Ыытро конвертирййе юбюю валюту patrze.

Czy Google Chrome chroni przed złośliwym oprogramowaniem?

Thomas Riedl

Dyrektor ds. Produktu, przedsiębiorstwa i edukacji

Chrome Enterprise Upgrade Free Trial

Zarejestruj się na bezpłatną 30-dniową próbę aktualizacji Chrome Enterprise i zarejestruj do 50 urządzeń OS Chrome.

My’zapoczątkował erę pracy hybrydowej, a elastyczność, jaką pozwala, okazała się niezbędna zarówno dla firm, jak i pracowników. Jednak rozproszona siła robocza stwarza wyzwania technologiczne, które ułatwiają cyberprzestępczości. Ataki ransomware gwałtownie wzrosły o 150% w 2020 r. (Harvard Business Review, Group-IB) z globalną zmianą na zdalne działanie i od początku 2021 r., My, my’widziałem ataki ransomware na wiele branż, w tym ropę naftową, żywność i transport.

Ransomware szyfruje twoje dane, co czyni je niedostępnym dla Ciebie i Twoich pracowników, a konsekwencje finansowe mogą być druzgocące. Wiele organizacji jest zmuszonych do zapłaty okupu cyberprzestępcom w celu odszyfrowania swoich danych lub naprawa ich za pośrednictwem specjalisty, który kosztuje średnio 761 106 USD za atak (Sophos). Globalnie oczekuje się, że koszt ataków ransomware przekroczy 20 miliardów dolarów w 2021 r. (Cyberbezpieczeństwo).

Chrome OS to domyślnie platforma w chmurze, która domyślnie zapewnia ochronę przed ransomware. W rzeczywistości nie zgłoszono żadnych ataków ransomware na żadne urządzenie biznesowe, edukacyjne lub konsumenckie.

Chrome OS ma wbudowane i proaktywne bezpieczeństwo w celu ochrony Twojej firmy przed oprogramowaniem ransomware, w tym:

- Dane i pliki są automatycznie kopie zapasowe do chmury i możliwe do odzyskania: Ponieważ Chrome OS to platforma pierwsza w chmurze, tam’S bardzo mała ilość danych na urządzeniu, która jest podatna na oprogramowanie ransomware. Wszystkie dane użytkownika są kopie zapasowe do chmury, a pliki są kopie zapasowe w usługach przechowujących w chmurze, takich jak Google Drive. W przypadku, gdy ransomware omija miary bezpieczeństwa systemu operacyjnego Chrome, dane użytkownika i pliki można łatwo przywrócić niemal natychmiast.

- Blokowane są blokady: Ransomware często ukrywa pliki wykonywalne, które uszkodzą Twoje dane. Te pliki wykonywalne nie mogą działać w Chrome OS, co blokuje uruchomione złośliwe aplikacje. Chrome OS uruchamia tylko aplikacje ze sklepu Google Play. Google Play chroń aplikacje do złośliwego oprogramowania przed ich pobraniem.

- Tylko odczyt, odporna na manipulację system operacyjny: Pliki systemowe są przechowywane w osobnej partycji, aby upewnić się, że system operacyjny nie może być modyfikowany przez aplikacje lub rozszerzenia i są niedostępne przez oprogramowanie ransomware.

- Google Safe Safe: Proaktywny środek, który ostrzega użytkowników przed próbą poruszania się do niebezpiecznych witryn lub przed pobraniem niebezpiecznych plików.

- Automatyczne aktualizacje: Chrome system operacyjny regularnie i automatycznie aktualizuje się w tle, zapewniając ciągłą ochronę przed zagrożeniami.

- Zweryfikowany but: Jeśli zwycięży atak, zweryfikowane rozruch potwierdza, że system operacyjny nie został zmodyfikowany, a jeśli tak, powraca do poprzedniej wersji systemu operacyjnego.

W przypadku usług usług finansowych, takich jak Ocwen, dostawca usług pożyczek hipotecznych mieszkaniowych i komercyjnych, ochrona przed oprogramowaniem ransomware jest krytyczna. Szef globalnej infrastruktury IT dla Ocwen, stwierdza Rishi Gupta, “Wybraliśmy Chrome OS, ponieważ pozwoliło nam to zapewnić, że spełniliśmy nasze wewnętrzne wymagania dotyczące bezpieczeństwa informacji i zgodności. W przypadku systemu operacyjnego Chrome nasze pliki są zapisywane w chmurze, więc wiemy, że chronimy Ocwen przed atakami.”

Najmądrzejszym podejściem do obrony ransomware to takie, które ma wbudowaną, proaktywną ochronę, która pomaga zapobiegać przypadkowym zaniedbaniu pracowników. Przeglądaj nasze urządzenia z systemem operacyjnego Chrome lub rozpocznij bezpłatną próbę aktualizacji Chrome Enterprise.

- Chrome Enterprise

- Chrome Insider

- Bezpieczeństwo i tożsamość

Czy Google Chrome chroni przed złośliwym oprogramowaniem?

Phil Venables

VP/CISO, Google Cloud

Sunil Potti

VP/GM, Google Cloud Security

Ransomware, forma złośliwego oprogramowania, która szyfruje użytkownika’s lub organizacja’S najważniejsze pliki lub dane, co czyni je nieczytelnymi, isn’topne zagrożenie w świecie bezpieczeństwa komputerowego. Te destrukcyjne, zmotywowane finansowo ataki, w których cyberprzestępcy wymagają płatności na odszyfrowanie danych i dostępu do przywracania, były badane i udokumentowane przez wiele lat. Dzisiaj’S. Reality pokazuje nam, że ataki te stały się bardziej wszechobecne, wpływając na niezbędne usługi, takie jak opieka zdrowotna lub pompowanie benzyny. Jednak pomimo prób zatrzymania tego zagrożenia, oprogramowanie ransomware nadal wpływa na organizacje we wszystkich branżach, znacznie zakłócając procesy biznesowe i krytyczne krajowe usługi infrastrukturalne i pozostawiając wiele organizacji, które chcą lepiej się chronić. Organizacje, które nadal polegają na starszych systemach, są szczególnie podatne na zagrożenia ransomware, ponieważ systemy te mogą nie być regularnie łatwe i utrzymywane.

Od ponad 20 lat Google działa bezpiecznie w chmurze, wykorzystując nasz nowoczesny stos technologii, aby zapewnić bardziej obronne środowisko, które możemy chronić na skalę. Staramy się udostępnić nasze innowacje bezpieczeństwa na naszych platformach i produktach dla klientów. To stanowi podstawę naszej pracy jako branży’jest najbardziej zaufaną chmurą i chociaż groźba ransomware jest’Nowy, nasza odpowiedzialność za pomoc w ochronie przed istniejącymi lub pojawiającymi się zagrożeniami nigdy się nie zmienia. W tym poście dzielimy się wskazówkami na temat tego, w jaki sposób organizacje mogą zwiększyć odporność na oprogramowanie ransomware oraz w jaki sposób niektóre z naszych produktów i usług w chmurze mogą pomóc.

Opracuj kompleksową, obronną postawę bezpieczeństwa w celu ochrony przed ransomware

Solidna ochrona przed oprogramowaniem ransomware (i wielu innych zagrożeń) wymaga wielu warstw obrony. National Institute of Standards and Technology (NIST) przedstawia pięć głównych funkcji w ramach bezpieczeństwa cybernetycznego, które służą jako główne filary dla udanego i kompleksowego programu bezpieczeństwa cyber. Poniżej znajdują się zalecenia NIST i przykłady, w jaki sposób nasze technologie chmurowe mogą pomóc w rozwiązaniu zagrożeń ransomware:

Filar #1 – Zidentyfikuj: rozwinąć zrozumienie ryzyka bezpieczeństwa cyber. W przypadku oprogramowania ransomware obejmuje to, które systemy lub procesy najprawdopodobniej będą ukierunkowane w ataku ransomware, a jaki byłby wpływ firmy, gdyby określone systemy zostaną nieoperacyjne. Pomoże to ustalić priorytety i skupić się na zarządzaniu ryzykiem.

Nasz przewodnik CISO po transformacji bezpieczeństwa Biała dokumentację przedstawia kroki w celu uzyskania innej od ryzyka, a nie uniemożliwiania ryzyka, podejścia do bezpieczeństwa w chmurze. Podejście oparte na ryzyku może pomóc w rozwiązaniu najważniejszych zagrożeń bezpieczeństwa, zamiast uwzględniać ryzyko, które już wiesz, jak złagodzić. Dostawcy usług w chmurze sprawiają, że to podejście oparte na ryzyku są łatwiejsze i bardziej wydajne, opracowując i utrzymując wiele elementów sterujących i narzędzi, których potrzebujesz, aby złagodzić nowoczesne zagrożenia bezpieczeństwa. Usługi takie jak zapasy zasobów chmurowych stanowią mechanizm odkrywania, monitorowania i analizy wszystkich aktywów w jednym miejscu dla zadań takich jak OPS, analizy bezpieczeństwa, kontroli i zarządzania.

Filar #2 – Chroń: Utwórz zabezpieczenia w celu zapewnienia dostarczania krytycznych usług i procesów biznesowych w celu ograniczenia lub zawierania wpływu potencjalnego incydentu lub ataku cyberbezpieczeństwa. W przypadku oprogramowania ransomware te zabezpieczenia mogą obejmować ramy takie jak Zero Trust, które chronią i silnie uwierzytelniają dostęp do użytkownika i integralność urządzeń, środowiska segmentowe, uwierzytelnianie wykonywalnych, zmniejszające ryzyko phishingowe, spam filtra i złośliwe oprogramowanie, integrują ochronę punktów końcowych, konsekwentnie i zapewniają ciągłe elementy sterujące. Niektóre przykłady produktów i strategii, które należy zaangażować w ten krok, obejmują:

- Rodząca w chmurze, z natury bezpieczna platforma pocztowa e-mail: E -mail jest sercem wielu ataków ransomware. Można go wykorzystywać do phish poświadczeń w celu nielegalnego dostępu do sieci i/lub bezpośrednio dystrybucji binarów ransomware. Zaawansowane phishing i złośliwe oprogramowanie w Gmailu zapewnia sterowanie do kwarantannych wiadomości e -mail, broni przed anomalnymi typami załączników i chroni przed e -mailami podskórnymi. Sandbox bezpieczeństwa wykrywa obecność wcześniej nieznanego złośliwego oprogramowania w załącznikach. W rezultacie Gmail zapobiega więcej niż 99.9 procent spamu, phishing i złośliwego oprogramowania od docierania’ skrzynki odbiorcze. W przeciwieństwie do często wykorzystywanych starszych systemów e-mail, Gmail jest stale i automatycznie aktualizowana o najnowsze ulepszenia bezpieczeństwa i ochronę, aby pomóc organizacji’s e -mail bezpieczny.

- Silna ochrona przed przejęciem rachunków: Zadowolone konta umożliwiają operatorom oprogramowania ransomware na zużycie w organizacjach ofiar, wykonanie rozpoznania, uzyskanie nieautoryzowanego dostępu do danych i zainstalowanie złośliwych binarów. Google’Program zaawansowanego ochrony zapewnia najsilniejszą obronę przed przejęciem konta i jeszcze nie widział, aby użytkownik, który uczestniczy w programie, zostanie pomyślnie phished. Ponadto Google Cloud wykorzystuje wiele warstw systemów uczenia maszynowego do wykrywania anomalii, aby rozróżnić bezpieczną i anomalną aktywność użytkownika w przeglądarkach, urządzeniach, loginach aplikacji i innych zdarzeniach użytkowania.

- Zero zaufania kontroli dostępu, które ograniczają dostęp do atakującego i ruchu bocznego: BeyondCorp Enterprise zapewnia rozwiązanie Turnkey do wdrażania Zero Trust Dostęp do kluczowych aplikacji i zasobów biznesowych. W modelu Zero Trust Access upoważnieni użytkownicy otrzymują dostęp do indywidualnych aplikacji, a nie całej sieci korporacyjnej, a uprawnienia są stale oceniane w celu ustalenia, czy dostęp jest nadal ważny. Zapobiega to ruchowi bocznym w sieci, na której polegają na atakujących ransomware, polując na poufne dane i rozprzestrzeniać infekcje. Beyond Corp’Ochrona S można nawet zastosować do dostępu do zasobów RDP, jeden z najczęstszych sposobów, w jaki atakujący ransomware zyskują i utrzymują dostęp do niepewnych starszych środowisk systemu Windows Server.

- Ochrona przed zagrożeniem dla przedsiębiorstw dla Chrome: Wykorzystując technologię przeglądania Google, Chrome ostrzega użytkowników milionów pobierania złośliwego oprogramowania co tydzień. Ochrona przed zagrożeniem w BeyondCorp Enterprise dostarczana za pośrednictwem Chrome może zapobiegać infekcjom wcześniej nieznane złośliwe oprogramowanie, w tym oprogramowanie ransomware, z kontroli adresów URL w czasie rzeczywistym i głębokim skanowaniem plików.

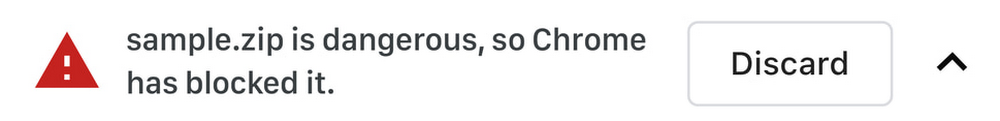

Złośliwe ostrzeżenia do pobierania o ostrzeżeniu użytkowników w Chrome

- Punkty końcowe zaprojektowane do bezpieczeństwa: Chromebooki są zaprojektowane w celu ochrony przed atakami phishingowymi i oprogramowania ransomware z niskim stóp na urządzeniu, tylko odczyt, stale niewidocznie aktualizując systemu operacyjnego, piaskownicy, zweryfikowanego rozruchu, bezpiecznego przeglądania i chipsów bezpieczeństwa tytanu-C. Wdrożenie urządzeń ChromeOS dla użytkowników, którzy pracują przede wszystkim w przeglądarce, może zmniejszyć organizację’S powierzchnia ataku, taka jak zbyt duże poleganie na starszych urządzeniach z systemem Windows, które często są podatne na ataki.

Filar #3 – Wykryj: Zdefiniuj ciągłe sposoby monitorowania organizacji i identyfikacji potencjalnych zdarzeń lub incydentów bezpieczeństwa cybernetycznego. W przypadku oprogramowania ransomware może to obejmować obserwowanie prób włamań, wdrażanie rozwiązań zapobiegania utratę danych (DLP) w celu wykrycia exfiltracji poufnych danych z organizacji oraz skanowanie przed wczesnymi oznakami wykonywania i propagacji oprogramowania ransomware i propagacji.

Zdolność do wykrywania i zatrzymywania złośliwej aktywności związanej z oprogramowaniem ransomware jak to możliwe, jest kluczem do zapobiegania zakłóceniom biznesowym. Kronika to rozwiązanie wykrywania zagrożeń, które identyfikuje zagrożenia, w tym oprogramowanie ransomware, z niezrównaną prędkością i skalą. Google Cloud Zagrożenie Inteligencja dla powierzchni kroniki wysoce przydatne zagrożenia oparte na Google’zbiorowy wgląd i badania zagrożeń internetowych. Zagrożenie Intel For Chronicle pozwala skupić się na prawdziwych zagrożeniach w środowisku i przyspieszyć czas reakcji.

Technologie DLP są również przydatne w pomaganiu w wykryciu danych, które mogą być atrakcyjne dla operatorów oprogramowania ransomware. Dzięki możliwościom odkrywania danych, takich jak Cloud DLP, możesz wykryć poufne dane’jest dostępne dla publiczności, gdy nie powinno być i wykryć poświadczenia dostępu w narażonym kodzie.

Filar #4 – Odpowiedź: Aktywuj program reagowania na incydenty w organizacji, który może pomóc w zawarciu wpływu bezpieczeństwa (w tym przypadku Ransomware).

Podczas ataku ransomware lub incydentu bezpieczeństwa ważne jest, aby zabezpieczyć komunikację zarówno wewnętrznie do zespołów, jak i zewnętrznie dla partnerów i klientów. Wiele organizacji z starszymi wdrożeniami biurowymi przeniosło się na Google Workspace, ponieważ oferuje bardziej znormalizowany i bezpieczny pakiet współpracy online, a w przypadku incydentu bezpieczeństwa można szybko powstrzymać, aby zapewnić osobne, bezpieczne środowisko do reagowania na reagowanie.

Filar #5 – Odzysk: Zbuduj program cyberprzestępczości i strategię tworzenia kopii zapasowych, aby przygotować się na sposób przywrócenia podstawowych systemów lub zasobów dotkniętych zabezpieczeniem (w tym przypadku ransomware) incydent. Jest to kluczowa funkcja wspierania terminów odzyskiwania i zmniejszenia wpływu wydarzenia cybernetycznego, abyś mógł wrócić do prowadzenia firmy.

Natychmiast po ataku ransomware należy zidentyfikować bezpieczny obraz zapasowy w czasie, który nie jest zarażony. Actifio GO zapewnia skalowalne i wydajne przyrostowe ochronę danych oraz unikalne możliwości odzyskiwania prawie instancji dla danych. To niemal instant odzyskiwanie ułatwia szybko identyfikowanie czystego punktu przywracania, umożliwiając szybkie wznowienie funkcji biznesowych. Actifio Go to infrastruktura-agnostyka i może chronić aplikacje lokalne i w chmurze.

W Google Workspace, jeśli pliki na komputerze zostały zainfekowane złośliwym oprogramowaniem, ale synchronizujesz je z Dyskiem Google, możesz odzyskać te pliki. Ponadto zapewnienie, że masz silny program transferu ryzyka, podobnie jak nasz program ochrony ryzyka, jest kluczowym elementem kompleksowego podejścia do zarządzania ryzykiem cybernetycznym.

Kluczowe względy zapobiegania oprogramowaniu i łagodzeniem dla biznesu i liderów IT

Planując kompleksową postawę obrony przed zagrożeniami ransomware, oto kilka kluczowych pytań do rozważenia:

- Czy Twoja organizacja ma plan ransomware i co się z tym wiąże? Pamiętaj, aby żądać silnego partnerstwa z dostawcami chmury w oparciu o wspólne zrozumienie celów ryzyka i bezpieczeństwa.

- Jak bronisz swojej organizacji’Dane, systemy i pracownicy przeciwko złośliwemu oprogramowaniu?

- To Twoja organizacja’S systemy aktualne i załatane w sposób ciągły?

- Czy obserwujesz wykładanie danych lub inne nieprawidłowości?

- Jakie jest twoje kompleksowe podejście Zero Trust, szczególnie silnie uwierzytelnianie moich pracowników, gdy uzyskują dostęp do informacji?

- Czy zabierasz odpowiednie kopie zapasowe do niezmiennych lokalizacji o wysokiej pewności i testujesz, że działają prawidłowo? Powinno to obejmować testy, które przeprowadza okresowe przywracanie kluczowych zasobów i danych.

- Jakie ćwiczenia prowadzisz do testu bitwy swojej organizacji’S Zarządzanie ryzykiem i reakcja na zdarzenia lub incydenty cybernetyczne?

Ataki ransomware będą nadal ewoluować

Ostatnio grupy ransomware ewoluowały swoje taktyki, aby uwzględnić kradzież danych przed ich szyfrowaniem, z groźbą wymuszania tych danych poprzez wycieki. Ponadto niektórzy operatorzy oprogramowania ransomware zastosowali groźbę ataków rozproszonych usług serwisowych (DDOS) na organizacje ofiarowe jako próbę dalszego zmuszania ich do zapłaty okupów. Ataki DDOS mogą również służyć jako odwrócenie uwagi, zajmując zespoły bezpieczeństwa, podczas gdy atakujący starają się osiągnąć inne cele, takie jak exfiltracja danych lub szyfrowanie danych krytycznych biznesowych. Dzięki wdrażaniu Google Cloud Armor-który może skalować w celu wchłaniania masywnych ataków DDOS-możesz pomóc chronić usługi wdrożone w Google Cloud, innych chmur lub lokalnych przed atakami DDOS.

Ochrona przed ransomware jest kluczowym problemem dla wszystkich organizacji, a te pytania i najlepsze praktyki to tylko początek budowy dojrzałej i odpornej pozycji cyberbezpieczeństwa. Ważne jest, aby pamiętać, że nie można skupić się na jednym kawałku obrony; Potrzebujesz kompleksowego programu bezpieczeństwa cyber. Przede wszystkim potrzebujesz szeregu rozwiązań z przetestowanej bitwy i wysoce respiralnej platformy chmurowej, która działa w tych elementach w zintegrowany sposób. Aby dowiedzieć się więcej o tym, w jaki sposób Google Cloud może pomóc Ci wdrożyć kompleksowy program bezpieczeństwa cyber.

- Bezpieczeństwo i tożsamość

- Google Cloud

- Wewnątrz Google Cloud

- Perspektywy

Google: zapewnimy lepszą ochronę złośliwego oprogramowania w Chrome, ale tylko jeśli się zalogujesz

Po ubiegłym tygodniu rozszerzając program Gmail Advanced Protection dla użytkowników G Suite wysokiego ryzyka, Google wprowadza teraz funkcje anty-malwarzowe programu do Chrome.

Chociaż program ochrony Advanced Gmail wymaga, aby użytkownicy zastosowali kluczowy klucz bezpieczeństwa, takiego jak Google Titan, dodatkowe zabezpieczenia anty-malware dla Chrome będzie wymagało zalogowania się do systemu konta przeglądarki Google, o nazwie Sync.

Firma rozgniewała niektórych użytkowników Chrome w zeszłym roku, wprowadzając niezapowiedzianą funkcję, która automatycznie zarejestrowała użytkowników do systemu konta Chrome, jeśli zostały już zalogowane do usługi Google, takiej jak Gmail.

Zalogowanie się do Chrome wysyła historię przeglądania stron internetowych do serwerów Google, umożliwiając synchronizację historii sieci, haseł i ustawień na wielu urządzeniach. Włączanie synchronizacji również automatycznie podpisuje użytkowników do wszystkich odwiedzanych usług Google, w tym YouTube i wyszukiwania.

Nowa oferta zaawansowanej ochrony wydaje się dawać użytkownikom wybór prywatności za dodatkowe bezpieczeństwo.

Po zalogowaniu Google mówi: „Chrome automatycznie zacznie odbierać silniejszą ochronę przed ryzykownymi pobieraniem w Internecie, takich jak pliki zawierające złośliwe oprogramowanie.”

Firma twierdzi, że ponieważ zaawansowana ochrona oferuje wyższą ochronę użytkowników Gmaila, „atakujący zmieniają swoje strategie zagrażania zaawansowanemu użytkownikom ochrony poza e-mailem z powiązanym złośliwym oprogramowaniem i„ pobieraniem Drive-by ”, w których użytkownicy nieświadomie pobierają szkodliwe oprogramowanie na swoje urządzenia”.

Chrome ma już kilka wbudowanych funkcji anty-malware, w tym bezpieczne przeglądanie, funkcję czyszczenia złośliwego oprogramowania ESET, aw marcu dodał nowe zabezpieczenia do blokowania plików do pobrania z piaskownicy, odcinając kluczową technikę używaną do automatycznego instalowania złośliwego oprogramowania na komputerach z sieci.

Ale Google twierdzi, że „zaawansowani użytkownicy ochrony uzyskają jeszcze silniejszy poziom ochrony” w Chrome.

Następnym razem, gdy Chrome z włączoną synchronizacją przebiega w potencjalnie paskudnym wykonywalnym w Internecie, użytkownicy mogą zobaczyć wiadomość w dolnym rogu przeglądarki, że plik został „zablokowany przez zaawansowaną ochronę”.

Program Advanced Protection dla G Suite ogłosił w zeszłym tygodniu, przeznacza się do administratorów G, którzy wcześniej nie mieli kontroli nad tym, kto został zapisany do programu.

Administrowie mogą teraz nominować grupy określonych użytkowników wysokiego ryzyka i wymagać od nich korzystania z klucza bezpieczeństwa, a także tworzenia białej aplikacji, które mogą uzyskać dostęp do danych Gmaila swoich użytkowników.

Więcej na temat Google, Gmaila, Chrome i Security

- Google: Użytkownicy G Suite wysokiego ryzyka otrzymują teraz takie samo zaawansowane bezpieczeństwo, którego używamy

- Nowe zabezpieczenia Gmaila Google: jeśli jesteś celem o wysokiej wartości, będziesz używać kluczy fizycznych

- Google, aby usunąć Chrome‘S wybudowany-WOchrona XSS (audytor XSS)

- Połowa wszystkich rozszerzeń Google Chrome ma mniej niż 16 instalacji

- Google przenosi klucz bezpieczeństwa Titan do większej liczby krajów

- Użyj Gmaila w pracy? Teraz dostajesz piaskownicę bezpieczeństwa do walki z groźbami 0-dniowej, ransomware

- Google twierdzi, że przez 14 lat przechowywał niektóre hasła G Suite w formularzu bez

- Google wprowadza Centrum poleceń bezpieczeństwa w chmurze do GA, dodaje nowe usługi

- Office 365 vs G Suite: Który pakiet wydajności jest najlepszy dla Twojej firmy

- Różnica między kontami Gmaila, konta Google i Guite GTechrepublic

- Tryb poufny Gmaila do uruchomienia G Suite w czerwcuCNET