Ochrona dostępu do sieci

Dostęp do stron internetowych, o których wiadomo, że zawierają złośliwe treści, jest blokowany przed pobraniem treści. Wszystkie pozostałe strony są skanowane przez silnik skanowania zagrożenia, gdy są załadowane i zablokowane, jeśli wykryto złośliwe treści. Ochrona dostępu do sieci oferuje dwa poziomy ochrony, blokowanie przez czarną listę i blokowanie treści.

Streszczenie

W tym artykule omówimy ochronę dostępu do sieci i kontrolę sieci, dwie ważne funkcje oferowane przez ESET Endpoint Security. Ochrona dostępu do sieci blokuje dostęp do stron internetowych, o których wiadomo, że zawierają złośliwe treści, a kontrola sieci pozwala regulować dostęp do stron internetowych, które naruszają prawa własności intelektualnej. Przyjrzymy się również ustawieniom konfiguracji i opcjom tych funkcji.

Kluczowe punkty

- Dostęp do stron internetowych zawierających złośliwe treści jest blokowane przed pobraniem.

- The ThreatSense Scanning Engine skanuje i blokuje strony internetowe złośliwymi treściami.

- Ochrona dostępu do sieci ma dwa poziomy ochrony – blokowanie przez czarną listę i blokowanie treści.

- Kontrola sieci pozwala regulować dostęp do stron internetowych, które naruszają prawa własności intelektualnej.

- Kontrola sieci może blokować strony internetowe potencjalnie ofensywnym materiałem.

- Pracodawcy lub administratorzy systemu mogą zabronić dostępu do określonych kategorii witryn i podkategorii.

- Kontrola sieci można włączyć, uzyskując dostęp do zaawansowanej konfiguracji i wybierając Enable Web Control.

- Okno edytora reguł kontroli sieci umożliwia konfigurację dostępu do określonych stron internetowych.

- Zablokowana strona internetowa i blokowe strony graficzne można dostosować.

- Zarządzanie adresami URL może być używane do blokowania wszystkich stron internetowych, z wyjątkiem niektórych.

pytania

- Co to jest ochrona dostępu do sieci?

- Jak działa silnik skanujący zagrożenie?

- Jakie są dwa poziomy ochrony oferowane przez ochronę dostępu do sieci?

- Co to jest kontrola sieci?

- Co może kontrolować blok sterowania internetem?

- Jak można włączyć kontrolę sieci?

- Co można skonfigurować w oknie edytora reguł kontroli sieci?

- Jakie pola można dostosować do ochrony dostępu do sieci?

- Do czego służy zarządzanie adresami URL?

Ochrona dostępu do sieci to funkcja, która blokuje dostęp do stron internetowych, o których wiadomo, że ma złośliwe treści przed pobraniem.

Silnik skanujący zagrożenie skanuje strony internetowe, gdy są one załadowane i blokuje je, jeśli wykryto złośliwe treści.

Dwa poziomy ochrony oferowane przez ochronę dostępu do sieci są blokowane przez czarną listę i blokowanie treści.

Kontrola sieci to funkcja, która pozwala regulować dostęp do stron internetowych, które naruszają prawa własności intelektualnej.

Kontrola sieci może blokować strony z potencjalnie ofensywnymi materiałami i zakazać dostępu do określonych kategorii i podkategorii witryn internetowych.

Kontrola sieci można włączyć, uzyskując dostęp do zaawansowanej konfiguracji i wybierając Enable Web Control.

Okno edytora reguł kontroli sieci umożliwia konfigurację dostępu do określonych stron internetowych.

Zablokowana wiadomość internetowa i blokowe strony graficzne można dostosować.

Zarządzanie adresem URL może być używane do blokowania wszystkich stron internetowych i umożliwienia tylko niektórym.

Szczegółowe odpowiedzi

- Co to jest ochrona dostępu do sieci?

- Jak działa silnik skanujący zagrożenie?

- Jakie są dwa poziomy ochrony oferowane przez ochronę dostępu do sieci?

- Co to jest kontrola sieci?

- Co może kontrolować blok sterowania internetem?

- Jak można włączyć kontrolę sieci?

- Co można skonfigurować w oknie edytora reguł kontroli sieci?

- Jakie pola można dostosować do ochrony dostępu do sieci?

- Do czego służy zarządzanie adresami URL?

Ochrona dostępu do sieci to funkcja oferowana przez ESET Endpoint Security, która blokuje dostęp do stron internetowych, o których wiadomo, że zawiera złośliwe treści przed pobraniem treści. Ta funkcja dodaje dodatkową warstwę bezpieczeństwa, uniemożliwiając użytkownikom dostęp do stron internetowych, które mogą zaszkodzić ich urządzeniom lub narażać swoje dane.

Silnik skanujący zagrożenia to potężne narzędzie w zakresie bezpieczeństwa punktu końcowego ESET, które skanuje strony internetowe po załadowaniu. Wykorzystuje zaawansowane algorytmy do analizy treści strony internetowej i identyfikacji wszelkich złośliwych elementów lub kodów. Jeśli wykryto złośliwe treści, silnik skanujący blokuje stronę internetową, chroniąc użytkownika przed potencjalnymi zagrożeniami.

Ochrona dostępu do sieci oferuje dwa poziomy ochrony – blokowanie przez czarną listę i blokowanie treści. Blokowanie przez czarną listę oznacza, że strony, o których wiadomo, że są złośliwe, są zablokowane na podstawie wstępnie zdefiniowanej czarnej listy adresów URL. Blokowanie treści oznacza, że strony są skanowane pod kątem złośliwych treści przed ich załadowaniem, a jeśli wykryto jakakolwiek złośliwa treść, strona internetowa jest zablokowana.

Kontrola sieci jest funkcją bezpieczeństwa punktu końcowego ESET, która pozwala regulować i kontrolować dostęp do stron internetowych, które naruszają prawa własności intelektualnej. Dzięki kontroli internetowej pracodawcy lub administratorzy systemu mogą ograniczyć dostęp pracowników do niektórych stron internetowych, które mogą mieć nieodpowiednie lub szkodliwe treści lub które mogą negatywnie wpłynąć na wydajność. Ta funkcja jest przydatna w utrzymaniu bezpiecznego i produktywnego środowiska pracy.

Kontrola sieci może blokować strony internetowe zawierające potencjalnie ofensywne materiały lub naruszają prawa własności intelektualnej. Pracodawcy lub administratorzy systemu mogą również korzystać z kontroli sieci, aby zakazać dostępu do określonych kategorii i podkategorii witryn internetowych. Umożliwia to organizacjom egzekwowanie zasad użytkowania Internetu i uniemożliwienia pracownikom dostępu do stron internetowych, które nie są powiązane z ich pracą.

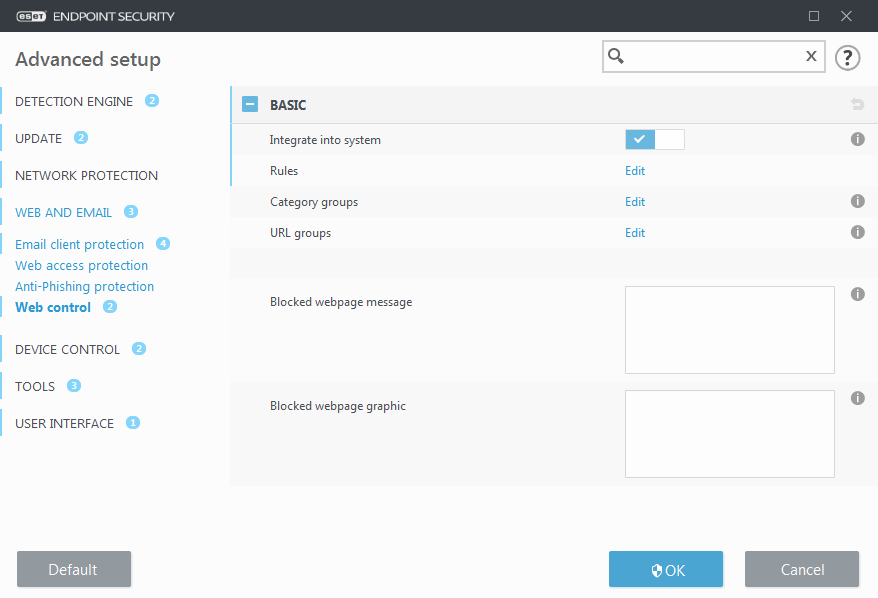

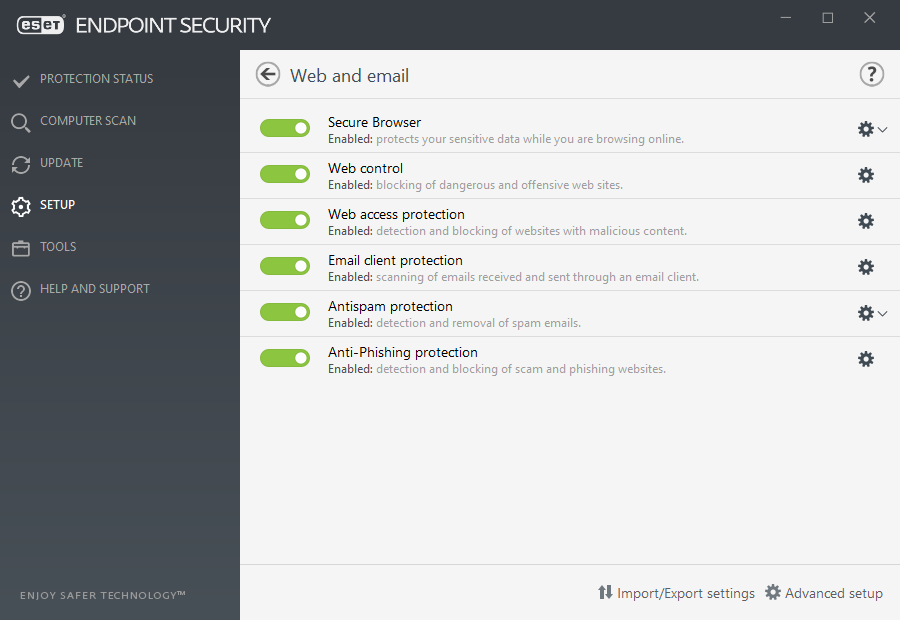

Aby włączyć kontrolę sieci w ESET Endpoint Security, musisz uzyskać dostęp do zaawansowanej konfiguracji. Naciśnij F5, aby wprowadzić zaawansowaną konfigurację, a następnie przejdź do sieci Web i e -mail> Sekcja kontroli sieci. Wybierz opcję „Włącz kontrolę internetową”, aby aktywować sterowanie internetem w ESET Endpoint Security. Po włączeniu możesz skonfigurować ustawienia i reguły kontroli sieci, aby odpowiadały potrzebom organizacji.

Okno edytora reguł kontroli sieci umożliwia skonfigurowanie dostępu do określonych stron internetowych. Możesz zdefiniować reguły, aby umożliwić lub zablokować dostęp do niektórych adresów URL lub domen. Ten poziom dostosowywania zapewnia drobnoziarnistą kontrolę nad stronami internetowymi dostępnymi dla użytkowników w Twojej organizacji. Możesz także skonfigurować wyjątki lub wykluczenia z zasadami, aby uwzględnić określone wymagania lub specjalne przypadki.

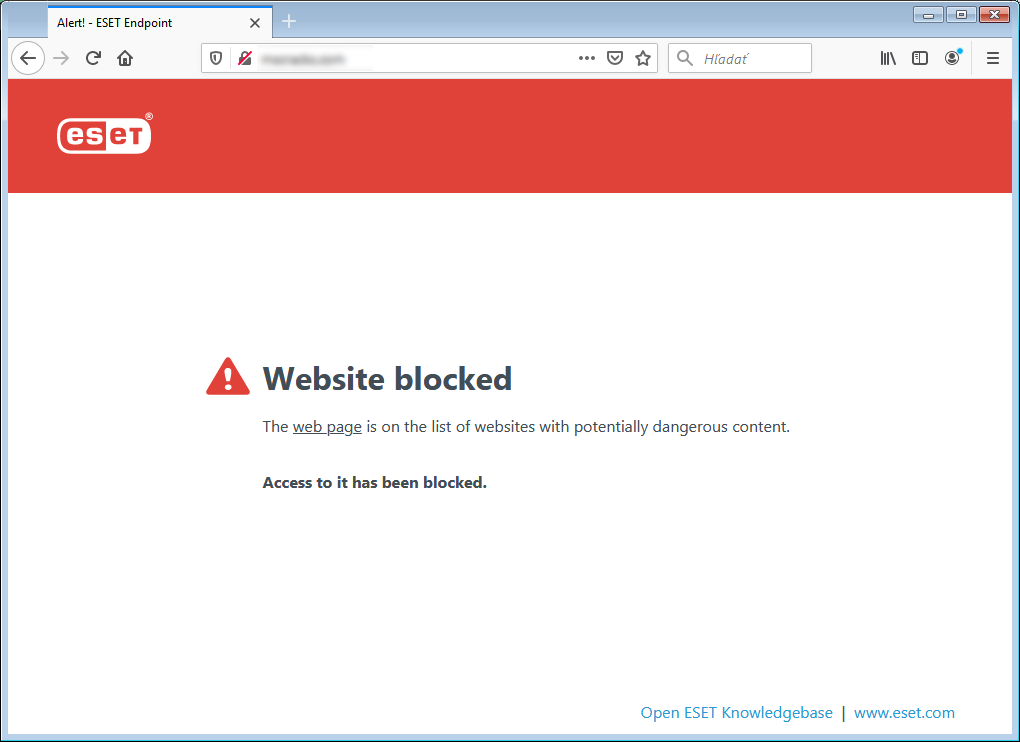

Gdy strona internetowa jest zablokowana przez ochronę dostępu do sieci, możesz dostosować zablokowaną wiadomość internetową i grafikę Block WebPage. Pozwala to spersonalizować wiadomość, którą użytkownik widzi, gdy strona internetowa jest zablokowana. Możesz dostarczyć użytkownikowi dodatkowe instrukcje lub informacje lub po prostu dostosować wygląd, aby dostosować się do marki lub stylu organizacji.

Zarządzanie adresami URL jest funkcją sterowania internetem, która pozwala określić, które adresy URL powinny być blokowane, dozwolone lub wykluczone z sprawdzania. Ta funkcja jest szczególnie przydatna, gdy chcesz domyślnie zablokować wszystkie strony internetowe i umożliwić dostęp do niektórych zaufanych lub niezbędnych stron internetowych. Możesz tworzyć i zarządzać listami adresów URL, ułatwiając kontrolę dostępu do określonych stron internetowych na podstawie ich adresów.

Ochrona dostępu do sieci

Dostęp do stron internetowych, o których wiadomo, że zawierają złośliwe treści, jest blokowany przed pobraniem treści. Wszystkie pozostałe strony są skanowane przez silnik skanowania zagrożenia, gdy są załadowane i zablokowane, jeśli wykryto złośliwe treści. Ochrona dostępu do sieci oferuje dwa poziom ochrony, blokowanie przez czarną listę i blokowanie treści.

Kontrola sieci

Sekcja kontroli sieci umożliwia skonfigurowanie ustawień, które chronią Twoją firmę przed ryzykiem odpowiedzialności prawnej. Kontrola sieci może regulować dostęp do stron internetowych, które naruszają prawa własności intelektualnej. Celem jest zapobieganie pracownikom dostępu do stron z niewłaściwymi lub szkodliwymi treściami lub stronami, które mogą mieć negatywny wpływ na wydajność.

Kontrola sieci pozwala blokować strony internetowe, które mogą zawierać potencjalnie ofensywny materiał. Ponadto pracodawcy lub administratorzy systemu mogą zabronić dostępu do ponad 27 wstępnie zdefiniowanych kategorii witryny i ponad 140 podkategorii.

Domyślnie kontrola sieci jest wyłączona. Aby aktywować kontrolę sieci:

1. Naciśnij F5, aby wprowadzić zaawansowaną konfigurację i rozwinąć Web i E -mail> Kontrola sieci .

2. Wybierz Enable Web Control (wcześniej zintegruj z systemem), aby aktywować sterowanie internetem w ESET Endpoint Security.

3. Aby skonfigurować dostęp do określonych stron internetowych, kliknij Edytuj obok reguł, aby uzyskać dostęp do okna edytora reguł kontroli sieci.

Zablokowana strona internetowa i blokowe pola graficzne pozwalają łatwo dostosować wyświetlaną wiadomość po zablokowaniu witryny.

Jeśli chcesz zablokować wszystkie strony internetowe i pozostawić tylko pewne dostępne, użyj zarządzania adresami URL.

Ochrona dostępu do sieci

Łączność internetowa jest standardową funkcją na komputerze osobistym. Niestety stało się również głównym medium do przenoszenia złośliwego kodu. Ochrona dostępu do sieci działa poprzez monitorowanie komunikacji między przeglądarkami internetowymi i zdalnymi serwerami, a reguły HTTP (Hypertext Transfer Protocol) i HTTPS (komunikacja szyfrowana).

Dostęp do stron internetowych, o których wiadomo, że zawierają złośliwe treści, jest blokowany przed pobraniem treści. Wszystkie pozostałe strony są skanowane przez silnik skanowania zagrożenia, gdy są załadowane i zablokowane, jeśli wykryto złośliwe treści. Ochrona dostępu do sieci oferuje dwa poziom ochrony, blokowanie przez czarną listę i blokowanie treści.

Zdecydowanie zalecamy włączenie ochrony dostępu do sieci. Tę opcję można uzyskać w głównym oknie bezpieczeństwa punktu końcowego ESET, nawigując do konfiguracji> Ochrona internetowa> Ochrona dostępu do sieci .

Ochrona dostępu do sieci wyświetli następującą wiadomość w przeglądarce po zablokowaniu witryny:

Poniższe artykuły ESET KnowledgeBase mogą być dostępne tylko w języku angielskim:

Poniższe opcje są dostępne w Advanced Configuat (F5)> Web i e -mail> Ochrona dostępu do sieci:

• Basic – aby włączyć lub wyłączyć tę funkcję z zaawansowanej konfiguracji.

• Protokoły internetowe – umożliwia skonfigurowanie monitorowania tych standardowych protokołów, które są używane przez większość przeglądarków internetowych.

• Zarządzanie adresami URL – umożliwia określenie adresów URL w celu blokowania, zezwolenia lub wykluczenia z sprawdzania.

• Parametry zagrożenia – konfiguracja skanera wirusów zaawansowanych – umożliwia konfigurowanie ustawień takich jak typy obiektów do skanowania (e -maile, archiwa itp.), metody wykrywania ochrony dostępu do sieci itp.

Zapewnia solidną ochronę przeciwwirusową i przeciwprypy oprogramowania, niezależnie od tego, czy twoje punkty końcowe uruchamiają system Windows, czy MacOS. Nasz wielokrotnie nagradzany silnik przeciwphosowy chroni poufne informacje firmy, takie jak nazwy użytkowników i hasła, przed fałszywymi stronami internetowymi. Inne zaawansowane technologie w środku obejmują skanowanie zasilane przez chmurę, kontrolę urządzenia i więcej.

| Produkty w środku | Przegląd produktu (PDF) |

| ESET Endpoint Antivirus dla systemu Windows | |

| ESET Endpoint Antivirus dla macOS | |

| ESET NOD32 Antiwirusowe wydanie biznesowe dla Linux |

Mobilne zabezpieczenia

Mobilne zabezpieczenia

ESET NOD32® ProActive Technology, która jest zoptymalizowana pod kątem platform mobilnych, zapewnia ochronę w czasie rzeczywistym w celu ochrony wszystkich aplikacji i plików na urządzeniach z Androidem oraz obejmuje przeciwphosy i kontrolę aplikacji. W przypadku urządzeń iOS możesz zdalnie naciskać ustawienia i ograniczenia, aby zwiększyć bezpieczeństwo swojej floty iOS mobilnej. Anty-kradzież pozwala zdalnie zablokować/odblokować lub wytrzeć wszystkie dane z urządzeń z Androidem i iOS.

| Produkty w środku | Przegląd produktu (PDF) |

| ESET Endpoint Security dla Androida | |

| Zarządzanie urządzeniami mobilnymi ESET dla Apple iOS |

Bezpieczeństwo wirtualizacji

Bezpieczeństwo wirtualizacji

Niezależnie od tego, czy używasz VMware, czy innego rozwiązania wirtualizacji, możesz polegać na ochronie ESET, aby zapewnić bezpieczeństwo maszyn wirtualnych. Dzięki lokalnej pamięci podręcznej ESET i ochronie produktu Security ESET opartego na agentach, uzyskasz znacznie zwiększoną prędkość skanowania.

| Produkty w środku | Przegląd produktu (PDF) |

| ESET Security Security dla VMware | |

| ESET Udostępniona lokalna pamięć podręczna |

Bezpieczeństwo pliku

Bezpieczeństwo pliku

Ochrona przeciwwirusowa i przeciwpychowania eliminuje wszystkie rodzaje zagrożeń, w tym wirusy, korzeniowe, robaki i oprogramowanie szpiegujące. Zaawansowany skaner pamięci monitoruje zachowanie złośliwych procesów, a opcjonalne skanowanie zasilane przez chmurę zapewnia jeszcze lepszą wydajność i wykrywanie.

| Produkty w środku | Przegląd produktu (PDF) |

| Bezpieczeństwo plików ESET dla Microsoft Windows Server | |

| Bezpieczeństwo plików ESET dla Linux / BSD / Solaris | |

| ESET PLIK Security VM Rozszerzenie VM dla Microsoft Azure |

Bezpieczeństwo punktu końcowego

Bezpieczeństwo punktu końcowego

ESET Endpoint Security zapewnia wszystkie korzyści z ESET Endpoint Antivirus, a także dwukierunkową zaporę ogniową, kontrolę sieci, ochronę botnetu i inne. Dzięki temu rozwiązaniu masz opcję instalacji ESET Endpoint Security lub ESET Endpoint Antivirus w poszczególnych punktach końcowych, niezależnie od tego, czy uruchamiają system Windows, czy MacOS.

| Produkty w środku | Przegląd produktu (PDF) |

| ESET Endpoint Security dla systemu Windows | |

| ESET Endpoint Security for MacOS |

Zdalne zarządzanie

Zdalne zarządzanie

Niezależnie od tego, czy używasz punktów końcowych systemu Windows, Mac czy Linux, a nawet maszyn wirtualnych i smartfonów, możesz zarządzać bezpieczeństwem firmy od jednego punktu. Zainstaluj oprogramowanie bezpieczeństwa zdalnie i zdobądź przeglądu bezpieczeństwa sieci AT-a-glance.

| Produkty w środku | Przegląd produktu (PDF) |

| Zdalny administrator ESET | |

| VM ESET Remote Administrator dla Microsoft Azure |

Funkcje produktu mogą się różnić w zależności od systemu operacyjnego.

Dodaj ochronę serwera poczty? Uaktualnij do ESET Secure Business

Czego potrzebuje Twój biznes

Wybierz najlepszą mieszankę technologii ESET, aby zaspokoić potrzeby Twojej firmy:

Punkt końcowy ESET

Ochrona

Standard

Punkt końcowy ESET

Ochrona

Zaawansowany

Eset

Bezpieczne

Biznes

Eset

Bezpieczne

Przedsiębiorstwo

Zapewnia doskonały przegląd bezpieczeństwa „patrz i zobacz” sieć w celu pełnego zarządzania bezpieczeństwem IT

Dostarcza udowodnioną ochronę, pozostawiając więcej zasobów systemowych dla niezbędnych programów, na których użytkownicy końcowi zależą codziennie.

Tarwi wszystkie aplikacje i pliki w czasie rzeczywistym za pomocą technologii proaktywnej ESET NOD32®, zoptymalizowanej dla platform mobilnych.

Zaprojektowany dla środowisk wirtualnych z szeregiem funkcji do bezproblemowej pracy i wysokiej wydajności.

Eliminuje wszystkie rodzaje zagrożeń, w tym wirusy, korzeniowe, robaki i oprogramowanie szpiegujące dla jeszcze lepszej wydajności wykrywania

Chroni przed wszystkimi rodzajami zagrożeń i jest wyposażony w wbudowaną ochronę dostępu do danych dla dodatkowego bezpieczeństwa.

Chroni skrzynki pocztowe i środowisko serwera ze sprawdzonym antywirusem i antispamem.

Pierwsza linia obrony skutecznie filtruje komunikację zagrożeń na poziomie bramy.

Co mówią inne firmy o ESET?

ESET dostarcza wszystko, czego potrzebujesz w pakiecie anty-malware: świetne wskaźniki wykrywania, mały ślad i scentralizowane zarządzanie. To, w połączeniu z wsparciem i szkoleniem ekspertów, które zapewnia firma, sprawia, że ESET nasz wybrany dostawca do ochrony naszych klientów’ systemy.

– Andy Miller, dyrektor zarządzający Miller Solutions, Wielka Brytania

Co mówią inne firmy o ESET?

I’Przez lata doświadczyłem różnych dostawców antywirusowych, a wciąż byłem zaskoczony ESET’s znakomita wydajność. Twój produkt plus usługa jest nieporównywalna.

– Koby Haviv, CTO, Shenkar College of Engineering and Design, Izrael

- Dla domu

- Dla biznesu

- Kup i zarejestruj się

- Pobierać

- Centrum zagrożenia

- Wsparcie

- estore

- Rozwiązania bezpieczeństwa

- ESET Protect Entry

- ESET Protection Advanced

- ESET Protect Complete

- ESET Protect MDR

Z XDR, MDR i nie tylko - ESET Protect Enterprise

Z XDR i nie tylko - ESET Protect Mail Plus

- Ochrona punktu końcowego

- Tożsamość i ochrona danych

- Bezpieczeństwo w chmurze

- Analiza piaskownicy w chmurze

- Wykrywanie i reakcja punktu końcowego

- Bezpieczeństwo poczty

- Bezpieczeństwo serwera plików

- Zarządzanie bezpieczeństwem

- Usługi bezpieczeństwa cybernetycznego

- ESET Elite ukierunkowana ochrona ataku

- ESET ukierunkowana ochrona ataku

- Dynamiczna ochrona punktu końcowego ESET

- ESET Dynamic Mail Ochrona

- ESET Ochrona punktu końcowego zaawansowana

- Tożsamość i ochrona danych ESET

- ESET Dynamic Ground Defense

- ESET Zagrożenie wywiadowcze

- ESET Ochrona punktu końcowego zaawansowana

- ESET Standard ochrony punktu końcowego

- ESET Secure Business

- Dynamiczna ochrona punktu końcowego ESET

- ESET Security Management Center

- Tożsamość i ochrona danych ESET

- ESET Dynamic Ground Defense

- ESET Endpoint Szyfrowanie

- Bezpieczne uwierzytelnianie ESET

- ESET Ochrona punktu końcowego zaawansowana

- ESET Endpoint Protection Advanced Cloud

- ESET Endpoint Protection Standard Cloud

- ESET Secure Business Cloud

- ESET Cloud Administrator

- ESET Protection Advanced

- ESET Endpoint Szyfrowanie

- Bezpieczne uwierzytelnianie ESET

Dlaczego Eset?

ESET ma ponad 25 -letnie doświadczenie w pomaganiu ludziom w korzystaniu z bezpieczniejszej technologii. Nasze oprogramowanie jest lekkie na sprzęcie, ale trudne do złośliwego oprogramowania.

Nasza technologia

Eset’Wielokrotnie nagradzana technologia antywirusowa NOD32® jest na najnowocześniejszym bezpieczeństwie cyfrowym. To’s aktualizowany codziennie, aby zapewnić bezpieczeństwo.

Darmowe wsparcie

Ciesz się bezpłatną, wiodącą w branży obsługę klienta lokalnie. W przypadku zapytań technicznych, sprzedaży i marketingu Dial +65 6296 4268.

ESET Internet Security

Odkryj świetny online!

Bezpiecznie chronione przez ESET’S wielokrotnie nagradzana technologia wykrywania. To’Zaufany przez ponad 100 milionów użytkowników na całym świecie w celu wykrycia i zneutralizowania wszystkich rodzajów zagrożeń cyfrowych, w tym wirusów, rootkits, robaków i oprogramowania szpiegowskim.wymagania systemowe

- ESET Internet Security, Edition 2015 działa w dowolnym systemie z Microsoft®, Linux, Mac lub Android

- Obsługiwane systemy operacyjne:

Microsoft Windows® 10, 8.1, 8, 7 z zainstalowanymi SP1 i najnowszymi aktualizacjami KB.

MacOS 10.15 (Catalina), macOS 10.14 (Mojave), macOS 10.13 (High Sierra), macOS 10.12.X (Sierra), OS X 10.11..10.X (Yosemite), OS X 10.9.X (Mavericks)

Android 4.0 i wyższe * ( * ESTV AndroidTV 7.0 i wyżej)

Linux: Debian, Redhat, Ubuntu, OpenSuse, Fedora, Mandriva i większość RPM i Dystrybucji Dystrybucji - Produkt wymaga połączenia internetowego.

- Przegląd produktu (PDF)

Ochrona wieloplatformowa

Zabezpiecz wszystkie swoje urządzenia za pomocą jednej licencji. Bez względu na to, czy uruchamiasz na komputerze Mac, Windows, Android lub Linux – zapewniliśmy Ci ochronę!

Bankowość i prywatność zabezpieczone

Zapobiegaj nieautoryzowanemu dostępowi do komputera i niewłaściwym wykorzystaniu danych. Bądź bezpieczny podczas dokonywania płatności online i uzyskiwania dostępu do portfeli elektronicznych.

Chroń swoją IoT i kamerę internetową

Przetestuj domowy router i inteligentne urządzenia pod kątem luk w zabezpieczeniach. Zobacz i zablokuj każdy nieoczekiwany dostęp do swojej kamery internetowej.

Legendarna technologia antywirusowa

Chroń się przed oprogramowaniem ransomware i innymi rodzajami złośliwego oprogramowania dzięki wielowarstwowej ochrony ESET, zaufanej przez ponad 110 milionów użytkowników na całym świecie.

Ochrona prywatności

Zatrzymaj hakerów przed niewłaściwym wykorzystaniem haseł. Bank i kupuj online. Zapobiegaj narażeniu dzieci na obraźliwe treści online.

Pozostań bezpieczniej, śledząc i lokalizując brakujący komputer na wypadek, gdyby został zgubiony lub skradziony, i zidentyfikuj złodzieje za pośrednictwem laptopa’S wbudowany aparat.

Minimalne zużycie mocy

Graj, pracuj i przeglądaj Internet bez spowolnienia. Pozostań bez wtylów i dłużej w trybie oszczędzania baterii i ciesz się grami bez rozpraszania okien.

Zainstaluj i zapomnij

Łatwy w zainstalowaniu, odnowieniu i aktualizacji, nasze bezpieczeństwo jest również zaprojektowane do prostej konfiguracji wszystkich rutynowych zadań. Jeśli chcesz, dostosuj swój profil za pomocą 150 szczegółowych ustawień.

Zadzwoń do nas: 01 9020020 Sprzedaż e -mail: sprzedaż@hostingireland.IE Wsparcie e -mail: Support@hostingireland.tj

Domeny

- Wyszukiwanie nazwy domeny

- Rejestracja domeny

- Przenieś moją domenę

- Domeny specyficzne dla kraju

- Nowe domeny

- .IE Przewodnik rejestracyjny

- Rejestr .Tj. Domeny

Hosting

- Udostępniony hosting

- Jak wybrać hosting

- Hosting VPS

- Dedykowane serwery

- Hosting sprzedawcy

- Kopia zapasowa serwera

- Zarządzanie serwerem

Inne produkty

- Kreator strony internetowej

- Certyfikaty SSL

- Filtrowanie spamu

- Office 365

- ESET Internet Security

- ESET Antiwirus

- Kopia zapasowa online

Informacja

- Aktualności

- Skontaktuj się z nami

- Pracuj dla nas

- Wsparcie

- Regulamin

- Nowoczesne stwierdzenie niewolnictwa

- Polityka prywatności

- Baza wiedzy

- Wyszukiwanie nazwy domeny

- Rejestracja domeny

- Przenieś moją domenę

- Domeny specyficzne dla kraju

- Nowe domeny

- .IE Przewodnik rejestracyjny

- Rejestr .Tj. Domeny

- Udostępniony hosting

- Jak wybrać hosting

- Hosting VPS

- Dedykowane serwery

- Hosting sprzedawcy

- Kopia zapasowa serwera

- Zarządzanie serwerem

- Kreator strony internetowej

- Certyfikaty SSL

- Filtrowanie spamu

- Office 365

- ESET Internet Security

- ESET Antiwirus

- Kopia zapasowa online

- Aktualności

- Skontaktuj się z nami

- O nas

- Pracuj dla nas

- Regulamin

- Polityka prywatności

- Nowoczesne stwierdzenie niewolnictwa

- Baza wiedzy

- Wsparcie

Nagradzane bezpieczeństwo internetowe dla Twojej szkoły

ESET Ochrona punktu końcowego zapewnia zaawansowaną ochronę komputerów szkolnych z pakietem wieloplatformowym bezpieczeństwem, w tym zaporą zapory, antyspam i filtrowanie internetowe. Szkoły podstawowe i średnie otrzymują świetne oprogramowanie bezpieczeństwa biznesowego po niskich cenach.

Pakiet szkoły ESET obejmuje

ESET Endpoint Antivirus

Wielokrotnie nagradzane oprogramowanie antymalne bez spowolnienia systemu oraz zdalne administrację.ESET Endpoint Security

Kompleksowe oprogramowanie przeciwmalowe z filtrem internetowym, zaporą ogniową i botnet.Bezpieczeństwo plików ESET dla Microsoft Windows Server

Protectplatform Antimalware Ochrona przed infekcją pliku wspólnego i systemu hosta.Pełna wielowarstwowa ochrona z zdalnym zarządzaniem bezpieczeństwem

Serwer zarządzania

ESET Security Management Center, zarządzanie produktami końcowymi z jednej paneli szkła, można zainstalować w systemie Windows lub Linux. Oprócz instalacji ESET ma urządzenie wirtualne, które można po prostu zaimportować w celu szybkiej i łatwej konfiguracji.

Wsparcie między platformami

Produkty ESET Endpoint obsługują wszystkie systemy operacyjne, w tym system Windows, MacOS, Linux i Android. Wszystkim produktem końcowym może być nie tylko zarządzanie z jednej okienka szkła, ale zarządzanie urządzeniami mobilnymi na iOS i Androida jest również w pełni wbudowane.

Wielowarstwowa obrona

Pojedyncza warstwa obrony nie wystarczy na dziś’Ewolujący krajobraz zagrożenia. Cały ESET’Produkty końcowe S są możliwe do wykrywania złośliwego oprogramowania przed wykonaniem, podczas wykonywania i po wydaniu. Koncentracja na całym cyklu życia złośliwego oprogramowania, nie tylko na określonej części, pozwala ESET zapewnić najwyższy możliwy poziom ochrony.

Aby omówić opcje licencjonowania, skontaktuj się z nami już dziś.

Zadzwoń teraz

Isn’Czas, kiedy Twoja instytucja skorzystała z najlepszych ofert na oprogramowanie antywirusowe zniżki?

Zadzwoń teraz (01) 897 3100 Aby omówić opcje z jednym z naszych doświadczonych doradców.

Obejmuje

ESET Ochrona punktu końcowego zaawansowana pakiet punktowy antywirus, bezpieczeństwo punktu końcowego, zabezpieczenia mobilne dla Androida, bezpieczeństwo wirtualizacji i bezpieczeństwo plików w jednym łatwym do zarządzania pakiecie. Wszystkie produkty ESET mają wyjątkowo mały zasięg systemowy, nawet na starszym sprzęcie, co oznacza, że wygrali’t wpływają na codzienne użytkowanie, a może nawet przedłużyć żywotność sprzętu. Możesz mieszać i dopasować ochronę punktów końcowych zgodnie z Twoimi potrzebami, umożliwiając wdrożenie na różnych platformach (Windows, Mac, Linux i Android). Nasz zdalny administrator jest bezpłatny dla wszystkich naszych produktów biznesowych i umożliwia jednej osobie łatwe zarządzanie całą siecią bezpieczeństwa.

ESET Endpoint Antivirus dla systemu Windows i Mac OS X i ESET NOD32 Edycja biznesowa dla komputerów stacjonarnych Linux są objęte punktem końcowym antywirusowym części pakietu dzięki ESET Unilicense. Niezależnie od tego, z jakich systemów operacyjnych, które zużywają Twoja firma, wszystkie mogą być objęte. Nasze podpis wysokie wskaźniki wykrywania i minimalne fałszywe pozytywy zapewniają bezpieczeństwo wszystkich punktów końcowych.

ESET Endpoint Security jest idealny dla firmy z mobilną siłą roboczą. Z dwukierunkową zaporą ogniową do obrony przed niezabezpieczonym publicznym Wi-Fi i sterowaniem internetowym w celu zakazu korzystania z nieautoryzowanych stron internetowych. Plus wszystkie funkcje już dostępne w punkcie antywirusowym punktu końcowego.

Bezpieczeństwo plików ESET dla Microsoft Windows Server, Core i Linux/BSD/Solaris Zapewnia oprogramowanie antymalne specjalnie dostosowane do pracy w środowisku serwerowym. Wybierz, które komponenty chcesz zainstalować w oparciu o swój serwer i potrzebne firmę.

ESET Mobile Security for Android ma ten sam mały ślad i wysokie wskaźniki wykrywalności występujące w NOD32 i Actorivirus punktu końcowego. Utrzymuj wydajność poprzez blokowanie tekstów spamowych lub połączeń telefonicznych za pomocą wbudowanego filtra SMS-ów i połączeń. W przypadku straty lub kradzieży’S Pakiet antykradzieżowy pomaga chronić Twoje dane za pomocą funkcji lokalizacji zdalnej, zdalnego zamka, zdalnego wyczyszczenia i GPS.

Bezpieczeństwo wirtualizacji ESET jest idealny, jeśli korzystasz z VMware lub innego rozwiązania wirtualizacji, możesz polegać na ochronie ESET, aby zapewnić bezpieczeństwo maszyn wirtualnych. Dzięki lokalnej pamięci podręcznej ESET i ochronie produktu Security ESET opartego na agentach, uzyskasz znacznie zwiększoną prędkość skanowania.

Informacje o produkcie

Zdalny administrator

- BEZPŁATNY z dowolnym produktem biznesowym.

- Zdalna administracja Umożliwia zarządzanie punktami końcowymi, smartfonami, serwerami i maszynami wirtualnymi z jednej konsoli.

- Push Aktualizacje i skany z konsoli, szybko i wydajnie.