Co to jest zaawansowana ochrona złośliwego oprogramowania (wzmacniacz)

Dziedziczne wdrożenia antywirusowe często wymagają złożonej konfiguracji i zarządzania. Zaawansowane rozwiązania ochrony złośliwego oprogramowania zapewniają zapobieganie, wykrywanie i reakcję w jednym rozwiązaniu i są ogólnie wysoce zautomatyzowane. Ich wbudowane, otwarte platformy umożliwiają znacznie prostsze i bardziej wydajne przepływy pracy.

Streszczenie

Advanced Malware Protection (AMP) to produkt bezpieczeństwa punktu końcowego nowej generacji dostarczany przez Rutgers dla komputerów będących własnością uniwersytecką. Oferuje doskonałą ochronę przed wirusami i złośliwym oprogramowaniem poprzez ciągłe monitorowanie i analizę całej aktywności systemowej. Cisco AMP, w połączeniu z globalną inteligencją zagrożeń, pozwala Rutgersowi szybko identyfikować i naprawić zagrożenia bezpieczeństwa. Należy jednak zauważyć, że Cisco AMP nie jest dostępny do użytku na sprzęcie osobistym.

Kluczowe punkty

- Oprogramowanie antywirusowe: Rutgers zapewnia opcje oprogramowania antywirusowego dla wykładowców, pracowników i studentów.

- Cisco AMP dla komputerów należących do uniwersytetów: Rutgers oferuje Cisco AMP jako zaawansowane rozwiązanie ochrony złośliwego oprogramowania dla urządzeń uniwersyteckich.

- Przegląd: dowiedz się o korzyściach płynących z Cisco AMP.

- Jak zainstalować: Znajdź instrukcje krok po kroku, jak zainstalować wzmacniacz Cisco w systemie Windows i Mac.

- FAQ (dla personelu IT): Uzyskaj odpowiedzi na wspólne pytania dla administratorów IT.

- Wideo (dla personelu IT): Obejrzyj dogłębne szkolenie wideo na temat korzystania z Cisco AMP.

- Oprogramowanie antywirusowe dla urządzeń osobistych: W przypadku urządzeń osobistych Rutgers zaleca immunet dla systemu Windows i Avira dla komputerów Mac.

- FAQ: Wyświetl listę często zadawanych pytań na temat osobistego oprogramowania antywirusowego.

- Jak zainstalować: Odkryj szczegółowe kroki instalacji dla Immunet (Windows) i Avira.

- Pomoc i wsparcie: Uzyskaj dostęp do portalu oprogramowania Rutgers dla wszystkich opcji oprogramowania antywirusowego.

Unikalne pytania

- Dlaczego zaawansowana ochrona złośliwego oprogramowania jest ważna?

- Jak działa zaawansowane złośliwe oprogramowanie?

- Jakie są różne rodzaje zaawansowanej ochrony złośliwego oprogramowania?

Zaawansowana ochrona złośliwego oprogramowania jest kluczowa, ponieważ pomaga zapobiegać naruszeniom spowodowanym zaawansowanym złośliwym oprogramowaniem. Te naruszenia mogą prowadzić do różnych szkód, od utraty jednego punktu końcowego po obezwładnienie całej infrastruktury IT. Takie incydenty mogą spowodować utratę wydajności, przerwanie obsługi klienta oraz wpływ na sprzedaż i wsparcie.

Zaawansowane złośliwe oprogramowanie infiltruje system z celem, aby uniknąć wykrycia. Może się weplikować i wstawić do innych programów lub plików, infekując je w trakcie procesu. Może pozostać uśpiony przez pewien czas, a nawet ominąć warunki piaskownicy zaprojektowane do blokowania złośliwych plików. Zaawansowane złośliwe oprogramowanie próbuje również oszukać oprogramowanie bezpieczeństwa, aby uniknąć wykrycia.

Zapobieganie: Tradycyjne oprogramowanie antywirusowe polega na wykryciu podpisów wirusa, ale może zmagać się z wirusami polimorficznymi i metamorficznymi. Zaawansowana ochrona złośliwego oprogramowania wykorzystuje bezpieczeństwo punktów końcowych, które może dokładnie i skutecznie blokować znane wykorzystywanie złośliwego oprogramowania bez polegania wyłącznie na podpisach.

Wykrycie: Podejścia bez charakterystyki do ochrony przeciwwirusowej zyskały przyczepność. Ciągłe monitorowanie wszystkich aktywności plików umożliwia szybsze wykrywanie nowych zagrożeń i rozwój możliwości antywirusowych w celu ich złagodzenia.

Odpowiedź: Zaawansowane rozwiązania ochrony złośliwego oprogramowania oferują bardziej efektywne metody reakcji, takie jak narzędzia do wykrywania punktu końcowego (EDR) oraz rozszerzone wykrywanie i reakcja (xdr). Zapewniają retrospektywne bezpieczeństwo, które zawierają zagrożenia przy pierwszym znaku złośliwego zachowania.

Efektywność: Zaawansowane rozwiązania ochrony złośliwego oprogramowania są bardzo wydajne ze względu na ich wbudowane, otwarte platformy, które umożliwiają prostsze i bardziej usprawnione przepływy pracy.

Co to jest zaawansowana ochrona złośliwego oprogramowania (wzmacniacz)

Dziedziczne wdrożenia antywirusowe często wymagają złożonej konfiguracji i zarządzania. Zaawansowane rozwiązania ochrony złośliwego oprogramowania zapewniają zapobieganie, wykrywanie i reakcję w jednym rozwiązaniu i są ogólnie wysoce zautomatyzowane. Ich wbudowane, otwarte platformy umożliwiają znacznie prostsze i bardziej wydajne przepływy pracy.

Oprogramowanie antywirusowe

Rutgers zapewnia opcje oprogramowania antywirusowego dla wykładowców, pracowników i studentów na sprzęt osobisty i urządzenia uniwersyteckie.

Cisco wzmacniacz dla komputerów należących do uniwersytetów

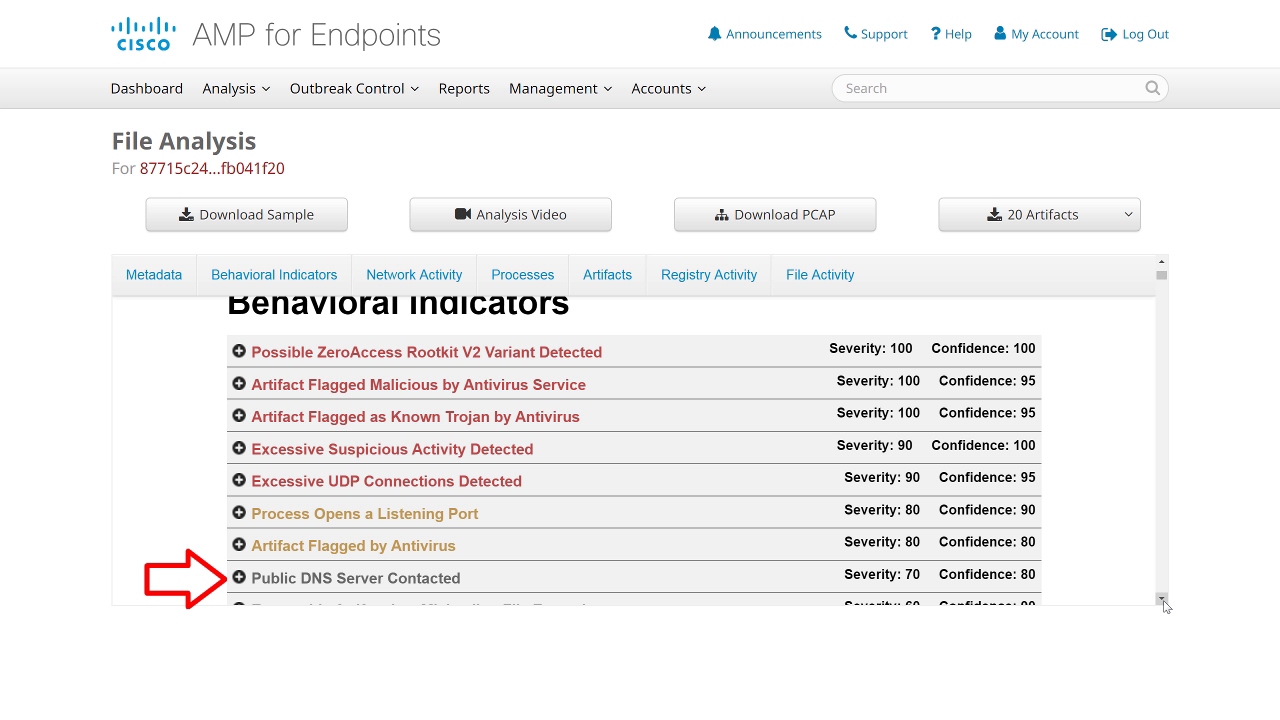

W przypadku urządzeń należących do uniwersytetu Rutgers zapewnia Cisco Advanced Malware Protection (AMP), produkt bezpieczeństwa punktu końcowego nowej generacji. Cisco AMP zapewnia doskonałą ochronę przed wirusami i złośliwym oprogramowaniem poprzez ciągłe monitorowanie i analizę całej aktywności systemu, a nie tylko na definicjach wirusa. To w połączeniu z Cisco’S Global Threat Intelligence, umożliwia Rutgers szybkie identyfikacje i naprawianie zagrożeń bezpieczeństwa. Należy pamiętać, że Cisco AMP nie jest dostępny do użytku na sprzęcie osobistym.

Przegląd

Dowiedz się o zaletach Cisco Advanced Malware Protection (AMP).

Jak zainstalować

Dowiedz się, jak zainstalować wzmacniacz Cisco w systemie Windows i Mac.

FAQ (dla personelu IT)

Odpowiedzi na wspólne pytania dla administratorów IT.

Wideo (dla personelu IT)

Obejrzyj ten szczegółowy trening wideo, aby dowiedzieć się, jak korzystać z Cisco AMP.

Oprogramowanie antywirusowe dla urządzeń osobowych

Przegląd

W przypadku urządzeń osobistych dowiedz się więcej o Immunet (dla systemu Windows) i Avira (dla komputerów Mac)

FAQ

Zobacz naszą listę często zadawanych pytań na temat osobistego oprogramowania antywirusowego.

Jak zainstalować

Szczegółowe kroki dotyczące instalacji immunet (Windows) i (avira).

Pomoc i wsparcie

Uzyskaj dostęp do portalu oprogramowania Rutgers, aby wyświetlić całe oprogramowanie antywirusowe.

Co to jest zaawansowana ochrona złośliwego oprogramowania (wzmacniacz)?

Zasadniczo celem zaawansowanego złośliwego oprogramowania jest penetracja systemu i uniknięcie wykrycia. Zwykle ma konkretny cel – najczęściej organizacja lub przedsiębiorstwo – z celem zysków finansowych. Może również ukierunkować podobne organizacje w tej samej branży, takich jak kilka firm w dziedzinie ubezpieczenia lub finansów. Zaawansowane złośliwe oprogramowanie może przybierać formę wspólnego złośliwego oprogramowania, które zostało zmodyfikowane w celu zwiększenia jego zdolności do zarażenia.

Jak działa zaawansowane złośliwe oprogramowanie?

Po załadowaniu do systemu komputerowego zaawansowane złośliwe oprogramowanie może samodzielnie się replikować i wstawić do innych programów lub plików, infekując je w trakcie procesu. Może nawet przez jakiś czas leże w uśpieniu. Zaawansowane złośliwe oprogramowanie może również przetestować warunki piaskownicy przez.

Dlaczego zaawansowana ochrona złośliwego oprogramowania jest ważna?

Zaawansowana ochrona złośliwego oprogramowania została zaprojektowana przede wszystkim, aby pomóc organizacjom w zapobieganiu naruszeniom spowodowanym zaawansowanym złośliwym oprogramowaniem. Szkody w wyniku takich naruszeń mogą obejmować utratę jednego punktu końcowego do obezwładnienia całej infrastruktury IT, powodując utratę wydajności dla pracowników i potencjalnie przerywając obsługę klienta oraz sprzedaż i wsparcie produktów i wsparcie.

Rodzaje zaawansowanej ochrony złośliwego oprogramowania

Zapobieganie

Tradycyjne oprogramowanie antywirusowe (AV) w dużej mierze opiera się na wykryciu podpisu lub wzoru binarnego wirusa w celu identyfikacji i zapobiegania uszkodzeniom złośliwego oprogramowania. Ale większość autorów złośliwego oprogramowania pozostaje o krok przed takie oprogramowanie, pisząc wirusy oligomorficzne, polimorficzne, a ostatnio metamorficzne, które wykorzystują techniki zaciemnienia, takie jak szyfrowanie części siebie lub w inny sposób modyfikują się, aby nie dopasować sygnatur wirusowych w bazie danych antywirusowych w bazie danych antywirusowych.

Bezpieczeństwo punktów końcowych, które wykorzystuje zaawansowane bloki ochrony złośliwego oprogramowania znane z powodu złośliwego oprogramowania Dokładnie i wydajnie bez zależności od podpisów. I odwrotnie, Legacy AV Solutions mogą być ślepe na złośliwe oprogramowanie w zip i innych formatach, a także złośliwego oprogramowania, i nie wychwytują zaawansowanych zagrożeń.

Wykrycie

Około 2013 r. Koncentracja branży bezpieczeństwa zaczęła zmieniać się w kierunku podejścia bez charakterystyki do ochrony antywirusowej. Tradycyjne rozwiązania antywirusowe mogą walczyć o dokładne wykrycie zagrożeń o niskiej wartości. Ale bezpieczeństwo punktu końcowego, które stosuje ciągłe monitorowanie wszystkich działań plików, powoduje szybsze wykrywanie nowych zagrożeń.

Opracowano nowe możliwości antywirusowe w celu wykrywania i łagodzenia ataków zerowych i innych, bardziej wyrafinowanych złośliwych oprogramowania. Niektóre z tych możliwości nowej generacji obejmują:

- Wykrywanie złośliwego oprogramowania opartego na zachowaniu, które buduje pełny kontekst wokół każdej ścieżki wykonania procesu w czasie rzeczywistym

- Modele uczenia maszynowego, które identyfikują wzorce pasujące do znanych charakterystyk złośliwego oprogramowania i inne różne formy sztucznej inteligencji

Odpowiedź

Bardziej skuteczne metody reakcji znajdują się obecnie w zaawansowanych rozwiązaniach ochrony złośliwego oprogramowania, takich jak wykrywanie punktu końcowego i reakcja (EDR) i – więcej – narzędzia wykrywania i reakcji (XDR). W przeciwieństwie do tradycyjnego bezpieczeństwa punktu końcowego, zaawansowane rozwiązania ochrony złośliwego oprogramowania zapewniają również retrospektywne bezpieczeństwo, które szybko zawiera zagrożenie przy pierwszym znaku złośliwego zachowania.

Efektywność

Dziedziczne wdrożenia antywirusowe często wymagają złożonej konfiguracji i zarządzania. Zaawansowane rozwiązania ochrony złośliwego oprogramowania zapewniają zapobieganie, wykrywanie i reakcję w jednym rozwiązaniu i są ogólnie wysoce zautomatyzowane. Ich wbudowane, otwarte platformy umożliwiają znacznie prostsze i bardziej wydajne przepływy pracy.

Zaczynaj

Dowiedz się więcej o produktach i rozwiązaniach Cisco związanych z ochroną złośliwego oprogramowania.

Cisco bezpieczny punkt końcowy

Ogólnie poleciłbym Cisco za twoje potrzeby antywirusowe i złośliwe oprogramowanie. Plus jako użytkownik, jestem ogólnie zadowolony z usługi świadczenia przez Cisco. Pracuję w domu i nie mam problemów z złośliwym oprogramowaniem lub wirusami. Pobieram wiele CV, a czasem można dołączyć wirusy, chroni moją maszynę i serwery. Wady bez prawdziwych wad. Zarządzało naszym działem IT i nie miałem żadnych problemów.

Mateusz

Transport/transport/kolej, 501-1000 pracowników używanych codziennie przez mniej niż 2 lata

Źródło recenzji: Capterra

Ten recenzent został przez nas zaproszony do złożenia uczciwej recenzji i zaoferował nominalną motywację jako podziękowania.

OGÓLNA OCENA :

ŁATWOŚĆ UŻYCIA

WARTOŚĆ PIENIĄDZA

Obsługa klienta

Funkcjonalność

Recenzowano kwietnia 2021 r

Cisco AMP jest kosztowne, ale skuteczność jest wysoka

Wzmacniacz pomógł nam zapewnić bezpieczne punkty końcowe i że mamy znacznie lepsze wszechobecne wyobrażenie o tym, gdzie istnieją jakiekolwiek luki w naszej sieci. Pro, uwielbiam, jak AMP dobrze pasuje do apartamentu bezpieczeństwa Cisco. W przypadku znalezienia exploitów lub luk w zabezpieczeniach, bardzo łatwo jest szybko odpowiedzieć na całej realizacji, gdy używasz głównie Cisco Security Tools. Koszt wad. Koszt narzędzi jest wyższy niż wiele innych i myślę, że Cisco wciąż znajduje się w przestrzeni bezpieczeństwa, ale w ciągu ostatnich kilku lat dokonały ogromnych skoków, aby być konkurencyjnym i uwielbiam to.

Przyczyny przejścia na bezpieczny punkt końcowy Cisco, głównie chcieliśmy przejść do produktu Cisco, aby uzyskać więcej wglądu z jednego pulpitu nawigacyjnego w bezpieczeństwo.

Anonimowy

5 001-10 000 pracowników używanych co miesiąc przez ponad 2 lata

Źródło recenzji: Capterra

Ten recenzent został przez nas zaproszony do złożenia uczciwej recenzji i zaoferował nominalną motywację jako podziękowania.

OGÓLNA OCENA :

ŁATWOŚĆ UŻYCIA

WARTOŚĆ PIENIĄDZA

Obsługa klienta

Funkcjonalność

Recenzowano czerwca 2021 r

Niezawodna ochrona antywirusowa i złośliwe oprogramowanie, ale buggy jak wiele rozwiązań AV

Każdy potrzebuje ochrony antywirusowej i złośliwego oprogramowania i dlatego go używamy. Plusy niskie konserwację po skonfigurowaniu. Wymaga tylko okresowych aktualizacji wykluczenia i aktualizacji wersji, które można zautomatyzować. Wady jak wiele rozwiązań antywirusowych, może to powodować problemy z wydajnością i problemy operacyjne. To nie powinno, ale tak jest. Na przykład z tego powodu widziałem wysokie wykorzystanie procesora na różnych serwerach Linux i sprawiłem, że systemy plików Linux nie odpowiadają, ponieważ mają otwarte pliki w systemie plików. Wykonuje ochronę, ale jest wózek.

Powód wyboru bezpiecznego punktu końcowego Cisco szukaliśmy rozwiązania ochrony punktów końcowych zarządzanych w chmurze. Ponadto Cisco dokonał dobrej sprzedaży, nie konsumując zasobów i powoduje problemy.

Przyczyny przejścia na bezpieczny punkt końcowy Cisco szukaliśmy rozwiązania ochrony punktów końcowych zarządzanych w chmurze.

Kyle

Technologia informacyjna i usługi, 5001-10 000 pracowników używanych codziennie przez ponad 2 lata

Źródło recenzji: Capterra

Ten recenzent został przez nas zaproszony do złożenia uczciwej recenzji i zaoferował nominalną motywację jako podziękowania.

OGÓLNA OCENA :

ŁATWOŚĆ UŻYCIA

Funkcjonalność

Recenzowano luty 2023

Potęga bezpieczeństwa

Plusy Cisco Secure Endpoint tak wiele zawiera pod parasolem tego, co faktycznie robi; Od AnyConnect VPN po zabezpieczenie ochrony punktu końcowego/antywirusowego, nie mogłem zacząć mówić ci, czego wszystko nie jest w stanie.Cisco z pewnością pomoże zabezpieczyć/zablokować dowolne urządzenia w sieci Twojej firmy. Pakiety instalacyjne CISU muszą zostać odbudowane (chociaż istnieje domyślna.)

Serhii

Technologia informacyjna i usługi, ponad 10 000 pracowników używanych codziennie przez ponad 2 lata

Źródło recenzji: Capterra

Ten przegląd został przesłany organicznie. Nie zaoferowano żadnej motywacji

OGÓLNA OCENA :

ŁATWOŚĆ UŻYCIA

WARTOŚĆ PIENIĄDZA

Obsługa klienta

Funkcjonalność

Recenzowano czerwca 2021 r

Przegląd najczęstszych produktów Cisco

Jestem naprawdę zadowolony z wydajności produktów Cisco, ponieważ zapewniają one wygodne doświadczenie zawodowe. Wszystko działa świetnie jak szwajcarski zegarek. Używam go od ponad 2 lat i miałem najmniejsze skargi. Zdecydowanie polecam. Plus Cisco AnyConnect Secure Mobility Client jest naprawdę wygodny, małe okno, które przez większość czasu działa w tle i nie powoduje żadnych trudności. VPN jest świetna, prawdopodobnie jedna z najlepszych, jakie kiedykolwiek korzystałem z mojego doświadczenia zawodowego. Połączenie internetowe pozostaje stabilne, zapewnia dodatkowe bezpieczeństwo, przebiegi w tle, dobrze zoptymalizowane. Informacje zwrotne od obsługi klienta są również świetnym bonusem. Nasz dział IT, który zakładał pakiet Cisco, nigdy nie mówił źle o tym produkcie, słyszałem tylko: łatwe do zintegrowania, utrzymywania, administrowania. Cena może być wyższa niż inne podobne produkty, ale warto. Wady, nie ma wielu wad, o których wspomniałem o sobie. Nie podoba mi się jedna rzecz w kliencie Cisco AnyConnect Secure Mobility: kiedy jesteś podłączony do VPN i chcesz go wyłączyć, istnieje klucz „Odłącz” na samym kliencie, który działa idealnie, ale jeśli pójdziesz na przykład na pasku zadań komputera i wymuszaj go z odpowiednim kluczem myszy, to lubi zamrozić do 15 sekund. Czasami muszę to zrobić ponownie, aby to zrezygnować. Również wędrujący bezpieczeństwo, w naszym parasolu, lubi zakazać stron internetowych, które nie mają nic wspólnego z listą, którą wcześniej konstruował nasz administrator. Czasami uważa, że nieszkodliwe strony internetowe za zagrożenie dla bezpieczeństwa, ale zdarza się to nie często.

Cisco uwalnia poprawkę dla głównej wady oprogramowania antywirusowego CLAMAV

Znaczna podatność na Cisco’Program antywirusowy open source S CLAMAV został załatany. Z CVSSV3 ‘krytyczny’ Ocena 9.8 i śledzone jako CVE-2023-20032, Cisco ostrzegł, że słabość może pozwolić na wykonanie zdalnego kodu na podatnych urządzeniach. Wersje 1.0.0 i wcześniej, 0.105.1 i wcześniejszy, i 0.103.Wykryto, że problem ma wpływ na 7.

Według Cisco Advisory opublikowanej 15 lutego może pozwolić na to, że CLAMAV HFS+ Partser Problemer, może pozwolić na to ““nieautentyczny, zdalny atakujący do wykonania dowolnego kodu” z takimi samymi prawami, co CLAMAV’S Procedura skanowania. Firma stwierdziła, że wada może również spowodować scenariusz odmowy usługi (DOS), rozbijając ten proces.

Cisco przyznał, że podatność może spowodować szereg produktów na niebezpieczeństwo. W przypadku punktów końcowych dotyczy to bezpiecznego punktu końcowego, wcześniej znanego jako Advanced Malware Prevention (AMP). Wpływa to na użytkowników Linux, MacOS i Windows.

Ponadto dotknięte są Cisco’S Secure Endpoint Prywatna chmura i bezpieczne urządzenie internetowe, wcześniej znane jako urządzenie Web Security Appliance. Firma podkreśliła, że inne ważne produkty, takie jak bezpieczna brama e -mail oraz bezpieczna e -mail i zarządzanie stronami internetowymi, nie mają wpływu na podatność. Żadne dowody sugerują, że wada została jeszcze aktywnie używana na wolności. Aby zmniejszyć ryzyko, Cisco poinformował użytkowników do natychmiastowego zastosowania łatek.

Clam AV to program przeciwwirusowy typu open source, który oferuje konsumentom bezpieczeństwo antymalware. Silnik zapewnia różnorodne opcje antywirusowe, takie jak bezpieczeństwo punktów końcowych, skanowanie e-mail i internetowe itd.

Według statystyk Slintela CLAMAV jest wykorzystywany przez ponad 300 firm na całym świecie. Chociaż silnik został początkowo utworzony dla UNIX, istnieją wersje innych firm dla użytkowników innych systemów operacyjnych, w tym macOS, Linux i Microsoft Windows.

“Ta podatność jest spowodowana brakiem kontroli rozmiaru bufora, która może spowodować zapisanie przelewu bufora sterty,” Firma powiedziała. “Atakujący może wykorzystać tę podatność, przesyłając wykonany plik partycji HFS+, który ma być zeskanowany przez CLAMAV na dotkniętym urządzeniu.”

“Zespół reagowania na incydenty dotyczące bezpieczeństwa produktu Cisco (PSIRT) nie jest świadomy żadnych publicznych ogłoszeń lub złośliwego użycia podatności, która jest opisana w tym doradcy,” Firma powiedziała.