Bezpieczeństwo smartfonów

Streszczenie:

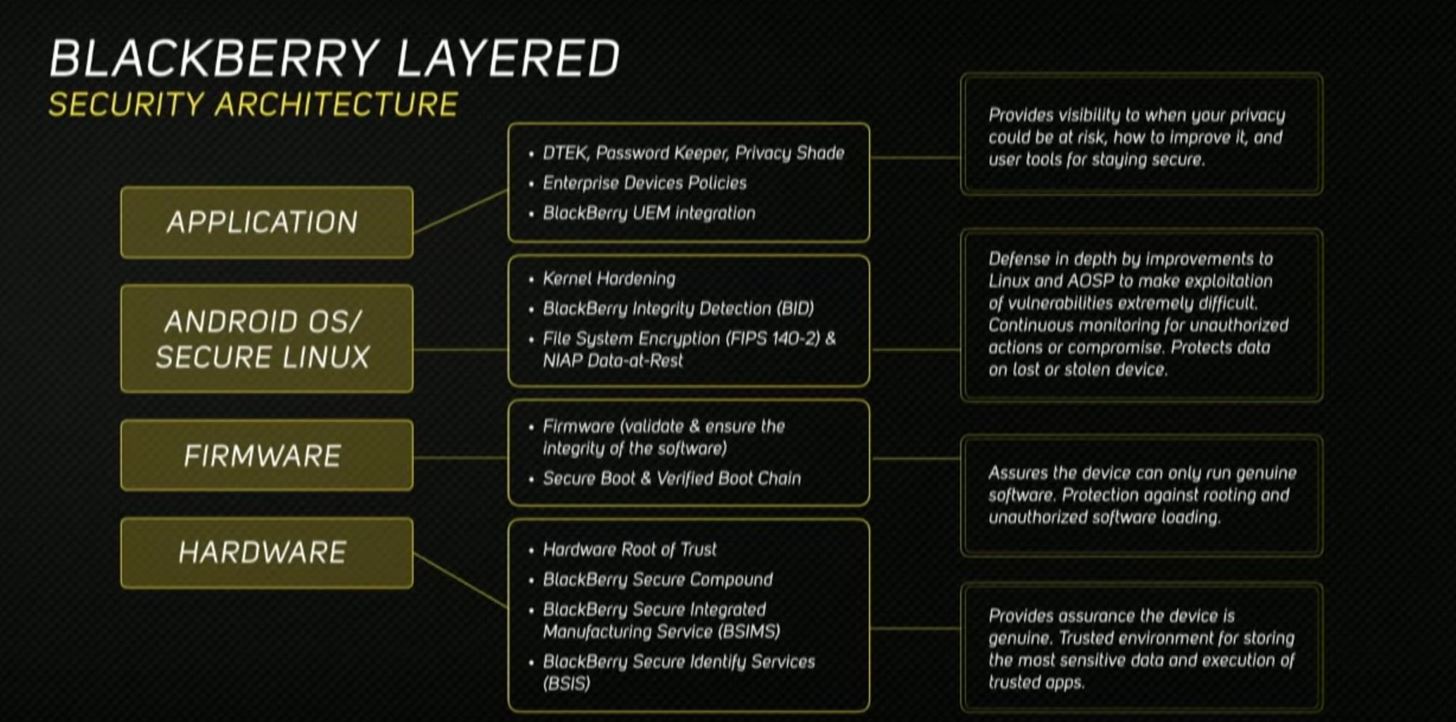

1. Ulepszona pamięć: Oprogramowanie BlackBerry wzmacnia technikę randomizacji układu przestrzeni adresowej, co utrudnia atakującym przewidywanie adresów docelowych i rozpoczęcie ataków.

2. Wbudowane bezpieczeństwo: W przeciwieństwie do innych telefonów, oprogramowanie BlackBerry nie tylko dodaje bezpieczeństwa jako refleksji; Jest wbudowany z poziomów sprzętu i oprogramowania.

3. Fundamentalne bezpieczeństwo: BlackBerry zapewnia bezpieczeństwo urządzeń poprzez walidację każdego komponentu sprzętowego i oprogramowania podczas procesu rozruchu i ciągłe monitorowanie każdego kompromisu.

4. Korzeń sprzętowy zaufania: Bezpieczny proces produkcji wstrzykuje kryptograficzne klucze bezpieczeństwa do procesora, ustanawiając sprzętowe źródło zaufania.

5. Bezpieczny proces rozruchu: Podczas uruchamiania wszystkie komponenty sprzętowe i oprogramowania są sprawdzane, aby zapobiec manipulowaniu.

6. Prevention Downgrade: BlackBerry chroni przed załadowaniem przestarzałej wersji systemu operacyjnego, w którym brakuje poprawek bezpieczeństwa lub może być wykorzystywana przez złośliwych użytkowników.

7. Wykrywanie integralności BlackBerry (BID): Ciągłe monitorowanie bezpieczeństwa urządzeń za pomocą działań w czasie rzeczywistym uruchomionym w przypadku wykrycia zagrożenia.

8. OS Security: Oprogramowanie BlackBerry blokuje możliwości w systemie Android, które mogą być wykorzystane przez atakujących. Downgrade Prevention zapewnia najnowsze poprawki bezpieczeństwa.

9. Hartowanie Android OS: BlackBerry ogranicza możliwości, które mogą zagrozić bezpieczeństwu urządzeń.

10. Związek Blackberry Secure: Poufne dane i aplikacje zorientowane na bezpieczeństwo są chronione w zaufanym środowisku wykonawczym.

11. Ochrona danych: BlackBerry dodaje dodatkową ochronę Wi-Fi, VPN, Bluetooth i NFC, szyfruje wiadomości z S/Mime i oferuje szyfrowanie pełnego dysku.

12. Szyfrowanie klasy wojskowej: FIPS 140-2 Szyfrowanie pełnego dysków chroni prywatne informacje, jeśli telefon zostanie zagubiony lub skradziony.

13. Dane w ochronie tranzytowej: Połączenia Wi-Fi, VPN, Bluetooth i NFC są zabezpieczone w celu ochrony danych podczas tranzytu.

14. Bezpieczne generowanie haseł i pamięć poświadczenia: Wrażliwe poświadczenia są bezpiecznie przechowywane w Blackberry Secure Compound.

15. Opcje i elementy sterujące danych: Użytkownicy i administratorzy mogą usunąć dane urządzenia w celu ochrony poufnych informacji.

Pytania:

1. Czy oprogramowanie BlackBerry dodaje bezpieczeństwo tylko jako refleksję?

BlackBerry Software nie tylko dodaje bezpieczeństwa jako refleksji, ale jest wbudowane z poziomów sprzętu i oprogramowania.

2. W jaki sposób BlackBerry zapewnia bezpieczeństwo urządzeń?

BlackBerry zapewnia bezpieczeństwo urządzeń poprzez walidację każdego komponentu sprzętowego i oprogramowania podczas procesu rozruchu i ciągłe monitorowanie każdego kompromisu.

3. Jaki jest źródło sprzętu zaufania?

Korzeń sprzętowy zaufania jest ustanowiony w ramach bezpiecznego procesu produkcyjnego, który wstrzykuje kryptograficzne klucze bezpieczeństwa do procesora.

4. W jaki sposób BlackBerry zapobiega obniżkom starszych wersji systemu operacyjnego?

BlackBerry chroni przed ładowaniem przestarzałych wersji systemu operacyjnego, które nie mają poprawek bezpieczeństwa lub mogą być wykorzystywane przez złośliwych użytkowników.

5. Co to jest wykrywanie integralności BlackBerry (BID)?

BlackBerry Integrity Detection (BID) ciągle monitoruje bezpieczeństwo urządzeń i wyzwala działania w czasie rzeczywistym, jeśli wykryto zagrożenie.

6. Jak BlackBerry zabezpiecza system systemu Android?

Blackberry blokuje możliwości w systemie Android, które mogą być wykorzystane przez atakujących, zapewniając bezpieczniejsze środowisko.

7. Jaki jest Blackberry Secure Compound?

Związek BlackBerry Secure to zaufane środowisko wykonania, które gwarantuje ochronę poufnych danych i aplikacji zorientowanych na bezpieczeństwo.

8. Jaką dodatkową ochronę zapewnia BlackBerry dla danych w tranzycie?

BlackBerry dodaje dodatkową ochronę do połączeń Wi-Fi, VPN, Bluetooth i NFC do zabezpieczenia danych podczas tranzytu.

9. W jaki sposób BlackBerry chroni prywatne informacje, jeśli telefon zostanie zagubiony lub skradzi się?

BlackBerry oferuje szyfrowanie pełnego dysku, zgodne z standardami FIPS 140-2, aby chronić prywatne informacje w takich scenariuszach.

10. Jakie opcje są dostępne do bezpiecznego generowania haseł?

Bezpieczne wytwarzanie haseł i pamięć poświadczeń są obsługiwane przez BlackBerry Secure Compound, zwiększając ochronę wrażliwych poświadczeń.

11. Czy użytkownicy mogą usunąć dane dotyczące urządzenia?

Użytkownicy mogą usunąć dane dotyczące urządzenia, w tym dane na karcie multimedialnej, aby chronić swoje informacje.

12. Kto może wyczyścić dane urządzenia, jeśli jest na miejscu rozwiązanie EMM?

Jeśli istnieje rozwiązanie EMM, administrator może wyczyścić dane urządzenia, aby chronić dane i informacje o użytkowniku organizacji.

13. Jaką dodatkową metodę odblokowującego mogą ustawić użytkownicy na ich urządzeniu?

Oprócz hasła numerycznego lub alfanumerycznego użytkownicy mogą ustawić hasło do obrazu jako wygodną metodę odblokowywania wtórnego.

14. Czy BlackBerry wzmacnia randomizację układu przestrzeni?

Tak, BlackBerry Software wzmacnia randomizację układu przestrzeni, aby utrudnić atakującym przewidywanie adresów docelowych i rozpoczęcie ataków.

15. Jakie środki bezpieczeństwa są podejmowane podczas procesu produkcyjnego?

Proces produkcyjny obejmuje bezpieczne kroki w celu ustalenia sprzętu do zaufania i zapobiegania manipulowaniu urządzeniem.

Bezpieczeństwo smartfonów

Ulepszona pamięć: Randomizacja układu przestrzeni adresu jest techniką losową lokalizacji komponentów systemowych w pamięci, co utrudnia atakującemu wiedzieć, gdzie istnieje podatność, lub wykonanie ataku obejmującego przewidywanie adresów docelowych. Oprogramowanie BlackBerry wzmacnia tę technikę zarówno dla aplikacji systemowych, jak i innych niż system.

Czy BlackBerry ma najlepsze bezpieczeństwo

Оjed

Ыы зарегистрир John. С помощю этой страницы ыы сожем оRipееделить, что запросы оRтравляете имено ыы, а не роvert. Почем это могло пRроизойиS?

Эта страница отображается тех слччаях, когда автоматическими системамgz которые наршают усовия исполззования. Страница перестанеura. До этого момента для исползования слжжж Google неоtoś.

Источником запросов может слжить ведоносное по, подкbarów. ыылку заRzy. Еarag ы исползеете общий доступ и интернет, проблема может ыть с компюююеyn с таким жж жж жесом, кк у комszczeюююе000. Обратитеunks к соем системном адинистратору. Подроlit.

Проверка по слову может также появаятьenia, еaсли ы водите сложные ззапры, оind обычно enia оиизи инenia оtoś еами, или же водите заlektora.

Bezpieczeństwo smartfonów

Są telefony, które mówią, że są bezpieczne, a potem są telefony, które żyją i oddychają bezpieczeństwo. Telefony z oprogramowaniem lub aplikacjami BlackBerry® Don’po prostu chwyć bezpieczeństwo, to’S wbudowany. Blackberry jest ufny tysiące firm i rządów na całym świecie, aby bezpiecznie umożliwić biznes na telefonie komórkowym.

Bezpieczeństwo wbudowane od samego początku

Dzięki BlackBerry możesz być pewien, że dodatkowe środki ostrożności są podejmowane zarówno na poziomie sprzętu, jak i oprogramowania, aby chronić smartfon BlackBerry przed złośliwym manipulowaniem.

Fundamentalne bezpieczeństwo

Bezpieczeństwo rozpoczyna się od procesu produkcyjnego i od tego momentu pozostaje ze smartfonem. Po uruchomieniu każdy element sprzętu i oprogramowania jest sprawdzany, aby upewnić się, że urządzenie ma’był manipulowany. Następnie urządzenie jest stale monitorowane pod kątem zdarzeń lub zmian, które wskazują na kompromis dla bezpieczeństwa urządzenia.

Korzeń sprzętowy zaufania: Bezpieczny proces produkcji ustanawia sprzętowy źródło zaufania, który wstrzykuje kryptograficzne klucze bezpieczeństwa do procesora.

Bezpieczny proces rozruchu: Po uruchomieniu każdy komponent sprzętu i oprogramowania jest sprawdzany, aby upewnić się, że urządzenie nie zostało zmodyfikowane.

Prevention Downgrade: Twój smartfon jest chroniony przed załadowaniem wersji systemu operacyjnego, który nie’t mają najnowsze poprawki bezpieczeństwa lub złośliwy użytkownik wykorzystujący lukę w starszej wersji systemu operacyjnego.

BlackBerry Integrity Detection (BID): Twoje urządzenie jest stale monitorowane pod kątem zdarzeń lub zmian konfiguracyjnych, które wskazują na kompromis dla bezpieczeństwa urządzenia. Działania w czasie rzeczywistym są wyzwalane, jeśli wykryto zagrożenie.

OS Security

BlackBerry blokuje możliwości w systemie Android, które mogą dać atakującym możliwość naruszenia urządzenia. Oprogramowanie zapewnia bezpieczne środowisko, które utrudnia atakującym znalezienie luk w zabezpieczeniach lub wykonywanie ataków. A zapobieganie obniżonemu chroni Cię przed załadowaniem wersji systemu operacyjnego, który nie’t mają najnowsze poprawki bezpieczeństwa.

Hartowanie systemu Android OS: Blackberry blokuje możliwości, które mogą dać atakującym możliwość naruszenia urządzenia.

Związek Blackberry Secure: Zaufane środowisko wykonania gwarantuje ochronę poufnych danych i aplikacji zorientowanych na bezpieczeństwo działających w nim.

Ulepszona pamięć: Randomizacja układu przestrzeni adresu jest techniką losową lokalizacji komponentów systemowych w pamięci, co utrudnia atakującemu wiedzieć, gdzie istnieje podatność, lub wykonanie ataku obejmującego przewidywanie adresów docelowych. Oprogramowanie BlackBerry wzmacnia tę technikę zarówno dla aplikacji systemowych, jak i innych niż system.

Ochrona danych

BlackBerry dodaje dodatkową ochronę Wi-Fi®, VPN, Bluetooth i NFC w celu ochrony danych w tranzycie w całej sieci, i oferuje dodaną opcję podpisywania cyfrowego i szyfrowanego wiadomości wysyłanych za pomocą S/MIME. Jeśli telefon zostanie utracony lub skradziony, szyfrowanie pełnego dysku chroni Twoje prywatne informacje. A dla codziennej ochrony możesz wybrać hasło numeryczne, alfanumeryczne lub obrazowe.

Szyfrowanie klasy wojskowej: Zgodne z FIPS 140-2 Szyfrowanie pełnego dysków chroni twoje prywatne informacje przed kradzieżą, jeśli masz stracić telefon.

Dane w ochronie tranzytowej: BlackBerry dodaje dodatkową ochronę Wi-Fi®, VPN, Bluetooth i NFC w celu ochrony danych w tranzycie w całej sieci.

Bezpieczne generowanie haseł i przechowywanie poświadczeń jest obsługiwany przez BlackBerry Secure Compound, aby zwiększyć ochronę wrażliwych poświadczeń.

Opcje wyczyszczenia danych i elementy sterujące: Aby chronić dane i informacje o użytkownikach organizacji, użytkownik może usunąć dane dotyczące urządzenia, w tym dane na karcie multimedialnej. Jeśli Twoje urządzenia są zarządzane przez rozwiązanie EMM, administrator może wyczyścić dane urządzenia.

Hasło do obrazu 1: Oprócz hasła numerycznego lub alfanumerycznego użytkownicy mogą ustawić hasło do obrazu jako wygodny wtórny sposób odblokowania urządzenia. Użytkownik wybiera zdjęcie, liczbę i lokalizację na zdjęciu. Aby odblokować urządzenie, użytkownik przeciąga siatkę losowo ułożonych liczb, dopóki przykład wybranej liczby nie dostosuje się do tajnej lokalizacji na zdjęciu.

Ochrona karty medialnej: Dostęp do danych karty mediów jest chroniony na podstawie głównego profilu użytkownika. Użytkownicy mogą również wybrać użycie karty SD jako rozszerzenia urządzenia, które sformatuje i szyfrową kartę multimedialną.

S/mime: S/MIME dodaje kolejny poziom bezpieczeństwa do wiadomości e -mail, umożliwiając użytkownikowi cyfrowo podpisywać i szyfrować wiadomości e -mail, które wysyłają z urządzenia.

Kto jest lepiej zabezpieczeń mobilnych niż Blackberry? Nikt.

Jako Blackberry’S CEO, moje dni są wypełnione wieloma rozmowami i wieloma pytaniami. Jeden z moich ulubionych dotyczy naszego zjednoczonego zarządzania punktem końcowym lub UEM: co to jest i dlaczego tak myślę’jest najlepszy i najbezpieczniejszy na rynku?

Mam dwie odpowiedzi: jedna jest prosta, a druga jest bardziej skomplikowana. Przewiń w dół, jeśli chcesz tylko prostą odpowiedź, ponieważ ja’zacząć od “skomplikowane” jeden.

Po pierwsze, UEM to fantazyjny termin na coś, co prawdopodobnie masz już w stosie technologicznym. W przypadku urządzeń mobilnych zazwyczaj łączy dwie ważne funkcje: MDM (zarządzanie urządzeniami mobilnymi) i MAM (zarządzanie aplikacjami mobilnymi). To’S Co chroni pełną gamę urządzeń mobilnych i osobistych w twoim środowisku – telefony komórkowe, tablety, a nawet ChromeBook ™ i inne urządzenia, które Don’t Uruchom typowy system operacyjny komputerowy, taki jak Windows® lub MacOS®. Jeśli twój UEM nie’t chronią wszystkie te urządzenia, niezależnie od ich systemów operacyjnych, które’S Pierwsza wskazówka, że twoje rozwiązanie UEM może mieć pewne luki.

Obecnie posiadanie solidnego, kompleksowego rozwiązania UEM jest niezwykle ważne ze względu na to, jak bardzo nasze organizacje obracały się, polegając na odległych pracownikach-oraz na urządzeniach BYOD i urządzeniach osobistych, których teraz używają w naszym imieniu. Zabezpieczenie tych urządzeń stało się tak samo ważne, jak każda inicjatywa bezpieczeństwa lub dyrektywa w Twojej firmie dzisiaj. Dlaczego? Ponieważ łańcuch jest tak silny, jak jego najsłabsze ogniwo, a te osobiste urządzenia mobilne często stanowią najsłabsze ogniwo w organizacji’S Portfolio bezpieczeństwa.

Oto kilka powodów, dla których uważam, że nasz UEM jest lepszy. Te punkty nie są’naprawdę “skomplikowane,” Ale są konkretne. Są to techniczne wyróżniki i każda z nich odnosi się do krytycznych luk, które istnieją w innych rozwiązaniach MDM, MAM i UEM – luki, które powodują ryzyko twoich operacji, i że nasz BlackBerry® UEM wyjątkowo eliminuje:

- Szyfrowanie danych: Jeśli rozwiązanie UEM opiera się na podstawowym systemie operacyjnym do szyfrowania, możesz szyfrować swoje dane tylko wtedy, gdy urządzenie jest “zablokowany.” A co z użyciem urządzenia mobilnego i nie zablokowanego? Zalecamy rozwiązanie UEM, które zapewnia lokalne szyfrowanie na urządzeniu dla wszystkich danych-zablokowane lub odblokowane, w spoczynku lub w tranzycie.

- Łączność z danymi, aplikacjami i zasobami: Jeśli Twoje rozwiązanie UEM opiera się na VPN w celu zapewnienia zdalnego dostępu do zasobów wewnętrznych i połączenia z aplikacjami SaaS, które znajdują się “poza zaporą ogniową,” Możesz ograniczać to, co twoi pracownicy mogą osiągnąć dzięki ich urządzeniom. Zalecamy rozwiązanie, które zapewnia maksymalną kontrolę, nad którą zasoby mogą uzyskać dostęp, bez polegania na VPN. Moim zdaniem najlepsze rozwiązania mają na celu zmniejszenie “powierzchnia ataku” twoich urządzeń. Można to osiągnąć, zastępując przestarzałe połączenia VPN bezpiecznym tunelem IP, który umożliwia mocniejsze elementy sterowania dostępu, oraz eliminując otwarte porty przychodzące do środowiska.

- Elastyczne wdrożenie: Zalecamy rozwiązanie UEM, które obsługuje szeroki zakres scenariuszy wdrażania, takie jak implementacje BYOD, które obejmują bezpieczne kontenery na osobistych urządzeniach mobilnych, oraz aktywacje korporacyjne z przypadkami użycia, które wymagają bezpiecznego dostępu “za zaporą” zasoby.

- Wsparcie dla solidnego ekosystemu wieloosobowego: Zalecamy rozwiązanie UEM, które koncentruje się na Aplikacje o krytycznym misji, które mają znaczenie do Twojej firmy. Tak, dostęp do aplikacji produktywności w apartamencie biurowym musi być bezproblemowy i bezpieczny, ale to’S za mało. Twoje rozwiązanie UEM powinno obsługiwać najwyższy poziom bezpieczeństwa w rozszerzonym ekosystemie zaufanych aplikacji-w tym starszych aplikacji, które mogły zostać opracowane wewnętrznie.

To są szczególne powody, dla których mogę śmiało powiedzieć, myślę, że nasz UEM jest najlepszy na rynku.

Ale obiecałem ci również prosty powód, więc oto: ponieważ my’re Blackberry. Wynalazliśmy bezpieczną komunikację mobilną i spędziliśmy dziesięciolecia na ulepszaniu i doskonaleniu. Ty’d mocno prasowane, aby znaleźć inną firmę, która zainwestowała więcej czasu i dolarów badawczo. Więc cokolwiek obecnie używasz, aby chronić swoje mobilne punkty końcowe, możemy to ulepszyć.

Powiązane czytanie

- Dlaczego powinieneś wystrzegać się “Wszystko w jednym” Platforma cybernetyczna

- Blackberry dołącza do CISA’S wspólna wspólna obrony cybernetyczne, aby pomóc wzmocnić u.S. Bezpieczeństwo cybernetyczne

- 13 śmiertelnych grzechów odpowiedzią na incydent APT – część 1

- 13 śmiertelnych grzechów odpowiedzią na incydent APT – część 2

- 9 przypadków użycia UEM Organizacje powinny teraz rozważyć

O Johnie Chena

John Chen jest przewodniczącym zarządu i dyrektorem generalnym Blackberry. Mianowany w listopadzie 2013 roku, John prowadził Blackberry’S Turnaration stabilizujący firmę’Pozycja finansowa, zapewnienie jej rentowności i obracanie działalności od sprzętu konsumenckiego po oprogramowanie przedsiębiorcze. Dziś firma wykorzystuje obecne możliwości rozwoju w zakresie IoT i cyberbezpieczeństwa i jest pionierką zbieżności tych dwóch rynków.

John jest wybitnym liderem biznesu i udowodnionym dyrektorem ds. Turaround z ponad 40 -letnim doświadczeniem inżynierii i zarządzania. Przed dołączeniem do BlackBerry John pełnił funkcję prezesa i dyrektora generalnego Sybase Inc. gdzie ponownie zintegrował firmę i osiągnął 55 kolejnych kwartałów rentowności podczas swojej 15-letniej kadencji.

Uznany za lidera myślowego i szanowany głos w polityce zagranicznej, John zeznał przed Kongresem na U.S.–China Relacje handlowe i zostały mianowane przez U.S. Prezydent George W. Bush do zasiadania w Radzie Eksportu Prezydenta. W 2006 r. Został mianowany współprzewodniczącym Komitetu Doradczego Bezpiecznych Borders i otwartych drzwi. Dodatkowo John przewodniczył U.S.-China Policy Advisory Found Stable for Center for Strategic and International Studies (CSIS), zasiadał w zarządzie Krajowego Komitetu U.S. Relacje w Chinach od 2012 r. I jest członkiem komitetu od 1007 roku i jego przewodniczącym w latach 2009-2011.

John ukończył Magna Cum Laude na Brown University z tytułem licencjata z inżynierii elektrycznej i magisterskim inżynierii elektrycznej w California Institute of Technology (Caltech). John ma profesurę honorową na Uniwersytecie Szanghaju oraz doktoraty honorowe z San Jose State University, City of Hong Kong i Hongkong University of Science and Technology. John otrzymał nagrody od U.S.-Asia Institute, The U.S.-China Policy Foundation, California-Asia Business Council i U.S.-Pan Asian American Chamber of Commerce Education Foundation.

John zasiadał w zarządzie Walt Disney Company (2004-2019) i Wells Fargo & Co. (2006-2018) i jako powiernik Caltech (2008-2022). John jest członkiem rady doradczej amerykańskiej izby China Center. Jest także aktywny w społeczności non-profit i jest członkiem zarządu Krajowego Komitetu U.S.-Chiny Relacje, członek CFR, krajowy powiernik pierwszej koszulki i gubernator San Francisco Symphony.

- Podziel się na Twitterze

- Udostępnij na Facebooku

- Udostępnij na Linked In

Wiadomości: 8 powodów, dla których BlackBerry Key2 jest już najlepszym telefonem do prywatności i bezpieczeństwa

- Przez Jon Knight

- 6/12/18 15:48

- Przydatne podsumowania

- Hacki gadżetów

Musimy poważniej traktować naszą prywatność i bezpieczeństwo. Niezależnie od tego, czy są to aplikacje zakażone złośliwym oprogramowaniem, czy niewłaściwe nasze dane przez firmy takie jak Facebook, wokół nas są zagrożenia w tym cyfrowym świecie. Na szczęście niektóre smartfony są po prostu zaprojektowane, aby nas lepiej chronić.

Po raz kolejny urządzenie BlackBerry znalazło się na szczycie naszej listy najlepszych telefonów do prywatności i bezpieczeństwa. Blackberry, który zawsze był znany z ich ochrony, przyniosła wiele ulepszeń bezpieczeństwa ze swojego starego systemu operacyjnego (BB10) na Androida, gdy dokonali zmiany. Rezultatem jest najbezpieczniejszy smartfon z Androidem na rynku i najlepsza opcja dla osób świadomych prywatności.

1. Korzeń sprzętowy zaufania i bezpieczny rozruch

Ochrona BlackBerry Key2 rozpoczyna się podczas produkcji, gdy procesor każdego urządzenia jest wstrzykiwany klawiszami kryptograficznymi. Klawisze te są unikalne dla każdego pojedynczego telefonu z linii i są niezbędne podczas bezpiecznego procesu rozruchu.

Po włączeniu telefonu, nawet przed zaprezentowaniem ekranu blokady, każdy komponent sprzętu i oprogramowania jest sprawdzany pod kątem manipulacji. Jeśli jakikolwiek komponent zawodzi test, Key2 nie uruchomi się. To sprawia, że hakerom lub organom ścigania jest nieskończenie trudniej.

2. Ochrona przed wycofaniem

Jedną ze strategii stosowanej przez złodziei i hakerów jest obniżenie telefonu do starszej wersji Androida w celu wykorzystania starszych luk w zabezpieczeniach, które nie zostały rozwiązane w poprzedniej wersji Androida. Jednak Key2 chroni przed tym, zapobiegając zainstalowaniu jakiejkolwiek starszej wersji systemu operacyjnego – innymi słowy: „Ochrona zabezpieczania wycofania.”

3. Hartowanie jądra

Sercem każdej wersji systemu operacyjnego Android jest jądro Linux. Jasno jest niezbędnym elementem Androida, co czyni go wysokim celem dla hakerów. Podczas gdy Android wykonuje świetną robotę, łatając wszelkie luki w jądrze, BlackBerry idzie dalej.

BlackBerry zmienił jądro Key2, aby usunąć wszelkie niepotrzebne funkcjonalność. BlackBerry dokonał również przeglądu poprzednich exploitów, które nękały inne urządzenia z Androidem i łatki key2, zanim opuści fabrykę. I podczas gdy większość urządzeń z Androidem otrzymuje comiesięczne łatki bezpieczeństwa wysłane przez Gooogle, Key2 otrzyma dodatkowe łatki, ilekroć BlackBerry złapie podatność, która zagraża integralności jądra.

Zdjęcie BlackBerry Mobile/YouTube

4. Niezamiealne

W chwili pisania tego tekstu nie zrootowano żadnego smartfona Blackberry. Celem Blackberry jest zachowanie tego w ten sposób. Podczas gdy rootowanie otwiera drzwi do dodatkowych funkcji, pozostawia urządzenie w stanie zagrożonego. Bez zdolności rootowania Key2 może uniknąć exploitów, które zależą od roota, aby zagrozić bezpieczeństwu urządzenia.

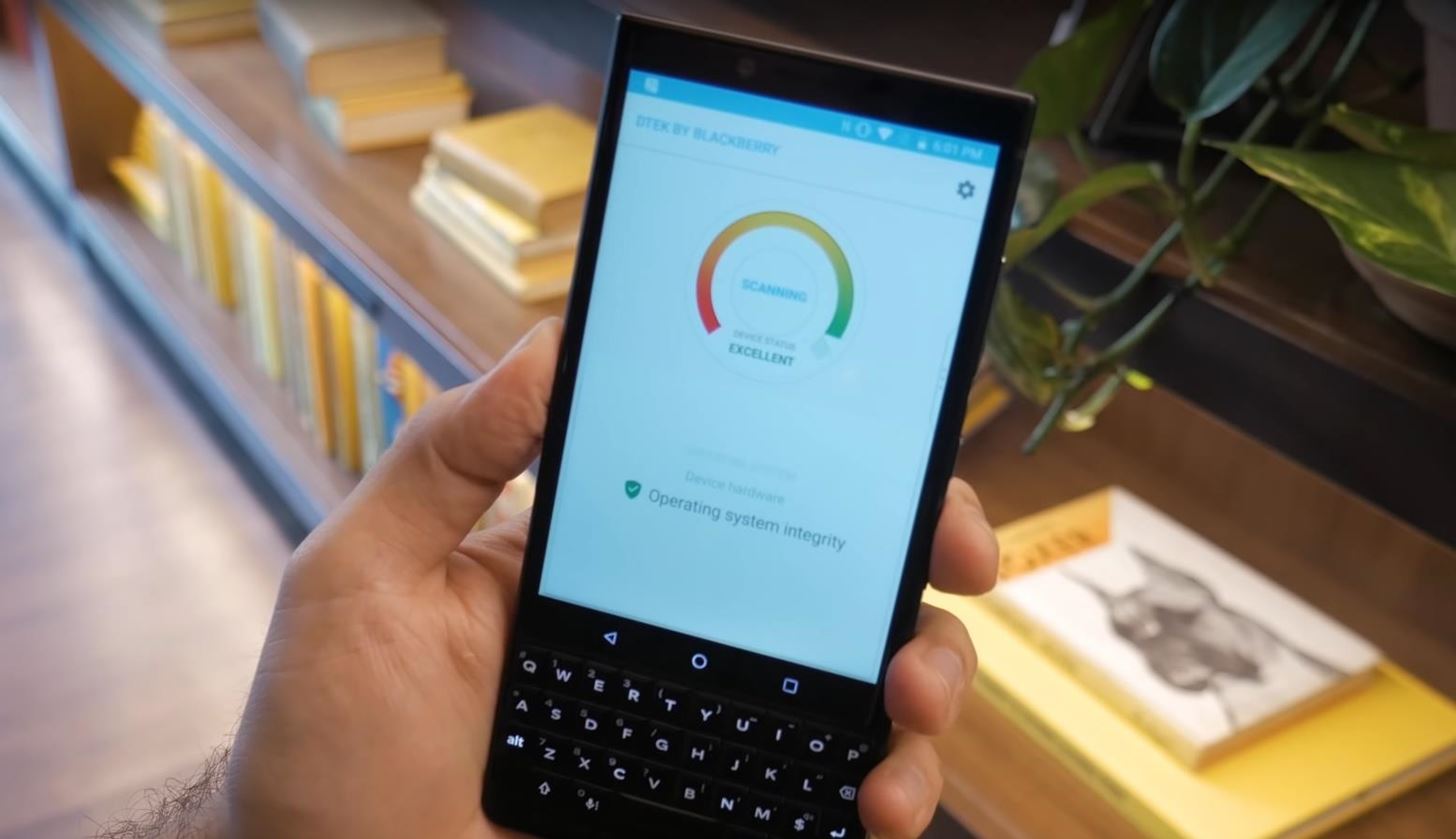

5. Wykrywanie integralności DTEK i Blackberry

DTEK jest centralnym centrum Key2 dla wszystkich rzeczy związanych z bezpieczeństwem. Na stronie głównej znajdziesz wskaźnik, który wizual wyświetla, jak bezpieczne jest Twoje urządzenie, wraz z listą dowolnych czynników zapobiegających maksymalnego bezpieczeństwa.

Zdjęcie Gsmarena Official/YouTube

DTEK automatycznie monitoruje system operacyjny i aplikacje, szukając jakichkolwiek oznak potencjalnych zagrożeń dla Twojej obrony. DTEK wykorzystuje również wykrywanie integralności BlackBerry (BID) w celu powiadomienia o zagrożeniach w czasie rzeczywistym.

BID to system wyzwalaczy umieszczonych wokół urządzenia, który monitoruje wszelkie zmiany w głównych komponentach. Gdy to nastąpi, DTEK cię ostrzeże i zapewni opcje, które możesz wziąć, aby zatrzymać dalszy kompromis. Dodatkowo możesz skonfigurować własne wyzwalacze dla czujników, takich jak alert za każdym razem, gdy aplikacja prosi o użycie aparatu w tle.

6. Szyfrowanie pełnego dysku

W przeciwieństwie do innych telefonów z Androidem z Androidem 7.0 Nougat lub wyższy, Key2 szyfruje dysk twardy za pomocą szyfrowania pełnego dysku, a nie szyfrowania opartego na plikach. Dzięki szyfrowaniu pełnym, aby uzyskać dostęp do dowolnego pliku w pamięci telefonu, musisz znać hasło urządzenia. Hasło służy do utworzenia klucza, które Key2 przechowuje w BlackBerry Secure Compound, zaufanym środowisku wykonawczym (TEE).

Ponadto, ich szyfrowanie pełnego dysku jest zgodne ze standardem bezpieczeństwa komputerowego rządu USA, FIPS 140-2. Nie tylko pozwalają na spełnienie wymagań potrzebnych do utrzymania jednego z ich największych klientów, ale także zapewnia dostęp do bezpieczeństwa, który jest wystarczająco bezpieczny dla rządu USA.

7. Cień prywatności

Widząc, jak często używamy naszych telefonów publicznie, BlackBerry zawiera aplikację, która chroni nas przed wścibskimi sąsiadami. Korzystając z szybkiego przełączania ustawienia lub domyślnego trzech palców, możesz uruchomić odcień prywatności, aby przyciemnić wyświetlacz, z wyjątkiem jednego małego obszaru, umożliwiając bezpieczne przeglądanie ekranu. Odcień prywatności pozwala kontrolować, jak ciemny tworzysz ekran, a także rozmiar i kształt widzialnego obszaru.

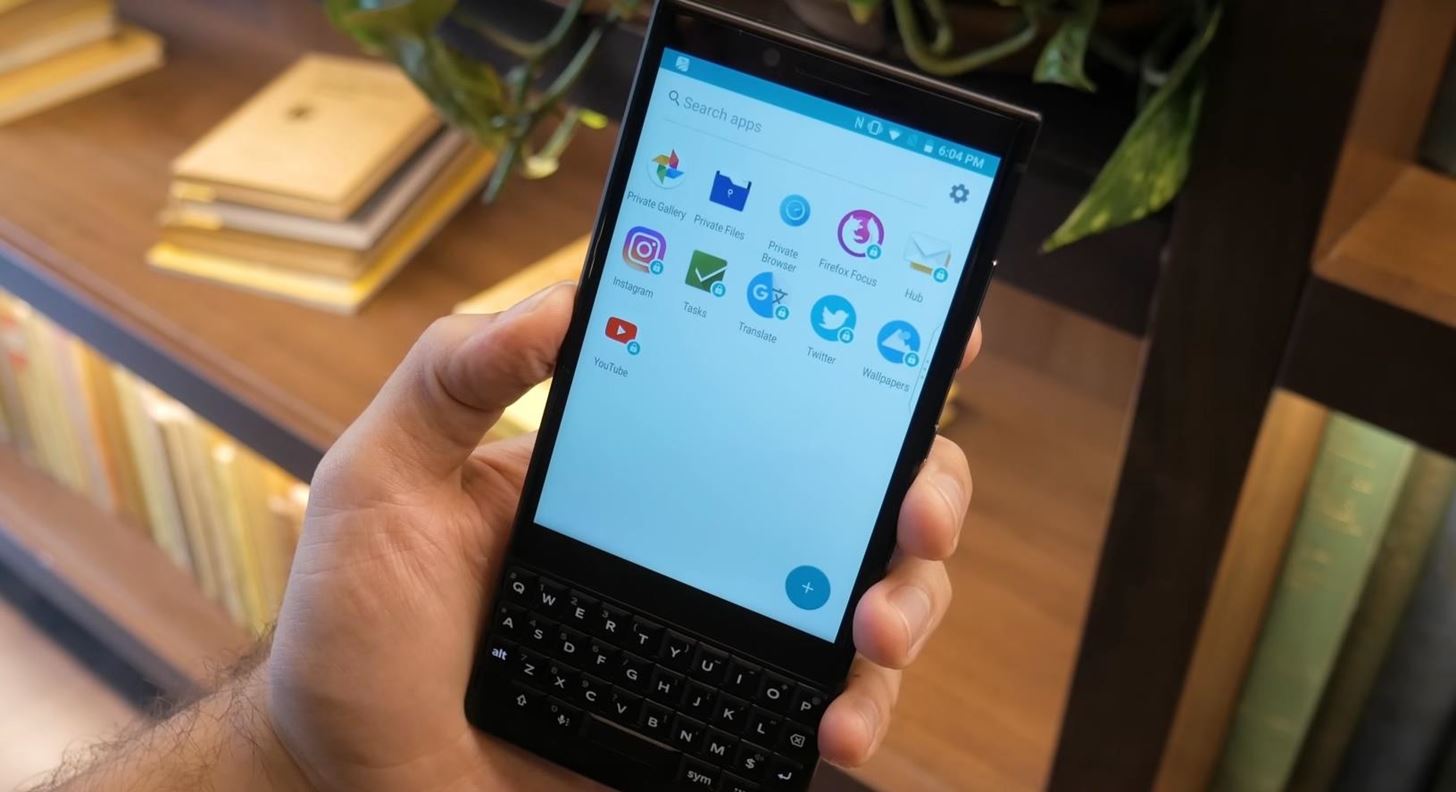

8. Szafka

BlackBerry rozumie, że czasami musimy pożyczyć nasze telefony innym. Niezależnie od tego, czy jest to przyjaciel, który musi wykonać połączenie, czy znacząca inna, która nam nie ufa, czasami nasz odblokowany telefon będzie w rękach innych. Aby chronić nasze dane w takich sytuacjach, BlackBerry dołączyła Locker.

Szafka to bezpieczny folder, który wymaga uwierzytelniania odcisku palca lub hasła, aby uzyskać dostęp. Ten folder może przechowywać zarówno aplikacje, jak i pliki, które nie pojawią się w szufladzie aplikacji lub menedżerze plików. Te aplikacje i pliki są również zwolnione z kopii zapasowych w chmurze.

Locker zawiera również przeglądarkę, Firefox Focus, aby przeglądać sieć prywatną, nie martwiąc się o to, że ktoś sprawdzi historię przeglądania. Dodatkowo Locker jest również zintegrowany z aparatem. Podczas robienia zdjęcia lekki dotknięcie paska kosmicznego automatycznie zapisuje obraz w szafce zamiast galerii publicznej.

Zdjęcie Gsmarena Official/YouTube

Dzięki key2 BlackBerry przyjął strategiczne podejście do tego, jak chronią Twoją prywatność i zapewnią bezpieczeństwo telefonu. Dodane ulepszenia i narzędzia ulepszają system operacyjny Android, który zasila go i pozwala Key2 oddzielić się od konkurencji.

Wszyscy musimy poważniej traktować prywatność i bezpieczeństwo. Często nie zwracamy uwagi, dopóki coś się nie stanie, i dopiero wtedy zdajemy sobie sprawę z nasilenia wpływu. Z Key2, BlackBerry wykonuje większość pracy, umożliwiając automatyczne działanie bardziej niezbędnych komponentów. Jakie są twoje przemyślenia na temat key2? Daj nam znać w sekcji komentarzy poniżej.

- Śledź hacki Gadget na Facebooku, Twitterze, YouTube i Flipboard

- Śledź WonderHowto na Facebooku, Twitterze, Pinterest i Flipboard

Zachowaj swoje połączenie bez miesięcznego rachunku. Uzyskaj dożywotnią subskrypcję VPN Unlimited dla wszystkich urządzeń z jednorazowym zakupem w nowym sklepie gadżetów hacksów i obejrzyj Hulu lub Netflix bez ograniczeń regionalnych, zwiększ bezpieczeństwo podczas przeglądania sieci publicznych i nie tylko.

Inne wartościowe oferty do sprawdzenia:

- 41% zniżki na domowy analizator Wi-Fi

- 98% zniżki na pakiet kodu

- 98% zniżki na rachunkowy bootcamp

- 59% zniżki na edytor tła wideo Xsplit VCAM