방지 방지 방지 FAQ

엔드 포인트의 Microsoft Defender. 엔드 포인트 수비수의 차세대 보호 및 공격 표면 감소 기능은 신흥 위협을 포착하도록 설계되었습니다. 랜섬웨어 및 기타 사이버 폐쇄로부터 최상의 보호를 위해서는 특정 설정을 구성해야합니다. 내장 보호는 더 나은 보호를 위해 기본 설정을 제공함으로써 도움이 될 수 있습니다.

내장 보호는 랜섬웨어를 보호하는 데 도움이됩니다

엔드 포인트의 Microsoft Defender. 엔드 포인트 수비수의 차세대 보호 및 공격 표면 감소 기능은 신흥 위협을 포착하도록 설계되었습니다. 랜섬웨어 및 기타 사이버 폐쇄로부터 최상의 보호를 위해서는 특정 설정을 구성해야합니다. 내장 보호는 더 나은 보호를 위해 기본 설정을 제공함으로써 도움이 될 수 있습니다.

당신은 당신에게 오기 위해 내장 보호를 기다릴 필요가 없습니다! 이러한 기능을 구성하여 이제 조직의 장치를 보호 할 수 있습니다

- 클라우드 보호를 활성화합니다

- 변조 보호를 켜십시오

- 표준 공격 표면 감소 규칙을 블록 모드로 설정하십시오

- 블록 모드에서 네트워크 보호를 활성화합니다

내장 보호 기능 및 작동 방식?

내장 보호는 장치를 보호 할 수 있도록 롤아웃하는 기본 설정 세트입니다. 이 기본 설정은 랜섬웨어 및 기타 위협으로부터 장치를 보호하도록 설계되었습니다. 처음에는 내장 보호 기능이 세입자의 변조 보호를 켜는 것이 포함되며 다른 기본 설정이 곧 나옵니다. 자세한 내용은 기술 커뮤니티 블로그 게시물을 참조하십시오. 모든 엔터프라이즈 고객에 대한 탬퍼 보호가 켜집니다.

| 단계 | 무슨 일이야 |

|---|---|

| 내장 보호가 출시되고 있습니다 | 고객은 내장 보호가 제공되고 있다는 알림을 받고 있습니다. 아직 구성되지 않은 경우 Endpoint Plan 2 또는 Microsoft 365 E5를위한 수비수가있는 고객의 탬퍼 보호가 켜집니다. |

| 세입자에게 내장 보호 기능이 제공됩니다 | 임차인이 내장 보호를 받으려고하고 탬퍼 보호가 켜질 때 (아직 구성되지 않은 경우). |

| 내장 보호가 도착합니다 | 테넌트를 위해 탬퍼 보호가 켜져 있으며 조직의 Windows 장치에 적용됩니다. 내장 보호 설정을 옵트 아웃하거나 변경할 수 있습니다. |

| 내장 보호가 도착한 후 | 새 장치가 엔드 포인트를 위해 Defender에 탑승 할 때마다 내장 보호 설정은 Windows를 실행하는 새로운 장치에 적용됩니다. 내장 보호 설정을 항상 변경할 수 있습니다. |

내장 보호는 Windows 및 Mac 장치의 기본값을 설정합니다. Microsoft Intune의 기준선 또는 정책을 통해 Endpoint 보안 설정이 변경되면 해당 설정은 내장 보호 설정을 무시합니다.

알림은 어떻게 생겼습니까??

두 가지 유형의 알림을받을 수 있습니다

- 내장 보호가 곧 출시 될 것을 나타내는 메시지 센터 게시물; 그리고

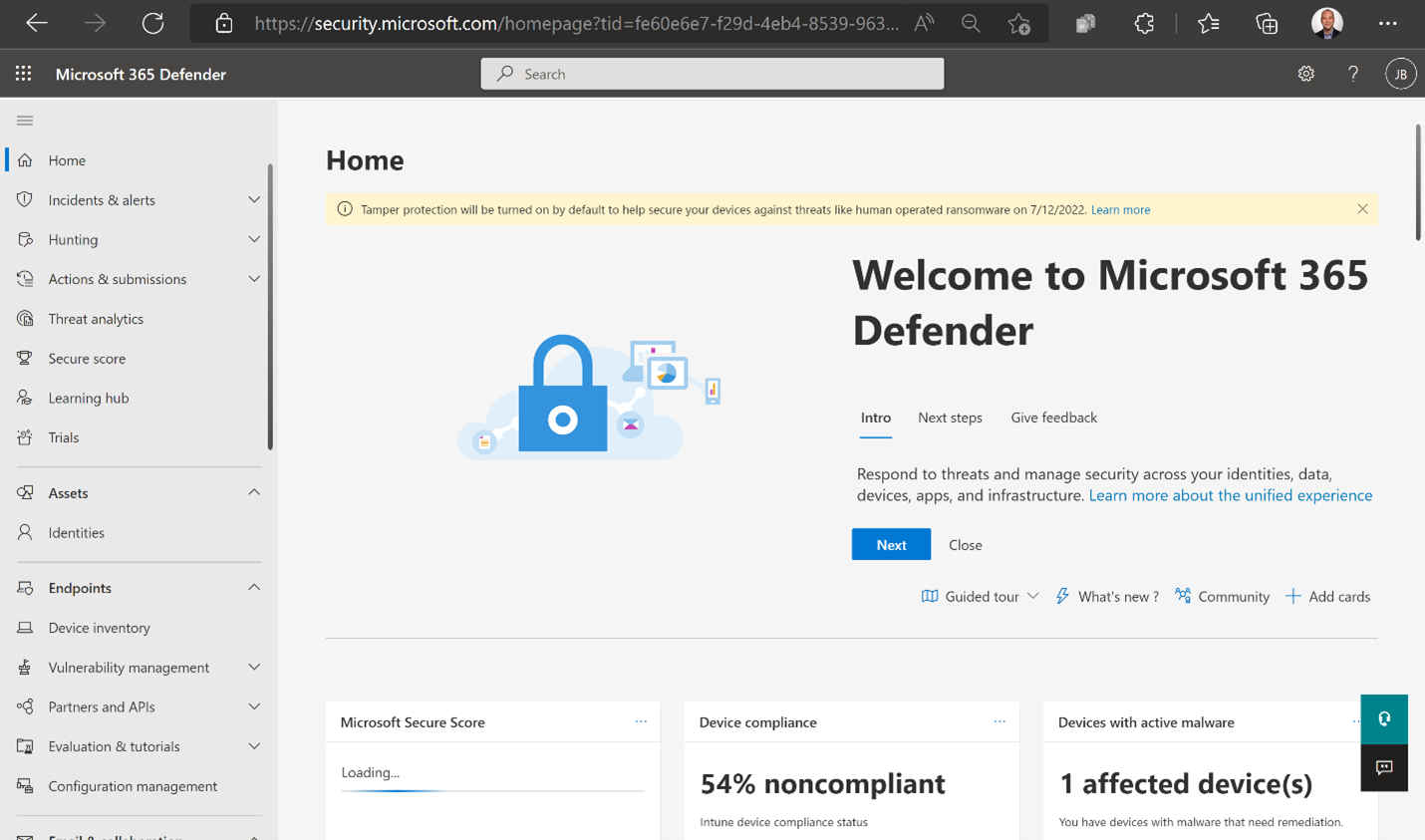

- 다음 이미지와 유사한 Microsoft 365 Defender Portal의 배너

귀하의 알림은 내장 보호가오고있을 때와 탬퍼 보호가 켜질 때 (아직 구성되지 않은 경우) 임차인에게 알려줍니다.

옵트 아웃 할 수 있습니다?

자체 보안 설정을 지정하여 내장 보호 기능을 거부 할 수 있습니다. 예를 들어, 테넌트에 대해 자동으로 변조 보호를 켜지지 않으면 명시 적으로 옵트 아웃 할 수 있습니다.

탬퍼 보호를 끄는 것은 권장하지 않습니다. 탬퍼 보호는 더 나은 랜섬웨어 보호를 제공합니다. 다음 절차를 수행하려면 글로벌 관리자 또는 보안 관리자 여야합니다.

- Microsoft 365 Defender Portal (https : // Security로 이동.마이크로 소프트.com) 및 로그인.

- 이동 설정> 엔드 포인트> 고급 기능.

- 세트 탬퍼 보호 에게 ~에 (아직 켜져 있지 않은 경우) 환경 설정을 저장하십시오. 아직이 페이지를 떠나지 마십시오.

- 세트 탬퍼 보호 에게 끄다, 그런 다음 선택합니다 환경 설정을 저장하십시오.

내장 보호 설정을 변경할 수 있습니까??

내장 보호는 기본 설정 세트입니다. 이러한 기본 설정을 제자리에 유지할 필요는 없습니다. 비즈니스 요구에 맞게 설정을 항상 변경할 수 있습니다. 다음 표에는 보안 팀이 수행 할 수있는 작업과 자세한 내용은 링크가 나와 있습니다.

또한보십시오

- 기술 커뮤니티 블로그 : 모든 엔터프라이즈 고객에 대한 탬퍼 보호가 켜집니다

- 변조 보호를 통해 보안 설정을 보호하십시오

방지 방지 방지 FAQ

엔드 포인트의 Microsoft Defender. 엔드 포인트 수비수의 차세대 보호 및 공격 표면 감소 기능은 신흥 위협을 포착하도록 설계되었습니다. 랜섬웨어 및 기타 사이버 폐쇄로부터 최상의 보호를 위해서는 특정 설정을 구성해야합니다. 내장 보호는 더 나은 보호를 위해 기본 설정을 제공함으로써 도움이 될 수 있습니다.

내장 보호는 랜섬웨어를 보호하는 데 도움이됩니다

엔드 포인트의 Microsoft Defender. 엔드 포인트 수비수의 차세대 보호 및 공격 표면 감소 기능은 신흥 위협을 포착하도록 설계되었습니다. 랜섬웨어 및 기타 사이버 폐쇄로부터 최상의 보호를 위해서는 특정 설정을 구성해야합니다. 내장 보호는 더 나은 보호를 위해 기본 설정을 제공함으로써 도움이 될 수 있습니다.

당신은 당신에게 오기 위해 내장 보호를 기다릴 필요가 없습니다! 이러한 기능을 구성하여 이제 조직의 장치를 보호 할 수 있습니다

- 클라우드 보호를 활성화합니다

- 변조 보호를 켜십시오

- 표준 공격 표면 감소 규칙을 블록 모드로 설정하십시오

- 블록 모드에서 네트워크 보호를 활성화합니다

내장 보호 기능 및 작동 방식?

내장 보호는 장치를 보호 할 수 있도록 롤아웃하는 기본 설정 세트입니다. 이 기본 설정은 랜섬웨어 및 기타 위협으로부터 장치를 보호하도록 설계되었습니다. 처음에는 내장 보호 기능이 세입자의 변조 보호를 켜는 것이 포함되며 다른 기본 설정이 곧 나옵니다. 자세한 내용은 기술 커뮤니티 블로그 게시물을 참조하십시오. 모든 엔터프라이즈 고객에 대한 탬퍼 보호가 켜집니다.

| 단계 | 무슨 일이야 |

|---|---|

| 내장 보호가 출시되고 있습니다 | 고객은 내장 보호가 제공되고 있다는 알림을 받고 있습니다. 아직 구성되지 않은 경우 Endpoint Plan 2 또는 Microsoft 365 E5를위한 수비수가있는 고객의 탬퍼 보호가 켜집니다. |

| 세입자에게 내장 보호 기능이 제공됩니다 | 임차인이 내장 보호를 받으려고하고 탬퍼 보호가 켜질 때 (아직 구성되지 않은 경우). |

| 내장 보호가 도착합니다 | 테넌트를 위해 탬퍼 보호가 켜져 있으며 조직의 Windows 장치에 적용됩니다. 내장 보호 설정을 옵트 아웃하거나 변경할 수 있습니다. |

| 내장 보호가 도착한 후 | 새 장치가 엔드 포인트를 위해 Defender에 탑승 할 때마다 내장 보호 설정은 Windows를 실행하는 새로운 장치에 적용됩니다. 내장 보호 설정을 항상 변경할 수 있습니다. |

내장 보호는 Windows 및 Mac 장치의 기본값을 설정합니다. Microsoft Intune의 기준선 또는 정책을 통해 Endpoint 보안 설정이 변경되면 해당 설정은 내장 보호 설정을 무시합니다.

알림은 어떻게 생겼습니까??

두 가지 유형의 알림을받을 수 있습니다

- 내장 보호가 곧 출시 될 것을 나타내는 메시지 센터 게시물; 그리고

- 다음 이미지와 유사한 Microsoft 365 Defender Portal의 배너

귀하의 알림은 내장 보호가오고있을 때와 탬퍼 보호가 켜질 때 (아직 구성되지 않은 경우) 임차인에게 알려줍니다.

옵트 아웃 할 수 있습니다?

자체 보안 설정을 지정하여 내장 보호 기능을 거부 할 수 있습니다. 예를 들어, 테넌트에 대해 자동으로 변조 보호를 켜지지 않으면 명시 적으로 옵트 아웃 할 수 있습니다.

탬퍼 보호를 끄는 것은 권장하지 않습니다. 탬퍼 보호는 더 나은 랜섬웨어 보호를 제공합니다. 다음 절차를 수행하려면 글로벌 관리자 또는 보안 관리자 여야합니다.

- Microsoft 365 Defender Portal (https : // Security로 이동.마이크로 소프트.com) 및 로그인.

- 이동 설정 >엔드 포인트 >고급 기능.

- 세트 탬퍼 보호 에게 ~에 (아직 켜져 있지 않은 경우) 환경 설정을 저장하십시오. 아직이 페이지를 떠나지 마십시오.

- 세트 탬퍼 보호 에게 끄다, 그런 다음 선택합니다 환경 설정을 저장하십시오.

내장 보호 설정을 변경할 수 있습니까??

내장 보호는 기본 설정 세트입니다. 이러한 기본 설정을 제자리에 유지할 필요는 없습니다. 비즈니스 요구에 맞게 설정을 항상 변경할 수 있습니다. 다음 표에는 보안 팀이 수행 할 수있는 작업과 자세한 내용은 링크가 나와 있습니다.

또한보십시오

- 기술 커뮤니티 블로그 : 모든 엔터프라이즈 고객에 대한 탬퍼 보호가 켜집니다

- 변조 보호를 통해 보안 설정을 보호하십시오

- Microsoft Intune에서 엔드 포인트 보안을 관리하십시오

- Intune의 엔드 포인트에 대한 Microsoft Defender를 구성하십시오

- Microsoft Intune을 사용하여 엔드 포인트의 Microsoft Defender 관리

- 랜섬웨어 공격에 대응합니다

방지 방지 방지 FAQ

Microsoft 365 Defender for Office 365 Plan 2의 기능을 무료로 시도 할 수 있다는 것을 알고 있습니까?? Microsoft 365 Defender Portal Trials Hub에서 Office 365 시험에 90 일 수비수를 사용하십시오. 누가 가입 할 수 있는지, 여기에서 시험 용어에 대해 알아보십시오.

적용됩니다

- 교환 온라인 보호

- Office 365 Plan 1 및 Plan 2 용 Microsoft Defender

- Microsoft 365 수비수

이 기사는 온라인 교환 사서함이있는 Microsoft 365 조직 또는 EOP (Standalone Exchange Online Protection) 조직에 대한 자주 묻는 질문과 답변을 제공합니다.

검역소에 대한 질문과 답변은 검역소 FAQ를 참조하십시오.

스팸 방지 방지에 대한 질문과 답변은 스팸 방지 보호 FAQ를 참조하십시오.

스푸핑 방지 방지에 대한 질문과 답변은 스푸핑 방지 보호 FAQ를 참조하십시오.

서비스 구성 및 서비스 사용을위한 모범 사례 권장 사항은 무엇입니까??

맬웨어 정의가 얼마나 자주 업데이트됩니까??

각 서버는 매 시간마다 맬웨어 방지 파트너의 새로운 맬웨어 정의를 확인합니다.

당신은 얼마나 많은 방지 파트너가 있습니까?? 사용하는 맬웨어 엔진을 선택할 수 있습니까??

우리는 여러 개의 맬웨어 방지 기술 제공 업체와 파트너십을 맺고 있으므로 Microsoft Anti Malware 엔진, 추가 서명 기반 엔진 및 여러 소스의 URL 및 파일 평판 스캔으로 메시지가 스캔됩니다. 당사 파트너는 변경 될 수 있지만 EOP는 항상 여러 파트너로부터의 맬웨어 방지 방지를 사용합니다. 하나의 맬웨어 방지 엔진을 다른 하나로 선택할 수 없습니다.

맬웨어 스캔은 어디에서 발생합니까??

사서함으로 보내거나 전송되는 메시지에서 맬웨어를 스캔합니다 (통과중인 메시지). Exchange 온라인 사서함의 경우 이미 전달 된 메시지에서 맬웨어를 스캔 할 맬웨어 제로 시간 자동 퍼지 (ZAP)도 있습니다. 사서함에서 메시지를 재현하면 다시 스캔됩니다 (운송 중이기 때문에).

맬웨어 방지 정책을 변경하면 변경 사항을 저장 한 후 얼마나 오래 걸리나요??

변경 사항이 적용되는 데 최대 1 시간이 걸릴 수 있습니다.

서비스가 맬웨어에 대한 내부 메시지를 스캔합니다?

Exchange 온라인 사서함이있는 조직의 경우 내부 수신자간에 전송 된 메시지를 포함하여 모든 인바운드 및 아웃 바운드 메시지에서 맬웨어에 대한 서비스를 스캔합니다.

독립형 EOP 구독은 메시지가 온 프레미스 이메일 조직을 입력하거나 떠날 때 스캔합니다. 내부 사용자간에 전송 된 메시지는 맬웨어에 대해 스캔되지 않습니다. 그러나 Exchange Server의 내장 방지 방지 스캔 기능을 사용할 수 있습니다. 자세한 내용은 Exchange Server의 맬웨어 방지 방지를 참조하십시오.

서비스에서 사용하는 모든 갈웨어 방지 엔진을 사용하여 휴리스틱 스캐닝이 가능합니다?

예. 알려진 (서명 일치) 및 알려지지 않은 (의심스러운) 맬웨어에 대한 휴리스틱 스캔 스캔.

서비스가 압축 된 파일을 스캔 할 수 있습니다 (예 : .zip 파일)?

예. 맬웨어 방지 엔진은 압축 (아카이브) 파일로 드릴 수 있습니다.

압축 부착 스캐닝 지지대 재활용입니다 (.a .a .zip) 그리고 그렇다면 얼마나 깊은가?

예, 압축 파일의 재귀 스캔은 많은 레이어를 스캔합니다.

서비스는 레거시 교환 버전 및 비 교환 환경에서 작동합니까??

예, 서비스는 서버가 불가능합니다.

제로 데이 바이러스는 무엇이며 서비스가 어떻게 처리됩니까??

제로 데이 바이러스는 1 세대로, 캡처하거나 분석 한 적이없는 이전에 알려지지 않은 맬웨어 변형입니다.

제로 데이 바이러스 샘플을 캡처 및 맬웨어 방지 엔진에 의해 캡처하고 분석 한 후, 맬웨어를 감지하기 위해 정의와 고유 한 서명이 생성됩니다.

맬웨어에 대한 정의 또는 서명이 존재하면 더 이상 제로 데이로 간주되지 않습니다.

특정 실행 파일 (예 : \*)을 차단하도록 서비스를 구성하려면 어떻게해야합니까?.exe) 내가 맬웨어가 포함되어 있을까 걱정됩니다?

활성화하고 구성 할 수 있습니다 일반적인 첨부 파일 필터 (공통 첨부 파일 차단이라고도 함), 맬웨어 방지 정책에 설명 된대로.

실행 가능한 컨텐츠가있는 이메일 첨부 파일을 차단하는 Exchange Mail Flow 규칙 (전송 규칙이라고도 함)을 만들 수도 있습니다.

보호를 높이려면이를 사용하는 것이 좋습니다 모든 첨부 파일 확장에는이 단어가 포함됩니다 ADE, ADP, ADP, ANI, BAS, BAT, CHM, CMD, COM, CPL, CRT, HLP, HT, HTA, INF, ISP, ISP, JOB, JS, JSE, LNK, MDA, MDB, MDE, MDZ, MSC, MSI, MST, MST, Reg, Reg, Reg, Reg, Reg, Reg, Reg, Reg, Reg, reg, reg. , VBS, WSC, WSF, WSH .

특정 맬웨어가 필터를 지나가는 이유는 무엇입니까??

당신이받은 맬웨어는 새로운 변형입니다 (제로 데이 바이러스와 서비스가 어떻게 처리되는지 참조하십시오?)). 맬웨어 정의 업데이트에 걸리는 시간은 맬웨어 방지 파트너에 따라 다릅니다.

필터를지나 Microsoft로 만든 맬웨어를 어떻게 제출할 수 있습니까?? 또한 맬웨어로 잘못 감지되었다고 생각되는 파일을 어떻게 제출할 수 있습니까??

익숙하지 않은 첨부 파일이있는 이메일 메시지를 받았습니다. 이 맬웨어입니까 아니면이 첨부 파일을 무시할 수 있습니다?

우리는 당신이 인식하지 못하는 첨부 파일을 열지 않는다고 강력히 조언합니다. 첨부 파일을 조사하려면 맬웨어 보호 센터로 이동하여 앞에서 설명한대로 가능한 맬웨어를 저희에게 제출하십시오.

맬웨어 필터에서 삭제 된 메시지는 어디에서 얻을 수 있습니까??

메시지에는 활성 악성 코드가 포함되어 있으므로 이러한 메시지에 액세스 할 수 없습니다. 그들은 무의미하게 삭제되었습니다.

맬웨어 필터에 의해 거짓으로 필터링되기 때문에 특정 첨부 파일을받을 수 없습니다. 우편 흐름 규칙을 통해이 첨부 파일을 허용 할 수 있습니까??

아니요. 교환 메일 흐름 규칙을 사용하여 맬웨어 필터링을 건너 뛸 수 없습니다.

맬웨어 탐지에 대한보고 데이터를 얻을 수 있습니까??

예, Microsoft 365 Defender Portal에서 보고서에 액세스 할 수 있습니다. 자세한 내용은 Microsoft 365 Defender Portal의 이메일 보안 보고서보기를 참조하십시오.

서비스를 통해 맬웨어 감지 메시지를 따라야 할 도구가 있습니까??

예, 메시지 추적 도구를 사용하면 서비스를 통과 할 때 이메일 메시지를 따라갈 수 있습니다. 메시지 추적 도구를 사용하는 방법에 대한 자세한 내용은 맬웨어가 포함 된 메시지가 감지 된 이유를 찾으려면 Modern Exchange Admin Center의 메시지 추적을 참조하십시오.

Exchange Online과 함께 타사 안티 스팸 및 맬웨어 방지 제공 업체를 사용할 수 있습니까??

예. 대부분의 경우 MX 레코드를 지적하는 것이 좋습니다 (즉, 이메일을 직접 제공) EOP. 다른 곳에서 이메일을 먼저 라우팅 해야하는 경우 커넥터에 대한 향상된 필터링을 활성화하여 EOP가 필터링 결정에서 실제 메시지 소스를 사용할 수 있어야합니다.

스팸 및 맬웨어 메시지가 누가 보내거나 법 집행 기관으로 이전되는지에 대해 조사 중입니까??

이 서비스는 스팸 및 맬웨어 탐지 및 제거에 중점을두고 있지만 때때로 위험하거나 손상된 스팸 또는 공격 캠페인을 조사하고 가해자를 추구 할 수 있습니다.

우리는 종종 법률 및 디지털 범죄 단위와 협력하여 다음과 같은 조치를 취합니다

- 스팸 봇넷을 쓰러 뜨립니다.

- 공격자가 서비스 사용을 차단하십시오.

- 형사 기소를 위해 법 집행에 대한 정보를 전달하십시오.

Microsoft에는 맬웨어 보호 기능이 있습니까??

마이크로 소프트 보안 인텔리전스

마이크로 소프트 보안 인텔리전스

입증 된 차세대 안티 바이러스

Microsoft Defender Antivirus가 독립적 인 테스트에서 어떻게 빛나는 지 알아보십시오

감지하다. 조사하다. 대답하다.

Microsoft Defender Advanced Threat Protection의 대상 공격에 대한 방어

분석을 위해 파일 및 URL을 제출하십시오

분석가들에게 의심되는 맬웨어 또는 잘못 감지 된 파일 또는 링크를 확인하도록 요청합니다

새로운 위협 행위자 이름에 대해 알아보십시오

Microsoft는 식별 된 위협 행위자에 대한 새로운 날씨 테마 분류법으로 보고서를 업데이트합니다.

최근 뉴스

커뮤니티와 지원

엔터프라이즈 고객을위한 문서

문서.마이크로 소프트.Com은 최종 사용자, 개발자 및 IT 전문가를위한 Microsoft 문서를 제공합니다.

기술 커뮤니티에 가입하십시오

연결하다. 공동 작업. 공유하다. Microsoft Tech 커뮤니티의 전문가로부터 배우십시오.

직장과 집에서 자신을 보호하십시오

Windows에서 위협 예방, 탐지 및 문제 해결을위한 전문가 팁으로 직장과 가정에서 자신을 보호하는 방법을 배우십시오. 커뮤니티에 가입하여 질문을 게시하고 토론을 따르고 바이러스 및 맬웨어에 대한 지식을 공유하십시오.

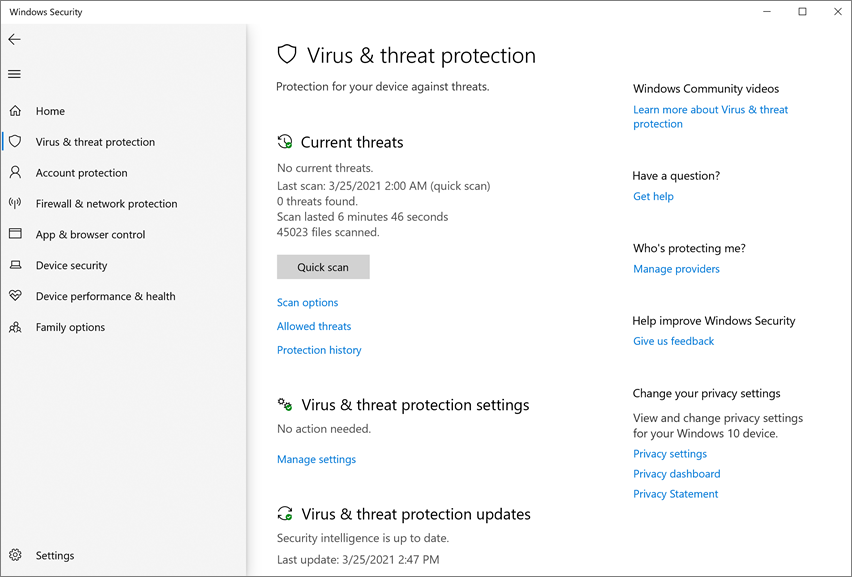

Microsoft Defender Antivirus에서 클라우드 보호를 켜십시오

Microsoft Defender Antivirus의 클라우드 보호는 정확하고 실시간이며 지능형 보호를 제공합니다. 클라우드 보호는 기본적으로 활성화되어야합니다. 그러나 조직의 요구에 맞게 클라우드 보호를 구성 할 수 있습니다.

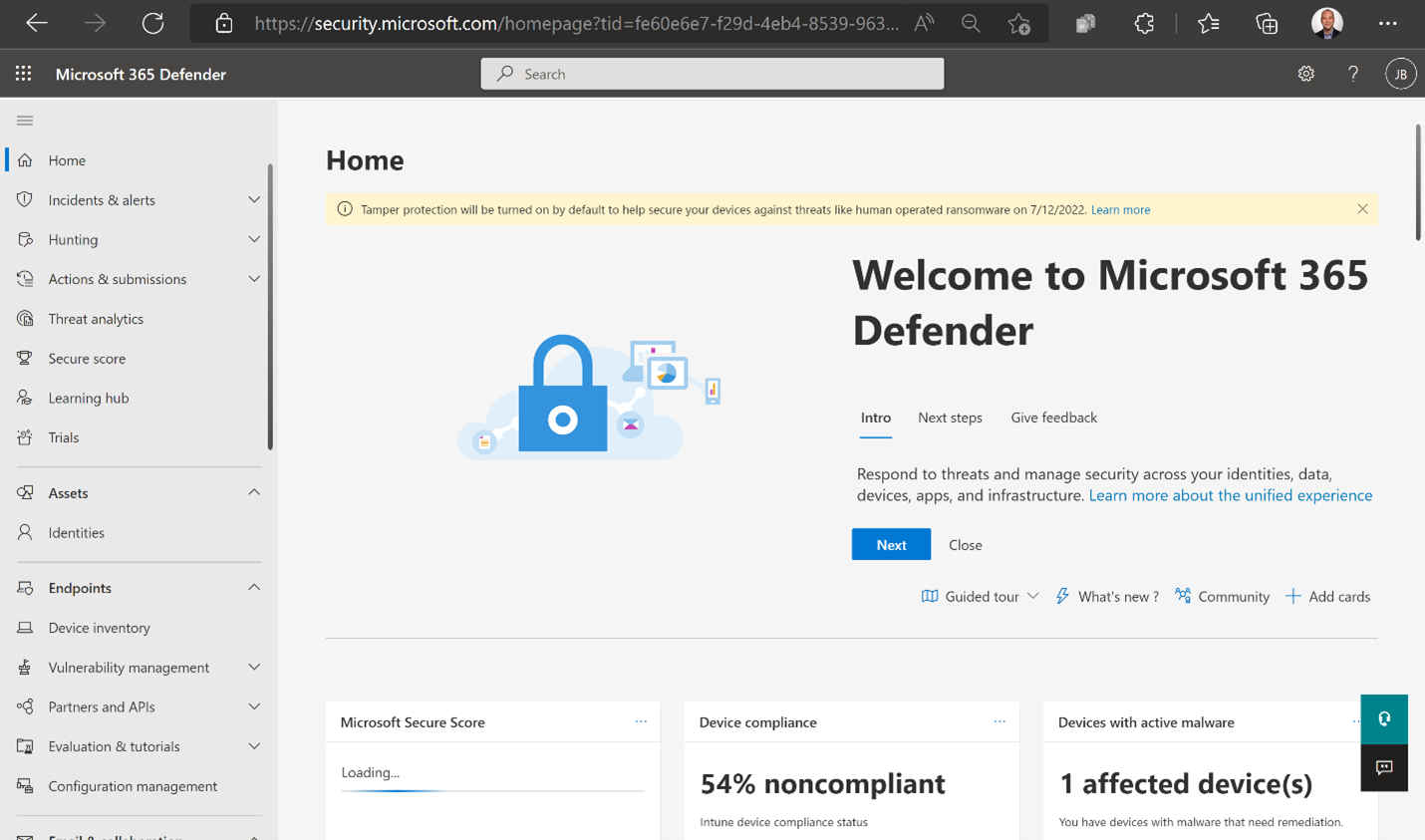

클라우드 보호를 켜야하는 이유

Microsoft Defender Antivirus Cloud Protection은 엔드 포인트 및 네트워크 전역의 맬웨어를 방지하는 데 도움이됩니다. 클라우드 보호 기능을 활성화 할 때만 Microsoft Defender의 특정 보안 기능과 기능을 사용하기 때문에 클라우드 보호를 켜는 것이 좋습니다.

다음 표는 클라우드 보호에 의존하는 기능과 기능을 요약합니다

엔드 포인트 계획에 대한 수비수에 대한 자세한 내용은 엔드 포인트 계획 1 및 계획 2의 Microsoft Defender를 참조하십시오.

클라우드 보호를 구성하는 방법

다음과 같은 여러 가지 방법 중 하나를 사용하여 Microsoft Defender Antivirus Cloud Protection을 켜거나 끄는 데 도움이됩니다

- Microsoft Intune

- 그룹 정책

- PowerShell cmdlets

- WMI (Windows Management Instruction)

구성 관리자도 사용할 수도 있습니다. 또한 Windows 보안 앱을 사용하여 개별 엔드 포인트에서 클라우드 보호를 켜거나 끄십시오.

엔드 포인트가 클라우드 보호 서비스에 연결할 수 있도록 특정 네트워크 연결 요구 사항에 대한 자세한 내용은 네트워크 연결 구성 및 유효성 검사를 참조하십시오.

Windows 10과 Windows 11에서는 기초적인 그리고 고급의 이 기사에 설명 된보고 옵션. 이것은 레거시 차이이며, 설정 중 하나를 선택하면 동일한 수준의 클라우드 보호가 발생합니다. 공유되는 정보 유형 또는 금액에는 차이가 없습니다. 수집 한 내용에 대한 자세한 내용은 Microsoft 개인 정보 보호 문을 참조하십시오.

Microsoft Intune을 사용하여 클라우드 보호를 켜십시오

2. 을 위한 프로필, 선택하다 마이크로 소프트 수비수 안티 바이러스.

삼. 에 기초 페이지, 정책에 대한 이름과 설명을 지정한 다음 선택하십시오 다음.

4. 에서 방어자 섹션, 찾기 클라우드 보호를 허용하십시오, 그리고 그것을 설정하십시오 허용된. 그런 다음 선택하십시오 다음.

5. 아래로 스크롤하십시오 샘플 동의를 제출하십시오, 다음 설정 중 하나를 선택하십시오

– 모든 샘플을 자동으로 보냅니다

– 안전한 샘플을 자동으로 보냅니다

6. 에 범위 태그 단계, 조직이 스코프 태그를 사용하는 경우 사용하려는 태그를 선택한 다음 선택하십시오 다음.

7. 에 과제 단계,이 정책을 적용 할 그룹, 사용자 또는 장치를 선택한 다음 선택한 다음 다음.

2. 아래에 구성 설정, 선택하다 편집하다.

삼. 에서 방어자 섹션, 찾기 클라우드 보호를 허용하십시오, 그리고 그것을 설정하십시오 허용된.

4. 아래로 스크롤하십시오 샘플 동의를 제출하십시오, 다음 설정 중 하나를 선택하십시오

– 모든 샘플을 자동으로 보냅니다

– 안전한 샘플을 자동으로 보냅니다

Intune의 Microsoft Defender Antivirus 설정에 대한 자세한 내용은 Intune의 Endpoint Security에 대한 바이러스 백신 정책을 참조하십시오.

그룹 정책을 사용하여 클라우드 보호를 켜십시오

- 그룹 정책 관리 장치에서 그룹 정책 관리 콘솔을 열고 구성 할 그룹 정책 개체를 마우스 오른쪽 단추로 클릭하고 선택하십시오 편집하다.

- 에서 그룹 정책 관리 편집자, 이동 컴퓨터 구성.

- 선택하다 관리 템플릿.

- 나무를 늘리십시오 Windows 구성 요소 >Microsoft Defender Antivirus>지도

참고 맵 설정은 클라우드로 제공되는 보호와 같습니다.

- 기본지도 : 기본 멤버십은 기본 정보를 Microsoft에 맬웨어에 대해 전송합니다. 정보에는 소프트웨어가 발생한 위치 (URL 및 부분 경로와 같은), 위협을 해결하기 위해 취한 조치 및 조치가 성공했는지 여부가 포함됩니다.

- 고급 맵 : 기본 정보 외에도 고급 멤버십은 소프트웨어 전체 경로를 포함하여 맬웨어 및 잠재적으로 원치 않는 소프트웨어에 대한 자세한 정보를 보냅니다.

- 안전한 샘플을 보내십시오 (1)

- 모든 샘플을 보내십시오 (삼)

그만큼 안전한 샘플을 보내십시오 (1) 옵션은 대부분의 샘플이 자동으로 전송 될 것임을 의미합니다. 개인 정보를 포함 할 가능성이있는 파일은 여전히 신속하고 추가 확인이 필요합니다. 옵션을 설정합니다 항상 프롬프트 (0) 장치의 보호 상태가 낮아집니다. 그것을 설정합니다 보내지 마십시오 (2) Endpoint for Microsoft Defender의 첫눈에 블록이 작동하지 않음을 의미합니다.

PowerShell Cmdlet을 사용하여 클라우드 보호를 켜십시오

다음 CMDLET은 클라우드 보호를 켤 수 있습니다

set -mppreference -mapsreporting 고급 set -mppreference -submitsamplesconsent sendallsamples Microsoft Defender Antivirus와 함께 PowerShell 사용 방법에 대한 자세한 내용은 PowerShell CMDLETS를 사용하여 Microsoft Defender Antivirus 및 Microsoft Defender Antivirus CMDLETS를 구성하고 실행하십시오. 정책 CSP- 수비수는 또한 -submitsamplesconsent에 특별히 더 많은 정보를 가지고 있습니다.

당신은 설정할 수 있습니다 -submitsamplesconsent sendsafesamples (기본, 권장 설정), NeverSend 또는 AlwaysPrompt . SendSafesAmples 설정은 대부분의 샘플이 자동으로 전송 될 것임을 의미합니다. 개인 정보를 포함 할 가능성이있는 파일은 계속되는 프롬프트가 계속되며 확인이 필요합니다. Neversend와 Always Prompt 설정은 장치의 보호 수준을 낮추십시오. 또한, Neversend 설정은 Endpoint for Endpoint의 첫 번째 시야에서 블록이 작동하지 않음을 의미합니다.

WMI (Windows Management Instruction)를 사용하여 클라우드 보호를 켜십시오

Submitsamplesconsent를지도보고합니다 허용 매개 변수에 대한 자세한 내용은 Windows Defender WMIV2 API를 참조하십시오

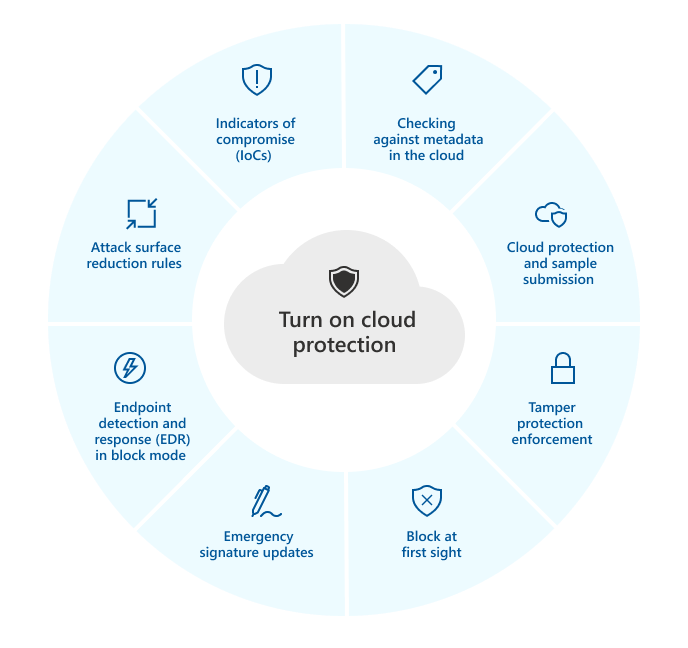

Windows 보안 앱으로 개별 클라이언트에서 클라우드 보호 켜기

만약 Microsoft지도보고를 위해 로컬 설정 재정의 구성 그룹 정책 설정이 설정됩니다 장애가 있는, 그럼 클라우드 기반 보호 Windows 설정에서 설정은 회색 및 이용할 수 없습니다. 그룹 정책 객체를 통한 변경 사항은 Windows 설정에서 설정이 업데이트되기 전에 먼저 개별 엔드 포인트에 배포해야합니다.

- 작업 표시 줄에서 Shield 아이콘을 선택하거나 시작 메뉴를 검색하여 Windows 보안 앱을 엽니 다 Windows 보안.

- 선택하십시오 바이러스 및 위협 보호 타일 (또는 왼쪽 메뉴 막대의 방패 아이콘), 다음 바이러스 및 위협 보호 설정, 선택하다 설정 관리.

- 확인하십시오 클라우드 기반 보호 그리고 자동 샘플 제출 전환됩니다 ~에.

참고 자동 샘플 제출이 그룹 정책으로 구성된 경우 설정을 회색 및 이용할 수 없습니다.

또한보십시오

- Microsoft Defender Antivirus에서 Microsoft Cloud Protection을 사용하십시오

- 구성 관리자 : 엔드 포인트 용 Microsoft Defender

- PowerShell CMDLETS를 사용하여 Microsoft Defender Antivirus를 관리하십시오

다른 플랫폼에 대한 바이러스 백신 관련 정보를 찾고 있다면 다음을 참조하십시오

- MACOS의 엔드 포인트에 대한 Microsoft Defender에 대한 환경 설정을 설정하십시오

- Mac의 엔드 포인트에 대한 Microsoft Defender

- Intune 용 Microsoft Defender Antivirus의 MacOS 안티 바이러스 정책 설정

- Linux의 엔드 포인트에 대한 Microsoft Defender에 대한 환경 설정을 설정하십시오

- Linux의 엔드 포인트 용 Microsoft Defender

- 안드로이드 기능의 엔드 포인트에 대한 방어자를 구성하십시오

- iOS 기능의 엔드 포인트에 대한 Microsoft Defender를 구성하십시오