Resumo:

Os ataques de ransomware tornaram -se cada vez mais comuns e empresas de todos os tamanhos estão sendo vítimas desses ataques. Redes privadas virtuais (VPNs) e Protocolo de Desktop Remote (RDP) foram vinculados a ataques de ransomware, com o RDP sendo o vetor de intrusão mais popular em 2020. A pandemia covid-19 e um trabalho remoto levantou preocupações sobre o aumento do risco de ataques de ransomware. É crucial implementar fortes medidas de segurança e atualizar regularmente VPNs e RDPs para evitar vulnerabilidades. O Splashtop, um provedor de soluções de acesso remoto, oferece uma gama de recursos de segurança para ajudar a evitar ataques de ransomware, como atualizações automatizadas, autenticação de dispositivos, autenticação multifator. Recomenda-se adotar uma estrutura de confiança zero e avançar para o nível de aplicativo, soluções de acesso remoto baseadas em identidade para aprimorar a segurança.

Questões:

1. Quão comuns são ataques de ransomware?

Os ataques de ransomware tornaram -se cada vez mais comuns, com empresas de todos os tamanhos sendo vítimas desses ataques.

2. Qual é o papel das VPNs e RDP em ataques de ransomware?

VPNs e RDP foram vinculados a ataques de ransomware, com o RDP sendo o vetor de intrusão mais popular em 2020.

3. Como a pandemia covid-19 afetou o risco de ataques de ransomware?

O trabalho pandêmico e remoto covid-19 aumentou o risco de ataques bem-sucedidos de ransomware devido a controles mais fracos na casa e maior probabilidade de usuários clicando em e-mails de isca de ransomware.

4. Como pode o Splashtop ajudar a prevenir ransomware?

O Splashtop oferece vários recursos de segurança, incluindo atualizações automatizadas, autenticação de dispositivos, autenticação multifatorial (MFA), assinatura única (SSO), gravações e logs de sessão e segurança, que ajudam a reduzir o risco de ataques de ransomware.

5. Por que é importante atualizar regularmente VPNs e RDPs?

Atualizar regularmente VPNs e RDPs é crucial para evitar vulnerabilidades que podem ser exploradas por hackers.

6. O que é uma estrutura de confiança zero?

Uma estrutura de confiança zero significa não confiar em nada e verificar tudo, e é recomendável aprimorar a segurança e impedir ataques de ransomware.

7. Por que é recomendável avançar em direção ao nível de aplicação, soluções de acesso remoto baseadas em identidade?

A mudança para as soluções de acesso remoto baseadas em identidade, no nível do aplicativo, aprimora a segurança e reduz o risco de ataques de ransomware.

8. Quais recursos de segurança oferecem Splashtop?

O Splashtop oferece atualizações automatizadas, autenticação de dispositivos, autenticação multifatorial (MFA), assinatura única (SSO), gravações de sessão e logs e segurança.

9. Como o Splashtop suporta políticas de senha?

O Splashtop suporta políticas de senha, como resistência à senha e rotação de senha através da integração de serviços de diretório com o Active Directory (AD), o Active Directory Federation Services (ADFs), o OKTA e outros serviços de diretório.

10. Que medidas de segurança adicionais Splashtop fornece?

A Splashtop faz parceria com o Bitdefender e o Webroot para oferecer recursos aprimorados de segurança de endpoint para clientes que desejam uma camada extra de proteção.

11. Que tipo de soluções de acesso remoto oferece Splashtop?

O Splashtop oferece uma solução de acesso remoto seguro e nativo em nuvem, projetado para apoiar a época de trabalho pós-Covid.

12. Que medidas tem o splashtop tomado para garantir a proteção do cliente contra ameaças cibernéticas?

O Splashtop monitora continuamente as mais recentes ameaças cibernéticas, formou um Conselho Consultivo de Segurança e lançou um boletim de segurança para ajudar os profissionais de TI e os MSPs a se manter informados sobre as últimas vulnerabilidades.

13. Como as empresas podem se proteger contra ataques de ransomware?

As empresas podem se proteger contra ataques de ransomware, implementando fortes medidas de segurança, atualizando regularmente VPNs e RDPs, adotando uma estrutura de confiança zero e avançando em direção ao nível de soluções de acesso remoto baseado em identidade, no nível do aplicativo, baseadas em identidade.

14. Por que é importante considerar os recursos de segurança ao selecionar uma VPN?

Nem todas as VPNs oferecem medidas de segurança e sistemas de monitoramento robustos. É importante selecionar uma VPN que forneça fortes recursos de segurança e a capacidade de verificar os usuários autorizados por meio de autenticação multifatorial (MFA) e monitorar todos os pontos finais da rede.

15. Como o trabalho remoto aumenta o risco de ataques de ransomware?

Trabalho remoto aumenta o risco de ataques de ransomware devido a controles mais fracos na casa e uma maior probabilidade de usuários clicando em e -mails de isca de ransomware.

Os ataques de ransomware podem ser evitados com uma VPN

A indústria da VPN oferece uma ampla gama de produtos, com níveis variados de recursos de segurança. Ao selecionar uma VPN para uso corporativo ou governo, é incrivelmente importante considerar os recursos de segurança. Todas as VPNs oferecem um método seguro de conectar à sua rede privada, mas apenas alguns contêm medidas de segurança e sistemas de monitoramento robustos que a Cisco’s AnyConnect VPN Service. A Cisco fornece um grande conjunto de recursos de segurança, permitindo que você crie facilmente a VPN certa para o seu caso de uso. Além disso, Cisco’S A segurança apresenta a capacidade de verificar os usuários autorizados por meio de autenticação multifator.

O papel da VPN e RDP em ataques de ransomware

Em 19 de março de 2021, a gigante da computação Acer informou que foi atingido com uma demanda recorde de ransomware de US $ 50 milhões. Enquanto o valor do resgate foi impressionante, o mero fato de uma empresa ser atingida por ransomware se tornou notícia comum nos dias de hoje em dia.

Empresas grandes e pequenas foram vítimas de ransomware, nas quais os cibercriminosos usam software malicioso para impedir que uma empresa acesse seus dados, computadores ou rede, a menos que paguem uma taxa de resgate pesada.

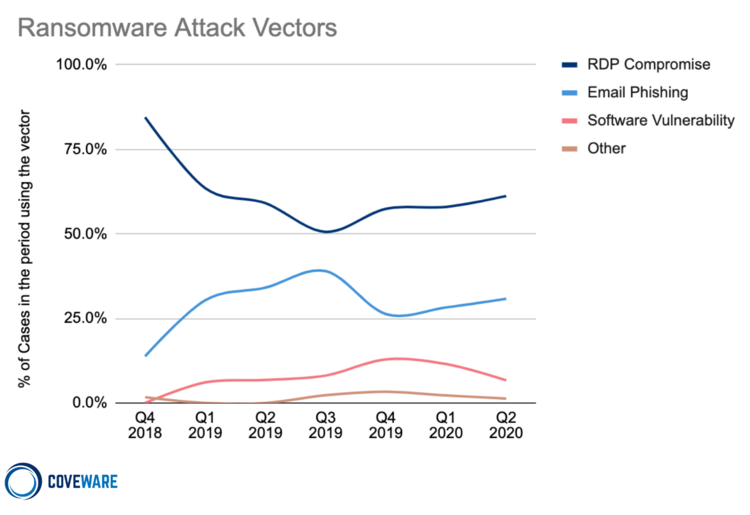

Como CEO de um provedor de solução de acesso remoto e suporte remoto, I I’M especialmente ciente dos laços relatados regularmente entre redes privadas virtuais (VPNs), protocolo de desktop remoto (RDP) e ransomware. As principais explorações usadas pelas gangues Ransomware são bugs VPN, mas o RDP ainda reina supremo: conforme descrito em um artigo da ZDNet, relatórios da Coveware, Emsisoft e Future registrado Future “Coloque claramente o RDP como o vetor de intrusão mais popular e a fonte da maioria dos incidentes de ransomware em 2020.”

As preocupações com o ransomware cresceram durante a pandemia Covid-19, com tantos funcionários trabalhando em casa. A empresa de contabilidade global KPMG relatou evidências de que “Trabalho remoto aumenta significativamente o risco de um ataque de ransomware bem -sucedido. Devido a uma combinação de controles mais fracos na casa e uma maior probabilidade de usuários clicando no covid-19 e-mails de isca de ransomware com níveis de ansiedade.”

Em junho de 2020, o Departamento de Segurança Interna emitiu um aviso sobre um aumento de empresas direcionadas para ransomware que dependem do RDP e VPN para acesso remoto.

Felizmente para os clientes do Splashtop, o Splashtop foi projetado com uma estrutura de segurança Zero Trust em mente, a mais recente abordagem padrão do setor que significa não confiar em nada e verificar tudo. Acreditamos que a confiança zero pode ajudar a conter a maré dos ataques de ransomware.

Como o Splashtop ajuda a prevenir ransomware

Embora as ameaças cibernéticas estejam evoluindo todos os dias, aqui estão algumas das maneiras pelas quais os produtos Splashtop ajudam a reduzir o ransomware:

- Automatizar atualizações e patches de segurança – Hoje’S VPNs e RDPs requerem patches manuais e, como as VPNs estão em execução 24/7, profissionais de TI e MSPs têm menos probabilidade de mantê -las atualizadas. Só é preciso um momento de desatenção para um hacker explorar uma vulnerabilidade. Splashtop automatiza atualizações para todos os nossos pontos finais e infraestrutura em nuvem.

- Autenticação de dispositivo de suporte – Ao contrário da maioria das VPNs, que raramente são configuradas para suportar a autenticação do dispositivo, o Splashtop é configurado automaticamente para autenticar qualquer novo dispositivo que tenta estabelecer uma sessão de acesso remoto. As equipes de TI também podem impedir que os usuários de acesso remoto adicionem novos dispositivos.

- Aplicar a autenticação multifator A verificação de identidade é uma parte central da estrutura de confiança zero, e o Splashtop suporta MFA, bem como SSO. Nosso produto corporativo Splashtop oferece integração SSO/SAML (Languagem de marcação de segurança de segurança) com o Active Directory (AD), o Active Directory Federation Services (ADFS), OKTA e outros serviços de diretório. Através de serviços de diretório, o TI/MSPS também pode aplicar políticas de senha, como força de força e rotação de senha.

- Forneça gravações de sessão e logs de sessão – Splashtop oferece extensos registros de sessão e recursos de gravação. Como desejado, a Splashtop Enterprise também se integra às informações de segurança e gerenciamento de eventos (SIEM) para registro centralizado.

- Oferecer segurança de terminais – A Splashtop faz parceria com o Bitdefender e o Webroot para oferecer recursos aprimorados de segurança de endpoint para clientes que desejam uma camada extra de proteção.

Desde que a pandemia começou, muitos negócios se voltaram para o VPN e o RDP para permitir o trabalho remoto, expondo seus negócios a expandir as ameaças cibernéticas. Nos últimos anos, o Gartner e muitos especialistas em segurança recomendaram que as empresas se afastem do acesso à VPN no nível da rede e, em vez disso.

Splashtop’S Solução de acesso remoto segura nativo em nuvem primeiro, foi projetado para suportar a época do trabalho pós-Covid de qualquer lugar.

Splashtop monitora continuamente as mais recentes ameaças cibernéticas, e estamos comprometidos em investir milhões para garantir que nossos clientes estejam bem protegidos contra eles. Recentemente, formamos um Conselho Consultivo de Segurança e lançamos um boletim de segurança para ajudar os profissionais de TI e os MSPs a permanecer no topo das últimas vulnerabilidades.

Saiba mais sobre práticas de segurança de acesso remoto Splashtop . E deixar’s continua trabalhando em maneiras de tornar o ransomware o mais raro possível.

Os ataques de ransomware podem ser evitados com uma VPN?

Para minimizar o risco de sua data valiosa ser roubada por hackers é aconselhada a usar antivírus e ser cauteloso sobre o material que você baixar da Internet.

No entanto, uma VPN pode realmente protegê -lo de um ataque de ransomware?

WannaCry, o ataque de ransomware que ameaça milhares de sistemas de computador em todo o mundo

Na sexta-feira, 12 de maio, o mundo quase entrou em colapso devido a um ataque de ransomware chamado WannaCry que rapidamente se espalhou por meio de um sistema de compartilhamento de janelas em milhares de computadores.

A ameaça cibernética atingiu mais de 100 países e afetou sistemas essenciais como o British NHS, a empresa de telecomunicações espanholas Telefónica ou a gigante do serviço de correio FedEx.

O software malicioso, que usou ferramentas roubadas da NSA, estava sendo transferido por e -mail e trabalhou de uma maneira que impedia os usuários para acessar seus sistemas de computador até que um resgate fosse pago através do popular bitcoin da moeda digital.

Depois de algumas horas, um analista anônimo de segurança cibernética interrompeu a ameaça ao registrar o nome de domínio que estava escondido no código de ransomware, impedindo que os danos maiores danos.

Mas, como você pode tornar seu computador mais seguro, caso o ataque seja repetido?

A importância dos serviços VPN para protegê -lo contra malware online

Uma das perguntas que surgem após o recente ataque cibernético global é se poderia ter sido morto desde o início com o uso de uma VPN.

Como especialistas em segurança da reivindicação de serviço NordVPN, uma VPN é realmente útil se você deseja proteger seu computador do malware quando estiver acessando a Internet, mesmo de um ponto de acesso público.

No entanto, está em suas mãos verificar que tipo de material você baixa online.

Com uma VPN, seus dados e atividades on -line são criptografadas e seu IP oculto, por isso é mais difícil para os hackers obter informações vitais do seu computador.

Mas você precisa ser particularmente cauteloso para não clicar em janelas pop-up suspeitas que possam aparecer na sua tela. Basicamente, evitando baixar documentos que vêm de um remetente desconhecido.

Aqui é onde as VPNs entram em jogo. A maioria dos serviços da lista negra de URLs duvidosos, por isso é um ótimo lugar para começar.

O que você pode fazer para proteger seu computador de um ataque de ransomware?

Nordvpn’Os especialistas em segurança sugerem que a melhor maneira de aumentar a segurança do seu computador é instalando as atualizações mais recentes, backup dos seus dados e evitando abrir arquivos suspeitos.

O que fazer se você for vítima de um ataque cibernético?

Caso você tenha perdido qualquer uma das recomendações anteriores e, infelizmente, seu sistema de computador foi infectado com esse tipo de malware, é recomendável cortar imediatamente o seu

Conexão à Internet para evitar infectar outros.

Em seguida, relate às autoridades correspondentes. Não se esqueça de procurar ajuda de um técnico profissional para passar pelo processo!

*Foto por porta Joe Prachatree | Shutterstock.

Uma VPN pode protegê -lo do ransomware?

Fergus O’Sullivan

Fergus O’Sullivan

Escritor

Fergus é um escritor freelancer de como-to-toe geek. Ele tem sete anos de reportagem de tecnologia e revisão em seu cinto para várias publicações, incluindo Gamecrate e Cloudwards. Ele escreveu mais artigos e críticas sobre segurança cibernética e software baseado em nuvem do que ele pode acompanhar-e conhece o seu caminho para o Linux e o hardware também. Consulte Mais informação.

5 de setembro de 2022, 9:00 EDT | 3 min de leitura

Ransomware é um problema bastante sério: um hack pode custar muito dinheiro ou seus dados – tanto se você’estou azarado. Isto’é importante se proteger contra essa ameaça, e vimos algumas VPNs afirmam que podem ajudar. Mas uma VPN pode realmente protegê -lo do ransomware?

Proteção de ransomware de VPN

A resposta é simplesmente não, uma VPN não pode ajudá -lo com ataques de ransomware, impedi -los ou resolvê -los. Qualquer um alegando que pode estar tentando vender algo para você. Os provedores de VPN não confiáveis são culpados de comercializar seus produtos como cura-tudo para todos os problemas da internet e “Ransomware” é apenas mais uma palavra -chave para eles. Até uma VPN não é’T Uma cura para toda a privacidade da Internet. Você também precisa mudar seus hábitos de navegação. A razão pela qual uma VPN pode’t bloco de ransomware é porque eles’são coisas muito diferentes. Em termos do mundo real, isso’é como ser como substituir seu carro’S pneus para consertar um chip no para -brisa. Isto’não está diretamente relacionado. Para entender um pouco melhor como isso funciona – ou melhor, não – precisamos dar uma olhada mais de perto o ransomware e as VPNs.

Como funciona o ransomware

A maneira como a maioria dos ransomware funciona é que, de alguma forma. Uma vez no seu sistema, ele se espalha por toda parte e criptografa partes do seu disco rígido, ou até tudo isso. Para desbloquear e descriptografar seus dados, você precisa pagar dinheiro, um resgate, aos atacantes; por isso “Ransomware.” Como você pode imaginar, o ransomware é uma coisa desagradável para ser vítima, e o que piora é que lá’não é garantia de você’Na verdade, vou obter seus arquivos depois de pagar o resgate. Muitas vezes, os atacantes simplesmente vão desativar o dinheiro sem desistir da chave dos arquivos criptografados. Isto’Não é surpresa, então, que o software anti-ransomware se tornou um negócio em expansão.

Como funcionam as VPNs

Obviamente, quando os negócios estão crescendo, as pessoas vão querer um pedaço dele, e de certa forma’é lógico pensar que as VPNs podem ser uma maneira de se proteger contra ransomware. Afinal, eles podem protegê -lo on -line e muitos provedores prometem segurança de algum tipo ou outro. A coisa é, porém, que as VPNs afetam apenas como você aparece na web. Quando você usa uma rede privada virtual, você redobra sua conexão através de um servidor de propriedade e operado pelo seu provedor de VPN. Isso faz você parecer como você’está em outro lugar além da sua localização real, o que é ótimo se você’está tentando contornar restrições regionais.

Não faz nada, no entanto, para impedir o ransomware. Uma localização alterada não’t significa você’é repentinamente indetectável para criminosos, especialmente se você’reque que baixou o programa malicioso em primeiro lugar.

No entanto, redirecionar sua conexão não é’t A única coisa que as VPNs fazem, elas também criptografaram sua conexão no chamado túnel VPN. Isso é ótimo se você deseja evitar ser espionado pelo seu provedor de serviços de Internet, seu governo, vigilantes de direitos autorais ou qualquer outra pessoa que queira monitorar sua conexão.

Novamente, porém, isso não se aplica ao ransomware: o software já está no seu sistema e o software VPN não pode fazer nada contra ele estar lá. Nem é capaz de impedi -lo de baixá -lo ou protegê -lo de hackers invadindo seu sistema.

Sistemas de detecção de ameaças

Dito isto, alguns VPNs Bundle adicionaram software de segurança com sua descrição, o que pode ajudar a combater o ransomware. Bons exemplos são prótonvpn’s netshield e expressvpn’s Gerente de ameaças. Eles agem como sistemas semelhantes oferecidos por muitos dos melhores softwares antivírus, pois bloqueiam o acesso a sites suspeitos, incluindo aqueles que são conhecidos por infectá -lo com ransomware. Nesses casos, uma VPN pode ajudar no combate ao ransomware, mas apenas por causa desses módulos extras; A tecnologia principal ainda é bastante impotente. Você’É melhor com a proteção oferecida pelo seu programa antivírus, que também se estende para digitalizar seu computador em busca de ransomware perigoso antes de correr – algo que uma VPN pode’T.

Protegendo sua VPN contra ataques de ransomware: melhores práticas

Muitos acreditam que uma rede privada virtual (VPN) protege significativamente contra ataques de ransomware. Não é apenas esse mito incorreto, mas sua VPN é na verdade um potencial vetor de ataque para atores maliciosos. A ameaça aumenta ainda mais através da recente proliferação de VPNs, à medida que milhões de trabalhadores passam para trabalhar em casa. Além disso, esses fatores criam uma variedade de pontos de acesso em potencial para sua rede para que os atacantes segmentem. Neste blog, discutimos as melhores práticas e soluções para garantir sua organização’s vpns.

Soluções de software para proteção contra ransomware VPN

A indústria da VPN oferece uma ampla gama de produtos, com níveis variados de recursos de segurança. Ao selecionar uma VPN para uso corporativo ou governo, é incrivelmente importante considerar os recursos de segurança. Todas as VPNs oferecem um método seguro de conectar à sua rede privada, mas apenas alguns contêm medidas de segurança e sistemas de monitoramento robustos que a Cisco’s AnyConnect VPN Service. A Cisco fornece um grande conjunto de recursos de segurança, permitindo que você crie facilmente a VPN certa para o seu caso de uso. Além disso, Cisco’S A segurança apresenta a capacidade de verificar os usuários autorizados por meio de autenticação multifator.

O MFA oferece uma camada adicional de proteção contra ransomware, impedindo que as credenciais roubadas sejam usadas em uma violação. Mesmo se um membro da equipe’As credenciais são comprometidas, o MFA fornece uma barreira secundária que impedia o acesso não autorizado. Outra solução de segurança crucial oferecida pela Cisco são suas ferramentas de monitoramento de rede. Essas soluções de software permitem identificar tentativas de violações de rede e impedir que elas criem seus dados com sucesso. A Cisco oferece muito mais soluções de segurança para proteger sua VPN. Para olhar para o seu conjunto completo de produtos, consulte a página do produto AnyConnect. Para uma análise detalhada de outros produtos de segurança de ransomware fora da VPN Security, procure nosso blog sobre os melhores produtos de segurança de ransomware em 2021.

Práticas recomendadas pessoais para proteção contra VPN

As soluções de software oferecem um ótimo nível de segurança em sua capacidade de neutralizar ataques de ransomware. Ao aprender as melhores práticas pessoais da VPN, você pode impedir que esses ataques ocorram em primeiro lugar. Abaixo estão algumas das práticas mais importantes a serem implementadas para proteger sua VPN:

- Escolheu uma senha única e complexa. Nunca use uma senha preexistente para o seu acesso à VPN, pois essa senha já pode ser comprometida com um vazamento de dados anterior. Mesmo que essa senha não tenha sido comprometida, ainda existe o perigo de ocorrências futuras.

- Altere sua senha a cada 3 meses. Esta é uma precaução de segurança básica, porém altamente importante. A mudança de credenciais de login garante que os hackers de janelas de ataque possuem permanecem pequenos.

- Ativar autenticação multi-fator. Já cobrimos isso na seção de soluções de software, mas é repetido. Muitas VPNs têm a opção de optar por MFA em vez de ser obrigatório. É importante não pular esta etapa e sempre ativar o MFA quando disponível.

Entre em contato com as comunicações estratégicas para obter mais informações

Para saber mais sobre como proteger sua VPN e o restante de sua infraestrutura de TI com ransomware, clique no botão abaixo para entrar em contato com um especialista em segurança cibernética em comunicações estratégicas.

Os bandidos de ransomware estão visando dispositivos VPN vulneráveis em seus ataques

Pesquisadores da Kaspersky detalham como os hackers foram capazes de obter prática e comprometer uma rede inteira com ransomware de Cring.

Escrito por Danny Palmer, escritor sênior em 8 de abril de 2021

Os criminosos cibernéticos estão explorando vulnerabilidades de segurança em servidores VPN para criptografar redes com uma nova forma de ransomware e podem ter interrompido as instalações industriais no processo.

O ransomware é detalhado em um relatório da empresa de secuidade Kaspersky, após uma investigação sobre um ataque de ransomware contra uma vítima não especificada na Europa.

Zdnet Recomenda

Como as principais VPNs se comparam: mais, você deve tentar uma VPN grátis?

Testamos os melhores serviços de VPN – com foco no número de servidores, capacidade de desbloquear serviços de streaming e muito mais – para determinar um não. 1 no geral. Além disso, dizemos se vale a pena tentar VPNs gratuitas.

Pelo menos um dos ataques direcionados a essas instalações conseguiu criptografar servidores de controle industrial com ransomware, resultando no desligamento temporário das operações. Kaspersky não identificou a vítima do sucesso de ransomware, ou como o incidente foi recolgado, mas detalhou o ransomware que criptografou a rede e como os criminosos cibernéticos foram capazes de obter acesso.

Conhecido como Cring, o ransomware apareceu pela primeira vez em janeiro e explora uma vulnerabilidade em servidores VPN FortiGate (CVE-2018-13379). A Fortinet emitiu um patch de segurança para corrigir a vulnerabilidade em 2019, mas os criminosos cibernéticos ainda podem implantar a exploração contra redes que ainda precisam aplicar a atualização de segurança.

Ao explorar aplicativos VPN não patches, os invasores podem acessar remotamente o nome de usuário e a senha, permitindo que eles efetuem login manualmente na rede.

A partir daqui, os invasores baixam Mimikatz, um aplicativo de código aberto para visualizar e salvar credenciais de autenticação, e usá-lo para roubar nomes de usuário e senhas adicionais para se mover lateralmente pela rede e também implantar ferramentas, incluindo ataque de cobalto, uma ferramenta de software de penetração legítima abusada de invasores, para obter controle adicional sobre sistemas infectados.

Então, com a ajuda de scripts maliciosos do PowerShell, os atacantes são capazes de criptografar todos os sistemas que foram comprometidos em toda a rede com ransomware de Cring. Neste ponto, uma nota dos atacantes diz à vítima que sua rede foi criptografada com ransomware e que um resgate precisa ser pago em bitcoin para restaurar a rede.

Embora não haja informações sobre como o incidente nas instalações industriais europeias foi resolvido, os pesquisadores observam que a falha em aplicar o patch de segurança para proteger contra uma vulnerabilidade conhecida foi a “causa primária” do incidente.

Outros fatores que permitiram aos invasores implantar ransomware na rede incluem a falta de atualizações oportunas de segurança aplicadas ao software antivírus que deve proteger a rede – e como alguns componentes do antivírus foram desligados, reduzindo a capacidade de detectar intrusões ou atividade maliciosa.

A maneira como essa rede em particular foi configurada também ajudou os atacantes, permitindo que eles se movessem entre diferentes sistemas que nem todos precisavam estar em uma rede.

“Não houve restrições ao acesso a diferentes sistemas. Em outras palavras, todos os usuários foram autorizados a acessar todos os sistemas. Essas configurações ajudam os invasores a distribuir malware na rede corporativa muito mais rapidamente, pois comprometer -se com sucesso apenas uma conta de usuário fornece acesso a vários sistemas “, disse Vyacheslav Kopeytsev, pesquisador sênior de segurança da Kasperky.

Para ajudar a proteger as redes contra ataques de ransomware de Cring, é recomendável que os servidores VPN FortiGate sejam corrigidos com as atualizações de segurança relevantes para impedir que a vulnerabilidade conhecida seja explorada.

Também é recomendável que o acesso à VPN seja restrito àqueles que precisam por razões operacionais e que as portas que não precisam ser expostas à web aberta estão fechadas.

Os pesquisadores também sugerem que os sistemas críticos estão backup offline; portanto, se o pior acontecer e a rede é vítima de um ataque de ransomware, ele poderá ser restaurado sem a necessidade de pagar criminosos.

Mais sobre segurança cibernética

- Esta empresa foi atingida por ransomware. Aqui está o que eles fizeram a seguir e por que eles não pagaram

- Como proteger os pontos de extremidade remotos da sua organização contra ransomware

- As gangues de ransomware agora têm alvos industriais à sua vista. Isso levanta as apostas para todos

- O FBI e a aplicação da lei europeia encerram a VPN usada por grupos de ransomware

- Esses quatro novos grupos de hackers estão segmentando infraestrutura crítica, alerta a empresa de segurança