Resumo:

O artigo discute as melhores práticas para o endurecimento da segurança do Ubuntu. Ele enfatiza a importância de minimizar o número de aplicativos instalados para reduzir os riscos de segurança. A criptografia de disco também é recomendada para proteger os dados em caso de acesso físico não autorizado. Além disso, a configuração de um firewall usando o UFW é aconselhada a proteger o sistema contra ataques de rede.

Pontos chave:

1. O Ubuntu Linux foi projetado para ser seguro por padrão. No entanto, medidas de segurança adicionais podem ser tomadas através do endurecimento.

2. Minimizar o número de aplicativos instalados. Aplicações desnecessárias criam riscos de segurança.

3. A criptografia de disco é recomendada. Impede o acesso não autorizado aos dados em caso de roubo físico.

4. Os firewalls são essenciais. O Ubuntu tem uma ferramenta de firewall embutida chamada UFW.

5. Configuração padrão para UFW: Bloquear todas as conexões de entrada e permitir todas as conexões de saída.

6. Ativar tipos específicos de conexões recebidas conforme necessário. Use o UFW para permitir conexões com base em protocolo, porta e endereço IP.

7. A criptografia deve ser backup antes da implementação. Em caso de qualquer problema durante o processo de criptografia.

8. A criptografia de disco protege apenas os dados quando o sistema não estiver em execução. Um invasor ainda pode acessar dados se obtiver acesso físico ou remoto a um sistema em execução.

9. Ubuntu 18.04 é a mais recente versão de suporte de longo prazo. Essas práticas de endurecimento de segurança são aplicáveis a esta versão.

10. O Ubuntu fornece vários métodos para instalar e remover aplicativos. A edição do Ubuntu Server permite a personalização durante a instalação, enquanto o Ubuntu Software Center e o APT-GET podem ser usados para modificação.

Questões:

1. Por que minimizar os aplicativos instalados é importante para a segurança do Ubuntu?

2. Qual é o benefício da criptografia de disco no Ubuntu?

3. Qual é a ferramenta de firewall padrão no Ubuntu?

4. Como o UFW pode ser configurado para endurecer o sistema?

5. O que a criptografia de disco protege?

6. O que deve ser feito antes de aplicar a criptografia de sistema completo?

7. Qual é a limitação da criptografia de disco quando o sistema está em execução?

8. Em qual versão do Ubuntu está focada neste artigo?

9. Como os aplicativos desnecessários podem ser removidos do Ubuntu?

10. Quais são os três aspectos a serem considerados ao ativar tipos específicos de conexões recebidas usando UFW?

Respostas:

1. Minimizar os aplicativos instalados reduz os riscos de segurança, eliminando pacotes não utilizados que podem ter vulnerabilidades ou fornecer superfícies de ataque desnecessárias.

2. A criptografia de disco no Ubuntu garante que os dados permaneçam ilegíveis, mesmo que alguém ganhe acesso físico não autorizado ao sistema, como no caso de um laptop roubado.

3. A ferramenta de firewall padrão no Ubuntu é chamada UFW (Firewall não complicado).

4. Para configurar o UFW para endurecer o sistema, você pode definir a política padrão para negar conexões de entrada usando o comando “sudo ufw padrão negar.”Você pode permitir todas as conexões de saída com” sudo ufw padrão, permita a saída.”Essa configuração bloqueia todas as conexões de rede que chegam, permitindo todas as conexões de saída.

5. A criptografia de disco protege os dados armazenados nos discos ou partições rígidas do computador. Torna os dados ilegíveis sem a chave de descriptografia apropriada.

6. É recomendável fazer backup de dados antes de aplicar a criptografia de sistema total como precaução, caso algo dê errado durante o processo de criptografia.

7. A criptografia de disco protege apenas os dados quando o sistema não estiver em execução. Quando o sistema está em execução e os discos são descriptografados, um invasor com acesso físico ou remoto ainda pode acessar os dados.

8. O artigo se concentra no Ubuntu 18.04, a mais recente versão de suporte de longo prazo do Ubuntu.

9. Aplicativos desnecessários podem ser removidos do Ubuntu usando o Ubuntu Software Center ou a ferramenta de linha de comando apt-get.

10. Ao ativar tipos específicos de conexões recebidas usando UFW, você precisa considerar o protocolo (e.g., TCP), número da porta e o endereço IP do qual a solicitação se origina.

Práticas recomendadas de endurecimento de segurança do Ubuntu

A WSL requer menos recursos (CPU, memória e armazenamento) do que uma máquina virtual completa. O WSL também permite executar ferramentas e aplicativos da linha de comando Linux ao lado da linha de comando do Windows, desktop e armazenar aplicativos e acessar seus arquivos Windows no Linux. Isso permite que você use as ferramentas de linha de comando do Windows e Linux no mesmo conjunto de arquivos, se desejar.

Ubuntu rouba seus dados?

О эээ сйранibus

Ы з ззарегиgléria. С помощью этой страницы мы сможем определить, что запросы отправляете именно вы, а не робот. ?

Эта страница отображается в тех случаях, когда автоматическими системами Google регистрируются исходящие из вашей сети запросы, которые нарушают Условия использования. Ponto. Ээth момо номттаая и оозз илэз и ээ и эз и эз и з и ззз и зз и ээз и ээз иth ээ эth ээзз эth эзз иthлз ио и зз и иth эз иээ эээо иth эз эээ ээо ээоо иth иэзз эth эзт эth эз ио эээ иth эз иэз иthлзз иоз ил иээ иээо иэээ иээо иth ио иээ эth иэ иээ эth иэ иээ эth ио иэ ээог seguir.

Ит и и и и и и и и и чззжfia м ирржжжfia м иржжжжfia м мжжжжжж<ь м м иржжжfia. não. Если вы используете общий доступ в Интернет, проблема может быть с компьютером с таким же IP-адресом, как у вас. Орратитеitivamente к с о и и с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с а с с а с а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а ”. ПодробнÉ.

Проверка по слову может также появляться, если вы вводите сложные запросы, обычно распространяемые автоматизированными системами, или же вводите запросы очень часто.

Práticas recomendadas de endurecimento de segurança do Ubuntu

Como a maioria dos sistemas operacionais modernos, o Ubuntu Linux foi projetado para ser seguro por padrão. No entanto, também como a maioria dos sistemas operacionais modernos, o Ubuntu pode ser ainda mais seguro através do endurecimento da segurança.

Este artigo fornece uma visão geral das melhores práticas de endurecimento de segurança do Ubuntu. As dicas de endurecimento de segurança do Ubuntu abaixo devem se aplicar a qualquer versão do Ubuntu lançada nos últimos anos, mas vamos nos concentrar em particular no Ubuntu 18..

Seleção mínima de software ubuntu

Nas versões modernas do Ubuntu, existem cerca de 50.000 pacotes de software individuais que você pode instalar no seu sistema. Cada pacote fornece um aplicativo ou parte de um aplicativo.

A maioria das instalações do Ubuntu não exige em nenhum lugar perto de todos esses pacotes, no entanto. E todos os pacotes que você instalou, mas não estão usando, cria riscos de segurança desnecessários.

Portanto, você pode endurecer seu sistema Ubuntu, minimizando o número de aplicativos que você instalou. Idealmente, você fará isso durante o tempo de instalação do sistema. Isso é fácil de fazer na edição do Ubuntu Server, que permite escolher e escolher diferentes categorias de pacotes para instalar, como ilustra a captura de tela abaixo:

Outras edições do Ubuntu oferecem menos liberdade para personalizar quais pacotes estão incluídos na instalação. No entanto, você pode remover facilmente aplicativos desnecessários no Ubuntu Software Center (ferramenta gráfica de gerenciamento de software do Ubuntu) ou através da IAP-Get ferramenta de linha de comando.

Criptografia de disco e segurança do Ubuntu

Outra prática recomendada para endurecer a segurança do Ubuntu é criptografar seus discos rígidos. Dessa forma, se alguém ganha acesso físico não autorizado aos seus sistemas (roubando seu laptop, por exemplo), eles não poderão ler seus dados.

Nas edições de desktop do Ubuntu, você pode optar facilmente por criptografar o sistema durante a instalação usando uma interface gráfica conveniente:

E mesmo se você já instalou seu sistema Ubuntu sem criptografá -lo, você ainda pode criptografar. Veja a documentação de criptografia de disco Ubuntu para obter instruções. Lembre-se de que é uma prática recomendada fazer backup de seus dados antes de aplicar a criptografia de sistema completo, caso algo dê errado durante o processo de criptografia.

Lembre -se também de que, como o Ubuntu descriptografa seus discos quando ele inicializa, a criptografia de disco protege apenas dados em um sistema que não está em execução. Não faz nada para impedir que um invasor acesse seus dados, se eles conseguirem obter acesso físico ou remoto ao sistema enquanto ele está realmente ligado.

Firewalls e endurecimento de segurança do Ubuntu

Para endurecer seu sistema Ubuntu contra o ataque da rede, você deve configurar um firewall. Por padrão, a maioria das edições do Ubuntu vem com uma ferramenta de firewall embutida chamada UFW. (Tecnicamente, o UFW não é um firewall; é apenas uma interface para iptables, a principal estrutura do kernel do Linux para controlar o acesso a portas e hosts de rede. Mas a maioria dos usuários finais não precisa saber a diferença.)

No entanto, embora o UFW seja instalado por padrão na maioria dos sistemas do Ubuntu, ele não faz nada até que você diga. Uma configuração simples da UFW que endurecerá seu sistema é executar esses comandos:

- sudo ufw padrão negar

- sudo ufw padrão permitir saída

Isso diz ao UFW para bloquear todas as conexões de rede recebidas (como alguém tentando fazer login no seu computador remotamente ou acessar arquivos pela rede) e permitir todas as conexões de saída (como o seu sistema Ubuntu conectando -se a um aplicativo remoto).

Você pode então usar ufw . Por exemplo, se você deseja ativar conexões SSH (que usam o protocolo TCP na porta 22 por padrão) do host 192.168.1.10, você pode executar este comando:

sudo ufw permitir de 192.168.1.10 para qualquer porta 22 proto tcp

Isso seria útil se você deseja bloquear todas as solicitações SSH por padrão, mas permita solicitações de uma estação de trabalho específica (com endereço IP 192.168.1.10 no exemplo acima) que você usa para administrar seu servidor Ubuntu.

Endurecendo seu sistema Ubuntu com o Appmor (ou Selinux)

O Appmor é uma estrutura de endurecimento de segurança projetada para o Ubuntu que permite fazer restrições sobre como os programas individuais podem se comportar e quais recursos do sistema eles podem acessar. O objetivo pretendido do Apparmor é mitigar a extensão de uma violação, garantindo que, mesmo que os invasores possam assumir o controle de parte do software do seu computador (por exemplo, convencendo você a instalar o malware no sistema), os danos que eles podem fazer será limitado porque o software não terá reinado livre para fazer o que deseja.

. Em poucas palavras, no entanto, você primeiro precisa instalar o Apmor (não é instalado por padrão na maioria dos sistemas Ubuntu) e depois criar perfis que controlam como diferentes aplicativos podem se comportar. A documentação do Ubuntu oferece mais detalhes.

Na maioria dos sistemas de desktop do Ubuntu, o Apmor é provavelmente um exagero. Provavelmente não vale a pena aprender a configurar o Appmor se você é apenas um usuário regular de PC. Nos servidores Ubuntu, no entanto, dedicar um tempo para aprender a trabalhar com o Appmor é uma maneira inteligente de endurecer seu sistema contra o ataque.

Você pode ouvir as pessoas falarem sobre o Selinux como uma alternativa ao Apparmor. Selinux é uma estrutura semelhante que é popular em distribuições Linux que não sejam o Ubuntu. O Selinux pode ser instalado e usado em sistemas Ubuntu, assim como o Aparmor; No entanto, o Appmor é a estrutura que canônica (a empresa por trás do Ubuntu) favorece. Portanto, a menos que você já saiba trabalhar com o Selinux, geralmente é uma boa ideia escolher o Apmor como sua estrutura de segurança no Ubuntu, porque o Appmor é melhor integrado ao Ubuntu.

Backup de dados e segurança do Ubuntu

Por último, mas não menos importante, fazer backup de seus dados é uma prática recomendada para endurecer o Ubuntu. Embora os backups de dados não dificultem seu sistema, eles ajudarão a garantir que, se os atacantes o violarem, você terá dados limpos dos quais poderá restaurar o sistema.

Existem várias ferramentas de código aberto que você pode usar no Ubuntu para fazer backup de dados; Para uma lista, consulte a documentação de backup do Ubuntu. No entanto, a maioria dessas ferramentas exige uma quantidade razoável de esforço para configurar, especialmente se você quiser que elas sejam executadas automaticamente. Alguns também funcionam apenas na linha de comando.

Se você deseja uma experiência de backup mais simples que inclua backups em nuvem facilmente automatizadas e uma interface gráfica do usuário, confira o backup do MSP360 para o Linux (foto acima).

Conclusão

Uma variedade de ferramentas e técnicas de endurecimento de segurança do Ubuntu estão disponíveis para tornar seu sistema Ubuntu ainda mais seguro do que por padrão. Dependendo de quão missionária é o seu sistema Ubuntu e quão sensíveis os dados que ele armazena podem ser, seguindo as melhores práticas de endurecimento de segurança do Ubuntu descritas acima podem ser um investimento sábio do seu tempo, porque isso ajudará a evitar ataques e violações de dados.

Privacidade no Ubuntu 12.10: anúncios da Amazon e vazamentos de dados

No início deste mês, o sistema operacional livre de software livre aguardado Ubuntu 12.10 foi lançado e inclui uma série de novos recursos (link do YouTube), alguns dos quais enfureceram usuários por causa de preocupações com a privacidade.

Nos últimos dois anos, a Canonical Ltd, a empresa que desenvolve o Ubuntu, está empurrando a área de trabalho do Ubuntu em novas direções com o ambiente de desktop chamado Unity. Uma característica fundamental da unidade é Dash, um único local para procurar aplicativos, documentos, música e outros dados em seu computador. Começando com o último lançamento do Ubuntu, Dash também está começando a pesquisar na Internet por você. Enquanto algumas pessoas acham isso conveniente, outras acham uma violação de sua privacidade. Felizmente, o Ubuntu facilita o desligamento. Role para baixo até “como desativar anúncios e vazamentos de dados da Amazon” para aprender como.

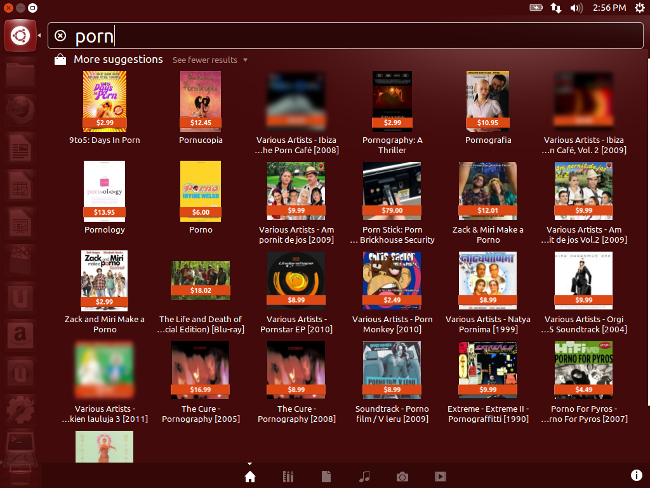

A primeira coisa que você notará sobre o novo traço é que, quando você procura algo, você não apenas vê arquivos locais, mas também anúncios afiliados à Amazon para produtos. Houve um grande clamor de reclamações da comunidade Ubuntu sobre isso, além de relatos de bugs, graves (“Não inclua pesquisas remotas na lente doméstica”, “Dados direto vazando para a Amazon”) e a língua no bochecha (“Grep -r não pesquise automaticamente a Amazon”, “Cobertura de spyware incompleta – limitada a traço”). Mark Shuttleworth, o fundador do Ubuntu, defendeu a decisão de incluir anúncios da Amazon em Dash:

Não estamos dizendo à Amazon o que você está procurando. Seu anonimato é preservado porque lidamos com a consulta em seu nome. Vestir’T confie em nós? Erm, temos raiz. Você já confia em nós com seus dados. Você confia em nós para não estragar sua máquina a cada atualização. Você confia em Debian e confia em uma grande quantidade da comunidade de código aberto. E o mais importante, você confia em nós para resolvê -lo quando, sendo humano, erramos.

Tecnicamente, quando você procura algo em Dash, seu computador faz uma conexão HTTPS segura com o ProductionSearch.Ubuntu.com, enviando sua consulta de pesquisa e seu endereço IP. Se ele retornar os produtos da Amazon para exibir, seu computador carregará inseguros as imagens do produto do servidor da Amazon sobre HTTP. Isso significa que um bisbilhotão passivo, como alguém compartilhando uma rede sem fio com você, poderá ter uma boa idéia do que você está procurando em seu próprio computador com base nas imagens do produto da Amazon.

É um grande problema de privacidade se você não conseguir encontrar coisas em seu próprio computador sem transmitir o que você está procurando para o mundo. Você pode estar procurando a versão mais recente do seu currículo no trabalho porque está pensando em deixar seu emprego; Você pode estar procurando por um PDF de linha direta de abuso doméstico que você baixou ou documentos legais sobre o pedido de divórcio; Talvez você esteja procurando documentos com nomes de arquivos que doassem segredos comerciais ou planos de ativismo; Ou você pode estar procurando um arquivo em sua própria coleção de pornografia local. Há muitas razões pelas quais você não gostaria que nenhuma dessas consultas de pesquisa deixasse seu computador.

Não é apenas a Amazon

A nova versão do Dash que vem com o Ubuntu 12.10 apresenta mais do que apenas anúncios da Amazon. Ele inclui um novo aviso legal que você pode ver clicando no “I” no canto do traço que afirma que, usando o DASH, você concorda automaticamente em enviar seu termo de pesquisa e endereço IP para vários terceiros.

A menos que você tenha optado, também enviaremos suas teclas como um termo de pesquisa para o ProductionSearch.Ubuntu.com e terceiros selecionados para que possamos complementar seus resultados de pesquisa com os resultados de pesquisa on -line de terceiros, incluindo: Facebook, Twitter, BBC e Amazon. Canônicos e esses terceiros selecionados coletarão seus termos de pesquisa e os usarão para fornecer resultados de pesquisa enquanto usam o Ubuntu.

A página de políticas de privacidade de terceiros do Ubuntu lista todos os terceiros para os quais eles podem enviar seu termo de pesquisa e endereço IP e afirma: “Para obter informações sobre como nossos terceiros selecionados podem usar suas informações, consulte suas políticas de privacidade.”Em outras palavras, uma vez que eles entregam seus dados, não é mais o problema deles.

Canônico não está claro sobre quais terceiros ele envia dados e quando, mas parece que muitos desses terceiros são pesquisados apenas em determinadas circunstâncias. O novo recurso de contas on -line do Ubuntu permite autorizar o Ubuntu a usar suas contas do Facebook, Twitter, Google, Flickr e outros serviços para aplicativos Ubuntu. Dash provavelmente pesquisará esses serviços por fotos, documentos e outros conteúdos somente depois de autorizar o Ubuntu a usá -los.

A Canonical tem ouvido o feedback dos usuários do Ubuntu e eles estão trabalhando em melhorias para Dash, como carregar imagens da Amazon sobre HTTPs para impedir que os bisbilhoteiros aprendam o que os usuários pesquisam e os filtros NSFW para que a pornografia não apareça no Dash. Essas mudanças são ótimas, mas não muda o fato de que as consultas de pesquisa dos usuários são enviadas automaticamente para empresas de terceiros sem dar aos usuários a chance de optar.

Mesmo carregando imagens de produtos da Amazon em https em vez de http, o fato de serem carregados diretamente dos servidores da Amazon, em vez de do Canonical’s, que a Amazon tem a capacidade de correlacionar as consultas de pesquisa com endereços IP. Uma maneira de corrigir isso seria se o canônico proxied todas as imagens de terceiros e outros conteúdos para usuários do Ubuntu.

Como desativar anúncios da Amazon e vazamentos de dados

Você pode desinstalar a integração da Amazon do Dash, removendo o pacote chamado Unity-Lens-Shopping do seu computador. Se você está usando o Ubuntu 12.10, você pode clicar aqui para abrir o Unity-Lens-Shopping no Ubuntu Software Center e depois clicar no botão “Remover” à direita. Você também pode desinstalá -lo abrindo o aplicativo Terminal e digitando:

sudo apt-get Remova-lentes-lentes-lentes

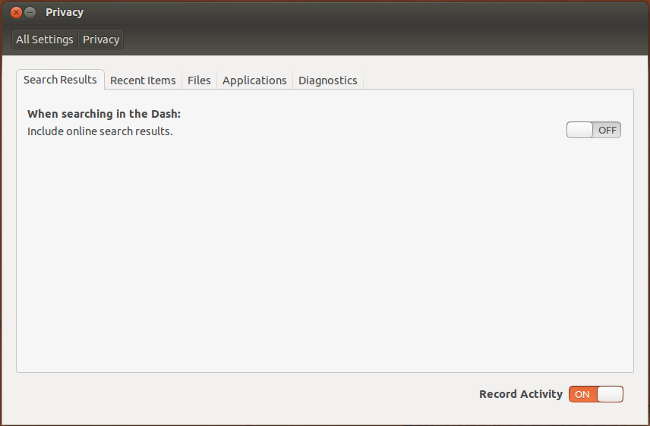

Se você deseja que o Dash pesquise apenas no computador local e não pesquise na Internet, você pode abrir o aplicativo de privacidade e alternar “inclua resultados de pesquisa on -line” de On para OFF, como na foto abaixo.

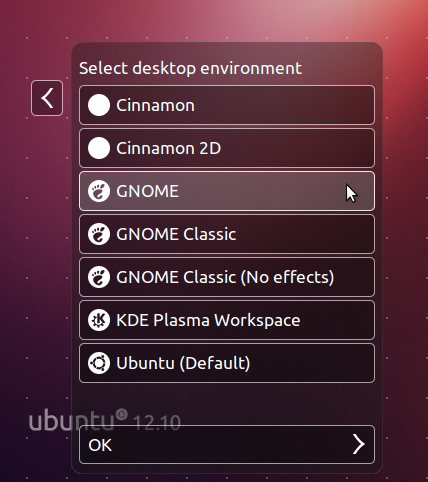

Finalmente, se você não gosta da direção em que a unidade está indo, mas ainda gosta do sistema operacional do Ubuntu, pode mudar para um ambiente de mesa diferente, como Gnome 3, KDE ou canela.

Você pode obter o Gnome 3 instalando o pacote chamado Gnome-Shell. Você pode obter o KDE instalando o pacote chamado KDE-Full. E você pode obter canela adicionando o PPA de canela aos seus repositórios e depois instalando o pacote chamado Cinnamon. Depois de instalar um novo ambiente de desktop, você pode escolher qual deles deseja usar na tela de login. Clique no logotipo do Ubuntu ao lado do seu nome de usuário para alterar seu ambiente de desktop.

O que eff quer do Ubuntu

O Ubuntu é o terceiro sistema operacional de desktop mais popular, e é o software livre mais popular. Muitos dos funcionários da EFF administram o Ubuntu em seus próprios computadores. Aqui está o que gostaríamos de ver nas versões futuras do Ubuntu.

- Desativar “Inclua resultados de pesquisa on -line” por padrão. Os usuários devem poder instalar o Ubuntu e começar imediatamente a usá -lo sem ter que se preocupar em vazar consultas de pesquisa ou enviar informações potencialmente privadas para empresas de terceiros. Como muitos usuários podem achar esse recurso útil, considere exibir uma caixa de diálogo na primeira vez que um usuário faz login que pergunta se eles gostariam de optar.

- Explique em detalhes o que você faz com consultas de pesquisa e endereços IP, Quanto tempo você os armazena e em que circunstâncias você os dá a terceiros.

- Faça a guia Resultados da pesquisa das configurações de privacidade permitem que os usuários atinjam e desative resultados específicos de pesquisa on -line. Alguns usuários podem querer produtos da Amazon em seus resultados de pesquisa, mas nunca qualquer coisa do Facebook.

- Adoramos que o Ubuntu seja ousado o suficiente para abrir um novo terreno e competir diretamente com os grandes sistemas operacionais proprietários, mas por favor Certifique -se de respeitar a privacidade e a segurança de seus usuários Enquanto você está fazendo isso. Os usuários do Windows e Mac estão acostumados a enviar seus dados a terceiros sem o consentimento expresso por empresas de software que estão tentando maximizar os lucros para seus acionistas. Vamos ter certezaUbuntu, como o sistema operacional GNU/Linux em seu coração, continua sendo uma exceção a este.

Fique atento à parte dois de privacidade no Ubuntu 12.10, onde falaremos sobre novos recursos de privacidade do Ubuntu que realmente gostamos.

Perguntas frequentes sobre o subsistema do Windows para Linux

O Subsistema do Windows para Linux (WSL) é um recurso do sistema operacional Windows que permite executar um sistema de arquivos Linux, juntamente com as ferramentas de linha de comando Linux e aplicativos GUI, diretamente no Windows, juntamente com os aplicativos e aplicativos tradicionais do Windows Desktop e.

Veja a página Sobre para obter mais detalhes.

Quem é WSL para?

Esta é principalmente uma ferramenta para desenvolvedores, especialmente desenvolvedores da Web, aqueles que trabalham em projetos de código aberto ou implantando para ambientes de servidor Linux. WSL é para quem gosta de usar Bash, Common Linux Tools (sed, Awk, etc.) e Linux-primeiro estruturas (rubi, python, etc.) mas também gosta de usar ferramentas de produtividade do Windows

O que posso fazer com WSL?

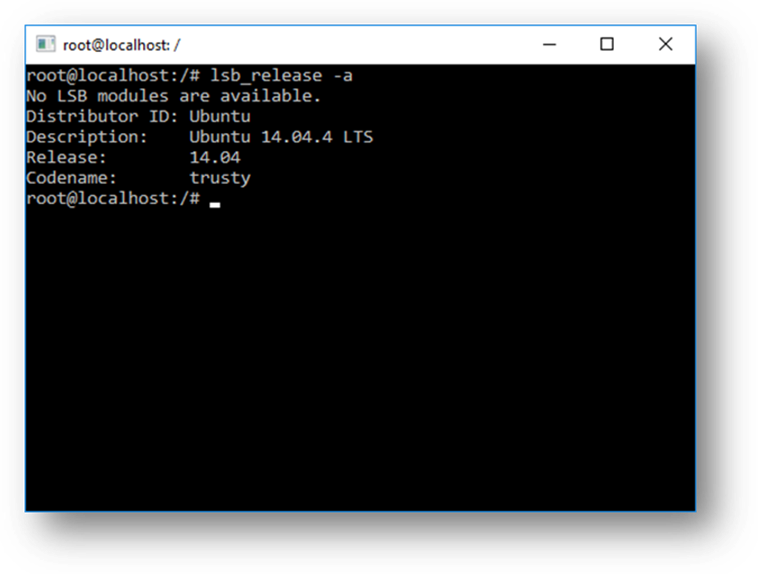

O WSL permite que você execute o Linux em uma casca de bash com sua escolha de distribuição (Ubuntu, Debian, OpenSuse, Kali, Alpine, etc.). Usando o Bash, você pode executar ferramentas e aplicativos Linux da linha de comando. Por exemplo, digite LSB_RELEASE -A e HIT ENTER; você’verá os detalhes da distro Linux em execução atualmente:

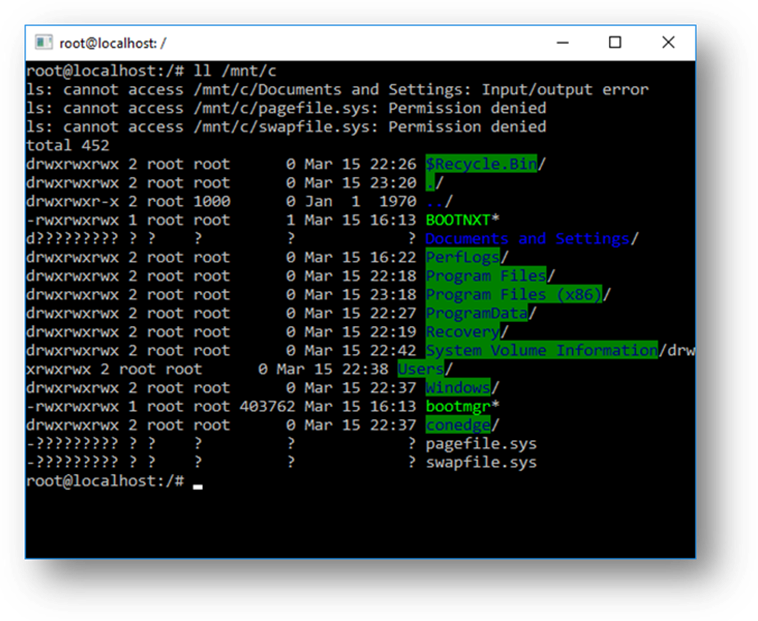

Você também pode acessar sua máquina local’S Sistema de Arquivos de dentro do Linux Bash Shell – você’encontrará suas unidades locais montadas sob a pasta /mnt. Por exemplo, sua unidade C: está montada em /mnt /c:

Você poderia descrever um fluxo de trabalho de desenvolvimento típico que incorpora WSL?

WSL tem como alvo um público de desenvolvedor com a intenção de ser usada como parte de um loop de desenvolvimento interno. Digamos que Sam está criando um pipeline CI/CD (integração contínua e entrega contínua) e deseja testá -lo primeiro em uma máquina local (laptop) antes de implantá -lo na nuvem. O SAM pode ativar o WSL (& WSL 2 para melhorar a velocidade e o desempenho) e, em seguida, usar uma instância genuína do Ubuntu localmente (no laptop) com quaisquer comandos e ferramentas que preferem. Depois que o pipeline de desenvolvimento é verificado localmente, Sam poderá empurrar esse pipeline de CI/CD até a nuvem (por exemplo, Azure), transformando-o em um recipiente do docker e empurrando o contêiner para uma instância em nuvem onde ele é executado em uma VM Ubuntu pronta para produção.

O que é Bash?

Bash é uma concha popular baseada em texto e linguagem de comando. É o shell padrão incluído no Ubuntu e em outras distros Linux. Os usuários digitam comandos em um shell para executar scripts e/ou executar comandos e ferramentas para realizar muitas tarefas.

Como é que isso funciona?

Confira este artigo no blog Windows Command Line: um mergulho profundo em como o WSL permite que o Windows acesse arquivos Linux, que entram em detalhes sobre a tecnologia subjacente.

Por que eu usaria WSL em vez de Linux em uma VM?

A WSL requer menos recursos (CPU, memória e armazenamento) do que uma máquina virtual completa. O WSL também permite executar ferramentas e aplicativos da linha de comando Linux ao lado da linha de comando do Windows, desktop e armazenar aplicativos e acessar seus arquivos Windows no Linux. Isso permite que você use as ferramentas de linha de comando do Windows e Linux no mesmo conjunto de arquivos, se desejar.

Por que eu usaria, por exemplo, Ruby no Linux em vez de no Windows?

Algumas ferramentas de plataforma cruzada foram construídas, assumindo que o ambiente em que elas correm se comporta como Linux. Por exemplo, algumas ferramentas assumem que elas podem acessar caminhos de arquivo muito longos ou que existem arquivos/pastas específicos. Isso geralmente causa problemas no Windows, o que geralmente se comporta de maneira diferente do Linux.

Muitos idiomas como rubi e nó.Os JS são frequentemente portados e são ótimos no Windows. No entanto, nem todos os proprietários de bibliotecas Ruby Gem ou Node/NPM transportam suas bibliotecas para suportar Windows, e muitos têm dependências específicas do Linux. Isso geralmente pode resultar em sistemas construídos usando essas ferramentas e bibliotecas que sofrem de construção e às vezes erros de tempo de execução ou comportamentos indesejados no Windows.

Estes são apenas alguns dos problemas que fizeram com que muitas pessoas pedam à Microsoft para melhorar o Windows’ Ferramentas da linha de comando e o que nos levou a fazer parceria com a Canonical para permitir que as ferramentas de linha de comando Bash e Linux nativas sejam executadas no Windows.

O que isso significa para PowerShell?

Enquanto trabalha com projetos de OSS, existem inúmeros cenários onde’é imensamente útil para cair em um prompt de PowerShell. O suporte do BASH é complementar e fortalece o valor da linha de comando no Windows, permitindo que o PowerShell e a comunidade do PowerShell alavancem outras tecnologias populares.

Quais processadores suportam o WSL?

WSL suporta X64 e ARM CPUS.

Como faço para acessar meu C: Drive?

Os pontos de montagem para discos rígidos na máquina local são criados automaticamente e fornecem fácil acesso ao sistema de arquivos do Windows.

Exemplo de uso seria CD /MNT /C para acessar C: \

Como faço para configurar o gerente de credenciais do Git? (Como faço para usar minhas permissões do Windows Git em WSL?)

Consulte o tutorial Comece a usar o subsistema Git no Windows para Linux, que apresenta uma seção sobre a configuração do Git Credencial Manager e armazenando tokens de autenticação no Windows Credencial Manager.

Como uso um arquivo Windows com um aplicativo Linux?

Um dos benefícios do WSL é poder acessar seus arquivos por meio de aplicativos ou ferramentas do Windows e Linux.

WSL monta as unidades fixas da sua máquina sob a pasta / mnt / em suas distritos Linux. Por exemplo, sua unidade C: é montada em/mnt/c/

Usando suas unidades montadas, você pode editar o código, por exemplo, C: \ dev \ myProj \ usando o Código Visual Studio/ou vs, e construir/testar esse código no Linux, acessando os mesmos arquivos via/mnt/c/dev/myProj .

São arquivos na unidade Linux diferentes da unidade de janelas montadas?

- Arquivos sob a raiz do Linux (i.e. /) são controlados pela WSL que se alinha com o comportamento do Linux, incluindo, entre outros,:

- Arquivos que contêm caracteres inválidos de nome do Windows

- Symblinks criados para usuários não adminados

- Alterando os atributos do arquivo através do CHMOD e CHOW

- Sensibilidade à caixa de arquivo/pasta

- Os arquivos em unidades montadas são controladas pelo Windows e têm os seguintes comportamentos:

- Sensibilidade ao caso de suporte

- Todas as permissões estão definidas para melhor refletir as permissões do Windows

Como faço para desinstalar uma distribuição WSL?

Para remover uma distribuição da WSL e Exclua todos os dados associados a essa distribuição Linux, Execute wsl –unregister onde é o nome da sua distro Linux, que pode ser vista na lista no comando wsl -l.

Além disso, você pode desinstalar o aplicativo Linux Distro em sua máquina, como qualquer outro aplicativo da loja.

Para saber mais sobre os comandos WSL, consulte o artigo, Comandos Básicos para WSL.

Como faço para executar um servidor OpenSsh?

OpenSsh navios com Windows como um recurso opcional. Veja a instalação OpenSsh Doc. Privilégios de administrador no Windows são obrigados a executar o OpenSSH em WSL. Para executar um servidor OpenSSH, execute sua distribuição WSL (ou seja, Ubuntu) ou Windows Terminal como administrador. Existem vários recursos por aí que cobrem cenários SSH com WSL. Confira os artigos do blog de Scott Hanselman: como fazer ssh em uma máquina Windows 10 a partir de linux ou janelas ou em qualquer lugar, como fazer ssh no wsl2 no windows 10 de uma máquina externa, a maneira mais fácil de usar o ssh e o wsh e o wsl2 no windows 10 de uma máquina externa e como usar o windows 10 do Windows 10 para automaticamente para uma máquina Remote Remote.

Como faço para mudar a linguagem de exibição do WSL?

A instalação do WSL tentará alterar automaticamente o local do Ubuntu para corresponder à localidade do seu Windows Install. Se você não deseja esse comportamento, pode executar este comando para alterar o local do Ubuntu após a instalação concluída. Você terá que relançar sua distribuição WSL para essa mudança para entrar em vigor.

O exemplo abaixo muda para a localidade para en-US:

sudo update local lang = en_us.UTF8 Por que não tenho acesso à Internet da WSL?

Alguns usuários relataram problemas com aplicativos de firewall específicos bloqueando o acesso à Internet no WSL. Os firewalls relatados são:

- Kaspersky

- Avg

- Avast

- Proteção do ponto final da Symantec

- F-segura

Em alguns casos, desligar o firewall permite o acesso. Em alguns casos, simplesmente ter o firewall instalado looks para bloquear o acesso.

Como faço para acessar uma porta do WSL no Windows?

A WSL compartilha o endereço IP do Windows, pois está sendo executado no Windows. Como tal, você pode acessar qualquer portas no host localizador e.g. Se você tivesse conteúdo da web na porta 1234, você pode https: // localhost: 1234 no navegador do Windows. Para mais informações, consulte Acessando aplicativos de rede.

Como posso fazer backup de minhas distribuições WSL ou movê -las de uma unidade para outra?

A melhor maneira de fazer backup ou mover suas distribuições é através dos comandos de exportação/importação disponíveis no Windows versão 1809 e posteriormente. Você pode exportar toda a sua distribuição para um tarball usando o comando wsl –export. Você pode importar essa distribuição de volta para WSL usando o comando wsl –import, que pode nomear um novo local de unidade para a importação, permitindo que você faça backup e salvar estados de (ou mover) suas distribuições WSL.

Observe que os serviços de backup tradicionais que fazem backup de arquivos em suas pastas AppData (como o Windows Backup) não corromperão seus arquivos Linux.

Posso usar o WSL para cenários de produção?

WSL foi projetado e construído para usar com fluxos de trabalho de desenvolvimento de loop interno. Existem recursos de design no WSL que o tornam ótimo para esse fim, mas podem torná-lo desafiador para cenários relacionados à produção em comparação com outros produtos. Nosso objetivo é deixar claro como o WSL difere de um ambiente regular de VM, para que você possa tomar a decisão sobre se ela se encaixa em suas necessidades de negócios.

As principais diferenças entre a WSL e um ambiente de produção tradicional são:

- O WSL tem uma VM de utilitário leve que começa, para e gerencia recursos automaticamente.

- Se você não tiver alças de arquivo aberto para os processos do Windows, a VM WSL será automaticamente desligada. Isso significa que, se você estiver usando como servidor da web, ssh nele para executar seu servidor e depois sair, a VM pode desligar porque está detectando que os usuários terminaram de usar e limparão seus recursos.

- Os usuários da WSL têm acesso total às suas instâncias Linux. A vida útil da VM, as distribuições WSL registradas, etc., são todos acessíveis pelo usuário e podem ser modificados pelo usuário.

- WSL automaticamente fornece acesso ao arquivo aos arquivos do Windows.

- Os caminhos do Windows são anexados ao seu caminho por padrão, o que pode causar comportamento inesperado para certas aplicações Linux em comparação com um ambiente tradicional de Linux.

- O WSL pode executar o Windows executáveis do Linux, o que também pode levar a um ambiente diferente da VM tradicional Linux.

- O kernel Linux usado pelo WSL é atualizado automaticamente.

- O acesso à GPU no WSL acontece através do dispositivo A /dev /dxg, que rotula a GPU chama para a GPU do Windows. Esta configuração é diferente de um linux tradicional configurado.

- Existem outras diferenças menores em comparação com o linux bare metal e espera -se que mais diferenças surjam no futuro, à medida que o fluxo de trabalho de desenvolvimento de loop interno é priorizado.

Como posso transferir meus arquivos WSL de uma máquina para outra?

Existem algumas maneiras de realizar esta tarefa:

- A maneira mais fácil é usar o comando wsl –export –vhd para exportar sua distribuição WSL para um arquivo VHD. Você pode copiar este arquivo para outra máquina e importá -lo usando WSL –import –vhd . Por favor, veja os comandos documentos para obter mais informações.

- A implementação acima requer muito espaço em disco. Se você não tiver muito espaço em disco, pode usar as técnicas do Linux para mover seus arquivos:

- Use Tar -czf para criar um tarball de seus arquivos. Você pode copiar esses arquivos específicos para sua nova máquina e executar TAR -xzf para extraí -los.

- Você também pode exportar uma lista de pacotes instalados via apt com um comando como assim: dpkg –get-seleções | Grep -v Deinstall | Awk ”> package_list.txt e depois reinstale esses mesmos pacotes em outra máquina com um comando como sudo apt install -y $ (package_list.txt) depois de transferir o arquivo.

WSL 2

WSL 2 usa hyper-v? Estará disponível na casa do Windows 10 e Windows 11?

O WSL 2 está disponível em todos os skus da área.

A versão mais recente do WSL usa a arquitetura Hyper-V para permitir sua virtualização. Esta arquitetura estará disponível na “plataforma virtual de máquina” componente opcional. Este componente opcional estará disponível em todos os SKUs. Você pode esperar ver mais detalhes sobre essa experiência assim que nos aproximamos do lançamento do WSL 2.

O que acontecerá com o WSL 1? Será abandonado?

Atualmente não temos planos de depreciar o WSL 1. Você pode executar o WSL 1 e o WSL 2 distos lado a lado e pode atualizar e fazer o downgrade de qualquer distro a qualquer momento. A adição do WSL 2 como uma nova arquitetura apresenta uma plataforma melhor para a equipe WSL fornecer recursos que tornam o WSL uma maneira incrível de executar um ambiente Linux no Windows.

Serei capaz de executar o WSL 2 e outras ferramentas de virtualização de terceiros, como VMware ou VirtualBox?

Alguns aplicativos de terceiros não podem funcionar quando o Hyper-V estiver em uso, o que significa que eles não poderão executar quando o WSL 2 estiver ativado, como VMware e VirtualBox. No entanto, recentemente o VirtualBox e o VMware lançaram versões que suportam Hyper-V e WSL2. Saiba mais sobre as mudanças do VirtualBox aqui e as mudanças do VMware aqui. Para questões de solução de problemas, dê uma olhada nas discussões de edição do VirtualBox no repositório WSL no Github.

Estamos trabalhando constantemente em soluções para suportar a integração de terceiros do Hyper-V. Por exemplo, expojamos um conjunto de APIs chamado Plataforma Hypervisor que os provedores de virtualização de terceiros podem usar para tornar seu software compatível com Hyper-V. Isso permite que os aplicativos usem a arquitetura Hyper-V para sua emulação, como o emulador do Google Android e o VirtualBox 6 e acima, agora são compatíveis com o Hyper-V.

Consulte o repositório de problemas do WSL para obter mais antecedentes e discussões sobre o WSL 2 Edições com o VirtualBox 6.1.

*Se você está procurando uma máquina virtual do Windows, vmware, hyper-v, virtualbox e paralelo vm downloads estão disponíveis no Windows Dev Center.

Posso acessar a GPU em WSL 2? Existem planos para aumentar o suporte de hardware?

Lançamos o suporte para acessar a GPU dentro das distribuições WSL 2! Isso significa que agora você pode usar o WSL para aprendizado de máquina, inteligência artificial e cenários de ciência de dados mais facilmente quando os conjuntos de big data estão envolvidos. Confira o tutorial de suporte da GPU. A partir de agora, o WSL 2 não inclui suporte serial ou suporte ao dispositivo USB. Estamos investigando a melhor maneira de adicionar esses recursos. No entanto, o suporte USB está agora disponível no projeto USBIPD-WIN. Consulte Connect Dispositivos USB para obter etapas para configurar o suporte do dispositivo USB.

O WSL 2 pode usar aplicativos de rede?

. No entanto, a arquitetura WSL 2 usa componentes de rede virtualizados, o que significa que o WSL 2 se comportará de maneira semelhante a uma máquina virtual – as distribuições WSL 2 terão um endereço IP diferente da máquina host (OS Windows). Para mais informações, consulte Acesso a aplicativos de rede com WSL.

Posso executar o WSL 2 em uma máquina virtual?

Sim! Você precisa garantir que a máquina virtual tenha aninhado a virtualização habilitada. Isso pode ser ativado no host Hyper-V dos pais, executando o seguinte comando em uma janela PowerShell com privilégios de administrador:

Set -vmprocessor -vmname -exposevitualization Extensions $ true

Certifique -se de substituir ” pelo nome da sua máquina virtual.

Posso usar WSL.conf em wsl 2?

WSL 2 suporta o mesmo WSL.Conft File que o WSL 1 usa. Isso significa que quaisquer opções de configuração que você definiu em uma distro WSL 1, como as unidades de automação do Windows, permitindo ou desativando a interoper, alterando o diretório onde as unidades do Windows serão montadas, etc. Todos funcionarão dentro do WSL 2. Você pode aprender mais sobre as opções de configuração no WSL na página de gerenciamento de distribuição. Saiba mais sobre o suporte para unidades de montagem, discos, dispositivos ou discos rígidos virtuais (VHDs) no Mount A Linux Disk no artigo WSL 2.

Onde posso fornecer feedback?

- Pesquise problemas existentes para ver se há algum associado a um problema que você está tendo. Observe que na barra de pesquisa, você pode remover “é: aberto” para incluir questões que já foram resolvidas em sua pesquisa. Por favor, considere comentar ou dar um polegar para qualquer problema aberto que você gostaria de expressar seu interesse em avançar como prioridade.

- Arquivar um novo problema. Se você encontrou um problema com o WSL e não parece haver um problema existente, você pode selecionar o verde Novo problema botão e depois escolha WSL – relatório de bug. Você precisará incluir um título para o problema, seu número de construção do Windows (execute o CMD.exe /c ver para ver seu # de construção atual), estejam você executando o WSL 1 ou 2, sua versão atual do kernel Linux (execute wsl.exe -status ou gat /proc /versão), a versão # da sua distribuição (execute lsb_release -r), quaisquer outras versões de software envolvidas, as etapas de repro, comportamento esperado, comportamento real e registros de diagnóstico, se disponível e apropriado. Para mais informações, consulte Contribuindo para WSL.

- Arquive um pedido de recurso Selecionando o verde Novo problema botão e depois selecione Solicitação de recurso. Você precisará abordar algumas perguntas que descrevem sua solicitação.

- Arquivar um problema de documentação Usando o repo WSL Docs. Para contribuir com os documentos WSL, consulte o guia colaborador do Microsoft Docs.

- Arquive um terminal do Windows emitir usando o repo do produto do terminal do Windows se o seu problema estiver mais relacionado ao terminal do Windows, ao console do Windows ou à interface do usuário da linha de comando.

Se você quiser se manter atualizado com as últimas notícias da WSL, você pode fazê -lo:

- Nosso blog de equipe de linha de comando

- Twitter. Siga @craigaloewen no Twitter para aprender sobre notícias, atualizações, etc.