Torrenting dá a você vírus?

Resumo:

A torrenting pode expor seu computador a vírus e malware. Muitos sites de torrent estão cheios de anúncios maliciosos, conhecidos como Malvertisements, que podem infectar seu sistema sem nenhuma ação do usuário. Além disso, o download de arquivos de torrent infectados pode introduzir vírus no seu computador. No entanto, existem etapas que você pode tomar para se proteger, como evitar torrents suspeitos e usar o software antivírus.

Pontos chave:

- Os vírus do computador podem se espalhar através de arquivos de torrent, fazendo torrentando um risco potencial.

- Malvertisements, que são anúncios que espalham arquivos de vírus, são comumente encontrados em sites de torrent.

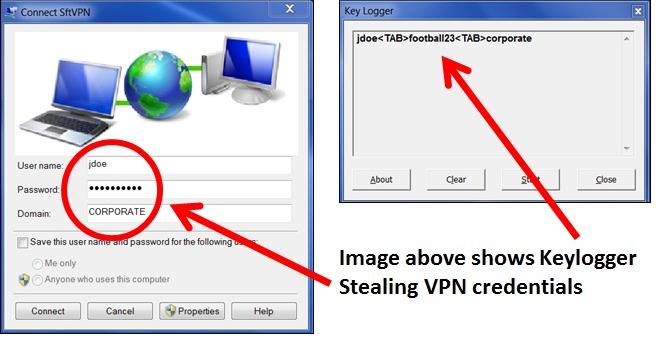

- Alguns vírus, como os vírus KeyLogger, permanecem ocultos e registram suas informações pessoais.

- Outros vírus, como o ransomware, podem bloquear os usuários de seus computadores e exigir dinheiro.

- Malvertisements podem infectar seu computador, mesmo sem clicar neles.

- Downloads infectados, geralmente disfarçados de software popular ou versões rachadas, também representam uma ameaça.

- Verificar o grupo de liberação e os comentários do usuário podem ajudar a identificar torrents esboçados.

- Evitar anúncios suspeitos e usar o software antivírus são contramedidas importantes.

- Atualizar regularmente seu software e manter backups de arquivos importantes também pode proteger contra vírus.

- O uso de uma VPN respeitável pode fornecer uma camada adicional de segurança enquanto torrente.

Perguntas e respostas:

1. Como os vírus do computador podem se espalhar por arquivos de torrent?

Os arquivos torrent podem conter vírus que infectam seu computador quando você baixar e abri -los. Esses vírus podem prejudicar seu sistema ou roubar suas informações pessoais.

2. O que são malvertimentos?

Malvertisements são anúncios que carregam arquivos de vírus. Eles são frequentemente encontrados em sites de torrent e podem infectar seu computador simplesmente visualizando -os.

3. Como funcionam os vírus KeyLogger?

Os vírus KeyLogger permanecem ocultos e grave as informações que você digita no seu teclado. Eles podem capturar seus nomes de usuário, senhas e outros dados confidenciais, que são enviados para um servidor controlado pelo atacante.

4. O que é ransomware?

Ransomware é um tipo de vírus que bloqueia os usuários de seus computadores e exige pagamento, geralmente na forma de criptomoeda, para desbloquear o sistema. WannaCry e Cerber são exemplos de vírus de ransomware.

5. Você pode ser infectado por malvertisements sem clicar neles?

Sim, as malvertisements podem infectar seu computador, mesmo sem nenhuma ação do usuário. Simplesmente visualizar ou ser exposto a um anúncio malicioso pode apresentar o vírus ao seu sistema.

6. Quão comuns são os mal -atingidos em sites de torrent?

Malvertisements são bastante comuns em sites de torrent, pois esses sites geralmente não examinam completamente seus anunciantes. É importante ser cauteloso durante a navegação e o download desses sites.

7. Quais são alguns sinais de torrents esboçados?

Os torrents esboçados geralmente podem ser identificados verificando o grupo de liberação e os comentários do usuário. Se o grupo de lançamento for desconhecido ou os comentários contêm avisos sobre vírus, é melhor evitar baixar esse torrent.

8. Além de evitar torrentes suspeitos, o que mais você pode fazer para proteger contra vírus?

Usar o software antivírus é essencial para proteger contra vírus. Também é importante manter seu software e sistema operacional atualizado, pois as atualizações geralmente contêm patches de segurança. O backup regularmente de seus arquivos importantes pode fornecer uma camada adicional de proteção.

9. O uso de uma VPN aprimora a segurança enquanto torrente?

Sim, o uso de uma VPN respeitável (rede privada virtual) pode adicionar uma camada extra de segurança criptografando sua conexão com a Internet e ocultando seu endereço IP. Isso pode ajudar a proteger sua privacidade e impedir que atores maliciosos rastreem suas atividades online.

10. Torrenting vale o risco de obter vírus?

A decisão de torrent é pessoal e depende da tolerância ao risco do indivíduo. Embora existam riscos associados à torrente, tomar as precauções necessárias, como o uso de software antivírus e estar atento aos torrents que você baixar, pode ajudar a mitigar esses riscos.

Torrenting dá a você vírus?

Geralmente é fácil identificar elogios deixados por uma conta de sockpuppet. A maioria dos sites de torrent concede crachás para colaboradores confiáveis. Por exemplo, os comentaristas confiáveis do Pirate Bay têm crânios verdes, rosa ou azul ao lado de seus nomes de usuário.

Você pode obter um vírus do download de torrents? Tudo que você precisa saber

Flixed.Os colaboradores e a equipe editorial de IO geralmente recomendam produtos que acreditamos ser úteis para nossos leitores. Podemos receber uma comissão de afiliados das vendas de produtos geradas por meio desses links de afiliados.

Os vírus do computador podem se espalhar de várias maneiras diferentes, inclusive através de arquivos torrent. De fato, muitos sites de torrent populares estão absolutamente repletos de malware.

No passado, se você tivesse cuidado com o que clicou ou baixou, poderia evitar ser infectado. Hoje, porém, mesmo o simples ato de ver um anúncio malicioso pode resultar em uma infecção completa ao vírus do computador. Como o site Torrent raramente exibe seus anunciantes, os ataques de vírus “malvertisement” estão se tornando cada vez mais comuns.

Felizmente, existem contramedidas simples e eficazes que você pode implantar para proteger seu computador e mantê -lo seguro contra ataque. Continue lendo para saber mais sobre os vírus de computador mais perigosos e descubra o que você pode fazer para se proteger contra torrents infectados.

Vírus de computador em poucas palavras

O termo “vírus do computador” é a frase guarda -chuva usada para descrever qualquer tipo de programa indesejado que prejudique seu sistema.

De muitas maneiras, vírus de computador se assemelham a vírus humanos. Existem muitos tipos diferentes de vírus de computador, e cada tipo usa um conjunto diferente de táticas para se infiltrar no seu sistema.

Agressivo vs. vírus furtivos

Só porque seu computador parece saudável não significa que ele não está infectado. Alguns vírus de computador são óbvios, mas outros são sorrateiros. Por exemplo, os vírus “keylogger” permanecem ocultos e executados em segundo plano enquanto digita. Eles gravam seus nomes de usuário e senhas e enviam periodicamente seus dados para um servidor.

Outros tipos agressivos de vírus- como o vírus WannaCry que infectaram mais de um quarto de milhão de computadores em maio de 2017- foram projetados para bloquear os usuários de seus computadores e coletar dinheiro na forma de taxas de “resgate”.

Aqui estão as duas principais maneiras pelas quais um vírus pode entrar no seu sistema enquanto você torrente.

Método de transmissão #1: Malvertisements

Malvertisements são anúncios de banner e outros tipos de anúncios que espalham e distribuem arquivos de vírus. Em certos casos, simplesmente olhar para um malvertido é tudo o que você precisa fazer para capturar um vírus dele (continue lendo para obter detalhes).

Tecnicamente, qualquer site pode carregar um malvertido. Malvertisements foram identificados em anúncios do Google e outros programas de anúncios respeitáveis. Mas como os sites de torrent geralmente não examinam seus anunciantes muito bem, é muito mais provável que você encontre um malvertido ao visitar um site de torrent.

Os piratas baía malvertisenses

Em maio de 2016, especialistas em segurança identificaram uma malversização na baía de piratas. O anunciante malicioso que postou o anúncio estava usando o popular site de torrent para transmitir “kits de exploração” para seus visitantes.

- Dica__: Um kit de exploração é um software que identifica automaticamente pontos fracos. Os hackers usam dados coletados de kits de exploração para atacar usuários da Internet.

Depois que os hackers usaram o kit de exploração para identificar computadores vulneráveis, eles os infectaram com o vírus Cerber “Ransomware”. O vírus Cerber é semelhante ao vírus WannaCry que recentemente ganhou manchetes por travar milhares de computadores em todo o mundo.

O vírus Cerber Ransomware está cambaleando com grandes lucros para seus criadores. Os desenvolvedores por trás de Cerber criaram um programa de afiliados multimilionários. Qualquer pessoa disposta a pagar aos desenvolvedores Cerber uma parte do dinheiro que ganha com resgates pode usá -lo em qualquer site na Internet.

Uma das coisas mais perigosas sobre os mal -atingidos é o fato de que você costuma ter que clicar em nada para obter o vírus.

“O interessante sobre as infecções entregues através do malvertismo é que ela não requer nenhuma ação do usuário (como clicar) para comprometer o sistema e não explora nenhuma vulnerabilidade no site ou no servidor de que está hospedado.” – Blog oficial da Symantec

Malvertisements estão se tornando cada vez mais populares porque fornecem uma maneira fácil de os hackers infectarem rapidamente milhões de visitantes do site. De acordo com o ZDNET, as malvertisements infectam 12 milhões de computadores todos os meses.

Método de transmissão #2: Downloads

Downloads infectados são outra ameaça séria que você deve estar ciente ao baixar arquivos torrent.

Hackers geralmente usam software popular para transmitir vírus. Eles incorporam o código infectado no instalador do software. Então, quando você instala o programa infectado, o vírus é copiado para o seu sistema.

Os hackers costumam usar “biscoitos” ou “keygens” para quebrar um software de proteção de direitos autorais de software. Às vezes, essas ferramentas estão simplesmente lá para ajudar os downloaders a quebrar software não licenciado. No entanto, essas mesmas ferramentas geralmente podem ser vírus disfarçados.

Identificando torrents esboçados

Aqui estão algumas etapas simples que você pode seguir para evitar baixar arquivos de torrent infectados.

Etapa 1: verifique o grupo de liberação

Quando Torrents se tornou popular no início dos anos 2000, foi muito difícil saber o que você estava recebendo antes de baixá -lo. Mas, ao longo dos anos, os uploads de torrent se organizaram em associações fortemente unidas.

Os torrents mais populares de hoje são lançados por grupos altamente sistemáticos de Warez. Grupos de Warez competem entre si para ver quem pode divulgar o melhor conteúdo. Eles até anexam nomes de marcas aos seus lançamentos. Por exemplo, você pode encontrar lançamentos do conhecido grupo Warez, conhecido como Yify se você procurar filmes em Pirate Bay.

Etapa 2: verifique o formato

Além dos nomes de marcas reconhecíveis, o conteúdo que é lançado como Warez oficial segue um conjunto detalhado de padrões, incluindo convenções uniformes de nome de arquivo. O conteúdo que contém malware ou não segue os padrões de Warez fica “nucleado”- ou, em outras palavras, rotulado como ruim e retirado da circulação.

Etapa 3: verifique a seção de comentários

Os comentários podem fornecer uma pista sobre a qualidade de um arquivo. Se os comentários forem deixados por usuários reais, eles podem ser úteis para resolver os bons torrentes do mal. No entanto, cuidado com os comentários falsos deixados por contas “SockPuppet”. Contas de SockPuppet são identidades falsas online usadas por hackers para atrair downloaders a baixar vírus.

Geralmente é fácil identificar elogios deixados por uma conta de sockpuppet. A maioria dos sites de torrent concede crachás para colaboradores confiáveis. Por exemplo, os comentaristas confiáveis do Pirate Bay têm crânios verdes, rosa ou azul ao lado de seus nomes de usuário.

Etapa 4: Atenha -se a sites de torrent bem conhecidos

Antes de baixar uma torrente de um site, veja de perto. Existem muitos sites de torrent copiados por aí que não são o que parecem ser. Verifique o URL do site para garantir que seja legítimo antes de prosseguir. Certos vírus são capazes de seqüestrar sites aleatórios para criar páginas de arquivos que parecem ser torrents, mas são de fato malware.

Etapa 5: Evite torrents impopulares

Só porque uma torrente não é popular não significa que não é segura. Mas se centenas de pessoas estão participando do enxame de torrent, as chances estão definitivamente a seu favor. Torrentes que contêm malware tendem a ser eliminados muito rápido por moderadores. Por exemplo, Pirate Bay depende de cerca de uma dúzia de moderadores experientes ou mais experientes.

Fundamentos de proteção contra vírus

Se você tiver um bom programa antivírus e baixar patches de segurança assim que eles forem lançados, você terá uma chance melhor de permanecer seguro de vírus.

Dica #1: Instale o software antivírus

A melhor maneira de se defender contra vírus quando você torrent é usando o software antivírus. O software antivírus é executado em segundo plano quando você usa o computador, digitalizando todos os arquivos que você abre. Existem vários ótimos programas antivírus que são totalmente gratuitos, então não há realmente nenhuma desculpa para não instalar um.

Se o seu programa antivírus detectar um vírus, ele estará em quarentena e removerá qualquer código malicioso que encontrar. Bons programas antivírus também podem realizar varreduras profundas periódicas, que são úteis para detectar vírus ou vírus adormecidos que podem ter de alguma forma deslizados pelas rachaduras.

Suítes de software antivírus gratuitas

De acordo com o PCMAG, Avast e AVG são os dois melhores programas de antivírus gratuitos do mercado agora. Ambos os programas podem identificar vírus “heuristicamente”, usando dados comportamentais para identificar o código que parece ter sido projetado para danificar ou sequestrar seu computador. Além disso, o AVAST e o AVG podem executar verificações de vírus em tempo real e sob demanda.

O melhor conjunto de software anti-malware premium para torrenters

Acreditamos. MalwareBytes emprega quatro módulos independentes (anti-malware, anti-ransomware, anti-exploração e proteção de sites maliciosos) para bloquear e remover código malicioso. MalwareBytes não é gratuito, mas é bastante barato e você pode experimentá -lo por 14 dias antes de chegar ao Paywall.

Alarmes falsos

Algumas ferramentas legítimas que vêm com arquivos de torrent disparam alarmes falsos quando você tentar usá -los. No entanto, o bom senso geralmente revela se a ferramenta baixada contém ou não um vírus. Se o torrent é popular e tem boas críticas de contas confiáveis, as chances são altas de que a ferramenta seja legítima.

Se você ainda não tem certeza de que pode confiar na ferramenta baixada, tente chegar ao desenvolvedor da ferramenta para confirmação. Muitos desenvolvedores que criam ferramentas de torrente são surpreendentemente fáceis de alcançar. Além disso, existe uma ferramenta online gratuita chamada Virustotal que você pode usar para digitalizar arquivos e sites suspeitos. Virustotal pode comparar um arquivo com 40 bancos de dados de vírus diferentes. Se o arquivo acionar apenas um banco de dados, as chances são altas de que é apenas um falso positivo.

Dica #2: mantenha todo o seu software atualizado

Infelizmente, a maioria dos programas de software e sistemas operacionais são projetados com a funcionalidade em mente- não segurança. A maioria dos bugs de segurança não causa problemas óbvios. No entanto, os hackers podem explorá -los e usá -los para obter acesso ao seu computador.

Um bom exemplo de como os hackers podem usar bugs de software para obter o controle de computadores de consumo é a ferramenta de hackers conhecida como eternalblue. Eternalblue foi originalmente desenvolvido pela NSA, mas o grupo de hackers chamado The Shadow Brokers o lançou ao público em geral em abril de 2017. Como resultado, agora todo hacker do planeta pode usá -lo.

EternalBlue aproveita um bug no protocolo de rede do Windows conhecido como SMB (bloco de mensagens do servidor). Pessoas de todo o mundo usam redes Windows baseadas em SMB todos os dias para fazer coisas comuns, como imprimir documentos e compartilhar arquivos.

Se você tem uma versão antiga do SMB, um hacker pode usar o EternalBlue para assumir o controle do seu computador. Mas se você baixou as mais recentes atualizações de segurança do Windows para SMB, seu computador será protegido do EternalBlue.

Computadores atualizados são difíceis de invadir

Especialistas em segurança trabalham diligentemente para encontrar e corrigir bugs de segurança antes que os hackers possam identificá -los e aproveitar. De acordo com os criadores da Symantec Norton, as atualizações de software comuns são realmente muito eficazes para interromper os vírus do computador.

“Talvez seja uma doce ironia que o meio usado para a proliferação de vírus e outras ameaças também seja um mecanismo de entrega para a tecnologia anti-ameaça. Mas a realidade é que as empresas de segurança podem usar a Internet com a mesma eficácia que hackers.” – Symantec Norton Blog

Os criadores de programas populares de software como Windows e Google Chrome também funcionam 24 horas para tornar a vida mais difícil para hackers. Então, certifique -se de baixar novos patches de segurança o mais rápido possível depois que eles saem.

Patches de segurança do Windows

No Windows, você pode usar o Windows Update para obter os mais recentes patches de segurança automaticamente. Como alternativa, você pode baixar os patches manualmente através do site oficial do Windows.

Macos Security Patches

Se você tem um Mac, pode usar o programa Mac Store da Apple para baixar atualizações diárias de segurança. Como a Microsoft, a Apple também possui uma lista conveniente de links para download para atualizações de segurança em seu site oficial.

Vírus de computador notáveis

Os vírus listados abaixo estão ganhando manchetes ultimamente. Aqui está uma rápida visão geral de como esses vírus infames funcionam e o que você pode fazer se o seu computador for infectado com eles.

Cerber

O vírus Cerber é um vírus de ransomware. Ele criptografa seus arquivos e depois fornece um link de pagamento de resgate do navegador TOR.

- Dica__: O navegador Tor permite o acesso à “Web Deep”, que é uma parte totalmente anônima da Internet que é frequentemente frequentada por traficantes de drogas e outros criminosos.

Se o seu computador for infectado com Cerber, todos os arquivos no seu computador ficarão bloqueados dentro dos arquivos de contêiner rotulados com o .Extensão Cerber.

As taxas típicas de resgate Cerber começam em torno de 1 bitcoin. No entanto, o valor aumenta quanto mais você espera. Infelizmente, muitas pessoas que pagam o resgate nunca recebem o link que lhes permite desbloquear seus arquivos.

O que fazer se você conseguir o vírus Cerber

Remover o próprio vírus Cerber é fácil. Kaspersky, Symantec, AVG ou qualquer outra grande suíte de software antivírus pode se livrar dele. A parte difícil é descriptografar os arquivos cerber criptografados que o vírus deixa para trás.

Pagar o resgate não é uma boa ideia, porque o dinheiro incentiva os hackers, e não há garantia de que o pagamento realmente descriptografará seus arquivos. Uma alternativa melhor para fazer o bitcoin e a esperança do melhor é o site No More Ransom. O projeto No More Ransom é uma coalizão de especialistas em aplicação da lei e segurança de TI que trabalham juntos para criar ferramentas anti-ransomware gratuitas.

Quero chorar

O vírus Wannacry tem o mesmo modus operandi que Cerber: ele trava computadores e criptografa todos os seus arquivos.

Felizmente, um pesquisador anônimo de 22 anos do Reino Unido encontrou um “Switch Kill” para WannaCry. Ele descobriu que quem criou o WannaCry o projetou para desligar no caso de poder alcançar um site inexistente com um nome sem sentido. Depois de encontrar o nome do site no código de WannaCry, ele registrou o site e ligou -o. Os ataques de WannaCry pararam imediatamente.

WannaCry ainda não acabou

Uma versão do WannaCry que não possui a fraqueza “Kill Switch” mencionada acima ainda está flutuando na web: uiwix. Uiwix explora a mesma fraqueza do Windows que o WannaCry se aproveitou, só que é mais sorrateiro e mais difícil de desativar. Além disso, o pesquisador anônimo que parou de WannaCry disse que ataques contra o site usado para desativar o vírus poderia potencialmente trazer o WannaCry de volta à vida.

O que fazer se você conseguir o vírus wannacry/uiwix

Como Cerber, o problema com WannaCry/Uiwix não está removendo o próprio vírus. Qualquer bom suíte de software antivírus pode se livrar dele. A dificuldade com isso está em descriptografar os arquivos reais que o vírus afeta.

Felizmente, há uma solução rápida para as vítimas de WannaCry executando o Windows XP para o Windows 7: Wannakiwi. Wannakiwi é uma ferramenta que usa números primos para quebrar a criptografia de WannaCry. Para saber mais sobre Wannakiwi, leia este artigo de “White Hat” Hacker Matt Suiche.

Sathurbot

Sathurbot é sutil em comparação com WannaCry e Cerber. Em vez de travar computadores individuais e forçar seus usuários a pagar resgates, Sathurbot permite que você continue usando seu computador normalmente. Mas em segundo plano, ele executa um programa que tenta entrar em sites do WordPress.

O vírus Sathurbot usa redes de torrent para se replicar, por isso, se você gosta de baixar torrents, pode estar em risco. Sathurbot é especialmente perigoso porque permite que os hackers instalem vírus adicionais no seu dispositivo.

O que fazer se você conseguir o vírus Sathurbot

Felizmente, os principais fabricantes de software antivírus já pegaram o vírus Sathurbot. Tudo o que você precisa fazer é executar seu programa antivírus e seguir suas instruções para removê-lo do seu computador.

Resumo

Com tantos vírus perigosos flutuando na web, é mais importante do que nunca prestar atenção aos fundamentos da segurança da Internet. Se você usar um programa antivírus para se proteger enquanto torrente e mantém todo o seu software atualizado, provavelmente poderá evitar ser infectado. Mas se você adiar as atualizações para outro dia e negligenciar o uso de um programa antivírus ao baixar torrents, está dando aos hackers a oportunidade de aproveitar suas vulnerabilidades.

Desiree Wu • Editor

Desiree é um estudante de Administração de Empresas de Honras em período integral na Ivey Business School na Western University. Ela também trabalha como estagiária editorial da Flixed. Desiree está sediado em Londres, Ontário.

⚡️ Tendência agora

Melhores maneiras de transmitir a temporada 2022-2023 da NFL

Uma maneira acessível de assistir futebol universitário

Divulgação de afiliados

Flixed.Os colaboradores e a equipe editorial de IO geralmente recomendam produtos que acreditamos ser úteis para nossos leitores. Podemos receber uma comissão de afiliados das vendas de produtos geradas por meio desses links de afiliados.

- Artigos mais recentes

- Equipe

- Contate-nos

- Termos de serviço

- política de Privacidade

Torrenting dá a você vírus?

O Reddit e seus parceiros usam cookies e tecnologias semelhantes para proporcionar uma experiência melhor.

Ao aceitar todos os cookies, você concorda com o uso de cookies para fornecer e manter nossos serviços e site, melhorar a qualidade do Reddit, personalizar o conteúdo e publicidade do Reddit e medir a eficácia da publicidade.

Ao rejeitar cookies não essenciais, o Reddit ainda pode usar certos cookies para garantir a funcionalidade adequada de nossa plataforma.

Para mais informações, consulte nosso aviso de cookie e nossa política de privacidade .

403 Proibido

Seu acesso a este site foi bloqueado pela Wordfence, um provedor de segurança, que protege os sites de atividades maliciosas.

Se você acredita que o Wordfence deve permitir que você acesse este site, informe -os usando as etapas abaixo para que possam investigar por que isso está acontecendo.

Relatar um problema

1. Copie este texto. Você precisa colá -lo em um formulário mais tarde.

2. Clique neste botão e você será solicitado a colar o texto acima.

Gerado por Wordfence na Ter, 9 de maio de 2023 8:22:54 GMT.

O tempo do seu computador: .

Como baixar com segurança torrents

Este artigo foi co-autor de Luigi Oppido. Luigi Oppido é o proprietário e operador da Pleasure Point Computers em Santa Cruz, Califórnia. Luigi tem mais de 25 anos de experiência em reparo geral de computadores, recuperação de dados, remoção de vírus e atualizações. Ele também é o anfitrião do show de homem do computador! transmitido no KSQD cobrindo o centro da Califórnia por mais de dois anos.

A equipe de tecnologia do WikiHow também seguiu as instruções do artigo e verificou que eles funcionam.

Este artigo foi visto 929.535 vezes.

Download de torrents é uma das maneiras mais fáceis de obter qualquer arquivo que você quiser. Infelizmente, a natureza das transferências de torrent significa que é muito fácil obter vírus ou ser pego transferindo conteúdo ilegal. Se você tomar algumas precauções, poderá diminuir significativamente o risco de infecção por vírus e mitigar o risco de ser pego

Parte 1 de 2:

Evitando vírus

Uso justo (captura de tela)

\ n “>

- Veja como instalar um antivírus para obter instruções sobre como escolher e instalar um programa antivírus.

Uso justo (captura de tela)

\ n “>

Procure torrents com muitos semeadores. Muitos semeadores geralmente significam que a torrente está livre de vírus. Isso ocorre porque outros verificaram e não encontraram vírus e depois começam a compartilhá -lo. Embora isso certamente não seja uma garantia, pode ajudá -lo a diminuir a lista. Muitos semeadores também resultarão em uma transferência mais rápida. Obviamente, baixe apenas torrents de sites confiáveis e confiáveis.

Anúncio

Uso justo (captura de tela)

\ n “>

Verifique os comentários antes de baixar. Esta não é uma solução à prova de balas, mas a seção de comentários da torrent pode ajudá-lo a determinar se ela contém algum vírus. Se houver muitos comentários, mas nada sobre um vírus em potencial, as chances são melhores de que não tenha um. Se muitos comentários falam sobre vírus, você provavelmente deseja evitar essa torrente.

Uso justo (captura de tela)

\ n “>

Evite tipos de arquivo que são propensos a vírus. Tente não baixar torrents para programas, pois arquivos executáveis (exe, morcego) são a maneira mais comum de transmitir vírus. Programas rachados são os arquivos mais perigosos que você pode baixar através de torrents.

Uso justo (captura de tela)

\ n “>

Junte -se a uma comunidade de torrent particular. Se você conseguir um convite para uma comunidade de torrents particular, é muito menos provável que você tenha uma torrente com um vírus. Isso ocorre porque os torrentes são todos criados e compartilhados por membros dessa comunidade, então eles devem ser muito mais confiáveis. Pode ser difícil entrar em uma comunidade privada, pois você geralmente precisa conhecer alguém que possa lhe dar um convite. A melhor maneira de fazer isso é ser ativo em várias comunidades on -line e fazer amizade com alguém que tem acesso a uma comunidade de torrent.

Anúncio

Parte 2 de 2:

Evitando detecção

Uso justo (captura de tela)

\ n “>

Entenda como os torrents se conectam. Quando você baixar um arquivo torrent, seu endereço IP é público para qualquer outra pessoa que compartilhe que torrent. Isso é essencial para que o cliente Torrent se conecte a outros usuários, mas o torna vulnerável a organizações que acompanham o tráfego de torrent. Isso inclui seu provedor de serviços de Internet (ISP) e agências de aplicação de direitos autorais. Existem várias etapas que você pode tomar para minimizar seu risco ou impedir que seu ISP estrangula sua velocidade. [1] X Source de pesquisa

Uso justo (captura de tela)

\ n “>

- Você pode baixar peerblock gratuitamente de peerblock.com . Siga os avisos para instalar o Peerblock e iniciá -lo. Funcionará automaticamente em segundo plano e impedirá conexões para endereços IP ruins conhecidos. Use a lista “P2P” do Bluetack para proteção básica de torrent quando solicitado durante a configuração inicial.

Uso justo (captura de tela)

\ n “>

- Existem algumas desvantagens nos serviços de VPN. Obviamente, eles não são gratuitos, então você precisará equilibrar o custo versus os benefícios. Sua velocidade diminuirá, pois o tráfego será enviado para o servidor VPN primeiro e depois para você. Como você provavelmente estará se conectando a uma VPN em outro país, você pode ver reduções significativas na velocidade. Finalmente, os serviços da VPN ainda podem manter os registros que eles podem dar às agências de execução, mas você pode encontrar serviços que não mantêm logs.

Uso justo (captura de tela)

\ n “>

- Expressvpn

- Nordvpn

- Cyberghost

- Surf Shark

- Acesso privado à Internet

- Torguard

- Ipvanish

- Ivpn

- Pronto para fazer uma compra? Antes de conferir, dê uma olhada nas páginas de cupom do WikiHow para NordVPN, ExpressVPN e Cyberghost VPN para ver se você pode economizar algum dinheiro.

Uso justo (captura de tela)

\ n “>

Encontre suas informações de conexão VPN. Ao se inscrever em um serviço de VPN, você terá informações necessárias para se conectar. Isso inclui o endereço do servidor VPN, bem como seu nome de usuário e senha. Pode ser necessário fazer login no site da VPN para encontrar essas informações.

Uso justo (captura de tela)

\ n “>

Abra seu cliente de torrent. Depois de se inscrever para um serviço VPN, você precisará configurar seu cliente Torrent para se conectar a ele.

Uso justo (captura de tela)

\ n “>

Abra o menu Opções ou Preferências. Você geralmente encontrará isso no menu de ferramentas ou opções na parte superior do cliente torrent.

Uso justo (captura de tela)

\ n “>

Clique na guia “Conexão”. Isso permitirá que você ajuste suas configurações de conexão, incluindo a adição de suas informações de conexão VPN.

Uso justo (captura de tela)

\ n “>

Selecione o tipo VPN no menu “Tipo”, na seção “Servidor proxy”. A maioria das VPNs usará Socks5. Verifique duas informações de conexão VPN se você não tiver certeza.

Uso justo (captura de tela)

\ n “>

- Verifique se “Use proxy para conexões de pares” está verificado.

Uso justo (captura de tela)

\ n “>

Comece a baixar torrents. Depois que seu serviço VPN estiver configurado, você poderá começar a baixar torrents mais anonimamente. Nenhuma VPN pode ser 100% anônima, mas você diminuirá significativamente os riscos que enfrenta usando um. [4] X fonte de pesquisa

Anúncio

Q&A da comunidade

Estou baixando um .Arquivo de torrent para um hackintosh. Isso é legal ou seguro? Eu não sei o número de semeadores ou colegas.

Blake Foster

Resposta da comunidade

A maioria dos clientes torrentantes deve mostrar o número de semeadores que estão nesse torrent. Antes de baixar o torrent, verifique os arquivos que você está baixando. Se algum deles tiver um .exe ou .Extensão do arquivo de morcego, provavelmente não é seguro. Mas isso depende de você decidir.

Obrigado! Estamos felizes por isso foi útil.

Obrigado pelo seu feedback.

Como um pequeno obrigado, nós’D gostaria de oferecer um cartão -presente de US $ 30 (válido em gonift.com). Use -o para experimentar ótimos novos produtos e serviços em todo o país sem pagar o preço total – lavagem, entrega de alimentos, roupas e muito mais. Aproveitar! Reivindique seu presente se o WikiHow o ajudou, considere uma pequena contribuição para nos apoiar para ajudar mais leitores como você. Nós’está comprometido em fornecer ao mundo recursos gratuitos de instruções e até US $ 1 nos ajuda em nossa missão. Suporte WikiHow

Você pode recomendar qualquer outro cliente se meu software antivírus remover utorrent como malware?

Resposta da comunidade

Eu nunca tive esse problema, mas nunca usei nada além da versão 2.2.1. Um site de rastreador que eu uso tem a lista negra de algo mais recente que 3.3.1. Se você tiver algo liberado depois disso, pode querer mudar. Google “versões mais antigas do utorrent” e você poderá conseguir algo. Se você ainda tiver esse problema, provavelmente terá para todos os clientes torrents. Adicione o cliente à sua lista de exceções ou mude para Avira (que é um excelente software antivírus).

Obrigado! Estamos felizes por isso foi útil.

Obrigado pelo seu feedback.

Como um pequeno obrigado, nós’D gostaria de oferecer um cartão -presente de US $ 30 (válido em gonift.com). Use -o para experimentar ótimos novos produtos e serviços em todo o país sem pagar o preço total – lavagem, entrega de alimentos, roupas e muito mais. Aproveitar! Reivindique seu presente se o WikiHow o ajudou, considere uma pequena contribuição para nos apoiar para ajudar mais leitores como você. Nós’está comprometido em fornecer ao mundo recursos gratuitos de instruções e até US $ 1 nos ajuda em nossa missão. Suporte WikiHow

Como faço para procurar um arquivo de torrent?

Blake Foster

Resposta da comunidade

Se você está tentando procurar uma torrente em um site de torrent, provavelmente haverá uma barra de pesquisa na qual você pode digitar o que gostaria de baixar. Se você não conseguir encontrar sua torrent que baixar no seu File Explorer, basta digitar o título do torrent na barra de pesquisa no seu File Explorer. Se você ainda está tendo um problema, sugiro que você use uTorrent. Com o uTorrent, você pode escolher onde gostaria que o arquivo fosse colocado assim que for baixado. Primeiro, clique com o botão direito do mouse no torrent e depois passa o mais avançado. Deve haver uma opção em que você pode escolher a localização de onde deseja que sua torrente seja baixada.

Obrigado! Estamos felizes por isso foi útil.

Obrigado pelo seu feedback.

Como um pequeno obrigado, nós’D gostaria de oferecer um cartão -presente de US $ 30 (válido em gonift.com). Use -o para experimentar ótimos novos produtos e serviços em todo o país sem pagar o preço total – lavagem, entrega de alimentos, roupas e muito mais. Aproveitar! Reivindique seu presente se o WikiHow o ajudou, considere uma pequena contribuição para nos apoiar para ajudar mais leitores como você. Nós’está comprometido em fornecer ao mundo recursos gratuitos de instruções e até US $ 1 nos ajuda em nossa missão. Suporte WikiHow