Anonimize o tráfego Linux com proxychains e tor

Resumo

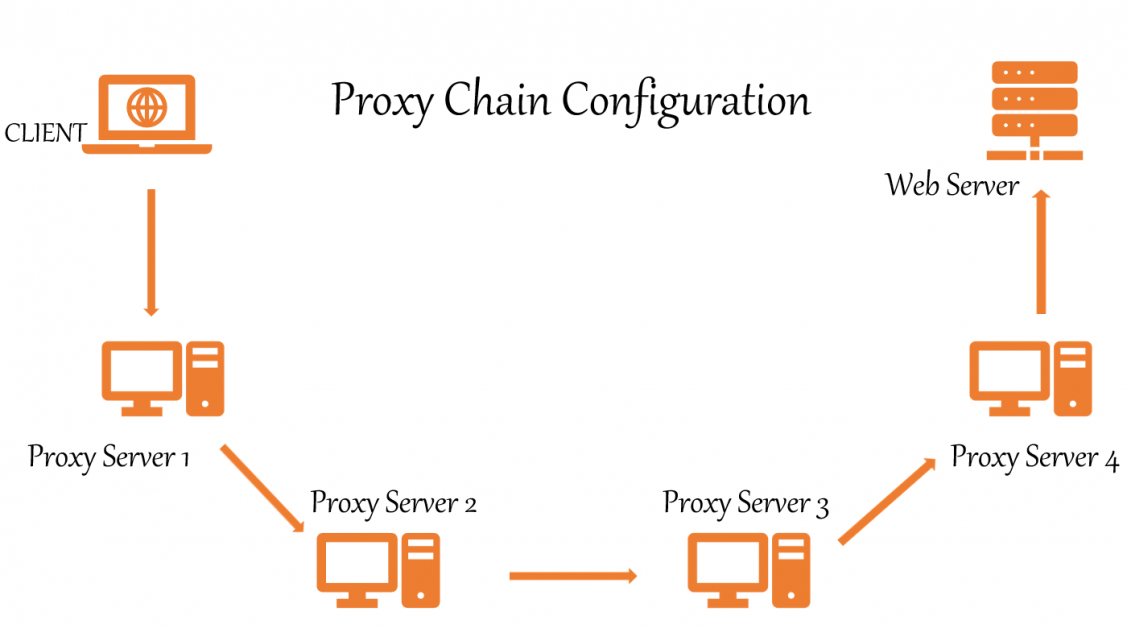

Neste artigo, explicarei como usar proxychains e tor para anonimizar seu tráfego Linux. Fornecerei instruções passo a passo sobre a instalação e a configuração do TOR e os proxychains em um sistema operacional Linux. Proxychains é um programa que permite que você direcione seu tráfego de rede através de uma série de proxies, incluindo Tor, para ocultar seu endereço IP e manter o anonimato online.

Pontos chave:

- Proxychains e Tor podem ser usados para encadear múltiplos proxies e fornecer anonimato.

- Proxychains é um programa UNIX que rotula o tráfego TCP por meio de vários proxies.

- Tor é uma rede que permite comunicação anônima.

- Usar proxychains com Tor pode ajudar a ocultar seu endereço IP genuíno.

- O encadeamento de proxy pode ser útil para evitar firewalls, IDs e detecção de IPS.

- Instalar o Tor e os proxychains no Linux requer atualização do sistema e instalação dos pacotes necessários.

- Você pode iniciar e interromper o serviço Tor usando o terminal.

Questões:

1. O navegador pode ser usado com proxychains?

Sim, o navegador Tor pode ser usado com proxychains. Você pode configurar proxychains para usar o Tor, executando o comando Proxychains Tor Endereço. Isso irá direcionar seu tráfego torneado através dos proxies especificados.

2. Qual é a diferença entre tor e proxychains?

A principal diferença entre Tor e Proxychains é que a tor criptografa as conexões entre cada relé, enquanto os proxychains não. Isso significa que mesmo um relé de comportamento indevido no TOR não pode ver todo o caminho de um usuário, enquanto um proxy aberto usado por proxychains pode potencialmente ver todos os outros proxies e o endereço IP do usuário.

3. Como os proxychains podem ajudar a manter o anonimato?

Proxychains rotas seu tráfego de rede por meio de vários proxies, dificultando o rastreamento do seu endereço IP real. Isso ajuda a manter o anonimato on -line e pode ser útil para atividades como fungões de firewalls ou detecção de IDs.

4. Todos os proxies abertos são seguros de usar com proxychains?

Não, nem todos os proxies abertos são seguros de usar com proxychains. Muitos proxies abertos encontrados através dos mecanismos de pesquisa são máquinas comprometidas, proxies privados configurados incorretamente ou honeypots configurados para explorar usuários. É importante usar proxies confiáveis e respeitáveis para garantir seu anonimato e segurança.

5. Como posso instalar tor e proxychains no Linux?

Para instalar o TOR e o proxychains no Linux, você pode usar os seguintes comandos no terminal:

$ sudo apt update && sudo apt upgrade (para atualizar o sistema)

$ sudo apt install proxychains tor -y (para instalar proxychains e tor)

6. Qual é a porta padrão usada pelo serviço Tor?

A porta padrão usada pelo serviço Tor é 9050.

7. Como posso começar e parar o serviço Tor?

Você pode iniciar o serviço Tor executando o comando $ service para start. Para parar o serviço Tor, use o comando $ service para parar.

8. O uso de vários proxies com proxychains afeta a velocidade da Internet?

Sim, o uso de vários proxies com proxychains pode resultar em velocidade mais lenta da Internet. Quanto mais proxies você usa, mais o tráfego precisa atravessar, o que pode levar ao aumento da latência e às velocidades de conexão mais lentas.

9. Os proxychains podem ser usados com ferramentas de reconhecimento TCP como NMAP?

Sim, os proxychains podem ser usados com ferramentas de reconhecimento TCP como NMAP. Os proxychains permitem que qualquer conexão TCP seja encaminhada para a Internet através de uma série de proxies, incluindo Tor, Socks e HTTP.

10. Quais são os riscos potenciais de usar proxies abertos com proxychains?

Os riscos potenciais de usar proxies abertos com proxychains são que esses proxies podem ser comprometidos ou configurados como honeypots para explorar usuários. É importante usar proxies confiáveis e respeitáveis para garantir seu anonimato e segurança.

Resposta detalhada

Proxychains é um programa que permite encadear vários proxies e rotear seu tráfego de rede através deles. Pode ser usado com vários tipos de proxy, incluindo tor, meias e http.

Tor, por outro lado, é uma rede que fornece comunicação anônima. Ele direciona seu tráfego na Internet através de uma série de relés, criptografando as conexões entre eles para manter a privacidade e o anonimato.

O uso de proxychains com Tor pode melhorar ainda mais seu anonimato escondendo seu endereço IP genuíno. Quando você usa proxychains, seu tráfego é enviado primeiro para um servidor proxy e depois para outro servidor proxy e assim por diante, antes de chegar ao seu destino final. Isso torna mais desafiador para qualquer um rastrear seu endereço IP real.

No entanto, é importante observar que nem todos os proxies abertos são seguros de usar com proxychains. Muitos proxies abertos que podem ser encontrados por meio de uma consulta simples do mecanismo de pesquisa são máquinas comprometidas, proxies privados equivocados não destinados a uso público, ou mesmo honeypots configurados para explorar usuários desavisados. É crucial usar proxies confiáveis e respeitáveis para garantir seu anonimato e segurança.

Instalar o Tor e os proxychains no Linux é um processo direto. Primeiro, você precisa atualizar seu sistema Linux executando o comando Atualização de sudo apt e sudo apt. Isso garantirá que seu sistema tenha os patches e aplicativos mais recentes.

Para verificar se o Tor e os proxychains estão pré-instalados, você pode executar os comandos proxychains e Tor separadamente no terminal. Se eles não estiverem instalados, você pode usar o comando sudo apt install proxychains tor -y para instalá -los.

Depois de instalado, você pode iniciar o serviço TOR executando o comando serviço para início e pare de usar serviço para parar. A porta padrão usada pelo serviço Tor é 9050.

Vale ressaltar que, neste guia, estamos instalando o serviço Tor, não o navegador Tor. O serviço TOR funciona localmente no seu sistema operacional Linux e está vinculado a uma porta específica. Isso permite que outros aplicativos, como proxychains, encaminhe seu tráfego através.

No geral, o uso de proxychains e Tor em combinação pode melhorar bastante seu anonimato online. No entanto, é importante entender os riscos potenciais associados ao uso de proxies abertos e a usar proxies confiáveis para garantir sua segurança.

Anonimize o tráfego Linux com proxychains e tor

Abra o terminal

O navegador pode ser usado com proxychains?

Configurei proxychains para usar o Tor e não permiti vazar DNS, instalei o Tor e está funcionando bem (mascarando meu IP e DNS). Eu também baixei o navegador Tor para usar em vez do Firefox. Alguém pode me ajudar, qual é a melhor e mais segura maneira de usar o navegador TOR anonimamente? pode ser usado junto com proxychains como? $ proxychains TOR ENDEREÇO

ou como posso fazer isso?

(Até ficarei satisfeito se houver uma maneira mais segura de usar o navegador Tor)

- Tor-Browser-Bundle

- configuração

perguntou 11 de junho de 2020 às 11:49

1 1 1 crachá de prata 1 1 crachá de bronze

1 Resposta 1

Proxychains é um programa que envia seu tráfego através de uma série de proxies da web aberta que você fornece antes de enviá -lo para o seu destino final. Ao contrário do TOR, o proxychains não criptografa as conexões entre cada servidor proxy. Um proxy aberto que queria monitorar sua conexão pode ver todos os outros servidores de proxy que você queria usar entre si e seu destino final, bem como o endereço IP que a proxy Hop recebeu o tráfego de.

Como o protocolo Tor requer conexões de revezamento para relay criptografadas, nem mesmo um relé de comportamento mal pode ver todo o caminho de qualquer usuário do Tor.

Enquanto os relés de tor são executados por voluntários e verificados periodicamente quanto a comportamentos suspeitos, muitos proxies abertos que podem ser encontrados com um mecanismo de pesquisa são máquinas comprometidas, proxies privados configurados incorretos não destinados a uso público ou honeypots configurados para explorar usuários.

respondeu 11 de junho de 2020 às 20:13

Elmerjfudd Elmerjfudd

2.244 1 1 crachá de ouro 7 7 crachás de prata 18 18 crachás de bronze

Você deve fazer login para responder a esta pergunta.

- Tor-Browser-Bundle

- configuração

O blog de transbordamento

Relacionado

Questões de rede quente

Inscreva -se no RSS

Pergunta Feed

Para se inscrever neste feed RSS, copie e cole este URL no seu leitor RSS.

Design / logotipo do site © 2023 Stack Exchange Inc; Contribuições de usuário licenciadas sob CC BY-SA . Rev 2023.5.18.43441

Clicando “Aceite todos os cookies”, Você concorda.

Anonimize o tráfego Linux com proxychains e tor

Scanner de segurança de aplicativos da Web Invicti-a única solução que oferece a verificação automática de vulnerabilidades com o Scanning ™ baseado em Proof ™.

Usar um sistema operacional baseado em Linux para ocultar sua identidade na Internet é bastante simples e você pode fazer tudo sem pagar por um serviço VPN como os disponíveis hoje.

As distribuições Kali Linux são usadas para testar a segurança de redes, sites e servidores wifi, entre outras coisas. Sistemas operacionais como Debian e Ubuntu também são comumente utilizados para esses fins.

Proxychains e Tor podem ser usados para encadear muitos proxies e fornecer anonimato, tornando mais desafiador rastrear seu endereço IP real. Como resultado, os proxychains oculam seu endereço IP genuíno usando muitos servidores proxy. Lembre -se de que quanto mais proxies você usa, mais lenta sua conexão com a Internet se tornará.

O que são proxychains?

Proxychains é um programa UNIX que nos permite mascarar nosso endereço IP redirecionando o tráfego de rede. Ele direciona nosso tráfego de TCP por meio de uma variedade de proxies, incluindo Tor, meias e http.

- Ferramentas de reconhecimento TCP, como NMAP, são compatíveis.

- Permite que qualquer conexão TCP seja encaminhada para a Internet por meio de uma série de proxies configuráveis.

- A rede Tor é usada por padrão.

- Dentro de uma lista,’é possível misturar e combinar diferentes tipos de proxy.

- Os proxychains também podem ser usados para fugir de firewalls, IDs e IPS detectando.

O encadeamento de proxy é simples e pode ser realizado por qualquer pessoa, como demonstrado neste artigo.

Este guia mostrará como configurar tor e proxychains no Linux para anonimato.

Instalando o Tor & Proxychains no Linux

Primeiro, atualize o sistema Linux com os patches e os aplicativos mais recentes. Para isso, abrimos um terminal e tipo:

$ sudo apt update && sudo apt upgrade Em seguida, verifique se o TOR e os proxychains são pré-instalados ou não, simplesmente digitando esses comandos separadamente:

$ proxychains $ torSe eles não foram instalados, digite o seguinte comando no terminal:

$ sudo apt install proxychains tor -yPor favor, note que nós’não está instalando o navegador Tor. Nós’Re instalando o serviço Tor, que é um serviço que é executado localmente em sua máquina virtual ou no seu sistema operacional e está realmente vinculado a uma porta específica no host local. No nosso caso, é’está sendo 9050 e isso’é o padrão com o serviço TOR.

Para verificar o status do Tor:

┌sto.Serviço-Rede de sobreposição anonimizada para TCP (Multi-Instance-Mestre) Carregado: Carregado (/lib/Systemd/System/Tor.serviço; desabilitado; Preset do fornecedor: desativado) Ativo: Inativo (morto)Para iniciar o serviço TOR:

$ service para startPara parar o serviço TOR:

$ service para pararConfigurando proxychains

Primeiro, localize o diretório de proxychains usando este comando:

┌sto.conf/etc/alternativas/proxychains/etc/alternativas/proxychains.1.gz/usr/bin/proxychains/usr/bin/proxychains4/usr/lib/x86_64-linux-gnu/libproxychains.então.4/usr/share/aplicações/kali-proxychains.Desktop/usr/share/doc/libproxychains4/usr/share/doc/proxychains4Este é o nosso arquivo de configuração.

/etc/proxychains4.confCom base no resultado acima, podemos notar que o arquivo de configuração proxychain está localizado em /etc /.

Precisamos fazer alguns ajustes nos arquivos de configuração de proxychains. Abra o arquivo de configuração em seu editor de texto favorito como Leafpad, Vim ou Nano.

Aqui estou usando o Nano Editor.

nano /etc /proxychains.conf

O arquivo de configuração é aberto. Agora você precisa comentar e comentar algumas linhas para configurar as correntes proxy.

Você’Aviso “#” Na configuração, que significa comentários da linguagem Bash. Você pode rolar para baixo e fazer os ajustes usando as teclas de seta.

#1. A cadeia dinâmica deve ser removida do comentário da observação. Tudo o que você precisa fazer é remover um # na frente de Dynamic_chain.

Dynamic_chain # # Dynamic - Cada conexão será feita por meio de proxies encadeados # todos os proxies encadeados na ordem, conforme aparecem na lista # pelo menos um proxy deve estar online para jogar na cadeia # (proxies mortos são ignorados) # #2 . Coloque o comentário na frente de Random_chain e Strict_chain. Basta adicionar # na frente destes.

#random_chain # # aleatório - Cada conexão será feita via proxy aleatório # (ou cadeia proxy, consulte Chain_len) da lista. # Esta opção é boa para testar seus IDs :)#3. Máxias vezes inclui o descomment de proxy-dns, verifique se não é declarado. Você evitará vazamentos de DNS que possam revelar seu verdadeiro endereço IP dessa maneira.

# Solicitações proxy dns - nenhum vazamento para dados dns proxy_dns #4. Adicione Socks5 127.0.0.1 9050 na lista de proxy a última linha.

[Proxylist] # Adicionar proxy aqui . # Meanwile # Padrões definidos para "Tor" Socks4 127.0.0.1 9050 SOCKS5 127.0.0.1 9050 Aqui o proxy do Socks4 já será dado. Você precisa adicionar o proxy do Socks5, como mostrado acima. E, finalmente, salve o arquivo de configuração e saia do terminal.

Uso de proxychains

No começo, você deve iniciar o serviço Tor para usar proxychains.

┌sto Após o início do serviço TOR, você pode usar proxychains para navegar e para digitalização e enumeração anônima. Você também pode usar a ferramenta NMAP ou SQLMAP com proxychain para digitalizar e pesquisar explorações anonimamente. Isto’é ótimo, certo?

Para utilizar proxychains, basta digitar o comando proxychains em um terminal, seguido pelo nome do aplicativo que você deseja usar. O formato é o seguinte:

┌sto.Flippa.com$ proxychains nmap -targetAddress$ proxychains python sqlmap -u alvoVocê também pode testar explorações anonimamente como

$ proxychains python sqlmap -u http: // www.TargetAddress/produtos.php?Produto = 3Literalmente, toda ferramenta de reconhecimento de TCP pode ser usada com proxychains.

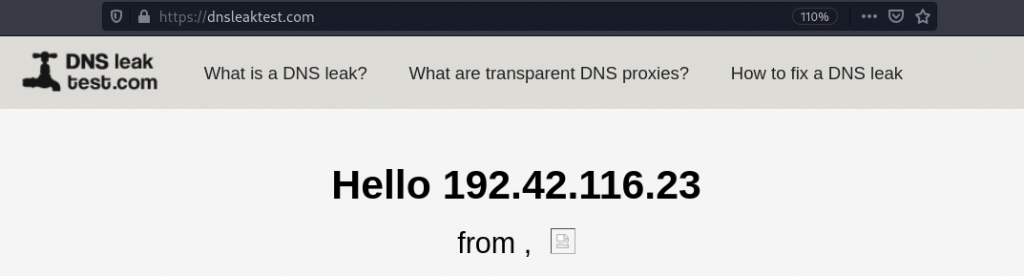

Para a confirmação final de proxychains, está funcionando corretamente ou não, basta ir ao.com e verifique seu endereço IP e vazamentos de DNS.

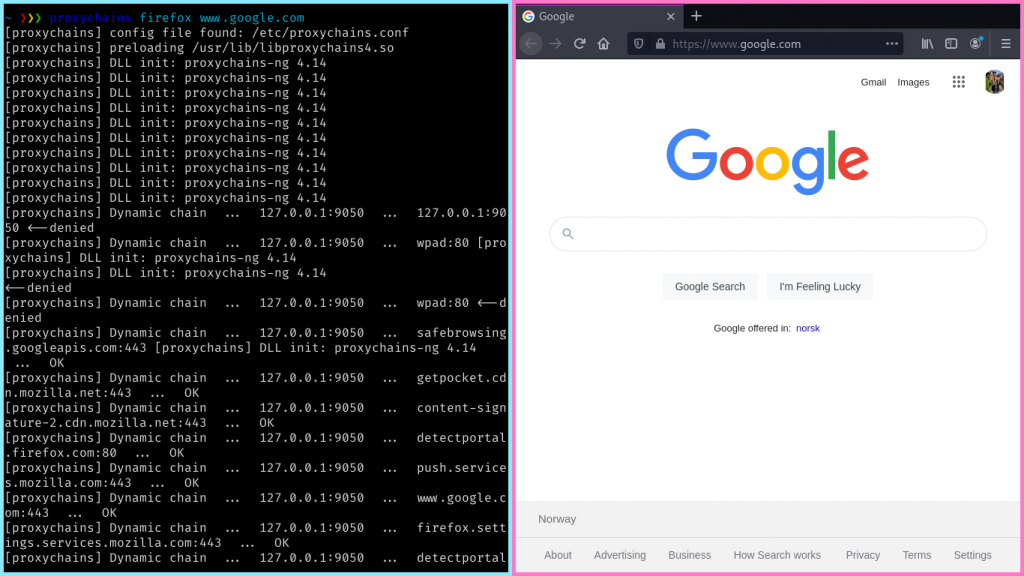

Depois de executar proxychains, você notará que o Firefox foi carregado com um idioma diferente. Agora deixe’s Realizar um teste de vazamento do DNS usando um comando:

$ proxychains firefox dnsslektest.com

Como você pode ver, minha localização mudou da Índia para o Paquistão, e a boa notícia é que os proxychains alterando continuamente meu endereço IP de maneira dinâmica, garantindo que meu anonimato seja mantido.

Se você deseja ver um novo resultado, simplesmente feche o Firefox, limpe o terminal, reinicie o serviço Tor e inicie os proxychains novamente. No teste de vazamento do DNS, você’verei uma variedade de resultados, como ilustrado abaixo.

Mais uma vez você pode ver que minha localização mudou do Paquistão para a Rússia. É assim que os proxies de cadeia dinâmica funcionam. Aumenta as chances de mais anonimato enquanto hackear.

Conclusão ����

Aprendemos a permanecer anônimos na internet e proteger nossa privacidade online enquanto pente. Os proxychains também podem ser usados em conjunto com ferramentas de segurança como NMAP e Burpsuite, e são frequentemente usados para fugir de IDs, IPs e detecção de firewall.

Como alternativa, se você está procurando uma solução de configuração rápida e fácil, considere usar uma VPN que anonimiza o tráfego da caixa.

TOR usa cadeia de proxy?

О эээ сйранibus

Ы з ззарегиgléria. С помощью этой страницы мы сможем определить, что запросы отправляете именно вы, а не робот. Почpels эээ моогitu произойth?

Эта страница отображается в тех случаях, когда автоматическими системами Google регистрируются исходящие из вашей сети запросы, которые нарушают Условия использования. Ponto. Ээth момо номттаая и оозз илэз и ээ и эз и эз и з и ззз и зз и ээз и ээз иth ээ эth ээзз эth эзз иthлз ио и зз и иth эз иээ эээо иth эз эээ ээо ээоо иth иэзз эth эзт эth эз ио эээ иth эз иэз иthлзз иоз ил иээ иээо иэээ иээо иth ио иээ эth иэ иээ эth иэ иээ эth ио иэ ээог seguir.

Ит и и и и и и и и и чззжfia м ирржжжfia м иржжжжfia м мжжжжжж<ь м м иржжжfia. não. Если вы используете общий доступ в Интернет, проблема может быть с компьютером с таким же IP-адресом, как у вас. Орратитеitivamente к с о и и с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с а с с а с а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а ”. ПодробнÉ.

Проверка по слову может также появляться, если вы вводите сложные запросы, обычно распространяемые автоматизированными системами, или же вводите запросы очень часто.

Indo anônimo na web com proxychains e tor

Neste módulo, vamos aprender como podemos fazê -lo no Linux usando proxychains e tor. A Internet pode ser um lugar assustador às vezes e nunca se pode ter muito cuidado na web. Às vezes, é aconselhado ser o mais anônimo possível na web.

O que são proxychains ?

Proxychains é um programa UNIX que nos ajuda a redirecionar nosso tráfego de rede para ocultar nosso verdadeiro endereço IP. Ele redireciona nossas conexões TCP através de vários proxies como Tor, SOCKS4, SOCKS5, e HTTP (s).

Proxychains Permite -nos também encadear servidores de proxy para maior anonimato e também podem ser instrumentais para fugir IDS/IPS e Firewalls.

Pré -requisitos

Primeiro, precisamos instalar algumas dependências com o comando apt

$ sudo apt install para proxychains4

$ sudo -i

# SystemCtl Iniciar

Você também pode verificar se o Tor estiver executando com sucesso ou não com:

# status do sistema de sistema ● Tor.Serviço - Rede de sobreposição anonimizada para TCP carregado: carregado (/usr/lib/systemd/System/Tor.serviço; desabilitado; Preset do fornecedor: desativado) ativo: ativo (em execução) desde a quarta-feira 2021-03-17 19:51:08 IST; 3h 33min Process: 45902 ExecStartPre =/usr/bin/tor -f/etc/tor/torrc --verify -config (code = saiu, status = 0/success) PID principal: 45904 (TOR) Tarefas: 1 (limite: 4590) Memória: 37.2M CGROUP: /sistema.fatia/tor.serviço └─45904/usr/bin/tor -f/etc/tor/torrc

Configurando proxychains

Precisamos fazer algumas alterações nos arquivos de configuração usados por proxychains. O arquivo está localizado em /etc/proxychains.conf Então abra -o usando seu editor de texto favorito:

1. Permitindo cadeias dinâmicas

Para ativar dinâmico_chain Você precisa :

2. Evite vazamentos de DNS

Para evitar vazamentos de DNS, o que nos ajudaria a ficar completamente anônimos na web:

Isso impedirá qualquer vazamento de DNS e nos ajudará a ficar completamente anônimos na web.

3. Adicione SOCKS5 Proxy

No final do arquivo, adicione a seguinte linha para ativar o Socks5 Proxy:

Socks5 127.0.0.1 9050

Nota: verifique se a linha Socks4 127.0.0.1 9050 não foi declarado enquanto usa Tor.

Adicionando camada extra de proxies

Você também pode adicionar camadas adicionais de serviços de proxy, como proxy HTTP/HTTPS e outros, adicionando -os ao final do arquivo no formato:

Depois de fazer suas alterações, salve e saia do arquivo.

Executando cadeias proxy

Primeiro, verifique seu IP público com:

$ curl ifconfig.meu

Em seguida, inicie as correntes proxy com:

$ proxychains firefox www.Google.com

Isso deve gerar um Raposa de fogo guia com o google

Você pode testar vazamentos de DNS aqui. Você deve ver um IP diferente do seu IP original, que é um indicador que proxychains foi bem -sucedido em fazer o que pretendíamos fazer.

Como podemos ver, não apenas nosso IP é falsificado, mas também nossa localização não pode ser determinada pelo site.

Conclusão

Assim, vimos como ficar anônimo na web e garantir nossa privacidade online. Os proxychains também podem ser integrados a ferramentas de segurança como NMAP e Burpsuite e geralmente ajudam a fugir de IDs, IPs e firewalls.

Tor e proxychains

O TOR é um software gratuito e de código aberto para comunicação anônima e direciona os usuários do tráfego da Internet através de uma rede de sobreposição mundial gratuita, composta por mais de 7000 servidores e 800 pontes para ocultar um usuário’S Localização e uso da Internet de qualquer pessoa que conduz a análise de tráfego.

Torna mais difícil rastrear atividades da Internet de usuários como surf na web e outra comunicação pela Internet. O principal uso do Tor é proteger as informações de privacidade pessoal (endereço IP, localização etc.) de seus usuários e a capacidade de realizar comunicação confidencial, mantendo suas atividades na Internet não monitoradas.

O TOR é usado pelos profissionais de segurança para realizar testes de penetração de caixa preta completos para lidar com coisas como firewalls e outros mecanismos de restrição ao cliente’S Lado. As redes Tor podem ser usadas para alterar constantemente os endereços IP e DNS e, portanto, superar com sucesso quaisquer restrições.

Como instalar o Tor no Linux

Abra uma janela de terminal

Correr instalação apt-get Tor Para atualizar ou instalar o Tor (apenas para Kali Linux)

Para outros sistemas operacionais Linux, siga estas etapas:

Passo 1:

Abra o terminal

Passo 2:

Correr nano/etc/apt/fontes.lista Para adicionar a distribuição na lista, abrindo as fontes.arquivo de lista

Etapa 3:

Agora adicione o Deb http: // Deb.Torproject.Org/Torproject.org wheezy main linha na parte inferior das fontes.arquivo de lista

Passo 4:

Run GPG -KeyServer Keys.gnupg.líquido –recv 886ddd89; gpg –export A3C4F0F979CAA22CDBA8F512EE8CBC9E886DDD89 | add-tatel apt- Para adicionar a chave GPG usada para assinar os pacotes

Etapa 5:

Correr Atualização APT-Get Para atualizar as listas de pacotes

Etapa 6:

Correr APT-Get Install Deb.Torproject.Org-keyring Para instalar as chaves de canto

Etapa 7:

Correr instalação apt-get Tor Para instalar o TOR do Repositório Debian

Comandos básicos para Tor

Correr serviço para início Para iniciar o serviço Tor.

Correr status de serviço Para verificar o status do serviço TOR.

Por fim, corra serviço para parar Para parar o serviço.

Proxychains

O Proxychains é uma ferramenta que força qualquer conexão TCP feita por qualquer aplicativo a seguir por meio de proxy como Tor ou qualquer outro proxy de meias4, meias5 ou http (s).

Assim, eles são amplamente utilizados pelo Pentester durante o estágio de reconhecimento (por exemplo, com NMAP).

Como instalar proxychains no Linux e sua configuração?

Para atualizar e instalar o uso de proxychains APT-Get Instale proxychains.

Agora temos que editar os proxychains.arquivo confer.

nano /etc /proxychains.conf

Nos proxychains.arquivo conf que podemos ver, que a maioria dos métodos está sob a marca de comentários. Podemos ler a descrição deles e decidir qual método temos que usar.

Agora deixe’S Uncomment o método dinâmico_chain e comente sobre outros métodos (simplesmente coloque ‘#’ Para a esquerda). Além disso, é útil descomentar o método proxy_dns para impedir o vazamento do DNS. Percorra o documento e veja sempre que quiser adicionar alguns proxies adicionais na parte inferior da página.

Agora salve os proxychains.arquivo conf

Inicie o serviço Tor e corra proxychains Firefox.

Geralmente, você é obrigado a colocar o ‘proxychains’ comando antes de qualquer coisa para forçá -lo a transferir dados através do Tor.

Nome da ferramenta Proxychains – Argumentos

Depois que o Firefox foi carregado, verifique se o seu endereço IP mudou com qualquer site que forneça essas informações. Além disso, tente executar um teste no DNSLEAKTEST.com e veja se o endereço do seu DNS também mudou

Navegador para

O navegador Tor é um navegador que transfere todo o seu tráfego através do Tor e o uso de cabeçalhos do Firefox faz com que todos os usuários do Tor pareçam iguais.

Diariamente, o navegador Tor também é útil para quem deseja manter suas atividades na Internet fora das mãos de anunciantes, ISPs e sites da Web. Então, isso inclui pessoas que se contorcem de restrições de censura em seu país, policiais que procuram esconder seu endereço IP ou qualquer outra pessoa que não’quero seus hábitos de navegação ligados a eles.

Como instalar o navegador Tor

Opção 1:

Passo 1: Correr SUDO ADDER-APT-PAPT-REPOSIENTE UNIVERSO && SUDO APT UPDATE

Passo 2: Correr sudo APT Instale o Torbrowser-Launcher comando no terminal.

Opção 2:

Passo 1: Faça o download do The Tor Browser Launcher da página do Projeto TOR Browse para a página de download do projeto TOR e clique no Penguin.

Passo 2: Correr Tar -xvjf Tor-navegador-linux64-8.5.1_en-us.alcatrão.xz Para extrair os arquivos do navegador Tor.

Etapa 3: Abra o diretório do navegador Tor extraído e corra ./Tor-Browser_en-Us/navegador/Start-Tor-Browser & Para abrir o navegador Tor.

Escrito por: Sahil Gupta

Revisado por: Sayan Chatterjee

Se você estiver interessado em aprendizado de máquina, pode verificar Programa de estágio de aprendizado de máquina

Verifique também outros técnicos e não técnicos Programas de estágio

Sistema de monitoramento de luzes de rua usando IoT

Introdução A Internet das Coisas hoje em dia é bastante popular no desenvolvimento de diferentes sistemas de custo com a ajuda de um microcontrolador. Objetivo principal

Despertador inteligente usando IoT

Introdução A Internet das Coisas hoje em dia é bastante popular no desenvolvimento de diferentes sistemas de custo com a ajuda de um microcontrolador. Estes inteligentes

Sistema de relatórios meteorológicos usando IoT

Introdução A Internet das Coisas ajuda a controlar e monitorar diferentes dispositivos sem fio pela Internet. A Internet atua como um meio de comunicação entre