Novos aplicativos de malware Android instalados 10 milhões de vezes no Google Play

Resumo:

Recentemente, centenas de aplicativos maliciosos foram descobertos na Google Play Store, disfarçados como aplicativos legítimos. Esses aplicativos contêm um tipo de malware chamado Code Code, que pode se infiltrar em redes, roubar dados e adicionar dispositivos infectados a uma botnet. O DressCode foi baixado centenas de milhares de vezes e se disfarça como jogos populares, temas de layout de telefone e aplicativos de utilidade. Além disso, um novo lote de aplicativos maliciosos do Android cheios de adware e malware foi encontrado na Google Play Store, com quase 10 milhões de instalações. Esses aplicativos representam várias ferramentas, mas são projetados para empurrar anúncios intrusivos, assinar os usuários de serviços premium e roubar contas de mídia social.

Pontos chave:

- Centenas de aplicativos maliciosos na loja do Google Play se disfarçam de aplicações legítimas.

- O malware, conhecido como Code Code, foi projetado para se infiltrar em redes, roubar dados e participar de ataques de DDoS e campanhas de e -mail de spam.

- O code de vestido pode quebrar senhas de roteador fraco e infectar dispositivos IoT dentro da rede.

- Enquanto o code de vestido é distribuído pela loja do Google Play, é mais comumente distribuído por lojas de aplicativos não oficiais.

- Para permanecer protegido, é recomendável usar software de segurança móvel como a Norton Mobile Security.

- Download de aplicativos apenas de lojas oficiais de aplicativos é uma prática recomendada, e a cautela deve ser exercida ao baixar aplicativos.

- Revisões de aplicativos de leitura e examinar as descrições de aplicativos podem ajudar a identificar aplicativos falsificados.

- Recentemente, um novo lote de aplicativos maliciosos do Android com adware e malware foi encontrado na loja do Google Play.

- Esses aplicativos representam como ferramentas de edição de imagens, teclados virtuais, otimizadores de sistemas e trocadores de papel de parede.

- A funcionalidade subjacente desses aplicativos está pressionando anúncios intrusivos, assinando os usuários a serviços premium e roubando contas de mídia social.

Questões:

- Como esses aplicativos maliciosos se disfarçam na loja do Google Play?

- Qual é o objetivo do malware do código de vestes?

- Onde é o código de vestes é distribuído principalmente?

- Como os usuários móveis podem permanecer protegidos desses aplicativos maliciosos?

- Qual é a importância de baixar aplicativos de lojas oficiais de aplicativos?

- Como os usuários podem identificar aplicativos falsificados?

- Quais são os riscos representados pelo novo lote de aplicativos maliciosos do Android encontrados na loja do Google Play?

- Que tipos de aplicativos esses novos aplicativos maliciosos Android representam como?

- Quantas vezes esses novos aplicativos maliciosos do Android foram instalados?

- Qual é a fonte de informações sobre esses aplicativos maliciosos?

Esses aplicativos maliciosos se disfarçam de aplicações legítimas, geralmente como jogos populares, temas de layout de telefone ou aplicativos de utilidade.

O malware do código de vestido foi projetado para se infiltrar em redes, roubar dados, participar de ataques de DDoS e se envolver em campanhas de e -mail de spam. Também pode quebrar senhas de roteador fraco e infectar dispositivos IoT dentro da rede.

O Código de vestes é distribuído pela loja do Google Play, mas é mais comumente distribuído por lojas de aplicativos não oficiais.

Usando software de segurança móvel como a Norton Mobile Security com recursos de detecção de malware, recomenda -se para permanecer protegido desses aplicativos maliciosos.

O download de aplicativos de lojas oficiais de aplicativos reduz o risco de baixar aplicativos maliciosos. No entanto, a cautela ainda deve ser exercida ao fazer o download de lojas de aplicativos oficiais.

Os usuários podem identificar aplicativos falsificados lendo análises de aplicativos, examinando as descrições de aplicativos, verificando os detalhes do desenvolvedor e procurando qualquer problema de ortografia ou gramática.

O novo lote de aplicativos maliciosos do Android encontrados na loja do Google Play contém adware e malware. Sua funcionalidade subjacente é empurrar anúncios intrusivos, assinar usuários de serviços premium e roubar contas de mídia social.

Esses novos aplicativos maliciosos do Android posam como ferramentas de edição de imagens, teclados virtuais, otimizadores de sistemas e trocadores de papel de parede.

Esses novos aplicativos Android maliciosos foram instalados quase 10 milhões de vezes em dispositivos móveis.

As informações sobre esses aplicativos maliciosos vêm do DR. Equipe antivírus da web, que publicou um relatório destacando as novas ameaças.

Respostas detalhadas:

- Como esses aplicativos maliciosos se disfarçam na loja do Google Play?

- Qual é o objetivo do malware do código de vestes?

- Onde é o código de vestes é distribuído principalmente?

- Como os usuários móveis podem permanecer protegidos desses aplicativos maliciosos?

- Qual é a importância de baixar aplicativos de lojas oficiais de aplicativos?

- Como os usuários podem identificar aplicativos falsificados?

- Quais são os riscos representados pelo novo lote de aplicativos maliciosos do Android encontrados na loja do Google Play?

- Que tipos de aplicativos esses novos aplicativos maliciosos Android representam como?

- Quantas vezes esses novos aplicativos maliciosos do Android foram instalados?

- Qual é a fonte de informações sobre esses aplicativos maliciosos?

Esses aplicativos maliciosos se disfarçam posando de aplicações legítimas. Eles costumam usar títulos de jogos populares, temas de layout de telefone ou nomes de aplicativos de utilidade para parecer genuínos. No entanto, sua funcionalidade real é maliciosa e pode prejudicar os dispositivos dos usuários e roubar informações confidenciais.

O malware do código de vestido serve vários propósitos. Em primeiro lugar, ele visa se infiltrar em redes e roubar dados confidenciais de dispositivos infectados. Além disso, o código de vestes pode adicionar dispositivos infectados a um botnet, que pode ser usado para realizar ataques de negação de serviço (DDoS) ou participar de campanhas de e-mail de spam. O Code Code também é capaz de quebrar senhas de roteador fraco e infectar outros dispositivos, incluindo dispositivos domésticos conectados à IoT, dentro da mesma rede.

Enquanto o code de vestido é distribuído pela loja do Google Play, é mais comumente distribuído por lojas de aplicativos não oficiais. Esses lojas de aplicativos não oficiais podem ter medidas de segurança menos rigorosas, facilitando a distribuição e infecção de dispositivos com malware de código de vestes.

Para manter -se protegido desses aplicativos maliciosos, é recomendável usar software de segurança móvel, como a Norton Mobile Security. O software de segurança móvel geralmente possui mecanismos de detecção para identificar e bloquear malware antes que ele possa atingir os dispositivos dos usuários. Ao usar o software de segurança móvel confiável e atualizado, os usuários podem aprimorar sua proteção contra essas ameaças.

Download de aplicativos de lojas oficiais de aplicativos, como a Google Play Store ou Apple App Store, reduz o risco de instalar aplicativos maliciosos. As lojas de aplicativos oficiais têm medidas de segurança para identificar e remover aplicativos maliciosos de suas plataformas. No entanto, é essencial exercer cautela, mesmo ao baixar de lojas oficiais de aplicativos, pois alguns aplicativos maliciosos ainda podem passar pelo processo de verificação.

Os usuários podem identificar aplicativos falsificados tomando algumas precauções. Em primeiro lugar, as análises de leitura de aplicativos podem fornecer informações sobre o desempenho do aplicativo e quaisquer problemas em potencial relatados por outros usuários. Se um aplicativo altamente classificado tiver poucas críticas escritas, pode ser uma bandeira vermelha. Em segundo lugar, examinar a descrição do aplicativo pode ajudar a identificar aplicativos falsificados. Os usuários devem procurar detalhes sobre o desenvolvedor, a qualidade dos gráficos e logotipos e quaisquer problemas de gramática ou ortografia. Aplicativos falsificados podem ter pequenos erros de ortografia ou reformulações de nomes populares de aplicativos. Se algo parecer suspeito ou deslocado, os usuários devem pensar duas vezes antes de baixar.

O novo lote de aplicativos maliciosos do Android encontrados na loja do Google Play representa riscos significativos para os usuários. Esses aplicativos contêm adware e malware, o que pode afetar negativamente os dispositivos e a privacidade dos usuários. Eles empurram anúncios intrusivos, levando a uma má experiência do usuário e uma exposição potencial a mais ameaças à segurança. Além disso, esses aplicativos podem assinar os usuários de serviços premium sem seu consentimento, resultando em cobranças inesperadas. O risco mais grave é o potencial desses aplicativos para roubar contas de mídia social, comprometendo as informações pessoais dos usuários e a presença online.

Os novos aplicativos maliciosos do Android posam como vários tipos de aplicativos para enganar os usuários. Eles podem se disfarçar como ferramentas de edição de imagens, teclados virtuais, otimizadores de sistemas, trocadores de papel e muito mais. Esses disfarces de aplicativos são escolhidos para atrair usuários e fazer com que os aplicativos maliciosos pareçam úteis ou divertidos. No entanto, seu verdadeiro objetivo é realizar atividades maliciosas e explorar os dispositivos e informações dos usuários.

Esses novos aplicativos Android maliciosos foram instalados quase 10 milhões de vezes em dispositivos móveis. O alto número de instalações destaca a escala e o alcance desses aplicativos maliciosos, representando uma ameaça significativa para um grande número de usuários.

As informações sobre esses aplicativos maliciosos vêm do DR. Equipe de antivírus da web. Eles realizaram pesquisas e análises sobre essas ameaças e publicaram um relatório para aumentar a conscientização entre os usuários sobre os riscos associados a esses aplicativos maliciosos.

Nota editorial: O objetivo de nossos artigos é fornecer informações educacionais sobre ameaças de segurança cibernética. É importante observar que as ofertas de Nortonlifelock não podem cobrir ou proteger contra todos os tipos de crime, fraude ou ameaça discutidos. O objetivo é aumentar a conscientização e promover a segurança cibernética. Os usuários devem se referir a termos e acordos completos para obter detalhes específicos relacionados aos produtos e serviços da Nortonlifelock. Além disso, é importante lembrar que nenhuma solução de segurança pode garantir uma proteção completa contra todo o roubo de identidade ou crime cibernético.

Informações sobre direitos autorais:

© 2023 Nortonlifelock Inc. Todos os direitos reservados. Nortonlifelock, o logotipo Nortonlifelock, o logotipo da marca de seleção, Norton, LifeLock e o logotipo Lockman são marcas comerciais ou marcas registradas da Nortonlifelock Inc. ou suas afiliadas nos Estados Unidos e em outros países. Firefox é uma marca registrada da Mozilla Foundation. Android, Google Chrome, Google Play e o logotipo do Google Play são marcas comerciais do Google, LLC. Mac, iPhone, iPad, Apple e o logotipo da Apple são marcas comerciais da Apple Inc., registrado no u.S. e outros países. App Store é uma marca de serviço da Apple Inc. Alexa e todos os logotipos relacionados são marcas comerciais da Amazon.com, inc. ou suas afiliadas. Microsoft e o logotipo da janela são marcas comerciais da Microsoft Corporation no U.S. e outros países. O robô Android é reproduzido ou modificado a partir do trabalho criado e compartilhado pelo Google e usado de acordo com os termos descritos no Creative Commons 3.0 Licença de atribuição. Outros nomes podem ser marcas registradas de seus respectivos proprietários.

Fontes:

- https: // www.BleepingComputer.com/news/segurança/novo-Android-Malware-Apps-Installled-10 milhões-Times-From-Google-Play/

Novos aplicativos de malware Android instalados 10 milhões de vezes no Google Play

Pesquisadores da Cyble também avistaram o Hydra Banking Trojan na Google Play Store, observou recentemente direcionando clientes bancários na Europa.

Centenas de aplicativos maliciosos estão aparecendo na loja do Google Play, disfarçada de aplicações legítimas.

Centenas de aplicativos maliciosos estão aparecendo na loja do Google Play, disfarçada de aplicações legítimas. Esses aplicativos maliciosos estão carregando malware conhecido como código de vestes. O Code Code foi projetado para se infiltrar em redes e roubar dados. Ele também pode adicionar dispositivos infectados a uma botnet, capaz de realizar ataques de negação de serviço (DDoS), além de participar de campanhas de e-mail de spam.

Experimente o Norton 360 Teste gratuito de 30 dias*

Inclui Norton Secure VPN e gerenciador de senhas

30 dias de antivírus gratuitos* abrangentes, segurança de dispositivos e privacidade on -line com Norton Secure VPN.

Junte-se hoje. Cancelar a qualquer hora.

*Termos se aplicam

O código de vestes também pode ameaçar as redes domésticas. Se um dispositivo infectado com código de vestes entrar em contato com uma rede onde o roteador tem uma senha fraca, ele pode quebrar a senha e depois infectar outros dispositivos na rede, incluindo dispositivos domésticos conectados à IoT.

A DressCode apareceu inicialmente na Google Play Store por volta de abril de 2016 e, desde então, foi baixada centenas de milhares de vezes. Ele se disfarça como jogos populares, temas de layout de telefone, aplicativos de utilidade telefônica e muito mais.

Enquanto este aplicativo está sendo distribuído pela Google Play Store, ele foi distribuído a uma taxa muito mais alta em lojas de aplicativos não oficiais.

Como se manter protegido:

Use o software de segurança móvel

Embora ter uma boa educação sobre ameaças móveis pode levar você a um longo caminho, isso só pode levá -lo até agora. Um bom conjunto de segurança da Internet móvel, como a Norton Mobile Security, terá detecções para este malware e a interromperá antes de atingir seu dispositivo.

Faça o download apenas de aplicativos de lojas oficiais de aplicativos

Isto’S Sempre as melhores práticas para baixar aplicativos de lojas oficiais de aplicativos, no entanto, ao baixar um aplicativo, certifique -se de ter cuidado primeiro.

Leia sempre as resenhas de aplicativos. Se um aplicativo altamente classificado tiver poucas críticas escritas, isso é uma bandeira vermelha. Muitas vezes, se houver um problema com o aplicativo, os usuários comentam qual é o problema.

Examine a descrição do aplicativo com cuidado. Dê uma olhada em quem é o desenvolvedor, a qualidade dos gráficos e logotipos e também problemas de gramática e ortografia. Um leve erro de ortografia ou reformulação do aplicativo’O nome de S pode ajudá -lo a identificar aplicativos falsificados. Se algo parecer deslocado, pense duas vezes antes de baixar.

Experimente o Norton 360 Teste gratuito de 30 dias*

Inclui Norton Secure VPN e gerenciador de senhas

30 dias de antivírus gratuitos* abrangentes, segurança de dispositivos e privacidade on -line com Norton Secure VPN.

Junte-se hoje. Cancelar a qualquer hora.

*Termos se aplicam

Nota editorial: nossos artigos fornecem informações educacionais para você. As ofertas de Nortonlifelock não podem cobrir ou proteger contra todos os tipos de crime, fraude ou ameaça sobre os quais escrevemos sobre. Nosso objetivo é aumentar a conscientização sobre a segurança cibernética. Revise os termos completos durante a inscrição ou configuração. Lembre -se de que ninguém pode impedir todo o roubo de identidade ou crimes cibernéticos, e que LifeLock não monitora todas.

Copyright © 2023 Nortonlifelock Inc. Todos os direitos reservados. Nortonlifelock, o logotipo Nortonlifelock, o logotipo da marca de seleção, Norton, LifeLock e o logotipo Lockman são marcas comerciais ou marcas registradas da Nortonlifelock Inc. ou suas afiliadas nos Estados Unidos e em outros países. Firefox é uma marca registrada da Mozilla Foundation. Android, Google Chrome, Google Play e o logotipo do Google Play são marcas comerciais do Google, LLC. Mac, iPhone, iPad, Apple e o logotipo da Apple são marcas comerciais da Apple Inc., registrado no u.S. e outros países. App Store é uma marca de serviço da Apple Inc. Alexa e todos os logotipos relacionados são marcas comerciais da Amazon.com, inc. ou suas afiliadas. Microsoft e o logotipo da janela são marcas comerciais da Microsoft Corporation no U.S. e outros países. O robô Android é reproduzido ou modificado a partir do trabalho criado e compartilhado pelo Google e usado de acordo com os termos descritos no Creative Commons 3.0 Licença de atribuição. Outros nomes podem ser marcas registradas de seus respectivos proprietários.

Novos aplicativos de malware Android instalados 10 milhões de vezes no Google Play

Um novo lote de aplicativos maliciosos do Android cheia de adware e malware foi encontrado na loja do Google Play, que foi instalada quase 10 milhões de vezes em dispositivos móveis.

Os aplicativos representam como ferramentas de edição de imagens, teclados virtuais, otimizadores de sistemas, trocadores de papel de parede e muito mais. No entanto, sua funcionalidade subjacente é impulsionar anúncios intrusivos, assinar os usuários de serviços premium e roubar contas de mídia social das vítimas.

A descoberta desses aplicativos maliciosos vem do dr. Equipe antivírus da web, que destacou as novas ameaças em um relatório publicado hoje.

O Google removeu a grande maioria dos aplicativos apresentados, mas no momento em que escrevia isso, três aplicativos permanecem disponíveis para download e instalação através da Play Store.

Além disso, se você instalou algum desses aplicativos antes da remoção da Play Store, ainda precisará desinstalá -los do seu dispositivo manualmente e executar uma varredura AV para limpar qualquer restos.

Os novos aplicativos maliciosos do Android

Os aplicativos de adware descobertos por DR. Web são modificações das famílias existentes que apareceram pela primeira vez na Google Play Store em maio de 2022.

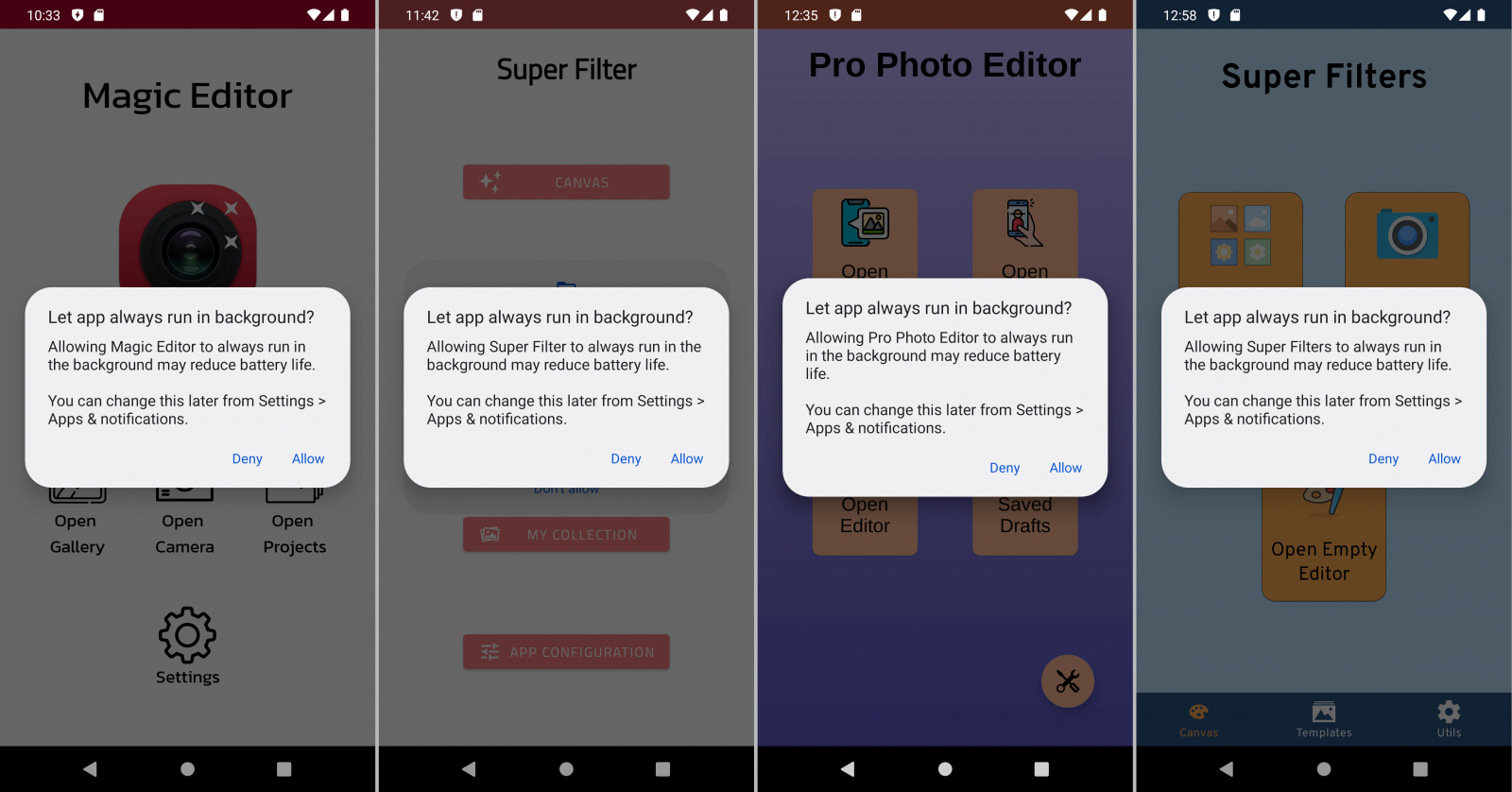

Após a instalação, os aplicativos solicitam permissão para sobrepor o Windows sobre qualquer aplicativo e podem se adicionar à lista de exclusão do Saver Battery para que eles possam continuar funcionando em segundo plano quando a vítima fechar o aplicativo.

Além disso, eles escondem seus ícones da gaveta do aplicativo ou os substituem por algo parecido com um componente do sistema principal, como “Sim Toolkit”.

![]()

A lista completa de aplicativos de adware pode ser encontrada na parte inferior do artigo, mas um exemplo notável ainda na Play Store é o ‘teclado de tema de néon’, que tem mais de um milhão de downloads, apesar do 1.Pontuação de 8 estrelas e muitas críticas negativas.

“Este aplicativo” matou “meu telefone. Ele continuou travando, eu não conseguia nem inserir a senha para desbloquear o telefone e desinstalá -la. Eventualmente, tive que fazer uma limpeza completa (redefinição de fábrica), para recuperar o telefone. Não, instale este aplicativo . “Leia uma resenha do aplicativo na Google Play Store.

.jpg)

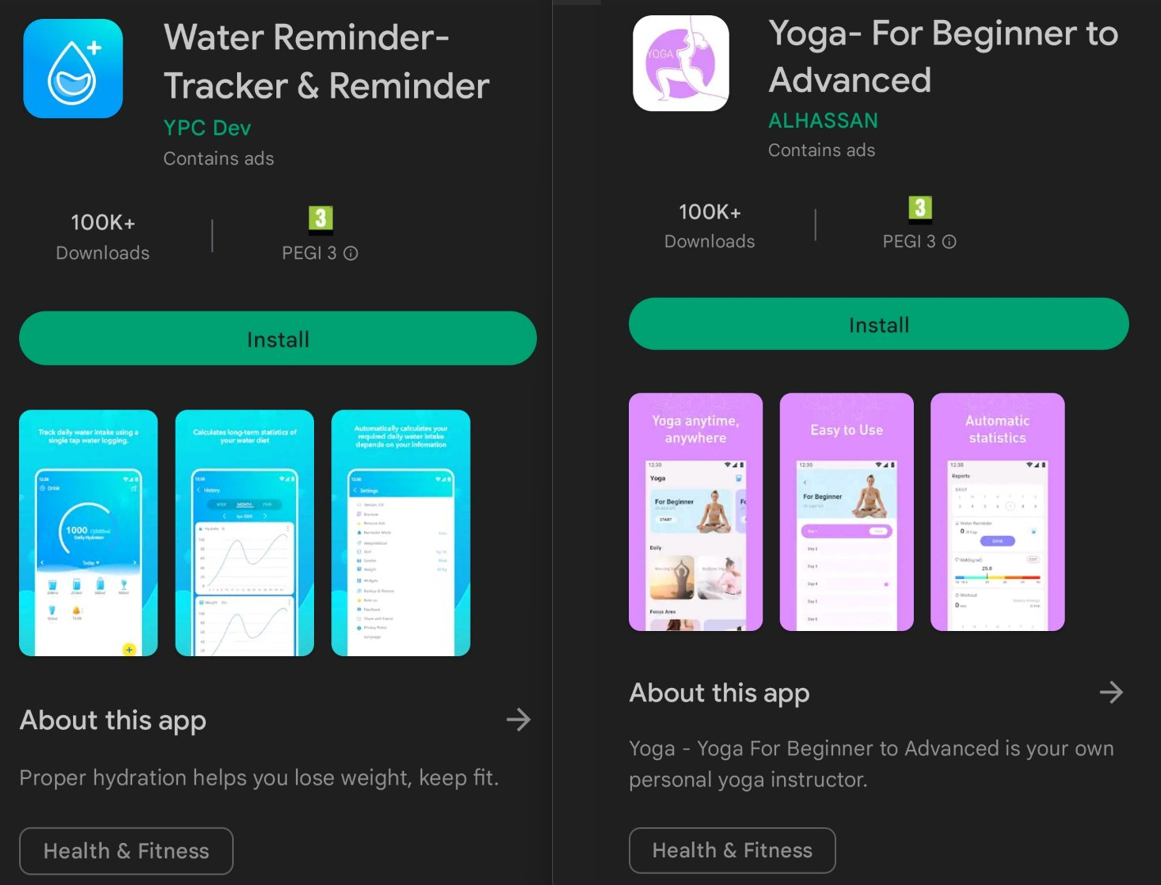

A segunda categoria de aplicativos maliciosos encontrados na Play Store são os aplicativos Joker, conhecidos por incorrer em cobranças fraudulentas sobre os números de celular das vítimas, assinando -os para serviços premium.

Dois dos aplicativos listados, ‘Lembrete de água’ e ‘Yoga – para iniciantes para avançar’, ainda estão na Play Store, com 100.000 e 50.000 downloads, respectivamente.

Ambos fornecem a funcionalidade prometida, mas também executam ações maliciosas em segundo plano, interagindo com elementos invisíveis ou fora de foco carregados via Webview e sobrecarregando os usuários com cargas.

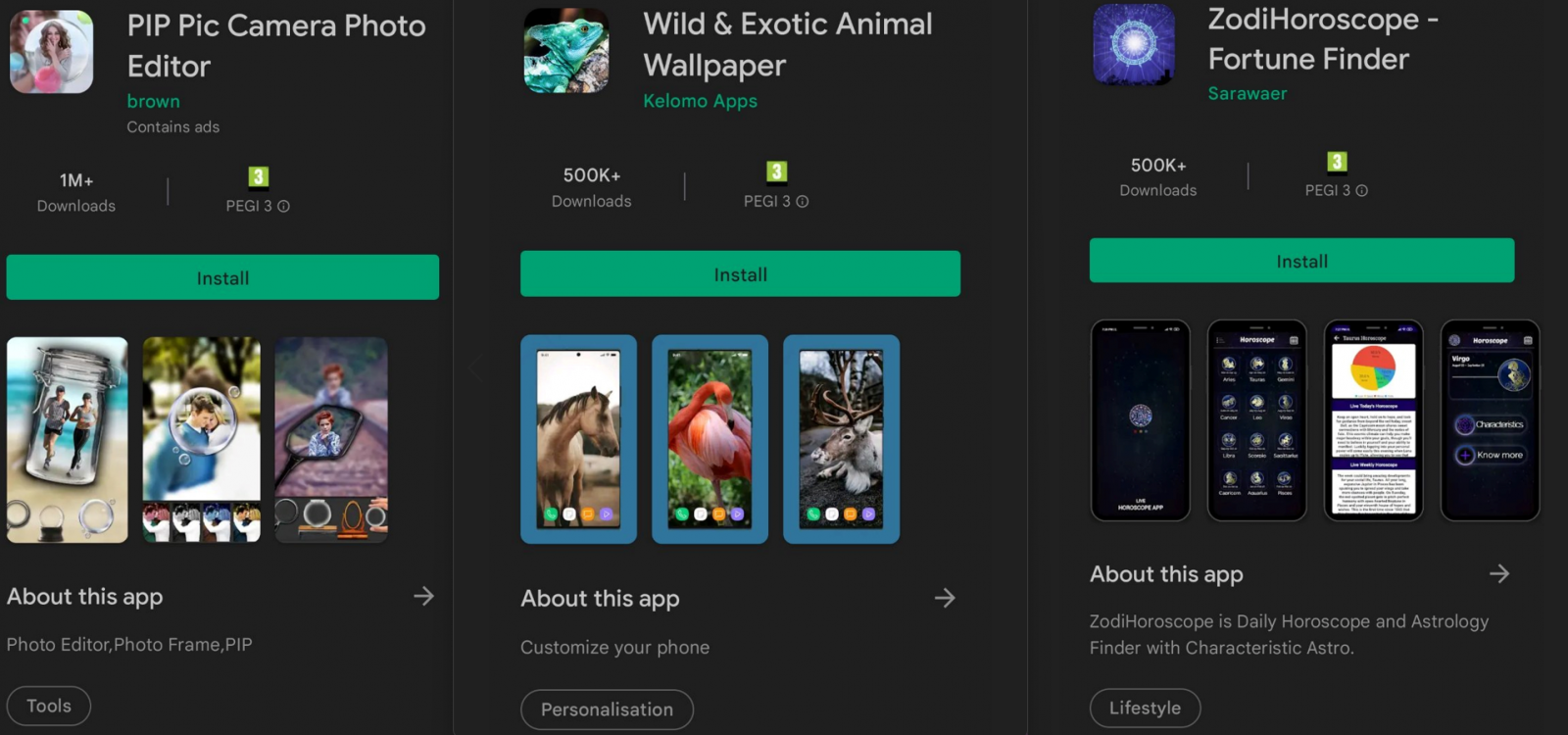

Finalmente, dr. Web destaca dois ladrões de conta do Facebook distribuídos em ferramentas de edição de imagens que aplicam filtros de desenhos animados por imagens regulares.

Esses aplicativos são ‘YouToon – Ai Cartoon Effect’ e ‘Pista – efeito fotográfico dos desenhos animados’, que foram baixados coletivamente mais de 1.5 milhões de vezes pela Play Store.

O BleepingComputer entrou em contato com o Google sobre os aplicativos maliciosos restantes na Play Store, mas não ouviu falar neste momento.

Mantendo -se seguro na loja do Google Play

O malware Android sempre encontrará uma maneira de entrar na Google Play Store, e às vezes os aplicativos podem ficar lá por vários meses, para que você não deve confiar cegamente a nenhum aplicativo pode confiar cegamente em nenhum aplicativo.

Devido a isso, é vital verificar as análises e classificações de usuários, visitar o site do desenvolvedor, ler a política de privacidade e prestar atenção às permissões solicitadas durante a instalação.

Além disso, sempre pergunte -se se a funcionalidade prometida é necessária para você, pois manter o número de aplicativos no seu telefone no mínimo é uma maneira confiável de reduzir as chances de infecções por malware.

Por fim, verifique se o Play Protect está ativo no seu dispositivo e monitore regularmente os dados da Internet e o consumo de bateria para identificar qualquer processo suspeito executado em segundo plano.

Como afirmado anteriormente, os usuários também devem verificar se possuem algum dos seguintes aplicativos de adware Android instalados em seus dispositivos e, se encontrados, remova manualmente e digitalize vírus.

- Editor de fotos: Filtro de beleza (GB.Artfilter.Tenvarnist)

- Editor de fotos: retoque e recorte (DE.Nineersh.QuickArtwo)

- Editor de fotos: Filtros de arte (GB.dor.Moonlighingnine)

- Editor de fotos – criador de design (GB.Twentynine.Redaktoridea)

- Editor de fotos e borracha de fundo (DE.fotograma.TwentysixShot)

- Foto & EXIF Editor (DE.xnano.fotoexifeditornina)

- Editor de fotos – Filtros efeitos (DE.hitopgop.SixtyEightGX)

- Filtros e efeitos fotográficos (DE.SixtyoneCollice.rolo da câmera)

- Editor de fotos: Imagem do desfoque (DE.Instgang.cinygggfife)

- Editor de fotos: corte, pasta (DE.cinquentaninecamera.rolredactor)

- Teclado emoji: adesivos e gif (GB.CrazyKey.sete pranchas)

- Teclado de tema de neon (com.Neothemekeyboard.aplicativo)

- Tema de neon – teclado Android (COM.Androidneonkeyboard.aplicativo)

- Limpador de CashE (com.CacheCleaneReasyTool.aplicativo)

- Charging Fancy (com.FancyanimatedBattery.aplicativo)

- FastCleaner: CashE Cleaner (COM.FastCleaRercaSheCleaner.aplicativo)

- Skins de chamada – temas de chamadas (com.RocksiMeshemes.aplicativo)

- Chamador engraçado (com.FunnyCalerCustomMeme.aplicativo)

- CallMe Teleses Teleas (COM.CallCallwallpaper.aplicativo)

- Incall: Fundo de contato (COM.MyCallcustomCallscrean.aplicativo)

- MyCall – Ligue para a personalização (com.MyCallCallPersonalization.aplicativo)

- Tema do chamador (com.chamador.tema.lento)

- Tema do chamador (com.CalltheTheMe.FirStref)

- Papéis de parede engraçados – tela ao vivo (com.FunnyWallPapaersLive.aplicativo)

- Papéis de parede 4K trocador automático (DE.Andromo.ssfiftyLivesixcc)

- Newscrean: papéis de parede 4D (COM.newscrean4dwallpapers.aplicativo)

- Papéis de parede e fundo de estoque (DE.Stockeighty.OneWallPapers)

- Notas – lembretes e listas (com.NotesRemindersLists.aplicativo)

Malware Android na Google Play Store recebe 2 milhões de downloads

Pesquisadores de segurança cibernética descobriram malware de adware e roubo de informações na loja do Google Play no mês passado, com pelo menos cinco ainda disponíveis e acumulando mais de dois milhões de downloads.

Infecções por adware exibindo anúncios indesejados que podem ser particularmente intrusivos, degradar a experiência do usuário, esgotar a bateria, gerar calor e até causar cargas não autorizadas.

Esse software geralmente tenta se esconder disfarçando algo mais no dispositivo host e ganha dinheiro para operadores remotos, forçando a vítima a realizar visualizações ou cliques em anúncios afiliados.

No entanto, os troianos que roubam informações são muito mais nefastos, roubando credenciais de login para outros sites que você frequenta, incluindo suas mídias sociais e contas bancárias on-line.

Infiltrando a loja do Google Play

Analistas do dr. Antivírus da Web relatam que aplicativos de adware e trojans roubados de dados estavam entre as ameaças do Android mais proeminentes em maio de 2022.

No topo do relatório, há aplicativos de spyware que podem roubar informações de notificações de outros aplicativos, principalmente para arrebatar os códigos de senha 2FA (OTP) e assumir contas.

Entre as muitas ameaças que conseguiram se infiltrar na Google Play Store, as cinco a seguir ainda estão disponíveis:

- Editor de fotografia de câmera pip pic -1 milhão de downloads, malware disfarçado de software de edição de imagens, mas que rouba as credenciais da conta do Facebook de seus usuários.

- Papel de parede de animal selvagem e exótico -500.000 Downloads, um Trojan de adware que substitui seu ícone e nome ao ‘SIM Tool Kit’ e se adiciona à lista de exceções de economia de bateria.

- Zodihoroscópio -Fortune Finder-500.000 Downloads, malware que roubam credenciais da conta do Facebook, enganando os usuários a entrar, supostamente para desativar anúncios no aplicativo.

- Câmera PIP 2022 – 50.000 Downloads, aplicativo de efeitos de câmera que também é um seqüestrador de conta do Facebook.

- Lanterna de lupa – 10.000 downloads, aplicativo de adware que serve vídeos e anúncios de banner estático.

O computador biping entrou em contato com o Google para informá -los sobre os aplicativos acima e verificar se as versões existentes foram limpas e reenviadas ou ainda são tão perigosas quanto descritas em DR. Relatório da Web.

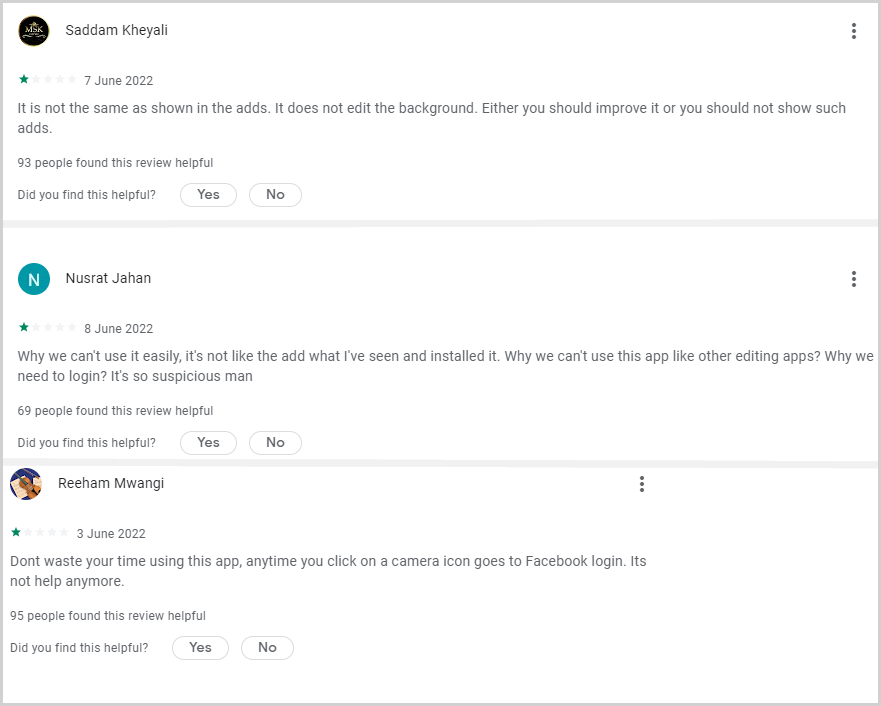

No entanto, a julgar pelas recentes análises de usuários, esses aplicativos ainda estão demonstrando funcionalidade maliciosa e não cumprem seus recursos promessas.

Outras aplicações avistadas por DR. A equipe antivírus da Web na Play Store em maio de 2022 inclui um jogo de corrida, uma ferramenta de recuperação de imagem excluída, um aplicativo de remuneração de estado falsa direcionado aos usuários russos e um aplicativo de “acesso gratuito” para a única plataforma de fãs.

Desde então, esses aplicativos foram removidos da Play Store, mas os usuários que os instalaram em seus dispositivos precisam removê -los e também executar uma varredura completa para arrancar todos os remanescentes.

Infiltração de malware Hydra

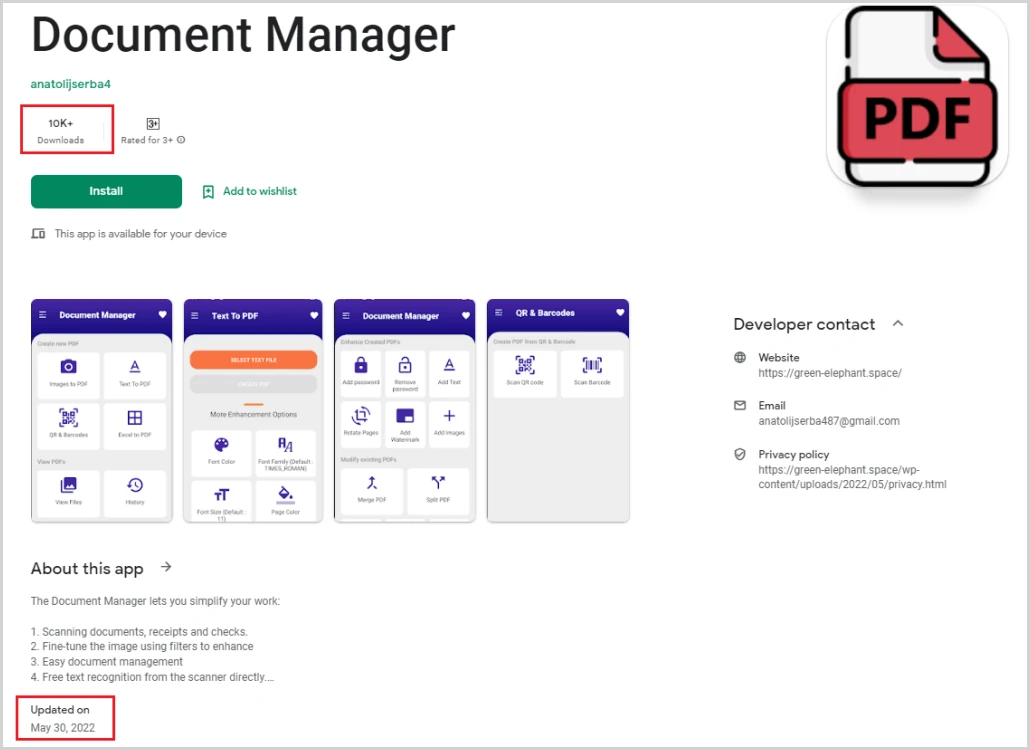

Pesquisadores da Cyble também avistaram o Hydra Banking Trojan na Google Play Store, observou recentemente direcionando clientes bancários na Europa.

O malware se disfarçou de gerenciador de documentos em PDF com texto para PDF e QR Code Scanning Recursos e acumulado 10.000 downloads.

Cyble disse ao computador Bleeping que o aplicativo malicioso estava na Play Store até 9 de junho de 2022, mas o Google o removeu.

No entanto, o mesmo aplicativo PDF ainda está disponível em lojas de terceiros como Apkaio.com e apkcombo.com, então tenha cuidado.

Esses 4 aplicativos Android disponíveis na Google Play Store são maliciosos, relatório de reivindicações

Sempre faça o download de aplicativos apenas de lojas oficiais de aplicativos, como o seu dispositivo’s fabricante ou loja de aplicativos de sistema operacional. Isso reduz o risco de baixar aplicativos potencialmente prejudiciais em até 90%. Nunca verifique a caixa de seleção “fontes não confiáveis” para instalar/carregar os aplicativos APK de carga lateral.

Uma família de aplicativos carregados de malware de um desenvolvedor ainda está disfarçado na loja do Google Play. Esses aplicativos têm um número cumulativo de download de 1 milhão. De acordo com a empresa de software de segurança malwarebytes, existem quatro aplicativos que contêm malware que roubam usuários’ Informações servindo a eles páginas de phishing.

O que’S preocupante é que o desenvolvedor foi relatado anteriormente como tendo malware implantado em seus aplicativos e, no entanto, esses aplicativos estão disponíveis para download na loja do Google Play. Esses aplicativos são desenvolvidos pelo Mobile Apps Group e são aplicativos centrados no Bluetooth:

- Bluetooth Auto Connect

- Driver: Bluetooth Wi-Fi, USB

- Remetente de aplicativo Bluetooth

- Transferência móvel: interruptor inteligente

MalwareBytes afirma que os aplicativos listados no Google Play estão infectados com Android/Trojan.Hiddenads.Btgthb que é usado para roubar usuários’ Informação. Além disso, o malware no aplicativo abre sites de phishing no Chrome . O conteúdo dos sites de phishing pode ser inofensivo e usado simplesmente para produzir pay-per-click. Pode ser um site de phishing perigoso que tenta enganar usuários desavisados.

De acordo com a análise do Bluetooth Auto Connect, quando os usuários instalam esse aplicativo malicioso, leva alguns dias para que ele comece a exibir seu comportamento malicioso. O atraso no comportamento malicioso é uma das táticas comuns que os cibercriminosos usam para evitar a detecção por desenvolvedores de malware.

Trabalhos de TI: há mais de 2 milhões de escassez desses técnicos

Apesar de adicionar mais de 4,64.000 trabalhadores no ano passado, a lacuna de força de trabalho de segurança cibernética cresceu mais de duas vezes e, na região da Ásia-Pacífico, a escassez excede 2.16 milhões, colocando a organização em um risco “moderado” para “extremo” de ataques cibernéticos, um novo relatório revelou.

Fraudes cibernéticas direcionam a equipe ferroviária através de números de telefone CUG

De acordo com um abeto apresentado por seu secretário pessoal, Dharmendra Verma, na delegacia de Krishnanagar, “em pelo menos duas ocasiões, um indivíduo ou gangue desconhecido está tentando extorquir dinheiro no WhatsApp.”Os textos de phishing foram enviados em agosto e outubro.

Funcionários cibernéticos de 37 países, 13 empresas para se encontrarem com ransomware em Washington

A Casa Branca sediará altos funcionários de 37 países e 13 empresas globais em Washington nesta semana para abordar a crescente ameaça de ransomware e outros crimes cibernéticos, incluindo o uso ilícito de criptomoedas, disse um alto funcionário dos EUA.

Quando o período de atraso termina, o aplicativo malicioso abre sites de phishing no Chrome. Alguns deles são usados para ganhar dinheiro com base no pagamento por clique, e outros levam a sites de phishing, incluindo aqueles com conteúdo adulto. Esses sites infectados informam os usuários através de um pop-up que eles foram infectados e precisam executar uma atualização para remover uma ameaça de seus telefones.

O desenvolvimento ocorre em um momento em que o Google está trabalhando para renovar a loja do Google Play para que o Android possa obter recomendações de aplicativos de alta qualidade na loja. A empresa diz que, com base em algumas novas matrizes, tornará os títulos de maior qualidade mais visíveis na loja e removerão os de baixa qualidade de lugares proeminentes.