Ativando a criptografia de disco completo

Cada pessoa que usa o computador precisará conhecer o alfinete ou ter uma cópia da unidade flash USB.

Comprou recentemente um computador Windows? A Microsoft provavelmente tem sua chave de criptografia

Novos dispositivos Windows têm criptografia de disco ativada por padrão. Mas o que acontece com sua chave de recuperação?

28 de dezembro de 2015, 2:57 p.m.

Ilustração: Selman Design Ilustração: Design Selman

Resumo

1. Novos dispositivos Windows têm criptografia de disco ativada por padrão, fornecendo proteção para seus dados em caso de perda ou roubo.

2. Se você efetuar login no Windows 10 usando sua conta da Microsoft, uma cópia da sua chave de recuperação será carregada automaticamente para os servidores da Microsoft sem o seu conhecimento ou capacidade de optar por não participar.

3. Esse sistema de garantia chave, semelhante ao programa de chips Clipper dos anos 90, permite que os usuários excluam suas chaves de recuperação das contas da Microsoft, mas somente depois de já terem sido carregadas para a nuvem.

4. A criptografia de ponta a ponta, onde somente o usuário pode desbloquear o disco, é considerado o padrão-ouro na criptografia de disco.

5. O armazenamento de chaves de recuperação com uma empresa como a Microsoft levanta preocupações de segurança, pois o destino das chaves é incerto em caso de hackers ou violações de dados.

6. Para a maioria dos usuários do Windows, ter uma chave de recuperação de backup na conta da Microsoft é genuinamente útil, pois permite o acesso a arquivos em caso de falha do dispositivo.

7. Ao contrário da Microsoft, a Apple oferece aos usuários a opção de enviar sua chave de recuperação para seus servidores ao configurar um novo Mac.

8. Bitlocker da Microsoft, um produto de criptografia de disco premium, oferece mais opções para armazenamento de chave de recuperação de backup.

9. Compreender os diferentes recursos de criptografia de disco da Microsoft requer familiaridade com sua terminologia e edições.

Questões

- Qual é a configuração padrão para criptografia de disco em novos dispositivos Windows?

A criptografia de disco é ativada por padrão em novos dispositivos Windows. - O que acontece com a chave de recuperação se um usuário efetuar login usando sua conta da Microsoft?

A chave de recuperação é carregada automaticamente para os servidores da Microsoft sem o conhecimento ou a capacidade do usuário de optar. - Qual é a semelhança entre o principal sistema de garantia da Microsoft e o programa de chip clipper dos anos 90?

Ambos envolvem o backup das chaves de criptografia, mas o sistema da Microsoft permite que os usuários excluam suas chaves de recuperação de suas contas. - Por que a criptografia de ponta a ponta é considerada o padrão-ouro?

A criptografia de ponta a ponta garante que apenas o usuário possa desbloquear seu disco, fornecendo um nível mais alto de segurança. - Quais são as preocupações de segurança associadas ao armazenamento de chaves de recuperação com empresas como a Microsoft?

Possíveis violações de hackers ou dados podem comprometer a segurança das chaves de recuperação. - Por que ter uma chave de recuperação de backup na conta da Microsoft útil para usuários do Windows?

Permite acesso a arquivos no caso de falha do dispositivo. - Que opção a Apple oferece quando se trata de enviar a chave de recuperação para seus servidores?

A Apple oferece aos usuários a opção de enviar a chave de recuperação, se quiserem. - Como é o produto de criptografia de disco premium da Microsoft chamado?

O produto de criptografia de disco premium da Microsoft é chamado de bitlocker. - Quais são as diferentes opções para armazenar a chave de recuperação com o bitlocker?

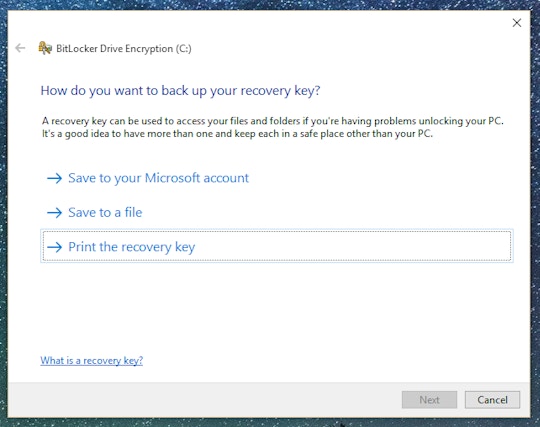

Os usuários podem salvar a chave de recuperação em sua conta da Microsoft, em um stick USB ou imprimi -la. - O que é importante entender quando se trata dos recursos de criptografia de disco da Microsoft?

Compreender a terminologia e as edições da Microsoft é crucial para compreender totalmente as diferentes opções de criptografia de disco que eles oferecem.

Respostas

- Responder: A configuração padrão para criptografia de disco em novos dispositivos Windows é ativada por padrão.

- Responder: Se um usuário efetuar login usando sua conta da Microsoft, a chave de recuperação será carregada automaticamente nos servidores da Microsoft sem o conhecimento ou a capacidade do usuário de optar por não participar.

- Responder: A semelhança entre o principal sistema de garantia da Microsoft e o programa de chip clipper dos anos 90 é que ambos envolvem o backup das chaves de criptografia. No entanto, o sistema da Microsoft permite que os usuários excluam suas chaves de recuperação de suas contas.

- Responder: A criptografia de ponta a ponta é considerada o padrão-ouro porque garante que apenas o usuário possa desbloquear seu disco, fornecendo um nível mais alto de segurança.

- Responder: O armazenamento de chaves de recuperação com empresas como a Microsoft levanta preocupações de segurança, pois hackers ou violações de dados podem comprometer a segurança das chaves.

- Responder: Ter uma chave de recuperação de backup na conta da Microsoft é útil para os usuários do Windows, pois permite o acesso a arquivos no caso de falha do dispositivo.

- Responder: A Apple fornece aos usuários a opção de enviar a chave de recuperação para seus servidores ao configurar um novo Mac.

- Responder: O produto de criptografia de disco premium da Microsoft é chamado de bitlocker.

- Responder: Bitlocker oferece aos usuários as opções para salvar a chave de recuperação em sua conta da Microsoft, em um stick USB ou imprimi -la.

- Responder: É importante entender a terminologia e as edições da Microsoft para compreender totalmente as diferentes opções de criptografia de disco que eles oferecem.

Ativando a criptografia de disco completo

Cada pessoa que usa o computador precisará conhecer o alfinete ou ter uma cópia da unidade flash USB.

Comprou recentemente um computador Windows? A Microsoft provavelmente tem sua chave de criptografia

Novos dispositivos Windows têm criptografia de disco ativada por padrão. Mas o que acontece com sua chave de recuperação?

28 de dezembro de 2015, 2:57 p.m.

Ilustração: Selman Design Ilustração: Design Selman

Um dos excelentes recursos dos novos dispositivos Windows é que a criptografia de disco é interna e ligada por padrão, protegendo seus dados, caso seu dispositivo seja perdido ou roubado. Mas o que é menos conhecido é que, se você é como a maioria dos usuários e faça login no Windows 10 usando sua conta da Microsoft, seu computador carregou automaticamente uma cópia da sua chave de recuperação-que pode ser usada para desbloquear seu disco criptografado-para a Microsoft’S servidores, provavelmente sem o seu conhecimento e sem a opção de optar.

Durante o “Guerras criptográficas” do ’90, a Agência de Segurança Nacional desenvolveu uma tecnologia de backdoor de criptografia – endossada e promovida pelo governo Clinton – chamado The Clipper Chip, que esperava que as empresas de telecomunicações usassem para vender telefones criptográficos de backdoors. Essencialmente, todos os telefones com um chip de Clipper viriam com uma chave de criptografia, mas o governo também receberia uma cópia dessa chave – isso é conhecido como custom -chave – com a promessa de usá -lo apenas em resposta a um mandado válido. Mas devido a protestos públicos e à disponibilidade de ferramentas de criptografia como o PGP, o que o governo não fez’T Controle, o programa Clipper Chip deixou de ser relevante até 1996. (Hoje, a maioria dos telefonemas ainda não’t criptografado. Você pode usar o aplicativo de sinal de código aberto e de código aberto gratuito para fazer chamadas criptografadas.)

O fato de os novos dispositivos Windows exigirem que os usuários façam backup de sua chave de recuperação na Microsoft’Os servidores S são notavelmente semelhantes a um sistema de garantia chave, mas com uma diferença importante. Os usuários podem optar por excluir as chaves de recuperação de suas contas da Microsoft (você pode pular para o final deste artigo para saber como) – algo que as pessoas nunca tiveram a opção de fazer com o sistema de chip Clipper. Mas eles só podem excluí -lo depois que eles’já o enviei para a nuvem.

“O padrão-ouro na criptografia de disco é a criptografia de ponta a ponta, onde somente você pode desbloquear seu disco. É isso que a maioria das empresas usa, e parece funcionar bem,” diz Matthew Green, professor de criptografia na Universidade Johns Hopkins. “Certamente há casos onde isso’é útil ter um backup de sua chave ou senha. Nesses casos, você pode optar por ter uma loja da empresa que as informações. Mas entregar suas chaves a uma empresa como a Microsoft altera fundamentalmente as propriedades de segurança de um sistema de criptografia de disco.”

Assim que sua chave de recuperação deixar seu computador, você não tem como saber seu destino. Um hacker já poderia ter invadido sua conta da Microsoft e pode fazer uma cópia da sua chave de recuperação antes de ter tempo para excluí -la. Ou a própria Microsoft poderia ser hackeada ou ter contratado um funcionário desonesto com acesso aos dados do usuário. Ou uma agência de aplicação da lei ou agência de espionagem poderia enviar a Microsoft uma solicitação de todos os dados em sua conta, que o obrigaria legalmente a entregar sua chave de recuperação, o que poderia fazer, mesmo que a primeira coisa que você faça depois de configurar seu computador seja excluída.

Como Green coloca, “Seu computador agora é tão seguro quanto o banco de dados de chaves mantidas pela Microsoft, o que significa que pode ser vulnerável a hackers, governos estrangeiros e pessoas que podem extorquir funcionários da Microsoft.”

Obviamente, manter um backup da sua chave de recuperação em sua conta da Microsoft é genuinamente útil para provavelmente a maioria dos usuários do Windows, e é por isso que a Microsoft projetou o esquema de criptografia, conhecido como “Criptografia de dispositivo,” Por aqui. Se algo der errado e seu computador com Windows criptografado quebra, você’vou precisar dessa chave de recuperação para obter acesso a qualquer um de seus arquivos. A Microsoft prefere dar a seus clientes criptografia de disco prejudicada do que arriscar seus dados.

“Quando um dispositivo entra no modo de recuperação, e o usuário não’t tem acesso à chave de recuperação, os dados na unidade se tornarão permanentemente inacessíveis. Com base na possibilidade desse resultado e em uma ampla pesquisa com feedback do cliente, escolhemos fazer backup automaticamente da chave de recuperação do usuário,” Um porta -voz da Microsoft me disse. “A chave de recuperação requer acesso físico ao dispositivo do usuário e não é útil sem ele.”

Depois de terminar de configurar seu computador Windows, você pode fazer login na sua conta da Microsoft e excluir a chave de recuperação. Isso é seguro o suficiente? “Se a Microsoft não’t mantenha backups, talvez,” diz Green. “Mas isso’é difícil garantir isso. E para pessoas que não’t ciente do risco, a exclusão parece arriscada.”

Esta política contrasta fortemente com a Microsoft’é o principal concorrente, maçã. Novos Macs também são enviados com criptografia de disco embutida e padrão: uma tecnologia conhecida como FileVault. Como a Microsoft, a Apple permite armazenar um backup da sua chave de recuperação em sua conta do iCloud. Mas na Apple’s caso, isso’é uma opção. Quando você configura um Mac pela primeira vez, você pode desmarcar uma caixa se você não gosta’quero enviar sua chave para a Apple’S servidores.

Esta política também contrasta com a Microsoft’S Produto de criptografia de disco premium chamado Bitlocker, que não é’t A mesma coisa que a Microsoft se refere como criptografia de dispositivo. Quando você liga o bitlocker’é forçado a fazer um backup da sua chave de recuperação, mas você obtém três opções: salve -a na sua conta da Microsoft, salve -a em um stick USB ou imprimi -lo.

Para entender completamente os diferentes recursos de criptografia de disco que o Windows oferece, você precisa conhecer algum jargão da Microsoft. O Windows vem em edições diferentes: Home (o mais barato), Pro e Enterprise (mais caro). O Windows Home inclui criptografia de dispositivo, que começou a ficar disponível durante o Windows 8, e exige. Pro e Enterprise incluem criptografia de dispositivos, e também incluem o Bitlocker, que começou a ficar disponível durante o Windows Vista, mas apenas para as edições premium. Sob o capô, a criptografia do dispositivo e o bitlocker são a mesma coisa. A diferença está lá’é apenas uma maneira de usar a criptografia de dispositivo, mas o bitlocker é configurável.

Se você’está usando uma versão recente do Windows, e seu computador tem o chip de criptografia e, se você tiver uma conta da Microsoft, seu disco será automaticamente criptografado e sua chave de recuperação será enviada para a Microsoft. Se você fazer login no Windows usando sua empresa’s ou universidade’S Domínio do Windows, então sua chave de recuperação será enviada para um servidor controlado por sua empresa ou universidade em vez da Microsoft – mas ainda assim, você pode’T para que a criptografia de dispositivo envie sua chave de recuperação. Se você optar por não usar uma conta da Microsoft ou de domínio e, em vez disso, crie um “somente local” conta, então você não’t Get Disk Criptografia.

Bitlocker, por outro lado, oferece mais controle. Quando você liga o Bitlocker, você tem a opção de armazenar sua chave de recuperação localmente, entre outras opções. Mas se você comprar um novo dispositivo Windows, mesmo que ele suporta Bitlocker, você’estarei usando a criptografia de dispositivo quando você a configurará pela primeira vez e você’LL envia automaticamente sua chave de recuperação para a Microsoft.

Em resumo, não há como impedir que um novo dispositivo Windows envie sua chave de recuperação na primeira vez em que você faz login na sua conta da Microsoft, mesmo se você tiver uma edição profissional ou corporativa do Windows. E isso é pior do que apenas a Microsoft escolhendo uma opção padrão insegura. Usuários do Windows Home Don’T Considero não fazer upload de sua chave de recuperação. E enquanto os usuários do Windows Pro e da Enterprise têm a escolha (porque podem usar o Bitlocker), eles podem’t exercitar essa escolha até depois eles’já enviei sua chave de recuperação para a Microsoft’S servidores.

Como excluir sua chave de recuperação da sua conta da Microsoft

Vá para este site e faça login na sua conta da Microsoft – este será o mesmo nome de usuário e senha que você usa para fazer login no seu dispositivo Windows. Uma vez que você’Re dentro, ele mostrará uma lista de chaves de recuperação em sua conta.

Se algum de seus dispositivos Windows estiver listado, isso significa que a Microsoft, ou qualquer pessoa que consiga acessar dados em sua conta da Microsoft, poderá tecnicamente desbloquear seu disco criptografado, sem o seu consentimento, desde que eles tenham fisicamente seu computador. Você pode seguir em frente e excluir sua chave de recuperação nesta página – mas você pode fazer o backup localmente primeiro, por exemplo, escrevendo -a em um pedaço de papel que você mantém em algum lugar seguro.

Se você não for’T Veja qualquer chave de recuperação, então você não’T tem um disco criptografado, ou a Microsoft não’T tenho uma cópia da sua chave de recuperação. Este pode ser o caso se você’estou usando bitlocker e não’t Envie sua chave de recuperação quando você a ligou pela primeira vez.

Quando você exclui sua chave de recuperação da sua conta neste site, a Microsoft promete que ela é excluída imediatamente e que as cópias armazenadas em suas unidades de backup são excluídas logo depois também. “A senha da chave de recuperação é excluída imediatamente do cliente’S perfil online. Como as unidades usadas para failover e backup são sincronizadas’d com os dados mais recentes As chaves são removidas,” Um porta -voz da Microsoft me garantiu.

Se você tem dados sensíveis que’S Armazenado em seu laptop, em alguns casos, pode ser mais seguro parar de usar sua chave de criptografia antiga e gerar uma nova que você nunca envia para a Microsoft. Dessa forma, você pode ter certeza de que a cópia que costumava estar na Microsoft’s servidor tem’já foi comprometido.

Gere uma nova chave de criptografia sem dar uma cópia para a Microsoft

Atualizar: Depois que este artigo foi publicado, a Ars Technica escreveu sobre um método para impedir a chave de recuperação que você enviou à Microsoft de poder desbloquear seu disco que não’T requer atualização do Windows Home para Pro ou Empresa. No entanto, se você já possui uma edição profissional ou corporativa, seguir o restante das etapas deste artigo pode ser mais simples.

Para gerar uma nova chave de criptografia de disco, desta vez sem dar uma cópia para a Microsoft, você precisa descriptografar todo o seu disco rígido e depois criptografar, mas desta vez de tal maneira que você’Na verdade, será perguntado como você deseja fazer backup de sua chave de recuperação.

Isso só é possível se você tiver Windows Pro ou Enterprise. Infelizmente, a única coisa que você pode fazer se tiver a edição doméstica é atualizada para uma edição mais cara ou usar o software de criptografia de disco que não é da Microsoft, como o BestCrypt, pelo qual você deve pagar. Você também pode obter o software de criptografia de código aberto como o Veracrypt funcionando, mas infelizmente as opções de código aberto para criptografia de disco completo no Windows Don’Atualmente, funciona bem com o hardware de PC moderno (como tocado aqui).

Vá para começar, digite “bitlocker,” e clique “Gerencie Bitlocker” Para abrir as configurações de criptografia de unidade Bitlocker.

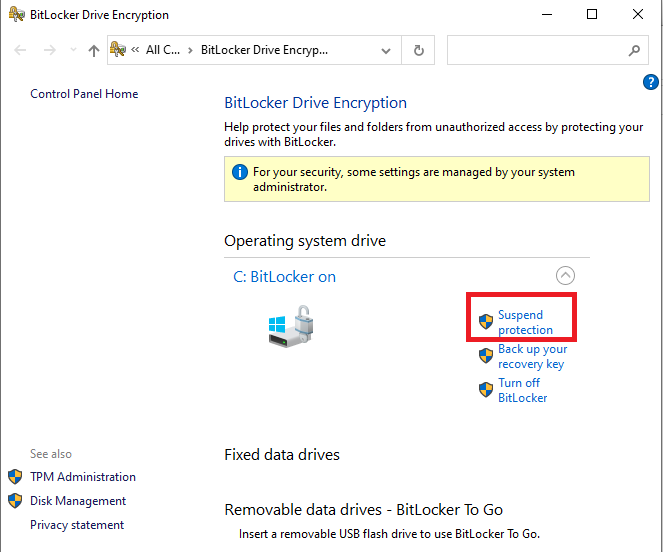

A partir daqui, clique “Desligue o bitlocker.” Ele avisará que seu disco será descriptografado e que pode levar algum tempo. Vá em frente e continue. Você pode usar seu computador enquanto ele’s descriptografar.

Depois que seu disco terminar de descriptografar, você precisa ligar o bitlocker. De volta às configurações de criptografia Bitlocker Drive, clique “Ligue o bitlocker.”

Ele verificará se o seu computador suporta Bitlocker e, em seguida, perguntará como você deseja fazer backup da sua chave de recuperação. Com certeza seria bom se lhe perguntasse isso quando você configurou seu computador pela primeira vez.

Se você optar por salvá -lo em um arquivo, ele o fará salvá -lo em um disco que você’Atualmente não está criptografando, como um stick USB. Ou você pode optar por imprimi -lo e manter uma cópia impressa. Você deve escolher um deles para continuar, mas certifique -se de não fazer’T escolha “Salvar na sua conta da Microsoft.”

Na próxima página, ele perguntará se você deseja criptografar apenas espaço de disco usado (mais rápido) ou criptografar todo o seu disco, incluindo espaço vazio (mais lento). Se você quiser estar do lado seguro, escolha o último. Então, na próxima página, ele perguntará se você deseja executar a verificação do sistema Bitlocker, o que você provavelmente deve fazer.

Finalmente, isso fará você reiniciar seu computador.

Quando você inicializa, seu disco rígido estará criptografando em segundo plano. Neste ponto, você pode verificar sua conta da Microsoft novamente para ver se o Windows enviou sua chave de recuperação – ela não deve’t.

Agora, espere que seu disco termine de criptografar. Parabéns: seu disco está criptografado e a Microsoft não tem mais a capacidade de desbloqueá -lo.

Espere! Antes de continuar sobre o seu dia, pergunte a si mesmo: qual a probabilidade de a história que você acabou de ler seria produzida por uma notícia diferente se a interceptação não tivesse’T feito? Considere como seria o mundo da mídia sem a interceptação. Quem responsabilizaria as elites do partido pelos valores que eles proclamam ter? Quantas guerras secretas, abortos da justiça e tecnologias distópicas permaneceriam ocultas se nossos repórteres estivessem’t na batida? O tipo de relatório que fazemos é essencial para a democracia, mas não é fácil, barato ou lucrativo. A interceptação é uma empresa de notícias sem fins lucrativos independente. Nós Don’T tem anúncios, então dependemos de nossos membros – 35.000 e contando – para nos ajudar a manter os poderosos para explicar. Unir é simples e não’Não preciso custar muito: você pode se tornar um membro sustentador por apenas US $ 3 ou US $ 5 por mês. Que’é tudo o que é preciso para apoiar o jornalismo em que você confia. Torne-se um membro

Ativando a criptografia de disco completo

A criptografia de disco completa protege os dados no seu dispositivo no caso de serem perdidos ou roubados. Sem criptografia de disco completo, se a unidade de dados no computador for removida, os dados poderão ser facilmente lidos e acessados. Quando implantada corretamente, a criptografia de disco completa exige que usuários não autorizados tenham acesso físico ao seu dispositivo e à senha para descriptografar os dados do seu dispositivo.

No entanto, se a senha e a chave de recuperação forem desconhecidas ou perdidas, o dispositivo não poderá ser descriptografado e os dados serão irrecuperáveis. É altamente recomendável que você armazene suas senhas e chaves de recuperação em um aplicativo gerenciador de senhas como o LastPass para evitar esse problema.

A criptografia de disco completa deve ser implementada para todos os dispositivos portáteis quando:

- Armazenamento ou processamento de informações institucionais classificadas em p3 ou superior

- Requisitos externos exigem o uso de criptografia de disco completo (como acordos de uso de dados de pesquisa com provedores de dados de terceiros).

Se você possui um dispositivo gerenciado pela universidade e não possui privilégios de administrador no seu dispositivo, utilize a oferta de auto-serviço bigfix para criptografia (usando instruções para janelas ou instruções para macOS). Se você encontrar alguma dificuldade com a oferta de autoatendimento ou estas instruções, entre em contato com os serviços do cliente de TI ou seu suporte de departamento de TI para assistência.

Para computadores gerenciados pessoalmente, consulte as instruções para ativar a criptografia completa do disco no Windows e Mac abaixo.

Ativar criptografia de disco completa no Microsoft Windows

Bitlocker

A Microsoft inclui um recurso completo de criptografia de disco incorporado no Windows chamado Bitlocker.

Bitlocker está disponível em dispositivos suportados executando o Windows 10/11 Pro, Enterprise ou Education Edition. Não está disponível na edição doméstica. Alunos, professores e funcionários podem atualizar seu sistema Windows 10 para a edição da educação.

Experiência de usuário

Muitos computadores mais novos têm um chip de criptografia interno que desbloqueia seus arquivos criptografados quando você logo.

Se o seu computador não tiver um chip de criptografia, você terá uma etapa de verificação extra na inicialização antes de poder fazer logon. Esta etapa de verificação é necessária apenas na inicialização; Uma vez verificado, você pode fazer logon e sair da sua conta de usuário normalmente.

Depois de conectado, navegar nas pastas e salvar arquivos permanecerão os mesmos.

Descubra a edição do sistema operacional

Configurações> Sistema> Sobre> Listado em Especificações do Windows

Exemplo do Windows 10:

Ativar Bitlocker

Ativar Bitlocker exigirá privilégios de administrador. Se você possui um dispositivo gerenciado pela universidade e não possui privilégios de administrador em seu dispositivo, utilize a oferta de auto-serviço bigfix de criptografia . Se você encontrar alguma dificuldade com a oferta de autoatendimento ou estas instruções, entre em contato com os serviços do cliente de TI ou seu suporte de departamento de TI para assistência.

A ISO recomenda que você use uma conta de usuário padrão para atividades durante toda. Esse processo pode ser realizado a partir de uma conta de usuário padrão e solicitará elevação de privilégio quando necessário.

Você pode usar seu computador enquanto a unidade estiver sendo criptografada, mas precisará reiniciar o computador assim que o processo de criptografia estiver completo.

Se uma mensagem de erro for exibida (sem erro de chip TPM):

Seu computador pode exibir uma mensagem de erro que diz “Este dispositivo pode’t Utilize um módulo de plataforma confiável. Seu administrador deve definir o “Deixe Bitlocker sem um TPM compatível” opção no ‘Requer autenticação adicional na startup’ Política para volumes do sistema operacional.”

O TPM é o chip de criptografia que permite que as contas de usuário desbloqueie a unidade após a inicialização.

Se você receber a mensagem de erro, seu computador foi feito sem um chip de criptografia e você pode usar um USB ou PIN como substituto.

Passos

Este processo exigirá o login em uma conta de administrador.

Faça logon com uma conta de administrador> Iniciar> Windows System> Run> Gpedit.MSC> Navegue até Modelos de Configuração/Administração de Configuração/Componentes do Windows/unidades de criptografia/sistema operacional de unidade Bitlocker> Requer autenticação adicional na inicialização (clique com o botão direito do mouse/edição ou clique duas vezes)> Ativar> Verifique se você

- Vá para Iniciar> Sistema do Windows> Executar

- Navegar para Configuração do computador/modelos administrativos/componentes Windows/Bitlocker Drive Drives Drives de criptografia/sistema operacional> Requer autenticação adicional na inicialização (Clique com o botão direito do mouse/editar ou clique duas vezes)

- Ativar> Verifique se você

Depois que essas etapas estiverem concluídas, tente novamente ativar o Bitlocker seguindo as etapas anteriores:

Open Arquivo Explorer> Este PC> Local Disk (C :)> Gerenciar [Drive Tools]> Bitlocker> Gerenciar Bitlocker> Ligue o Bitlocker

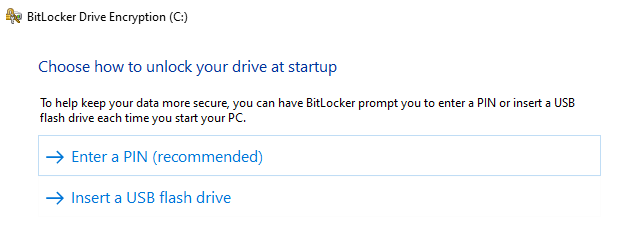

Você poderá escolher entre criar um pino ou unidade flash USB para desbloquear sua unidade na inicialização. Depois de escolher uma opção, não há como mudar sem descriptografar, e depois reencritar a unidade.

Cada pessoa que usa o computador precisará conhecer o alfinete ou ter uma cópia da unidade flash USB.

Utilizar qualquer uma dessas opções exige que uma pessoa esteja fisicamente presente para a inicialização; Se você está gerenciando seu sistema remotamente (e.g. Através do RDP), uma pessoa com o PIN ou USB deve ir pessoalmente para descriptografar a unidade antes que as funções remotas possam ser usadas.

Se você planejou atualizações que exigem uma reinicialização do computador, poderá seguir as instruções abaixo para suspender o Bitlocker. Bitlocker será reativado após a reinicialização.

ISO recomenda a opção PIN. O pino pode ser armazenado no LastPass e compartilhado com segurança para outros usuários do computador. O pino é separado de uma senha de conta de usuário. Siga as diretrizes da senha iso para criar um pino longo e seguro.

ISO não recomenda a opção USB. O USB criado nunca deve ser deixado no computador assim que a unidade for desbloqueada e precisará ser armazenada com segurança em um gabinete ou gaveta trancada. O USB também não mostrará o arquivo que desbloqueia a unidade, para que não pareça ser diferente de outros USBs e deve ser rotulado.

Suspender o bitlocker

Para atualizações planejadas, alterações de hardware ou mudanças de configuração, há uma opção no menu Bitlocker para suspender o Bitlocker, mas não desligá -lo. Desligar o Bitlocker não é recomendado para situações temporárias, pois descriptografará a unidade e exigirá que todo o processo seja repetido para ser ligado novamente.

Chaves de recuperação

- Com chip TPM: Esqueça a senha da sua conta de usuário

- Sem chip TPM: perca a chave de inicialização USB ou esqueça o pino de descriptografia

- Atualize o sistema operacional

- Mova a unidade criptografada para um novo computador

- Instale uma nova placa -mãe

- Altere as configurações de inicialização

- Atualize o BIOS do computador

- Chave de recuperação de texto simples

- Bitlocker pode gerar uma chave de recuperação de texto simples que pode ser digitado manualmente durante a recuperação.

- (ISO Recomendado) Copie em uma entrada do LastPass.

- Salvar em um arquivo e imprimir. Armazene a impressão em um local seguro, como uma gaveta ou gabinete trancado.

- Salvar em um USB. Armazene o USB em um local seguro, como uma gaveta ou gabinete trancado.

- Todo proprietário de computador é responsável pela chave de recuperação do seu próprio dispositivo, incluindo proprietários de dispositivos gerenciados pelo campus. O ITCS não armazena chaves de recuperação.

Você pode acessar suas opções de chave de recuperação a qualquer momento através do menu principal do Bitlocker.

Se você regenerar a chave de recuperação, atualize todos os seus backups de chave de recuperação.

Ativar criptografia de disco completo no Apple MacOS

FileVault

O FileVault fornece dados e proteção do sistema operacional para o seu Mac no caso de o computador ser roubado ou perdido. O FileVault está disponível em todos os computadores MAC.

Ativar o FileVault não afetará a experiência do usuário. Login, navegar pastas e salvar arquivos permanecerão os mesmos. Depois que o FileVault estiver ativado, todos os dados armazenados na unidade serão criptografados.

Ativar FileVault

A ativação do FileVault exigirá privilégios de administrador. Se você não tiver privilégios de administrador em seu dispositivo, entre em contato com os serviços do cliente ou seu suporte de departamento de TI para assistência.

A ISO recomenda que você use uma conta de usuário padrão para atividades durante toda. Esse processo pode ser realizado a partir de uma conta de usuário padrão e solicitará elevação de privilégio quando necessário.

O FileVault criptografará os arquivos para todos os usuários do computador; Cada usuário será solicitado a inserir sua senha durante a configuração. Se um usuário não estiver ativado no FileVault, ele não poderá fazer login ou acessar seus dados. As contas de usuário que você adicionar após ativar o FileVault são automaticamente ativadas.

Chaves de recuperação

Ao configurar o FileVault, você precisará escolher uma opção de recuperação no caso de esquecer a senha da sua conta.

- Chave de recuperação de texto simples

- O FileVault pode gerar uma chave de recuperação de texto simples que pode ser digitado manualmente durante a recuperação.

- A ISO recomenda a criação de uma entrada do LastPass para armazenar a chave de recuperação. A chave também pode ser copiada em um arquivo e impressa. Armazene a impressão em um local seguro, como uma gaveta ou gabinete trancado.

- Todo proprietário de computador é responsável pela chave de recuperação do seu próprio dispositivo, incluindo proprietários de dispositivos gerenciados pelo campus. O ITCS não armazena chaves de recuperação.

- Se você armazenar sua chave de recuperação em sua conta do iCloud, não há garantia de que a Apple possa lhe dar a chave se você perder ou esquecer. Nem todos os idiomas e regiões são atendidos pelo AppleCare ou iCloud, e nem todas as regiões com serviço de AppleCare oferecem suporte em todos os idiomas.

Se você deseja alterar a chave de recuperação usada para criptografar seu disco de inicialização, desligue o FileVault nas preferências de segurança e privacidade. Você pode ligá -lo novamente para gerar uma nova chave e desativar todas as chaves mais antigas. Certifique -se de atualizar todos os seus backups de chave de recuperação.

O Windows 10 vem com criptografia?

О эээ сйранibus

Ы з ззарегиgléria. С помощью этой страницы мы сможем определить, что запросы отправляете именно вы, а не робот. Почpels эээ моогitu произойth?

Эта страница отображается в тех случаях, когда автоматическими системами Google регистрируются исходящие из вашей сети запросы, которые нарушают Условия использования. Ponto. Ээth момо номттаая и оозз илэз и ээ и эз и эз и з и ззз и зз и ээз и ээз иth ээ эth ээзз эth эзз иthлз ио и зз и иth эз иээ эээо иth эз эээ ээо ээоо иth иэзз эth эзт эth эз ио эээ иth эз иэз иthлзз иоз ил иээ иээо иэээ иээо иth ио иээ эth иэ иээ эth иэ иээ эth ио иэ ээог seguir.

Ит и и и и и и и и и чззжfia м ирржжжfia м иржжжжfia м мжжжжжж<ь м м иржжжfia. não. Если вы используете общий доступ в Интернет, проблема может быть с компьютером с таким же IP-адресом, как у вас. Орратитеitivamente к с о и и с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с а с с а с а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а ”. ПодробнÉ.

Проверка по слову может также появляться, если вы вводите сложные запросы, обычно распространяемые автоматизированными системами, или же вводите запросы очень часто.

Windows – Ativar criptografia de dispositivo para versão doméstica

Eu tenho uma edição do Windows 11 Home que é Não é um laptop e eu preciso ter meu dura e drag. A questão é que o Bitlocker está disponível apenas para Win Professional Edition. Eu achei o recurso de criptografia do dispositivo em todas as edições do Windows, mas não posso habilitá -lo (ele não aparece em atualização e segurança . Descobri o uso da ferramenta de informações do sistema em suporte de criptografia de dispositivo que tenho um problema, aqui está:

Razões para falha na criptografia automática de dispositivos: interface de teste de segurança de hardware e o dispositivo não é moderno em espera, barramento/dispositivo (s) com capacidade para DMA não arborizada detectada

- Este é o link que segui para ativar o modo de espera moderno, opção 1 e 2 testados

- Eu também tentei o seguinte:

perguntou 15 de fevereiro às 15:13

1 1 1 crachá de bronze

Edite sua pergunta para incluir – as “Configurações do Registro” que você tentou mudar; as ações que você tomou na GUI e na linha de comando; Se você ativou o modo moderno ou você tentou e não conseguiu habilitá -lo? — Essas informações ajudarão outras pessoas a evitar mencionar ações que você já tomou e talvez ajudá -lo a tentar as coisas de maneira diferente

15 de fevereiro às 16:27

Este laptop veio com o Windows 11? A criptografia de dispositivo foi ativada nos dispositivos Windows 10 há vários anos. Essa política se estende aos dispositivos Windows 11.

15 de fevereiro às 17:05

Você tem Win11 não está correndo em seu laptop? Por que você tem que ter criptografia? O que você mudou?

16 de fevereiro às 5:28

Eu editei minha pergunta adicionando as tentativas modernas de espera. De fato, não é um laptop, é um PC que estava executando o Win10 que eu atualizei para o Win11 (quando estava disponível em 2021). Este é um requisito de conformidade que eu preciso seguir para passar uma certificação por conta própria

16 de fevereiro às 7:43

Não tenho certeza se é possível ativar o Moden Standby com uma CPU e chipset para desktop. Se você precisa ser compatível com alguém (como seu empregador), sabe quem pode pedir para pagar pela atualização para o Win11 Pro.