Como verificar se o Outlook está usando a criptografia TLS

A criptografia de email é importante, mas tecnicamente complexa. O TLS só funciona quando os dois remetentes estão usando sistemas de email configurados para usá -lo. Caso contrário, a criptografia é normalmente descartada, tornando suas mensagens vulneráveis a hackers.

Resumo:

Neste artigo, fornecerei informações sobre como verificar se o Outlook está usando a criptografia TLS. O TLS (Segurança da Camada de Transporte) é um protocolo criptográfico que protege as comunicações por email, criptografando a conexão entre computadores. É essencial garantir que o remetente e o receptor estejam usando sistemas de email configurados para usar o TLS para manter a criptografia e proteger suas mensagens de hackers.

Pontos chave:

1. TLS é um protocolo criptográfico que protege as comunicações por email.

2. Ele criptografa a conexão entre os computadores para proteger as mensagens.

3. O remetente e o receptor precisam usar sistemas de email configurados para TLS.

4. Sem TLS, a criptografia é descartada, tornando suas mensagens vulneráveis a hackers.

5. Exchange Online e Microsoft 365 Use TLS e Secrent Secret (FS) para segurança por e -mail.

6. Tls criptografa a conexão, não a própria mensagem.

7. Para criptografar a mensagem, use tecnologias como a criptografia de mensagem do Microsoft Purview ou S/MIME.

8. O Exchange Online sempre tenta usar o TLS para proteger conexões de email.

9. TLS Versões 1.0 e 1.Eu fui depreciado no Office 365 e no Office 365 GCC.

10. Exchange online criptografa automaticamente as conexões entre servidores de troca online.

Questões:

- O que é TLS?

- Por que o TLS é importante?

- Como o TLS funciona com o Exchange Online e Microsoft 365?

- Qual é a diferença entre a criptografia TLS e a criptografia de mensagem?

- A criptografia TLS pode ser forçada para todas as comunicações por email?

- Como posso verificar se o Outlook está usando a criptografia TLS?

- O que é TLS oportunista?

- É forçado TLS necessário para todas as empresas?

- O TLS forçado pode ser configurado para o Exchange Online no Office 365?

- Qual é o papel dos conectores na configuração do TLS forçado?

- Como o TLS forçado funciona entre Microsoft 365 e parceiros externos e confiáveis?

- Quais versões TLS são suportadas no Office 365 e Office 365 GCC?

- Como o TLS funciona em implantações de servidor de troca híbrido?

- Qual é o processo de configuração de TLs forçados para Exchange Online no Office 365?

- Quais tecnologias alternativas podem ser usadas para criptografia de mensagem no Office 365?

- Quais são os benefícios do TLS nas comunicações por email?

O TLS é um protocolo criptográfico que protege as comunicações por email, criptografando a conexão entre computadores. Ele garante que as mensagens sejam transmitidas com segurança e não possam ser interceptadas por hackers.

O TLS é essencial para manter a privacidade e a segurança das comunicações por email. Sem TLS, as mensagens podem ser vulneráveis à interceptação e acesso não autorizado por hackers.

Exchange Online e Microsoft 365 Use TLS e Secrent Secret (FS) para proteger conexões de email. O TLS criptografa as conexões entre servidores Exchange e outros servidores, garantindo que os dados enviados por essas conexões sejam protegidos.

A criptografia TLS protege a conexão entre servidores, garantindo que os dados transmitidos através da conexão sejam protegidos. A criptografia de mensagem, por outro lado, criptografa o conteúdo da própria mensagem, garantindo que a mensagem só possa ser acessada pelo destinatário pretendido.

Sim, a criptografia TLS pode ser forçada para todas as comunicações por e -mail, configurando os conectores no Office 365. Esses conectores garantem que as mensagens de email sejam enviadas e recebidas por conexões TLS seguras.

Para verificar se o Outlook está usando a criptografia TLS, você pode revisar os cabeçalhos de e -mail de suas mensagens enviadas e recebidas. Procure a indicação “TLS” ou “Segurança da camada de transporte” nos cabeçalhos, o que confirma que a criptografia TLS está sendo usada.

TLS oportunista é a configuração padrão no Exchange online. Isso significa que o Exchange Online sempre tenta criptografar conexões com a versão mais segura do TLS First. Se ambas as partes puderem concordar com uma cifra TLS, a conexão será criptografada.

Para a maioria das empresas, o TLS oportunista é suficiente. No entanto, as empresas com requisitos de conformidade, como organizações médicas, bancárias ou governamentais, podem precisar configurar o TLS forçado para garantir comunicações de email seguras.

Sim, o TLS forçado pode ser configurado para o Exchange Online no Office 365, configurando os conectores. Esses conectores exigem criptografia TLS para todas as comunicações por email e criam canais de comunicação confiáveis.

Os conectores no Office 365 desempenham um papel crucial na configuração do TLS forçado. Eles protegem as mensagens enviadas do acesso não autorizado e garantem que as mensagens sejam entregues com segurança aos provedores de e -mail dos destinatários.

O TLS forçado entre o Microsoft 365 e os parceiros externos e confiáveis exige que a organização parceira se autentique para trocar on -line com um certificado de segurança. Este certificado garante que a comunicação por email seja segura e confiável.

Office 365 e Office 365 GCC depreciaram as versões TLS 1.0 e 1.1. Recomenda-se usar as versões TLS mais atualizadas para segurança aprimorada.

Em implantações híbridas do Exchange Server, os servidores de troca no local se autenticam para o Microsoft 365 usando certificados de segurança para enviar e-mails para os destinatários com caixas de correio somente no Office 365. Certificados de segurança precisam ser gerenciados e armazenados com segurança para essas implantações.

Para configurar o TLS forçado para o Exchange Online no Office 365, vários conectores precisam ser criados. Esses conectores exigem criptografia TLS para comunicações por e -mail de saída e entrada. Ao configurar esses conectores, todos os e -mails enviados e recebidos serão protegidos com TLS forçado.

Tecnologias alternativas para criptografia de mensagem no Office 365 incluem criptografia de mensagem do Microsoft Purview e S/MIME. Essas tecnologias criptografaram o conteúdo das mensagens, fornecendo uma camada extra de segurança para obter informações confidenciais.

Os benefícios do TLS nas comunicações por email incluem segurança aprimorada, proteção contra interceptação e salvaguardar informações confidenciais. Ao usar o TLS, as organizações podem garantir que suas comunicações por email sejam seguras e privadas.

Como verificar se o Outlook está usando a criptografia TLS

A criptografia de email é importante, mas tecnicamente complexa. O TLS só funciona quando os dois remetentes estão usando sistemas de email configurados para usá -lo. Caso contrário, a criptografia é normalmente descartada, tornando suas mensagens vulneráveis a hackers.

Como o Exchange Online usa o TLS para proteger conexões de email

Saiba como o Exchange Online e o Microsoft 365 usam a camada de transporte (TLS) e o sigilo de Forward (FS) para proteger as comunicações por email. Também fornece informações sobre o certificado emitido pela Microsoft for Exchange Online.

Se você não é um cliente E5, use o teste de 90 dias da Microsoft Purview Solutions para explorar como recursos adicionais de retenção podem ajudar sua organização a gerenciar necessidades de segurança de dados e segurança. Comece agora no Microsoft Purview Conformy Portal Trials Hub. Aprenda detalhes sobre a inscrição e os termos de avaliação.

TLS Basics for Microsoft 365 e Exchange Online

Segurança da camada de transporte (TLS) e SSL que vieram antes do TLS, são protocolos criptográficos que garantem comunicação em uma rede usando certificados de segurança para criptografar uma conexão entre computadores. O TLS substitui os soquetes seguros (SSL) e é frequentemente referido como SSL 3.1. O Exchange Online usa o TLS para criptografar as conexões entre servidores Exchange e as conexões entre servidores Exchange e outros servidores, como seus servidores de troca local ou servidores de email de seus destinatários. Depois que a conexão é criptografada, todos os dados enviados através dessa conexão são enviados através do canal criptografado. No entanto, se você encaminhar uma mensagem que foi enviada através de uma conexão criptografada por TLS com uma organização destinatária que não suporta a criptografia TLS, essa mensagem não é necessariamente criptografada. TLS não criptografa a mensagem, apenas a conexão.

Se você deseja criptografar a mensagem, use uma tecnologia de criptografia que criptografa o conteúdo da mensagem. Por exemplo, você pode usar a criptografia de mensagem do Microsoft Purview ou S/MIME. Consulte a criptografia de email no Office 365 e a criptografia de mensagem para obter informações sobre criptografia de mensagem no Office 365.

Use o TLS em situações em que você deseja configurar um canal seguro de correspondência entre a Microsoft e sua organização local ou outra organização, como um parceiro. O Exchange Online sempre tenta usar o TLS primeiro para proteger seu e -mail, mas não pode se a outra parte não oferecer segurança TLS. Continue lendo para descobrir como você pode proteger todos os e-mails para seus servidores locais ou parceiros importantes usando conectores.

Para fornecer a melhor criptografia da categoria aos nossos clientes, a Microsoft fez as versões 1 de segurança da camada de transporte (TLS) 1.0 e 1.1 no escritório 365 e no escritório 365 GCC. No entanto, você pode continuar usando uma conexão SMTP não criptografada sem TLS. Não recomendamos a transmissão de e -mail sem criptografia.

Como o Exchange Online usa o TLS entre os clientes do Exchange Online

Os servidores on -line do Exchange sempre criptografaram conexões com outros servidores online do Exchange em nossos data centers com TLS 1.2. Quando você envia uma mensagem para um destinatário que está dentro de sua organização, o Exchange online envia automaticamente a mensagem sobre uma conexão criptografada usando TLS. O Exchange Online também envia e -mail que você envia a outros clientes por conexões criptografadas usando TLS que são protegidos usando o sigilo avançado.

Como o Microsoft 365 usa o TLS entre o Microsoft 365 e os parceiros externos e confiáveis

Por padrão, o Exchange Online sempre usa TLS oportunista. O TLS oportunista significa que o Exchange Online sempre tenta criptografar conexões com a versão mais segura do TLS primeiro, depois desce a lista de cifras TLS até encontrar uma em que ambas as partes possam concordar. A menos que você tenha configurado o Exchange Online para garantir que as mensagens para esse destinatário devam usar conexões seguras, por padrão, a mensagem será enviada sem criptografia se a organização do destinatário não suportar a criptografia TLS. TLS oportunista é suficiente para a maioria das empresas. No entanto, para empresas que possuem requisitos de conformidade, como organizações médicas, bancárias ou governamentais, você pode configurar o Exchange online para exigir ou forçar, TLS. Para instruções, consulte Configurar o fluxo de email usando conectores no Office 365.

Se você decidir configurar o TLS entre sua organização e uma organização parceira confiável, o Exchange Online pode usar TLS forçado Para criar canais de comunicação confiáveis. O TLS forçado exige que sua organização parceira se autentique para trocar on -line com um certificado de segurança para enviar e -mail. Seu parceiro precisará gerenciar seus próprios certificados. O Exchange Online usa conectores para proteger as mensagens que você envia do acesso não autorizado antes de chegarem ao provedor de e -mail do destinatário. Para obter informações sobre o uso de conectores para configurar o fluxo de email, consulte Configurar o fluxo de email usando conectores no Office 365.

TLS e implantações do servidor de troca híbrido

Se você está gerenciando uma implantação de troca híbrida, seu servidor de troca no local precisa se autenticar para o Microsoft 365 usando um certificado de segurança para enviar e-mails para os destinatários cujas caixas de correio estão apenas no Office 365. Como resultado, você precisa gerenciar seus próprios certificados de segurança para seus servidores de Exchange no local. Você também deve armazenar e manter com segurança esses certificados de servidor. Para obter mais informações sobre o gerenciamento de certificados em implantações híbridas, consulte os requisitos de certificado para implantações híbridas.

Como configurar o TLS forçado para o Exchange Online no Office 365

Para os clientes do Exchange Online, para que o TLS forçado trabalhe para proteger todos os seus e -mails enviados e recebidos, você precisa configurar mais de um conector que requer TLS. Você precisará de um conector para mensagens enviadas para caixas de correio do usuário e outro conector para mensagens enviadas de caixas de correio do usuário. Crie esses conectores no Centro de Administração do Exchange no Office 365. Para instruções, consulte Configurar o fluxo de email usando conectores no Office 365.

Informações de certificado TLS para Exchange online

As informações de certificado usadas pelo Exchange Online são descritas na tabela a seguir. Se o seu parceiro de negócios estiver configurando o TLS forçado em seu servidor de e -mail, você precisará fornecer essas informações a eles. Por razões de segurança, nossos certificados mudam de tempos em tempos. O certificado atual é válido a partir de 24 de setembro de 2020.

Informações atuais sobre certificado válido a partir de 24 de setembro de 2020

| Atributo | Valor |

|---|---|

| Emissor de raiz da autoridade de certificado | Digicert CA – 1 |

| Nome válido | correspondência.proteção.panorama.com |

| Organização | Corporação Microsoft |

| Unidade de Organização | www.Digicert.com |

| Força -chave do certificado | 2048 |

Como verificar se o Outlook está usando a criptografia TLS

O design da Microsoft não é tão simples quanto o Google e é diferente dependendo de qual versão você está usando.

Ryan Ozawa 7 de março de 2022

Evite violações HIPAA para e -mail compatível com HIPAA

O email é um alvo popular para hackers, porque toda conta de email é um endpoint potencialmente vulnerável que pode ser comprometido. Ataques como ransomware são cada vez mais comuns. O email pode ser interceptado, criando uma potencial violação da HIPAA para entidades cobertas.

O email pode ser protegido por criptografia, mais comumente usando um padrão da indústria chamado TLS da camada de transporte (TLS).

Nós’Cobriu maneiras diferentes de verificar sua configuração de e -mail para obter suporte ao TLS, incluindo a verificação da criptografia TLS no Google’s Serviços de email. Mas sobre o Outlook?

O Outlook suporta TLS e é meu e -mail HIPAA criptografado?

O Microsoft Office Suite e seu colega on -line Microsoft 365, são a coleção mais popular de ferramentas de software para empresas (embora o Google’A oferta S está provando ser um concorrente feroz no espaço da nuvem).

Microsoft’S APLICAÇÃO DE EMAIL, O Outlook, suporta TLS e, em março, a Microsoft começou a exigir que a versão 1 do TLS.2, e o apoio do TLS 1.0 e 1.1. (Paubox suporta ambos os TLs 1.2 e 1.3, por diretrizes da NSA).

No entanto, mesmo que isso signifique que o email enviado e recebido via Outlook pode ser criptografado, não’t e -mail médio é criptografado. Se um destinatário estiver usando um provedor de serviços de email que não suporta TLS, a criptografia é removida e a mensagem é entregue em texto simples – tornando -o fácil para festas maliciosas interceptar.

Como você verifica a criptografia TLS no Outlook e como manter o e -mail HIPAA seguro?

Como no Google’S Serviço do Gmail, você pode ver se uma mensagem do Outlook foi criptografada revisando o cabeçalho do e -mail. Microsoft’O design s não é tão simples quanto o Google’s, e é diferente dependendo de qual versão você’RE Usando: O aplicativo do Outlook instalado localmente ou a interface Microsoft 365 baseada na Web.

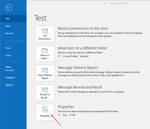

No Outlook, você precisa abrir a mensagem em uma nova janela. Clique duas vezes na mensagem na lista de entrada e depois abra o “Arquivo” menu e selecione “Propriedades.”

No Microsoft 365, você clica nos três pontos no canto superior direito da janela da mensagem:

Nos dois casos, você receberá o cabeçalho da mensagem de e -mail bruto. Inclui muitas informações e pode ser assustador. Para facilitar a revisão, você pode copiá -lo em um novo arquivo de notas ou texto, onde você pode usar um “Encontrar” ferramenta para pesquisar nele.

Você deveria ver “TLS” ou um identificador de versão TLS no cabeçalho. Pode dizer “TLS1.2” ou “TLS1.3.” Se você vir isso, o TLS foi usado para proteger esta mensagem.

Obviamente, esse processo pode ser mais simples.

Outras maneiras de verificar o suporte ao TLS

O site checktls é uma ferramenta popular e gratuita que você pode usar para verificar sua empresa’S Suporte para TLS. Dirigido pela SecureMail, LLC, o site também apresenta vários serviços de segurança como emailSentry, um plug -in do Outlook que torna as informações de segurança de email mais acessíveis.

Se você’Re um administrador do sistema, você também pode usar os controles de fluxo de email para exigir o uso da criptografia TLS ao trocar email com outras organizações específicas. Este não é um processo simples, no entanto, e uma configuração incorreta pode causar problemas de entrega de email.

O meu e -mail é compatível com HIPAA e criptografado por TLS?

A criptografia de email é importante, mas tecnicamente complexa. O TLS só funciona quando os dois remetentes estão usando sistemas de email configurados para usá -lo. Caso contrário, a criptografia é normalmente descartada, tornando suas mensagens vulneráveis a hackers.

Felizmente, Paubox patenteou um método para manter a privacidade e a segurança, mesmo que o receptor não esteja usando TLS: a mensagem não é entregue em texto simples e, em vez disso, é disponibilizado por meio de um link HTTPS seguro.

Quando você usa o pacote de email paubox para e-mail compatível com a HIPAA, você tem uma solução perfeita e de várias camadas para e-mails seguros, usando os mais recentes padrões de segurança do setor.