Quão seguro é um Mac e os Macs são realmente mais seguros do que o Windows

Resumo

Neste artigo, exploraremos os recursos de segurança dos computadores Mac e determinaremos se eles são realmente mais seguros do que o Windows. Discutiremos várias ferramentas de segurança do MacOS embutidas, como TCC, arquivo de quarentena, gatekeeper, xprotect, ferramenta de remoção de malware (MRT) e remediador XProtect (XPR). Vamos nos aprofundar na funcionalidade de cada ferramenta e avaliar sua eficácia para garantir a segurança dos usuários de Mac.

Pontos chave:

1. Os Macs podem obter vírus: Ao contrário da crença popular, os Macs não são imunes a vírus, malware e ransomware. A noção de que “Macs não recebem vírus” é um equívoco perpetuado pelas campanhas publicitárias da Apple.

2. Ferramentas de segurança embutidas: A Apple desenvolveu várias ferramentas de segurança para proteger os usuários de Mac. Essas ferramentas incluem TCC, Arquivo Quarentena, Gatekeeper, XProtect, MRT e XPR.

3. TCC: Transparência, consentimento e controle (TCC) é uma coleção de bancos de dados em macos que alerta os usuários quando os aplicativos tentam acessar serviços específicos pela primeira vez. Os usuários podem aceitar ou negar o uso desses serviços pelo aplicativo.

4. Arquivo Quarentena: Varreduras de quarentena de arquivo baixadas arquivos e verifica -os em uma lista de software malicioso conhecido. Ele alerta os usuários se um arquivo potencialmente prejudicial for detectado.

5. Gatekeeper: Gatekeeper verifica as assinaturas digitais dos aplicativos para garantir que sejam de desenvolvedores confiáveis. Ele também verifica se um aplicativo foi notado para garantir que atenda aos padrões de segurança da Apple.

6. XProtect: O XProtect é o software antivírus interno da Apple que verifica arquivos e aplicativos para malware conhecido e os impedem de executar.

7. Ferramenta de remoção de malware (MRT): O MRT é um utilitário que atualiza periodicamente a lista de malware conhecido e remove qualquer malware detectado do sistema.

8. XProtect Remediador (XPR): O XPR é uma ferramenta que ajuda a remediar sistemas infectados com malware conhecido, fornecendo orientações detalhadas sobre como remover o software malicioso.

9. Eficácia das ferramentas de segurança: Embora essas ferramentas de segurança embutidas forneçam uma camada de proteção, elas não são infalíveis. Os usuários de Mac ainda devem exercer cautela e complementar suas medidas de segurança com software antivírus adicionais e hábitos de navegação seguros.

10. Empoderamento do usuário: As ferramentas de segurança da Apple visam dar aos usuários mais controle sobre seu software e protegê -los do acesso não autorizado aos recursos do sistema.

Questões:

1. São Macs imunes a vírus?

Resposta: Não, os Macs não são imunes a vírus. Embora possam ser menos direcionados em comparação com o Windows, ainda existem vírus, malware e ransomware que podem infectar computadores Mac.

2. O que é TCC e o que ele faz?

Resposta: TCC significa transparência, consentimento e controle. É uma coleção de bancos de dados no macOS que alerta os usuários quando os aplicativos tentam acessar serviços específicos pela primeira vez. Os usuários podem optar por aceitar ou negar o acesso do aplicativo a esses serviços.

3. Como o gatekeeper garante a segurança das aplicações?

Resposta: Gatekeeper verifica as assinaturas digitais dos aplicativos para garantir que sejam de desenvolvedores confiáveis. Ele também verifica se um aplicativo foi notado, indicando que atende aos padrões de segurança da Apple.

4. O que é XProtect e como funciona?

Resposta: XProtect é o software antivírus interno da Apple. Ele digitaliza arquivos e aplicativos em busca de malware conhecido e os impedem de correr para proteger o sistema.

5. Qual é a ferramenta de remoção de malware (MRT) no Mac?

Resposta: MRT é um utilitário que atualiza a lista de malware conhecido e remove quaisquer ameaças detectadas do sistema. Ajuda a manter o computador Mac protegido de malware conhecido.

6. Como o XProtect Remediator (XPR) ajuda na remoção de malware?

Resposta: XPR fornece orientações detalhadas sobre como remover malware conhecido de sistemas infectados. Ajuda os usuários efetivamente remediar seus computadores Mac e garantir que o malware seja completamente removido.

7. Os usuários de Mac se dependem apenas das ferramentas de segurança internas?

Resposta: Enquanto as ferramentas de segurança embutidas oferecem um certo nível de proteção, é recomendável que os usuários de Mac usem software antivírus adicionais e pratique hábitos de navegação segura para aprimorar sua segurança.

8. Como os usuários de Mac podem ficar a salvo de vírus e malware?

Resposta: Os usuários de Mac podem permanecer seguros atualizando regularmente seu software, usando senhas fortes e exclusivas, evitando sites e downloads suspeitos e instalando software antivírus respeitável.

9. Existem vulnerabilidades nas ferramentas de segurança embutidas?

Resposta: Como qualquer software, as ferramentas de segurança embutidas nos Macs podem ter vulnerabilidades. É importante que os usuários mantenham seus sistemas atualizados para mitigar o risco de exploração.

10. Macs podem ser infectados com ransomware?

Resposta: Sim, os Macs podem ser infectados com ransomware. Os ataques de ransomware aos Macs foram observados nos últimos anos, destacando a necessidade de os usuários permanecerem vigilantes e tomar as precauções necessárias.

11. O que acontece se um usuário negar acesso a um serviço no TCC?

Resposta: Se um usuário negar acesso a um serviço no TCC, o aplicativo não poderá usar esse serviço específico. Os usuários têm controle sobre conceder ou negar acesso a vários componentes de seu sistema.

12. São as ferramentas de segurança embutidas o suficiente para proteger contra ameaças avançadas?

Resposta: Enquanto as ferramentas de segurança embutidas fornecem proteção básica, elas podem não ser suficientes contra ameaças avançadas. É aconselhável que os usuários investem em soluções abrangentes de segurança cibernética para proteção robusta.

13. Pode gatekeeper impedir a instalação de aplicações potencialmente maliciosas?

Resposta: A função principal do Gatekeeper é verificar as assinaturas digitais dos aplicativos e garantir que eles venham de desenvolvedores confiáveis. Pode ajudar a evitar a instalação de aplicações potencialmente maliciosas que não possuem assinaturas válidas.

14. Com que frequência o XProtect atualiza suas definições de malware?

Resposta: XProtect recebe atualizações regulares da Apple para manter suas definições de malware atualizadas. A frequência dessas atualizações pode variar, mas a Apple se esforça para fornecer proteção oportuna contra ameaças conhecidas.

15. Quais são algumas medidas de segurança adicionais que os usuários de Mac podem tomar?

Resposta: Além de usar as ferramentas de segurança internas, os usuários de Mac podem ativar um firewall, criar uma conta não administrador para uso diário, ativar a criptografia FileVault e fazer backup regularmente de seus dados para dispositivos de armazenamento externos ou serviços em nuvem.

Quão seguro é um Mac e os Macs são realmente mais seguros do que o Windows

Você pode usar o SPCTL diretamente da linha de comando para verificar se um aplicativo é assinado e reconhecido, que é principalmente gatekeeper’funcionalidade s.

Ferramentas de segurança do MacOS embutidas

Nota do autor: Este blog é baseado em uma palestra que apresentei na JNUC 2022 em San Diego, Califórnia, em 28 de setembro de 2022. Foi atualizado com as informações mais recentes. A gravação do vídeo foi disponibilizada online.

Prólogo

Havia uma campanha de publicidade popular que foi executada entre 2006 e 2009. Ele apresentava um PC, representado por um John Hodgman, muitas vezes cheirando. O PC em frente era Mac – um quadril, Justin Long. Esse conjunto de anúncios foi da Apple, e os anúncios normalmente estavam perpetrando a ideia de que “os macs não recebem vírus.”

Esta campanha foi incrivelmente popular, mas infelizmente semeou sementes de crença na comunidade do usuário da maçã de que seus Macs não poderiam e não receberão vírus. Essa ideia permeou a década e agora em 2023, para muitos, isso ainda soa verdadeiro. No entanto, na última década, esse mito foi desmascarado centenas, senão milhares de vezes, com CVEs, 0 dias, malware, adware e até ransomware direcionando o ecossistema MacOS.

Curiosamente, discutiremos algumas ferramentas que a Apple lançou na época em que esses anúncios foram executados, mostrando -nos que, enquanto a Apple estava dobrando em suas mensagens de imunidade ao vírus, eles estavam lançando ferramentas ao mesmo tempo para tentar proteger os usuários.

Eu gosto de pensar nas ferramentas de segurança da Apple como um urso polar em uma tempestade de neve – embora você não possa ver, eles ainda estão lá. Existem muitas ferramentas diferentes que são enviadas com um novo computador Mac. Discutiremos algumas dessas ferramentas, o que elas fazem, como elas operam e se essas ferramentas são segurança suficientes para os usuários finais.

A lista de ferramentas que discutiremos são as seguintes:

- TCC

- Arquivo Quarentena

- Portão

- XProtect

- Ferramenta de remoção de malware (MRT)

- XProtect Remedator (XPR)

TCC

O TCC, que significa transparência, consentimento e controle é uma coleção de bancos de dados que vive no sistema MacOS.

Ele apresentará ao usuário um alerta quando um aplicativo tentar usar serviços específicos pela primeira vez.

Por exemplo, nesta captura de tela, o usuário tenta ativar a câmera e o microfone. O CoreServicesuiagent lança um alerta ao usuário, levando o usuário a ‘aceitar’ ou ‘negar’ o aplicativo’s Uso do referido serviço.

Dentro das preferências do sistema> Privacidade e segurança, podemos realmente ver quais aplicativos (clientes) solicitaram serviços específicos. No exemplo abaixo, vemos quatro aplicativos diferentes que solicitaram acesso completo ao disco. Isso não se limita ao acesso ao disco completo (FDA), mas também pode abranger a câmera, microfone, pastas de usuário, serviços de localização, calendário, contatos, etc.

Sob o capô, o TCC é um banco de dados sqlite. Há um no diretório raiz e, além disso, um por usuário na máquina. Na verdade, podemos abrir esses bancos de dados, então vamos abrir o diretório ROOT TCC e ver algumas entradas.

Nesse banco de dados, vamos pegar a tabela de acesso e olhar para alguns itens.

Isso nos fornece muitas informações, para que possamos colocar algumas restrições em nossa declaração para pegar apenas as informações de que eu’m Atualmente considerando como relevante.

Uma amostra do que podemos recuperar é

com.HuntressLabs.Agente | 6 | 0 | KTCCServicesystemPolicyallfiles

Esses campos mapeiam para alguns significados diferentes.

O primeiro campo é o cliente que está fazendo a solicitação. Nesse caso, um agente falso da caçadora está solicitando permissões.

A segunda coluna, chamada auth_reason, é como foi solicitada. No nosso caso, foi empurrado para baixo com uma política de PPPC MDM.

Terceiro, é a resposta que o usuário forneceu (ou o que a política especificou) – eles aprovaram ou negaram a solicitação.

Por fim, é o que o serviço foi solicitado. Vemos em nosso exemplo que este é o KTCCServicesystemPolicyallfiles . Em termos da Apple, isso está solicitando acesso completo ao disco.

A idéia da Apple por trás do TCC é dar mais poder ao usuário sobre seus softwares e aplicativos. Isso ajuda a impedir que o software exagere e acessem peças do sistema que o usuário não deu explicitamente permissão.

No baú da ferramenta da Apple, o TCC é um pouco único em comparação com algumas das outras ferramentas e como elas operam, então vamos’s cavar nas porcas e parafusos da segurança do macOS.

Verifique, bloco, remediar

O sistema operacional da Apple opera em três etapas para proteger fundamentalmente seus usuários. Este é o ‘cheque, bloco, remediar’. Nós passaremos por cada um deles e mapearemos para a ferramenta que a Apple usa para aplicar essa funcionalidade.

Começaremos no topo com o gatekeeper, mas , Antes de fazê -lo, teríamos a remiss para não discutir uma etapa preventiva fundamental do gatekeeper, chamado File Quarenten.

Arquivo Quarentena

A quarentena de arquivo foi projetada para informá -lo quando um aplicativo baixado da Internet foi executado pela primeira vez. Isso foi introduzido de volta no OS X 10.5 Tiger, e em sua fundação, está tentando não permitir que um aplicativo que foi baixado da Internet seja aberto sem as permissões explícitas do usuário. Gatekeeper está construído sobre isso.

Depois que um aplicativo é baixado e o abrimos, obtemos o prompt de – novamente – o CoreServicesuiagent para nos perguntar se queremos abrir este aplicativo da Internet. Depois de clicar em ‘abrir’, uma bandeira nos metadados de quarentena está definida. Podemos olhar para essas bandeiras nos metadados do atributo estendido.

Se executarmos o XATTR da nossa linha de comando, ele listará os atributos estendidos. O que nos importamos atualmente é o COM.maçã.atributo de quarentena. Podemos então imprimir o conteúdo desse atributo.

Ele imprimirá uma curta linha de conteúdo.

0083; 61730334; Safári; 7512FB1C-56E8-458B-88B3-DC9816210A8D

A primeira coluna é a bandeira. Se esse número for algo como 0083 ou 0081, isso informa o gatekeeper que o aplicativo em questão precisa ser verificado antes de abri -lo. Este número é atualizado dependendo da ação do usuário após a abertura inicial.

A segunda coluna é um carimbo de data e hora hexadecimal. Em um banco de dados, isso se mapeia para algo chamado Mac absoluto tempo . 61730334

A terceira coluna representa o navegador do qual nosso aplicativo foi baixado. Baixamos o instalador do Chrome do Safari .

Por fim, é um uuid associado ao aplicativo. Isso é usado principalmente no banco de dados em que é armazenado como um identificador.

Depois que o gatekeeper verificar essas informações, o primeiro sinalizador é atualizado para algo como 01C2 ou 01C3 .

Todas essas informações são armazenadas no banco de dados LSQUENTINE em ~/biblioteca/preferências/com.maçã.Lançamento de serviços.QuarentedineEventsv2 . A partir daqui, podemos analisar os eventos neste banco de dados.

Agora podemos ver o UUID da informação original de quarentena, bem como de onde o aplicativo foi baixado, o registro de data e hora e mais.

Então, como o gatekeeper funciona ao lado da quarentena de arquivo?

Portão

Para um pouco de fundo, o gatekeeper é realmente apenas um front -end para o binário spctl no macOS.

Você pode usar o SPCTL diretamente da linha de comando para verificar se um aplicativo é assinado e reconhecido, que é principalmente gatekeeper’funcionalidade s.

Isso informa que o aplicativo Maliciousp não é assinado e não poderá abrir pelo gatekeeper, enquanto o seguinte aplicativo seria.

A maneira como o gatekeeper difere da quarentena de arquivo é que ele se aplica a algo sendo executado , não necessariamente algo aberto apenas da internet. Por exemplo, se você baixasse um GIF ou imagem e o abrirá no aplicativo de visualização nativo da Apple, ele não seria verificado. Além disso, o Gatekeeper acida apenas com itens sendo clicados duas vezes. Se eu fosse fazer um script de bash e anexar o .Tipo de arquivo de comando para ele, ele se torna um script clicável. O clique .O script de comando seria verificado pelo gatekeeper, mas um simples .script sh que é executado a partir da linha de comando não seria.

Se um aplicativo estiver bloqueado, você receberá um pop -up informando que não pode ser aberto, pois é de um ‘desenvolvedor não identificado’.

Gatekeeper primeiro verificará se o aplicativo está assinado. Então verificará se esse assinante é legítimo ou não.

Primeiro, ele verifica o banco de dados do gatekeeper para ver se o ID da equipe/desenvolvedor é um ID de bad-bad conhecido. Isso está localizado em/biblioteca/maçã/sistema/biblioteca/coreRervices/xprotect.pacote/conteúdo/resornes/gk.dB . É outro banco de dados SQLite que podemos consultar.

Estamos verificando se esse ID da equipe está localizado nesta lista de 132 itens.

O gk.O dB é usado para a lista de bloqueios, no entanto, também existem bancos de dados adicionais no diretório /var /dB e, mais especificamente, dentro do gkopaque.Pacote e GKE.pacote que são usados para a lista de permissão .

Gatekeeper posteriormente verifica o status de notarização, que é um processo que os desenvolvedores tomam ao desenvolver software. É uma etapa adicional que a Apple usa para verificar o software quanto. O Gatekeeper também realiza verificações adicionais, como a verificação de que os aplicativos reconhecidos não foram modificados por um processo não autorizado, mesmo após a primeira vez que é clicado duas vezes.

O outro trabalho do gatekeeper é verificar se o arquivo tem o conjunto de bits de quarentena. Se ele contiver essa bandeira 0083, por exemplo, o gatekeeper ainda precisa verificar. Depois que o usuário aprovar a abertura do aplicativo baixado, o Gatekeeper executará suas outras verificações.

Um aspecto do gatekeeper foi rotineiramente (AB) usado por atores de ameaças. Gatekeeper, em um design proposital da Apple, pode ser substituído. Isso pode ser feito simplesmente clicando com o botão direito do mouse no aplicativo e clicando em abrir. Isso permite que um usuário substitua o gatekeeper. A razão por trás disso é que os usuários possam instalar aplicativos, mesmo que não sejam assinados. Pessoalmente, tenho alguns aplicativos não assinados que eu conheço são seguros e, sem essa capacidade de substituição, eu não seria capaz de abri -lo. Malware como Shlayer usa essa capacidade de contornar os mecanismos de segurança da Apple e os usuários de engenheiros sociais para abrir seus aplicativos.

XProtect

Girando no ‘bloco’, o XProtect atua como um pseudo-AV no macOS.

Na sua essência, é uma lista estática de regras YARA que foi lançada em 30 de novembro de 2017. Yara foi projetado para capturar, neste caso – malware, olhando para os bytes ou strings dentro de um arquivo, em oposição ao hash de um arquivo para o ID do desenvolvedor. Isso permite que a Apple lançar uma rede mais ampla e potencialmente descobrir amostras de malware que ainda não foram vistas na natureza. Esse XProtect.Yara O arquivo contém uma lista bastante exaustiva de regras.

Juntamente com este arquivo yara, há uma coleção de listas de propriedades (Plist).

O primeiro que discutiremos é o LegacyEntitlementLlowlist.Plist . Não podemos dizer com 100% de certeza para que serve isso, mas, com base no nome, faz um sentido relativo especular que é uma lista de aplicativos que precisam de algum tipo de direito herdado para executar.

O próximo arquivo é chamado XProtect.Meta.Plist . Isso bloqueia coisas como plugins maliciosos e/ou extensões maliciosas de safari. Cada entrada lê um ID de desenvolvedor e ID do pacote que está procurando bloquear. Ele também procurará certos softwares desatualizados como Flash ou Java.

O arquivo final do total é um XProtect.Plist . Este arquivo possui entradas chamadas Descrição, Lançamentos e Matches.

O Descrição é bastante direto – o nome de malware. Lançamento de serviços é o que o tipo URI deve acionar. Isso pode ser algo como com.maçã.Aplicativo-Bundle, com.Microsoft.palavra.doc, ou com.maçã.Package do instalador. Por último, Partidas é uma variedade de objetos de dicionário que informa o XProtect como detectá -lo, via NSurltypeIDENDIERKE.

Então, se o XProtect pegar alguma coisa, como o usuário pode saber? Bem, ele realmente jogará um pop -up para o usuário afirmando que ele encontrou algo e que o usuário precisa movê -lo para o lixo. Se o usuário optar por fazer isso, um arquivo de diagnóstico será gravado no disco. Isso está localizado em ~/biblioteca/logs/diagnóstico e xprotect_xxx-mac.diag .

Agora temos um registro que o XProtect pegou e bloqueou alguma coisa, mas. que tal remediação?

Mrt

A Ferramenta de Remoção de Malware (MRT) é um scanner de sistema que procura caminhos de arquivo específicos. Se detectar qualquer objeto nesse caminho, removerá esse objeto. Ao contrário de algumas das outras ferramentas sobre as quais conversamos, o MRT é apresentado como um aplicativo básico, em um pacote de aplicativos. Dentro da estrutura do arquivo, há alguns binários diferentes – um chamado MRT e um chamado MRT -Helper .

O MRT é executado sem qualquer interação do usuário e pode realizar tarefas de remediação nos bastidores, mas, curiosamente, pode ser executado diretamente da linha de comando.

Portanto, se tivermos malware em um dos caminhos, o MRT deve remediá -lo quando o executarmos da linha de comando.

De acordo com Nixhacker, se derrubarmos o executável do MRT em um desmontador, podemos ver alguns dos diferentes caminhos que ele procura. Por exemplo, o OSX.ATG2.Um malware procura quatro caminhos diferentes.

Se simplesmente criarmos arquivos vazios em cada um desses locais, podemos ver se o MRT realmente o remedi.

Agora, embora os arquivos estejam vazios e na verdade não contenham malware, simplesmente sua existência nesses caminhos de arquivos deve desencadear o MRT. Vamos correr e descobrir.

No entanto , Parece que o MRT está se aposentando do macOS.

XProtect Remediador

No lançamento do MacOS 12.3, a Apple também lançou uma nova ferramenta para o MacOS chamado XProtect Remedator (XPR). O remediador XProtect lembra o MRT no sentido de que é um pacote de aplicativos, mas em vez de apenas dois binários, existem quatorze. Essas, na maioria das vezes, detectam famílias específicas de malware, enquanto qualquer coisa que não caia em um deles é abrangida pelo XProtect binário. Há também um XProtectremeDiatorMrtv3 binário, que é quase o mesmo tamanho que o binário MRT dentro do MRT.aplicativo . Isso faz parecer que isso acabará substituindo o MRT.aplicativo.

Você pode obter visibilidade no XPR, aproveitando os logs unificados. que fazem parte da segurança do terminal da Apple.

Algumas entradas de amostra podem ser vistas aqui.

Parte do que torna substancialmente diferente o que torna o MRT e o XProtect Remedators, é onde o MRT digitaliza na reinicialização e login, o XProtect Remedator Scans em uma cadência regular, com uma varredura para o XCSset (OSX.Dubrobber) malware executando com mais frequência – a cada hora ou duas.

Epílogo

Uma pergunta comum que é feita em conjunto com falar sobre essas ferramentas é – eu preciso de uma solução de segurança adicional ou são essas ferramentas o suficiente ?

É uma pergunta que eu acho que depende da sua postura de segurança. Para um usuário final que usa seu Mac para uso pessoal, alavancar as ferramentas existentes/pré-instaladas da Apple é provavelmente suficiente. Se você começar a usar Macs em seus negócios, seja em SMB ou em empresas maiores, ter cobertura de segurança adicional será mais benéfica, pois você tem mais usuários que acessarão sites diferentes, ferramentas de desenvolvedor, etc.

Quão seguro é um Mac e os Macs são realmente mais seguros do que o Windows?

Os Macs são mais seguros que os PCs, mas quão mais seguros são Macs, e o que você deve fazer para se proteger? Nós corremos de todas as maneiras pelas quais a Apple o mantém seguro.

Editor, MacWorld, 12 de janeiro de 2023 9:42 PST

Enquanto ele’é verdade que os Macs têm menos probabilidade de serem atacados com base em que há menos Macs do que PCs – em que malware de fatos nos Macs está diminuindo – os usuários de MAC podem ser um alvo muito lucrativo e, portanto, considerado o esforço. Como resultado, os Macs podem ser direcionados por malware e vírus.

Na verdade, até maçã’O chefe de software Craig Federighi disse (no julgamento entre Apple e Epic) que: “Hoje, temos um nível de malware no Mac que não’T acho aceitável.” Embora o motivo dele fosse ressaltar que há um benefício para forçar os usuários de iPhone e iPad a instalar apenas aplicativos através da loja de aplicativos iOS, o ponto é que até a equipe da Apple admitem que existem vírus Mac. (Aqui’s o que fazer se você acha que seu Mac tem um vírus.)

Macs geralmente são mais seguros do que os PCs. Isso ocorre em parte porque o sistema operacional Mac é baseado em Unix e, portanto, mais difícil de explorar, é’S também porque a Apple tem um controle tão rígido sobre o hardware e o software, e os Macs são mais seguros devido às várias proteções e medidas de segurança incorporadas ao MAC e ao sistema operacional Mac que torna os Macs mais difíceis de explorar.

Mas isso não’t significa que você deve acreditar no seu Mac impenetrável. Os Macs foram alvo de hackers e vírus e, ao longo dos anos, a Apple teve que levar a sério as medidas incluídas no macOS para manter seus usuários seguros.

Neste artigo, percorreremos as várias maneiras pelas quais a Apple mantém seu Mac seguro e as coisas que você pode fazer para ficar seguro. Para obter mais conselhos sobre como manter seu Mac seguro, leia nossas dicas de segurança Mac.

Outra coisa a observar é que os chips da série M que a Apple começaram a usar em novembro de 2020 são considerados mais seguros do que os processadores Intel. No entanto, malware conhecido como pardal de prata foi encontrado no M1 Mac logo após o lançamento.

Como a Apple protege seu mac

Existem várias maneiras pelas quais a Apple protege seu Mac de malware e vírus, como você verá se você leu. É claro que há outras coisas que você pode fazer para complementar essas medidas, como executar um software antivírus ou usar uma VPN para criptografar seu tráfego. Temos conselhos separados sobre o melhor antivírus para Mac e melhor VPN. Há também um elemento de ser cauteloso e não abrir e -mails misteriosos ou clicar em links questionáveis - você pode ter certeza de que não iria’não fiz isso, mas você poderia ter tanta certeza de que seus pais não’t…

Felizmente, existem proteções assadas em um Mac, o que deve significar que mesmo as pessoas menos experientes em tecnologia são protegidas. Nós’ll descrevê -los abaixo.

Apple Antivirus

No lado do software, o MacOS inclui seu próprio software antivírus incorporado. O XProtect detecta e bloqueia qualquer malware conhecido. A Apple monitora para novas infecções por malware e atualiza o XProtect regularmente. O XProtect verificará o malware quando um aplicativo for lançado pela primeira vez e se tiver sido alterado. Se o XProtect detectar malware, ele bloqueará o software e o removerá.

Além da proteção oferecida pelo XProtect, é o gatekeeper. Gatekeeper é um recurso do macOS projetado para impedir que os usuários instalem malware em primeiro lugar. Gatekeeper verifica se qualquer aplicativo que você baixe da Internet foi verificado pela Apple e verificado para código malicioso. Se o aplicativo for considerado um gatekeeper de risco o impedirá de instalá -lo. Para obter mais conselhos sobre o download e a instalação de aplicativos Leia: Como instalar aplicativos no Mac

Gatekeeper não é’T infalível, foi ignorado no passado, e XProtect isn’T Sempre atualizado, então o malware passou. Mas ambos oferecem um nível de proteção que deve lhe dar tranquilidade.

Se você deseja uma camada extra de proteção, nossa principal recomendação em nosso melhor antivírus para Mac Round Up Is Intego Mac Internet Security.

Atualizações de software e segurança

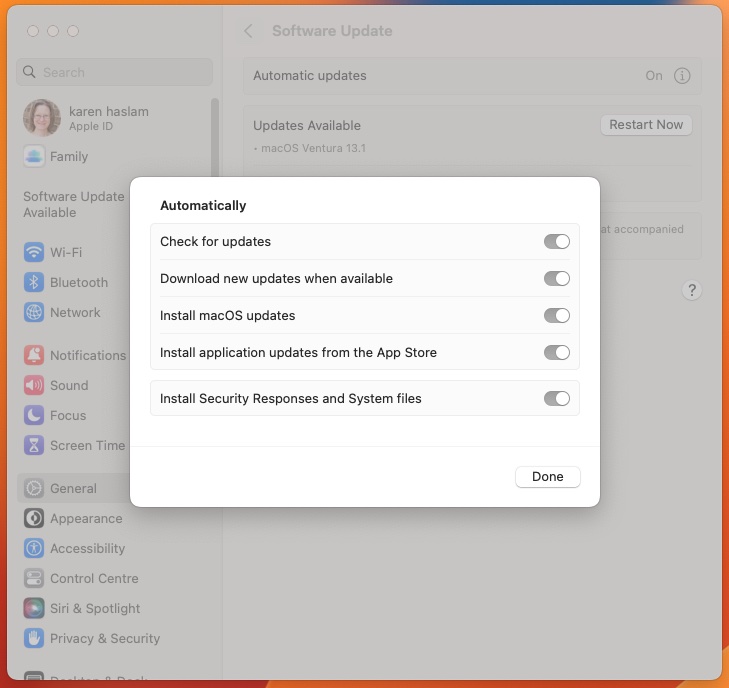

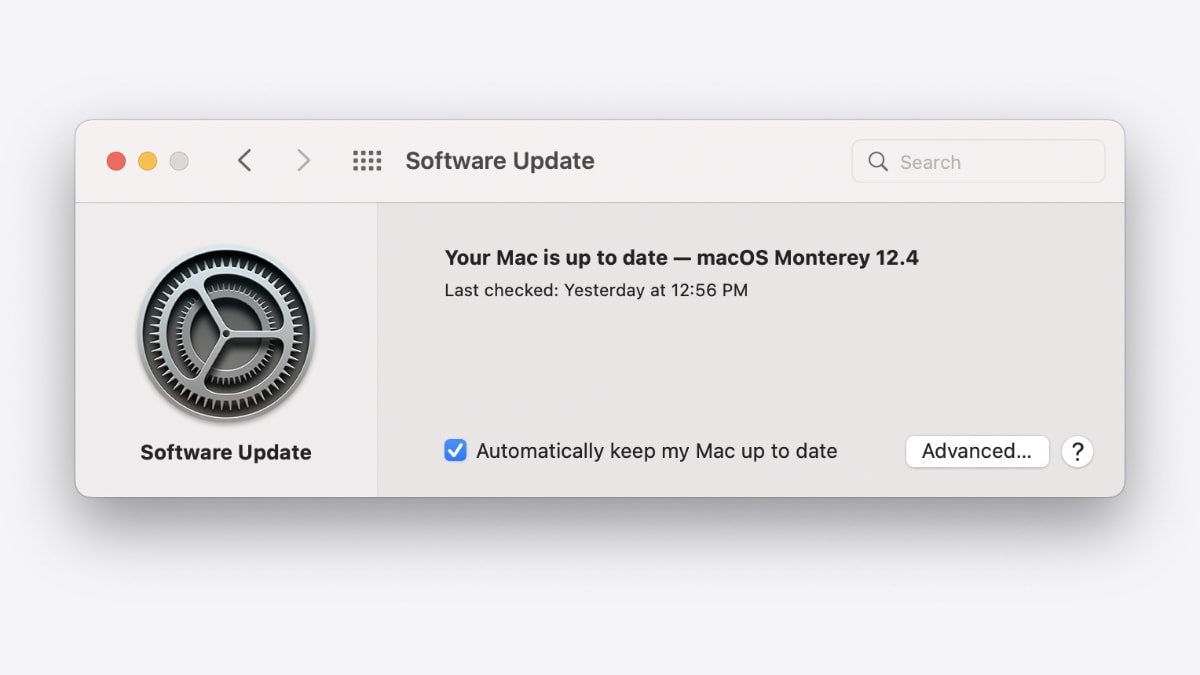

A Apple garante que as atualizações de segurança sejam empurradas para os Macs regularmente – por isso é importante manter seu software Mac atualizado. A Apple facilita isso, possibilitando que o seu Mac seja atualizado automaticamente, então você não’até preciso fazer qualquer coisa. Para definir seu Mac para verificar se há atualizações e atualizar o software, siga automaticamente estas etapas:

- Configurações abertas do sistema (Preferências do sistema Pré Ventura)

- Clique em geral

- Clique em Atualização de software

- Verifique se a atualização automática está ligada

Isso deve significar que o software é baixado para o seu Mac quando emitido pela Apple.

Você ainda precisará reiniciar seu Mac para instalar uma atualização normal de software, no entanto, algumas atualizações de segurança podem ser empurradas para o seu Mac pela Apple e instaladas como atualizações em segundo plano sem exigir que você reinicie.

Para garantir que você obtenha atualizações em segundo plano assim que forem emitidas pela Apple, certifique -se de que as respostas de segurança e os arquivos do sistema sejam selecionados em Ventura, ou “Instale arquivos de dados do sistema e atualizações de segurança” em OSS mais velho.

- Em Ventura, isso é encontrado nas configurações do sistema> Geral> Atualização de software. Clique nas (i) ao lado de atualizações automáticas.

- Pré -ventura Isso é encontrado em preferências do sistema> Atualização de software> Avançado.

Respostas rápidas sobre segurança dão um passo adiante e acelerará a entrega de correções de segurança no iPhone, iPad e Mac. Maçã’s Introduzindo o recurso como uma atualização para MacOS Ventura 13.2 (e iOS 16.3). Quando você reinicia um Mac, qualquer resposta rápida de segurança será aplicada instantaneamente. Aproximando -se de atualizações de segurança dessa maneira significa que a Apple pode emiti -las mais rapidamente, sem que elas façam parte de uma atualização mais ampla.

Proteções de aplicativos

Se você quiser estar realmente confiante em qualquer aplicativo que você instale, seria sensato seguir os aplicativos na Mac App Store. Cada aplicativo na Apple’S Mac App Store foi revisado pela Apple, para que você possa ter certeza de que não representará um risco para você. De fato, a Apple vai além, garantindo que os aplicativos sejam iniciais sobre como eles estão usando seus dados, para que você possa ter certeza de que não há risco de que alguma de suas informações seja compartilhada com alguém sem o seu conhecimento.

Mas mesmo aplicativos que você não’T instalação na Mac App Store será verificado pela Apple antes que você possa instalá -los – que’é o objetivo do gatekeeper, que mencionamos acima. Gatekeeper verifica se o desenvolvedor é verificado pela Apple, bem como verificando o arquivo para malware e código malicioso. Pode haver momentos em que você deseja abrir um aplicativo Mac de um desenvolvedor não identificado, você deve ter cuidado se for esse o caso.

Outro motivo para escolher aplicativos da App Store em detrimento de outras pessoas é que todos os aplicativos vendidos pela Mac App Store precisam trabalhar com sandboxing. A caixa de areia restringe os aplicativos de acesso a um mac’s Recursos e dados.

Desde MacOS 10.15 Catalina lançada em 2019 Todos os aplicativos Mac precisam ser autenticados pela Apple para lançar, além disso, agora é um requisito para todos os aplicativos Mac para obter sua permissão para acessar seus arquivos – estejam eles no seu Mac, na unidade do iCloud ou em um volume externo. O macOS também solicitará sua permissão antes que um aplicativo possa acessar a câmera ou microfone ou registrar o que você digita, por exemplo.

Surf seguro

O acima foi projetado para protegê -lo de aplicativos desonestos, mas as maiores ameaças podem ser de e -mails de phishing, sites e serviços que você pode usar online.

Maçã’S Navegador, Safari também oferece várias maneiras de protegê -lo online. O Safari o avisará se um site é suspeito e impedirá que ele seja aberto. Cada página da web é carregada como um processo separado em uma guia separada – por isso, se houver um problema, será possível fechar essa guia sem o próprio Safari travando.

Outra maneira pela qual a Apple protege os usuários de Mac é mantendo o Flash Off Macs. Flash é um dos meios mais comuns de malware entrar em computadores. Apple parou de pré -instalação do flash com Safari em 2010. Depois disso, a única maneira de adicionar flash era para os usuários a instalar – o que significava que as pessoas se acostumavam a viver sem ele. No início de 2020, a Apple parou de suportar flash e, em 31 de dezembro de 2020, até o desenvolvedor Flash Adobe não está mais suportando flash. JavaScript também traz uma série de vulnerabilidades. É fácil desativar o JavaScript no Safari. Basta clicar em Safari> Preferências> Segurança> e desmarcar a caixa ao lado de Ativar JavaScript. Observe que, se você fizer isso, alguns visuais na Internet podem parar de exibir, se isso se tornar um problema reaplicar.

Além de proteger sua segurança on -line, a Apple também protege sua privacidade. Por exemplo, a Apple usa a prevenção de rastreamento inteligente para impedir que os anunciantes rastreem usuários na web. Os usuários podem ver um relatório de privacidade, incluindo detalhes de todos os rastreadores de cross-sites que a Apple impediu de perfilá-lo.

Modo de bloqueio

Esta é uma nova camada de segurança no MacOS Ventura, da qual você pode aproveitar se enfrentar um ataque cibernético. Você pode usá -lo para aumentar seu mac’S defesas e aplique limites rígidos para que o ataque possa’t explorando você. Leia sobre como ativar o modo de bloqueio no seu Mac ou iPhone.

Para ativá -lo, vá para Configurações do sistema> Privacidade e segurança, clique em Ligue ao lado do rótulo do modo de bloqueio, insira a senha do administrador e clique em Ligue e reiniciar. Quando você acredita que o perigo passou, você pode desativar o modo de bloqueio e reiniciar novamente.

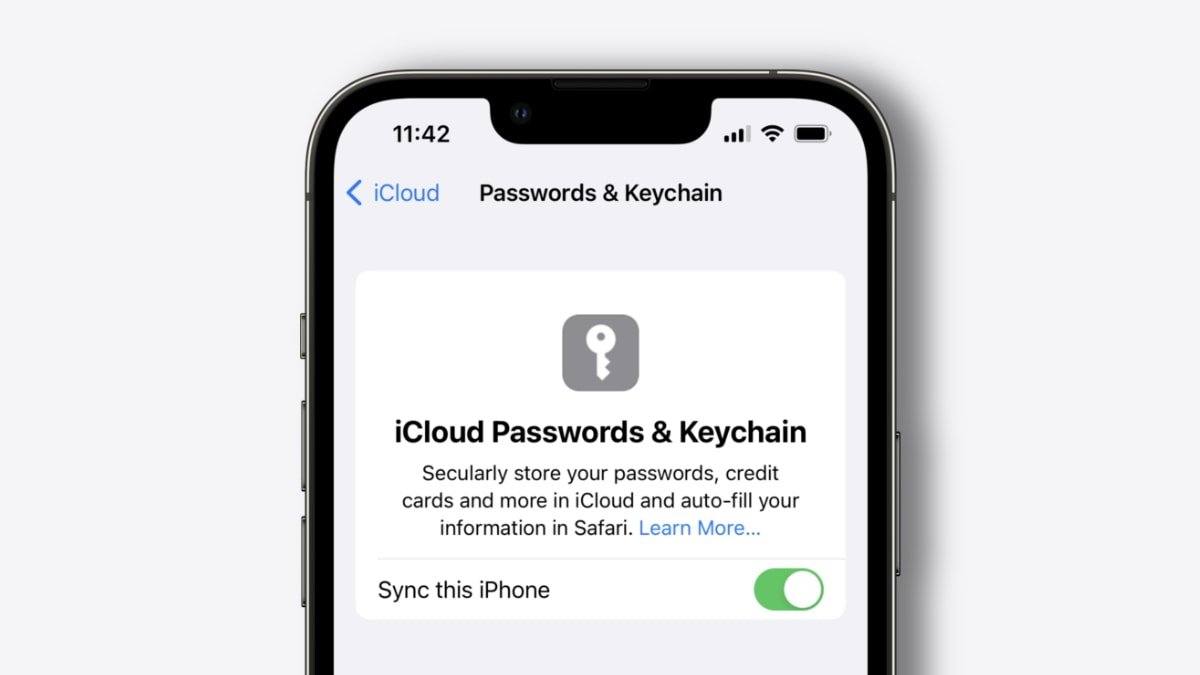

Proteções de senha

Apple também monitora suas senhas, ajudando você a alterá -las para uma opção mais segura, sugerindo senhas fortes e você’Até ver um alerta se a Apple acreditar que sua senha está envolvida em uma violação de dados.

Nessa nota, a Apple também oferece o icloud Keychain, um sistema de gerenciamento de senhas que funciona em todos os seus dispositivos Apple para que você possa fazer login em software e serviços em qualquer um dos seus dispositivos sem precisar se lembrar de senhas individuais e fazer login detalhes. O benefício disso é que você pode ter senhas fortes e não memoráveis (que a Apple pode gerar em seu nome). Todas as suas senhas estão trancadas atrás de sua senha principal, que é protegida por dois fatores de autenticação (2FA) para maior segurança.

Outra maneira como a Apple ajuda a protegê -lo é com as passagens, que estão substituindo as senhas como MacOS Ventura e iOS 16 como uma maneira mais fácil e segura de entrar. As passagens são mais seguras porque não há senha que possa ser vazada e tudo é criptografado de ponta a ponta. Uma sequência específica é gerada para qualquer site ou serviço e, em seguida. Você apenas usa seu id de rosto ou id de touch para autenticar. Isso é novo, então’ainda está amplamente adotado, mas deve tornar as coisas mais seguras no futuro. Leia: Como usar as novas passagens no seu iPhone, iPad e Mac.

Proteções de hardware embutidas

“Para que o software seja seguro, ele deve se basear em hardware que possui segurança incorporada” diz a Apple. Isso enfatiza o principal benefício dos Macs – o fato de a Apple fazer o software e o hardware e ter controle sobre todos os aspectos da máquina. Essa é uma razão pela qual os Macs são mais seguros do que os PCs.

A Apple cria proteção no hardware do MAC. Isso é particularmente verdadeiro para os Macs que ganharam maçã’S-Série de chips. O sistema M1 no Chip introduzido em novembro de 2020 e todos os outros chips da série M desde então têm um enclave seguro embutido que protege sua senha de login e criptografa automaticamente seus dados. Mas mesmo os Macs movidos a Intel com o chip de segurança T1 ou T2 são capazes de criptografar o armazenamento e oferecer inicialização segura, por exemplo.

O Enclave Seguro é dedicado às funções de segurança e, porque’s separado silício no chip principal, minimiza a superfície de ataque para que qualquer malware possa’T faça tanto dano. Dentro desse silício separado está a ROM de inicialização (para que seu Mac possa inicializar com segurança) e hardware AES que criptografa os arquivos à medida que são escritos. Os dados do seu rosto e impressão digital do Face ID e Touch ID também são mantidos neste enclave seguro.

Relé privado do iCloud (quase uma VPN)

revezamento privado iCloud é’T disponível para todos, isso’S parte de uma assinatura do iCloud+, mas pode proteger sua privacidade quando você navega na web no safari. Chegou no iOS 15.

Cobrimos o revezamento privado do iCloud em detalhes em nossas perguntas e respostas de revezamento privado do iCloud, mas em resumo, com revezamento privado ativado, toda a sua atividade de navegação no Safari é roteada através da Apple’s servidor proxy e criptografado para que seu ISP possa’T Veja sua navegação na web.

Isto’é um pouco como uma VPN, mas não bem. Há muitas razões pelas quais uma VPN é uma opção melhor. Maçã’S Solução só funciona no Safari e pode’t Ocultar a região da qual você está se conectando (uma das principais razões pelas quais as pessoas usam VPNs).

Se você deseja usar uma VPN no seu Mac, dê uma olhada em nossa melhor redonda de VPN, que inclui nossa melhor escolha de Surfshark

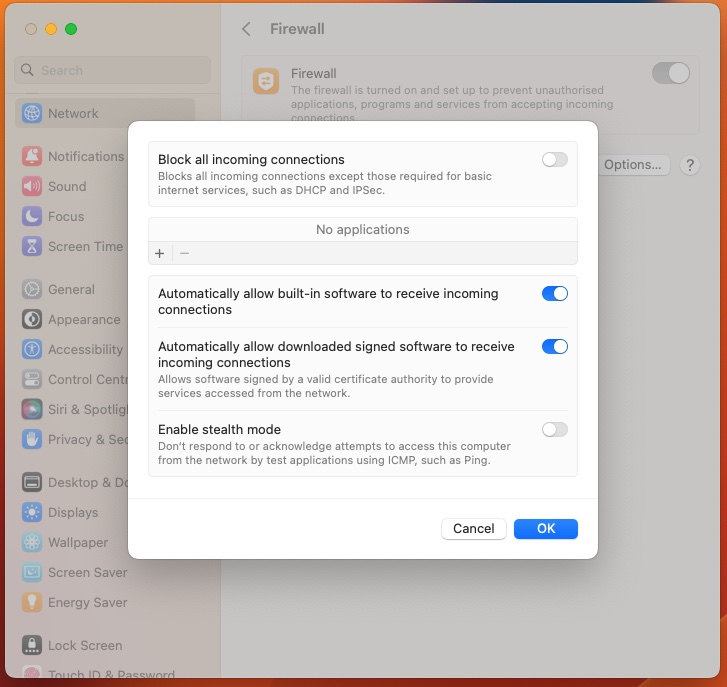

MacOS firewall

Um firewall pode adicionar uma camada extra de segurança, protegendo você quando você estiver conectado à Internet ou a uma rede não confiável. Felizmente, seu Mac tem um que você pode ativar.

Aqui’s Como ligar o firewall em um mac

Em Ventura

- Configurações de sistema aberto

- Clique em rede

- Clique em Firewall

- Clique no controle deslizante para ativá -lo.

- Se você deseja especificar configurações de segurança adicionais, clique em opções.

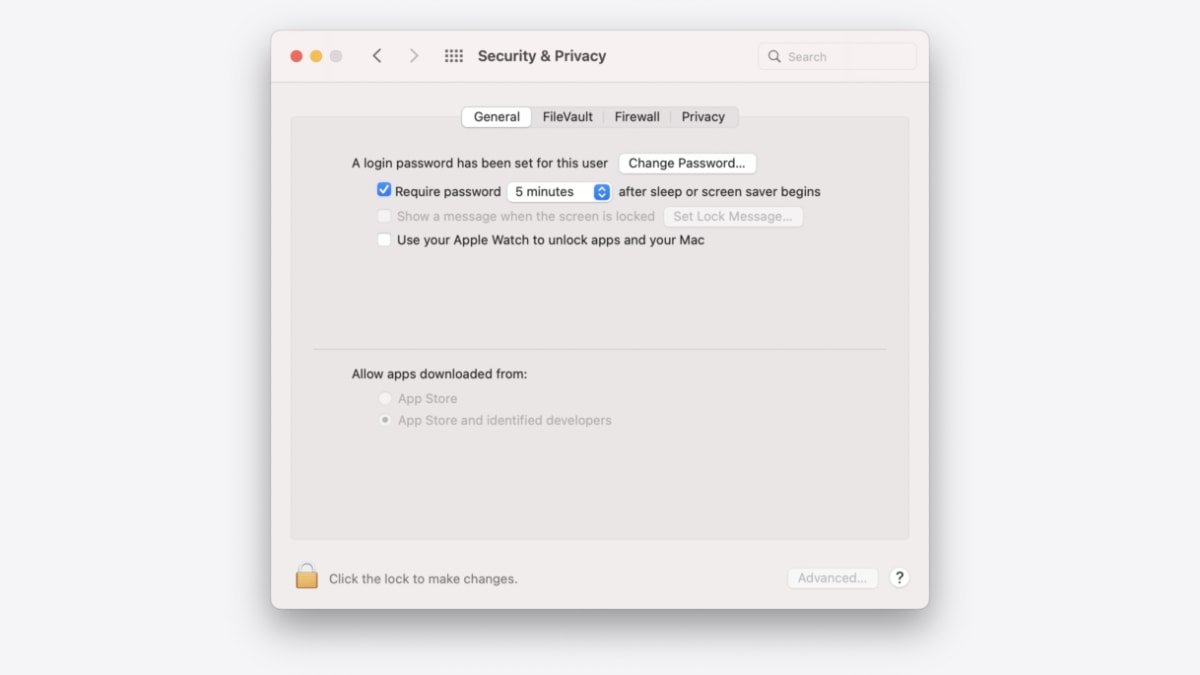

Post Ventura

- Clique na guia Firewall nas Preferências do Sistema> Segurança e Privacidade Painel.

- Clique no ícone de cadeado na parte inferior esquerda para desbloquear as configurações do sistema (você’Eu precisará digitar sua senha de login quando solicitado).

- Clique no botão Ligue o Firewall.

- Em seguida, clique no botão Opções do firewall e, na caixa de diálogo que aparece, clique na caixa de modo de ativação. Este último passo significa que seu computador será amplamente invisível em redes públicas, como Wi-Fi compartilhado em um café.

- Na guia Firewall, clique em Opções de firewall para fazer alterações. Aqui vocÊ’verá uma lista de aplicativos e serviços capazes de receber conexões de entrada. Para adicionar um à lista, se, digamos, você tentar executar um aplicativo e exibir um erro dizendo que foi impedido de aceitar uma conexão de entrada, clique no ‘+’ abaixo da lista.

Isto’é importante notar que macOS’S Firewall, embora útil, oferece apenas proteção limitada contra malware. Que’s porque o protege apenas do tráfego de entrada. Seu trabalho é limitar quais aplicativos e serviços podem aceitar conexões de entrada. Não’t fornece qualquer controle sobre as conexões de saída, ou seja, aplicativos e serviços que iniciam conexões. Então, por exemplo, se você baixar uma peça de malware, macOS’S Firewall venceu’T Pare de conectar -se à Internet.

Algumas pessoas optam por bloquear as conexões de rede de saída também para que certos aplicativos possam’t “telefone de casa” sem o conhecimento deles. Isso também significa que o malware instalado acidentalmente é incapaz de vazar seus dados sem que você seja informado.

No entanto, o MacOS não oferece uma maneira interna de bloquear as conexões de saída. Felizmente, aplicativos de terceiros como Little Snitch (por volta de £ 30) e mãos fora (£ 38.95), ou um firewall de saída encontrado em ferramentas anti-malware de artistas como Intego, Sophos e Norton, farão o trabalho com calma.

Pode haver momentos em que você precisa permitir que alguns aplicativos e serviços acessem através do firewall, mais sobre como fazer isso aqui: como abrir portas específicas no Mac Firewall.

FileVault

A Apple oferece o FileVault como uma maneira de criptografar seus dados (e mantê -los seguros se o seu Mac for levado ou alguém obtenha acesso a ele).

Se o seu Mac tiver um chip da série M, essa criptografia vai um passo adiante e usa hardware específico para proteger seus detalhes de login.

Explicamos como criptografar seu Mac com o FileVault 2 em um artigo separado, mas você’Encontrarei as configurações nas preferências do sistema> Segurança e privacidade pré-ventura ou configurações do sistema> Privacidade e segurança em Ventura.

Lembre -se de que você precisará usar sua senha de login ou uma chave de recuperação para obter acesso aos seus dados, para que haja um risco que você perderá seus dados sem um deles.

Encontre meu bloqueio de ativação e ativação

A Apple também tem outras tecnologias para ajudá -lo se o seu Mac for roubado, do Find My, que permite rastrear e potencialmente localizar seu Mac perdido e limpar para que seus dados possam’Tem nas mãos erradas. Os Macs com o chip T2 e os Macs M1 também oferecem trava de ativação, um recurso de Find My, para travar remotamente seu Mac para que somente você possa usá -lo.

O scanner de impressão digital do Touch ID disponível em alguns Macs também adiciona outra camada de segurança. Pode ser usado para desbloquear seu Mac, fazer login em software e serviços e para a Apple Pay.

Assim, a Apple protege seu Mac se for roubada, ou se alguém com intenção maliciosa ganha acesso a ele. A Apple também o protege de software malicioso e dá a você uma opinião sobre se os dados são acessíveis e controle sobre como são usados.

Se o seu Mac tiver um chip da série M, ou o chip de segurança T2 que é encontrado em alguns Macs Intel, você poderá usar a trava de ativação para que, se você perder seu Mac, ou ele for Stollen, apenas você poderá apagar e reativá-lo.

Todas essas medidas ajudam a tornar o Mac muito mais seguro que um PC, mas há outras coisas que você pode fazer para se proteger ainda mais e nós o percorrer aqui: 10 maneiras de proteger seu Mac de malware e vírus.

Mac Security 101: Quão seguros são os Macs, realmente?

Os Macs têm uma reputação de ser mais seguros do que seus colegas baseados no Windows. Esta honra não está totalmente extraviada. Afinal, o MacOS Malware é relativamente incomum, e a Apple tem uma série de recursos projetados para aprimorar a segurança.

Mas com malware em ascensão, o fracasso é sempre uma opção. O Sysadmin experiente deve estar ciente das preocupações de segurança. Uma investigação do ATLAS VPN sugere que o malware macOS cresceu 1.092% em 2020 sozinho. Embora essa ainda seja uma pequena fração das ameaças de malware enfrentadas pelos ambientes do Windows, ele’não é nada para espirrar.

Nós’LL detalhe os meandros da segurança do MAC para ajudá -lo a proteger seu ambiente.

Este artigo faz parte do nosso Campanha de Myth Busters de macadmin. Descubra a verdade por trás de outros mitos comuns de TI em nossos mitos de macadmin do artigo 5 para quebrar.

Quão seguros são os macs?

Os Macs são freqüentemente vistos como mais seguros que os PCs, mas nenhum dispositivo conectado à Internet é completamente imune a ameaças.

Os Macs historicamente enfrentaram menos ataques em parte porque eram menos populares que os PCs baseados no Windows, então os cibercriminosos simplesmente não fizeram’t alveja -os. No entanto, os atores de ameaças estão cada vez mais desenvolvendo malware MAC, elevando a necessidade de medidas cuidadosas de segurança.

De fato, em 2021, a Forbes relatou que um recente ataque de malware recuperou a segurança de uma década, ignorando efetivamente a Apple’s extensas medidas de segurança.

Os Macs podem ser hackeados, mas podem enfrentar menos ameaças do que um PC com Windows. No entanto, o malware tem como alvo cada vez mais os Macs.

Que tipos de ameaças afetam Macs?

Malware é uma ameaça significativa contra praticamente todos os dispositivos, incluindo Macs. Enquanto os PCs do Windows tendem a ser mais suscetíveis a formas tradicionais de software malicioso, adware e programas potencialmente indesejados (filhotes) são predominantes para Macs.

O adware pode redirecionar suas pesquisas de navegador, exibir pop-ups, diminuir o computador’S Performance, e geralmente o incomoda. Embora não sejam tecnicamente malware, os filhotes são igualmente problemáticos. Eles’Freqüentemente é empacotado com aplicativos legítimos, para que você possa baixar de bom grado um sem nem perceber. No melhor cenário, eles não oferecem benefícios reais. No pior cenário, eles podem retardar o desempenho e agir como spyware ou adware.

Os Macs também podem ser impactados por ransomware, troianos, sites maliciosos, ataques de engenharia social, criptojacho e outros esquemas nefastos.

Quais recursos de segurança os macs têm?

Os computadores Mac vêm equipados com vários recursos baseados em hardware e software projetados para proteger informações confidenciais e proteger seu sistema. Embora esses controles de segurança não tornem os Macs imunes a hackers, eles certamente podem ajudar.

Controle sobre a Mac App Store

A Apple mantém o controle sobre a App Store, notarizando aplicativos Mac para verificar se eles foram digitalizados para conteúdo malicioso. Isso não’T fornecem segurança completa, mas adiciona uma camada extra de proteção.

Portão

Antes de executar aplicativos, pacotes de instalador ou plug-ins de fora da App Store, o gatekeeper verifica se eles são assinados, autenticados e inalterados.

XProtect

XProtect é Mac’S Software antivírus embutido. Ele verifica os componentes maliciosos quando um aplicativo é lançado pela primeira vez quando’S mudou e quando as assinaturas são atualizadas. Se o XProtect encontrar malware conhecido, ele bloqueia o software e notifica o usuário.

Firewall

Os Macs também vêm com um firewall para proteger contra tráfego não autorizado. As opções de configuração permitem bloquear todas as conexões de entrada, permitir certas conexões recebidas e mais.

FileVault

O FileVault é um recurso de criptografia de disco projetado para impedir o acesso não autorizado aos dados. Apple apresentou o recurso no Mac OS X 10.3. Mac OS x 10.7 E posteriormente, use o FileVault 2, que oferece criptografia de disco completo (FDE).

icloud Keychain

Por informações de preenchimento automático, o icloud Keychain permite que um usuário MAC selecione senhas mais fortes sem ter que se lembrar de todos eles. No entanto, como o icloud Keychain armazena dados confidenciais, ele’é um alvo principal para hackers.

Monitoramento de senha

O monitoramento de senha compara senhas salvas a listas com curadoria de senhas vazadas conhecidas, dando aos usuários a oportunidade de alterar as credenciais comprometidas antes que os cibercriminosos explorem -os.

Proteção de integridade do sistema (SIP)

SIP, também conhecido como sem raiz, restringe o usuário root a proteger determinados locais e processos do sistema de modificação indesejada.

Encontre o meu

O aplicativo Find My foi projetado para ajudá -lo a localizar dispositivos ausentes. Se você puder’T Recuperar o Mac, ele também pode apagar os dados remotamente para que sua empresa’s informações não’Tem nas mãos erradas.

Autenticação de dois fatores

Ativar a autenticação de dois fatores para um usuário’s Apple ID impede o acesso não autorizado, mesmo que um intruso em potencial tenha a senha.

Como posso proteger Macs no meu ambiente?

A maioria dos mesmos princípios básicos de segurança essencial para proteger os PCs do Windows também entra em jogo ao proteger Macs. Manter as melhores práticas de segurança é fundamental, independentemente do tipo de dispositivo que você’re usando.

Requer senhas fortes

Senhas fortes param a força bruta e os ataques de pulverização de senha, impedindo assim o acesso não autorizado. Uma senha forte deve ser única, conter pelo menos oito caracteres e evitar informações pessoais ou combinações consecutivas de teclado (em outras palavras, Don Don’t Use “Qwerty”).

Muitos usuários do Windows PC confiam nos gerentes de senha para gerar e armazenar suas credenciais de login. Os usuários de Mac também podem incorporar soluções construídas para a tarefa, mas o icloud Keychain age como um gerenciador básico de senhas.

Baixe na App Store ou do fabricante’s site oficial

O download de aplicativos de fontes não confiáveis pode aumentar muito o risco para o seu Mac. Os aplicativos são revisados antes de estar disponíveis na App Store para aprimorar a segurança. Você também pode baixar aplicativos diretamente de um fabricante confiável’s site oficial. No entanto, evite downloads duvidosos de terceiros menos confiáveis. Freeware geralmente é particularmente arriscado.

Fique por dentro das atualizações

As atualizações de software podem ajudar a manter seu Mac seguro e funcionando sem problemas. Quando uma vulnerabilidade é detectada, a Apple emite atualizações de segurança para resolvê -lo. No entanto, outras atualizações também podem adicionar novos recursos, corrigir bugs ou melhorar o desempenho, portanto, a atualização é do seu interesse, independentemente de você priorizar a segurança.

As melhores soluções MDM facilitam a atualização de máquinas em escala. No entanto, se você apenas gerenciar uma ou duas máquinas, também poderá defini -las para atualizar automaticamente em preferências do sistema.

Usuários de treinar

O treinamento de segurança é fundamental para os usuários de Mac e PC. Uma tentativa de engenharia social, como um e -mail de phishing, conta com um funcionário’s julgamento errôneo para violar o sistema e/ou obter acesso a informações pessoais. Como a face da cibersegurança está mudando constantemente, você pode’T Espero que os funcionários permaneçam atualizados sobre os riscos mais recentes por conta própria. Que’é por isso que sua equipe precisa de treinamento regular para manter a segurança na frente de suas mentes.

Use uma VPN

Mac não vem com uma rede privada virtual (VPN), mas uma solução externa pode ser o complemento perfeito para a Apple’S Recursos de segurança. Um VPN criptografa sua conexão e mascara seu endereço IP para maior segurança, mesmo que seus usuários se conectem ao Wi-Fi público.

Dados de backup

Backing Up Your Mac Won Won’t Pare os vírus, mas pode ajudá -lo a se recuperar mais rapidamente. Se você manter um backup recente, poderá restaurar se o seu Mac estiver comprometido.

Limpar cache

Seu cache do navegador acumula arquivos, imagens e outros dados baixados. Malware, incluindo adware e vírus, pode se esconder nos arquivos temporários; portanto, limpar regularmente o cache pode ser uma maneira fácil de evitar o desastre.

Ativar recursos de segurança

Enquanto o Mac possui vários recursos de segurança, alguns deles só podem proteger máquinas se eles’re ativado. Avalie sua organização’s necessidades e, em seguida.

Use o software antivírus

O XProtect fornece alguma proteção antivírus, mas você também pode instalar o software antivírus de terceiros. As soluções mais conhecidas têm produtos para Macs.

Monitorar o dispositivo de saúde e conformidade política

Use uma solução Apple MDM de alta qualidade para configurar, monitorar e atualizar Macs. Compreender o estado atual de seus dispositivos e a conformidade de políticas pode ajudá -lo a encontrar maneiras de manter e fortalecer sua postura de segurança. Também pode lhe dar uma linha de base de segurança, facilitando a detecção de comportamento anormal.

Exclua aplicativos que você não’t Use

Cada aplicativo instalado no seu Mac aumenta a superfície de ataque. Quando você’não estou mais usando um aplicativo, apenas exclua -o. Isso é especialmente importante se você tiver algum aplicativo antigo em torno daquele refúgio’foi atualizado há algum tempo. Não apenas a exclusão de aplicativos não utilizados pode aumentar sua segurança, mas também pode melhorar seu Mac’S Performance. Preste atenção nos sinais de um hack se o seu Mac estiver comprometido, você pode notar algumas alterações. Aqui’s o que observar:

- Desempenho lento

- Anúncios estranhos ou inesperados

- Atividade de rede inexplicável listada em seu monitor de atividades

- Acesso suspeito listado no compartilhamento

- Redirecionamentos inesperados

- Novas barras de ferramentas inexplicáveis

Se você encontrar um desses sinais, execute uma varredura de vírus usando um software antivírus confiável.

Limpe o dispositivo se ele’está perdido ou roubado

Seu Mac pode fornecer uma riqueza de informações sobre o seu negócio. Estabelecer uma política que exige que os funcionários relatem dispositivos perdidos ou roubados o mais rápido possível. Com alguma sorte, encontre o meu ajudará você a recuperar esse dispositivo. Caso contrário, limpe -o remotamente para garantir que suas informações não’Tem nas mãos erradas.

Manter seu computador Mac seguro requer gerenciamento cuidadoso. SimpleMDM facilita o monitoramento e a atualização de dispositivos Apple. Tente um teste gratuito de 30 dias para ver por si mesmo e continuar lendo o Blog simplemdm Para mais dicas e truques.

Boa segurança do Mac vai além do antivírus

Andrew Orr | 22 de julho de 2022

Durante anos, o Mac foi visto como uma plataforma mais segura do que os concorrentes. Mas ainda existem etapas que você pode e deve tomar para se manter seguro.

Até agora em 2022, mais de 34 milhões de amostras de novos malware foram descobertos. Mas apenas 2.000 dessas amostras têm como alvo macOS, de acordo com o Atlasvpn.

Ainda assim, a Apple disse que a segurança no macOS é inaceitável.

Craig Federighi, chefe de engenharia de software da Apple, apareceu no tribunal em maio de 2021 durante o Epic Games v. Maçã julgamento. Ele explicou os recursos de segurança dos dispositivos Apple e como o Mac tem segurança diferente do iPhone.

Os usuários podem baixar aplicativos da Mac App Store, uma loja com curadoria, onde os aplicativos estão sujeitos a escrutínio da equipe de revisão da Apple. Mas o software também está disponível para download da web, uma prática chamada de “lateral” no iPhone.

O juiz Yvonne Gonzalez Rogers perguntou a Federighi por que o Mac suporta várias fontes de aplicativos, uma capacidade que os jogos épicos gostariam de ver no iOS. Essas fontes de aplicativos de terceiros são “exploradas regularmente no Mac”, disse Federighi, acrescentando que o nível de malware Mac é inaceitável.

Federighi usou isso como um exemplo de por que a Apple acredita que o iOS é mais seguro que o macOS. “O iOS estabeleceu uma barra dramaticamente mais alta para a proteção do cliente”, acrescentando, “o Mac não está atendendo a essa barra hoje.”

Se usado com segurança, o Mac ainda é a plataforma “a mais segura possível”, Federighi continuou. Essa declaração deve fazer com que os usuários de Mac pensem em seu software de segurança e em como eles usam seus computadores.

Camada um: Melhores Práticas de Segurança

As melhores maneiras de prevenir uma infecção por vírus envolve interromper e -mails infectados, rotear sites infectados e baixar software de fontes confiáveis. Práticas básicas de segurança combinadas com os recursos de segurança internos de um Mac significam que o software antivírus não é necessário para a maioria das pessoas.

Algumas dessas práticas de segurança são preventivas, como manter o software atualizado e o uso de um serviço DNS que bloqueia sites maliciosos. Outros ajudam. Finalmente, alguns métodos vão além dos vírus e envolvem a garantia de contas online.

Senhas

Uma maneira de impedir que os hackers roubem contas online envolve o uso de um gerenciador de senhas. Ter uma senha diferente e complexa para cada conta on -line reduz drasticamente a chance de ser invadido.

O chaveiro do iCloud da Apple encontrado no Mac, iPhone e iPad é uma maneira fácil de começar. Ele sugere automaticamente uma senha para cada novo login e o preenche automaticamente na próxima vez que uma pessoa faz login em uma conta. Ele pode alertar uma pessoa se a senha foi encontrada em uma violação de dados e suportar autenticação de dois fatores, outra camada de segurança da conta.

icloud Keychain

No iPhone e iPad, os usuários podem encontrar o icloud Keychain indo para Configurações> Senhas. Os usuários podem encontrá -lo em preferências do sistema> senhas no Mac.

Os usuários podem encontrar mais opções de senha no Keychain Access, um aplicativo embutido no macOS. O KeyChain Access é o lar de logins sincronizados com o icloud Keychain, Logins Wi-Fi, Certificados do Sistema e até Notas Seguras.

E -mails e nomes de usuário

Além de usar uma senha diferente para cada site, um usuário pode usar um endereço de email diferente ou um nome de usuário diferente. Um atalho experimental cria senhas e nomes de usuário, se ter uma confusão aleatória de letras e números é aceitável para um nome de usuário.

No lado do e-mail, os usuários da Apple têm uma opção interna chamada Hide My Email. Parte da assinatura do iCloud+, ele cria automaticamente um endereço de e -mail diferente e exclusivo para contas online.

O email enviado para um desses endereços é encaminhado para o ID da Apple de um usuário. Eles podem ser excluídos a qualquer momento e ter nomes gerados aleatoriamente, como [email protegido]

Os usuários podem encontrar Ocultar meu e -mail no iPhone e iPad nas configurações> seu nome de perfil> iCloud. No Mac, ele pode ser encontrado em preferências do sistema> ID da Apple.

Phishing

Outra maneira de permanecer seguro usando e -mail é evitar clicar em links e anexos suspeitos. Um invasor envia esses e -mails maliciosos em uma campanha de crimes cibernéticos conhecida como phishing. Phishing é quando as pessoas são contatadas por e -mail, telefone ou mensagem de texto na qual o remetente finge ser uma instituição legítima.

Por exemplo, o invasor criará um site posando como banco e criar um e -mail para fazer a vítima fazer login no site malicioso. O nome de usuário e a senha deles serão rapidamente roubados e usados ou vendidos pelo atacante.

As características padrão dos e -mails de phishing incluem ofertas “muito boas para ser verdadeiro”, como dizer que a vítima ganhou um iPhone grátis. Ou, um anexo de e -mail infectará o computador da vítima com um vírus, caso em que o software antivírus é útil.

Quando alguém recebe um e -mail que acha suspeito, deve evitar clicar em qualquer URL dentro dele ou baixar um anexo. Se o email estiver pedindo à pessoa que clique em um botão nele, ela poderá digitar manualmente o site em um navegador e procurar qualquer alerta em sua conta que corresponda ao email.

Atualizações de software

Uma das linhas de defesa mais críticas contra malware é manter o software atualizado. Atualizações para aplicativos e sistemas operacionais geralmente contêm correções para vulnerabilidades de segurança encontradas em versões mais antigas de software.

A Apple está melhorando essa experiência com o iOS 16, iPados 16, MacOS Ventura e outras novas atualizações que chegam no outono de 2022. Um recurso chamado Rapid Security Response Decouples Security Patches de atualizações de software para que o sistema operacional proteja os usuários mais rápido do que nunca.

Mantenha o software atualizado

Por exemplo, no desenvolvedor do iOS 16 beta, esse recurso é encontrado em Configurações> Geral> Atualização de software> Atualizações automáticas. Uma alternância chamada “Instalar respostas de segurança e arquivos do sistema” diz que os patches para bugs de segurança e arquivos do sistema serão instalados automaticamente.

O usuário pode precisar reiniciar seu dispositivo para concluir a instalação, mas alguns arquivos do sistema podem ser instalados automaticamente, mesmo que a alternância seja desligada.

Essas são algumas maneiras pelas quais os usuários da Apple podem permanecer seguros online como a primeira camada de defesa, e a segunda camada de defesa pode ser encontrada no macOS.

Camada dois: Recursos de segurança incorporados em macOS

Após as melhores práticas de segurança para navegar na web, o sistema operacional Mac da Apple é a segunda camada. Possui recursos de segurança nativa que protegem os usuários de aplicativos maliciosos, começando com o gatekeeper.

O Gatekeeper garante que apenas software confiável seja executado em um Mac. Quando um usuário baixa um aplicativo, um pacote de plug-in ou instalador de software, o gatekeeper verifica se é de um desenvolvedor identificado usando o Notarização.

A notarização é um processo que exige que os desenvolvedores de software fora da Mac App Store enviem seus aplicativos para os servidores da Apple. A Apple verifica o malware e o envia de volta ao desenvolvedor, que deve assinar o código com o ID do desenvolvedor. A Apple introduziu o Notarização com MacOS Mojave.

Controlando a fonte de downloads de aplicativos

Por padrão, o macOS verifica todo o software instalado para malware conhecido na primeira vez que é aberto. Os usuários de Mac podem alterar o nível de controle indo para preferências do sistema> Segurança e privacidade. Clicar na guia Geral mostra duas opções: “Permitir que aplicativos baixados da App Store” e “Permita que aplicativos baixados da App Store e desenvolvedores identificados.”

O sistema operacional tem mais medidas de segurança, mesmo que o gatekeeper não esteja em sua configuração mais rigorosa. O Mac tem um recurso pouco conhecido chamado XProtect, que atua como antivírus. Foi lançado em 2009 no Mac OS X 10.6 Snow Leopard.

No macOS 10.15 ou posterior, o XProtect verifica conteúdo malicioso conhecido quando um aplicativo é lançado pela primeira vez, quando um aplicativo muda no sistema de arquivos e quando a Apple atualiza as assinaturas do XProtect. A Apple diz que essas assinaturas que combinam com malware conhecido são atualizadas automaticamente, independentemente das atualizações do sistema.

Quando o XProtect detecta malware conhecido dentro do software baixado, o software está bloqueado, o usuário é notificado e eles têm a opção de movê -lo para o lixo. Ele também remove malware se as assinaturas foram atualizadas e verifica periodicamente para novas infecções.

Os proprietários de Mac podem optar por adicionar uma terceira camada de defesa aos seus sistemas com ferramentas de segurança de terceiros. Essa defesa ainda pode incluir antivírus, mas há mais opções disponíveis.

Camada três: ferramentas de terceiros

Ferramentas do objetivo See são uma alternativa popular ao antivírus, embora possam ser usadas em conjunto. Eles são aplicativos gratuitos de código aberto que complementam a segurança nativa do Mac.

Uma ferramenta, a supervisão, ajuda a bloquear malware projetado para espionar os usuários através de sua webcam e microfone. A supervisão monitora constantemente o sistema e alerta o usuário quando o microfone MAC interno ou a webcam embutida é ativada.

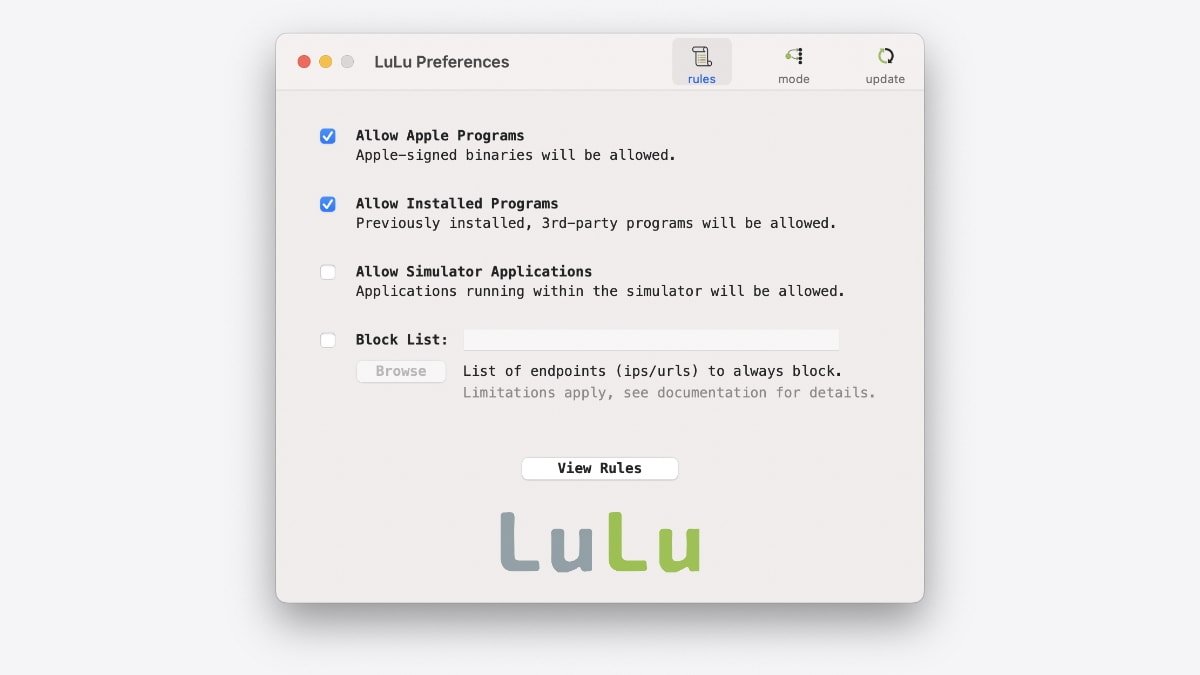

Lulu Firewall do objetivo veja

Em seguida, Lulu é um firewall que pode bloquear conexões de rede de saída desconhecidas. É uma excelente opção para usar e funciona com o firewall embutido do MAC encontrado em preferências do sistema> Segurança e privacidade. Finalmente, o objetivo See tem mais ferramentas, como aquelas que bloqueiam malware e ransomware persistentes.

Outra maneira de permanecer seguro na web é com o DNS. O registro de nomes de domínio, comumente referido como a lista telefônica da Internet conecta endereços IP com domínios da Web. Um serviço chamado NextDNS bloqueia anúncios e rastreadores, oferece controles de rede parental e muito mais. Além disso, ajuda a proteger contra malware, bloqueando sites que hospedam esse conteúdo.

Estas são apenas algumas das ferramentas de segurança disponíveis na web. Como resultado, os proprietários de Mac podem assumir o controle de sua segurança em todas as frentes, garantindo sua segurança, mesmo quando a Apple trabalha para melhorar a segurança de todas as suas plataformas.

Andrew é um escritor e comentarista que compartilha suas idéias sobre tecnologia desde 2015. Ele é autor de inúmeros artigos on -line, cobrindo uma variedade de tópicos, incluindo maçã, privacidade e segurança. Andrew ingressou no AppleInsider em 2022 como um escritor contribuinte que cobre notícias, dicas e críticas.

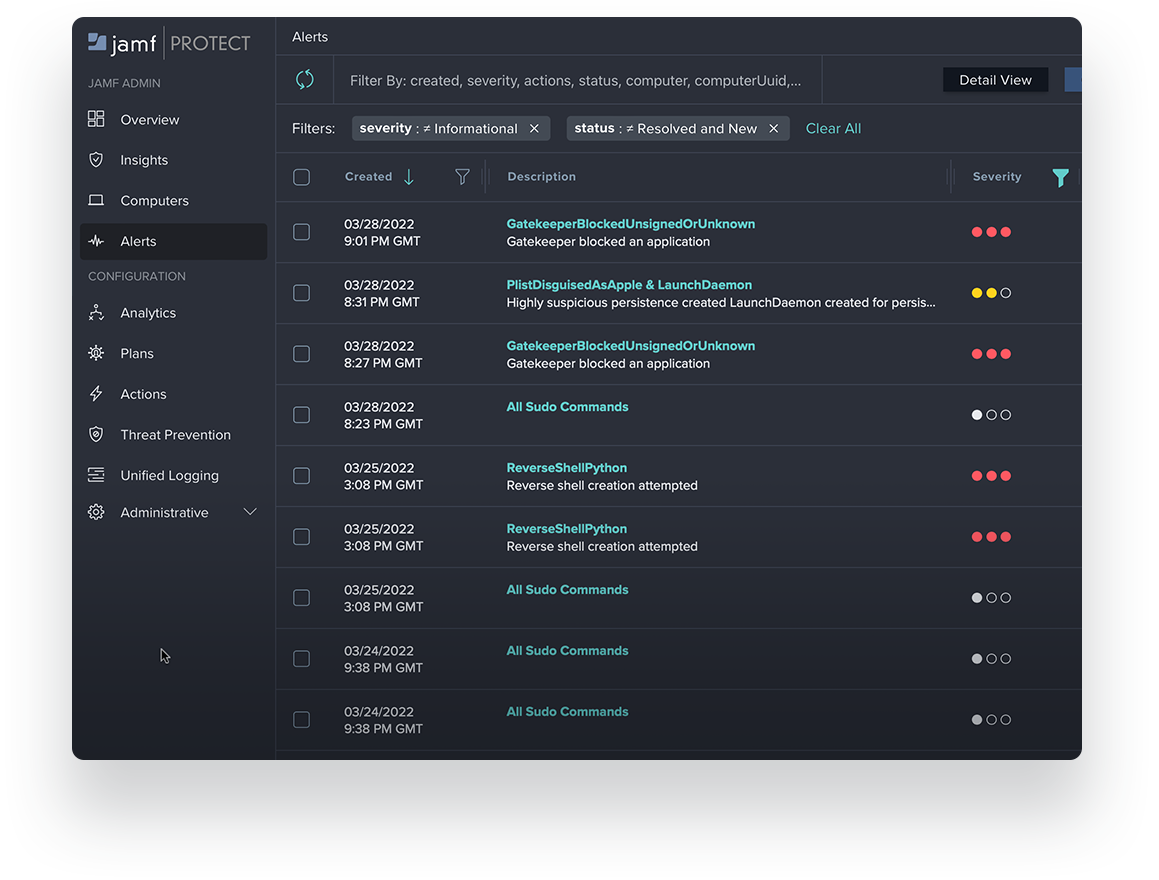

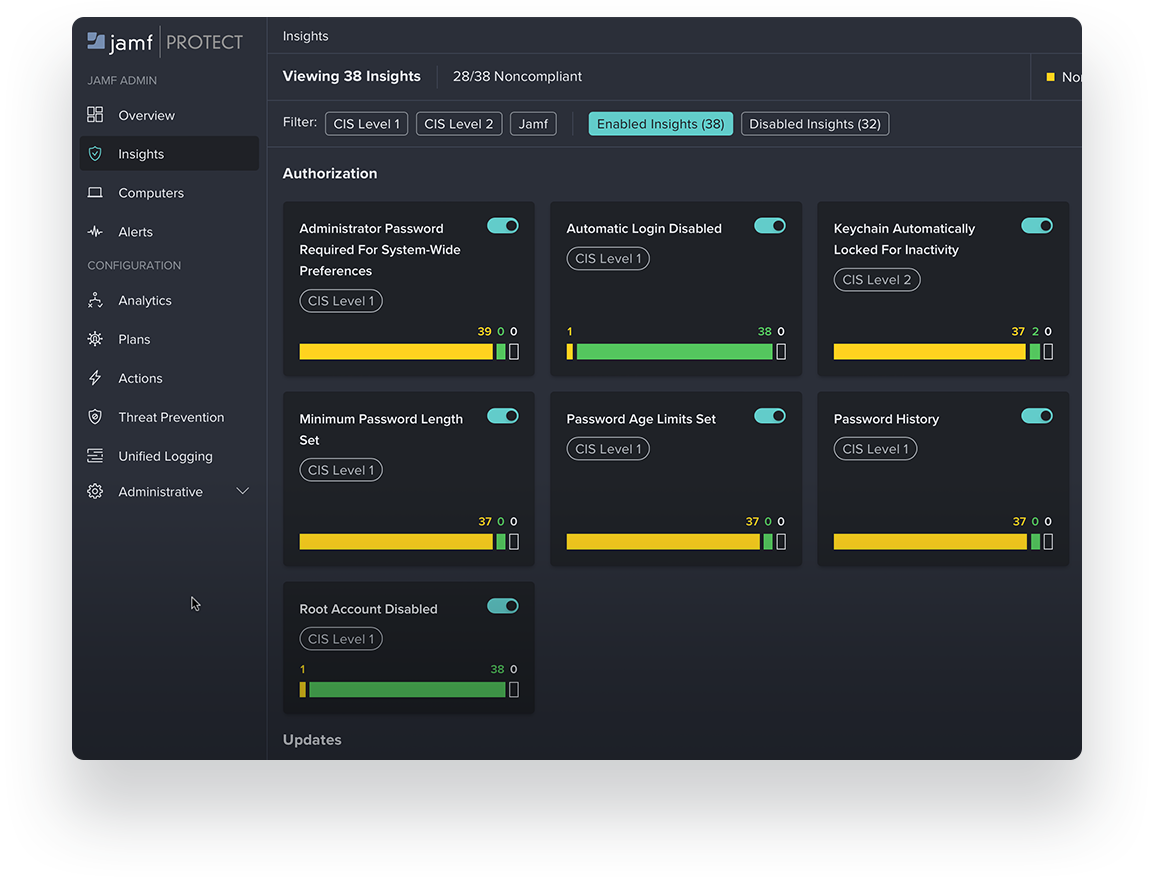

JAMF protege a proteção do endpoint construída exclusivamente para a Apple.

Mas os hackers adoram um desafio, e maçã’S Rapid Growth and Adotion in the Enterprise Torne os dispositivos da Apple um alvo atraente.

Segurança de endpoint aprimorada

Jamf Protect aprimora a maçã’S Recursos de segurança internos aumentando a visibilidade, prevenções, controles e recursos de remediação.

Suporte completo no dia do lançamento

Atualize seus dispositivos em sua programação, não a nossa. Usamos a API de segurança do Apple Endpoint em macOS e outras estruturas nativas em todo o macOS e iOS para oferecer suporte no mesmo dia para o mais recente software e hardware da Apple.

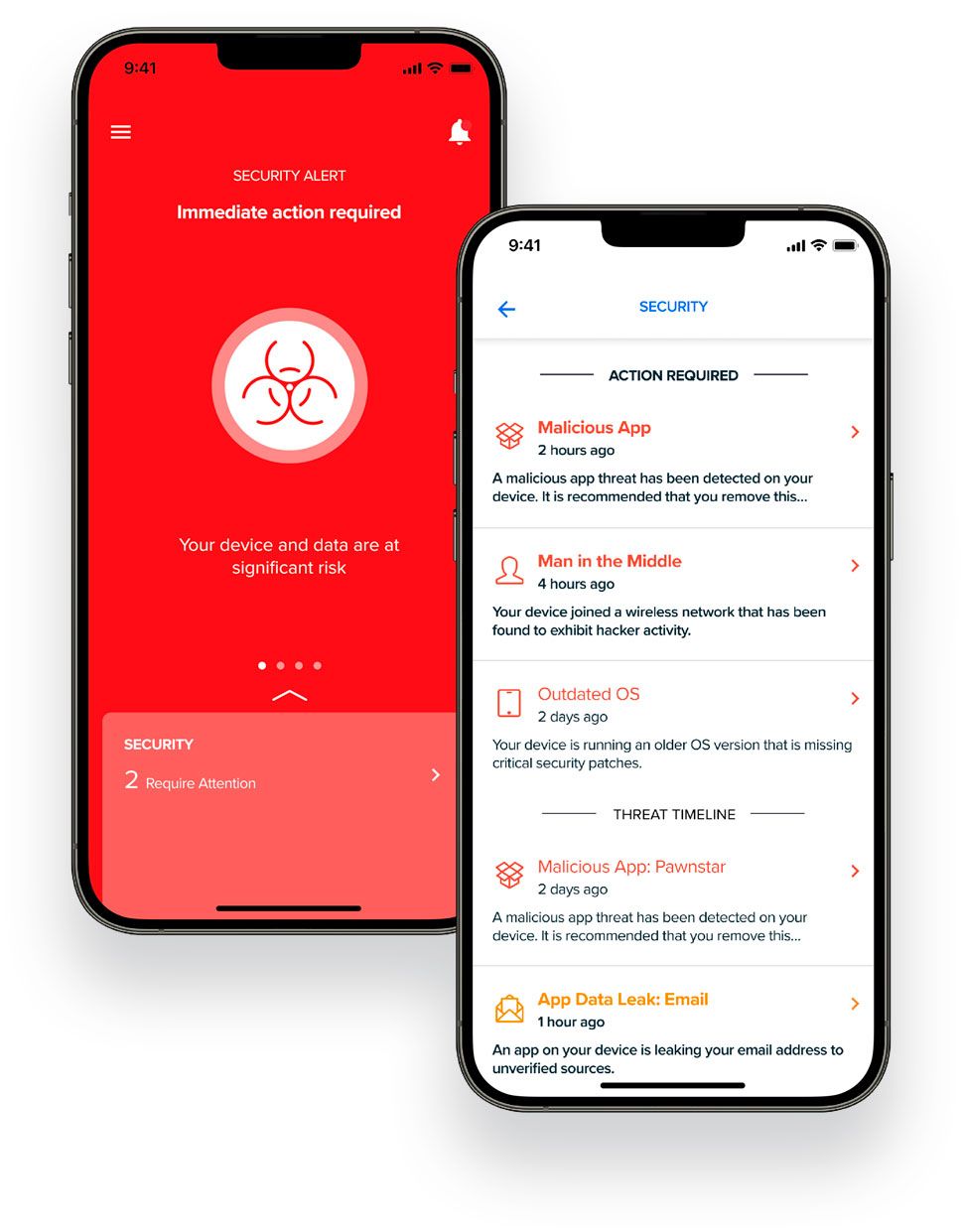

Detecções e alertas

Detecção em tempo real de aplicações maliciosas, scripts e ações do usuário.

O JAMF Protect adapta seu ambiente e minimiza o risco para seus usuários, pontos de extremidade e dados da empresa – sinalizando preocupações entre Mac e dispositivos móveis.

- Análise comportamental Identifique atividade suspeita ou maliciosa.

- Análise personalizada Adapte o Jamf Protect’s análises para suas necessidades únicas.

- Caça às ameaças permite que você caça ameaças que segmentam especificamente seu ambiente.

- A estrutura MITTER ATT & CK Mapas atividades através da análise principal.

Prevenção de ameaças

Além da proteção de malware: pare de hackers em suas trilhas.

JAMF protege não apenas quarentenas malware, adware e ransomware conhecidos; Impede que algumas ameaças desconhecidas sejam executadas. Ele também bloqueia tráfego de comando e controle (C2) e domínios arriscados.

Isso impede ataques de phishing de dia zero e comunicação com servidores maliciosos.

Mac Mac e segurança de terminais móveis

Cada ataque coloca os dados da sua empresa em risco – segurança da camada protegendo o usuário, o endpoint e sua atividade de rede.

- Controles de armazenamento removíveis Ajudar a prevenir a perda de dados.

- Aprendizado de máquina avançado e Ameaças Intelligence Engine MI: Riam identifica e evita ataques de phishing de dia zero.

- Proteção na rede Blocks Ransomware, Cryptojacking e domínios maliciosos em tempo real antes de impactar os dispositivos.

- Insights em tempo real em riscos permitem configurar ações de política de mitigação automatizada.

- Salvaguardas de privacidade online com a criptografia proteger contra coleta de dados pessoais e phishing.

- Recursos de privacidade avançados garantir que a segurança não’t infringindo seus usuários’ privacidade pessoal.

- Dispositivosegurança protege todos dispositivos, sejam de propriedade da empresa ou BYOD.

Monitore e remedie

Insights granulares sobre a atividade do terminal

- Saúde e conformidade do dispositivo: Receba alertas imediatos quando os dispositivos se desviam de suas configurações de endurecimento do sistema operacional.

- Visibilidade da ferramenta de segurança do MacOS: Atividade e atualizações de glance para ferramentas de segurança do MacOS embutidas como XProtect, Gatekeeper e MRT.

- Caminhamento de log unificado: Um feed personalizável de dados de log unificados do macOS para o seu sistema de registro para visibilidade e conformidade.

- CiCs Benchmarks: Aplicar e monitorar uma linha de base segura para a adesão aos benchmarks do CIS MacOS.

- Risco de dispositivo: Monitore o fluxo geral de ameaças e entenda a postura de risco de toda a sua frota.

- Resposta poderosa: Execute a resposta a incidentes manualmente ou automatize os fluxos de trabalho com o Jamf Pro: a ferramenta que ele já usa para gerenciar o Mac.

Segurança isso’está sempre ligado, mas nunca no caminho.

O JAMF Protect é construído com estruturas nativas da Apple para garantir que a CPU e a duração da bateria não sejam impactadas enquanto estiver em execução.

A filtragem de conteúdo e a filtragem da Web em todo o dispositivo ajuda a aplicar políticas de uso aceitável e mantém seus usuários afastados de sites e conteúdo de risco. Também os impede de acessar conteúdo restrito – em qualquer aplicativo ou navegador.

O JAMF Protect facilita a resposta a incidentes, isolando o software malicioso, erradicando arquivos indesejados e colocando de volta os dispositivos em um estado de confiança automaticamente, causando tempo de inatividade para o usuário.

Atender e manter os requisitos de conformidade.

- Visibilidade em tempo real: Veja os dados de atividade de conformidade e telemetria de endpoint no JAMF Protect. As ferramentas de análise de dados permitem que as equipes de segurança e de segurança investigem imediatamente, mitigem ou remediem problemas conforme necessário.

- Conformidade regulatória: Alinhe sua implantação com os padrões de benchmarking cis.

- App Insights: Monitore para a presença de aplicativos não compatíveis ou arriscados que possam colocar dados organizacionais ou pessoais em risco.

Organizações trabalhando juntas, conectadas por JAMF.

Integrações de aplicativos

Subir de nível com integrações de aplicativos, acesso da API e muito mais.

Jamf Protect e Jamf Pro trabalham com aplicativos que você já conhece e confia.

Minimizamos o risco relatando ao seu SIEM, gerenciando o processo de autenticação da sua empresa por meio do seu provedor de identidade (IDP) e exibindo dados de saúde do endpoint em painéis personalizados.

Estender proteger com mais recursos.

Desbloqueie poderosos fluxos de trabalho combinando JAMF com soluções de terceiros do JAMF Marketplace. Estenda as notificações em tempo real para o seu smartphone ou outros dispositivos móveis. Encaminhar dados ricos em pontos de extremidade da Apple ao seu SIEM ou EDR para fornecer a visualização de dados mais abrangente.

Oferecendo acesso poderoso da API.

Integre o JAMF Protect em ferramentas e fluxos de trabalho personalizados com uma API robusta que usa grafql. Administradores de TI e Infosec podem consultar facilmente o conteúdo e fazer modificações para apoiar sua organização’S NECESSIDADES.