O Canva tem um vírus

No final do ano passado, relatamos que a Microsoft Sway, um programa de apresentação on -line, estava sendo explorado por atores maliciosos para hospedar arquivos maliciosos usados em ataques de phishing. Desde então, os clientes que usam o Button Alert Phish (PAB) relataram um número dramaticamente menor de ataques de phishing usando arquivos criados e hospedados no Sway. Infelizmente, os bandidos parecem ter encontrado uma substituição sólida: Canva, uma das empresas de tecnologia mais bem -sucedidas da Austrália.

Então, o que é Canva de qualquer maneira? O Canva é normalmente descrito como uma “plataforma de design gráfico” que permite aos usuários criar gráficos de mídia social, apresentações, pôsteres e outros conteúdos visuais. Está disponível na web e no celular e integra milhões de imagens, fontes, modelos e ilustrações. Os usuários podem escolher entre muitos modelos profissionais projetados, editar os designs e fazer upload de suas próprias fotos através de uma interface de arrastar e soltar. A plataforma é gratuita e assinaturas pagas como Canva Pro e Canva para Enterprise oferecem funcionalidade adicional. Os usuários também podem pagar por produtos físicos a serem impressos e enviados.

Phishing with Canva: bandidos exploram a plataforma de design gráfico

Em resumo, o Canva parece oferecer aos bandidos um substituto funcional para a Microsoft Sway, permitindo que eles projetem e hospeda arquivos maliciosos que podem empregar em ataques de phishing contra usuários inocentes – credenciais phishes, na maioria das vezes – embora, sem a mesma conscientização da marca e o trust, criado pela plataforma de escritório da Microsoft, da Microsoft.

O que tem no menu? (Dica: a tarifa usual)

Como observado acima, o Canva é usado principalmente por atores maliciosos para criar e hospedar arquivos maliciosos que redirecionam os usuários para credenciais phishes hospedados em outras partes da internet. Um ataque de phishing baseado em tela geralmente assume a forma de um processo de três etapas comumente empregado com outros serviços on-line que são frequentemente explorados.

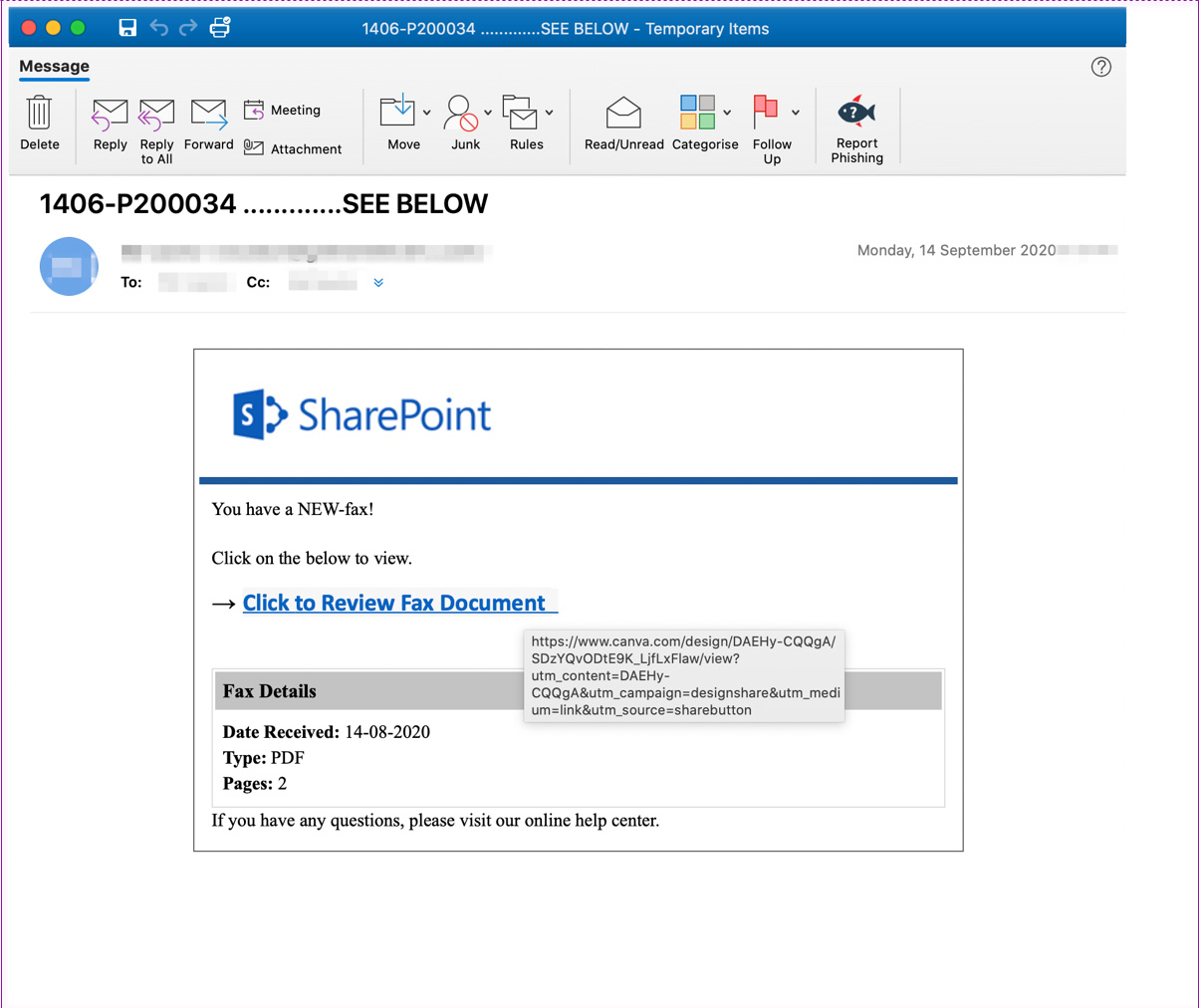

- Vejamos primeiro um exemplo muito recente. Este ataque de phishing em particular é aberto com um email claramente projetado para falsificar uma notificação de compartilhamento de arquivos do Microsoft SharePoint:

- À medida que os e -mails falsificados vão, este não é ruim, embora os principais nomes de marcas que poderiam ter sido usados para vender o ardil e criar credibilidade com os usuários são omitidos.

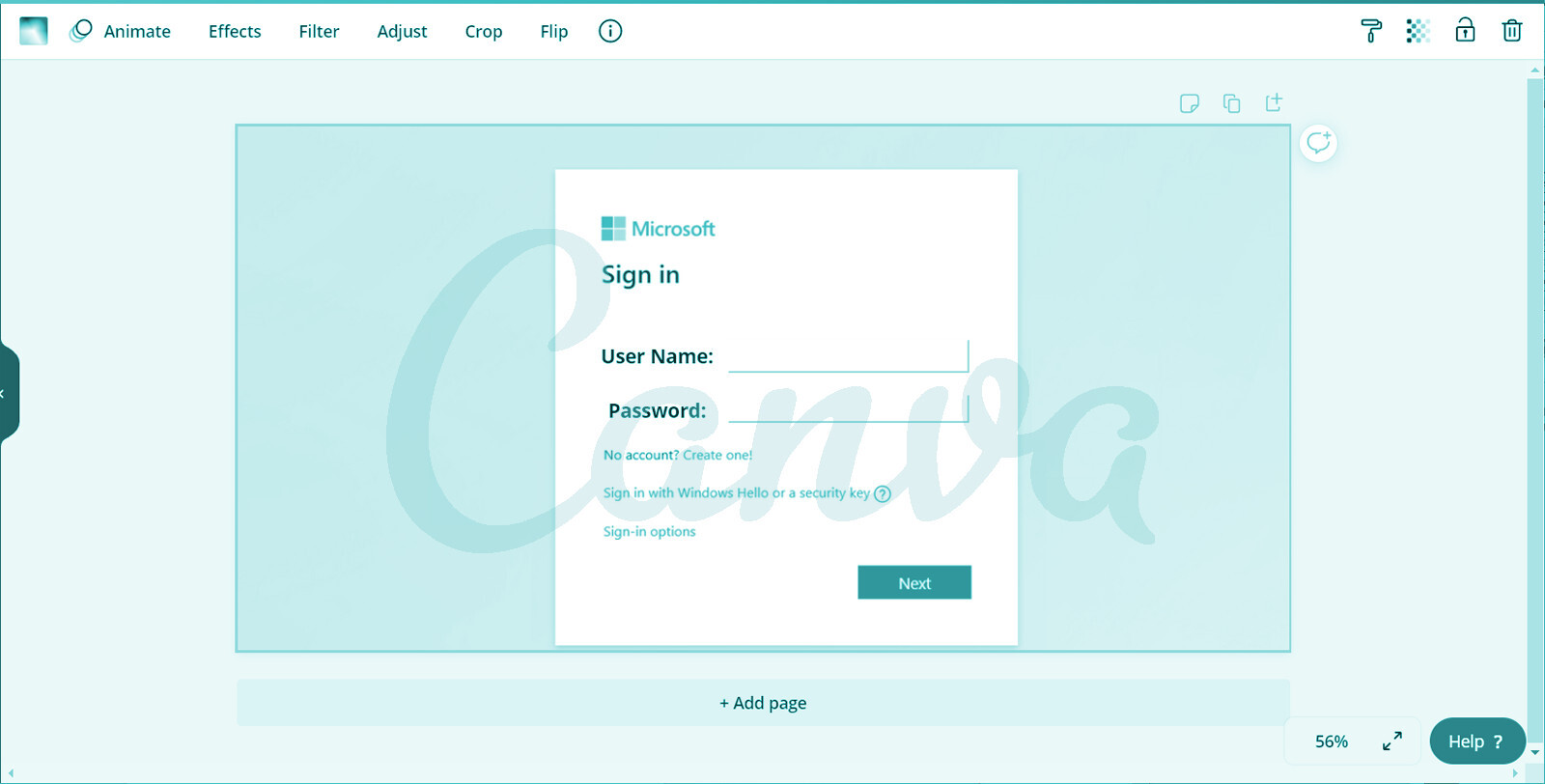

- O link do botão “aberto” azul leva os usuários a um documento ou arquivo de aparência bastante incomum hospedado no Canva:

- A aparência estranha deste documento deve alertar os usuários de que algo está errado. Se nada mais, isso claramente não é hospedado no SharePoint. Os usuários que optam por fazer a tentativa de acessar o “documento seguro” estão embaralhados para uma página de login do SharePoint mal falsificada hospedada no Weebly:

- Embora os maus atores por trás desse phish finalmente conseguem soltar algumas pistas de marca, o esforço é marcado pelo anúncio na parte inferior da página. Os usuários vão notar, embora?

- Embora a Microsoft seja de longe a marca que vemos mais comumente falsificada em e-mails de phishing baseados em Canva, o DocUsign é um segundo próximo.

- Novamente, essa não é a paródia Docusign mais lisa que vimos, mas para muitos usuários pode ser bom o suficiente para clicar neste documento hospedado no Canva:

- Assim como a paródia do SharePoint acima, este segundo documento – que não tem nenhuma semelhança com um documento seguro que está sendo servido pela DocUsign – funciona apenas como um waypoint no caminho para o destino final: outras credenciais Phish.

- Agora, essas credenciais em particular phish são bastante bem feitas. O problema aqui, é claro, é que uma página de login da Microsoft falsificada é muito inapropriada para um ataque de phishing que liderou com um e -mail DocUsign falsificado. Esse tipo de incompatibilidade de marca é algo que frequentemente encontramos em e -mails de phishing.

- Embora as paródias da Microsoft e DocUsign sejam comuns o suficiente em ataques de phishing baseados em tela, os e-mails maliciosos esportam links de tela que encontramos com mais frequência são notificações falsas de correio de voz-um gênero que tem sido em ascensão nos últimos meses. Estranhamente, o email inicial nesse ataque específico imediatamente exige que os usuários abrem mais um email anexado:

- O anexo em si, que afirma ser uma notificação do vodafone, redireciona os usuários para o Canva.

- O que, até onde sabemos, não está oferecendo funcionalidade de correio de voz aos clientes.

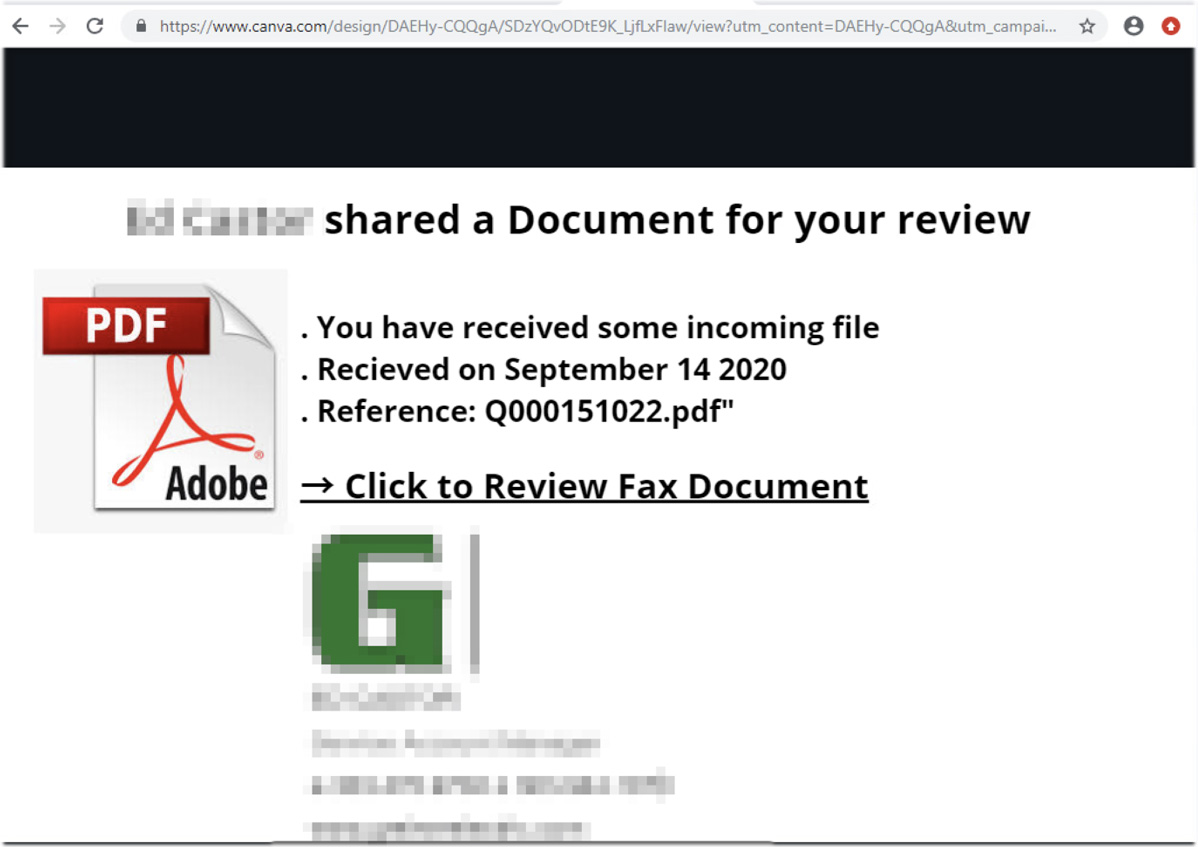

- Outros esquemas comuns de engenharia social incluem notificações falsas de fax:

O Canva tem um vírus

Além disso, ao contrário de outros serviços on -line que estão sendo explorados não apenas para hospedar conteúdo malicioso, mas para empurrar e -mails para possíveis marcas (pense em SendGrid e Dropbox, para citar apenas dois), o papel involuntário de Canva nesses ataques de phishing é um pouco mais limitado.

Phishing with Canva: bandidos exploram a plataforma de design gráfico

No final do ano passado, relatamos que a Microsoft Sway, um programa de apresentação on -line, estava sendo explorado por atores maliciosos para hospedar arquivos maliciosos usados em ataques de phishing. Desde então, os clientes que usam o Button Alert Phish (PAB) relataram um número dramaticamente menor de ataques de phishing usando arquivos criados e hospedados no Sway. Infelizmente, os bandidos parecem ter encontrado uma substituição sólida: Canva, uma das empresas de tecnologia mais bem -sucedidas da Austrália.

Então, o que é Canva de qualquer maneira? O Canva é normalmente descrito como uma “plataforma de design gráfico” que

Permite que os usuários criem gráficos de mídia social, apresentações, pôsteres e outros conteúdos visuais. Está disponível na web e no celular e integra milhões de imagens, fontes, modelos e ilustrações. Os usuários podem escolher entre muitos modelos profissionais projetados, editar os designs e fazer upload de suas próprias fotos através de uma interface de arrastar e soltar. A plataforma é gratuita e assinaturas pagas como Canva Pro e Canva para Enterprise oferecem funcionalidade adicional. Os usuários também podem pagar por produtos físicos a serem impressos e enviados.

Em resumo, o Canva parece oferecer aos bandidos um substituto funcional para a Microsoft Sway, permitindo que eles projetem e hospeda arquivos maliciosos que podem empregar em ataques de phishing contra usuários inocentes – credenciais phishes, na maioria das vezes – embora, sem a mesma conscientização da marca e o trust, criado pela plataforma de escritório da Microsoft, da Microsoft.

A seguir, passaremos por alguns exemplos comuns de e -mails de phishing que são relatados regularmente e que usam o Canva para as credenciais de mola phishes nos usuários através de uma variedade de esquemas comuns de engenharia social.

O que tem no menu? (Dica: a tarifa usual)

Como observado acima, o Canva é usado principalmente por atores maliciosos para criar e hospedar arquivos maliciosos que redirecionam os usuários para credenciais phishes hospedados em outras partes da internet. Um ataque de phishing baseado em tela geralmente assume a forma de um processo de três etapas comumente empregado com outros serviços on-line que são frequentemente explorados.

Vejamos primeiro um exemplo muito recente. Este ataque de phishing em particular é aberto com um email claramente projetado para falsificar uma notificação de compartilhamento de arquivos do Microsoft SharePoint:

À medida que os e -mails falsificados vão, este não é ruim, embora os principais nomes de marcas que poderiam ter sido usados para vender o ardil e criar credibilidade com os usuários são omitidos.

O link do botão “aberto” azul leva os usuários a um documento ou arquivo de aparência bastante incomum hospedado no Canva:

A aparência estranha deste documento deve alertar os usuários de que algo está errado. Se nada mais, isso claramente não é hospedado no SharePoint. Os usuários que optam por fazer a tentativa de acessar o “documento seguro” estão embaralhados para uma página de login do SharePoint mal falsificada hospedada no Weebly:

Embora os maus atores por trás desse phish finalmente conseguem soltar algumas pistas de marca, o esforço é marcado pelo anúncio na parte inferior da página. Os usuários vão notar, embora?

Embora a Microsoft seja de longe a marca que vemos mais comumente falsificada em e-mails de phishing baseados em Canva, o DocUsign é um segundo próximo.

Novamente, essa não é a paródia Docusign mais lisa que vimos, mas para muitos usuários pode ser bom o suficiente para clicar neste documento hospedado no Canva:

Assim como a paródia do SharePoint acima, este segundo documento – que não tem nenhuma semelhança com um documento seguro que está sendo servido pela DocUsign – funciona apenas como um waypoint no caminho para o destino final: outras credenciais Phish.

Agora, essas credenciais em particular phish são bastante bem feitas. O problema aqui, é claro, é que uma página de login da Microsoft falsificada é muito inapropriada para um ataque de phishing que liderou com um e -mail DocUsign falsificado. Esse tipo de incompatibilidade de marca é algo que frequentemente encontramos em e -mails de phishing.

Embora as paródias da Microsoft e DocUsign sejam comuns o suficiente em ataques de phishing baseados em tela, os e-mails maliciosos esportam links de tela que encontramos com mais frequência são notificações falsas de correio de voz-um gênero que tem sido em ascensão nos últimos meses. Estranhamente, o email inicial nesse ataque específico imediatamente exige que os usuários abrem mais um email anexado:

O anexo em si, que afirma ser uma notificação do vodafone, redireciona os usuários para o Canva.

. O que, até onde sabemos, não está oferecendo funcionalidade de correio de voz aos clientes.

Outros esquemas comuns de engenharia social incluem notificações falsas de fax:

. e ofertas sem marca para compartilhar documentos comerciais de um tipo ou de outro:

Como observado anteriormente, a grande maioria desses e -mails maliciosos leva a phishes de credenciais, alguns mais credivelmente apresentados do que outros.

Para resumir, o Canva está sendo usado para criar e hospedar arquivos empregados para alguns dos esquemas de engenharia social mais comuns que vemos diariamente.

Por que Canva?

Nenhum dos e -mails de phishing que analisamos aqui é particularmente digno de nota, exceto o fato de que o documento ou arquivo principal no ataque de três etapas que está sendo usado está hospedado no Canva, um serviço de design gráfico online legítimo. Os atores maliciosos, no entanto, foram bastante úteis em explorar serviços e marcas legítimos on -line, então o Canva dificilmente está sozinho nesse sentido.

Além disso, ao contrário de outros serviços on -line que estão sendo explorados não apenas para hospedar conteúdo malicioso, mas para empurrar e -mails para possíveis marcas (pense em SendGrid e Dropbox, para citar apenas dois), o papel involuntário de Canva nesses ataques de phishing é um pouco mais limitado.

Ainda mais, não vimos maus atores direcionando deliberadamente a empresa para colher credenciais para contas que podem ser exploradas, como fazemos regularmente com outros serviços comumente explorados como o SendGrid, por exemplo:

Infelizmente, porém, o Canva está na posição inviável de ter sofrido uma violação de dados que foi descoberta e relatada em maio de 2019. Ao todo, o grupo por trás dessa violação, GNOSTICPLAYERS, afirma ter obtido dados de 139 milhões de usuários, incluindo 61 milhões de senhas de hash e salgados.

Surpreendentemente, parece que o Canva não forçou imediatamente os usuários a alterar suas senhas. Oito meses depois, no entanto, em janeiro deste ano, a Canva relatou que tomou conhecimento de uma lista de 4 milhões de contas que estão sendo oferecidas para venda on -line com senhas descriptografadas. Após essa descoberta sinistra, o Canva finalmente redefiniu as senhas de todos os usuários.

Usando o Button Alert Phish (PAB), os clientes começaram a relatar e -mails maliciosos com links para documentos hospedados em contas do Canva apenas um mês depois, em fevereiro de 2020. Certamente não somos os únicos a ter visto e -mails de phishing explorando Canva. Veja, por exemplo, este artigo da Trend Micro em abril de 2020.

Então, a violação sofrida pelo Canva contribuiu ou permitiu a série de ataques de phishing baseados em Canva que documentamos aqui? Simplificando: não sabemos.

O Canva oferece contas gratuitas com funcionalidade decente no nível da base. Ele também oferece contas premium com funcionalidade adicional para profissionais e organizações maiores. A funcionalidade gratuita desse tipo deve atrair atores maliciosos, e é certamente possível que atores maliciosos estejam usando contas gratuitas, da mesma forma que fizeram com a Microsoft Sway.

Suspeitou -se que começamos a ver e -mails maliciosos que aproveitam o Canva somente depois que a empresa relatou que uma lista de contas com senhas comprometidas estava circulando online.

Conclusão

Se você está educando seus usuários através do treinamento de conscientização de segurança da nova escola, nada do que documentamos acima deve surpreendê-los. Que atores maliciosos geralmente falsificam marcas on -line confiáveis e exploram rotineiramente serviços populares como o Canva deve ser uma notícia antiga. Mas esses funcionários precisam ser treinados – e testados com e -mails de phishing simulados de qualidade – regularmente.

Se você não está fazendo nada disso, um ataque de phishing baseado em tela como os que analisamos aqui pode ser todos os atores maliciosos precisam violar sua própria rede e criar um pesadelo legal e logístico que você não pode pagar em tempos econômicos desafiadores, como o presente.

O Canva tem um vírus?

Não, o Canva não tem um vírus. É uma ferramenta legítima que pode ser usada para criar designs impressionantes, postagens de mídia social, apresentações e mais. O Canva tem uma grande base de usuários e tem sido confiável por muitas empresas respeitáveis.

Posso baixar o Canva no meu computador?

Sim, você pode baixar o Canva no seu computador. O Canva oferece um aplicativo de desktop que pode ser instalado no Windows e Mac OS. O aplicativo fornece uma experiência de design perfeita e permite que os usuários trabalhem offline.

Como posso garantir que o Canva seja seguro para usar?

Para garantir que o Canva seja seguro de usar, você pode tomar as seguintes precauções:

- Certifique -se de que você está Usando o site oficial do Canva ou aplicação.

- Não baixe o Canva de sites de terceiros.

- Use um senha forte e ativar a autenticação de dois fatores Para proteger sua conta.

- Evite clicar em links suspeitos ou baixar arquivos de fontes desconhecidas.

Conclusão

Canva é uma ferramenta segura e confiável que pode ser usada para fins de design gráfico. Não há evidências que sugerem que o Canva tenha um vírus ou represente qualquer risco de segurança para seus usuários. Ao tomar as precauções necessárias, os usuários podem desfrutar de uma experiência de design perfeita e segura no Canva.

Plataforma de design de tela abusada ativamente em credenciais phishing

O site de design de gráficos gratuitos Canva está sendo abusado por atores de ameaças para criar e hospedar páginas de destino de phishing intrincadas.

O Canva é uma plataforma de design gráfico que permite que os usuários criem pôsteres, papel timbrado, cartões de férias e outras mídias digitais que podem ser baixadas como uma imagem, compartilhada como HTML com links clicáveis ou impressos.

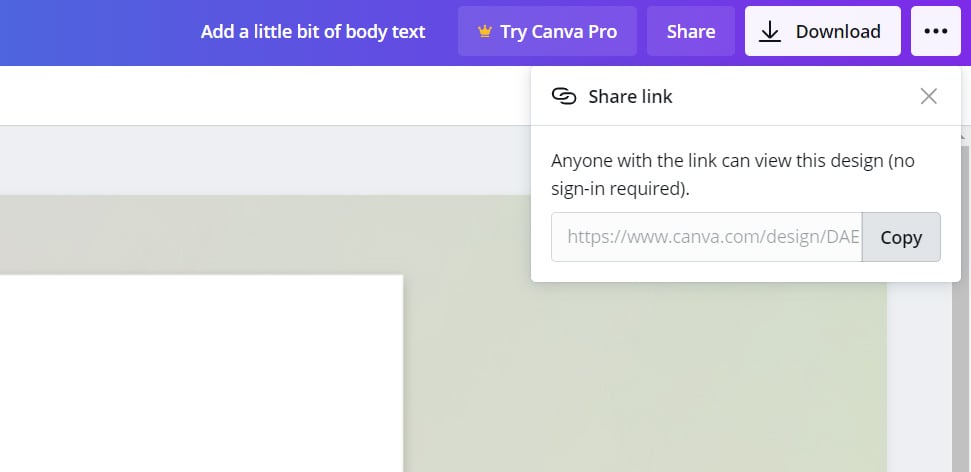

Como parte de seu serviço, os designers podem gerar URLs compartilháveis para que amigos e colegas possam ver seu trabalho no Canva.com.

Ao compartilhar designs, um usuário que clica no link verá uma visualização de página inteira e poderá interagir com todos os links ou formulários incorporados.

A hospedagem de Canva é abusada em golpes de phishing.

Em um novo relatório da empresa de segurança cibernética Cofense, os atores de ameaças estão cada vez mais usando o Canva para criar páginas de destino html hospedadas que são usadas para redirecionar as vítimas de phish.

Como você pode ver no e -mail de spam abaixo, os atores de ameaças conduzem uma campanha de phishing fingindo ser notificação de entrega do SharePoint Efax. Incorporado a esta notificação é um link para uma página de destino de phishing hospedada no Canva.com.

Quando uma vítima de phishing clicar no link, eles serão levados para uma página intermediária HTML projetada por Canva hospedada no Canva.com. Esta página de destino finge ser informações sobre o fax que você recebeu, com um link clicável que afirma que pode ser usado para revisar o documento de fax.

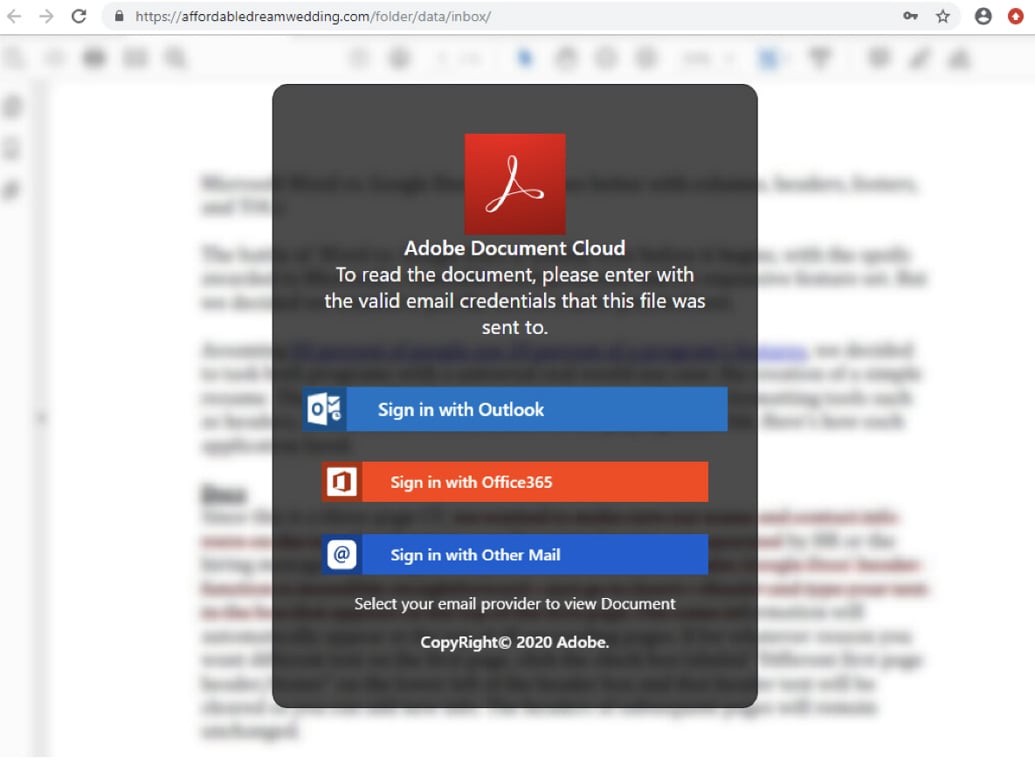

Clicar no link traz uma vítima para a página de destino final de phishing, onde eles são solicitados a fazer login para ver o documento.

Como você pode esperar, todas as credenciais de login que você entrar nesta página serão roubadas pelos atacantes.

Por que usar o Canva?

Pode ser confuso por que as campanhas de phishing estão usando o Canva para hospedar suas páginas em vez de google docs, folhas ou até mesmo Dropbox.

A razão provável é que o Google e o Dropbox têm um longo histórico de lidar com ameaças maliciosas e têm melhores sistemas para detectar e removê -los.

O Canva, por outro lado, não foi projetado para ser uma plataforma de hospedagem, mas uma plataforma para criar conteúdo que geralmente não está associado a comportamentos maliciosos.

Devido a isso, o Cofense descobriu que eles são muito menos eficientes em encontrar ameaças hospedadas, e as páginas de destino tendem a permanecer ativas por períodos mais longos.

“O Canva provavelmente está ciente do problema, removendo arquivos maliciosos como e quando eles’Encontrado, mas, como nossa pesquisa concluiu, muitos desses arquivos maliciosos permaneceram no Canva’S Plataforma hospedada por horas e até dias de cada vez. Sites, como o Google, onde os hackers tradicionalmente hospedam seus e -mails de phishing, parecem ser muito mais rápidos na detecção e remoção, o que é outra razão pela qual os atores de ameaças começaram a explorar a plataforma Canva “, explica Cofense em seu relatório em seu relatório.

Além disso, usando o Canva como uma página de redirecionamento intermediário, quando a página de destino final de phishing é retirada, os atacantes podem atualizar seus designs de tela para apontar para um novo URL de phishing final para que sua campanha não seja quebrada.