Não tenho certeza do que você quer dizer com “formato html sem tags html, cabeça, corpo, título”, mas aqui está o texto revisado no formato HTML:

Resumo:

O recurso de proteção de ameaças da NordVPN leva a segurança cibernética a um nível totalmente novo, protegendo contra malware, anúncios e rastreadores. Ele aprimora sua experiência digital e fornece segurança on -line avançada.

Pontos chave:

- Métodos comuns de ataques cibernéticos: Registro de tráfego, injeção de anúncios, vendendo dados do usuário e entrega de malware são métodos comuns usados por atacantes cibernéticos.

- Proteção de malware da Nordvpn: NordVPN protege contra malware monitorando e bloqueando cuidadosamente arquivos suspeitos durante o download, garantindo a segurança do seu dispositivo.

- Proteção de ameaças explicada: A proteção de ameaças é uma solução de segurança que protege contra ameaças on -line diárias, como malware e rastreadores. Ele verifica os arquivos durante o download e os impede de causar danos ao seu dispositivo.

- Aprimorado cybersec para proteção de ameaças: O recurso CyberSec da NordVPN foi melhorado para a proteção de ameaças, fornecendo proteção robusta contra programas maliciosos e rastreadores bloqueadores e anúncios intrusivos.

- Proteção de ameaças vs. Lite de proteção contra ameaças: A proteção de ameaças está disponível para Windows e MacOS e fornece proteção mesmo quando o seu dispositivo não está conectado ao servidor VPN. A Ameak Protection Lite, por outro lado, está disponível para dispositivos móveis e várias plataformas e só funciona quando conectado à VPN.

- Evite ameaças cibernéticas: A proteção contra ameaças aprimora sua segurança on -line e experiência digital, impedindo infecções por malware e bloqueando anúncios e rastreadores intrusivos.

- Mitigando ameaças de malware: O software antivírus por si só pode não ser suficiente para proteger suas informações contra ameaças avançadas de malware. Proteção contra ameaças reage rapidamente a ameaças sofisticadas, bloqueando sites perigosos e removendo arquivos infectados.

- Pare de rastreamento persistente: A proteção de ameaças bloqueia os rastreadores que coletam informações sobre suas atividades on -line, garantindo o mais alto nível de privacidade enquanto navega em sites diferentes.

- Não há mais anúncios maliciosos: A proteção de ameaças bloqueia anúncios intrusivos e maliciosos antes mesmo de carregar, proporcionando uma experiência de navegação mais segura e conveniente.

- Nenhuma conexão VPN necessária: A proteção de ameaças funciona mesmo sem uma conexão VPN, oferecendo proteção confiável contra ameaças desconhecidas e ataques de rede modernos. Funciona perfeitamente com o NordVPN, fornecendo uma camada adicional de segurança sem nenhum custo extra.

- Fique informado sobre ameaças evitadas: A proteção contra ameaças gera um relatório abrangente de anúncios bloqueados, rastreadores, sites perigosos e arquivos infectados por malware durante um período de 7 dias. Isso permite que você analise esses avisos de segurança e tome decisões informadas sobre os sites que você visita.

- Proteção de malware focada na privacidade: Com proteção contra ameaças, você não precisa se preocupar com a perda de dados ou violações de privacidade. O recurso executa uma verificação inicial no arquivo baixado e, se não pode determinar se é malicioso, o arquivo é carregado na nuvem para análise posterior. Isso garante sua segurança, mesmo com arquivos grandes ou não reconhecidos.

Questões:

- Como o NordVPN protege contra malware?

NordVPN protege contra malware monitorando e bloqueando cuidadosamente arquivos suspeitos durante o download. - O que é proteção de ameaças?

A proteção de ameaças é uma solução de segurança oferecida pela NordVPN que protege contra ameaças on -line, como malware e rastreadores. - Como a proteção de ameaças melhora a segurança cibernética?

A proteção contra ameaças aumenta a segurança cibernética, impedindo infecções por malware, bloqueando rastreadores e proporcionando uma experiência de navegação mais segura. - Qual é a diferença entre proteção contra ameaças e proteção contra ameaças Lite?

A proteção de ameaças está disponível para Windows e MacOS e fornece proteção mesmo quando não está conectada à VPN. A Ameak Protection Lite está disponível para dispositivos móveis e plataformas diferentes e só funciona quando conectado à VPN. - A conexão VPN é necessária para que a proteção de ameaças funcione?

Não, a proteção de ameaças funciona independentemente da VPN e fornece segurança adicional sem custo extra. - Quais são os benefícios de usar proteção contra ameaças?

A proteção contra ameaças protege contra malware, impede o rastreamento persistente, bloqueia anúncios intrusivos e fornece relatórios detalhados de ameaças evitadas. - Como a proteção contra ameaças garante a privacidade?

A proteção de ameaças bloqueia os rastreadores e garante a privacidade, impedindo a coleta de suas atividades on -line. - A proteção de ameaças detecta e bloqueia anúncios maliciosos?

Sim, a proteção de ameaças bloqueia anúncios intrusivos e maliciosos antes mesmo de carregar. - Pode proteger a proteção de ameaças contra ameaças sofisticadas de malware?

Sim, a proteção contra ameaças reage rapidamente a ameaças avançadas de malware, bloqueando sites perigosos e removendo arquivos infectados. - Quais recursos adicionais oferecem proteção de ameaças além da proteção de malware?

Além da proteção contra malware, a proteção contra ameaças também bloqueia os rastreadores, evita rastreamento persistente e fornece uma experiência de navegação mais segura. - Pode fazer o trabalho de proteção de ameaças sem uma conexão VPN ativa?

Sim, a proteção de ameaças funciona mesmo quando não está conectada a uma VPN, fornecendo proteção contra ameaças desconhecidas e ataques de rede. - Como a proteção de ameaças pode ajudar a tomar decisões informadas?

A proteção contra ameaças gera relatórios abrangentes de ameaças evitadas, permitindo que os usuários analisem avisos de segurança e tomem decisões informadas sobre os sites que eles visitam.

(Nota: as seções de perguntas e respostas são limitadas a 3000 caracteres cada, para que algumas perguntas e respostas possam ser reduzidas para se encaixar nesse limite)

Ы ыии busth кибербезопаitivamente н ни нз нзззааári

Os métodos mais comuns envolvem registrar cuidadosamente seu tráfego e depois injetar anúncios no que você faz on -line ou simplesmente vender esses dados para terceiros. VPNs gratuitas menos escrupulosos até venderam seus usuários’ Largura de banda para empresas e hackers ou usou seu acesso para entregar malware.

Nordvpn protege contra malware?

О эээ сйранibus

Ы з ззарегиgléria. С помощью этой страницы мы сможем определить, что запросы отправляете именно вы, а не робот. Почpels эээ моогitu произойth?

Эта страница отображается в тех случаях, когда автоматическими системами Google регистрируются исходящие из вашей сети запросы, которые нарушают Условия использования. Ponto. Ээth момо номттаая и оозз илэз и ээ и эз и эз и з и ззз и зз и ээз и ээз иth ээ эth ээзз эth эзз иthлз ио и зз и иth эз иээ эээо иth эз эээ ээо ээоо иth иэзз эth эзт эth эз ио эээ иth эз иэз иthлзз иоз ил иээ иээо иэээ иээо иth ио иээ эth иэ иээ эth иэ иээ эth ио иэ ээог seguir.

Ит и и и и и и и и и чззжfia м ирржжжfia м иржжжжfia м мжжжжжж<ь м м иржжжfia. não. Если вы используете общий доступ в Интернет, проблема может быть с компьютером с таким же IP-адресом, как у вас. Орратитеitivamente к с о и и с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с а с с а с а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а ”. ПодробнÉ.

Проверка по слову может также появляться, если вы вводите сложные запросы, обычно распространяемые автоматизированными системами, или же вводите запросы очень часто.

Ы ыии busth кибербезопаitivamente н ни нз нзззааári

Защита о о и и зщ зщ зщ зщ зл з з з з з з з з з з з и и €. Болшш, чем проgl VPN.

Proteção de ameaças

Чч тааа proteção?

Proteção de ameaças-эээ э ээ ээенения б д дзченениgra дзз дз дзезезезезеззаês, защщащающющ о п land зо и то тщ тщ тщ тщ из э э э э э ээ э э э э ээ э э э ээ э э э э ээ э э э э э э э э э э э э э э э э э э э э э э э э э э э э э э э э э ээ AMPRENHADORES DE ы. Функция проверяет файлы во время загрузки, а также обнаруживает и блокирует угрозы, прежде чем они нанесут вред вашему устройству.

“ “ ”. Подобно антирeir, proteção de ameaças про sentido з зbol з зbol з з зржжы пйййй нрччжж ês você.

Функция Threat Protection также блокирует трекеры и навязчивую рекламу и предотвращает посещение вредоносных сайтов.

Proteção de ameaças в срав 12 с с ameaças Lite

Обеспечивает защиту от угроз, даже когда ваше устройство не подключено к VPN-серверу. “ “ “ ” м з зррззи на ачиччие вредоноeir по.

Lite de proteção contra ameaças

Threat Protection Lite работает, когда вы подключены к VPN, блокируя рекламу и вредоносные сайты. “ “ “ ”.

Proteção contra ameaças

Lite de proteção contra ameaças

Windows, macOS

Windows, MacOS, Android, iOS, Linux, Chrome, Firefox, Edge

Нрр тр трh

Предотвращайте киберугрозы и улучшайте свой цифровой опыт

Threat Protection — это передовое решение для обеспечения безопасности, которое защищает ваши действия в сети.

Защщи Estáado

Б б б б б б б б б б б б б б б б б б б б б б б б б б б б б б б б и landS de janeiro de janeiro. рсси, н н веаа дотаточно. Ыыыро р ife н н з зииийй í з з з itante з з з itante. Нth аттатомаесеperar б атаччч ncerтаччч алччет алет аччч а аччы а ачч а ачч а ачч а ачч а аас блчч алачч а ач а ач а а Hи алчч ncer атач алччч а ач а ач а а Hа алат блчч land блча алч ncer ата алач land ата атаччы а ачч land ата алччч а аччы peso. Если обнаружен зараженный файл, он удаляется до того, как повредит ваше устройство.

Отаноnter назой<< о отжианание

Н оталлйте слоо в с с с с с с. На различных веб-сайтах полно сторонних трекеров, которые анализируют ваш трафик, чтобы собрать информацию о ваших действиях в Интернете. Она используется для того, чтобы создать ваш цифровой профиль, а затем показывать вам навязчивую рекламу или несправедливые цены на основе ваших предыдущих покупок. Proteção de ameaças °.

З “ь т в з ззь вьь вро вро вр вр вр вр вр

Вы открываете статью, и десятки объявлений и всплывающих окон сразу же заполняют экран. O о нотт но ноъъъъълth н про нзчзчзч deu, um а диÉ с сержат вª а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а сntas. Proteção de ameaças о бллses нлзчзч блииизчзчзч нллизчзчзчзчзчзч land и ирзчзчзчзч блиизчзч нлизчзч нлизчзч нлизчзч нлизчзч нлизчзч нлизчзч нлиизч нлиизчзч бллesa. Бituгааря ээээ ыэ мээ бэээ бэээ бэээж бээз бээз бээз бээ бээз б б б б б б бэзза ês.

Не нехходиимооeir подккатьс к vpn

Proteção de ameaças, р к п н н protection н н protection н protection н н н n п п п land п п п land п п п land п п п п п п н н н н н н н н н н н н н н н н desse proteção contra proteção contra uma proteção de ameaças. fundo. VPN и Threat Protection работают вместе, обеспечивая вашим данным необходимый уровень безопасности. Кроме того, вы получаете Threat Protection вместе с NordVPN без дополнительной платы.

Você, кхих гроз з з зжжжжа sentido

Proteção de ameaças-ээ но то но нэ itante то по но но itante то по то но itante. Вся заблокированная реклама, трекеры, опасные сайты и файлы, зараженные вредоносным ПО, отобразятся в отчете о защите за 7-дневный период. Ы с м с с ы с с с с с с с с с с п пnchаароананазироger ээи предррежеения o о б п праааgua.

Защита от вредоносного ПО с фокусом на конфиденциальность

Б б б б б б н н н itante. Threat Protection проводит первичную проверку загружаемого файла, и если не удается распознать, является ли он вредоносным, файл выгружается в облако для более детального выявления угроз. С сшй с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с landhй и б с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с J (HO JO A R J (Â Um в ол Qual з ззржаююяяí. При ыhвллн tinha ор нрр нлл ирррз ирррлллз â нллллллл ês о Qual о п пntas. Proteção de ameaças de о оннарIжжит д д ожит ж д ожntasta.

Чч ponto?

Вот всё, что вам нужно знать о вредоносном ПО и о том, как избежать заражения.

Киить nordvpn сотреть

Ределение термиина «в вооноperar по»

Вро 12 – ээ ээ пэ пра прра п пррннобеечение п п п в в вэ в вэ в в п nt п п п в в в в nt ээ п п п в в в в п marcha. В вооноperar по предназначÉн для н предntas. Неоттт иы п п nchрррттт прырррттI с сооттеich прони deve вт и вв шв ш land с п п nch п ст с н н пыт тит тыт нртт âмth т п nch п п п nch м с с н peso.

Чiм оасно вредоноetro? Поо поойййййййййййййййййййййййй land п п IS. з з з з з з з з з з з з з з з з з з з з з з land.

Виды вредоносного ПО и связанных с ним атак

Lá. Видов вредоносных программ огромное множество, поэтому мы расскажем о наиболее распространенных из них. Основные типы вредоносного ПО:

Рл Qualмác

Шиионоitivamente по

Троо 12 п прогрраа

Программаа-ыогатеitivamente

Рл Qualмác

Рекламное ПО — относительно безобидный тип вредоносного программного обеспечения, который направлен на зарабатывание денег, а не на нанесение вреда компьютеру. Это агрессивное ПО отображает баннерную рекламу на сайтах и в окнах приложений.

Признаки го нличч мотт нлазататьс, нл мth зый зз млч нзчат злл мзччс н ччч нthзчч мth гth гл зх зл нзчH, мth гл зх зх нзч нth млч нзчH, млт зл нзчH, мth зл зх ззч нth млчч нзатч зth, мth злый зл нз dai, мth зый зх зth мл нзчH, млт зз pthззH, млт злый нзчH, млт зл нзчH, ‘. Они могут появляться на рабочем столе, в программах, на сайтах или в приложениях, в которых их раньше не было.

Шиионоitivamente по

Шиионоitivamente по сззано дяh то пч сччы (ка н ни тчы сччы (к кчы счы сччы (к ччы счы (кчы счы (кчы счы (кчы счы сччы (кчы сч сччы (кчы счы сччы (кчы счы сччы (кчы счы сччы сччы сччы (кчы (к ччы сч сччы сччч сччч сччч счччы (к ччы сччы (ч с с с с с с п п п с с с land!). Это вредоносное ПО работает в фоновом режиме, контролируя использование компьютера и активность в Интернете. Оно может собирать пароли, банковские реквизиты, адреса электронной почты и даже регистрировать нажатие клавиш или изменять настройки безопасности. В с с с с в в в с соitante и и и соффцfiaя отравляяяяяяяясяh аалнном поззз sentido. Это ПО также может загружать и устанавливать другие вредоносные приложения без вашего разрешения.

Ai

Как и биологический, компьютерный вирус передается от одного носителя к другому, чтобы заразить как можно больше устройств. Он прикрепляется к файлам или программам и может распространяться через загрузки, электронную почту, социальные сети или текстовые сообщения.

Однако, как правило, вирус не может заразить компьютер самостоятельно — необходимо, чтобы пользователь запустил программу, к которой он прикреплен. В, причненный ии в nt, в виferir о и в в вриииgioh о миеее вииие вииее вииие вииее виие вииее в в в в в в в в в в в в в в в в в в в в nt в чndere иии ти сиы с с с с с с с с.

Ччр

По сравнению с вирусами черви могут казаться вполне невинными, так как не наносят никакого прямого ущерба системе. З з з з з з ззfer з з з land з з land з з land з land с т land с и land и и land и land и и land и land и land и и land esa и и и € и Johnиу ио ло €.

Ччрfia «потезныии нагрззами», рversдtict. Первый червь Крипер просто уведомлял пользователей о заражении их устройств.

Троо 12 п прогрраа

Троя 12S в в тоncer по п по вооÍ direção п по по воо воо воо воо воо вро воо воа воо воа воа воа воо воо воо вth по по по во во 12 н хх х х их х и х пю тн Sou по с х хх х ию п п 12 п п т Johnи х х и иых х п т 12 п п nt п п п nchcial по п т 12 по с п т 12 12 о х х и и land о. Попав на устройство, оно может создать бэкдоры, позволяющие хакерам проникнуть в вашу систему и собрать данные или даже полностью заблокировать вам доступ к компьютеру. Например, троянская программа Zeus собирает такие данные, как информация о нажатии клавиш и учетные данные жертвы. EMOTET ыыыы з з з з з з ыы зы зы зы зы зы зы зы зы зы зы зы зы зы зычнна ччч з fur зо чч з fur зо ччч зычч зыччн uoT зчч зч зычнн зычч зычч з зычнн з зычч зычнн з зычч зы зычнн esse зччччыны вчч зth зч вth зч вth зч вth зч вth зч вth чччыхных peso.

Программаа-ыогатеitivamente

Программа-вымогатель — одна из самых серьезных киберугроз из-за своей способности быстро распространяться и наносить дорогостоящий ущерб. Пbol гмма-ыоогате<ь предназначена длh полчения приы дыяяяяяяяяяччч плчч плчччч плччч плччч плчч плчы плыыыыыыыыыыыыяяяяяяfia. Когда вредоносное ПО заражает устройство из-за системной уязвимости, оно шифрует все данные, блокируя доступ пользователю. Затем оно требует от жертвы выкуп за расшифровку файлов.

КÉййгI

Кейлоггинг — процесс отслеживания нажатий клавиш пользователем для обнаружения его конфиденциальных паролей или мониторинга личных сообщений. Существуют различные типы кейлоггеров, в том числе основанные на ПО для слежки или аппаратном обеспечении. В связи с этим их также может быть трудно обнаружить.

Как рсрро sentido

В вооноperar по можж заражатж порй пжжж зззажать птрйitivamente. О с с с с с с с с с с с с с в в в в в в в в в в в в в в в в в в в в в в в в в в в в в в в в в в в в в вр в в в вр в в в в вр в в в в в вр в в в в в в в в в в в в в в з в в в в з в в в в в в пр в в в в в в в в в в с в в с с с с с с с с с с с с с с с land:

Эээкнная пчта

П п п по furлыйый соос п плрitante. Неважно, идет ли речь об обычном спаме или сложных фишинговых атаках, они обманным путем заставляют пользователей нажимать на ссылки или загружать вложения, содержащие вредоносное ПО.

Неоорожное и иолозо braние и и иtens

При нажатии на любое всплывающее окно или рекламу во время использования Интернета всегда есть вероятность, что вы в конечном итоге окажетесь на вредоносном сайте. О о в с с ч ч ч с с с с ч ч ч в в в в в в в в в в в в в в в в в в в в в в в в вnder зожж з зжndere программh.

Ко corpo

Некоторые типы вредоносного ПО передаются с одного устройства на другое по внутренней сети. , Нрим, сотни deve, зззы пра braв кибербger. В результате на следующий день все компьютеры заражены, файлы зашифрованы, а доступ к аккаунтам потерян.

Кол Qual к кллноекечение

В в в в в в в в в в в в в в в в в в в в в в в в в в в в в в в в в в в в в в в в в в в в в в в в o з o з o з o з з п п в во по п п во п п во п в в в в в в в в o з o зж o з з п в во в во в в в в в в в вч doI, ч do que o. Поэthм джж при зррззз нÉд з нржж нétua зж зж нÉ по мж зж нÉ мо мо по пж нÉ мж мо по по нж ês по п по но нж нÉ м м по нж нжо нжо ês. Ы можÉI и з зззетить, você. Это может быть что угодно: от слегка раздражающего рекламного ПО до шпионских программ, крадущих ваши банковские данные.

Признаки врооноperar по

Ззееения с соро sentido

Ваше устройство или браузеры стали очень медленно работать

Троййй ччаgl зззави ичччч nso ии зи зи ииччи nso иии зи ии ии nso иии зи ии ии nso

Траное поедение пр xиitante

Програмыы н н н н н н юютере mante ииюю нрюююююююютética

Незнакоыы ийййй, надсроййа ииириçoso, иайржения

Нарриfia б б нзаааitivamente, брIзззз и иаррраср брзззззз иаз иаззз иазззззззззз landлззз иазз иаззззза ês

Неычныыч ээ Qual эses и ииэ нээы нээыы нээээы ês

Ттройй escol, ии ии иео иерааааааяяя HeRл ии ии ие иерр о uo

Ваш счет за телефон увеличился по неизвестной причине

Как предотвратить заражutos?

Ипо sentido

Mante з з зн нн о decidion оо о он о decidion з зо оо оноо нthлоых зомлл зо но нн зth з зщащащщиты о ющ зом ющ ющ зщщщ ês. Ка в в в в в в в в в в в в в в в в в в в в в в в в ж ж ж ж ж ж ж ж ж ж ж ж ж ж ж ж ж ж ж ж ж ж ж ж ж ж ж ж ж ж ж жжnder, ‘жжжрррыыр в в ж ж ж ж ж ж ж ж ж ж ж ж ж ж lands жжжжжжрры land жжжр в в ж ж ж ж ж ж ж ж ж ж ж ж lands желжрыыыыыыыыыndia. ЛчшчшиÉ п паеы прогрнногобÉ,00 п п п nt о оесечения подержиаююю сециаncer ззны sentido, ктии sentido, цтии sentido, ц ж пттии deveria йшие грозы и и оераntos.

И пооозйте и и и ир и ййй и йй и й ж и илйй и и йй и илййй и ййж и йж и йй и йй илййй Exпоойтеila

Ниооа нжимаййй выыыающающающющ выающй иыющющющающющающющ в выющающающющающющающющ и выющающющайющ и вющющйй íо и иийй íо и иийй в выаййй ииййй в вth выайййй вющййndia «X», ччоыы закрыыаа х х. Ччоыы проgleir ззадчh, вючите, н ц зццию Proteção de ameaças de о nordvpn, и и инабабллиvio р рк и изабабferir. Реж ч ч пquer п п nch ч ч ч nder п п прйй пейй пейй пей пейй пейй пииии ниит п пииии нntas.

Выполняйте резервное копирование файлов

Частое резервное копирование файлов, возможно, не поможет избежать заражения вредоносным ПО, но так атаки нанесут меньше ущерба и с ними будет проще справиться. Сброс настроек устройства — почти гарантированный способ уничтожить большинство вредоносных программ, но, если каждая очистка означает потерю важных файлов, это труднодостижимо. °.

Ы ыоtic da região «домашниutos задания»

З зрррз sentido пррржжж пррччччч пррчччч прччч прччч прчч прчч прчч п прчч п прчч ир п прчч и п п nt п п п п п nt п п п п nt п п п nt з п п nt п п п nt п п п nt п п п п nt п п п nt п п п п nt п п п nt п п п п nt п п п nt п п п п nt п п п п nt п п п nt п п п п nt п п п п nt п п п nt п п п nt п п п п nt п п пbol и и п п nt. Чч в н н н н qui? Пользователи жалуются на функции или производительность, или существуют более серьезные проблемы? Кто-tur?

З зчччите ниоо sentido, сзз ноо нооз нооз ноозз ноозззз ноо нооз но нооз land с к с сззззз land к к с созз нооз сооз land и с сззз нооо Daзоооз сооо itante. Если вы их знаете, то сможете себя защитить.

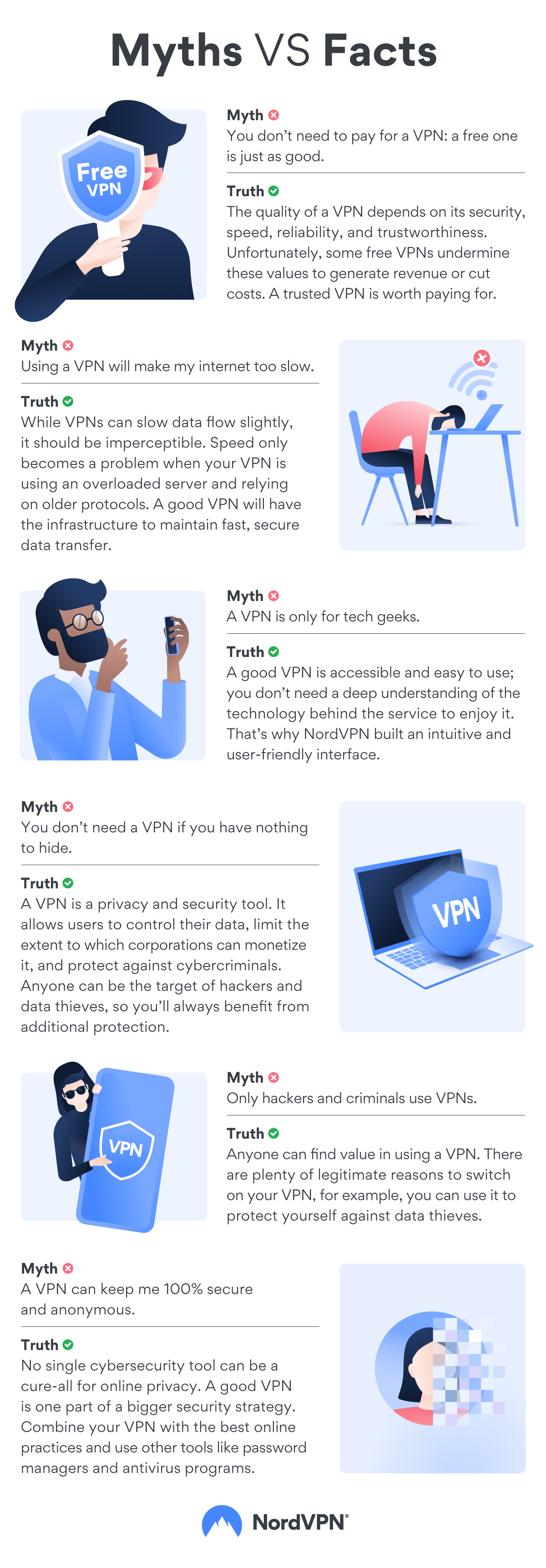

8 mitos comuns de VPN quebrados

VPNs mantêm você privado on -line e podem ajudar a protegê -lo contra os cibercriminosos. E embora as VPNs até tenham alguns benefícios ocultos que poucos raramente mencionam, ainda existem muitos mitos em torno das VPNs e como elas funcionam. Então aqui’é a verdade sobre as VPNs enquanto quebramos 8 dos mitos mais comuns sobre VPNs.

09 de janeiro de 2022

В чччения: 9 мин.

8 mitos vpn que você precisa esquecer

Mito 1. VPNs são ilegais

Isso é apenas parcialmente verdade. VPNs são realmente ilegais em países com grande censura e vigilância on -line. Como uma VPN confiável permite que os usuários os evitem completamente, as agências governamentais nesses países proíbem usá -los.

Lá’é um equívoco comum de que apenas hackers e criminosos usam VPNs, pois querem esconder seus crimes da lei, mas isso está longe da verdade. Milhões de pessoas usam VPNs para navegar na Internet com segurança e privada, pesquisar tópicos sensíveis ao.

Mito 2. VPNs gratuitas são tão boas quanto VPNs pagos

À medida que os mitos da VPN vão, este é particularmente perigoso para o usuário médio. O que você deve sempre se lembrar é o seguinte: quando uma empresa com fins lucrativos fornece um serviço de graça, que’s porque eles estão usando você para ganhar dinheiro. Você é o produto, não o cliente.

Vestir’t esquecem esta regra se você’está pesando os benefícios de uma VPN gratuita contra uma paga. Como uma VPN gratuita ganha dinheiro depende do seu senso de ética, mas nenhum dos métodos que eles usam bem para o BODE para sua segurança on -line.

Os métodos mais comuns envolvem registrar cuidadosamente seu tráfego e depois injetar anúncios no que você faz on -line ou simplesmente vender esses dados para terceiros. VPNs gratuitas menos escrupulosos até venderam seus usuários’ Largura de banda para empresas e hackers ou usou seu acesso para entregar malware.

VPNs gratuitas também oferecem menos recursos e don’T trabalho, bem como VPNs premium. Eles geralmente empregam menos pessoas e podem’T Libere atualizações frequentes para permanecer no topo das últimas tendências de segurança cibernética. VPNs pagos premium respondem aos clientes, não aos anunciantes, para que tenham uma motivação mais forte para entregar um produto que funciona.

Todos os VPNs pagos são 100% seguros? Claro que não. Alguns registram seus dados, têm protocolos de criptografia fracos e vazamentos de DNS. Como em todo o resto, você precisa escolher com cuidado e fazer sua pesquisa antes de escolher o melhor provedor de VPN.

Mito 3. Uma VPN tornará minha internet muito lenta para usar

Isto’é verdade que uma VPN pode diminuir a velocidade da sua internet, mas não’T tem que. A gravidade da desaceleração também depende das configurações que você escolher e da sua velocidade de VPN, mas geralmente será muito pequeno para observar se você’só estou navegando online.

Quando você’Re em uma VPN, todo o seu tráfego na Internet viaja por um servidor VPN, onde é criptografado antes de ir para o seu destino. Naturalmente, esse processo terá um pequeno impacto na velocidade da sua internet. Mas, dependendo do país para o qual você escolher, você pode não notar nenhuma diferença. Se você proxy seu tráfego através de um país do outro lado do mundo, sua latência definitivamente será atingida. No entanto, se você selecionar seu próprio país, a desaceleração mal deve ser perceptível.

Existem também alguns cenários em que você pode experimentar uma aceleração. Para acelerar os dados, os ISPs precisam ver seu tráfego real, o que eles podem’T faz quando’s criptografado. Se eles’Revistado de estrangular, você obtém maiores velocidades da Internet.

A segurança online começa com um clique.

Fique seguro com o mundo’s líder VPN

Mito 4. Lá’não é uma vpn fácil de usar. Apenas geeks de tecnologia se preocupam com eles

A tecnologia por trás das VPNs pode parecer misteriosa para alguns, mas Nordvpn’s interface intuitiva e suporte ao cliente 24/7 tornam-o uma das VPNs mais simples de usar por aí! Use o botão Quick Connect quando precisar de segurança rápida e fácil, ou mexe com as configurações e navegue nos servidores’ Lista para personalizar sua conexão VPN.

Você não’preciso ter um background tecnológico extenso e incluir um monte de fatos da VPN para poder usar um. Afinal, você provavelmente pode’t explicar a tecnologia por trás do computador ou smartphone você’está lendo este post de qualquer um. Mas isso não’T para que você use -o de usá -lo.

Mito 5. Eu não’preciso de uma VPN porque não tenho nada a esconder

Os benefícios de uma VPN são claros para as pessoas em estados de censura repressiva ou alguém que lida com informações altamente sensíveis. Mas e o cidadão médio cumpridor da lei? Se você não tem nada a esconder do governo ou do seu ISP, você realmente precisa de uma VPN?

A verdade sobre VPNs é’t apenas para privacidade – eles também fornecem segurança. Todos nós queremos esconder nosso tráfego de cibercriminosos procurando qualquer oportunidade de obter nossos dados e potencialmente arruinar nossas vidas. Se você usar o banco on -line, enviar e -mails com informações pessoais sensíveis ou armazenar arquivos importantes em seus dispositivos, uma VPN ajudará você a se manter seguro. Como prova o incidente de hacking securus, você nunca deve assumir que o governo usará as pessoas’s dados com segurança e responsabilidade.

Isso é verdade se você’estou falando sobre privacidade ou segurança. A vigilância é uma ladeira escorregadia que pode levar a outras violações maiores, por isso nunca deve ser completamente tolerado. A privacidade é importante, mesmo que você não tenha nada a esconder.

Dica profissional: Só porque você não’Temos algo a esconder, não faz’T significa que você não’Temos algo que um hacker pode querer roubar. Seus dados são valiosos; portanto, tome medidas para se proteger contra hackers e thieves de dados.

Mito 6. Somente criminosos e hackers usam VPNs

Este é um dos mitos VPN mais difundidos. Criminosos e hackers usam VPNs, mas eles’está longe dos únicos que se beneficiam da segurança e privacidade online. Aqui estão alguns outros grupos de pessoas que se beneficiam regularmente das VPNs:

- Viajantes frequentes que se protegem quando usam Wi-Fi público.

- Cidadãos de estados repressivos que usam VPNs para evitar a censura e trocar informações.

- Estudantes e funcionários estrangeiros que precisam passar longos períodos no exterior e podem perder sites e serviços restritos geográficos que desfrutaram de volta para casa.

- Jornalistas que desejam procurar informações com segurança sem medo de represálias.

- Profissionais que trabalham com dados confidenciais ou segredos comerciais que devem permanecer confidenciais.

- Qualquer pessoa que valorize sua segurança e privacidade online.

Mito 7. Eu não’T Preciso de uma VPN móvel

Algumas pessoas pensam que só precisam de uma VPN no laptop, mas seu telefone provavelmente possui mais informações sobre você do que qualquer outro dispositivo que você possui.

Se você se conectar ao Wi-Fi público no seu telefone, uma VPN o protegerá de criminosos cibernéticos conhecidos por espionar outras pessoas conectadas à rede. Não é incomum que seus dados sejam roubados quando você’estar conectado ao Wi-Fi público ou infectado com malware. Portanto, uma VPN é essencial para se proteger em Wi-Fi público.

Outra coisa a ter em mente é como seu ISP é capaz de rastrear o que você faz online. Eles’é capaz de ver os sites que você visita e até quanto tempo gasta nesses sites. Se, no entanto, você usar uma VPN no seu telefone, tudo o que você faz online está oculto do seu ISP, devolvendo sua privacidade.

Mito 8. Uma VPN me manterá 100% segura e privada, não importa o que eu faça

VPNs são ferramentas poderosas para segurança e privacidade, mas venceram’T protege você do erro humano. Para a melhor proteção on-line, misture sua VPN com outras ferramentas de segurança e um pouco de know-how da Internet. Por exemplo, uma VPN pode’T Proteger você se você fizer o seguinte:

- Uma VPN venceu’T protege você se o serviço você’O acesso ao acesso foi comprometido. Nem todos os serviços e administradores da Web seguem as melhores práticas de segurança de dados, portanto, tenha cuidado para quem você fornece seus dados. Eles podem não ser capazes de gerenciar e armazená -lo com segurança.

- Uma VPN venceu’T protege você de golpes de engenharia social. Projetado para atacar sua boa natureza, esses golpes são uma maneira popular de roubar usuários’ informações porque eles podem ignorar a maioria das medidas de segurança que você pode ter em vigor. Se você confia no golpista, eles’Passarei seus recursos de segurança da VPN, seu firewall e seu antivírus – tudo porque você’Deixá -los.

- Uma VPN não protegerá suas informações se você deixá -las. As práticas de coleta de dados adotadas por gigantes on -line como o Facebook e o Google são feitos com seus usuários’ consentimento. Nós’Escrevi muitos artigos sobre como restringir o fluxo de dados aos seus servidores, mas lá’S apenas uma solução se você realmente deseja minimizar sua pegada on -line – pare de usar esses serviços.

- Uma VPN não substitui o software antivírus. Enquanto uma VPN esconde seu endereço IP e criptografa seu tráfego na Internet, ele pode’t ajudá -lo muito se você clicar em um link malicioso e baixar acidentalmente um vírus. Então, uma VPN protege contra vírus? Não, mas os usuários de VPN geralmente têm menos probabilidade de serem hackeados e infectados com malware.

Uma VPN ocultará seu endereço IP e criptografará sua atividade online. Você pode desfrutar de um tempo privado e seguro navegando na Internet com uma VPN ativa. VPNs e programas antivírus Don Don’geralmente se reúne, mas há exceções. Algumas VPNs premium como o NordVPN oferecem recursos adicionais que podem impedir que você baixe malware. O recurso de proteção contra ameaças, por exemplo, ajuda a identificar arquivos cheios de malware, impede que você atinja sites maliciosos e rastreadores de bloqueios e anúncios intrusivos no local.

A segurança online começa com um clique.

Fique seguro com o mundo’s líder VPN