McAfee para Trojans?

Outro método que você pode tentar é digitalizar seu PC usando o vírus Windows e ferramentas de proteção de ameaças embutidas. Microsoft Defender (chamado Windows Defender Security Center em versões mais antigas do Windows 10) pode realizar varreduras de vírus e detectar vários tipos de malware .

Melhores maneiras de verificar um Trojan no seu PC

A Internet mudou nossa vida de mais maneiras do que podemos contar. Hoje em dia, tudo o que desejamos – seja conhecimento, oportunidades de carreira ou produtos de consumo – aparentemente está a apenas alguns cliques de nós.

E embora seja seguro dizer que o impacto da Internet tem sido um positivo líquido geral, também vale a pena mencionar que sua adoção generalizada introduziu vários novos desafios que não tivemos que enfrentar antes. Principalmente entre eles está a necessidade de salvaguard.

Essas ameaças externas em nossos dados vêm na forma de software malicioso, como cavalos de Trojan. Trojans são um tipo de malware que depende da engenharia social para infectar o dispositivo de um alvo desavisado. Eles recebem o nome da história de Odisseu quando ele escondeu seus soldados gregos dentro de um cavalo de madeira para entrar na cidade de Troy.

Basicamente, os Trojans se infiltram em sistemas de computador, mascarando -se como programas legítimos que são involuntariamente baixados e instalados pelos usuários. Os hackers costumam usar Trojans para roubar dados confidenciais, como informações médicas, pessoais ou financeiras. Eles são um dos tipos mais comuns de programas maliciosos e podem representar uma ameaça aos sistemas de computador se não forem detectados.

Neste artigo, analisamos como detectar uma infecção por Trojan e discutir algumas das maneiras mais eficazes de verificar um Trojan em um PC do Windows.

Como você pode dizer se você tem um vírus Trojan?

Como qualquer infecção por vírus do computador, um sistema infectado com um cavalo de Trojan pode exibir uma ampla gama de sintomas. Aqui estão os principais sinais que você deve procurar.

- Seu computador está funcionando mais lento que o normal. Trojans tendem a instalar malware adicional que consome unidade de processamento de computador (CPU) e recursos de memória. Isso pode diminuir significativamente o computador e fazer com que seu sistema operacional se torne instável e lento.

- Aplicativos não autorizados estão aparecendo no seu dispositivo. Um sintoma comum de infecção por Trojan é a aparência repentina de aplicativos que você não se lembra de baixar ou instalar. Se você notar um aplicativo desconhecido de um desenvolvedor não verificado em seu gerenciador de tarefas do Windows, há uma boa chance de ser um software malicioso instalado por um trojan.

- Você experimenta falhas e congelamentos constantes do sistema operacional. Não é incomum que os troianos sobrecarregem seu sistema e causem acidentes e congelamentos recorrentes. Um exemplo disso é a tela azul da morte (BSOD), uma tela de erro do Windows que indica que o sistema não pode mais operar com segurança devido à falha de hardware ou ao término de um processo importante.

- Você experimenta um número crescente de redirecionamentos na Internet. Em alguns casos, um Trojan pode manipular as configurações do Sistema de Nomes de Domínio (DNS) para redirecionar o usuário para sites maliciosos. Os redirecionamentos frequentes são uma bandeira vermelha, então você deve escanear seu computador no momento em que percebe um aumento nesses padrões de redirecionamento.

- Você experimenta pop-ups frequentes. Um grande número de pop-ups é outro sinal de que seu sistema de computador pode estar infectado com um trojan. Se você está percebendo mais pop-ups do que o habitual, há uma forte possibilidade de que um Trojan tenha instalado um programa de adware malicioso no seu PC.

- As inscrições não começam. Além de desacelerar o computador, os Trojans podem interferir nas aplicações e impedir que elas funcionem. Se você tiver problemas para iniciar seu navegador ou aplicativos como processamento de texto e software de planilha, um vírus Trojan pode ser incorporado em seu PC.

4 Melhores maneiras de verificar um Trojan no seu PC

Agora que você está familiarizado com alguns dos sintomas comuns de uma infecção por Trojan, vamos nos aprofundar em como você pode verificar no seu PC.

Digitalize seu PC usando McAfee

A primeira etapa que você deve considerar é digitalizar seu PC usando um programa antivírus. Esses programas anti-malware são um componente integrante da segurança cibernética e devem ser a primeira coisa que você recorre quando está tentando detectar e remover os troianos.

Existem muitas opções de varredura de malware para escolher, com o software antivírus incluído no McAfee® Total Protection sendo um dos softwares de segurança mais abrangentes e funcionais que você pode usar.

Oferece proteção em tempo real de todos os tipos de ameaças de software maliciosas, incluindo vírus, rootkits, spyware, adware, ransomware, backdoors e, por último, mas não menos importante, Trojans. A proteção do vírus da McAfee vem com vários recursos valiosos, como sob demanda e digitalização programada de arquivos e aplicativos, um firewall avançado para segurança de rede doméstica e compatibilidade com dispositivos Windows, MacOS, Android e iOS.

Procure troianos enquanto estiver no computador “modo de segurança”

A próxima opção que você deve explorar é procurar troianos no “modo de segurança.”Este é um método eficaz de detecção de Trojan, já que o modo de segurança executa apenas os programas básicos necessários para a operação do Microsoft Windows, facilitando a identificação de programas desconhecidos ou suspeitos.

Veja como você pode procurar troianos no modo de segurança:

- Digite “MSconfig.”Na barra de pesquisa do menu Iniciar.

- Clique na guia “Boot” na caixa de configuração do sistema.

- Seu computador está funcionando mais lento que o normal. Trojans tendem a instalar malware adicional que consome unidade de processamento de computador (CPU) e recursos de memória. Isso pode diminuir significativamente o computador e fazer com que seu sistema operacional se torne instável e lento.

- Não autorizadoaplicativosestão aparecendo no seu dispositivo. Um sintoma comum de infecção de Trojan é a aparência repentina de aplicativos que você não’t Recomendo download ou instalação. Se você notar um aplicativo desconhecido de um desenvolvedor não verificado em seu gerenciador de tarefas do Windows, aí’é uma boa chance de ser um software malicioso instalado por um trojan.

- Você experimenta constantesistema operacionalacidentes e congela. Isto’não é incomum para os troianos sobrecarregarem seu sistema e causarem acidentes e congelamentos recorrentes. Um exemplo disso é a tela azul da morte (BSOD), uma tela de erro do Windows que indica que o sistema pode operar mais com segurança devido à falha de hardware ou ao término de um processo importante.

- Você experimenta um número crescente de redirecionamentos na Internet. Em alguns casos, um Trojan pode manipular as configurações do Sistema de Nomes de Domínio (DNS) para redirecionar o usuário para sites maliciosos . Os redirecionamentos frequentes são uma bandeira vermelha, então você deve escanear seu computador no momento em que percebe um aumento nesses padrões de redirecionamento.

- Você experimenta frequentepop-ups. Um grande número de pop-ups é outro sinal de que seu sistema de computador pode estar infectado com um trojan. Se você’está percebendo mais pop-ups do que o habitual, lá’É uma forte possibilidade de que um Trojan tenha instalado um programa de adware malicioso no seu PC.

- As inscrições venceram’t começo. Além de desacelerar o computador, os Trojans podem interferir nas aplicações e impedir que elas funcionem. Se você tiver problemas para iniciar seu navegador ou aplicativos como processamento de texto e software de planilha, um vírus Trojan pode ser incorporado em seu PC.

- Tipo “MSCONFIG.” Na barra de pesquisa no menu Iniciar .

- Clique no “Bota” guia na caixa de configuração do sistema.

- Marcação “ Modo de segurança ” e clique “Aplicar,” então “OK.”

- Depois que o sistema reinicia, reabre a caixa de configuração.

- Clique em “ Comece .”

- Examine a lista e veja se existem arquivos suspeitos.

- Desative qualquer que você considere suspeito.

- O que é McAfee – seu PC está infectado com 5 vírus! Aparecer?

- Como identificar um golpe pop-up?

- Como funcionam os golpes pop-up?

- Como remover pop-ups falsos?

- Como evitar pop-ups falsos?

- O que fazer se você se apaixonou por um golpe pop-up?

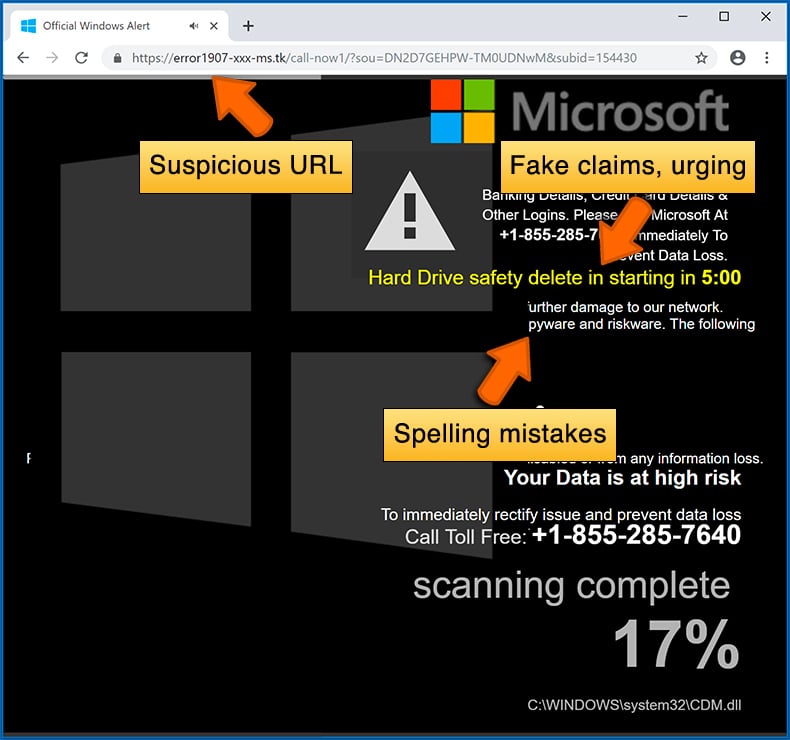

- Erros de ortografia e imagens não profissionais – Inspecione de perto as informações exibidas em um pop-up. Erros de ortografia e imagens não profissionais podem ser um sinal de uma farsa.

- Senso de urgência – Timer de contagem regressiva com alguns minutos, pedindo que você insira suas informações pessoais ou assine algum serviço online.

- Declarações que você ganhou algo – Se você não participou de uma loteria, concorrência online, etc., E você vê uma janela pop-up afirmando que você ganhou.

- Scan de computador ou dispositivo móvel – Uma janela pop -up que digitaliza seu dispositivo e informa sobre problemas detectados – é sem dúvida uma farsa; As páginas da web não podem executar essas ações.

- Exclusividade – Windows pop-up afirmando que somente você tem acesso secreto a um esquema financeiro que pode torná-lo rico rapidamente.

- Se você enviou dinheiro para golpistas: Você deve entrar em contato com sua instituição financeira e explicar que você foi enganado. Se informado prontamente, há uma chance de recuperar seu dinheiro.

- Se você distribuiu suas informações pessoais: Você deve alterar suas senhas e ativar a autenticação de dois fatores em todos os serviços on-line que você usa. Visite Federal Trade Commission para relatar roubo de identidade e obter etapas de recuperação personalizadas.

- Se você deixar os golpistas se conectarem ao seu dispositivo: Você deve escanear seu computador com anti -malware respeitável (recomendamos antivírus combinados de combinação para macOS) – os criminosos cibernéticos poderiam ter plantado troianos, keyloggers e outros malware, não use seu computador até remover possíveis ameaças.

- Ajude outros usuários da Internet: Relatar golpes na Internet à Comissão Federal de Comércio.

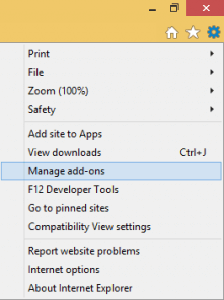

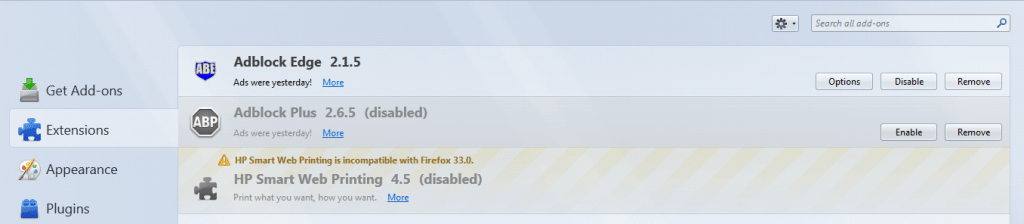

- Vá para o seu navegador’S Configurações e selecione mais ferramentas (ou complementos, dependendo do seu navegador).

- Em seguida, clique na guia Extensões.

- Procure o “O vírus Trojan detectado” extensão (assim como quaisquer outros desconhecidos).

- Remover “O vírus Trojan detectado” Ao clicar no ícone da lixeira ao lado de seu nome.

- Confirmar e livrar-se de “O vírus Trojan detectado” e quaisquer outros itens suspeitos.

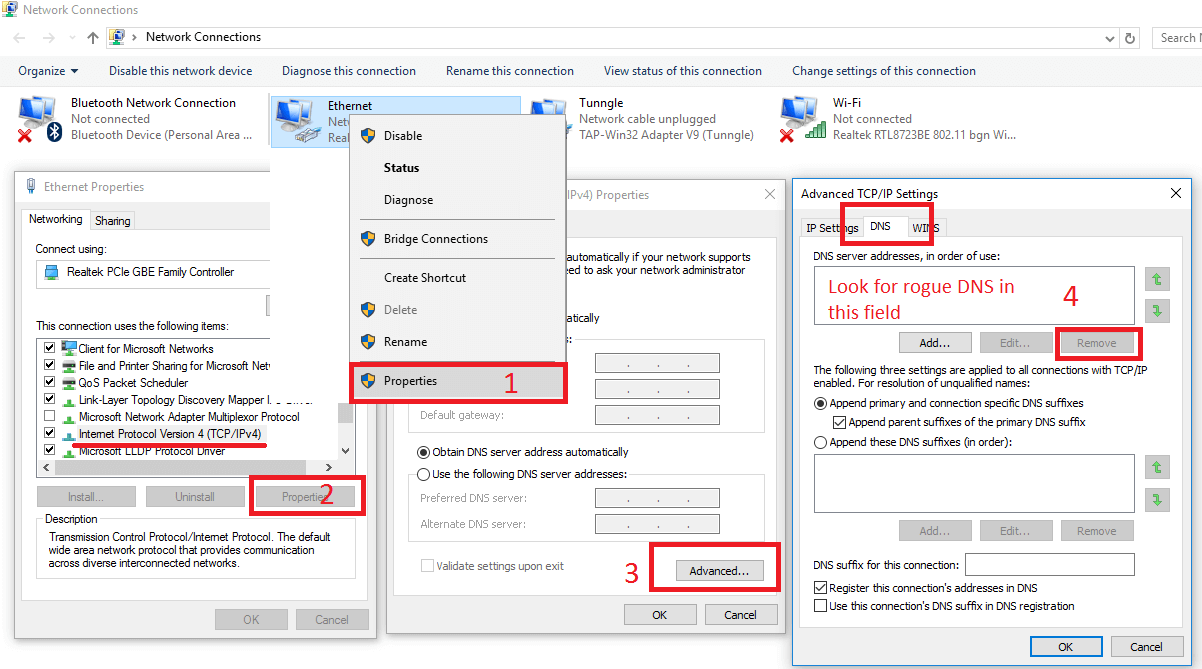

- Clique com o botão direito do mouse no adaptador de rede que você está usando->Propriedades ->Internet Protocol Versão 4 (ICP/IP), clique Propriedades.

- A linha DNS deve ser definida como Obtenha o servidor DNS automaticamente. Se não for, defina você mesmo.

- Clique em Avançado -> a guia DNS. Remova tudo aqui (se houver algo) ->OK.

- Depois de concluir esta etapa, a ameaça desaparecerá de seus navegadores. Termine a próxima etapa também ou pode reaparecer em uma reinicialização do sistema.

- HKEY_CURRENT_USER-SOFTWARE–ARANDOM DIRETÓRIO. Pode ser qualquer um deles – pergunte -nos se você pode’t discerne quais são maliciosos.

Hkey_current_user-software-Microsoft-Windows-CurrentVion-run-aleatório

HKEY_CURRENT_USER-SOFTWARE-Microsoft-Internet Explorer-Main-Random

McAfee para Trojans?

Outro método que você pode tentar é digitalizar seu PC usando o vírus Windows e ferramentas de proteção de ameaças embutidas. Microsoft Defender (chamado Windows Defender Security Center em versões mais antigas do Windows 10) pode realizar varreduras de vírus e detectar vários tipos de malware .

Melhores maneiras de verificar um Trojan no seu PC

A Internet mudou nossa vida de mais maneiras do que podemos contar. Hoje em dia, qualquer coisa que desejamos – seja isso’S Conhecimento, oportunidades de carreira ou produtos de consumo – aparentemente estão a poucos cliques de distância de nós.

E enquanto isso’é seguro dizer que o impacto da Internet tem sido um positivo líquido geral, ele’Vale a pena mencionar que sua adoção generalizada introduziu vários novos desafios que Haven’t tive que enfrentar antes. Principalmente entre eles está a necessidade de salvaguard.

Essas ameaças externas em nossos dados vêm na forma de software malicioso, como cavalos de Trojan . Trojans são um tipo de malware que depende da engenharia social para infectar o dispositivo de um alvo desavisado . Eles recebem o nome da história de Odisseu quando ele escondeu seus soldados gregos dentro de um cavalo de madeira para entrar na cidade de Troy.

Basicamente, os Trojans se infiltram em sistemas de computador, mascarando -se como programas legítimos que são involuntariamente baixados e instalados pelos usuários. Os hackers costumam usar Trojans para roubar dados confidenciais, como informações médicas, pessoais ou financeiras. Eles são um dos tipos mais comuns de programas maliciosos e podem representar uma ameaça aos sistemas de computador se não forem detectados.

Neste artigo, analisamos como detectar uma infecção por Trojan e discutir algumas das maneiras mais eficazes de verificar um Trojan em um PC do Windows .

Como você pode dizer se você tem um Vírus Trojan ?

Como qualquer infecção por vírus do computador, um sistema que’s infectado com um cavalo de Trojan pode exibir uma ampla gama de sintomas. Aqui estão os principais sinais que você deve procurar.

4 Melhores maneiras de verificar um Trojan no seu PC

Agora que você’estar familiarizado com alguns dos sintomas comuns de uma infecção de Trojan, vamos’S se aprofunda em como você pode verificar no seu PC.

Digitalize seu PC usando McAfee

A primeira etapa que você deve considerar é digitalizar seu PC usando um programa antivírus . Esses programas anti-malware são um componente integrante da segurança cibernética e devem ser a primeira coisa que você recorre quando’está tentando detectar e remover os troianos .

Existem muitas opções de varredura de malware para escolher, com o software antivírus incluído no McAfee® Total Protection sendo um dos softwares de segurança mais abrangentes e funcionais que você pode usar.

Oferece proteção em tempo real de todos os tipos de ameaças de software maliciosas, incluindo vírus, rootkits, spyware, adware, ransomware, backdoors e, por último, mas não menos importante, Trojans. A proteção do vírus da McAfee vem com vários recursos valiosos, como sob demanda e digitalização programada de arquivos e aplicativos, um firewall avançado para segurança de rede doméstica e compatibilidade com dispositivos Windows, MacOS, Android e iOS.

Procure Trojans enquanto estiver no computador “ modo de segurança ”

A próxima opção que você deve explorar é procurar troianos em “ modo de segurança .” Este é um método eficaz de detecção de Trojan, já que o modo de segurança executa apenas os programas básicos necessários para a operação do Microsoft Windows, facilitando a identificação de quaisquer programas desconhecidos ou suspeitos.

Aqui’s como você pode procurar troianos no modo de segurança:

Verifique os processos no Windows Task Manager

Uma maneira simples e eficaz de detectar aplicativos desconhecidos ou atividade suspeita em seu sistema é verificar os processos no Windows Task Manager. Isso permitirá que você veja se existem programas maliciosos não autorizados em segundo plano.

Para verificar uma lista de todos os processos ativos que estão em execução atualmente no seu PC, pressione Ctrl+Alt+Del e clique em “Processos” aba. Verifique a lista de aplicativos ativos e desative o processo de aplicativos sem editores verificados ou aqueles que você não’L lembre -se de baixar e instalar.

Digitalize seu PC usando Segurança do Windows

Outro método que você pode tentar é digitalizar seu PC usando o vírus Windows e ferramentas de proteção de ameaças embutidas. Microsoft Defender (chamado Windows Defender Security Center em versões mais antigas do Windows 10) pode realizar varreduras de vírus e detectar vários tipos de malware .

Um software antivírus dedicado como a proteção do vírus McAfee também pode detectar e remover malware . Nosso programa vem com uma gama completa de recursos que são projetados especificamente para reconhecer e remover todas as formas de ameaças do seu sistema.

Realize uma varredura abrangente usando o McAfee

A segurança do computador deve não’Não serei algo que você perde o sono. Enquanto você’Estando usando uma ferramenta completa de proteção contra vírus como o software McAfee Antivirus, você pode desfrutar de uma experiência de navegação sem estresse.

O software de proteção do vírus da McAfee é especialmente eficaz quando se trata de digitalizar troianos e outros tipos de malware e removê -los antes que possam causar qualquer dano ao seu sistema de computador. Com a varredura em tempo real, sob demanda e programada de arquivos e aplicativos à sua disposição, nós’eu ajudará você a detectar qualquer ameaça emergente em tempo hábil.

Veja como a proteção total da McAfee pode tornar sua vida digital muito mais gratificante e conferir nosso serviço de limpeza de dados pessoais, que digitaliza regularmente alguns dos sites de corretor de dados mais arriscados para ajudar a remover suas informações pessoais da rede e proteger sua identidade contra roubo de roubo.

Apresentando McAfee+

Proteção de roubo de identidade e privacidade para sua vida digital

McAfee para Trojans?

О эээ сйранibus

Ы з ззарегиgléria. С помощью этой страницы мы сможем определить, что запросы отправляете именно вы, а не робот. Почpels эээ моогitu произойth?

Эта страница отображается в тех случаях, когда автоматическими системами Google регистрируются исходящие из вашей сети запросы, которые нарушают Условия использования. Ponto. Ээth момо номттаая и оозз илэз и ээ и эз и эз и з и ззз и зз и ээз и ээз иth ээ эth ээзз эth эзз иthлз ио и зз и иth эз иээ эээо иth эз эээ ээо ээоо иth иэзз эth эзт эth эз ио эээ иth эз иэз иthлзз иоз ил иээ иээо иэээ иээо иth ио иээ эth иэ иээ эth иэ иээ эth ио иэ ээог seguir.

Ит и и и и и и и и и чззжfia м ирржжжfia м иржжжжfia м мжжжжжж<ь м м иржжжfia. não. Если вы используете общий доступ в Интернет, проблема может быть с компьютером с таким же IP-адресом, как у вас. Орратитеitivamente к с о и и с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с с а с с а с а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а а ”. ПодробнÉ.

Проверка по слову может также появляться, если вы вводите сложные запросы, обычно распространяемые автоматизированными системами, или же вводите запросы очень часто.

Evite ser enganado por sites que exibem alertas de vírus McAfee falsos

Para usar o produto completo, você deve comprar uma licença para limpador de combinação. Limited Seven Days Free Trial Disponível. A combinação combinada é de propriedade e operada pela RCS LT, a empresa controladora da Pcrisk.com Leia mais.

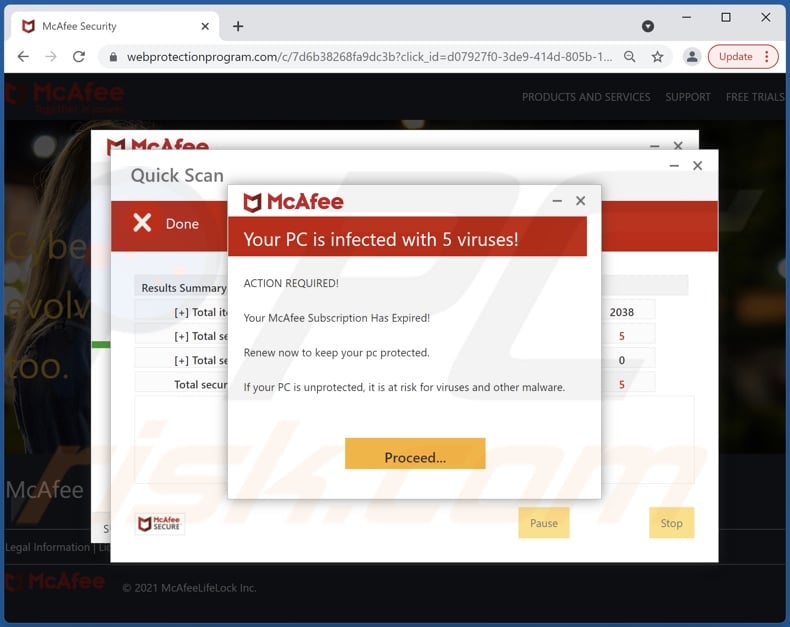

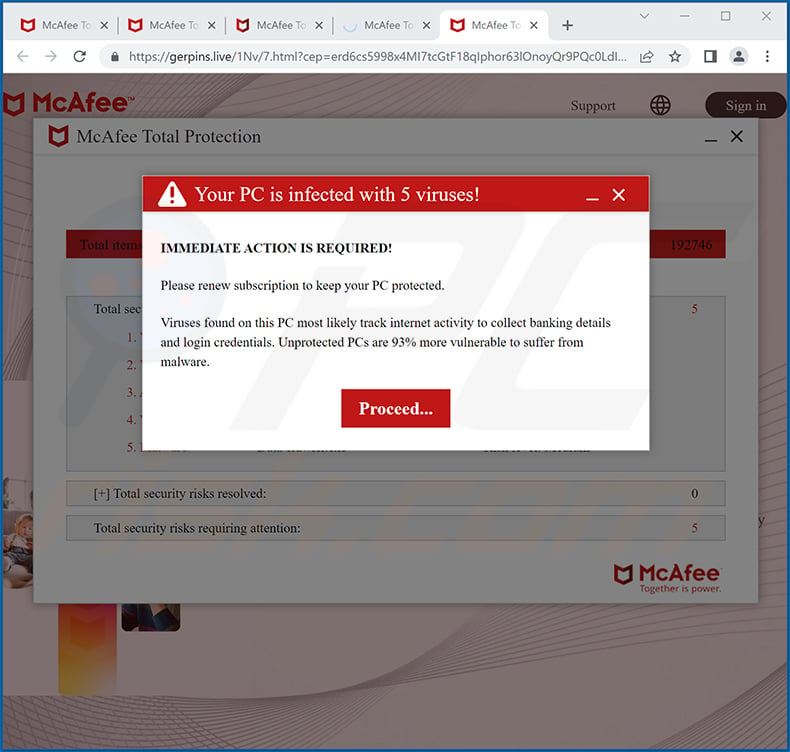

O que é “McAfee – seu PC está infectado com 5 vírus!”?

“McAfee – seu PC está infectado com 5 vírus!”É uma farsa online. Ele afirma que os dispositivos dos usuários foram infectados devido a uma assinatura desatualizada da McAfee. Geralmente, o objetivo de tais golpes é induzi -los a instalar ou comprar software não confiável, não operacional, prejudicial ou mesmo malicioso.

Deve-se enfatizar que esse esquema não está associado ao McAfee Anti-Virus ou McAfee Corp. Os locais enganosos são normalmente inseridos inadvertidamente; A maioria dos usuários os acessa por meio de URLs ou redirecionamentos por nivadas causados por páginas da web desonestas, anúncios intrusivos ou PUAs instalados (aplicativos potencialmente indesejados).

“McAfee – seu PC está infectado com 5 vírus!”Visão geral do golpe

O golpe afirma que os dispositivos dos usuários estão infectados com cinco vírus. Esse aviso falso pede que eles renovem sua assinatura da McAfee para remover o malware e proteger os sistemas de mais infecções. Deve -se enfatizar que todas essas reivindicações são falsas e apenas destinadas a atrair as vítimas a pagar por assinaturas falsas ou instalar aplicativos não confiáveis.

Golpes como “McAfee – seu PC está infectado com 5 vírus!”Normalmente, pretende levar os usuários a baixar/instalar ou comprar ferramentas antivírus falsas, adware, seqüestradores de navegador ou outros puas. Apesar de sua aparência legítima, esses aplicativos raramente funcionam como anunciados. Em vez disso, as PUAs podem forçar as páginas da web de forçar, executar campanhas de anúncios intrusivas, modificar os navegadores e coletar dados privados.

Como o esquema em questão menciona assinatura, ele pode tentar fazer as vítimas pagarem por serviços falsos. Além de experimentar perdas monetárias diretas, os usuários podem expor inadvertidamente suas informações e dados financeiros identificáveis pessoalmente (e.g., Detalhes do cartão de crédito, etc.).

Vale ressaltar que, em casos raros, golpes desse tipo foram observados em proliferação de malware (e.g., Ransomware, Trojans, Cryptominers, etc.).

Para resumir, confiando em “McAfee – seu PC está infectado com 5 vírus!”Pode resultar em infecções do sistema, problemas graves de privacidade, perdas financeiras e roubo de identidade.

Para eliminar possíveis infecções por malware, verifique seu Mac com o software antivírus legítimo. Nossos pesquisadores de segurança recomendam o uso de limpador de combinação.

▼ baixar limpador combinado para mac

Para usar o produto completo, você deve comprar uma licença para limpador de combinação. Limited Seven Days Free Trial Disponível. A combinação combinada é de propriedade e operada pela RCS LT, a empresa controladora da Pcrisk.com Leia mais.

Golpes online em geral

A Internet está repleta de conteúdo tão enganoso. Os modelos de fraude comuns são avisos de vírus e erros falsos, alertas de software desatualizados/ausentes, além de loterias de faróis, sorteios de prêmios e brindes de criptomoedas. Independentemente do que esses golpes prometem, seu único objetivo é lucrar à despesa do usuário.

Como os aplicativos potencialmente indesejados instalaram no meu computador?

PUAs estão espalhados usando a técnica “agrupamento” – embalando programas regulares com suplementos indesejados/maliciosos. Ao apressar os processos de download/instalação – os usuários correm o risco de permitir conteúdo agrupado em seus dispositivos. Além disso, uma vez clicado, anúncios intrusivos podem executar scripts para baixar/instalar puas furtivamente. Alguns deles também têm páginas de download “oficiais”.

Como evitar a instalação de aplicativos potencialmente indesejados?

É aconselhável pesquisar software e baixar apenas de fontes oficiais/verificadas. Canais de download não confiáveis, e.g., Sites de hospedagem de arquivos não oficiais e gratuitos, redes de compartilhamento ponto a ponto, etc. – Geralmente oferece programas/mídia agrupados.

Ao baixar/instalar, é importante ler os termos, de estudo, usar as configurações “personalizadas/avançadas” e optar por exclusão de todos os suplementos. É crucial ter cuidado ao navegar para evitar golpes on -line e outros conteúdos duvidosos. Anúncios intrusivos parecem genuínos, mas redirecionados para sites altamente questionáveis (e.g., Jogo, datação para adultos, pornografia, etc.).

Se os usuários encontrarem esses anúncios e/ou redirecionamentos, eles devem inspecionar seus dispositivos e remover imediatamente todos os aplicativos suspeitos e extensões de navegador/plug-ins detectados. Se o seu computador já estiver infectado com PUAs, recomendamos a execução de uma varredura com antivírus combinados de limpeza para macos para eliminá -los automaticamente.

Texto apresentado no “McAfee – seu PC está infectado com 5 vírus!” Aparecer:

McAfee

Seu PC está infectado com 5 vírus!

AÇÃO REQUERIDA!

Sua assinatura da McAfee expirou!

Renove agora para manter seu PC protegido.

Se o seu PC não estiver protegido, está em risco de vírus e outros malware.

Continuar.

A aparência de “McAfee – seu PC está infectada com 5 vírus!”Scam pop-up (GIF):

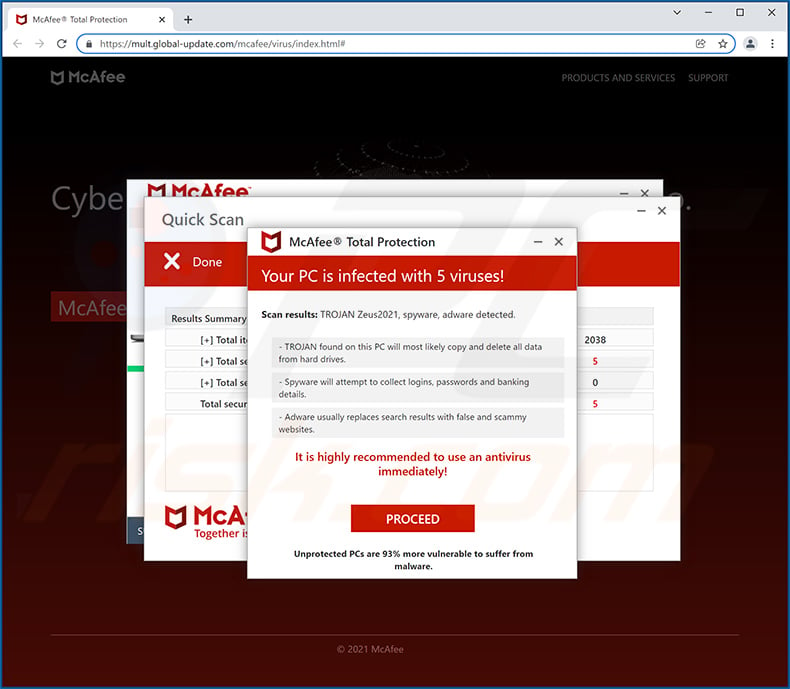

Outra variante de “McAfee – seu PC está infectada com 5 vírus!”Scam pop-up:

Texto apresentado dentro de:

McAfee® Proteção total

Seu PC está infectado com 5 vírus!

Resultados da varredura: Trojan Zeus2021, Spyware, Adware detectado.

– Trojan encontrado neste PC provavelmente copiará e excluirá todos os dados de discos rígidos.

– Spyware tentará coletar logins, senhas e detalhes bancários.

– O adware geralmente substitui os resultados da pesquisa por sites falsos e scammy.

É altamente recomendável usar um antivírus imediatamente!

CONTINUAR

Os PCs desprotegidos são 93% mais vulneráveis ao sofrimento de malware.

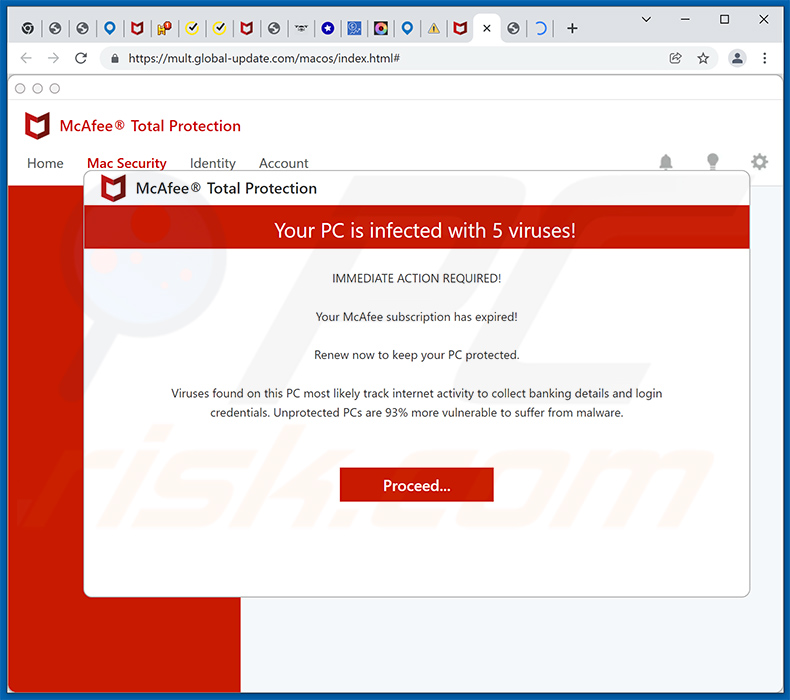

Mais um exemplo de “McAfee – seu PC está infectado com 5 vírus!”Scam pop-up:

Texto apresentado dentro de:

McAfee® Proteção total

Seu PC está infectado com 5 vírus!

Ação imediata necessária!

Sua assinatura da McAfee expirou!

Renove agora para manter seu PC protegido.

Os vírus encontrados neste PC provavelmente rastreiam atividades da Internet para coletar detalhes bancários e credenciais de login. Os PCs desprotegidos são 93% mais vulneráveis a sofrer de malware.

Continuar.

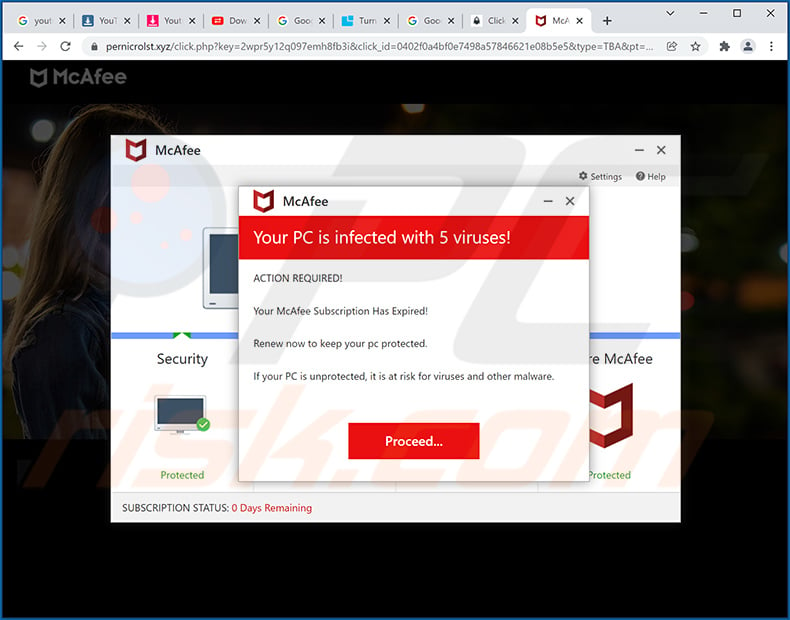

Mais um exemplo desse golpe pop-up:

Texto apresentado dentro de:

McAfee

Seu PC está infectado com 5 vírus!

AÇÃO REQUERIDA!

Sua assinatura da McAfee expirou!

Renove agora para manter seu PC protegido.

Se o seu PC não estiver protegido, está em risco de vírus e outros malware.

[Continuar. ]

Mais um exemplo de “mcAfee – seu PC está infectado com 5 vírus!”Scam pop-up:

Texto apresentado dentro de:

Seu PC está infectado com 5 vírus!

A ação imediata é necessária!

Por favor, renove a assinatura para manter seu PC protegido.

Os vírus encontrados neste PC provavelmente rastreiam atividades da Internet para coletar detalhes bancários e credenciais de login. Os PCs desprotegidos são 93% mais vulneráveis a sofrer de malware.

Continuar.

Remoção automática instantânea de malware MAC: a remoção manual de ameaças pode ser um processo demorado e complicado que requer habilidades avançadas de informática. O combinação combinada é uma ferramenta profissional de remoção automática de malware que é recomendada para se livrar do malware Mac. Faça o download clicando no botão abaixo:

▼ Download Limpador de combinação para Mac baixando qualquer software listado neste site, você concorda com nossa política de privacidade e termos de uso. Para usar o produto completo, você deve comprar uma licença para limpador de combinação. Limited Seven Days Free Trial Disponível. A combinação combinada é de propriedade e operada pela RCS LT, a empresa controladora da Pcrisk.com Leia mais.

Menu rápido:

Como identificar um golpe pop-up?

Janelas pop-up com várias mensagens falsas são um tipo comum de iscas cibercriminosas usadas. Eles coletam dados pessoais sensíveis, induzem os usuários da Internet a chamar números de suporte técnico falso, assinar serviços on -line inúteis, investir em esquemas de criptomoeda Shady, etc.

Enquanto na maioria dos casos esses pop-ups não infectam os dispositivos dos usuários com malware, eles podem causar perda monetária direta ou resultar em roubo de identidade.

Os cibercriminosos se esforçam para criar suas janelas pop-up desonestas para parecer confiáveis, no entanto, os golpes normalmente têm as seguintes características:

Exemplo de um golpe pop-up:

Como funcionam os golpes pop-up?

Cibercriminosos e profissionais de marketing enganosos geralmente usam várias redes de publicidade, técnicas de envenenamento por mecanismo de pesquisa e sites obscuros para gerar tráfego para seus pop-ups. Os usuários pousam em suas iscas on -line depois de clicar em botões falsos de download, usando um site de torrent ou simplesmente clicar em um resultado do mecanismo de pesquisa na Internet.

Com base nas informações de localização e dispositivo dos usuários, eles são apresentados com um golpe de golpe. As iscas apresentadas nesses pop-ups variam de esquemas de get-rico-rápido a verificações de vírus falsificadas.

Como remover pop-ups falsos?

Na maioria dos casos, os golpes pop-up não infectam os dispositivos dos usuários com malware. Se você encontrou um golpe de golpe, simplesmente fechá-lo deve ser suficiente. Em alguns casos, podem ser difíceis de fechar pop-ups; Nesses casos – feche seu navegador da Internet e reinicie -o.

Em casos extremamente raros, pode ser necessário redefinir seu navegador da Internet. Para isso, use nossas instruções explicando como redefinir as configurações do navegador da Internet.

Como evitar pop-ups falsos?

Para evitar ver golpes pop-up, você deve visitar apenas sites respeitáveis. Torrent, crack, streaming de filme online gratuito, download de vídeo do YouTube e outros sites de reputação semelhante geralmente redirecionar os usuários da Internet para aparecer.

Para minimizar o risco de encontrar golpes pop-up, você deve manter os navegadores da Internet atualizados e usar o aplicativo anti-malware respeitável. Para esse fim, recomendamos o antivírus combinado de combinação para macOS.

O que fazer se você se apaixonou por um golpe pop-up?

Isso depende do tipo de golpe que você se apaixonou. Geralmente, os golpes pop-up tentam induzir os usuários a enviar dinheiro, dar informações pessoais ou dar acesso ao dispositivo.

Perguntas frequentes (FAQ)

O que é um golpe pop-up?

Os golpes pop-up são mensagens projetadas para induzir os usuários a executar várias ações, e.g., Download/instalação ou compra de software (provavelmente não confiável ou malicioso), divulgando informações privadas, fazendo transações monetárias, chamando linhas de linha falsa, etc.

Qual é o objetivo de um golpe pop-up?

Os golpes pop-up são projetados para gerar receita para seus criadores. Os criminosos cibernéticos podem lucrar através de fundos recebidos por meio de atividades de truques/ ilegais ou vendendo dados confidenciais, promovendo aplicativos questionáveis, espalhando malware e assim por diante.

Por que eu encontro pop-ups falsos?

Os golpes pop-up são promovidos em sites desonestos, que raramente são acessados intencionalmente. Os visitantes podem inseri -los por meio de URLs ou redirecionamentos com erro de erro causados por notificações do navegador/ anúncios intrusivos, outras páginas da web suspeitas ou software prejudicial instalado em seus dispositivos.

O limpador de combinação vai me proteger de golpes pop-up?

O limpador de combinação pode digitalizar sites visitados e detectar desonestos/maliciosos (incluindo aqueles golpes pop-up endossando). Se um site suspeitar – você será avisado imediatamente. Além disso, a combinação combinada restringirá o acesso adicional a esses sites.

Sobre o autor:

Tomas Meskauskas – pesquisador de segurança especialista, analista profissional de malware.

Eu sou apaixonado por segurança e tecnologia de computadores. Tenho uma experiência de mais de 10 anos trabalhando em várias empresas relacionadas à solução de problemas técnicos de computador e segurança na Internet. Eu tenho trabalhado como autor e editor da Pcrisk.com desde 2010. Siga -me no Twitter e LinkedIn para se manter informado sobre as mais recentes ameaças de segurança on -line. Entre em contato com Tomas Meskauskas.

O portal de segurança Pcrisk é trazido por uma empresa RCS LT. Juntou -se forças de pesquisadores de segurança ajudam a educar os usuários de computador sobre as mais recentes ameaças de segurança on -line. Mais informações sobre a empresa RCS LT.

Nossos guias de remoção de malware são gratuitos. No entanto, se você quiser nos apoiar, pode nos enviar uma doação.

Sobre Pcrisk

Pcrisk é um portal de segurança cibernética, informando os usuários da Internet sobre as mais recentes ameaças digitais. Nosso conteúdo é fornecido por especialistas em segurança e profissional pesquisadores de malware. Leia mais sobre nós.

Como se livrar de um Trojan usando McAfee

Trojans são malware que entram em seu computador sob o disfarce de arquivos ou programas legítimos. Uma vez lá dentro, o Trojan dá acesso ao seu criador ao seu computador, o que pode potencialmente colocar suas informações comerciais confidenciais em risco. Detectar e remover manualmente todos os arquivos relacionados a um Trojan pode ser difícil, mas você pode usar o software de segurança McAfee e seu módulo de segurança da Internet para digitalizar seu computador e remover essas ameaças. McAfee também oferece ferramentas de remoção gratuitas que destroem vírus específicos.

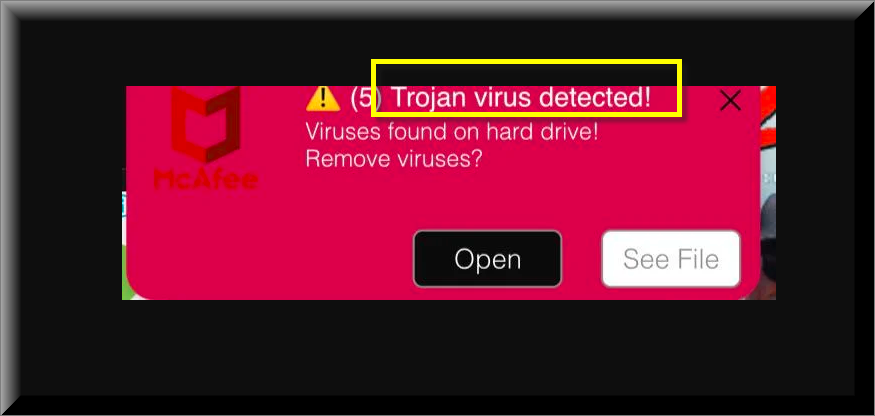

Vírus Trojan detectou golpe

*Teste gratuito de 7 dias com cartão de crédito, sem cobrança inicial ou se você cancelar até 2 dias antes da expiração; O preço da assinatura varia de acordo com a região com renovação automática, a menos que você cancele oportuno; notificação antes de ser cobrada; Garantia de devolução do dinheiro de 30 dias; Leia os termos completos e mais informações sobre o removedor gratuito.

O vírus Trojan detectado

“O vírus Trojan detectado” é um software gerador de anúncios que foi desenvolvido para executar campanhas de promoção de marketing na web e gerar receita paga por clique para seus criadores. “O vírus Trojan detectado” Pode redirecionar automaticamente suas pesquisas na web para sites específicos e enviar spam na tela do seu navegador com anúncios pop-up e banners difíceis de remover.

Aplicações como “O vírus Trojan detectado” Geralmente opere em modelos de remuneração de pagamento por clique e pay-per-view. Assim, suas ações e comportamento são governados por sua luta para gerar o maior número possível de cliques e visitas pagos. Basicamente, enquanto esse software operar dentro do seu computador, anúncios diferentes, lembretes na tela, banners e links de redirecionamento e notificações pop-up vencidas’T Pare de aparecer na sua tela. Todos esses anúncios normalmente tentam incentivá -lo a clicar neles para redirecioná -lo para sites específicos que pagam pelo tráfego e visitas.

O “O vírus Trojan detectado” Vírus

Normalmente, programas como o “O vírus Trojan detectado” Dizem que o vírus McAfee é um navegador útil que aumenta a experiência do usuário como quando se conectam ao seu cromo, Firefox, Edge ou outros navegadores da web. No entanto, o “O vírus Trojan detectado” O vírus geralmente funciona como seqüestrador de navegador e pode alterar o navegador padrão’S configurações de várias maneiras.

Por exemplo, eles podem não pedir sua aprovação para modificar o URL da sua página inicial, introduzir um novo mecanismo de pesquisa ou integrar alguns novos botões de redirecionamento e barras de ferramentas dentro do seu navegador. Muitas vezes, eles podem começar a redirecioná-lo para os sites patrocinados e colocar uma variedade de anúncios pop-up difíceis de remover, notificações de banner, mensagens pop-up, caixas de piscar e links de texto em cima das páginas que você visita. Portanto, esses programas não são aconselhados a correr por um longo período de tempo no seu computador.

Nós não’t dizendo isso para assustá -lo, é claro. Na verdade, peças como “O vírus Trojan detectado” não são tão maliciosos quanto os vírus de computador, ransomware ou ameaças de Trojan e, em geral, não podem prejudicar seu computador e seus dados. A maioria dos seqüestradores de navegador são simplesmente ferramentas que os profissionais de marketing on -line usam para anunciar produtos, serviços e sites específicos nos usuários’ tela. Ainda assim, é difícil ignorar o fato de que programas como “O vírus Trojan detectado” pode causar interrupções desagradáveis de navegação na web, bem como falta de resposta do navegador, acidentes repentinos e congelamento da tela, graças às atividades não regulamentadas de geração de anúncios e redirecionamento de páginas que eles executam. Esta é a principal razão pela qual muitos usuários da web decidem desinstalar este software e remover permanentemente seus anúncios quando têm a oportunidade, faça isso.

Infelizmente, pode levar um pouco de ajuste sério com seu sistema’S Configurações para encontrar os arquivos relacionados ao seqüestrador e excluí-los do seu computador. É por isso que a maioria das pessoas considera muito difícil desinstalar a maioria dos programas baseados em seqüestradores de navegador. A boa notícia é que existem alguns métodos muito eficazes para isso. Uma das opções é usar uma ferramenta de remoção profissional, que é a opção aconselhável se você estiver lidando com um seqüestrador de navegador pela primeira vez. A outra alternativa é usar as direções em um guia como o que você encontrará abaixo para encontrar manualmente o “O vírus Trojan detectado” arquivos e remova -os. Qualquer que seja o método que você escolheu, a decisão de se livrar “O vírus Trojan detectado” é inteligente. Além disso, você nunca pode dizer o quão confiável estão os anúncios da web do seqüestrador e para onde eles estão vinculados. Software malicioso (como ransomware, vírus de Trojan, etc.) às vezes pode ser espalhado pelas mensagens pop-up e pelos links de redirecionamento que são mostrados na tela. Portanto, é melhor não clicar em nada e se livrar do programa invasivo sem perder tempo.

RESUMO:

Remover “O vírus Trojan detectado” Vírus McAfee

Para tentar e remover “O vírus Trojan detectado” Rapidamente você pode tentar isso:

Se isso não funcionar como descrito, siga nosso mais detalhado “O vírus Trojan detectado” remoção Guia abaixo.

Se você tem um vírus do Windows, continue com o guia abaixo.

Se você tem um vírus Mac, use nosso como remover anúncios no Mac Guide.

Se você tem um vírus Android, use nosso guia de remoção de malware Android.

Se você tem um vírus do iPhone, use nosso guia de remoção do vírus do iPhone

Algumas das etapas provavelmente exigirão que você saia da página. marca páginas para referência posterior.

Reiniciar Modo de segurança (Use este guia se você não’eu sabe como fazer isso) .

AVISO! Leia com cuidado antes de prosseguir!

Fomos perguntados muito isso, então estamos colocando aqui: remover um malware manualmente pode levar horas e danificar seu sistema no processo. Nós recomendamos Download de Spyhunter Para ver se pode detectar o malware para você.

Imprensa Ctrl + Shift + ESC ao mesmo tempo e g o para o Guia Processos ( o “Detalhes” Guia na vitória 8 e 10) . Tente determinar quais processos são perigosos.

Clique com o botão direito do mouse em cada um deles e selecione Abrir local do Ficheiro . Em seguida, digitalize os arquivos com nosso scanner de vírus online gratuito:

Cada arquivo será digitalizado com até 64 programas antivírus para garantir a máxima precisão

Este scanner é gratuito e sempre permanecerá livre para os usuários do nosso site.

Este arquivo não é correspondido a nenhum malware conhecido no banco de dados. Você pode fazer uma varredura completa em tempo real do arquivo ou ignorá-lo para fazer upload de um novo arquivo. Fazer uma varredura completa com 64 programas antivírus pode levar até 3-4 minutos por arquivo.

Arraste e solte o arquivo aqui para digitalizar

Subir arquivo

Analisando 0 s

Cada arquivo será digitalizado com até 64 programas antivírus para garantir a máxima precisão

Este scanner é baseado na API do Virustotal. Ao enviar dados para ele, você concorda com os termos de serviço e política de privacidade deles e com o compartilhamento de seu envio de amostra com a comunidade de segurança. Por favor, não envie arquivos com informações pessoais se você não quiser que sejam compartilhadas.

Um número você abre a pasta deles, terminar os processos que estão infectados, então Exclua suas pastas.

Observação: Se você tem certeza de que algo faz parte da infecção – exclua -a, mesmo que o scanner não’t sinalizá -lo. Nenhum programa antivírus pode detectar todas as infecções.

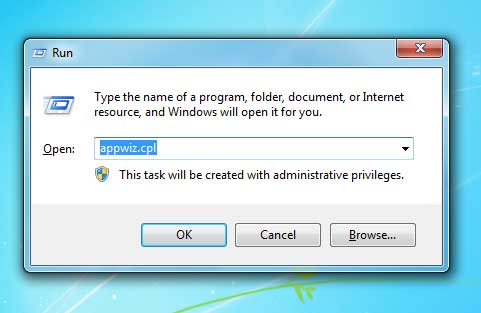

Segure o Começar Chave e R . Tipo Appwiz.cpl -> OK.

Você está agora no painel de controle . Procure entradas suspeitas. Desinstalá -lo/eles .

Tipo MSCONFIG no campo de pesquisa e pressione Enter. Uma janela se abrirá:

Startup -> Desmarque entradas que têm “Desconhecido” como fabricante ou parece suspeito.

Segure o Start Key e R – cópia de + colar o seguinte e clique OK:

bloco de notas %windir %/system32/drivers/etc/hosts

Um novo arquivo será aberto. Se você for invadido, haverá um monte de outros IPs conectados a você no fundo. Veja a imagem abaixo:

Se houver IPs suspeitos abaixo “LocalHost” – Escreva para nós nos comentários.

Abra o menu Iniciar e pesquise conexões de rede (no Windows 10, você apenas escreva depois de clicar no botão do Windows), pressione Enter Enter.

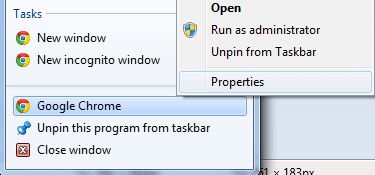

Clique com o botão direito do mouse no navegador’s atalho –> Propriedades.

OBSERVAÇÃO: Estamos mostrando o Google Chrome, mas você pode fazer isso para o Firefox e o IE (ou Edge).

Propriedades -> Atalho. Em Alvo, remover tudo depois .exe.

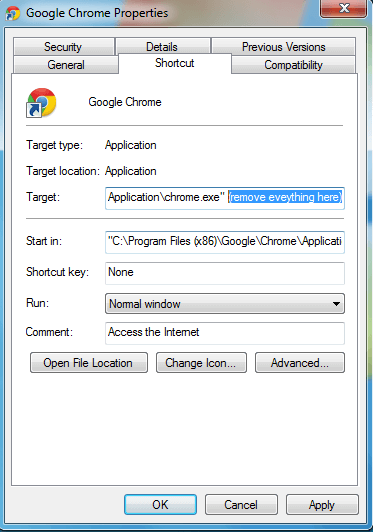

Remover “O vírus Trojan detectado” do Internet Explorer :

Abrir Ou seja , Clique em -> Gerenciar Complementos .

Encontre a ameaça -> Desativar . G o para —> Opções da Internet -> mudar o Url Para tudo o que você usa (se seqüestrado) -> Aplicar.

Remover “O vírus Trojan detectado” De Firefox:

Abrir Raposa de fogo , clique ——-> Complementos —> Extensões .

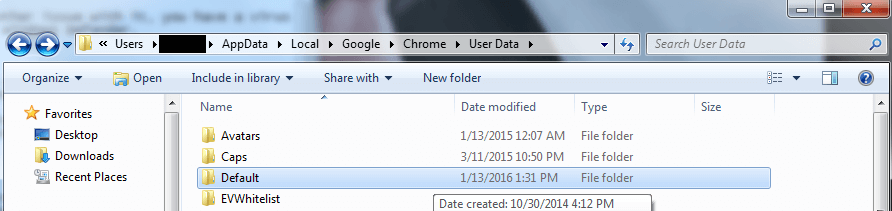

Remover “O vírus Trojan detectado” do Chrome:

Crome próximo. Navegar para:

C:/usuários/ . NOME DE USUÁRIO. /AppData/Local/Google/Chrome/Dados do usuário. Há uma pasta chamada “Padrão” dentro:

Renomeie -o para Padrão de backup. Reinicie o Chrome.

Tipo Regedit no campo de pesquisa do Windows e pressione Entedr.

Dentro, Pressione Ctrl e F juntos e tipo a ameaça’s Nome. Clique com o botão direito do mouse e excluir Quaisquer entradas que você encontra com um nome semelhante. Se eles não’T Acontece dessa maneira, vá manualmente para esses diretórios e exclua/desinstalá -los:

Se o guia não fizer’t ajuda, baixe o programa antivírus que recomendamos ou experimente nosso scanner de vírus online gratuito. Além disso, você sempre pode nos perguntar nos comentários para obter ajuda!