Linux precisa de firewall?

Resumo:

O Linux não requer um firewall por padrão, mas pode ser útil em determinadas situações. A maioria das distribuições Linux não vem com um firewall pré-instalado. No entanto, há razões pelas quais você pode querer usar um firewall no seu sistema Linux. Se você usar apenas seu computador pessoal em uma WLAN segura e seu computador possui um endereço IP privado conectado a um roteador com um endereço IP público, pode não precisar de um firewall separado. No entanto, se você tiver programas em execução em seu sistema Linux que iniciem um servidor da web ou outro tipo de servidor para acesso remoto, pode ser útil usar um firewall para restringir as conexões de entrada. Além disso, convém usar um firewall para bloquear pacotes ICMP se não quiser que seu computador responda ao Pings. No geral, embora um firewall possa não ser necessário para todos os usuários do Linux, ele pode fornecer uma camada extra de segurança.

Pontos chave:

- Os sistemas Linux não vêm com um firewall pré-instalado.

- Um firewall pode não ser necessário se você estiver usando um computador pessoal em uma wlan segura.

- Se você tem programas em execução em seu sistema Linux que iniciam um servidor da web ou outro tipo de servidor para acesso remoto, um firewall pode ajudar a restringir as conexões recebidas.

- Um firewall pode ser usado para bloquear pacotes ICMP se você não quiser que seu computador responda ao pings.

- Se você se conectar diretamente à Internet com um endereço IP público e se tiver preocupações de segurança específicas, o uso de um firewall poderá ser benéfico.

Questões:

- Todos os sistemas Linux vêm com um firewall pré-instalado?

- É um firewall necessário para computadores pessoais em WLANs seguros?

- Quando seria útil usar um firewall em um sistema Linux?

- Um firewall pode ser usado para bloquear pacotes ICMP?

- Em que situações usaria um firewall no Linux seria benéfico?

- Existem configurações de firewall padrão no Debian ou Ubuntu?

- Qual é o objetivo de um firewall?

- Você precisa de um firewall para conexões de saída?

- Quais ferramentas estão disponíveis no Linux para monitorar portas abertas?

- Um firewall pode tornar seu computador invisível para verificações de porta?

- É um firewall necessário se você não oferecer nenhum serviço no seu computador?

- Um firewall pode ajudar a detectar e registrar pacotes rejeitados?

- Existe uma diferença entre a necessidade de um firewall no Linux em comparação com o Windows?

- Qual o papel que o NAT desempenha na determinação do firewall precisa em um sistema Linux?

- Quando pode ser aconselhável usar um roteador com software personalizado como um firewall?

Não, a maioria das distribuições Linux não vem com um firewall pré-instalado.

Se o seu computador pessoal estiver conectado a uma WLAN segura e tiver um endereço IP privado conectado a um roteador com um endereço IP público, um firewall separado pode não ser necessário.

Usar um firewall em um sistema Linux pode ser útil se você tiver programas em execução que iniciem um servidor da web ou outro tipo de servidor para acesso remoto.

Sim, um firewall pode ser usado para bloquear pacotes ICMP se você não quiser que seu computador responda ao Pings.

O uso de um firewall no Linux pode ser benéfico se você se conectar diretamente à Internet com um endereço IP público e tiver preocupações de segurança específicas.

Não, não há configurações de firewall padrão no Debian ou Ubuntu.

Um firewall é usado para filtrar pacotes de rede e pode permitir ou proibir conexões.

Na maioria dos casos, você não precisa de um firewall para conexões de saída nos sistemas Linux.

Ferramentas como o NetStat podem ser usadas no Linux para monitorar portas abertas e seu status.

Ao configurar seu firewall para soltar todos os pacotes solicitando conexões para portas fechadas, você pode tornar seu computador invisível para a maioria das verificações de porta.

Se você não oferecer nenhum serviço no seu computador, as conexões de entrada serão recusadas, portanto, um firewall pode não ser necessário neste caso.

Sim, usando um firewall e um registro rejeitado pacotes, você pode monitorar quando algo fora tenta se conectar a algo dentro ou quando certas tentativas de comunicação são bloqueadas.

Sim, a necessidade de um firewall pode ser diferente no Linux em comparação com o Windows. Os sistemas Linux geralmente fornecem ferramentas para monitorar portas abertas e controlar explicitamente os processos de daemon conhecidos, o que pode reduzir a necessidade de um firewall separado.

Se o seu computador estiver conectado a um roteador usando NAT com um endereço IP público, o próprio roteador poderá funcionar como um firewall, potencialmente reduzindo a necessidade de um firewall separado em seu sistema Linux.

Usar um roteador com software personalizado, como o tomate, pode ser aconselhável se você quiser ter mais opções de controle e personalização para suas configurações de firewall.

Linux precisa de firewall?

Bastante complicado, não é’t?

Eu preciso de um firewall especial em um computador pessoal

Eu estava me perguntando sobre problemas de segurança do Linux. A maioria das pessoas concorda que um scanner de vírus não é útil em um sistema Linux, mas e quanto a um firewall? Estou usando o Debian Wheezy Stable e antes usei o Ubuntu 12.04. Se eu só tenho um PC pessoal que está conectado a uma WLAN segura, preciso de um firewall e o que já está configurado no SO dois mencionados acima?

55.3k 26 26 Crachás de ouro 146 146 Crachás de prata 224 224 Crachás de bronze

perguntado 6 de novembro de 2013 às 16:50

625 2 2 crachás de ouro 11 11 Crachás de prata 16 16 Crachás de bronze

Você não precisa ter um, mas também não machuca. Veja Unix.Stackexchange.com/perguntas/2546/…

6 de novembro de 2013 às 17:28

Você pode usar um roteador com software personalizado. Tomate é bom.

6 de novembro de 2013 às 17:40

Não tenho certeza se vejo a necessidade de uma, já que todas as distros incluem ferramentas como o NetStat, onde você pode ver exatamente o que TCP, UDP, etc portas estão abertas e seu status, e também onde você pode controlar explicitamente processos de daemon conhecidos conhecidos. O mais próximo possível, os usuários do Windows têm firewalls porque o Windows 95 e o Early NT não tinham as ferramentas, ou a documentação sobre o que estava ouvindo, para as pessoas se sentirem confortáveis em colocá -las em redes arbitrárias.

6 de novembro de 2013 às 17:41

@Bruceediger para centralizar sua política.

6 de janeiro de 2019 às 14:30

3 respostas 3

Parte fácil primeiro: não há firewall configurado por padrão no Debian ou Ubuntu, ou a maioria dos distritos Linux que eu conheço.

Você precisar Um firewall no Linux? Provavelmente não, porque a maioria dos programas em sistemas Linux que estão ouvindo conexões de entrada deve ser explicitamente iniciada por alguém e foi instalada a partir de repositórios de pacotes administrados pela distro. E se você estiver em uma WLAN confiável, seu computador provavelmente tem um endereço IP privado e está se conectando a um roteador usando NAT com um endereço IP público, e esse roteador também funciona como um firewall.

Razões que você pode precisar de um firewall no Linux:

- Existem muitos programas que iniciam um servidor da web (ou algum outro tipo de servidor) para que você possa interagir com o programa de qualquer máquina. Se você não precisar interagir remotamente com esse tipo de programa, você pode usar um firewall para bloquear todas as conexões que não vêm do próprio computador.

- Você não quer que seu computador responda ao ping . Então você usaria um firewall para soltar todos os pacotes ICMP. Você também pode fazer com que seu firewall soltasse todos os pacotes solicitando conexões em portas fechadas sem que seu computador respondesse. Isso o tornará invisível para (praticamente todas) digitalizações de porta se, por exemplo, você estava usando a WLAN em uma cafeteria sombria.

- Você se conecta diretamente à Internet com um endereço IP público e depois se junta a um monte de salas de bate -papo do IRC, ousando os ocupantes para hackear você.

- Você está sendo caçado por um estado-nação.

respondeu 7 de novembro de 2013 às 20:36

166 2 2 crachás de bronze

Você geralmente não precisa de um firewall de sempre.

Um firewall (mais preciso filtro de pacotes) é usado para filtrar pacotes de rede, i i.e. para permitir algumas conexões e proibir outras.

A conexão pode ser em andamento ou extrovertido.

Um em andamento conexão, i.e. Alguém quer se conectar ao seu computador, só é possível, se o seu computador oferecer algum serviço. – Para um computador privado, você simplesmente não oferece serviços e ninguém mais pode se conectar a você. Tudo sem firewall.

Para extrovertido conexões, i.e. Você está tentando se conectar a algum outro computador, você precisa de algum software para fazer isso. Por exemplo, você usa um navegador da web para acessar algum servidor da web remoto. – Com todas as distribuições Linux, você normalmente instala apenas o software do repositório de sua distribuição de sua escolha. – Como este software geralmente é de código aberto, você pode ter certeza, este software está apenas fazendo o que afirma fazer. – Um firewall geralmente não ajuda.

A única situação em que um firewall faz sentido é: se você quiser oferecer algum serviço a alguma parte específica da rede. Nesse caso, você deve permitir a conexão, mas arquivar a conexão que você não deseja. – Mas mesmo neste caso, pode haver soluções mais fáceis como o TCPWrapper ou alguma configuração do seu serviço.

Você pode usar um comando como sudo netstat -tupln para listar todos os serviços ativos. Aqueles podem estar vinculados a 127.0.0.1 o que significa que eles são acessíveis apenas do mesmo host ou vinculado a 0.0.0.0 o que significa que eles são acessíveis de todos os lugares.

respondeu 6 de novembro de 2013 às 17:17

20.9K 4 4 Badges de ouro 62 62 Crachás de prata 92 92 Crachás de bronze

Sem Um firewall, não há restrições em pacotes de entrada ou saída, por isso não faz sentido dizer que você faria apenas Precisa de um “se você quiser oferecer algum serviço à rede”, mas “filtre as conexões que você não deseja”. Se você não se importa com os pacotes de filtragem “você não quer” quando estiver oferecendo Sem serviços, Por que você se importaria com os pacotes de filtragem se for? A ameaça é mais ou menos a mesma.

6 de novembro de 2013 às 17:26

Se você não oferecer nenhum serviço, toda a conexão é recusada. – Você não precisa de um firewall para isso.

6 de novembro de 2013 às 17:43

A menos que você verifique o NetStat a cada dois minutos, você nunca saberá se e quando algo abriu uma porta de escuta por qualquer motivo. Considerando que, se você usar um firewall e um registro rejeitado pacotes, a) “algo” não funcionará até que você deixe, b) você saberá quando algo lá fora tentou e não se conecta a algo dentro. Além disso, sem o firewall, qualquer coisa pode se envolver em qualquer tipo de comunicação com qualquer um em qualquer lugar, E você nunca saberá sobre isso também.

6 de novembro de 2013 às 19:03

Linux não é Windows, onde é comum instalar software obscuro a partir de páginas da web arbitrárias, com comportamento imprevisível. No Linux, você instala o software de repositórios confiáveis, com comportamento tipicamente bem definido. (Claro que isso não significa automaticamente, você não pode se atirar no pé com isso.) – O registro de todas as conexões falhadas de fora geralmente resultará em uma lista muito longa, que geralmente é útil apenas para criar FUD. – Acho que devemos resumir isso como “o tópico é controverso”. 😉

6 de novembro de 2013 às 19:55

Windows é mais um alvo, mas Unix.Stackexchange.com/questões/96848/… etc – Linux não é imune. O registro de todos os pacotes bloqueados (particularmente dentro de uma LAN doméstico) não deve ser muito compatível e permite que você observe se a configuração do firewall está dificultando alguma. Se houver outros sistemas na rede que fazem algumas pesquisas regulares (rejeitadas), basta criar uma regra especial para eles pularem o registro.

6 de novembro de 2013 às 20:11

Na verdade, não é uma ótima idéia expor portas abertas quando você não precisa delas. Aumenta sua exposição a vulnerabilidades de segurança no software relevante.

Você não menciona uma WLAN convidada separada; portanto, devo assumir que, no futuro. Por sua vez, você deve assumir que seus laptops de convidados não são confiáveis.

Nenhum dos dois sistemas operacionais tem um firewall configurado para começar com.

Ubuntu pretendia conhecer algo chamado “sem portas abertas” por padrão. Em uma versão recente, eles não conseguem fazer isso. (Bug para RhythMbox no Ubuntu).

Uma instalação padrão do Debian Wheezy ouve na porta UDP 111, porque executa o RPCBind . (Como mencionado aqui)

Apoio a verificação de suas portas abertas atuais usando SS ou NetStat . Eu uso as instruções aqui. Os dois exemplos acima são os principais que eu esperaria encontrar.

Definitivamente remova o RPCBind se você não o estiver usando. RPCBind é necessário apenas para NFS2 e NFS3. (Não é necessário para o NFS4). Se você tem um PC pessoal e não sabe o que é NFS, então não está usando o NFS.

Você também pode desativar o plug -in DAAP no RhythMbox, se você não estiver usando. (É um método para acessar música na rede local. Então você pode desativá-lo e ver se você perde alguma música :-).

A desvantagem de executar um firewall é a solução de problemas necessária quando bloqueia algo que você fazer precisar. Por exemplo, se você quiser usar o BitTorrent, precisará configurar seu firewall para permitir, caso contrário, você não poderá fazer upload (e o algoritmo de tit-for-tat significa que isso pode retardar seu download).

Eu sugiro uma abordagem de duas camadas. Primeiro aprenda a verificar SS ou NetStat . Certifique -se de desativar/remover todos os programas que ouvem na rede que você não precisa. Em segundo lugar, configure um firewall.

Quando algo não está funcionando e você precisa solucionar problemas, você poderá verificar novamente o que os programas estão ouvindo na rede e 2) desabilitar totalmente o firewall com boa confiança.

Se o seu problema desaparecer, você saberá que é um problema de firewall. Você pode começar a pesquisar quais portas você precisa permitir (ou se há algum problema mais complicado :-). E espero que eventualmente configure e reencenam o firewall, para que você esteja coberto pelo próximo Tempo Ubuntu Esqueça a política de segurança deles e abre uma nova porta que você não precisa 🙂

O Firewall da UFW está disponível para Debian e Ubuntu. O Ubuntu o criou para fornecer um “firewall não complicado”.

Linux precisa de firewall?

O Reddit e seus parceiros usam cookies e tecnologias semelhantes para proporcionar uma experiência melhor.

Ao aceitar todos os cookies, você concorda com o uso de cookies para fornecer e manter nossos serviços e site, melhorar a qualidade do Reddit, personalizar o conteúdo e publicidade do Reddit e medir a eficácia da publicidade.

Ao rejeitar cookies não essenciais, o Reddit ainda pode usar certos cookies para garantir a funcionalidade adequada de nossa plataforma.

Para mais informações, consulte nosso aviso de cookie e nossa política de privacidade .

Eu preciso de um firewall no Linux?

O Firewall é um conjunto de filtros de software que controla o tráfego de entrada e despesas em seu computador. Em palavras simples, é uma espécie de parede entre o seu computador e o mundo exterior.

Você precisa de um firewall no Linux?

Muitos novos usuários me fazem essa pergunta quase todos os dias. Uma resposta curta, você não precisa, mas é melhor ter. Deixe -me explicar por que.

Quase todas as distribuições Linux vêm sem um firewall por padrão. Para ser mais correto, eles têm um firewall inativo. Como o kernel Linux possui um firewall embutido e tecnicamente todas as distritos Linux têm um firewall, mas não está configurado e ativado. Eu acredito que é porque o uso de um firewall exige algum conhecimento.

Mas Don’Não se preocupe, seu Linux ainda está seguro mesmo sem um firewall ativo. Por padrão, a maioria das distribuições como Ubuntu e Linux Mint não possui portas abertas para que seu computador não possa ser acessado por invasores.

No entanto, eu recomendo ativar um firewall. É melhor estar seguro do que pesaroso. Um firewall não usa muitos recursos, mas adiciona uma camada extra de segurança. Um usuário inexperiente pode abrir acidentalmente algumas portas sem saber, por exemplo, instalando o samba, ssh, apache. Nesse caso, o firewall ainda protegerá o sistema do acesso externo.

Como configurar um firewall no Linux?

Existem vários programas que você pode usar para configurar e executar um firewall no Linux. Mas mostrarei apenas dois programas que acredito serem os mais dignos.

- Ufw -É provavelmente o firewall mais fácil de usar disponível no Linux. Se você é um novato completo ou só deseja usar seu Linux sem ir para as configurações, use UFW.

- iptables – que é uma maneira mais avançada, mas provavelmente uma maneira adequada de configurar o firewall do Linux. Se você realmente deseja aprender Linux e pretende se tornar um especialista em Linux, precisa aprender iptables.

Ufw – o firewall não complicado

Como eu disse acima, o UFW é a maneira mais simples e mais fácil de usar o firewall em Linux. Pode ser usado com um front -end gráfico, bem como apenas na linha de comando. No primeiro caso, você precisa instalar o programa GUFW no seu gerenciador de software. Neste último caso, instale apenas UFW, ou seja, sem G e, portanto, sem GUI.

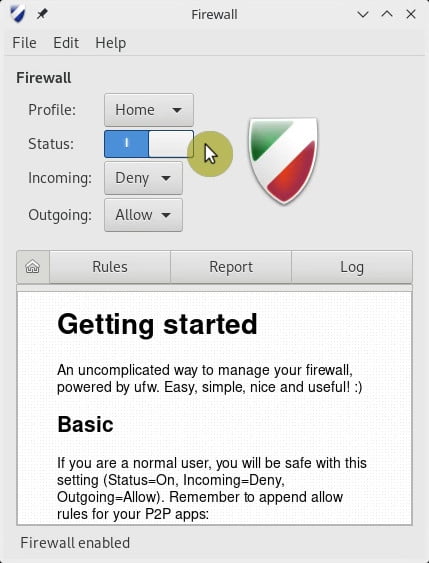

GUFW

Então deixe’s começar com a interface gráfica. Basta instalar o GUFW, abra -o e habilitar.

Que’sentar. Seu firewall está ativo e as configurações padrão para negar a entrada e Deixe extrovertido As conexões são boas para a maioria dos usuários. Ninguém poderá se conectar ao seu computador, enquanto qualquer aplicativo no seu computador poderá alcançar o mundo exterior.

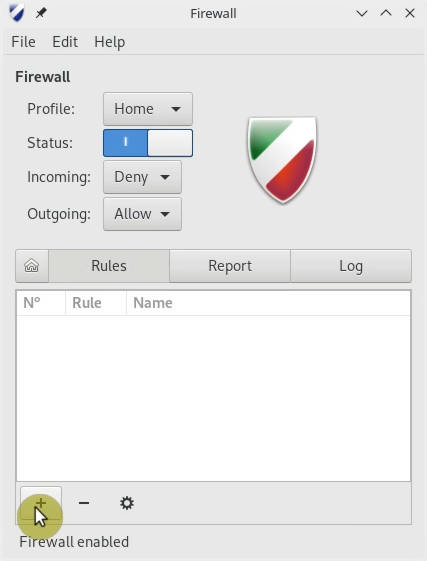

Se você precisar abrir algumas portas para poder se conectar ao seu computador de fora, você vá para a guia Regras e abre portas para um aplicativo específico.

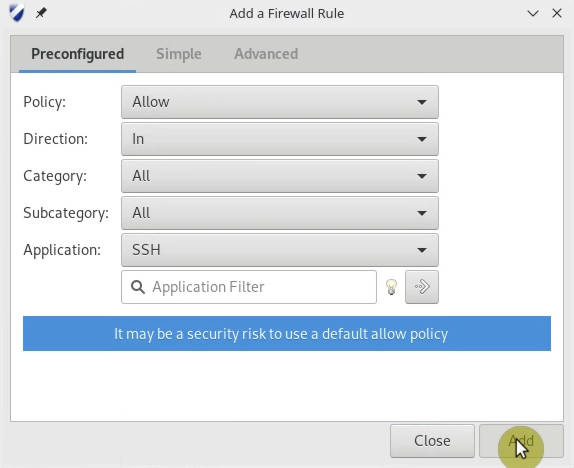

Por exemplo, se você precisar acessar seu computador remotamente através do SSH, selecione SSH na opção de aplicativo. Você também pode definir as regras do firewall para um aplicativo nesta janela. Se não tiver certeza, mantenha as configurações padrão. Apenas certifique -se de que você está garantido com pelo menos uma senha.

Ufw

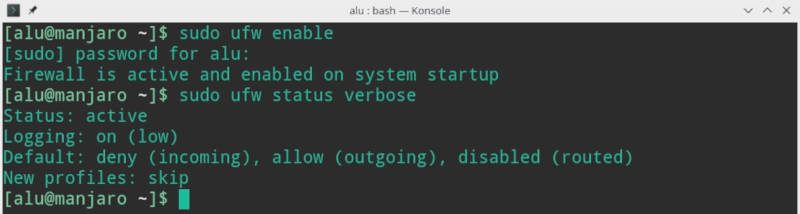

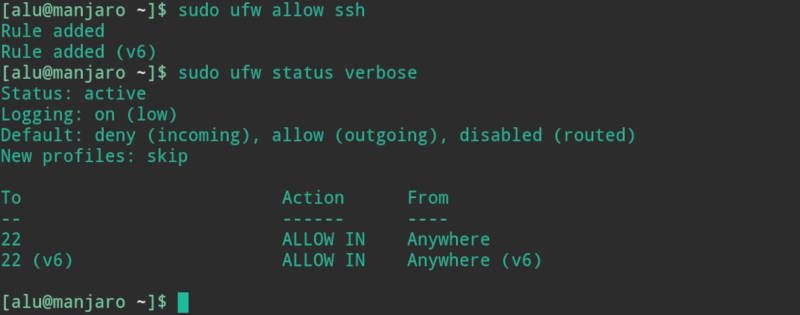

GUFW é um aplicativo de firewall muito simples e eficaz. No entanto, nem sempre funciona bem em algumas distros. Por exemplo, encontrei problemas em Gufw em Manjaro. Então, se você não tem medo da linha de comando, eu recomendo a linha de comando ufw. É tão simples e nunca falhou em nenhuma distração Linux que eu tentei.

Instale a UFW no terminal ou o gerenciador de software. Em distritos de Debian ou Debian, como Ubuntu, Linux Mint, Elementary etc, você executaria este comando para instalá-lo:

sudo apt install ufw Para ativar o firewall do UFW, corra:

sudo ufw atability Em seguida, verifique seu status:

sudo ufw status detalhado

Por padrão, ele tem as mesmas regras para negar a entrada e permitir a saída.

Se você precisar Abra algumas portas, você só precisa executar um comando. Por exemplo, para abrir a porta SSH, execute:

sudo ufw permitir ssh Se você verificar o status novamente:

Você verá a porta ssh 22 estar aberta.

Você pode ler mais sobre as configurações da UFW em sua página de homem, basta executar o homem ufw .

Acredito que 99% dos usuários ficarão felizes em usar o GUFW ou UFW porque este firewall não complicado fornece uma camada de segurança confiável com uma configuração fácil. No entanto, se você quiser alguma experiência hardcore linux, precisa tentar configurar os iptables.

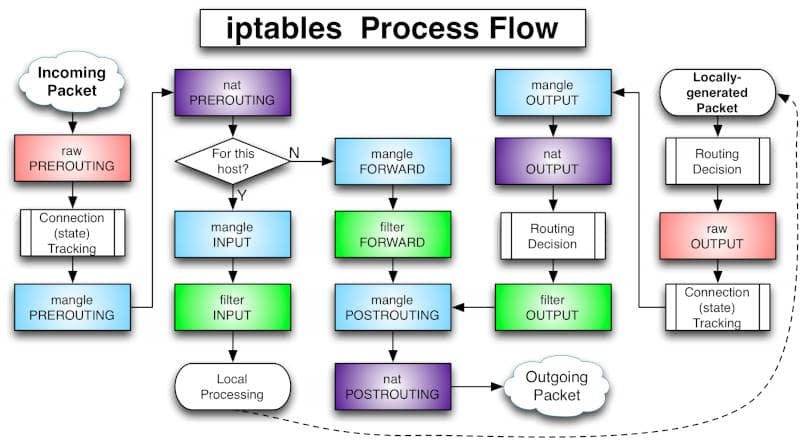

Iptables – firewall linux avançado

Os iptables são bastante direcionados para o uso do servidor, onde é necessário configurar o roteamento de rede complicado. Para um usuário regular de desktop, o firewall iptables não é fácil de entender. Honestamente, tentei usar iptables muitas vezes no meu sistema, e sempre volto para o UFW. Você precisa ler muito para entender como os iptables funcionam e como configurá -lo para suas necessidades. Por exemplo, este é o fluxo do processo iptables.

Bastante complicado, não é’t?

Sem ir muito profundo neste gráfico, vou apenas dizer que para iniciantes é importante saber que o filtro de entrada é usado para controlar o comportamento das conexões de entrada. É aqui que você nega principalmente conexões. O filtro de saída controla a cadeia para conexões de saída. É usado para acessar a Internet, para manter o filtro aberto. Há também um Cadeia para a frente, Mas, a menos que você esteja fazendo algum tipo de roteamento ou outra coisa no seu sistema que requer encaminhamento, você nem usará essa cadeia.

Mas vou manter as coisas simples para iptables também e mostrarei apenas um Configuração simples do firewall Eu aprendi com o Wiki do Arch Linux. Eu acredito que é um bom começo para aprender iptables.

Primeiro, crie as correntes necessárias

sudo iptables -n tcpsudo iptables -n udp Em seguida, se você usar o Arch Linux, ative iptables no SystemD, então ele começa automaticamente com seu sistema:

sudo systemctl atability iptables.serviço Em seguida, de acordo com o Arch Wiki, você precisa adicionar estas regras:

iptables -P FORWARD DROPiptables -P OUTPUT ACCEPTiptables -P INPUT DROPiptables -A INPUT -m conntrack --ctstate RELATED,ESTABLISHED -j ACCEPTiptables -A INPUT -i lo -j ACCEPTiptables -A INPUT -m conntrack --ctstate INVALID -j DROPiptables -A INPUT -p icmp --icmp-type 8 -m conntrack --ctstate NEW -j ACCEPTiptables -A INPUT -p udp -m conntrack --ctstate NEW -j UDPiptables -A INPUT -p tcp --syn -m conntrack --ctstate NEW -j TCPiptables -A INPUT -p udp -j REJECT --reject-with icmp-port-unreachableiptables -A INPUT -p tcp -j REJECT --reject-with tcp-resetiptables -A INPUT -j REJECT --reject-with icmp-proto-unreachableiptables -t raw -I PREROUTING -m rpfilter --invert -j DROPiptables -I TCP -p tcp -m recent --update --seconds 60 --name TCP-PORTSCAN -j REJECT --reject-with tcp-resetiptables -D INPUT -p tcp -j REJECT --reject-with tcp-resetiptables -A INPUT -p tcp -m recent --set --name TCP-PortScan -J rejeição -rejeição com tcp -ressetiptables -i udp -p udp -m recente -update - -segundo 60 -name udp -portscan -j reject --reject -with icmp -port -unreachiptables -d input -Up udp -j reject -jeek -with -with -port -não Dp-portScan -j rejeitar --reject-with icmp-port-unreachable Para ajudá -lo um pouco, eu copiei todos esses comandos para um script iptables_archlinux.sh. Então, você só precisa baixá -lo, extrair e torná -lo executável:

wget http: // averagelinuxuser.com/wp-content/uploads/2019/02/iptables_archlinux.Zipunzip iptables_archlinux.zipchmod +x iptables_archlinex.sh Por fim, execute -o para aplicar todas as regras de um firewall simples de estado:

sudo ./iptables_archlinex.sh Depois que o script é executado, um firewall simples está configurado. Mais uma vez, recomendo que você vá à página do Wiki do Arch Linux e leia mais sobre isso lá.

Conclusão

Se você não usou um firewall no seu Linux, recomendo que você comece a usá -lo. Você pode pelo menos instalar e configurar o firewall da UFW. E se você estiver falando sério demais sobre o aprendizado do Linux, pode configurar os iptables, mas esteja pronto para lutar com isso às vezes 🙂

Se você gosta deste artigo, também pode gostar de uma postagem semelhante sobre o Linux Swap.

Linux UserFollow Média Eu sou o fundador do projeto médio de usuário do Linux, que é um hobby em que trabalho à noite. Durante o dia, sou um cientista que usa computadores para analisar dados genéticos.

- Aplicações Linux

- Linux General

Linux precisa de um firewall e como configurar o firewall do Linux com o Firewall-CMD

Linux é mais seguro do que outros sistemas operacionais. Mas essa não é a única razão pela qual você pode não precisar de um antivírus ou firewall enquanto estiver usando o Linux.

Linux não é invulnerável. Na verdade, esse é um dos mitos mais comuns de segurança cibernética que colocam problemas nos usuários do Linux. Essa crença facilita o abaixamento da guarda e, quando sua guarda está abaixada, é mais provável que você seja um soco em. Mas só porque o Linux tem orifícios de segurança não significa que você precisa de antivírus ou software de firewall. Sua escolha de configurações de segurança terá sido discutida em detalhes durante a instalação do seu sistema Linux, mas você pode não se lembrar delas até agora. Neste artigo, falaremos sobre a configuração do firewall com o comando firewall-cmd.

O que é um firewall?

Os firewalls são um aspecto essencial da segurança da rede, portanto, um sysadmin deve entender como eles funcionam. Se você entender os firewalls, pode manter sua rede segura tomando decisões informadas sobre qual tráfego deixar entrar e sair. Um firewall é simplesmente um filtro que determina quais pacotes de rede podem entrar no seu computador da Internet e quais podem deixar seu computador para a Internet. É usado principalmente para permitir e/ou proibir conexões de entrada. As conexões de saída raramente são filtradas. Em palavras simples, é uma espécie de parede entre o seu computador e o mundo exterior.

Linux precisa de um firewall?

Isso é quase sempre uma pergunta. 99% dos usuários do Linux acreditam que o Linux é seguro por padrão. Por padrão, quase todas as distribuições Linux não têm um firewall. Para ser mais preciso, eles têm um firewall adormecido. Como o kernel Linux inclui um firewall embutido e, teoricamente, todas as distribuições Linux incluem uma, mas não está configurada ou ativa. Mas não se preocupe, mesmo sem um firewall ativo, seu Linux ainda está seguro. A maioria das distribuições, incluindo Ubuntu e Linux Mint, não possui portas abertas por padrão, garantindo que pessoas de fora não possam acessar sua máquina. No entanto, peço que você ative um firewall. É preferível estar seguro do que remediar. Discutiremos ainda mais como configurar o firewall do Linux usando o firewall-cmd.

O que é iptables?

Iptables é uma ferramenta de firewall da linha de comando que permite ou bloqueia o tráfego usando cadeias de políticas. Quando uma conexão tenta se estabelecer em seu sistema, iptables pesquisa sua lista de regras para uma correspondência. Se não puder descobrir um, volta à ação padrão. iptables é quase geralmente incluído em cada distribuição Linux. Os iptables tendem a usar 3 cadeias diferentes: entrada, avanço e saída. Com isso, você pode criar diferentes conjuntos de regras para diferentes máquinas na rede, no entanto, por que não facilitar o uso do Firewall-CMD!

O que é firewall-cmd e firewalld?

Firewall-CMD é uma interface de linha de comando para o daemon do firewalld, que se comunica com a estrutura de netfilter do kernel Linux. É improvável que essa pilha seja encontrada nos modems incorporados comumente encontrados em pequenas e médias empresas, mas está presente ou disponível para qualquer distribuição Linux que suporta Systemd. O Firewalld é um firewall controlado dinamicamente que suporta zonas de rede/firewall, que especificam o nível de confiança para conexões de rede ou interfaces. Ele suporta configurações de firewall IPv4 e IPv6, bem como pontes Ethernet e conjuntos de IP. O tempo de execução e as opções de configuração permanente são separadas. Ele também fornece uma interface através de quais serviços ou programas podem facilmente adicionar regras de firewall.

Configurando o firewall com o Firewall-CMD

Dependendo da sua distribuição Linux, você pode ou não ter o comando firewall-cmd já instalado. Sem um firewall operacional, o Firewall-CMD não tem nada a controlar, portanto, o primeiro passo é verificar se o Firewalld está em execução:

$ sudo systemctl atabille -agora firewalld

As zonas são usadas como predefinições no Firewall-CMD, oferecendo opções razoáveis para escolher. Isso evita que você precise projetar um firewall desde o início. As zonas são atribuídas a interfaces de rede. Execute o comando abaixo para verificar suas zonas:

Se eu quisesse criar uma nova zona, usaria o comando:

$ sudo firewall-cmd–new-zon [zoneName] –permanente

Além disso, posso usar os seguintes comandos para verificar quais portas e serviços são permitidos:

Para verificar quais zonas estão ativas, execute o comando:

$ sudo firewall-cmd-get-attive-zonas

Para adicionar um serviço e permitir conexões para esse serviço, você usa o argumento –Add-Service, como mostrado abaixo:

$ sudo firewall-cmd-add-service http-permanente

O comando acima permite que os serviços HTTP sejam executados na zona padrão. Se você deseja especificar a zona, pode executar:

$ sudo firewall-cmd-zone = public –Add-Service http –permanent

O comando acima permite o tráfego HTTP para a zona “público”. Para remover um serviço e bloquear a conexão, basta removê -lo como abaixo:

$ sudo firewall-cmd-Remove-service http-permanente

$ sudo firewall-cmd–reload

Sempre que você faz uma alteração no firewall usando o firewall-cmd, certifique-se de recarregar todas as configurações ou então a alteração não terá efeito. Para verificar se há argumentos adicionais, você pode executar o comando firewall-cmd –Help.

Por que firewalld e firewall-cmd?

Por que firewalld e firewall-cmd?

Você pode fazer muito mais com o Firewall-CMD, como definir seus próprios serviços, bloqueio do ICMP e designar fontes de tráfego permitido de entrada. Embora não seja excessivamente sugerido para a segurança no nível da empresa, o Firewall-CMD ainda é uma solução excelente e viável para usuários e empresas diárias que exigem um rápido grau de segurança. Se você é novo no Linux Security, o firewall-cmd é uma maneira maravilhosa de começar com ipchains e iptables. Firewall-CMD permite que você configure rapidamente um firewall básico se você já conhece o ipchains. Além disso, o ambiente de tempo de execução é facilmente modificável. Não há necessidade de reiniciar o daemon ou serviço. É direto para serviços, programas e usuários modificar as configurações de firewall graças à interface D-Bus Firewalld. Isso é útil para os administradores, pois permite testes e avaliação de tempo de execução devido à separação do tempo de execução e configuração permanente.

Pensamentos finais

A única vez que você precisaria de um firewall é se você estiver executando algum tipo de aplicativo de servidor em seu sistema na maioria das vezes. Nesse caso, um firewall restringirá as conexões recebidas a certas portas, certificando -se de que elas só podem interagir com o aplicativo de servidor adequado. Novamente, não há mal em não ter um firewall ativado em sua máquina Linux. Tudo o que estamos dizendo é que você deve pensar em implementar um firewall usando o firewall-cmd para aumentar a segurança!