Trend Micro Portable Security 3

Ele provou seu valor no teste AV de novembro de 2019, onde foi capaz de detectar 100% das 20.428 amostras de malware generalizado e predominante.

Resumo

Trend Micro Portable Security 3 é uma poderosa ferramenta de varredura de malware e limpeza projetada para sistemas com abas aéreas e PCs independentes. Foi extensivamente testado e comprovado para detectar 100% de vários tipos de malware, tornando -a uma escolha confiável para os usuários que procuram proteger seus sistemas.

Pontos chave:

- Trend Micro Portable Security 3 é uma ferramenta de varredura e limpeza de malware.

- Demonstrou 100% de taxa de detecção no teste AV.

- A ferramenta é projetada especificamente para sistemas com abas aéreas e PCs independentes.

- Ele fornece proteção confiável contra malware generalizado e predominante.

- Trend Micro Portable Security 3 é fácil de usar e fácil de usar.

- Oferece recursos avançados de inteligência de ameaças.

- A ferramenta pode ser integrada ao Hub de Segurança da AWS para gerenciamento de eventos centralizado.

- Permite detecção rápida e resposta ao malware.

- Trend Micro Portable Security 3 ajuda a isolar e bloquear conteúdo malicioso.

- Ele fornece segurança abrangente para dados confidenciais.

Perguntas e respostas

- P: O que é Trend Micro Portable Security 3?

- P: O que torna a tendência micro portátil Security 3 se destacar?

- P: Como é fácil de usar a Trend Micro Portable Security 3?

- P: Pode tender a Micro Portable Security 3 ser integrado ao Hub de Segurança da AWS?

- P: Como a tendência Micro Portable Security 3 ajuda a isolar e bloquear conteúdo malicioso?

- P: Que tipos de sistemas fazem Trend Micro Portable Security 3 Protect?

- P: Trend Micro Portable Security 3 oferece proteção para dados confidenciais?

- P: Qual a rapidez com que a Trend Micro Portable Security 3 detecta malware?

- P: Pode tender a Micro Portable Security 3 ser usado em conjunto com outras soluções de segurança?

- P: Quais são os benefícios de usar a tendência Micro Portable Security 3 para sistemas com abas aéreas?

R: Trend Micro Portable Security 3 é uma ferramenta de varredura e limpeza de malware projetada para sistemas com abas aéreas e PCs independentes. Oferece recursos avançados de inteligência de ameaças e possui uma taxa de detecção 100% comprovada no AV-Test.

R: Trend Micro Portable Security 3 se destaca por sua alta taxa de detecção e sua capacidade de proteger os sistemas com abas aéreas e PCs independentes. Ele fornece proteção confiável contra vários tipos de malware e oferece recursos avançados de inteligência de ameaças.

R: Trend Micro Portable Security 3 é amigável e fácil de usar. Ele fornece uma interface simples e intuitiva, tornando -o acessível para usuários com diferentes níveis de experiência técnica.

R: Sim, Trend Micro Portable Security 3 pode ser integrado ao AWS Security Hub para gerenciamento de eventos centralizado. Isso permite que os usuários recebam alertas de encontro de malware e realizem ações corretivas com mais eficiência.

R: Trend Micro Portable Security 3 ajuda a isolar e bloquear conteúdo malicioso, fornecendo alertas para descobertas de malware. Os usuários podem tomar ações imediatas para bloquear endereços IP e agentes de usuários ofensivos, garantindo a segurança de seus sistemas.

R: Trend Micro Portable Security 3 é projetado especificamente para sistemas com abas aéreas e PCs independentes. Ele fornece proteção abrangente contra vários tipos de malware para esses sistemas.

R: Sim, Trend Micro Portable Security 3 fornece segurança abrangente para dados confidenciais. Ele digitaliza o conteúdo escrito em sistemas de armazenamento quanto a arquivos e malware maliciosos, garantindo a integridade de informações confidenciais.

R: Trend Micro Portable Security 3 foi projetado para detectar rapidamente malware. Seus recursos avançados de inteligência de ameaças permitem a detecção rápida de arquivos maliciosos, permitindo que os usuários tomem ações imediatas para proteger seus sistemas.

R: Sim, Trend Micro Portable Security 3 pode ser usado em conjunto com outras soluções de segurança. É compatível com várias estruturas de segurança e pode se integrar perfeitamente à infraestrutura de segurança existente.

R: Trend Micro Portable Security 3 oferece vários benefícios para sistemas com abas aéreas. Ele fornece proteção confiável contra malware, garante a integridade de dados sensíveis e permite detecção rápida e resposta a ameaças à segurança.

Trend Micro Portable Security 3 Malware Ferramenta de limpeza e limpeza para sistemas com abas aéreas e PCs independentes

Ele provou seu valor no teste AV de novembro de 2019, onde foi capaz de detectar 100% das 20.428 amostras de malware generalizado e predominante.

Amazon S3 Malware Digiting Usando Trend Micro Cloud One e AWS Security Hub

A Cloud Security é a maior prioridade no Amazon Web Services (AWS). Com isso em mente, a AWS trabalha em estreita colaboração com parceiros líderes do setor, como Trend Micro Para construir soluções de segurança para clientes.

Nesta postagem, compartilhamos uma solução de varredura de malware construída em conjunto pela Trend Micro e AWS que detecta e automatiza a resposta à carga útil de malware carregada para o Amazon Simple Storage Service (Amazon S3). A solução usa recursos de inteligência de micro ameaças de tendência e hub de segurança da AWS.

A Trend Micro é um parceiro da AWS ISV com a competência de segurança que oferece segurança nativa em nuvem para proteger e escalar automaticamente entre AWS, contêiner e ambientes híbridos.

Os clientes executam vários tipos de cargas de trabalho na AWS que usam o Amazon S3, que é um serviço de armazenamento de objetos altamente escalável e durável para armazenar e processar dados sensíveis.

A proteção de malware dos dados enviados para S3 por meio de um aplicativo geralmente é feita através da validação genérica do tipo de arquivo, mas esse não é um mecanismo de proteção eficaz. As empresas precisam digitalizar o conteúdo escrito para S3 em busca de arquivos maliciosos e malware.

Ao lidar com malware, a digitalização é’t O único problema; O maior desafio é detectar malware rapidamente e agir nele. Os alertas de localização de malware da Trend Micro podem ser integrados ao AWS Security Hub para gerenciamento de eventos centralizado e ações corretivas, como isolar o conteúdo e bloquear o endereço IP e agente de usuário ofensivo.

Tendência micro nuvem um

Tendência micro nuvem um é uma plataforma de serviços de segurança para construtores de nuvem que permite aos clientes da AWS garantir cargas de trabalho em nuvem com clareza e simplicidade. Isto’s Segurança construída para aplicações nativas em nuvem.

Trend Micro Cloud One Descobra indicadores de compromisso (COI) e indicadores de ataque (IOAs). Ele pode detectar a carga de trabalho em nuvem e ataques da plataforma de contêineres com análise de causa raiz detalhada.

A plataforma também se integra a várias ferramentas de desenvolvedor, como o pipeline de integração contínua/entrega contínua (IC/CD), IDE do desenvolvedor e repositório de código para fornecer um feedback mais rápido ao desenvolvedor para mitigar o risco em estágio inicial para o desenvolvimento.

Figura 1 – Trend Micro Cloud One Security Services.

O Cloud One Storage Storage Security é um dos serviços de segurança no Trend Micro Cloud One. Arquiteturas de aplicativos nativos em nuvem incorporam serviços de armazenamento de arquivos de nuvem/objeto em seu fluxo de trabalho, criando um novo vetor de ataque, onde são vulneráveis a arquivos maliciosos.

A segurança de armazenamento de arquivos protege o fluxo de trabalho usando varredura sem servidor, como varredura de malware, integração em seus fluxos de trabalho personalizados e suporte de plataforma de armazenamento em nuvem amplo.

Como funciona

A segurança de armazenamento de arquivos em nuvem procuram variantes de malware ofuscados ou polimórficos através de fragmentos de algoritmos de malware e detecção vistos anteriormente. Ele bloqueia arquivos ruins conhecidos usando assinaturas de micro-malware de tendência em todos os tipos de malware, incluindo vírus, troianos, spyware e muito mais. Independentemente do tamanho do arquivo, a segurança de armazenamento de arquivos em nuvem um suporta arquivos de vários tipos, incluindo .BIN, .EXE, .JPEG, .MP4, .Pdf, .TXT, .Zip e mais.

O Cloud One Storage Storage Security with AWS Integration possui quatro componentes:

- Pilha de armazenamento

- Pilha de scanner

- Ação pós-varredura

- Importar descobertas para o Hub de Segurança da AWS

Figura 2 – Solução de varredura de malware com AWS.

Pilha de armazenamento

Quando um usuário ou aplicativo grava ou carrega arquivos para o balde S3 Staging, a função Lambda do ouvinte de balde é acionada para reunir os detalhes do objeto e enviar o link URL pré-assinado para esse objeto. O URL pré-assinado é passado para a fila de scanner da Amazon Simple Fileue (Amazon SQS) na pilha do scanner.

Pilha de scanner

O código Lambda do scanner recupera a mensagem URL pré-assinada do objeto da fila do scanner SQS, encontra os arquivos em S3 usando o local pré-assinado URL, executa a varredura no arquivo, gera informações de identificação de arquivos e envia-a para o servidor de proteção Smart Global de tendência na nuvem na nuvem na nuvem na nuvem na nuvem na nuvem.

A rede de proteção Smart Micro Global Smart Scans, as informações de identificação de arquivos (e não o arquivo). Os resultados da varredura são enviados de volta à função Scanner Lambda.

A função Scanner Lambda publica os resultados da varredura para o tópico SNS ScanResult e envia os resultados da varredura para o console de segurança de armazenamento de arquivos.

Ação pós-varredura

As possíveis ações pós-scan incluem:

- Notifique o usuário sobre a detecção de malware.

- Quarentena os objetos infectados com malware.

- Exclua os objetos infectados com malware permanentemente.

- Crie uma referência de objeto de exclusão do banco de dados (como a Amazon DynamoDB) para exclusão de lote.

Este post cobre especificamente a quarentena dos objetos infectados com malware, que é a segunda ação pós-scan.

O tópico SNS ScanResult fornece notificação dos novos resultados de varredura para a função personalizada pós-scan lambda. O Lambda Pós-Scan personalizado analisa os resultados da varredura e move os arquivos para o balde de produção se ele’s limpo ou quarentena os arquivos no balde de quarentena se o conteúdo de malware for detectado.

Importe as descobertas para o AWS Security Hub

O tópico SNS ScanResult notifica os novos resultados da varredura para a função Lambda de importação do hub de segurança, que coleta os detalhes dos objetos S3, malware e mais. Em seguida, importa as descobertas para o AWS Security Hub usando um formato padrão chamado AWS Security Findat Format (ASFF).

As equipes de segurança e operações podem usar o AWS Security Hub para analisar as descobertas de malware e tomar ações corretivas.

Pré -requisitos para a solução de varredura de malware

Para este passo a passo, você deve estar familiarizado com os seguintes serviços da AWS:

- Hub de segurança da AWS

- Modelo de aplicativo sem servidor da AWS (SAM)

- Amazon S3

- AWS Identity and Access Management (IAM)

- AWS Lambda

- Amazon Simple Fieue Service (SQS)

- Amazon Simple Notification Service (SNS)

- AWS Cloud Formation

Você também deve ter o seguinte antes de implantar a solução de varredura de malware:

- Conta da AWS

- Ativar Hub de Segurança da AWS. Consulte o Guia do Usuário do AWS Security Hub para ativar o Hub de Segurança da AWS

- Você precisa de três baldes S3:

- Balde de encenação

- Balde de produção

- Balde de quarentena

- Permissão para implantar uma função da AWS Lambda

- Permissão para configurar um papel do IAM para a função Lambda

- Permissão para configurar uma assinatura do SNS

- Crie uma conta em nuvem uma

- Inscreva-se para uma versão de julgamento de 30 dias

Passo a passo

Você precisa concluir as seguintes etapas para ativar a solução de varredura de malware S3:

- Habilitar tendência Micro Cloud One Arquivo Segurança de armazenamento

- Ativar ações pós-scan

- Empurre as descobertas de malware para o hub de segurança da AWS

- Validação

Etapa 1: Ativar tendência Micro Cloud One Storage Storage Security

Para ativar a tendência Micro Cloud One Storage Storage Security, siga as instruções no Guia do Usuário do Micro Trend para ativar a segurança de armazenamento de arquivos e configurar o ARNS – Segurança de armazenamento de arquivos.

Etapa 2: Ativar ações pós-varredura

Para ativar as ações pós-scan, siga as instruções no portal do micro github de tendência.

Etapa 3: Empurre as descobertas de malware para o Hub de Segurança da AWS

Para empurrar as descobertas de malware para o Hub de Segurança da AWS, o plug -in sem servidor precisa ser implantado e configurado com um tópico SNS criado pela pilha de scanners como parte da ativação da segurança de armazenamento de arquivos (etapa 1).

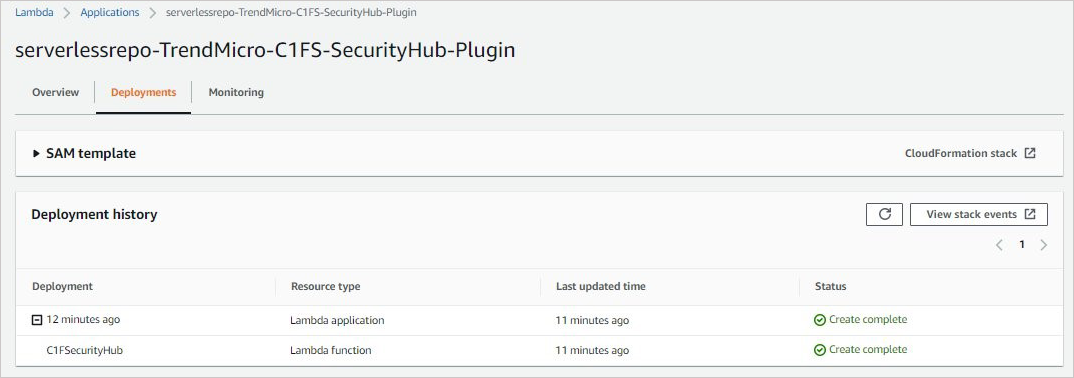

Conclua as etapas a seguir para implantar o plug -in sem servidor para integrar o hub de segurança da AWS com segurança de armazenamento de micro -arquivos de tendência:

- Implante o plug -in sem servidor fazendo login na AWS usando o link AWS Serverless Application Repository.

. Figura 3 – Cloud One Argile Storage Security Sem servidor Plugin para AWS Security Hub. - Em Configurações do aplicativo, Digite o ID da conta do AWS e o AWS Security Hub ARN da seguinte forma:

- Awsaccountno:

- Awssecurityhubarn: arn: aws: securityhub: : :produtos/ /padrão

Figura 4 – Cloud One Plugin sem servidor para AWS Security Hub – Configurações de aplicativos.

- Copie a saída ScanResultTopyN da saída da pilha de formação de nuvens do scanner (da etapa 1).

. Figura 5 – Cloud One Storage Storage Security Implement Out da etapa 1.

Figura 5 – Cloud One Storage Storage Security Implement Out da etapa 1. - Digite o ScanResultTopyN para o parâmetro de aplicativo sem servidor, forneça reconhecimento para criar a função IAM personalizada e selecionar Implantar.

. Figura 6 – Cloud One Plugin sem servidor para AWS Security Hub – Configurações de aplicativos.

Figura 6 – Cloud One Plugin sem servidor para AWS Security Hub – Configurações de aplicativos. - Para verificar se a implantação do plugin sem servidor foi bem -sucedida, verifique se o Status shows de campo Crie completo.

. Figura 7 – Cloud One Plugin sem servidor para AWS Security Hub – Status de implantação.

Figura 7 – Cloud One Plugin sem servidor para AWS Security Hub – Status de implantação. - Para criar o arquivo EICAR:

- Desative temporariamente o seu scanner de vírus no laptop ou servidor. Caso contrário, ele detectará o arquivo eicar e excluí -lo.

- Criar uma Malware de amostra.TXT Arquive e cole a seguinte amostra de conteúdo malicioso.

X5o!P%@ap [4 \ pzx54 (p^) 7cc) 7> $ eicar-standard-antivirus-test-File!$ H+H*Importante: A string anterior cria uma amostra anti-malware padrão que não’T prejudicar o sistema. Como anti-malware em seu laptop de teste está desativado, recomendamos fortemente realizar este teste em um ambiente isolado.

- Adicione o arquivo EICAR ao seu balde de estadiamento S3:

- No console da AWS, vá para Serviços >S3 e encontre o balde S3 de estadiamento para digitalizar.

- Selecione Carregar e carregue a Malware de amostra.TXT arquivo. Segurança de armazenamento de arquivos verifica o arquivo e detecta malware.

- Examine o balde de quarentena e verifique se o arquivo de amostra malicioso foi movido do balde de estadiamento para o balde de quarentena.

. Figura 8-Objeto infectado com malware movido para quarentena S3 Bucket.

Figura 8-Objeto infectado com malware movido para quarentena S3 Bucket. - Você pode ver os resultados da varredura na página de descobertas do AWS Security Hub.

. Figura 9-Objetos infectados com malware para encontrar no Hub de Segurança da AWS.

Figura 9-Objetos infectados com malware para encontrar no Hub de Segurança da AWS. - Após a conclusão dos testes, reative seu scanner de vírus.

- Assegura sistemas com abordagens de ar contra ameaças

- Capacidade de excluir ou quarentena arquivos maliciosos

- Múltiplas opções de varredura de malware

- Atualizações atualizadas de arquivos de padrões de malware

- Suporta a varredura sob demanda e a varredura de inicialização

- Notificações de status com LED

- Proteção de auto-segurança incorporada

- Toras de varredura integradas

- Suporta operações programadas

- Interface de usuário gráfico amigável

- Suporta para Windows e Linux

- Coleta informações de ativos

- Suporta nomes de arquivo e pastas sensíveis ao caso no Windows

- AES-256 Armazenamento criptografado para transferência de arquivo segura

- Gerenciamento de ferramentas de varredura múltipla

- Digitam configuração e implantação de configurações

- Visualização e gerenciamento centralizados de log

- Atualizações atualizadas de arquivos de padrões de malware

- Suporta gerenciamento físico ou remoto

- Configurações administrativas avançadas

- Exporta informações de ativos para arquivos CSV

- Os logs de suporte exportam para servidores SIEM ou Syslog

- Windows 2000 SP3 / SP4 3

- Windows XP Professional SP1 / SP2 / SP3 4

- Windows XP incorporado SP1 / SP2 / SP3 5

- Windows Vista SP1 / SP2

- Windows 7 SP1

- Windows 8 2

- Windows 8.1 2

- Windows 10

- Windows Server 2003 R2

- Windows Server 2008 SP2

- Windows Server 2008 R2 SP1

- Windows Server 2012

- Windows Server 2012 R2

- Windows Server 2016

- Windows Server 2019

- Windows XP incorporado SP1 / SP2 / SP3 5

- Windows Incorsed Standard 2009 5

- Windows Incorporado Padrão 7

- Windows incorporado Posready 2009

- Windows incorporado Posready 7

- Windows XP Professional para sistemas incorporados

- Windows Vista para sistemas incorporados SP1 / SP2

- Windows 7 para sistemas incorporados SP1

- Padrão do Windows 8 para sistemas incorporados

- Windows 8.1 Pro / Indústria para sistemas incorporados

- Windows 10 Home / IoT Enterprise

- Windows Server 2003 para sistemas incorporados, R2

- Windows Server 2008 para sistemas incorporados, R2

- Windows Server 2012 para sistemas incorporados, R2

- CENTOS 6

- CENTOS 7

- CENTOS 8

- Red Hat Enterprise Linux 6

- Red Hat Enterprise Linux 7

- Red Hat Enterprise Linux 8

- Ubuntu Linux 14.04 a 20.10

Etapa 4: Validação

Para testar sua implantação da solução de varredura de malware, você precisa gerar detecção de malware usando o arquivo EICAR.

Limpando

Para evitar incorrer em cobranças futuras, exclua os recursos excluindo a pilha do Console de Formação Cloud e desativando o AWS Security Hub.

Resumo

Nesta postagem, descrevemos como detectar, quarentena e gerenciar objetos infectados por malware na Amazon S3 usando Trend Micro Cloud One Storage Storage Security e AWS Security Hub. Esperamos que isso ajude você a integrar o AWS Security Hub com tendência de segurança de armazenamento de arquivos e gerenciar as descobertas de malware através do AWS Security Hub.

Para suporte à implantação, entre em contato com a Trend Micro para obter mais assistência para validar a segurança de armazenamento de arquivos.

.

.

Trend Micro – AWS Partner Spotlight

Trend Micro é um parceiro de competência da AWS Isso ajuda você a construir seguro, enviar rápido e executar qualquer lugar com o código de segurança, automação contínua e ferramentas projetadas para proteger aplicativos em seu ambiente híbrido em evolução.

*Já trabalhou com a tendência micro? Avalie o parceiro

*Para revisar um parceiro da AWS, você deve ser um cliente que trabalhou com eles diretamente em um projeto.

Trend Micro Portable Security 3

Ferramenta de varredura e limpeza de malware para sistemas com abas aéreas e PCs independentes

Fornece varredura e remoção de malware eficazes para computadores independentes e sistemas com abas aéreas. É uma ferramenta portátil que se conecta à porta USB de qualquer sistema Windows ou Linux para detectar e eliminar malware sem instalar o software. As informações de ativos coletadas geram uma lista de inventário, melhorando a visibilidade do AT e eliminando a sombra OT. Seu programa de gerenciamento de companheiros pode implantar configurações de digitalização para várias ferramentas de varredura, remotamente ou fisicamente. Ele também compila e integra informações de varredura e informações de ativos de várias ferramentas de varredura em vários locais, fornecendo uma visão holística de todos os terminais.

Nenhuma instalação de software necessária

Simplesmente carregando o software de digitalização da Trend Micro Portable Security ™ 3, uma ferramenta semelhante a uma unidade flash USB, você pode detectar e remover facilmente o malware – nenhuma instalação necessária. Realize varreduras sob demanda quando e onde necessário, sem impacto no desempenho.

Fácil de usar

Use esta ferramenta portátil de varredura de malware em vários sistemas de controle industrial (ICS) e dispositivos de extremidade ou inicie várias ferramentas de varredura conectadas em vários pontos de extremidade simultaneamente. As luzes LED embutidas mostram o status da varredura, tornando o processo rápido e conveniente.

Visibilidade dos ativos com gestão centralizada

Segurança portátil 3 reúne dados de ativos, incluindo informações do computador, status de atualização do Windows e listas de aplicativos. Seu programa de gerenciamento fornece uma visão geral das varreduras em várias ferramentas e terminais de varredura e pode exportar dados para arquivos CSV.

Ferramenta de digitalização

Programa de Gerenciamento

Características

Sem costura e de instalação livre

A segurança portátil 3 vem em uma unidade flash USB aprimorada projetada para o uso mais conveniente possível, sem instalação necessária para realizar varreduras antivírus. Esta arquitetura sem instalação oferece uma pegada operacional muito baixa, não tem impacto na fabricação e pode ser usada sem anular sua garantia de ICS.

Detectar e parar facilmente malware

Use a ferramenta no seu ponto de verificação para preparar parceiros, fornecedores ou consultores que chegam no local com uma pré-varredura rápida. Antes que os hóspedes conectem seus laptops ou USBs potencialmente infectados à sua rede ou ativos do ICS, você pode facilmente conectar a segurança portátil 3 e seguir as instruções intuitivas na tela para digitalizar perfeitamente e proteger dispositivos. As luzes LED embutidas indicam se o malware foi detectado ou eliminado e se for necessária uma investigação adicional.

Visibilidade abrangente para eficiência regulatória e operacional

Ao executar varreduras antivírus em dispositivos de destino, a segurança portátil 3 também compila e integra logs de varredura e informações de ativos de várias ferramentas de varredura, melhorando a visibilidade do AT e eliminando a sombra OT. Seu programa de gerenciamento de companheiros fornece uma visão holística de todos os pontos de extremidade para criar uma trilha de auditoria e garantir a integridade dos dados. Isso permite que você acompanhe os regulamentos do setor com muito mais facilidade.

Nenhuma instalação de software necessária

Ao carregar o software de digitalização em uma ferramenta portátil semelhante a uma unidade flash USB, a detecção e a remoção de malware são facilitadas sem instalar software nos sistemas de destino. Isso permite que você execute verificações de malware sob demanda quando e sempre que necessário.

Uma solução, plataformas muliple

Suporta várias plataformas, incluindo Windows e Linux, desde versões legadas até as últimas compilações. Até o Windows XP ou o Windows 7 podem ser protegidos. Várias plataformas são protegidas com segurança com uma única ferramenta de varredura.

Estender a visibilidade da OT

Recolhe um instantâneo detalhado de dados de ativos, incluindo informações do computador, status de atualização do Windows e listas de aplicativos. Esta informação é coletada sem esforço enquanto a varredura está sendo realizada.

Gestão centralizada

O programa de gerenciamento fornece uma visão integrada das varreduras que ocorrem em várias ferramentas de varredura e terminais. Atualizações de arquivos do Paner, implantação de configuração e correlação de registros de varredura e informações de ativos podem ser realizadas através deste programa para atender aos requisitos de política de administrador.

Transportador seguro

Equipado com um mecanismo de criptografia de hardware AES-256, o armazenamento seguro permite que os proprietários e operadores do ICS transportem dados confidenciais em ambientes com abas aéreas, garantindo a empresa’ Integridade operacional. Os arquivos são digitalizados, pois são transferidos para armazenamento seguro e apenas arquivos limpos podem ser armazenados.

Especificações

| Segurança portátil 3 Especificações | |

|---|---|

| Espaço de ferramenta de digitalização | 16 GB |

| Armazenamento seguro | N / D |

| Material de revestimento | Plástico |

| Interface | USB 3.0 TIPO A |

| Garantia de hardware | 5 anos |

| Temperatura de operação | 0 ° C a 70 ° C |

| Humidade relativa | 20 % ~ 90 % |

| Certificação padrão | CE, FCC, KCC, BSMI, VCCI, ROHS e Reach |

| CPU | O mesmo que os requisitos mínimos do sistema para cada sistema operacional |

| Memória | O mesmo que os requisitos mínimos do sistema para cada sistema operacional |

| Espaço Livre de HDD necessário | 200 MB |

| Resolução de vídeo | 640 x 480 ou mais |

| Idiomas suportados | Mui (inglês, japonês) |

OS suportado

janelas

Windows incorporado

Linux

1 Informações de ativo colec6on é suportado apenas no Windows PLA?orms.

2 Windows 8 e Windows 8.1 instalado em terminais de tablets não são suportados. Windows RT 8 e Windows RT 8.1 não são suportados.

3 Somente suporte para func6ons que estão relacionados à varredura de vírus e informação de ativos6on. Para obter mais informações sobre o suporte ao Windows 2000, consulte Legal de isenção de responsabilidade legal.

4 Windows XP sem pacote de serviço não é suportado.

5 Esses sistemas operacionais são componen6zed versão do Windows XP Professional. Quando os componentes do sistema operacional são personalizados pelo cliente, não podemos oferecer suporte.

Documentação

Pronto para começar com a tendência micro?

De oferecer conselhos especializados à resolução de problemas complexos, temos você coberto. Entre em contato com um especialista em micro soluções de tendência hoje para aprender mais!

Trend Micro Pattern Arquivos e Motor de Digitalização

Você pode configurar todos os micro produtos de tendência, incluindo CPM para Mac, para verificar automaticamente o servidor Trend Micro ActiveUpdate (TMAU) e depois baixar e instalar todas as atualizações encontradas. Normalmente, esse processo é configurado para ocorrer em segundo plano, embora você possa atualizar manualmente alguns ou todos os arquivos de padrões a qualquer momento. Além disso, os padrões de pré-lançamento estão disponíveis para download manual (por sua conta e risco) se ocorrer uma situação como um surto de vírus. Os padrões de pré-lançamento não foram submetidos a testes completos, mas estão disponíveis para parar de ameaças crescentes.

Você pode baixar manualmente o padrão de vírus e outros arquivos do URL a seguir, onde também pode verificar a versão de liberação atual, data e revisar as novas definições de vírus incluídas nos arquivos.

Atualizações incrementais de arquivos de padrões de vírus

CPM para Mac, com Trend Micro ActiveUpdate, suporta atualizações incrementais do arquivo de padrão de vírus. Em vez de baixar todo o arquivo de padrões a cada vez, o ActiveUpDate pode baixar apenas a parte do arquivo que é novo e anexá -lo ao arquivo de padrão existente. (Os arquivos de padrão completo podem ter mais de 20 MB.)

Como funciona a digitalização

O mecanismo de varredura trabalha em conjunto com o arquivo de padrão de vírus para concluir o primeiro nível de detecção, através de um processo chamado de correspondência de padrões. Todo vírus contém uma assinatura binária única: “Uma sequência de caracteres de identificação que a distinguem de qualquer outro código. Os especialistas em vírus do TrendLabs capturam trechos deste código para incluir no arquivo de padrão. O mecanismo compara certas partes de cada arquivo digitalizado aos dados no arquivo de padrão de vírus, procurando uma correspondência.

Arquivos de padrões usam o seguinte formato de nomeação:

lpt $ vpn.###onde ### representa a versão padrão (por exemplo, 400).

Se vários arquivos de padrões existirem no mesmo diretório, apenas aquele com o maior número é usado. A Trend Micro publica novos arquivos de padrões de vírus regularmente (normalmente várias vezes por semana) e recomenda configurar atualizações automáticas por hora horárias. Com atualizações automáticas ativadas, novas atualizações são baixadas para o servidor e fluem para os terminais imediatamente. Atualizações estão disponíveis para todos os micro -clientes de tendência que possuem contratos de manutenção válidos.

A tendência Micro Scan Scan Motor and Detection Technologies

No coração de todas. Originalmente desenvolvido em resposta a vírus de computadores baseados em arquivos, o mecanismo de varredura agora detecta vermes da Internet, mailistas em massa, ameaças de cavalos de Trojan, sites de phish, spyware e explorações de rede, além de vírus. O motor de varredura verifica as ameaças circulantes ativamente “na natureza” e para aquelas “no zoológico.”A” Zoo “é uma coleção de vírus usados para testes por pesquisadores em um laboratório de vírus. Um vírus “no selvagem” causou uma infecção fora de um laboratório de vírus.

Em vez de digitalizar todos os bytes de cada arquivo, o mecanismo e o arquivo trabalham juntos para identificar as características do vírus revelador e o local exato dentro de um arquivo em que o código malicioso se insere. O CPM para Mac geralmente pode remover este vírus ou malware após a detecção e restaurar a integridade do arquivo (“Limpe” o arquivo).

Digitalize atualizações do motor

- Incorporação de novas tecnologias de varredura e detecção no software.

- Descoberta de malware novo e potencialmente prejudicial não agradado pelo mecanismo atual.

- Aprimoramento do desempenho da varredura.

- Adição de formatos de arquivo, linguagens de script, codificação e formatos de compressão.

Revisão de especialista em micro antivírus

Trend Micro é uma solução antivírus extremamente poderosa e personalizável que oferece muitos recursos importantes. Ele pode proteger seus dispositivos de todos os tipos de malware e a empresa é conhecida por fornecer excelente segurança on -line para manter seus dados protegidos de hackers’ olhos ardentes.

Mais importante, a solução tem ótimos preços e protege até 10 dispositivos de malware, ameaças por e -mail e ransomware.

Este antivírus também possui controle dos pais e outros recursos adicionados com o plano de primeira linha. Ao considerar os preços e os recursos, a Trend Micro representa um verdadeiro negócio de valor para dinheiro.

Prós

- Proteção de malware excelente

- Navegador seguro e recurso de pagamento

- Motor de varredura antivírus heurística

- Filtros de spam fortes

- Aprendizagem de IA avançada

- Protege contra golpes de e -mail

- Preços econômicos

- Gerenciador de senhas

- Proteção de vários dispositivos

- Extensa capacidade de bloqueio de URL

Contras

- Eats Up Up System Resources

- As opções de personalização são complicadas

- O suporte técnico é cobrado adicionalmente

- Alarmes falsos excessivos

- Perde alguns recursos comuns, como um firewall e vpn

Visão geral da segurança total total

Trend Micro é um nome de renome com mais de 250 milhões de usuários que oferecem segurança eficaz e uma infinidade de recursos. A empresa tem sido consistente com todos os resultados recentes dos testes e oferece proteção de primeira linha para 5 dispositivos. Com um preço imbatível e recursos de valor agregado, a Trend Micro mede facilmente para marcas como Kaspersky (US $ 59.95 em Kaspersky) e Norton (US $ 59.99 em Norton).

Isto’S um antivírus Windows certificado pelo teste AV com uma pontuação de proteção de 100% contra infecções por malware, como vermes, cavalos de trojan, vírus e mais.

Embora eu notei que ele perde recursos adicionais, como uma proteção contra VPN e webcam, ainda vale muito o preço por causa do mecanismo de antivírus central heurístico. Recursos adicionais com o plano de primeira linha garantem que você também obtenha proteção geral.

Como configurá -lo e desinstalar

Instalar a tendência micro é bastante fácil, mas há uma pequena captura. Você’precisará remover e desinstalar qualquer antivírus ou solução de segurança existente do seu dispositivo. Uma vez feito, faça o seguinte:

1) Vá para a loja oficial e faça o download do plano preferido.

2) Execute o instalador e clique em Sim para prosseguir.

3) Seja paciente, leva algum tempo para verificar a compatibilidade do seu sistema. Em seguida, você pode ser solicitado a entrar na chave serial. Insira os detalhes e prossiga.

4) Leia o contrato, clique em Concordo e instale.

5) IT’Vou levar alguns minutos para instalar. Depois de concluído, preencha os detalhes necessários nas seguintes telas (nome do computador, endereço de e -mail, detalhes da conta, etc.)

6) Depois de terminar de inserir os detalhes necessários, clique em Concluir na tela final e a Trend Micro estará pronta para proteger seu dispositivo.

Características

Trend Micro tem uma boa lista de recursos. Além de fornecer 100% de proteção contra ransomware e outras ameaças on -line, o recurso de guarda de pagamento é especialmente útil ao tentar bancar on -line com segurança e evitar fraudes ou golpes.

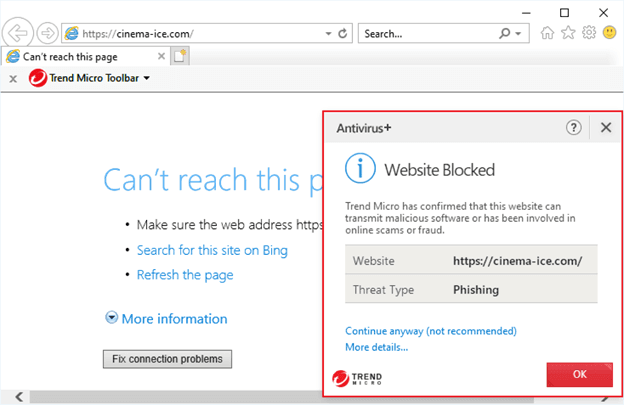

Forte URL malicioso bloqueando que também protege sua privacidade e guardas contra e -mails de phishing foi outro recurso que eu apreciei.

O principal motor antivírus é extremamente bom, mas a única desvantagem é que ele diminui o desempenho do sistema.

Em geral

| Garantia de devolução de dinheiro | Sim, até 30 dias a partir da data de compra. |

| Versão gratuita | Sim |

| Plataforma | Windows, MacOS, iOS, Android |

| Controles dos pais | Sim |

| Proteção de email | Sim |

| Bater papo | Sim |

| Serviços VPN | Não |

| Otimizador de smartphone | Não |

| Varreduras de vírus USD | Sim |

| Digitalizações de vírus automatizadas | Sim |

| Modo de jogo | Sim |

| Navegador seguro | Não |

| Modo passivo | Sim |

Proteção contra ameaças

| Anti-spyware | Sim |

| Anti-Worm | Sim |

| Anti-Trojan | Sim |

| Anti-rootkit | Sim |

| Anti-phishing | Sim |

| Anti-spam | Sim |

| Prevenção de adware | Sim |

Varredura

Para ajudar a defender os dispositivos, o Trend Micro oferece três opções de varredura: varredura completa, varredura rápida e varredura personalizada. Tem um motor de varredura heurístico que’é capaz de detectar e remover 100% de todos os tipos de malware e ransomware.

O recente relatório de revisão e certificação de produtos de novembro de dezembro de 2019 pelo AV-Test concedeu-o com uma pontuação de 6/6 para proteção contra ataques de malware de 0 dias, incluindo ameaças de email e web.

A média da indústria foi de 99.1%, e Trend Micro teve uma taxa de proteção de 100%, enquanto concorrentes como a McAfee (US $ 44.99 no McAfee) teve uma pontuação de 5/6 e uma taxa de proteção de 97.7%.

Uma desvantagem visível é que não’T Permito que você execute várias varreduras ao mesmo tempo que pude com Kaspersky (US $ 59.95 em Kaspersky).

Preço

Desconto

A empresa está executando um desconto em todos os seus planos de atrair novos usuários.

Por exemplo, o plano de nível mais baixo, o antivírus + segurança para 1 pc custa originalmente US $ 39.95. No entanto, se você’Re um novo cliente, você pode obtê -lo por US $ 29.95 pelo 1º ano.

O Plano de Segurança da Internet custa US $ 79.95 por ano para 3 PCs, mas você pode obtê -lo por US $ 39.95 por ano. Além disso, se você’está procurando proteção de plataforma cruzada para muitos dispositivos, a segurança máxima é a melhor opção. Para 5 dispositivos entre plataformas, você’pagará apenas US $ 39.95 por ano em vez de US $ 89.95.

Privacidade e segurança

Privacidade – A extensão do navegador para IE, Edge, Firefox, Safari e Chrome bloqueia sites maliciosos ou resultados de pesquisa, bem como funciona sincronizados com o gerenciador de senhas. O recurso Atualizado de Fraud Buster Scanns provedores de e -mail populares como Outlook e Gmail para lhe dar proteção completa por e -mail.

Ele também fornece um recurso de blindagem de pastas que protege os dados no seu dispositivo e em serviços de sincronização ou armazenamento em nuvem de ransomware.

Um recurso adicional que realmente me impressionou foi salário seguro. Esta ferramenta consciente da privacidade garante que todas as suas transações on-line sejam seguras, forçando uma conexão de dados criptografada. Ainda assim, perde um teclado virtual para fornecer proteção adicional contra os keyloggers.

Segurança– Você estará protegido de todas as formas de malware, ransomware, Trojans e vírus e o motor corresponde às assinaturas conhecidas para identificar e ameaças de quarentena.

Além disso, o monitor heurístico mantém a rastreamento de comportamento suspeito em arquivos e programas e atualiza constantemente novas definições de vírus para manter seus dispositivos seguros.

O recurso de controle dos pais incluído no plano máximo de segurança e segurança da Internet permite bloquear o conteúdo censurável, bem como agendar seus filhos’S Uso da Internet/Tempo de tela.

No entanto, duas áreas onde vi espaço para melhorias são a ausência de um firewall e VPN de mão dupla, que são recursos necessários para combinar com a competição. No entanto, os recursos do gerenciador de escudo e senha da pasta ainda agregam valor da minha perspectiva.

Desempenho e proteção

O antivírus fornece proteção completa contra malware, mas tem um custo. Ocupa muito do seu dispositivo’s Recursos. Em uma tendência de desempenho de desempenho Av-Comparativos de outubro de 2019.7 enquanto o ESET superou todas as marcas com a menor pontuação de impacto de 1.3, seguido de perto por McAfee com 1.9.

Proteção de malware

Trend Micro recebeu 5 classificações avançadas nos testes de comparativos Av 2019 e isso realmente mostra. O antivírus tem proteção de malware persistente e os relatórios de status se destacam.

Além disso, as extensões do navegador fazem um trabalho perfeito para manter todos os tipos de malware afastados. Você’LL também encontrará o recurso de privacidade de mídia social para evitar links e anúncios suspeitos.

A proteção avançada de proteção de ameaças, em tempo real e sob demanda contra malware baseado em arquivos a torna uma das melhores ferramentas do mercado.

Melhor ainda, 100% de proteção de todos os tipos de malware, como troianos, vermes, spyware, vírus e mais, aumenta as vantagens.

Detecção de ransomware

Trend Micro tem melhor detecção de ransomware de categoria. Com um sistema de defesa anti-ransomware de várias camadas que funciona em três direções, ele oferece proteção completa. A primeira camada é o escudo da pasta que evita mudanças não autorizadas nas pastas do sistema.

A segunda camada é o monitor heurístico que criptografa os arquivos se detectar qualquer software suspeito, e a terceira camada é backup. Ele é de dados essenciais de cópias automáticas e o coloca em uma pasta criptografada.

A empresa conseguiu detectar 100% das 331 amostras usadas nos recentes testes do mundo real pelo AV-Test, realizado em novembro a dezembro de 2019.

Detecção de phishing

Você obtém proteção anti-phishing quase perfeita. O software detecta e bloqueia sites de phishing em tempo real. As extensões do navegador bloqueiam sites perigosos e outros URLs maliciosos que podem tentar roubar seus dados. Você’Também será capaz de fazer negociação com segurança com o recurso de pagamento seguro.

Eu notei que o software perde recursos avançados para se defender contra KeyLoggers, por exemplo, mas faz um ótimo trabalho em manter o seu protegido contra ameaças cibernéticas.

Foi capaz de bloquear 97% dos sites de phishing com zero alarmes falsos em uma certificação anti-phishing de junho de 2019 de 2019.

Detecção de spyware

Trend Micro se estabeleceu como uma das melhores soluções antivírus do núcleo. A detecção avançada de ameaças usa técnicas de mapeamento baseadas em não assinatura para manter seus dispositivos protegidos de todos os novos tipos de spyware.

O mecanismo heurístico baseado em IA adiciona e atualiza constantemente novas assinaturas de vírus no banco de dados para manter seus dispositivos protegidos 24 horas por dia.

Ele provou seu valor no teste AV de novembro de 2019, onde foi capaz de detectar 100% das 20.428 amostras de malware generalizado e predominante.

Proteção do firewall

Infelizmente, não’T tem um firewall bidirecional ou quaisquer recursos de firewall avançados. Embora eu tenha ficado um pouco decepcionado por o antivírus contém um recurso de firewall extremamente limitado, isso não’t significa que é menos seguro.

Honestamente, não é’t Um firewall, mas um reforço para o firewall padrão disponível no sistema operacional do Windows.

Especificamente, oferece proteção aprimorada contra ataques de botnet e avisa os riscos em potencial toda vez que você se conectar a uma rede sem fio suspeita. Se você’está procurando firewall e personalização avançados, a tendência Micro provavelmente venceu’eu atende às suas expectativas.

Resultados dos testes de laboratório

A empresa recebeu a certificação anti-phishing aprovada pela Av-Comparatives e conseguiu bloquear 97% dos 509 URLs sem alarmes falsos. Isto’S teve um bom desempenho no mesmo laboratório’S de setembro de 2019 Teste de proteção de malware, onde registrou 97.9% de taxa de detecção on -line e uma taxa de proteção de 100% para superar marcas como Panda, Avira (US $ 35.99 em Avira) e F-Secure (US $ 35.99 em f-segura). No entanto, no mesmo teste, levantou 14 alarmes falsos.

Em outro teste AV, realizado entre novembro e dezembro de 2019, a empresa encontrou alguns problemas com as pontuações de desempenho. Enquanto a média da indústria foi um declínio de 18% no desempenho ao abrir 50 sites ao lado do antivírus, a Trend Micro diminuiu os PCs padrão em 20% e o lançamento de aplicativos padrão em 19% (média da indústria 10%). Foi classificado como 5.5/6 no parâmetro de usabilidade no mesmo teste.

Foi um dos três antivírus que ofereceram 100% de proteção quando testados contra 10556 amostras recentes ou predominantes e relataram apenas 3 falsos positivos. Com base nos testes, os comparativos da AV concederam a classificação avançada de proteção de malware em setembro de 2019. A única razão pela qual perdeu a classificação avançada+ foi o maior alarmes falsos quando comparado a avg e avast.

Facilidade de uso e interface

Ao contrário de muitas ferramentas antivírus que fazem você baixar muitos complementos, o Trend Micro mantém. A instalação é simples e você’será guiado em cada etapa da configuração. Uma vez instalado, você’verei uma interface minimalista com uma interface branca, vermelha e cinza. No centro da tela, você’encontrarei um botão de varredura e a marca de seleção que significa que você’re protegido.

Para iniciar uma varredura rápida, completa ou personalizada, pressione a seta ao lado do botão de varredura. Ao lado estão os links para o relatório de segurança e a página de configurações. Outros links diretamente acessíveis do painel são dispositivos, privacidade, dados e família.

Você pode agendar verificações todos os dias, semana ou mês em um horário definido, ou, em vez disso, se concentrar na funcionalidade da programação inteligente para digitalizar automaticamente quando apropriado. Você’Também será capaz de definir configurações de rede, autenticação, fundo e animação e segurança de rede inteligente. Ele mostra seu status de associação e ajuda você a adicionar dispositivos adicionais.

Você pode desligar o recurso de renovação automática da sua assinatura e acessar o software de segurança gratuito.

Suporte ao cliente

A empresa oferece suporte 24/7, mas você deve assinar um plano pago para assistência técnica. Além do suporte premium, você também pode usar o suporte padrão que’está disponível de segunda a sexta -feira, das 5:00 às 20:00 PST.

Email e bate -papo ao vivo são outras opções que você pode usar para alcançar a equipe de suporte. Além disso, a equipe de suporte também responde a perguntas sobre plataformas de mídia social, o que tornou mais fácil para mim entrar em contato e fazer perguntas.

Além disso, a empresa manteve uma biblioteca detalhada de recursos, como guias detalhados, tutoriais sobre como configurar e personalizar os recursos disponíveis.

Infelizmente, o perfil deles no Better Business Bureau (BBB) ainda não foi credenciado e o perfil do TrustPilot não’foi reivindicado com uma pontuação de confiança menos impressionante de 3.4/5 (média).

No entanto, encontrei muitos recursos online projetados para ajudar a corrigir pequenos problemas relacionados ao produto. Os fóruns e as perguntas frequentes que visitei também são úteis, especialmente se você’Estou procurando solucionar um problema antes de se conectar com o atendimento ao cliente.

Malware Scan for Windows

Use scanner de malware online gratuito da TrendMicro para obter uma segunda opinião sobre a saúde de malware do seu sistema.

- Você precisará saber se o seu sistema Windows é de 32 bits ou 64 bits. A maioria dos sistemas é de 64 bits ou você pode olhar para as especificações do Windows na Etapa 1.

- Faça o download e inicie o Housecall da TrendMicro para 32 bits ou Housecall para sistemas de 64 bits (a maioria dos sistemas é de 64 bits).

- Localize o arquivo que você baixou (geralmente vinculado na parte inferior do seu navegador ou na pasta de downloads) e clique duas vezes para iniciar o scanner Housecall.

- O aplicativo Housecall será auto-atualizado.

- Aceite o Eula e pressione “Próximo.”

- Remova a caixa de seleção ao lado de “Incluir minha rede doméstica” e selecione “Scan agora.”

- A ferramenta Housecall da TrendMicro levará vários minutos para digitalizar seu sistema em busca de malware.